কর্পোরেট WLAN-এ টেলিমেট্রি ডেটার লুকানো খরচ

এই নির্দেশিকা কর্পোরেট WLAN-এ অনাকাঙ্ক্ষিত IoT টেলিমেট্রির লুকানো ব্যান্ডউইথ এবং কমপ্লায়েন্স খরচ বিস্তারিতভাবে তুলে ধরে। এটি ঝুঁকি কমাতে এবং গুরুত্বপূর্ণ ব্যবসায়িক পরিষেবাগুলির জন্য থ্রুপুট পুনরুদ্ধার করতে VLAN সেগমেন্টেশন এবং DNS এজ ফিল্টারিং সহ কার্যকর আর্কিটেকচার কৌশল সরবরাহ করে।

এই গাইডটি শুনুন

পডকাস্ট ট্রান্সক্রিপ্ট দেখুন

- নির্বাহী সারসংক্ষেপ

- প্রযুক্তিগত গভীর বিশ্লেষণ

- টেলিমেট্রি ট্র্যাফিকের গঠন

- নিরাপত্তা এবং কমপ্লায়েন্সের প্রভাব

- এজ ফিল্টারিংয়ের অপরিহার্যতা

- বাস্তবায়ন নির্দেশিকা

- পর্যায় 1: নেটওয়ার্ক বিভাজন

- পর্যায় 2: ট্র্যাফিক অডিটিং এবং বেসলাইনিং

- পর্যায় 3: DNS সিঙ্কহোলিং

- পর্যায় 4: ইগ্রেস ফিল্টারিং এবং DPI

- সেরা অনুশীলন

- সমস্যা সমাধান ও ঝুঁকি প্রশমন

- ROI এবং ব্যবসায়িক প্রভাব

- ব্রিফিং শুনুন

নির্বাহী সারসংক্ষেপ

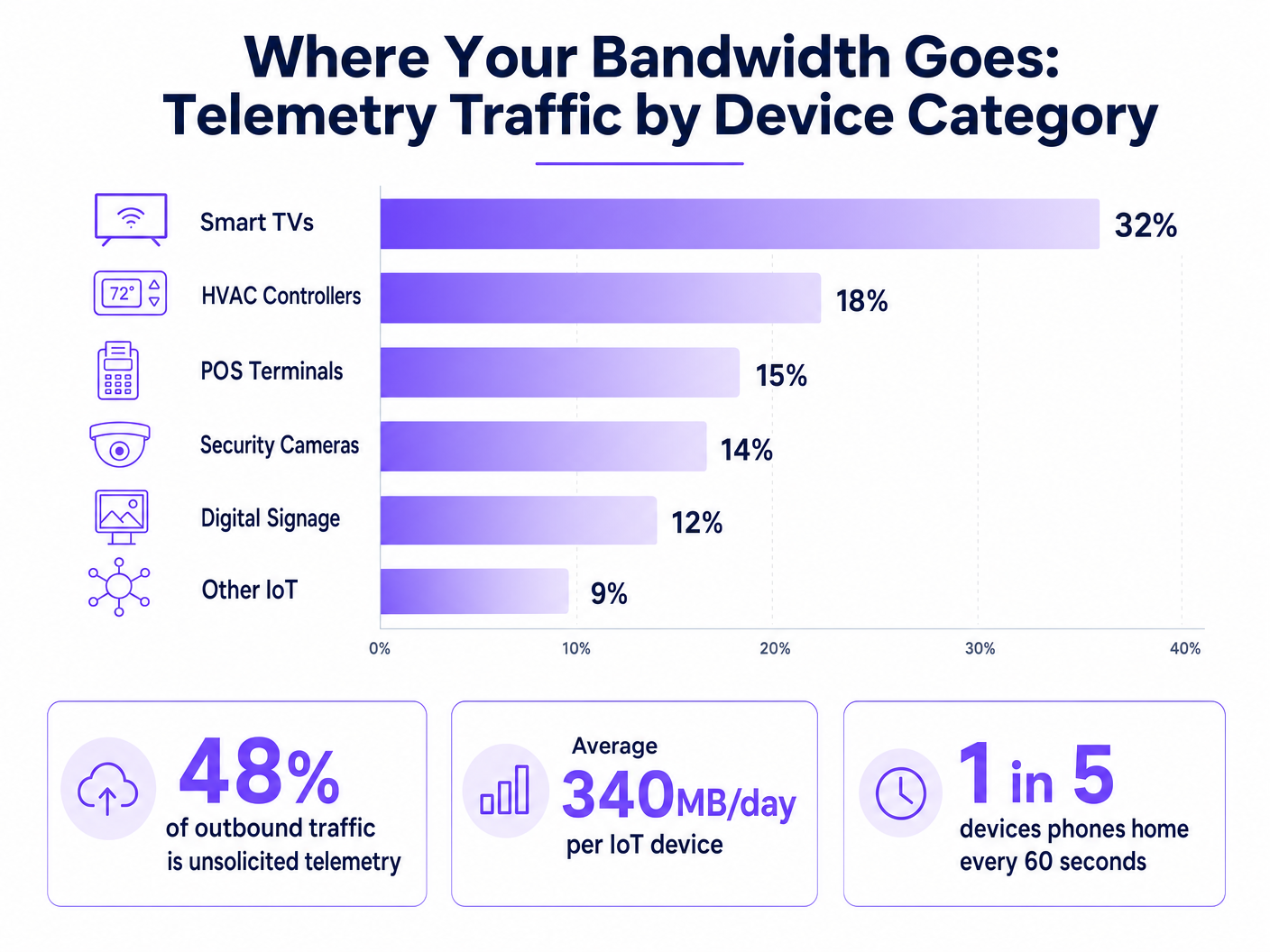

হসপিটালিটি, রিটেইল এবং পাবলিক সেক্টর জুড়ে উচ্চ-ঘনত্বের পরিবেশ পরিচালনা করা CTO এবং নেটওয়ার্ক আর্কিটেক্টদের জন্য, IoT ডিভাইসের বিস্ফোরণ কর্পোরেট WLAN-এর উপর একটি লুকানো কর আরোপ করেছে: অনাকাঙ্ক্ষিত টেলিমেট্রি ডেটা। প্রতিটি স্মার্ট TV, HVAC কন্ট্রোলার এবং POS টার্মিনাল ক্রমাগত বাড়িতে সংকেত পাঠায়, বিক্রেতার এন্ডপয়েন্টগুলিতে ডায়াগনস্টিক ডেটা, ব্যবহারের পরিসংখ্যান এবং ফার্মওয়্যার চেক পাঠায়। সামগ্রিকভাবে, এই ট্র্যাফিক আউটবাউন্ড ব্যান্ডউইথের 48% পর্যন্ত ব্যবহার করতে পারে, যা বৈধ Guest WiFi এবং কর্পোরেট অপারেশনগুলিকে মারাত্মকভাবে প্রভাবিত করে। থ্রুপুট অবনতি ছাড়াও, অনিয়ন্ত্রিত টেলিমেট্রি GDPR এবং PCI DSS-এর অধীনে একটি উল্লেখযোগ্য কমপ্লায়েন্স ঝুঁকি তৈরি করে, যা নিরীক্ষিত ডেটা এক্সফিল্ট্রেশন ভেক্টর তৈরি করে। এই নির্দেশিকা প্রান্তে টেলিমেট্রি ট্র্যাফিক সনাক্তকরণ, বিচ্ছিন্নকরণ এবং ফিল্টারিংয়ের জন্য একটি প্রযুক্তিগত ব্লুপ্রিন্ট সরবরাহ করে, যা IT দলগুলিকে গুরুত্বপূর্ণ ডিভাইসের কার্যকারিতা ব্যাহত না করে ব্যান্ডউইথ পুনরুদ্ধার করতে, নিরাপত্তা নীতি প্রয়োগ করতে এবং সামগ্রিক নেটওয়ার্ক ROI উন্নত করতে সহায়তা করে।

প্রযুক্তিগত গভীর বিশ্লেষণ

IoT টেলিমেট্রির মৌলিক চ্যালেঞ্জ হল এটি স্বায়ত্তশাসিতভাবে কাজ করে, স্ট্যান্ডার্ড নেটওয়ার্ক নীতির আওতার বাইরে। ডিভাইসগুলি বিক্রেতা-নিয়ন্ত্রিত এন্ডপয়েন্টগুলির সাথে যোগাযোগ করার জন্য হার্ডকোড করা থাকে, প্রায়শই সংযোগ ব্যাহত হলে আক্রমণাত্মক রিট্রাই লজিক ব্যবহার করে।

টেলিমেট্রি ট্র্যাফিকের গঠন

টেলিমেট্রি পেলোড বিক্রেতা অনুসারে পরিবর্তিত হয় তবে সাধারণত ডিভাইসের স্বাস্থ্য মেট্রিক্স, ত্রুটি লগ এবং ব্যবহারের ধরণ অন্তর্ভুক্ত করে। উদাহরণস্বরূপ, একটি হোটেল রুমের স্মার্ট TV প্রতি কয়েক মিনিটে Samsung বা LG সার্ভার পিং করতে পারে। যদিও পৃথক প্যাকেটগুলি ছোট, হাজার হাজার ডিভাইসের সম্মিলিত পরিমাণ যথেষ্ট। আমাদের বিশ্লেষণ দেখায় যে গড় এন্টারপ্রাইজ IoT ডিভাইস প্রতিদিন প্রায় 340MB আউটবাউন্ড ট্র্যাফিক তৈরি করে।

নিরাপত্তা এবং কমপ্লায়েন্সের প্রভাব

আনফিল্টারড টেলিমেট্রি নেটওয়ার্ক নিরাপত্তায় একটি অন্ধ স্থান তৈরি করে। যখন ডিভাইসগুলি বাহ্যিকভাবে যোগাযোগ করার জন্য সাংগঠনিক নিয়ন্ত্রণগুলিকে বাইপাস করে, তখন তারা সর্বনিম্ন সুবিধার নীতি লঙ্ঘন করে। কঠোর নিয়ন্ত্রক কাঠামোর অধীন পরিবেশগুলিতে এটি বিশেষভাবে সমস্যাযুক্ত।

PCI DSS v4.0 এর অধীনে, কার্ডহোল্ডার ডেটা এনভায়রনমেন্ট (CDE) এর সাথে একটি নেটওয়ার্ক সেগমেন্ট ভাগ করে এমন যেকোনো ডিভাইস কমপ্লায়েন্সের আওতায় পড়ে। যদি একটি POS টার্মিনাল আউটবাউন্ড টেলিমেট্রি তৈরি করে, তবে এটিকে কঠোরভাবে বিচ্ছিন্ন করতে হবে। একইভাবে, GDPR Article 32 ডেটা সুরক্ষিত করার জন্য উপযুক্ত প্রযুক্তিগত ব্যবস্থার নির্দেশ দেয়। নিরীক্ষিত আউটবাউন্ড সংযোগ, এমনকি যদি আপাতদৃষ্টিতে নিরীহ হয়, এই মান পূরণ করতে ব্যর্থ হয়। যদিও IEEE 802.1X শক্তিশালী পোর্ট-স্তরের প্রমাণীকরণ সরবরাহ করে, এটি প্রমাণীকৃত ডিভাইসগুলির পেলোড পরিদর্শন বা নিয়ন্ত্রণ করে না। WPA3 ওয়্যারলেস ট্রান্সমিশন সুরক্ষিত করে কিন্তু ডিভাইসটিকে টেলিমেট্রি সংযোগ শুরু করা থেকে বিরত রাখতে কিছুই করে না।

এজ ফিল্টারিংয়ের অপরিহার্যতা

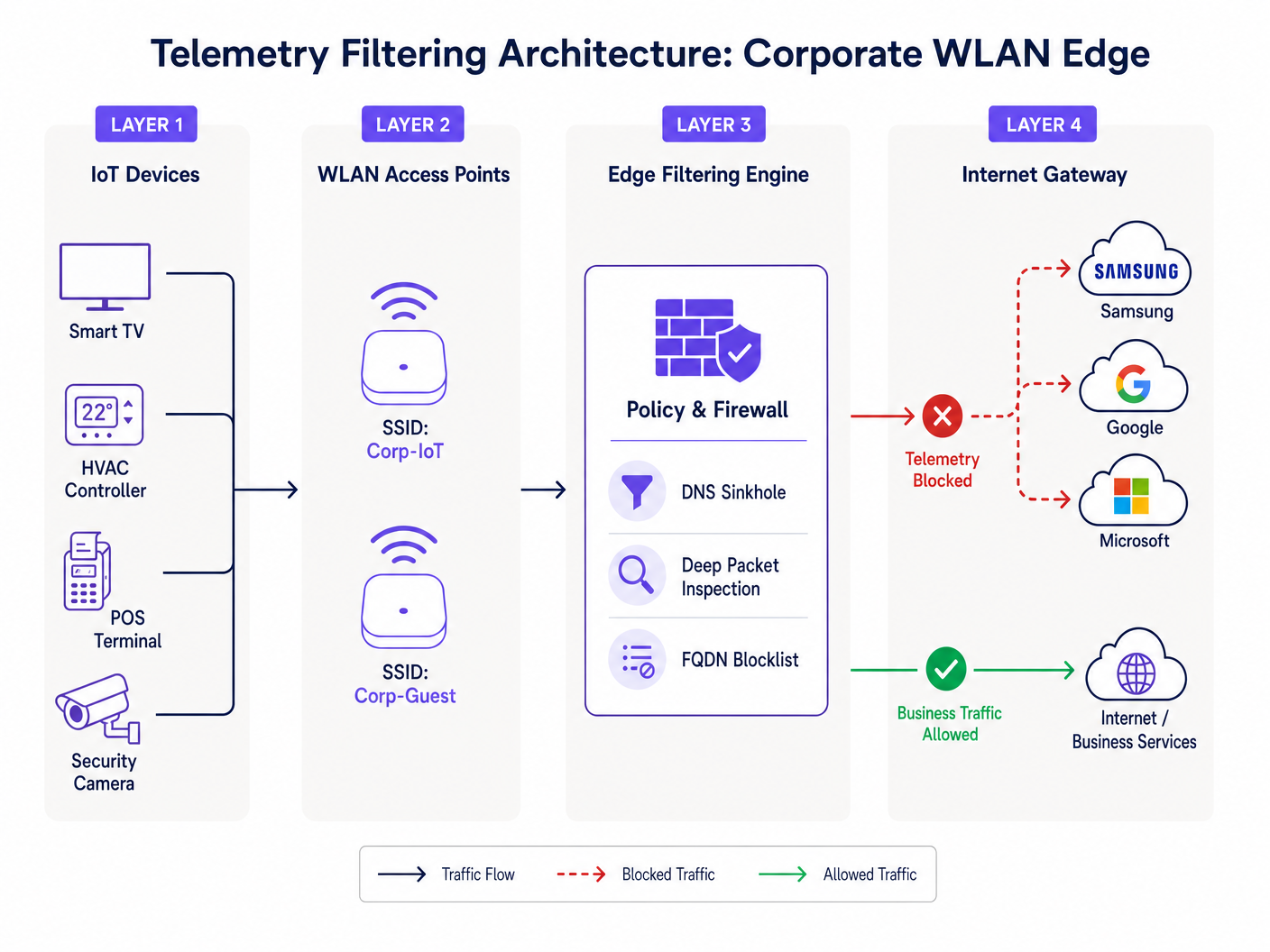

এটি মোকাবেলা করার জন্য, সংস্থাগুলিকে নেটওয়ার্ক প্রান্তে ফিল্টারিং প্রয়োগ করতে হবে। এতে একটি বহু-স্তরীয় পদ্ধতি জড়িত: পরিচিত টেলিমেট্রি ডোমেনগুলির জন্য রেজোলিউশন অনুরোধ আটকাতে DNS সিঙ্কহোলিং, এবং হার্ডকোড করা IP যোগাযোগগুলি ধরতে FQDN ব্লকব্লিস্টের সাথে ডিপ প্যাকেট ইন্সপেকশন (DPI) এর সমন্বয়। এই আর্কিটেকচার নিশ্চিত করে যে শুধুমাত্র অনুমোদিত ব্যবসায়িক ট্র্যাফিক ইন্টারনেট গেটওয়ে অতিক্রম করে, যেমনটি আমাদের Improving WiFi Speeds by Blocking Ad Networks at the Edge নির্দেশিকায় বিস্তারিত আছে।

বাস্তবায়ন নির্দেশিকা

একটি শক্তিশালী টেলিমেট্রি ফিল্টারিং আর্কিটেকচার স্থাপন করার জন্য বৈধ অপারেশনাল ট্র্যাফিক ব্যাহত করা এড়াতে একটি পদ্ধতিগত পদ্ধতির প্রয়োজন।

পর্যায় 1: নেটওয়ার্ক বিভাজন

মৌলিক পদক্ষেপ হল কঠোর VLAN বিভাজন। IoT ডিভাইসগুলি কর্পোরেট ব্যবহারকারী, গেস্ট নেটওয়ার্ক বা PCI-স্কোপড সিস্টেমগুলির মতো একই সাবনেটে কখনই থাকা উচিত নয়। কঠোর অ্যাক্সেস কন্ট্রোল লিস্ট (ACLs) সহ ডেডিকেটেড IoT VLAN তৈরি করুন যা ডিফল্টরূপে ইন্টার-VLAN রাউটিং অস্বীকার করে।

পর্যায় 2: ট্র্যাফিক অডিটিং এবং বেসলাইনিং

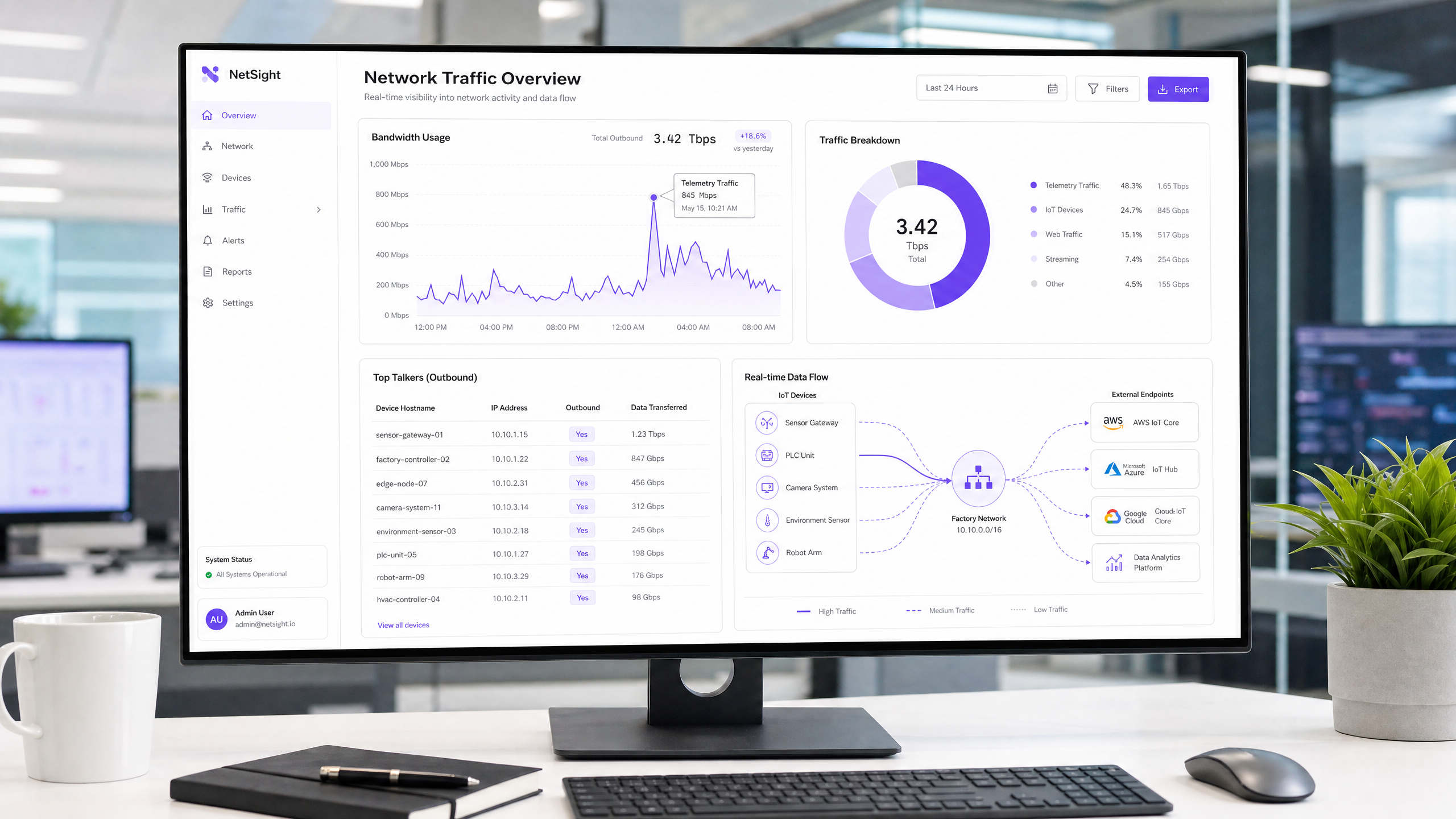

ব্লক প্রয়োগ করার আগে, একটি ট্র্যাফিক বেসলাইন স্থাপন করুন। আউটবাউন্ড সংযোগগুলি নিরীক্ষণের জন্য ফ্লো অ্যানালাইসিস টুলস (NetFlow/sFlow) স্থাপন করুন বা একটি ব্যাপক WiFi Analytics প্ল্যাটফর্ম ব্যবহার করুন। শীর্ষ টকারদের চিহ্নিত করুন এবং তাদের গন্তব্য এন্ডপয়েন্টগুলি ম্যাপ করুন। এই অডিট টেলিমেট্রি সমস্যার আসল মাত্রা প্রকাশ করবে।

পর্যায় 3: DNS সিঙ্কহোলিং

IoT VLAN-এর জন্য DHCP স্কোপ কনফিগার করুন যাতে একটি অভ্যন্তরীণ, নীতি-প্রয়োগকারী DNS রিজলভার বরাদ্দ করা যায়। পরিচিত টেলিমেট্রি এবং ডায়াগনস্টিক এন্ডপয়েন্টগুলির জন্য ক্যাটাগরি-ভিত্তিক ব্লকিং প্রয়োগ করুন। কমিউনিটি-কিউরেটেড ব্লকব্লিস্ট বা বাণিজ্যিক থ্রেট ইন্টেলিজেন্স ফিড ব্যবহার করুন। ব্লকগুলি প্রয়োগ করার আগে সম্ভাব্য মিথ্যা পজিটিভগুলি সনাক্ত করতে 'রিপোর্ট-অনলি' মোডে 72 ঘন্টা লগগুলি নিরীক্ষণ করুন।

পর্যায় 4: ইগ্রেস ফিল্টারিং এবং DPI

হার্ডকোড করা IP ঠিকানা ব্যবহার করে DNS বাইপাস করে এমন ডিভাইসগুলির জন্য, পেরিমিটার ফায়ারওয়ালে ইগ্রেস ফিল্টারিং প্রয়োগ করুন। টেলিমেট্রি স্বাক্ষর সনাক্ত এবং ড্রপ করার জন্য DPI নিয়ম কনফিগার করুন। বিক্রেতার অবকাঠামোতে পরিবর্তনের জন্য এই নিয়মগুলি নিয়মিত আপডেট করা নিশ্চিত করুন।

সেরা অনুশীলন

- IoT-এর জন্য একটি ডিফল্ট-ডিনাই পোজিশন গ্রহণ করুন: ডিফল্টরূপে, IoT VLAN-গুলির ইন্টারনেট অ্যাক্সেস থাকা উচিত নয়। শুধুমাত্র ডিভাইসের মূল কার্যকারিতার জন্য প্রয়োজনীয় FQDN এবং পোর্টগুলি (যেমন, NTP, নির্দিষ্ট API এন্ডপয়েন্ট) স্পষ্টভাবে হোয়াইটলিস্ট করুন।

- রেট লিমিটিং প্রয়োগ করুন: এমনকি অনুমোদিত ট্র্যাফিকও ব্যান্ডউইথ শেপিংয়ের অধীন হওয়া উচিত। IoT সেগমেন্টগুলিতে উপলব্ধ সর্বোচ্চ থ্রুপুট সীমিত করতে QoS নীতি প্রয়োগ করুন, যাতে তারা ব্যাপক ফার্মওয়্যার আপডেটের সময় আপলিঙ্ককে স্যাচুরেট করতে না পারে।

- নিয়মিত ব্লকব্লিস্ট রক্ষণাবেক্ষণ: টেলিমেট্রি এন্ডপয়েন্টগুলি বিকশিত হয়। আপডেট করা FQDN ব্লকব্লিস্টগুলির ইনজেশন স্বয়ংক্রিয় করুনআপনার এজ ফিল্টারিং ইঞ্জিনে কার্যকারিতা বজায় রাখতে।

- অতিথি নেটওয়ার্ক নিরীক্ষণ করুন: অতিথি নেটওয়ার্কে একই ধরনের ফিল্টারিং নীতি প্রয়োগ করুন। যদিও আপনি অতিথি ডিভাইসগুলি নিয়ন্ত্রণ করতে পারবেন না, তবে তাদের টেলিমেট্রি যাতে সম্মিলিত অভিজ্ঞতাকে খারাপ না করে তা প্রতিরোধ করতে পারেন।

সমস্যা সমাধান ও ঝুঁকি প্রশমন

টেলিমেট্রি ফিল্টারিং-এর সবচেয়ে বড় ঝুঁকি হলো অতিরিক্ত ব্লক করা, যা ডিভাইসের কার্যকারিতাকে ব্যাহত করতে পারে। উদাহরণস্বরূপ, একটি ভেন্ডরের CDN ব্লক করলে অনিচ্ছাকৃতভাবে গুরুত্বপূর্ণ নিরাপত্তা আপডেটগুলি ব্লক হয়ে যেতে পারে।

- লক্ষণ: ডিভাইসগুলি ম্যানেজমেন্ট কনসোলে অফলাইন স্থিতি দেখায়।

- প্রতিকার: প্রভাবিত ডিভাইসের IP থেকে ব্লক করা ক্যোয়ারির জন্য DNS লগগুলি পর্যালোচনা করুন। সাময়িকভাবে ব্লক করা ডোমেনটিকে হোয়াইটলিস্ট করুন এবং কার্যকারিতা পুনরুদ্ধার হয়েছে কিনা তা যাচাই করুন। প্রায়শই, ভেন্ডররা টেলিমেট্রি বনাম ম্যানেজমেন্টের জন্য স্বতন্ত্র সাবডোমেন ব্যবহার করে (যেমন,

telemetry.vendor.comবনামapi.vendor.com)।

আরেকটি সাধারণ ব্যর্থতার ধরণ হলো অসম্পূর্ণ সেগমেন্টেশন, যেখানে একটি ম্যানেজমেন্ট VLAN অনিচ্ছাকৃতভাবে IoT সেগমেন্টকে কর্পোরেট নেটওয়ার্কের সাথে সংযুক্ত করে। বিচ্ছিন্নতা যাচাই করার জন্য নিয়মিত পেনিট্রেশন টেস্টিং এবং VLAN অডিট অপরিহার্য।

ROI এবং ব্যবসায়িক প্রভাব

টেলিমেট্রি ফিল্টারিং বাস্তবায়ন করলে তাৎক্ষণিক এবং পরিমাপযোগ্য সুবিধা পাওয়া যায়।

- ব্যান্ডউইথ পুনরুদ্ধার: সংস্থাগুলি সাধারণত আউটবাউন্ড WAN ব্যবহারে 15-30% হ্রাস দেখতে পায়, যা ব্যয়বহুল ব্যান্ডউইথ আপগ্রেড স্থগিত করে।

- উন্নত ব্যবহারকারীর অভিজ্ঞতা: পুনরুদ্ধার করা ব্যান্ডউইথ সরাসরি অতিথি এবং কর্মচারীদের জন্য দ্রুত, আরও নির্ভরযোগ্য সংযোগে রূপান্তরিত হয়, যা হসপিটালিটি এবং রিটেইল পরিবেশে সন্তুষ্টির স্কোর উন্নত করে।

- ঝুঁকি হ্রাস: অননুমোদিত আউটবাউন্ড সংযোগগুলি বাদ দিলে আক্রমণের পৃষ্ঠ উল্লেখযোগ্যভাবে হ্রাস পায় এবং কমপ্লায়েন্স অডিট সহজ হয়, যা নিয়ন্ত্রক জরিমানা হওয়ার ঝুঁকি কমায়।

পাবলিক সেক্টরের স্থাপনার জন্য, যেখানে বাজেট সীমিত এবং নিরীক্ষণ উচ্চ, এই দক্ষতাগুলি নির্ভরযোগ্য পরিষেবা প্রদানের জন্য অত্যন্ত গুরুত্বপূর্ণ, যা ডিজিটাল অন্তর্ভুক্তি এবং স্মার্ট সিটি উদ্ভাবন চালনার উদ্যোগগুলির সাথে সামঞ্জস্যপূর্ণ, যেমনটি আমাদের সাম্প্রতিক ঘোষণায় আলোচনা করা হয়েছে: Purple Appoints Iain Fox as VP Growth – Public Sector to Drive Digital Inclusion and Smart City Innovation ।

ব্রিফিং শুনুন

স্থাপত্য সংক্রান্ত বিষয়গুলি সম্পর্কে গভীরভাবে জানতে, আমাদের 10 মিনিটের প্রযুক্তিগত ব্রিফিং শুনুন:

মূল সংজ্ঞাসমূহ

Telemetry Data

Automated transmission of operational, diagnostic, or usage data from a connected device back to its manufacturer or a third-party cloud service.

Often transmitted without explicit IT authorization, consuming bandwidth and creating compliance blind spots.

DNS Sinkhole

A DNS server configured to hand out incorrect IP addresses (often 0.0.0.0) for specific domain names, effectively preventing devices from connecting to those domains.

Used as a lightweight, highly effective method to block known telemetry and tracking endpoints at the network edge.

Deep Packet Inspection (DPI)

Advanced network packet filtering that examines the data part (and possibly the header) of a packet as it passes an inspection point, searching for protocol non-compliance, viruses, spam, intrusions, or defined criteria.

Necessary for identifying and blocking telemetry traffic that uses hardcoded IP addresses or non-standard ports, bypassing DNS controls.

FQDN Blocklist

A list of Fully Qualified Domain Names (e.g., telemetry.vendor.com) that are explicitly denied access through the network gateway or DNS resolver.

More precise than IP blocking, as cloud-hosted telemetry endpoints frequently change IP addresses but maintain consistent domain names.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks to isolate traffic, improve performance, and enhance security.

The critical first step in managing IoT devices, ensuring their telemetry traffic cannot traverse corporate or PCI-scoped network segments.

Egress Filtering

The practice of monitoring and potentially restricting the flow of information outbound from one network to another, typically the internet.

Crucial for preventing unauthorized data exfiltration and enforcing the 'Default-Deny' posture for IoT segments.

PCI DSS Scope

All system components, people, and processes that are included in or connected to the Cardholder Data Environment (CDE).

Uncontrolled telemetry from devices on the same network segment as payment terminals can inadvertently bring those devices into audit scope.

IEEE 802.1X

An IEEE Standard for port-based Network Access Control (PNAC), providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

While it secures network entry, it does not inspect or control the telemetry payloads sent by authenticated devices.

সমাধানকৃত উদাহরণসমূহ

A 400-room resort is experiencing severe network congestion every morning between 2:00 AM and 4:00 AM, impacting early-rising guests and back-office operations. The network team suspects the recently installed smart TVs in every room are responsible. How should they diagnose and resolve this?

- Diagnosis: Deploy a NetFlow collector on the core switch to analyze traffic during the congestion window. The analysis reveals that all 400 TVs are simultaneously downloading firmware updates and uploading aggregated daily usage telemetry to the manufacturer's CDN. 2. Resolution: First, ensure the TVs are on a dedicated IoT VLAN. Second, implement a QoS policy on the firewall to rate-limit outbound and inbound traffic for the IoT VLAN to 10% of the total WAN link capacity. Third, implement DNS sinkholing to block the specific FQDNs used for telemetry upload, while allowing the FQDNs used for firmware updates. Finally, stagger the update windows if the vendor management console permits.

A large retail chain with 200 locations uses a mix of legacy and modern POS systems. During a PCI DSS audit, the assessor notes that several modern POS terminals are generating outbound HTTPS traffic to unknown cloud endpoints. How should the network architect remediate this finding?

- Immediate Containment: Verify that the POS terminals are on a strictly isolated CDE (Cardholder Data Environment) VLAN. 2. Traffic Analysis: Perform packet captures (PCAP) on the egress interface for the CDE VLAN. Identify the destination IP addresses and attempt reverse DNS lookups to determine the vendor. 3. Policy Enforcement: Implement a 'Default-Deny' egress rule on the firewall for the CDE VLAN. Only explicitly whitelist the IP addresses and ports required for payment processing and authorized management traffic. 4. Documentation: Document the whitelisted endpoints and the business justification for each in the firewall rule base, providing this documentation to the PCI assessor.

অনুশীলনী প্রশ্নসমূহ

Q1. You are deploying a new fleet of smart HVAC controllers across a corporate campus. The vendor states that the controllers require internet access to report diagnostic data to their cloud platform for warranty support. How do you integrate these devices securely?

ইঙ্গিত: Consider the principle of least privilege and how to balance operational requirements with security controls.

মডেল উত্তর দেখুন

- Place the HVAC controllers on a dedicated, isolated IoT VLAN. 2. Request the specific FQDNs and ports required for the diagnostic reporting from the vendor. 3. Configure the perimeter firewall with a default-deny egress rule for the IoT VLAN. 4. Create an explicit allow rule only for the vendor-provided FQDNs and ports. 5. Implement rate limiting on the VLAN to prevent the controllers from consuming excessive bandwidth.

Q2. During a routine log review, you notice a significant volume of DNS requests from the IoT VLAN being blocked by the DNS sinkhole. However, the operations team reports that the digital signage displays are no longer updating their content. What is the likely cause and remediation?

ইঙ্গিত: Think about how vendors often structure their cloud services and the risks of over-blocking.

মডেল উত্তর দেখুন

The likely cause is over-blocking. The vendor is probably using the same domain (or a closely related subdomain) for both telemetry reporting and content delivery. Remediation: 1. Identify the specific blocked domain in the DNS logs. 2. Temporarily whitelist the domain. 3. Use packet capture to analyze the traffic to that domain. 4. If possible, use DPI on the firewall to block the specific telemetry URI paths while allowing the content update paths, or work with the vendor to identify distinct FQDNs for each function.

Q3. A stadium IT director wants to implement telemetry filtering but is concerned about the processing overhead on the core firewall during game days when 50,000 fans are connected. What architecture provides the most efficient filtering?

ইঙ্গিত: Which filtering method consumes the least CPU cycles on the firewall?

মডেল উত্তর দেখুন

The most efficient approach is to rely heavily on DNS sinkholing for the bulk of the filtering. By configuring the DHCP servers to point client devices to an internal DNS resolver that blocks known telemetry domains, the traffic is dropped before a connection is even attempted, saving firewall state table entries and DPI processing cycles. The firewall should only be used as a secondary measure for hardcoded IPs or highly specific block rules.