স্টাফ WiFi নেটওয়ার্কের জন্য সুরক্ষিত BYOD পলিসি

এই অথরিটেটিভ গাইডটি আইটি লিডারদের স্টাফদের ব্যক্তিগত ডিভাইসগুলো সুরক্ষিতভাবে অনবোর্ড করার জন্য একটি ভেন্ডর-নিউট্রাল ফ্রেমওয়ার্ক প্রদান করে। এটি মূল কর্পোরেট ইনফ্রাস্ট্রাকচারের সাথে আপস না করে BYOD সমর্থন করার জন্য প্রয়োজনীয় গুরুত্বপূর্ণ আর্কিটেকচারাল সিদ্ধান্তগুলোর—যার মধ্যে নেটওয়ার্ক সেগমেন্টেশন, EAP-TLS অথেনটিকেশন এবং MDM ইন্টিগ্রেশন অন্তর্ভুক্ত—বিস্তারিত বিবরণ দেয়।

এই গাইডটি শুনুন

পডকাস্ট ট্রান্সক্রিপ্ট দেখুন

এক্সিকিউটিভ সামারি

আধুনিক এন্টারপ্রাইজ পরিবেশে নমনীয়তা প্রয়োজন, এবং ব্রিং ইওর ওন ডিভাইস (BYOD) অ্যাক্সেসের জন্য স্টাফদের প্রত্যাশা এখন আর এড়ানো সম্ভব নয়। তবে, কর্পোরেট ওয়্যারলেস নেটওয়ার্কে আনম্যানেজড ব্যক্তিগত ডিভাইস যুক্ত করলে উল্লেখযোগ্য নিরাপত্তা এবং কমপ্লায়েন্স ঝুঁকি তৈরি হয়। এই টেকনিক্যাল রেফারেন্স গাইডটি নেটওয়ার্ক আর্কিটেক্ট এবং আইটি ডিরেক্টরদের স্টাফ WiFi নেটওয়ার্কের জন্য সুরক্ষিত BYOD পলিসি বাস্তবায়নের একটি শক্তিশালী ফ্রেমওয়ার্ক প্রদান করে। আমরা নেটওয়ার্ক সেগমেন্টেশন, IEEE 802.1X অথেনটিকেশন এবং মোবাইল ডিভাইস ম্যানেজমেন্ট (MDM) ইন্টিগ্রেশনের ওপর ফোকাস করে গুরুত্বপূর্ণ আর্কিটেকচারাল সিদ্ধান্তগুলোর রূপরেখা দিই। শেয়ার্ড পাসফ্রেজ এবং MAC-ভিত্তিক অথেনটিকেশন থেকে সরে এসে সার্টিফিকেট-ভিত্তিক আইডেন্টিটি (EAP-TLS) এবং WPA3-Enterprise এনক্রিপশন ব্যবহারের মাধ্যমে, প্রতিষ্ঠানগুলো তাদের মূল ইনফ্রাস্ট্রাকচারের সাথে আপস না করেই নিরবচ্ছিন্ন কানেক্টিভিটি প্রদান করতে পারে। রিটেইল , হেলথকেয়ার , হসপিটালিটি , বা ট্রান্সপোর্ট যে খাতেই কাজ করুন না কেন, এই গাইডটি স্টাফদের প্রোডাক্টিভিটি বজায় রেখে আপনার নেটওয়ার্ক এজ সুরক্ষিত করার জন্য প্রয়োজনীয় ভেন্ডর-নিউট্রাল বেস্ট প্র্যাকটিসগুলো প্রদান করে。

এই কনসেপ্টগুলোর ওপর একটি এক্সিকিউটিভ ব্রিফিংয়ের জন্য আমাদের কম্প্যানিয়ন পডকাস্ট শুনুন:

টেকনিক্যাল ডিপ-ডাইভ

নেটওয়ার্ক আর্কিটেকচার এবং সেগমেন্টেশন

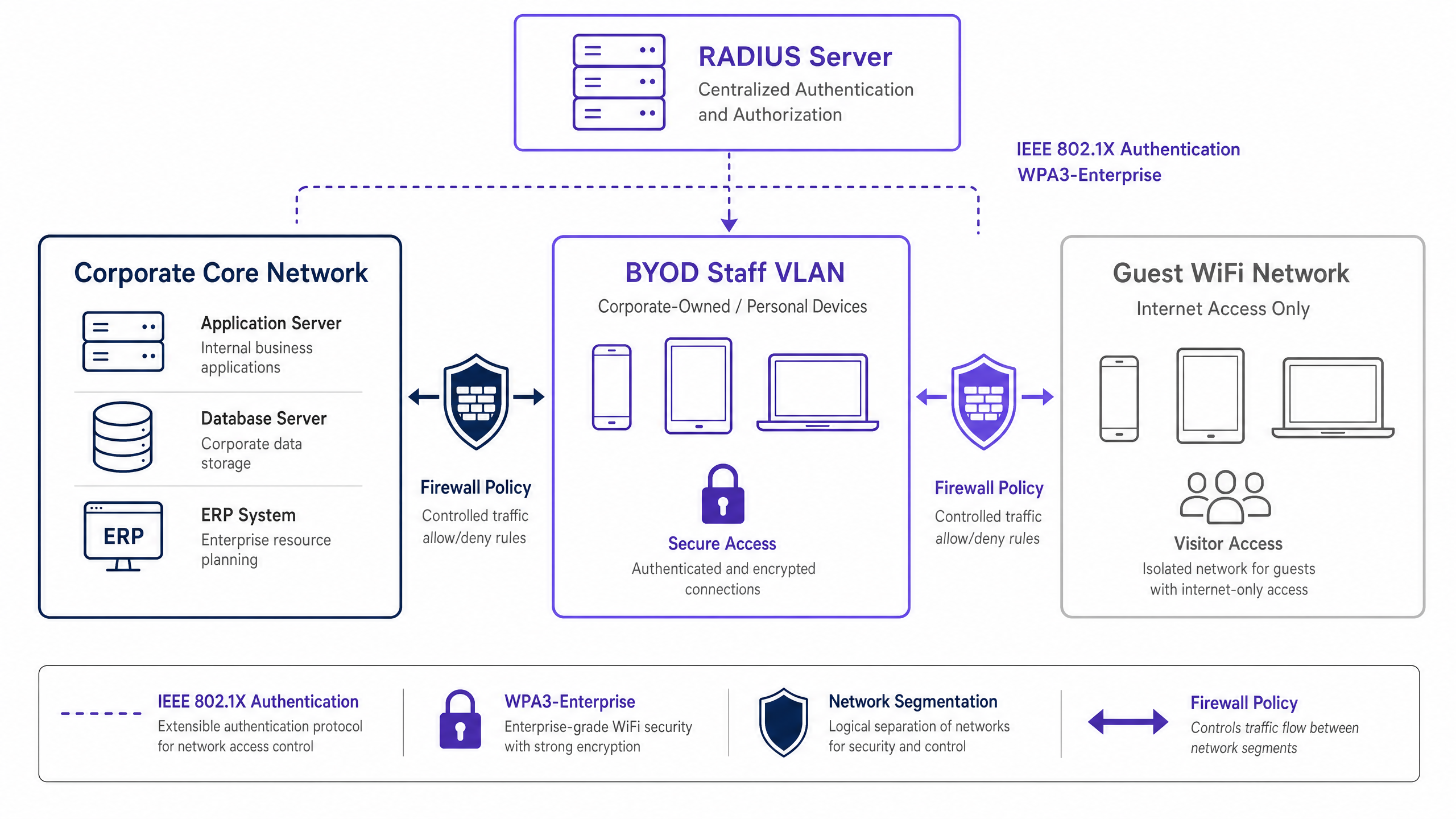

যেকোনো সুরক্ষিত BYOD ডিপ্লয়মেন্টের মূল ভিত্তি হলো কঠোর নেটওয়ার্ক সেগমেন্টেশন। ব্যক্তিগত ডিভাইসগুলো কখনোই কর্পোরেট ইনফ্রাস্ট্রাকচার, পয়েন্ট-অফ-সেল (POS) সিস্টেম বা সংবেদনশীল ডেটাবেসের মতো একই ভার্চুয়াল লোকাল এরিয়া নেটওয়ার্কে (VLAN) থাকা উচিত নয়। একটি ডেডিকেটেড BYOD VLAN একটি সুরক্ষিত মিডল টিয়ার হিসেবে কাজ করে, যা কর্পোরেট কোর এবং গেস্ট WiFi নেটওয়ার্ক উভয় থেকেই লজিক্যালি বিচ্ছিন্ন থাকে।

এই সেগমেন্টেশন নিশ্চিত করে যে কোনো স্টাফের ব্যক্তিগত ডিভাইস কম্প্রোমাইজড হলেও, হুমকিটি নিয়ন্ত্রিত থাকে। BYOD VLAN থেকে অভ্যন্তরীণ কর্পোরেট রিসোর্সগুলোতে অ্যাক্সেস কঠোর ফায়ারওয়াল অ্যাক্সেস কন্ট্রোল লিস্ট (ACLs) দ্বারা নিয়ন্ত্রিত হওয়া উচিত, যা ডিফল্ট-ডিনাই (default-deny) নীতির ওপর ভিত্তি করে কাজ করে এবং শুধুমাত্র প্রয়োজনীয় পরিষেবাগুলোর (যেমন, ইন্ট্রানেট পোর্টাল বা নির্দিষ্ট ক্লাউড অ্যাপ্লিকেশন) জন্য স্পষ্ট অনুমতি প্রদান করে।

অথেনটিকেশন: IEEE 802.1X স্ট্যান্ডার্ড

BYOD পেরিমিটার সুরক্ষিত করার জন্য শক্তিশালী অথেনটিকেশন প্রয়োজন। IEEE 802.1X স্ট্যান্ডার্ড পোর্ট-ভিত্তিক নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল প্রদান করে, যা নিশ্চিত করে যে নেটওয়ার্ক লেয়ারে অ্যাক্সেস পাওয়ার আগে ডিভাইসগুলো অথেনটিকেট করা হয়েছে। 802.1X ফ্রেমওয়ার্কের মধ্যে, এক্সটেনসিবল অথেনটিকেশন প্রোটোকল উইথ ট্রান্সপোর্ট লেয়ার সিকিউরিটি (EAP-TLS) হলো BYOD পরিবেশের জন্য গোল্ড স্ট্যান্ডার্ড।

EAP-TLS সার্টিফিকেট-ভিত্তিক মিউচুয়াল অথেনটিকেশনের ওপর নির্ভর করে। দুর্বল পাসওয়ার্ডের পরিবর্তে, ডিভাইসটি প্রতিষ্ঠানের পাবলিক কি ইনফ্রাস্ট্রাকচার (PKI) দ্বারা ইস্যু করা একটি ডিজিটাল সার্টিফিকেট উপস্থাপন করে। RADIUS সার্ভার এই সার্টিফিকেটটি যাচাই করে, যা নিশ্চিত করে যে ডিভাইস এবং ব্যবহারকারীর পরিচয় উভয়ই ভেরিফাই করা হয়েছে। এই পদ্ধতিটি ক্রেডেনশিয়াল চুরি, ফিশিং এবং পাসওয়ার্ড রিসেট করার অপারেশনাল ওভারহেডের সাথে সম্পর্কিত ঝুঁকিগুলো হ্রাস করে।

এনক্রিপশন এবং কমপ্লায়েন্স

ট্রানজিটে থাকা ডেটাকে ইন্টারসেপশন থেকে সুরক্ষিত রাখতে হবে। ওয়্যারলেস ট্রাফিক সুরক্ষিত করার জন্য WPA3-Enterprise হলো বর্তমান স্ট্যান্ডার্ড, যা KRACK অ্যাটাকের মতো দুর্বলতাগুলো দূর করে WPA2-কে প্রতিস্থাপন করেছে। WPA3-Enterprise অত্যন্ত সংবেদনশীল পরিবেশের জন্য 192-বিট সিকিউরিটি মোড বাধ্যতামূলক করে এবং সাইমালটেনিয়াস অথেনটিকেশন অফ ইকুয়ালস (SAE)-এর মাধ্যমে ফরোয়ার্ড সিক্রেসি প্রদান করে। PCI DSS 4.0 এবং বিভিন্ন হেলথকেয়ার ডেটা প্রোটেকশন স্ট্যান্ডার্ডসহ কমপ্লায়েন্স ফ্রেমওয়ার্কগুলোর জন্য WPA3-Enterprise বাস্তবায়ন করা ক্রমশ একটি বাধ্যতামূলক প্রয়োজনীয়তা হয়ে উঠছে।

তাছাড়া, কমপ্লায়েন্সের জন্য ব্যাপক ভিজিবিলিটি প্রয়োজন। BYOD নেটওয়ার্কের প্রতিটি কানেকশন ইভেন্ট লগ করতে হবে, যেখানে ডিভাইসের পরিচয়, ব্যবহারকারীর পরিচয়, টাইমস্ট্যাম্প এবং VLAN অ্যাসাইনমেন্ট ক্যাপচার করা থাকবে। GDPR আর্টিকেল 32-এর মতো রেগুলেশনগুলোর সাথে কমপ্লায়েন্স প্রদর্শনের জন্য এই অডিট ট্রেইলটি অত্যন্ত গুরুত্বপূর্ণ। লগিং প্রয়োজনীয়তা সম্পর্কে আরও জানতে, ২০২৬ সালে আইটি সিকিউরিটির জন্য অডিট ট্রেইল কী তা ব্যাখ্যা করুন বিষয়ক আমাদের গাইডটি দেখুন।

ইমপ্লিমেন্টেশন গাইড

একটি সুরক্ষিত BYOD নেটওয়ার্ক ডিপ্লয় করার জন্য পলিসি, আইডেন্টিটি ম্যানেজমেন্ট এবং নেটওয়ার্ক ইনফ্রাস্ট্রাকচারের মধ্যে সমন্বয় প্রয়োজন।

ধাপে ধাপে ডিপ্লয়মেন্ট

১. পলিসি ডেফিনিশন: ইনফ্রাস্ট্রাকচার পরিবর্তন করার আগে, BYOD পলিসি নির্ধারণ করুন। যোগ্য ব্যবহারকারী গ্রুপ, অনুমোদিত ডিভাইসের ধরন এবং BYOD VLAN থেকে অ্যাক্সেসযোগ্য নির্দিষ্ট কর্পোরেট রিসোর্সগুলো নির্ধারণ করুন। লিগ্যাল, এইচআর এবং সিকিউরিটি লিডারশিপের কাছ থেকে অনুমোদন নিন।

২. MDM ইন্টিগ্রেশন এবং সার্টিফিকেট প্রভিশনিং: স্টাফদের ডিভাইসে EAP-TLS সার্টিফিকেট প্রভিশন করতে আপনার মোবাইল ডিভাইস ম্যানেজমেন্ট (MDM) প্ল্যাটফর্ম (যেমন, Intune, Jamf) ব্যবহার করুন। এই ডেলিভারি স্বয়ংক্রিয় করতে সিম্পল সার্টিফিকেট এনরোলমেন্ট প্রোটোকল (SCEP) ব্যবহার করুন। নেটওয়ার্ক অ্যাক্সেস দেওয়ার আগে ডিভাইস পোসচার চেক (যেমন, OS প্যাচ লেভেল এবং এনক্রিপশন স্ট্যাটাস যাচাই করা) করার জন্য MDM এনফোর্সমেন্ট ইঞ্জিন হিসেবেও কাজ করে。

৩. RADIUS কনফিগারেশন: BYOD ডিভাইসের জন্য নির্দিষ্ট পলিসি দিয়ে RADIUS সার্ভার কনফিগার করুন। যখন কোনো BYOD ডিভাইস তার সার্টিফিকেটের মাধ্যমে সফলভাবে অথেনটিকেট হয়, তখন ডিভাইসটিকে আইসোলেটেড BYOD VLAN-এ রাখার জন্য RADIUS সার্ভারকে অবশ্যই একটি ডাইনামিক VLAN অ্যাসাইনমেন্ট অ্যাট্রিবিউট (যেমন, Tunnel-Private-Group-ID) রিটার্ন করতে হবে।

৪. ওয়্যারলেস ইনফ্রাস্ট্রাকচার সেটআপ: আপনার বিদ্যমান কর্পোরেট সার্ভিস সেট আইডেন্টিফায়ারে (SSID) ডাইনামিক VLAN অ্যাসাইনমেন্ট বাস্তবায়ন করুন। এটি একটি নিরবচ্ছিন্ন ব্যবহারকারীর অভিজ্ঞতা প্রদান করে—স্টাফরা একটি নেটওয়ার্কে কানেক্ট করে এবং ইনফ্রাস্ট্রাকচার তাদের অথেনটিকেটেড পরিচয়ের ওপর ভিত্তি করে উপযুক্ত VLAN-এ রাউট করে।

৫. ফায়ারওয়াল এবং অ্যাক্সেস কন্ট্রোল: BYOD VLAN এবং কর্পোরেট কোরের মধ্যবর্তী সীমানায় কঠোর ACL প্রয়োগ করুন। প্রতিটি পারমিট রুল ডকুমেন্ট করুন এবং স্কোপ ক্রিপ (scope creep) রোধ করতে একটি ত্রৈমাসিক রিভিউ প্রক্রিয়া স্থাপন করুন।

৬. মনিটরিং এবং অ্যানালিটিক্স: আপনার সিকিউরিটি ইনফরমেশন অ্যান্ড ইভেন্ট ম্যানেজমেন্ট (SIEM) সিস্টেমের সাথে BYOD কানেকশন লগগুলো ইন্টিগ্রেট করুন। নেটওয়ার্ক পারফরম্যান্স, ডিভাইস ডিস্ট্রিবিউশন এবং সম্ভাব্য অসঙ্গতিগুলো মনিটর করতে WiFi অ্যানালিটিক্স -এর মতো প্ল্যাটফর্মগুলো ব্যবহার করুন।

বেস্ট প্র্যাকটিস

- MAC-ভিত্তিক অথেনটিকেশন বর্জন করুন: আধুনিক মোবাইল অপারেটিং সিস্টেমগুলো (iOS, Android) ব্যবহারকারীর গোপনীয়তা রক্ষার্থে MAC অ্যাড্রেস র্যান্ডমাইজ করে। এটি প্রথাগত MAC-ভিত্তিক অথেনটিকেশন এবং ট্র্যাকিংকে অকার্যকর করে দেয়। হার্ডওয়্যার অ্যাড্রেসের পরিবর্তে ব্যবহারকারীর সাথে যুক্ত সার্টিফিকেট-ভিত্তিক আইডেন্টিটির (EAP-TLS) ওপর একচেটিয়াভাবে নির্ভর করুন।

- পোসচার অ্যাসেসমেন্ট এনফোর্স করুন: পোসচার চেক ছাড়া একটি BYOD পলিসি অসম্পূর্ণ। অ্যাক্সেস দেওয়ার আগে ডিভাইসগুলো ন্যূনতম সিকিউরিটি বেসলাইন (যেমন, জেলব্রোকেন নয়, স্ক্রিন লক এনাবেল করা) পূরণ করে কিনা তা যাচাই করতে আপনার নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল (NAC) সলিউশন যেন MDM-এ কোয়েরি করে তা নিশ্চিত করুন। নন-কমপ্লায়েন্ট ডিভাইসগুলোকে একটি রেমিডিয়েশন VLAN-এ রাউট করা উচিত।

- সার্টিফিকেট লাইফসাইকেল ম্যানেজমেন্ট অটোমেট করুন: সার্টিফিকেটের মেয়াদ শেষ হয়। ব্যাপক কানেক্টিভিটি ব্যর্থতা রোধ করতে মেয়াদ শেষ হওয়ার বেশ আগেই (যেমন, ৩০ দিন আগে) স্বয়ংক্রিয়ভাবে সার্টিফিকেট রিনিউ করার জন্য আপনার MDM কনফিগার করুন। তাছাড়া, কোনো কর্মী চাকরি ছাড়ার সাথে সাথে অ্যাক্সেস টার্মিনেট করতে আপনার এইচআর অফবোর্ডিং প্রক্রিয়ার সাথে সার্টিফিকেট রিভোকেশন ইন্টিগ্রেট করুন।

- কঠোর আইসোলেশন বজায় রাখুন: BYOD VLAN এবং গেস্ট নেটওয়ার্কের মধ্যে সম্পূর্ণ আইসোলেশন নিশ্চিত করুন। গেস্ট নেটওয়ার্কে থাকা কোনো কম্প্রোমাইজড ডিভাইসের স্টাফ ডিভাইসে ল্যাটারাল মুভমেন্টের কোনো পথ থাকা উচিত নয়। গেস্ট অ্যাক্সেস সংক্রান্ত সমস্যাগুলোর ট্রাবলশুটিংয়ের জন্য, গেস্ট WiFi-এ কানেক্টেড কিন্তু ইন্টারনেট নেই এরর সমাধান করা দেখুন।

ট্রাবলশুটিং এবং রিস্ক মিটিগেশন

- ফায়ারওয়াল রুল স্কোপ ক্রিপ: BYOD ডিপ্লয়মেন্টে সবচেয়ে সাধারণ ব্যর্থতা হলো নেটওয়ার্ক সেগমেন্টেশনের ধীরে ধীরে ক্ষয়। অস্থায়ী অ্যাক্সেস রুলগুলো স্থায়ী হয়ে যায়, যা কার্যকরভাবে BYOD এবং কর্পোরেট নেটওয়ার্কগুলোকে একীভূত করে ফেলে। মিটিগেশন: BYOD ফায়ারওয়াল রুলগুলোর জন্য একটি কঠোর চেঞ্জ ম্যানেজমেন্ট প্রক্রিয়া বাস্তবায়ন করুন এবং বাধ্যতামূলক ত্রৈমাসিক রিভিউ পরিচালনা করুন।

- সার্টিফিকেট এক্সপায়ারেশন আউটেজ: সার্টিফিকেট লাইফসাইকেল পরিচালনা করতে ব্যর্থ হলে স্টাফদের বড় গ্রুপের জন্য কানেক্টিভিটি হঠাৎ করে বিচ্ছিন্ন হয়ে যায়। মিটিগেশন: SCEP/MDM-এর মাধ্যমে স্বয়ংক্রিয় রিনিউয়াল বাস্তবায়ন করুন এবং আসন্ন এক্সপায়ারেশনের জন্য প্রোঅ্যাক্টিভ অ্যালার্টিং কনফিগার করুন।

- অসম্পূর্ণ অফবোর্ডিং: প্রাক্তন কর্মীদের জন্য দীর্ঘস্থায়ী অ্যাক্সেস একটি গুরুতর সিকিউরিটি দুর্বলতা। মিটিগেশন: এইচআর সিস্টেমে ব্যবহারকারীর স্ট্যাটাস পরিবর্তন হওয়ার সাথে সাথেই PKI-তে তার সার্টিফিকেট রিভোকেশন স্বয়ংক্রিয় করুন।

ROI এবং বিজনেস ইমপ্যাক্ট

একটি সুরক্ষিত BYOD আর্কিটেকচার বাস্তবায়নের জন্য NAC, MDM এবং RADIUS ইনফ্রাস্ট্রাকচারে প্রাথমিক বিনিয়োগ প্রয়োজন। তবে, রিটার্ন অন ইনভেস্টমেন্ট (ROI) যথেষ্ট তাৎপর্যপূর্ণ:

- রিস্ক মিটিগেশন: আনম্যানেজড ডিভাইসগুলোকে আইসোলেট করার মাধ্যমে, প্রতিষ্ঠান র্যানসমওয়্যার এবং ল্যাটারাল মুভমেন্টের জন্য অ্যাটাক সারফেস ব্যাপকভাবে হ্রাস করে, গুরুত্বপূর্ণ সম্পদ রক্ষা করে এবং ব্যয়বহুল ডেটা ব্রিচ এড়ায়।

- অপারেশনাল এফিশিয়েন্সি: সার্টিফিকেট-ভিত্তিক অথেনটিকেশন পাসওয়ার্ড রিসেট এবং শেয়ার্ড ক্রেডেনশিয়াল ম্যানেজমেন্টের সাথে সম্পর্কিত আইটি হেল্পডেস্ক ওভারহেড দূর করে।

- স্টাফ প্রোডাক্টিভিটি: ব্যক্তিগত ডিভাইসে প্রয়োজনীয় রিসোর্সগুলোতে সুরক্ষিত, নিরবচ্ছিন্ন অ্যাক্সেস প্রদান করা স্টাফদের সন্তুষ্টি এবং প্রোডাক্টিভিটি উন্নত করে, বিশেষ করে রিটেইল ফ্লোর বা হাসপাতালের ওয়ার্ডের মতো ডাইনামিক পরিবেশে।

- কমপ্লায়েন্স অ্যাসুরেন্স: ব্যাপক অডিট লগিং এবং শক্তিশালী এনক্রিপশন নিশ্চিত করে যে প্রতিষ্ঠান রেগুলেটরি প্রয়োজনীয়তাগুলো পূরণ করে, সম্ভাব্য জরিমানা এবং সুনামের ক্ষতি এড়ায়।

প্রতিষ্ঠানগুলো তাদের ডিজিটাল ফুটপ্রিন্ট সম্প্রসারিত করার সাথে সাথে, সুরক্ষিত কানেক্টিভিটি সর্বাগ্রে থাকে। স্মার্ট সিটি ইন্টিগ্রেশনের মতো উদ্যোগগুলো, যা ইন্ডাস্ট্রি লিডারদের দ্বারা সমর্থিত (দেখুন ডিজিটাল ইনক্লুশন এবং স্মার্ট সিটি ইনোভেশন ড্রাইভ করতে Purple ইয়ান ফক্সকে ভিপি গ্রোথ – পাবলিক সেক্টর হিসেবে নিয়োগ দিয়েছে ), শক্তিশালী মৌলিক সিকিউরিটি আর্কিটেকচারের ওপর নির্ভর করে। তাছাড়া, বড় ভেন্যুগুলোর মধ্যে নিরবচ্ছিন্ন নেভিগেশন নিশ্চিত করা, যা Purple WiFi হটস্পটগুলোতে নিরবচ্ছিন্ন, সুরক্ষিত নেভিগেশনের জন্য অফলাইন ম্যাপস মোড লঞ্চ করেছে -এর মতো ফিচারগুলো দ্বারা সমর্থিত, একটি নির্ভরযোগ্য এবং সুরক্ষিত আন্ডারলায়িং নেটওয়ার্ক ইনফ্রাস্ট্রাকচারের ওপর নির্ভর করে।

মূল সংজ্ঞাসমূহ

IEEE 802.1X

পোর্ট-ভিত্তিক নেটওয়ার্ক অ্যাক্সেস কন্ট্রোলের (PNAC) জন্য একটি IEEE স্ট্যান্ডার্ড। এটি LAN বা WLAN-এর সাথে যুক্ত হতে ইচ্ছুক ডিভাইসগুলোকে একটি অথেনটিকেশন মেকানিজম প্রদান করে।

BYOD নেটওয়ার্কে অনুমোদিত হওয়ার আগে স্টাফ ডিভাইসগুলোকে অথেনটিকেট করতে ব্যবহৃত মৌলিক প্রোটোকল।

EAP-TLS (Extensible Authentication Protocol-Transport Layer Security)

একটি EAP পদ্ধতি যা একটি সুরক্ষিত মিউচুয়াল অথেনটিকেশন টানেল স্থাপন করতে ক্লায়েন্ট এবং সার্ভার সার্টিফিকেটের ওপর নির্ভর করে।

BYOD-এর জন্য সবচেয়ে সুরক্ষিত অথেনটিকেশন পদ্ধতি হিসেবে বিবেচিত, কারণ এটি দুর্বল ব্যবহারকারী পাসওয়ার্ডের ওপর নির্ভরতা দূর করে।

RADIUS (Remote Authentication Dial-In User Service)

একটি নেটওয়ার্কিং প্রোটোকল যা নেটওয়ার্ক পরিষেবা কানেক্ট এবং ব্যবহারকারী ইউজারদের জন্য সেন্ট্রালাইজড অথেনটিকেশন, অথরাইজেশন এবং অ্যাকাউন্টিং (AAA) ম্যানেজমেন্ট প্রদান করে।

ব্যাকএন্ড সার্ভার যা অ্যাক্সেস পয়েন্টগুলো থেকে 802.1X রিকোয়েস্ট মূল্যায়ন করে এবং কোনো ডিভাইসকে নেটওয়ার্কে অ্যাক্সেস দেওয়া হবে কিনা তা সিদ্ধান্ত নেয়।

Dynamic VLAN Assignment

একটি নেটওয়ার্ক কনফিগারেশন যেখানে সফল অথেনটিকেশনের পর ব্যবহারকারী বা ডিভাইসটিকে কোন VLAN-এ রাখা উচিত তা RADIUS সার্ভার নির্দেশ করে, SSID-তে VLAN হার্ডকোড করার পরিবর্তে।

ব্যবহারকারীর পরিচয়ের ওপর ভিত্তি করে ট্রাফিক (যেমন, কর্পোরেট বনাম BYOD) সুরক্ষিতভাবে আলাদা করার পাশাপাশি প্রতিষ্ঠানগুলোকে একটি একক SSID ব্রডকাস্ট করার অনুমতি দেয়।

MAC Address Randomization

আধুনিক মোবাইল OS-গুলোর একটি প্রাইভেসি ফিচার যেখানে নেটওয়ার্ক স্ক্যান বা কানেক্ট করার সময় ডিভাইসটি তার আসল হার্ডওয়্যার অ্যাড্রেসের পরিবর্তে একটি র্যান্ডমলি জেনারেটেড MAC অ্যাড্রেস ব্যবহার করে।

এই ফিচারটি লিগ্যাসি MAC-ভিত্তিক অথেনটিকেশন পদ্ধতিগুলোকে অচল করে দেয়, যা 802.1X-এর মতো আইডেন্টিটি-ভিত্তিক অথেনটিকেশনে স্থানান্তরিত হতে বাধ্য করে।

MDM (Mobile Device Management)

এমন সফটওয়্যার যা আইটি অ্যাডমিনিস্ট্রেটরদের স্মার্টফোন, ট্যাবলেট এবং অন্যান্য এন্ডপয়েন্টগুলোতে পলিসি নিয়ন্ত্রণ, সুরক্ষিত এবং এনফোর্স করার অনুমতি দেয়।

নেটওয়ার্ক অ্যাক্সেস দেওয়ার আগে ডিভাইসে নেটওয়ার্ক সার্টিফিকেট পুশ করতে এবং তাদের সিকিউরিটি পোসচার (যেমন, প্যাচ লেভেল) যাচাই করতে BYOD ডিপ্লয়মেন্টে ব্যবহৃত হয়।

WPA3-Enterprise

Wi-Fi সিকিউরিটির সর্বশেষ প্রজন্ম, যা শক্তিশালী এনক্রিপশন প্রদান করে এবং এন্টারপ্রাইজ নেটওয়ার্কগুলোর জন্য 802.1X অথেনটিকেশন প্রয়োজন হয়।

অ্যাডভান্সড ক্রিপ্টোগ্রাফিক অ্যাটাক থেকে ট্রানজিটে থাকা ডেটা সুরক্ষিত রাখতে আধুনিক সুরক্ষিত ডিপ্লয়মেন্টের জন্য বাধ্যতামূলক।

Posture Assessment

নেটওয়ার্ক অ্যাক্সেস দেওয়ার আগে কোনো ডিভাইসের সিকিউরিটি স্টেট (যেমন, OS ভার্সন, অ্যান্টিভাইরাস স্ট্যাটাস, এনক্রিপশন) মূল্যায়ন করার প্রক্রিয়া।

BYOD VLAN-এ কানেক্ট করার আগে নিশ্চিত করে যে কোনো স্টাফের ব্যক্তিগত ডিভাইসে ম্যালওয়্যার নেই বা কোনো আউটডেটেড OS চলছে না।

সমাধানকৃত উদাহরণসমূহ

একটি ৪০০ শয্যার হাসপাতালের নার্সিং স্টাফদের একটি সুরক্ষিত অভ্যন্তরীণ শিডিউলিং অ্যাপ্লিকেশন অ্যাক্সেস করার জন্য ব্যক্তিগত স্মার্টফোন ব্যবহার করার অনুমতি দেওয়া প্রয়োজন, তবে এই ডিভাইসগুলোকে অবশ্যই রোগীর রেকর্ড (EHR) এবং মেডিকেল ডিভাইস ধারণকারী ক্লিনিক্যাল নেটওয়ার্ক থেকে কঠোরভাবে আইসোলেটেড রাখতে হবে।

হাসপাতালটি একটি ডেডিকেটেড BYOD VLAN বাস্তবায়ন করে। তারা স্টাফদের স্মার্টফোনে EAP-TLS সার্টিফিকেট পুশ করার জন্য একটি MDM সলিউশন ডিপ্লয় করে। ওয়্যারলেস ইনফ্রাস্ট্রাকচার 802.1X অথেনটিকেশন ব্যবহার করে; যখন কোনো নার্স কানেক্ট করেন, তখন RADIUS সার্ভার সার্টিফিকেটটি যাচাই করে এবং ডিভাইসটিকে BYOD VLAN-এ অ্যাসাইন করে। BYOD VLAN এবং ক্লিনিক্যাল নেটওয়ার্কের মধ্যে একটি ফায়ারওয়াল থাকে, যার একটি কঠোর ডিফল্ট-ডিনাই পলিসি রয়েছে। একটি মাত্র এক্সপ্লিসিট পারমিট রুল BYOD VLAN থেকে শিডিউলিং অ্যাপ্লিকেশন সার্ভারের নির্দিষ্ট IP অ্যাড্রেসে HTTPS ট্রাফিকের অনুমতি দেয়।

১৫০টি স্টোর বিশিষ্ট একটি জাতীয় রিটেইল চেইন চায় স্টোর ম্যানেজাররা তাদের ব্যক্তিগত ট্যাবলেটে ইনভেন্টরি ড্যাশবোর্ড অ্যাক্সেস করুক। চেইনটি বর্তমানে স্টাফ WiFi-এর জন্য শেয়ার্ড পাসওয়ার্ডসহ WPA2-Personal ব্যবহার করে, যা প্রায়শই নন-ম্যানেজারদের সাথে শেয়ার করা হয়।

রিটেইলার শেয়ার্ড পাসওয়ার্ড SSID ফেজ আউট করে। তারা একটি সেন্ট্রালাইজড RADIUS সার্ভার বাস্তবায়ন করে এবং এটিকে তাদের Azure AD-এর সাথে ইন্টিগ্রেট করে। তারা অনুমোদিত ম্যানেজারদের ট্যাবলেটে সার্টিফিকেট ডিপ্লয় করতে তাদের MDM ব্যবহার করে। স্টোরগুলো একটি একক কর্পোরেট SSID ব্রডকাস্ট করে। ম্যানেজাররা 802.1X (EAP-TLS)-এর মাধ্যমে অথেনটিকেট করেন এবং ডাইনামিকভাবে একটি 'Manager BYOD' VLAN-এ অ্যাসাইন হন, যেখানে সেন্ট্রালাইজড ইনভেন্টরি ড্যাশবোর্ডে অ্যাক্সেসের অনুমতি প্রদানকারী ফায়ারওয়াল রুল রয়েছে। সার্টিফিকেট ছাড়া নন-ম্যানেজাররা কানেক্ট করতে পারেন না।

অনুশীলনী প্রশ্নসমূহ

Q1. আপনার প্রতিষ্ঠান একটি BYOD প্রোগ্রাম চালু করছে। নেটওয়ার্ক টিম একটি জটিল, রোটেটিং প্রি-শেয়ার্ড কি (PSK) সহ WPA2-Personal ব্যবহার করার প্রস্তাব দেয় যা মাসিক পরিবর্তিত হয়, এই যুক্তিতে যে এটি 802.1X-এর চেয়ে ডিপ্লয় করা সহজ। আইটি ডিরেক্টর হিসেবে, আপনার কীভাবে সাড়া দেওয়া উচিত?

ইঙ্গিত: ব্যক্তিগত জবাবদিহিতার প্রয়োজনীয়তা এবং মাসের মাঝামাঝি কোনো কর্মীকে অফবোর্ড করার অপারেশনাল ওভারহেড বিবেচনা করুন।

মডেল উত্তর দেখুন

প্রস্তাবটি প্রত্যাখ্যান করুন। একটি PSK, এমনকি রোটেটিং হলেও, কোনো প্রতি-ডিভাইস বা প্রতি-ব্যবহারকারী জবাবদিহিতা প্রদান করে না। যদি কোনো কর্মী মাসের মাঝামাঝি চলে যায়, তবে কি-টি অবিলম্বে পরিবর্তন করতে হবে, যা অন্যান্য সমস্ত ব্যবহারকারীকে ব্যাহত করবে। ব্যক্তিগত অথেনটিকেশন নিশ্চিত করতে আপনাকে অবশ্যই IEEE 802.1X (বিশেষত EAP-TLS) বাধ্যতামূলক করতে হবে, যা বাকি স্টাফদের প্রভাবিত না করেই অ্যাক্সেসের তাৎক্ষণিক, টার্গেটেড রিভোকেশন সক্ষম করে।

Q2. একজন স্টাফ রিপোর্ট করেছেন যে তিনি তার নতুন ব্যক্তিগত আইফোনটি BYOD নেটওয়ার্কে কানেক্ট করতে পারছেন না। আপনার RADIUS লগগুলো অথেনটিকেশন ব্যর্থতা দেখায়, কিন্তু ব্যবহারকারী জোর দিয়ে বলেন যে তার সঠিক প্রোফাইল ইনস্টল করা আছে। লগগুলো নির্দেশ করে যে ডিভাইসটি প্রতিটি কানেকশন প্রচেষ্টায় একটি ভিন্ন MAC অ্যাড্রেস উপস্থাপন করছে। এর মূল কারণ এবং আর্কিটেকচারাল সমাধান কী?

ইঙ্গিত: আধুনিক মোবাইল অপারেটিং সিস্টেমগুলো প্রাইভেসি ফিচার বাস্তবায়ন করে যা লেয়ার 2 আইডেন্টিফিকেশনকে প্রভাবিত করে।

মডেল উত্তর দেখুন

মূল কারণ হলো MAC অ্যাড্রেস র্যান্ডমাইজেশন, যা আধুনিক iOS এবং Android ডিভাইসগুলোতে একটি ডিফল্ট প্রাইভেসি ফিচার। আর্কিটেকচারাল সমাধান হলো MAC অ্যাড্রেস থেকে অথেনটিকেশন এবং পলিসি এনফোর্সমেন্টকে সম্পূর্ণভাবে ডিকাপল করা। অথেনটিকেশন এবং পরবর্তী সেশন ট্র্যাকিংয়ের জন্য নেটওয়ার্কটিকে শুধুমাত্র EAP-TLS সার্টিফিকেট দ্বারা প্রদত্ত ক্রিপ্টোগ্রাফিক আইডেন্টিটির ওপর নির্ভর করতে হবে।

Q3. একটি সিকিউরিটি অডিটের সময়, অডিটর লক্ষ্য করেন যে BYOD VLAN-এ একটি ফায়ারওয়াল রুল রয়েছে যা এইচআর ডেটাবেস ধারণকারী কর্পোরেট সাবনেটে সমস্ত ট্রাফিক (Any/Any) অনুমতি দেয়, ছয় মাস আগের একটি অস্থায়ী প্রয়োজনীয়তার কথা উল্লেখ করে যা কখনও সরানো হয়নি। কী প্রসেস ফেইলিওর ঘটেছে এবং কীভাবে এটি প্রতিকার করা যায়?

ইঙ্গিত: ফায়ারওয়াল রুলগুলোর লাইফসাইকেল এবং প্রিন্সিপাল অফ লিস্ট প্রিভিলেজের ওপর ফোকাস করুন।

মডেল উত্তর দেখুন

ব্যর্থতাটি হলো 'ফায়ারওয়াল রুল স্কোপ ক্রিপ' এবং অ্যাক্সেস কন্ট্রোলগুলোর জন্য লাইফসাইকেল ম্যানেজমেন্টের অভাব। এর প্রতিকার দ্বিমুখী: প্রথমত, অবিলম্বে Any/Any রুলটি সরিয়ে ফেলুন এবং এটিকে শুধুমাত্র প্রয়োজনীয় পোর্ট/প্রোটোকলগুলোর জন্য একটি এক্সপ্লিসিট পারমিট দিয়ে প্রতিস্থাপন করুন (যদি এখনও অ্যাক্সেস প্রয়োজন হয়)। দ্বিতীয়ত, অস্থায়ী রুলগুলো মুছে ফেলা নিশ্চিত করতে BYOD VLAN এবং কর্পোরেট কোরের মধ্যে ট্রাফিক নিয়ন্ত্রণকারী সমস্ত ACL-এর জন্য একটি বাধ্যতামূলক ত্রৈমাসিক রিভিউ প্রক্রিয়া বাস্তবায়ন করুন।