Sichere BYOD-Richtlinien für Mitarbeiter-WiFi-Netzwerke

Dieser maßgebliche Leitfaden bietet IT-Führungskräften ein herstellerneutrales Framework für die sichere Integration persönlicher Geräte von Mitarbeitern. Er beschreibt die kritischen Architektur-Entscheidungen – einschließlich Netzwerksegmentierung, EAP-TLS-Authentifizierung und MDM-Integration –, die erforderlich sind, um BYOD zu unterstützen, ohne die zentrale Unternehmensinfrastruktur zu gefährden.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung für Führungskräfte

- Technischer Deep-Dive

- Netzwerkarchitektur und Segmentierung

- Authentifizierung: Der IEEE 802.1X Standard

- Verschlüsselung und Compliance

- Implementierungsleitfaden

- Schritt-für-Schritt-Bereitstellung

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

Das moderne Unternehmensumfeld erfordert Flexibilität, und die Erwartung der Mitarbeiter an den Bring Your Own Device (BYOD)-Zugang ist nicht länger verhandelbar. Die Integration nicht verwalteter persönlicher Geräte in drahtlose Unternehmensnetzwerke birgt jedoch erhebliche Sicherheits- und Compliance-Risiken. Dieser technische Leitfaden bietet Netzwerkarchitekten und IT-Direktoren ein robustes Framework für die Implementierung sicherer BYOD-Richtlinien für Mitarbeiter-WiFi-Netzwerke. Wir skizzieren die kritischen Architektur-Entscheidungen, wobei der Schwerpunkt auf Netzwerksegmentierung, IEEE 802.1X-Authentifizierung und Mobile Device Management (MDM)-Integration liegt. Durch die Abkehr von gemeinsamen Passphrasen und MAC-basierter Authentifizierung hin zu zertifikatbasierter Identität (EAP-TLS) und WPA3-Enterprise-Verschlüsselung können Organisationen nahtlose Konnektivität bieten, ohne ihre Kerninfrastruktur zu gefährden. Ob im Einzelhandel , im Gesundheitswesen , im Gastgewerbe oder im Transportwesen tätig, dieser Leitfaden liefert die herstellerneutralen Best Practices, die erforderlich sind, um Ihren Netzwerkrand zu sichern und gleichzeitig die Produktivität der Mitarbeiter zu unterstützen.

Hören Sie unseren begleitenden Podcast für eine Zusammenfassung dieser Konzepte für Führungskräfte:

Technischer Deep-Dive

Netzwerkarchitektur und Segmentierung

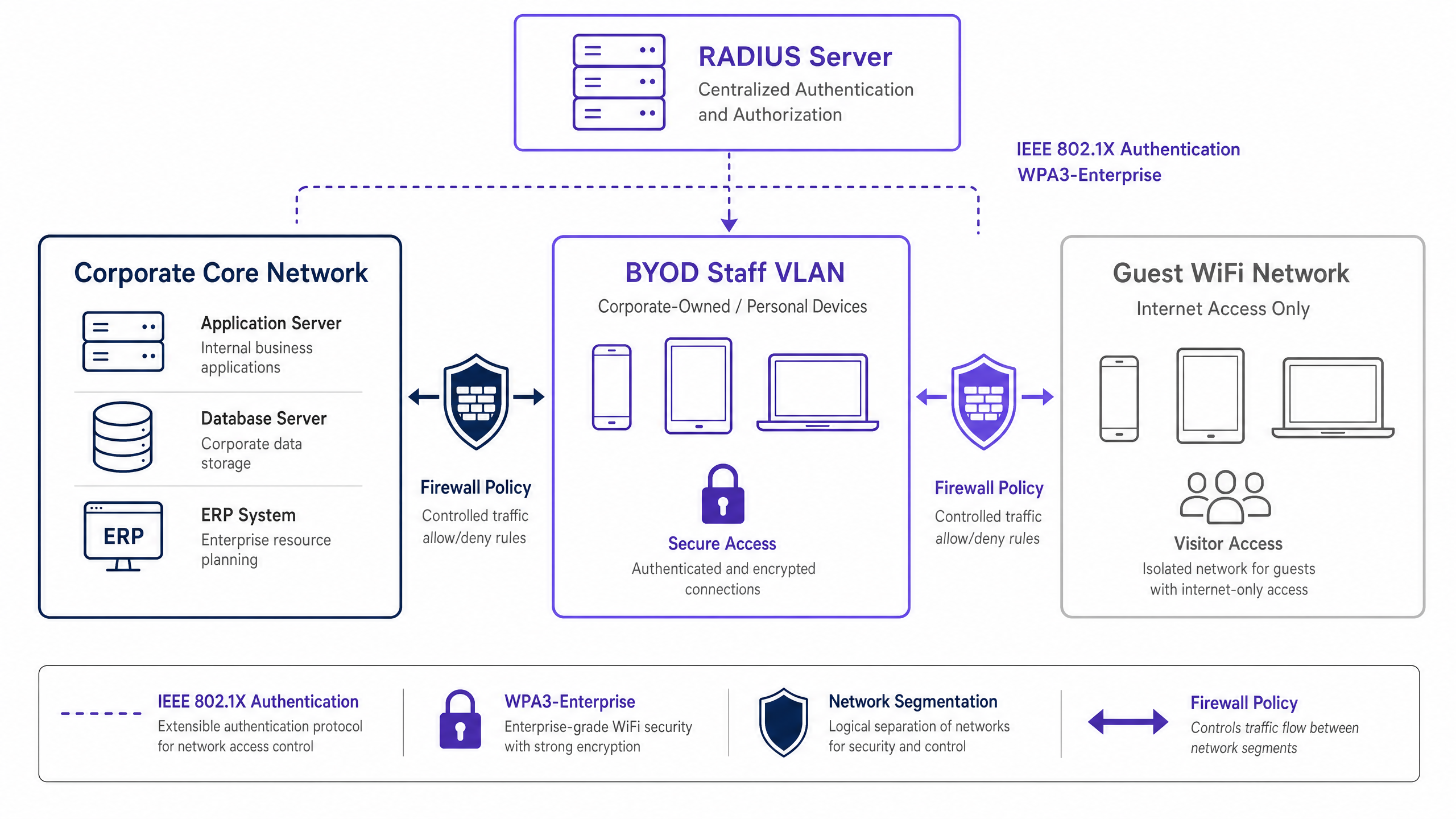

Das grundlegende Prinzip jeder sicheren BYOD-Implementierung ist eine rigorose Netzwerksegmentierung. Persönliche Geräte dürfen niemals im selben Virtual Local Area Network (VLAN) wie die Unternehmensinfrastruktur, Point-of-Sale (POS)-Systeme oder sensible Datenbanken liegen. Ein dediziertes BYOD VLAN fungiert als sichere Zwischenschicht, die sowohl vom Unternehmens-Core als auch vom Gast-WiFi -Netzwerk logisch isoliert ist.

Diese Segmentierung stellt sicher, dass selbst wenn das persönliche Gerät eines Mitarbeiters kompromittiert wird, die Bedrohung eingedämmt ist. Der Zugriff vom BYOD VLAN auf interne Unternehmensressourcen sollte durch strenge Firewall Access Control Lists (ACLs) geregelt werden, die nach dem Prinzip des standardmäßigen Verbots arbeiten, mit expliziten Genehmigungen nur für erforderliche Dienste (z. B. Intranet-Portale oder spezifische Cloud-Anwendungen).

Authentifizierung: Der IEEE 802.1X Standard

Die Sicherung des BYOD-Perimeters erfordert eine robuste Authentifizierung. Der IEEE 802.1X Standard bietet eine portbasierte Netzwerkzugriffskontrolle, die sicherstellt, dass Geräte authentifiziert werden, bevor sie Netzwerkzugriff erhalten. Innerhalb des 802.1X-Frameworks ist das Extensible Authentication Protocol with Transport Layer Security (EAP-TLS) der Goldstandard für BYOD-Umgebungen.

EAP-TLS basiert auf zertifikatbasierter gegenseitiger Authentifizierung. Anstelle anfälliger Passwörter präsentiert das Gerät ein digitales Zertifikat, das von der Public Key Infrastructure (PKI) der Organisation ausgestellt wurde. Der RADIUS-Server validiert dieses Zertifikat und stellt sicher, dass sowohl das Gerät als auch die Benutzeridentität überprüft werden. Dieser Ansatz mindert die Risiken, die mit dem Diebstahl von Anmeldeinformationen, Phishing und dem operativen Aufwand von Passwort-Resets verbunden sind.

Verschlüsselung und Compliance

Daten im Transit müssen vor Abfangen geschützt werden. WPA3-Enterprise ist der aktuelle Standard zur Sicherung des drahtlosen Datenverkehrs und ersetzt WPA2, indem es Schwachstellen wie den KRACK-Angriff eliminiert. WPA3-Enterprise schreibt den 192-Bit-Sicherheitsmodus für hochsensible Umgebungen vor und bietet Vorwärtsgeheimhaltung über Simultaneous Authentication of Equals (SAE). Die Implementierung von WPA3-Enterprise wird zunehmend zu einer obligatorischen Anforderung für Compliance-Frameworks, einschließlich PCI DSS 4.0 und verschiedener Datenschutzstandards im Gesundheitswesen.

Darüber hinaus erfordert Compliance eine umfassende Transparenz. Jedes Verbindungsereignis im BYOD-Netzwerk muss protokolliert werden, wobei Geräteidentität, Benutzeridentität, Zeitstempel und VLAN-Zuweisung erfasst werden. Dieser Audit Trail ist entscheidend, um die Einhaltung von Vorschriften wie GDPR Artikel 32 nachzuweisen. Für weitere Informationen zu den Protokollierungsanforderungen siehe unseren Leitfaden zu Erklärung, was ein Audit Trail für IT-Sicherheit im Jahr 2026 ist .

Implementierungsleitfaden

Die Bereitstellung eines sicheren BYOD-Netzwerks erfordert Koordination über Richtlinien, Identitätsmanagement und Netzwerkinfrastruktur hinweg.

Schritt-für-Schritt-Bereitstellung

- Richtliniendefinition: Bevor Sie die Infrastruktur ändern, definieren Sie die BYOD-Richtlinie. Legen Sie berechtigte Benutzergruppen, genehmigte Gerätetypen und die spezifischen Unternehmensressourcen fest, die vom BYOD VLAN aus zugänglich sind. Holen Sie die Genehmigung von der Rechtsabteilung, der Personalabteilung und der Sicherheitsleitung ein.

- MDM-Integration und Zertifikatsbereitstellung: Nutzen Sie Ihre Mobile Device Management (MDM)-Plattform (z. B. Intune, Jamf), um EAP-TLS-Zertifikate für Mitarbeitergeräte bereitzustellen. Verwenden Sie das Simple Certificate Enrollment Protocol (SCEP), um diese Bereitstellung zu automatisieren. Das MDM dient auch als Durchsetzungs-Engine für Geräte-Posture-Checks (z. B. Überprüfung von OS-Patch-Levels und Verschlüsselungsstatus), bevor der Netzwerkzugriff gewährt wird.

- RADIUS-Konfiguration: Konfigurieren Sie den RADIUS-Server mit spezifischen Richtlinien für BYOD-Geräte. Wenn sich ein BYOD-Gerät erfolgreich über sein Zertifikat authentifiziert, muss der RADIUS-Server ein dynamisches VLAN-Zuweisungsattribut (z. B.

Tunnel-Private-Group-ID) zurückgeben, um das Gerät im isolierten BYOD VLAN zu platzieren. - Einrichtung der drahtlosen Infrastruktur: Implementieren Sie die dynamische VLAN-Zuweisung auf Ihrer bestehenden Unternehmens-Service Set Identifier (SSID). Dies bietet ein nahtloses Benutzererlebnis – Mitarbeiter sich mit einem Netzwerk verbinden, und die Infrastruktur leitet sie basierend auf ihrer authentifizierten Identität an das entsprechende VLAN weiter.

- Firewall und Zugriffskontrolle: Wenden Sie strenge ACLs an der Grenze zwischen dem BYOD VLAN und dem Unternehmens-Core an. Dokumentieren Sie jede Erlaubnisregel und etablieren Sie einen vierteljährlichen Überprüfungsprozess, um eine Ausweitung des Umfangs zu verhindern.

- Monitoring und Analysen: Integrieren Sie BYOD-Verbindungsprotokolle in Ihr Security Information and Event Management (SIEM)-System. Nutzen Sie Plattformen wie WiFi Analytics , um die Netzwerkleistung, Geräteverteilung und potenzielle Anomalien zu überwachen.

Best Practices

- MAC-basierte Authentifizierung aufgeben: Moderne mobile Betriebssysteme (iOS, Android) randomisieren MAC-Adressen, um die Privatsphäre der Benutzer zu schützen. Dies unterbricht die traditionelle MAC-basierte Authentifizierung und Nachverfolgung. Verlassen Sie sich ausschließlich auf zertifikatbasierte Identität (EAP-TLS), die an den Benutzer gebunden ist, nicht an die Hardwareadresse.

- Posture Assessment durchsetzen: Eine BYOD-Richtlinie ist ohne Posture Checks unvollständig. Stellen Sie sicher, dass Ihre Network Access Control (NAC)-Lösung das MDM abfragt, um zu überprüfen, ob Geräte die minimalen Sicherheitsstandards erfüllen (z. B. nicht jailbroken, Bildschirmsperre aktiviert), bevor der Zugriff gewährt wird. Nicht konforme Geräte sollten an ein Remediation VLAN weitergeleitet werden.

- Zertifikats-Lebenszyklusmanagement automatisieren: Zertifikate laufen ab. Konfigurieren Sie Ihr MDM so, dass Zertifikate lange vor dem Ablauf (z. B. 30 Tage vorher) automatisch erneuert werden, um massive Konnektivitätsausfälle zu verhindern. Integrieren Sie außerdem die Zertifikatssperrung in Ihren HR-Offboarding-Prozess, um den Zugriff sofort zu beenden, wenn ein Mitarbeiter das Unternehmen verlässt.

- Strikte Isolation aufrechterhalten: Sorgen Sie für absolute Isolation zwischen dem BYOD VLAN und dem Gastnetzwerk. Ein kompromittiertes Gerät im Gastnetzwerk darf keinen lateralen Bewegungspfad zu Mitarbeitergeräten haben. Für die Fehlerbehebung bei Gastzugriffsproblemen siehe Lösung des Problems „Verbunden, aber kein Internet“ bei Gast-WiFi .

Fehlerbehebung & Risikominderung

- Ausweitung des Umfangs von Firewall-Regeln: Der häufigste Fehler bei BYOD-Implementierungen ist die allmähliche Erosion der Netzwerksegmentierung. Temporäre Zugriffsregeln werden dauerhaft und verschmelzen effektiv die BYOD- und Unternehmensnetzwerke. Minderung: Implementieren Sie einen strengen Änderungsmanagementprozess für BYOD-Firewall-Regeln und führen Sie obligatorische vierteljährliche Überprüfungen durch.

- Ausfälle durch ablaufende Zertifikate: Ein Versäumnis beim Management von Zertifikatslebenszyklen führt zu plötzlichen Konnektivitätsabbrüchen für große Gruppen von Mitarbeitern. Minderung: Implementieren Sie eine automatisierte Erneuerung über SCEP/MDM und konfigurieren Sie proaktive Warnmeldungen für bevorstehende Abläufe.

- Unvollständiges Offboarding: Verbleibender Zugriff für ehemalige Mitarbeiter ist eine kritische Sicherheitslücke. Minderung: Automatisieren Sie den Widerruf des Benutzerzertifikats in der PKI in dem Moment, in dem sich ihr Status im HR-System ändert.

ROI & Geschäftsauswirkungen

Die Implementierung einer sicheren BYOD-Architektur erfordert eine Vorabinvestition in NAC-, MDM- und RADIUS-Infrastruktur. Der Return on Investment (ROI) ist jedoch erheblich:

- Risikominderung: Durch die Isolation nicht verwalteter Geräte reduziert die Organisation die Angriffsfläche für Ransomware und laterale Bewegungen drastisch, schützt kritische Assets und vermeidet kostspielige Datenlecks.

- Betriebliche Effizienz: Zertifikatbasierte Authentifizierung eliminiert den IT-Helpdesk-Aufwand, der mit Passwort-Resets und der Verwaltung gemeinsamer Anmeldeinformationen verbunden ist.

- Mitarbeiterproduktivität: Die Bereitstellung eines sicheren, nahtlosen Zugriffs auf notwendige Ressourcen auf persönlichen Geräten verbessert die Mitarbeiterzufriedenheit und -produktivität, insbesondere in dynamischen Umgebungen wie Verkaufsflächen oder Krankenhausstationen.

- Compliance-Sicherung: Umfassende Audit-Protokollierung und robuste Verschlüsselung stellen sicher, dass die Organisation regulatorische Anforderungen erfüllt und potenzielle Bußgelder sowie Reputationsschäden vermeidet.

Da Organisationen ihren digitalen Fußabdruck erweitern, bleibt sichere Konnektivität von größter Bedeutung. Initiativen wie die Smart-City-Integration, wie sie von Branchenführern (siehe Purple ernennt Iain Fox zum VP Growth – Public Sector zur Förderung digitaler Inklusion und Smart City Innovation ) vorangetrieben werden, basieren auf robusten grundlegenden Sicherheitsarchitekturen. Darüber hinaus hängt die Gewährleistung einer nahtlosen Navigation innerhalb großer Veranstaltungsorte, unterstützt durch Funktionen wie Purple startet Offline-Kartenmodus für nahtlose, sichere Navigation zu WiFi Hotspots , von einer zuverlässigen und sicheren zugrunde liegenden Netzwerkinfrastruktur ab.

Schlüsseldefinitionen

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol used to authenticate staff devices before they are allowed onto the BYOD network.

EAP-TLS (Extensible Authentication Protocol-Transport Layer Security)

An EAP method that relies on client and server certificates to establish a secure mutual authentication tunnel.

Considered the most secure authentication method for BYOD, as it eliminates the reliance on vulnerable user passwords.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The backend server that evaluates the 802.1X requests from access points and decides whether to grant a device access to the network.

Dynamic VLAN Assignment

A network configuration where the RADIUS server dictates which VLAN a user or device should be placed in upon successful authentication, rather than hardcoding the VLAN to the SSID.

Allows organizations to broadcast a single SSID while securely separating traffic (e.g., corporate vs. BYOD) based on the user's identity.

MAC Address Randomization

A privacy feature in modern mobile OSs where the device uses a randomly generated MAC address instead of its true hardware address when scanning for or connecting to networks.

This feature renders legacy MAC-based authentication methods obsolete, forcing a shift to identity-based authentication like 802.1X.

MDM (Mobile Device Management)

Software that allows IT administrators to control, secure, and enforce policies on smartphones, tablets, and other endpoints.

Used in BYOD deployments to push network certificates to devices and verify their security posture (e.g., patch level) before allowing network access.

WPA3-Enterprise

The latest generation of Wi-Fi security, providing robust encryption and requiring 802.1X authentication for enterprise networks.

Mandatory for modern secure deployments to protect data in transit against advanced cryptographic attacks.

Posture Assessment

The process of evaluating a device's security state (e.g., OS version, antivirus status, encryption) before granting it network access.

Ensures that a staff member's personal device isn't harboring malware or running an outdated OS before it connects to the BYOD VLAN.

Ausgearbeitete Beispiele

A 400-bed hospital needs to allow nursing staff to use personal smartphones to access a secure internal scheduling application, but these devices must be strictly isolated from the clinical network containing patient records (EHR) and medical devices.

The hospital implements a dedicated BYOD VLAN. They deploy an MDM solution to push EAP-TLS certificates to staff smartphones. The wireless infrastructure uses 802.1X authentication; when a nurse connects, the RADIUS server validates the certificate and assigns the device to the BYOD VLAN. A firewall sits between the BYOD VLAN and the clinical network, with a strict default-deny policy. A single explicit permit rule allows HTTPS traffic from the BYOD VLAN to the specific IP address of the scheduling application server.

A national retail chain with 150 stores wants store managers to access inventory dashboards on their personal tablets. The chain currently uses WPA2-Personal with a shared password for staff WiFi, which is frequently shared with non-managers.

The retailer phases out the shared password SSID. They implement a centralized RADIUS server and integrate it with their Azure AD. They use their MDM to deploy certificates to approved manager tablets. The stores broadcast a single corporate SSID. Managers authenticate via 802.1X (EAP-TLS) and are dynamically assigned to a 'Manager BYOD' VLAN, which has firewall rules permitting access to the centralized inventory dashboard. Non-managers without certificates cannot connect.

Übungsfragen

Q1. Your organization is rolling out a BYOD program. The network team proposes using WPA2-Personal with a complex, rotating pre-shared key (PSK) that changes monthly, arguing it is simpler to deploy than 802.1X. As the IT Director, how should you respond?

Hinweis: Consider the requirements for individual accountability and the operational overhead of offboarding an employee mid-month.

Musterlösung anzeigen

Reject the proposal. A PSK, even a rotating one, provides no per-device or per-user accountability. If an employee leaves mid-month, the key must be changed immediately, disrupting all other users. You must mandate IEEE 802.1X (preferably EAP-TLS) to ensure individual authentication, enabling immediate, targeted revocation of access without affecting the rest of the staff.

Q2. A staff member reports they cannot connect their new personal iPhone to the BYOD network. Your RADIUS logs show authentication failures, but the user insists they have the correct profile installed. The logs indicate the device is presenting a different MAC address on each connection attempt. What is the root cause and the architectural fix?

Hinweis: Modern mobile operating systems implement privacy features that affect layer 2 identification.

Musterlösung anzeigen

The root cause is MAC address randomization, a default privacy feature in modern iOS and Android devices. The architectural fix is to completely decouple authentication and policy enforcement from MAC addresses. The network must rely solely on the cryptographic identity provided by the EAP-TLS certificate for authentication and subsequent session tracking.

Q3. During a security audit, the auditor notes that the BYOD VLAN has a firewall rule permitting all traffic (Any/Any) to the corporate subnet housing the HR database, citing a temporary requirement from six months ago that was never removed. What process failure occurred, and how is it remediated?

Hinweis: Focus on the lifecycle of firewall rules and the principle of least privilege.

Musterlösung anzeigen

The failure is 'firewall rule scope creep' and a lack of lifecycle management for access controls. The remediation is two-fold: First, immediately remove the Any/Any rule and replace it with an explicit permit only for the required ports/protocols (if access is still needed). Second, implement a mandatory quarterly review process for all ACLs governing traffic between the BYOD VLAN and the corporate core to ensure temporary rules are purged.