RadSec: RADIUS over TLS কীভাবে WiFi প্রমাণীকরণ নিরাপত্তা উন্নত করে

এই প্রামাণিক প্রযুক্তিগত রেফারেন্সটি ব্যাখ্যা করে যে RadSec (RFC 6614) কীভাবে ঐতিহ্যবাহী RADIUS ট্র্যাফিককে TLS এনক্রিপশনে মোড়ানো করে এন্টারপ্রাইজ WiFi প্রমাণীকরণ সুরক্ষিত করে। এটি আইটি ম্যানেজার এবং নেটওয়ার্ক আর্কিটেক্টদের জন্য ডিজাইন করা হয়েছে এবং এতে কর্পোরেট ও গেস্ট নেটওয়ার্ক জুড়ে এনক্রিপ্টবিহীন UDP RADIUS ট্র্যাফিকের ঝুঁকি কমানোর জন্য আর্কিটেকচার, স্থাপনার কৌশল এবং ব্যবহারিক পদক্ষেপগুলি অন্তর্ভুক্ত রয়েছে।

Listen to this guide

View podcast transcript

- কার্যনির্বাহী সারসংক্ষেপ

- প্রযুক্তিগত গভীর-পর্যালোচনা: RADIUS বনাম RadSec

- ঐতিহ্যবাহী RADIUS-এর দুর্বলতা

- RadSec আর্কিটেকচার (RFC 6614)

- বাস্তবায়ন নির্দেশিকা

- প্যাটার্ন 1: নেটিভ RadSec

- প্যাটার্ন 2: RadSec প্রক্সি

- Purple এর সাথে ইন্টিগ্রেশন

- সেরা অনুশীলন

- সমস্যা সমাধান ও ঝুঁকি প্রশমন

- ROI ও বুব্যবসায়িক প্রভাব

- ব্রিফিং শুনুন

কার্যনির্বাহী সারসংক্ষেপ

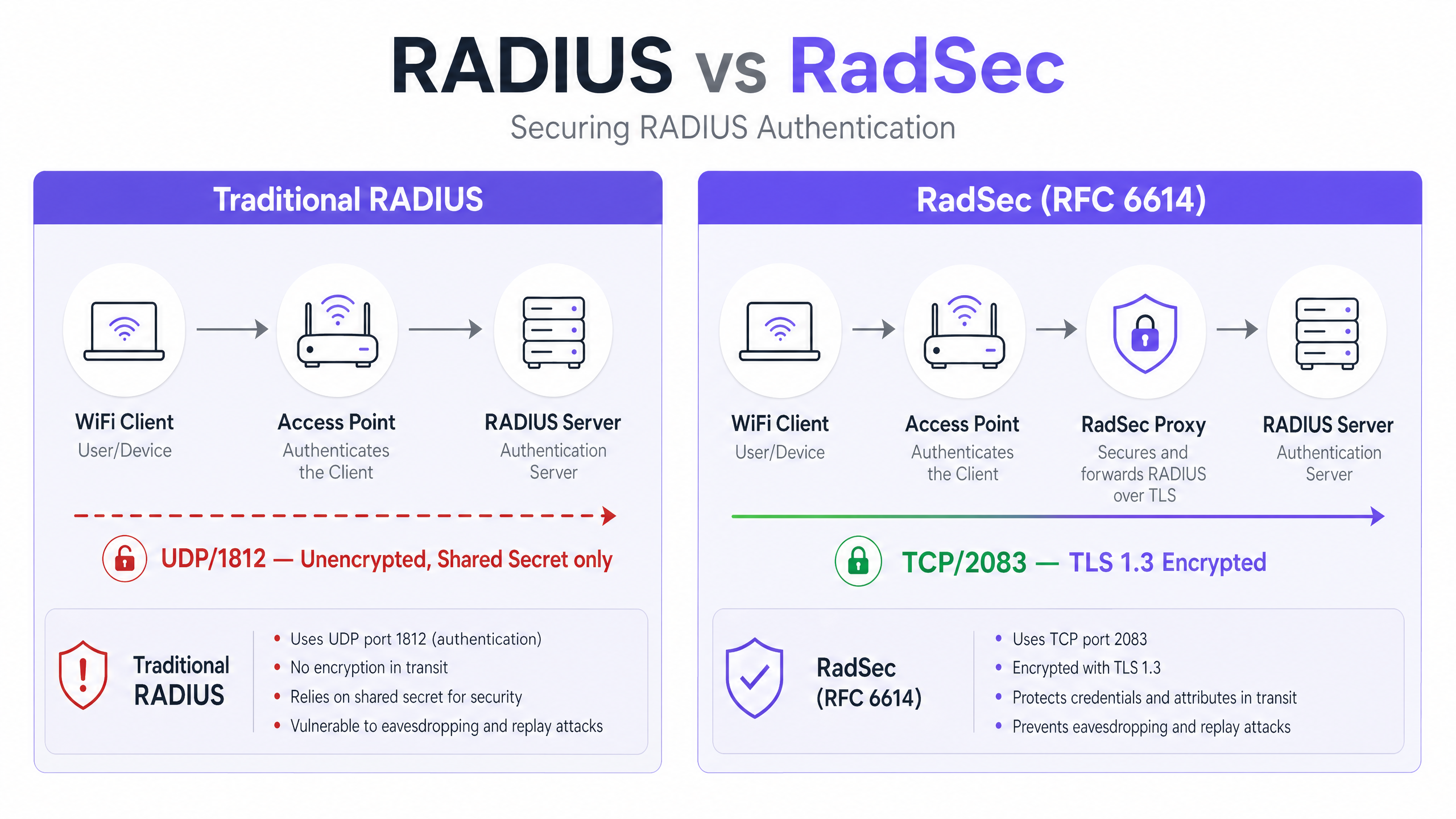

UDP (পোর্ট 1812/1813) এর উপর ঐতিহ্যবাহী RADIUS আধুনিক এন্টারপ্রাইজ হুমকির ল্যান্ডস্কেপের জন্য ডিজাইন করা হয়নি। শুধুমাত্র একটি শেয়ার্ড সিক্রেট এবং MD5 হ্যাশিং এর উপর নির্ভর করে, এটি প্রমাণীকরণ শংসাপত্র এবং সেশন অ্যাট্রিবিউটগুলিকে বাধা দেওয়ার জন্য ঝুঁকিপূর্ণ করে তোলে, বিশেষ করে যখন পাবলিক নেটওয়ার্ক বা হসপিটালিটি এবং রিটেইল চেইনের মতো বড় বিতরণকৃত এস্টেটগুলি অতিক্রম করে। RadSec (RADIUS over TLS, RFC 6614) TCP-ভিত্তিক TLS 1.3 টানেলের মধ্যে পোর্ট 2083 এর উপর RADIUS ট্র্যাফিককে এনক্যাপসুলেট করে এই মৌলিক নিরাপত্তা ব্যবধান সমাধান করে।

CTO এবং নেটওয়ার্ক আর্কিটেক্টদের জন্য, RadSec স্থাপন করা এখন শুধু একটি সেরা অনুশীলন নয়—এটি corporate wifi সুরক্ষিত করা, PCI DSS 4.0 সম্মতি বজায় রাখা এবং OpenRoaming-এর মতো আধুনিক ফেডারেল রোমিং ফ্রেমওয়ার্কে অংশগ্রহণের জন্য একটি গুরুত্বপূর্ণ প্রয়োজন। এই নির্দেশিকা আপনার প্রমাণীকরণ অবকাঠামো সুরক্ষিত করার জন্য আর্কিটেকচার, বাস্তবায়ন প্যাটার্ন এবং অপারেশনাল প্রয়োজনীয়তাগুলি বিস্তারিতভাবে তুলে ধরে।

প্রযুক্তিগত গভীর-পর্যালোচনা: RADIUS বনাম RadSec

ঐতিহ্যবাহী RADIUS-এর দুর্বলতা

একটি স্ট্যান্ডার্ড 802.1X স্থাপনায়, অ্যাক্সেস পয়েন্ট (প্রমাণীকরণকারী) ক্লায়েন্ট শংসাপত্রগুলি RADIUS সার্ভারে (প্রমাণীকরণ সার্ভার) ফরোয়ার্ড করে। ঐতিহ্যবাহী RADIUS-এ, এই পেলোড UDP এর মাধ্যমে পাঠানো হয়। একমাত্র সুরক্ষা হল একটি প্রি-শেয়ার্ড কী (PSK) যা MD5 এর মাধ্যমে পাসওয়ার্ডকে অস্পষ্ট করতে ব্যবহৃত হয়।

এই আর্কিটেকচার তিনটি গুরুতর ঝুঁকি উপস্থাপন করে:

- ট্রান্সপোর্ট এনক্রিপশনের অভাব: ব্যবহারকারীর অ্যাট্রিবিউট, MAC অ্যাড্রেস এবং সেশন ডেটা ক্লিয়ারটেক্সটে প্রেরণ করা হয়।

- ক্রিপ্টোগ্রাফিক দুর্বলতা: যদি একজন আক্রমণকারী ট্র্যাফিক ক্যাপচার করে, তাহলে MD5 অফলাইন ডিকশনারি আক্রমণের জন্য ঝুঁকিপূর্ণ।

- পারস্পরিক প্রমাণীকরণের অভাব: অ্যাক্সেস পয়েন্ট ক্রিপ্টোগ্রাফিকভাবে যাচাই করতে পারে না যে এটি বৈধ RADIUS সার্ভারের সাথে কথা বলছে, যা দুর্বৃত্ত সার্ভার আক্রমণকে সক্ষম করে।

RadSec আর্কিটেকচার (RFC 6614)

RadSec UDP থেকে TCP তে ট্রান্সপোর্ট লেয়ার পরিবর্তন করে এবং সম্পূর্ণ পেলোডকে TLS-এ মোড়ানো করে এই ত্রুটিগুলি সমাধান করে।

- ট্রান্সপোর্ট: TCP Port 2083 নির্ভরযোগ্য ডেলিভারি এবং স্টেটফুল সংযোগ নিশ্চিত করে, উচ্চ-ল্যাটেন্সি পরিবেশে কর্মক্ষমতা উন্নত করে।

- এনক্রিপশন: TLS 1.2 বা 1.3 সমস্ত RADIUS অ্যাট্রিবিউটের শক্তিশালী, এন্ড-টু-এন্ড এনক্রিপশন প্রদান করে।

- পারস্পরিক প্রমাণীকরণ: RADIUS ক্লায়েন্ট (বা প্রক্সি) এবং সার্ভার উভয়কেই একটি বিশ্বস্ত Certificate Authority (CA) দ্বারা জারি করা বৈধ X.509 সার্টিফিকেট উপস্থাপন করতে হবে। শেয়ার্ড সিক্রেট শুধুমাত্র পশ্চাৎপদ সামঞ্জস্যের জন্য ধরে রাখা হয়; TLS প্রকৃত নিরাপত্তা প্রদান করে।

এই আর্কিটেকচারটি বিতরণকৃত পরিবেশের জন্য অপরিহার্য, যেমন Retail চেইন বা Hospitality ভেন্যু, যেখানে অ্যাক্সেস পয়েন্টগুলি পাবলিক ইন্টারনেটের মাধ্যমে একটি কেন্দ্রীয় বা ক্লাউড-হোস্টেড RADIUS সার্ভারে প্রমাণীকরণ অনুরোধগুলি ব্যাকহল করে।

বাস্তবায়ন নির্দেশিকা

RadSec স্থাপন সাধারণত দুটি প্যাটার্নের মধ্যে একটি অনুসরণ করে: নেটিভ সাপোর্ট বা প্রক্সি-ভিত্তিক।

প্যাটার্ন 1: নেটিভ RadSec

যদি আপনার অবকাঠামো এটিকে নেটিভভাবে সমর্থন করে (যেমন, FreeRADIUS 3.0+, Cisco ISE, Aruba ClearPass), তাহলে আপনি সরাসরি RADIUS সার্ভার এবং অ্যাক্সেস পয়েন্ট/কন্ট্রোলারগুলিতে TLS সার্টিফিকেট কনফিগার করেন। এটি প্রান্ত থেকে কোর পর্যন্ত সত্যিকারের এন্ড-টু-এন্ড এনক্রিপশন প্রদান করে।

প্যাটার্ন 2: RadSec প্রক্সি

অনেক লিগ্যাসি RADIUS সার্ভার (বিশেষত Microsoft NPS) নেটিভভাবে RadSec সমর্থন করে না। এই পরিবেশে, একটি প্রক্সি (যেমন radsecproxy) স্থাপন করা হয়।

- লোকাল লেগ: AP স্ট্যান্ডার্ড UDP RADIUS স্থানীয় প্রক্সিতে পাঠায়।

- WAN লেগ: প্রক্সি ট্র্যাফিককে TLS-এ এনক্যাপসুলেট করে এবং TCP 2083 এর মাধ্যমে আপস্ট্রিম সার্ভারে পাঠায়।

এই প্যাটার্নটি আপনাকে লিগ্যাসি অবকাঠামো প্রতিস্থাপন না করেই ওয়াইড-এরিয়া ট্র্যাফিক সুরক্ষিত করতে দেয়।

Purple এর সাথে ইন্টিগ্রেশন

Purple এর Guest WiFi এবং WiFi Analytics প্ল্যাটফর্মগুলি এন্টারপ্রাইজ RADIUS অবকাঠামোর সাথে নির্বিঘ্নে একত্রিত হয়। Connect লাইসেন্সের অধীনে, Purple OpenRoaming-এর জন্য একটি বিনামূল্যে পরিচয় প্রদানকারী হিসাবে কাজ করে, যেখানে RadSec ভেন্যু এবং কেন্দ্রীয় হাবের মধ্যে ফেডারেশন ট্র্যাফিক সুরক্ষিত করার জন্য একটি বাধ্যতামূলক প্রয়োজন।

সেরা অনুশীলন

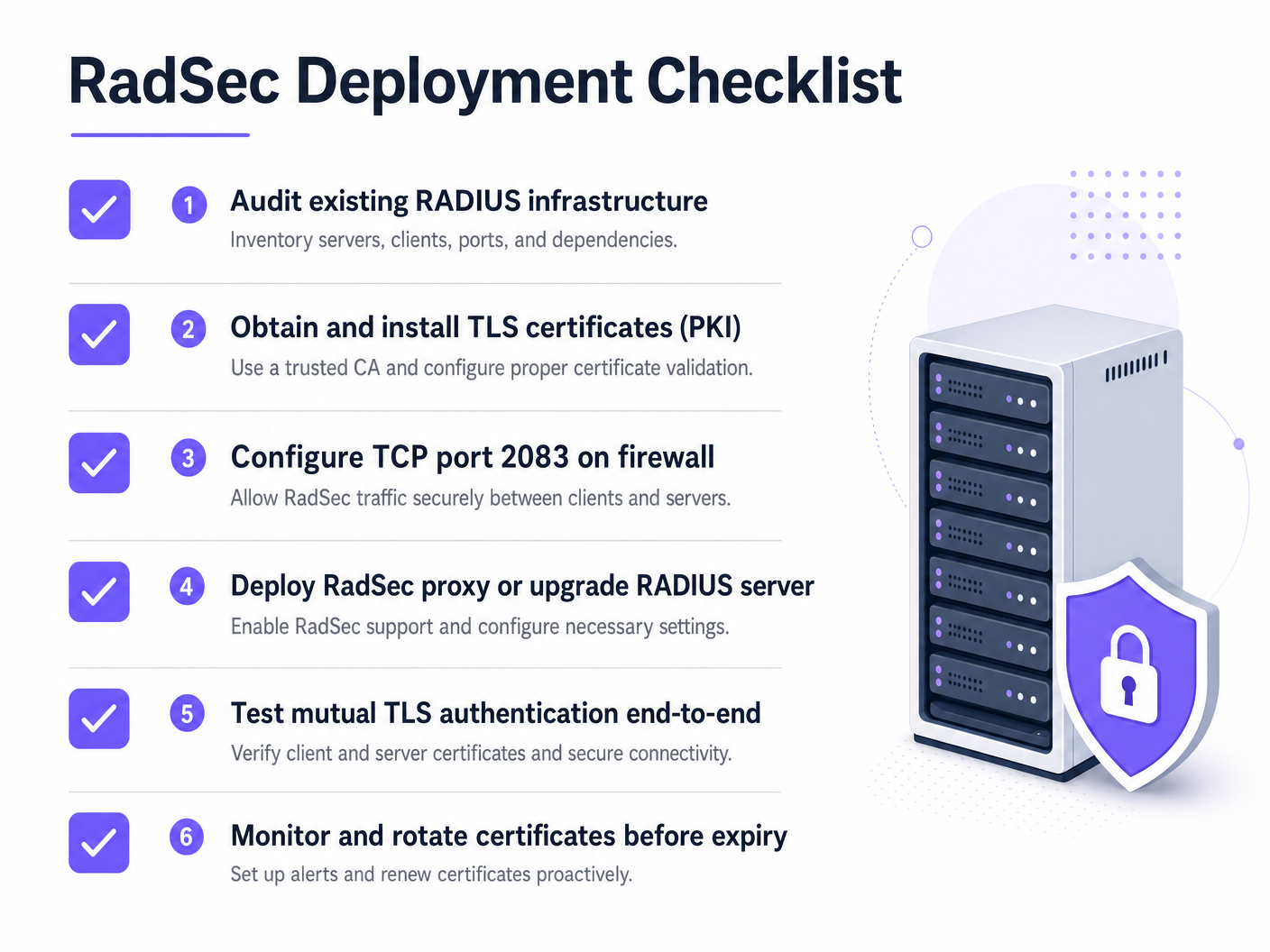

- সার্টিফিকেট লাইফসাইকেল ম্যানেজমেন্ট: মিউচুয়াল TLS বৈধ সার্টিফিকেটের উপর নির্ভর করে। স্বয়ংক্রিয় নবায়ন (যেমন, ACME এর মাধ্যমে) এবং কঠোর পর্যবেক্ষণ বাস্তবায়ন করুন। একটি মেয়াদোত্তীর্ণ সার্টিফিকেট সম্পূর্ণ প্রমাণীকরণ বিভ্রাট ঘটাবে।

- ফায়ারওয়াল কনফিগারেশন: নিশ্চিত করুন যে TCP port 2083 ভেন্যু থেকে আউটবাউন্ড এবং RADIUS সার্ভারে ইনবাউন্ড উভয় ক্ষেত্রেই স্পষ্টভাবে অনুমোদিত। বিদ্যমান UDP 1812 নিয়মগুলি প্রযোজ্য হবে এমনটা ধরে নেবেন না।

- উচ্চ-ঝুঁকির ট্র্যাফিককে অগ্রাধিকার দিন: স্থানীয় ম্যানেজমেন্ট VLAN-এ যাওয়ার আগে পাবলিক ইন্টারনেট বা অবিশ্বস্ত WANs অতিক্রমকারী লিঙ্কগুলিতে স্থাপন শুরু করুন।

প্রান্ত সুরক্ষিত করার বিষয়ে আরও জানতে, আমাদের গাইড Access Point Security: Your 2026 Enterprise Guide পড়ুন।

সমস্যা সমাধান ও ঝুঁকি প্রশমন

যখন RadSec ব্যর্থ হয়, তখন এটি কদাচিৎ প্রমাণীকরণ সমস্যা হয়; এটি প্রায় সবসময়ই একটি TLS বা TCP সমস্যা হয়।

- লক্ষণ: অ্যাক্সেস পয়েন্টগুলি RADIUS সার্ভার থেকে সংযোগ বিচ্ছিন্ন দেখাচ্ছে।

- যাচাই করুন: TCP 2083 এর জন্য ফায়ারওয়াল নিয়ম। ঐতিহ্যবাহী RADIUS UDP ব্যবহার করে; নেটওয়ার্ক দলগুলি প্রায়শই TCP port খুলতে ভুলে যায়।

- লক্ষণ: TCP সংযোগ স্থাপিত হয়, কিন্তু প্রমাণীকরণ অবিলম্বে ব্যর্থ হয়।

- যাচাই করুন: সার্টিফিকেট বৈধতা। Common Name (CN) বা Subject Alternative Name (SAN) মেলে কিনা, সার্টিফিকেট মেয়াদোত্তীর্ণ হয়েছে কিনা এবং ক্লায়েন্ট স্বাক্ষরকারী CA কে বিশ্বাস করে কিনা তা যাচাই করুন। হ্যান্ডশেক ডিবাগ করতে

openssl s_client -connect :2083ব্যবহার করুন।

- যাচাই করুন: সার্টিফিকেট বৈধতা। Common Name (CN) বা Subject Alternative Name (SAN) মেলে কিনা, সার্টিফিকেট মেয়াদোত্তীর্ণ হয়েছে কিনা এবং ক্লায়েন্ট স্বাক্ষরকারী CA কে বিশ্বাস করে কিনা তা যাচাই করুন। হ্যান্ডশেক ডিবাগ করতে

আপনার নেটওয়ার্কের মৌলিক বিষয়গুলি দৃঢ় আছে তা নিশ্চিত করুন। Protect Your Network with Strong DNS and Security বিষয়ে আমাদের পরামর্শ পর্যালোচনা করুন।

ROI ও বুব্যবসায়িক প্রভাব

RadSec বাস্তবায়ন একটি ঝুঁকি প্রশমন বিনিয়োগ। ডেটা লঙ্ঘন, সম্মতি জরিমানা (PCI DSS, GDPR) এবং সুনাম ক্ষয় এড়ানোর মাধ্যমে ROI পরিমাপ করা হয়। এছাড়াও, এটি OpenRoaming-এর মতো আধুনিক রোমিং ফেডারেশনগুলিতে অংশগ্রহণের সুযোগ করে দেয়, যা Healthcare এবং Transport পরিবেশে অতিথিদের অভিজ্ঞতাকে উল্লেখযোগ্যভাবে উন্নত করতে পারে।

ব্রিফিং শুনুন

RadSec স্থাপনের কার্যকারিতা সম্পর্কে গভীরভাবে জানতে, আমাদের ১০ মিনিটের প্রযুক্তিগত ব্রিফিং শুনুন:

ক্লায়েন্ট ডিভাইসে নির্দিষ্ট কনফিগারেশন পদক্ষেপগুলির জন্য, How to Set Up Enterprise WiFi on iOS and macOS with 802.1X অথবা পর্তুগিজ সংস্করণ Como Configurar WiFi Corporativo em iOS e macOS com 802.1X দেখুন।

Key Definitions

RadSec

An extension to the RADIUS protocol that encapsulates RADIUS traffic within a TLS tunnel over TCP port 2083.

Used to secure authentication traffic when traversing untrusted networks, preventing credential interception.

Mutual TLS (mTLS)

A security process where both the client and the server present X.509 certificates to verify each other's identity before establishing an encrypted connection.

The core authentication mechanism of RadSec, replacing reliance on static shared secrets.

802.1X

The IEEE standard for port-based network access control, used to authenticate devices attempting to connect to a LAN or WLAN.

The framework that relies on RADIUS (and by extension, RadSec) to validate user credentials against a directory.

radsecproxy

An open-source daemon that acts as a proxy, converting standard UDP RADIUS traffic into RadSec (TLS over TCP) and vice versa.

Deployed when native RadSec support is missing from access points or legacy RADIUS servers like Microsoft NPS.

OpenRoaming

A federation standard developed by the Wi-Fi Alliance that allows users to seamlessly and securely connect to participating WiFi networks globally.

OpenRoaming mandates the use of RadSec to secure authentication traffic between venues and identity providers.

Shared Secret

A static text string used in traditional RADIUS to obfuscate passwords and verify the source of requests.

While still technically present in RadSec configurations for backward compatibility, it is superseded by TLS encryption.

FreeRADIUS

A widely deployed open-source RADIUS server that provides native support for RadSec.

Often used in enterprise environments and roaming federations due to its flexibility and native TLS capabilities.

PKI (Public Key Infrastructure)

The framework of roles, policies, and software needed to create, manage, distribute, and revoke digital certificates.

A prerequisite for deploying RadSec, as you must issue and manage certificates for all RADIUS clients and servers.

Worked Examples

A 200-property hotel group uses Microsoft NPS centrally for staff authentication. Access points at each hotel currently send RADIUS requests over the public internet via UDP 1812. The CTO mandates encryption for all authentication traffic, but replacing NPS is not an option this year.

Deploy a RadSec proxy (e.g., radsecproxy) at each hotel site and a corresponding proxy in the central data centre in front of the NPS servers. The local APs send UDP RADIUS to the local proxy. The local proxy establishes a mutual TLS tunnel over TCP 2083 across the internet to the central proxy. The central proxy terminates the TLS tunnel and forwards standard UDP RADIUS to the NPS server.

A large university is deploying OpenRoaming across its campus to allow seamless access for visiting academics. They are running FreeRADIUS 3.0.

Enable native RadSec within FreeRADIUS. Generate X.509 certificates from a CA trusted by the OpenRoaming federation. Configure the campus firewall to allow inbound and outbound TCP 2083 traffic to the federation hubs. Configure the wireless LAN controllers to use RadSec for all federation-bound authentication requests.

Practice Questions

Q1. Your team has deployed native RadSec between your remote branch access points and your central FreeRADIUS server. The APs can ping the server, but authentication requests are timing out completely, and no traffic is hitting the RADIUS logs.

Hint: RadSec uses a different transport protocol and port than traditional RADIUS.

View model answer

The firewall is likely blocking TCP port 2083. Network teams accustomed to traditional RADIUS often only permit UDP ports 1812/1813. You must explicitly allow TCP 2083 outbound from the branch and inbound to the RADIUS server.

Q2. You are auditing a retail client's WiFi architecture. They use Microsoft NPS centrally. Their store APs send authentication requests over the internet via an IPsec VPN. Is RadSec required here?

Hint: Consider the layers of encryption already in place.

View model answer

While RadSec is best practice, the IPsec VPN is already providing transport layer encryption for the UDP RADIUS traffic over the untrusted internet. Deploying RadSec here would provide defence-in-depth but is less urgent than if the traffic were traversing the internet natively.

Q3. A week after a successful RadSec proxy deployment, all WiFi authentication across the enterprise fails simultaneously at 09:00 AM on a Monday. The network team confirms firewall rules are unchanged.

Hint: What is the primary authentication mechanism for the TLS tunnel itself?

View model answer

The X.509 certificates used for mutual TLS authentication have likely expired. When certificates expire, the TLS handshake fails, the TCP connection drops, and RADIUS traffic cannot flow. Implement automated certificate monitoring and rotation to prevent this.