RadSec: RADIUS over TLS कैसे WiFi प्रमाणीकरण सुरक्षा में सुधार करता है

यह आधिकारिक तकनीकी संदर्भ बताता है कि RadSec (RFC 6614) पारंपरिक RADIUS ट्रैफ़िक को TLS एन्क्रिप्शन में लपेटकर एंटरप्राइज़ WiFi प्रमाणीकरण को कैसे सुरक्षित करता है। यह IT प्रबंधकों और नेटवर्क आर्किटेक्ट्स के लिए डिज़ाइन किया गया है, इसमें कॉर्पोरेट और गेस्ट नेटवर्क पर अनएन्क्रिप्टेड UDP RADIUS ट्रैफ़िक के जोखिमों को कम करने के लिए वास्तुकला, परिनियोजन रणनीतियाँ और व्यावहारिक कदम शामिल हैं।

Listen to this guide

View podcast transcript

कार्यकारी सारांश

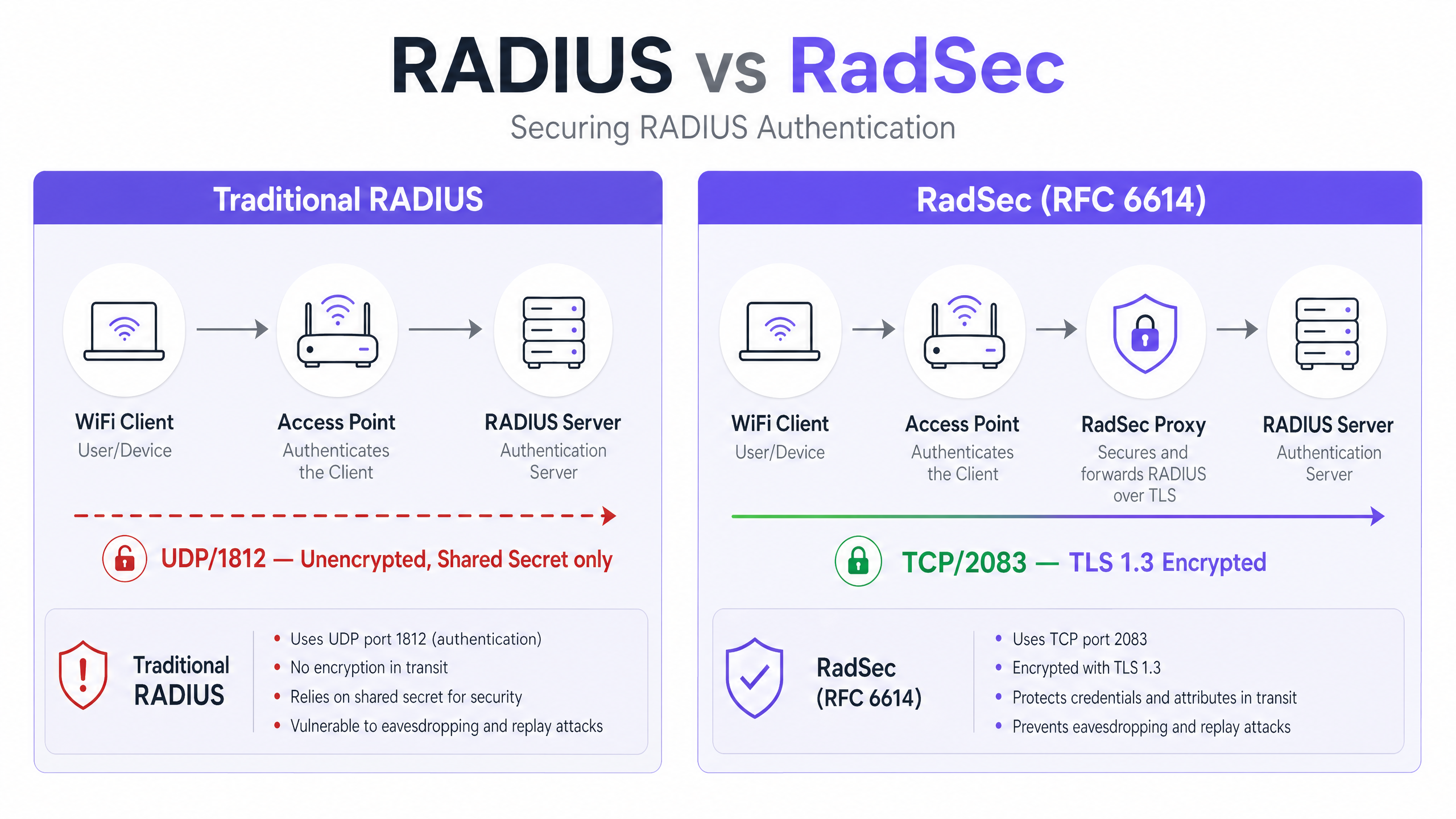

UDP पर पारंपरिक RADIUS (पोर्ट 1812/1813) को आधुनिक एंटरप्राइज़ खतरे के परिदृश्य के लिए डिज़ाइन नहीं किया गया था। केवल एक साझा रहस्य और MD5 हैशिंग पर निर्भर करते हुए, यह प्रमाणीकरण क्रेडेंशियल और सत्र विशेषताओं को अवरोधन के प्रति संवेदनशील छोड़ देता है, खासकर जब सार्वजनिक नेटवर्क या आतिथ्य और खुदरा श्रृंखलाओं जैसे बड़े वितरित एस्टेट से गुजरते हैं। RadSec (TLS पर RADIUS, RFC 6614) पोर्ट 2083 पर TCP-आधारित TLS 1.3 टनल के भीतर RADIUS ट्रैफ़िक को समाहित करके इस मूलभूत सुरक्षा अंतर को हल करता है।

CTO और नेटवर्क आर्किटेक्ट्स के लिए, RadSec को तैनात करना अब केवल एक सर्वोत्तम अभ्यास नहीं है - यह कॉर्पोरेट WiFi की सुरक्षा, PCI DSS 4.0 अनुपालन बनाए रखने और OpenRoaming जैसे आधुनिक फेडरेटेड रोमिंग फ्रेमवर्क में भाग लेने के लिए एक महत्वपूर्ण आवश्यकता है। यह मार्गदर्शिका आपके प्रमाणीकरण इन्फ्रास्ट्रक्चर को सुरक्षित करने के लिए वास्तुकला, कार्यान्वयन पैटर्न और परिचालन आवश्यकताओं का विवरण देती है।

तकनीकी गहन विश्लेषण: RADIUS बनाम RadSec

पारंपरिक RADIUS में भेद्यता

एक मानक 802.1X परिनियोजन में, एक्सेस पॉइंट (प्रमाणीकरणकर्ता) क्लाइंट क्रेडेंशियल को RADIUS सर्वर (प्रमाणीकरण सर्वर) पर अग्रेषित करता है। पारंपरिक RADIUS में, यह पेलोड UDP पर भेजा जाता है। एकमात्र सुरक्षा एक पूर्व-साझा कुंजी (PSK) है जिसका उपयोग MD5 के माध्यम से पासवर्ड को अस्पष्ट करने के लिए किया जाता है।

यह वास्तुकला तीन महत्वपूर्ण जोखिम प्रस्तुत करती है:

- ट्रांसपोर्ट एन्क्रिप्शन की कमी: उपयोगकर्ता विशेषताएँ, MAC पते और सत्र डेटा स्पष्ट टेक्स्ट में प्रसारित होते हैं।

- क्रिप्टोग्राफिक कमजोरी: यदि कोई हमलावर ट्रैफ़िक को कैप्चर करता है तो MD5 ऑफ़लाइन डिक्शनरी हमलों के प्रति संवेदनशील है।

- कोई पारस्परिक प्रमाणीकरण नहीं: एक्सेस पॉइंट क्रिप्टोग्राफिक रूप से यह सत्यापित नहीं कर सकता कि वह वैध RADIUS सर्वर से बात कर रहा है, जिससे दुष्ट सर्वर हमलों को सक्षम किया जा सकता है।

RadSec वास्तुकला (RFC 6614)

RadSec ट्रांसपोर्ट लेयर को UDP से TCP में स्थानांतरित करके और पूरे पेलोड को TLS में लपेटकर इन खामियों को दूर करता है।

- ट्रांसपोर्ट: TCP पोर्ट 2083 विश्वसनीय डिलीवरी और स्टेटफुल कनेक्शन सुनिश्चित करता है, जिससे उच्च-विलंबता वाले वातावरण में प्रदर्शन में सुधार होता है।

- एन्क्रिप्शन: TLS 1.2 या 1.3 सभी RADIUS विशेषताओं का मजबूत, एंड-टू-एंड एन्क्रिप्शन प्रदान करता है।

- पारस्परिक प्रमाणीकरण: RADIUS क्लाइंट (या प्रॉक्सी) और सर्वर दोनों को एक विश्वसनीय प्रमाणपत्र प्राधिकरण (CA) द्वारा जारी वैध X.509 प्रमाणपत्र प्रस्तुत करने होंगे। साझा रहस्य केवल पिछड़े संगतता के लिए बनाए रखा जाता है; TLS वास्तविक सुरक्षा प्रदान करता है।

यह वास्तुकला वितरित वातावरण के लिए आवश्यक है, जैसे खुदरा श्रृंखलाएं या आतिथ्य स्थल, जहां एक्सेस पॉइंट सार्वजनिक इंटरनेट पर प्रमाणीकरण अनुरोधों को एक केंद्रीय या क्लाउड-होस्टेड RADIUS सर्वर पर वापस भेजते हैं।

कार्यान्वयन मार्गदर्शिका

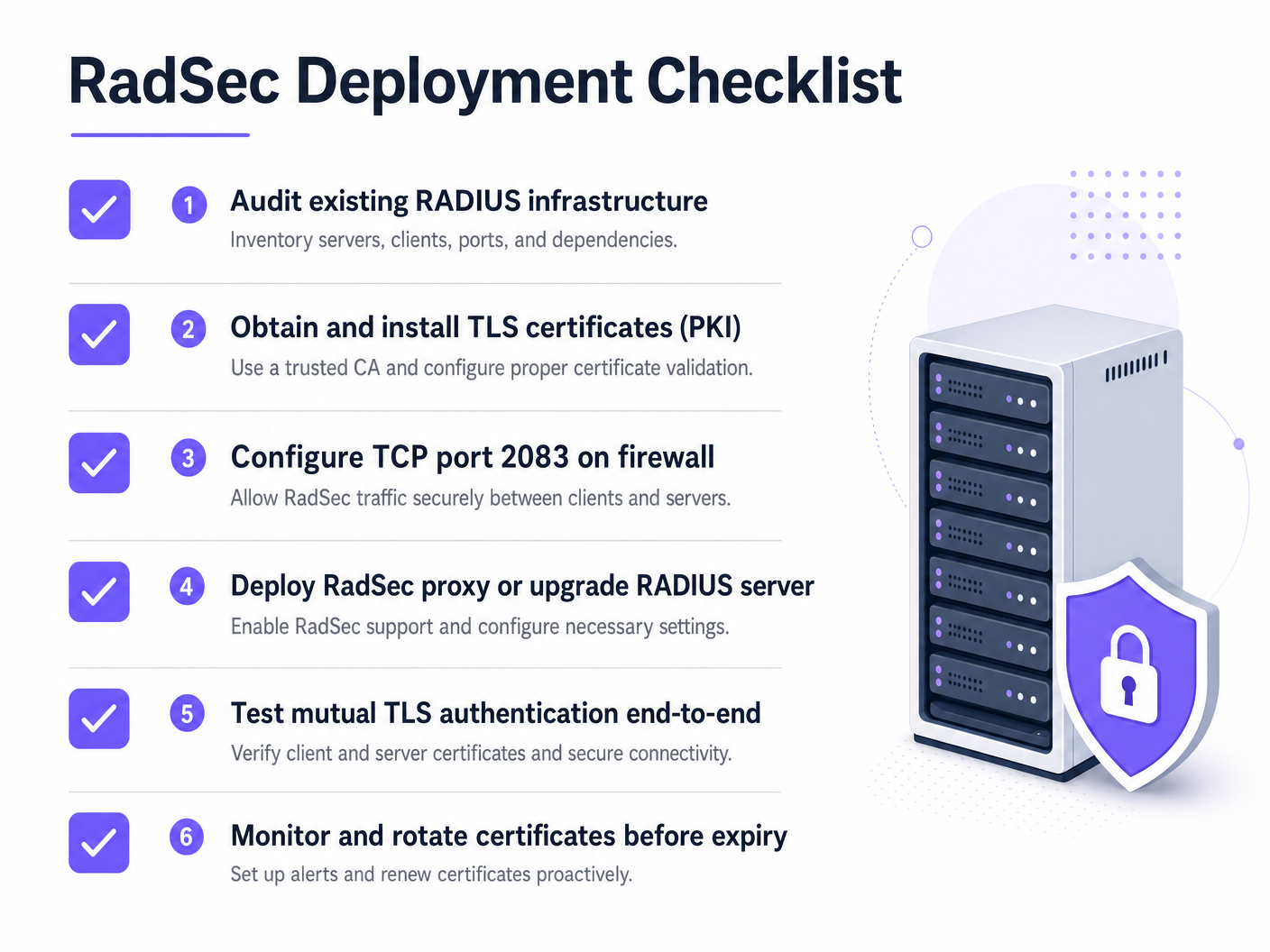

RadSec को तैनात करना आमतौर पर दो पैटर्न में से एक का पालन करता है: नेटिव सपोर्ट या प्रॉक्सी-आधारित।

पैटर्न 1: नेटिव RadSec

यदि आपका इन्फ्रास्ट्रक्चर इसे नेटिव रूप से सपोर्ट करता है (जैसे, FreeRADIUS 3.0+, Cisco ISE, Aruba ClearPass), तो आप सीधे RADIUS सर्वर और एक्सेस पॉइंट/कंट्रोलर पर TLS प्रमाणपत्र कॉन्फ़िगर करते हैं। यह एज से कोर तक वास्तविक एंड-टू-एंड एन्क्रिप्शन प्रदान करता है।

पैटर्न 2: RadSec प्रॉक्सी

कई लेगेसी RADIUS सर्वर (विशेष रूप से Microsoft NPS) नेटिव रूप से RadSec का समर्थन नहीं करते हैं। इन वातावरणों में, एक प्रॉक्सी (जैसे radsecproxy) तैनात किया जाता है।

- स्थानीय लेग: AP स्थानीय प्रॉक्सी को मानक UDP RADIUS भेजता है।

- WAN लेग: प्रॉक्सी ट्रैफ़िक को TLS में समाहित करता है और इसे TCP 2083 पर अपस्ट्रीम सर्वर पर भेजता है।

यह पैटर्न आपको लेगेसी इन्फ्रास्ट्रक्चर को बदले बिना वाइड-एरिया ट्रैफ़िक को सुरक्षित करने की अनुमति देता है।

Purple के साथ एकीकरण

Purple के गेस्ट WiFi और WiFi Analytics प्लेटफॉर्म एंटरप्राइज़ RADIUS इन्फ्रास्ट्रक्चर के साथ सहजता से एकीकृत होते हैं। कनेक्ट लाइसेंस के तहत, Purple OpenRoaming के लिए एक मुफ्त पहचान प्रदाता के रूप में कार्य करता है, जहां स्थानों और केंद्रीय हब के बीच फेडरेशन ट्रैफ़िक को सुरक्षित करने के लिए RadSec एक अनिवार्य आवश्यकता है।

सर्वोत्तम अभ्यास

- प्रमाणपत्र जीवनचक्र प्रबंधन: पारस्परिक TLS वैध प्रमाणपत्रों पर निर्भर करता है। स्वचालित नवीनीकरण (जैसे, ACME के माध्यम से) और सख्त निगरानी लागू करें। एक समाप्त प्रमाणपत्र कुल प्रमाणीकरण आउटेज का कारण बनेगा।

- फ़ायरवॉल कॉन्फ़िगरेशन: सुनिश्चित करें कि TCP पोर्ट 2083 को स्थल से आउटबाउंड और RADIUS सर्वर पर इनबाउंड दोनों के लिए स्पष्ट रूप से अनुमति दी गई है। यह न मानें कि मौजूदा UDP 1812 नियम लागू होंगे।

- उच्च-जोखिम वाले ट्रैफ़िक को प्राथमिकता दें: स्थानीय प्रबंधन VLANs पर जाने से पहले सार्वजनिक इंटरनेट या अविश्वसनीय WANs से गुजरने वाले लिंक पर परिनियोजन शुरू करें।

एज को सुरक्षित करने के बारे में अधिक जानकारी के लिए, एक्सेस पॉइंट सुरक्षा: आपकी 2026 एंटरप्राइज़ मार्गदर्शिका पर हमारी मार्गदर्शिका पढ़ें।

समस्या निवारण और जोखिम शमन

जब RadSec विफल होता है, तो यह शायद ही कभी प्रमाणीकरण का मुद्दा होता है; यह लगभग हमेशा TLS या TCP का मुद्दा होता है।

- लक्षण: एक्सेस पॉइंट RADIUS सर्वर से डिस्कनेक्टेड दिखाई देते हैं।

- जांचें: TCP 2083 के लिए फ़ायरवॉल नियम। पारंपरिक RADIUS UDP का उपयोग करता है; नेटवर्क टीमें अक्सर TCP पोर्ट खोलना भूल जाती हैं।

- लक्षण: TCP कनेक्शन स्थापित होता है, लेकिन प्रमाणीकरण तुरंत विफल हो जाता है।

- जांचें: प्रमाणपत्र सत्यापन। सत्यापित करें कि कॉमन नेम (CN) या सब्जेक्ट अल्टरनेटिव नेम (SAN) मेल खाता है, प्रमाणपत्र समाप्त नहीं हुआ है, और क्लाइंट हस्ताक्षरकर्ता CA पर भरोसा करता है। हैंडशेक को डीबग करने के लिए

openssl s_client -connect :2083का उपयोग करें।

- जांचें: प्रमाणपत्र सत्यापन। सत्यापित करें कि कॉमन नेम (CN) या सब्जेक्ट अल्टरनेटिव नेम (SAN) मेल खाता है, प्रमाणपत्र समाप्त नहीं हुआ है, और क्लाइंट हस्ताक्षरकर्ता CA पर भरोसा करता है। हैंडशेक को डीबग करने के लिए

सुनिश्चित करें कि आपके नेटवर्क के मूल सिद्धांत मजबूत हैं। मजबूत DNS और सुरक्षा के साथ अपने नेटवर्क को सुरक्षित रखें पर हमारी सलाह की समीक्षा करें।

ROI और बुव्यवसाय पर प्रभाव

RadSec को लागू करना जोखिम कम करने वाला निवेश है। ROI को डेटा उल्लंघनों, अनुपालन जुर्माने (PCI DSS, GDPR) और प्रतिष्ठा को होने वाले नुकसान से बचने के रूप में मापा जाता है। इसके अलावा, यह OpenRoaming जैसे आधुनिक रोमिंग फेडरेशन में भागीदारी को सक्षम बनाता है, जो Healthcare और Transport वातावरण में अतिथि अनुभव को महत्वपूर्ण रूप से बढ़ा सकता है।

ब्रीफिंग सुनें

RadSec को तैनात करने की परिचालन वास्तविकताओं में गहराई से जानने के लिए, हमारी 10 मिनट की तकनीकी ब्रीफिंग सुनें:

क्लाइंट डिवाइस पर विशिष्ट कॉन्फ़िगरेशन चरणों के लिए, iOS और macOS पर 802.1X के साथ एंटरप्राइज़ WiFi कैसे सेट करें या पुर्तगाली संस्करण Como Configurar WiFi Corporativo em iOS e macOS com 802.1X देखें।

Key Definitions

RadSec

An extension to the RADIUS protocol that encapsulates RADIUS traffic within a TLS tunnel over TCP port 2083.

Used to secure authentication traffic when traversing untrusted networks, preventing credential interception.

Mutual TLS (mTLS)

A security process where both the client and the server present X.509 certificates to verify each other's identity before establishing an encrypted connection.

The core authentication mechanism of RadSec, replacing reliance on static shared secrets.

802.1X

The IEEE standard for port-based network access control, used to authenticate devices attempting to connect to a LAN or WLAN.

The framework that relies on RADIUS (and by extension, RadSec) to validate user credentials against a directory.

radsecproxy

An open-source daemon that acts as a proxy, converting standard UDP RADIUS traffic into RadSec (TLS over TCP) and vice versa.

Deployed when native RadSec support is missing from access points or legacy RADIUS servers like Microsoft NPS.

OpenRoaming

A federation standard developed by the Wi-Fi Alliance that allows users to seamlessly and securely connect to participating WiFi networks globally.

OpenRoaming mandates the use of RadSec to secure authentication traffic between venues and identity providers.

Shared Secret

A static text string used in traditional RADIUS to obfuscate passwords and verify the source of requests.

While still technically present in RadSec configurations for backward compatibility, it is superseded by TLS encryption.

FreeRADIUS

A widely deployed open-source RADIUS server that provides native support for RadSec.

Often used in enterprise environments and roaming federations due to its flexibility and native TLS capabilities.

PKI (Public Key Infrastructure)

The framework of roles, policies, and software needed to create, manage, distribute, and revoke digital certificates.

A prerequisite for deploying RadSec, as you must issue and manage certificates for all RADIUS clients and servers.

Worked Examples

A 200-property hotel group uses Microsoft NPS centrally for staff authentication. Access points at each hotel currently send RADIUS requests over the public internet via UDP 1812. The CTO mandates encryption for all authentication traffic, but replacing NPS is not an option this year.

Deploy a RadSec proxy (e.g., radsecproxy) at each hotel site and a corresponding proxy in the central data centre in front of the NPS servers. The local APs send UDP RADIUS to the local proxy. The local proxy establishes a mutual TLS tunnel over TCP 2083 across the internet to the central proxy. The central proxy terminates the TLS tunnel and forwards standard UDP RADIUS to the NPS server.

A large university is deploying OpenRoaming across its campus to allow seamless access for visiting academics. They are running FreeRADIUS 3.0.

Enable native RadSec within FreeRADIUS. Generate X.509 certificates from a CA trusted by the OpenRoaming federation. Configure the campus firewall to allow inbound and outbound TCP 2083 traffic to the federation hubs. Configure the wireless LAN controllers to use RadSec for all federation-bound authentication requests.

Practice Questions

Q1. Your team has deployed native RadSec between your remote branch access points and your central FreeRADIUS server. The APs can ping the server, but authentication requests are timing out completely, and no traffic is hitting the RADIUS logs.

Hint: RadSec uses a different transport protocol and port than traditional RADIUS.

View model answer

The firewall is likely blocking TCP port 2083. Network teams accustomed to traditional RADIUS often only permit UDP ports 1812/1813. You must explicitly allow TCP 2083 outbound from the branch and inbound to the RADIUS server.

Q2. You are auditing a retail client's WiFi architecture. They use Microsoft NPS centrally. Their store APs send authentication requests over the internet via an IPsec VPN. Is RadSec required here?

Hint: Consider the layers of encryption already in place.

View model answer

While RadSec is best practice, the IPsec VPN is already providing transport layer encryption for the UDP RADIUS traffic over the untrusted internet. Deploying RadSec here would provide defence-in-depth but is less urgent than if the traffic were traversing the internet natively.

Q3. A week after a successful RadSec proxy deployment, all WiFi authentication across the enterprise fails simultaneously at 09:00 AM on a Monday. The network team confirms firewall rules are unchanged.

Hint: What is the primary authentication mechanism for the TLS tunnel itself?

View model answer

The X.509 certificates used for mutual TLS authentication have likely expired. When certificates expire, the TLS handshake fails, the TCP connection drops, and RADIUS traffic cannot flow. Implement automated certificate monitoring and rotation to prevent this.