DNS ফিল্টারিং কী? গেস্ট WiFi-এ ক্ষতিকারক বিষয়বস্তু কীভাবে ব্লক করবেন

এই বিস্তারিত প্রযুক্তিগত নির্দেশিকা ব্যাখ্যা করে যে কীভাবে DNS ফিল্টারিং নেটওয়ার্ক স্তরে কাজ করে এন্টারপ্রাইজ গেস্ট WiFi সুরক্ষিত রাখে, যার মধ্যে রয়েছে স্থাপনা স্থাপত্য, এড়ানো প্রতিরোধ, এবং Captive Portal ইন্টিগ্রেশন। এটি খুচরা, আতিথেয়তা এবং সরকারি খাতের স্থানগুলিতে আইটি নেতাদের জন্য কার্যকর বাস্তবায়ন নির্দেশিকা প্রদান করে, যাদের বিষয়বস্তু নীতি প্রয়োগ করতে, ব্র্যান্ডের সুনাম রক্ষা করতে এবং PCI DSS ও GDPR এর সাথে সম্মতি প্রদর্শন করতে হবে। হোটেল এবং খুচরা পরিবেশ থেকে বাস্তব-বিশ্বের কেস স্টাডিগুলি ব্যবহারিক আপস এবং কনফিগারেশন সিদ্ধান্তগুলি তুলে ধরে যা স্থাপনার সাফল্য নির্ধারণ করে।

এই গাইডটি শুনুন

পডকাস্ট ট্রান্সক্রিপ্ট দেখুন

- কার্যনির্বাহী সারসংক্ষেপ

- প্রযুক্তিগত গভীর-পর্যালোচনা: DNS ফিল্টারিং কীভাবে কাজ করে

- রেজোলিউশন পাইপলাইন

- স্থাপত্যগত সুবিধা

- বাস্তবায়ন নির্দেশিকা

- ধাপ 1: নেটওয়ার্ক সেগমেন্টেশন এবং DHCP কনফিগারেশন

- ধাপ ২: এভেশন প্রতিরোধ — পোর্ট ৫৩ ব্লক করুন

- ধাপ ৩: নীতি নির্ধারণ এবং ক্যাটাগরি ব্যবস্থাপনা

- ধাপ ৪: Captive Portal ইন্টিগ্রেশন — দ্য ওয়াল্ড গার্ডেন

- ধাপ ৫: ব্লক পেজ কাস্টমাইজেশন এবং ব্যবহারকারী যোগাযোগ

- সর্বোত্তম অনুশীলন

- সমস্যা সমাধান এবং ঝুঁকি প্রশমন

- ROI এবং ব্যবসায়িক প্রভাব

কার্যনির্বাহী সারসংক্ষেপ

বৃহৎ আকারের পাবলিক নেটওয়ার্ক পরিচালনা করা এন্টারপ্রাইজ আইটি নেতাদের জন্য, একটি নিরাপদ, অনুগত এবং উচ্চ কার্যকারিতাসম্পন্ন ব্রাউজিং অভিজ্ঞতা নিশ্চিত করা একটি গুরুত্বপূর্ণ অপারেশনাল আদেশ। আতিথেয়তা, খুচরা এবং পাবলিক স্থানগুলিতে গেস্ট WiFi নেটওয়ার্কগুলি দূষিত কার্যকলাপ এবং নীতি লঙ্ঘনের প্রধান লক্ষ্য — বটনেট কমান্ড-এন্ড-কন্ট্রোল ট্র্যাফিক থেকে শুরু করে অবৈধ স্ট্রিমিং এবং অনুপযুক্ত বিষয়বস্তু পর্যন্ত। এই নির্দেশিকা DNS ফিল্টারিং সম্পর্কে একটি সুনির্দিষ্ট প্রযুক্তিগত রেফারেন্স প্রদান করে: নেটওয়ার্ক প্রান্তে ক্ষতিকারক বিষয়বস্তু ব্লক করা এবং ঝুঁকি কমানোর সবচেয়ে কার্যকর প্রক্রিয়া।

সম্পদ-ভারী ডিপ প্যাকেট ইন্সপেকশন (DPI) বা কঠোর IP ব্লক লিস্টের বিপরীতে, DNS ফিল্টারিং প্রাথমিক ডোমেইন রেজোলিউশন অনুরোধকে বাধা দেয়। রিয়েল-টাইম থ্রেট ইন্টেলিজেন্স ফিডের বিরুদ্ধে ক্যোয়ারি মূল্যায়ন করে, এটি কোনো পেলোড আদান-প্রদানের আগেই দূষিত বা অনুপযুক্ত ডোমেইনগুলির সাথে সংযোগ প্রতিরোধ করে। এই পদ্ধতি উচ্চ থ্রুপুট এবং ন্যূনতম ল্যাটেন্সি নিশ্চিত করে — হাজার হাজার সমসাময়িক ব্যবহারকারীকে সমর্থনকারী পরিবেশের জন্য অপরিহার্য।

শক্তিশালী DNS ফিল্টারিং বাস্তবায়ন কেবল স্থানের সুনাম রক্ষা করে না, ডেটা সুরক্ষা প্রবিধান এবং পরিবার-বান্ধব ব্যবহারের নীতিগুলির সাথে সম্মতিকেও সমর্থন করে। যে সংস্থাগুলি Guest WiFi এবং WiFi Analytics এর মতো সমাধান ব্যবহার করে, তাদের জন্য DNS-স্তরের নিয়ন্ত্রণগুলি একীভূত করা একটি মৌলিক নিরাপত্তা প্রয়োজন যা গেস্ট নেটওয়ার্ক স্ট্যাকের প্রতিটি স্তরকে সমর্থন করে।

প্রযুক্তিগত গভীর-পর্যালোচনা: DNS ফিল্টারিং কীভাবে কাজ করে

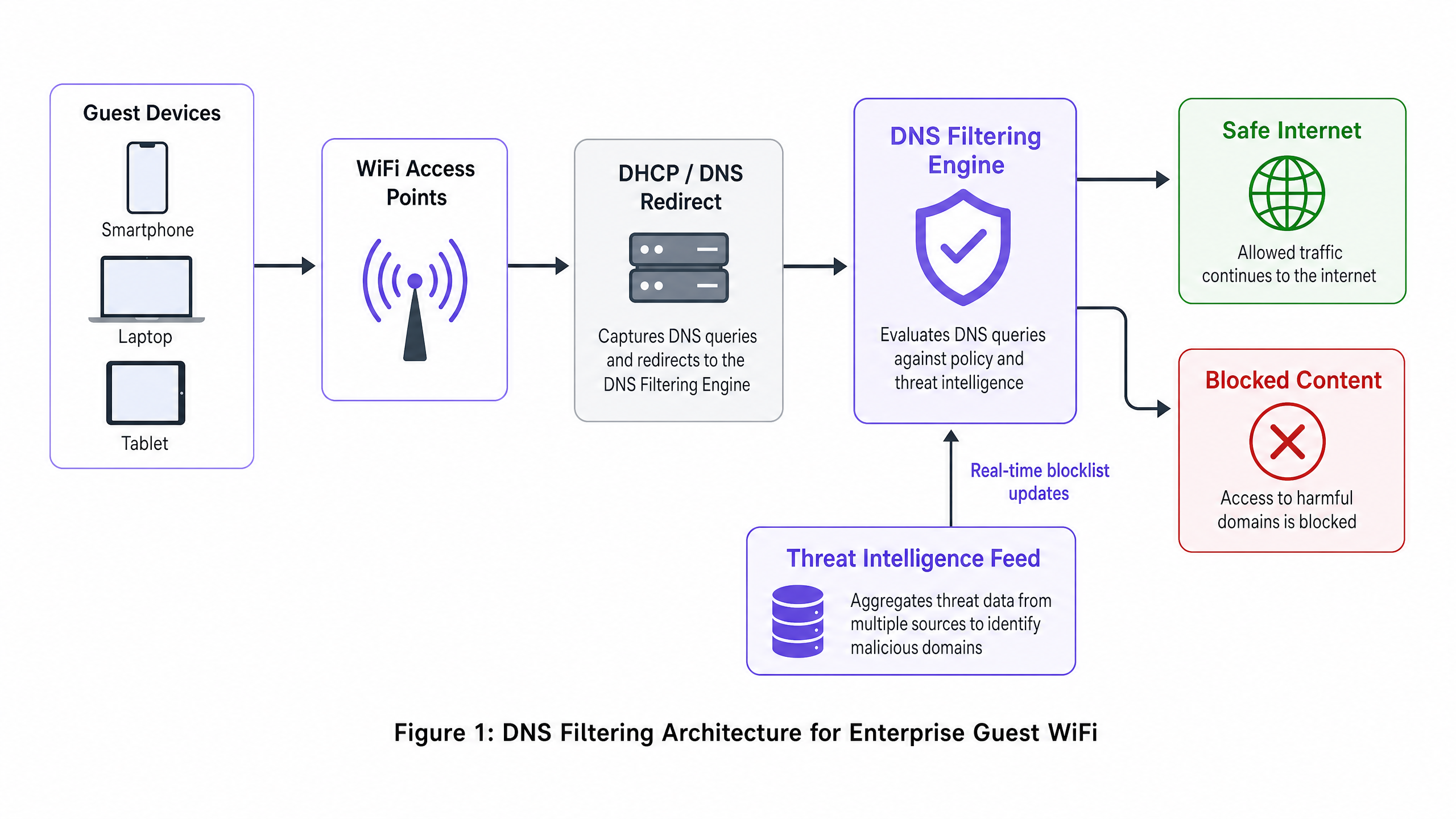

DNS ফিল্টারিং নেটওয়ার্ক আর্কিটেকচারের মধ্যে একটি সক্রিয় নিরাপত্তা স্তর হিসাবে কাজ করে। যখন একটি ক্লায়েন্ট ডিভাইস একটি ডোমেইন অ্যাক্সেস করার চেষ্টা করে, তখন স্থানীয় DNS রিজলভার ক্যোয়ারিটিকে বাধা দেয়। অবিলম্বে IP ঠিকানা ফেরত দেওয়ার পরিবর্তে, ক্যোয়ারিটি একটি ফিল্টারিং ইঞ্জিনে ফরোয়ার্ড করা হয় যা নীতি এবং থ্রেট ইন্টেলিজেন্সের বিরুদ্ধে এটিকে মূল্যায়ন করে সিদ্ধান্ত নেয় যে এটি সমাধান করবে নাকি ব্লক করবে।

রেজোলিউশন পাইপলাইন

DNS ফিল্টারিং রেজোলিউশন পাইপলাইন চারটি স্বতন্ত্র পর্যায়ে কাজ করে। প্রথমত, ক্যোয়ারি ইন্টারসেপশন: গেস্ট ডিভাইস নেটওয়ার্কের সাথে সংযুক্ত হয় এবং DHCP এর মাধ্যমে IP কনফিগারেশন পায়, যা DNS ফিল্টারিং সার্ভারকে প্রাথমিক রিজলভার হিসাবে নির্দিষ্ট করে। দ্বিতীয়ত, নীতি মূল্যায়ন: ফিল্টারিং ইঞ্জিন ক্যোয়ারিটি (যেমন, malicious-domain.com) গ্রহণ করে এবং শ্রেণীবদ্ধ ব্লক লিস্ট এবং রিয়েল টাইমে আপডেট হওয়া ডাইনামিক থ্রেট ইন্টেলিজেন্স ফিডের বিরুদ্ধে এটিকে ক্রস-রেফারেন্স করে। তৃতীয়ত, রেজোলিউশন বা সিঙ্কহোলিং: যদি ডোমেইনটি নিরীহ হয়, ইঞ্জিন আসল IP ঠিকানা সমাধান করে এবং সংযোগ স্বাভাবিকভাবে চলতে থাকে। যদি ডোমেইনটি নীতি লঙ্ঘন করে, ইঞ্জিন একটি নন-রাউটেবল IP ঠিকানা ফেরত দেয় — যা সিঙ্কহোলিং নামে পরিচিত একটি কৌশল — অথবা ব্যবহারকারীকে একটি ব্র্যান্ডেড ব্লক পৃষ্ঠায় পুনঃনির্দেশিত করে। চতুর্থত, লগিং: প্রতিটি ক্যোয়ারি, সমাধান করা হোক বা ব্লক করা হোক, অডিট এবং অ্যানালিটিক্স উদ্দেশ্যে লগ করা হয়।

স্থাপত্যগত সুবিধা

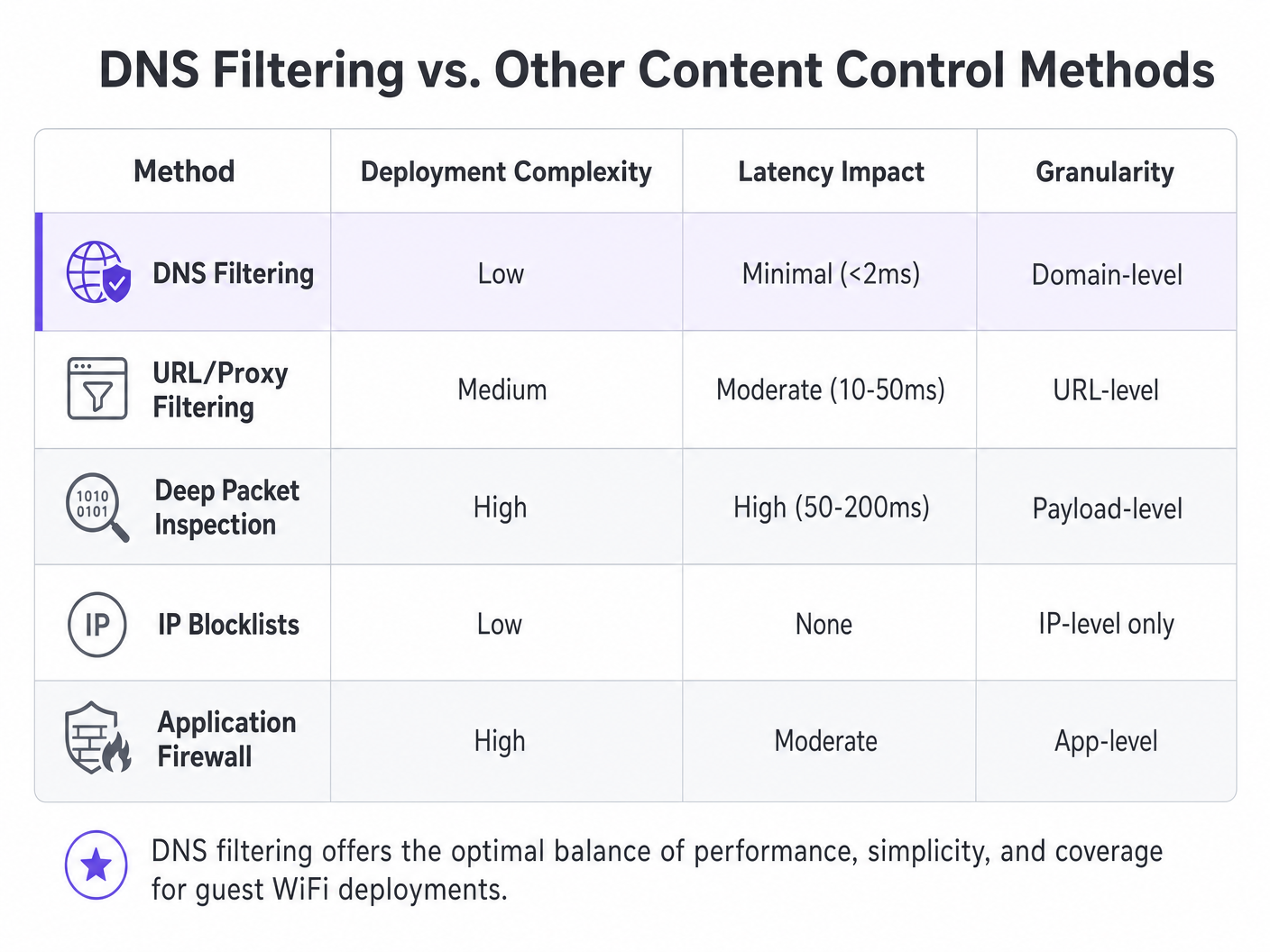

DNS ফিল্টারিং স্থাপন করা বিকল্প বিষয়বস্তু নিয়ন্ত্রণ পদ্ধতিগুলির চেয়ে স্বতন্ত্র সুবিধা প্রদান করে। ল্যাটেন্সি ওভারহেড নগণ্য — DNS ক্যোয়ারিগুলি হালকা UDP প্যাকেট, এবং সেগুলিকে মূল্যায়ন করতে 2ms এর কম সময় লাগে, যা শেষ ব্যবহারকারীর কাছে অদৃশ্য। এই পদ্ধতিটি প্রোটোকল-অজ্ঞেয়বাদীও: কারণ সংযোগ স্থাপনের আগে ফিল্টারিং ঘটে, এটি অন্তর্নিহিত অ্যাপ্লিকেশন প্রোটোকল (HTTP, HTTPS, FTP) বা পোর্ট নম্বর নির্বিশেষে কার্যকর। এটি URL-ভিত্তিক প্রক্সি ফিল্টারিংয়ের চেয়ে একটি উল্লেখযোগ্য সুবিধা, যা প্রতিটি এন্ডপয়েন্টে একটি কাস্টম রুট সার্টিফিকেট স্থাপন না করে এনক্রিপ্ট করা HTTPS ট্র্যাফিক পরিদর্শন করতে পারে না — যা অনিয়ন্ত্রিত গেস্ট ডিভাইসগুলিতে অসম্ভব।

স্কেলেবিলিটি আরেকটি মূল শক্তি। একটি একক শক্তিশালী DNS ক্লাস্টার প্রতি সেকেন্ডে লক্ষ লক্ষ ক্যোয়ারি পরিচালনা করতে পারে, যা স্টেডিয়াম, বড় সম্মেলন কেন্দ্র বা বহু-সাইট Retail স্থাপনার মতো উচ্চ-ঘনত্বের পরিবেশের জন্য এটিকে আদর্শ করে তোলে। জটিল মাল্টি-টেন্যান্ট টপোলজির জন্য, DNS ফিল্টারিং VLAN-ভিত্তিক সেগমেন্টেশন কৌশলগুলির সাথে পরিষ্কারভাবে একীভূত হয়, যেমন Designing a Multi-Tenant WiFi Architecture for MDU এ বিস্তারিত।

| পদ্ধতি | স্থাপনার জটিলতা | ল্যাটেন্সি প্রভাব | গ্রানুলারিটি | গেস্ট নেটওয়ার্কের উপযুক্ততা |

|---|---|---|---|---|

| DNS ফিল্টারিং | কম | ন্যূনতম (<2ms) | ডোমেইন-স্তর | প্রস্তাবিত |

| URL/প্রক্সি ফিল্টারিং | মাঝারি | মধ্যম (10–50ms) | URL-স্তর | সীমিত (HTTPS সমস্যা) |

| ডিপ প্যাকেট ইন্সপেকশন | উচ্চ | উচ্চ (50–200ms) | পেলোড-স্তর | প্রস্তাবিত নয় |

| IP ব্লক লিস্ট | কম | নেই | শুধুমাত্র IP-স্তর | শুধুমাত্র পরিপূরক |

| অ্যাপ্লিকেশন ফায়ারওয়াল | উচ্চ | মধ্যম | অ্যাপ-স্তর | পরিপূরক |

বাস্তবায়ন নির্দেশিকা

বৈধ ট্র্যাফিক ব্যাহত না করে ব্যাপক কভারেজ নিশ্চিত করতে DNS ফিল্টারিং স্থাপন করার জন্য সতর্ক পরিকল্পনা প্রয়োজন। নিম্নলিখিত পদক্ষেপগুলি একটি বিক্রেতা-নিরপেক্ষ স্থাপনা কৌশল রূপরেখা করে যা Hospitality , Healthcare , Transport , এবং খুচরা পরিবেশ জুড়ে প্রযোজ্য।

ধাপ 1: নেটওয়ার্ক সেগমেন্টেশন এবং DHCP কনফিগারেশন

সবচেয়ে শক্তিশালী স্থাপনা পদ্ধতি হল নেটওয়ার্ক গেটওয়ে বা DHCP সার্ভার কনফিগার করা যাতে সমস্ত গেস্ট ক্লায়েন্টদের DNS ফিল্টারিং সার্ভারের IP ঠিকানাগুলি দেওয়া হয়। এটি নিশ্চিত করে যে নেটওয়ার্কে যোগদানকারী যেকোনো ডিভাইস এন্ডপয়েন্টে কোনো এজেন্ট ইনস্টলেশনের প্রয়োজন ছাড়াই স্বয়ংক্রিয়ভাবে সুরক্ষিত রিজলভার ব্যবহার করে।

পরিবেশের জন্যজটিল টপোলজিযুক্ত নেটওয়ার্কগুলিতে — যেমন Designing a Multi-Tenant WiFi Architecture for MDU -এ বর্ণিত হয়েছে — নিশ্চিত করুন যে গেস্ট ট্রাফিকের জন্য নির্ধারিত VLAN গুলি কঠোরভাবে ফিল্টার করা DNS এর মাধ্যমে রাউট করা হয়, যখন অপারেশনাল VLAN গুলি (PMS, POS, বিল্ডিং ম্যানেজমেন্ট) অভ্যন্তরীণ রিজলভার ব্যবহার করে। এই VLAN-ভিত্তিক আইসোলেশন PCI DSS কমপ্লায়েন্সের জন্য একটি পূর্বশর্ত, যা কার্ডহোল্ডার ডেটা এনভায়রনমেন্ট এবং অবিশ্বস্ত গেস্ট নেটওয়ার্কগুলির মধ্যে কঠোর নেটওয়ার্ক সেগমেন্টেশন বাধ্যতামূলক করে।

ধাপ ২: এভেশন প্রতিরোধ — পোর্ট ৫৩ ব্লক করুন

এই ধাপেই অনেক স্থাপনা ব্যর্থ হয়। শুধুমাত্র DHCP এর মাধ্যমে DNS সার্ভার বরাদ্দ করা যথেষ্ট নয়। একজন ব্যবহারকারী তাদের ডিভাইসে কাস্টম DNS সেটিংস কনফিগার করলে — যা 8.8.8.8 বা 1.1.1.1 এর দিকে নির্দেশ করে — ফিল্টারটিকে সম্পূর্ণরূপে বাইপাস করবে। এর প্রতিকার সহজ: গেটওয়েতে ফায়ারওয়াল নিয়ম প্রয়োগ করুন যা মনোনীত ফিল্টারিং সার্ভার ব্যতীত অন্য কোনো IP ঠিকানায় পোর্ট ৫৩ (UDP এবং TCP) এর সমস্ত আউটবাউন্ড ট্র্যাফিক ব্লক করে। এটি সমস্ত DNS ট্র্যাফিককে নিয়ন্ত্রিত রিজলভারের মাধ্যমে যেতে বাধ্য করে।

এছাড়াও, DNS over HTTPS (DoH) ব্লক করার কথা বিবেচনা করুন। DoH পোর্ট ৪৪৩-এ HTTPS ট্র্যাফিকের মধ্যে DNS ক্যোয়ারি এনক্রিপ্ট করে, যা নেটওয়ার্ক স্তরে এটিকে স্বাভাবিক ওয়েব ট্র্যাফিক থেকে আলাদা করা কঠিন করে তোলে। সবচেয়ে কার্যকর প্রতিরোধমূলক ব্যবস্থা হল পরিচিত DoH প্রদানকারী IP ঠিকানাগুলির (Cloudflare, Google, NextDNS) একটি ব্লক-লিস্ট বজায় রাখা এবং ফায়ারওয়ালে সেগুলিকে ব্লক করা।

ধাপ ৩: নীতি নির্ধারণ এবং ক্যাটাগরি ব্যবস্থাপনা

ভেন্যুর প্রয়োজনীয়তা এবং দর্শকদের উপর ভিত্তি করে সুনির্দিষ্ট নীতিগুলি স্থাপন করুন। পাবলিক WiFi এর জন্য একটি সাধারণ বেসলাইন নীতিতে নিরাপত্তা হুমকি (ম্যালওয়্যার, ফিশিং, বটনেট C2 সার্ভার), প্রাপ্তবয়স্কদের বিষয়বস্তু এবং অবৈধ কার্যকলাপ (পাইরেসি, অবৈধ স্ট্রিমিং) ব্লক করা অন্তর্ভুক্ত। নির্দিষ্ট সেক্টরে, অতিরিক্ত ক্যাটাগরি উপযুক্ত হতে পারে: জুয়া এবং অস্ত্র Healthcare সুবিধাগুলির জন্য, অথবা কর্পোরেট গেস্ট নেটওয়ার্কগুলির জন্য ব্যবসার সময় সোশ্যাল মিডিয়া।

ধাপ ৪: Captive Portal ইন্টিগ্রেশন — দ্য ওয়াল্ড গার্ডেন

এটি স্থাপনার সবচেয়ে প্রযুক্তিগতভাবে সূক্ষ্ম দিক। Captive portals এর জন্য অতিথিদের সম্পূর্ণ ইন্টারনেট অ্যাক্সেস পাওয়ার আগে প্রমাণীকরণ করতে হয়। প্রি-অথেন্টিকেশন পর্যায়ে, গেস্ট ডিভাইস একটি সীমাবদ্ধ অবস্থায় থাকে — এটি শুধুমাত্র Captive Portal নিজেই অ্যাক্সেস করতে পারে। যদি এই পর্যায়ে DNS ফিল্টারিং সক্রিয় থাকে, তাহলে এটি সোশ্যাল লগইন (Google OAuth, Facebook Login) বা শর্তাবলী-স্বীকৃতি পৃষ্ঠাগুলির জন্য প্রয়োজনীয় বাহ্যিক ডোমেনগুলিকে ব্লক করতে পারে।

সমাধানটি হল একটি সঠিকভাবে কনফিগার করা walled garden: ডোমেনগুলির একটি সেট যা প্রমাণীকরণ সম্পূর্ণ হওয়ার আগে DNS ফিল্টারিং নীতিতে স্পষ্টভাবে অনুমোদিত। এই তালিকায় Captive Portal এর নিজস্ব ডোমেন, যেকোনো OAuth আইডেন্টিটি প্রদানকারী ডোমেন এবং পোর্টালের সম্পদ রেন্ডার করার জন্য প্রয়োজনীয় যেকোনো CDN এন্ডপয়েন্ট অন্তর্ভুক্ত থাকতে হবে। এটি সঠিকভাবে কনফিগার করতে ব্যর্থ হওয়া গেস্ট অনবোর্ডিং অভিজ্ঞতার ভাঙনের সবচেয়ে সাধারণ কারণ। এই ইন্টিগ্রেশন বিবেচনা অফিস পরিবেশের ক্ষেত্রেও সমানভাবে প্রযোজ্য, যেমন Office Wi Fi: Optimize Your Modern Office Wi-Fi Network -এ আলোচনা করা হয়েছে।

ধাপ ৫: ব্লক পেজ কাস্টমাইজেশন এবং ব্যবহারকারী যোগাযোগ

পরিষ্কার, ব্র্যান্ডেড ব্লক পেজ সরবরাহ করুন যা ব্যাখ্যা করে কেন বিষয়বস্তু সীমাবদ্ধ করা হয়েছিল এবং ব্লকটি যদি একটি মিথ্যা ইতিবাচক হয় তবে পর্যালোচনার অনুরোধ করার একটি পথ প্রস্তাব করে। এটি হেল্পডেস্ক টিকিট উল্লেখযোগ্যভাবে হ্রাস করে এবং একটি নিরাপদ ব্রাউজিং পরিবেশের প্রতি ভেন্যুর প্রতিশ্রুতিকে শক্তিশালী করে। একটি সু-পরিকল্পিত ব্লক পেজ একটি সীমাবদ্ধতাকে একটি ব্র্যান্ড টাচপয়েন্টে পরিণত করে।

সর্বোত্তম অনুশীলন

DNS ফিল্টারিংয়ের কার্যকারিতা সর্বাধিক করতে, নিম্নলিখিত শিল্প-মান সুপারিশগুলি মেনে চলুন।

উচ্চ প্রাপ্যতা আর্কিটেকচার: সেকেন্ডারি এবং টারশিয়ারি DNS রিজলভার কনফিগার করুন। যদি প্রাথমিক ফিল্টারিং ইঞ্জিন অপ্রাপ্য হয়ে যায়, তাহলে ট্র্যাফিক নির্বিঘ্নে একটি সেকেন্ডারি রিজলভারে স্থানান্তরিত হওয়া উচিত। ISP এর ডিফল্ট রিজলভারকে ফলব্যাক হিসাবে কনফিগার করা এড়িয়ে চলুন, কারণ এটি বিভ্রাটের সময় সম্পূর্ণরূপে ফিল্টারিং বাইপাস করবে।

নিয়মিত নীতি নিরীক্ষা: মিথ্যা ইতিবাচক এবং উদীয়মান হুমকির ধরণগুলি সনাক্ত করতে লগ এবং অ্যানালিটিক্স ক্রমাগত পর্যালোচনা করুন। ব্রাউজিং আচরণকে নেটওয়ার্ক পারফরম্যান্স মেট্রিক্সের সাথে সম্পর্কযুক্ত করতে আপনার WiFi Analytics প্ল্যাটফর্মের সাথে DNS ক্যোয়ারি লগগুলিকে একত্রিত করুন।

হুমকি ইন্টেলিজেন্স ফিডের গুণমান: DNS ফিল্টারিংয়ের কার্যকারিতা সরাসরি হুমকি ইন্টেলিজেন্স ফিডের গুণমান এবং সতেজতার সাথে সমানুপাতিক। ফিড আপডেটের ফ্রিকোয়েন্সি (প্রতি ঘণ্টায় বেসলাইন; রিয়েল-টাইম পছন্দনীয়), ক্যাটাগরি কভারেজের বিস্তৃতি এবং মিথ্যা ইতিবাচক হারের উপর বিক্রেতাদের মূল্যায়ন করুন।

DNSSEC বৈধতা: যেখানে সমর্থিত, ফিল্টারিং রিজলভারে DNSSEC বৈধতা সক্ষম করুন। এটি DNS ক্যাশে পয়জনিং আক্রমণ প্রতিরোধ করে, যেখানে একজন আক্রমণকারী ব্যবহারকারীদের দূষিত সাইটগুলিতে পুনঃনির্দেশিত করতে মিথ্যা DNS রেকর্ড ইনজেক্ট করে।

সমস্যা সমাধান এবং ঝুঁকি প্রশমন

একটি শক্তিশালী আর্কিটেকচার থাকা সত্ত্বেও, অপারেশনাল সমস্যা দেখা দেয়। নিম্নলিখিতগুলি হল সবচেয়ে সাধারণ ব্যর্থতার ধরণ এবং তাদের প্রশমন।

মিথ্যা ইতিবাচক: বৈধ ডোমেনগুলিকে দূষিত বা নীতি-লঙ্ঘনকারী হিসাবে ভুলভাবে শ্রেণীবদ্ধ করা হয়েছে। একটি সহজে অ্যাক্সেসযোগ্য অ্যালাওলিস্ট ব্যবস্থাপনা প্রক্রিয়া এবং ব্যবহারকারীর প্রতিবেদনের জন্য একটি দ্রুত প্রতিক্রিয়া SLA বজায় রাখুন। ব্লক করা থেকে মোট ক্যোয়ারির অনুপাত নিরীক্ষণ করুন; অস্বাভাবিকভাবে উচ্চ ব্লক রেট অতিরিক্ত-আক্রমণাত্মক নীতি সেটিংসের একটি শক্তিশালী সূচক।

Captive Portal ব্যর্থতা: উপরে বর্ণিত হিসাবে, এটি অনুপস্থিত ওয়াল্ড গার্ডেন এন্ট্রিগুলির কারণে ঘটে। প্রি-অথেন্টিকেশন পর্যায়ে একটি পরীক্ষা ডিভাইস থেকে DNS ক্যোয়ারি ক্যাপচার করে এবং কোন ক্যোয়ারিগুলি ব্লক করা হচ্ছে তা চিহ্নিত করে নির্ণয় করুন। সেই ডোমেনগুলিকে প্রি-অথেন্টিকেশন অ্যালাওলিস্টে যুক্ত করুন।

পারফরম্যান্সের অবনতি: অপর্যাপ্ত DNS অবকাঠামো ধীর ব্রাউজিংয়ের কারণ হতে পারে, যা সম্পূর্ণ ব্যর্থতার পরিবর্তে উচ্চ পৃষ্ঠা লোড সময় হিসাবে প্রকাশ পায়। আপস্ট্রিম ফিল্টারিং ইঞ্জিনগুলিতে ক্যোয়ারি লোড কমাতে স্থানীয় ক্যাশিং রিজলভার স্থাপন করুন। DNS ক্যোয়ারি প্রতিক্রিয়ার সময় নিরীক্ষণ করুন; ৫০ms এর উপরে যেকোনো কিছু তদন্তের দাবি রাখে।

DoH বাইপাস: যদি অ্যানালিটিক্স ফায়ারওয়াল নিয়ম থাকা সত্ত্বেও পরিচিত DoH প্রদানকারীদের কাছে ট্র্যাফিক দেখায়, তবে যাচাই করুন যে DoH প্রদানকারী IP গুলির ব্লক-লিস্ট বর্তমান এবং ফায়ারওয়াল নিয়মগুলি সমস্ত গেস্ট VLAN এ প্রযোজ্য।প্রবেশের স্থান।

ROI এবং ব্যবসায়িক প্রভাব

DNS ফিল্টারিংয়ের জন্য বিনিয়োগের উপর রিটার্ন কেবল সাধারণ ঝুঁকি কমানোর বাইরেও প্রসারিত। আতিথেয়তা স্থানগুলির জন্য, একটি পরিবার-বান্ধব পরিবেশ নিশ্চিত করা সরাসরি ব্র্যান্ডের খ্যাতি এবং নেট প্রোমোটার স্কোরকে প্রভাবিত করে। একজন অতিথি — বিশেষ করে একজন নাবালক — একটি স্থানের নেটওয়ার্কে অনুপযুক্ত বিষয়বস্তু অ্যাক্সেস করার একটি একক ঘটনা উল্লেখযোগ্য খ্যাতিগত এবং আইনি ঝুঁকি তৈরি করতে পারে।

ব্যান্ডউইথ-ভারী অবৈধ স্ট্রিমিং ব্লক করার মাধ্যমে, স্থানগুলি নেটওয়ার্কের কার্যকারিতাও অপ্টিমাইজ করতে পারে, ব্যয়বহুল অবকাঠামো আপগ্রেড বিলম্বিত করে। একটি 500-রুমের হোটেলে যেখানে উল্লেখযোগ্য সংখ্যক অতিথি পাইরেসি সাইট থেকে স্ট্রিমিং করছিলেন, সেখানে সেই ডোমেনগুলি ব্লক করার জন্য DNS ফিল্টারিং স্থাপন করলে পিক ব্যান্ডউইথ ব্যবহার 20–35% কমাতে পারে, যা সরাসরি সমস্ত অতিথিদের অভিজ্ঞতা উন্নত করে এবং অতিরিক্ত আপলিঙ্ক ক্ষমতার প্রয়োজনীয়তা স্থগিত করে।

কমপ্লায়েন্সের দৃষ্টিকোণ থেকে, শক্তিশালী নেটওয়ার্ক নিরাপত্তা নিয়ন্ত্রণ প্রদর্শন করা প্রায়শই PCI DSS সার্টিফিকেশনের জন্য একটি পূর্বশর্ত এবং ডিজাইন দ্বারা ডেটা সুরক্ষার GDPR নীতিকে সমর্থন করে। একটি DNS ফিল্টারিং স্থাপনার খরচ — ক্লাউড-ভিত্তিক সমাধানগুলির জন্য সাধারণত প্রতি ব্যবহারকারী প্রতি মাসে এক পয়সার ভগ্নাংশ — একটি নিয়ন্ত্রক জরিমানা বা ব্র্যান্ড-ক্ষতিকারক নিরাপত্তা ঘটনার সম্ভাব্য খরচের তুলনায় নগণ্য।

একাধিক সাইটে উচ্চ-ফ্রিকোয়েন্সি স্থাপন পরিচালনা করা IT দলগুলির জন্য, অপারেশনাল ওভারহেড ন্যূনতম। ক্লাউড-ভিত্তিক DNS ফিল্টারিং সমাধানগুলির জন্য কোনো অন-প্রিমিজ হার্ডওয়্যারের প্রয়োজন হয় না, স্বয়ংক্রিয়ভাবে থ্রেট ইন্টেলিজেন্স আপডেট করে এবং একটি একক ড্যাশবোর্ড থেকে শত শত অবস্থানে কেন্দ্রীভূত নীতি ব্যবস্থাপনা প্রদান করে।

মূল সংজ্ঞাসমূহ

DNS Filtering

A security technique that intercepts DNS queries and evaluates them against policy and threat intelligence before resolving or blocking the requested domain.

The primary mechanism for content control on enterprise guest WiFi networks, operating at the network layer without requiring endpoint agents.

DNS Sinkholing

The practice of returning a false, non-routable IP address in response to a DNS query for a malicious or policy-violating domain, preventing the connection from being established.

Used to neutralise malware command-and-control traffic and prevent access to harmful sites without the user receiving a standard connection error.

Captive Portal

A web page that a user of a public-access network is required to interact with before full internet access is granted, typically used for terms acceptance, authentication, or data capture.

Crucial for guest onboarding and data collection; must be carefully integrated with DNS filtering to prevent the walled garden catch-22.

Walled Garden

A set of domains that are explicitly allowed in the DNS filtering policy during the pre-authentication phase, enabling the captive portal and authentication services to function before the user has accepted terms.

Misconfiguration of the walled garden is the most common cause of broken captive portal experiences in DNS-filtered guest networks.

Deep Packet Inspection (DPI)

A form of network packet filtering that examines the data payload of packets as they pass through an inspection point, enabling content-level analysis.

A more resource-intensive alternative to DNS filtering; impractical for high-throughput guest networks and unable to inspect encrypted HTTPS traffic without certificate interception.

DNS over HTTPS (DoH)

A protocol that encrypts DNS queries within HTTPS traffic, preventing network-level interception of DNS lookups.

Can be used to bypass traditional DNS filtering; administrators should block known DoH provider IPs at the firewall to maintain filtering coverage.

VLAN (Virtual Local Area Network)

A logical network segment that groups devices independently of their physical location, enforced at the switch or router level.

Essential for isolating guest WiFi traffic from internal corporate or operational networks, a prerequisite for PCI DSS compliance.

Threat Intelligence Feed

A continuously updated data stream containing information about known malicious domains, IP addresses, and URLs, used to power security systems.

The quality and freshness of the threat intelligence feed directly determines the effectiveness of a DNS filtering deployment against newly registered malicious domains.

DNSSEC (DNS Security Extensions)

A suite of IETF specifications that add cryptographic authentication to DNS responses, preventing cache poisoning and spoofing attacks.

Should be enabled on DNS filtering resolvers where supported to prevent attackers from injecting false DNS records to redirect users.

সমাধানকৃত উদাহরণসমূহ

A 500-room luxury hotel chain needs to implement content filtering on their guest WiFi. They currently experience high bandwidth utilisation due to illegal streaming and have received complaints about inappropriate content accessible in public areas. They require a solution that does not impact the performance of their property management system (PMS) which shares the same physical infrastructure via VLANs.

- Deploy a cloud-based DNS filtering solution. Configure the DHCP scope for the Guest WiFi VLAN to assign the cloud DNS filtering IPs as the primary and secondary resolvers. 2. Implement firewall rules on the gateway to block all outbound UDP and TCP traffic on port 53 from the Guest VLAN to any external IP other than the approved DNS filtering servers. 3. Create a content filtering policy blocking 'Adult Content', 'Piracy/Copyright Theft', 'Malware/Phishing', and 'Botnet C2'. 4. Configure a branded block page with the hotel's logo and a clear message. 5. Critically, ensure the PMS VLAN DHCP scope continues to use the internal DNS servers. The firewall rules blocking port 53 must be scoped exclusively to the Guest VLAN, not applied globally. 6. Monitor DNS query logs for the first 30 days to identify and resolve any false positives affecting legitimate guest services.

A large retail shopping centre wants to offer free public WiFi but must comply with strict family-friendly corporate policies. They also need to gather demographic data through a captive portal with social login options. How should they configure DNS filtering to support both requirements without breaking the onboarding flow?

- Integrate the DNS filtering solution with the existing network gateway, assigning filtering DNS IPs via DHCP on the guest SSID. 2. Before applying any blocking policy, configure the walled garden. Add the following to the pre-authentication allowlist: the captive portal's own domain and CDN endpoints, Google OAuth domains (accounts.google.com, oauth2.googleapis.com), Facebook Login domains ( www.facebook.com , graph.facebook.com), and any other identity providers in use. 3. Apply the content filtering policy (adult, gambling, malware, piracy categories) to activate only after successful authentication. 4. Implement port 53 egress blocking on the guest VLAN. 5. Customise the block page with the retail centre's branding and a clear, friendly message about family-friendly browsing. 6. Test the complete onboarding flow with multiple device types (iOS, Android, Windows) before go-live.

অনুশীলনী প্রশ্নসমূহ

Q1. A stadium IT director reports that since deploying DNS filtering on the guest WiFi, guests are unable to complete the social login process on the captive portal. The portal uses Google and Facebook OAuth. What is the most likely architectural flaw and how would you resolve it?

ইঙ্গিত: Consider what external resources are required during the pre-authentication phase, before the user has accepted the terms of service.

মডেল উত্তর দেখুন

The social login domains (accounts.google.com, oauth2.googleapis.com, www.facebook.com , graph.facebook.com) have not been added to the walled garden — the pre-authentication allowlist in the DNS filtering policy. The filter is blocking these queries because the user has not yet authenticated, creating a catch-22. The resolution is to explicitly add all required OAuth and identity provider domains to the pre-authentication allowlist, then re-test the full onboarding flow across iOS, Android, and Windows devices before re-deploying.

Q2. To improve network performance, a network architect proposes implementing a transparent HTTPS proxy to inspect all guest traffic instead of DNS filtering. Why is this approach fundamentally unsuitable for a public guest WiFi environment?

ইঙ্গিত: Think about the requirements for inspecting encrypted HTTPS traffic and the nature of unmanaged guest devices.

মডেল উত্তর দেখুন

Transparent HTTPS inspection requires deploying a custom root certificate to every client device to perform a man-in-the-middle decryption of TLS traffic. On a managed corporate network this is achievable via MDM or Group Policy. On a public guest network, the venue has no control over guest endpoints, making certificate deployment impossible. Without the certificate, the proxy will generate severe TLS certificate warnings on every HTTPS site, completely breaking the browsing experience. DNS filtering is the correct approach for BYOD environments as it requires no endpoint agent or certificate.

Q3. A retail chain has deployed DNS filtering by assigning the filtering DNS IPs via DHCP on the guest SSID. Analytics show that a significant volume of adult content is still being accessed. What network configuration step was most likely missed, and what is the remediation?

ইঙ্গিত: How might a technically capable user override the DNS settings assigned by DHCP?

মডেল উত্তর দেখুন

The network administrator failed to implement outbound firewall rules blocking port 53 (UDP and TCP) from the guest VLAN to any external IP other than the approved DNS filtering servers. Users with custom DNS settings hardcoded on their devices (e.g., 8.8.8.8) are bypassing the DHCP-assigned filtering resolvers entirely. The remediation is to add gateway firewall rules that redirect or drop all outbound port 53 traffic not destined for the filtering servers. Additionally, consider blocking known DoH provider IPs on port 443 to prevent encrypted DNS bypass.

Q4. A conference centre is planning a major international event. They expect 8,000 concurrent WiFi users over three days. Their current DNS infrastructure consists of a single on-premises filtering appliance. What architectural risks does this present and what changes would you recommend?

ইঙ্গিত: Consider both performance capacity and availability. What happens if the single appliance fails or becomes overloaded?

মডেল উত্তর দেখুন

The single on-premises appliance presents two critical risks: a single point of failure (if it goes offline, all DNS resolution fails, taking down the entire guest network) and potential performance bottleneck under peak load. Recommendations: 1) Migrate to a cloud-based DNS filtering service with geographically distributed resolver infrastructure, capable of handling millions of queries per second. 2) Configure at least two resolver IPs in the DHCP scope (primary and secondary) pointing to different cloud resolver endpoints. 3) Implement local caching resolvers at the venue to reduce upstream query load and improve response times. 4) Conduct a load test prior to the event simulating peak concurrent users to validate the architecture.