802.1X Authentication: कॉर्पोरेट नेटवर्क्ससाठी स्पष्टीकरण

हे अधिकृत मार्गदर्शक IT नेते आणि नेटवर्क आर्किटेक्ट्सना कॉर्पोरेट नेटवर्क्ससाठी 802.1X authentication चे सखोल तांत्रिक विश्लेषण प्रदान करते. यात आर्किटेक्चर, EAP पद्धती, डिप्लॉयमेंट रणनीती आणि जोखीम कमी करणे समाविष्ट आहे, ज्यामुळे मल्टी-साइट वातावरणात सुरक्षित, compliant WiFi ऍक्सेस सुनिश्चित होतो.

हे मार्गदर्शक ऐका

पॉडकास्ट ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल विश्लेषण

- 802.1X आर्किटेक्चर

- Extensible Authentication Protocol (EAP) पद्धती

- RADIUS इन्फ्रास्ट्रक्चर आणि एकीकरण

- अंमलबजावणी मार्गदर्शक

- टप्पा 1: नेटवर्क शोध आणि प्रोफाइलिंग

- टप्पा 2: RADIUS इन्फ्रास्ट्ररचना उपयोजन

- टप्पा 3: धोरण कॉन्फिगरेशन आणि विभाजन

- टप्पा 4: सप्लिकंट प्रोव्हिजनिंग

- टप्पा 5: टप्प्याटप्प्याने अंमलबजावणी आणि चाचणी

- सर्वोत्तम पद्धती

- समस्यानिवारण आणि जोखीम कमी करणे

- सामान्य अपयश पद्धती

- जोखीम कमी करण्याच्या रणनीती

- ROI आणि व्यावसायिक परिणाम

कार्यकारी सारांश

हॉस्पिटॅलिटी, रिटेल आणि सार्वजनिक क्षेत्रातील ऑपरेशन्स असलेल्या एंटरप्राइझ वातावरणासाठी, परिमिती विरघळली आहे. हायब्रीड वर्कफोर्स, BYOD धोरणे आणि कनेक्टेड उपकरणांच्या वाढीमुळे Pre-Shared Keys (PSKs) द्वारे कॉर्पोरेट नेटवर्क सुरक्षित करणे यापुढे व्यवहार्य रणनीती राहिलेली नाही. PCI DSS v4.0 आणि GDPR सह आधुनिक अनुपालन फ्रेमवर्क, संवेदनशील डेटा हाताळणाऱ्या कोणत्याही नेटवर्कसाठी कठोर, ओळख-आधारित ऍक्सेस नियंत्रणांची मागणी करतात.

हे मार्गदर्शक IEEE 802.1X चे आर्किटेक्चर आणि अंमलबजावणी तपशीलवार स्पष्ट करते, जे पोर्ट-आधारित नेटवर्क ऍक्सेस नियंत्रणासाठी मानक आहे. सामायिक पासवर्डवरून केंद्रीय RADIUS इन्फ्रास्ट्रक्चरद्वारे समर्थित सत्यापित ओळखीकडे authentication बदलून, संस्था डायनॅमिक सेगमेंटेशन लागू करू शकतात, क्रेडेंशियल चोरी कमी करू शकतात आणि केवळ अधिकृत उपकरणे कॉर्पोरेट संसाधनांमध्ये प्रवेश करतात याची खात्री करू शकतात. नेटवर्क आर्किटेक्ट्स आणि IT डायरेक्टर्ससाठी डिझाइन केलेले, हे दस्तऐवज जटिल, मल्टी-साइट टोपोलॉजीमध्ये 802.1X आर्किटेक्ट, डिप्लॉय आणि ट्रबलशूट करण्यासाठी आवश्यक तांत्रिक सखोलता प्रदान करते.

तांत्रिक सखोल विश्लेषण

802.1X आर्किटेक्चर

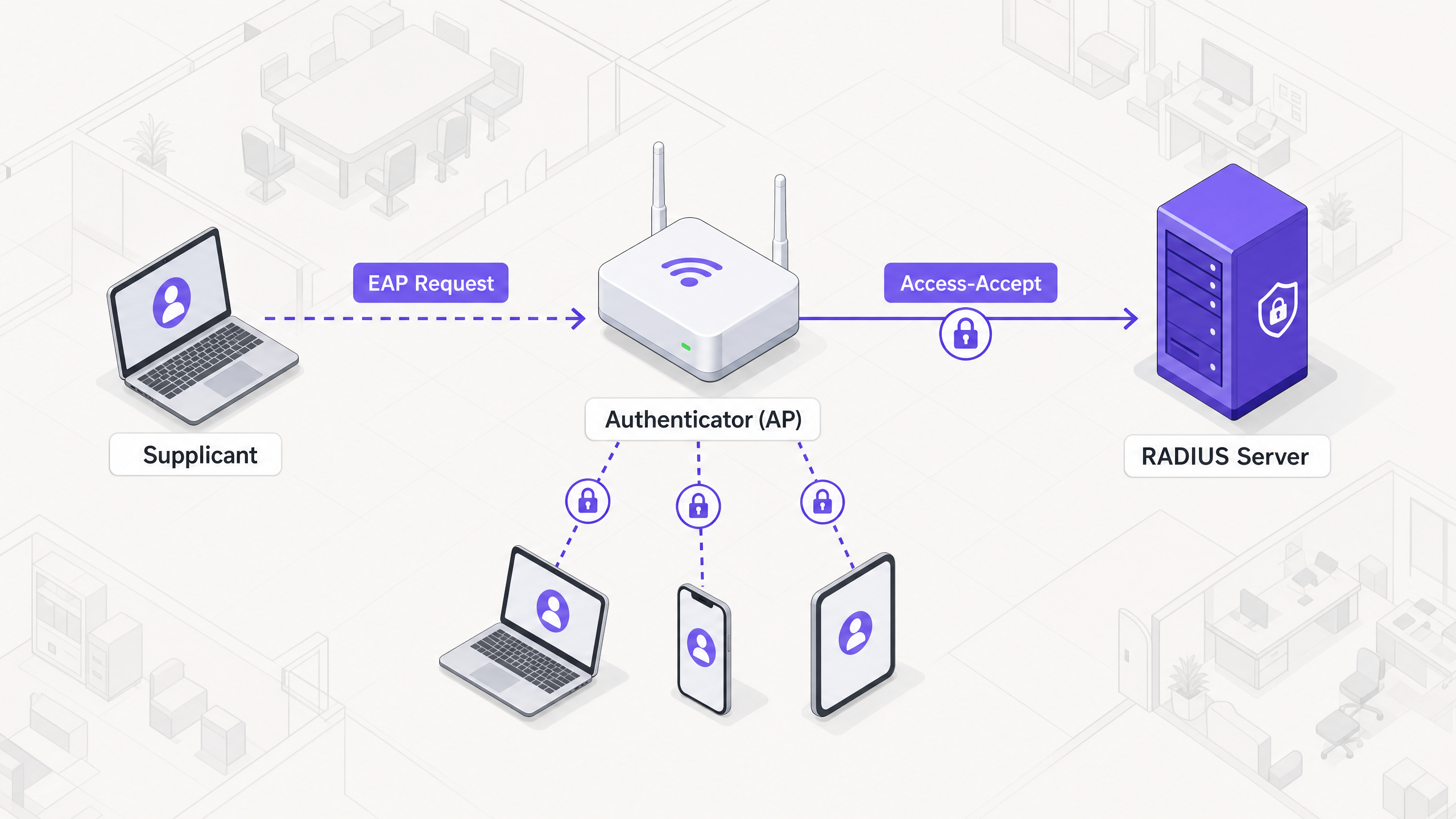

802.1X फ्रेमवर्क नेटवर्क ऍक्सेस सुरक्षित करण्यासाठी एकत्रितपणे कार्य करणाऱ्या तीन भिन्न घटकांवर अवलंबून आहे:

- सप्लिकंट: नेटवर्कमध्ये ऍक्सेसची विनंती करणारे एंडपॉइंट डिव्हाइस (उदा. लॅपटॉप, स्मार्टफोन).

- ऑथेंटिकेटर: नेटवर्क डिव्हाइस (सामान्यतः वायरलेस ऍक्सेस पॉइंट किंवा स्विच) जे नेटवर्कमध्ये भौतिक किंवा लॉजिकल ऍक्सेस नियंत्रित करते.

- Authentication Server: केंद्रीय डेटाबेस (जवळजवळ केवळ RADIUS सर्व्हर) जो सप्लिकंटच्या क्रेडेंशियल्सची पडताळणी करतो आणि ऍक्सेस अधिकृत करतो.

जेव्हा एखादा सप्लिकंट 802.1X-सुरक्षित SSID शी कनेक्ट करण्याचा प्रयत्न करतो, तेव्हा ऑथेंटिकेटर कनेक्शनला अनधिकृत स्थितीत ठेवतो, Extensible Authentication Protocol (EAP) फ्रेम्स वगळता सर्व ट्रॅफिक ब्लॉक करतो. ऑथेंटिकेटर पास-थ्रू म्हणून कार्य करतो, सप्लिकंटकडून EAP मेसेजेस RADIUS पॅकेट्समध्ये एनकॅप्स्युलेट करतो आणि त्यांना authentication server कडे फॉरवर्ड करतो.

Extensible Authentication Protocol (EAP) पद्धती

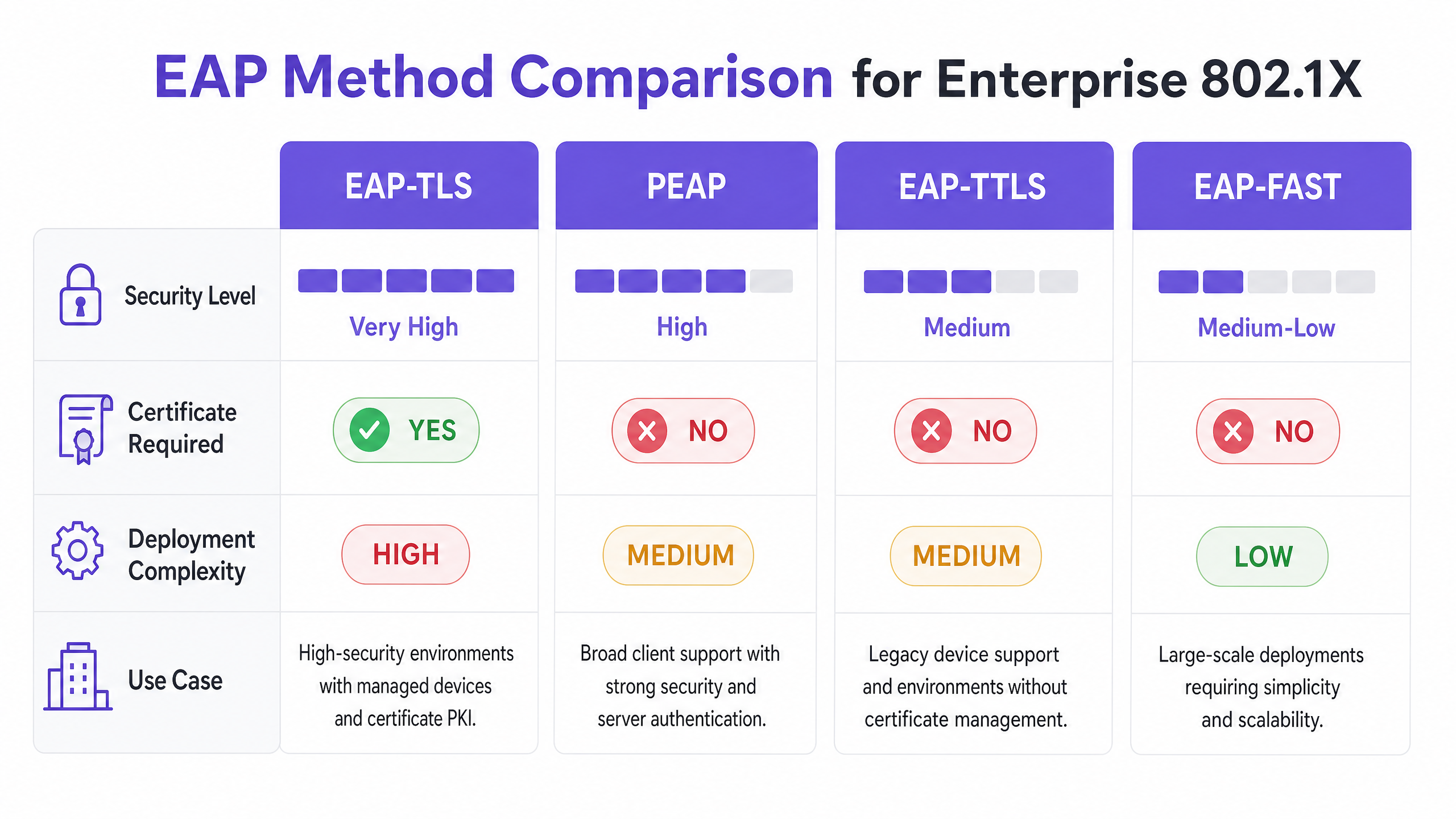

EAP हे वास्तविक authentication क्रेडेंशियल्ससाठी वाहतूक यंत्रणा आहे. योग्य EAP पद्धत निवडणे हा एक महत्त्वाचा आर्किटेक्चरल निर्णय आहे, जो सुरक्षा आवश्यकता आणि डिप्लॉयमेंटच्या जटिलतेमध्ये संतुलन साधतो.

- EAP-TLS (Transport Layer Security): एंटरप्राइझ सुरक्षेसाठी सुवर्ण मानक. याला सर्व्हर प्रमाणपत्र आणि क्लायंट प्रमाणपत्र दोन्ही आवश्यक आहेत, जे परस्पर authentication प्रदान करतात. हे पासवर्डऐवजी प्रमाणपत्रांवर अवलंबून असल्यामुळे, ते क्रेडेंशियल फिशिंग आणि ऑफलाइन डिक्शनरी हल्ल्यांपासून सुरक्षित आहे. तथापि, मोठ्या प्रमाणावर क्लायंट प्रमाणपत्रे प्रदान आणि व्यवस्थापित करण्यासाठी याला मजबूत Public Key Infrastructure (PKI) आणि Mobile Device Management (MDM) सोल्यूशनची आवश्यकता आहे.

- PEAP (Protected EAP): सुरक्षा आणि डिप्लॉयमेंटच्या सुलभतेच्या संतुलनामुळे ही सर्वात जास्त वापरली जाणारी पद्धत आहे. PEAP ला केवळ RADIUS सर्व्हरवर प्रमाणपत्राची आवश्यकता असते. हे सप्लिकंट आणि सर्व्हर दरम्यान एक सुरक्षित TLS टनेल स्थापित करते, ज्यामध्ये वापरकर्त्याची क्रेडेंशियल्स (वापरकर्तानाव आणि पासवर्ड) सुरक्षितपणे प्रसारित केली जातात. योग्य कॉन्फिगरेशनसाठी, रोग AP हल्ले टाळण्यासाठी सप्लिकंटला केवळ विशिष्ट RADIUS सर्व्हर प्रमाणपत्रावर विश्वास ठेवण्यासाठी लॉक करणे आवश्यक आहे.

- EAP-TTLS (Tunneled TLS): PEAP प्रमाणेच, हे सर्व्हर प्रमाणपत्राचा वापर करून एक सुरक्षित टनेल स्थापित करते. तथापि, EAP-TTLS अंतर्गत authentication प्रोटोकॉलची विस्तृत श्रेणी सपोर्ट करते, ज्यामुळे ते लेगसी सिस्टम्स किंवा MSCHAPv2 ला सपोर्ट न करणाऱ्या नॉन-विंडोज एंडपॉइंट्स असलेल्या वातावरणासाठी योग्य ठरते.

- EAP-FAST (Flexible Authentication via Secure Tunneling): सिस्कोने प्रमाणपत्र-आधारित पद्धतींना जलद पर्याय म्हणून विकसित केले आहे. हे क्लायंट आणि सर्व्हर दरम्यान डायनॅमिकली स्थापित Protected Access Credentials (PACs) वापरते. कार्यक्षम असले तरी, आधुनिक, विक्रेता-तटस्थ आर्किटेक्चरमध्ये ते कमी प्रमाणात वापरले जाते.

RADIUS इन्फ्रास्ट्रक्चर आणि एकीकरण

RADIUS सर्व्हर हे 802.1X चे इंजिन आहे. सामान्य एंटरप्राइझ सोल्यूशन्समध्ये Microsoft Network Policy Server (NPS), FreeRADIUS आणि Cisco ISE किंवा Aruba ClearPass सारख्या व्यावसायिक ऑफरिंग्जचा समावेश आहे. RADIUS सर्व्हर संस्थेच्या आयडेंटिटी प्रोव्हायडर (IdP) — जसे की Active Directory, Entra ID, किंवा Okta — सह क्रेडेंशियल्सची पडताळणी करण्यासाठी एकत्रित होतो.

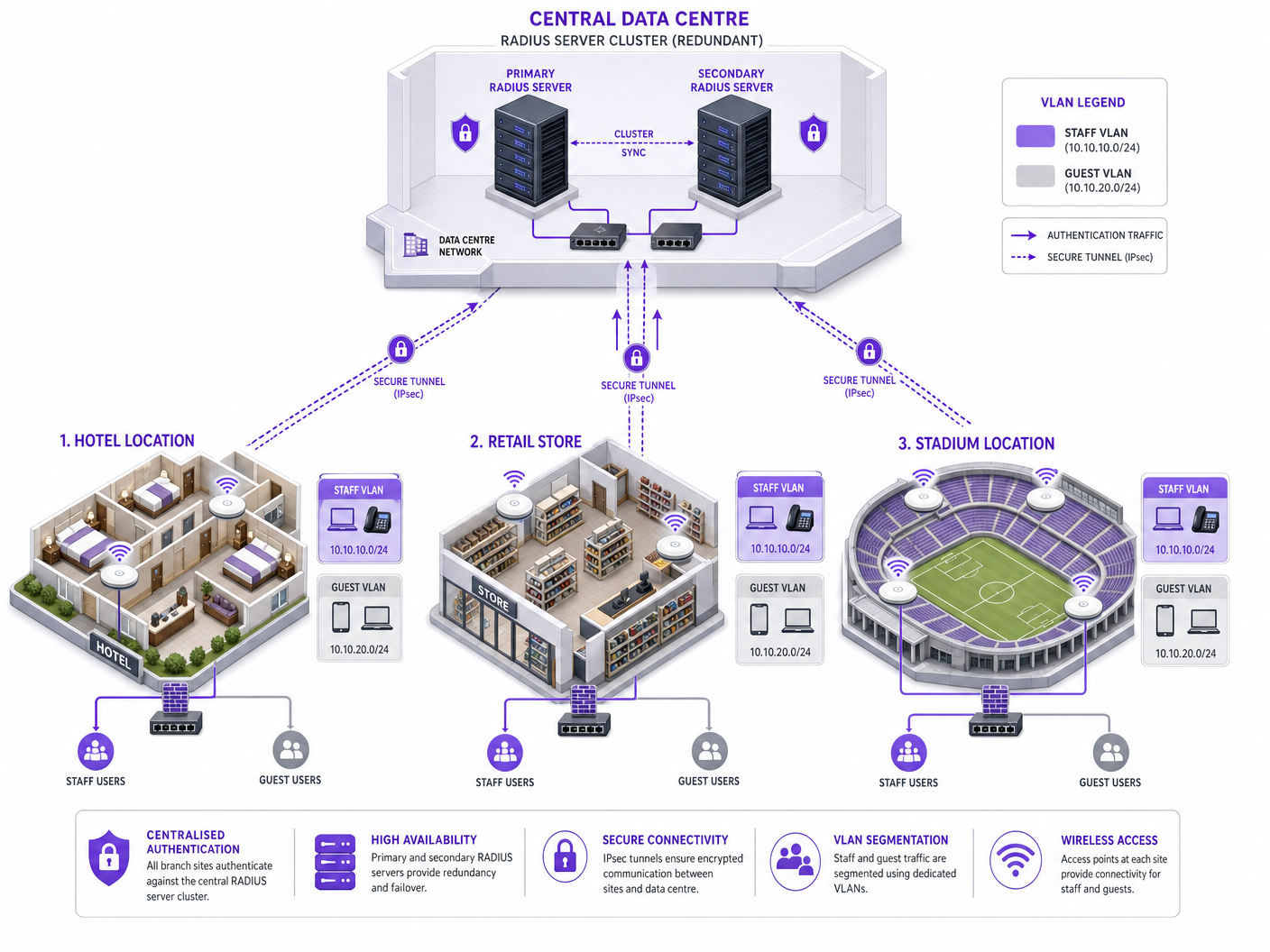

महत्वाचे म्हणजे, RADIUS सर्व्हर Access-Accept मेसेजमध्ये विशिष्ट ॲट्रिब्यूट्स परत करू शकतो, ज्यामुळे डायनॅमिक नेटवर्क कॉन्फिगरेशन सक्षम होते. यापैकी सर्वात शक्तिशाली म्हणजे डायनॅमिक VLAN असाइनमेंट. वापरकर्त्याच्या गट सदस्यत्वावर किंवा डिव्हाइसच्या स्थितीनुसार, RADIUS सर्व्हर ऑथेंटिकेटरला कनेक्शन विशिष्ट VLAN मध्ये ठेवण्यासाठी निर्देश देतो. हे अखंड मायक्रो-सेगमेंटेशनला अनुमती देते: कर्मचाऱ्याला कॉर्पोरेट VLAN मध्ये ठेवले जाते, कंत्राटदाराला प्रतिबंधित VLAN मध्ये, आणि पोस्चर तपासणीत अयशस्वी होणारे डिव्हाइस क्वारंटाईन VLAN मध्ये ठेवले जाते.

अंमलबजावणी मार्गदर्शक

मल्टी-साइट एंटरप्राइझमध्ये 802.1X डिप्लॉय करण्यासाठी व्यत्यय कमी करण्यासाठी एक टप्प्याटप्प्याने, पद्धतशीर दृष्टिकोन आवश्यक आहे.

टप्पा 1: नेटवर्क शोध आणि प्रोफाइलिंग

कोणतेही कॉन्फिगरेशन बदलण्यापूर्वी, नेटवर्कशी कनेक्ट केलेल्या सर्व उपकरणांचे सर्वसमावेशक ऑडिट करा. Hospitality आणि Retail सारख्या वातावरणात हे विशेषतः महत्त्वाचे आहे, जिथे हेडलेस उपकरणे (प्रिंटर, POS टर्मिनल्स, IoT सेन्सर्स) मोठ्या प्रमाणात आढळतात. या उपकरणांमध्ये सामान्यतः 802.1X सप्लिकंट नसतो. तुम्ही त्यांना ओळखले पाहिजे आणि MAC Authentication Bypass (MAB) सारख्या पर्यायी authentication पद्धतींसाठी योजना आखली पाहिजे, ज्यामुळे ते प्रतिबंधित VLANs मध्ये वेगळे ठेवले जातील याची खात्री होईल.

टप्पा 2: RADIUS इन्फ्रास्ट्ररचना उपयोजन

उच्च उपलब्धता असलेली RADIUS आर्किटेक्चर उपयोजित करा. एकच RADIUS सर्व्हर हा एकच अपयशाचा बिंदू आहे, ज्यामुळे संपूर्ण कॉर्पोरेट नेटवर्क बंद पडू शकते. प्राथमिक आणि दुय्यम सर्व्हर क्लस्टर लागू करा, आदर्शपणे ते वेगवेगळ्या डेटा सेंटर्स किंवा क्लाउड उपलब्धता झोनमध्ये वितरित केलेले असावे. प्राथमिक सर्व्हर प्रतिसाद देत नसल्यास, ऑथेंटिकेटर्स (APs आणि स्विचेस) स्वयंचलितपणे फेलओव्हर करण्यासाठी कॉन्फिगर करा.

टप्पा 3: धोरण कॉन्फिगरेशन आणि विभाजन

RADIUS सर्व्हरमध्ये सूक्ष्म ॲक्सेस धोरणे परिभाषित करा. Active Directory गटांना विशिष्ट VLANs आणि ॲक्सेस कंट्रोल लिस्ट (ACLs) मध्ये मॅप करा. धोरणे किमान विशेषाधिकाराचे (least privilege) तत्त्व लागू करतात याची खात्री करा. उदाहरणार्थ, आरोग्यसेवा सेटिंगमध्ये, क्लिनिकल कर्मचाऱ्यांना रुग्ण रेकॉर्ड प्रणालींमध्ये प्रवेश असावा, तर प्रशासकीय कर्मचाऱ्यांना वेगळ्या VLAN मध्ये विभागले जाते, जिथे त्यांना केवळ बिलिंग प्रणालींमध्ये प्रवेश असतो.

टप्पा 4: सप्लिकंट प्रोव्हिजनिंग

PEAP उपयोजनांसाठी, व्यवस्थापित डिव्हाइसेसवर आवश्यक वायरलेस नेटवर्क सेटिंग्ज पुश करण्यासाठी ग्रुप पॉलिसी ऑब्जेक्ट्स (GPOs) किंवा MDM प्रोफाइल्स वापरा. महत्त्वाचे म्हणजे, सर्व्हर प्रमाणपत्र कठोरपणे प्रमाणित करण्यासाठी आणि विश्वास ठेवण्यासाठी अचूक RADIUS सर्व्हर नावे निर्दिष्ट करण्यासाठी प्रोफाइल कॉन्फिगर करा. हे वापरकर्त्यांना अनवधानाने रोग ॲक्सेस पॉइंट्सशी कनेक्ट होण्यापासून प्रतिबंधित करते.

अव्यवस्थापित डिव्हाइसेससाठी, कॉर्पोरेट नेटवर्कशी तडजोड न करता वैयक्तिक डिव्हाइसेस सुरक्षितपणे ऑनबोर्ड करण्याच्या धोरणांसाठी कर्मचारी WiFi नेटवर्कसाठी सुरक्षित BYOD धोरणे या आमच्या मार्गदर्शकाचा संदर्भ घ्या.

टप्पा 5: टप्प्याटप्प्याने अंमलबजावणी आणि चाचणी

कधीही "बिग बँग" उपयोजन करू नका. एकाच ठिकाणी पायलट गटापासून सुरुवात करा. ऑथेंटिकेशन अपयशांसाठी RADIUS लॉग्सचे बारकाईने निरीक्षण करा. सर्व्हर फेलओव्हर, प्रमाणपत्र मुदतवाढ आणि ॲक्सेस पॉइंट्समधील रोमिंग यासह एज केसेसची चाचणी घ्या. पायलट स्थिर झाल्यावरच व्यापक अंमलबजावणीकडे पुढे जा.

सर्वोत्तम पद्धती

- सर्व्हर प्रमाणपत्र प्रमाणीकरण लागू करा: PEAP उपयोजनांसाठी हे सर्वात महत्त्वाचे सुरक्षा नियंत्रण आहे. जर सप्लिकंट्सनी सर्व्हर प्रमाणपत्र प्रमाणित केले नाही, तर नेटवर्क मॅन-इन-द-मिडल (MitM) हल्ल्यांसाठी असुरक्षित बनते.

- डायनॅमिक VLAN असाइनमेंट लागू करा: प्रति SSID स्थिर VLANs वर अवलंबून राहू नका. वापरकर्त्याच्या ओळखीवर आधारित VLANs डायनॅमिकली नियुक्त करण्यासाठी RADIUS ॲट्रिब्यूट्स वापरा, ज्यामुळे हल्ल्याची शक्यता लक्षणीयरीत्या कमी होते.

- MAB सह हेडलेस डिव्हाइसेस सुरक्षित करा: 802.1X ला समर्थन देऊ शकत नसलेल्या डिव्हाइसेससाठी MAC ऑथेंटिकेशन बायपासचा कठोरपणे वापर करा. हे डिव्हाइसेस अत्यंत प्रतिबंधित VLANs मध्ये ठेवले आहेत याची खात्री करा, कारण MAC ॲड्रेस सहजपणे स्पूफ केले जाऊ शकतात.

- अतिथी आणि कॉर्पोरेट ट्रॅफिक वेगळे करा: 802.1X-सुरक्षित कॉर्पोरेट नेटवर्क्स आणि ओपन किंवा पोर्टल-आधारित अतिथी नेटवर्क्समध्ये कठोर तार्किक विभाजन ठेवा. प्रगत अतिथी ॲक्सेस व्यवस्थापनासाठी, Purple च्या Guest WiFi प्लॅटफॉर्मसारख्या उपायांचा विचार करा.

समस्यानिवारण आणि जोखीम कमी करणे

सामान्य अपयश पद्धती

- प्रमाणपत्र मुदतवाढ: मुदतवाढ झालेले RADIUS सर्व्हर प्रमाणपत्र PEAP आणि EAP-TLS क्लायंटसाठी मोठ्या प्रमाणावर ऑथेंटिकेशन अपयश निर्माण करेल. प्रमाणपत्र वैधतेच्या कालावधीसाठी मजबूत निरीक्षण आणि अलर्टिंग लागू करा.

- घड्याळ विचलन (Clock Skew): 802.1X अचूक वेळ ठेवण्यावर, विशेषतः प्रमाणपत्र प्रमाणीकरणासाठी, मोठ्या प्रमाणावर अवलंबून असते. सर्व पायाभूत सुविधा घटक (RADIUS सर्व्हर, IdPs, APs) विश्वसनीय NTP स्रोताशी सिंक्रोनाइझ केलेले आहेत याची खात्री करा.

- RADIUS सर्व्हरची अनुपलब्धता: ऑथेंटिकेटर आणि RADIUS सर्व्हरमधील नेटवर्क कनेक्टिव्हिटी समस्यांमुळे ॲक्सेस नाकारला जाईल. रिडंडंट नेटवर्क पाथ लागू करा आणि APs ला अनेक RADIUS सर्व्हर IPs सह कॉन्फिगर करा.

- सप्लिकंटची चुकीची कॉन्फिगरेशन: चुकीच्या पद्धतीने कॉन्फिगर केलेले सप्लिकंट्स (उदा. चुकीची EAP पद्धत, रूट CA गहाळ) हेल्पडेस्क तिकिटांचे एक सामान्य कारण आहेत. सुसंगत कॉन्फिगरेशन लागू करण्यासाठी MDM वापरा.

जोखीम कमी करण्याच्या रणनीती

उपयोजनामुळे होणाऱ्या डाउनटाइमचा धोका कमी करण्यासाठी, RADIUS पायाभूत सुविधांमधील सर्व कॉन्फिगरेशन बदलांसाठी एक मजबूत ऑडिट ट्रेल स्थापित करा. यामुळे अनपेक्षित समस्येच्या बाबतीत जलद रोलबॅक क्षमता सुनिश्चित होते.

ROI आणि व्यावसायिक परिणाम

802.1X लागू केल्याने मूलभूत सुरक्षा अनुपालनापलीकडे महत्त्वपूर्ण व्यावसायिक मूल्य मिळते:

- कमी झालेला ऑपरेशनल ओव्हरहेड: कर्मचारी सोडून गेल्यास किंवा कीजशी तडजोड झाल्यास प्री-शेअर्ड कीज फिरवण्याची गरज दूर करून, IT टीम्स महत्त्वपूर्ण प्रशासकीय वेळ वाचवतात.

- वर्धित अनुपालन: 802.1X कठोर नियामक फ्रेमवर्क (PCI DSS, HIPAA, GDPR) पूर्ण करण्यासाठी आवश्यक असलेले ओळख-आधारित ॲक्सेस कंट्रोल्स प्रदान करते, ज्यामुळे महागडे दंड आणि प्रतिष्ठेचे नुकसान टाळता येते.

- सुधारित धोका नियंत्रण: डायनॅमिक VLAN असाइनमेंट हे सुनिश्चित करते की जर एखादे डिव्हाइस हॅक झाले, तर त्याचा परिणाम विशिष्ट नेटवर्क सेगमेंटपुरता मर्यादित राहतो, ज्यामुळे एंटरप्राइझमध्ये बाजूने होणारी हालचाल (lateral movement) थांबते.

- डेटा-आधारित अंतर्दृष्टी: Purple च्या WiFi Analytics सारख्या प्लॅटफॉर्मसह एकत्रित केल्यास, 802.1X द्वारे प्रदान केलेला ओळख डेटा नेटवर्क वापर आणि क्षमता नियोजनाबद्दल सखोल अंतर्दृष्टी देऊ शकतो.

महत्वाच्या व्याख्या

Supplicant

The client device or software requesting access to the network.

Essential for understanding where the authentication request originates and how credentials are provided.

Authenticator

The network device (AP or switch) that acts as a gatekeeper, blocking access until authentication succeeds.

The authenticator does not verify credentials; it merely passes them to the RADIUS server.

RADIUS Server

Remote Authentication Dial-In User Service; the central server that validates credentials against an identity store.

The core decision engine of an 802.1X deployment.

EAP (Extensible Authentication Protocol)

A framework for transporting authentication credentials securely over the network.

Understanding EAP is crucial for selecting the right authentication method (e.g., PEAP vs. EAP-TLS).

Dynamic VLAN Assignment

The process where a RADIUS server instructs the authenticator to place a user in a specific VLAN based on their identity.

A key benefit of 802.1X, enabling automated network segmentation.

MAC Authentication Bypass (MAB)

A fallback authentication method that uses a device's MAC address as its credential.

Required for onboarding IoT and legacy devices that cannot support 802.1X.

PKI (Public Key Infrastructure)

The system used to issue, manage, and validate digital certificates.

A prerequisite for deploying EAP-TLS authentication.

Rogue AP Attack

An attack where a malicious access point impersonates the corporate network to harvest credentials.

Highlighting the importance of enforcing server certificate validation in PEAP deployments.

सोडवलेली उदाहरणे

A 200-room hotel needs to secure its staff WiFi network. The current setup uses a single PSK for all staff devices (laptops, tablets) and IoT devices (smart thermostats, IP cameras). How should they transition to 802.1X?

- Deploy a redundant RADIUS infrastructure (e.g., FreeRADIUS) integrated with the hotel's Active Directory. 2. Audit all devices. 3. Configure the wireless controller to use 802.1X (PEAP-MSCHAPv2) for the staff SSID. 4. Push MDM profiles to staff laptops and tablets enforcing server certificate validation. 5. For IoT devices, configure MAC Authentication Bypass (MAB) on the RADIUS server, placing them in an isolated IoT VLAN. 6. Use RADIUS attributes to dynamically assign staff devices to the corporate VLAN upon successful authentication.

A retail chain is rolling out 802.1X across 50 stores. During the pilot phase in Store 1, users report intermittent authentication failures, particularly when moving between the stockroom and the shop floor.

The issue is likely related to roaming and re-authentication delays. The solution is to enable Fast BSS Transition (802.11r) and Opportunistic Key Caching (OKC) on the wireless controller and access points. This allows the client device to cache the Pairwise Master Key (PMK) derived during the initial 802.1X authentication, enabling rapid roaming between APs without requiring a full RADIUS round-trip.

सराव प्रश्न

Q1. Your organisation is migrating from PSK to 802.1X. You have a fleet of 5,000 corporate-owned Windows laptops managed via Microsoft Intune. You want the highest level of security to prevent credential theft. Which EAP method should you deploy?

टीप: Consider which method eliminates the use of passwords entirely.

नमुना उत्तर पहा

EAP-TLS. Since the devices are corporate-owned and managed via Intune, you can leverage MDM to deploy client certificates at scale. EAP-TLS provides mutual authentication and is immune to password-based attacks like phishing or offline dictionary attacks.

Q2. During a security audit, it is discovered that users can connect to the corporate 802.1X network using their personal smartphones without any MDM profile installed. What is the primary security risk, and how should it be remediated?

टीप: Think about how PEAP validates the server.

नमुना उत्तर पहा

The primary risk is a Man-in-the-Middle (MitM) or Rogue AP attack. If users manually configure the connection, they often accept any server certificate presented to them. To remediate this, the organisation must enforce a policy where only managed devices (with an MDM profile that strictly validates the specific RADIUS server certificate) are allowed on the corporate SSID. Personal devices should be directed to a separate BYOD or Guest network.

Q3. A remote branch office loses WAN connectivity to the central data centre where the primary and secondary RADIUS servers reside. What happens to the wireless clients at the branch office?

टीप: Consider where the authentication decision is made.

नमुना उत्तर पहा

New clients attempting to connect will fail authentication because the authenticator (AP) cannot reach the RADIUS server to validate credentials. Existing connected clients may remain connected until their session times out or they need to re-authenticate (e.g., roaming to a new AP), at which point they will also lose access. To mitigate this, survivable branch architectures often deploy a local, read-only domain controller and a local RADIUS proxy or server at critical branch sites.