नेटवर्क एजवर मालवेअर आणि फिशिंगला प्रतिबंध करणे

हे तांत्रिक संदर्भ मार्गदर्शक नेटवर्क एजवर व्यवस्थापित नसलेल्या अतिथी आणि IoT उपकरणांना सुरक्षित करण्यासाठी नेटवर्क-स्तरीय धोका संरक्षण लागू करण्याच्या आर्किटेक्चर, उपयोजन आणि व्यावसायिक परिणामांची रूपरेषा देते. हे IT नेत्यांना मालवेअर आणि फिशिंगला सक्रियपणे अवरोधित करण्यासाठी कृतीयोग्य मार्गदर्शन प्रदान करते.

हे मार्गदर्शक ऐका

पॉडकास्ट ट्रान्सक्रिप्ट पहा

कार्यकारी सारांश

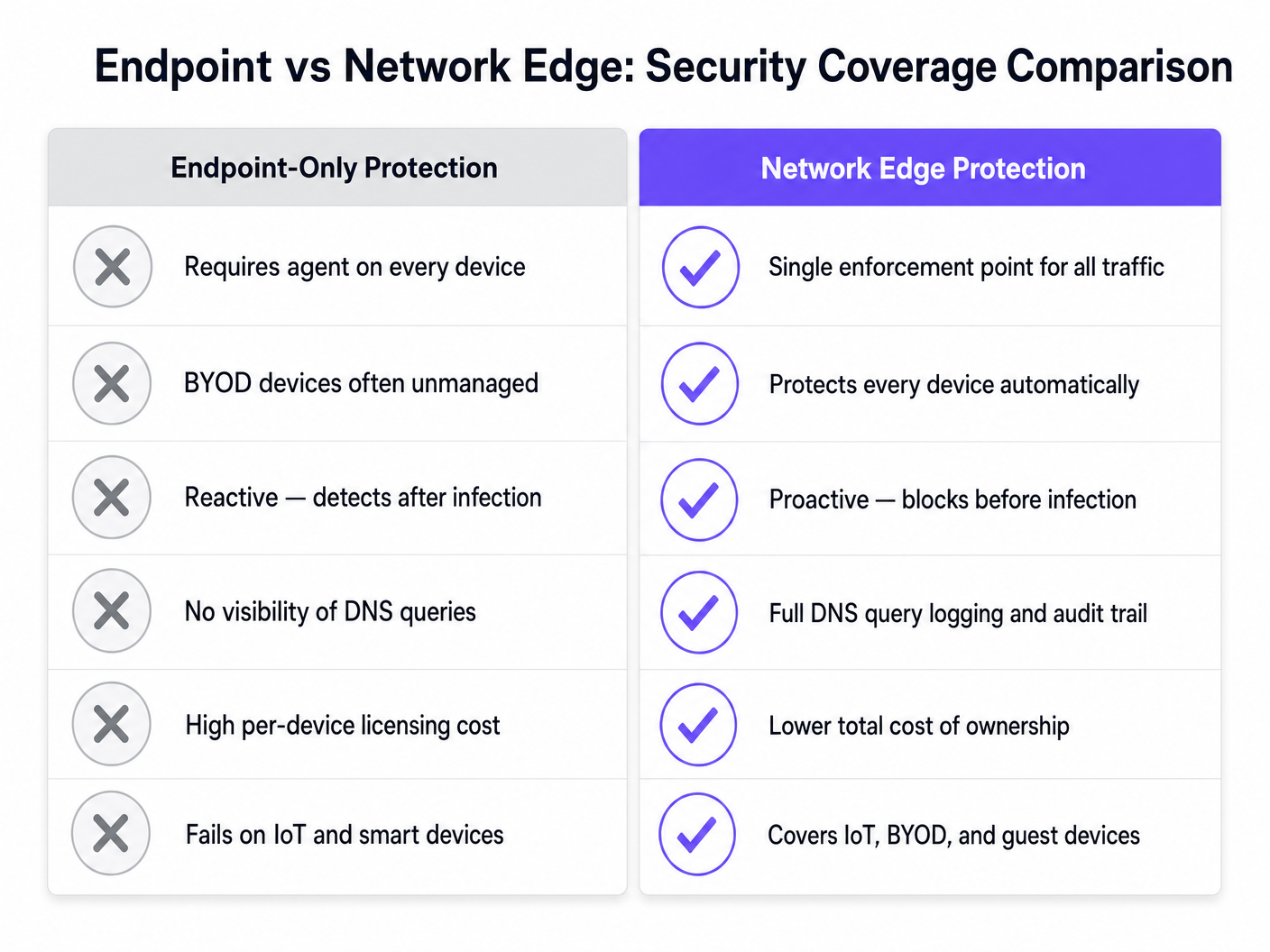

उच्च-फुटफॉल असलेल्या ठिकाणांचे व्यवस्थापन करणाऱ्या CTOs आणि नेटवर्क आर्किटेक्ट्ससाठी, व्यवस्थापित नसलेल्या उपकरणांना सुरक्षित करणे हे एक महत्त्वाचे कार्यात्मक आव्हान आहे. तुम्ही अतिथी स्मार्टफोनवर एंडपॉइंट एजंट्स तैनात करू शकत नाही, तसेच वापरकर्त्यांनी दुर्भावनापूर्ण लिंक्स टाळाव्यात यावर अवलंबून राहू शकत नाही. हे मार्गदर्शक नेटवर्क-स्तरीय धोका संरक्षण कसे लागू केले जाते आणि ते अतिथी उपकरणांपर्यंत पोहोचण्यापूर्वी नेटवर्क एजवर मालवेअर आणि फिशिंगला कसे थांबवते हे सविस्तरपणे सांगते. DNS फिल्टरिंग आणि धोका बुद्धिमत्ता एकत्रीकरणाद्वारे गेटवेवर सुरक्षा धोरणे लागू करून, ठिकाणे BYOD, IoT आणि अतिथी ट्रॅफिकला सक्रियपणे सुरक्षित करू शकतात. हा दृष्टिकोन घटना प्रतिसादाचा खर्च कमी करतो, GDPR आणि PCI DSS सारख्या मानकांचे पालन सुनिश्चित करतो आणि Guest WiFi वापरकर्त्यांसाठी Hospitality , Retail आणि Transport क्षेत्रांमध्ये सुरक्षित वातावरण राखतो.

तांत्रिक सखोल अभ्यास

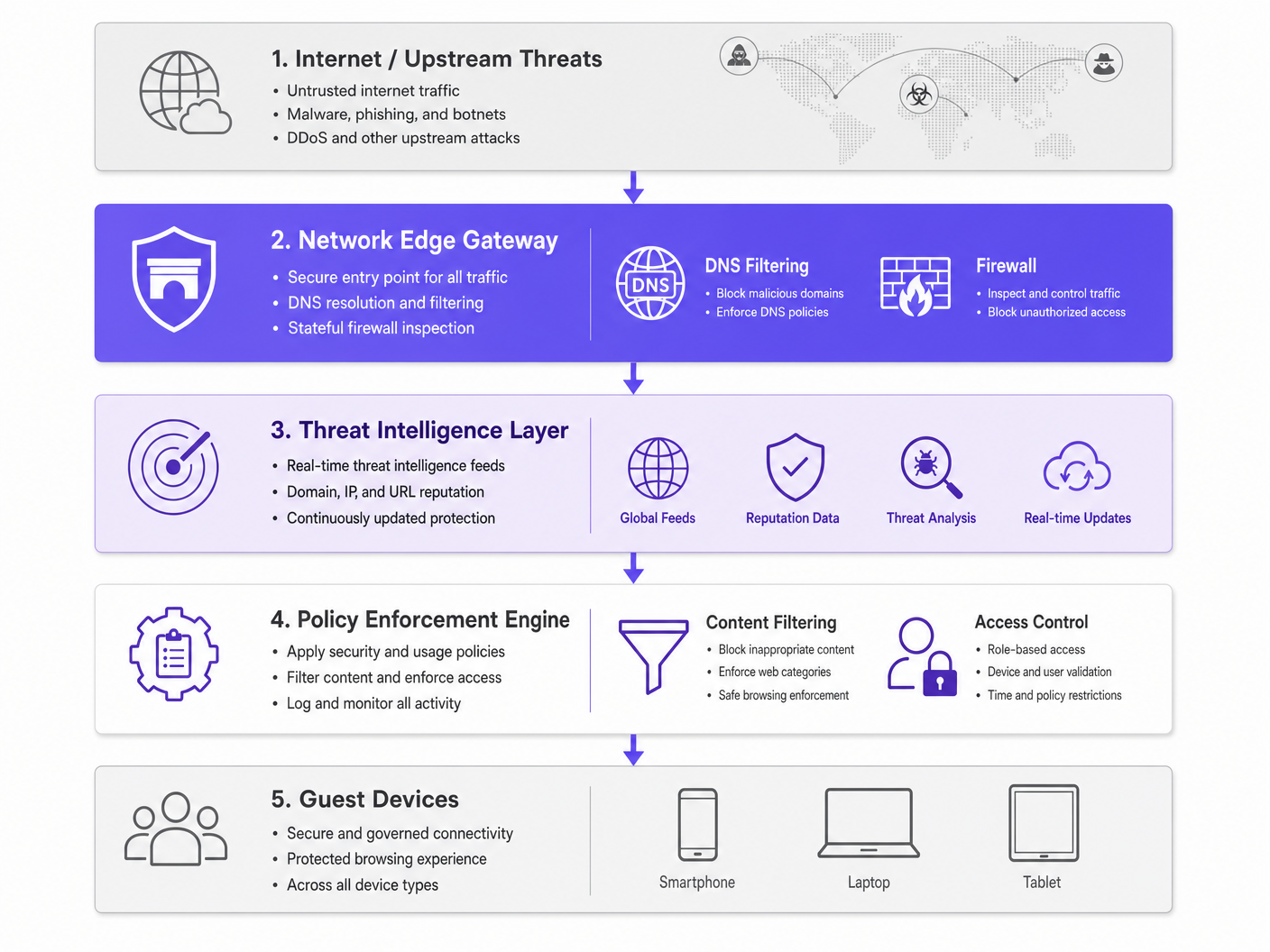

नेटवर्क एज संरचनेची वास्तुकला

नेटवर्क एज मालवेअर संरक्षण सुरक्षा अंमलबजावणी बिंदू एंडपॉइंटवरून गेटवेकडे सरकवते. जेव्हा एखादे उपकरण ठिकाणाच्या नेटवर्कशी कनेक्ट होते आणि डोमेनचे निराकरण करण्याचा प्रयत्न करते, तेव्हा DNS क्वेरी एज गेटवेद्वारे अडवली जाते. मानक निराकरणाऐवजी, क्वेरी सतत अद्यतनित होत असलेल्या धोका बुद्धिमत्ता फीड्सच्या विरुद्ध तपासली जाते.

जर डोमेन मालवेअर वितरण, फिशिंग मोहिमा किंवा बॉटनेट कमांड-अँड-कंट्रोल (C2) पायाभूत सुविधांशी संबंधित असेल, तर DNS विनंती सिंकहोल केली जाते. दुर्भावनापूर्ण पेलोड डाउनलोड होण्यापूर्वी कनेक्शन खंडित केले जाते. हा सक्रिय प्रतिबंध बाजूकडील हालचाल थांबवतो आणि ठिकाणाची IP प्रतिष्ठा संरक्षित करतो.

प्रमुख घटक

- DNS फिल्टरिंग इंजिन: सर्व आउटबाउंड DNS विनंत्या तपासते. वापरकर्त्यांना ठिकाणाच्या सुरक्षित DNS ला बायपास करण्यापासून रोखण्यासाठी ज्ञात सार्वजनिक DoH (DNS over HTTPS) रिसॉल्व्हर्सना अवरोधित करण्यासाठी हे इंजिन कॉन्फिगर करणे महत्त्वाचे आहे.

- धोका बुद्धिमत्ता एकत्रीकरण: जागतिक फीड्सची सदस्यता घेते जे प्रतिष्ठा, नवीन नोंदणीकृत डोमेन स्थिती आणि ज्ञात दुर्भावनापूर्ण क्रियाकलापांवर आधारित डोमेनचे रिअल-टाइममध्ये वर्गीकरण करतात.

- धोरण अंमलबजावणी: वापरकर्त्याच्या भूमिका (उदा. कर्मचारी विरुद्ध अतिथी) आणि सामग्री श्रेणींवर आधारित सूक्ष्म नियम लागू करते, ज्यामुळे IWF Compliance for Public WiFi Networks in the UK सुनिश्चित होते.

अंमलबजावणी मार्गदर्शक

नेटवर्क एज संरक्षण तैनात करण्यासाठी टप्प्याटप्प्याने दृष्टिकोन आवश्यक आहे, ज्यामुळे व्यत्यय कमी होईल आणि सुरक्षा कव्हरेज वाढेल.

पायरी 1: नेटवर्क सेगमेंटेशन

तुमचे नेटवर्क VLANs वापरून योग्यरित्या सेगमेंट केलेले असल्याची खात्री करा. अतिथी ट्रॅफिक, कॉर्पोरेट कर्मचारी, IoT उपकरणे आणि POS प्रणाली वेगळ्या सेगमेंटवर असणे आवश्यक आहे. यामुळे नेटवर्कमध्ये सामील होण्यापूर्वी एखादे उपकरण हॅक झाल्यास त्याचा परिणाम मर्यादित राहतो.

पायरी 2: गेटवे कॉन्फिगरेशन

तुमचे एज राउटर्स किंवा फायरवॉल सर्व DNS ट्रॅफिक सुरक्षित DNS फिल्टरिंग सेवेकडे फॉरवर्ड करण्यासाठी कॉन्फिगर करा. पोर्ट 53 (DNS) आणि पोर्ट 853 (DoT) वरील आउटबाउंड ट्रॅफिकला मंजूर सुरक्षित रिसॉल्व्हर्स वगळता इतर कोणत्याही गंतव्यस्थानावर अवरोधित करण्यासाठी फायरवॉल नियम लागू करा. आधुनिक नेटवर्क ऑप्टिमायझेशनबद्दल अधिक माहितीसाठी, Office Wi Fi: Optimize Your Modern Office Wi-Fi Network पहा.

पायरी 3: धोरण व्याख्या

बेसलाइन धोरणे स्थापित करा. ज्ञात दुर्भावनापूर्ण श्रेणींना जागतिक स्तरावर अवरोधित करा. सामग्री फिल्टरिंगसाठी, ठिकाणाच्या प्रकारानुसार विशिष्ट धोरणे लागू करा—उदाहरणार्थ, सामान्य रिटेलच्या तुलनेत Healthcare वातावरणात अधिक कठोर फिल्टरिंग.

सर्वोत्तम पद्धती

- सूक्ष्म धोरण अनुप्रयोग: हेल्पडेस्क तिकिटे निर्माण करणारे सर्वसमावेशक ब्लॉक्स टाळा. तुमच्या ओळख प्रदात्याशी (उदा. Purple चे Connect लायसन्स) एकत्रित भूमिका-आधारित प्रवेश नियंत्रण (RBAC) वापरा.

- व्यापक लॉगिंग: DNS क्वेरी आणि अवरोधित धोक्यांचा संपूर्ण ऑडिट ट्रेल ठेवा. घटना प्रतिसाद आणि अनुपालन अहवालासाठी हे आवश्यक आहे. तपशीलवार आवश्यकतांसाठी Explain what is audit trail for IT Security in 2026 पहा.

- सतत निरीक्षण: नेटवर्क कार्यप्रदर्शन आणि सुरक्षा घटनांचे रिअल-टाइममध्ये निरीक्षण करण्यासाठी WiFi Analytics चा लाभ घ्या.

समस्यानिवारण आणि जोखीम कमी करणे

एन्क्रिप्टेड DNS हाताळणे

आधुनिक ऑपरेटिंग सिस्टम्स DoH आणि DoT चा वाढत्या प्रमाणात वापर करतात, जे DNS क्वेरी एन्क्रिप्ट करतात आणि पारंपारिक एज फिल्टरिंगला बायपास करू शकतात. हे कमी करण्यासाठी, ज्ञात सार्वजनिक DoH रिसॉल्व्हर्सची (उदा. 8.8.8.8, 1.1.1.1) अद्यतनित ब्लॉकलिस्ट ठेवा, ज्यामुळे उपकरणे मानक पोर्ट 53 द्वारे ठिकाणाने प्रदान केलेल्या सुरक्षित DNS वर परत येण्यास भाग पडतील.

वैध ट्रॅफिकचे जास्त अवरोधन

आक्रमक धोका बुद्धिमत्ता फीड्स कधीकधी वैध डोमेनना, विशेषतः मार्केटिंग मोहिमांसाठी वापरल्या जाणाऱ्या नवीन नोंदणीकृत डोमेनना ध्वजांकित करू शकतात. एक जलद अलाउलिस्टिंग प्रक्रिया स्थापित करा आणि IT ऑपरेशन्स टीमला चुकीचे सकारात्मक परिणाम त्वरित सोडवण्यासाठी सक्षम करा.

ROI आणि व्यावसायिक परिणाम

नेटवर्क एज मालवेअर संरक्षणाचा व्यावसायिक आधार जोखीम कमी करणे आणि कार्यात्मक कार्यक्षमतेवर आधारित आहे. गेटवेवर धोके अवरोधित करून, ठिकाणे BYOD आणि अतिथी उपकरणांसाठी एंडपॉइंट सुरक्षेशी संबंधित प्रति-उपकरण परवाना खर्च काढून टाकतात. याव्यतिरिक्त, हॅक झालेल्या उपकरणांची तपासणी करण्यात किंवा ब्लॅकलिस्ट केलेल्या IP ॲड्रेसशी व्यवहार करण्यात घालवलेले IT हेल्पडेस्कचे तास यामुळे मोठ्या प्रमाणात कमी होतात. परिणामी सुरक्षित, विश्वसनीय कनेक्टिव्हिटी अतिथी अनुभव वाढवते आणि ठिकाणाची ब्रँड प्रतिष्ठा संरक्षित करते.

महत्वाच्या व्याख्या

Network Edge

The boundary where a local network connects to the internet, typically managed by a router, firewall, or gateway.

This is the optimal location to deploy security controls for unmanaged devices, as all traffic must pass through it.

DNS Filtering

The process of blocking access to certain websites or IP addresses by intercepting DNS queries and evaluating them against a policy or threat feed.

Used to proactively stop devices from connecting to malicious domains before any data is transferred.

Sinkholing

Redirecting malicious traffic to a safe, controlled IP address instead of its intended destination.

When a guest device tries to reach a malware server, the edge gateway sinkholes the request, preventing infection.

Threat Intelligence Feed

A continuously updated stream of data regarding potential or current cyber threats, including known malicious domains and IP addresses.

Edge gateways use these feeds to make real-time decisions on whether to allow or block traffic.

DoH (DNS over HTTPS)

A protocol for performing remote Domain Name System resolution via the HTTPS protocol, encrypting the data.

While good for privacy, DoH can bypass corporate edge filtering unless known DoH resolvers are explicitly blocked.

VLAN Segmentation

Dividing a single physical network into multiple logical networks to isolate traffic.

Essential for separating untrusted guest traffic from sensitive corporate or POS systems.

BYOD (Bring Your Own Device)

The practice of allowing employees or guests to use their personal devices on the organisation's network.

BYOD devices are typically unmanaged, making endpoint security impossible and necessitating network edge protection.

Audit Trail

A chronological record of system activities, including DNS queries and blocked connections.

Required for compliance with frameworks like PCI DSS and GDPR to prove security controls are active.

सोडवलेली उदाहरणे

A 500-room hotel needs to secure guest WiFi while ensuring IoT devices (smart TVs, room controls) are protected from external command-and-control servers.

Deploy a network edge gateway with DNS filtering. Segment the network into Guest, IoT, and Corporate VLANs. Configure the gateway to intercept all DNS queries from the IoT and Guest VLANs, forwarding them to the secure DNS service. Apply a strict policy for the IoT VLAN that only allows resolution of known, required domains (allowlisting), while applying a standard threat-blocking policy for the Guest VLAN.

A large retail chain experiences frequent IP blacklisting due to guest devices sending spam while connected to the in-store WiFi.

Implement network edge malware protection with active threat intelligence feeds. Configure the firewall to block outbound SMTP (port 25) for all guest traffic. Enable DNS filtering to sinkhole requests to known botnet and spam-distribution domains.

सराव प्रश्न

Q1. A stadium network administrator notices that while DNS filtering is enabled, some guest devices are still reaching known malicious domains. What is the most likely cause and how should it be addressed?

टीप: Consider modern protocols that might bypass standard port 53 filtering.

नमुना उत्तर पहा

The devices are likely using encrypted DNS protocols like DNS over HTTPS (DoH) or DNS over TLS (DoT), which bypass standard port 53 filtering. The administrator should update firewall rules to block known public DoH/DoT resolvers and block outbound traffic on port 853, forcing devices to fall back to the venue's secure DNS.

Q2. When deploying network edge protection in a hospital environment, how should the policies differ between the guest WiFi and the medical IoT device VLAN?

टीप: Think about the concept of least privilege and predictable behavior.

नमुना उत्तर पहा

The guest WiFi should use a standard threat-blocking policy (blocking malware, phishing, and inappropriate content per IWF guidelines) but generally allow internet access. The medical IoT VLAN should use a strict 'default deny' policy with an allowlist, permitting communication only with specific, required vendor servers. IoT devices have predictable traffic patterns, making allowlisting highly effective.

Q3. A retail client wants to implement edge filtering but is concerned about blocking legitimate marketing campaign domains that are newly registered. What process should be implemented?

टीप: Focus on operational workflows and balancing security with business needs.

नमुना उत्तर पहा

Implement a rapid allowlisting workflow. While 'Newly Registered Domains' is a common threat category, the IT team should have a process to quickly verify and allowlist domains provided by the marketing team before campaigns launch, ensuring security does not impede business operations.