हॉटेल वायफाय सुरक्षा: तुमच्या पाहुण्यांचे आणि तुमच्या प्रतिष्ठेचे संरक्षण कसे करावे

हे अधिकृत मार्गदर्शक आयटी व्यवस्थापक आणि ठिकाण ऑपरेशन्स संचालकांना हॉटेल वायफाय नेटवर्क सुरक्षित करण्यासाठी एक व्यापक चौकट प्रदान करते. यात पाहुण्यांच्या डेटाचे संरक्षण करण्यासाठी आणि ठिकाणाच्या प्रतिष्ठेचे रक्षण करण्यासाठी नेटवर्क सेगमेंटेशन, मजबूत प्रमाणीकरण प्रोटोकॉल आणि अनुपालन-आधारित Captive Portal यासह आवश्यक तांत्रिक अंमलबजावणीचा समावेश आहे.

- कार्यकारी सारांश

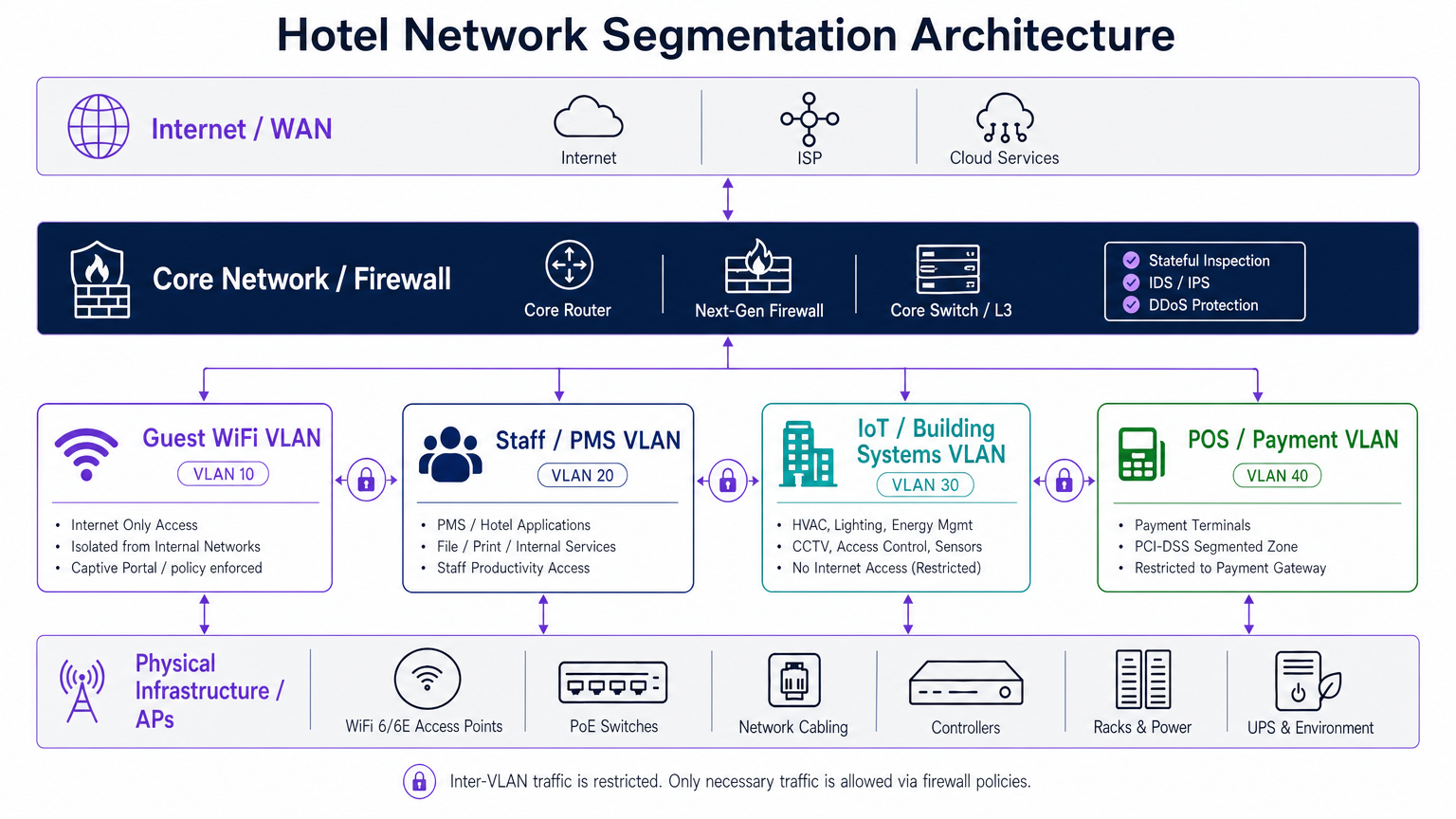

- तांत्रिक सखोल अभ्यास: नेटवर्क आर्किटेक्चर आणि सेगमेंटेशन

- VLAN आर्किटेक्चर

- प्रमाणीकरण आणि एन्क्रिप्शन मानके

- अंमलबजावणी मार्गदर्शक: पाहुण्यांच्या ऑनबोर्डिंग प्रवाहाचे संरक्षण करणे

- Captive Portal डिझाइन आणि अनुपालन

- बँडविड्थ व्यवस्थापन आणि ट्रॅफिक शेपिंग

- सर्वोत्तम पद्धती आणि उद्योग मानके

- समस्यानिवारण आणि धोका कमी करणे

- सामान्य अपयश पद्धती

- ROI आणि व्यावसायिक परिणाम

कार्यकारी सारांश

आधुनिक हॉस्पिटॅलिटी ठिकाणांसाठी, पाहुण्यांचे WiFi आता केवळ एक सुविधा राहिलेले नाही—ती एक महत्त्वपूर्ण कार्यात्मक उपयुक्तता आहे. तथापि, सर्वव्यापी कनेक्टिव्हिटीची सोय महत्त्वपूर्ण हल्ल्याचे मार्ग (attack vectors) निर्माण करते. असुरक्षित पाहुण्यांची नेटवर्क संवेदनशील डेटा अडवण्यासाठी, मालवेअर तैनात करण्यासाठी किंवा मोठ्या प्रमाणात घुसखोरीसाठी हॉटेलच्या पायाभूत सुविधांचा वापर करण्यासाठी धोकादायक घटकांसाठी (threat actors) प्रमुख लक्ष्य आहेत. हे तांत्रिक संदर्भ मार्गदर्शक हॉटेल WiFi सुरक्षित करण्यासाठी विक्रेता-निरपेक्ष, आर्किटेक्चरली योग्य चौकट प्रदान करते. आम्ही नेटवर्क सेगमेंटेशनसाठी अनिवार्य आवश्यकता, WPA3 आणि 802.1X सारख्या मजबूत प्रमाणीकरण मानकांकडे संक्रमण आणि अनुपालन-आधारित Captive Portal ची महत्त्वपूर्ण भूमिका यावर चर्चा करू. तुम्ही बुटीक मालमत्ता व्यवस्थापित करत असाल किंवा जागतिक साखळी, धोका कमी करण्यासाठी, नियामक अनुपालन (जसे की PCI DSS आणि GDPR) सुनिश्चित करण्यासाठी आणि तुमच्या ब्रँडच्या प्रतिष्ठेचे संरक्षण करण्यासाठी या नियंत्रणांची अंमलबजावणी करणे आवश्यक आहे.

कार्यकारी विहंगावलोकनसाठी आमचे 10 मिनिटांचे तांत्रिक ब्रीफिंग पॉडकास्ट ऐका:

तांत्रिक सखोल अभ्यास: नेटवर्क आर्किटेक्चर आणि सेगमेंटेशन

हॉटेल WiFi सुरक्षेचे मूलभूत तत्त्व म्हणजे कठोर नेटवर्क सेगमेंटेशन. पाहुण्यांचा ट्रॅफिक, कर्मचारी ॲप्लिकेशन्स आणि IoT उपकरणे एकत्र असलेल्या फ्लॅट नेटवर्कची तैनाती करणे ही एक गंभीर असुरक्षितता आहे. तडजोड केलेल्या पाहुण्यांच्या उपकरणाला कधीही प्रॉपर्टी मॅनेजमेंट सिस्टम (PMS) किंवा पॉइंट-ऑफ-सेल (POS) टर्मिनल्सशी थेट संपर्क साधता येऊ नये.

VLAN आर्किटेक्चर

एक मजबूत तैनातीसाठी ट्रॅफिकला विशिष्ट व्हर्च्युअल लोकल एरिया नेटवर्क (VLANs) मध्ये तार्किकरित्या वेगळे करणे आवश्यक आहे, जे इंटर-VLAN राउटिंगसाठी डिफॉल्ट-डेनाय भूमिकेसह फायरवॉल धोरणांद्वारे लागू केले जाते.

- पाहुण्यांचे WiFi VLAN: हे झोन केवळ इंटरनेट-ओन्ली ॲक्सेसपुरते मर्यादित असले पाहिजे. वायरलेस कंट्रोलर किंवा ॲक्सेस पॉइंट स्तरावर क्लायंट आयसोलेशन (AP आयसोलेशन म्हणूनही ओळखले जाते) सक्षम करणे अनिवार्य आहे. हे पाहुण्यांच्या उपकरणांमधील पीअर-टू-पीअर संप्रेषण प्रतिबंधित करते, ज्यामुळे पाहुण्यांच्या नेटवर्कमधील लॅटरल मूव्हमेंट आणि मॅन-इन-द-मिडल (MitM) हल्ले निष्प्रभ होतात.

- कर्मचारी आणि PMS VLAN: अंतर्गत ऑपरेशन्ससाठी समर्पित, हे VLAN PMS, बॅक-ऑफिस ॲप्लिकेशन्स आणि कर्मचारी संप्रेषण साधने होस्ट करते. ॲक्सेससाठी मजबूत प्रमाणीकरण आवश्यक आहे, शक्यतो 802.1X.

- IoT आणि बिल्डिंग सिस्टिम्स VLAN: आधुनिक हॉटेल्स IoT वर मोठ्या प्रमाणात अवलंबून आहेत—स्मार्ट थर्मोस्टॅट्स, IP कॅमेरे आणि इलेक्ट्रॉनिक दरवाजाची कुलपे. या उपकरणांमध्ये अनेकदा मजबूत मूळ सुरक्षा नसते आणि त्यांचे पॅच सायकल लांब असतात. त्यांना कठोरपणे परिभाषित, केवळ आउटबाउंड इंटरनेट ॲक्सेस (जर आवश्यक असेल तर) आणि इतर अंतर्गत झोनमधून शून्य इनबाउंड ॲक्सेस असलेल्या समर्पित VLAN वर असणे आवश्यक आहे.

- POS आणि पेमेंट VLAN: PCI DSS चे पालन करण्यासाठी, पेमेंट टर्मिनल्सना समर्पित VLAN मध्ये वेगळे केले पाहिजे, जे केवळ पेमेंट गेटवेशी संवाद साधण्यासाठी मर्यादित असेल.

प्रमाणीकरण आणि एन्क्रिप्शन मानके

ओपन, एन्क्रिप्ट न केलेल्या पाहुण्यांच्या नेटवर्कचा काळ संपत आहे. ओपन नेटवर्क वापरण्यास सोपे असले तरी, ते पाहुण्यांना गुप्तपणे ऐकण्याच्या (eavesdropping) धोक्यात आणतात.

- WPA3-SAE (Simultaneous Authentication of Equals): पाहुण्यांच्या नेटवर्कसाठी, WPA3 कडे संक्रमण करण्याची शिफारस केली जाते. WPA3-SAE सामायिक पासफ्रेज वापरणाऱ्या नेटवर्कवरही वैयक्तिक डेटा एन्क्रिप्शन प्रदान करते, ज्यामुळे ऑफलाइन डिक्शनरी हल्ले कमी होतात.

- 802.1X / RADIUS: कर्मचारी नेटवर्क आणि कॉर्पोरेट उपकरणांसाठी, 802.1X मजबूत, ओळख-आधारित प्रमाणीकरण प्रदान करते. हे सुनिश्चित करते की केवळ अधिकृत कर्मचारी आणि व्यवस्थापित उपकरणे अंतर्गत नेटवर्कमध्ये प्रवेश करू शकतात.

- Passpoint (Hotspot 2.0): अखंड आणि सुरक्षित पाहुण्यांच्या अनुभवासाठी, Passpoint सुसंगत उपकरणांना प्रत्येक वेळी Captive Portal च्या परस्परसंवादाची आवश्यकता न ठेवता, एंटरप्राइझ-ग्रेड WPA2/WPA3-एंटरप्राइझ सुरक्षा वापरून नेटवर्कशी आपोआप प्रमाणीकरण आणि कनेक्ट करण्याची परवानगी देते. Purple चे प्लॅटफॉर्म कनेक्ट परवान्याअंतर्गत OpenRoaming सारख्या सेवांसाठी विनामूल्य ओळख प्रदाता म्हणून कार्य करते, ज्यामुळे हे सुरक्षित, घर्षणरहित ऑनबोर्डिंग सुलभ होते.

अंमलबजावणी मार्गदर्शक: पाहुण्यांच्या ऑनबोर्डिंग प्रवाहाचे संरक्षण करणे

Captive Portal ही तुमची संरक्षणाची पहिली ओळ आहे आणि अनुपालन लागू करण्यासाठी प्राथमिक यंत्रणा आहे. हा केवळ ब्रँडिंगचा व्यायाम नाही; हे एक महत्त्वपूर्ण सुरक्षा नियंत्रण आहे.

Captive Portal डिझाइन आणि अनुपालन

Captive Portal तैनात करताना, IT संघांनी ते अनेक कार्यात्मक आणि कायदेशीर आवश्यकता पूर्ण करते याची खात्री करणे आवश्यक आहे:

- वापराच्या अटी (ToU) स्वीकृती: पोर्टलने वापराच्या स्पष्ट अटी सादर केल्या पाहिजेत ज्या पाहुण्यांनी नेटवर्क ॲक्सेस मिळवण्यापूर्वी स्पष्टपणे स्वीकारल्या पाहिजेत. हे नेटवर्कवरील वापरकर्त्यांनी केलेल्या दुर्भावनापूर्ण कृतींसाठी ठिकाणाची जबाबदारी मर्यादित करते.

- GDPR आणि गोपनीयता अनुपालन: जर पोर्टल वापरकर्ता डेटा (उदा. मार्केटिंगसाठी ईमेल ॲड्रेस) गोळा करत असेल, तर त्याला GDPR सारख्या डेटा संरक्षण नियमांचे पालन करणे आवश्यक आहे. यासाठी स्पष्ट, ऑप्ट-इन संमती यंत्रणा आणि स्पष्ट गोपनीयता धोरणे आवश्यक आहेत. एक व्यापक Guest WiFi प्लॅटफॉर्म वापरल्याने या अनुपालन आवश्यकता आपोआप पूर्ण होतात याची खात्री होते.

- वॉल्ड गार्डन कॉन्फिगरेशन: प्रमाणीकरणापूर्वी, वापरकर्त्यांना केवळ Captive Portal आणि आवश्यक सेवा (जसे की DNS) ॲक्सेस करता आल्या पाहिजेत. DNS टनेलिंग किंवा इतर बायपास तंत्रांद्वारे अनधिकृत इंटरनेट ॲक्सेस प्रतिबंधित करण्यासाठी वॉल्ड गार्डन कठोरपणे परिभाषित केले आहे याची खात्री करा.

बँडविड्थ व्यवस्थापन आणि ट्रॅफिक शेपिंग

सुरक्षिततेमध्ये उपलब्धता देखील समाविष्ट आहे. एकच तडजोड केलेले किंवा दुर्भावनापूर्ण पाहुण्यांचे उपकरण सर्व उपलब्ध बँडविड्थ वापरू शकते, ज्यामुळे इतर वापरकर्त्यांसाठी सेवा नाकारली जाते (DoS).आणि कर्मचाऱ्यांच्या कामकाजावर संभाव्य परिणाम.

- प्रति-वापरकर्ता दर मर्यादा: प्रत्येक MAC पत्त्यासाठी किंवा प्रमाणीकृत सत्रासाठी कठोर अपलोड आणि डाउनलोड बँडविड्थ मर्यादा लागू करा.

- अनुप्रयोग नियंत्रण: अति-बँडविड्थ असलेल्या, अनावश्यक ॲप्लिकेशन्सना (उदा. पीअर-टू-पीअर फाइल शेअरिंग) गेस्ट नेटवर्कवर ब्लॉक करण्यासाठी किंवा त्यांची गती कमी करण्यासाठी लेयर 7 फायरवॉल नियमांचा वापर करा.

सर्वोत्तम पद्धती आणि उद्योग मानके

सुरक्षित स्थिती राखण्यासाठी, IT टीम्सनी खालील विक्रेता-निरपेक्ष सर्वोत्तम पद्धतींचे पालन केले पाहिजे:

- सतत Rogue AP शोध: अतिथींच्या क्रेडेन्शियल्स चोरण्यासाठी डिझाइन केलेले अनधिकृत ॲक्सेस पॉइंट्स (Rogue APs) आणि 'Evil Twin' नेटवर्क्ससाठी RF वातावरणाचे सतत निरीक्षण करण्यासाठी Wireless Intrusion Prevention Systems (WIPS) लागू करा. प्रणालीने या धोक्यांना आपोआप दाबले पाहिजे.

- नियमित फर्मवेअर अद्यतने: ॲक्सेस पॉइंट्स, स्विचेस आणि फायरवॉलसह सर्व नेटवर्क इन्फ्रास्ट्रक्चरसाठी कठोर पॅच व्यवस्थापन वेळापत्रक स्थापित करा. नेटवर्क हार्डवेअरमधील असुरक्षितता वारंवार वापरली जाते.

- DNS फिल्टरिंग: ज्ञात दुर्भावनापूर्ण डोमेन, कमांड-अँड-कंट्रोल (C2) सर्व्हर आणि बेकायदेशीर सामग्रीमध्ये प्रवेश अवरोधित करण्यासाठी गेस्ट नेटवर्कवर DNS-आधारित सामग्री फिल्टरिंग लागू करा. हे मालवेअर आणि फिशिंगपासून संरक्षणाचा एक महत्त्वाचा स्तर प्रदान करते.

समस्यानिवारण आणि धोका कमी करणे

मजबूत आर्किटेक्चर असले तरीही, घटना घडतीलच. देखरेख आणि प्रतिसादासाठी सक्रिय दृष्टिकोन आवश्यक आहे.

सामान्य अपयश पद्धती

- VLAN ब्लीड: चुकीच्या पद्धतीने कॉन्फिगर केलेले स्विच पोर्ट्स किंवा फायरवॉल नियम अनवधानाने वेगळ्या VLANs दरम्यान ट्रॅफिकला मार्गस्थ करू शकतात. शमन: नेटवर्क सेगमेंटेशन सत्यापित करण्यासाठी नियमित कॉन्फिगरेशन ऑडिट आणि पेनिट्रेशन टेस्टिंग करा.

- Captive Portal बायपास: हल्लेखोर MAC स्पूफिंग किंवा DNS टनेलिंग वापरून Captive Portal बायपास करण्याचा प्रयत्न करू शकतात. शमन: मजबूत MAC ऑथेंटिकेशन बायपास (MAB) नियंत्रणे लागू करा आणि DNS ट्रॅफिकमधील विसंगतींसाठी निरीक्षण करा.

- IoT डिव्हाइस तडजोड: पॅच न केलेला स्मार्ट टीव्ही किंवा थर्मोस्टॅटशी तडजोड केली जाते आणि अंतर्गत नेटवर्क स्कॅन करण्यासाठी वापरला जातो. शमन: IoT VLAN चे कठोर अलगीकरण आणि नेटवर्क वर्तन विसंगती शोध.

ROI आणि व्यावसायिक परिणाम

मजबूत WiFi सुरक्षिततेमध्ये गुंतवणूक करणे हे केवळ खर्चाचे केंद्र नाही; तर मूर्त व्यावसायिक लाभांसह एक गंभीर धोका कमी करण्याची रणनीती आहे.

- ब्रँड संरक्षण: हॉटेलच्या WiFi नेटवर्कमधून उद्भवलेली महत्त्वपूर्ण डेटा उल्लंघनामुळे ब्रँडच्या प्रतिष्ठेला भरून न येणारे नुकसान होऊ शकते, ज्यामुळे बुकिंग गमावणे आणि ग्राहकांचा विश्वास कमी होणे होऊ शकते.

- नियामक अनुपालन: PCI DSS किंवा GDPR चे पालन करण्यात अयशस्वी झाल्यास मोठ्या प्रमाणात दंड आणि कायदेशीर जबाबदाऱ्या येऊ शकतात. एक सुरक्षित आर्किटेक्चर अनुपालन ऑडिट्स सुलभ करते आणि धोका कमी करते.

- कार्यक्षम सातत्य: मालवेअर संक्रमण आणि DoS हल्ले रोखल्याने PMS आणि POS प्रणालींसारख्या महत्त्वाच्या हॉटेल ऑपरेशन्स उपलब्ध आणि कार्यक्षम राहतील याची खात्री होते.

- डेटा मुद्रीकरण: एक सुरक्षित, अनुरूप Captive Portal प्रथम-पक्ष अतिथी डेटाचे सुरक्षित संकलन सक्षम करते. हा डेटा, जेव्हा मजबूत WiFi Analytics प्लॅटफॉर्मद्वारे विश्लेषण केला जातो, तेव्हा लक्ष्यित विपणन मोहिमांना चालना देतो आणि एकूण अतिथी अनुभव सुधारतो, ज्यामुळे महसुलावर थेट परिणाम होतो.

WiFi डिप्लॉयमेंट जीवनचक्रात सुरक्षिततेला प्राधान्य देऊन, हॉस्पिटॅलिटी आणि रिटेल मधील IT नेते संभाव्य असुरक्षिततेला सुरक्षित, मूल्य-निर्माण करणाऱ्या मालमत्तेत रूपांतरित करू शकतात.

महत्त्वाच्या संज्ञा आणि व्याख्या

Client Isolation (AP Isolation)

A wireless network security feature that prevents devices connected to the same Access Point from communicating directly with each other.

Crucial for guest networks to prevent peer-to-peer attacks like ARP spoofing or unauthorized file sharing.

VLAN (Virtual Local Area Network)

A logical grouping of network devices that behave as if they are on a single, isolated LAN, regardless of their physical location.

The foundation of network segmentation, separating guest traffic from internal hotel systems.

Captive Portal

A web page that a user is prompted to view and interact with before access is granted to a public network.

Used to enforce Terms of Use, capture consent, and authenticate users.

WPA3-SAE

The latest WiFi security standard providing individualized encryption for users on a network with a shared password.

Protects guest data from eavesdropping even on 'open' networks.

802.1X

An IEEE standard for port-based network access control, requiring users to authenticate against a central server (like RADIUS) before gaining access.

The gold standard for securing staff and corporate networks.

Rogue AP

An unauthorized wireless access point connected to a secure network, often installed by an attacker to bypass security controls.

Requires continuous monitoring (WIPS) to detect and mitigate.

Evil Twin

A fraudulent WiFi access point that appears to be legitimate (e.g., using the hotel's SSID) to eavesdrop on wireless communications.

A common attack vector in public spaces, mitigated by strong authentication and WIPS.

PCI DSS

Payment Card Industry Data Security Standard; a set of security standards designed to ensure that all companies that accept, process, store or transmit credit card information maintain a secure environment.

Requires strict isolation of POS terminals from all other network traffic.

केस स्टडीज

A 300-room resort is upgrading its network infrastructure. The current setup uses a single, flat network for guest WiFi, back-office staff, and the newly installed smart room thermostats. The IT Director needs to design a secure architecture that prevents guest devices from communicating with each other and isolates the thermostats from the internet.

- Implement VLAN Segmentation: Create three distinct VLANs: Guest (VLAN 10), Staff (VLAN 20), and IoT (VLAN 30).

- Configure Firewall Rules: Set a default-deny policy between all VLANs. Allow Staff VLAN access to the internet and specific internal servers. Allow Guest VLAN access only to the internet.

- Isolate IoT: Deny the IoT VLAN access to the internet and all other internal VLANs. Only allow specific, required traffic from the management server to the IoT VLAN.

- Enable Client Isolation: On the wireless controller, enable Client Isolation (AP Isolation) on the Guest SSID to prevent guest devices from communicating with each other.

A hotel chain wants to implement a new captive portal to collect guest email addresses for marketing purposes. They operate in the UK and must comply with GDPR. What are the critical technical and legal requirements for the portal configuration?

- Explicit Consent: The portal must include an unchecked checkbox for marketing opt-in. Pre-ticked boxes are not GDPR compliant.

- Clear Privacy Policy: A link to a clear, easily understandable privacy policy must be provided on the portal before the user submits any data.

- Separation of Terms: Acceptance of the Terms of Use (ToU) for network access must be separate from the marketing consent. Guests cannot be forced to accept marketing to use the WiFi.

- Secure Data Handling: All data submitted through the portal must be transmitted over HTTPS and stored securely in a compliant database.

परिस्थिती विश्लेषण

Q1. A VIP guest complains they cannot cast a video from their phone to the smart TV in their room. Both devices are connected to the 'Hotel_Guest' WiFi network. What is the most likely cause, and how should IT resolve it securely?

💡 संकेत:Consider the security controls implemented on the guest network to prevent peer-to-peer communication.

शिफारस केलेला दृष्टिकोन दाखवा

The issue is caused by Client Isolation (AP Isolation) being enabled on the guest network, which correctly prevents devices from communicating directly. Disabling Client Isolation globally is a massive security risk. The secure resolution is to implement a dedicated casting solution (like Google Chromecast for Hospitality or similar enterprise gateways) that uses a secure, managed proxy to allow casting between specific devices in a single room without exposing the entire network.

Q2. During a network audit, you discover that the hotel's IP security cameras are on the same VLAN as the back-office staff computers. What are the risks, and what immediate action should be taken?

💡 संकेत:Think about the patch frequency and inherent security of IoT devices compared to managed corporate laptops.

शिफारस केलेला दृष्टिकोन दाखवा

The risk is that if a vulnerability in an IP camera is exploited, the attacker gains direct access to the staff network, potentially compromising the PMS or sensitive files. The immediate action is to migrate the IP cameras to a dedicated IoT VLAN with strict access control lists (ACLs) that deny access to the staff VLAN and restrict internet access.

Q3. The marketing team wants to replace the current captive portal with a simple 'Click to Connect' button to reduce friction, removing the Terms of Use and Privacy Policy links. As the IT Director, how do you respond?

💡 संकेत:Consider the legal and regulatory implications of providing public network access without terms or consent.

शिफारस केलेला दृष्टिकोन दाखवा

The request must be denied. Removing the Terms of Use exposes the hotel to legal liability for illegal activities conducted on the network (e.g., copyright infringement). Removing the Privacy Policy violates data protection regulations like GDPR if any data (even MAC addresses) is logged. A frictionless experience can be achieved securely using technologies like Passpoint/OpenRoaming, but initial consent and ToU acceptance are legally mandatory.