सामायिक WiFi नेटवर्कसाठी Micro-Segmentation सर्वोत्तम पद्धती

हे तांत्रिक संदर्भ मार्गदर्शक सामायिक WiFi पायाभूत सुविधांवर Micro-Segmentation लागू करण्यासाठी कृती करण्यायोग्य धोरणे प्रदान करते. यामध्ये IT व्यवस्थापक आणि नेटवर्क आर्किटेक्ट अतिथी, IoT आणि कर्मचाऱ्यांच्या ट्रॅफिकला सुरक्षितपणे कसे वेगळे करू शकतात, जोखीम कमी करण्यासाठी, अनुपालन सुनिश्चित करण्यासाठी आणि नेटवर्क कार्यप्रदर्शन ऑप्टिमाइझ करण्यासाठी याची माहिती दिली आहे.

हे मार्गदर्शक ऐका

पॉडकास्ट ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल माहिती

- प्रमाणीकरण स्तर: IEEE 802.1X आणि WPA3

- तीन मुख्य सेगमेंट

- अंमलबजावणी मार्गदर्शक

- टप्पा 1: नेटवर्क शोध आणि ऑडिटिंग

- टप्पा 2: धोरण व्याख्या

- टप्पा 3: पायाभूत सुविधा कॉन्फिगरेशन

- टप्पा 4: टप्प्याटप्प्याने रोलआउट

- सर्वोत्तम पद्धती

- समस्यानिवारण आणि जोखीम कमी करणे

- ROI आणि व्यावसायिक परिणाम

कार्यकारी सारांश

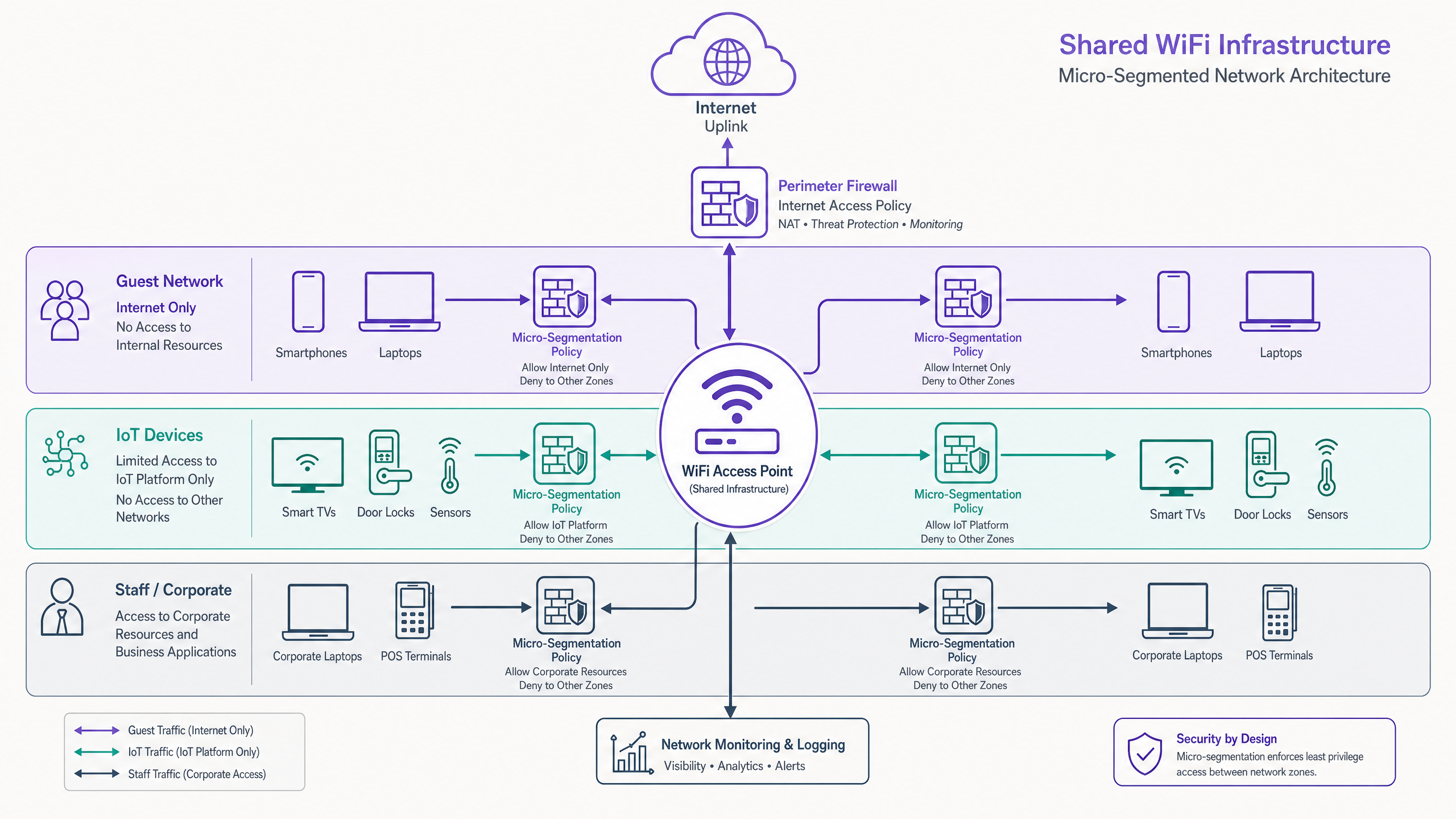

ग्रॅन्युलर Micro-Segmentation शिवाय सामायिक WLAN पायाभूत सुविधा चालवणे हे आधुनिक ठिकाणांसाठी एक महत्त्वपूर्ण सुरक्षा दायित्व आहे. परिघ विरघळत असताना, अंतर्गत नेटवर्क प्राथमिक हल्ल्याचे पृष्ठभाग बनते. हे मार्गदर्शक अतिथी ट्रॅफिक, IoT फ्लीट्स आणि कॉर्पोरेट एंडपॉइंट्स दरम्यान एका एकीकृत भौतिक ॲक्सेस लेयरवर झिरो-ट्रस्ट आयसोलेशन लागू करण्यासाठी आवश्यक असलेल्या आर्किटेक्चरल तत्त्वे आणि डिप्लॉयमेंट पद्धतींचे तपशील देते.

CTO आणि हॉस्पिटॅलिटी , रिटेल , हेल्थकेअर आणि ट्रान्सपोर्ट मधील नेटवर्क आर्किटेक्टसाठी आदेश स्पष्ट आहे: पारंपारिक VLANs अपुरे आहेत. IEEE 802.1X आणि RADIUS वापरून डायनॅमिक, धोरण-आधारित Micro-Segmentation लागू करून, संस्था त्यांच्या PCI DSS आणि GDPR अनुपालन व्याप्तीमध्ये लक्षणीय घट करू शकतात, तसेच तडजोड केलेल्या एम्बेडेड डिव्हाइसेसमधून लॅटरल हालचालीचा धोका कमी करू शकतात.

ऑडिओ सारांशासाठी तांत्रिक ब्रीफिंग पॉडकास्ट ऐका:

तांत्रिक सखोल माहिती

सामायिक WLAN वर Micro-segmentation साठी स्टॅटिक SSID-ते-VLAN मॅपिंगच्या पलीकडे जाणे आवश्यक आहे. याला एजवर डायनॅमिक, ओळख-आधारित धोरण अंमलबजावणीची मागणी आहे.

प्रमाणीकरण स्तर: IEEE 802.1X आणि WPA3

प्रभावी सेगमेंटेशनचा पाया मजबूत प्रमाणीकरण आहे. अनेक SSIDs वर केवळ Pre-Shared Keys (PSKs) वर अवलंबून राहणे हे विभक्ततेचा भ्रम निर्माण करते. खरे Micro-segmentation हे IEEE 802.1X चा वापर करते, डिव्हाइस किंवा वापरकर्त्याला RADIUS बॅकएंड विरुद्ध प्रमाणित करण्यासाठी, क्लायंटला योग्य VLAN ला डायनॅमिकली नियुक्त करते आणि ओळखीवर आधारित विशिष्ट Access Control Lists (ACLs) लागू करते.

आधुनिक डिप्लॉयमेंट्ससाठी, WPA3 हे अनिवार्य आहे. अतिथी नेटवर्कने ऑफलाइन डिक्शनरी हल्ल्यांपासून संरक्षण करण्यासाठी Simultaneous Authentication of Equals (SAE) सह WPA3-Personal चा वापर केला पाहिजे, तर कॉर्पोरेट सेगमेंटमध्ये WPA3-Enterprise (जेथे हार्डवेअर परवानगी देते तेथे 192-बिट मोड) अनिवार्य असले पाहिजे.

तीन मुख्य सेगमेंट

अतिथी ट्रॅफिक (अविश्वसनीय): अतिथी हे सर्वाधिक व्हॉल्यूम आणि सर्वात कमी विश्वासार्ह सेगमेंटचे प्रतिनिधित्व करतात. प्रमाणीकरण सामान्यतः ईमेल, SMS किंवा सोशल लॉगिन वापरून कॅप्टिव्ह पोर्टल ( अतिथी WiFi ) द्वारे हाताळले जाते. येथे महत्त्वाचे नियंत्रण म्हणजे अतिथी डिव्हाइसेस दरम्यान पीअर-टू-पीअर संप्रेषण रोखण्यासाठी क्लायंट आयसोलेशन (Layer 2 आयसोलेशन). ट्रॅफिक कठोरपणे केवळ इंटरनेट-आधारित असले पाहिजे, दुर्भावनापूर्ण डोमेन ब्लॉक करण्यासाठी DNS फिल्टरिंग लागू केले पाहिजे. अंमलबजावणीच्या तपशीलांसाठी DNS फिल्टरिंग म्हणजे काय? अतिथी WiFi वर हानिकारक सामग्री कशी ब्लॉक करावी यावरील आमचे मार्गदर्शक पहा.

IoT डिव्हाइसेस (अर्ध-विश्वसनीय, उच्च धोका): IoT डिव्हाइसेस—स्मार्ट टीव्हीपासून HVAC सेन्सर्सपर्यंत—खराब सुरक्षा स्वच्छतेसाठी कुप्रसिद्ध आहेत. ते केवळ इग्रेस धोरणांसह एका वेगळ्या सेगमेंटमध्ये असले पाहिजेत. एक IoT डिव्हाइस केवळ त्याच्या विशिष्ट व्यवस्थापन प्लॅटफॉर्मशी संवाद साधण्यास सक्षम असले पाहिजे. एंटरप्राइझसाठी BLE Low Energy स्पष्टीकरण ट्रॅकिंग किंवा सेन्सर नेटवर्क लागू करण्यासाठी लॅटरल हालचाल रोखण्यासाठी हे कठोर आयसोलेशन आवश्यक आहे.

कर्मचारी आणि कॉर्पोरेट (विश्वसनीय): हा सेगमेंट POS व्यवहार आणि HR प्रणालींसह संवेदनशील डेटा हाताळतो. प्रवेशासाठी प्रमाणपत्र-आधारित म्युच्युअल प्रमाणीकरण (EAP-TLS) आवश्यक असले पाहिजे. कॉर्पोरेट डिव्हाइसेस MDM द्वारे नोंदणीकृत असले पाहिजेत, ज्यामुळे अखंड आणि सुरक्षित कनेक्टिव्हिटी सुनिश्चित होते.

अंमलबजावणी मार्गदर्शक

वितरित ठिकाणांच्या इस्टेटमध्ये Micro-segmentation तैनात करण्यासाठी एक टप्प्याटप्प्याने, पद्धतशीर दृष्टिकोन आवश्यक आहे.

टप्पा 1: नेटवर्क शोध आणि ऑडिटिंग

जे तुम्ही पाहू शकत नाही, त्याचे तुम्ही सेगमेंटेशन करू शकत नाही. सर्व कनेक्ट केलेल्या डिव्हाइसेसच्या सर्वसमावेशक ऑडिटने सुरुवात करा, त्यांना त्यांच्या आवश्यक नेटवर्क ॲक्सेस स्तरांवर मॅप करा. सामान्य संप्रेषण पॅटर्नचे बेसलाइन करण्यासाठी फ्लो मॉनिटरिंग (NetFlow/sFlow) वापरा.

टप्पा 2: धोरण व्याख्या

तुमचा सेगमेंटेशन मॅट्रिक्स परिभाषित करा. प्रत्येक डिव्हाइस क्लासला विशिष्ट VLAN शी मॅप करा आणि इंटर-VLAN राउटिंग नियम परिभाषित करा. डीफॉल्ट पोस्चर सर्व नाकारा असले पाहिजे, केवळ अत्यंत आवश्यक असेल तेथेच स्पष्ट परवानगी अपवाद असावेत.

टप्पा 3: पायाभूत सुविधा कॉन्फिगरेशन

डायनॅमिक VLAN असाइनमेंटसाठी योग्य Vendor-Specific Attributes (VSAs) परत करण्यासाठी तुमचा RADIUS सर्व्हर कॉन्फिगर करा. तुमचे ॲक्सेस पॉईंट्स आणि अपस्ट्रीम स्विचेस हे VLANs योग्यरित्या टॅग आणि ट्रंक करण्यासाठी कॉन्फिगर केलेले असल्याची खात्री करा.

टप्पा 4: टप्प्याटप्प्याने रोलआउट

"बिग बँग" स्थलांतर करण्याचा प्रयत्न करू नका. IoT फ्लीटला वेगळे करून सुरुवात करा—हे कमीतकमी वापरकर्ता व्यत्ययासह त्वरित सर्वाधिक सुरक्षा परतावा देते. त्यानंतर अतिथी सेगमेंटसह पुढे जा, आणि शेवटी, कॉर्पोरेट डिव्हाइसेसना सुरक्षित 802.1X सेगमेंटमध्ये स्थलांतरित करा.

सर्वोत्तम पद्धती

- क्लायंट आयसोलेशन लागू करा: अविश्वसनीय डिव्हाइसेस दरम्यान लॅटरल हल्ले रोखण्यासाठी अतिथी SSIDs वर नेहमी क्लायंट आयसोलेशन सक्षम करा.

- डायनॅमिक VLAN असाइनमेंट वापरा: स्टॅटिक SSID मॅपिंगपासून दूर जा. वापरकर्ता भूमिका किंवा डिव्हाइस प्रोफाइलिंगवर आधारित VLANs नियुक्त करण्यासाठी RADIUS वापरा.

- DNS फिल्टरिंग लागू करा: मालवेअर संप्रेषण रोखण्यासाठी आणि स्वीकारार्ह वापर धोरणे लागू करण्यासाठी सेगमेंट-विशिष्ट DNS फिल्टरिंग धोरणे लागू करा.

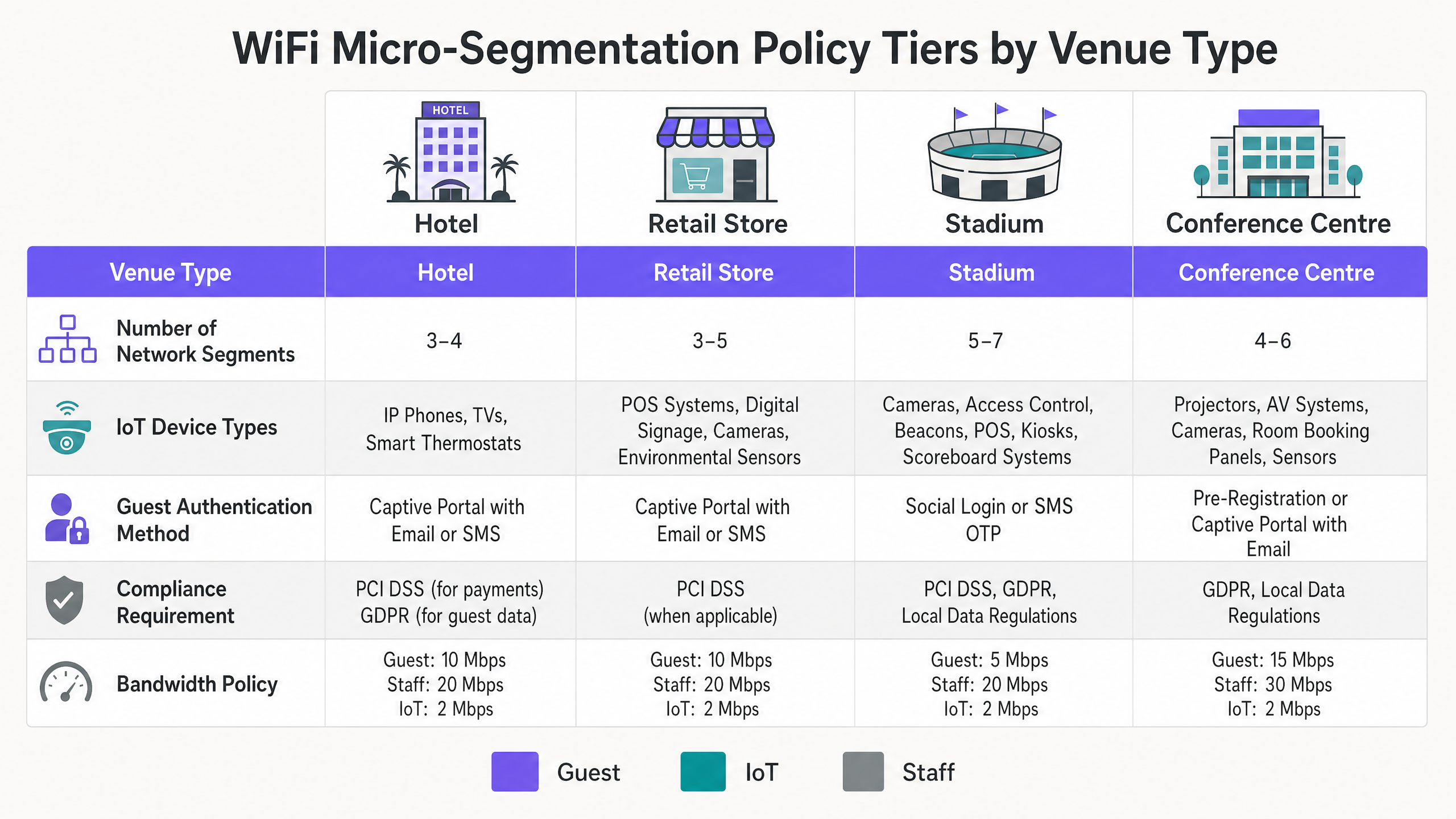

- तुमच्या वातावरणासाठी ऑप्टिमाइझ करा: तुमच्या विशिष्ट ठिकाणाच्या प्रकारानुसार तुमचे RF डिझाइन आणि सेगमेंटेशन धोरण तयार करा. ऑफिस Wi Fi: तुमचे आधुनिक ऑफिस Wi-Fi नेटवर्क ऑप्टिमाइझ करा यावर अधिक वाचा आणि Wi Fi फ्रिक्वेन्सी: 2026 मधील Wi-Fi फ्रिक्वेन्सीसाठी एक मार्गदर्शक चा प्रभाव समजून घ्या.

- Lविश्लेषण वापरा: WiFi Analytics वापरून सेगमेंटचा वापर (utilization) निरीक्षण करा आणि असामान्य वर्तन ओळखा.

समस्यानिवारण आणि जोखीम कमी करणे

मायक्रो-सेगमेंटेशन डिप्लॉयमेंट्समध्ये सर्वात सामान्य अपयश म्हणजे चुकीच्या पद्धतीने कॉन्फिगर केलेले इंटर-VLAN राउटिंग. जर फायरवॉल नियमाने नकळतपणे IoT आणि कॉर्पोरेट सेगमेंटमध्ये ट्रॅफिकला परवानगी दिली, तर सेगमेंटेशन धोक्यात येते.

सामान्य चुका:

- व्यवस्थापन इंटरफेसचे प्रदर्शन: AP किंवा स्विच व्यवस्थापन इंटरफेस गेस्ट किंवा IoT सेगमेंटमधून प्रवेशयोग्य ठेवणे. व्यवस्थापन ट्रॅफिक एका समर्पित, अत्यंत प्रतिबंधित आउट-ऑफ-बँड VLAN वर असणे आवश्यक आहे.

- RADIUS अपयश: चुकीच्या पद्धतीने कॉन्फिगर केलेला RADIUS सर्व्हर 802.1X प्रमाणीकरण नाकारल्यास कॉर्पोरेट डिव्हाइसेससाठी व्यापक कनेक्टिव्हिटी अपयश येईल. अतिरिक्त RADIUS इन्फ्रास्ट्रक्चर लागू करा.

- विषम राउटिंग: ड्रॉप झालेल्या कनेक्शन्सना प्रतिबंध घालण्यासाठी तुमच्या फायरवॉल पॉलिसीमध्ये रिटर्न ट्रॅफिक पाथ योग्यरित्या परिभाषित केले आहेत याची खात्री करा.

ROI आणि व्यावसायिक परिणाम

मजबूत मायक्रो-सेगमेंटेशन लागू केल्याने मोजता येण्याजोगा व्यावसायिक मूल्य मिळते:

- कमी झालेली अनुपालन व्याप्ती: POS टर्मिनल्स आणि पेमेंट सिस्टीम्सना क्रिप्टोग्राफिकली वेगळे करून, तुम्ही PCI DSS ऑडिटची व्याप्ती आणि खर्च लक्षणीयरीत्या कमी करता.

- जोखीम कमी करणे: एका संभाव्य उल्लंघनाला एकाच सेगमेंटमध्ये (उदा. हॅक केलेला डिजिटल साइनेज प्लेयर) मर्यादित ठेवल्याने मुख्य कॉर्पोरेट सिस्टीम्समध्ये विनाशकारी पार्श्वीय हालचाल (lateral movement) थांबते.

- कार्यक्षम संचालन: डायनॅमिक VLAN असाइनमेंटमुळे स्विच पोर्ट्स मॅन्युअली कॉन्फिगर करण्याचा आणि अनेक स्टॅटिक SSIDs व्यवस्थापित करण्याचा प्रशासकीय खर्च कमी होतो.

महत्वाच्या व्याख्या

Micro-Segmentation

The practice of dividing a network into granular, isolated zones to enforce strict security policies and contain potential breaches.

Essential for venue operators running diverse device types (Guest, IoT, Staff) on a single physical network infrastructure.

IEEE 802.1X

A standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The engine for dynamic VLAN assignment and robust corporate device onboarding.

Dynamic VLAN Assignment

The process where a RADIUS server instructs the access point or switch which VLAN a client should be placed in upon successful authentication.

Allows a single SSID to securely serve multiple user roles without static configuration.

Client Isolation

A wireless network feature that prevents connected clients from communicating directly with each other.

A mandatory configuration for any guest WiFi network to prevent peer-to-peer attacks and ensure privacy.

MAC Authentication Bypass (MAB)

A technique used to authenticate devices that do not support 802.1X by using their MAC address as the credential.

Commonly used to onboard headless IoT devices like smart TVs or sensors onto a segmented network.

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security; a highly secure authentication method requiring client and server certificates.

The gold standard for authenticating corporate devices and POS systems to prevent credential theft.

WPA3-Enterprise

The latest WiFi security standard for enterprise networks, offering stronger encryption and robust authentication.

Should be mandated for all new deployments to protect sensitive corporate and staff traffic.

Quality of Service (QoS)

Technologies that manage data traffic to reduce packet loss, latency, and jitter on the network.

Used in conjunction with segmentation to ensure critical applications (like POS) are prioritized over guest or IoT traffic.

सोडवलेली उदाहरणे

A 200-room hotel needs to deploy new smart TVs in every guest room, upgrade their POS systems in the restaurant, and provide high-speed guest WiFi, all on the existing physical network infrastructure. How should they architect the segmentation?

- Implement three distinct VLANs: Guest (VLAN 10), IoT (VLAN 20), and Corporate/POS (VLAN 30).

- Configure the APs to broadcast two SSIDs: 'Hotel_Guest' (Open with Captive Portal, mapped to VLAN 10) and 'Hotel_Secure' (802.1X).

- Enable Client Isolation on the 'Hotel_Guest' SSID.

- Use MAC-based RADIUS authentication (MAB) for the Smart TVs to dynamically assign them to VLAN 20.

- Use EAP-TLS certificate authentication for the POS terminals to assign them to VLAN 30.

- Configure the perimeter firewall to deny all inter-VLAN traffic, permitting VLAN 10 and 20 internet-only access, and restricting VLAN 30 to the corporate VPN tunnel.

A large retail chain is experiencing network congestion and suspects their digital signage media players (IoT) are saturating the uplink, impacting the performance of their mobile POS tablets.

- Audit the current network configuration to confirm if digital signage and POS tablets share the same segment.

- Implement micro-segmentation by moving the digital signage players to a dedicated IoT VLAN.

- Apply Quality of Service (QoS) policies at the access switch or AP level: rate-limit the IoT VLAN to 5 Mbps per device, and prioritize traffic from the POS VLAN.

- Ensure the IoT VLAN has a strict egress-only firewall policy to the specific content delivery network (CDN) used by the signage vendor.

सराव प्रश्न

Q1. You are deploying a new WiFi network for a large conference centre. The venue requires a public guest network, a dedicated network for AV equipment (projectors, digital signage), and a secure network for venue staff. You have been instructed to minimize the number of broadcasted SSIDs. How do you architect the wireless access layer?

टीप: Consider how different device types authenticate and how RADIUS can dynamically assign VLANs.

नमुना उत्तर पहा

Broadcast two SSIDs. SSID 1 ('Conference_Guest'): Open network with a captive portal for guest access, mapped to a Guest VLAN with client isolation and internet-only firewall rules. SSID 2 ('Conference_Secure'): 802.1X enabled. Venue staff authenticate via EAP-TLS (certificates) and are dynamically assigned to the Staff VLAN. AV equipment authenticates via MAC Authentication Bypass (MAB) against the RADIUS server and is dynamically assigned to the isolated AV/IoT VLAN.

Q2. During a security audit, a penetration tester successfully compromises a smart thermostat in the hotel lobby. From the thermostat, they are able to access the hotel's reservation database server. What architectural failure allowed this, and how should it be remediated?

टीप: Consider inter-VLAN routing policies and the principle of least privilege.

नमुना उत्तर पहा

The architectural failure is a lack of micro-segmentation and permissive inter-VLAN routing. The IoT device (thermostat) was either placed on the same VLAN as the corporate servers, or the firewall separating the VLANs allowed inbound traffic from the IoT segment to the corporate segment. Remediation: Move all thermostats to a dedicated IoT VLAN. Configure the perimeter firewall with a default-deny policy between VLANs. The IoT VLAN should only be permitted egress traffic to the specific cloud controller required for the thermostats, with no access to internal corporate resources.

Q3. A retail client complains that their guest WiFi is extremely slow during peak hours, and they notice that the POS systems are also experiencing latency. Both are running on the same physical access points. What is the most likely cause, and what are the recommended steps to resolve it?

टीप: Think about bandwidth contention and traffic prioritization.

नमुना उत्तर पहा

The likely cause is bandwidth contention on the shared uplink, with guest traffic saturating the connection and impacting critical POS traffic. Resolution: Implement Quality of Service (QoS) and rate-limiting. 1. Ensure POS and Guest traffic are on separate VLANs. 2. Apply a rate-limit policy to the Guest VLAN (e.g., 5 Mbps per client) to prevent any single guest from hogging bandwidth. 3. Configure QoS rules on the switch and firewall to prioritize traffic originating from the POS VLAN over the Guest VLAN.