MDU साठी मल्टी-टेनंट WiFi आर्किटेक्चर डिझाइन करणे

हे अधिकृत मार्गदर्शक MDU मधील अनेक युनिट्समध्ये स्केलेबल, सुरक्षित आणि वेगळे WiFi नेटवर्क तैनात करण्यासाठी एक आर्किटेक्चरल ब्लूप्रिंट प्रदान करते. यात VLAN सेगमेंटेशन, RF नियोजन, 802.1X ऑथेंटिकेशन आणि सुधारित ROI साठी टेनंट आयसोलेशन व केंद्रीकृत व्यवस्थापन यांच्यात संतुलन कसे साधावे यासह महत्त्वाच्या विचारांचा समावेश आहे.

हे मार्गदर्शक ऐका

पॉडकास्ट ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल अभ्यास

- पाया: VLANs द्वारे लॉजिकल सेगमेंटेशन

- ऑथेंटिकेशन आणि एन्क्रिप्शन मानके

- गेस्ट आणि IoT आयसोलेशन

- अंमलबजावणी मार्गदर्शक

- टप्पा 1: लॉजिकल नेटवर्क डिझाइन

- टप्पा 2: RF नियोजन आणि साइट सर्वेक्षण

- टप्पा 3: इन्फ्रास्ट्रक्चर कॉन्फिगरेशन

- सर्वोत्तम पद्धती

- समस्यानिवारण आणि जोखीम कमी करणे

- सामान्य अपयश पद्धती

- ROI आणि व्यावसायिक परिणाम

कार्यकारी सारांश

मल्टी-ड्वेलिंग युनिट्स (MDUs) व्यवस्थापित करणाऱ्या CTOs आणि लीड आर्किटेक्ट्ससाठी — मग ते मोठे हॉस्पिटॅलिटी कॉम्प्लेक्स असोत, मिश्र-वापर रिटेल वातावरण असो किंवा सार्वजनिक क्षेत्रातील गृहनिर्माण असो — आव्हानात्मक गोष्ट एकच आहे: सामायिक भौतिक पायाभूत सुविधांवर स्वतंत्र टेनंट्सना सुरक्षित, उच्च-कार्यक्षमतेची कनेक्टिव्हिटी प्रदान करणे. पारंपारिक सिंगल-टेनंट नेटवर्क डिझाइन MDU च्या गरजांच्या दबावाखाली कोसळतात, ज्यामुळे सुरक्षा भेद्यता, ब्रॉडकास्ट डोमेन सॅचुरेशन आणि व्यवस्थापित न करता येण्याजोगा सपोर्ट ओव्हरहेड होतो.

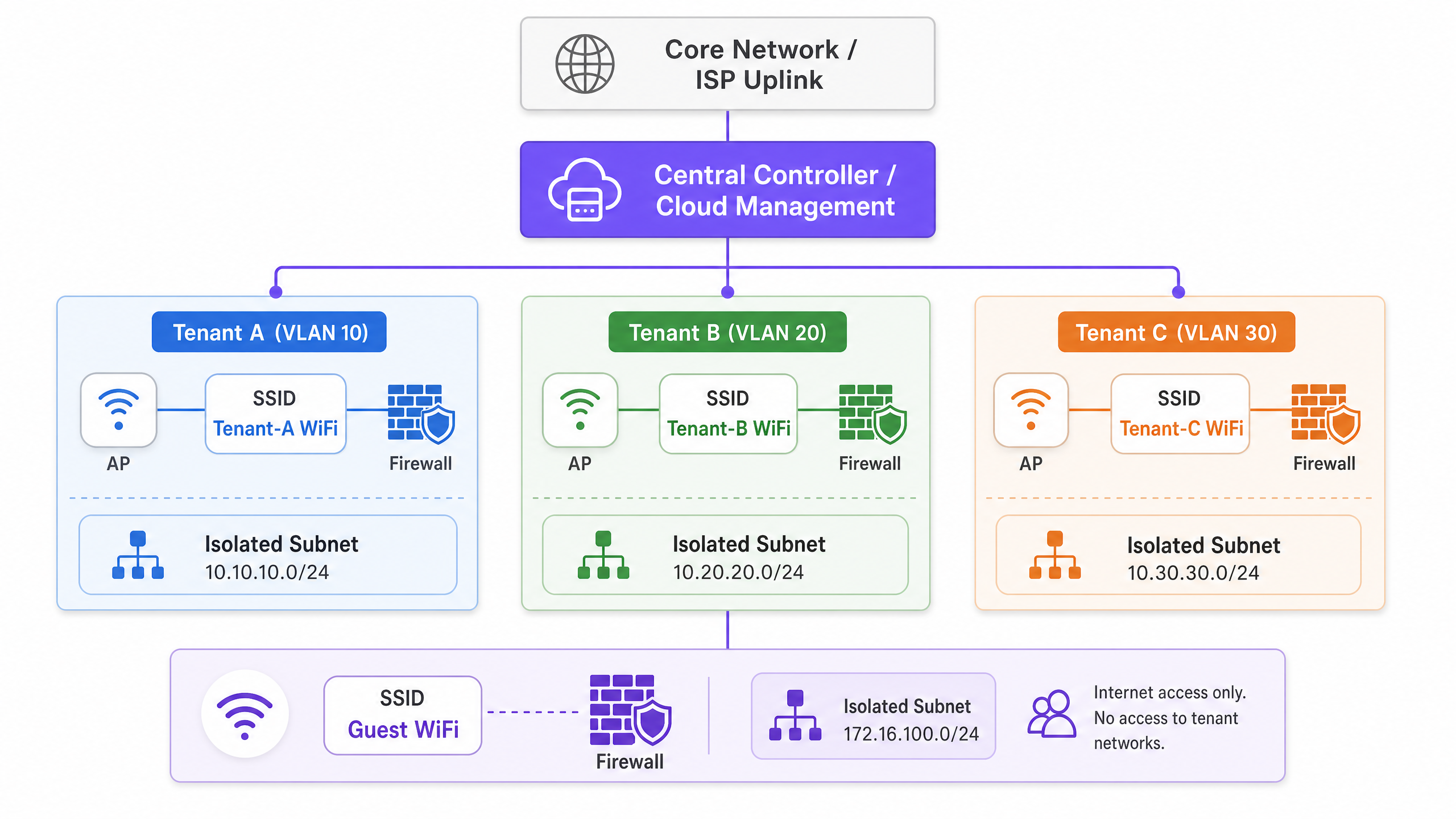

मल्टी-टेनंट WiFi आर्किटेक्चर डिझाइन करण्यासाठी भौतिक आयसोलेशनमधून लॉजिकल सेगमेंटेशनकडे बदल आवश्यक आहे. हे संदर्भ मार्गदर्शक MDU डिप्लॉयमेंटसाठी निश्चित आर्किटेक्चरल ब्लूप्रिंटची रूपरेषा देते. आम्ही कठोर ट्रॅफिक आयसोलेशनसाठी IEEE 802.1Q VLAN टॅगिंगच्या अंमलबजावणीची, अॅक्सेस कंट्रोलसाठी 802.1X RADIUS ऑथेंटिकेशनची आवश्यकता आणि ऑपरेशनल व्हिजिबिलिटी राखण्यात केंद्रीकृत क्लाउड कंट्रोलर्सच्या महत्त्वपूर्ण भूमिकेची तपासणी करू. या विक्रेता-तटस्थ तत्त्वांचा अवलंब करून, ठिकाणांचे ऑपरेटर अनुपालन जोखीम (जसे की PCI DSS आणि GDPR) कमी करू शकतात, ऑपरेशनल खर्च कमी करू शकतात आणि कनेक्टिव्हिटीला कॉस्ट सेंटरमधून कमाई करण्यायोग्य सेवा स्तरामध्ये रूपांतरित करू शकतात.

तांत्रिक सखोल अभ्यास

पाया: VLANs द्वारे लॉजिकल सेगमेंटेशन

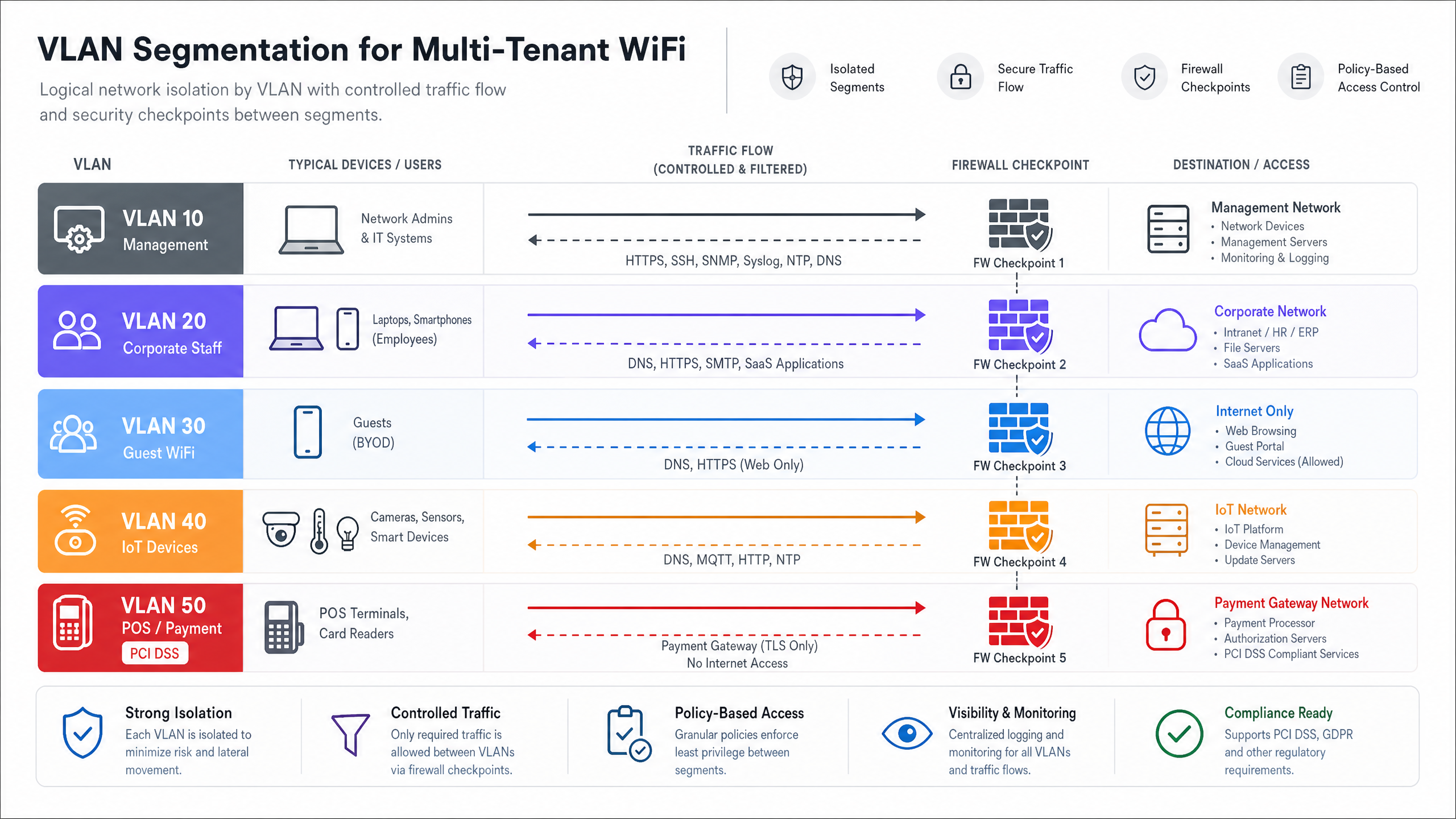

कोणत्याही मल्टी-टेनंट आर्किटेक्चरचा आधार कठोर नेटवर्क सेगमेंटेशन आहे. सामायिक भौतिक वातावरणात, प्रत्येक टेनंटसाठी स्वतंत्र स्विच आणि केबलिंग तैनात करणे व्यावसायिकदृष्ट्या अव्यवहार्य आहे. त्याऐवजी, IEEE 802.1Q व्हर्च्युअल लोकल एरिया नेटवर्क्स (VLANs) वापरून लेयर 2 वर आयसोलेशन प्राप्त केले जाते.

या मॉडेलमध्ये, एक सिंगल अॅक्सेस पॉइंट (AP) अनेक Service Set Identifiers (SSIDs) ब्रॉडकास्ट करतो, किंवा वेगवेगळ्या टेनंट प्रोफाइलना सेवा देण्यासाठी RADIUS द्वारे डायनॅमिक VLAN असाइनमेंट वापरतो. जेव्हा क्लायंट नेटवर्कशी जोडला जातो, तेव्हा त्यांचा ट्रॅफिक AP एजवर विशिष्ट VLAN ID सह टॅग केला जातो. हा टॅग फ्रेम सामायिक स्विच फॅब्रिकमधील ट्रंक लिंक्समधून जात असताना कायम राहतो, ज्यामुळे डेटा लिंक लेयरवर टेनंट A (उदा. VLAN 10) टेनंट B (उदा. VLAN 20) पासून पूर्णपणे वेगळा राहतो याची खात्री होते.

तथापि, VLANs आयसोलेशन प्रदान करतात, अंगभूत सुरक्षा नाही. टेनंट नेटवर्क्समधील लॅटरल हालचाल रोखण्यासाठी, डिस्ट्रीब्यूशन किंवा कोअर लेयरवर फायरवॉल पॉलिसीद्वारे इंटर-VLAN राउटिंग कठोरपणे नियंत्रित केले पाहिजे. झिरो ट्रस्ट दृष्टिकोन असे सांगतो की टेनंट VLANs मधील ट्रॅफिकला विशिष्ट, आवश्यक सेवांसाठी स्पष्टपणे परवानगी दिल्याशिवाय ते अप्रत्यक्षपणे नाकारले जाते.

ऑथेंटिकेशन आणि एन्क्रिप्शन मानके

एंटरप्राइझ-ग्रेड मल्टी-टेनंट वातावरणासाठी, प्री-शेअर्ड कीज (PSKs) अपुरे आहेत. ते सहजपणे शेअर केले जातात, सर्व वापरकर्त्यांवर परिणाम न करता फिरवणे कठीण आहे आणि कोणतीही वैयक्तिक जबाबदारी देत नाहीत. आर्किटेक्चरल मानक RADIUS ऑथेंटिकेशनसह IEEE 802.1X आहे.

802.1X अंतर्गत, प्रत्येक वापरकर्ता किंवा डिव्हाइस अद्वितीय क्रेडेन्शियल्स किंवा डिजिटल प्रमाणपत्रांचा वापर करून वैयक्तिकरित्या ऑथेंटिकेट होते. RADIUS सर्व्हर केवळ ओळख प्रमाणित करत नाही तर विक्रेता-विशिष्ट ॲट्रिब्यूट्स (VSAs) ऑथेंटिकेटरला (AP किंवा स्विच) परत पाठवू शकतो, ज्यामुळे वापरकर्त्याने कोणत्या SSID ला कनेक्ट केले आहे याची पर्वा न करता त्याला त्याच्या नियुक्त VLAN मध्ये डायनॅमिकली असाइन केले जाते. यामुळे SSID चा प्रसार लक्षणीयरीत्या कमी होतो, जो एअरटाइम कार्यक्षमता राखण्यासाठी महत्त्वाचा आहे.

एन्क्रिप्शनसाठी, WPA3-Enterprise ही सध्याची आवश्यकता आहे. हे अत्यंत संवेदनशील वातावरणासाठी मजबूत 192-बिट सुरक्षा सुइट्स प्रदान करते आणि WPA2 ला त्रास देणाऱ्या ऑफलाइन डिक्शनरी हल्ल्यांना कमी करते.

गेस्ट आणि IoT आयसोलेशन

कॉर्पोरेट किंवा टेनंट ट्रॅफिक व्यतिरिक्त, MDU आर्किटेक्चर्सना दोन भिन्न ट्रॅफिक प्रोफाइल विचारात घ्यावे लागतात: गेस्ट आणि इंटरनेट ऑफ थिंग्ज (IoT) डिव्हाइसेस.

- गेस्ट नेटवर्क्स: गेस्टना घर्षणरहित इंटरनेट अॅक्सेस आवश्यक असतो परंतु त्यांना टेनंट डेटापासून पूर्णपणे वेगळे ठेवले पाहिजे. हे सामान्यतः कॅप्टिव्ह पोर्टलद्वारे हाताळले जाते. या लेयरचे व्यवस्थापन आणि व्यवसाय बुद्धिमत्तेसाठी त्याचा लाभ घेण्याबद्दल सखोल माहितीसाठी, Guest WiFi आणि संबंधित WiFi Analytics क्षमतांचे आमचे सर्वसमावेशक विहंगावलोकन पहा.

- IoT डिव्हाइसेस: आधुनिक MDUs स्मार्ट थर्मोस्टॅट्स, IP कॅमेरे आणि बिल्डिंग मॅनेजमेंट सिस्टम्सने मोठ्या प्रमाणात सुसज्ज आहेत. ही डिव्हाइसेस अनेकदा हेडलेस असतात, पॅच करणे कठीण असते आणि एक महत्त्वपूर्ण हल्ला पृष्ठभाग दर्शवतात. त्यांना कठोर इग्रेस फिल्टरिंगसह समर्पित IoT VLANs वर वेगळे केले पाहिजे, ज्यामुळे केवळ विशिष्ट व्यवस्थापन सर्व्हरशी संवाद साधण्याची परवानगी मिळते.

अंमलबजावणी मार्गदर्शक

या आर्किटेक्चरची अंमलबजावणी करण्यासाठी एक पद्धतशीर दृष्टिकोन आवश्यक आहे, लॉजिकल डिझाइनपासून भौतिक प्रमाणीकरणाकडे जाणे.

टप्पा 1: लॉजिकल नेटवर्क डिझाइन

IP ॲड्रेसिंग स्कीम आणि VLAN मॅपिंग परिभाषित करून सुरुवात करा. एक संरचित दृष्टिकोन ओव्हरलॅपिंग सबनेट टाळतो आणि राउटिंग सोपे करतो.

- व्यवस्थापन VLAN (उदा. VLAN 1): केवळ नेटवर्क इन्फ्रास्ट्रक्चरसाठी (APs, स्विचेस). वापरकर्त्यांना प्रवेश नाही.

- टेनंट VLANs (उदा. VLANs 100-199): वैयक्तिक टेनंट्स किंवा व्यवसाय युनिट्ससाठी समर्पित सबनेट.

- गेस्ट VLAN (उदा. VLAN 200): केवळ इंटरनेट अॅक्सेस, अत्यंत प्रतिबंधित.

- IoT/सुविधा VLAN (उदा. VLAN 300): बिल्डिंग मॅनेजमेंट सिस्टम्ससाठी.

टप्पा 2: RF नियोजन आणि साइट सर्वेक्षण

हॉस्पिटॅलिटी किंवा रिटेल सारख्या उच्च-घनतेच्या वातावरणात, को-चॅनल इंटरफेरन्स (CCI) हे खराब कार्यक्षमतेचे मुख्य कारण आहे. एक प्रेडिक्टिव्ह सर्वेक्षण अपुरे आहे; भिंतीचे ॲटेन्युएशन आणि शेजारच्या हस्तक्षेपाचा विचार करण्यासाठी एक सक्रिय, ऑन-साइट RF सर्वेक्षण अनिवार्य आहे.

- 5 GHz / 6 GHz प्राधान्य: अधिक नॉन-ओव्हरलॅपिंग चॅनेलचा लाभ घेण्यासाठी क्लायंटना 5 GHz बँडवर, किंवा Wi-Fi 6E वापरत असल्यास 6 GHz वर ढकला. स्पेक्ट्रम व्यवस्थापनाच्या सखोल माहितीसाठी, Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 .

- चॅनल रुंदी: दाट MDUs मध्ये, चॅनलचा पुनर्वापर वाढवण्यासाठी 2.4 GHz बँडवर चॅनल रुंदी 20 MHz पर्यंत आणि 5 GHz बँडवर 40 MHz पर्यंत मर्यादित ठेवा.

- जर तुम्हाला सध्याच्या डिप्लॉयमेंटमध्ये कार्यक्षमतेच्या समस्या येत असतील, तर तुमच्या WiFi चॅनलचे विश्लेषण कसे करावे आणि जास्तीत जास्त वेगासाठी ते कसे बदलावे (किंवा इटालियन आवृत्ती: Come analizzare e modificare il canale WiFi per la massima velocità ) याचा सल्ला घ्या.

टप्पा 3: इन्फ्रास्ट्रक्चर कॉन्फिगरेशन

- स्विच फॅब्रिक: ट्रंक पोर्ट्स काळजीपूर्वक कॉन्फिगर करा. ॲक्सेस स्विचेस आणि कोअरमधील अपलिंक्सवर केवळ आवश्यक VLANs ला परवानगी असल्याची खात्री करा.

- Access Points: अनेक BSSIDs ला समर्थन देणारे आणि क्लाउड कंट्रोलरसह एकत्रित होणारे APs डिप्लॉय करा. एअरटाइम वाचवण्यासाठी प्रति रेडिओ प्रसारित होणाऱ्या SSIDs ची संख्या जास्तीत जास्त 3-4 पर्यंत मर्यादित ठेवा.

- कंट्रोलर पॉलिसीज: एकाच आक्रमक क्लायंटला सामायिक WAN अपलिंक पूर्णपणे वापरण्यापासून रोखण्यासाठी प्रति भाडेकरू किंवा प्रति वापरकर्ता बँडविड्थ मर्यादा परिभाषित करा.

सर्वोत्तम पद्धती

- केंद्रीकृत क्लाउड व्यवस्थापन: एकाच दृष्टिकोनाशिवाय वितरित MDU वातावरणाचे व्यवस्थापन करण्याचा कार्यात्मक खर्च असह्य आहे. क्लाउड कंट्रोलर झिरो-टच प्रोव्हिजनिंग, फर्मवेअर व्यवस्थापन आणि केंद्रीकृत धोरण अंमलबजावणी सक्षम करते.

- डायनॅमिक VLAN असाइनमेंट: "Tenant_A_WiFi", "Tenant_B_WiFi" इत्यादी प्रसारित करण्याऐवजी, एकच "MDU_Secure" SSID प्रसारित करा आणि प्रमाणीकृत वापरकर्त्यांना त्यांच्या योग्य VLAN मध्ये डायनॅमिकली टाकण्यासाठी 802.1X/RADIUS वापरा. यामुळे बीकन ओव्हरहेड मोठ्या प्रमाणात कमी होतो.

- स्थान-आधारित सेवा: मालमत्ता ट्रॅकिंग किंवा मार्गदर्शनासाठी आधुनिक APs मध्ये समाकलित BLE (Bluetooth Low Energy) चा लाभ घ्या. याबद्दल अधिक माहितीसाठी, एंटरप्राइझसाठी BLE लो एनर्जी स्पष्टीकरण वाचा.

- वातावरणासाठी ऑप्टिमाइझ करा: MDU ऑफिस स्पेसच्या भौतिक मांडणीसाठी विशिष्ट ट्यूनिंग आवश्यक आहे. वातावरण-विशिष्ट बदलांसाठी ऑफिस Wi-Fi: तुमचे आधुनिक ऑफिस Wi-Fi नेटवर्क ऑप्टिमाइझ करा याचा संदर्भ घ्या.

समस्यानिवारण आणि जोखीम कमी करणे

सामान्य अपयश पद्धती

- ट्रंक पोर्टची चुकीची कॉन्फिगरेशन: मल्टी-टेनंट सेटअपमध्ये "कनेक्टेड, इंटरनेट नाही" याचे सर्वात सामान्य कारण. जर AP आणि गेटवेमधील ट्रंक लिंकमधून VLAN गहाळ असेल, तर DHCP विनंत्या अयशस्वी होतील.

- शमन: स्वयंचलित कॉन्फिगरेशन ऑडिटिंग लागू करा आणि स्पॅनिंग ट्री टोपोलॉजीचे काटेकोरपणे दस्तऐवजीकरण करा.

- SSID ओव्हरहेड: एकाच AP वर 10 SSIDs प्रसारित करणे म्हणजे रेडिओ आपला बराच वेळ फक्त बीकन फ्रेम्स प्रसारित करण्यात घालवतो, ज्यामुळे प्रत्यक्ष डेटासाठी कमी एअरटाइम शिल्लक राहतो.

- शमन: SSIDs एकत्रित करा आणि डायनॅमिक VLAN असाइनमेंट वापरा.

- व्यवस्थापन प्लेन एक्सपोजर: जर एखादा भाडेकरू AP किंवा स्विचच्या व्यवस्थापन इंटरफेसवर पिंग करू शकत असेल किंवा तो ॲक्सेस करू शकत असेल, तर नेटवर्क मूलभूतपणे धोक्यात आले आहे.

- शमन: एक समर्पित, आउट-ऑफ-बँड व्यवस्थापन VLAN वापरा आणि भाडेकरू सबनेटमधून व्यवस्थापन सबनेटवर सर्व RFC 1918 रहदारी अवरोधित करणाऱ्या कठोर ॲक्सेस कंट्रोल लिस्ट (ACLs) लागू करा.

ROI आणि व्यावसायिक परिणाम

एक मजबूत मल्टी-टेनंट आर्किटेक्चरकडे संक्रमण केल्याने नेटवर्क एका आवश्यक वाईट गोष्टीपासून एक धोरणात्मक मालमत्तेत रूपांतरित होते.

- कमी झालेला OpEx: केंद्रीकृत व्यवस्थापन आणि लॉजिकल सेगमेंटेशनमुळे ट्रक रोलची गरज कमी होते. सपोर्ट डेस्क दूरस्थपणे समस्यांचे निदान करू शकतात, ज्यामुळे दोष सामायिक इन्फ्रास्ट्रक्चरमध्ये आहे की भाडेकरूच्या विशिष्ट कॉन्फिगरेशनमध्ये आहे हे ओळखता येते.

- अनुपालन आणि जोखीम कमी करणे: पेमेंट कार्ड इंडस्ट्री (PCI) डेटा (उदा. किरकोळ युनिट्समध्ये) किंवा संवेदनशील रुग्ण डेटा (उदा. मिश्र-वापर इमारतींमध्ये असलेल्या आरोग्यसेवा सुविधांमध्ये) वेगळे करून, अनुपालन ऑडिटची व्याप्ती मोठ्या प्रमाणात कमी होते, ज्यामुळे महत्त्वपूर्ण सल्लागार शुल्क वाचते.

- मुद्रीकरण: स्थिर, सेगमेंटेड आर्किटेक्चरसह, ठिकाणाचे ऑपरेटर भाडेकरूंना टियर केलेले बँडविड्थ पॅकेजेस देऊ शकतात, ज्यामुळे आवर्ती उत्पन्न मिळते. याव्यतिरिक्त, अतिथी नेटवर्कचा डेटा कॅप्चर आणि मार्केटिंगसाठी लाभ घेतला जाऊ शकतो, ज्यामुळे पादचारी रहदारीचे कृतीयोग्य बुद्धिमत्तेत रूपांतर होते.

या आर्किटेक्चरल तत्त्वांवर सखोल चर्चेसाठी खालील आमचे तांत्रिक ब्रीफिंग पॉडकास्ट ऐका:

महत्वाच्या व्याख्या

VLAN (Virtual Local Area Network)

A logical grouping of network devices that appear to be on the same local LAN, regardless of their physical location.

Used in MDUs to logically separate traffic from different tenants sharing the same physical switches and APs, reducing broadcast traffic and improving performance.

IEEE 802.1Q

The networking standard that supports VLANs on an Ethernet network by inserting a 32-bit tag into the Ethernet frame.

This is the underlying protocol that allows a single trunk cable to carry traffic for multiple isolated tenant networks.

IEEE 802.1X

An IEEE standard for port-based network access control (PNAC), providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

Essential for enterprise MDU deployments, it allows individual user authentication (via RADIUS) rather than relying on a shared password, enabling dynamic VLAN assignment.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The server component in an 802.1X deployment that verifies credentials and tells the AP which VLAN to assign the tenant device to.

Trunk Port

A network switch port configured to carry traffic for multiple VLANs simultaneously, using 802.1Q tags to keep the traffic separated.

The critical link between access switches and the core network. Misconfiguring a trunk port is the most common cause of tenant connectivity failure.

Co-Channel Interference (CCI)

Interference that occurs when two or more access points are transmitting on the exact same frequency channel within hearing distance of each other.

A major issue in dense MDUs (like hotels or apartment blocks) that causes devices to wait for the channel to clear, drastically reducing network throughput.

Dynamic VLAN Assignment

The process where a RADIUS server instructs the network access device (AP or switch) to place an authenticated user into a specific VLAN based on their identity.

Allows venue operators to broadcast a single secure SSID for all tenants, assigning them to their isolated networks post-authentication, thereby saving RF airtime.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

Used on the Guest VLAN in an MDU to enforce terms of service, collect marketing data, or process payments before granting internet access.

सोडवलेली उदाहरणे

A mixed-use retail and office complex (MDU) needs to provide secure WiFi for 15 independent retail tenants, a shared corporate office space, and public guest WiFi. The venue operator wants to use a single physical network infrastructure to reduce costs but must ensure PCI DSS compliance for the retailers.

- Deploy enterprise-grade APs managed by a central cloud controller.

- Create a 'Management' VLAN (VLAN 10) strictly for network devices.

- Create a 'Guest' VLAN (VLAN 20) with client isolation enabled and a captive portal. Route this traffic directly to the internet, bypassing internal networks.

- For the office space, create a 'Corporate' VLAN (VLAN 30) using 802.1X authentication.

- For the retail tenants, implement Dynamic VLAN Assignment. Broadcast a single 'Retail_Secure' SSID using 802.1X. When a retail device authenticates via the central RADIUS server, the server passes a Vendor-Specific Attribute (VSA) that assigns the device to its specific tenant VLAN (e.g., VLANs 101-115).

- Configure the core firewall to block all inter-VLAN routing between the retail VLANs, ensuring strict isolation required for PCI DSS.

A 400-room hotel ([Hospitality](/industries/hospitality)) is upgrading its network. They need to support guest devices, staff tablets for housekeeping, and new IoT smart thermostats in every room. They currently experience frequent dropouts during peak evening hours.

- Conduct an active RF site survey to identify interference and plan AP placement (likely moving from hallway deployments to in-room or every-other-room deployments to handle density).

- Segment traffic logically: Guest (VLAN 100), Staff (VLAN 200), IoT (VLAN 300).

- Implement per-user bandwidth limiting on the Guest SSID (e.g., 10 Mbps down / 5 Mbps up) to prevent a few heavy users from saturating the WAN link during peak hours.

- For the IoT thermostats, use a dedicated hidden SSID with WPA3-Personal (if supported) or MAC Authentication Bypass (MAB) if they lack advanced supplicants. Apply strict egress filtering on VLAN 300 so thermostats can only communicate with the specific cloud management server.

सराव प्रश्न

Q1. You are designing the WiFi architecture for a new 50-unit premium apartment complex. The developer wants to offer 'Included Gigabit WiFi' as a selling point. They propose installing a standard consumer-grade wireless router in the telecom closet of each apartment, all wired back to a central unmanaged switch. What are the primary architectural flaws with this proposal, and what is the enterprise alternative?

टीप: Consider RF interference, management overhead, and broadcast domain size.

नमुना उत्तर पहा

The proposed design has severe flaws. 1) RF Interference: 50 independent consumer routers will cause massive Co-Channel Interference (CCI), severely degrading performance. 2) Management: There is no central visibility; troubleshooting requires accessing 50 individual routers. 3) Security: An unmanaged switch means all apartments share a single broadcast domain, allowing tenants to potentially intercept each other's traffic.

The enterprise alternative is to deploy centrally managed, enterprise-grade APs (e.g., Wi-Fi 6/6E) in the apartments, connected to managed PoE switches. Implement 802.1X authentication with Dynamic VLAN Assignment so each tenant is logically isolated on their own VLAN, regardless of which AP they connect to. This provides central visibility, RF coordination, and strict security isolation.

Q2. During the commissioning phase of a multi-tenant office building, Tenant A (on VLAN 10) reports they cannot access the internet. You verify that the AP is broadcasting the SSID, the client connects successfully, and 802.1X authentication passes. However, the client device is assigning itself an APIPA address (169.254.x.x). What is the most likely configuration error in the infrastructure?

टीप: Follow the path of the DHCP request from the AP to the DHCP server.

नमुना उत्तर पहा

The most likely issue is a misconfigured trunk port between the Access Point and the Access Switch, or between the Access Switch and the Core/Distribution switch. Because the client receives an APIPA address, the DHCP Discover broadcast is not reaching the DHCP server. If authentication passes, the RADIUS server is correctly assigning VLAN 10, but if VLAN 10 is not explicitly permitted on the 802.1Q trunk links along the path, the traffic is dropped at the switch port. The engineer must verify the 'switchport trunk allowed vlan' configuration on all uplinks.

Q3. A stadium ([Transport](/industries/transport) hub / event space) requires a multi-tenant network for operations staff, ticketing vendors, and public guest WiFi. To save time, the junior engineer suggests creating three SSIDs using WPA2-PSK, with a different password for each group. Why is this unacceptable for the ticketing vendors, and what must be implemented instead?

टीप: Consider compliance requirements for processing payments.

नमुना उत्तर पहा

Using WPA2-PSK is unacceptable for ticketing vendors because they process payments, making them subject to PCI DSS (Payment Card Industry Data Security Standard) compliance. PSKs offer weak security, are easily shared, and do not provide individual user accountability. Furthermore, a shared PSK network does not inherently prevent devices from communicating with each other (client isolation).

Instead, the architecture must implement 802.1X with RADIUS authentication (preferably using WPA3-Enterprise) to provide individual, auditable access. The ticketing vendors must be placed on a dedicated, strictly isolated VLAN, with core firewall rules explicitly denying any routing between the ticketing VLAN and the guest or operations VLANs.