RADIUS म्हणजे काय? RADIUS सर्व्हर WiFi नेटवर्क कसे सुरक्षित करतात

हे अधिकृत तांत्रिक संदर्भ मार्गदर्शक स्पष्ट करते की RADIUS (रिमोट ऑथेंटिकेशन डायल-इन यूजर सर्व्हिस) IEEE 802.1X फ्रेमवर्कद्वारे एंटरप्राइझ WiFi सुरक्षिततेला कसे आधार देते, ज्यात आर्किटेक्चर, डिप्लॉयमेंट आणि अनुपालन यांचा समावेश आहे. IT व्यवस्थापक, नेटवर्क आर्किटेक्ट आणि ठिकाण ऑपरेशन्स संचालकांसाठी डिझाइन केलेले, हे सामायिक प्री-शेअर्ड कीजमधून डायनॅमिक पॉलिसी अंमलबजावणीसह प्रति-वापरकर्ता प्रमाणीकरणाकडे जाण्यासाठी कृतीयोग्य मार्गदर्शन प्रदान करते. हे मार्गदर्शक Purple च्या गेस्ट WiFi आणि ॲनालिटिक्स प्लॅटफॉर्मवरील RADIUS एकत्रीकरण बिंदू देखील दर्शवते, ज्यात हॉस्पिटॅलिटी आणि रिटेल वातावरणातील ठोस केस स्टडीज आहेत.

🎧 हे मार्गदर्शक ऐका

ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल अभ्यास: RADIUS आणि 802.1X आर्किटेक्चर

- प्रमाणीकरण प्रवाह

- EAP पद्धती आणि सुरक्षा स्थिती

- अकाउंटिंग कार्य

- अंमलबजावणी मार्गदर्शक: एंटरप्राइझ WiFi साठी RADIUS डिप्लॉय करणे

- आर्किटेक्चर आणि आकारमान

- आयडेंटिटी स्टोअर्ससह एकत्रीकरण

- पॉलिसी अंमलबजावणी आणि विभाजन

- सर्वोत्तम पद्धती आणि अनुपालन

- RADIUS पायाभूत सुविधा सुरक्षित करणे

- अनुपालनाचे विचार

- समस्यानिवारण आणि जोखीम कमी करणे

- ROI आणि व्यावसायिक परिणाम

- कार्यात्मक कार्यक्षमता

- वर्धित सुरक्षा आणि विश्लेषण

कार्यकारी सारांश

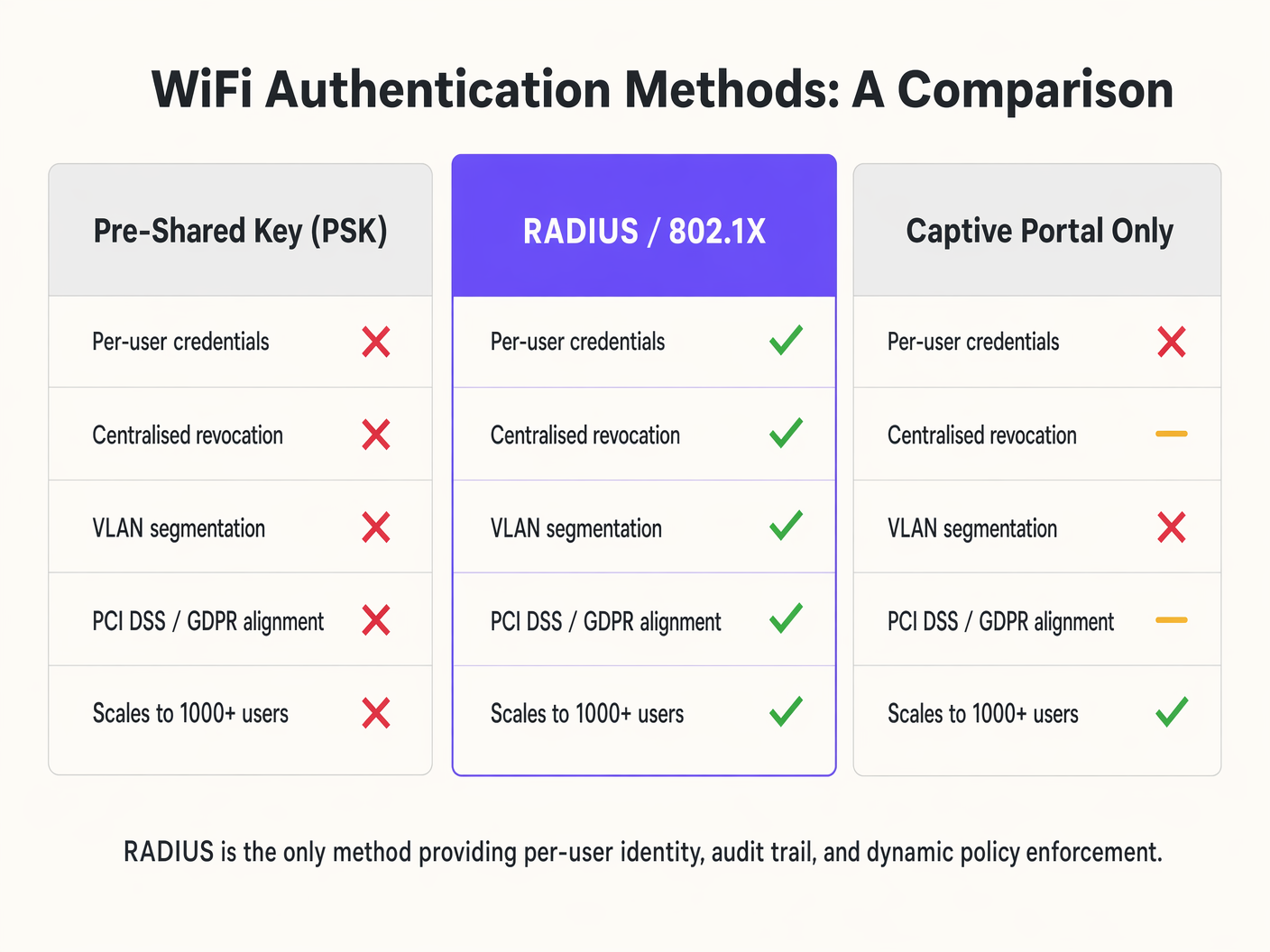

एंटरप्राइझ नेटवर्क आर्किटेक्ट आणि IT संचालकांसाठी, वितरित ठिकाणांवर वायरलेस ॲक्सेस सुरक्षित करण्यासाठी केवळ सामायिक पासवर्डपेक्षा अधिक काही लागते. हॉस्पिटॅलिटी, रिटेल आणि सार्वजनिक क्षेत्रांमध्ये डिव्हाइसची घनता वाढत असताना, प्री-शेअर्ड कीज (PSK) आणि मूलभूत कॅप्टिव्ह पोर्टलच्या मर्यादा गंभीर असुरक्षितता बनतात. रिमोट ऑथेंटिकेशन डायल-इन यूजर सर्व्हिस (RADIUS) मजबूत, स्केलेबल WiFi सुरक्षिततेसाठी मूलभूत आर्किटेक्चर प्रदान करते.

हे तांत्रिक संदर्भ मार्गदर्शक RADIUS 802.1X फ्रेमवर्कमध्ये प्रति-वापरकर्ता प्रमाणीकरण, डायनॅमिक पॉलिसी अंमलबजावणी आणि सर्वसमावेशक ऑडिट ट्रेल्स प्रदान करण्यासाठी कसे कार्य करते हे सविस्तरपणे सांगते. ओळख व्यवस्थापन केंद्रीकृत करून, RADIUS शून्य-विश्वास नेटवर्क ॲक्सेस सक्षम करते, ज्यामुळे क्रेडेंशियल शेअरिंग आणि अनधिकृत ॲक्सेसचे धोके कमी होतात, तसेच कठोर डेटा संरक्षण मानकांचे पालन सुनिश्चित होते. आम्ही मुख्य घटक, डिप्लॉयमेंट पद्धती आणि Purple च्या गेस्ट WiFi इन्फ्रास्ट्रक्चरसारख्या प्लॅटफॉर्मसह RADIUS एकत्रित केल्याने सुरक्षा स्थिती कशी वाढते आणि ऑपरेशन्स कशी सुलभ होतात याचा शोध घेतो.

तांत्रिक सखोल अभ्यास: RADIUS आणि 802.1X आर्किटेक्चर

RADIUS हा UDP (प्रमाणीकरणासाठी पारंपारिकपणे पोर्ट 1812 आणि अकाउंटिंगसाठी 1813) वर चालणारा एक ॲप्लिकेशन-लेयर प्रोटोकॉल आहे जो नेटवर्क सेवेशी कनेक्ट होणाऱ्या वापरकर्त्यांसाठी केंद्रीकृत प्रमाणीकरण (Authentication), अधिकृतता (Authorization) आणि अकाउंटिंग (Accounting) (AAA) व्यवस्थापन प्रदान करतो.

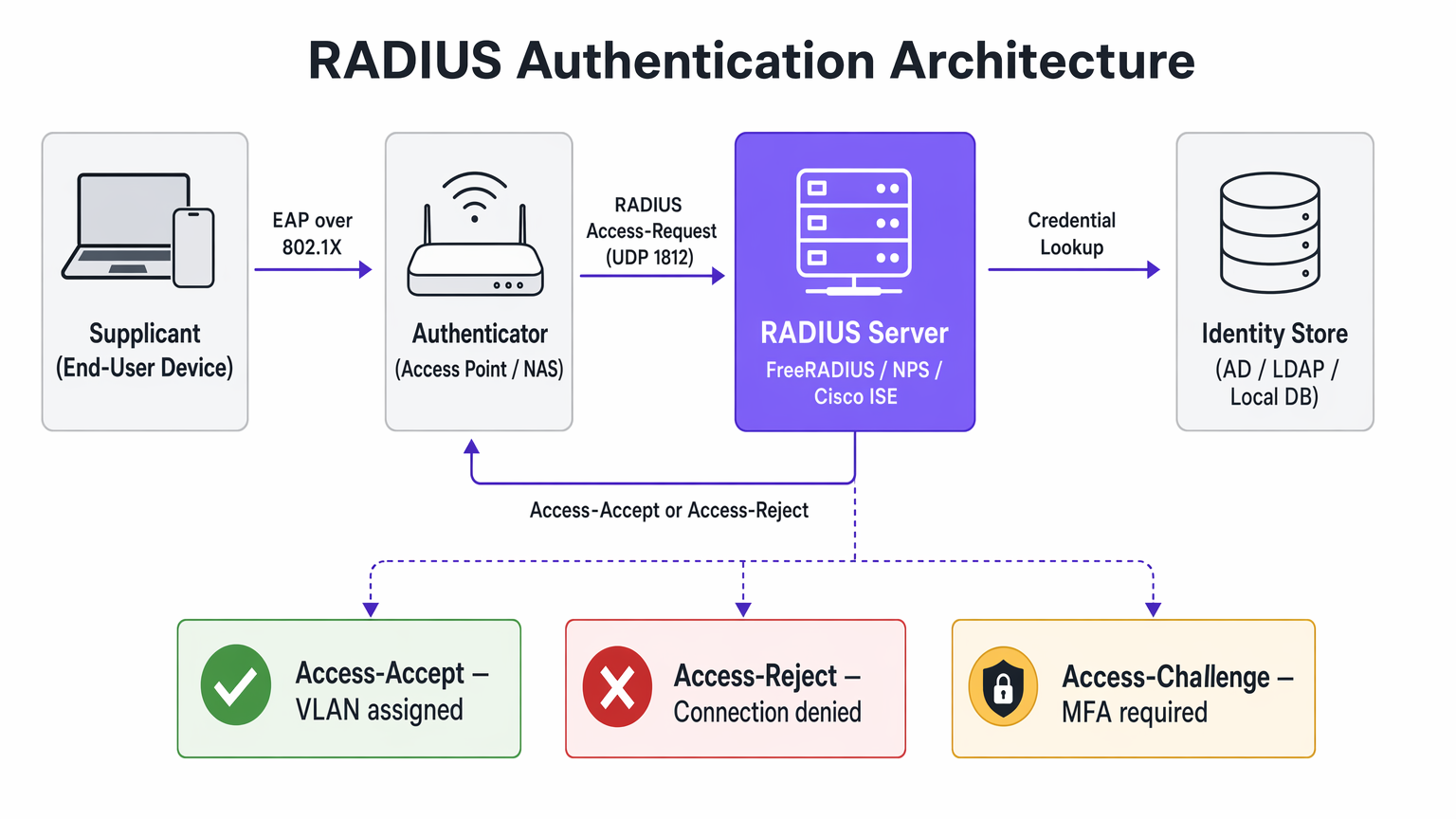

एंटरप्राइझ WiFi सुरक्षित करताना, RADIUS IEEE 802.1X फ्रेमवर्कमध्ये प्रमाणीकरण सर्व्हर म्हणून कार्य करते. या आर्किटेक्चरमध्ये तीन मुख्य घटक आहेत:

सप्लिकंट हे अंतिम-वापरकर्ता डिव्हाइस आहे — लॅपटॉप, स्मार्टफोन किंवा IoT डिव्हाइस — जे नेटवर्क ॲक्सेसची विनंती करते. ऑथेंटिकेटर हा नेटवर्क ॲक्सेस सर्व्हर (NAS) आहे, सामान्यतः वायरलेस ॲक्सेस पॉइंट किंवा स्विच, जो प्रमाणीकरण यशस्वी होईपर्यंत सर्व ट्रॅफिक ब्लॉक करतो. ऑथेंटिकेशन सर्व्हर हा स्वतः RADIUS सर्व्हर आहे, जो ॲक्टिव्ह डिरेक्टरी, LDAP किंवा क्लाउड आयडेंटिटी प्रोव्हायडरसारख्या आयडेंटिटी स्टोअरविरुद्ध क्रेडेंशियल्स प्रमाणित करतो.

प्रमाणीकरण प्रवाह

जेव्हा एखादे डिव्हाइस 802.1X-सक्षम SSID शी संबंधित होते, तेव्हा ॲक्सेस पॉइंट एक्स्टेंसिबल ऑथेंटिकेशन प्रोटोकॉल (EAP) संदेश वगळता सर्व ट्रॅफिक प्रतिबंधित करतो. ऑथेंटिकेटर सप्लिकंटला EAP-रिक्वेस्ट/आयडेंटिटी पॅकेट पाठवतो. सप्लिकंट EAP-रिस्पॉन्स/आयडेंटिटीसह प्रतिसाद देतो, जे ऑथेंटिकेटर RADIUS ॲक्सेस-रिक्वेस्ट पॅकेटमध्ये एन्कॅप्स्युलेट करतो आणि RADIUS सर्व्हरकडे फॉरवर्ड करतो. RADIUS सर्व्हर सप्लिकंटसोबत EAP पद्धत — जसे की EAP-TLS किंवा PEAP-MSCHAPv2 — सुरक्षितपणे क्रेडेंशियल्सची देवाणघेवाण करण्यासाठी वाटाघाटी करतो. आयडेंटिटी स्टोअरविरुद्ध यशस्वी प्रमाणीकरणानंतर, RADIUS सर्व्हर RADIUS ॲक्सेस-ॲक्सेप्ट पॅकेट परत करतो. या पॅकेटमध्ये अनेकदा व्हेंडर-स्पेसिफिक ॲट्रिब्यूट्स (VSAs) असतात जे ऑथेंटिकेटरला विशिष्ट पॉलिसी लागू करण्याचे निर्देश देतात, जसे की वापरकर्त्याला विशिष्ट VLAN ला नियुक्त करणे किंवा बँडविड्थ मर्यादा लागू करणे.

EAP पद्धती आणि सुरक्षा स्थिती

RADIUS डिप्लॉयमेंटची सुरक्षा निवडलेल्या EAP पद्धतीवर मोठ्या प्रमाणात अवलंबून असते. EAP-TLS (ट्रान्सपोर्ट लेयर सिक्युरिटी) हे एंटरप्राइझ सुरक्षिततेसाठी सुवर्ण मानक आहे. यासाठी सर्व्हर आणि क्लायंट दोन्ही प्रमाणपत्रांची आवश्यकता असते, ज्यामुळे पासवर्डवरील अवलंबित्व दूर होते आणि क्रेडेंशियल चोरीचा धोका कमी होतो. तथापि, यासाठी प्रमाणपत्र तरतुदीसाठी मजबूत पब्लिक की इन्फ्रास्ट्रक्चर (PKI) आणि मोबाईल डिव्हाइस मॅनेजमेंट (MDM) आवश्यक आहे. PEAP (प्रोटेक्टेड EAP) सप्लिकंट आणि RADIUS सर्व्हर दरम्यान एक एन्क्रिप्टेड TLS टनेल तयार करते, ज्यामध्ये अंतर्गत प्रमाणीकरण — सामान्यतः वापरकर्तानाव आणि पासवर्ड वापरून MSCHAPv2 — होते. EAP-TLS पेक्षा डिप्लॉय करणे सोपे असले तरी, वापरकर्ते सर्व्हर प्रमाणपत्र प्रमाणीकरण चेतावणी बायपास केल्यास ते क्रेडेंशियल हार्वेस्टिंगसाठी असुरक्षित आहे.

अकाउंटिंग कार्य

प्रमाणीकरण आणि अधिकृततेपलीकडे, RADIUS तपशीलवार अकाउंटिंग रेकॉर्ड प्रदान करते. प्रत्येक सत्र सुरू होणे, थांबणे आणि अंतरिम अपडेट लॉग केले जाते — वापरकर्ता ओळख, डिव्हाइस MAC ॲड्रेस, सत्राचा कालावधी आणि हस्तांतरित केलेला डेटा कॅप्चर केला जातो. हा ऑडिट ट्रेल रिटेल वातावरणासाठी PCI DSS अंतर्गत अनुपालनाची आवश्यकता आहे आणि GDPR ॲक्सेस कंट्रोलच्या जबाबदाऱ्यांना समर्थन देतो. या डेटाला WiFi ॲनालिटिक्स प्लॅटफॉर्मसह एकत्रित केल्याने त्याचे मूल्य ऑपरेशनल इंटेलिजन्समध्ये वाढते.

अंमलबजावणी मार्गदर्शक: एंटरप्राइझ WiFi साठी RADIUS डिप्लॉय करणे

RADIUS डिप्लॉय करण्यासाठी उच्च उपलब्धता, कमी विलंबता आणि अखंड वापरकर्ता अनुभव सुनिश्चित करण्यासाठी काळजीपूर्वक नियोजन आवश्यक आहे.

आर्किटेक्चर आणि आकारमान

RADIUS हा नेटवर्क ॲक्सेससाठी एक महत्त्वाचा मार्ग आहे. भौगोलिकदृष्ट्या विविध डेटा सेंटर्स किंवा उपलब्धता झोनमध्ये रिडंडंट RADIUS सर्व्हर डिप्लॉय करा. स्वयंचलित फेलओव्हर सक्षम करण्यासाठी प्राथमिक आणि दुय्यम RADIUS सर्व्हर IP ॲड्रेससह ऑथेंटिकेटर कॉन्फिगर करा. RADIUS प्रमाणीकरण विलंबतेसाठी संवेदनशील आहे — उच्च विलंबता EAP टाइमआउट्सला कारणीभूत ठरू शकते, ज्यामुळे कनेक्शन अयशस्वी होतात. शक्य असेल तेथे RADIUS सर्व्हर नेटवर्कच्या काठाजवळ ठेवा किंवा जागतिक उपस्थिती बिंदूंसह क्लाउड RADIUS सोल्यूशन्स वापरा.

आयडेंटिटी स्टोअर्ससह एकत्रीकरण

RADIUS सर्व्हरने वापरकर्ता ओळखीसाठी तुमच्या सत्यतेच्या स्त्रोताशी संवाद साधला पाहिजे. ऑन-प्रिमाइसेस डिप्लॉयमेंटसाठी, नेटवर्क पॉलिसी सर्व्हर (NPS) द्वारे मायक्रोसॉफ्ट ॲक्टिव्ह डिरेक्टरी किंवा LDAP बाइंडिंगसह FreeRADIUS सह एकत्रीकरण मानक आहे. आधुनिक डिप्लॉयमेंटमध्ये Azure AD, Okta किंवा Google Workspace सारख्या क्लाउड आयडेंटिटी प्रोव्हायडर्स (IdPs) चा वापर वाढत आहे. यासाठी अनेकदा RADIUS प्रॉक्सी डिप्लॉय करणे किंवा SAML आणि OIDC API शी RADIUS प्रोटोकॉलला मूळतः जोडणाऱ्या क्लाउड RADIUS सेवांचा वापर करणे आवश्यक असते.

पॉलिसी अंमलबजावणी आणि विभाजन

वापरकर्ता ओळख किंवा गट सदस्यत्वावर आधारित नेटवर्क पॉलिसी डायनॅमिकली नियुक्त करण्यासाठी RADIUS ॲट्रिब्यूट्सचा लाभ घ्या. वेगवेगळ्या SSIDs प्रसारित करण्याऐवजीवापरकर्ता गट — कर्मचारी, व्यवस्थापन, IoT — एकाच 802.1X SSID चे प्रसारण करतात. RADIUS सर्व्हर वापरकर्त्याला योग्य VLAN मध्ये डायनॅमिकरित्या नियुक्त करण्यासाठी Tunnel-Private-Group-ID ॲट्रिब्यूट परत करतो. संवेदनशील अंतर्गत संसाधनांपर्यंत पोहोच प्रतिबंधित करण्यासाठी RADIUS प्रतिसादांवर आधारित ॲक्सेस कंट्रोल लिस्ट (ACLs) लागू करा, नेटवर्क स्तरावर रोल-बेस्ड ॲक्सेस कंट्रोल (RBAC) अंमलात आणा.

सर्वोत्तम पद्धती आणि अनुपालन

RADIUS ची अंमलबजावणी करणे हे उद्योग मानके आणि नियामक चौकटींशी जुळवून घेण्याचा एक महत्त्वाचा घटक आहे.

RADIUS पायाभूत सुविधा सुरक्षित करणे

RADIUS Authenticator आणि RADIUS सर्व्हरमधील संप्रेषण एन्क्रिप्ट करण्यासाठी एक सामायिक गुप्त (shared secret) वापरतो. मजबूत, यादृच्छिकपणे तयार केलेले सामायिक गुप्त (किमान 32 वर्ण) वापरा आणि त्यांना वेळोवेळी फिरवा. RADIUS सर्व्हर सुरक्षित, वेगळ्या व्यवस्थापन VLAN मध्ये ठेवा. कठोर फायरवॉल नियमांचा वापर करून प्रवेश प्रतिबंधित करा, केवळ ज्ञात Authenticators कडून UDP 1812 आणि 1813 ला परवानगी द्या. EAP-TLS किंवा PEAP वापरत असल्यास, RADIUS सर्व्हर प्रमाणपत्र क्लायंट डिव्हाइसेसद्वारे विश्वसनीय असलेल्या सर्टिफिकेट अथॉरिटी (CA) द्वारे जारी केले आहे याची खात्री करा आणि प्रमाणपत्राच्या मुदतची तारीख काटेकोरपणे निरीक्षण करा.

अनुपालनाचे विचार

पेमेंट कार्ड डेटा हाताळणाऱ्या रिटेल वातावरणासाठी, RADIUS वायरलेस नेटवर्कसाठी अद्वितीय वापरकर्ता ओळख आणि मजबूत क्रिप्टोग्राफीसाठी PCI DSS आवश्यकता पूर्ण करतो. हेल्थकेअर वातावरणासाठी, RADIUS डेटा संरक्षण फ्रेमवर्क अंतर्गत आवश्यक ॲक्सेस कंट्रोल आणि ऑडिट ट्रेल प्रदान करतो. वैयक्तिक जबाबदारी प्रदान करून, RADIUS डेटा सुरक्षा आणि ॲक्सेस कंट्रोलसाठी GDPR आवश्यकतांना समर्थन देतो. RADIUS ला WiFi Analytics प्लॅटफॉर्मसह एकत्रित केल्याने अनुरूप डेटा संकलन आणि धारणा धोरणांना परवानगी मिळते. RADIUS आणि वायरलेस एन्क्रिप्शन मानकांमधील परस्परसंबंध समजून घेणे देखील महत्त्वाचे आहे — आमचे मार्गदर्शक WPA, WPA2 आणि WPA3: What's the Difference and Which Should You Use? एन्क्रिप्शन लेयर तपशीलवार कव्हर करते.

समस्यानिवारण आणि जोखीम कमी करणे

जेव्हा RADIUS प्रमाणीकरण अयशस्वी होते, तेव्हा त्याचा परिणाम त्वरित होतो: वापरकर्ते कनेक्ट होऊ शकत नाहीत. एक पद्धतशीर समस्यानिवारण दृष्टिकोन आवश्यक आहे.

Shared Secret Mismatch ही सर्वात सामान्य कॉन्फिगरेशन त्रुटी आहे. जर AP वरील सामायिक गुप्त सर्व्हरशी जुळत नसेल, तर RADIUS सर्व्हर Access-Request पॅकेट शांतपणे टाकून देईल. लक्षण म्हणजे RADIUS सर्व्हरवर संबंधित लॉग नसताना क्लायंट कनेक्शन टाइमआउट. EAP Timeouts AP आणि RADIUS सर्व्हरमधील नेटवर्क लेटन्सीमुळे किंवा ओव्हरलोड झालेल्या RADIUS सर्व्हरमुळे होतात. लक्षण म्हणजे क्लायंटना वारंवार क्रेडेन्शियल्ससाठी विचारले जाणे किंवा पीक वेळेत कनेक्ट होण्यास अयशस्वी होणे. Certificate Trust Issues तेव्हा उद्भवतात जेव्हा क्लायंट डिव्हाइस RADIUS सर्व्हर प्रमाणपत्रावर स्वाक्षरी केलेल्या CA वर विश्वास ठेवत नाही, ज्यामुळे EAP वाटाघाटी समाप्त होतात. लक्षण म्हणजे क्लायंटवर प्रमाणपत्र चेतावणी किंवा शांत कनेक्शन अयशस्वी होणे. Identity Store Connectivity अयशस्वी तेव्हा होतात जेव्हा RADIUS सर्व्हर क्रेडेन्शियल्स प्रमाणित करण्यासाठी Active Directory किंवा LDAP पर्यंत पोहोचू शकत नाही, ज्यामुळे योग्य क्रेडेन्शियल्स असूनही प्रमाणीकरण अयशस्वी होते.

या जोखमी कमी करण्यासाठी, रिअल-टाइम मॉनिटरिंग आणि अलर्टिंगसाठी RADIUS लॉग SIEM किंवा केंद्रीय लॉगिंग प्लॅटफॉर्ममध्ये एकत्रित करा. वापरकर्त्यांवर परिणाम होण्यापूर्वी लेटन्सी किंवा उपलब्धता समस्या शोधण्यासाठी 802.1X प्रमाणीकरणाचे सतत अनुकरण करणारे सिंथेटिक प्रोब तैनात करा. वितरित मालमत्ता असलेल्या संस्थांसाठी, RADIUS व्यापक WAN आर्किटेक्चरमध्ये कसे बसते हे समजून घेणे महत्त्वाचे आहे — The Core SD WAN Benefits for Modern Businesses नेटवर्क डिझाइन तत्त्वांवर संबंधित संदर्भ प्रदान करते.

ROI आणि व्यावसायिक परिणाम

RADIUS-समर्थित 802.1X आर्किटेक्चरमध्ये संक्रमण करण्यासाठी पायाभूत सुविधा आणि कॉन्फिगरेशनमध्ये गुंतवणूक आवश्यक आहे, परंतु एंटरप्राइझ वातावरणासाठी याचा परतावा लक्षणीय आहे.

कार्यात्मक कार्यक्षमता

जेव्हा एखादा कर्मचारी निघून जातो किंवा कीशी तडजोड केली जाते, तेव्हा Pre-Shared Keys मॅन्युअली अपडेट आणि वितरित करण्याची गरज RADIUS काढून टाकते. MDM प्लॅटफॉर्मसह एकत्रीकरणामुळे प्रमाणपत्रे किंवा प्रोफाइलचे झिरो-टच प्रोव्हिजनिंग शक्य होते, ज्यामुळे डिव्हाइस ऑनबोर्डिंग सोपे होते. अनेक मालमत्तांमध्ये शेकडो कर्मचारी डिव्हाइसेस व्यवस्थापित करणाऱ्या हॉस्पिटॅलिटी ऑपरेटरसाठी, हे कार्यात्मक सरलीकरण थेट IT खर्चात कपात करते. हजारो समवर्ती कनेक्शन व्यवस्थापित करणाऱ्या ट्रान्सपोर्ट हबसाठी, RADIUS ची स्केलेबिलिटी अटळ आहे.

वर्धित सुरक्षा आणि विश्लेषण

ग्रॅन्युलर ॲक्सेस कंट्रोल आणि डायनॅमिक VLAN असाइनमेंट बाजूकडील हालचाल मर्यादित करून संभाव्य उल्लंघनाचा स्फोट त्रिज्या कमी करतात. RADIUS अकाउंटिंग डेटा नेटवर्क वापर आणि वापरकर्ता वर्तनाबद्दल समृद्ध अंतर्दृष्टी प्रदान करतो. Purple च्या प्लॅटफॉर्मसह एकत्रित केल्यावर, हा डेटा विश्लेषण क्षमता वाढवतो, ज्यामुळे विविध ठिकाणांवर चांगले कार्यात्मक निर्णय घेतले जातात. सुरक्षित प्रमाणीकरण आणि कृतीयोग्य विश्लेषणाचे संयोजन एंटरप्राइझ WiFi पायाभूत सुविधांचे पूर्ण मूल्य प्रस्ताव दर्शवते.

महत्त्वाच्या संज्ञा आणि व्याख्या

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service. Operates over UDP ports 1812 (authentication) and 1813 (accounting).

The core infrastructure required to move from shared passwords to individual user identities on an enterprise WiFi network.

802.1X

An IEEE standard for port-based Network Access Control (PNAC), providing an authentication mechanism to devices wishing to attach to a LAN or WLAN. It defines the roles of Supplicant, Authenticator, and Authentication Server.

The framework that utilises RADIUS to secure enterprise wireless networks. Any enterprise WiFi deployment targeting WPA2-Enterprise or WPA3-Enterprise must implement 802.1X.

Supplicant

The client device — laptop, smartphone, or IoT device — that wishes to attach to the network and must provide credentials to the Authenticator.

The endpoint that requires configuration, often via MDM, to support the chosen EAP method and trust the RADIUS server's certificate.

Authenticator

The network device — typically a wireless Access Point or an 802.1X-capable switch — that facilitates the authentication process by relaying EAP messages between the Supplicant and the RADIUS server.

The infrastructure component that enforces the block or allow decision based on the RADIUS server's response. It is the 'bouncer' of the network.

EAP (Extensible Authentication Protocol)

An authentication framework that defines a set of negotiable authentication methods (EAP methods) used to carry credentials securely between the Supplicant and the Authentication Server.

The protocol that carries the actual authentication credentials — certificates, passwords — securely over the air within the 802.1X framework.

EAP-TLS (EAP Transport Layer Security)

An EAP method that uses mutual TLS authentication, requiring both the RADIUS server and the client device to present valid digital certificates. It eliminates password-based authentication entirely.

The most secure method for wireless authentication. Recommended for all corporate-managed devices where an MDM platform can provision client certificates.

VSA (Vendor-Specific Attribute)

Custom attributes within a RADIUS packet that allow network vendors to support proprietary or extended features beyond the standard RADIUS attribute set defined in RFC 2865.

Used extensively for advanced policy enforcement, including dynamic VLAN assignment (Tunnel-Private-Group-ID), bandwidth limits, and applying specific firewall roles to authenticated sessions.

Shared Secret

A text string known only to the Authenticator and the RADIUS server, used to verify the integrity of RADIUS packets and encrypt the password field within Access-Request packets.

A critical security parameter. A mismatch between the AP and the server causes silent packet drops and is the most common cause of authentication failure in new deployments.

NAS (Network Access Server)

The network device — typically an Access Point or switch — that acts as the Authenticator in the 802.1X framework, enforcing access control based on RADIUS decisions.

Often used interchangeably with 'Authenticator' in RADIUS documentation and vendor configuration guides.

PEAP (Protected EAP)

An EAP method that establishes an encrypted TLS tunnel between the Supplicant and the RADIUS server, within which a simpler inner authentication method (typically MSCHAPv2) is used to validate username and password credentials.

A pragmatic choice for BYOD environments where deploying client certificates is impractical. Requires strict enforcement of server certificate validation on client devices to prevent credential harvesting attacks.

केस स्टडीज

A 200-room hotel needs to segment its wireless network. Currently, they use a single PSK for staff and a captive portal for guests. Staff devices — tablets for housekeeping, laptops for management — are intermingled on the same subnet. How should they redesign this using RADIUS?

Deploy a cloud-hosted RADIUS server integrated with the hotel's Azure AD. Configure the wireless access points to use 802.1X authentication pointing to the RADIUS server. In Azure AD, create security groups for 'Housekeeping' and 'Management'. On the RADIUS server, configure network policies: if the authenticating user is a member of the 'Housekeeping' group, return Access-Accept with the RADIUS attribute Tunnel-Private-Group-ID set to VLAN 20. If the user is in 'Management', return VLAN 30. Deploy MDM profiles via Intune to staff devices with EAP-TLS certificates for seamless, password-free authentication. Guest access continues via a separate SSID using Purple's captive portal for data capture and terms acceptance.

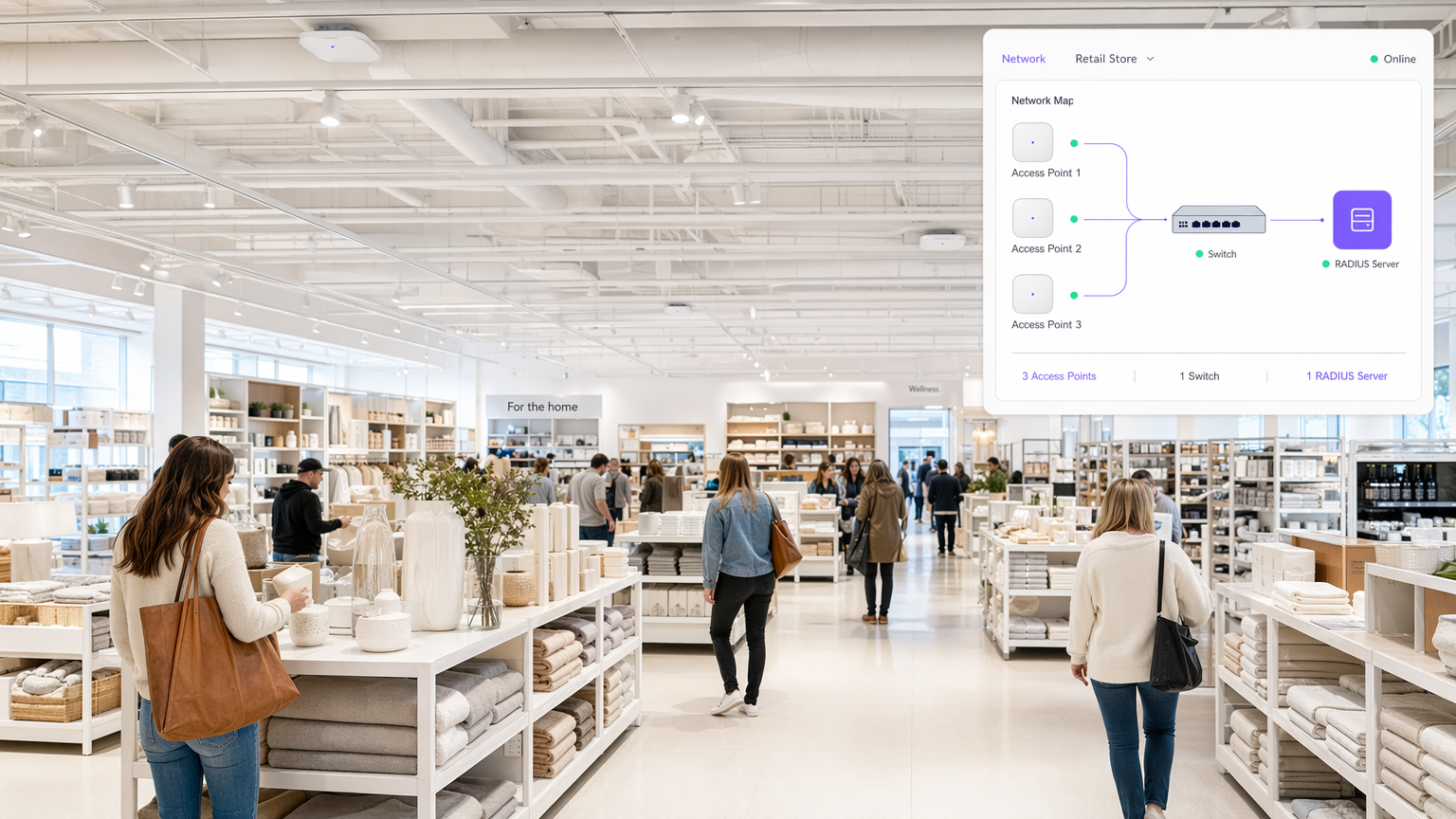

A retail chain with 80 stores is experiencing frequent WiFi connection drops for their handheld inventory scanners during peak holiday shopping hours. The scanners use PEAP-MSCHAPv2 against a central RADIUS server located in a regional data centre connected via a managed MPLS WAN.

Analyse RADIUS server logs to confirm EAP timeouts correlating with peak traffic periods. Measure the round-trip latency between the store APs and the RADIUS server — if this exceeds 150ms, EAP timeouts become likely. Implement local survivability at the branch level by deploying a lightweight RADIUS proxy or edge appliance at each store that caches session credentials for a defined period. Alternatively, migrate to a cloud RADIUS service with regional points of presence to reduce WAN dependency. Adjust the EAP timeout and retry parameters on the wireless controllers to accommodate the measured latency. For the longer term, evaluate migrating scanner authentication to MAC Authentication Bypass (MAB) with strict VLAN assignment, reducing the authentication overhead for non-interactive IoT devices.

परिस्थिती विश्लेषण

Q1. Your organisation is migrating from a single PSK to 802.1X. You have a mix of corporate-owned laptops managed via Intune and employee BYOD smartphones. What EAP methods should you deploy for each device category, and what are the key configuration requirements for each?

💡 संकेत:Consider the certificate provisioning capabilities available for managed versus unmanaged devices, and the security trade-offs of password-based versus certificate-based authentication.

शिफारस केलेला दृष्टिकोन दाखवा

Deploy EAP-TLS for corporate-owned laptops, utilising Intune to silently push the required client certificates via a SCEP or PKCS profile. This eliminates password-based authentication and provides the strongest security posture. For BYOD smartphones where client certificate management is impractical, deploy PEAP-MSCHAPv2, allowing users to authenticate with their corporate username and password within a protected TLS tunnel. Critically, configure the RADIUS server to present a certificate from a well-known CA, and enforce server certificate validation on client devices via a WiFi configuration profile to prevent rogue AP attacks. Consider separating BYOD devices onto a restricted VLAN with limited access to internal resources.

Q2. After deploying a new RADIUS server for a stadium's staff WiFi, clients are failing to connect. The AP logs show 'RADIUS Server Timeout'. Network team confirms UDP 1812 is open between the APs and the RADIUS server. What is the most likely root cause, and what is your diagnostic process?

💡 संकेत:The RADIUS server will silently discard packets if a specific security parameter does not match, producing a timeout on the AP side with no corresponding log entry on the server.

शिफारस केलेला दृष्टिकोन दाखवा

The most likely cause is a Shared Secret mismatch. If the shared secret configured on the Access Point does not exactly match the shared secret configured for that AP's IP address on the RADIUS server, the server will drop the Access-Request packets without generating an authentication failure log entry. The diagnostic process is: (1) Check the RADIUS server logs — if there are zero entries for the AP's IP address, the server is discarding packets, pointing to a shared secret mismatch. (2) Verify the shared secret on both the AP and the RADIUS server client configuration, checking for trailing spaces or character encoding issues. (3) If shared secrets match, use a packet capture on the RADIUS server's network interface to confirm packets are arriving. (4) If packets arrive but are dropped, verify the AP's source IP address matches the client IP configured on the RADIUS server.

Q3. A public sector venue wants to offer seamless, secure WiFi to visitors from partner government departments, allowing them to authenticate using their home organisation's credentials without requiring a separate guest account. How does RADIUS enable this, and what are the key security considerations?

💡 संकेत:Think about how RADIUS requests can be forwarded between different organisations based on the identity realm, and what trust relationships must be established.

शिफारस केलेला दृष्टिकोन दाखवा

This is achieved using a RADIUS Proxy architecture, similar to the eduroam or govroam models. The local RADIUS server is configured as a proxy. When it receives an Access-Request, it inspects the realm — the domain portion of the username, such as user@department.gov.uk . If the realm belongs to a partner organisation, the local server forwards the Access-Request to the partner's RADIUS server over a pre-established, encrypted RADIUS proxy connection. The partner server authenticates the user against its own identity store and returns the result to the local server, which relays it to the AP. Key security considerations include: establishing formal trust agreements with each partner organisation; using RadSec (RADIUS over TLS) rather than standard UDP for proxy connections to encrypt traffic in transit; validating that the partner RADIUS server's certificate is trusted before accepting proxied responses; and defining clear policies for what network access level to grant to visiting users from each partner realm.