Segmentação de Dispositivos IoT em WiFi: Isolar Dispositivos Não Standard

Este guia fornece estratégias práticas de nível empresarial para segmentar com segurança dispositivos IoT não standard em redes WiFi de recintos. Saiba como implementar o isolamento de VLAN, a autenticação baseada em MAC e políticas de firewall rigorosas para proteger a sua infraestrutura principal de dispositivos inteligentes vulneráveis.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Aprofundamento Técnico

- A Arquitetura do Isolamento

- Alternativas de Autenticação para Dispositivos Não Standard

- Guia de Implementação

- Passo 1: Definir a Estratégia de VLAN de IoT e SSID

- Passo 2: Configurar a Autenticação (iPSK ou MAB)

- Passo 3: Aplicar Políticas de Firewall Zero Trust

- Boas Práticas

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

Para gestores de TI e arquitetos de rede em hotelaria, retalho e grandes recintos públicos, a proliferação de dispositivos Internet of Things (IoT) apresenta um desafio de segurança crítico. Smart TVs, terminais de pagamento, impressoras sem fios e sistemas de gestão de edifícios (BMS) são essenciais para as operações modernas de recintos, mas raramente suportam a autenticação 802.1X de nível empresarial.

Colocar estes dispositivos "burros" numa rede corporativa plana ou numa rede pública de Guest WiFi introduz vulnerabilidades graves. Um termostato inteligente comprometido pode tornar-se um ponto de articulação para atacantes acederem a dados corporativos sensíveis ou sistemas de pagamento, violando a conformidade com PCI DSS e GDPR.

Este guia de referência técnica descreve a estratégia definitiva para a segmentação de dispositivos IoT em WiFi. Ao implementar VLANs de IoT dedicadas, aproveitando Identity Pre-Shared Keys (iPSK) ou MAC Authentication Bypass (MAB), e aplicando políticas de firewall Zero Trust, as equipas de TI dos recintos podem integrar dispositivos não standard com segurança. Esta abordagem garante uma visibilidade robusta de WiFi Analytics ao mesmo tempo que mitiga os riscos inerentes a um ambiente de dispositivos mistos.

Aprofundamento Técnico

O princípio fundamental da segmentação de dispositivos IoT em WiFi é o isolamento lógico. Os dispositivos que não conseguem autenticar-se de forma segura devem ser colocados em quarentena num segmento de rede restrito.

A Arquitetura do Isolamento

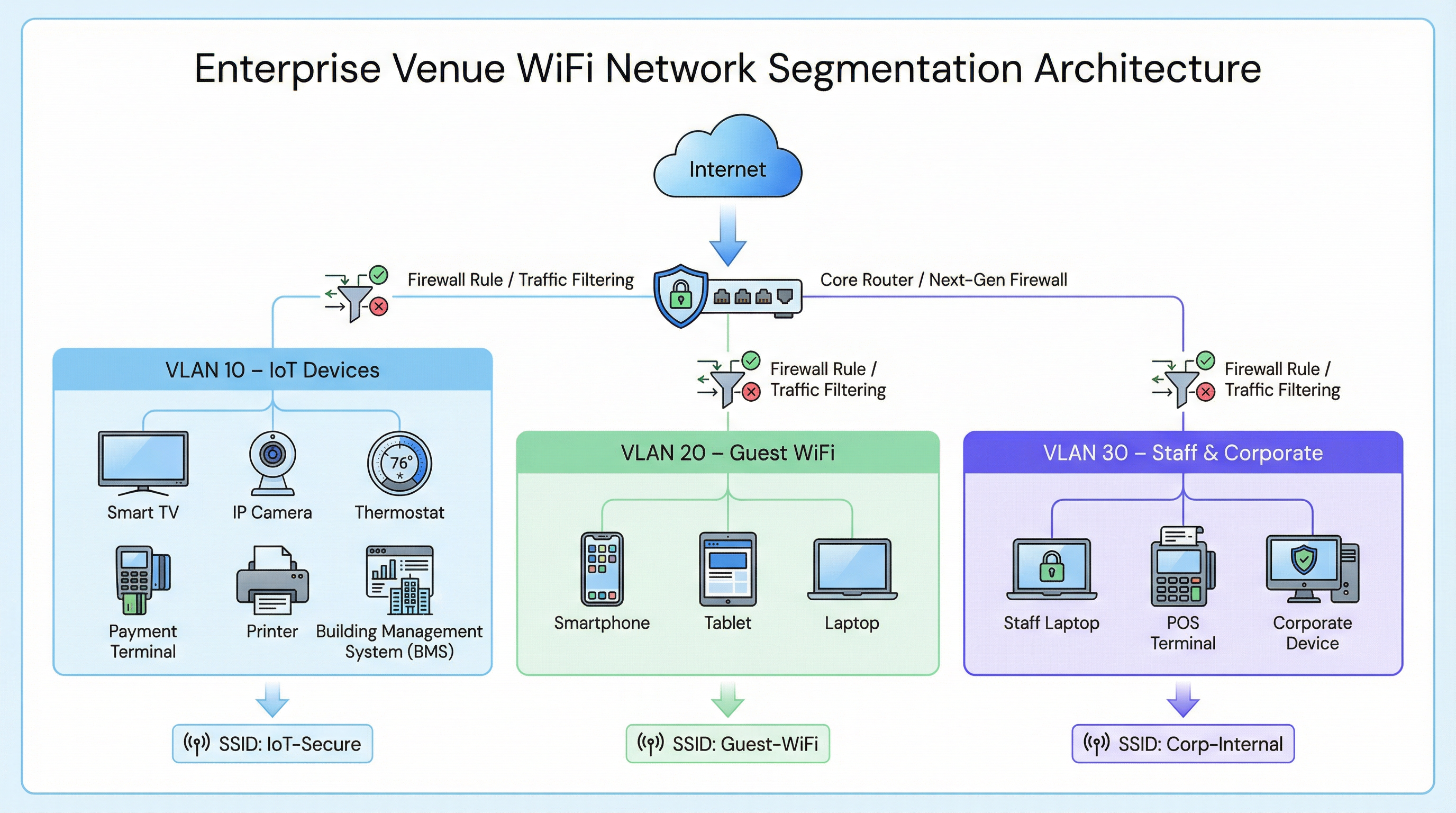

Numa implementação empresarial típica, como uma cadeia de Retalho ou um recinto de Hotelaria , o tráfego de rede é dividido em Redes Locais Virtuais (VLANs) distintas.

- VLAN Corporativa (ex: VLAN 30): Protegida via 802.1X (WPA2/WPA3-Enterprise) para portáteis de funcionários e terminais POS.

- VLAN de Convidados (ex: VLAN 20): Uma rede aberta que utiliza um Captive Portal para aceitação de termos de serviço e captura de analytics.

- VLAN de IoT (ex: VLAN 10): Um segmento dedicado para dispositivos não standard.

Alternativas de Autenticação para Dispositivos Não Standard

Uma vez que os dispositivos IoT normalmente carecem dos suplicantes necessários para 802.1X, as equipas de TI devem confiar em métodos de autenticação alternativos para os atribuir à VLAN de IoT.

1. Identity Pre-Shared Keys (iPSK) / Multiple PSK

Em vez de utilizar uma única palavra-passe global (WPA2-Personal) para um SSID de IoT completo, os controladores sem fios modernos suportam iPSK. Isto permite que os administradores gerem chaves pré-partilhadas exclusivas para dispositivos individuais ou grupos de dispositivos (ex: todas as smart TVs numa ala específica de um hotel) enquanto transmitem um único SSID.

- Vantagem: Se uma chave específica for comprometida, pode ser revogada sem interromper toda a rede IoT.

- Implementação: Altamente recomendado para implementações modernas de edifícios inteligentes.

2. MAC Authentication Bypass (MAB)

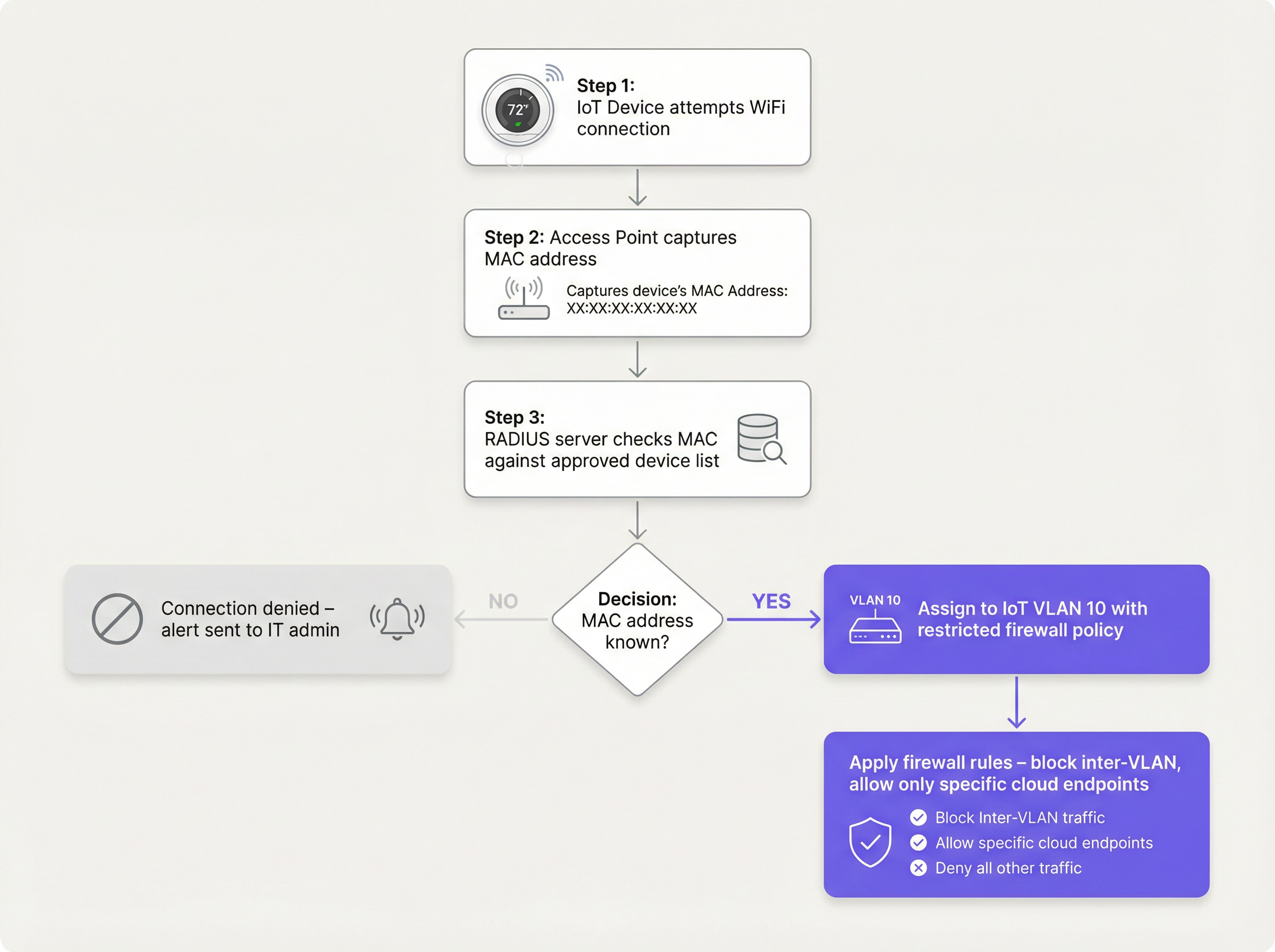

Para dispositivos legados que têm dificuldade mesmo com PSKs complexas, o MAB serve como alternativa. O ponto de acesso sem fios captura o endereço MAC do dispositivo e consulta um servidor RADIUS. Se o endereço MAC estiver registado na base de dados aprovada, o servidor RADIUS autoriza a ligação e atribui dinamicamente o dispositivo à VLAN de IoT.

- Limitação: Os endereços MAC podem ser falsificados. O MAB não é uma segurança forte; é uma solução operacional que deve ser combinada com políticas de firewall agressivas.

- Ponto de Decisão: Ao avaliar a infraestrutura RADIUS para suportar MAB, consulte o Cloud RADIUS vs On-Premise RADIUS: Guia de Decisão para Equipas de TI .

Guia de Implementação

A implementação de um segmento IoT seguro requer uma abordagem coordenada entre o controlador sem fios, o servidor RADIUS e a firewall principal.

Passo 1: Definir a Estratégia de VLAN de IoT e SSID

Crie uma VLAN dedicada (ex: VLAN 10) para dispositivos IoT. Decida se deve utilizar um SSID dedicado (ex: Venue-IoT) ou utilizar a atribuição dinâmica de VLAN num SSID partilhado. Para a máxima compatibilidade com rádios IoT económicos, é frequentemente necessário um SSID dedicado a operar exclusivamente na banda de 2.4GHz, uma vez que muitos sensores legados não suportam 5GHz.

Passo 2: Configurar a Autenticação (iPSK ou MAB)

Se utilizar iPSK, configure o controlador sem fios para mapear chaves específicas para a VLAN de IoT. Se utilizar MAB, preencha o seu servidor RADIUS com os endereços MAC dos dispositivos IoT aprovados. Garanta que existe um processo rigoroso de gestão do ciclo de vida — quando um dispositivo é retirado, o seu endereço MAC deve ser imediatamente removido da base de dados.

Passo 3: Aplicar Políticas de Firewall Zero Trust

Este é o passo mais crítico. A VLAN de IoT deve ser tratada como não confiável.

- Bloquear o Encaminhamento Inter-VLAN: A VLAN de IoT não deve ser capaz de iniciar ligações para a VLAN Corporativa ou para a VLAN de Convidados.

- Implementar Isolamento de Clientes (Isolamento L2): Os dispositivos no mesmo SSID de IoT não devem conseguir comunicar entre si. Uma smart TV no Quarto 101 não precisa de fazer ping à smart TV no Quarto 102.

- Restringir o Acesso à Internet de Saída (Filtragem de Egress): Aplique uma política de negação por defeito para o tráfego de saída. Permita apenas o tráfego para endereços IP ou domínios específicos e necessários (ex: o endpoint na cloud do fabricante através da porta 443). Bloqueie todos os pedidos genéricos de DNS, HTTP e NTP de saída, forçando os dispositivos a utilizar serviços internos monitorizados.

Boas Práticas

- Não Oculte o SSID: Desativar a transmissão do SSID oferece benefícios de segurança insignificantes e frequentemente causa instabilidade de ligação para pilhas de rede IoT mal codificadas. Deixe o SSID visível, mas proteja-o adequadamente.

- Monitorizar o Comportamento dos Dispositivos: Utilize o WiFi Analytics para estabelecer uma linha de base de comportamento normal para dispositivos IoT. Se um sensor de temperatura começar subitamente a transferir gigabytes de dados, o sistema deve acionar um alerta imediato.

- Segmentar por Tipo de Dispositivo: Em ambientes complexos, como instalações de Saúde , considere criar múltiplos micro-segmentos (ex: VLAN 11 para IoT médico, VLAN 12 para AVAC da instalação) para reduzir ainda mais o raio de impacto de um comprometimento.

Resolução de Problemas e Mitigação de Riscos

Modo de Falha Comum: O Comprometimento da "Rede Plana"

A causa mais frequente de violações relacionadas com IoT é a implementação de dispositivos inteligentes na rede corporativa principal por conveniência. Isto ignora todos os controlos de segmentação.

- Mitigação: Aplique políticas rigorosas de controlo de alterações. Nenhum dispositivo se liga à rede sem um endereço MAC aprovado ou atribuição de iPSK.

Modo de Falha Comum: Endereços MAC Obsoletos

Quando um dispositivo avaria e é substituído, o endereço MAC antigo permanece frequentemente na base de dados RADIUS, criando uma porta das traseiras permanente se um atacante falsificar esse endereço específico.

- Mitigação: Implemente uma gestão automatizada do ciclo de vida. Exija a revalidação periódica de todos os dispositivos na base de dados MAB.

ROI e Impacto no Negócio

A implementação de uma segmentação adequada de dispositivos IoT em WiFi requer um esforço de configuração inicial, mas o retorno do investimento é substancial:

- Mitigação de Riscos: Reduz drasticamente a probabilidade de uma violação de dados catastrófica com origem num dispositivo inteligente vulnerável, protegendo a reputação da marca e evitando multas regulatórias (GDPR, PCI DSS).

- Estabilidade Operacional: O isolamento do tráfego ruidoso de IoT evita tempestades de broadcast que degradam o desempenho de aplicações corporativas críticas ou a experiência de Guest WiFi .

- Preparação para o Futuro: Uma arquitetura segmentada permite que os recintos implementem com confiança novas tecnologias de edifícios inteligentes, como Sensores avançados e soluções de Wayfinding , sem comprometer a segurança da rede principal.

Termos-Chave e Definições

VLAN (Virtual Local Area Network)

A logical grouping of network devices that behave as if they are on an independent network, regardless of their physical location.

Used to isolate IoT devices from corporate and guest traffic, preventing lateral movement during a security breach.

MAC Authentication Bypass (MAB)

A network access control technique that uses a device's MAC address to authorize connection to the network when standard 802.1X authentication is not supported.

The primary fallback method for onboarding 'dumb' IoT devices, requiring a RADIUS server to validate the MAC address.

Identity Pre-Shared Key (iPSK)

A feature that allows multiple unique pre-shared keys to be used on a single SSID, with each key assigning the device to a specific VLAN or policy.

A more secure alternative to a single shared password for IoT networks, allowing IT teams to revoke individual compromised devices.

Client Isolation (L2 Isolation)

A wireless network setting that prevents devices connected to the same access point or SSID from communicating directly with each other.

Essential for guest networks and IoT networks to prevent infected devices from spreading malware to adjacent devices.

802.1X

An IEEE standard for port-based network access control, providing secure, enterprise-grade authentication using a RADIUS server.

The gold standard for corporate devices, but rarely supported by the IoT devices discussed in this guide.

Zero Trust

A security framework requiring all users and devices to be authenticated, authorized, and continuously validated before being granted access to applications and data.

The guiding principle for configuring firewall rules for the IoT VLAN—assume the device is compromised and restrict access accordingly.

Egress Filtering

The practice of monitoring and potentially restricting the flow of information outbound from one network to another, typically the internet.

Crucial for IoT devices to ensure they only communicate with authorized vendor cloud services and cannot be used in DDoS attacks.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

Used for Guest WiFi, but unusable by headless IoT devices, necessitating MAB or iPSK for IoT onboarding.

Estudos de Caso

A 300-room hotel is deploying new smart TVs in every guest room. The TVs require internet access to stream content from vendor-approved cloud services, but they do not support 802.1X. The hotel also needs to ensure guests cannot cast content to TVs in adjacent rooms.

The IT team should create a dedicated IoT VLAN (e.g., VLAN 40) and a hidden or visible dedicated SSID (e.g., Hotel-Media). They implement Identity PSK (iPSK), assigning a unique pre-shared key to each room's TV. At the access point level, Client Isolation (Layer 2 isolation) is enabled to prevent TVs from communicating with each other. At the core firewall, inter-VLAN routing is blocked, ensuring the TVs cannot access the corporate network or the guest network. Finally, egress filtering is applied to VLAN 40, allowing outbound traffic only to the specific IP ranges required by the streaming services.

A large retail chain needs to connect hundreds of wireless barcode scanners and receipt printers. These legacy devices only support basic WPA2-PSK and cannot handle complex passwords or iPSK. How should they be secured?

The network architect should deploy a dedicated SSID specifically for these legacy devices, operating on the 2.4GHz band for maximum compatibility. Because the devices cannot support iPSK, the team must use MAC Authentication Bypass (MAB). The MAC addresses of all authorized scanners and printers are loaded into the central RADIUS server. When a device connects, the RADIUS server authenticates the MAC and assigns it to a highly restricted Retail-IoT VLAN. The firewall policy for this VLAN strictly limits outbound traffic to the specific internal inventory servers and payment gateways required for operation.

Análise de Cenários

Q1. A stadium IT director wants to deploy 50 new wireless digital signage displays. The vendor states the displays only support WPA2-Personal (a single shared password). The director wants to put them on the Guest WiFi network to avoid managing a new SSID. What is your recommendation?

💡 Dica:Consider the impact of client isolation and the security implications of mixing trusted and untrusted devices.

Mostrar Abordagem Recomendada

Do not place the displays on the Guest WiFi. The Guest network uses a captive portal, which the headless displays cannot navigate. Furthermore, Guest networks typically have client isolation enabled, which might interfere with the management system trying to update the displays. Recommendation: Create a dedicated IoT SSID. Since the devices only support WPA2-Personal, use MAC Authentication Bypass (MAB) to assign them to a dedicated Digital Signage VLAN. Apply strict firewall rules to this VLAN, allowing outbound traffic only to the specific content management cloud server.

Q2. During a network audit at a retail chain, you discover that all wireless receipt printers are connected to the Corporate VLAN using MAB. The firewall allows the Corporate VLAN full outbound internet access. What is the primary risk, and how should it be remediated?

💡 Dica:Think about what happens if an attacker unplugs a printer and connects their own device.

Mostrar Abordagem Recomendada

The primary risk is MAC spoofing. An attacker could spoof a printer's MAC address and gain full access to the Corporate VLAN, including unrestricted outbound internet access, allowing them to exfiltrate sensitive data or establish a command-and-control connection. Remediation: Move the printers to a dedicated IoT VLAN. Enforce strict egress filtering on the IoT VLAN, blocking all outbound internet access and only allowing internal communication to the specific print servers required for operation.

Q3. A hospital is deploying new smart thermostats that support Identity PSK (iPSK). The IT team plans to use a single iPSK for all thermostats across the entire campus to simplify management. Is this the optimal approach?

💡 Dica:Consider the blast radius if that single iPSK is compromised.

Mostrar Abordagem Recomendada

While better than a standard shared password, using a single iPSK for all devices defeats the primary benefit of the technology. If that single key is compromised, all thermostats are vulnerable, and changing the key requires reconfiguring every device on campus. Recommendation: Group the thermostats logically (e.g., by floor, wing, or department) and assign a unique iPSK to each group. This minimizes the blast radius of a compromised key and simplifies revocation.

Principais Conclusões

- ✓IoT devices rarely support 802.1X and must be logically isolated on dedicated VLANs.

- ✓Never place IoT devices on corporate or guest networks.

- ✓Use Identity PSK (iPSK) to assign unique keys to devices on a shared SSID.

- ✓Use MAC Authentication Bypass (MAB) as a fallback for legacy devices that cannot support iPSK.

- ✓MAB is not strong security; it must be paired with aggressive Zero Trust firewall policies.

- ✓Implement client isolation on IoT SSIDs to prevent lateral movement between devices.

- ✓Enforce default-deny egress filtering, allowing IoT devices to communicate only with required vendor endpoints.