আপনার ব্র্যান্ডের জন্য একটি কাস্টম WiFi লগইন পেজ কিভাবে তৈরি করবেন

এই নির্দেশিকাটি আইটি ম্যানেজার, নেটওয়ার্ক আর্কিটেক্ট এবং ভেন্যু অপারেশনস ডিরেক্টরদের জন্য একটি সম্পূর্ণ ব্র্যান্ডেড গেস্ট WiFi লগইন পেজ তৈরির বিষয়ে একটি ব্যাপক, বাস্তবায়ন-প্রস্তুত রেফারেন্স প্রদান করে — যা Captive Portal আর্কিটেকচার, HTML/CSS কাস্টমাইজেশন, GDPR সম্মতি এবং ডেটা ক্যাপচার কৌশল কভার করে। এটি প্রযুক্তিগত ভিত্তি থেকে শুরু করে আতিথেয়তা এবং খুচরা ক্ষেত্রে বাস্তব-বিশ্বের স্থাপনার পরিস্থিতি পর্যন্ত প্রতিটি পর্যায়ে পরিমাপযোগ্য ব্যবসায়িক ফলাফল সহ আলোচনা করে। Purple-এর গেস্ট WiFi প্ল্যাটফর্ম ব্যবহারকারী সংস্থাগুলির জন্য, এই নির্দেশিকাটি প্ল্যাটফর্মের পোর্টাল বিল্ডার, অ্যানালিটিক্স এবং সম্মতি ব্যবস্থাপনা ক্ষমতার সাথে সরাসরি সংযুক্ত।

🎧 এই গাইডটি শুনুন

ট্রান্সক্রিপ্ট দেখুন

- কার্যনির্বাহী সারসংক্ষেপ

- প্রযুক্তিগত গভীর বিশ্লেষণ

- একটি Captive Portal কিভাবে কাজ করে

- HTML/CSS কাস্টমাইজেশন স্তর

- প্রমাণীকরণ পদ্ধতি

- বাস্তবায়ন নির্দেশিকা

- সর্বোত্তম অনুশীলন

- ব্র্যান্ড বিশ্বস্ততা

- GDPR সম্মতি আর্কিটেকচার

- নিরাপত্তা অবস্থান

- বাস্তব-বিশ্বের কেস স্টাডি

- কেস স্টাডি 1: UK হোটেল চেইন — আতিথেয়তা

- কেস স্টাডি 2: ইউরোপীয় ফ্যাশন রিটেইলার — খুচরা

- সমস্যা সমাধান ও ঝুঁকি প্রশমন

- ROI ও ব্যবসায়িক প্রভাব

কার্যনির্বাহী সারসংক্ষেপ

গেস্ট WiFi লগইন পেজ — যা সাধারণত একটি Captive Portal বা স্প্ল্যাশ পেজ হিসাবে পরিচিত — প্রায়শই একটি ভিজিটর আপনার সংস্থার সাথে প্রথম ব্র্যান্ডেড ডিজিটাল ইন্টারঅ্যাকশন করে। তা সত্ত্বেও, বেশিরভাগ এন্টারপ্রাইজ স্থাপনা জেনেরিক, বিক্রেতা-সরবরাহকৃত স্প্ল্যাশ স্ক্রিনের উপর নির্ভর করে যা কোনো ব্র্যান্ড পরিচয় বহন করে না এবং কোনো দরকারী ডেটা ক্যাপচার করে না। এই নির্দেশিকাটি সরাসরি সেই শূন্যস্থান পূরণ করে।

একটি সম্পূর্ণ ব্র্যান্ডেড Guest WiFi লগইন অভিজ্ঞতা কেবল একটি কসমেটিক আপগ্রেড নয়। এটি একই সাথে একটি ডেটা অধিগ্রহণ সম্পদ, একটি বিশ্বাস সংকেত এবং একটি সম্মতি যন্ত্র। সঠিকভাবে স্থাপন করা হলে, এটি ইমেল ক্যাপচার হার একক সংখ্যা থেকে সংযুক্ত অতিথিদের 30-40 শতাংশে বৃদ্ধি করতে পারে, প্রথম-পক্ষের ডেটা সরাসরি আপনার CRM-এ ফিড করতে পারে এবং প্রতিটি ব্যবহারকারীর সেশনের জন্য একটি নিরীক্ষণযোগ্য GDPR সম্মতি রেকর্ড সরবরাহ করতে পারে। আতিথেয়তা , খুচরা , স্বাস্থ্যসেবা , বা পরিবহন পরিবেশে পরিচালিত সংস্থাগুলির জন্য, বাণিজ্যিক যুক্তিটি সহজ।

এই নির্দেশিকাটি Captive Portal-এর অন্তর্নিহিত প্রযুক্তিগত আর্কিটেকচার, HTML/CSS কাস্টমাইজেশন স্তর, পাঁচ-পর্যায়ের বাস্তবায়ন প্রক্রিয়া, GDPR-এর অধীনে সম্মতি প্রয়োজনীয়তা এবং পরিমাপযোগ্য ফলাফল সহ দুটি বিস্তারিত কেস স্টাডি কভার করে। Purple-এর WiFi Analytics প্ল্যাটফর্মটি একটি বাস্তব বাস্তবায়নের উদাহরণ হিসাবে উল্লেখ করা হয়েছে।

প্রযুক্তিগত গভীর বিশ্লেষণ

একটি Captive Portal কিভাবে কাজ করে

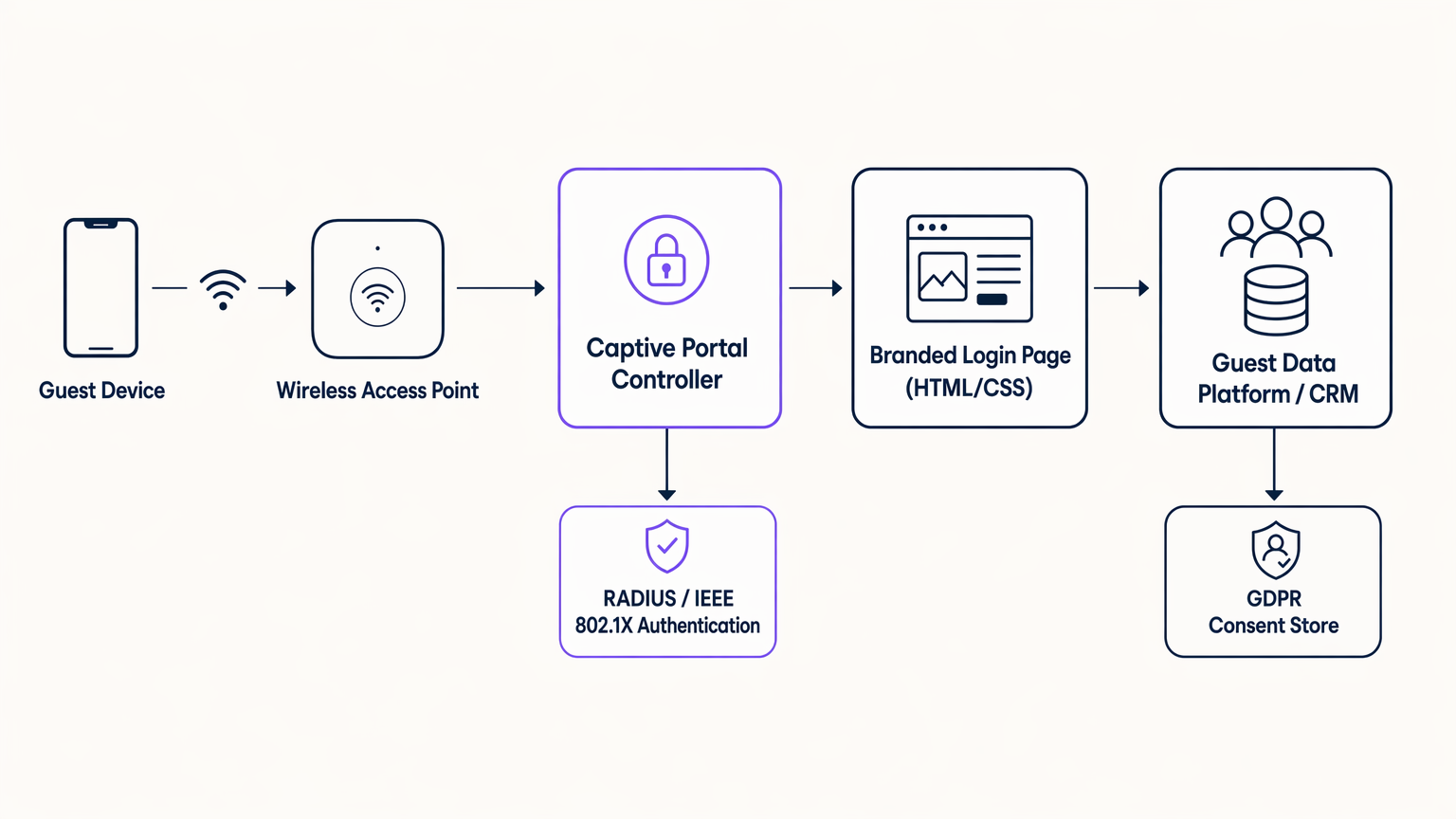

একটি Captive Portal নেটওয়ার্ক স্তরে কাজ করে, একটি গেস্ট ডিভাইসের প্রাথমিক HTTP অনুরোধকে বাধা দেয় এবং সম্পূর্ণ ইন্টারনেট অ্যাক্সেস দেওয়ার আগে এটিকে একটি লগইন পেজে পুনঃনির্দেশিত করে। এই প্রক্রিয়াটি সমস্ত প্রধান ওয়্যারলেস LAN বিক্রেতাদের মধ্যে প্রমিত এবং ব্যবহৃত এনক্রিপশন স্ট্যান্ডার্ড থেকে স্বাধীনভাবে কাজ করে — যার অর্থ এটি Simultaneous Authentication of Equals (SAE) ব্যবহার করে WPA3 স্থাপনার সাথে সম্পূর্ণরূপে সামঞ্জস্যপূর্ণ।

একটি আধুনিক Captive Portal আর্কিটেকচারের মূল উপাদানগুলি নিচে চিত্রিত করা হয়েছে।

প্রবাহটি নিম্নরূপ। যখন একটি গেস্ট ডিভাইস অ্যাক্সেস পয়েন্টের সাথে সংযুক্ত হয় এবং কোনো HTTP URL লোড করার চেষ্টা করে, তখন ওয়্যারলেস LAN কন্ট্রোলার বা গেটওয়ে অ্যাপ্লায়েন্স অনুরোধটি আটকায় এবং Captive Portal কন্ট্রোলারে একটি 302 পুনঃনির্দেশ জারি করে। কন্ট্রোলার ব্র্যান্ডেড HTML/CSS লগইন পেজ পরিবেশন করে। একবার ব্যবহারকারী প্রমাণীকরণ প্রবাহ সম্পন্ন করলে — তা ইমেল ফর্ম, সোশ্যাল লগইন (Facebook, Google, বা Apple এর মাধ্যমে OAuth 2.0), অথবা OpenRoaming-এর মতো একটি নির্বিঘ্ন পদ্ধতির মাধ্যমে হোক না কেন — কন্ট্রোলার IEEE 802.1X বা MAC Authentication Bypass (MAB) ব্যবহার করে একটি RADIUS সার্ভারের সাথে যোগাযোগ করে ডিভাইসটিকে ইন্টারনেট VLAN-এ অ্যাক্সেস দেওয়ার জন্য। প্রমাণীকরণের সময় ক্যাপচার করা ডেটা একটি সুরক্ষিত API কলের মাধ্যমে একই সাথে গেস্ট ডেটা প্ল্যাটফর্ম বা CRM-এ পাঠানো হয়, যেখানে GDPR সম্মতি রেকর্ড একটি অনুগত ডেটা স্টোরে লেখা হয়।

এটি লক্ষণীয় যে Captive Portal পেজটি নিজেই একটি সীমাবদ্ধ ব্রাউজার পরিবেশে লোড হয় — iOS এবং Android-এ Captive Network Assistant (CNA) — ডিভাইসটির সম্পূর্ণ ইন্টারনেট অ্যাক্সেস পাওয়ার আগে। ফ্রন্ট-এন্ড ডেভেলপমেন্টের জন্য এর একটি গুরুত্বপূর্ণ প্রভাব রয়েছে: সমস্ত সম্পদ পোর্টাল কন্ট্রোলারে স্ব-হোস্ট করা আবশ্যক। এই পরিবেশে বাহ্যিক CDN রিসোর্স, Google Fonts এবং তৃতীয় পক্ষের JavaScript লাইব্রেরি লোড হতে ব্যর্থ হবে। প্রতিটি স্টাইলশীট, ফন্ট ফাইল এবং ছবি পোর্টাল পেজের সাথে বান্ডিল করা আবশ্যক এবং কন্ট্রোলারের নিজস্ব ওয়েব সার্ভার থেকে পরিবেশন করা আবশ্যক।

HTML/CSS কাস্টমাইজেশন স্তর

লগইন পেজটি নিজেই একটি স্ট্যান্ডার্ড HTML5 ডকুমেন্ট যার সাথে একটি CSS স্টাইলশীট সংযুক্ত থাকে। আধুনিক Captive Portal প্ল্যাটফর্মগুলি — Purple সহ — একটি ভিজ্যুয়াল এডিটর প্রকাশ করে যা এই কোড তৈরি করে, তবে ব্র্যান্ড স্ট্যান্ডার্ড প্রয়োগ করতে বা রেন্ডারিং সমস্যা সমাধান করতে ইচ্ছুক আইটি দলগুলির জন্য অন্তর্নিহিত কাঠামো বোঝা অপরিহার্য।

নিয়ন্ত্রণ করার জন্য মূল CSS ভেরিয়েবলগুলি হল:

| CSS Property | Brand Element | Recommended Approach |

|---|---|---|

background-color |

পেজের ব্যাকগ্রাউন্ড | একটি ফ্ল্যাট হেক্স ভ্যালু বা CSS গ্রেডিয়েন্ট ব্যবহার করুন; রাস্টার ছবি এড়িয়ে চলুন |

font-family |

টাইপোগ্রাফি | WOFF2 ফন্ট ফাইল স্থানীয়ভাবে এম্বেড করুন; Google Fonts রেফারেন্স করবেন না |

color (শিরোনাম) |

ব্র্যান্ডের সেকেন্ডারি রঙ | ব্র্যান্ড নির্দেশিকাগুলির সাথে হুবহু মিলিয়ে নিন |

background-color (CTA বাটন) |

প্রাথমিক ব্র্যান্ড রঙ | ব্র্যান্ড নির্দেশিকা থেকে সঠিক হেক্স ভ্যালু ব্যবহার করুন |

border-radius |

বাটন এবং কন্টেইনারের আকার | কন্টেইনারের জন্য 12px, ছোট উপাদানের জন্য 6px |

max-width (ফর্ম কন্টেইনার) |

মোবাইল-ফার্স্ট লেআউট | সর্বোত্তম মোবাইল রেন্ডারিংয়ের জন্য সর্বোচ্চ 480px |

পেজের ওজন সীমাবদ্ধতা Captive Portal স্থাপনার ক্ষেত্রে সবচেয়ে বেশি লঙ্ঘিত প্রযুক্তিগত প্রয়োজনীয়তা। পুরো পেজের জন্য, সমস্ত সম্পদ সহ, ব্যবহারিক সীমা হল মোট 500 কিলোবাইট। এটি প্রমাণীকরণের আগে ধীর বা যানজটপূর্ণ সংযোগগুলিতে নির্ভরযোগ্য রেন্ডারিং নিশ্চিত করে। লোগোর জন্য SVG ফরম্যাট (সাধারণত 5-20 KB), ফন্টের জন্য স্থানীয়ভাবে এম্বেড করা WOFF2 (সাধারণত প্রতি ওজনে 30-80 KB), এবং ফটোগ্রাফিক ব্যাকগ্রাউন্ডের পরিবর্তে CSS গ্রেডিয়েন্ট বা ফ্ল্যাট রঙ ব্যবহার করুন।

প্রমাণীকরণ পদ্ধতি

প্রমাণীকরণ পদ্ধতির পছন্দের ডেটা ক্যাপচার হার এবং সম্মতি উভয় অবস্থানের উপর সরাসরি প্রভাব ফেলে।

| Method | Data Captured | Conversion Rate | Compliance Notes |

|---|---|---|---|

| ইমেল ফর্ম | ইমেল, নাম, কাস্টম ফিল্ড | মাঝারি (25–40%) | সম্পূর্ণ GDPR নিয়ন্ত্রণ; প্রস্তাবিত |

| সোশ্যাল লগইন (OAuth) | ইমেল, নাম, প্রোফাইল ডেটা | উচ্চ (35–55%) | সোশ্যাল প্রোভাইডারের সাথে DPA প্রয়োজন |

| SMS / OTP | মোবাইল নম্বর | মাঝারি (20–35%) | SMS গেটওয়ে প্রয়োজন; PECR প্রযোজ্য |

| ক্লিক-থ্রু (কোনো ডেটা নেই) | কোনোটি নয় | খুব উচ্চ (70–90%) | কোনো ডেটা নেই |

| OpenRoaming / Passpoint | ক্যারিয়ার-যাচাইকৃত পরিচয় | নির্বিঘ্ন | Eduroam/WBA ইকোসিস্টেম; এন্টারপ্রাইজ ব্যবহার |

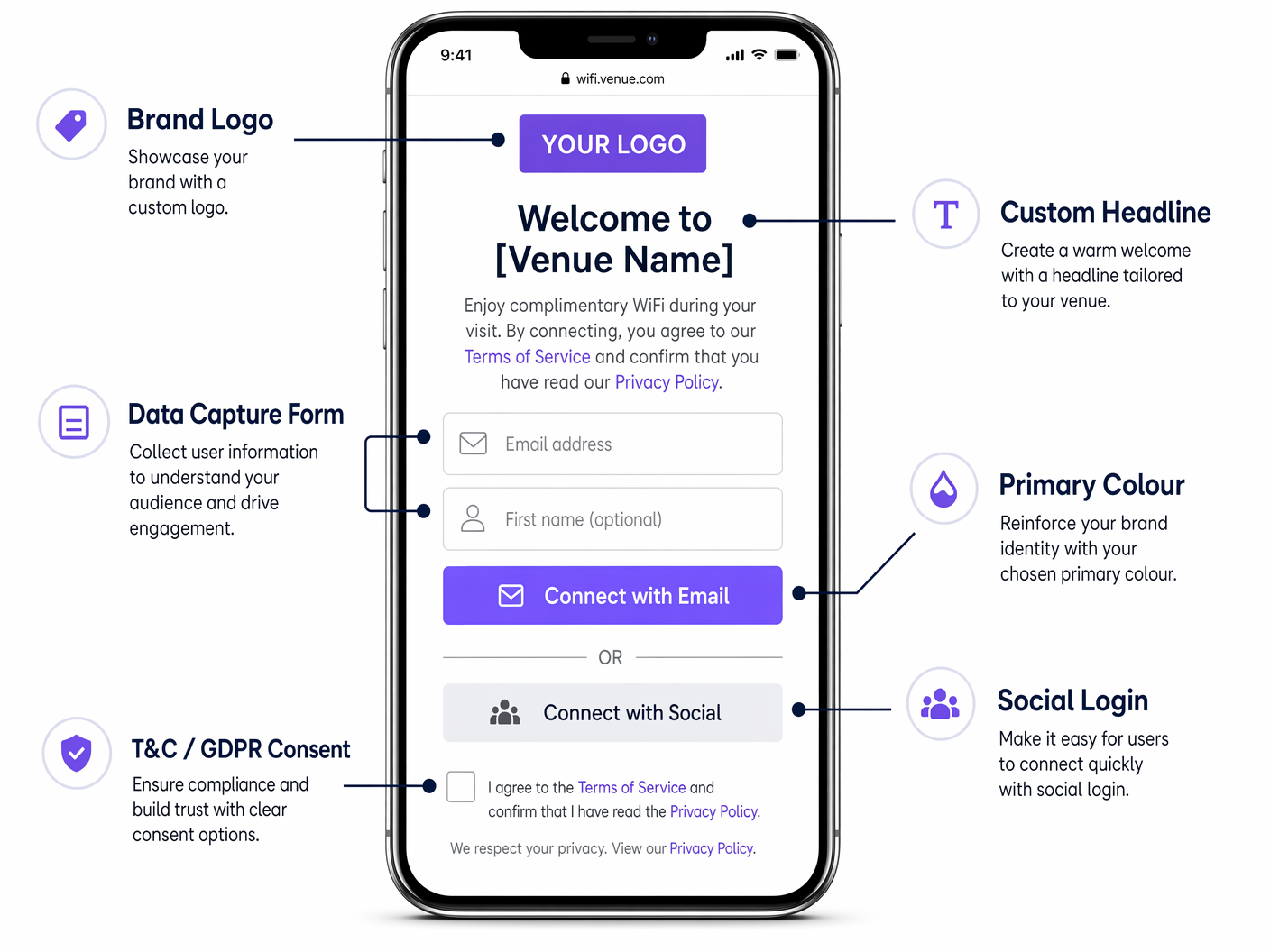

অধিকাংশ বাণিজ্যিক স্থাপনার জন্য, একটি ইমেল ফর্ম এবং সামাজিক লগইনের সমন্বয় — একটি স্পষ্টভাবে উপস্থাপিত GDPR সম্মতি চেকবক্স সহ — রূপান্তর হার এবং ডেটা গুণমানের সর্বোত্তম ভারসাম্য প্রদান করে।

বাস্তবায়ন নির্দেশিকা

একটি সফল Captive Portal স্থাপনা পাঁচটি স্বতন্ত্র পর্যায় অনুসরণ করে। কোনো পর্যায় বাদ দেওয়া বা সংকুচিত করা স্থাপনার পরবর্তী সমস্যাগুলির প্রধান কারণ।

পর্যায় 1 — প্রয়োজনীয়তা সংগ্রহ। মার্কেটিং (ব্র্যান্ড অ্যাসেট, কপি, সম্মতি ভাষা), আইনি (GDPR পর্যালোচনা, গোপনীয়তা নীতি), এবং নেটওয়ার্ক ইঞ্জিনিয়ারিং (VLAN আর্কিটেকচার, RADIUS কনফিগারেশন, DNS whitelist) সহ একটি ক্রস-ফাংশনাল ওয়ার্কিং গ্রুপ আহ্বান করুন। ক্যাপচার করার জন্য সঠিক ডেটা ক্ষেত্র, প্রমাণীকরণের পরের রিডাইরেক্ট URL, এবং মার্কেটিং সম্মতির অপ্ট-ইন ভাষা নির্ধারণ করুন। ডেভেলপমেন্ট শুরু হওয়ার আগে সম্মতি প্রক্রিয়ার উপর আইনি লিখিত অনুমোদন নিন।

পর্যায় 2 — নকশা এবং উন্নয়ন। পোর্টাল পৃষ্ঠাটি একটি স্বতন্ত্র HTML/CSS ডকুমেন্ট হিসাবে তৈরি করুন। 500 KB এর পৃষ্ঠা ওজন সীমা প্রয়োগ করুন। iOS Safari (CNA), Android Chrome (CNA), এবং ডেস্কটপ ব্রাউজারগুলিতে রেন্ডারিং পরীক্ষা করুন। SSL সার্টিফিকেট চেইন যাচাই করুন — পোর্টাল ডোমেনের একটি বিশ্বস্ত সার্টিফিকেট থাকতে হবে, কারণ একটি অবিশ্বস্ত সার্টিফিকেটের সতর্কতা বেশিরভাগ ব্যবহারকারীকে লগইন ত্যাগ করতে বাধ্য করবে। নিশ্চিত করুন যে ফর্মটি সম্পূর্ণরূপে অ্যাক্সেসযোগ্য (WCAG 2.1 AA ন্যূনতম)।

পর্যায় 3 — ইন্টিগ্রেশন। প্ল্যাটফর্মের API এর মাধ্যমে পোর্টালটিকে আপনার গেস্ট ডেটা প্ল্যাটফর্ম বা CRM এর সাথে সংযুক্ত করুন। RADIUS সার্ভার কনফিগার করুন (অথবা প্ল্যাটফর্মের হোস্ট করা RADIUS পরিষেবা ব্যবহার করুন)। প্রমাণীকরণের পরের রিডাইরেক্ট সেট আপ করুন। অভ্যন্তরীণ সংস্থানগুলি থেকে প্রাক-প্রমাণীকরণ নেটওয়ার্ক সেগমেন্টকে বিচ্ছিন্ন করতে VLAN সেগমেন্টেশন কনফিগার করুন। প্রোডাকশনে যাওয়ার আগে একটি স্টেজিং নেটওয়ার্কে সম্পূর্ণ এন্ড-টু-এন্ড ফ্লো — ডিভাইস অ্যাসোসিয়েশন, পোর্টাল রিডাইরেক্ট, প্রমাণীকরণ, RADIUS অনুমোদন, CRM ডেটা রাইট, এবং পোস্ট-অথ রিডাইরেক্ট — পরীক্ষা করুন।

পর্যায় 4 — পাইলট স্থাপনা। একটি একক ভেন্যু বা একটি নির্দিষ্ট পাইলট গ্রুপে রোল আউট করুন। প্রথম 30 দিনের জন্য চারটি মূল মেট্রিক নিরীক্ষণ করুন: প্রমাণীকরণ সাফল্যের হার (লক্ষ্য >95%), গড় পৃষ্ঠা লোড সময় (লক্ষ্য <3 সেকেন্ড), ডেটা ক্যাপচার হার (বেসলাইন পরিমাপ), এবং RADIUS অনুমোদন ব্যর্থতা (লক্ষ্য <1%)। সম্পূর্ণ রোলআউটে যাওয়ার আগে যেকোনো সমস্যা সমাধান করুন।

পর্যায় 5 — অপ্টিমাইজেশন এবং শাসন। মাসিক ডেটা ক্যাপচার হার পর্যালোচনা করুন। হেডলাইন কপি এবং CTA বোতাম টেক্সট ভেরিয়েন্ট পরীক্ষা করুন। ব্র্যান্ড নির্দেশিকা পরিবর্তন হলে পোর্টাল ডিজাইন আপডেট করুন। ডেটা প্রক্রিয়াকরণ কার্যক্রম পরিবর্তন হলে GDPR সম্মতি ভাষা পর্যালোচনা করুন। পোর্টাল অবকাঠামোর একটি বার্ষিক নিরাপত্তা পর্যালোচনা পরিচালনা করুন, যার মধ্যে SSL সার্টিফিকেট নবায়ন, RADIUS সার্ভার প্যাচিং, এবং DNS whitelist পর্যালোচনা অন্তর্ভুক্ত।

সর্বোত্তম অনুশীলন

ব্র্যান্ড বিশ্বস্ততা

স্থাপনার আগে পোর্টালটিকে একটি পাঁচ-পয়েন্ট ব্র্যান্ড বিশ্বস্ততা পরীক্ষা পাস করতে হবে: সর্বনিম্ন আকারের সঠিক লোগো ভেরিয়েন্ট (30px ডিজিটাল); প্রাথমিক বোতামের রঙ সঠিক ব্র্যান্ড হেক্স মানের সাথে মিলে যাওয়া; ডিজিটাল ব্র্যান্ড নির্দেশিকাগুলির সাথে সামঞ্জস্যপূর্ণ ফন্ট ফ্যামিলি; ব্র্যান্ড ভয়েসের সাথে সামঞ্জস্যপূর্ণ হেডলাইন টোন; এবং ব্র্যান্ডের ওয়েবসাইট ও অ্যাপের সাথে ভিজ্যুয়াল সামঞ্জস্য। যে কোনো পোর্টাল এই পরীক্ষায় ব্যর্থ হলে তা ডিজাইন পর্যায়ে ফিরিয়ে দেওয়া উচিত।

GDPR সম্মতি আর্কিটেকচার

UK GDPR এবং EU GDPR এর অধীনে, সম্মতি প্রক্রিয়াটি অবশ্যই সুস্পষ্ট, আনবান্ডেলড এবং গ্রানুলার হতে হবে। পরিষেবার শর্তাবলী গ্রহণ এবং মার্কেটিং যোগাযোগ অপ্ট-ইন পৃথক, আনটিক করা চেকবক্স হিসাবে উপস্থাপন করতে হবে। সেগুলিকে একটি একক চেকবক্সে একত্রিত করা অ-সম্মত। প্রতিটি সম্মতি ইভেন্ট একটি টাইমস্ট্যাম্প, উপস্থাপিত সঠিক সম্মতি পাঠ্য এবং ব্যবহারকারীর শনাক্তকারী সহ রেকর্ড করা আবশ্যক। Purple's প্ল্যাটফর্ম এই রেকর্ডগুলি একটি নিরীক্ষণযোগ্য সম্মতি স্টোরে সংরক্ষণ করে যা নিয়ন্ত্রক পর্যালোচনার জন্য এক্সপোর্ট করা যেতে পারে।

নিরাপত্তা অবস্থান

প্রাক-প্রমাণীকরণ নেটওয়ার্ক সেগমেন্টকে VLAN সেগমেন্টেশনের মাধ্যমে সমস্ত অভ্যন্তরীণ সংস্থান থেকে বিচ্ছিন্ন করতে হবে। পোর্টাল কাজ করার জন্য প্রয়োজনীয় শুধুমাত্র DNS whitelist এন্ট্রিগুলি — পোর্টাল কন্ট্রোলার ডোমেন, সামাজিক লগইন OAuth এন্ডপয়েন্ট, এবং স্ব-হোস্ট করা সম্পদের জন্য ব্যবহৃত যেকোনো CDN ডোমেন — প্রমাণীকরণের আগে অ্যাক্সেসযোগ্য হওয়া উচিত। প্রমাণীকরণের পরে, অতিথিদের শুধুমাত্র ইন্টারনেট অ্যাক্সেস সহ একটি ডেডিকেটেড গেস্ট VLAN এ স্থাপন করা উচিত, অভ্যন্তরীণ সাবনেটগুলিতে কোনো রুট থাকবে না। এই আর্কিটেকচার নেটওয়ার্ক সেগমেন্টেশনের জন্য PCI DSS প্রয়োজনীয়তা 1.3 এর সাথে সামঞ্জস্যপূর্ণ।

পোর্টাল পৃষ্ঠার প্রকারগুলির বিস্তারিত তুলনার জন্য, দেখুন WiFi Landing Page vs. Splash Page: পার্থক্য কী? ।

বাস্তব-বিশ্বের কেস স্টাডি

কেস স্টাডি 1: UK হোটেল চেইন — আতিথেয়তা

UK জুড়ে 45টি সম্পত্তি পরিচালনা করা একটি মধ্য-মাপের হোটেল গ্রুপ তাদের ওয়্যারলেস LAN বিক্রেতা দ্বারা সরবরাহকৃত ডিফল্ট Splash Page ব্যবহার করছিল। পৃষ্ঠাটি আনব্র্যান্ডেড ছিল, মোবাইলে ধীরে লোড হত এবং কোনো ডেটা ক্যাপচার ফর্ম উপস্থাপন করত না। ইমেল ক্যাপচার হার: সংযুক্ত অতিথিদের প্রায় 8%।

আইটি দল Purple's Guest WiFi প্ল্যাটফর্মটি সমস্ত 45টি সম্পত্তিতে স্থাপন করেছে, বিক্রেতার Splash Page কে একটি সম্পূর্ণ ব্র্যান্ডেড Captive Portal দিয়ে প্রতিস্থাপন করেছে। নতুন পোর্টালটি হোটেল গ্রুপের সঠিক ব্র্যান্ড রঙ, Poppins টাইপোগ্রাফি, এবং একটি ইমেল ক্ষেত্র, একটি প্রথম-নাম ক্ষেত্র, এবং একটি GDPR-সম্মত মার্কেটিং সম্মতি চেকবক্স সহ একটি একক-স্ক্রিন লেআউট ব্যবহার করেছে। মোট পৃষ্ঠার ওজন 380 KB তে অপ্টিমাইজ করা হয়েছিল। প্রমাণীকরণের পরের রিডাইরেক্টটি হোটেলের লয়্যালটি প্রোগ্রামের ল্যান্ডিং পৃষ্ঠায় সেট করা হয়েছিল।

90 দিনের ফলাফল: সংযুক্ত অতিথিদের ইমেল ক্যাপচার হার 8% থেকে 38% এ বৃদ্ধি পেয়েছে। ক্যাপচার করা ডেটা হোটেল গ্রুপের CRM এ একত্রিত করা হয়েছিল, যা পূর্ববর্তী অতিথিদের কাছে একটি লক্ষ্যযুক্ত পুনরায়-এনগেজমেন্ট ইমেল প্রচারাভিযান সক্ষম করেছে। পাইলট সম্পত্তিগুলিতে ইমেল প্রচারাভিযানের কারণে সরাসরি বুকিং রাজস্ব বছরে 14% বৃদ্ধি পেয়েছে। GDPR সম্মতি স্টোর সমস্ত 45টি ভেন্যুর জন্য একটি সম্পূর্ণ অডিট ট্রেল সরবরাহ করেছে।

কেস স্টাডি 2: ইউরোপীয় ফ্যাশন রিটেইলার — খুচরা

পাঁচটি ইউরোপীয় বাজারে 120টি স্টোর পরিচালনা করা একটি ফ্যাশন রিটেইলার ডিজিটাল রূপান্তর কর্মসূচির অংশ হিসাবে গেস্ট WiFi স্থাপন করছিল। প্রয়োজনীয়তা ছিল প্রতি-বাজার ল্যান সহ একটি একক, কেন্দ্রীয়ভাবে পরিচালিত ব্র্যান্ডেড পোর্টাললোকালাইজেশন (English, French, German, Spanish, Italian) এবং Salesforce-এ একটি একক CRM ইন্টিগ্রেশন।

খুচরা বিক্রেতা একটি কেন্দ্রীভূত পোর্টাল কনফিগারেশন সহ একটি ক্লাউড-পরিচালিত গেস্ট WiFi প্ল্যাটফর্ম স্থাপন করেছে। ব্র্যান্ড অ্যাসেট এবং CSS একটি একক অ্যাডমিন কনসোল থেকে পরিচালিত হয়েছিল, যেখানে ভাষা এবং স্থানীয়কৃত সম্মতি ভাষার জন্য প্রতি-ভেন্যু এবং প্রতি-অঞ্চল ওভাররাইড প্রয়োগ করা হয়েছিল। Salesforce ইন্টিগ্রেশন প্ল্যাটফর্মের নেটিভ CRM কানেক্টর ব্যবহার করেছে।

ছয় মাসের ফলাফল: সমস্ত 120টি স্টোর জুড়ে 400,000-এর বেশি অপ্ট-ইন করা গেস্ট প্রোফাইলের একটি ফার্স্ট-পার্টি ডেটা অ্যাসেট তৈরি করা হয়েছিল। এই দর্শকদের কাছে ইমেল প্রচারাভিযানগুলি খুচরা শিল্পের 12% বেঞ্চমার্কের তুলনায় গড়ে 28% ওপেন রেট অর্জন করেছে। CRM অ্যাট্রিবিউশন মডেলিংয়ের উপর ভিত্তি করে, স্থাপনার পরের ছয় মাসে খুচরা বিক্রেতা দোকানে বারবার ভিজিটে 9% বৃদ্ধি পেয়েছে। এই স্থাপনায় ব্যবহৃত অ্যানালিটিক্স এবং অ্যাট্রিবিউশন ক্ষমতার জন্য Purple-এর WiFi Analytics প্ল্যাটফর্ম দেখুন।

সমস্যা সমাধান ও ঝুঁকি প্রশমন

iOS-এ পোর্টাল প্রদর্শিত হচ্ছে না। iOS একটি Captive Network Assistant (CNA) ব্যবহার করে যা একটি সীমাবদ্ধ WebKit ভিউতে পোর্টাল রেন্ডার করে। নিশ্চিত করুন যে পোর্টাল ডোমেইন Apple-এর পরিচিত-নেটওয়ার্ক তালিকায় নেই, পোর্টালটি Apple-এর Captive Portal সনাক্তকরণ প্রোব (/hotspot-detect.html) এ সঠিকভাবে সাড়া দেয় এবং প্রাথমিক পুনঃনির্দেশে সমস্ত অ্যাসেট HTTP (HTTPS নয়) এর মাধ্যমে পরিবেশিত হয় — CNA প্রথম অনুরোধে HTTPS পুনঃনির্দেশ অনুসরণ করে না।

উচ্চ প্রমাণীকরণ ব্যর্থতার হার। নির্দিষ্ট ত্রুটি কোডের জন্য RADIUS সার্ভার লগগুলি পরীক্ষা করুন। সাধারণ কারণগুলির মধ্যে রয়েছে RADIUS সার্ভার এবং অ্যাক্সেস পয়েন্টের মধ্যে ক্লক স্কিউ (NTP সিঙ্ক্রোনাইজেশন প্রয়োজন), RADIUS সার্ভারে মেয়াদোত্তীর্ণ সার্টিফিকেট এবং অ্যাক্সেস পয়েন্ট ও RADIUS সার্ভারের মধ্যে MAC অ্যাড্রেস ফরম্যাট অমিল।

উচ্চ সংযোগের পরিমাণ সত্ত্বেও ডেটা ক্যাপচার রেট কম। ফর্ম ফিল্ডের সংখ্যা পর্যালোচনা করুন — প্রতিটি অতিরিক্ত ফিল্ড রূপান্তরকে প্রায় 5-10% কমিয়ে দেয়। পেজ লোড টাইম পর্যালোচনা করুন — যদি পোর্টাল লোড হতে 3 সেকেন্ডের বেশি সময় নেয়, তাহলে পরিত্যাগ দ্রুত বৃদ্ধি পায়। সম্মতি ভাষা পর্যালোচনা করুন — অতিরিক্ত আইনি সম্মতি পাঠ্য অপ্ট-ইন রেট কমিয়ে দেয়।

GDPR অডিট অনুরোধ। Purple-এর প্ল্যাটফর্ম যেকোনো প্রদত্ত ইমেল ঠিকানা বা তারিখ পরিসরের জন্য একটি সম্পূর্ণ সম্মতি রেকর্ড চাহিদা অনুযায়ী এক্সপোর্ট করে। নিশ্চিত করুন যে আপনার ডেটা ধারণ নীতি সঠিকভাবে কনফিগার করা হয়েছে — UK GDPR এর অধীনে, ব্যক্তিগত ডেটা উল্লিখিত উদ্দেশ্যের জন্য প্রয়োজনীয় সময়ের বাইরে ধরে রাখা উচিত নয়।

ভেন্যু জুড়ে ব্র্যান্ডের অসঙ্গতি। পোর্টাল কনফিগারেশন ব্যবস্থাপনা কেন্দ্রীভূত করুন। যেকোনো ভেন্যু-স্তরের কাস্টমাইজেশন স্থানীয়কৃত কপি এবং ভাষার মধ্যে সীমাবদ্ধ থাকা উচিত; ব্র্যান্ডের রঙ, টাইপোগ্রাফি এবং লোগো অবশ্যই গ্লোবাল কনফিগারেশন স্তরে লক করা থাকতে হবে।

ROI ও ব্যবসায়িক প্রভাব

একটি কাস্টম Captive Portal-এর ROI তিনটি মাত্রায় পরিমাপ করা হয়: ডেটা অ্যাসেট ভ্যালু, সরাসরি রাজস্ব অ্যাট্রিবিউশন এবং অপারেশনাল দক্ষতা।

ডেটা অ্যাসেট ভ্যালু। একটি Captive Portal স্থাপনার প্রাথমিক আউটপুট হল একটি ফার্স্ট-পার্টি ডেটা অ্যাসেট — যাচাইকৃত ইমেল ঠিকানা সহ অপ্ট-ইন করা গেস্ট প্রোফাইলের একটি ডেটাবেস। এই অ্যাসেটের মূল্য ক্যাপচার রেট, অপ্ট-ইন রেট এবং ডেটার গুণমান দ্বারা নির্ধারিত হয়। প্রতিদিন 500 সংযোগ, 35% ক্যাপচার রেট এবং 70% অপ্ট-ইন রেট সহ একটি ভেন্যু প্রতি বছর প্রায় 44,000 অপ্ট-ইন করা প্রোফাইলের একটি ডেটাবেস তৈরি করবে। প্রতি £1 খরচে £42 এর শিল্প-মান ইমেল মার্কেটিং ROI-তে, এই অ্যাসেটের বাণিজ্যিক মূল্য যথেষ্ট।

সরাসরি রাজস্ব অ্যাট্রিবিউশন। Purple-এর WiFi Analytics প্ল্যাটফর্ম CRM-স্তরের অ্যাট্রিবিউশন রিপোর্টিং প্রদান করে, যা নির্দিষ্ট ইমেল প্রচারাভিযানগুলিকে ভেন্যু-এর ভিজিট এবং লেনদেনের সাথে সংযুক্ত করে। এটি Captive Portal ডেটা ক্যাপচার প্রোগ্রামের জন্য দায়ী রাজস্বের সরাসরি গণনা সক্ষম করে।

অপারেশনাল দক্ষতা। একটি কেন্দ্রীভূতভাবে পরিচালিত পোর্টাল প্ল্যাটফর্ম ব্র্যান্ড নির্দেশিকা পরিবর্তন হলে প্রতি-ভেন্যু IT কনফিগারেশন কাজের প্রয়োজনীয়তা দূর করে। একটি একক CSS আপডেট একই সাথে সমস্ত ভেন্যু জুড়ে ছড়িয়ে পড়ে, যা বৃহৎ পরিসরে ব্র্যান্ডের ধারাবাহিকতা বজায় রাখার অপারেশনাল ওভারহেড হ্রাস করে।

| মেট্রিক | সাধারণ আনব্র্যান্ডেড পোর্টাল | ব্র্যান্ডেড পোর্টাল (Purple) | উন্নতি |

|---|---|---|---|

| ইমেল ক্যাপচার রেট | 5–10% | 30–40% | 3–4x |

| মার্কেটিং অপ্ট-ইন রেট | N/A | ক্যাপচারের 60–75% | — |

| পোস্ট-অথেনটিকেশন এনগেজমেন্ট | নেই | লয়্যালটি পেজ / অফার | সরাসরি |

| GDPR অডিট প্রস্তুতি | ম্যানুয়াল | স্বয়ংক্রিয় এক্সপোর্ট | উল্লেখযোগ্য |

| ব্র্যান্ডের ধারাবাহিকতা | নেই | কেন্দ্রীভূতভাবে প্রয়োগকৃত | সম্পূর্ণ |

মাল্টি-সাইট স্থাপনার জন্য প্রাসঙ্গিক নেটওয়ার্ক আর্কিটেকচার প্রসঙ্গে, The Core SD-WAN Benefits for Modern Businesses দেখুন, যা ব্যাখ্যা করে কিভাবে SD-WAN বিতরণকৃত Captive Portal স্থাপনার জন্য নেটওয়ার্ক আন্ডারলেকে সরল করে।

মূল শব্দ ও সংজ্ঞা

Captive Portal

A network mechanism that intercepts a guest device's HTTP requests and redirects them to a login or authentication page before granting full internet access. Operates at the network layer, independent of the wireless encryption standard in use.

IT teams encounter this term when configuring wireless LAN controllers, cloud WiFi management platforms, or gateway appliances. It is the technical name for what end users experience as a 'WiFi login page'.

Captive Network Assistant (CNA)

A restricted browser environment built into iOS and Android that automatically opens when the operating system detects a captive portal. It renders the portal page in a sandboxed WebKit view with no access to cookies, local storage, or external CDN resources.

Critical for front-end developers building portal pages. Any asset that cannot be loaded from the portal controller itself will fail to render in the CNA, causing visual breakage or page load failures.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised authentication, authorisation, and accounting (AAA) for network access. In a captive portal deployment, the portal controller communicates with the RADIUS server to grant or deny network access after the user completes the authentication flow.

Network engineers configure RADIUS servers (or use a hosted RADIUS service provided by the portal platform) as part of the captive portal backend. IEEE 802.1X uses RADIUS as its authentication protocol.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism for devices connecting to a LAN or WLAN. In enterprise guest WiFi deployments, it is used in conjunction with a RADIUS server to authenticate users before granting network access.

Relevant when configuring enterprise-grade captive portals, particularly in environments where MAC Authentication Bypass (MAB) is insufficient and stronger identity verification is required.

MAC Authentication Bypass (MAB)

An authentication method in which a device's MAC address is used as its credential for network access. The access point sends the MAC address to the RADIUS server, which either approves or denies access based on a pre-configured allowlist.

Used in captive portal deployments to enable automatic re-authentication for returning devices without requiring the user to re-enter credentials. Commonly used for known corporate devices or returning guests.

GDPR Consent Record

A timestamped record of a user's explicit consent to data processing, including the exact consent text presented, the date and time of consent, and the user's identifier (typically email address). Required under UK GDPR and EU GDPR Article 7(1) as evidence that consent was obtained.

Captive portal platforms must generate and store a consent record for every user who opts in to marketing communications. This record must be exportable for regulatory audit purposes.

DNS Whitelist

A list of domain names that are accessible to a guest device before it has completed captive portal authentication. The whitelist must include the portal controller domain, any social login OAuth endpoints, and any CDN domains used for self-hosted portal assets.

Network engineers configure the DNS whitelist on the wireless LAN controller or gateway appliance. An incorrectly configured whitelist is a common cause of portal rendering failures, particularly for social login flows.

Post-Authentication Redirect

The URL to which a guest device's browser is redirected immediately after the user successfully completes the captive portal authentication flow. This is the first page the user sees with full internet access.

The post-authentication redirect is a high-value commercial touchpoint. It should be set to a landing page that drives a specific action — loyalty programme sign-up, app download, current promotion — rather than defaulting to the user's originally requested URL.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication protocol used in WPA3 Personal mode, replacing the Pre-Shared Key (PSK) handshake used in WPA2. SAE provides stronger resistance to offline dictionary attacks and forward secrecy. It is fully compatible with captive portal deployments.

IT teams evaluating network security upgrades should be aware that migrating from WPA2 to WPA3 does not require changes to the captive portal architecture. The portal mechanism operates at the network layer, above the encryption layer.

OpenRoaming

A WiFi roaming standard developed by the Wireless Broadband Alliance (WBA) that allows users to automatically connect to participating networks using their existing credentials (carrier, enterprise, or identity provider). Eliminates the need for manual captive portal authentication for enrolled users.

Relevant for enterprise and transport deployments where seamless connectivity is a priority. Purple operates as an identity provider within the OpenRoaming ecosystem under its Connect licence, enabling venues to offer automatic connection to enrolled users.

কেস স্টাডিজ

A 200-room hotel in central London wants to replace its vendor-supplied splash page with a fully branded captive portal. The hotel's brand guidelines specify a dark navy primary colour (#011638), a gold accent (#C9A84C), and the Playfair Display serif font. The IT manager is concerned about iOS compatibility and GDPR compliance. How should this be approached?

Begin with a requirements workshop involving IT, marketing, and legal. Confirm the exact brand assets: SVG logo file, hex colour values, and font files (WOFF2 format for Playfair Display). For iOS compatibility, configure the wireless LAN controller to respond correctly to Apple's captive portal detection probe at /hotspot-detect.html, and ensure the initial redirect is HTTP (not HTTPS) — the CNA on iOS does not follow HTTPS redirects on the first request. The portal page itself should be served over HTTPS once the CNA has loaded it. For GDPR, present two separate, unticked checkboxes: one for terms of service acceptance (required to connect) and one for marketing communications (optional). Record each consent event with a timestamp and the exact consent text version. Optimise the page to under 500 KB by embedding the Playfair Display WOFF2 file locally (do not reference Google Fonts), using the SVG logo, and using a CSS gradient for the background rather than a photographic image. Set the post-authentication redirect to the hotel's loyalty programme or a current promotions page. Deploy to a single floor as a pilot, monitor authentication success rate and page load time for 14 days, then roll out to the full property.

A national retail chain with 85 stores wants to deploy a consistent branded captive portal across all locations. Each store has a different wireless LAN vendor (a mix of Cisco, Aruba, and Ruckus hardware from historical acquisitions). The marketing team wants to be able to update the portal design centrally without involving IT at each site. How should the architecture be designed?

Deploy a cloud-hosted captive portal platform — such as Purple — that operates as a vendor-neutral overlay, independent of the underlying wireless hardware. The platform communicates with each access point via a RADIUS proxy or a cloud RADIUS service, meaning the portal controller is entirely decoupled from the hardware vendor. The portal page is hosted on the platform's CDN (with all assets self-hosted on the platform, not on external CDNs), and the platform's admin console allows centralised management of brand assets, CSS, and copy. Per-store customisations (store name in the headline, localised promotions) are managed via venue-level variables in the platform's template engine. When the marketing team updates the brand CSS, the change propagates to all 85 stores within minutes, with no per-site IT intervention required. The CRM integration is configured once at the platform level and applies to all venues. VLAN configuration at each site is a one-time setup task handled by the local IT team or the platform's onboarding service.

A conference centre hosting 50 events per year wants to offer event sponsors a co-branded WiFi login experience — showing the sponsor's logo alongside the venue's own branding — for the duration of each event. The IT team needs to be able to switch portal configurations between events with minimal manual effort. How should this be implemented?

Configure the captive portal platform with a library of portal templates — one master template per event type (conference, exhibition, gala dinner) — with sponsor logo and colour variables that can be updated via the admin console or API. For each event, the event operations team updates the sponsor logo URL and primary accent colour in the admin console, and the portal updates in real time. If the platform supports it, configure SSID-to-portal mapping so that a sponsor-specific SSID (e.g., 'EventName-WiFi') serves the co-branded portal, while the venue's permanent SSID serves the standard venue portal. Set the portal to revert to the standard venue template at a scheduled time after the event ends. Ensure the sponsor's logo is provided in SVG format and is pre-approved by the venue's brand team to ensure it meets the page weight and quality standards. The post-authentication redirect for event portals should point to the event's own landing page or the sponsor's campaign URL, with UTM parameters for attribution tracking.

দৃশ্যপট বিশ্লেষণ

Q1. Your marketing director has sent you a Figma mockup of the new branded captive portal. It includes a full-screen photographic background image (exported as a 4.2 MB JPEG), the brand's custom serif font loaded from Google Fonts, and a Facebook Login button. You need to implement this design. What changes must you make before development begins, and why?

💡 ইঙ্গিত:Consider the technical constraints of the Captive Network Assistant environment and the page weight limit.

প্রস্তাবিত পদ্ধতি দেখুন

Three changes are required. First, the background image must be replaced with a CSS gradient or a heavily compressed WebP/SVG alternative under 100 KB — a 4.2 MB JPEG will cause the portal to time out on slow connections before it renders. Second, the Google Fonts reference must be replaced with a locally embedded WOFF2 font file served from the portal controller — the CNA environment has no internet access before authentication, so external font CDNs will fail to load. Third, the Facebook Login OAuth flow requires the Facebook OAuth endpoint domains to be added to the DNS whitelist on the wireless LAN controller, so the OAuth redirect can complete before full internet access is granted. Additionally, ensure the Facebook Login is accompanied by an email-based fallback option for users without Facebook accounts, and that the Facebook data processing agreement is in place with your legal team.

Q2. You are the IT manager for a hospital trust deploying guest WiFi across three sites. Your legal team has told you that the consent mechanism on the current portal is non-compliant with UK GDPR. You review the portal and find a single checkbox that reads: 'I agree to the Terms of Service and consent to receive marketing communications.' What is wrong with this, and how do you fix it?

💡 ইঙ্গিত:Consider the GDPR requirements for consent to be freely given, specific, and granular.

প্রস্তাবিত পদ্ধতি দেখুন

The consent mechanism is non-compliant on two counts. First, it bundles terms of service acceptance (a contractual requirement for network access) with marketing communications consent (an optional data processing activity) into a single checkbox. Under UK GDPR Article 7 and Recital 43, consent is not freely given if it is bundled with a service that the user cannot access without consenting. Second, the checkbox appears to be pre-ticked or required — marketing consent must be presented as an unticked, optional checkbox. The fix is to separate the two into distinct checkboxes: one required checkbox for terms of service acceptance (worded as 'I agree to the Terms of Service and Privacy Policy'), and one separate, unticked, optional checkbox for marketing communications (worded as 'I would like to receive news and offers from [Organisation Name] by email'). The consent record stored for each user must capture which checkboxes were ticked, the exact text of each consent statement, and the timestamp of the consent event. In a healthcare environment, additional care must be taken to ensure the privacy policy accurately describes all data processing activities, including any sharing with third-party analytics platforms.

Q3. A stadium operator wants to deploy a branded captive portal for 40,000 concurrent users during match days. Their current wireless infrastructure supports a maximum of 500 concurrent RADIUS authentication requests per second. The match starts at 15:00, and the majority of fans arrive in the 30 minutes before kick-off. What are the key infrastructure risks, and how should they be mitigated?

💡 ইঙ্গিত:Consider the authentication load profile and the impact of RADIUS server capacity on the user experience.

প্রস্তাবিত পদ্ধতি দেখুন

The primary risk is RADIUS server overload during the pre-match authentication surge. If 40,000 users attempt to authenticate in a 30-minute window, that is approximately 22 authentication requests per second on average — well within the 500 rps capacity. However, the arrival pattern will not be uniform: the peak surge in the final 5 minutes before kick-off could generate 5–10x the average rate, potentially exceeding 200 rps. Mitigations include: (1) deploying a load-balanced RADIUS cluster rather than a single server, with automatic failover; (2) configuring MAC Authentication Bypass (MAB) for returning devices, which bypasses the full authentication flow and significantly reduces RADIUS load for repeat visitors; (3) pre-caching the portal page on the wireless LAN controller to reduce portal controller load; (4) setting a short session timeout (e.g., 8 hours) so that devices that authenticated at a previous match do not consume RADIUS sessions unnecessarily; and (5) conducting a load test simulating the peak authentication rate before the first match day. Additionally, the portal page must be optimised for maximum performance — a slow-loading portal during a surge will cause users to abandon the login, reducing data capture rates and increasing support calls.