রেস্তোরাঁ WiFi মার্কেটিং: কীভাবে বিনামূল্যে WiFi কে নিয়মিত গ্রাহকে পরিণত করবেন

এই প্রামাণিক প্রযুক্তিগত রেফারেন্স গাইড রেস্তোরাঁ WiFi মার্কেটিং-এর স্থাপত্য এবং বাস্তবায়ন অন্বেষণ করে — অতিথি নেটওয়ার্ক অ্যাক্সেসকে একটি কাঠামোগত ডেটা অধিগ্রহণ এবং মার্কেটিং অটোমেশন চ্যানেল হিসাবে ব্যবহার করার অনুশীলন। এটি আইটি ম্যানেজার, নেটওয়ার্ক আর্কিটেক্ট এবং ভেন্যু অপারেশনস ডিরেক্টরদের জন্য Captive Portal স্থাপন, CRM প্ল্যাটফর্মের সাথে একীকরণ এবং পরিমাপযোগ্য পুনরাবৃত্তিমূলক ব্যবসা চালিত স্বয়ংক্রিয় প্রচারাভিযান শুরু করার জন্য একটি কৌশলগত নীলনকশা সরবরাহ করে। GDPR-সম্মত ডেটা ক্যাপচার থেকে ইভেন্ট-চালিত ইমেল ওয়ার্কফ্লো পর্যন্ত, এই গাইডটি সুনির্দিষ্ট ROI মেট্রিক্স সহ সম্পূর্ণ স্থাপনার জীবনচক্র কভার করে।

🎧 এই গাইডটি শুনুন

ট্রান্সক্রিপ্ট দেখুন

- নির্বাহী সারসংক্ষেপ

- প্রযুক্তিগত গভীর-অধ্যয়ন: স্থাপত্য এবং মান

- প্রমাণীকরণ ওয়ার্কফ্লো এবং ডেটা ক্যাপচার

- নিরাপত্তা এবং সম্মতি প্রোটোকল

- বাস্তবায়ন নির্দেশিকা: স্থাপনার কৌশল

- ধাপ 1: অবকাঠামো মূল্যায়ন এবং আকার নির্ধারণ

- ধাপ 2: Captive Portal কনফিগারেশন

- ধাপ 3: CRM এবংd অটোমেশন ইন্টিগ্রেশন

- ধাপ 4: ক্যাম্পেইন অটোমেশন সেটআপ

- এন্টারপ্রাইজ ভেন্যুগুলির জন্য সেরা অনুশীলন

- সমস্যা সমাধান এবং ঝুঁকি প্রশমন

- সাধারণ ব্যর্থতার ধরণ এবং সমাধান

- ROI এবং ব্যবসায়িক প্রভাব

নির্বাহী সারসংক্ষেপ

হসপিটালিটি, রিটেইল এবং পাবলিক-সেক্টর পরিবেশে কর্মরত আইটি ম্যানেজার, নেটওয়ার্ক আর্কিটেক্ট এবং সিটিওদের জন্য, অতিথি নেটওয়ার্ক অ্যাক্সেস সরবরাহ করা একটি মৌলিক ইউটিলিটি থেকে একটি গুরুত্বপূর্ণ ডেটা অধিগ্রহণ চ্যানেলে রূপান্তরিত হয়েছে। রেস্তোরাঁ WiFi মার্কেটিং কী তা বোঝা নেটওয়ার্ক অবকাঠামো বিনিয়োগ থেকে ROI আহরণের জন্য মৌলিক। এই গাইডটি একটি ব্যয়-কেন্দ্র — বিনামূল্যে অতিথি WiFi — কে পুনরাবৃত্তিমূলক ব্যবসা এবং গ্রাহক আনুগত্যের একটি পরিমাপযোগ্য চালকে পরিণত করার জন্য প্রয়োজনীয় প্রযুক্তিগত স্থাপত্য, স্থাপনার কৌশল এবং ঝুঁকি প্রশমন প্রোটোকলগুলি তুলে ধরে।

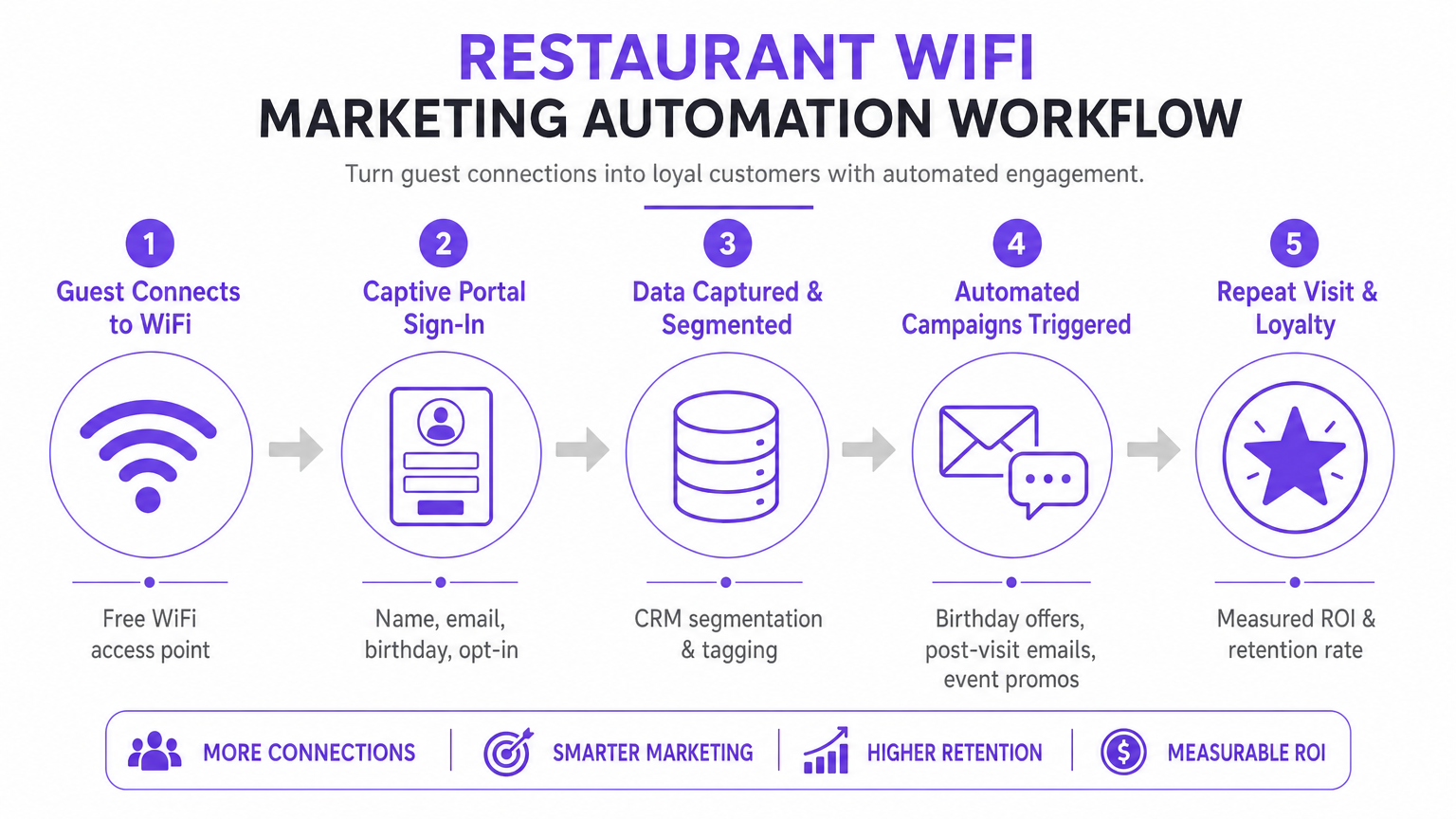

একটি এন্টারপ্রাইজ-গ্রেড Guest WiFi সমাধান স্থাপন করতে কেবল একটি SSID সম্প্রচার করার চেয়েও বেশি কিছু প্রয়োজন। এর জন্য একটি শক্তিশালী স্থাপত্য প্রয়োজন যা CRM প্ল্যাটফর্ম, মার্কেটিং অটোমেশন টুলস এবং অ্যানালিটিক্স ইঞ্জিনের সাথে নির্বিঘ্নে একত্রিত হয়, এবং GDPR ও PCI DSS সহ কঠোর সম্মতি মান মেনে চলে। Captive Portal এর মাধ্যমে কাঠামোগত ডেটা ক্যাপচার বাস্তবায়নের মাধ্যমে, ভেন্যুগুলি ব্যবহারকারীদের বিভক্ত করতে পারে, স্বয়ংক্রিয় মার্কেটিং প্রচারাভিযান (পরিদর্শন-পরবর্তী ইমেল, জন্মদিনের অফার এবং ইভেন্ট প্রচার) শুরু করতে পারে এবং মূল্যবান রিভিউ তৈরি করতে পারে। এই গাইডটি WiFi মার্কেটিং ওয়ার্কফ্লো কনফিগার এবং অপ্টিমাইজ করার জন্য একটি কৌশলগত নীলনকশা সরবরাহ করে যাতে থ্রুপুট সর্বাধিক করা যায়, নিরাপত্তা নিশ্চিত করা যায় এবং পরিমাপযোগ্য ব্যবসায়িক প্রভাব চালিত করা যায়।

প্রযুক্তিগত গভীর-অধ্যয়ন: স্থাপত্য এবং মান

কার্যকর অতিথি WiFi মার্কেটিং এর ভিত্তি একটি পরিমাপযোগ্য এবং সুরক্ষিত নেটওয়ার্ক স্থাপত্যের মধ্যে নিহিত। এর মূলে, সিস্টেমটি একটি Captive Portal মেকানিজমের উপর নির্ভর করে যা প্রমাণীকরণহীন ডিভাইস থেকে HTTP/HTTPS অনুরোধগুলিকে আটকায়, সেগুলিকে একটি হোস্ট করা প্রমাণীকরণ পৃষ্ঠায় পুনঃনির্দেশিত করে। এই প্রক্রিয়াটি সাধারণত কেন্দ্রীভূত প্রমাণীকরণ, অনুমোদন এবং অ্যাকাউন্টিং (AAA) এর জন্য RADIUS (Remote Authentication Dial-In User Service) ব্যবহার করে।

প্রমাণীকরণ ওয়ার্কফ্লো এবং ডেটা ক্যাপচার

যখন একটি ডিভাইস অতিথি SSID এর সাথে সংযুক্ত হয়, তখন Wireless LAN Controller (WLC) বা অ্যাক্সেস পয়েন্ট নেটওয়ার্ক অ্যাক্সেস সীমাবদ্ধ করে, ডিভাইসটিকে একটি ওয়াল্ড গার্ডেনে রাখে। ব্যবহারকারীকে একটি Captive Portal উপস্থাপন করা হয়, যা প্রাথমিক ডেটা অধিগ্রহণ ইন্টারফেস হিসাবে কাজ করে। রূপান্তর হার অপ্টিমাইজ করার জন্য, পোর্টালকে একাধিক প্রমাণীকরণ পদ্ধতি সমর্থন করতে হবে:

| প্রমাণীকরণ পদ্ধতি | ঘর্ষণ স্তর | ডেটা গুণমান | বাস্তবায়ন জটিলতা |

|---|---|---|---|

| Social Login (OAuth 2.0) | কম | উচ্চ (জনসংখ্যাতাত্ত্বিক সমৃদ্ধ) | মাঝারি |

| ফর্ম-ভিত্তিক (ইমেল + অপ্ট-ইন) | মাঝারি | নিয়ন্ত্রিত | কম |

| SMS Verification | মাঝারি-উচ্চ | উচ্চ (যাচাইকৃত মোবাইল) | মাঝারি |

| Passpoint / Hotspot 2.0 | খুব কম | মাঝারি | উচ্চ |

সোশ্যাল লগইন (OAuth 2.0) গুগল বা ফেসবুকের সাথে ইন্টিগ্রেশন কম-ঘর্ষণ অ্যাক্সেস সরবরাহ করে যখন সমৃদ্ধ জনসংখ্যার ডেটা ক্যাপচার করে। এই পদ্ধতি সুরক্ষিত টোকেন বিনিময়ের উপর নির্ভর করে, ব্যবহারকারীদের নতুন শংসাপত্র তৈরি করার প্রয়োজনীয়তা দূর করে। ফর্ম-ভিত্তিক প্রমাণীকরণ ব্যবহারকারীদের তাদের নাম, ইমেল ঠিকানা এবং ঐচ্ছিকভাবে জন্ম তারিখ বা ফোন নম্বর সরবরাহ করার অনুমতি দেয়। এই ডেটা যাচাই করা হয় এবং সুরক্ষিতভাবে কেন্দ্রীভূত ডাটাবেসে প্রেরণ করা হয়। নির্বিঘ্ন পুনঃপ্রমাণীকরণ (MAC ক্যাশিং) একটি ডিভাইসের MAC ঠিকানা একটি কনফিগারযোগ্য সময়কালের জন্য (যেমন, 30 দিন) ক্যাশ করে, যা পরবর্তী ভিজিটে ঘর্ষণহীন অ্যাক্সেস এবং সঠিক ফ্রিকোয়েন্সি ট্র্যাকিং সক্ষম করে।

নিরাপত্তা এবং সম্মতি প্রোটোকল

মার্কেটিংয়ের জন্য WiFi স্থাপন নিরাপত্তা এবং গোপনীয়তা মানগুলির কঠোর আনুগত্যের দাবি রাখে। পার্শ্বীয় চলাচল রোধ করতে স্থাপত্যকে VLAN ব্যবহার করে কর্পোরেট নেটওয়ার্ক থেকে অতিথি ট্র্যাফিককে আলাদা করতে হবে। বাস্তবায়নকে অবশ্যই নিম্নলিখিতগুলি মেনে চলতে হবে:

- GDPR / CCPA: স্পষ্ট, আনবান্ডেলড সম্মতি প্রক্রিয়া Captive Portal এর সাথে একত্রিত করতে হবে। ব্যবহারকারীদের অবশ্যই সক্রিয়ভাবে মার্কেটিং যোগাযোগে অপ্ট-ইন করতে হবে এবং প্ল্যাটফর্মকে শক্তিশালী ডেটা সাবজেক্ট অ্যাক্সেস রিকোয়েস্ট (DSAR) ক্ষমতা প্রদান করতে হবে। মার্কেটিং সম্মতি নেটওয়ার্ক অ্যাক্সেস পরিষেবার শর্তাবলীর সাথে বান্ডেল করা যাবে না।

- PCI DSS: যদি ভেন্যু একই শারীরিক অবকাঠামোতে পেমেন্ট প্রক্রিয়া করে, তাহলে নেটওয়ার্ক সেগমেন্টেশন এবং ফায়ারওয়াল নিয়মাবলী Cardholder Data Environment (CDE) কে অতিথি নেটওয়ার্ক থেকে বিচ্ছিন্ন করতে হবে।

- WPA3-Enhanced Open (OWE): সুরক্ষিত অনবোর্ডিং প্রোটোকলে স্থানান্তরিত হওয়া প্রমাণীকরণহীন ট্র্যাফিকের জন্য সুযোগবাদী এনক্রিপশন সরবরাহ করে, ব্যবহারকারীর শংসাপত্র ছাড়াই খোলা নেটওয়ার্কে আড়ি পাতার ঝুঁকি হ্রাস করে।

বাস্তবায়ন নির্দেশিকা: স্থাপনার কৌশল

সফল স্থাপনার জন্য একটি পর্যায়ক্রমিক পদ্ধতির প্রয়োজন, যা একীকরণ এবং অটোমেশনের উপর দৃষ্টি নিবদ্ধ করে। লক্ষ্য হল অ্যাক্সেস পয়েন্ট থেকে মার্কেটিং অটোমেশন প্ল্যাটফর্মে একটি নির্বিঘ্ন ডেটা প্রবাহ স্থাপন করা।

ধাপ 1: অবকাঠামো মূল্যায়ন এবং আকার নির্ধারণ

একটি Captive Portal স্থাপনের আগে, নিশ্চিত করুন যে অন্তর্নিহিত RF অবকাঠামো প্রত্যাশিত ক্লায়েন্ট ঘনত্ব পরিচালনা করতে পারে। কভারেজ ফাঁক সনাক্ত করতে এবং AP স্থাপন অপ্টিমাইজ করতে একটি ভবিষ্যদ্বাণীমূলক এবং সক্রিয় সাইট সার্ভে পরিচালনা করুন। চ্যানেল ব্যবহার, কো-চ্যানেল হস্তক্ষেপ এবং প্রতি ডিভাইসের জন্য প্রয়োজনীয় থ্রুপুট বিবেচনা করুন। এন্টারপ্রাইজ স্থাপনার জন্য, একটি ডেডিকেটেড ব্যবসায়িক ইন্টারনেট সংযোগ — যেমন একটি leased line — ব্যবহার করা নিশ্চিত ব্যান্ডউইথ এবং সিমেট্রিক্যাল গতি নিশ্চিত করে, যা অতিথি ট্র্যাফিককে গুরুত্বপূর্ণ অপারেশনাল সিস্টেমগুলিকে প্রভাবিত করা থেকে বিরত রাখে।

ধাপ 2: Captive Portal কনফিগারেশন

রূপান্তর অপ্টিমাইজেশনের উপর মনোযোগ দিয়ে Captive Portal ডিজাইন করুন। UI অবশ্যই প্রতিক্রিয়াশীল হতে হবে এবং মোবাইল ডিভাইসে দ্রুত লোড হতে হবে, কারণ বেশিরভাগ সংযোগ স্মার্টফোন থেকে উৎপন্ন হবে। প্রগতিশীল প্রোফাইলিং বাস্তবায়ন করুন: প্রাথমিক পরিদর্শনের সময় মৌলিক তথ্য (ইমেল ঠিকানা, অপ্ট-ইন) অনুরোধ করুন এবং পরবর্তী সংযোগগুলিতে পরিপূরক ডেটা (জন্মদিন, ফোন নম্বর) জিজ্ঞাসা করুন। এটি সময়ের সাথে সাথে গ্রাহকের প্রোফাইলকে সমৃদ্ধ করার সময় ঘর্ষণ কমায়।

ধাপ 3: CRM এবংd অটোমেশন ইন্টিগ্রেশন

একটি WiFi Analytics প্ল্যাটফর্মের আসল মূল্য ইন্টিগ্রেশনের মাধ্যমে উপলব্ধি করা হয়। ভেন্যুর CRM (যেমন, Salesforce, HubSpot) এবং মার্কেটিং অটোমেশন টুলগুলির সাথে ক্যাপচার করা ডেটা সিঙ্ক্রোনাইজ করতে API ওয়েবহুক বা নেটিভ কানেক্টর কনফিগার করুন। Last Visit Date এবং Total Visits-এর মতো ফিল্ডগুলি প্রতিটি প্রমাণীকরণ ইভেন্টের পরে রিয়েল-টাইমে আপডেট হয় তা নিশ্চিত করতে স্পষ্ট ডেটা ম্যাপিং নিয়ম স্থাপন করুন।

ধাপ 4: ক্যাম্পেইন অটোমেশন সেটআপ

নির্দিষ্ট নেটওয়ার্ক ইভেন্ট দ্বারা ট্রিগার হওয়া স্বয়ংক্রিয় ওয়ার্কফ্লো কনফিগার করুন। প্রতিটি স্থাপনার অন্তর্ভুক্ত তিনটি মূল ক্যাম্পেইন হল:

- স্বাগত ক্যাম্পেইন: প্রথম সফল প্রমাণীকরণের সাথে সাথে ট্রিগার হয়। একটি স্বাগত বার্তা এবং একটি সহজ অফার প্রদান করে যা একটি নির্দিষ্ট সময়ের মধ্যে পুনরায় ভিজিট করতে উৎসাহিত করে।

- 'আমরা আপনাকে মিস করছি' ক্যাম্পেইন: যখন একটি ডিভাইস নির্দিষ্ট সময়ের জন্য (যেমন, 45 দিন) নেটওয়ার্কে দেখা যায় না তখন ট্রিগার হয়। সঠিক মুহূর্তে নিষ্ক্রিয় গ্রাহকদের পুনরায় যুক্ত করতে একটি লক্ষ্যযুক্ত ছাড় অফার করে।

- রিভিউ জেনারেশন ক্যাম্পেইন: ব্যবহারকারী নেটওয়ার্ক থেকে সংযোগ বিচ্ছিন্ন করার 2 ঘন্টা পরে ট্রিগার হয়, RADIUS Accounting-Stop ইভেন্ট বা লোকেশন API ওয়েবহুক ব্যবহার করে। অভিজ্ঞতাটি এখনও তাজা থাকাকালীন TripAdvisor বা Google My Business এর মাধ্যমে প্রতিক্রিয়া সংগ্রহ করে।

এন্টারপ্রাইজ ভেন্যুগুলির জন্য সেরা অনুশীলন

WiFi মার্কেটিংয়ের মাধ্যমে একটি রেস্তোরাঁয় গ্রাহকের অভিজ্ঞতা কীভাবে উন্নত করা যায় তার কার্যকারিতা সর্বাধিক করতে, নিম্নলিখিত বিক্রেতা-নিরপেক্ষ সেরা অনুশীলনগুলি হসপিটালিটি , রিটেইল , এবং ট্রান্সপোর্ট পরিবেশ জুড়ে প্রযোজ্য।

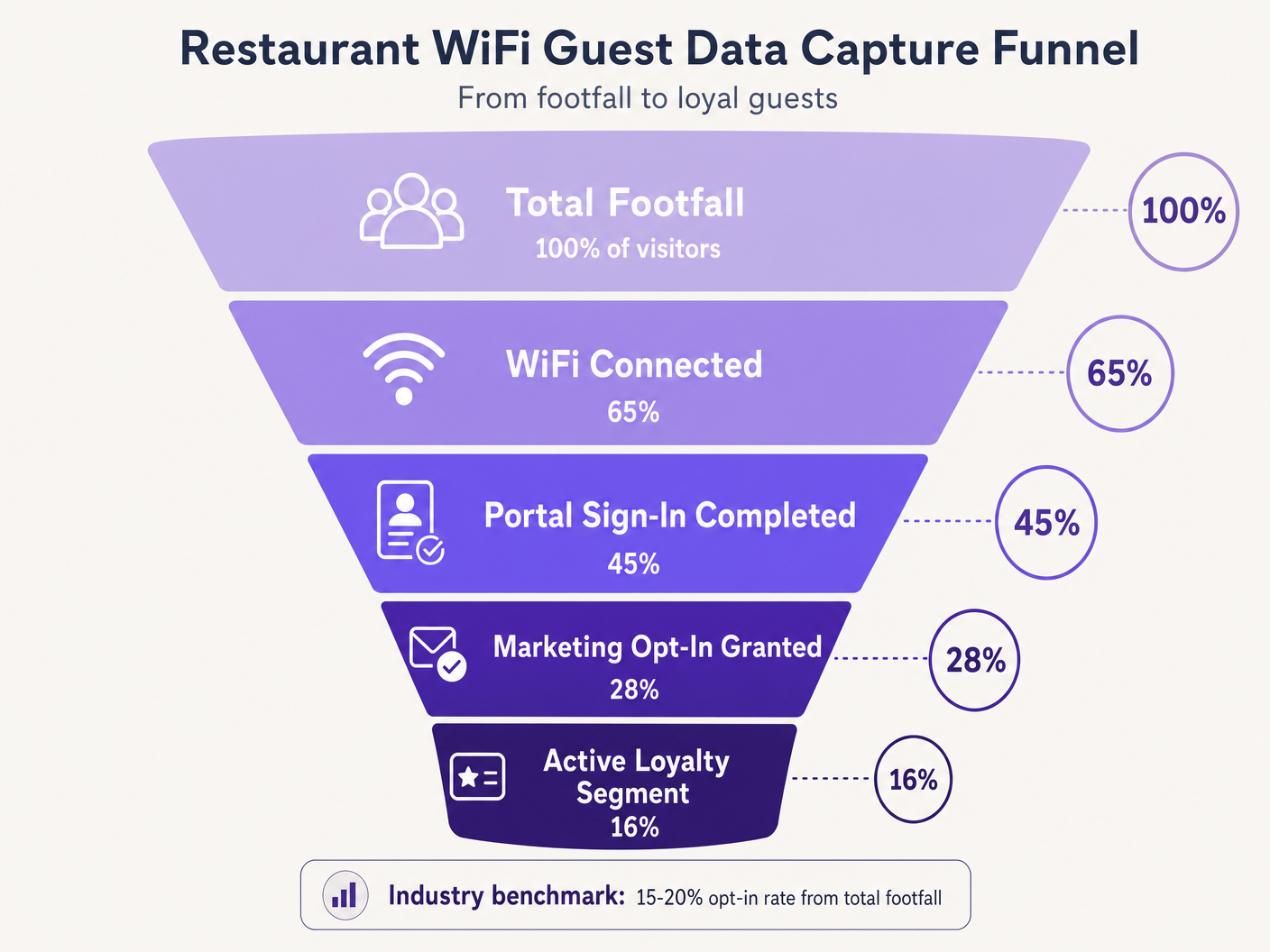

অপট-ইনকে অগ্রাধিকার দিন। Captive Portal-এর প্রাথমিক উদ্দেশ্য হল মার্কেটিং সম্মতি অর্জন করা। নিশ্চিত করুন যে মূল্য প্রস্তাব — উদাহরণস্বরূপ, 'একচেটিয়া অফার এবং জন্মদিনের উপহারের জন্য আমাদের WiFi-এ যোগ দিন' — স্পষ্টভাবে প্রদর্শিত হয়। শিল্প মানদণ্ডগুলি নির্দেশ করে যে অপ্টিমাইজ করা পোর্টালগুলির সাথে মোট ফুটফলের 15-20% অপট-ইন হার অর্জন করা সম্ভব। খারাপভাবে ডিজাইন করা পোর্টালযুক্ত ভেন্যুগুলিতে প্রায়শই 5% এর নিচে হার দেখা যায়।

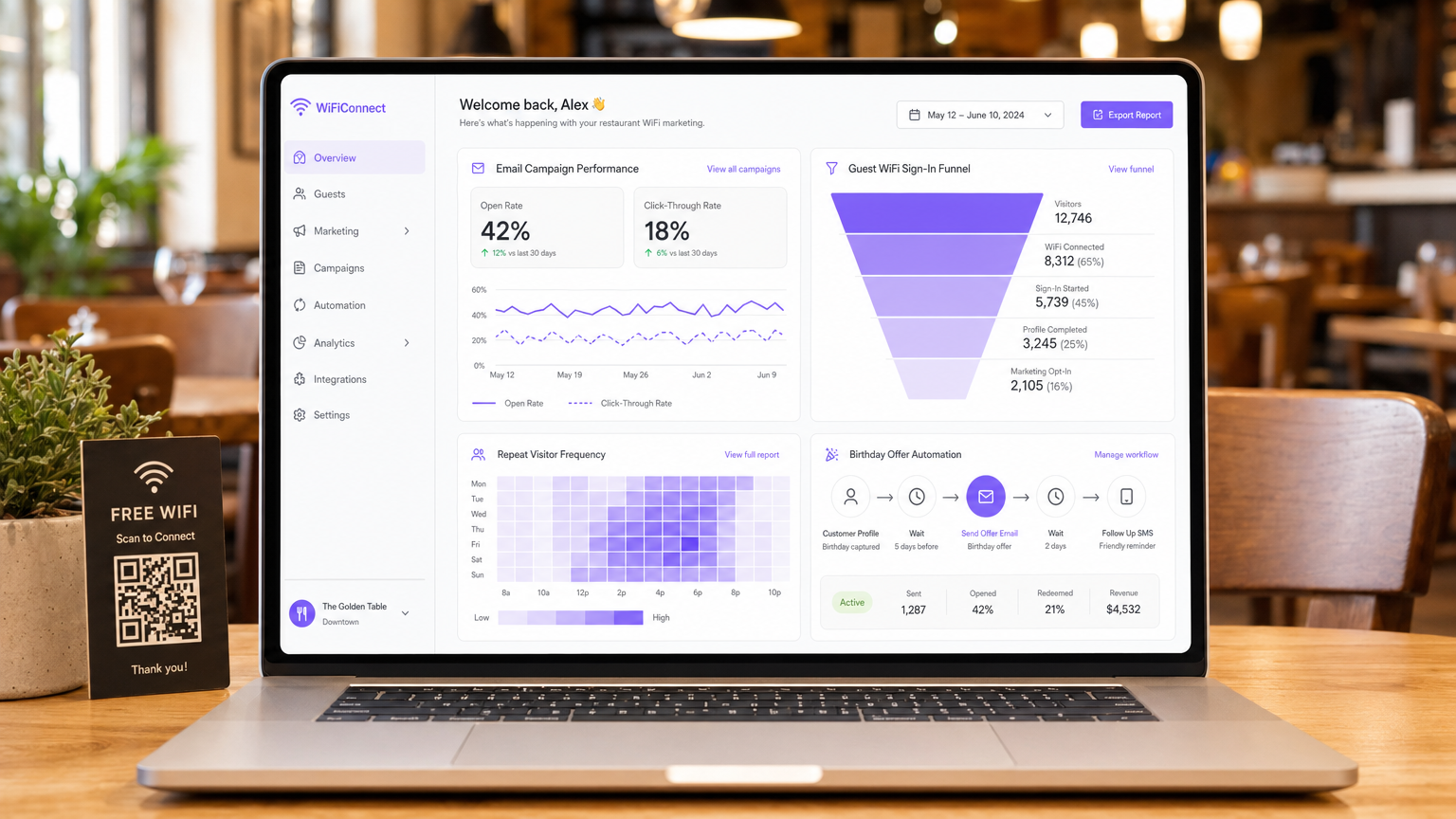

লোকেশন অ্যানালিটিক্স ব্যবহার করুন। ওয়্যারলেস অবকাঠামোর লোকেশন পরিষেবা (RSSI ট্রায়াঙ্গুলেশন) ব্যবহার করে অবস্থানের সময় এবং চলাচলের ধরণগুলি বুঝুন। এই ডেটা শুধুমাত্র মার্কেটিং অ্যাপ্লিকেশন ছাড়িয়ে অপারেশনাল সিদ্ধান্তগুলি — কর্মী স্তর, লেআউট অপ্টিমাইজেশন, পিক-আওয়ার ব্যবস্থাপনা — জানাতে সাহায্য করে। WiFi Analytics প্ল্যাটফর্ম এই বুদ্ধিমত্তার জন্য ড্যাশবোর্ড এবং রিপোর্টিং স্তর সরবরাহ করে।

ব্যান্ডউইথ থ্রটলিং প্রয়োগ করুন। প্রতি-ডিভাইস ব্যান্ডউইথ সীমা এবং সেশন টাইমআউট প্রয়োগ করে অল্প সংখ্যক ব্যবহারকারীকে নেটওয়ার্ক সংস্থানগুলি একচেটিয়াভাবে ব্যবহার করা থেকে বিরত রাখুন। এটি সমস্ত অতিথিদের জন্য একটি ধারাবাহিক Quality of Experience (QoE) নিশ্চিত করে এবং অপারেশনাল সিস্টেমগুলিকে ব্যান্ডউইথ স্যাচুরেশন থেকে রক্ষা করে।

ক্রস-ভার্টিক্যাল অ্যাপ্লিকেশন। WiFi মার্কেটিংয়ের নীতিগুলি সরাসরি সংলগ্ন ক্ষেত্রগুলিতে প্রসারিত হয়। লাইসেন্সপ্রাপ্ত প্রাঙ্গণ পরিচালনাকারী অপারেটরদের জন্য, Bar and Pub WiFi: A Complete Setup and Marketing Guide একটি সমান্তরাল কৌশলগত রেফারেন্স সরবরাহ করে। স্বাস্থ্যসেবা এবং পাবলিক-সেক্টর স্থাপনার জন্য, সম্মতি প্রয়োজনীয়তাগুলি আরও কঠোর তবে ডেটা ক্যাপচার আর্কিটেকচার মূলত একই থাকে।

সমস্যা সমাধান এবং ঝুঁকি প্রশমন

অতিথি WiFi স্থাপন নির্দিষ্ট ঝুঁকি নিয়ে আসে যা চালু হওয়ার আগে সক্রিয়ভাবে পরিচালনা করতে হবে।

সাধারণ ব্যর্থতার ধরণ এবং সমাধান

| ব্যর্থতার ধরণ | মূল কারণ | সমাধান |

|---|---|---|

| Captive portal প্রদর্শিত হয় না | Walled garden ভুল কনফিগারেশন, SSL সার্টিফিকেট ত্রুটি | হোয়াইটলিস্ট ডোমেনগুলি নিরীক্ষা করুন; পোর্টালে বৈধ SSL সার্টিফিকেট স্থাপন করুন |

| সোশ্যাল লগইন নীরবে ব্যর্থ হয় | OAuth প্রদানকারী ডোমেনগুলি হোয়াইটলিস্ট করা হয়নি | Walled garden-এ প্রদানকারী প্রমাণীকরণ ডোমেনগুলি যোগ করুন |

| ফিরে আসা অতিথিদের পুনরায় প্রমাণীকরণের জন্য অনুরোধ করা হয় | MAC র্যান্ডমাইজেশন (iOS 14+, Android 10+) | Passpoint প্রোফাইল বা ভেন্যু অ্যাপ প্রয়োগ করুন |

| CRM ডেটা সিঙ্ক বিলম্ব | API রেট সীমা বা ওয়েবহুক ব্যর্থতা | এক্সপোনেনশিয়াল ব্যাকঅফ, ডেড-লেটার কিউ প্রয়োগ করুন |

| কম অপট-ইন হার | অতিরিক্ত ফর্ম ফিল্ড, দুর্বল মূল্য প্রস্তাব | ইমেল + অপট-ইন-এ হ্রাস করুন; পোর্টাল কপি উন্নত করুন |

MAC অ্যাড্রেস র্যান্ডমাইজেশন বিশেষ মনোযোগের দাবি রাখে। আধুনিক মোবাইল অপারেটিং সিস্টেমগুলি গোপনীয়তা বাড়াতে র্যান্ডমাইজড MAC অ্যাড্রেস তৈরি করে, যা MAC ক্যাশিং এবং ফ্রিকোয়েন্সি ট্র্যাকিংকে সরাসরি ব্যাহত করে। ফিরে আসা অতিথিদের নতুন ভিজিটর হিসাবে গণ্য করা হতে পারে, যা অ্যানালিটিক্সকে বিকৃত করে এবং ভুল ক্যাম্পেইন সিকোয়েন্স ট্রিগার করে। দীর্ঘমেয়াদী প্রশমন হল Passpoint (Hotspot 2.0)-এ স্থানান্তরিত হওয়া, যা MAC অ্যাড্রেস থেকে স্বাধীন স্থায়ী ডিভাইস প্রোফাইল ব্যবহার করে। Purple's প্রসারিত প্ল্যাটফর্ম কৌশল যেমনটি প্রদর্শন করে — যার মধ্যে Purple Signals Higher Education Ambitions with Appointment of VP Education Tim Peers এর প্রসঙ্গে আলোচিত উন্নয়নগুলিও রয়েছে — বিকশিত গোপনীয়তা মানগুলির সাথে খাপ খাইয়ে নেওয়া সমস্ত উল্লম্ব জুড়ে টেকসই ডেটা কৌশলের জন্য অত্যন্ত গুরুত্বপূর্ণ।

ROI এবং ব্যবসায়িক প্রভাব

একটি WiFi মার্কেটিং সমাধান স্থাপনের চূড়ান্ত লক্ষ্য হল বিনিয়োগের উপর একটি পরিমাপযোগ্য রিটার্ন তৈরি করা। প্রথম দিন থেকেই ট্র্যাক করা KPI-এর একটি সংজ্ঞায়িত সেট ব্যবহার করে সাফল্য পরিমাপ করা উচিত।

| KPI | সংজ্ঞা | শিল্প মানদণ্ড |

|---|---|---|

| ডেটা ক্যাপচার হার | মোট ফুটফলের % যা প্রমাণীকরণ করে | 40–65% |

| মার্কেটিং অপট-ইন হার | প্রমাণীকৃত ব্যবহারকারীদের % যারা সম্মতি দেয় | 15–28% |

| ক্যাম্পেইন ওপেন হার | ক্যাম্পেইন ইমেলের % যা খোলা হয়েছে | 35–45% |

| ক্যাম্পেইন রূপান্তর হার | অফার রিডিম করা প্রাপকদের % | 8–15% |

| পুনরাবৃত্তি ভিজিট বৃদ্ধি | নিয়ন্ত্রণ গোষ্ঠীর তুলনায় পুনরাবৃত্তি ভিজিটের বৃদ্ধি | 12–22% |

পদ্ধতিগতভাবে ডেটা ক্যাপচার করে, শ্রোতাদের বিভক্ত করে এবং লক্ষ্যযুক্ত ক্যাম্পেইন স্বয়ংক্রিয় করে, IT এবং মার্কেটিং দলগুলি তাদের ওয়্যারলেস অবকাঠামোকে একটি প্রয়োজনীয় ব্যয় থেকে একটি কৌশলগত সম্পদে রূপান্তরিত করতে পারে। 2026 সালে ভেন্যু অপারেশনগুলিকে প্রভাবিত করে এমন বিস্তৃত সংযোগ প্রবণতা সম্পর্কে অন্তর্দৃষ্টির জন্য, ইনকইন-ভেহিকেল এবং ভেন্যু WiFi কৌশলগুলির সমন্বয় সহ, পড়ুন অটোতে Wi-Fi: সম্পূর্ণ ২০২৬ এন্টারপ্রাইজ গাইড .

অডিও ব্রিফিং: মার্কেটিং ROI-এর জন্য WiFi আর্কিটেকচারিং-এর উপর একটি ১০ মিনিটের পরামর্শদাতা ব্রিফিং — স্থাপত্য, ইন্টিগ্রেশন, ঝুঁকি প্রশমন, এবং দ্রুত প্রশ্ন-উত্তর কভার করে।

মূল শব্দ ও সংজ্ঞা

Captive Portal

A web page that a user of a public-access network is obliged to view and interact with before full internet access is granted. It serves as the primary data acquisition and consent interface in a guest WiFi deployment.

The captive portal is the single most important component in a WiFi marketing architecture. Its design directly determines data capture rates and marketing opt-in rates.

MAC Caching

The process of storing a device's Media Access Control (MAC) address in a database after initial authentication, allowing for automatic network access on subsequent visits without re-presenting the captive portal.

Essential for reducing friction for repeat customers and accurately tracking visit frequency. Increasingly challenged by MAC address randomization in modern mobile operating systems.

Walled Garden

A restricted network environment that controls which IP addresses or domains a device can access before completing authentication. In guest WiFi, it defines the resources accessible prior to captive portal sign-in.

Critical configuration required to allow devices to reach the captive portal, social login providers, and necessary backend services before full internet access is granted. Misconfiguration is the leading cause of portal non-appearance.

Progressive Profiling

The technique of gradually gathering customer information across multiple interactions or visits, rather than requesting all details at once during the initial interaction.

Used to maximise initial opt-in rates by keeping the first captive portal interaction brief (email + opt-in only), while building richer customer profiles over subsequent visits.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service.

The underlying protocol used by most enterprise WLC infrastructure to communicate with the central database managing guest access. RADIUS Accounting-Stop messages are used to detect guest departures for event-driven campaign triggers.

OAuth 2.0

An industry-standard authorisation protocol allowing third-party applications to grant limited access to an HTTP service via secure token exchange, without sharing user passwords.

The protocol underlying Social Login options (Log in with Google, Log in with Facebook). Provides low-friction authentication for captive portals while capturing verified demographic data from the identity provider.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance standard enabling automatic, secure network discovery and connection using WPA2/WPA3 enterprise-grade encryption, without requiring manual captive portal interaction.

The strategic long-term alternative to open captive portals, providing persistent device identification that is not affected by MAC address randomization. Higher implementation complexity but superior user experience and data accuracy.

MAC Address Randomization

A privacy feature in modern mobile operating systems (iOS 14+, Android 10+) that generates a unique, randomized MAC address for each network connection, or rotates it periodically.

Directly disrupts MAC caching and frequency tracking in WiFi marketing deployments. Returning guests may be treated as new visitors, skewing analytics and triggering incorrect campaign sequences. Requires Passpoint or app-based identification as a mitigation strategy.

কেস স্টাডিজ

A national restaurant chain with 150 locations is experiencing low data capture rates — under 5% of total footfall — on their existing guest WiFi network. The current setup requires users to fill out a lengthy 6-field form before granting access. The IT team has been asked to improve this to at least 20% capture rate without replacing the underlying WLC infrastructure. How should the architecture be reconfigured?

The implementation requires a shift to progressive profiling and low-friction authentication, achievable without replacing WLC hardware. Step 1: Reconfigure the captive portal application layer to present OAuth 2.0 social login buttons (Google, Facebook) as the primary authentication option. This requires adding the OAuth provider authentication domains to the walled garden whitelist on the WLC. Step 2: For users who prefer form-based authentication, reduce the initial form to two fields only: Email Address and a clearly labelled Marketing Opt-In checkbox. Remove all other fields from the initial interaction. Step 3: Implement MAC caching with a 30-day expiry on the portal backend. Authenticated MAC addresses are stored in the portal database; the WLC checks this list before presenting the portal. Step 4: Configure the portal to present a secondary data capture prompt (birthday, phone number) on the second or third visit, after trust has been established. Step 5: Integrate the portal database with the central CRM via REST API webhooks, ensuring the 'Visit Count' field is incremented on each authentication event to drive the progressive profiling logic.

A large conference centre hosting 200+ events per year wants to implement an automated Review Generation campaign. They need the system to send an email to delegates exactly 2 hours after they leave the venue, with the email content personalised to the specific event they attended. What technical components and configurations are required?

This requires integration between the WLC, the Location Analytics engine, the event management system, and the Marketing Automation platform. Step 1: Configure the WLC to generate RADIUS Accounting-Stop messages when a client device disassociates. Alternatively, configure the location analytics engine to trigger a 'departure' event when a device's RSSI drops below the venue's geofence threshold for a sustained period (e.g., 5 minutes). Step 2: Configure a webhook in the WiFi Analytics platform that fires upon receiving the departure event. The webhook payload must include the user's email address, the venue zone ID, and the timestamp. Step 3: In the event management system, maintain a lookup table mapping venue zone IDs and time windows to specific event names. The marketing automation platform queries this table to enrich the webhook payload with the event name. Step 4: In the Marketing Automation platform, create a workflow that receives the enriched webhook, initiates a 2-hour delay timer, and then dispatches a personalised review request email using the event name as a dynamic content variable. Step 5: Configure suppression lists to prevent the email from sending if the delegate has already submitted a review or if they are flagged as a VIP requiring a personal follow-up.

দৃশ্যপট বিশ্লেষণ

Q1. A venue reports that iOS users are repeatedly asked to sign in every time they visit, despite MAC caching being enabled with a 30-day expiry. Android users are not experiencing this issue to the same extent. The WLC logs show new MAC addresses for each iOS connection from the same physical device. What is the root cause and what are the available mitigation strategies?

💡 ইঙ্গিত:Consider privacy features introduced in iOS 14 and later regarding hardware identifiers on a per-network basis.

প্রস্তাবিত পদ্ধতি দেখুন

The root cause is MAC Address Randomization (Private Wi-Fi Address feature in iOS 14+). iOS devices generate a unique, randomized MAC address for each SSID, and may rotate it periodically. Because the cached MAC address no longer matches the device's current randomized address, the WLC treats each connection as a new device and presents the captive portal. Short-term mitigation: instruct users to disable Private Wi-Fi Address for the venue's specific SSID in their iOS network settings. Long-term mitigation: deploy Passpoint (Hotspot 2.0) profiles that provide persistent, certificate-based device identification independent of the MAC address, or develop a venue-specific mobile app that maintains a persistent user session identifier.

Q2. You are designing the walled garden configuration for a new captive portal deployment that utilises Facebook and Google for social login, and hosts the portal UI on a CDN. The portal also uses an external font library. What specific categories of resources must be whitelisted to ensure the authentication process completes successfully?

💡 ইঙ্গিত:Map out the complete sequence of HTTP requests a client device makes from the moment it connects to the SSID to the moment it receives the OAuth callback token.

প্রস্তাবিত পদ্ধতি দেখুন

The walled garden must whitelist the following resource categories: 1. The captive portal server's own IP range or domain. 2. The CDN domains hosting the portal's HTML, CSS, and JavaScript assets. 3. The external font library domain (e.g., fonts.googleapis.com). 4. The OAuth authentication domains for Facebook (e.g., graph.facebook.com, www.facebook.com ) and Google (e.g., accounts.google.com, oauth2.googleapis.com). 5. Any image or asset CDNs used by the OAuth providers' login buttons. 6. Certificate Revocation List (CRL) or OCSP endpoints to allow the client device to validate the portal's SSL certificate. Missing any of these categories will cause the authentication flow to fail silently or present a broken UI.

Q3. A marketing team wants to trigger an SMS campaign to guests exactly when they walk past a specific dessert counter inside the restaurant. The current infrastructure uses standard 802.11ac access points with RSSI-based location analytics. Is this feasible with the required accuracy and latency? What infrastructure changes, if any, would be required?

💡 ইঙ্গিত:Evaluate the spatial resolution and update latency of standard RSSI-based triangulation versus the precision required for a counter-level trigger.

প্রস্তাবিত পদ্ধতি দেখুন

No, this is not feasible with standard RSSI-based location analytics. RSSI triangulation typically provides a positional accuracy of 5–10 metres, which is insufficient for distinguishing a specific counter within a restaurant. Furthermore, the polling interval for RSSI updates introduces latency of several seconds, meaning the guest may have already moved past the target area before the trigger fires. To achieve counter-level accuracy with low latency, the infrastructure would need to be augmented with BLE (Bluetooth Low Energy) beacons placed at the dessert counter, or Ultra-Wideband (UWB) technology. The venue app or a BLE-capable device would detect the beacon's proximity signal and trigger the SMS via the marketing automation platform. This requires a venue-specific mobile application and a BLE beacon management system, representing a significant increase in deployment complexity and cost.