एंटरप्राइझ वायरलेस नेटवर्क्सवर अद्वितीय डिव्हाइसेसचा मागोवा कसा घ्यावा

हे मार्गदर्शक एंटरप्राइझ वायरलेस नेटवर्क्सवर अद्वितीय डिव्हाइसेसचा मागोवा घेण्याबद्दल एक व्यापक तांत्रिक विहंगावलोकन प्रदान करते. हे MAC randomisation सारख्या आधुनिक आव्हानांना संबोधित करते आणि अचूक ॲनालिटिक्स आणि वापरकर्ता ओळख राखण्यासाठी ठिकाण चालवणारे (venue operators) आणि IT टीम्ससाठी अंमलबजावणीच्या धोरणांचे तपशील देते.

हे मार्गदर्शक ऐका

पॉडकास्ट ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल अभ्यास: डिव्हाइस ट्रॅकिंगची उत्क्रांती

- जुना दृष्टिकोन: MAC Address वर अवलंबून राहणे

- प्रतिमान बदल: MAC Randomisation

- आधुनिक आर्किटेक्चर: ओळख-केंद्रित ट्रॅकिंग

- अंमलबजावणी मार्गदर्शक: उपयोजन धोरणे

- पायरी 1: नेटवर्क इन्फ्रास्ट्रक्चर कॉन्फिगरेशन

- पायरी 2: Captive Portal डिझाइन आणि उपयोजन

- पायरी 3: ॲनालिटिक्स प्लॅटफॉर्म एकत्रीकरण

- एंटरप्राइझ वातावरणासाठी सर्वोत्तम पद्धती

- 1. डेटा संकलनापेक्षा वापरकर्ता अनुभवाला प्राधान्य द्या

- 2. उच्च-घनतेच्या ठिकाणांसाठी Passpoint चा लाभ घ्या

- 3. नियामक अनुपालन सुनिश्चित करा

- समस्यानिवारण आणि जोखीम कमी करणे

- सामान्य अपयश पद्धती

- ROI आणि व्यावसायिक परिणाम

कार्यकारी सारांश

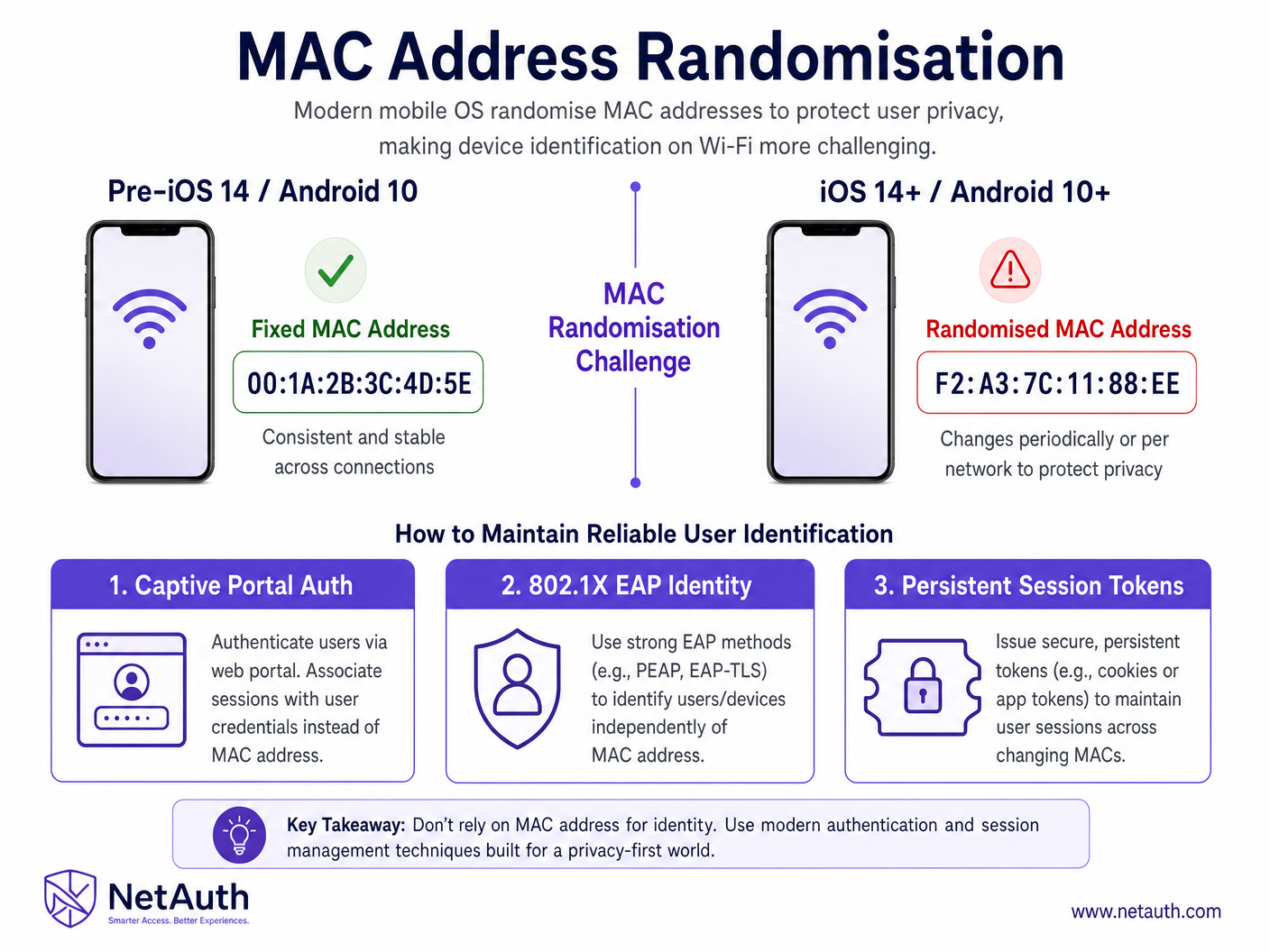

एंटरप्राइझ IT नेते आणि ठिकाण चालवणारे (venue operators) यांच्यासाठी, वायरलेस नेटवर्कवर अद्वितीय डिव्हाइसेसचा अचूक मागोवा घेण्याची क्षमता कार्यात्मक बुद्धिमत्ता (operational intelligence) आणि मार्केटिंग ROI या दोन्हीसाठी मूलभूत आहे. तथापि, परिस्थिती मूलभूतपणे बदलली आहे. प्रमुख मोबाइल ऑपरेटिंग सिस्टिम्स (iOS 14+, Android 10+) द्वारे MAC address randomisation च्या व्यापक स्वीकृतीने जुन्या ट्रॅकिंग पद्धती कालबाह्य केल्या आहेत, ज्यामुळे वापरकर्त्यांना कसे ओळखायचे आणि प्रमाणित करायचे यामध्ये धोरणात्मक बदल आवश्यक आहे.

हे तांत्रिक संदर्भ मार्गदर्शक एंटरप्राइझ वातावरणात—विस्तृत किरकोळ जागांपासून ते उच्च-घनतेच्या स्टेडियमपर्यंत—डिव्हाइसेसचा विश्वसनीयपणे मागोवा घेण्यासाठी आवश्यक असलेल्या आधुनिक आर्किटेक्चरची रूपरेषा देते. आम्ही डिव्हाइस ओळखीच्या तांत्रिक यांत्रिकीचा शोध घेऊ, गोपनीयता-केंद्रित OS अद्यतनांचा प्रभाव तपासू आणि कृती करण्यायोग्य उपयोजन धोरणे प्रदान करू. हार्डवेअर-केंद्रित ट्रॅकिंगमधून ओळख-केंद्रित प्रमाणीकरणामध्ये—Captive Portal, 802.1X आणि परसिस्टंट सेशन टोकन्सचा लाभ घेऊन—संस्था कठोर डेटा संरक्षण नियमांचे पालन सुनिश्चित करताना मजबूत WiFi Analytics राखू शकतात.

तांत्रिक सखोल अभ्यास: डिव्हाइस ट्रॅकिंगची उत्क्रांती

जुना दृष्टिकोन: MAC Address वर अवलंबून राहणे

ऐतिहासिकदृष्ट्या, एंटरप्राइझ नेटवर्क्स Media Access Control (MAC) address वर—प्रत्येक नेटवर्क इंटरफेस कंट्रोलर (NIC) ला नियुक्त केलेला एक अद्वितीय, हार्डवेअर-एनकोडेड ओळखकर्ता—मोठ्या प्रमाणावर अवलंबून होते. जेव्हा एखादे डिव्हाइस नेटवर्क्स शोधत असे किंवा ॲक्सेस पॉइंटला कनेक्ट होत असे, तेव्हा नेटवर्क इन्फ्रास्ट्रक्चर हे MAC address लॉग करत असे. यामुळे एक परसिस्टंट ओळखकर्ता प्राप्त झाला, ज्याचा वापर ॲनालिटिक्स प्लॅटफॉर्म ड्वेल टाइम, भेटीची वारंवारता आणि ठिकाणांमधील हालचाल मोजण्यासाठी करत असत.

प्रतिमान बदल: MAC Randomisation

वापरकर्त्याची गोपनीयता वाढवण्यासाठी आणि निष्क्रिय ट्रॅकिंग टाळण्यासाठी, Apple आणि Google ने MAC randomisation सादर केले. जेव्हा एखादे आधुनिक डिव्हाइस नेटवर्क्ससाठी स्कॅन करते, तेव्हा ते एक रँडमाइज्ड, तात्पुरते MAC address प्रसारित करते. अधिक महत्त्वाचे म्हणजे, नेटवर्कला कनेक्ट करताना, डिव्हाइस प्रति SSID एक वेगळे रँडमाइज्ड MAC address वापरू शकते आणि काही कॉन्फिगरेशनमध्ये, हे ॲड्रेस वेळोवेळी (उदा. दर 24 तासांनी) फिरवू शकते.

हे MAC address ला प्राथमिक की म्हणून वापरणाऱ्या ॲनालिटिक्स मॉडेल्सना मूलभूतपणे खंडित करते. एकच परत येणारा व्हिजिटर एका आठवड्यात अनेक अद्वितीय डिव्हाइसेस म्हणून दिसू शकतो, ज्यामुळे फुटफॉल आणि लॉयल्टी सारख्या मेट्रिक्समध्ये गंभीरपणे बदल होतो.

आधुनिक आर्किटेक्चर: ओळख-केंद्रित ट्रॅकिंग

MAC randomisation वर मात करण्यासाठी, उद्योगाने ओळख-केंद्रित ट्रॅकिंगकडे वाटचाल केली आहे. यामध्ये प्राथमिक ओळखकर्ता हार्डवेअर लेयर (लेयर 2) वरून ॲप्लिकेशन लेयर (लेयर 7) वर हलवणे समाविष्ट आहे.

1. Captive Portal प्रमाणीकरण

सार्वजनिक ठिकाणी सर्वात प्रचलित उपाय म्हणजे Guest WiFi Captive Portal. डिव्हाइसचा मागोवा घेण्याऐवजी, नेटवर्क वापरकर्त्याला प्रमाणित करते. जेव्हा वापरकर्ता कनेक्ट होतो, तेव्हा त्याला एका पोर्टलवर पुनर्निर्देशित केले जाते जिथे तो ईमेल, सोशल लॉगिन किंवा SMS द्वारे प्रमाणित करतो. ॲनालिटिक्स प्लॅटफॉर्म (जसे की Purple) नंतर सध्याचे सेशन (आणि त्याचे तात्पुरते MAC address) प्रमाणित वापरकर्ता प्रोफाइलशी जोडते.

2. परसिस्टंट सेशन टोकन्स आणि कुकीज

एकदा वापरकर्त्याने Captive Portal द्वारे प्रमाणित केले की, सिस्टम डिव्हाइसच्या ब्राउझरवर एक परसिस्टंट कुकी किंवा सेशन टोकन टाकते. जेव्हा वापरकर्ता ठिकाणी परत येतो, तेव्हा त्याचे MAC address बदलले असले तरी, नेटवर्क टोकनद्वारे त्याला शांतपणे पुन्हा प्रमाणित करू शकते, नवीन MAC address ला विद्यमान वापरकर्ता प्रोफाइलशी जोडून.

3. 802.1X EAP आणि Passpoint (Hotspot 2.0)

अखंड, सुरक्षित कनेक्टिव्हिटीसाठी, 802.1X आणि Passpoint (Hotspot 2.0) सारख्या तंत्रज्ञानामुळे एक मजबूत उपाय मिळतो. डिव्हाइसेसना एक प्रमाणपत्र किंवा प्रोफाइल प्रदान केले जाते जे त्यांना नेटवर्कवर आपोआप प्रमाणित करते. ओळख प्रमाणपत्राशी जोडलेली असते, ज्यामुळे MAC address ट्रॅकिंगची गरज पूर्णपणे टाळली जाते. OpenRoaming सारख्या आधुनिक उपक्रमांचा हा पाया आहे.

![]()

अंमलबजावणी मार्गदर्शक: उपयोजन धोरणे

एक लवचिक डिव्हाइस ट्रॅकिंग आर्किटेक्चर उपयोजित करण्यासाठी नेटवर्क इन्फ्रास्ट्रक्चर आणि ॲनालिटिक्स प्लॅटफॉर्म यांच्यात काळजीपूर्वक समन्वय आवश्यक आहे.

पायरी 1: नेटवर्क इन्फ्रास्ट्रक्चर कॉन्फिगरेशन

तुमचे Wireless LAN Controllers (WLCs) किंवा क्लाउड-व्यवस्थापित ॲक्सेस पॉइंट्स प्रगत प्रमाणीकरण पद्धतींना समर्थन देण्यासाठी कॉन्फिगर केलेले असल्याची खात्री करा.

- RADIUS एकत्रीकरण: RADIUS अकाउंटिंग डेटा तुमच्या ॲनालिटिक्स प्लॅटफॉर्मवर फॉरवर्ड करण्यासाठी इन्फ्रास्ट्रक्चर कॉन्फिगर करा. या डेटामध्ये सेशन सुरू/बंद होण्याची वेळ, डेटा वापर आणि सध्याचे MAC address समाविष्ट असते.

- Walled Garden कॉन्फिगरेशन: Captive Portal डोमेन्स आणि आवश्यक प्रमाणीकरण सर्व्हर्स (उदा. सोशल लॉगिन API) प्री-प्रमाणीकरण Walled Garden मध्ये अनुमत असल्याची खात्री करा.

पायरी 2: Captive Portal डिझाइन आणि उपयोजन

Captive Portal हे ओळख कॅप्चर करण्यासाठी महत्त्वाचे ठिकाण आहे.

- घर्षणरहित ऑनबोर्डिंग: कनेक्ट करण्यासाठी आवश्यक असलेल्या पायऱ्या कमी करा. How a wi fi assistant Enables Passwordless Access in 2026 अखंड प्रमाणीकरणाचे महत्त्व अधोरेखित करते.

- प्रोग्रेसिव्ह प्रोफाइलिंग: सर्व डेटा सुरुवातीलाच मागू नका. पहिल्या भेटीत मूलभूत संपर्क माहिती गोळा करा आणि त्यानंतरच्या भेटींमध्ये अतिरिक्त तपशील (उदा. लोकसंख्याशास्त्र, प्राधान्ये) मागवा.

पायरी 3: ॲनालिटिक्स प्लॅटफॉर्म एकत्रीकरण

नेटवर्क डेटा Purple सारख्या मजबूत ॲनालिटिक्स प्लॅटफॉर्मसह एकत्रित करा.

- ओळख निराकरण तर्कशास्त्र: प्लॅटफॉर्म अनेक MAC addresses एकाच वापरकर्त्याशी जोडण्यास सक्षम असणे आवश्यक आहे प्रमाणीकरण इव्हेंट्स आणि सेशन टोकन्सवर आधारित प्रोफाइल.

- डेटा लेक सिंक्रोनायझेशन: व्यापक व्यवसाय बुद्धिमत्ता ॲप्लिकेशन्ससाठी ॲनालिटिक्स डेटा तुमच्या CRM किंवा डेटा लेकमध्ये अखंडपणे प्रवाहित होतो याची खात्री करा.

एंटरप्राइझ वातावरणासाठी सर्वोत्तम पद्धती

1. डेटा संकलनापेक्षा वापरकर्ता अनुभवाला प्राधान्य द्या

एक किचकट प्रमाणीकरण प्रक्रिया वापरकर्त्यांना परावृत्त करेल, ज्यामुळे तुमचा एकूण डेटा कॅप्चर दर कमी होईल. संतुलन साधण्याचा प्रयत्न करा. अतिथी समाधान कसे सुधारावे: अंतिम प्लेबुक मध्ये चर्चा केल्याप्रमाणे, अखंड WiFi अनुभव एकूण अतिथी समाधानाचा एक महत्त्वाचा घटक आहे.

2. उच्च-घनतेच्या ठिकाणांसाठी Passpoint चा लाभ घ्या

स्टेडियम किंवा मोठ्या कॉन्फरन्स सेंटर्ससारख्या वातावरणात, captive portals अडथळे निर्माण करू शकतात. Passpoint सुरक्षित, स्वयंचलित कनेक्शन सक्षम करते, ज्यामुळे वापरकर्त्याची विश्वसनीय ओळख सुनिश्चित करताना एक घर्षणरहित अनुभव मिळतो.

3. नियामक अनुपालन सुनिश्चित करा

डिव्हाइस ट्रॅकिंगमध्ये स्वाभाविकपणे वैयक्तिक डेटा समाविष्ट असतो.

- GDPR / CCPA: captive portal ऑनबोर्डिंग प्रक्रियेदरम्यान स्पष्ट संमती घेतली जाते याची खात्री करा. वापरकर्त्यांना निवड रद्द करण्यासाठी किंवा डेटा हटवण्याची विनंती करण्यासाठी स्पष्ट यंत्रणा प्रदान करा.

- डेटा मिनिमायझेशन: केवळ विशिष्ट व्यावसायिक उद्देश पूर्ण करणारा डेटा गोळा करा.

समस्यानिवारण आणि जोखीम कमी करणे

सामान्य अपयश पद्धती

- वाढलेली अद्वितीय अभ्यागत संख्या: जर तुमचे ॲनालिटिक्स प्लॅटफॉर्म यादृच्छिक MAC ॲड्रेस योग्यरित्या निराकरण करत नसेल, तर तुमची अद्वितीय अभ्यागत मेट्रिक्स कृत्रिमरित्या जास्त असतील.

- शमन: तुमची ओळख निराकरण तर्कशास्त्र योग्यरित्या कार्य करत आहे आणि सेशन टोकन्स यशस्वीरित्या तैनात आणि वाचले जात आहेत याची खात्री करा.

- Captive Portal ड्रॉप-ऑफ: captive portal वरील उच्च ड्रॉप-ऑफ दर ऑनबोर्डिंग प्रक्रियेतील घर्षण दर्शवतात.

- शमन: लॉगिन पर्याय सोपे करा, मोबाइल डिव्हाइसेससाठी पोर्टल ऑप्टिमाइझ करा आणि आवश्यक संसाधने जलद लोड होत आहेत याची खात्री करण्यासाठी वॉल्ड गार्डन कॉन्फिगरेशनचे पुनरावलोकन करा.

- ठिकाणांवर असंगत ट्रॅकिंग: जर एखादा वापरकर्ता साखळीतील अनेक ठिकाणी (उदा. रिटेल ब्रँड) भेट देत असेल, तर त्यांना अखंडपणे ओळखले जावे.

- शमन: केंद्रीकृत प्रमाणीकरण डेटाबेस लागू करा आणि सर्व ठिकाणांवर सुसंगत SSID नामकरण आणि सुरक्षा कॉन्फिगरेशन सुनिश्चित करा.

ROI आणि व्यावसायिक परिणाम

अचूक डिव्हाइस ट्रॅकिंग केवळ एक IT मेट्रिक नाही; तो एक मूलभूत व्यवसाय चालक आहे.

- मार्केटिंग ॲट्रिब्यूशन: वापरकर्त्यांना अचूकपणे ट्रॅक करून, मार्केटिंग टीम्स भौतिक भेटींना डिजिटल मोहिमांशी जोडू शकतात. जर एखाद्या वापरकर्त्याला ईमेल ऑफर मिळाली आणि त्यानंतर तो ठिकाणाच्या WiFi शी कनेक्ट झाला, तर प्लॅटफॉर्म ॲट्रिब्यूशन लूप पूर्ण करू शकते.

- ऑपरेशनल कार्यक्षमता: थांबण्याचा वेळ आणि पादचारी वाहतूक नमुने समजून घेतल्याने ठिकाणाचे ऑपरेटर कर्मचारी, मांडणी आणि संसाधन वाटप ऑप्टिमाइझ करू शकतात. हे विशेषतः हॉस्पिटॅलिटी आणि हेल्थकेअर वातावरणात महत्त्वाचे आहे.

- सुधारित अतिथी अनुभव: परत येणाऱ्या अभ्यागतांना ओळखल्याने वैयक्तिकृत सहभाग शक्य होतो, ज्यामुळे निष्ठा वाढते आणि आजीवन मूल्य वाढते.

महत्वाच्या व्याख्या

MAC Randomisation

A privacy feature in modern operating systems where a device generates a temporary, random MAC address instead of its true hardware address when scanning for or connecting to networks.

IT teams must understand this as it fundamentally breaks legacy analytics systems that rely on MAC addresses for persistent device tracking.

Captive Portal

A web page that a user must view and interact with before access is granted to a public network. Often used for authentication, payment, or accepting terms of service.

This is the primary mechanism for shifting from hardware-centric tracking to identity-centric tracking in enterprise guest WiFi deployments.

802.1X

An IEEE standard for port-based network access control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

Essential for secure, seamless authentication (like Passpoint) that bypasses the need for captive portals and is immune to MAC randomisation issues.

Passpoint (Hotspot 2.0)

A standard that enables mobile devices to automatically discover and connect to Wi-Fi networks without user intervention, using secure 802.1X authentication.

Crucial for high-density venues where frictionless onboarding is required, allowing for reliable tracking without captive portal bottlenecks.

Session Token

A unique identifier generated and sent from a server to a client to identify the current interaction session. Often stored as a cookie.

Used to maintain user identity across network reconnections, even if the device's MAC address has rotated.

Identity Resolution

The process of matching multiple identifiers (like various randomised MAC addresses) to a single, comprehensive user profile.

The core function of modern analytics platforms like Purple to ensure accurate visitor metrics.

Walled Garden

A limited environment that controls the user's access to web content and services before they have fully authenticated to the network.

Must be correctly configured to allow captive portals and third-party authentication services (like social logins) to function prior to granting full internet access.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The protocol used to pass authentication and session data (including MAC addresses and data usage) from the wireless controller to the analytics platform.

सोडवलेली उदाहरणे

A national retail chain with 500 locations is reporting a 300% increase in 'new' visitors over the past six months, while sales have remained flat. The IT Director suspects the WiFi analytics data is flawed.

- Audit the current tracking methodology: Determine if the analytics platform is relying solely on MAC addresses. 2. Implement Identity-Centric Tracking: Deploy a captive portal requiring user authentication (email or SMS) to access the Guest WiFi. 3. Enable Session Persistence: Configure the captive portal to drop a persistent cookie on the user's device. 4. Update Analytics Logic: Configure the analytics platform to merge profiles based on the authenticated identity, overriding the temporary MAC addresses. 5. Baseline New Metrics: Establish a new baseline for unique visitors based on authenticated users rather than device MACs.

A large stadium needs to track VIP attendees across different hospitality suites to optimise staffing and F&B services, but captive portals cause unacceptable delays during peak ingress.

- Deploy Passpoint (Hotspot 2.0): Implement Passpoint across the stadium network. 2. Pre-provision VIPs: Distribute Passpoint profiles to VIP ticket holders via the stadium app or email prior to the event. 3. Automatic Authentication: When VIPs arrive, their devices automatically and securely connect to the network using 802.1X EAP, without requiring a captive portal interaction. 4. Track via Identity: The network infrastructure logs the movement of these authenticated identities across the access points serving the hospitality suites.

सराव प्रश्न

Q1. Your organisation is deploying a new Guest WiFi network across 50 retail locations. The marketing team requires accurate data on repeat visitor frequency. Which authentication strategy should you prioritize?

टीप: Consider the impact of MAC randomisation on tracking returning devices without explicit user identification.

नमुना उत्तर पहा

You should prioritize an identity-centric authentication strategy using a Captive Portal. By requiring users to authenticate (e.g., via email or social login) and deploying persistent session tokens, you can reliably identify returning visitors regardless of whether their device has rotated its MAC address. Relying on MAC addresses alone will result in inflated 'new visitor' metrics and inaccurate repeat frequency data.

Q2. A hospital IT director wants to track the movement of medical carts equipped with WiFi modules to optimize asset utilization. These modules do not support captive portal interaction. How can they ensure reliable tracking?

टीप: These are headless IoT devices, not user-facing smartphones.

नमुना उत्तर पहा

For headless devices like medical carts, the IT team should utilize 802.1X EAP-TLS authentication. By provisioning each cart's WiFi module with a unique digital certificate, the network can securely authenticate and identify the specific asset. The tracking is tied to the certificate identity, bypassing any potential issues with MAC randomisation (though enterprise IoT modules typically allow MAC randomisation to be disabled via MDM profiles).

Q3. During a busy conference, attendees are complaining that they have to log in to the captive portal every time their device wakes from sleep. What is the likely configuration issue?

टीप: Think about how the network recognizes a returning device that has already authenticated.

नमुना उत्तर पहा

The likely issue is a failure in session persistence. Either the captive portal is not configured to drop a persistent session token (cookie) on the device, or the session timeout value on the wireless controller/RADIUS server is set too aggressively. When the device wakes up, it may present a new MAC address; without a valid session token, the network treats it as a new device and forces re-authentication.