कर्मचारी WiFi नेटवर्कसाठी सुरक्षित BYOD धोरणे

हे अधिकृत मार्गदर्शक IT नेत्यांना कर्मचाऱ्यांची वैयक्तिक उपकरणे सुरक्षितपणे ऑनबोर्ड करण्यासाठी विक्रेता-तटस्थ फ्रेमवर्क प्रदान करते. हे BYOD ला समर्थन देण्यासाठी आवश्यक असलेल्या महत्त्वाच्या आर्किटेक्चर निर्णयांची तपशीलवार माहिती देते—ज्यामध्ये नेटवर्क सेगमेंटेशन, EAP-TLS प्रमाणीकरण आणि MDM एकीकरण यांचा समावेश आहे—जेणेकरून मुख्य कॉर्पोरेट पायाभूत सुविधांशी कोणतीही तडजोड होणार नाही.

हे मार्गदर्शक ऐका

पॉडकास्ट ट्रान्सक्रिप्ट पहा

कार्यकारी सारांश

आधुनिक एंटरप्राइझ वातावरणात लवचिकतेची मागणी आहे आणि Bring Your Own Device (BYOD) प्रवेशासाठी कर्मचाऱ्यांची अपेक्षा आता वाटाघाटी करण्यायोग्य राहिलेली नाही. तथापि, व्यवस्थापित नसलेली वैयक्तिक उपकरणे कॉर्पोरेट वायरलेस नेटवर्कमध्ये समाकलित केल्याने महत्त्वपूर्ण सुरक्षा आणि अनुपालन धोके निर्माण होतात. हे तांत्रिक संदर्भ मार्गदर्शक नेटवर्क आर्किटेक्ट आणि IT संचालकांना कर्मचारी WiFi नेटवर्कसाठी सुरक्षित BYOD धोरणे लागू करण्यासाठी एक मजबूत फ्रेमवर्क प्रदान करते. आम्ही नेटवर्क सेगमेंटेशन, IEEE 802.1X प्रमाणीकरण आणि Mobile Device Management (MDM) एकीकरण यावर लक्ष केंद्रित करून महत्त्वाच्या आर्किटेक्चर निर्णयांची रूपरेषा देतो. सामायिक पासफ्रेज आणि MAC-आधारित प्रमाणीकरणापासून दूर जाऊन प्रमाणपत्र-आधारित ओळख (EAP-TLS) आणि WPA3-Enterprise एन्क्रिप्शनकडे वळल्याने, संस्था त्यांच्या मुख्य पायाभूत सुविधांशी कोणतीही तडजोड न करता अखंड कनेक्टिव्हिटी प्रदान करू शकतात. रिटेल , हेल्थकेअर , हॉस्पिटॅलिटी , किंवा ट्रान्सपोर्ट मध्ये कार्यरत असो, हे मार्गदर्शक कर्मचाऱ्यांच्या उत्पादकतेला समर्थन देताना तुमच्या नेटवर्क एजला सुरक्षित ठेवण्यासाठी आवश्यक असलेल्या विक्रेता-तटस्थ सर्वोत्तम पद्धती प्रदान करते.

या संकल्पनांवर कार्यकारी माहितीसाठी आमचा साथीदार पॉडकास्ट ऐका:

तांत्रिक सखोल विश्लेषण

नेटवर्क आर्किटेक्चर आणि सेगमेंटेशन

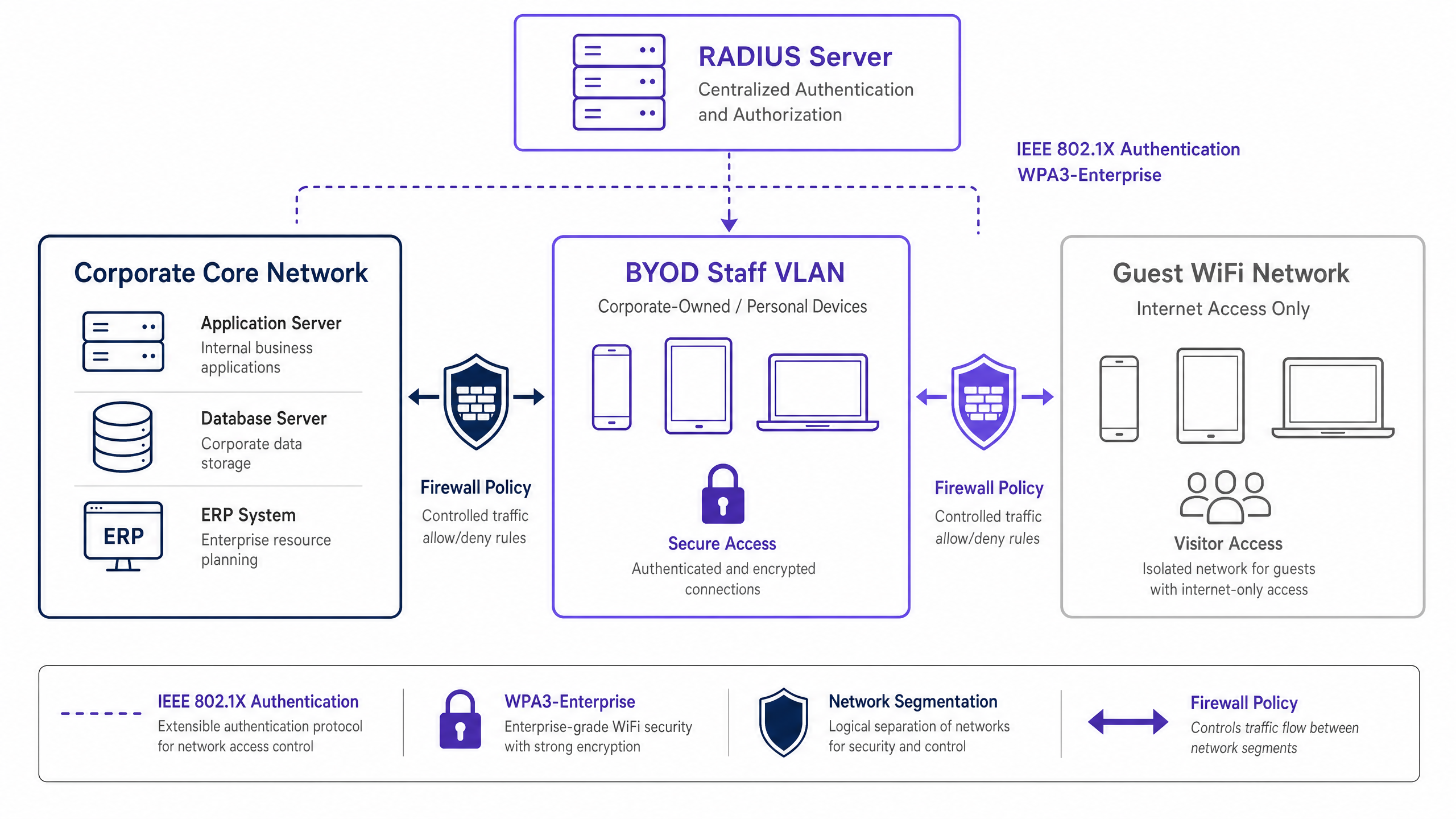

कोणत्याही सुरक्षित BYOD उपयोजनाचे मूलभूत तत्त्व म्हणजे कठोर नेटवर्क सेगमेंटेशन. वैयक्तिक उपकरणे कॉर्पोरेट पायाभूत सुविधा, पॉइंट-ऑफ-सेल (POS) प्रणाली किंवा संवेदनशील डेटाबेसच्या समान व्हर्च्युअल लोकल एरिया नेटवर्क (VLAN) वर कधीही नसावीत. एक समर्पित BYOD VLAN एक सुरक्षित मध्यवर्ती स्तर म्हणून कार्य करते, जे कॉर्पोरेट कोर आणि गेस्ट WiFi नेटवर्क दोन्हीपासून तार्किकदृष्ट्या वेगळे असते.

हे सेगमेंटेशन सुनिश्चित करते की कर्मचाऱ्याचे वैयक्तिक उपकरण धोक्यात आले तरी, धोका मर्यादित राहतो. BYOD VLAN मधून अंतर्गत कॉर्पोरेट संसाधनांपर्यंतचा प्रवेश कठोर फायरवॉल ॲक्सेस कंट्रोल लिस्ट (ACLs) द्वारे नियंत्रित केला पाहिजे, जो आवश्यक सेवांसाठी (उदा. इंट्रानेट पोर्टल्स किंवा विशिष्ट क्लाउड ॲप्लिकेशन्स) केवळ स्पष्ट परवानग्यांसह डीफॉल्ट-नकार तत्त्वावर कार्य करतो.

प्रमाणीकरण: IEEE 802.1X मानक

BYOD परिमिती सुरक्षित करण्यासाठी मजबूत प्रमाणीकरण आवश्यक आहे. IEEE 802.1X मानक पोर्ट-आधारित नेटवर्क ॲक्सेस कंट्रोल प्रदान करते, ज्यामुळे नेटवर्क लेयर ॲक्सेस मिळण्यापूर्वी उपकरणे प्रमाणित केली जातात. 802.1X फ्रेमवर्कमध्ये, Extensible Authentication Protocol with Transport Layer Security (EAP-TLS) हे BYOD वातावरणासाठी सुवर्ण मानक आहे.

EAP-TLS प्रमाणपत्र-आधारित परस्पर प्रमाणीकरणावर अवलंबून असते. संवेदनशील पासवर्डऐवजी, उपकरण संस्थेच्या पब्लिक की इन्फ्रास्ट्रक्चर (PKI) द्वारे जारी केलेले डिजिटल प्रमाणपत्र सादर करते. RADIUS सर्व्हर या प्रमाणपत्राची पडताळणी करतो, ज्यामुळे उपकरण आणि वापरकर्ता ओळख दोन्ही सत्यापित होतात. हा दृष्टिकोन क्रेडेंशियल चोरी, फिशिंग आणि पासवर्ड रीसेटच्या कार्यात्मक खर्चाशी संबंधित धोके कमी करतो.

एन्क्रिप्शन आणि अनुपालन

प्रवासात असलेला डेटा अडथळ्यांपासून संरक्षित केला पाहिजे. WPA3-Enterprise हे वायरलेस ट्रॅफिक सुरक्षित करण्यासाठी सध्याचे मानक आहे, जे KRACK हल्ल्यासारख्या असुरक्षितता दूर करून WPA2 ला मागे टाकते. WPA3-Enterprise अत्यंत संवेदनशील वातावरणासाठी 192-बिट सुरक्षा मोड अनिवार्य करते आणि Simultaneous Authentication of Equals (SAE) द्वारे फॉरवर्ड सिक्रेसी प्रदान करते. WPA3-Enterprise लागू करणे हे PCI DSS 4.0 आणि विविध हेल्थकेअर डेटा संरक्षण मानकांसह अनुपालन फ्रेमवर्कसाठी वाढत्या प्रमाणात अनिवार्य आवश्यकता आहे.

याव्यतिरिक्त, अनुपालनासाठी सर्वसमावेशक दृश्यमानता आवश्यक आहे. BYOD नेटवर्कवरील प्रत्येक कनेक्शन इव्हेंट लॉग केला पाहिजे, ज्यामध्ये डिव्हाइस ओळख, वापरकर्ता ओळख, टाइमस्टॅम्प आणि VLAN असाइनमेंट समाविष्ट असावे. GDPR कलम 32 सारख्या नियमांचे अनुपालन दर्शवण्यासाठी हा ऑडिट ट्रेल महत्त्वाचा आहे. लॉगिंग आवश्यकतांबद्दल अधिक संदर्भासाठी, 2026 मध्ये IT सुरक्षिततेसाठी ऑडिट ट्रेल म्हणजे काय हे स्पष्ट करा या आमच्या मार्गदर्शकामध्ये पहा.

अंमलबजावणी मार्गदर्शक

सुरक्षित BYOD नेटवर्क तैनात करण्यासाठी धोरण, ओळख व्यवस्थापन आणि नेटवर्क पायाभूत सुविधांमध्ये समन्वय आवश्यक आहे.

टप्प्याटप्प्याने उपयोजन

- धोरण व्याख्या: पायाभूत सुविधांमध्ये बदल करण्यापूर्वी, BYOD धोरण परिभाषित करा. पात्र वापरकर्ता गट, मंजूर डिव्हाइस प्रकार आणि BYOD VLAN मधून प्रवेशयोग्य विशिष्ट कॉर्पोरेट संसाधने निश्चित करा. कायदेशीर, HR आणि सुरक्षा नेतृत्वाकडून मान्यता मिळवा.

- MDM एकीकरण आणि प्रमाणपत्र तरतूद: कर्मचाऱ्यांच्या उपकरणांना EAP-TLS प्रमाणपत्रे प्रदान करण्यासाठी तुमच्या Mobile Device Management (MDM) प्लॅटफॉर्मचा (उदा. Intune, Jamf) लाभ घ्या. ही वितरण प्रक्रिया स्वयंचलित करण्यासाठी Simple Certificate Enrollment Protocol (SCEP) वापरा. नेटवर्क प्रवेश मंजूर करण्यापूर्वी डिव्हाइस पोस्चर तपासणीसाठी (उदा. OS पॅच स्तर आणि एन्क्रिप्शन स्थिती सत्यापित करणे) MDM अंमलबजावणी इंजिन म्हणून देखील कार्य करते.

- RADIUS कॉन्फिगरेशन: BYOD उपकरणांसाठी विशिष्ट धोरणांसह RADIUS सर्व्हर कॉन्फिगर करा. जेव्हा BYOD उपकरण त्याच्या प्रमाणपत्राद्वारे यशस्वीरित्या प्रमाणित होते, तेव्हा RADIUS सर्व्हरने डिव्हाइसला वेगळ्या BYOD VLAN वर ठेवण्यासाठी डायनॅमिक VLAN असाइनमेंट ॲट्रिब्यूट (उदा.

Tunnel-Private-Group-ID) परत करणे आवश्यक आहे. - वायरलेस इन्फ्रास्ट्रक्चर सेटअप: तुमच्या विद्यमान कॉर्पोरेट Service Set Identifier (SSID) वर डायनॅमिक VLAN असाइनमेंट लागू करा. हे एक अखंड वापरकर्ता अनुभव प्रदान करते—कर्मचारी "एका नेटवर्कशी कनेक्ट करा, आणि पायाभूत सुविधा त्यांच्या प्रमाणीकृत ओळखीनुसार त्यांना योग्य VLAN वर रूट करतात.

- फायरवॉल आणि ॲक्सेस कंट्रोल: BYOD VLAN आणि कॉर्पोरेट कोअर यांच्या सीमेवर कठोर ACLs लागू करा. प्रत्येक परमिट नियमाचे दस्तऐवजीकरण करा आणि व्याप्ती वाढू नये म्हणून त्रैमासिक पुनरावलोकन प्रक्रिया स्थापित करा.

- मॉनिटरिंग आणि ॲनालिटिक्स: BYOD कनेक्शन लॉग तुमच्या सुरक्षा माहिती आणि इव्हेंट व्यवस्थापन (SIEM) प्रणालीमध्ये समाकलित करा. नेटवर्क कार्यप्रदर्शन, डिव्हाइस वितरण आणि संभाव्य विसंगतींचे निरीक्षण करण्यासाठी WiFi Analytics सारख्या प्लॅटफॉर्मचा वापर करा.

सर्वोत्तम पद्धती

- MAC-आधारित प्रमाणीकरण सोडा: आधुनिक मोबाइल ऑपरेटिंग सिस्टम (iOS, Android) वापरकर्त्याच्या गोपनीयतेचे संरक्षण करण्यासाठी MAC ॲड्रेस रँडमाइज करतात. यामुळे पारंपारिक MAC-आधारित प्रमाणीकरण आणि ट्रॅकिंग खंडित होते. हार्डवेअर ॲड्रेसऐवजी वापरकर्त्याशी संबंधित प्रमाणपत्र-आधारित ओळख (EAP-TLS) वर पूर्णपणे अवलंबून रहा.

- पोश्चर असेसमेंट लागू करा: पोश्चर तपासणीशिवाय BYOD धोरण अपूर्ण आहे. प्रवेश देण्यापूर्वी डिव्हाइसेस किमान सुरक्षा बेसलाइन पूर्ण करतात (उदा. जेलब्रेक केलेले नाहीत, स्क्रीन लॉक सक्षम आहे) याची पडताळणी करण्यासाठी तुमची नेटवर्क ॲक्सेस कंट्रोल (NAC) सोल्यूशन MDM ला क्वेरी करते याची खात्री करा. गैर-अनुपालक डिव्हाइसेसना रेमेडिएशन VLAN वर रूट केले पाहिजे.

- प्रमाणपत्र जीवनचक्र व्यवस्थापन स्वयंचलित करा: प्रमाणपत्रे कालबाह्य होतात. मोठ्या प्रमाणात कनेक्टिव्हिटी बिघाड टाळण्यासाठी मुदतवाढीपूर्वी (उदा. 30 दिवस आधी) प्रमाणपत्रे आपोआप नूतनीकरण करण्यासाठी तुमचे MDM कॉन्फिगर करा. याव्यतिरिक्त, कर्मचारी नोकरी सोडल्यावर त्वरित प्रवेश समाप्त करण्यासाठी तुमच्या HR ऑफबोर्डिंग प्रक्रियेसह प्रमाणपत्र रद्द करणे समाकलित करा.

- कठोर अलगाव राखा: BYOD VLAN आणि गेस्ट नेटवर्कमध्ये पूर्ण अलगाव सुनिश्चित करा. गेस्ट नेटवर्कवरील तडजोड केलेल्या डिव्हाइसला कर्मचाऱ्यांच्या डिव्हाइसेसपर्यंत पोहोचण्याचा कोणताही मार्ग नसावा. गेस्ट ॲक्सेस समस्यांचे निवारण करण्यासाठी, Solving the Connected but No Internet Error on Guest WiFi चा संदर्भ घ्या.

समस्यानिवारण आणि जोखीम कमी करणे

- फायरवॉल नियमांची व्याप्ती वाढणे: BYOD उपयोजनांमधील सर्वात सामान्य अपयश म्हणजे नेटवर्क सेगमेंटेशनची हळूहळू होणारी झीज. तात्पुरते प्रवेश नियम कायमस्वरूपी बनतात, ज्यामुळे BYOD आणि कॉर्पोरेट नेटवर्क प्रभावीपणे विलीन होतात. शमन: BYOD फायरवॉल नियमांसाठी कठोर बदल व्यवस्थापन प्रक्रिया लागू करा आणि अनिवार्य त्रैमासिक पुनरावलोकने करा.

- प्रमाणपत्र मुदतवाढीमुळे होणारे व्यत्यय: प्रमाणपत्र जीवनचक्र व्यवस्थापित करण्यात अयशस्वी झाल्यामुळे मोठ्या संख्येने कर्मचाऱ्यांसाठी कनेक्टिव्हिटीमध्ये अचानक घट होते. शमन: SCEP/MDM द्वारे स्वयंचलित नूतनीकरण लागू करा आणि आगामी मुदतवाढीसाठी सक्रिय सूचना कॉन्फिगर करा.

- अपूर्ण ऑफबोर्डिंग: माजी कर्मचाऱ्यांसाठी असलेला दीर्घकाळचा प्रवेश ही एक गंभीर सुरक्षा भेद्यता आहे. शमन: HR प्रणालीमध्ये वापरकर्त्याची स्थिती बदलताच PKI मधील वापरकर्त्याचे प्रमाणपत्र रद्द करणे स्वयंचलित करा.

ROI आणि व्यावसायिक परिणाम

सुरक्षित BYOD आर्किटेक्चर लागू करण्यासाठी NAC, MDM आणि RADIUS पायाभूत सुविधांमध्ये प्रारंभिक गुंतवणूक आवश्यक आहे. तथापि, गुंतवणुकीवरील परतावा (ROI) लक्षणीय आहे:

- जोखीम कमी करणे: अव्यवस्थित डिव्हाइसेसना वेगळे करून, संस्था रॅन्समवेअर आणि लॅटरल हालचालींसाठी हल्ल्याची पृष्ठभाग मोठ्या प्रमाणात कमी करते, गंभीर मालमत्तांचे संरक्षण करते आणि महागड्या डेटा उल्लंघनांना टाळते.

- कार्यक्षम कार्यप्रणाली: प्रमाणपत्र-आधारित प्रमाणीकरणामुळे पासवर्ड रीसेट आणि सामायिक क्रेडेंशियल व्यवस्थापनाशी संबंधित IT हेल्पडेस्कचा अतिरिक्त भार कमी होतो.

- कर्मचारी उत्पादकता: वैयक्तिक डिव्हाइसेसवर आवश्यक संसाधनांपर्यंत सुरक्षित, अखंड प्रवेश प्रदान केल्याने कर्मचाऱ्यांचे समाधान आणि उत्पादकता सुधारते, विशेषतः रिटेल फ्लोअर किंवा हॉस्पिटल वॉर्ड्ससारख्या गतिशील वातावरणात.

- अनुपालन हमी: सर्वसमावेशक ऑडिट लॉगिंग आणि मजबूत एन्क्रिप्शनमुळे संस्था नियामक आवश्यकता पूर्ण करते, संभाव्य दंड आणि प्रतिष्ठेचे नुकसान टाळते.

संस्था त्यांचा डिजिटल ठसा विस्तारत असताना, सुरक्षित कनेक्टिव्हिटी अत्यंत महत्त्वाची राहते. स्मार्ट सिटी एकत्रीकरण यांसारख्या उपक्रमांना, ज्यांना उद्योगातील नेत्यांनी (पहा Purple Appoints Iain Fox as VP Growth – Public Sector to Drive Digital Inclusion and Smart City Innovation ) पाठिंबा दिला आहे, मजबूत मूलभूत सुरक्षा आर्किटेक्चरवर अवलंबून राहावे लागते. याव्यतिरिक्त, Purple Launches Offline Maps Mode for Seamless, Secure Navigation to WiFi Hotspots सारख्या वैशिष्ट्यांद्वारे समर्थित मोठ्या ठिकाणी अखंड नेव्हिगेशन सुनिश्चित करणे, विश्वसनीय आणि सुरक्षित अंतर्निहित नेटवर्क पायाभूत सुविधांवर अवलंबून असते.

महत्वाच्या व्याख्या

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol used to authenticate staff devices before they are allowed onto the BYOD network.

EAP-TLS (Extensible Authentication Protocol-Transport Layer Security)

An EAP method that relies on client and server certificates to establish a secure mutual authentication tunnel.

Considered the most secure authentication method for BYOD, as it eliminates the reliance on vulnerable user passwords.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The backend server that evaluates the 802.1X requests from access points and decides whether to grant a device access to the network.

Dynamic VLAN Assignment

A network configuration where the RADIUS server dictates which VLAN a user or device should be placed in upon successful authentication, rather than hardcoding the VLAN to the SSID.

Allows organizations to broadcast a single SSID while securely separating traffic (e.g., corporate vs. BYOD) based on the user's identity.

MAC Address Randomization

A privacy feature in modern mobile OSs where the device uses a randomly generated MAC address instead of its true hardware address when scanning for or connecting to networks.

This feature renders legacy MAC-based authentication methods obsolete, forcing a shift to identity-based authentication like 802.1X.

MDM (Mobile Device Management)

Software that allows IT administrators to control, secure, and enforce policies on smartphones, tablets, and other endpoints.

Used in BYOD deployments to push network certificates to devices and verify their security posture (e.g., patch level) before allowing network access.

WPA3-Enterprise

The latest generation of Wi-Fi security, providing robust encryption and requiring 802.1X authentication for enterprise networks.

Mandatory for modern secure deployments to protect data in transit against advanced cryptographic attacks.

Posture Assessment

The process of evaluating a device's security state (e.g., OS version, antivirus status, encryption) before granting it network access.

Ensures that a staff member's personal device isn't harboring malware or running an outdated OS before it connects to the BYOD VLAN.

सोडवलेली उदाहरणे

A 400-bed hospital needs to allow nursing staff to use personal smartphones to access a secure internal scheduling application, but these devices must be strictly isolated from the clinical network containing patient records (EHR) and medical devices.

The hospital implements a dedicated BYOD VLAN. They deploy an MDM solution to push EAP-TLS certificates to staff smartphones. The wireless infrastructure uses 802.1X authentication; when a nurse connects, the RADIUS server validates the certificate and assigns the device to the BYOD VLAN. A firewall sits between the BYOD VLAN and the clinical network, with a strict default-deny policy. A single explicit permit rule allows HTTPS traffic from the BYOD VLAN to the specific IP address of the scheduling application server.

A national retail chain with 150 stores wants store managers to access inventory dashboards on their personal tablets. The chain currently uses WPA2-Personal with a shared password for staff WiFi, which is frequently shared with non-managers.

The retailer phases out the shared password SSID. They implement a centralized RADIUS server and integrate it with their Azure AD. They use their MDM to deploy certificates to approved manager tablets. The stores broadcast a single corporate SSID. Managers authenticate via 802.1X (EAP-TLS) and are dynamically assigned to a 'Manager BYOD' VLAN, which has firewall rules permitting access to the centralized inventory dashboard. Non-managers without certificates cannot connect.

सराव प्रश्न

Q1. Your organization is rolling out a BYOD program. The network team proposes using WPA2-Personal with a complex, rotating pre-shared key (PSK) that changes monthly, arguing it is simpler to deploy than 802.1X. As the IT Director, how should you respond?

टीप: Consider the requirements for individual accountability and the operational overhead of offboarding an employee mid-month.

नमुना उत्तर पहा

Reject the proposal. A PSK, even a rotating one, provides no per-device or per-user accountability. If an employee leaves mid-month, the key must be changed immediately, disrupting all other users. You must mandate IEEE 802.1X (preferably EAP-TLS) to ensure individual authentication, enabling immediate, targeted revocation of access without affecting the rest of the staff.

Q2. A staff member reports they cannot connect their new personal iPhone to the BYOD network. Your RADIUS logs show authentication failures, but the user insists they have the correct profile installed. The logs indicate the device is presenting a different MAC address on each connection attempt. What is the root cause and the architectural fix?

टीप: Modern mobile operating systems implement privacy features that affect layer 2 identification.

नमुना उत्तर पहा

The root cause is MAC address randomization, a default privacy feature in modern iOS and Android devices. The architectural fix is to completely decouple authentication and policy enforcement from MAC addresses. The network must rely solely on the cryptographic identity provided by the EAP-TLS certificate for authentication and subsequent session tracking.

Q3. During a security audit, the auditor notes that the BYOD VLAN has a firewall rule permitting all traffic (Any/Any) to the corporate subnet housing the HR database, citing a temporary requirement from six months ago that was never removed. What process failure occurred, and how is it remediated?

टीप: Focus on the lifecycle of firewall rules and the principle of least privilege.

नमुना उत्तर पहा

The failure is 'firewall rule scope creep' and a lack of lifecycle management for access controls. The remediation is two-fold: First, immediately remove the Any/Any rule and replace it with an explicit permit only for the required ports/protocols (if access is still needed). Second, implement a mandatory quarterly review process for all ACLs governing traffic between the BYOD VLAN and the corporate core to ensure temporary rules are purged.