WPA2-Enterprise vs Personal अपार्टमेंट्स आणि को-वर्किंगसाठी

हे अधिकृत तांत्रिक संदर्भ मार्गदर्शक अपार्टमेंट्स आणि को-वर्किंग स्पेससारख्या मल्टी-टेनंट वातावरणासाठी WPA2-Enterprise ची WPA2-Personal शी तुलना करते. हे नेटवर्क आर्किटेक्ट्स आणि IT व्यवस्थापकांना 802.1X ऑथेंटिकेशन, डायनॅमिक VLAN असाइनमेंट आणि सुरक्षा अनुपालनाबद्दल उपयुक्त माहिती देते, तसेच आधुनिक सामायिक ठिकाणी सामायिक पासवर्ड्समुळे अस्वीकार्य धोका का निर्माण होतो हे स्पष्ट करते. स्थळांचे ऑपरेटर या तिमाहीत स्थलांतर करण्याच्या निर्णयाला पाठिंबा देण्यासाठी ठोस अंमलबजावणी मार्गदर्शन, वास्तविक-जगातील केस स्टडीज आणि ROI विश्लेषण शोधू शकतील.

हे मार्गदर्शक ऐका

पॉडकास्ट ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल अभ्यास: WPA2-Personal वि. WPA2-Enterprise

- प्री-शेअर्ड की (PSK) ची असुरक्षितता

- 802.1X आर्किटेक्चर: वैयक्तिकृत सुरक्षा

- डायनॅमिक VLAN असाइनमेंट आणि मायक्रो-सेगमेंटेशन

- अंमलबजावणी मार्गदर्शक

- पायरी 1: आयडेंटिटी प्रोव्हायडर (IdP) स्थापित करा

- पायरी 2: RADIUS इन्फ्रास्ट्रक्चर उपयोजित करा आणि कॉन्फिगर करा

- पायरी 3: वायरलेस इन्फ्रास्ट्रक्चर कॉन्फिगर करा

- पायरी 4: क्लायंट प्रोव्हिजनिंग आणि ऑनबोर्डिंग

- सर्वोत्तम पद्धती

- समस्यानिवारण आणि जोखीम कमी करणे

- सामान्य अपयश पद्धती

- जोखीम कमी करणे: रोमिंग आव्हान

- ROI आणि व्यावसायिक परिणाम

कार्यकारी सारांश

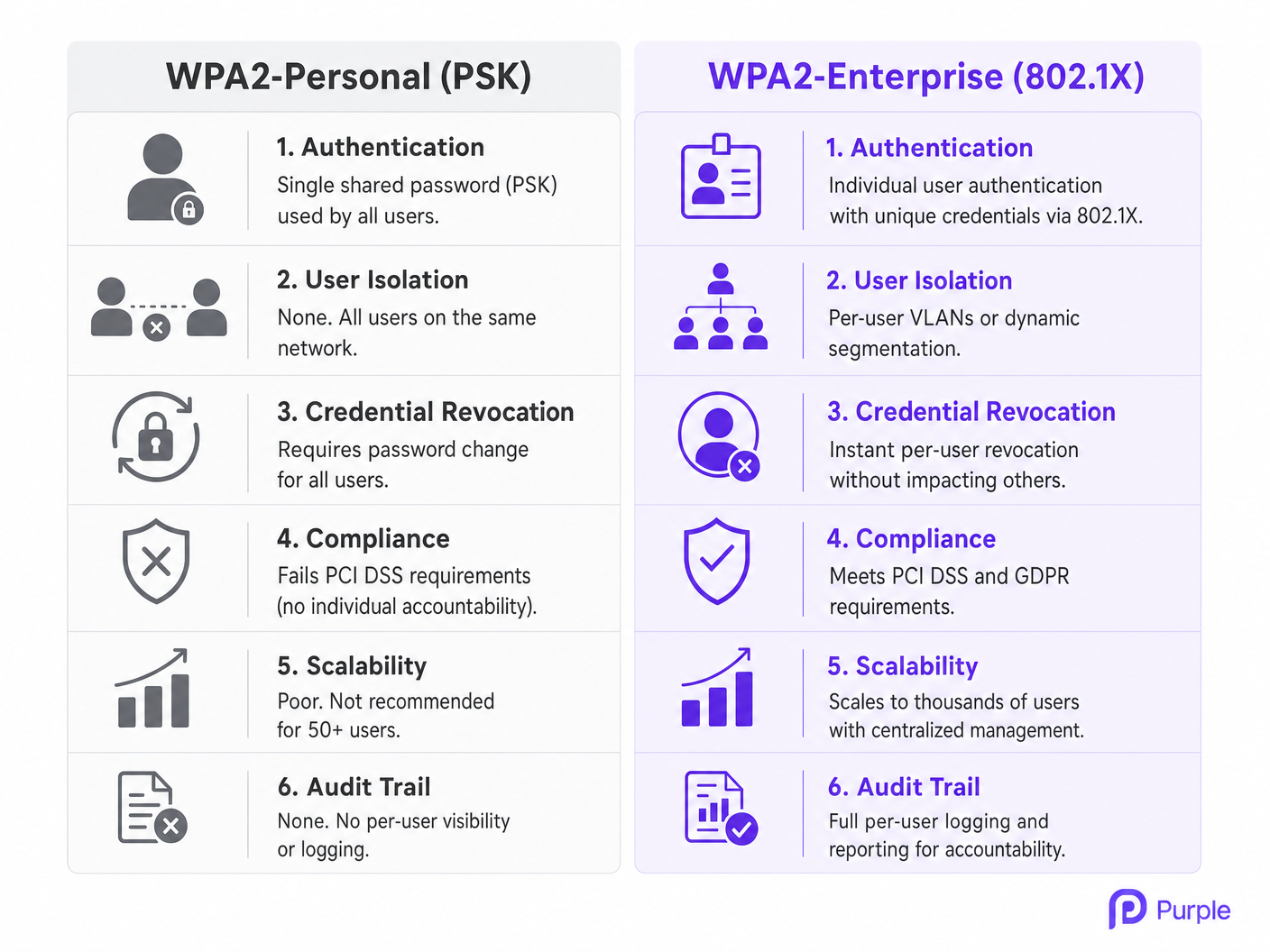

CTO, नेटवर्क आर्किटेक्ट्स आणि को-वर्किंग स्पेस तसेच उच्च-घनतेच्या अपार्टमेंट कॉम्प्लेक्ससारख्या मल्टी-टेनंट वातावरणाचे व्यवस्थापन करणाऱ्या स्थळ ऑपरेशन्स संचालकांसाठी, WPA2-Personal (Pre-Shared Key किंवा PSK) वर अवलंबून राहणे ही एक कार्यात्मक आणि सुरक्षा जबाबदारी आहे. WPA2-Personal एका कुटुंबाच्या घरासाठी पुरेसे असले तरी, जिथे अनेक असंबंधित वापरकर्ते समान भौतिक एअरस्पेस सामायिक करतात अशा वातावरणात ते तैनात केल्याने गंभीर असुरक्षितता निर्माण होते. सामायिक पासवर्ड म्हणजे सामायिक धोका: एकच तडजोड केलेली की संपूर्ण नेटवर्क सेगमेंटला धोका पोहोचवते, ज्यामुळे PCI DSS आणि GDPR सारख्या मूलभूत अनुपालन मानकांची पूर्तता होत नाही.

हे मार्गदर्शक WPA2-Personal आणि WPA2-Enterprise (802.1X) यांच्यात एक व्यापक तांत्रिक तुलना प्रदान करते. हे वैयक्तिकृत ऑथेंटिकेशनची आर्किटेक्चरल आवश्यकता, टेनंट आयसोलेशनसाठी डायनॅमिक VLAN असाइनमेंटची यंत्रणा आणि एंटरप्राइझ-ग्रेड सुरक्षा स्थितीकडे स्थलांतरित होण्याचा मूर्त व्यावसायिक परिणाम याबद्दल तपशीलवार माहिती देते. नेटवर्क ॲक्सेससह आयडेंटिटी व्यवस्थापन एकत्रित करून, IT टीम्स दाणेदार नियंत्रण, त्वरित क्रेडेंशियल रद्द करणे आणि पूर्ण ऑडिटेबिलिटी प्राप्त करू शकतात — ज्यामुळे शेवटी स्थळाची प्रतिष्ठा आणि टेनंट्सचा डेटा दोन्ही संरक्षित होतात.

तांत्रिक सखोल अभ्यास: WPA2-Personal वि. WPA2-Enterprise

प्री-शेअर्ड की (PSK) ची असुरक्षितता

WPA2-Personal एका विशिष्ट Service Set Identifier (SSID) शी कनेक्ट होणाऱ्या सर्व वापरकर्त्यांना ऑथेंटिकेट करण्यासाठी एकाच Pre-Shared Key (PSK) वर अवलंबून असते. मल्टी-टेनंट वातावरणात, ही आर्किटेक्चर मूलभूतपणे सदोष आहे. जेव्हा एखादा को-वर्किंग सदस्य किंवा अपार्टमेंट रहिवासी कनेक्ट होतो, तेव्हा ते त्या नेटवर्कवरील प्रत्येक इतर वापरकर्त्याप्रमाणेच समान क्रिप्टोग्राफिक पाया सामायिक करतात. आयसोलेशनच्या या अभावाचा अर्थ असा आहे की PSK असलेला कोणताही वापरकर्ता इतरांचा ट्रॅफिक डिक्रिप्ट करू शकतो, संवेदनशील डेटा इंटरसेप्ट करू शकतो किंवा त्याच सबनेटवरील डिव्हाइसेसवर लॅटरल अटॅक सुरू करू शकतो.

शिवाय, PSK व्यवस्थापनाचा कार्यात्मक खर्च मोठ्या प्रमाणावर टिकवून ठेवणे शक्य नाही. जेव्हा एखादा टेनंट निघून जातो, तेव्हा त्यांचा ॲक्सेस रद्द करण्याचा एकमेव मार्ग म्हणजे संपूर्ण नेटवर्कसाठी PSK बदलणे, ज्यामुळे उर्वरित सर्व टेनंट्सना पुन्हा ऑथेंटिकेट करावे लागते. या घर्षणामुळे एक सामान्य, धोकादायक प्रथा निर्माण होते: पासवर्ड कधीही बदलला जात नाही, ज्यामुळे माजी टेनंट्स आणि अनधिकृत अभ्यागतांना कायमस्वरूपी ॲक्सेस मिळतो. रिटेल जमीनदार आणि डझनभर टेनंट्सचे व्यवस्थापन करणाऱ्या हॉस्पिटॅलिटी ऑपरेटरसाठी, हा केवळ एक सैद्धांतिक धोका नाही — ही एक नियमित कार्यात्मक अपयश पद्धत आहे.

802.1X आर्किटेक्चर: वैयक्तिकृत सुरक्षा

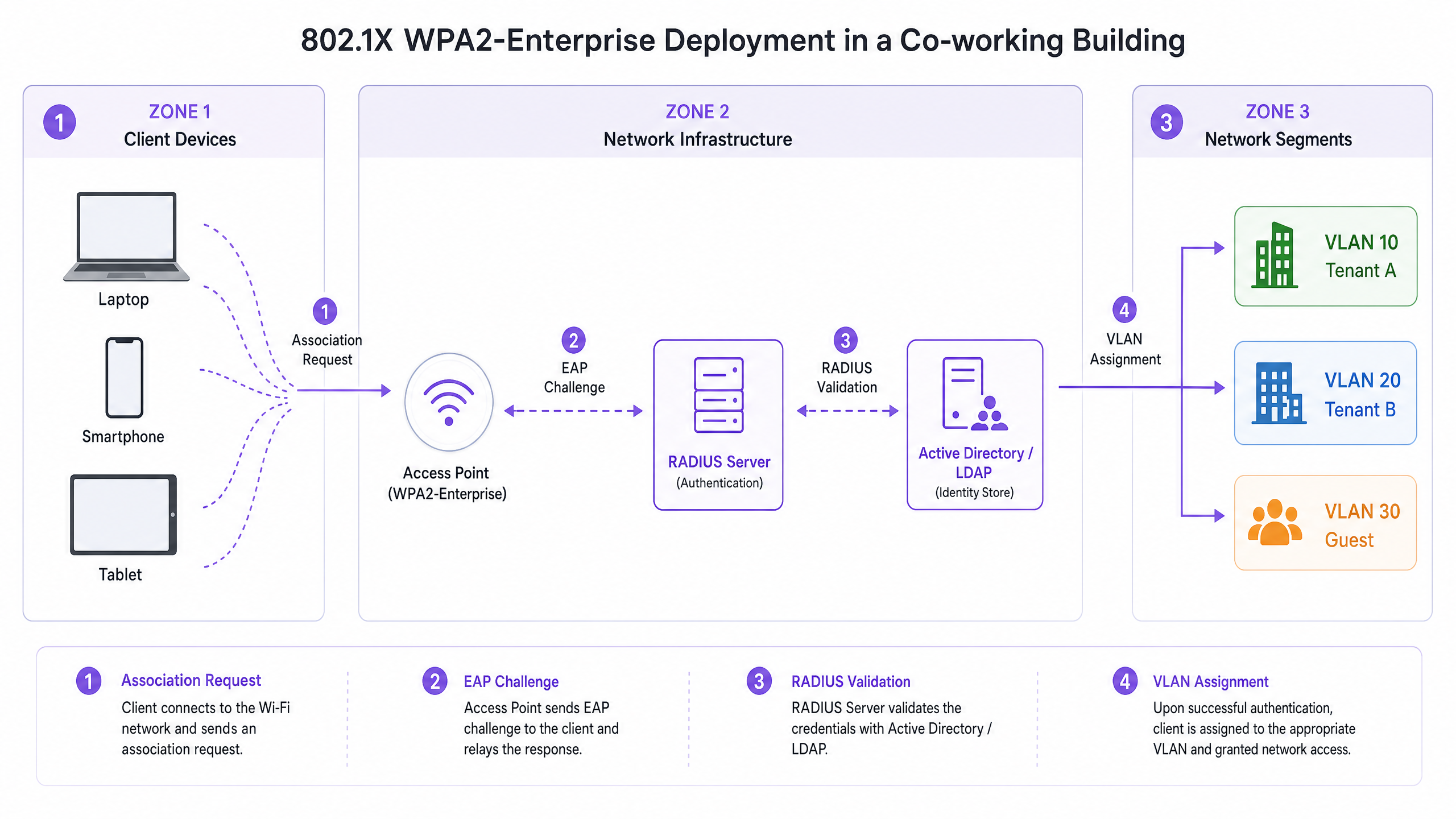

IEEE 802.1X मानकावर आधारित WPA2-Enterprise, सुरक्षा मॉडेलला नेटवर्क-स्तरीय ऑथेंटिकेशनवरून वापरकर्ता-स्तरीय ऑथेंटिकेशनकडे मूलभूतपणे बदलवते. सामायिक पासवर्डऐवजी, प्रत्येक वापरकर्ता (किंवा डिव्हाइस) अद्वितीय क्रेडेंशियल्स वापरून ऑथेंटिकेट करतो — सामान्यतः वापरकर्तानाव आणि पासवर्ड, किंवा डिजिटल प्रमाणपत्र — जे Active Directory, LDAP किंवा क्लाउड-आधारित RADIUS सेवेसारख्या केंद्रीय आयडेंटिटी स्टोअरविरुद्ध प्रमाणित केले जाते.

या आर्किटेक्चरमध्ये तीन मुख्य घटक समाविष्ट आहेत:

सप्लिकंट: कनेक्ट करण्याचा प्रयत्न करणारे क्लायंट डिव्हाइस (लॅपटॉप, स्मार्टफोन).

ऑथेंटिकेटर: वायरलेस ॲक्सेस पॉइंट (AP) किंवा नेटवर्क स्विच जो नेटवर्कवर भौतिक ॲक्सेस नियंत्रित करतो.

ऑथेंटिकेशन सर्व्हर: RADIUS सर्व्हर जो क्रेडेंशियल्स प्रमाणित करतो आणि ॲक्सेस अधिकृत करतो.

जेव्हा एखादा सप्लिकंट AP शी संबंधित असतो, तेव्हा AP Extensible Authentication Protocol (EAP) संदेश वगळता सर्व ट्रॅफिक ब्लॉक करतो. AP वापरकर्त्याची क्रेडेंशियल्स RADIUS सर्व्हरकडे फॉरवर्ड करतो. केवळ यशस्वी प्रमाणीकरणानंतरच RADIUS सर्व्हर AP ला पोर्ट उघडण्यास आणि नेटवर्क ट्रॅफिकला परवानगी देण्यास सूचित करतो. हे सुनिश्चित करते की प्रत्येक सत्र एका अद्वितीय, डायनॅमिकली जनरेट केलेल्या कीने एन्क्रिप्टेड आहे, ज्यामुळे वापरकर्ते एकमेकांवर गुप्तपणे ऐकू शकत नाहीत.

डायनॅमिक VLAN असाइनमेंट आणि मायक्रो-सेगमेंटेशन

मल्टी-टेनंट सेटिंगमध्ये WPA2-Enterprise ची सर्वात शक्तिशाली क्षमतांपैकी एक म्हणजे डायनॅमिक VLAN असाइनमेंट. जेव्हा RADIUS सर्व्हर वापरकर्त्याला ऑथेंटिकेट करतो, तेव्हा तो AP ला VLAN ID सह विशिष्ट ॲट्रिब्यूट्स परत करू शकतो. हे नेटवर्क इन्फ्रास्ट्रक्चरला वापरकर्त्याला त्यांच्या ओळख, भूमिका किंवा टेनंट संलग्नतेवर आधारित विशिष्ट व्हर्च्युअल लोकल एरिया नेटवर्क (VLAN) मध्ये डायनॅमिकली ठेवण्याची परवानगी देते, ते कोणत्या भौतिक AP शी कनेक्ट होतात याची पर्वा न करता.

उदाहरणार्थ, को-वर्किंग स्पेसमध्ये, टेनंट A आणि टेनंट B समान भौतिक SSID (उदा. "CoWorking_Secure") शी कनेक्ट होऊ शकतात. तथापि, ऑथेंटिकेशननंतर, RADIUS सर्व्हर टेनंट A च्या डिव्हाइसेसना VLAN 10 आणि टेनंट B च्या डिव्हाइसेसना VLAN 20 नियुक्त करतो. हे मजबूत लेयर 2 आयसोलेशन प्रदान करते, ज्यामुळे टेनंट A टेनंट B च्या सर्व्हर, प्रिंटर किंवा क्लायंट डिव्हाइसेसना ॲक्सेस करू शकत नाही याची खात्री होते. हे मायक्रो-सेगमेंटेशन अनुपालन आवश्यकता पूर्ण करण्यासाठी आणि टेनंटच्या बौद्धिक संपदेचे संरक्षण करण्यासाठी महत्त्वपूर्ण आहे. हेल्थकेअर टेनंट्स किंवा वित्तीय सेवा कंपन्यांचे व्यवस्थापन करणाऱ्या स्थळांसाठी, आयसोलेशनची ही पातळी गैर-वाटाघाटीयोग्य आहे.

अंमलबजावणी मार्गदर्शक

WPA2-Enterprise तैनात करण्यासाठी वायरलेस इन्फ्रास्ट्रक्चर आणि आयडेंटिटी व्यवस्थापन प्रणाली यांच्यात काळजीपूर्वक नियोजन आणि एकत्रीकरण आवश्यक आहे. पुढील पायऱ्या विक्रेता-तटस्थ तैनाती धोरणाची रूपरेषा देतात.

पायरी 1: आयडेंटिटी प्रोव्हायडर (IdP) स्थापित करा

WPA2-Enterprise चा पाया एक मजबूत आयडेंटिटी स्टोअर आहे. आधुनिक तैनातीसाठी, क्लाउड-आधारित डिरेक्टरीज (उदा. Microsoft Entra ID, Google Workspace) त्यांच्या स्केलेबिलिटी आणि एकत्रीकरणाच्या सुलभतेमुळे ऑन-प्रिमाइसेस ॲक्टिव्ह डिरेक्टरीपेक्षा पसंत केले जातात. निवडलेला IdP RADIUS इन्फ्रास्ट्रक्चरशी संवाद साधण्यासाठी आवश्यक प्रोटोकॉल (उदा. SAML, LDAP) सपोर्ट करतो याची खात्री करा.

Connect परवान्याअंतर्गत OpenRoaming सारख्या सेवांसाठी Purple एक विनामूल्य ओळख प्रदाता म्हणून कार्य करू शकते, ज्यामुळे जटिल ऑन-प्रिमाइसेस डिरेक्टरीज व्यवस्थापित न करता प्रवेश सुलभ करू इच्छिणाऱ्या ठिकाणांसाठी उपयोजन सोपे होते.

पायरी 2: RADIUS इन्फ्रास्ट्रक्चर उपयोजित करा आणि कॉन्फिगर करा

RADIUS सर्व्हर APs आणि IdP यांच्यात पूल म्हणून कार्य करतो. क्लाउड RADIUS सोल्यूशन्स ऑन-प्रिमाइसेस हार्डवेअरची गरज दूर करतात आणि उच्च उपलब्धता प्रदान करतात. IdP सह सुरक्षितपणे संवाद साधण्यासाठी RADIUS सर्व्हर कॉन्फिगर करा आणि प्रमाणीकरण धोरणे परिभाषित करा.

सुरक्षा आवश्यकता आणि क्लायंट डिव्हाइस क्षमतांवर आधारित योग्य EAP पद्धत निवडा. PEAP-MSCHAPv2 हे युझरनेम/पासवर्ड प्रमाणीकरण वापरणाऱ्या वातावरणासाठी सामान्य आहे, जे क्रेडेन्शियल्स प्रसारित करण्यापूर्वी सुरक्षित TLS टनेल स्थापित करते. EAP-TLS ही सर्वात सुरक्षित पद्धत आहे, ज्यासाठी सर्व्हर आणि क्लायंट डिव्हाइस दोन्हीवर डिजिटल प्रमाणपत्रांची आवश्यकता असते, पासवर्ड पूर्णपणे काढून टाकते आणि अखंड प्रमाणीकरण प्रदान करते — जरी यासाठी प्रमाणपत्र वितरणासाठी पब्लिक की इन्फ्रास्ट्रक्चर (PKI) किंवा मोबाइल डिव्हाइस मॅनेजमेंट (MDM) सोल्यूशनची आवश्यकता असते.

पायरी 3: वायरलेस इन्फ्रास्ट्रक्चर कॉन्फिगर करा

प्रमाणीकरणासाठी RADIUS सर्व्हरकडे निर्देशित करण्यासाठी WLAN कंट्रोलर किंवा क्लाउड-व्यवस्थापित APs कॉन्फिगर करा. WPA2-Enterprise SSID परिभाषित करा आणि डायनॅमिक VLAN असाइनमेंटसाठी आवश्यक RADIUS ॲट्रिब्यूट्स कॉन्फिगर करा. APs किंवा कंट्रोलरवर RADIUS सर्व्हर IP ॲड्रेस, पोर्ट्स (प्रमाणीकरणासाठी सामान्यतः 1812, अकाउंटिंगसाठी 1813) आणि शेअर केलेले सिक्रेट्स परिभाषित करा. SSID कॉन्फिगरेशनवर डायनॅमिक VLAN असाइनमेंट (ज्याला अनेकदा "AAA ओव्हरराइड" किंवा तत्सम विक्रेता-विशिष्ट संज्ञा म्हणून संबोधले जाते) सक्षम करा.

पायरी 4: क्लायंट प्रोव्हिजनिंग आणि ऑनबोर्डिंग

WPA2-Enterprise उपयोजनांमधील सर्वात मोठे आव्हान म्हणजे क्लायंट ऑनबोर्डिंग. 802.1X नेटवर्कशी कनेक्ट होण्यासाठी वापरकर्त्यांनी त्यांची उपकरणे योग्यरित्या कॉन्फिगर करणे आवश्यक आहे. मॅन्युअल कॉन्फिगरेशनमध्ये चुका होण्याची शक्यता असते आणि त्यामुळे हेल्पडेस्क तिकिटे तयार होतात. एक स्वयंचलित ऑनबोर्डिंग सोल्यूशन लागू करा — सामान्यतः एका ओपन ऑनबोर्डिंग SSID द्वारे ॲक्सेस केले जाणारे सुरक्षित ऑनबोर्डिंग पोर्टल — जे वापरकर्त्याला त्यांच्या डिव्हाइसवर प्रोफाइल किंवा प्रमाणपत्र स्थापित करण्यामध्ये मार्गदर्शन करते. एकदा प्रोव्हिजन केल्यावर, डिव्हाइस आपोआप सुरक्षित WPA2-Enterprise SSID शी कनेक्ट होते. ऑफिस-ग्रेड वायरलेस उपयोजना ऑप्टिमाइझ करण्यावरील पुढील मार्गदर्शनासाठी, आमचे Office Wi-Fi: Optimize Your Modern Office Wi-Fi Network मार्गदर्शक पहा.

सर्वोत्तम पद्धती

प्रमाणपत्र प्रमाणीकरण अनिवार्य करणे हा WPA2-Enterprise उपयोजनातील सर्वात महत्त्वाचा कॉन्फिगरेशन निर्णय आहे. क्लायंट उपकरणे RADIUS सर्व्हरचे प्रमाणपत्र प्रमाणित करण्यासाठी कॉन्फिगर केलेली आहेत याची खात्री करा. असे करण्यात अयशस्वी झाल्यास वापरकर्ते "एव्हिल ट्विन" हल्ल्यांना बळी पडतात, जिथे एक रोग AP वैध नेटवर्कची नक्कल करून क्रेडेन्शियल्स गोळा करतो.

802.1X प्रमाणीकरण डिव्हाइस प्रोफाइलिंगसह एकत्र करा जेणेकरून हेडलेस उपकरणे — प्रिंटर, IoT सेन्सर्स, बिल्डिंग मॅनेजमेंट सिस्टीम — जी 802.1X ला सपोर्ट करू शकत नाहीत त्यांना ओळखता येईल. या उपकरणांसाठी MAC Authentication Bypass (MAB) वापरा, परंतु त्यांचा ॲक्सेस कठोर फायरवॉल धोरणांसह वेगळ्या VLANs पर्यंत मर्यादित ठेवा. वापरकर्त्यांच्या सत्रांचा तपशीलवार ऑडिट ट्रेल प्रदान करण्यासाठी APs ला RADIUS अकाउंटिंग मेसेजेस सर्व्हरला पाठवण्यासाठी कॉन्फिगर करा, ज्यात कनेक्शन वेळ, डेटा वापर आणि समाप्तीची कारणे समाविष्ट आहेत, जे समस्यानिवारण आणि अनुपालनासाठी महत्त्वाचे आहे.

अभ्यागतांसाठी एक स्वतंत्र, वेगळे Guest WiFi नेटवर्क ठेवा. या नेटवर्कने सेवा अटी स्वीकारण्यासाठी आणि डेटा कॅप्चर करण्यासाठी Captive Portal वापरले पाहिजे, WiFi Analytics सह एकत्रित करून ठिकाणाबद्दल अंतर्दृष्टी मिळवावी, तसेच अतिथी ट्रॅफिक एंटरप्राइझ नेटवर्कपासून पूर्णपणे वेगळे ठेवावे. Transport हब आणि कॉन्फरन्स सेंटर्ससाठी, GDPR अंतर्गत हे विभाजन एक नियामक आवश्यकता आहे.

समस्यानिवारण आणि जोखीम कमी करणे

सामान्य अपयश पद्धती

WPA2-Enterprise वातावरणात अचानक, मोठ्या प्रमाणावर प्रमाणीकरण अपयशाचे सर्वात सामान्य कारण म्हणजे प्रमाणपत्राची मुदत संपणे. जर RADIUS सर्व्हरचे प्रमाणपत्र कालबाह्य झाले किंवा ते अविश्वसनीय प्रमाणपत्र प्राधिकरणाने (CA) जारी केले असेल, तर क्लायंट उपकरणे कनेक्ट होण्यास नकार देतील. किमान 60 दिवसांच्या आगाऊ इशाऱ्यासह प्रमाणपत्र मुदतवाढीसाठी सक्रिय निरीक्षण आणि अलर्ट लागू करा.

RADIUS सर्व्हरची अनुपलब्धता ही दुसरी सर्वात गंभीर अपयश पद्धत आहे. जर APs RADIUS सर्व्हरपर्यंत पोहोचू शकले नाहीत, तर कोणताही वापरकर्ता प्रमाणीकरण करू शकणार नाही. उच्च उपलब्धता सुनिश्चित करण्यासाठी वेगवेगळ्या भौगोलिक प्रदेशांमध्ये किंवा उपलब्धता झोनमध्ये रिडंडंट RADIUS सर्व्हर उपयोजित करा. क्लायंटची चुकीची कॉन्फिगरेशन ही हेल्पडेस्क तिकिटांची सर्वात वारंवार स्रोत आहे: वापरकर्ते त्यांच्या डिव्हाइसेसची मॅन्युअली कॉन्फिगरेशन करताना अनेकदा चुकीची EAP पद्धत निवडतात किंवा सर्व्हर प्रमाणपत्रावर विश्वास ठेवण्यात अयशस्वी होतात. सुसंगत क्लायंट कॉन्फिगरेशन लागू करण्यासाठी स्वयंचलित ऑनबोर्डिंग साधने किंवा MDM सोल्यूशन्सवर अवलंबून रहा.

जोखीम कमी करणे: रोमिंग आव्हान

मोठ्या ठिकाणी, वापरकर्ते वारंवार APs दरम्यान रोम करतात. WPA2-Enterprise सह, पूर्ण 802.1X प्रमाणीकरण चक्राला काहीशे मिलीसेकंद लागू शकतात, ज्यामुळे VoIP किंवा व्हिडिओ कॉन्फरन्सिंगसारख्या रिअल-टाइम ॲप्लिकेशन्समध्ये लक्षणीय व्यत्यय येतो. हे कमी करण्यासाठी, 802.11r (Fast BSS Transition) आणि Opportunistic Key Caching (OKC) सारखे जलद रोमिंग प्रोटोकॉल लागू करा. हे मानक क्लायंट आणि नेटवर्कला प्रमाणीकरण की कॅश करण्याची परवानगी देतात, ज्यामुळे APs दरम्यान रोम करण्यासाठी लागणारा वेळ लक्षणीयरीत्या कमी होतो. एंटरप्राइझ WLANs मध्ये रोमिंग कार्यप्रदर्शन ऑप्टिमाइझ करण्याच्या तपशीलवार तांत्रिक माहितीसाठी, Resolving Roaming Issues in Corporate WLANs वरील आमचे मार्गदर्शक पहा. अंतर्निहित RF वर्तन समजून घेणे देखील आवश्यक आहे; Wi-Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 वरील आमचे मार्गदर्शक मूलभूत संदर्भ प्रदान करते.

ROI आणि व्यावसायिक परिणाम

WPA2-Personal वरून WPA2-Enterprise मध्ये स्थलांतरित होण्यासाठी आवश्यRADIUS इन्फ्रास्ट्रक्चर आणि ऑनबोर्डिंग सोल्यूशन्समध्ये सुरुवातीची गुंतवणूक आवश्यक आहे, परंतु दीर्घकालीन गुंतवणुकीवरील परतावा (ROI) लक्षणीय आहे, विशेषतः किरकोळ , हॉस्पिटॅलिटी आणि व्यावसायिक रिअल इस्टेट क्षेत्रांमध्ये.

| ROI चालक | WPA2-Personal | WPA2-Enterprise |

|---|---|---|

| क्रेडेंशियल रद्द करणे | पूर्ण नेटवर्क व्यत्यय | त्वरित, प्रति-वापरकर्ता |

| हेल्पडेस्कचा खर्च | उच्च (पासवर्ड रीसेट) | कमी (स्वयंचलित ऑनबोर्डिंग) |

| अनुपालन स्थिती | PCI DSS / GDPR मध्ये अयशस्वी | PCI DSS / GDPR पूर्ण करते |

| भाडेकरू अलगीकरण | काहीही नाही | पूर्ण VLAN मायक्रो-सेगमेंटेशन |

| ऑडिट ट्रेल | काहीही नाही | पूर्ण प्रति-वापरकर्ता सत्र लॉगिंग |

| स्केलेबिलिटी | खराब (50+ वापरकर्ते) | हजारोपर्यंत स्केलेबल |

भाडेकरू निघून गेल्यावर PSK मॅन्युअली अपडेट करण्याची गरज दूर केल्याने हेल्पडेस्क तिकिटे आणि प्रशासकीय भार लक्षणीयरीत्या कमी होतो. स्वयंचलित ऑनबोर्डिंगमुळे प्रोव्हिजनिंग प्रक्रिया सुलभ होते, ज्यामुळे IT कर्मचाऱ्यांना धोरणात्मक उपक्रमांवर लक्ष केंद्रित करण्यास मोकळीक मिळते. वैयक्तिक जबाबदारी आणि नेटवर्क सेगमेंटेशन प्रदान करून, WPA2-Enterprise ठिकाणांना PCI DSS आणि GDPR सारख्या कठोर अनुपालन आदेशांची पूर्तता करण्यास सक्षम करते, ज्यामुळे महागड्या डेटा उल्लंघनांचा आणि नियामक दंडांचा धोका कमी होतो.

एंटरप्राइझ-ग्रेड सुरक्षा प्रदान करणे हे सह-कार्यस्थळे आणि प्रीमियम अपार्टमेंट्ससाठी एक स्पर्धात्मक भिन्नता आहे. भाडेकरूंना त्यांची बौद्धिक संपदा संरक्षित करण्यासाठी सुरक्षित, विश्वसनीय कनेक्टिव्हिटीची मागणी असते. एक मजबूत WPA2-Enterprise उपयोजन ठिकाणाचे मूल्य प्रस्ताव वाढवते, उच्च भाडेकरू धारणा आणि प्रीमियम किंमत मॉडेलला समर्थन देते. सुरक्षित, लवचिक कार्यस्थळांची मागणी वाढत असताना, जुनाट सुरक्षा मॉडेल्सवर अवलंबून राहणे यापुढे व्यवहार्य नाही. WPA2-Enterprise आधुनिक मल्टी-टेनांट वातावरणाला समर्थन देण्यासाठी आवश्यक असलेला स्केलेबल, सुरक्षित पाया प्रदान करते.

महत्वाच्या व्याख्या

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN. It defines the encapsulation of EAP over IEEE 802 networks.

The foundational protocol that enables WPA2-Enterprise, shifting security from a shared password to individual user authentication via a three-party model: Supplicant, Authenticator, and Authentication Server.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service. Defined in RFC 2865.

The central server that validates user credentials against an identity store and instructs the AP whether to grant access and which VLAN to assign.

Dynamic VLAN Assignment

The process of assigning a user to a specific Virtual Local Area Network (VLAN) based on their identity or role, returned as a RADIUS attribute (Tunnel-Private-Group-ID) during the 802.1X authentication process.

Crucial for multi-tenant environments to ensure that different companies or residents are isolated on separate network segments without requiring separate SSIDs.

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections, supporting multiple authentication methods including EAP-TLS, PEAP, and EAP-TTLS.

The protocol used to transport authentication messages between the client device (Supplicant) and the RADIUS server, encapsulated within the 802.1X framework.

Supplicant

A software client on a device (laptop, smartphone) that communicates with the Authenticator to gain network access via 802.1X. Built into all modern operating systems including Windows, macOS, iOS, and Android.

The end-user device attempting to connect to the enterprise WiFi network. Its correct configuration — particularly RADIUS server certificate validation — is critical to security.

MAB (MAC Authentication Bypass)

A method of granting network access based on the device's MAC address, used as a fallback for devices that do not support 802.1X authentication. The MAC address is sent to the RADIUS server as both the username and password.

Used to secure headless devices like printers, IoT sensors, and point-of-sale terminals in an enterprise environment. These devices should always be placed in a restricted, isolated VLAN.

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate Wi-Fi access point by broadcasting the same SSID, used to eavesdrop on wireless communications or harvest user credentials.

A primary threat in WPA2-Enterprise deployments. Mitigated by requiring client devices to validate the RADIUS server's digital certificate, which a rogue AP cannot replicate.

EAP-TLS (EAP-Transport Layer Security)

The most secure EAP method, requiring mutual authentication via digital certificates on both the RADIUS server and the client device. Eliminates password-based authentication entirely.

The recommended authentication method for high-security environments. Requires a PKI or MDM solution for certificate distribution to client devices, but provides seamless, passwordless authentication.

PEAP-MSCHAPv2 (Protected EAP with Microsoft Challenge Handshake Authentication Protocol v2)

A widely deployed EAP method that establishes a TLS tunnel using only a server-side certificate, then authenticates the user via username and password within that tunnel.

A pragmatic choice for environments where deploying client-side certificates is not feasible. Secure when combined with mandatory server certificate validation on client devices.

सोडवलेली उदाहरणे

A 200-room premium apartment complex currently uses a single WPA2-Personal network for all residents. The property manager reports that former tenants are still accessing the network from the street, and residents are complaining about slow speeds due to unauthorised devices. They need to secure the network without requiring IT staff to manually configure every resident's laptop and smartphone.

Deploy a cloud-based RADIUS server integrated with a property management system (PMS) or a dedicated tenant directory. Configure the wireless controllers to use WPA2-Enterprise (802.1X) with PEAP-MSCHAPv2. Implement a self-service onboarding portal accessible via a temporary open onboarding SSID. When a new resident moves in, they receive an email with a link to the onboarding portal. The portal guides them to download a secure network profile that configures their devices for the 802.1X network using their unique credentials. When their lease expires, their account in the directory is disabled, instantly revoking their WiFi access without affecting other residents. Headless devices such as smart TVs and IoT sensors are handled via MAC Authentication Bypass, placed into a per-unit IoT VLAN.

A large co-working space hosts 15 different startup companies, each with 5-20 employees. They need to ensure that devices belonging to Startup A cannot communicate with devices belonging to Startup B, even though they are all connecting to the same physical Access Points. They also need to be able to instantly revoke access for a company that fails to pay its monthly membership fee.

Implement WPA2-Enterprise with dynamic VLAN assignment. Create a central identity directory (e.g., Google Workspace or Microsoft Entra ID) and organise users into groups based on their startup affiliation. Configure the RADIUS server to return a specific VLAN ID attribute based on the user's group membership during the 802.1X authentication process. Configure the network switches and APs to map these VLAN IDs to isolated subnets with strict firewall rules preventing inter-VLAN routing. When a company's membership lapses, disable their group in the directory. All active sessions are terminated and no new sessions can be established. The remaining 14 companies are completely unaffected.

सराव प्रश्न

Q1. A retail complex provides WiFi to its individual store tenants. They want to implement WPA2-Enterprise but are concerned that point-of-sale (POS) terminals and barcode scanners do not support 802.1X authentication. How should the network architect design the access policy to accommodate these devices while maintaining security?

टीप: Consider how to handle devices that lack a supplicant while maintaining security and isolation.

नमुना उत्तर पहा

The architect should implement MAC Authentication Bypass (MAB) alongside 802.1X. The RADIUS server should be configured to first attempt 802.1X authentication. If the device times out (because it lacks a supplicant), the AP falls back to sending the device's MAC address to the RADIUS server. The RADIUS server checks the MAC address against a pre-approved database of known POS terminals and scanners. If a match is found, the device is authorised and placed into a highly restricted, isolated VLAN designated for POS equipment, with firewall rules permitting only payment gateway traffic. This ensures POS devices are on the network without being co-mingled with tenant user data, meeting PCI DSS segmentation requirements.

Q2. During a WPA2-Enterprise deployment at a co-working space, users report that they are frequently prompted to 'Accept Certificate' when connecting to the network for the first time. The IT manager is concerned this will lead to users accepting rogue certificates in an Evil Twin attack. What is the most effective way to resolve this?

टीप: Relying on users to manually validate certificates is a security risk. How can this process be automated to enforce the correct trust anchor?

नमुना उत्तर पहा

The IT manager should implement an automated onboarding solution (such as a secure onboarding portal or an MDM-distributed network profile). This solution automatically configures the client device's supplicant settings, including explicitly defining which RADIUS server certificate to trust and which Certificate Authority (CA) issued it. By pre-configuring the trust anchor, the device will silently and securely authenticate to the legitimate network and automatically reject any rogue APs presenting a different certificate, without prompting the user. The onboarding portal should be delivered over HTTPS on a temporary open SSID, and the profile should lock down the supplicant configuration to prevent users from overriding it.

Q3. A stadium executive suite requires secure, isolated WiFi for high-profile corporate clients during events. The current design uses a separate WPA2-Personal SSID and password for each of the 50 suites, resulting in 50 SSIDs broadcasting simultaneously. The WiFi performance is poor. What is the technical root cause, and how does WPA2-Enterprise resolve it?

टीप: Consider the physical limitations of the RF spectrum and the overhead generated by management frames.

नमुना उत्तर पहा

Broadcasting 50 separate SSIDs creates severe management frame overhead. Each SSID requires the APs to broadcast beacon frames at regular intervals (typically every 102.4ms). With 50 SSIDs, the APs are consuming a significant portion of available RF airtime transmitting beacons before any actual data traffic is sent. This directly degrades throughput and increases latency for all users. WPA2-Enterprise resolves this by consolidating all suites onto a single, secure SSID. Using dynamic VLAN assignment, the RADIUS server authenticates the corporate client's credentials and dynamically places them into an isolated VLAN specific to their suite. This provides the required security and isolation while optimising RF performance by eliminating SSID bloat. The recommended maximum is 3-4 SSIDs per AP in high-density environments.