EAP-TLS বনাম PEAP: আপনার নেটওয়ার্কের জন্য কোন অথেন্টিকেশন প্রোটোকলটি সঠিক?

EAP-TLS এবং PEAP অথেন্টিকেশন প্রোটোকলগুলির একটি বিস্তৃত টেকনিক্যাল তুলনা, যা সিকিউরিটি আর্কিটেকচার, ডিপ্লয়মেন্টের জটিলতা এবং কমপ্লায়েন্সের প্রভাবগুলিকে কভার করে। এই গাইডটি হসপিটালিটি, রিটেইল, ইভেন্ট এবং পাবলিক-সেক্টর পরিবেশের আইটি লিডারদের জন্য কার্যকর ডিসিশন ফ্রেমওয়ার্ক প্রদান করে যাদের তাদের এন্টারপ্রাইজ WiFi ইনফ্রাস্ট্রাকচারের জন্য সঠিক 802.1X অথেন্টিকেশন পদ্ধতি নির্বাচন করতে হবে।

এই গাইডটি শুনুন

পডকাস্ট ট্রান্সক্রিপ্ট দেখুন

- এক্সিকিউটিভ সামারি

- টেকনিক্যাল ডিপ-ডাইভ: প্রোটোকল আর্কিটেকচার

- EAP-TLS: মিউচুয়াল সার্টিফিকেট অথেন্টিকেশন

- PEAP: টানেলড পাসওয়ার্ড অথেন্টিকেশন

- ইমপ্লিমেন্টেশন গাইড: ডিপ্লয়মেন্ট স্ট্র্যাটেজি

- EAP-TLS ডিপ্লয় করা

- PEAP ডিপ্লয় করা

- বেস্ট প্র্যাকটিস এবং ইন্ডাস্ট্রি স্ট্যান্ডার্ড

- ট্রাবলশুটিং এবং রিস্ক মিটিগেশন

- ROI এবং বিজনেস ইমপ্যাক্ট

এক্সিকিউটিভ সামারি

সঠিক অথেন্টিকেশন প্রোটোকল নির্বাচন করা একটি গুরুত্বপূর্ণ আর্কিটেকচারাল সিদ্ধান্ত যা সিকিউরিটি পোসচার এবং অপারেশনাল ওভারহেড উভয়কেই প্রভাবিত করে। জটিল পরিবেশে কাজ করা আইটি ম্যানেজার, নেটওয়ার্ক আর্কিটেক্ট এবং সিটিওদের জন্য — যেমন Hospitality , Retail , স্টেডিয়াম এবং পাবলিক-সেক্টর সংস্থাগুলি — EAP-TLS এবং PEAP-এর মধ্যে নির্বাচন প্রায়শই আয়রনক্ল্যাড সিকিউরিটি এবং ডিপ্লয়মেন্ট ফিজিবিলিটির মধ্যে ভারসাম্য নির্দেশ করে।

EAP-TLS (Extensible Authentication Protocol-Transport Layer Security) ব্যাপকভাবে এন্টারপ্রাইজ WiFi সিকিউরিটির গোল্ড স্ট্যান্ডার্ড হিসেবে বিবেচিত, যা মিউচুয়াল সার্টিফিকেট-ভিত্তিক অথেন্টিকেশনের উপর নির্ভর করে। অন্যদিকে, PEAP (Protected Extensible Authentication Protocol) একটি এনক্রিপ্টেড TLS টানেলের মধ্যে স্ট্যান্ডার্ড পাসওয়ার্ড-ভিত্তিক অথেন্টিকেশনকে এনক্যাপসুলেট করে, যা ডিপ্লয়মেন্টের জটিলতা উল্লেখযোগ্যভাবে হ্রাস করে।

এই টেকনিক্যাল রেফারেন্স গাইডটি উভয় প্রোটোকলের একটি ভেন্ডর-নিউট্রাল, আর্কিটেকচারাল ডিপ-ডাইভ প্রদান করে। আমরা তাদের অপারেশনাল মেকানিক্স অন্বেষণ করি, ডিপ্লয়মেন্টের জটিলতাগুলি মূল্যায়ন করি এবং আপনার ব্যবহারকারীদের জন্য নিরবচ্ছিন্ন কানেক্টিভিটি বজায় রেখে আপনার নেটওয়ার্ক ইনফ্রাস্ট্রাকচার আধুনিক সিকিউরিটি স্ট্যান্ডার্ডগুলি — যার মধ্যে PCI DSS এবং GDPR কমপ্লায়েন্স অন্তর্ভুক্ত — পূরণ করে তা নিশ্চিত করতে কার্যকর সুপারিশ প্রদান করি।

টেকনিক্যাল ডিপ-ডাইভ: প্রোটোকল আর্কিটেকচার

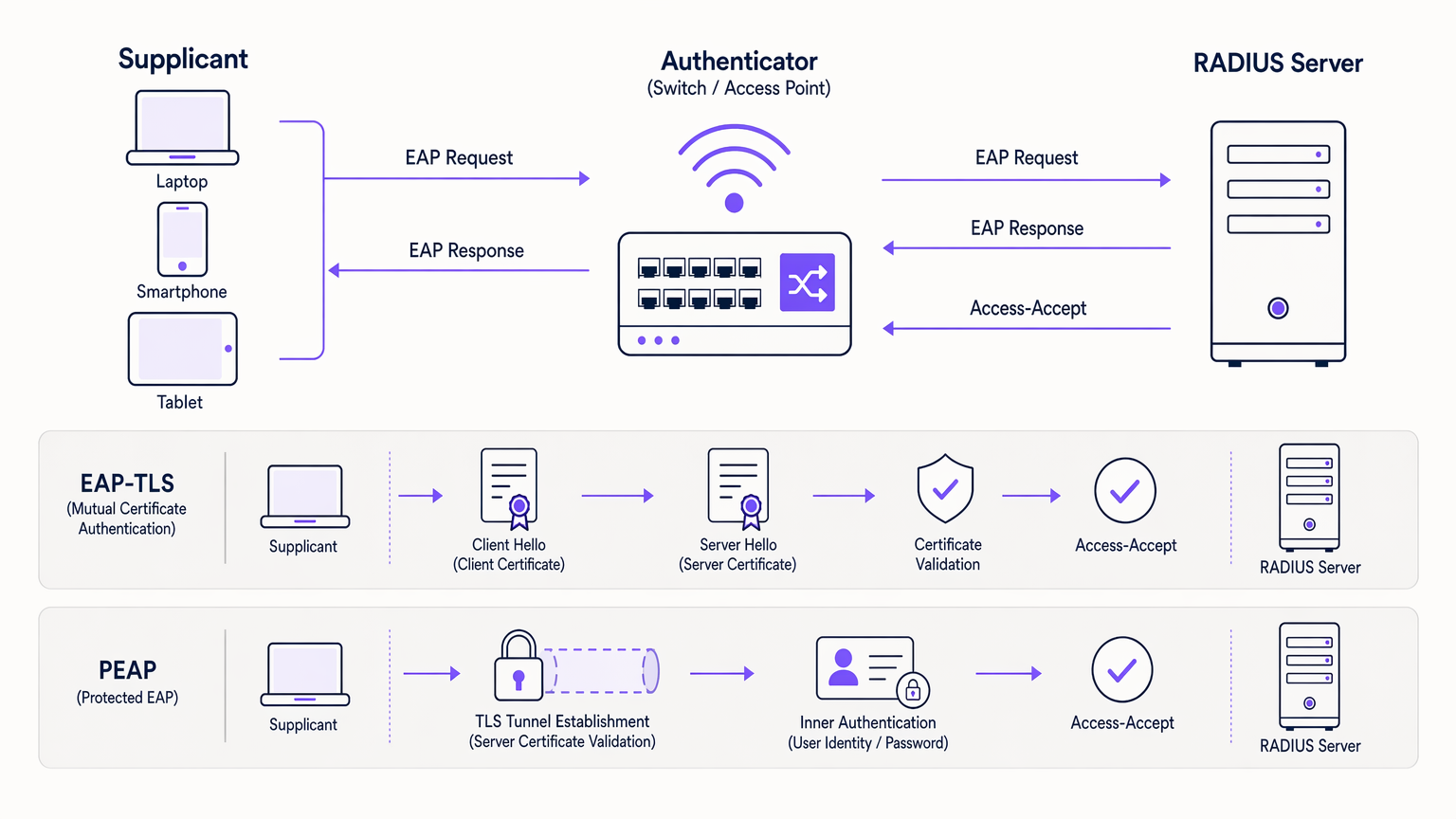

একটি সুচিন্তিত সিদ্ধান্ত নেওয়ার জন্য, এই প্রোটোকলগুলি কীভাবে 802.1X অথেন্টিকেশন ফ্রেমওয়ার্ককে সুরক্ষিত করে তার অন্তর্নিহিত মেকানিক্স বোঝা অপরিহার্য। উভয় প্রোটোকলই অথেন্টিকেশন রিকোয়েস্টগুলি পরিচালনা করতে একটি RADIUS সার্ভার ব্যবহার করে, তবে আইডেন্টিটি ভ্যালিডেট করার তাদের পদ্ধতিগুলি মৌলিকভাবে আলাদা। RADIUS ইনফ্রাস্ট্রাকচারের একটি মৌলিক ধারণার জন্য, What Is RADIUS? How RADIUS Servers Secure WiFi Networks -এ আমাদের গাইডটি দেখুন।

EAP-TLS: মিউচুয়াল সার্টিফিকেট অথেন্টিকেশন

EAP-TLS মিউচুয়াল অথেন্টিকেশনের নীতিতে কাজ করে। একটি কানেকশন স্থাপন করার জন্য ক্লায়েন্ট ডিভাইস (সাপ্লিক্যান্ট) এবং অথেন্টিকেশন সার্ভার (RADIUS) উভয়কেই অবশ্যই বৈধ ডিজিটাল সার্টিফিকেট উপস্থাপন করতে হবে।

হ্যান্ডশেক: যখন কোনো ডিভাইস কানেক্ট করার চেষ্টা করে, তখন RADIUS সার্ভার ক্লায়েন্টের কাছে তার সার্টিফিকেট উপস্থাপন করে। ক্লায়েন্ট তার বিশ্বস্ত রুট সার্টিফিকেট অথরিটি (CAs)-এর বিপরীতে এই সার্টিফিকেটটি ভ্যালিডেট করে। সার্ভার ভেরিফাই হয়ে গেলে, ক্লায়েন্ট সার্ভারকে তার নিজস্ব ইউনিক সার্টিফিকেট প্রদান করে। যদি উভয় সার্টিফিকেটই বৈধ হয় এবং বাতিল না করা হয় — যা CRL বা OCSP-এর মাধ্যমে চেক করা হয় — একটি সুরক্ষিত TLS সেশন প্রতিষ্ঠিত হয় এবং নেটওয়ার্ক অ্যাক্সেস প্রদান করা হয়।

এই মিউচুয়াল ভেরিফিকেশন EAP-TLS-কে ক্রেডেনশিয়াল চুরি, ডিকশনারি অ্যাটাক এবং ম্যান-ইন-দ্য-মিডল (MitM) অ্যাটাকের বিরুদ্ধে অত্যন্ত প্রতিরোধী করে তোলে। যেহেতু কোনো পাসওয়ার্ড ট্রান্সমিট করা হয় না, তাই আপস করা ইউজার ক্রেডেনশিয়াল নেটওয়ার্ক ব্রীচ করতে ব্যবহার করা যায় না।

PEAP: টানেলড পাসওয়ার্ড অথেন্টিকেশন

PEAP-কে EAP-TLS-এর একটি সহজে ডিপ্লয়যোগ্য বিকল্প হিসেবে তৈরি করা হয়েছিল, যা শক্তিশালী সিকিউরিটি প্রদান করার পাশাপাশি ক্লায়েন্ট-সাইড সার্টিফিকেটের প্রয়োজনীয়তা দূর করে।

টানেল এস্টাবলিশমেন্ট: RADIUS সার্ভার ক্লায়েন্টের কাছে তার সার্টিফিকেট উপস্থাপন করে। ক্লায়েন্ট সার্ভারকে ভ্যালিডেট করে, একটি এনক্রিপ্টেড TLS টানেল স্থাপন করে। এই সুরক্ষিত টানেলের মধ্যে, ক্লায়েন্ট অ্যাক্টিভ ডিরেক্টরির মতো একটি আইডেন্টিটি প্রোভাইডারের বিপরীতে স্ট্যান্ডার্ড পাসওয়ার্ড-ভিত্তিক অথেন্টিকেশন — সাধারণত MSCHAPv2 — সম্পাদন করে। RADIUS সার্ভার ক্রেডেনশিয়ালগুলি ভ্যালিডেট করে এবং অ্যাক্সেস প্রদান করে।

যদিও সঠিকভাবে কনফিগার করা হলে PEAP অত্যন্ত সুরক্ষিত, এটি ব্যবহারকারীদের শক্তিশালী পাসওয়ার্ড বজায় রাখার উপর নির্ভর করে। সমালোচনামূলকভাবে, যদি কোনো ব্যবহারকারীর ডিভাইস সার্ভার সার্টিফিকেট ভ্যালিডেট করার জন্য কনফিগার করা না থাকে, তবে একটি রগ (rogue) অ্যাক্সেস পয়েন্ট ক্রেডেনশিয়ালগুলি ইন্টারসেপ্ট করতে পারে। এটি কোনো তাত্ত্বিক ঝুঁকি নয়; এটি বাস্তব-বিশ্বের পেনিট্রেশন টেস্টে ব্যবহৃত একটি সু-নথিভুক্ত অ্যাটাক ভেক্টর।

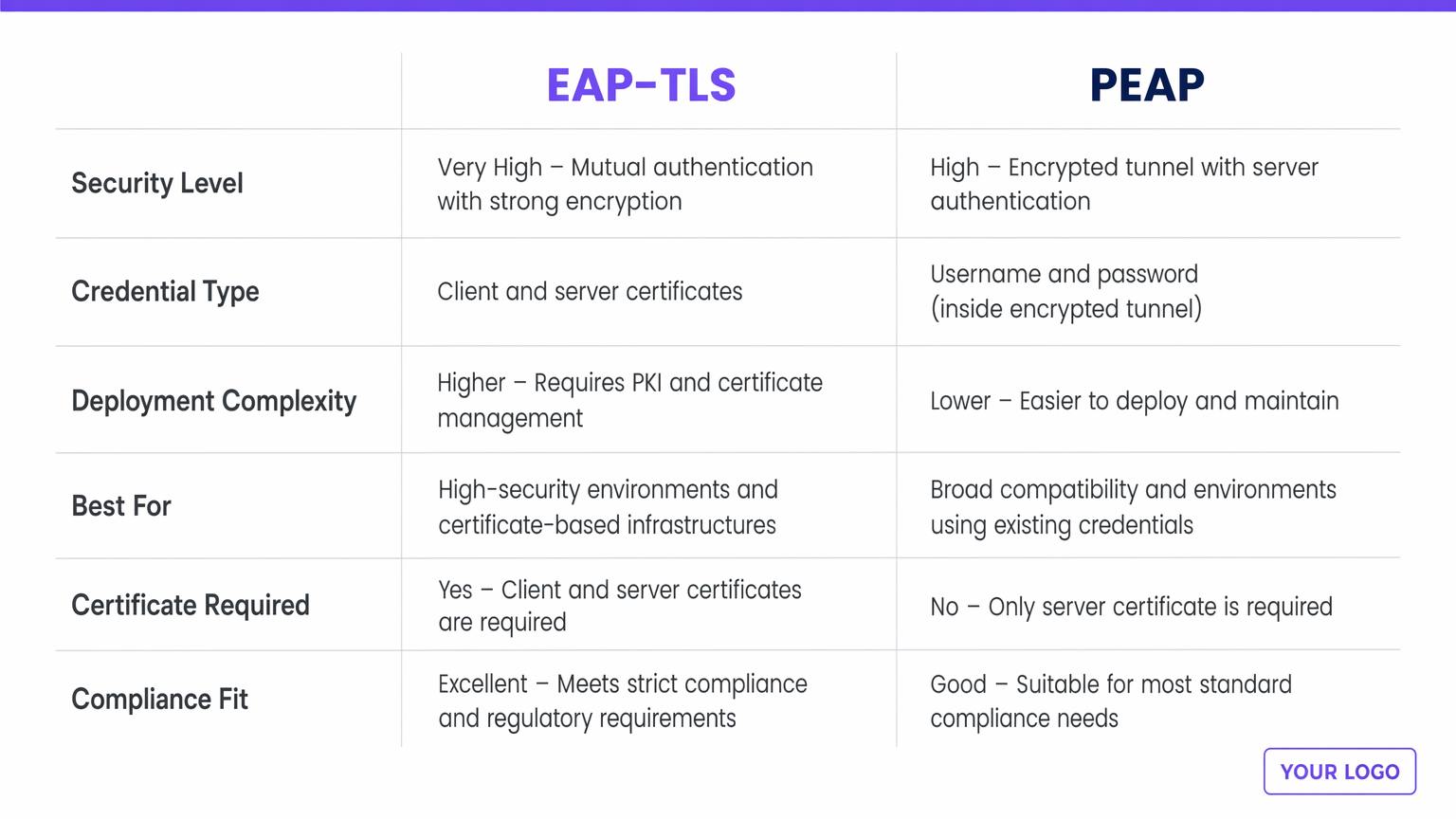

| ডাইমেনশন | EAP-TLS | PEAP |

|---|---|---|

| সিকিউরিটি লেভেল | অত্যন্ত উচ্চ — মিউচুয়াল সার্টিফিকেট অথেন্টিকেশন | উচ্চ — এনক্রিপ্টেড টানেল, শুধুমাত্র সার্ভার সার্টিফিকেট |

| ক্রেডেনশিয়াল টাইপ | ক্লায়েন্ট এবং সার্ভার ডিজিটাল সার্টিফিকেট | ইউজারনেম এবং পাসওয়ার্ড (TLS টানেলের ভিতরে) |

| ডিপ্লয়মেন্টের জটিলতা | বেশি — PKI এবং MDM প্রয়োজন | কম — বিদ্যমান ডিরেক্টরি সার্ভিসের সাথে ইন্টিগ্রেট করে |

| যার জন্য সেরা | কর্পোরেট-মালিকানাধীন ডিভাইস ফ্লিট, নিয়ন্ত্রিত শিল্প | BYOD পরিবেশ, PKI ছাড়া সংস্থা |

| ক্লায়েন্ট সার্টিফিকেট প্রয়োজন | হ্যাঁ | না |

| PCI DSS / GDPR ফিট | চমৎকার — হাই-কমপ্লায়েন্স পরিবেশের জন্য পছন্দের | ভালো — সার্ভার ভ্যালিডেশন এনফোর্স করা হলে কমপ্লায়েন্ট |

ইমপ্লিমেন্টেশন গাইড: ডিপ্লয়মেন্ট স্ট্র্যাটেজি

EAP-TLS এবং PEAP-এর মধ্যে প্রাথমিক পার্থক্য তাদের ডিপ্লয়মেন্টের জটিলতা এবং লাইফসাইকেল ম্যানেজমেন্টের মধ্যে নিহিত।

EAP-TLS ডিপ্লয় করা

EAP-TLS ইমপ্লিমেন্ট করার জন্য নেটওয়ার্কের প্রতিটি ডিভাইসের জন্য সার্টিফিকেট ইস্যু, পরিচালনা এবং বাতিল করার জন্য একটি শক্তিশালী পাবলিক কি ইনফ্রাস্ট্রাকচার (PKI) প্রয়োজন। স্কেলে এন্ডপয়েন্টগুলিতে সার্টিফিকেট প্রভিশনিং স্বয়ংক্রিয় করতে মোবাইল ডিভাইস ম্যানেজমেন্ট (MDM) বা এন্টারপ্রাইজ মোবিলিটি ম্যানেজমেন্ট (EMM) সলিউশনগুলি কার্যত বাধ্যতামূলক। আইটি টিমগুলিকে অবশ্যই সার্টিফিকেট লাইফসাইকেল পরিচালনা করতে হবে, মেয়াদ শেষ হওয়ার আগে রিনিউয়ালগুলি পরিচালনা করতে হবে এবং হারিয়ে যাওয়া ডিভাইস বা প্রস্থানকারী কর্মীদের জন্য দ্রুত বাতিলকরণ নিশ্চিত করতে হবে। EAP-TLS কর্পোরেট-মালিকানাধীন ডিভাইস সহ কর্পোরেট নেটওয়ার্ক, অত্যন্ত নিয়ন্ত্রিত পরিবেশ যেমন Healthcare বা ফাইন্যান্স এবং জিরো-ট্রাস্ট আর্কিটেকচারের জন্য সবচেয়ে উপযুক্ত।

PEAP ডিপ্লয় করা

PEAP ডিপ্লয় করা উল্লেখযোগ্যভাবে সহজ কারণ এটি ক্লায়েন্ট সার্টিফিকেটের প্রয়োজন ছাড়াই বিদ্যমান আইডেন্টিটি স্টোরগুলি — অ্যাক্টিভ ডিরেক্টরি, LDAP, বা ক্লাউড ডিরেক্টরিগুলি — ব্যবহার করে। একটি বৈধ সার্ভার সার্টিফিকেট (আদর্শভাবে একটি পাবলিক CA থেকে) সহ একটি RADIUS সার্ভার এবং আপনার বিদ্যমান ডিরেক্টরি সার্ভিসের সাথে ইন্টিগ্রেশন শুরু করার জন্য যথেষ্ট। অপারেশনাল ওভারহেড ন্যূনতম: ব্যবহারকারীরা তাদের স্ট্যান্ডার্ড কর্পোরেট ক্রেডেনশিয়াল দিয়ে অথেন্টিকেট করে। পাসওয়ার্ড রোটেশন পলিসিগুলি প্রযোজ্য, যা পাসওয়ার্ড পরিবর্তনের পরে ব্যবহারকারীরা তাদের WiFi প্রোফাইল আপডেট করতে ভুলে গেলে সামান্য হেল্পডেস্ক ওভারহেড সৃষ্টি করতে পারে। PEAP BYOD পরিবেশ, শিক্ষা খাত এবং প্রতিষ্ঠিত PKI বা MDM ইনফ্রাস্ট্রাকচার নেই এমন সংস্থাগুলির জন্য সবচেয়ে উপযুক্ত।

বেস্ট প্র্যাকটিস এবং ইন্ডাস্ট্রি স্ট্যান্ডার্ড

যে প্রোটোকলই বেছে নেওয়া হোক না কেন, ঝুঁকি কমানোর জন্য ইন্ডাস্ট্রি স্ট্যান্ডার্ড মেনে চলা অপরিহার্য।

সার্ভার সার্টিফিকেট ভ্যালিডেশন এনফোর্স করুন: PEAP ডিপ্লয়মেন্টে সবচেয়ে সাধারণ দুর্বলতা হলো ভুলভাবে কনফিগার করা ক্লায়েন্ট ডিভাইস যা RADIUS সার্ভারের সার্টিফিকেট ভ্যালিডেট করে না। এটি আক্রমণকারীদের রগ অ্যাক্সেস পয়েন্ট সেট আপ করতে এবং ক্রেডেনশিয়াল সংগ্রহ করতে দেয়। আইটিকে অবশ্যই প্রতিটি এন্ডপয়েন্টে কঠোর সার্ভার ভ্যালিডেশন এনফোর্স করতে গ্রুপ পলিসি বা MDM প্রোফাইল ব্যবহার করতে হবে।

RADIUS রিডান্ডেন্সি ইমপ্লিমেন্ট করুন: অথেন্টিকেশন একটি ক্রিটিক্যাল পাথ। আপনার RADIUS ইনফ্রাস্ট্রাকচার হাইলি অ্যাভেইলেবল কিনা তা নিশ্চিত করুন। ক্লাউড-ভিত্তিক RADIUS সলিউশনগুলি অন-প্রিমিসেস সিঙ্গেল পয়েন্ট অফ ফেইলিওর কমাতে পারে। ডিস্ট্রিবিউটেড নেটওয়ার্ক রেজিলিয়েন্সের জন্য আর্কিটেকচারাল বিবেচনাগুলি The Core SD WAN Benefits for Modern Businesses -এ আরও আলোচনা করা হয়েছে।

মডার্ন আইডেন্টিটি প্রোভাইডারদের সাথে ইন্টিগ্রেট করুন: পাবলিক-ফেসিং ভেন্যুগুলির জন্য, একটি শক্তিশালী Guest WiFi প্ল্যাটফর্ম ব্যবহার করা যা একটি সুরক্ষিত আইডেন্টিটি প্রোভাইডার হিসেবে কাজ করে, তা সিকিউরিটি বজায় রেখে অ্যাক্সেস স্ট্রিমলাইন করতে পারে। উদাহরণস্বরূপ, Purple-এর Connect লাইসেন্স OpenRoaming-এর মতো পরিষেবাগুলির জন্য একটি বিনামূল্যের আইডেন্টিটি প্রোভাইডার প্রদান করে, যা এন্টারপ্রাইজ-গ্রেড সিকিউরিটি এবং নিরবচ্ছিন্ন গেস্ট অনবোর্ডিংয়ের মধ্যে ব্যবধান দূর করে।

পোস্ট-অথেন্টিকেশন নেটওয়ার্ক সেগমেন্টেশন: একটি সফল 802.1X অথেন্টিকেশন সম্পূর্ণ কর্পোরেট সাবনেটে অনিয়ন্ত্রিত অ্যাক্সেস প্রদান করা উচিত নয়। ব্যবহারকারীদের সীমাবদ্ধ ACL সহ উপযুক্ত নেটওয়ার্ক সেগমেন্টে রাখতে ডায়নামিক VLAN অ্যাসাইনমেন্ট পলিসি ব্যবহার করুন।

ট্রাবলশুটিং এবং রিস্ক মিটিগেশন

802.1X নেটওয়ার্কগুলি পরিচালনা করার সময়, আইটি টিমগুলিকে অবশ্যই সাধারণ ফেইলিওর মোডগুলির জন্য প্রস্তুত থাকতে হবে।

সার্টিফিকেট এক্সপায়ারেশন (EAP-TLS): যদি CA সার্টিফিকেট বা RADIUS সার্ভার সার্টিফিকেটের মেয়াদ শেষ হয়ে যায়, তবে সমস্ত অথেন্টিকেশন একসাথে ব্যর্থ হবে। সার্টিফিকেট ভ্যালিডিটি পিরিয়ডের জন্য অ্যাগ্রেসিভ মনিটরিং এবং অ্যালার্টিং ইমপ্লিমেন্ট করুন — মেয়াদ শেষ হওয়ার ৯০, ৩০ এবং ৭ দিন আগে অ্যালার্ট সেট করুন।

সাপ্লিক্যান্ট মিসকনফিগারেশন (PEAP): সার্ভার সার্টিফিকেট ভ্যালিডেট করতে ব্যর্থ হওয়া একটি ক্রিটিক্যাল ঝুঁকি। "Validate server certificate" কঠোরভাবে এনফোর্স করা হয়েছে তা নিশ্চিত করতে নিয়মিত এন্ডপয়েন্ট কনফিগারেশন অডিট করুন। এটিকে আপনার সিকিউরিটি অডিট চেকলিস্টে একটি স্ট্যান্ডার্ড আইটেম হিসেবে অন্তর্ভুক্ত করুন।

RADIUS টাইমআউট ইস্যু: ওয়্যারলেস কন্ট্রোলার এবং RADIUS সার্ভারের মধ্যে, বা RADIUS সার্ভার এবং অ্যাক্টিভ ডিরেক্টরির মধ্যে উচ্চ ল্যাটেন্সি EAP টাইমআউট এবং অথেন্টিকেশন ফেইলিওরের কারণ হতে পারে। শক্তিশালী কানেক্টিভিটি নিশ্চিত করুন এবং ডিস্ট্রিবিউটেড সাইটগুলির জন্য লোকাল RADIUS প্রক্সিগুলি বিবেচনা করুন। এটি মাল্টি-সাইট Transport এবং রিটেইল ডিপ্লয়মেন্টের জন্য বিশেষভাবে প্রাসঙ্গিক।

রগ অ্যাক্সেস পয়েন্ট অ্যাটাক: রগ AP সনাক্ত করতে পর্যায়ক্রমিক ওয়্যারলেস সিকিউরিটি অ্যাসেসমেন্ট পরিচালনা করুন। আপনার অ্যাক্সেস পয়েন্ট ইনফ্রাস্ট্রাকচারে ইন্টিগ্রেট করা ওয়্যারলেস ইনট্রুশন ডিটেকশন সিস্টেম (WIDS) অবিচ্ছিন্ন মনিটরিং প্রদান করতে পারে।

ROI এবং বিজনেস ইমপ্যাক্ট

EAP-TLS এবং PEAP-এর মধ্যে সিদ্ধান্তটি টেকনিক্যাল আর্কিটেকচারের বাইরেও উল্লেখযোগ্য ব্যবসায়িক প্রভাব বহন করে।

EAP-TLS-এর জন্য PKI এবং MDM সলিউশনের জন্য উচ্চতর প্রাথমিক CapEx প্রয়োজন, পাশাপাশি সার্টিফিকেট ম্যানেজমেন্টের জন্য চলমান OpEx প্রয়োজন। যাইহোক, এটি ক্রেডেনশিয়াল-ভিত্তিক ব্রীচগুলির বিরুদ্ধে সর্বোচ্চ স্তরের রিস্ক মিটিগেশন প্রদান করে, যার ফলে ধ্বংসাত্মক আর্থিক এবং সম্মানহানি হতে পারে। সংবেদনশীল ডেটা পরিচালনা করা বা কঠোর রেগুলেটরি কমপ্লায়েন্সের অধীনে কাজ করা ভেন্যুগুলির জন্য, এড়ানো ব্রীচ খরচ এবং স্ট্রিমলাইনড কমপ্লায়েন্স অডিটের মাধ্যমে EAP-TLS-এর ROI অর্জিত হয়। রিটেইল বা হসপিটালিটি পরিবেশে একটি একক ক্রেডেনশিয়াল-ভিত্তিক ব্রীচ রেমিডিয়েশন, রেগুলেটরি জরিমানা এবং ব্র্যান্ড ড্যামেজে লক্ষ লক্ষ টাকা খরচ করতে পারে।

PEAP দ্রুত টাইম-টু-ভ্যালু এবং কম ইমপ্লিমেন্টেশন খরচ অফার করে। এটি এমন পরিবেশের জন্য অত্যন্ত কার্যকর যেখানে প্রাথমিক লক্ষ্য হলো ডিভাইস ম্যানেজমেন্টের ওভারহেড ছাড়াই সুরক্ষিত, এনক্রিপ্টেড অ্যাক্সেস। একটি বিস্তৃত WiFi Analytics সলিউশনের সাথে PEAP ইন্টিগ্রেট করার মাধ্যমে, ভেন্যুগুলি নেটওয়ার্ক ব্যবহারের ডেটা থেকে মূল্যবান অপারেশনাল ইনসাইট বের করার পাশাপাশি অ্যাক্সেস সুরক্ষিতভাবে পরিচালনা করতে পারে — অথেন্টিকেশন ইনফ্রাস্ট্রাকচারকে পরিমাপযোগ্য ব্যবসায়িক ফলাফল যেমন ডুয়েল টাইম অ্যানালাইসিস, ফুটফল প্যাটার্ন এবং রিটার্ন ভিজিটর রেটের সাথে সংযুক্ত করে।

মূল সংজ্ঞাসমূহ

EAP (Extensible Authentication Protocol)

IEEE 802.1X-এ সংজ্ঞায়িত একটি অথেন্টিকেশন ফ্রেমওয়ার্ক যা নেটওয়ার্ক অ্যাক্সেস ইনফ্রাস্ট্রাকচারের উপর বিভিন্ন অথেন্টিকেশন পদ্ধতির জন্য ট্রান্সপোর্ট মেকানিজম প্রদান করে।

EAP হলো আমব্রেলা ফ্রেমওয়ার্ক; EAP-TLS এবং PEAP হলো নির্দিষ্ট পদ্ধতি যা এর মধ্যে চলে। RADIUS পলিসি এবং ওয়্যারলেস সাপ্লিক্যান্ট প্রোফাইল কনফিগার করার সময় আইটি টিমগুলি EAP-এর সম্মুখীন হয়।

Supplicant

ক্লায়েন্ট ডিভাইস — ল্যাপটপ, স্মার্টফোন, স্ক্যানার, বা IoT ডিভাইস — যা নেটওয়ার্কে যোগদানের জন্য অথেন্টিকেশন রিকোয়েস্ট শুরু করে।

ম্যান-ইন-দ্য-মিডল অ্যাটাক প্রতিরোধ করার জন্য আইটি টিমগুলিকে অবশ্যই নিশ্চিত করতে হবে যে সাপ্লিক্যান্টগুলি সঠিকভাবে কনফিগার করা হয়েছে, বিশেষ করে সার্টিফিকেট ভ্যালিডেশনের ক্ষেত্রে। সাপ্লিক্যান্ট কনফিগারেশন হলো PEAP দুর্বলতার সবচেয়ে সাধারণ উৎস।

Authenticator

নেটওয়ার্ক ডিভাইস — সাধারণত একটি ওয়্যারলেস অ্যাক্সেস পয়েন্ট বা ম্যানেজড সুইচ — যা RADIUS সার্ভার সফল অথেন্টিকেশন নিশ্চিত না করা পর্যন্ত সাপ্লিক্যান্ট থেকে সমস্ত ট্র্যাফিক ব্লক করে।

অথেন্টিকেটর গেটকিপার হিসেবে কাজ করে, অথেন্টিকেশন নিজে প্রসেস না করেই সাপ্লিক্যান্ট এবং RADIUS সার্ভারের মধ্যে EAP মেসেজ পাস করে।

RADIUS Server

রিমোট অথেন্টিকেশন ডায়াল-ইন ইউজার সার্ভিস। সেন্ট্রালাইজড সার্ভার যা অথেন্টিকেটর থেকে অথেন্টিকেশন রিকোয়েস্ট গ্রহণ করে, একটি আইডেন্টিটি স্টোরের বিপরীতে ক্রেডেনশিয়াল ভ্যালিডেট করে এবং একটি Access-Accept বা Access-Reject রেসপন্স প্রদান করে।

RADIUS সার্ভার হলো 802.1X আর্কিটেকচারের মস্তিষ্ক। নির্ভরযোগ্য অথেন্টিকেশনের জন্য RADIUS সার্ভার এবং আইডেন্টিটি স্টোর (অ্যাক্টিভ ডিরেক্টরি, LDAP)-এর মধ্যে হাই অ্যাভেইলেবিলিটি এবং লো ল্যাটেন্সি অত্যন্ত গুরুত্বপূর্ণ।

PKI (Public Key Infrastructure)

ডিজিটাল সার্টিফিকেট তৈরি, পরিচালনা, বিতরণ এবং বাতিল করার জন্য প্রয়োজনীয় ভূমিকা, পলিসি, হার্ডওয়্যার এবং সফ্টওয়্যারের ফ্রেমওয়ার্ক।

স্কেলে সফলভাবে EAP-TLS ডিপ্লয় করার জন্য একটি শক্তিশালী PKI একটি পরম পূর্বশর্ত। PKI ছাড়া, সার্টিফিকেট লাইফসাইকেল ম্যানেজমেন্ট পরিচালনা অযোগ্য হয়ে ওঠে এবং উল্লেখযোগ্য অপারেশনাল ঝুঁকি তৈরি করে।

MDM (Mobile Device Management)

কর্পোরেট মোবাইল ডিভাইসগুলি নিরীক্ষণ, পরিচালনা এবং সুরক্ষিত করতে আইটি দ্বারা ব্যবহৃত সফ্টওয়্যার, যার মধ্যে এনরোল করা ডিভাইসগুলিতে কনফিগারেশন প্রোফাইল, সার্টিফিকেট এবং পলিসিগুলি সাইলেন্টলি পুশ করার ক্ষমতা অন্তর্ভুক্ত।

এন্ড-ইউজার ডিভাইসগুলিতে ক্লায়েন্ট সার্টিফিকেটের সাইলেন্ট প্রভিশনিং স্বয়ংক্রিয় করতে EAP-TLS ডিপ্লয়মেন্টের জন্য MDM অত্যন্ত গুরুত্বপূর্ণ। Microsoft Intune, Jamf, এবং VMware Workspace ONE হলো সাধারণ MDM প্ল্যাটফর্ম।

Mutual Authentication

একটি সিকিউরিটি প্রক্রিয়া যেখানে ডেটা আদান-প্রদানের আগে একটি কমিউনিকেশন লিঙ্কের উভয় পক্ষ একে অপরকে অথেন্টিকেট করে — ওয়ান-ওয়ে অথেন্টিকেশনের বিপরীতে যেখানে শুধুমাত্র একটি পক্ষ ভেরিফাই করা হয়।

EAP-TLS-এর সংজ্ঞায়িত বৈশিষ্ট্য। মিউচুয়াল অথেন্টিকেশন নিশ্চিত করে যে ক্লায়েন্ট জানে যে এটি বৈধ নেটওয়ার্ক সার্ভারের সাথে কথা বলছে এবং সার্ভার জানে যে এটি একটি অনুমোদিত ক্লায়েন্ট ডিভাইসের সাথে কথা বলছে।

MSCHAPv2 (Microsoft Challenge Handshake Authentication Protocol v2)

একটি পাসওয়ার্ড-ভিত্তিক অথেন্টিকেশন প্রোটোকল যা সাধারণত PEAP টানেলের মধ্যে অভ্যন্তরীণ অথেন্টিকেশন পদ্ধতি হিসেবে ব্যবহৃত হয়। এটি প্লেইনটেক্সটে পাসওয়ার্ড ট্রান্সমিট করা এড়াতে একটি চ্যালেঞ্জ-রেসপন্স মেকানিজম ব্যবহার করে।

যদি PEAP টানেল একটি রগ অ্যাক্সেস পয়েন্ট দ্বারা আপস করা হয় তবে MSCHAPv2 হ্যাশগুলি ক্যাপচার করা যায় এবং অফলাইনে ক্র্যাক করা যায়। এই কারণেই PEAP-এ সার্ভার সার্টিফিকেট ভ্যালিডেশন নন-নেগোশিয়েবল।

OpenRoaming

একটি WiFi ফেডারেশন স্ট্যান্ডার্ড যা ব্যবহারকারীদের সার্টিফিকেট-ভিত্তিক অথেন্টিকেশন ব্যবহার করে, পুনরায় অথেন্টিকেট না করেই বিভিন্ন ভেন্যু এবং অপারেটর জুড়ে অংশগ্রহণকারী নেটওয়ার্কগুলির সাথে স্বয়ংক্রিয়ভাবে এবং সুরক্ষিতভাবে কানেক্ট করতে দেয়।

Purple এর Connect লাইসেন্সের অধীনে OpenRoaming-এর জন্য একটি বিনামূল্যের আইডেন্টিটি প্রোভাইডার হিসেবে কাজ করে, যা ভেন্যুগুলিকে নিরবচ্ছিন্ন, সুরক্ষিত কানেক্টিভিটি অফার করতে সক্ষম করে যা EAP-TLS সার্টিফিকেট অথেন্টিকেশন নীতিগুলির সাথে সামঞ্জস্যপূর্ণ।

সমাধানকৃত উদাহরণসমূহ

৫০০টি লোকেশন সহ একটি জাতীয় রিটেইল চেইনের স্টোর ম্যানেজারদের ট্যাবলেট এবং হ্যান্ডহেল্ড ইনভেন্টরি স্ক্যানারগুলির জন্য কর্পোরেট নেটওয়ার্ক অ্যাক্সেস সুরক্ষিত করা প্রয়োজন। তারা বর্তমানে সমস্ত সাইট জুড়ে একটি শেয়ার করা WPA2-PSK ব্যবহার করে। ডিভাইস ম্যানেজমেন্টের জন্য তাদের Microsoft Intune ডিপ্লয় করা আছে।

EAP-TLS ডিপ্লয় করুন। যেহেতু সংস্থাটি ইতিমধ্যেই Microsoft Intune ব্যবহার করে, তাই সার্টিফিকেট ডিপ্লয়মেন্টের ভারী কাজ ইতিমধ্যেই সমাধান করা হয়েছে। SCEP বা PKCS সার্টিফিকেট প্রোফাইলের মাধ্যমে সমস্ত কর্পোরেট-মালিকানাধীন ট্যাবলেট এবং স্ক্যানারগুলিতে ইউনিক ক্লায়েন্ট সার্টিফিকেট পুশ করতে Intune কনফিগার করুন। ওয়্যারলেস ইনফ্রাস্ট্রাকচারটি একটি সেন্ট্রাল বা ক্লাউড-ভিত্তিক RADIUS সার্ভার (যেমন Microsoft NPS বা একটি ক্লাউড RADIUS পরিষেবা)-এর দিকে নির্দেশ করে 802.1X ব্যবহার করার জন্য পুনরায় কনফিগার করা হয়েছে। RADIUS সার্ভারটি শুধুমাত্র সংস্থার অভ্যন্তরীণ CA দ্বারা ইস্যু করা সার্টিফিকেট উপস্থাপনকারী ডিভাইসগুলি থেকে অথেন্টিকেশন গ্রহণ করার জন্য কনফিগার করা হয়েছে। পোস্ট-অথেন্টিকেশন, ডায়নামিক VLAN অ্যাসাইনমেন্ট ডিভাইসগুলিকে উপযুক্ত স্টোর অপারেশন সেগমেন্টে রাখে।

একটি বড় কনফারেন্স সেন্টারের ৩,০০০ অভ্যন্তরীণ কর্মীদের তাদের নিজস্ব ব্যক্তিগত ডিভাইস (BYOD) ব্যবহার করে সুরক্ষিত WiFi প্রদান করা প্রয়োজন। তারা কর্পোরেট আইডেন্টিটির জন্য Google Workspace ব্যবহার করে কিন্তু কর্মীদের ব্যক্তিগত ফোন বা ল্যাপটপ পরিচালনা করে না।

PEAP ডিপ্লয় করুন (বিশেষ করে Google Secure LDAP-এর বিপরীতে PEAP-MSCHAPv2 বা EAP-TTLS/PAP)। আইটি টিম Google Workspace Secure LDAP-এর সাথে ইন্টিগ্রেট করা একটি RADIUS সার্ভার সেট আপ করে। কর্মীরা তাদের স্ট্যান্ডার্ড Google Workspace ইমেল এবং পাসওয়ার্ড ব্যবহার করে 'Staff_WiFi' SSID-এর সাথে কানেক্ট করে। আইটি টিম অনবোর্ডিং ডকুমেন্টেশন প্রদান করে — আদর্শভাবে একটি ক্যাপটিভ পোর্টাল বা নেটওয়ার্ক অনবোর্ডিং টুলের মাধ্যমে — কর্মীদের নির্দিষ্ট RADIUS সার্ভার সার্টিফিকেট বিশ্বাস করতে এবং সার্ভারের ডোমেইন নেম ভ্যালিডেট করতে তাদের ডিভাইসগুলি কনফিগার করার নির্দেশ দেয়। ইভেন্টে অংশগ্রহণকারীদের জন্য একটি পৃথক গেস্ট SSID বজায় রাখা হয়, যা অ্যানালিটিক্স এবং অ্যাক্সেস কন্ট্রোলের জন্য Purple-এর গেস্ট WiFi প্ল্যাটফর্মের মাধ্যমে পরিচালিত হয়।

অনুশীলনী প্রশ্নসমূহ

Q1. একটি বিশ্ববিদ্যালয়ের আইটি বিভাগ ২০,০০০ শিক্ষার্থীর জন্য ক্যাম্পাস জুড়ে সুরক্ষিত WiFi ডিপ্লয় করছে। শিক্ষার্থীরা Windows, macOS, iOS এবং Android চালিত তাদের নিজস্ব ল্যাপটপ এবং স্মার্টফোন নিয়ে আসে। আইটি ডিরেক্টর সর্বোচ্চ সিকিউরিটির ওপর জোর দেন এবং EAP-TLS প্রস্তাব করেন। আপনার আর্কিটেকচারাল সুপারিশ কী?

ইঙ্গিত: একটি হেটেরোজেনাস ডিভাইস এস্টেট জুড়ে আনম্যানেজড, ব্যক্তিগত মালিকানাধীন ডিভাইসগুলিতে সার্টিফিকেট ম্যানেজমেন্টের অপারেশনাল ওভারহেড বিবেচনা করুন।

মডেল উত্তর দেখুন

এই নির্দিষ্ট ব্যবহারের ক্ষেত্রের জন্য EAP-TLS-এর বিরুদ্ধে পরামর্শ দিন। যদিও EAP-TLS সর্বোচ্চ সিকিউরিটি অফার করে, একটি MDM সলিউশন ছাড়া আনম্যানেজড স্টুডেন্ট ডিভাইসগুলিতে ২০,০০০+ ক্লায়েন্ট সার্টিফিকেট ডিপ্লয় করা এবং পরিচালনা করা একটি অনতিক্রম্য সাপোর্ট বোঝা তৈরি করবে। শিক্ষার্থীরা ঘন ঘন ডিভাইস পরিবর্তন করে, এবং MDM অটোমেশন ছাড়া iOS, Android, Windows এবং macOS জুড়ে সার্টিফিকেট ইনস্টলেশনের অনবোর্ডিং প্রক্রিয়া জটিল। বিশ্ববিদ্যালয়ের স্টুডেন্ট ডিরেক্টরি সার্ভিসের সাথে ইন্টিগ্রেট করা PEAP (বা EAP-TTLS) সুপারিশ করুন। সার্ভার সার্টিফিকেট কঠোরভাবে ভ্যালিডেট করতে স্টুডেন্ট ডিভাইসগুলি কনফিগার করার জন্য শক্তিশালী অনবোর্ডিং টুল ব্যবহার করা নিশ্চিত করুন। ঐচ্ছিকভাবে, বিশ্ববিদ্যালয়-পরিচালিত স্টাফ ডিভাইসগুলির জন্য একটি পৃথক SSID-তে EAP-TLS ডিপ্লয় করুন, যা একটি টায়ার্ড সিকিউরিটি আর্কিটেকচার তৈরি করে।

Q2. একটি সিকিউরিটি অডিটের সময়, একজন পেনিট্রেশন টেস্টার একই SSID ব্রডকাস্ট করে একটি রগ অ্যাক্সেস পয়েন্ট সেট আপ করে আপনার PEAP-সুরক্ষিত ওয়্যারলেস নেটওয়ার্ক থেকে সফলভাবে ইউজার ক্রেডেনশিয়াল সংগ্রহ করে। এই দুর্বলতার মূল কারণ কী এবং এর প্রতিকার কী?

ইঙ্গিত: PEAP-এ TLS টানেল এস্টাবলিশমেন্ট পর্বের সময় কী ঘটে এবং ক্লায়েন্ট ডিভাইস কী চেক করছে — বা করছে না — সে সম্পর্কে চিন্তা করুন।

মডেল উত্তর দেখুন

মূল কারণ হলো সাপ্লিক্যান্ট মিসকনফিগারেশন। ক্লায়েন্ট ডিভাইসগুলি RADIUS সার্ভারের ডিজিটাল সার্টিফিকেট কঠোরভাবে ভ্যালিডেট করার জন্য কনফিগার করা হয়নি। যখন রগ AP একটি জাল সার্টিফিকেট উপস্থাপন করে, তখন ক্লায়েন্ট ডিভাইসগুলি অন্ধভাবে এটিকে বিশ্বাস করে, আক্রমণকারীর সাথে TLS টানেল স্থাপন করে এবং MSCHAPv2 অথেন্টিকেশন এক্সচেঞ্জ ট্রান্সমিট করে। আক্রমণকারী এটি অফলাইনে ক্র্যাক করতে পারে। প্রতিকারটি তিনগুণ: (১) সমস্ত ক্লায়েন্ট ডিভাইসে গ্রুপ পলিসি বা MDM প্রোফাইলের মাধ্যমে কঠোর সার্ভার সার্টিফিকেট ভ্যালিডেশন এনফোর্স করুন; (২) অন্যান্য ডোমেইন থেকে সার্টিফিকেট গ্রহণ রোধ করতে সাপ্লিক্যান্ট কনফিগারেশনে সঠিক প্রত্যাশিত RADIUS সার্ভার ডোমেইন নেম নির্দিষ্ট করুন; (৩) রগ অ্যাক্সেস পয়েন্টগুলি সনাক্ত করতে এবং অ্যালার্ট করতে একটি ওয়্যারলেস ইনট্রুশন ডিটেকশন সিস্টেম (WIDS) ডিপ্লয় করুন।

Q3. একজন হেলথকেয়ার প্রোভাইডার রোগীর রেকর্ড অ্যাক্সেস করে এমন মোবাইল নার্সিং ওয়ার্কস্টেশনগুলিকে সাপোর্ট করার জন্য তার নেটওয়ার্ক আপগ্রেড করছে। এই ওয়ার্কস্টেশনগুলি কর্পোরেট-মালিকানাধীন, Microsoft Intune-এর মাধ্যমে আইটি দ্বারা কঠোরভাবে পরিচালিত এবং পরিবেশটিকে অবশ্যই হেলথকেয়ার ডেটা সুরক্ষা প্রবিধান মেনে চলতে হবে। তাদের কি PEAP বা EAP-TLS ডিপ্লয় করা উচিত?

ইঙ্গিত: রেগুলেটরি পরিবেশ, ডিভাইস নিয়ন্ত্রণের স্তর এবং অ্যাক্সেস করা ডেটার সংবেদনশীলতা মূল্যায়ন করুন।

মডেল উত্তর দেখুন

বিনা দ্বিধায় EAP-TLS ডিপ্লয় করুন। হেলথকেয়ার পরিবেশে ক্রেডেনশিয়াল চুরির বিরুদ্ধে কঠোর কমপ্লায়েন্স এবং সর্বোচ্চ সিকিউরিটি প্রয়োজন — একটি হেলথকেয়ার নেটওয়ার্কে আপস করা পাসওয়ার্ড রোগীর রেকর্ড উন্মুক্ত করতে পারে এবং GDPR এবং সেক্টর-নির্দিষ্ট ডেটা সুরক্ষা প্রয়োজনীয়তার অধীনে উল্লেখযোগ্য রেগুলেটরি জরিমানা ট্রিগার করতে পারে। যেহেতু ডিভাইসগুলি কর্পোরেট-মালিকানাধীন এবং Microsoft Intune-এর মাধ্যমে কঠোরভাবে পরিচালিত, তাই ক্লায়েন্ট সার্টিফিকেট ডিপ্লয় করা অপারেশনালি সম্ভব এবং সম্পূর্ণ স্বয়ংক্রিয় হতে পারে। শুধুমাত্র অনুমোদিত, কর্পোরেট-পরিচালিত ডিভাইসগুলি ক্লিনিকাল নেটওয়ার্ক অ্যাক্সেস করতে পারে তা নিশ্চিত করার জন্য EAP-TLS প্রয়োজনীয় মিউচুয়াল অথেন্টিকেশন প্রদান করে। উপরন্তু, EAP-TLS কমপ্লায়েন্স অডিটগুলিকে সহজ করে — নেটওয়ার্ক আর্কিটেকচার পর্যালোচনা করা অডিটররা একটি সার্টিফিকেট-ভিত্তিক, পাসওয়ার্ডলেস অথেন্টিকেশন সিস্টেম দেখতে পাবেন যা পাসওয়ার্ড-ভিত্তিক বিকল্পগুলির তুলনায় স্বভাবতই বেশি ডিফেন্সেবল।

এই সিরিজে পড়া চালিয়ে যান

ভেন্ডর অনুযায়ী প্রতি-ডিভাইস PSK: iPSK, DPSK, MPSK এবং PPSK-এর তুলনা (এবং WPA3 সাপোর্ট)

Cisco Meraki, HPE Aruba, Ruckus, Juniper Mist, Extreme, Fortinet এবং Ubiquiti UniFi-এর প্রতি-ডিভাইস PSK ইমপ্লিমেন্টেশনের একটি বিস্তারিত তুলনা। জানুন কীভাবে WPA3-SAE প্রতি-ডিভাইস কী (key) কৌশলগুলোকে প্রভাবিত করে এবং কখন ট্রানজিশন মোড স্থাপন করতে হবে বনাম 802.1X-এ স্থানান্তরিত হতে হবে।

MAC Address Authentication কী? কখন এটি ব্যবহার করবেন এবং কখন এড়িয়ে চলবেন

এই অথরিটেটিভ টেকনিক্যাল রেফারেন্স গাইডটি এন্টারপ্রাইজ WiFi এনভায়রনমেন্টে MAC অ্যাড্রেস অথেনটিকেশন কভার করে — কীভাবে RADIUS-ভিত্তিক MAC অথেনটিকেশন Layer 2-তে কাজ করে, এর অন্তর্নিহিত সিকিউরিটি দুর্বলতাগুলো (যার মধ্যে MAC স্পুফিং এবং OS-লেভেল MAC র্যান্ডমাইজেশনের প্রভাব অন্তর্ভুক্ত) এবং সুনির্দিষ্ট অপারেশনাল কনটেক্সট যেখানে এটি IoT এবং হেডলেস ডিভাইসগুলো ম্যানেজ করার জন্য একটি বৈধ টুল হিসেবে রয়ে গেছে। এটি হসপিটালিটি, রিটেইল, হেলথকেয়ার এবং পাবলিক-সেক্টর ভেন্যুগুলোর আইটি ম্যানেজার এবং নেটওয়ার্ক আর্কিটেক্টদের জন্য রিয়েল-ওয়ার্ল্ড ওয়ার্কড এক্সাম্পল, ডিসিশন ফ্রেমওয়ার্ক এবং Purple-এর গেস্ট WiFi ও অ্যানালিটিক্স প্ল্যাটফর্মের ইন্টিগ্রেশন কনটেক্সটসহ অ্যাকশনেবল ডিপ্লয়মেন্ট গাইডেন্স প্রদান করে।

কীভাবে 802.1X এর মাধ্যমে iOS এবং macOS-এ এন্টারপ্রাইজ WiFi সেট আপ করবেন

এই প্রামাণিক গাইডটি সিনিয়র IT লিডারদের iOS এবং macOS ডিভাইসে 802.1X এন্টারপ্রাইজ WiFi ডিপ্লয় করার জন্য কার্যকর পদক্ষেপ প্রদান করে। এটি BYOD উদ্যোগগুলোকে সমর্থন করার পাশাপাশি কর্পোরেট নেটওয়ার্ক সুরক্ষিত করতে সার্টিফিকেট-ভিত্তিক অথেন্টিকেশন (EAP-TLS), MDM কনফিগারেশন প্রোফাইল এবং আর্কিটেকচার ইন্টিগ্রেশন কভার করে।