EAP-TLS वि. PEAP: तुमच्या नेटवर्कसाठी कोणता प्रमाणीकरण प्रोटोकॉल योग्य आहे?

EAP-TLS आणि PEAP प्रमाणीकरण प्रोटोकॉलची सर्वसमावेशक तांत्रिक तुलना, ज्यामध्ये सुरक्षा आर्किटेक्चर, डिप्लॉयमेंटची गुंतागुंत आणि अनुपालन परिणामांचा समावेश आहे. हे मार्गदर्शक हॉस्पिटॅलिटी, रिटेल, इव्हेंट्स आणि सार्वजनिक क्षेत्रातील वातावरणातील आयटी लीडर्ससाठी कृती करण्यायोग्य निर्णय फ्रेमवर्क प्रदान करते ज्यांना त्यांच्या एंटरप्राइझ WiFi इन्फ्रास्ट्रक्चरसाठी योग्य 802.1X प्रमाणीकरण पद्धत निवडण्याची आवश्यकता आहे.

हे मार्गदर्शक ऐका

पॉडकास्ट ट्रान्सक्रिप्ट पहा

कार्यकारी सारांश

योग्य प्रमाणीकरण प्रोटोकॉल निवडणे हा एक महत्त्वपूर्ण आर्किटेक्चरल निर्णय आहे जो सुरक्षा स्थिती आणि ऑपरेशनल ओव्हरहेड या दोन्हीवर परिणाम करतो. Hospitality , Retail , स्टेडियम्स आणि सार्वजनिक क्षेत्रातील संस्थांसारख्या गुंतागुंतीच्या वातावरणात काम करणाऱ्या आयटी मॅनेजर्स, नेटवर्क आर्किटेक्ट्स आणि CTOs साठी, EAP-TLS आणि PEAP मधील निवड अनेकदा भक्कम सुरक्षा आणि डिप्लॉयमेंटच्या सुलभतेमधील समतोल ठरवते.

EAP-TLS (Extensible Authentication Protocol-Transport Layer Security) ला एंटरप्राइझ WiFi सुरक्षेसाठी सुवर्ण मानक मानले जाते, जे परस्पर प्रमाणपत्र-आधारित प्रमाणीकरणावर अवलंबून असते. याउलट, PEAP (Protected Extensible Authentication Protocol) एन्क्रिप्टेड TLS टनेलमध्ये मानक पासवर्ड-आधारित प्रमाणीकरण समाविष्ट करते, ज्यामुळे डिप्लॉयमेंटची गुंतागुंत लक्षणीयरीत्या कमी होते.

हे तांत्रिक संदर्भ मार्गदर्शक दोन्ही प्रोटोकॉलचे व्हेंडर-न्यूट्रल, आर्किटेक्चरल सखोल विश्लेषण प्रदान करते. आम्ही त्यांच्या ऑपरेशनल कार्यपद्धती एक्सप्लोर करतो, डिप्लॉयमेंटच्या गुंतागुंतीचे मूल्यांकन करतो आणि तुमच्या वापरकर्त्यांसाठी अखंड कनेक्टिव्हिटी राखून तुमचे नेटवर्क इन्फ्रास्ट्रक्चर आधुनिक सुरक्षा मानकांची — ज्यामध्ये PCI DSS आणि GDPR अनुपालनाचा समावेश आहे — पूर्तता करते याची खात्री करण्यासाठी कृती करण्यायोग्य शिफारसी प्रदान करतो.

तांत्रिक सखोल विश्लेषण: प्रोटोकॉल आर्किटेक्चर

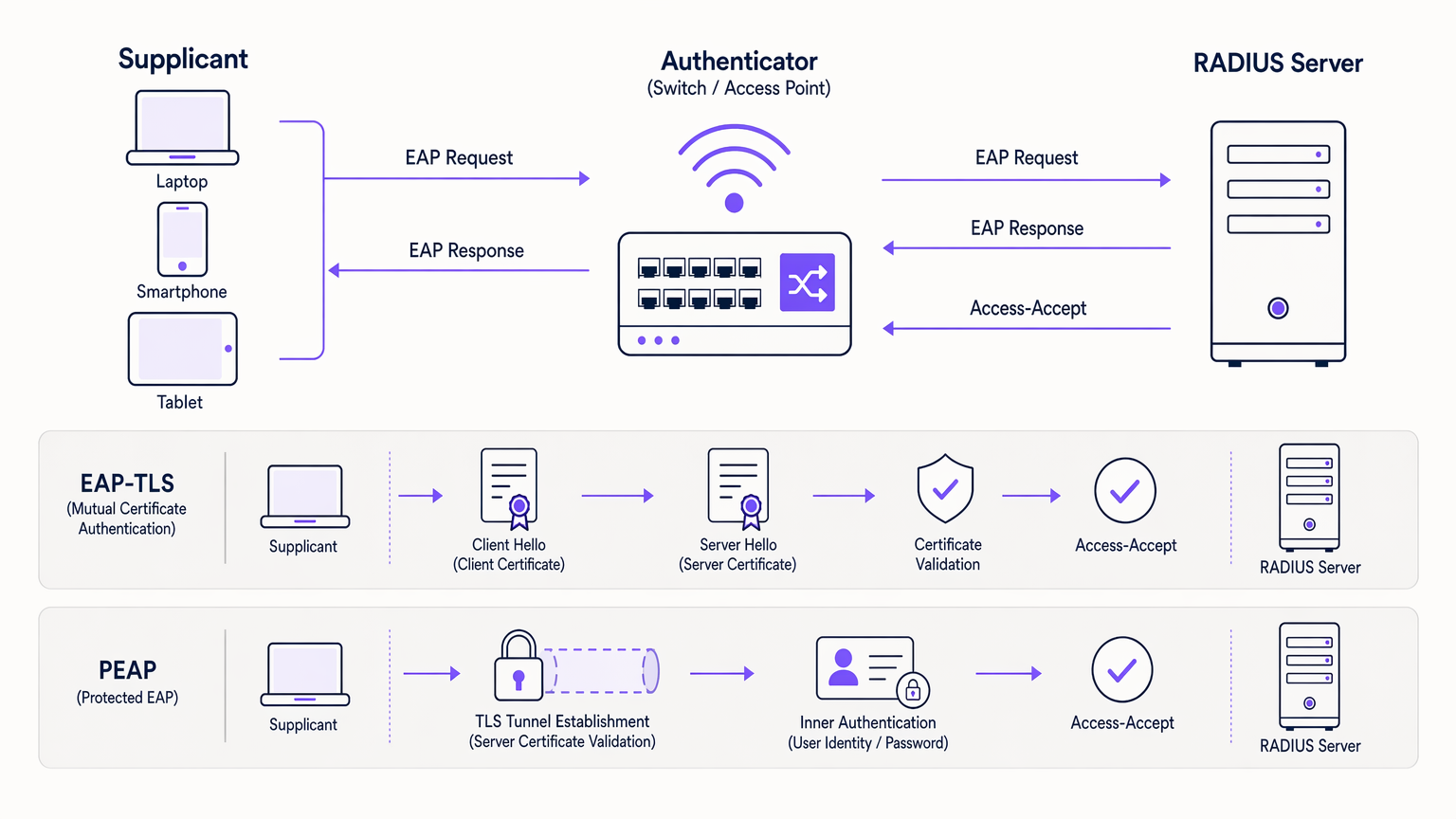

माहितीपूर्ण निर्णय घेण्यासाठी, हे प्रोटोकॉल 802.1X प्रमाणीकरण फ्रेमवर्क कसे सुरक्षित करतात याची मूळ कार्यपद्धती समजून घेणे आवश्यक आहे. दोन्ही प्रोटोकॉल प्रमाणीकरण विनंत्या हाताळण्यासाठी RADIUS सर्व्हरचा वापर करतात, परंतु ओळख प्रमाणित करण्याच्या त्यांच्या पद्धती मूलभूतपणे भिन्न आहेत. RADIUS इन्फ्रास्ट्रक्चरच्या मूलभूत आकलनासाठी, आमच्या What Is RADIUS? How RADIUS Servers Secure WiFi Networks या मार्गदर्शकाचा संदर्भ घ्या.

EAP-TLS: परस्पर प्रमाणपत्र प्रमाणीकरण

EAP-TLS परस्पर प्रमाणीकरणाच्या तत्त्वावर कार्य करते. कनेक्शन स्थापित करण्यासाठी क्लायंट डिव्हाइस (सप्लिकंट) आणि प्रमाणीकरण सर्व्हर (RADIUS) या दोघांनीही वैध डिजिटल प्रमाणपत्रे सादर करणे आवश्यक आहे.

हँडशेक: जेव्हा एखादे डिव्हाइस कनेक्ट करण्याचा प्रयत्न करते, तेव्हा RADIUS सर्व्हर त्याचे प्रमाणपत्र क्लायंटला सादर करतो. क्लायंट त्याच्या विश्वसनीय रूट सर्टिफिकेट ऑथॉरिटीज (CAs) विरुद्ध या प्रमाणपत्राची पडताळणी करतो. एकदा सर्व्हरची पडताळणी झाल्यानंतर, क्लायंट त्याचे स्वतःचे युनिक प्रमाणपत्र सर्व्हरला परत सादर करतो. जर दोन्ही प्रमाणपत्रे वैध असतील आणि रद्द केली नसतील — CRL किंवा OCSP द्वारे तपासली गेली असतील — तर एक सुरक्षित TLS सेशन स्थापित केले जाते आणि नेटवर्क ॲक्सेस दिला जातो.

ही परस्पर पडताळणी EAP-TLS ला क्रेडेंशियल चोरी, डिक्शनरी अटॅक आणि मॅन-इन-द-मिडल (MitM) अटॅकसाठी अत्यंत प्रतिरोधक बनवते. कोणतेही पासवर्ड ट्रान्समिट केले जात नसल्यामुळे, तडजोड केलेल्या वापरकर्ता क्रेडेंशियल्सचा वापर नेटवर्कमध्ये घुसखोरी करण्यासाठी केला जाऊ शकत नाही.

PEAP: टनेल्ड पासवर्ड प्रमाणीकरण

PEAP हे EAP-TLS ला अधिक सहज डिप्लॉय करण्यायोग्य पर्याय म्हणून विकसित केले गेले, ज्यामध्ये मजबूत सुरक्षा प्रदान करताना क्लायंट-साइड प्रमाणपत्रांची आवश्यकता दूर केली गेली.

टनेलची स्थापना: RADIUS सर्व्हर त्याचे प्रमाणपत्र क्लायंटला सादर करतो. क्लायंट सर्व्हरची पडताळणी करतो आणि एक एन्क्रिप्टेड TLS टनेल स्थापित करतो. या सुरक्षित टनेलमध्ये, क्लायंट ॲक्टिव्ह डिरेक्टरीसारख्या आयडेंटिटी प्रोव्हायडरविरुद्ध मानक पासवर्ड-आधारित प्रमाणीकरण — सामान्यतः MSCHAPv2 — करतो. RADIUS सर्व्हर क्रेडेंशियल्स प्रमाणित करतो आणि ॲक्सेस देतो.

योग्यरित्या कॉन्फिगर केल्यावर PEAP अत्यंत सुरक्षित असले तरी, ते वापरकर्त्यांनी मजबूत पासवर्ड राखण्यावर अवलंबून असते. महत्त्वाचे म्हणजे, जर वापरकर्त्याचे डिव्हाइस सर्व्हर प्रमाणपत्राची पडताळणी करण्यासाठी कॉन्फिगर केलेले नसेल, तर एक रोग ॲक्सेस पॉईंट (rogue access point) क्रेडेंशियल्स इंटरसेप्ट करू शकतो. हा केवळ सैद्धांतिक धोका नाही; रिअल-वर्ल्ड पेनिट्रेशन चाचण्यांमध्ये वापरला जाणारा हा एक चांगल्या प्रकारे दस्तऐवजीकरण केलेला अटॅक व्हेक्टर आहे.

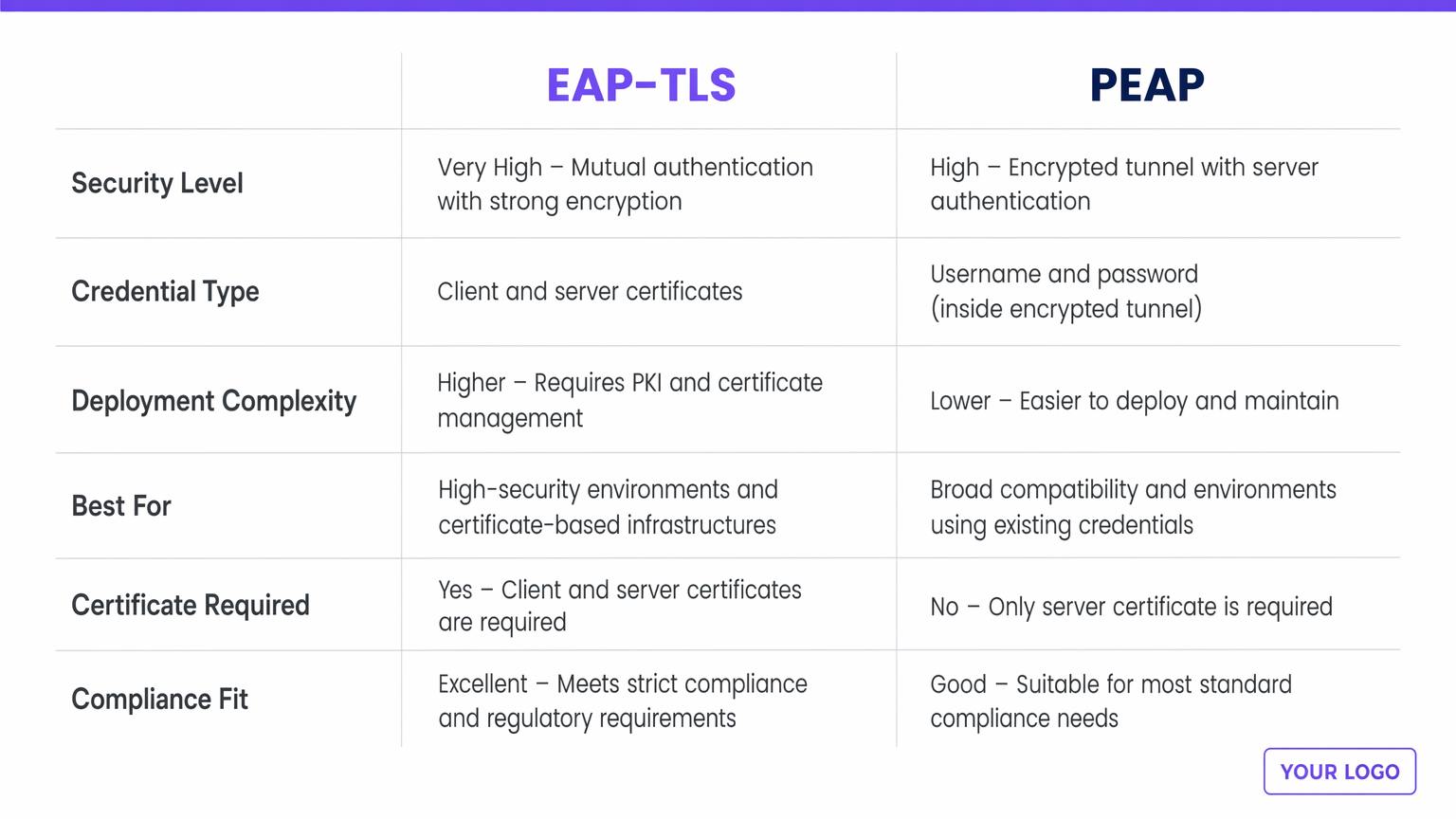

| परिमाण | EAP-TLS | PEAP |

|---|---|---|

| सुरक्षा पातळी | अत्यंत उच्च — परस्पर प्रमाणपत्र प्रमाणीकरण | उच्च — एन्क्रिप्टेड टनेल, फक्त सर्व्हर प्रमाणपत्र |

| क्रेडेंशियल प्रकार | क्लायंट आणि सर्व्हर डिजिटल प्रमाणपत्रे | युझरनेम आणि पासवर्ड (TLS टनेलच्या आत) |

| डिप्लॉयमेंटची गुंतागुंत | अधिक — PKI आणि MDM आवश्यक | कमी — विद्यमान डिरेक्टरी सेवांसोबत इंटिग्रेट होते |

| यासाठी सर्वोत्तम | कॉर्पोरेट-मालकीचे डिव्हाइस फ्लीट्स, नियंत्रित उद्योग | BYOD वातावरण, PKI नसलेल्या संस्था |

| क्लायंट प्रमाणपत्र आवश्यक | होय | नाही |

| PCI DSS / GDPR अनुपालन | उत्कृष्ट — उच्च-अनुपालन वातावरणासाठी प्राधान्य | चांगले — सर्व्हर पडताळणी लागू केल्यावर अनुपालन करते |

अंमलबजावणी मार्गदर्शक: डिप्लॉयमेंट धोरणे

EAP-TLS आणि PEAP मधील प्राथमिक फरक त्यांच्या डिप्लॉयमेंटची गुंतागुंत आणि जीवनचक्र व्यवस्थापनामध्ये आहे.

EAP-TLS डिप्लॉय करणे

EAP-TLS ची अंमलबजावणी करण्यासाठी नेटवर्कवरील प्रत्येक डिव्हाइससाठी प्रमाणपत्रे जारी करण्यासाठी, व्यवस्थापित करण्यासाठी आणि रद्द करण्यासाठी एक मजबूत पब्लिक की इन्फ्रास्ट्रक्चर (PKI) आवश्यक आहे. मोठ्या प्रमाणावर एंडपॉइंट्सवर प्रमाणपत्र प्रोव्हिजनिंग स्वयंचलित करण्यासाठी मोबाइल डिव्हाइस मॅनेजमेंट (MDM) किंवा एंटरप्राइझ मोबिलिटी मॅनेजमेंट (EMM) सोल्यूशन्स व्यावहारिकदृष्ट्या अनिवार्य आहेत. आयटी टीम्सनी प्रमाणपत्रांचे जीवनचक्र व्यवस्थापित करणे आवश्यक आहे, कालबाह्य होण्यापूर्वी नूतनीकरण हाताळणे आणि हरवलेल्या डिव्हाइसेस किंवा सोडून जाणाऱ्या कर्मचाऱ्यांसाठी त्वरित रद्दीकरण सुनिश्चित करणे आवश्यक आहे. EAP-TLS कॉर्पोरेट-मालकीची डिव्हाइसेस असलेल्या कॉर्पोरेट नेटवर्क्स, Healthcare किंवा फायनान्स सारख्या अत्यंत नियंत्रित वातावरणांसाठी आणि झिरो-ट्रस्ट आर्किटेक्चरसाठी सर्वोत्तम आहे.

PEAP डिप्लॉय करणे

PEAP डिप्लॉय करणे लक्षणीयरीत्या सोपे आहे कारण ते क्लायंट प्रमाणपत्रांची आवश्यकता न ठेवता विद्यमान आयडेंटिटी स्टोअर्स — ॲक्टिव्ह डिरेक्टरी, LDAP, किंवा क्लाउड डिरेक्टरीज — चा वापर करते. वैध सर्व्हर प्रमाणपत्र (आदर्शपणे सार्वजनिक CA कडून) असलेला RADIUS सर्व्हर आणि तुमच्या विद्यमान डिरेक्टरी सेवेसोबत इंटिग्रेशन सुरू करण्यासाठी पुरेसे आहे. ऑपरेशनल ओव्हरहेड कमीत कमी आहे: वापरकर्ते त्यांच्या मानक कॉर्पोरेट क्रेडेंशियल्ससह प्रमाणीकरण करतात. पासवर्ड रोटेशन धोरणे लागू होतात, ज्यामुळे वापरकर्ते पासवर्ड बदलल्यानंतर त्यांचे WiFi प्रोफाइल्स अपडेट करायला विसरतात तेव्हा किरकोळ हेल्पडेस्क ओव्हरहेड होऊ शकते. PEAP हे BYOD वातावरण, शिक्षण क्षेत्र आणि स्थापित PKI किंवा MDM इन्फ्रास्ट्रक्चर नसलेल्या संस्थांसाठी सर्वोत्तम आहे.

सर्वोत्तम पद्धती आणि उद्योग मानके

निवडलेला प्रोटोकॉल कोणताही असो, जोखीम कमी करण्यासाठी उद्योग मानकांचे पालन करणे अनिवार्य आहे.

सर्व्हर प्रमाणपत्र पडताळणी लागू करा: PEAP डिप्लॉयमेंट्समधील सर्वात सामान्य असुरक्षितता म्हणजे चुकीच्या पद्धतीने कॉन्फिगर केलेली क्लायंट डिव्हाइसेस जी RADIUS सर्व्हरच्या प्रमाणपत्राची पडताळणी करत नाहीत. हे हल्लेखोरांना रोग ॲक्सेस पॉईंट्स (rogue access points) सेट करण्याची आणि क्रेडेंशियल्स गोळा करण्याची परवानगी देते. आयटीने प्रत्येक एंडपॉइंटवर कठोर सर्व्हर पडताळणी लागू करण्यासाठी ग्रुप पॉलिसीज किंवा MDM प्रोफाइल्स वापरणे आवश्यक आहे.

RADIUS रिडंडन्सी लागू करा: प्रमाणीकरण हा एक महत्त्वपूर्ण मार्ग आहे. तुमचे RADIUS इन्फ्रास्ट्रक्चर अत्यंत उपलब्ध (highly available) असल्याची खात्री करा. क्लाउड-आधारित RADIUS सोल्यूशन्स ऑन-प्रिमाइसेस सिंगल पॉइंट्स ऑफ फेल्युअर कमी करू शकतात. वितरित नेटवर्क लवचिकतेसाठी आर्किटेक्चरल विचारांची The Core SD WAN Benefits for Modern Businesses मध्ये अधिक चर्चा केली आहे.

आधुनिक आयडेंटिटी प्रोव्हायडर्ससोबत इंटिग्रेट करा: सार्वजनिक-दर्शनी ठिकाणांसाठी, सुरक्षित आयडेंटिटी प्रोव्हायडर म्हणून काम करणाऱ्या मजबूत Guest WiFi प्लॅटफॉर्मचा वापर केल्याने सुरक्षा राखून ॲक्सेस सुलभ होऊ शकतो. उदाहरणार्थ, Purple चा Connect परवाना OpenRoaming सारख्या सेवांसाठी मोफत आयडेंटिटी प्रोव्हायडर प्रदान करतो, जो एंटरप्राइझ-ग्रेड सुरक्षा आणि अखंड अतिथी ऑनबोर्डिंगमधील दरी कमी करतो.

प्रमाणीकरणानंतर नेटवर्क सेगमेंटेशन: यशस्वी 802.1X प्रमाणीकरणाने संपूर्ण कॉर्पोरेट सबनेटवर अमर्यादित ॲक्सेस देऊ नये. वापरकर्त्यांना प्रतिबंधित ACLs सह योग्य नेटवर्क सेगमेंट्समध्ये ठेवण्यासाठी डायनॅमिक VLAN असाइनमेंट धोरणांचा वापर करा.

ट्रबलशूटिंग आणि जोखीम निवारण

802.1X नेटवर्क्स व्यवस्थापित करताना, आयटी टीम्सनी सामान्य बिघाडाच्या पद्धतींसाठी तयार असले पाहिजे.

प्रमाणपत्र कालबाह्यता (EAP-TLS): जर CA प्रमाणपत्र किंवा RADIUS सर्व्हर प्रमाणपत्र कालबाह्य झाले, तर सर्व प्रमाणीकरण एकाच वेळी अयशस्वी होईल. प्रमाणपत्राच्या वैधतेच्या कालावधीसाठी आक्रमक मॉनिटरिंग आणि अलर्टिंग लागू करा — कालबाह्य होण्याच्या 90, 30 आणि 7 दिवस आधी अलर्ट सेट करा.

सप्लिकंट मिसकॉन्फिगरेशन (PEAP): सर्व्हर प्रमाणपत्राची पडताळणी करण्यात अयशस्वी होणे हा एक गंभीर धोका आहे. "सर्व्हर प्रमाणपत्राची पडताळणी करा" (Validate server certificate) कठोरपणे लागू केले आहे याची खात्री करण्यासाठी एंडपॉइंट कॉन्फिगरेशन्सचे नियमितपणे ऑडिट करा. तुमच्या सुरक्षा ऑडिट चेकलिस्टमध्ये याचा मानक आयटम म्हणून समावेश करा.

RADIUS टाइमआउट समस्या: वायरलेस कंट्रोलर आणि RADIUS सर्व्हर दरम्यान, किंवा RADIUS सर्व्हर आणि ॲक्टिव्ह डिरेक्टरी दरम्यान उच्च लेटन्सीमुळे EAP टाइमआउट्स आणि प्रमाणीकरण अपयश येऊ शकते. मजबूत कनेक्टिव्हिटी सुनिश्चित करा आणि वितरित साइट्ससाठी स्थानिक RADIUS प्रॉक्सीजचा विचार करा. हे विशेषतः मल्टी-साइट Transport आणि रिटेल डिप्लॉयमेंट्ससाठी प्रासंगिक आहे.

रोग ॲक्सेस पॉईंट अटॅक्स: रोग APs शोधण्यासाठी नियतकालिक वायरलेस सुरक्षा मूल्यांकन करा. तुमच्या ॲक्सेस पॉईंट इन्फ्रास्ट्रक्चरमध्ये इंटिग्रेट केलेले वायरलेस इंट्रुजन डिटेक्शन सिस्टीम्स (WIDS) सतत मॉनिटरिंग प्रदान करू शकतात.

ROI आणि व्यावसायिक प्रभाव

EAP-TLS आणि PEAP मधील निर्णयाचे तांत्रिक आर्किटेक्चरच्या पलीकडे महत्त्वपूर्ण व्यावसायिक परिणाम आहेत.

EAP-TLS ला PKI आणि MDM सोल्यूशन्ससाठी उच्च प्रारंभिक CapEx आवश्यक आहे, सोबतच प्रमाणपत्र व्यवस्थापनासाठी चालू OpEx आवश्यक आहे. तथापि, हे क्रेडेंशियल-आधारित उल्लंघनांविरूद्ध सर्वोच्च स्तरावरील जोखीम निवारण प्रदान करते, ज्यामुळे विनाशकारी आर्थिक आणि प्रतिष्ठेचे नुकसान होऊ शकते. संवेदनशील डेटा हाताळणाऱ्या किंवा कठोर नियामक अनुपालनाखाली काम करणाऱ्या ठिकाणांसाठी, EAP-TLS चा ROI टाळलेल्या उल्लंघनाच्या खर्चातून आणि सुव्यवस्थित अनुपालन ऑडिटद्वारे प्राप्त होतो. रिटेल किंवा हॉस्पिटॅलिटी वातावरणातील एका क्रेडेंशियल-आधारित उल्लंघनामुळे उपाययोजना, नियामक दंड आणि ब्रँडच्या नुकसानीमध्ये लाखो रुपये खर्च होऊ शकतात.

PEAP जलद टाइम-टू-व्हॅल्यू आणि कमी अंमलबजावणी खर्च ऑफर करते. ज्या वातावरणात डिव्हाइस व्यवस्थापनाच्या ओव्हरहेडशिवाय सुरक्षित, एन्क्रिप्टेड ॲक्सेस हे प्राथमिक ध्येय असते, तेथे हे अत्यंत प्रभावी आहे. सर्वसमावेशक WiFi Analytics सोल्यूशनसोबत PEAP इंटिग्रेट करून, ठिकाणे नेटवर्क वापर डेटामधून मौल्यवान ऑपरेशनल इनसाइट्स काढताना सुरक्षितपणे ॲक्सेस व्यवस्थापित करू शकतात — प्रमाणीकरण इन्फ्रास्ट्रक्चरला ड्वेल टाइम ॲनालिसिस, फूटफॉल पॅटर्न आणि रिटर्न व्हिजिटर रेट्स यांसारख्या मोजता येण्याजोग्या व्यावसायिक परिणामांशी जोडून.

महत्वाच्या व्याख्या

EAP (Extensible Authentication Protocol)

IEEE 802.1X मध्ये परिभाषित केलेले एक प्रमाणीकरण फ्रेमवर्क जे नेटवर्क ॲक्सेस इन्फ्रास्ट्रक्चरवर विविध प्रमाणीकरण पद्धतींसाठी ट्रान्सपोर्ट मेकॅनिझम प्रदान करते.

EAP हे एक अम्ब्रेला फ्रेमवर्क आहे; EAP-TLS आणि PEAP या विशिष्ट पद्धती आहेत ज्या त्यामध्ये चालतात. RADIUS धोरणे आणि वायरलेस सप्लिकंट प्रोफाइल्स कॉन्फिगर करताना आयटी टीम्सना EAP चा सामना करावा लागतो.

सप्लिकंट (Supplicant)

क्लायंट डिव्हाइस — लॅपटॉप, स्मार्टफोन, स्कॅनर किंवा IoT डिव्हाइस — जे नेटवर्कमध्ये सामील होण्यासाठी प्रमाणीकरण विनंती सुरू करते.

मॅन-इन-द-मिडल अटॅक्स टाळण्यासाठी, विशेषतः प्रमाणपत्र पडताळणीच्या संदर्भात, सप्लिकंट्स योग्यरित्या कॉन्फिगर केले आहेत याची आयटी टीम्सनी खात्री करणे आवश्यक आहे. सप्लिकंट कॉन्फिगरेशन हा PEAP असुरक्षिततेचा सर्वात सामान्य स्रोत आहे.

ऑथेंटिकेटर (Authenticator)

नेटवर्क डिव्हाइस — सामान्यतः वायरलेस ॲक्सेस पॉईंट किंवा मॅनेज्ड स्विच — जे RADIUS सर्व्हर यशस्वी प्रमाणीकरणाची पुष्टी करेपर्यंत सप्लिकंटकडून येणारा सर्व ट्रॅफिक ब्लॉक करते.

ऑथेंटिकेटर गेटकीपर म्हणून काम करतो, प्रमाणीकरणावर स्वतः प्रक्रिया न करता सप्लिकंट आणि RADIUS सर्व्हर दरम्यान EAP मेसेजेस पास करतो.

RADIUS सर्व्हर

रिमोट ऑथेंटिकेशन डायल-इन युझर सर्व्हिस (Remote Authentication Dial-In User Service). केंद्रीकृत सर्व्हर जो ऑथेंटिकेटरकडून प्रमाणीकरण विनंत्या प्राप्त करतो, आयडेंटिटी स्टोअरविरुद्ध क्रेडेंशियल्स प्रमाणित करतो आणि ॲक्सेस-ॲक्सेप्ट (Access-Accept) किंवा ॲक्सेस-रिजेक्ट (Access-Reject) प्रतिसाद देतो.

RADIUS सर्व्हर हा 802.1X आर्किटेक्चरचा मेंदू आहे. विश्वसनीय प्रमाणीकरणासाठी RADIUS सर्व्हर आणि आयडेंटिटी स्टोअर (ॲक्टिव्ह डिरेक्टरी, LDAP) मधील उच्च उपलब्धता आणि कमी लेटन्सी महत्त्वपूर्ण आहेत.

PKI (Public Key Infrastructure)

डिजिटल प्रमाणपत्रे तयार करण्यासाठी, व्यवस्थापित करण्यासाठी, वितरित करण्यासाठी आणि रद्द करण्यासाठी आवश्यक असलेल्या भूमिका, धोरणे, हार्डवेअर आणि सॉफ्टवेअरचे फ्रेमवर्क.

मोठ्या प्रमाणावर EAP-TLS यशस्वीरित्या डिप्लॉय करण्यासाठी एक मजबूत PKI ही एक पूर्ण पूर्वअट आहे. PKI शिवाय, प्रमाणपत्र जीवनचक्र व्यवस्थापन अटोक्याबाहेर जाते आणि महत्त्वपूर्ण ऑपरेशनल जोखीम निर्माण करते.

MDM (Mobile Device Management)

आयटी द्वारे कॉर्पोरेट मोबाइल डिव्हाइसेसचे परीक्षण, व्यवस्थापन आणि सुरक्षित करण्यासाठी वापरले जाणारे सॉफ्टवेअर, ज्यामध्ये नोंदणीकृत डिव्हाइसेसवर कॉन्फिगरेशन प्रोफाइल्स, प्रमाणपत्रे आणि धोरणे सायलेंटली पुश करण्याच्या क्षमतेचा समावेश आहे.

एंड-युझर डिव्हाइसेसवर क्लायंट प्रमाणपत्रांचे सायलेंट प्रोव्हिजनिंग स्वयंचलित करण्यासाठी EAP-TLS डिप्लॉयमेंट्ससाठी MDM महत्त्वपूर्ण आहे. Microsoft Intune, Jamf आणि VMware Workspace ONE हे सामान्य MDM प्लॅटफॉर्म आहेत.

परस्पर प्रमाणीकरण (Mutual Authentication)

एक सुरक्षा प्रक्रिया जिथे कम्युनिकेशन्स लिंकमधील दोन्ही पक्ष डेटाची देवाणघेवाण होण्यापूर्वी एकमेकांना प्रमाणित करतात — वन-वे प्रमाणीकरणाच्या विरूद्ध जिथे फक्त एका पक्षाची पडताळणी केली जाते.

EAP-TLS चे परिभाषित वैशिष्ट्य. परस्पर प्रमाणीकरण हे सुनिश्चित करते की क्लायंटला माहित आहे की तो कायदेशीर नेटवर्क सर्व्हरशी बोलत आहे, आणि सर्व्हरला माहित आहे की तो अधिकृत क्लायंट डिव्हाइसशी बोलत आहे.

MSCHAPv2 (Microsoft Challenge Handshake Authentication Protocol v2)

PEAP टनेल्समध्ये इनर ऑथेंटिकेशन पद्धत म्हणून सामान्यतः वापरला जाणारा पासवर्ड-आधारित प्रमाणीकरण प्रोटोकॉल. प्लेनटेक्स्टमध्ये पासवर्ड ट्रान्समिट करणे टाळण्यासाठी हे चॅलेंज-रिस्पॉन्स मेकॅनिझम वापरते.

जर रोग ॲक्सेस पॉईंटद्वारे PEAP टनेलशी तडजोड केली गेली तर MSCHAPv2 हॅशेस कॅप्चर केले जाऊ शकतात आणि ऑफलाइन क्रॅक केले जाऊ शकतात. म्हणूनच PEAP मध्ये सर्व्हर प्रमाणपत्र पडताळणी अनिवार्य आहे.

OpenRoaming

एक WiFi फेडरेशन मानक जे वापरकर्त्यांना प्रमाणपत्र-आधारित प्रमाणीकरणाचा वापर करून, पुन्हा प्रमाणीकरण न करता विविध ठिकाणे आणि ऑपरेटर्समधील सहभागी नेटवर्क्सशी स्वयंचलितपणे आणि सुरक्षितपणे कनेक्ट होऊ देते.

Purple त्याच्या Connect परवान्याअंतर्गत OpenRoaming साठी मोफत आयडेंटिटी प्रोव्हायडर म्हणून काम करते, ज्यामुळे ठिकाणांना अखंड, सुरक्षित कनेक्टिव्हिटी ऑफर करता येते जी EAP-TLS प्रमाणपत्र प्रमाणीकरण तत्त्वांशी संरेखित असते.

सोडवलेली उदाहरणे

500 ठिकाणे असलेल्या एका राष्ट्रीय रिटेल चेनला स्टोअर मॅनेजर्सचे टॅब्लेट्स आणि हँडहेल्ड इन्व्हेंटरी स्कॅनर्ससाठी कॉर्पोरेट नेटवर्क ॲक्सेस सुरक्षित करण्याची आवश्यकता आहे. ते सध्या सर्व साइट्सवर सामायिक WPA2-PSK वापरतात. त्यांच्याकडे डिव्हाइस व्यवस्थापनासाठी Microsoft Intune डिप्लॉय केलेले आहे.

EAP-TLS डिप्लॉय करा. संस्थेने आधीच Microsoft Intune चा वापर केल्यामुळे, प्रमाणपत्र डिप्लॉयमेंटचे मोठे काम आधीच सोडवले गेले आहे. SCEP किंवा PKCS प्रमाणपत्र प्रोफाइलद्वारे सर्व कॉर्पोरेट-मालकीच्या टॅब्लेट्स आणि स्कॅनर्सवर युनिक क्लायंट प्रमाणपत्रे पुश करण्यासाठी Intune कॉन्फिगर करा. मध्यवर्ती किंवा क्लाउड-आधारित RADIUS सर्व्हर (जसे की Microsoft NPS किंवा क्लाउड RADIUS सेवा) कडे निर्देशित करणारे 802.1X वापरण्यासाठी वायरलेस इन्फ्रास्ट्रक्चर पुन्हा कॉन्फिगर केले जाते. RADIUS सर्व्हर केवळ संस्थेच्या अंतर्गत CA द्वारे जारी केलेली प्रमाणपत्रे सादर करणाऱ्या डिव्हाइसेसकडून प्रमाणीकरण स्वीकारण्यासाठी कॉन्फिगर केलेला आहे. प्रमाणीकरणानंतर, डायनॅमिक VLAN असाइनमेंट डिव्हाइसेसना योग्य स्टोअर ऑपरेशन्स सेगमेंटमध्ये ठेवते.

एका मोठ्या कॉन्फरन्स सेंटरला त्यांची स्वतःची वैयक्तिक डिव्हाइसेस (BYOD) वापरणाऱ्या 3,000 अंतर्गत कर्मचाऱ्यांसाठी सुरक्षित WiFi प्रदान करण्याची आवश्यकता आहे. ते कॉर्पोरेट ओळखीसाठी Google Workspace वापरतात परंतु कर्मचाऱ्यांचे वैयक्तिक फोन किंवा लॅपटॉप व्यवस्थापित करत नाहीत.

PEAP डिप्लॉय करा (विशेषतः Google Secure LDAP विरुद्ध PEAP-MSCHAPv2 किंवा EAP-TTLS/PAP). आयटी टीम Google Workspace Secure LDAP सोबत इंटिग्रेट केलेला RADIUS सर्व्हर सेट करते. कर्मचारी त्यांचा मानक Google Workspace ईमेल आणि पासवर्ड वापरून 'Staff_WiFi' SSID शी कनेक्ट होतात. आयटी टीम ऑनबोर्डिंग दस्तऐवज प्रदान करते — आदर्शपणे Captive Portal किंवा नेटवर्क ऑनबोर्डिंग टूलद्वारे — कर्मचाऱ्यांना त्यांच्या डिव्हाइसेसना विशिष्ट RADIUS सर्व्हर प्रमाणपत्रावर विश्वास ठेवण्यासाठी आणि सर्व्हरच्या डोमेन नावाची पडताळणी करण्यासाठी कॉन्फिगर करण्याच्या सूचना देते. इव्हेंट उपस्थितांसाठी एक वेगळा अतिथी SSID राखला जातो, जो ॲनालिटिक्स आणि ॲक्सेस कंट्रोलसाठी Purple च्या अतिथी WiFi प्लॅटफॉर्मद्वारे व्यवस्थापित केला जातो.

सराव प्रश्न

Q1. एका विद्यापीठाचा आयटी विभाग कॅम्पसमध्ये 20,000 विद्यार्थ्यांसाठी सुरक्षित WiFi डिप्लॉय करत आहे. विद्यार्थी Windows, macOS, iOS आणि Android चे मिश्रण चालवणारे त्यांचे स्वतःचे लॅपटॉप आणि स्मार्टफोन्स आणतात. आयटी डायरेक्टर जास्तीत जास्त सुरक्षेचा आग्रह धरतात आणि EAP-TLS प्रस्तावित करतात. तुमची आर्किटेक्चरल शिफारस काय आहे?

टीप: हेटेरोजिनियस डिव्हाइस इस्टेटमध्ये अनमॅनेज्ड, वैयक्तिक मालकीच्या डिव्हाइसेसवरील प्रमाणपत्र व्यवस्थापनाच्या ऑपरेशनल ओव्हरहेडचा विचार करा.

नमुना उत्तर पहा

या विशिष्ट युझ केससाठी EAP-TLS विरुद्ध सल्ला द्या. EAP-TLS सर्वोच्च सुरक्षा देत असले तरी, MDM सोल्यूशनशिवाय अनमॅनेज्ड विद्यार्थी डिव्हाइसेसवर 20,000+ क्लायंट प्रमाणपत्रे डिप्लॉय करणे आणि व्यवस्थापित करणे एक न पेलवणारा सपोर्ट भार निर्माण करेल. विद्यार्थी वारंवार डिव्हाइसेस बदलतात, आणि MDM ऑटोमेशनशिवाय iOS, Android, Windows आणि macOS वर प्रमाणपत्र इन्स्टॉलेशनसाठी ऑनबोर्डिंग प्रक्रिया गुंतागुंतीची असते. विद्यापीठाच्या विद्यार्थी डिरेक्टरी सेवेसोबत इंटिग्रेट केलेल्या PEAP (किंवा EAP-TTLS) ची शिफारस करा. विद्यार्थी डिव्हाइसेसना सर्व्हर प्रमाणपत्राची कठोरपणे पडताळणी करण्यासाठी कॉन्फिगर करण्यासाठी मजबूत ऑनबोर्डिंग टूल्स वापरली जातील याची खात्री करा. पर्यायाने, विद्यापीठाद्वारे व्यवस्थापित केलेल्या कर्मचारी डिव्हाइसेससाठी वेगळ्या SSID वर EAP-TLS डिप्लॉय करा, ज्यामुळे एक टायर्ड सुरक्षा आर्किटेक्चर तयार होईल.

Q2. सुरक्षा ऑडिट दरम्यान, एक पेनिट्रेशन टेस्टर समान SSID ब्रॉडकास्ट करणारा रोग ॲक्सेस पॉईंट सेट करून तुमच्या PEAP-सुरक्षित वायरलेस नेटवर्कवरून वापरकर्ता क्रेडेंशियल्स यशस्वीरित्या गोळा करतो. या असुरक्षिततेचे मूळ कारण काय आहे आणि त्यावर उपाय काय आहे?

टीप: PEAP मधील TLS टनेल स्थापना टप्प्यात काय घडते आणि क्लायंट डिव्हाइस काय तपासत आहे — किंवा काय तपासत नाही — याचा विचार करा.

नमुना उत्तर पहा

मूळ कारण सप्लिकंट मिसकॉन्फिगरेशन आहे. क्लायंट डिव्हाइसेस RADIUS सर्व्हरच्या डिजिटल प्रमाणपत्राची कठोरपणे पडताळणी करण्यासाठी कॉन्फिगर केलेली नाहीत. जेव्हा रोग AP ने फसवणूक करणारे प्रमाणपत्र सादर केले, तेव्हा क्लायंट डिव्हाइसेसनी त्यावर आंधळेपणाने विश्वास ठेवला, हल्लेखोरासोबत TLS टनेल स्थापित केला आणि MSCHAPv2 प्रमाणीकरण एक्सचेंज ट्रान्समिट केले. हल्लेखोर हे ऑफलाइन क्रॅक करू शकतो. उपाय तीन-पट आहे: (1) सर्व क्लायंट डिव्हाइसेसवर ग्रुप पॉलिसी किंवा MDM प्रोफाइल्सद्वारे कठोर सर्व्हर प्रमाणपत्र पडताळणी लागू करा; (2) इतर डोमेन्समधील प्रमाणपत्रे स्वीकारणे टाळण्यासाठी सप्लिकंट कॉन्फिगरेशनमध्ये अचूक अपेक्षित RADIUS सर्व्हर डोमेन नाव निर्दिष्ट करा; (3) रोग ॲक्सेस पॉईंट्स शोधण्यासाठी आणि अलर्ट करण्यासाठी वायरलेस इंट्रुजन डिटेक्शन सिस्टीम (WIDS) डिप्लॉय करा.

Q3. एक हेल्थकेअर प्रोव्हायडर रुग्णांच्या रेकॉर्ड्समध्ये ॲक्सेस करणाऱ्या मोबाइल नर्सिंग वर्कस्टेशन्सना सपोर्ट करण्यासाठी त्याचे नेटवर्क अपग्रेड करत आहे. ही वर्कस्टेशन्स कॉर्पोरेट-मालकीची आहेत, Microsoft Intune द्वारे आयटी कडून काटेकोरपणे व्यवस्थापित केली जातात आणि वातावरणाने हेल्थकेअर डेटा संरक्षण नियमांचे पालन करणे आवश्यक आहे. त्यांनी PEAP डिप्लॉय करावे की EAP-TLS?

टीप: नियामक वातावरण, डिव्हाइस नियंत्रणाची पातळी आणि ॲक्सेस केल्या जाणाऱ्या डेटाच्या संवेदनशीलतेचे मूल्यांकन करा.

नमुना उत्तर पहा

कोणताही संकोच न करता EAP-TLS डिप्लॉय करा. हेल्थकेअर वातावरणाला कठोर अनुपालन आणि क्रेडेंशियल चोरीविरूद्ध जास्तीत जास्त सुरक्षेची आवश्यकता असते — हेल्थकेअर नेटवर्कमधील तडजोड केलेला पासवर्ड रुग्णांचे रेकॉर्ड उघड करू शकतो आणि GDPR आणि क्षेत्र-विशिष्ट डेटा संरक्षण आवश्यकतांनुसार महत्त्वपूर्ण नियामक दंड ट्रिगर करू शकतो. डिव्हाइसेस कॉर्पोरेट-मालकीची असल्यामुळे आणि Microsoft Intune द्वारे काटेकोरपणे व्यवस्थापित केली जात असल्यामुळे, क्लायंट प्रमाणपत्रे डिप्लॉय करणे ऑपरेशनलदृष्ट्या शक्य आहे आणि पूर्णपणे स्वयंचलित केले जाऊ शकते. केवळ अधिकृत, कॉर्पोरेट-व्यवस्थापित डिव्हाइसेस क्लिनिकल नेटवर्कमध्ये ॲक्सेस करू शकतील याची खात्री करण्यासाठी EAP-TLS आवश्यक परस्पर प्रमाणीकरण प्रदान करते. याव्यतिरिक्त, EAP-TLS अनुपालन ऑडिट सुलभ करते — नेटवर्क आर्किटेक्चरचे पुनरावलोकन करणाऱ्या ऑडिटर्सना प्रमाणपत्र-आधारित, पासवर्डलेस प्रमाणीकरण प्रणाली दिसेल जी पासवर्ड-आधारित पर्यायांपेक्षा अधिक सुरक्षित आहे.

या मालिकेमध्ये पुढे वाचा

विक्रेत्यानुसार प्रति-डिव्हाइस PSK: iPSK, DPSK, MPSK आणि PPSK ची तुलना (आणि WPA3 सपोर्ट)

Cisco Meraki, HPE Aruba, Ruckus, Juniper Mist, Extreme, Fortinet आणि Ubiquiti UniFi मधील प्रति-डिव्हाइस PSK अंमलबजावणीची सर्वसमावेशक तुलना. WPA3-SAE चा प्रति-डिव्हाइस की (key) धोरणांवर कसा परिणाम होतो आणि ट्रान्झिशन मोड कधी लागू करायचे विरुद्ध 802.1X कडे कधी वळायचे ते जाणून घ्या.

MAC Address Authentication म्हणजे काय? ते कधी वापरावे आणि कधी टाळावे

हे अधिकृत तांत्रिक संदर्भ मार्गदर्शक एंटरप्राइझ WiFi वातावरणातील MAC ऍड्रेस ऑथेंटिकेशन कव्हर करते — RADIUS-आधारित MAC ऑथेंटिकेशन लेयर 2 वर कसे काम करते, त्याच्या अंगभूत सुरक्षा भेद्यता (MAC स्पूफिंग आणि OS-स्तरीय MAC रँडमायझेशनच्या प्रभावासह), आणि अचूक ऑपरेशनल संदर्भ जिथे ते IoT आणि हेडलेस उपकरणांचे व्यवस्थापन करण्यासाठी एक वैध साधन राहते. हे हॉस्पिटॅलिटी, रिटेल, हेल्थकेअर आणि सार्वजनिक क्षेत्रातील व्हेन्यूजमधील IT मॅनेजर्स आणि नेटवर्क आर्किटेक्ट्ससाठी रिअल-वर्ल्ड उदाहरणे, निर्णय फ्रेमवर्क्स आणि Purple च्या अतिथी WiFi आणि ॲनालिटिक्स प्लॅटफॉर्मसाठी इंटिग्रेशन संदर्भासह कृतीयोग्य डिप्लॉयमेंट मार्गदर्शन प्रदान करते.

iOS आणि macOS वर 802.1X सह एंटरप्राइझ WiFi कसे सेट करावे

हे अधिकृत मार्गदर्शक वरिष्ठ IT लीडर्सना iOS आणि macOS डिव्हाइसेसवर 802.1X एंटरप्राइझ WiFi डिप्लॉय करण्यासाठी कृती करण्यायोग्य पायऱ्या प्रदान करते. हे BYOD उपक्रमांना सपोर्ट करताना कॉर्पोरेट नेटवर्क्स सुरक्षित करण्यासाठी सर्टिफिकेट-आधारित ऑथेंटिकेशन (EAP-TLS), MDM कॉन्फिगरेशन प्रोफाइल्स आणि आर्किटेक्चर इंटिग्रेशन कव्हर करते.