WiFi প্রমাণীকরণের সবচেয়ে সুরক্ষিত পদ্ধতি: একটি তুলনা

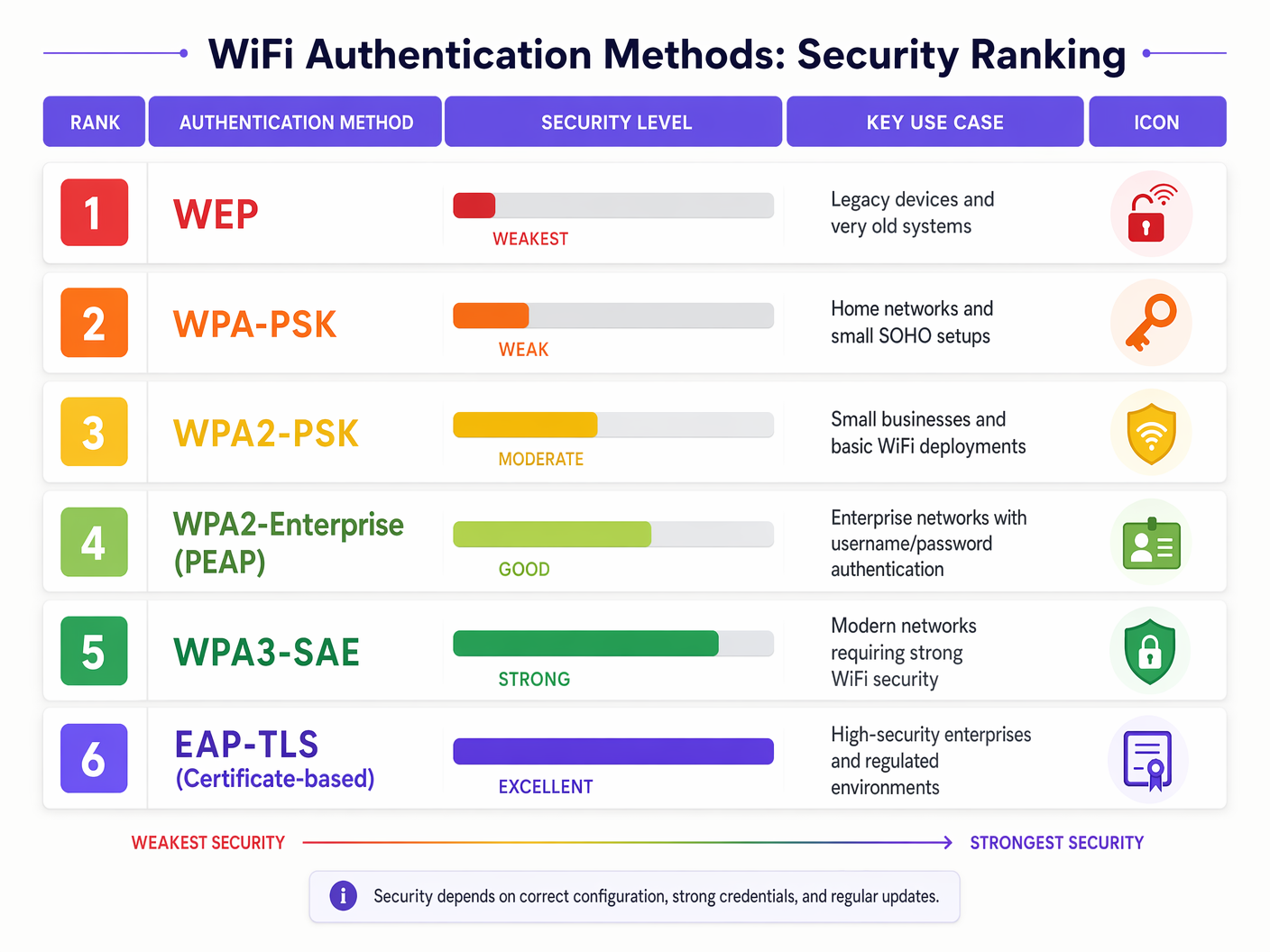

এই প্রযুক্তিগত রেফারেন্স গাইডটি WiFi প্রমাণীকরণ পদ্ধতিগুলির একটি সুনির্দিষ্ট র্যাঙ্কযুক্ত তুলনা প্রদান করে — অপ্রচলিত WEP স্ট্যান্ডার্ড থেকে EAP-TLS সার্টিফিকেট-ভিত্তিক প্রমাণীকরণ পর্যন্ত — যা এন্টারপ্রাইজ ভেন্যুগুলির IT ম্যানেজার, নেটওয়ার্ক আর্কিটেক্ট এবং CTO-দেরকে সুচিন্তিত, সম্মতি-ভিত্তিক নিরাপত্তা সিদ্ধান্ত নিতে সহায়তা করে। এটি প্রতিটি প্রোটোকলের প্রযুক্তিগত স্থাপত্য, আতিথেয়তা এবং খুচরা ক্ষেত্রে বাস্তব-বিশ্বের স্থাপনার পরিস্থিতি, এবং PCI DSS ও GDPR বাধ্যবাধকতার অধীনে পরিচালিত সংস্থাগুলির জন্য ব্যবহারিক বাস্তবায়ন নির্দেশিকা কভার করে। ভেন্যু অপারেটর এবং IT দলগুলির জন্য, এই গাইডটি জটিল ক্রিপ্টোগ্রাফিক স্ট্যান্ডার্ডগুলিকে পরিমাপযোগ্য ব্যবসায়িক ফলাফল সহ কার্যকর স্থাপনার সিদ্ধান্তে রূপান্তরিত করে।

🎧 এই গাইডটি শুনুন

ট্রান্সক্রিপ্ট দেখুন

- কার্যনির্বাহী সারসংক্ষেপ

- প্রযুক্তিগত গভীর বিশ্লেষণ

- ওয়্যারলেস নেটওয়ার্কগুলির মৌলিক নিরাপত্তা চ্যালেঞ্জ

- প্রোটোকল-ভিত্তিক বিশ্লেষণ

- EAP পদ্ধতি: গুরুত্বপূর্ণ সিদ্ধান্ত

- বাস্তবায়ন নির্দেশিকা

- ধাপ 1: অবকাঠামো মূল্যায়ন এবং হার্ডওয়্যার যাচাইকরণ

- ধাপ 2: RADIUS এবং আইডেন্টিটি স্টোর আর্কিটেকচার

- ধাপ 3: EAP-TLS এর জন্য সার্টিফিকেট ব্যবস্থাপনা

- ধাপ 4: পর্যায়ক্রমিক রোলআউট এবং পর্যবেক্ষণ

- সর্বোত্তম অনুশীলন

- সমস্যা সমাধান ও ঝুঁকি প্রশমন

- ROI এবং ব্যবসায়িক প্রভাব

কার্যনির্বাহী সারসংক্ষেপ

এন্টারপ্রাইজ ভেন্যুগুলির জন্য — বিস্তৃত খুচরা চেইন থেকে উচ্চ-ঘনত্বের স্টেডিয়াম পর্যন্ত — WiFi প্রমাণীকরণ পদ্ধতির পছন্দ সরাসরি সংস্থার নিরাপত্তা অবস্থান এবং সম্মতি স্থিতি নির্ধারণ করে। এই গাইডটি WiFi নিরাপত্তা প্রোটোকলগুলির একটি সুনির্দিষ্ট প্রযুক্তিগত তুলনা প্রদান করে, তাদের স্থাপত্য, দুর্বলতা এবং আতিথেয়তা, খুচরা, স্বাস্থ্যসেবা এবং পাবলিক-সেক্টর পরিবেশে বাস্তব-বিশ্বের প্রযোজ্যতা মূল্যায়ন করে।

ঐতিহ্যবাহী শেয়ার্ড-কী মডেলগুলি ছাড়িয়ে, আধুনিক স্থাপনাগুলির কর্পোরেট সম্পদ এবং অতিথি ডেটা সুরক্ষিত রাখতে শক্তিশালী পরিচয় যাচাইকরণ প্রয়োজন। WEP থেকে EAP-TLS-এর বিবর্তন একটি মৌলিক স্থাপত্যগত পরিবর্তনকে প্রতিনিধিত্ব করে: নেটওয়ার্ক-স্তরের শেয়ার্ড সিক্রেট থেকে ডিভাইস-স্তরের ক্রিপ্টোগ্রাফিক পরিচয়ে। এই অগ্রগতি বোঝার মাধ্যমে, IT নেতারা PCI DSS এবং GDPR নির্দেশাবলীর সাথে সঙ্গতিপূর্ণ সুরক্ষিত নেটওয়ার্ক তৈরি করতে পারেন, যখন Purple-এর Guest WiFi এবং WiFi Analytics সমাধানগুলির মতো প্ল্যাটফর্মগুলির সাথে নির্বিঘ্নে একত্রিত হয়।

অধিকাংশ এন্টারপ্রাইজ IT দলগুলির জন্য মূল সিদ্ধান্তটি 802.1X স্থাপন করা হবে কিনা তা নয়, বরং কোন EAP পদ্ধতি নির্বাচন করা হবে এবং ফলস্বরূপ অবকাঠামো কীভাবে পরিচালনা করা হবে। এই গাইডটি আত্মবিশ্বাসের সাথে সেই সিদ্ধান্ত নেওয়ার কাঠামো সরবরাহ করে।

প্রযুক্তিগত গভীর বিশ্লেষণ

ওয়্যারলেস নেটওয়ার্কগুলির মৌলিক নিরাপত্তা চ্যালেঞ্জ

ওয়্যারলেস নেটওয়ার্কগুলি একটি অনন্য নিরাপত্তা চ্যালেঞ্জ উপস্থাপন করে: ট্রান্সমিশন মাধ্যম সহজাতভাবে সর্বজনীন। রেডিও ফ্রিকোয়েন্সির মাধ্যমে সম্প্রচারিত ডেটা ভবন, গাড়ি পার্ক এবং সম্ভাব্য রাস্তার শারীরিক সীমানা ছাড়িয়ে যায়। সীমার মধ্যে থাকা যেকোনো ডিভাইস সেই ট্র্যাফিক ক্যাপচার করার চেষ্টা করতে পারে। এই কারণেই প্রমাণীকরণ এবং এনক্রিপশন প্রোটোকলের পছন্দ একটি কনফিগারেশন বিশদ নয় — এটি একটি মৌলিক স্থাপত্যগত সিদ্ধান্ত।

IEEE 802.11 ওয়ার্কিং গ্রুপ এই চ্যালেঞ্জ মোকাবেলায় নিরাপত্তা মানগুলিকে ক্রমাগত বিকশিত করেছে, এবং সেই বিবর্তনের ইতিহাস বর্তমান বিকল্পগুলি মূল্যায়নের জন্য একটি দরকারী লেন্স।

প্রোটোকল-ভিত্তিক বিশ্লেষণ

WEP (Wired Equivalent Privacy) — অপ্রচলিত

১৯৯৭ সালে মূল IEEE 802.11 স্ট্যান্ডার্ডের অংশ হিসাবে প্রবর্তিত, WEP গোপনীয়তার জন্য RC4 স্ট্রিম সাইফার এবং অখণ্ডতা যাচাইয়ের জন্য CRC-32 ব্যবহার করত। ক্রিপ্টোগ্রাফিক গবেষকরা স্থাপনার কয়েক বছরের মধ্যেই RC4-এর কী শিডিউলিং অ্যালগরিদমে মৌলিক ত্রুটিগুলি চিহ্নিত করেন। Aircrack-ng-এর মতো সরঞ্জামগুলি পর্যাপ্ত পরিমাণে ট্র্যাফিক নিষ্ক্রিয়ভাবে ক্যাপচার করে দুই মিনিটেরও কম সময়ে একটি WEP কী ক্র্যাক করতে পারে। WEP সম্পূর্ণরূপে IEEE দ্বারা অপ্রচলিত এবং একটি গুরুতর নিরাপত্তা ঝুঁকি তৈরি করে। যে কোনো সংস্থা এখনও WEP-সুরক্ষিত নেটওয়ার্ক পরিচালনা করছে তারা PCI DSS প্রয়োজনীয়তা লঙ্ঘন করছে এবং প্রতিকারকে জরুরি হিসাবে বিবেচনা করা উচিত।

| Protocol | Encryption | Key Length | Status |

|---|---|---|---|

| WEP | RC4 | 40/104-bit | অপ্রচলিত — ব্যবহার করবেন না |

| WPA | TKIP/RC4 | 128-bit | অপ্রচলিত |

| WPA2-PSK | AES-CCMP | 128/256-bit | গ্রহণযোগ্য (সীমিত ব্যবহারের ক্ষেত্রে) |

| WPA3-SAE | AES-CCMP + SAE | 128/256-bit | প্রস্তাবিত (ব্যক্তিগত/ছোট ব্যবসা) |

| WPA2-Enterprise | AES-CCMP + 802.1X | 128/256-bit | প্রস্তাবিত (এন্টারপ্রাইজ) |

| WPA3-Enterprise | AES-GCMP + 802.1X | 192/256-bit | গোল্ড স্ট্যান্ডার্ড |

WPA এবং WPA2-PSK (প্রি-শেয়ার্ড কী)

WPA, TKIP (Temporal Key Integrity Protocol) বাস্তবায়নের মাধ্যমে WEP-কে প্রতিস্থাপন করে, যা পরবর্তীতে WPA2 এবং এর শক্তিশালী AES-CCMP এনক্রিপশন দ্বারা প্রতিস্থাপিত হয়। যদিও WPA2-PSK শক্তিশালী ওভার-দ্য-এয়ার এনক্রিপশন প্রদান করে, এটি সমস্ত ব্যবহারকারীর কাছে বিতরণ করা একটি একক শেয়ার্ড পাসওয়ার্ডের উপর নির্ভর করে। এই স্থাপত্য এন্টারপ্রাইজ স্থাপনার জন্য দুটি গুরুতর দুর্বলতা বহন করে।

প্রথমত, এটি অফলাইন ডিকশনারি আক্রমণের জন্য ঝুঁকিপূর্ণ। একজন আক্রমণকারী যিনি একটি ক্লায়েন্টের অ্যাসোসিয়েশনের সময় চার-মুখী EAPOL হ্যান্ডশেক ক্যাপচার করেন, তিনি সেই ক্যাপচারটি অফলাইনে নিয়ে যেতে পারেন এবং GPU-ত্বরিত সরঞ্জাম ব্যবহার করে তাদের সুবিধামত পাসওয়ার্ড ব্রুট-ফোর্স করতে পারেন। দ্বিতীয়ত, এটি কোনো ব্যক্তিগত ব্যবহারকারীর জবাবদিহিতা প্রদান করে না। নেটওয়ার্কের প্রতিটি ডিভাইস একই এনক্রিপশন কী শেয়ার করে, যার অর্থ একটি আপোসকৃত ডিভাইস একই নেটওয়ার্ক সেগমেন্টের অন্যান্য প্রতিটি ডিভাইসের ট্র্যাফিক ডিক্রিপ্ট করতে পারে। পেমেন্ট কার্ড ডেটা পরিচালনা করা Retail পরিবেশের জন্য, এটি একটি সরাসরি PCI DSS লঙ্ঘন।

WPA3-SAE (Simultaneous Authentication of Equals)

WPA3, WPA2-PSK-এর মূল ক্রিপ্টোগ্রাফিক দুর্বলতাগুলি Dragonfly কী এক্সচেঞ্জ দ্বারা চার-মুখী হ্যান্ডশেক প্রতিস্থাপন করে সমাধান করে, যা আনুষ্ঠানিকভাবে Simultaneous Authentication of Equals (SAE) নামে পরিচিত। SAE দুটি গুরুত্বপূর্ণ উন্নতি প্রদান করে: অফলাইন ডিকশনারি আক্রমণের প্রতিরোধ (প্রতিটি প্রমাণীকরণ প্রচেষ্টার জন্য অ্যাক্সেস পয়েন্টের সাথে একটি সক্রিয় মিথস্ক্রিয়া প্রয়োজন, যা ব্রুট-ফোর্সকে গণনাগতভাবে অসম্ভব করে তোলে) এবং ফরোয়ার্ড সিক্রেসি (পাসওয়ার্ড পরবর্তীতে আপোসকৃত হলেও অতীতের সেশন ট্র্যাফিক ডিক্রিপ্ট করা যায় না)। WPA3 হল সেই ভেন্যুগুলির জন্য সঠিক আপগ্রেড পথ যারা 802.1X-এর অবকাঠামোগত ওভারহেডকে সমর্থন করতে পারে না — ছোট খুচরা অবস্থান, IoT ডিভাইস নেটওয়ার্ক এবং শাখা অফিস।

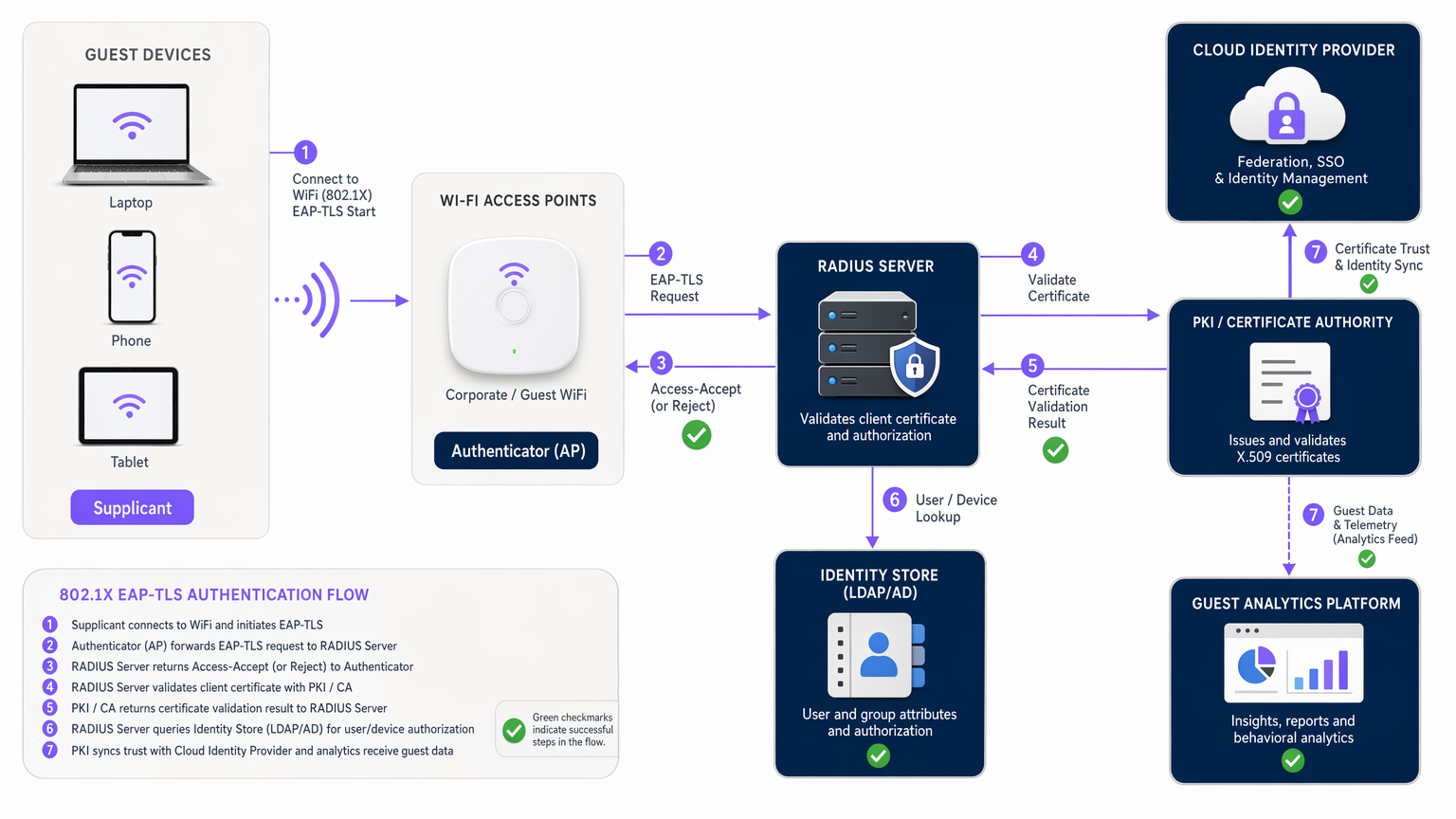

WPA2/WPA3-Enterprise (IEEE 802.1X)

এন্টারপ্রাইজ পরিবেশে ব্যক্তিগত পরিচয় যাচাইকরণ প্রয়োজন। IEEE 802.1X স্ট্যান্ডার্ড পোর্ট-ভিত্তিক নেটওয়ার্ক অ্যাক্সেস নিয়ন্ত্রণ সংজ্ঞায়িত করে, যা এক্সটেনসিবল অথেন্টিকেশন প্রোটোকল (EAP) ব্যবহার করে ক্লায়েন্ট ডিভাইস (সাপ্লিক্যান্ট) থেকে অ্যাক্সেস পয়েন্ট (অথেন্টিকেটর) এর মাধ্যমে একটি কেন্দ্রীয় RADIUS সার্ভার (অথেন্টিকেশন সার্ভার) এ প্রমাণপত্র পরিবহন করে। RADIUS সার্ভার একটি পরিচয় স্টোরের (Active Directory, LDAP, বা একটি ক্লাউড পরিচয় প্রদানকারী) বিরুদ্ধে প্রমাণপত্র যাচাই করে এবং একটি অ্যাক্সেস-অ্যাকসেপ্ট বা অ্যাক্সেস-রিজেক্ট বার্তা ফেরত দেয়। শুধুমাত্র অ্যাক্সেস-অ্যাকসেপ্ট পাওয়ার পরেই AP ক্লায়েন্টকে সম্পূর্ণ নেটওয়ার্ক অ্যাক্সেস প্রদান করে।

এই তিন-পক্ষীয় স্থাপত্য এন্টারপ্রাইজ WiFi নিরাপত্তার ভিত্তি এবং সংবেদনশীল ডেটা পরিচালনা করে এমন যেকোনো সংস্থার জন্য বাধ্যতামূলক বেসলাইন।একটি নিয়ন্ত্রিত শিল্পে কাজ করছে।

EAP পদ্ধতি: গুরুত্বপূর্ণ সিদ্ধান্ত

802.1X কাঠামোর মধ্যে, EAP পদ্ধতির পছন্দ প্রমাণীকরণ বিনিময়ের প্রকৃত শক্তি নির্ধারণ করে। এন্টারপ্রাইজ পরিবেশে সবচেয়ে বেশি ব্যবহৃত দুটি পদ্ধতি হলো PEAP এবং EAP-TLS।

PEAP (Protected EAP) একটি সার্ভার-সাইড সার্টিফিকেট ব্যবহার করে একটি সুরক্ষিত TLS টানেল স্থাপন করে, যা MSCHAPv2 ক্রেডেনশিয়াল (ব্যবহারকারীর নাম এবং পাসওয়ার্ড) এর পরবর্তী বিনিময়কে সুরক্ষিত রাখে। এটি কার্যকারিতার দিক থেকে আকর্ষণীয় কারণ এর জন্য ক্লায়েন্ট ডিভাইসে সার্টিফিকেট স্থাপনের প্রয়োজন হয় না — ব্যবহারকারীরা তাদের বিদ্যমান Active Directory ক্রেডেনশিয়াল দিয়ে প্রমাণীকরণ করে। তবে, PEAP-এর নিরাপত্তা সম্পূর্ণরূপে ক্লায়েন্টের RADIUS সার্ভারের সার্টিফিকেট সঠিকভাবে যাচাই করার উপর নির্ভর করে। যদি কোনো ব্যবহারকারীকে একটি দুর্বৃত্ত সার্ভার সার্টিফিকেট গ্রহণ করতে প্ররোচিত করা হয় — যা একটি সুপরিচিত আক্রমণ ভেক্টর — তাহলে আক্রমণকারী টানেলের ভিতরে প্লেইন টেক্সটে ক্রেডেনশিয়াল সংগ্রহ করতে পারে। Group Policy বা MDM এর মাধ্যমে কঠোর সার্টিফিকেট যাচাইকরণ, যেকোনো PEAP স্থাপনায় অপরিহার্য।

EAP-TLS (EAP-Transport Layer Security) হলো WiFi নেটওয়ার্কের জন্য উপলব্ধ সর্বোচ্চ-নিশ্চিত প্রমাণীকরণ পদ্ধতি। এর জন্য পারস্পরিক সার্টিফিকেট প্রমাণীকরণ প্রয়োজন: RADIUS সার্ভার ক্লায়েন্টের কাছে একটি সার্টিফিকেট উপস্থাপন করে এবং ক্লায়েন্ট RADIUS সার্ভারের কাছে একটি অনন্য সার্টিফিকেট উপস্থাপন করে। নেটওয়ার্ক অ্যাক্সেস মঞ্জুর করার আগে উভয় পক্ষকে অবশ্যই একে অপরের সার্টিফিকেট সফলভাবে যাচাই করতে হবে। এটি সম্পূর্ণরূপে পাসওয়ার্ড-ভিত্তিক দুর্বলতা দূর করে। একটি আপোসকৃত পাসওয়ার্ড নেটওয়ার্ক অ্যাক্সেস দিতে পারে না কারণ আক্রমণকারীর কাছে ক্লায়েন্ট সার্টিফিকেটের সাথে যুক্ত ব্যক্তিগত কী থাকে না। এই দুটি পদ্ধতির বিস্তারিত তুলনার জন্য, আমাদের ডেডিকেটেড গাইড দেখুন: EAP-TLS vs. PEAP: ¿Qué protocolo de autenticación es el adecuado para su red?

| বৈশিষ্ট্য | PEAP | EAP-TLS |

|---|---|---|

| সার্ভার সার্টিফিকেট প্রয়োজন | হ্যাঁ | হ্যাঁ |

| ক্লায়েন্ট সার্টিফিকেট প্রয়োজন | না | হ্যাঁ |

| ব্যবহৃত পাসওয়ার্ড | হ্যাঁ (MSCHAPv2) | না |

| ফিশিং প্রতিরোধ | মাঝারি | খুব উচ্চ |

| PKI অবকাঠামো প্রয়োজন | আংশিক | সম্পূর্ণ |

| BYOD উপযুক্ততা | উচ্চ | নিম্ন-মাঝারি |

| পরিচালিত ডিভাইসের উপযুক্ততা | উচ্চ | খুব উচ্চ |

| নিয়ন্ত্রক সম্মতি সারিবদ্ধতা | ভালো | চমৎকার |

বাস্তবায়ন নির্দেশিকা

শক্তিশালী WiFi নিরাপত্তা, বিশেষ করে 802.1X স্থাপন করার জন্য, চারটি প্রধান কর্মধারার জুড়ে সতর্ক স্থাপত্য পরিকল্পনা প্রয়োজন।

ধাপ 1: অবকাঠামো মূল্যায়ন এবং হার্ডওয়্যার যাচাইকরণ

নিশ্চিত করুন যে সমস্ত অ্যাক্সেস পয়েন্ট এবং ওয়্যারলেস LAN কন্ট্রোলার লক্ষ্য WPA3 বা 802.1X স্ট্যান্ডার্ড সমর্থন করে। এস্টেট জুড়ে ফার্মওয়্যার সংস্করণ নিরীক্ষা করুন। পুরোনো হার্ডওয়্যারের জন্য ফার্মওয়্যার আপগ্রেড বা প্রতিস্থাপন প্রয়োজন হতে পারে। বড়, বিতরণ করা AP এস্টেট সহ Hospitality পরিবেশের জন্য, কোনো সংগ্রহের সিদ্ধান্ত নেওয়ার আগে এই মূল্যায়ন করা উচিত।

ধাপ 2: RADIUS এবং আইডেন্টিটি স্টোর আর্কিটেকচার

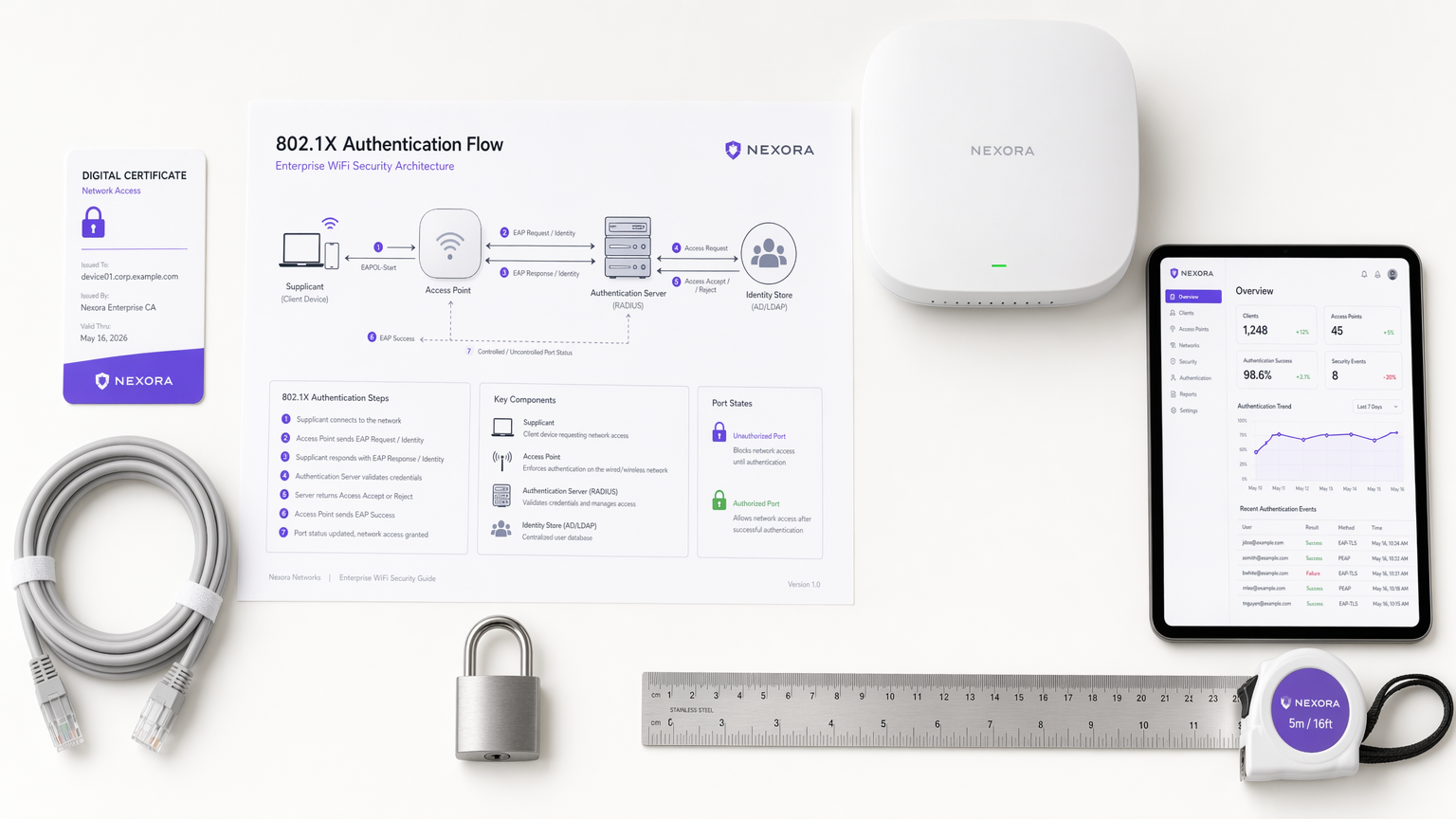

একটি উচ্চ উপলব্ধ RADIUS অবকাঠামো স্থাপন করুন। এন্টারপ্রাইজ স্থাপনার জন্য, এর অর্থ সাধারণত প্রতিটি প্রধান সাইটে একজোড়া RADIUS সার্ভার (প্রাথমিক এবং মাধ্যমিক), অথবা বিতরণ করা সংস্থাগুলির জন্য একটি ক্লাউড-হোস্টেড RADIUS পরিষেবা। RADIUS সার্ভারগুলিকে কর্পোরেট আইডেন্টিটি স্টোরের সাথে একীভূত করুন। Purple-এর প্ল্যাটফর্মের সাথে একীভূত করার সময়, RADIUS অবকাঠামো ব্যবহারকারীর প্রোফাইল যাচাই করতে এবং সেশন ডেটা WiFi Analytics ড্যাশবোর্ডে ফিড করতে নিরাপদে যোগাযোগ করে, যা ভেন্যু অপারেটরদের প্রমাণীকরণ ইভেন্টগুলিকে ভিজিটর আচরণের বিশ্লেষণের সাথে সম্পর্কযুক্ত করতে সক্ষম করে।

ধাপ 3: EAP-TLS এর জন্য সার্টিফিকেট ব্যবস্থাপনা

EAP-TLS স্থাপনার জন্য, একটি শক্তিশালী PKI প্রতিষ্ঠা করুন। এর মধ্যে একটি Root Certificate Authority এবং বড় সংস্থাগুলির জন্য, এক বা একাধিক Intermediate CA স্থাপন করা জড়িত। একটি MDM সমাধান (Microsoft Intune, Jamf, বা VMware Workspace ONE) ব্যবহার করে ক্লায়েন্ট সার্টিফিকেটের প্রভিশনিং এবং বাতিলকরণ স্বয়ংক্রিয় করুন। সার্টিফিকেট লাইফসাইকেল ব্যবস্থাপনা — স্বয়ংক্রিয় নবায়ন এবং বাতিলকরণ ওয়ার্কফ্লো সহ — একটি EAP-TLS স্থাপনার সবচেয়ে কার্যকারিতা-গুরুত্বপূর্ণ উপাদান। একটি মেয়াদোত্তীর্ণ সার্টিফিকেট হঠাৎ, ব্যাখ্যাতীত প্রমাণীকরণ ব্যর্থতার সবচেয়ে সাধারণ কারণ। Healthcare পরিবেশে এটি সমানভাবে গুরুত্বপূর্ণ যেখানে ডিভাইসের প্রাপ্যতা মিশন-ক্রিটিক্যাল।

ধাপ 4: পর্যায়ক্রমিক রোলআউট এবং পর্যবেক্ষণ

পুরোনো নেটওয়ার্কের পাশাপাশি নতুন সুরক্ষিত SSID বাস্তবায়ন করুন। ব্যবহারকারীদের দলবদ্ধভাবে স্থানান্তরিত করুন — IT কর্মীদের দিয়ে শুরু করে, তারপর বিভাগ অনুসারে। ব্যর্থতার ধরণগুলির জন্য RADIUS প্রমাণীকরণ লগগুলি পর্যবেক্ষণ করুন। প্রমাণীকরণ সাফল্যের হারকে একটি মূল অপারেশনাল মেট্রিক হিসাবে ট্র্যাক করুন। বিমানবন্দর এবং রেল স্টেশনের মতো Transport স্থানগুলির জন্য, নিশ্চিত করুন যে রোলআউট পরিকল্পনাটি গেস্ট নেটওয়ার্কগুলিতে সংযোগকারী অস্থায়ী, অপ্রশাসিত ডিভাইসগুলির উচ্চ পরিমাণকে বিবেচনা করে।

সর্বোত্তম অনুশীলন

সমস্ত PEAP ক্লায়েন্টে সার্টিফিকেট যাচাইকরণ প্রয়োগ করুন। Group Policy বা MDM এর মাধ্যমে ক্লায়েন্ট ডিভাইসগুলি কনফিগার করুন যাতে RADIUS সার্ভারের সার্টিফিকেট কঠোরভাবে যাচাই করা হয় এবং শুধুমাত্র ইস্যুকারী Root CA-কে স্পষ্টভাবে বিশ্বাস করা হয়। ব্যবহারকারীদের ম্যানুয়ালি অবিশ্বাসযোগ্য সার্টিফিকেট গ্রহণ করা থেকে বিরত রাখুন। এই একক কনফিগারেশন ধাপটি PEAP স্থাপনার বিরুদ্ধে প্রাথমিক আক্রমণ ভেক্টরকে দূর করে।

নেটওয়ার্ক সেগমেন্টেশন বাস্তবায়ন করুন। গেস্ট ট্র্যাফিক, কর্পোরেট ডেটা এবং IoT ডিভাইসগুলিকে কঠোর ইন্টার-VLAN ফায়ারওয়াল নিয়ম সহ স্বতন্ত্র VLAN-এ বিভক্ত করুন। এটি একটি মৌলিক নিরাপত্তা নিয়ন্ত্রণ যা যেকোনো একক আপোসকৃত ডিভাইসের প্রভাবের ব্যাসার্ধকে সীমিত করে। The Core SD WAN Benefits for Modern Businesses -এ আলোচিত SD-WAN আর্কিটেকচারের নীতিগুলি, বিতরণ করা সাইটগুলিতে কেন্দ্রীভূত নীতি প্রয়োগ সক্ষম করে এই পদ্ধতির পরিপূরক।

সার্টিফিকেট লাইফসাইকেল ব্যবস্থাপনা স্বয়ংক্রিয় করুন। সমস্ত PKI উপাদানের জন্য সার্টিফিকেট মেয়াদ শেষ হওয়ার 90, 60 এবং 30 দিন আগে স্বয়ংক্রিয় সতর্কতা সেট করুন। যেখানে সম্ভব স্বয়ংক্রিয় নবায়ন বাস্তবায়ন করুন। সার্টিফিকেট মেয়াদোত্তীর্ণ হওয়া প্রমাণীকরণের সবচেয়ে প্রতিরোধযোগ্য কারণবিভ্রাট।

Wireless Intrusion Prevention (WIPS) স্থাপন করুন। WIPS সেন্সরগুলি আপনার কর্পোরেট SSID সম্প্রচারকারী দুর্বৃত্ত অ্যাক্সেস পয়েন্টগুলি সনাক্ত করতে পারে এবং কোনো শংসাপত্র সংগ্রহ করার আগেই নিরাপত্তা দলকে সতর্ক করতে পারে। এটি বিশেষত উচ্চ-পদচারণার স্থানগুলিতে গুরুত্বপূর্ণ যেখানে একজন আক্রমণকারী অলক্ষ্যে একটি দুর্বৃত্ত AP স্থাপন করতে পারে।

অতিথি নেটওয়ার্কের জন্য Passpoint/Hotspot 2.0 গ্রহণ করুন। বৃহৎ পরিসরে অতিথি প্রমাণীকরণের জন্য, Passpoint (IEEE 802.11u / Hotspot 2.0) ডিভাইসগুলিকে স্বয়ংক্রিয়ভাবে এবং নিরাপদে প্রোভিশন করা প্রোফাইল ব্যবহার করে সংযোগ করতে সক্ষম করে, যা বারবার পরিদর্শনে Captive Portal ইন্টারঅ্যাকশনের প্রয়োজনীয়তা দূর করে। এটি সেই স্থাপত্য যা OpenRoaming, বৈশ্বিক WiFi রোমিং ফেডারেশনের ভিত্তি।

সমস্যা সমাধান ও ঝুঁকি প্রশমন

RADIUS টাইমআউট এবং ল্যাটেন্সি সমস্যা। অ্যাক্সেস পয়েন্ট এবং RADIUS সার্ভারের মধ্যে উচ্চ ল্যাটেন্সি EAP টাইমআউটের কারণ হতে পারে, যার ফলে প্রমাণীকরণ ব্যর্থ হয়। নিশ্চিত করুন যে RADIUS সার্ভারগুলি AP এস্টেটের সাপেক্ষে ভৌগোলিকভাবে বিতরণ করা হয়েছে। শাখা অবস্থানগুলির জন্য, WAN বিভ্রাটের সময় প্রমাণীকরণ ক্ষমতা বজায় রাখতে স্থানীয় RADIUS সারভাইভাবিলিটি স্থাপনের কথা বিবেচনা করুন।

শংসাপত্র মেয়াদোত্তীর্ণের ব্যর্থতা। মেয়াদোত্তীর্ণ সার্ভার বা ক্লায়েন্ট শংসাপত্র ক্লায়েন্ট ইভেন্ট লগগুলিতে ন্যূনতম ডায়াগনস্টিক আউটপুট সহ তাৎক্ষণিক প্রমাণীকরণ ব্যর্থতার কারণ হবে। স্বয়ংক্রিয় সতর্কীকরণ সহ কেন্দ্রীভূত PKI পর্যবেক্ষণ বাস্তবায়ন করুন। বৃহৎ শংসাপত্র এস্টেটের জন্য, একটি ডেডিকেটেড শংসাপত্র জীবনচক্র ব্যবস্থাপনা প্ল্যাটফর্ম বিবেচনা করুন।

ক্লক স্কিউ এবং NTP সিঙ্ক্রোনাইজেশন। শংসাপত্রের বৈধতা সময়-সীমাবদ্ধ। যদি একটি ক্লায়েন্ট ডিভাইস বা RADIUS সার্ভারের সিস্টেম ঘড়ি উল্লেখযোগ্যভাবে বিচ্যুত হয়, তাহলে শংসাপত্র যাচাইকরণ ব্যর্থ হবে। নিশ্চিত করুন যে সমস্ত নেটওয়ার্ক অবকাঠামো এবং পরিচালিত ডিভাইসগুলি একটি নির্ভরযোগ্য NTP উৎসের সাথে সিঙ্ক্রোনাইজ করা হয়েছে।

দুর্বৃত্ত অ্যাক্সেস পয়েন্ট আক্রমণ। উচ্চ-পদচারণার পরিবেশে, একজন আক্রমণকারী একটি বৈধ SSID সম্প্রচারকারী একটি দুর্বৃত্ত AP স্থাপন করতে পারে যাতে ভুলভাবে কনফিগার করা ক্লায়েন্টদের কাছ থেকে শংসাপত্র সংগ্রহ করা যায়। WIPS স্থাপন এবং কঠোর ক্লায়েন্ট-সাইড শংসাপত্র যাচাইকরণ হল প্রাথমিক প্রশমন।

BYOD অনবোর্ডিং জটিলতা। অনিয়ন্ত্রিত ব্যক্তিগত ডিভাইসে EAP-TLS-এর জন্য একটি সুরক্ষিত অনবোর্ডিং ওয়ার্কফ্লো প্রয়োজন। শংসাপত্র ইনস্টলেশনের মাধ্যমে ব্যবহারকারীদের গাইড করতে একটি Network Access Control (NAC) সমাধান বা একটি ডেডিকেটেড অনবোর্ডিং পোর্টাল ব্যবহার করুন। অতিথি নেটওয়ার্কের জন্য, ব্যবহারকারীদের একটি Captive Portal-এর মাধ্যমে রুট করুন এবং পরবর্তী সুরক্ষিত অ্যাক্সেসের জন্য Passpoint প্রোফাইল প্রোভিশন করুন।

ROI এবং ব্যবসায়িক প্রভাব

শক্তিশালী WiFi নিরাপত্তা স্থাপত্যে বিনিয়োগ পরিমাপযোগ্য ব্যবসায়িক মূল্য প্রদান করে যা ঝুঁকি প্রশমনের বাইরেও বিস্তৃত। PSK থেকে 802.1X-এ আপগ্রেড করার আর্থিক যুক্তি তিনটি মাত্রায় তৈরি করা যেতে পারে।

পরিচালন ব্যয় হ্রাস। EAP-TLS-এ স্থানান্তরিত হওয়া বিতরণ করা সাইটগুলিতে পাসওয়ার্ড ঘূর্ণনের পুনরাবৃত্ত খরচ দূর করে। ৫০টি অবস্থান সহ একটি খুচরা চেইনের জন্য, কর্মীদের পরিবর্তনের পরে ম্যানুয়ালি PSK আপডেট করার IT ওভারহেড — এবং একজন কর্মচারীর প্রস্থান এবং পাসওয়ার্ড পরিবর্তনের মধ্যবর্তী সময়ের নিরাপত্তা ঝুঁকি — একটি পরিমাপযোগ্য খরচ উপস্থাপন করে। শংসাপত্র-ভিত্তিক প্রমাণীকরণ এটিকে PKI-তে একটি একক প্রত্যাহার ক্রিয়ায় হ্রাস করে।

কমপ্লায়েন্স ঝুঁকি প্রশমন। পেমেন্ট কার্ড ডেটা প্রক্রিয়া করে এমন পরিবেশে একটি WEP বা WPA2-PSK নেটওয়ার্ক পরিচালনা করা একটি সরাসরি PCI DSS লঙ্ঘন। একটি একক ডেটা লঙ্ঘনের খরচ — ফরেনসিক তদন্ত, কার্ড পুনরায় ইস্যু করা, জরিমানা এবং সুনাম ক্ষয় সহ — 802.1X অবকাঠামো স্থাপনের জন্য প্রয়োজনীয় মূলধন বিনিয়োগকে ব্যাপকভাবে ছাড়িয়ে যায়।

সুরক্ষিত অতিথি অ্যাক্সেসের মাধ্যমে রাজস্ব উৎপাদন। সুরক্ষিত, প্রোফাইল-ভিত্তিক অতিথি প্রমাণীকরণ — Purple-এর মতো প্ল্যাটফর্মের মাধ্যমে স্থাপন করা হয়েছে — WiFi নেটওয়ার্ককে একটি ব্যয় কেন্দ্র থেকে একটি রাজস্ব-উৎপাদনকারী সম্পদে রূপান্তরিত করে। প্রমাণীকরণ প্রক্রিয়ার মাধ্যমে যাচাইকৃত ফার্স্ট-পার্টি ডেটা ক্যাপচার করে, Hospitality এবং Retail -এর ভেন্যু অপারেটররা সমৃদ্ধ অতিথি প্রোফাইল তৈরি করতে পারে, ব্যক্তিগতকৃত বিপণন প্রচারাভিযান চালাতে পারে এবং বারবার পরিদর্শন ও প্রতি পরিদর্শনে ব্যয়ের পরিমাপযোগ্য বৃদ্ধি ঘটাতে পারে। WiFi Analytics প্ল্যাটফর্মটি বুদ্ধিমত্তা স্তর সরবরাহ করে যা প্রমাণীকরণ ইভেন্টগুলিকে ব্যবসায়িক ফলাফলের সাথে সংযুক্ত করে।

মূল শব্দ ও সংজ্ঞা

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN. It defines the roles of Supplicant, Authenticator, and Authentication Server.

The foundational framework for enterprise WiFi security. IT teams encounter this when configuring RADIUS-based authentication on access points and when troubleshooting connection failures on corporate devices.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service. Defined in RFC 2865.

The central server infrastructure that processes authentication requests from WiFi access points and queries the identity database. Network architects must design for RADIUS high availability to prevent authentication outages.

Supplicant

The client device or software application that requests access to the network and provides credentials during the 802.1X authentication exchange.

When troubleshooting connection failures, IT teams must check the supplicant configuration — the WiFi settings on the client device — to ensure it is configured to trust the correct server certificate and use the correct EAP method.

Authenticator

The network device, typically a WiFi Access Point or managed switch, that acts as an intermediary in the 802.1X exchange, passing EAP messages between the Supplicant and the RADIUS server.

The AP enforces the security policy by blocking all network traffic from a client until the RADIUS server returns an Access-Accept message. Misconfigured authenticator settings are a common source of authentication failures.

EAP (Extensible Authentication Protocol)

An authentication framework defined in RFC 3748 that supports multiple authentication methods. EAP is not a protocol itself but a framework that carries specific authentication data over the wireless link.

IT teams select an EAP method (PEAP, EAP-TLS, EAP-TTLS) based on their infrastructure capabilities and security requirements. The choice of EAP method is the most consequential security decision in an 802.1X deployment.

PKI (Public Key Infrastructure)

The set of roles, policies, hardware, software, and procedures required to create, manage, distribute, use, store, and revoke digital certificates and manage public-key encryption.

A mandatory requirement for deploying EAP-TLS. IT teams must design a PKI architecture — including Root CA, Intermediate CAs, and certificate templates — before deploying certificate-based WiFi authentication.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication mechanism introduced in WPA3 that replaces the WPA2 four-way handshake with the Dragonfly key exchange, providing resistance to offline dictionary attacks and forward secrecy.

The recommended upgrade path from WPA2-PSK for environments where 802.1X infrastructure is not feasible. IT teams should prioritise WPA3-SAE deployment on any network that currently uses WPA2-PSK.

Passpoint / Hotspot 2.0

A Wi-Fi Alliance standard (based on IEEE 802.11u) that enables devices to automatically and securely connect to WiFi networks using provisioned profiles, without requiring manual captive portal interaction.

Critical for modern hospitality and retail guest WiFi deployments. Passpoint enables seamless, encrypted roaming for returning guests and underpins the OpenRoaming global WiFi federation, which Purple supports as an identity provider.

Forward Secrecy

A cryptographic property of a key exchange protocol that ensures session keys cannot be compromised even if the long-term private key is later exposed. Each session uses a unique, ephemeral key.

WPA3-SAE and EAP-TLS both provide forward secrecy. IT teams should cite this property when justifying the upgrade from WPA2-PSK, particularly in environments where historical traffic capture is a concern.

কেস স্টাডিজ

A 400-room luxury hotel is upgrading its network infrastructure. The current guest WiFi uses a single WPA2-PSK password printed on room keycards. Management wants to improve security, prevent access by non-guests, and capture guest data for CRM and marketing, while ensuring a seamless connection experience that does not require guests to repeatedly log in.

Deploy Purple's Guest WiFi platform as the identity and onboarding layer, integrated with the hotel's Property Management System (PMS). On first connection, guests are directed to a captive portal that validates their booking reference against the PMS. Upon successful validation, the Purple platform provisions a Passpoint (Hotspot 2.0) profile to the guest's device. This profile contains the credentials required for 802.1X authentication. On all subsequent connections — including roaming between APs throughout the property — the device connects automatically and securely without any portal interaction. The hotel's marketing team receives verified guest profiles in the WiFi Analytics dashboard. The IT team gains individual session accountability and can revoke access for specific devices if required.

A regional retail chain with 50 locations uses WPA2-PSK for its corporate devices — handheld scanners, inventory tablets, and back-office workstations. The IT team must manually update the PSK across all sites whenever a member of staff leaves. The security team has flagged that the current PSK has not been rotated in 14 months. The organisation also processes payment card data and is subject to PCI DSS.

Migrate all corporate devices to WPA2/WPA3-Enterprise using EAP-TLS. Deploy a cloud-hosted RADIUS service (such as Cisco Duo, JumpCloud, or a self-hosted FreeRADIUS cluster) integrated with the corporate Active Directory. Enrol all corporate devices into Microsoft Intune. Use Intune to push unique machine certificates to each device, issued by an internal Certificate Authority. Configure the WiFi profile via Intune to use EAP-TLS with the machine certificate. When a member of staff leaves, the IT team revokes the certificate for their specific device in the PKI. Access is immediately terminated without affecting any other device. The network segmentation between the corporate SSID and the guest SSID ensures that payment card data traffic is isolated, satisfying PCI DSS Requirement 1.3.

দৃশ্যপট বিশ্লেষণ

Q1. A university campus wants to deploy secure WiFi for 20,000 students. They currently use a captive portal with Active Directory credentials. They want to move to 802.1X to encrypt over-the-air traffic. They do not have an MDM solution for student-owned devices (BYOD). Which EAP method should the network architect recommend, and what is the single most important configuration step to enforce?

💡 ইঙ্গিত:Consider the operational overhead of managing certificates on 20,000 unmanaged personal devices, and identify the primary attack vector against the recommended method.

প্রস্তাবিত পদ্ধতি দেখুন

The architect should recommend PEAP. While EAP-TLS provides higher assurance, deploying and managing client certificates on 20,000 unmanaged BYOD devices without an MDM is operationally infeasible. PEAP allows students to use their existing Active Directory credentials within a secure TLS tunnel. The single most important configuration step is to ensure the RADIUS server certificate is signed by a well-known public CA (such as DigiCert or Sectigo) and to configure the university's WiFi onboarding documentation to instruct students to verify the server certificate name before accepting. Without this, students may accept rogue server certificates, exposing their credentials to Man-in-the-Middle attacks.

Q2. A financial services firm requires the highest level of WiFi security for its corporate network. They have a fully managed device fleet controlled via Microsoft Intune. Following a recent phishing incident in which several employees surrendered their Active Directory passwords, the CISO has mandated that WiFi authentication must not rely on user passwords. Which protocol satisfies this requirement, and what infrastructure components are required?

💡 ইঙ্গিত:The solution must eliminate passwords from the authentication process entirely. Consider what replaces the password as the proof of identity.

প্রস্তাবিত পদ্ধতি দেখুন

The firm must deploy EAP-TLS. This protocol eliminates passwords entirely by requiring mutual certificate authentication. The required infrastructure components are: (1) an internal Certificate Authority (Root CA and Intermediate CA) to issue certificates; (2) Microsoft Intune configured to push unique machine certificates to all corporate devices; (3) a RADIUS server (such as NPS on Windows Server or Cisco ISE) configured to validate client certificates against the internal CA; and (4) a certificate revocation mechanism (CRL or OCSP) to enable immediate revocation of compromised or lost devices. Because EAP-TLS relies on the private key stored on the device rather than a user password, a stolen password cannot grant network access.

Q3. A stadium IT director is evaluating a proposal to upgrade their public guest WiFi. The vendor proposes using WPA3-SAE to provide better security than the current open network. The marketing director has a separate requirement to capture fan email addresses and phone numbers to build a CRM database for post-event communications. Are these two requirements compatible under the proposed architecture? If not, what is the correct solution?

💡 ইঙ্গিত:Consider what WPA3-SAE does and does not provide in terms of user identity capture. Think about how the business objective of data collection can be achieved alongside secure connectivity.

প্রস্তাবিত পদ্ধতি দেখুন

The two requirements are not compatible under the proposed WPA3-SAE architecture. WPA3-SAE provides strong encryption and resistance to dictionary attacks, but it does not capture user identity or marketing data — it simply secures the connection using a shared password. A fan connecting to a WPA3-SAE network is anonymous to the venue. The correct architecture is to deploy an open SSID (or a lightly secured network) that redirects connecting devices to a captive portal — such as Purple's Guest WiFi platform — where fans provide their details in exchange for access. The platform captures the verified first-party data for the CRM. After the initial registration, the platform can provision a Passpoint profile to the fan's device, enabling automatic, encrypted, and identity-verified connections on all subsequent visits. This architecture satisfies both the security requirement (encrypted subsequent connections) and the marketing requirement (verified identity capture).