No hace mucho, 'conectarse al WiFi' solo significaba pedir una contraseña compartida garabateada en un trozo de papel. Para cualquier empresa moderna, ahora es un juego completamente diferente: uno que moldea directamente la experiencia de los invitados, refuerza la seguridad e incluso puede impulsar los ingresos. Esta guía trata sobre cómo alejarse de esos torpes Captive Portals y adoptar un enfoque de red más fluido y basado en la identidad.

Replantear cómo nos conectamos al WiFi

Seamos honestos, las viejas formas de conectarse al WiFi ya no son suficientes. Las expectativas de los usuarios están por las nubes y las amenazas de seguridad son más sofisticadas que nunca. Esto es especialmente cierto en entornos empresariales y de hospitalidad concurridos, donde gestionar el acceso a la red es un trabajo complejo y de alto riesgo.

Los torpes Captive Portals crean una pésima primera impresión en los invitados, y las contraseñas compartidas son un riesgo de seguridad masivo para el personal y los sistemas internos. Los administradores de TI se encuentran en el medio, intentando incorporar a los invitados sin problemas, asegurar las conexiones de los empleados y gestionar un número creciente de dispositivos IoT, todo a gran escala.

Aquí es donde entran en juego las soluciones modernas sin contraseña. Se trata de convertir su WiFi de una simple utilidad en una poderosa herramienta de negocio.

El desafío moderno de la conectividad

Hoy en día, las personas esperan una conectividad instantánea y segura dondequiera que vayan. Este cambio se debe en parte a lo buenas que se han vuelto las redes domésticas. En el Reino Unido, por ejemplo, el auge de la banda ancha de fibra óptica ha cambiado por completo las expectativas de los usuarios, con un aumento del número de suscriptores del 45.39% hasta alcanzar los 11.5 millones. Esta tendencia solo resalta la creciente demanda de una autenticación WiFi sin fricciones por encima de las obsoletas contraseñas compartidas.

Esta expectativa no desaparece cuando las personas entran a un espacio comercial. Un huésped que se registra en un hotel o un nuevo empleado en su primer día no deberían tener que pelear con una pantalla de inicio de sesión. La experiencia debe ser automática y segura. Al replantear el enfoque de su organización, un primer paso fundamental es mejorar la cobertura WiFi para garantizar que haya un acceso confiable disponible para todos, en cualquier lugar de las instalaciones.

El verdadero desafío no es solo proporcionar una señal; se trata de gestionar la identidad. El objetivo es saber quién se está conectando (ya sea un invitado, un empleado o un dispositivo de confianza) y otorgarle el nivel de acceso adecuado sin complicaciones ni pasos manuales.

De centro de costos a activo empresarial

Ver el WiFi como un simple costo operativo es una gran oportunidad perdida. Un enfoque modernizado hace mucho más que resolver dolores de cabeza de seguridad y experiencia del usuario. Puede convertirse en una valiosa fuente de datos de origen, ayudándole a comprender el comportamiento de los visitantes, personalizar el marketing y, en última instancia, impulsar los ingresos.

Al cambiar a un modelo basado en la identidad, las empresas pueden:

- Mejorar la seguridad: Eliminar los riesgos de las contraseñas compartidas y adoptar un modelo de confianza cero para cada conexión.

- Mejorar la experiencia del usuario: Ofrecer conexiones automáticas y sin fricciones tanto para invitados como para el personal, aumentando la satisfacción y la productividad.

- Recopilar información procesable: Convertir conexiones anónimas en visitantes conocidos, desbloqueando datos sobre cuánto tiempo se quedan, con qué frecuencia visitan y su lealtad.

Esta transición es un paso crucial para pasar de simplemente reaccionar a los problemas de la red a interactuar de manera proactiva con los usuarios basándose en datos.

Crear un onboarding de WiFi para invitados sin esfuerzo

Para cualquier recinto moderno, el WiFi para invitados es una de las primeras interacciones que un visitante tiene con su marca. Un proceso de inicio de sesión torpe y de múltiples pasos crea fricción inmediata. Sugiere sutilmente que el resto de su experiencia podría ser igual de difícil.

Sin embargo, si lo hace bien, ocurre todo lo contrario. Una conexión sin esfuerzo establece un tono positivo y profesional desde el momento en que llegan. El objetivo es hacer que conectarse a internet sea tan fluido que los invitados apenas noten que está sucediendo.

Aquí es donde la autenticación simple y de un solo uso cambia por completo las reglas del juego. En lugar de lidiar con formularios complejos o pedirle al personal una contraseña compartida, un visitante simplemente ingresa su dirección de correo electrónico. Una vez. Eso es todo. Están en línea, de forma segura, y usted acaba de capturar valiosos datos de origen sin ser intrusivo.

El poder del WiFi de conectar y olvidar

El verdadero estándar de oro para el acceso de invitados es un sistema en el que los visitantes se conectan una vez y nunca más tienen que pensar en ello. Esta experiencia de "conectar y olvidar" es posible gracias a tecnologías modernas como Passpoint (también conocido como Hotspot 2.0) y federaciones globales como OpenRoaming.

Piense en este escenario del mundo real:

Un huésped se registra en un hotel que utiliza WiFi habilitado para Passpoint. Se conecta en segundos usando solo su correo electrónico. A la mañana siguiente, camina hacia una cafetería asociada en la misma calle. Al entrar, su teléfono se conecta de forma automática y segura al WiFi de la cafetería sin mover un dedo. Sin pantallas de inicio de sesión, sin contraseñas nuevas, sin ninguna fricción.

Este roaming fluido es increíblemente poderoso. Crea una experiencia unificada y de alta calidad en múltiples ubicaciones, haciendo que los invitados se sientan valorados. Para la empresa, amplía la huella digital de la marca y proporciona un entorno de red consistente y seguro en todas partes.

OpenRoaming lleva este concepto a nivel global. Una única autenticación de un solo uso puede otorgar a un usuario acceso a una red WiFi segura en millones de hotspots en todo el mundo, incluyendo aeropuertos, estadios y recintos públicos. Transforma lo que solían ser miles de redes separadas en un sistema cohesivo y de confianza.

Comparación de métodos de autenticación de WiFi para invitados

Para entender el cambio, es útil ver cómo se comparan los métodos modernos con los enfoques heredados que muchos recintos aún utilizan. Cada uno tiene su lugar, pero las diferencias en seguridad, experiencia del usuario y potencial de datos son marcadas.

| Método | Experiencia del usuario | Nivel de seguridad | Potencial de datos y marketing | Ideal para |

|---|---|---|---|---|

| Correo electrónico/Autenticación de un solo uso | Muy alta: Inicio de sesión simple, rápido y de un solo uso. | Medio: Conexión segura después del inicio de sesión. | Alto: Captura datos de origen para marketing y analítica. | La mayoría de los recintos de hospitalidad, retail y públicos que desean información sobre los invitados. |

| OpenRoaming/Passpoint | La más alta: "Conectar y olvidar". Automática y fluida después de la primera configuración. | Alto: Cifrado WPA2/ WPA3-Enterprise desde el principio. | Alto: Rastrea patrones de roaming y afluencia anonimizados. | Recintos en áreas de alto tráfico, marcas con múltiples ubicaciones y ciudades inteligentes. |

| Inicio de sesión social | Media: Rápido para los usuarios, pero las preocupaciones sobre la privacidad están creciendo. | Medio: Seguro después del inicio de sesión. | Medio: Depende de datos de terceros; menos confiable que el correo electrónico. | Retail de servicio rápido y recintos enfocados en la interacción en redes sociales. |

| Contraseña abierta/compartida | Baja: Insegura, fácil de compartir, requiere ingreso manual para todos. | Muy bajo: Propenso a ataques man-in-the-middle. | Ninguno: No se capturan datos del usuario. | Pequeñas oficinas o eventos temporales donde la seguridad no es una preocupación. |

| Sistema de vouchers/códigos | Baja: Requiere generar y distribuir códigos; engorroso para los invitados. | Medio: Los códigos individuales ofrecen cierta seguridad. | Bajo: Datos limitados, solo rastrea el uso del código. | Hoteles o centros de conferencias que necesitan limitar el acceso por tiempo. |

En última instancia, avanzar hacia métodos como la autenticación de correo electrónico de un solo uso y Passpoint no es solo una actualización técnica; es una decisión estratégica para priorizar la experiencia del invitado y las operaciones basadas en datos.

Por qué es importante un onboarding moderno

Dejar atrás los anticuados Captive Portals por sistemas modernos le otorga una seria ventaja competitiva. Los beneficios van mucho más allá de simplemente proporcionar una conexión a internet.

Para sus invitados, las ventajas son claras:

- Máxima comodidad: Se autentican una vez y disfrutan de conectividad automática en todas sus visitas futuras.

- Seguridad seria: Las conexiones están cifradas con seguridad WPA2/WPA3-Enterprise desde el primer paquete, protegiéndolos de las amenazas comunes que se encuentran en las redes públicas abiertas.

- Una experiencia consistente: Obtienen la misma conexión fluida y de alta calidad ya sea que estén en su lobby, restaurante o en un recinto asociado al otro lado de la ciudad.

Para su empresa, los beneficios son estratégicos:

- Datos e información más ricos: La autenticación simple por correo electrónico es la puerta de entrada a potentes datos de origen. Puede conocer la frecuencia de los visitantes, los tiempos de permanencia y la lealtad sin un seguimiento intrusivo.

- Mejor satisfacción del invitado: Una experiencia sin fricciones se traduce directamente en puntuaciones de satisfacción más altas y reseñas positivas. Demuestra que valora el tiempo y la seguridad digital de sus visitantes.

- Nuevas oportunidades de interacción: Con una conexión directa, puede ofrecer marketing dirigido, ofertas personalizadas y encuestas de satisfacción que construyen una lealtad real. Puede explorar más sobre cómo las soluciones seguras para que los invitados se conecten al WiFi hacen que esto suceda.

Un proceso de onboarding moderno convierte una utilidad básica en un activo estratégico. Es la base para un recorrido del invitado más inteligente y personalizado que impulsa resultados comerciales tangibles. El primer paso es dejar de pensar en el WiFi como un simple tubo de internet y comenzar a verlo como el tapete de bienvenida digital para su recinto.

Implementar WiFi de confianza cero para el personal

Para su personal, conectarse al WiFi de la empresa debería ser dos cosas: completamente seguro y totalmente invisible. Todos hemos visto la contraseña de red compartida garabateada en una pizarra, una práctica que es un dolor de cabeza de seguridad masivo a punto de ocurrir. El camino moderno a seguir es una red de confianza cero, un modelo que funciona bajo un principio simple: no confiar en nadie por defecto. El acceso solo se otorga después de que la identidad de una persona se verifica rigurosamente.

Este enfoque cambia por completo las reglas del juego en el acceso a la red de los empleados. En lugar de una contraseña única y fácil de compartir para todos, la seguridad está vinculada directamente a la identidad digital única de cada empleado. Esto generalmente se hace con autenticación basada en certificados, que es mucho más segura y elimina los problemas de contraseñas causados por errores humanos.

Al conectarse directamente al proveedor de identidad (IdP) de su organización, ya sea Entra ID , Google Workspace u Okta , la red simplemente se convierte en otra parte de su estrategia de gestión de identidad existente. Esto crea un sistema fluido y automatizado para controlar quién ingresa a su red corporativa.

El poder del acceso impulsado por la identidad

Imagine a un nuevo empleado en su primer día. Con un sistema impulsado por la identidad, conectarlo a internet es un no-evento. En el momento en que se crea su cuenta en el directorio de su empresa, a su laptop corporativa se le asigna automáticamente un certificado digital único.

Cuando encienden su dispositivo, este se autentica silenciosamente con la red utilizando ese certificado. No hay contraseñas que escribir, ni Captive Portals en los que hacer clic, ni tickets de soporte de TI que levantar. Simplemente están en línea y seguros desde el primer momento. Es una experiencia de onboarding brillante que también libera muchísimo tiempo de TI.

La misma magia funciona a la inversa cuando un empleado se va. En el segundo en que su cuenta se desactiva en su directorio, su certificado de red se revoca al instante. Su acceso al WiFi corporativo se corta de inmediato, cerrando una brecha de seguridad común sin que nadie tenga que mover un dedo.

Este nivel de automatización garantiza que los derechos de acceso a la red estén siempre perfectamente sincronizados con el estado actual de un empleado. Es una pieza central de un verdadero modelo de seguridad de confianza cero, donde el acceso se otorga solo cuando es necesario y se elimina en el instante en que no lo es.

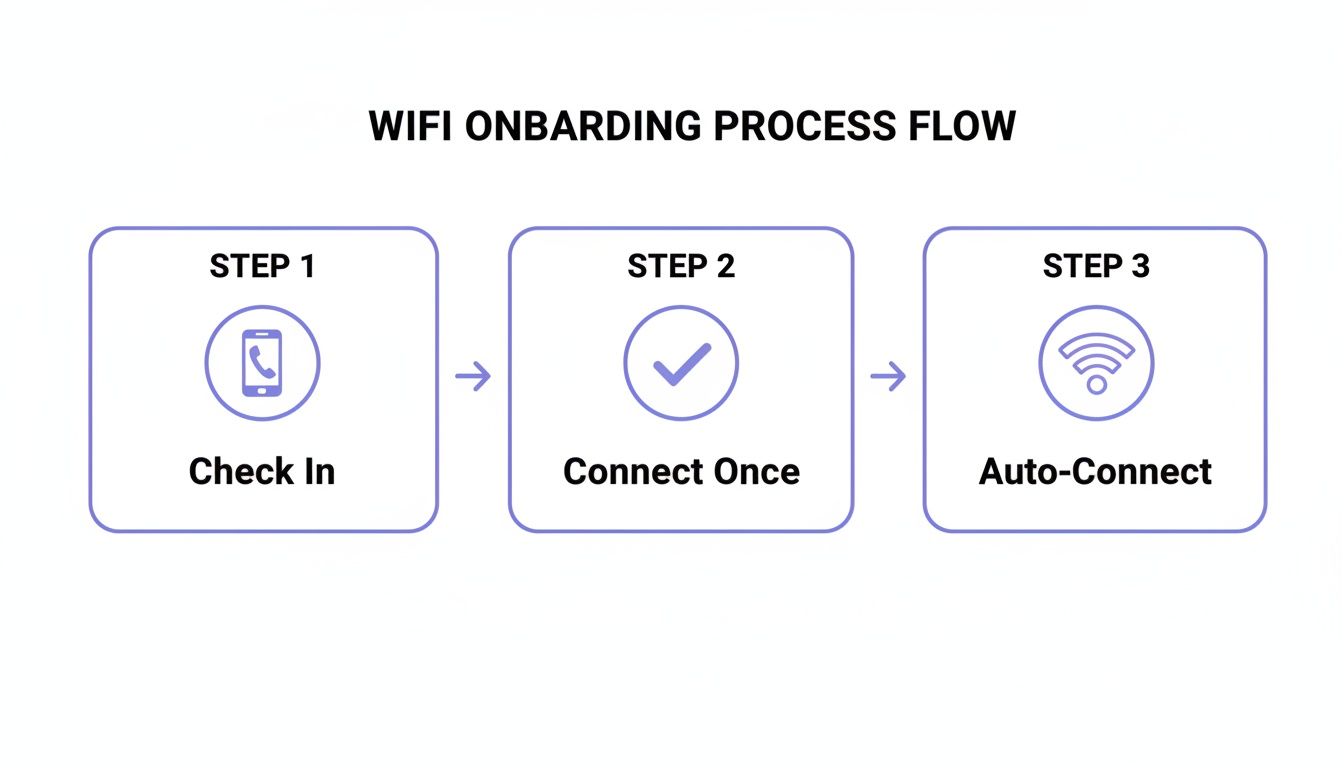

Este proceso simplifica la experiencia del usuario a lo esencial, pasando de una conexión inicial al acceso automático en todas las visitas posteriores.

Este recorrido muestra cuán simple y fluido puede llegar a ser el onboarding de WiFi para cada usuario.

Ir más allá de los servidores RADIUS heredados

Tradicionalmente, gestionar el acceso a la red a esta escala significaba lidiar con complejos servidores RADIUS locales. Estos sistemas a menudo eran una pesadilla de configurar y mantener, lo que ponía este nivel de seguridad fuera del alcance de muchas organizaciones. Puede obtener una comprensión más profunda de qué es un servidor RADIUS en nuestra guía detallada .

Afortunadamente, las modernas plataformas basadas en la nube han dejado obsoleta esta antigua forma de hacer las cosas. Manejan todo el proceso de autenticación en la nube, actuando como intermediarios entre su proveedor de identidad y su hardware de red existente. Este modelo de " RADIUS-as-a-Service " le brinda seguridad de nivel empresarial sin el dolor de gestionar una infraestructura vieja y torpe.

Este cambio es más importante que nunca. Con el trabajo híbrido y el uso de datos móviles por las nubes, las líneas entre las redes se están desdibujando. En el Reino Unido, el tráfico móvil 5G dio un salto asombroso del 53% a 348 petabytes anuales, empujando a más personas a descargar datos en el WiFi siempre que pueden. Una conexión WiFi fluida y segura ya no es solo un beneficio adicional: es un requisito comercial fundamental.

Cambiar a un modelo de confianza cero basado en certificados trae algunas victorias importantes:

- Seguridad drásticamente mejorada: Los certificados únicos eliminan los riesgos de las contraseñas compartidas y ayudan a proteger contra ataques man-in-the-middle.

- Una experiencia de usuario sin fricciones: El personal se conecta automáticamente sin pensar en ello, lo que aumenta la productividad y reduce la frustración.

- Gestión de TI simplificada: Automatizar el acceso basado en su directorio de personal existente reduce masivamente la carga de trabajo administrativo para los equipos de TI.

- Visibilidad y control mejorados: Obtiene un control detallado sobre quién está en su red, con un rastro de auditoría claro de cada conexión.

En última instancia, integrar su WiFi con su proveedor de identidad construye una red que es inteligente, ágil y segura por diseño. Convierte el simple acto de conectarse a internet en una función de seguridad estratégica que protege su negocio de adentro hacia afuera.

Conectar dispositivos heredados e IoT de forma segura

La moderna autenticación basada en certificados es brillante para las laptops y smartphones que operan nuestros negocios, pero deja un punto ciego masivo en la mayoría de las redes. ¿Qué pasa con todo lo demás? Estamos hablando de impresoras, televisores inteligentes en habitaciones de hotel, equipos médicos vitales en hospitales y los miles de sensores IoT "sin interfaz" que simplemente no pueden manejar ese tipo de inicio de sesión complejo.

Durante años, la solución preferida fue una contraseña única y compartida: una clave precompartida (PSK) transmitida para que la usaran todos estos dispositivos misceláneos. Es una solución fácil, pero también es una enorme pesadilla de seguridad. Si solo un dispositivo se ve comprometido o esa única contraseña se filtra, toda su flota de dispositivos heredados e IoT queda completamente expuesta.

El problema con las contraseñas compartidas

Una contraseña compartida crea una red plana e insegura. Cada dispositivo, desde una impresora que contiene documentos confidenciales hasta un simple termostato inteligente, está en el mismo nivel de confianza. No hay forma de distinguirlos, controlar su acceso o aislar una amenaza potencial.

Esto se vuelve particularmente riesgoso en entornos multi-inquilino como residencias de estudiantes o edificios residenciales. Imagine un escenario donde los altavoces inteligentes, consolas de videojuegos y televisores de cada residente están todos en la misma red WiFi compartida. Es una receta para el caos, con dispositivos interfiriendo entre sí y creando grandes preocupaciones de privacidad. Realmente no querrá que su vecino transmita accidentalmente su música al altavoz de su sala de estar.

Una mejor manera: Claves precompartidas de identidad (iPSK)

Aquí es donde entran las claves precompartidas de identidad ( iPSK ), ofreciendo una solución poderosa y práctica. En lugar de una contraseña para todo, la tecnología iPSK le permite generar una contraseña única para cada dispositivo o grupo de usuarios. Es como darle a cada dispositivo su propia clave privada para la red.

Este simple cambio tiene un impacto masivo en la seguridad y la capacidad de gestión. Obtiene la simplicidad de una conexión basada en contraseña pero con el tipo de control que esperaría de un sistema de nivel empresarial.

Con un modelo iPSK, puede:

- Aislar dispositivos: Cada dispositivo se conecta con sus propias credenciales, evitando que se vean o interactúen entre sí a menos que usted lo permita específicamente.

- Obtener control granular: Puede revocar fácilmente el acceso de un solo dispositivo perdido o comprometido sin tener que interrumpir a cientos de otros.

- Simplificar la gestión: Estas claves únicas se pueden gestionar desde un panel central en la nube, lo que facilita el onboarding de nuevos dispositivos y el manejo de todo su ciclo de vida.

Al asignar una identidad única a cada dispositivo, transforma una colección caótica y vulnerable de gadgets en un ecosistema gestionado de forma segura. Es la clave para hacer que los dispositivos IoT y heredados sean ciudadanos de primera clase en una red moderna y segura.

iPSK en un edificio multi-inquilino

Hagamos esto real. Considere un moderno complejo de apartamentos Build-to-Rent (BTR). El administrador de la propiedad necesita proporcionar internet confiable para cientos de residentes, cada uno con un número creciente de dispositivos inteligentes personales. Una sola contraseña compartida sería completamente inmanejable e insegura.

Usando iPSK, el administrador de la propiedad puede crear una contraseña de red única para cada apartamento. Cuando un nuevo residente se muda, recibe su clave privada. Luego pueden conectarse al WiFi fácilmente con todos sus dispositivos (termostatos, altavoces inteligentes, televisores y consolas de videojuegos) usando esa única contraseña exclusiva.

Sus dispositivos ahora están en un segmento de red privado y seguro, completamente aislados de los gadgets de sus vecinos. Esto ofrece la experiencia simple de "estar en casa" que los residentes esperan, al tiempo que brinda al operador del edificio la seguridad y el control de nivel empresarial que necesitan. Cuando un residente se muda, su iPSK simplemente se revoca y se genera uno nuevo para el próximo inquilino.

Este enfoque es esencial a medida que las expectativas de los usuarios de una conectividad constante continúan aumentando. Con la penetración de internet en el Reino Unido ahora en un 97.8%, los residentes esperan un WiFi impecable como una utilidad estándar, e iPSK lo ofrece de forma segura. Puede explorar más estadísticas de fibra y conectividad del Reino Unido para ver cómo estas tendencias están moldeando lo que las personas exigen de sus hogares.

Es un ejemplo perfecto de cómo resolver un desafío de conectividad complejo con una solución sorprendentemente simple. Obtiene lo mejor de ambos mundos: acceso fácil de usar y seguridad robusta y centralizada.

Integrar su nueva solución WiFi

Implementar un nuevo sistema WiFi basado en la identidad no tiene por qué ser el proyecto complejo y prolongado que solía ser. Las plataformas modernas, centradas en la nube, están diseñadas desde cero para funcionar con el hardware de red que ya tiene de proveedores líderes como Mist, Ruckus, Aruba y UniFi. Este simple hecho cambia por completo las reglas del juego, convirtiendo un dolor de cabeza de meses en un proyecto que puede estar en funcionamiento en cuestión de semanas.

El secreto es que estas plataformas funcionan como una capa inteligente. No necesita arrancar y reemplazar todos sus puntos de acceso existentes. En cambio, la solución se integra directamente con su hardware y su proveedor de identidad (como Entra ID o Google Workspace), gestionando todo el proceso de autenticación desde la nube. Este enfoque ahorra una gran cantidad de tiempo y dinero, y evita los riesgos que conlleva una revisión completa de la infraestructura.

Cómo se ve una implementación típica

Todo el proceso está diseñado para la velocidad. Una implementación típica sigue un camino claro desde la planificación hasta el lanzamiento, y a menudo se completa en menos de un mes.

- Semana 1: Descubrimiento y planificación: Comenzamos profundizando en sus necesidades específicas para invitados, personal y cualquier otro dispositivo. Aquí es donde mapeamos quién necesita acceso a qué y decidimos los mejores métodos de autenticación para cada grupo (por ejemplo, una simple captura de correo electrónico para invitados, certificados seguros para el personal corporativo).

- Semanas 2-3: Configuración e integración: A continuación, conectamos la plataforma en la nube a su hardware de red y proveedor de identidad. Esta es la parte práctica donde se configuran los nuevos SSID y construimos las políticas de acceso para diferentes roles de usuario.

- Semana 4: Pruebas y lanzamiento: Haremos que un grupo piloto pruebe el nuevo sistema para asegurarnos de que todo funcione perfectamente. Una vez que todos den el visto bueno, la solución se implementa en toda la organización.

Por supuesto, para que todo esto funcione sin problemas, todo depende de tener una infraestructura de red robusta ya instalada. Una base sólida es lo que previene los cuellos de botella y garantiza una excelente experiencia de usuario desde el primer día.

El objetivo es una implementación ágil y por fases en lugar de un lanzamiento disruptivo tipo "big bang". Comenzar con una sola ubicación o grupo de usuarios le permite ajustar el sistema y generar confianza antes de expandirse a toda la empresa.

Solución de problemas esenciales y mejores prácticas

Una vez que su nuevo sistema esté en vivo, mantenerlo funcionando sin problemas es bastante sencillo. Dicho esto, algunas mejores prácticas le ayudarán a adelantarse a los problemas comunes y asegurarse de que los usuarios siempre puedan conectarse al WiFi sin ningún problema.

Lo primero es una segmentación de red adecuada. Esto no es negociable. Sus redes de invitados, personal e IoT deben estar absolutamente separadas mediante VLANs. Piense en ello como construir muros digitales entre ellas: es una piedra angular de la buena seguridad que evita que un problema potencial en una red menos segura (como el WiFi para invitados) llegue a tocar sus sistemas corporativos críticos.

Otro error común que vemos involucra conflictos con las funciones de red integradas, especialmente en hardware de grado de consumidor o "prosumidor". Por ejemplo, muchos routers tienen su propia función de "Red de invitados" que puede interferir con los dispositivos que intentan comunicarse correctamente, causando desconexiones aleatorias incluso cuando todo parece estar en el SSID correcto. Si está experimentando desconexiones inesperadas, deshabilitar estos modos de invitado secundarios en su router suele ser una solución rápida.

Finalmente, vigile las cosas de manera proactiva. El panel de analítica en su plataforma es su mejor amigo aquí.

- Conexiones exitosas: Rastree la proporción de autenticaciones exitosas frente a fallas. Es un excelente sistema de alerta temprana para problemas potenciales.

- Tipos de dispositivos: Tenga control sobre qué tipos de dispositivos se están conectando. Esto le ayuda a planificar la capacidad futura y ajustar las políticas de seguridad.

- Tiempos de permanencia y frecuencia de visitas: Para las redes de invitados, estos números le brindan información fantástica sobre el comportamiento y la interacción de los visitantes.

Al seguir estas simples prácticas, puede brindarle a su equipo de TI las herramientas y la confianza para gestionar la red de manera efectiva, garantizando una conexión fluida y segura para todos.

Convertir la conectividad WiFi en inteligencia de negocios

Conectar a sus invitados y personal a internet es realmente solo el comienzo. El verdadero poder de una red WiFi moderna entra en acción una vez que todos están conectados. Se trata de cambiar su mentalidad de ver el WiFi como una simple utilidad (un centro de costos) a reconocerlo como un poderoso activo estratégico.

Esta transformación ocurre cuando comienza a comprender a las personas detrás de las conexiones. La clave son los datos de origen que puede capturar durante el proceso de inicio de sesión. Cuando un invitado proporciona un correo electrónico para conectarse al WiFi, le está dando una línea directa de comunicación. De repente, la afluencia anónima se convierte en visitantes recurrentes e identificables, abriendo una mina de oro de inteligencia de negocios.

Desbloquear información procesable de su red

Aquí es donde entran las plataformas de analítica integradas. Toman esos datos sin procesar y los convierten en algo genuinamente útil, revelando patrones en el comportamiento de los visitantes que antes eran completamente invisibles. Finalmente puede responder preguntas críticas sobre su recinto con datos sólidos, no solo con suposiciones.

- Tiempos de permanencia: ¿Cuánto tiempo pasan realmente las personas en ciertas áreas? Esta información puede moldear todo, desde el diseño de su tienda hasta los turnos de su personal.

- Frecuencia de visitas: ¿Sus visitantes solo están de paso o son clientes habituales y leales? Saber quiénes son sus visitantes más frecuentes significa que puede comenzar a recompensarlos.

- Horas pico: Identifique exactamente cuándo su recinto está más concurrido para optimizar sus operaciones, impulsos de marketing y la experiencia general del cliente.

Estos datos construyen una imagen detallada de cómo las personas se mueven e interactúan con su espacio físico. Puede explorar el poder de la analítica de WiFi para invitados para ver cómo estas métricas se traducen en valor en el mundo real.

Al analizar cómo las personas se mueven y usan un espacio físico, las empresas pueden tomar decisiones más inteligentes y basadas en datos que impactan directamente en sus resultados. Se trata de ver la historia que cuentan sus datos de afluencia.

Demostrar el ROI del marketing en el mundo real

Quizás la aplicación más poderosa de esta inteligencia es su capacidad para finalmente conectar los puntos entre el marketing digital y lo que sucede en su recinto físico. Piense en un gran centro comercial que ejecuta una campaña de correo electrónico dirigida para un nuevo minorista. ¿Cómo saben realmente si funcionó?

Con la analítica de WiFi, es sorprendentemente sencillo. El equipo de marketing puede enviar una oferta promocional a un segmento específico de su base de datos de clientes. Luego, el sistema rastrea con precisión cuántos de esos destinatarios de correo electrónico entraron posteriormente al centro comercial. Al vincular una campaña digital directamente con la afluencia física, los equipos de marketing pueden calcular un claro retorno de inversión.

Este poderoso ciclo de retroalimentación cierra el círculo del marketing. Demuestra que el futuro de cómo nos conectamos al WiFi no se trata solo de la tecnología en sí; se trata de comprender, interactuar y construir mejores relaciones con las personas que cruzan sus puertas.

¿Tiene preguntas? Tenemos respuestas

Hacer el cambio a un sistema WiFi moderno y basado en la identidad es un gran paso, y es natural tener algunas preguntas. A menudo escuchamos a administradores de TI, operadores de recintos y equipos de marketing que están navegando por este cambio, por lo que hemos reunido algunas de las consultas más comunes para brindarle respuestas claras y directas.

¿Cómo hace OpenRoaming que las cosas sean más seguras?

OpenRoaming es una importante actualización de seguridad con respecto a los portales de invitados estándar a los que está acostumbrado. Bloquea todo con un robusto cifrado WPA2/WPA3-Enterprise desde el primer paquete de datos enviado. Los Captive Portals tradicionales pueden dejar el tráfico de un usuario expuesto y sin cifrar hasta después de que hayan iniciado sesión, lo que crea una verdadera ventana de vulnerabilidad.

Esta tecnología asegura toda la conexión, automáticamente. Debido a que funciona en un sistema de identidad federada, los usuarios son autenticados por un proveedor de confianza (como su operador móvil o Google) utilizando certificados digitales. Esto elimina por completo el riesgo de ataques de "gemelo malvado", donde alguien configura un hotspot falso para engañar a las personas y que revelen sus datos de inicio de sesión. Para usted, significa una red segura y en cumplimiento sin tener que gestionar nunca una sola contraseña.

¿Puedo obtener WiFi de confianza cero sin reemplazar todo mi hardware?

Sí, absolutamente puede. Las modernas plataformas de red basadas en la identidad están diseñadas para funcionar como una capa inteligente basada en la nube sobre la infraestructura que ya posee. Se conectan directamente a sus puntos de acceso actuales de marcas líderes como Cisco Meraki , Aruba y Ruckus .

La plataforma en sí hace todo el trabajo pesado, comunicándose con su proveedor de identidad (como Entra ID , Okta o Google Workspace ) y su hardware de red para gestionar la autenticación. Esta configuración le permite lograr una seguridad de confianza cero con grado de certificado sin un costoso y disruptivo "arrancar y reemplazar" de todo su equipo. Es una forma mucho más rápida y eficiente de llegar allí.

La verdadera ventaja aquí es aprovechar la inversión que ya ha realizado en su red. El enfoque cambia del reemplazo de hardware a un enfoque más inteligente y definido por software para el acceso y la seguridad de la red.

¿Por qué iPSK es mejor que una contraseña estándar para dispositivos IoT?

Piense en una iPSK, o Clave precompartida de identidad, como una contraseña única asignada a un solo dispositivo o a un grupo muy pequeño y específico de dispositivos. Esto está a años luz de una PSK estándar, donde una contraseña se comparte entre todos y cada uno de los dispositivos de la red.

Si esa única contraseña compartida alguna vez se ve comprometida, toda su red IoT queda completamente expuesta. Con iPSK, una brecha se contiene solo en el dispositivo cuya clave fue robada. Este control granular significa que puede revocar instantáneamente el acceso de un dispositivo problemático (como una impresora comprometida o un televisor inteligente) sin interrumpir nada más. Es la solución perfecta para gestionar de forma segura cómo sus dispositivos heredados se conectan al WiFi.

¿Listo para transformar cómo se conectan sus invitados y personal? Purple proporciona una experiencia WiFi segura y sin contraseñas que se integra a la perfección con su red existente. ¡Solicite una demostración hoy mismo!