Esta es la simple verdad: una red WiFi sin protección es como dejar la puerta principal de su empresa abierta de par en par. Una estrategia adecuada de redes inalámbricas seguras va mucho más allá de las contraseñas básicas. Se trata de crear un entorno protegido que verifique a cada usuario y dispositivo, deteniendo el acceso no autorizado y protegiendo sus datos confidenciales.

Por qué las redes inalámbricas seguras ya no son opcionales

Piense por un momento en los riesgos reales de un descuido de seguridad. Para un hotel, podría ser una filtración de datos que exponga los detalles de pago de los huéspedes. En una tienda, podría significar comprometer la información de lealtad del cliente, destruyendo la confianza que tanto le costó construir y causando un daño duradero a su marca.

Estas no son hipótesis descabelladas; son peligros prácticos y cotidianos para cualquier empresa que ofrezca acceso inalámbrico.

Los días de garabatear una única contraseña de WiFi compartida en una pizarra o en un cartel de mesa han quedado definitivamente atrás. Este método obsoleto crea una enorme brecha de seguridad. Cualquiera con esa contraseña, desde antiguos empleados y clientes hasta alguien sentado en el estacionamiento, puede acceder a su red. Le da cero visibilidad, cero control y ninguna forma de rastrear la actividad maliciosa hasta su origen.

El cambio hacia la seguridad basada en identidad

Por eso, el cambio fundamental consiste en alejarse de estos sistemas anónimos y compartidos hacia una seguridad moderna basada en la identidad. Este enfoque trata esencialmente el acceso a la red como una tarjeta de identificación digital, donde cada conexión está vinculada a un usuario o dispositivo específico y verificado.

Pero no se trata solo de estar a la defensiva; se trata de construir una forma más inteligente y eficiente de operar su empresa. Solo considere los beneficios:

- Protección mejorada: Al verificar a cada usuario, detiene el acceso no autorizado de inmediato. También puede ser increíblemente preciso sobre quién puede conectarse a qué partes de su red.

- Operaciones simplificadas: Imagine automatizar el acceso a la red para el personal utilizando sus credenciales de trabajo existentes. Esto elimina por completo el dolor de cabeza de la gestión manual de contraseñas para sus equipos de TI.

- Experiencia de usuario mejorada: Los huéspedes y empleados obtienen una conexión fluida y segura sin tener que lidiar con páginas de inicio de sesión torpes ni intentar recordar claves compartidas.

Este movimiento estratégico se refleja claramente en las tendencias del mercado. Tan solo en el Reino Unido, el mercado de seguridad de redes inalámbricas generó 1,436.9 millones de dólares en 2023 y está en camino de alcanzar los 2,921.6 millones de dólares para 2030. Este crecimiento explosivo muestra la urgencia con la que las empresas se están moviendo para fortalecer su infraestructura inalámbrica contra una creciente ola de amenazas.

Una red inalámbrica segura es fundamental para las operaciones comerciales modernas. Es el marco invisible que respalda las transacciones seguras, protege los datos de los clientes y permite la productividad del personal. Ignorarlo no es una opción en una economía conectada.

En última instancia, implementar una seguridad robusta convierte una precaución necesaria en una verdadera ventaja estratégica. Para tener una idea del contexto más amplio de la protección digital, puede explorar las diversas Soluciones de ciberseguridad que ayudan a salvaguardar toda su empresa. Las siguientes secciones serán su guía para establecer un marco que no solo proteja sus activos, sino que también mejore la experiencia de todos los que se conectan.

Comprendiendo el panorama moderno de amenazas WiFi

Para construir una red inalámbrica verdaderamente segura, primero necesita una imagen clara de a qué se enfrenta. Las amenazas cibernéticas no son solo palabras de moda abstractas; son riesgos del mundo real con consecuencias muy reales para su empresa, sus datos y su reputación. El primer paso para neutralizarlas es pensar en ellas en términos simples y fáciles de entender.

Imagine que el WiFi de su empresa es como una plaza pública donde se llevan a cabo conversaciones privadas. Sin la seguridad adecuada, es aterradoramente fácil que alguien se siente en un banco cercano y escuche cada palabra. Esa es la esencia de muchos ataques inalámbricos: explotan la naturaleza abierta y de transmisión de las ondas de radio.

Amenazas comunes explicadas con analogías simples

Analicemos algunas de las amenazas más comunes a las que se enfrenta su red todos los días. Estas no están reservadas solo para corporaciones masivas; se utilizan activamente contra empresas de todos los tamaños, desde cafeterías locales hasta grandes cadenas hoteleras.

Ataques Man-in-the-Middle (MitM): Piense en esto como un trabajador postal que abre su correo, lo lee y luego vuelve a sellar el sobre antes de que le llegue. El atacante se interpone en secreto entre dos partes, como un huésped y su red WiFi, interceptando, leyendo y tal vez incluso cambiando la comunicación sin que ninguna de las partes lo sepa.

Ataques Evil Twin: Imagine dos cafeterías de aspecto idéntico una al lado de la otra. Una es legítima, pero la otra es falsa, creada por un delincuente para atraer a clientes desprevenidos. Un "Evil Twin" es un punto de acceso WiFi fraudulento que imita a uno legítimo, engañando a los usuarios para que se conecten. Una vez que están dentro, el atacante puede robar contraseñas, detalles financieros y otros datos confidenciales.

Puntos de acceso no autorizados (Rogue Access Points): Esto sucede cuando alguien, ya sea un empleado bien intencionado pero equivocado o un infiltrado malicioso, conecta un router no autorizado a la red de su empresa. Este dispositivo no sancionado abre una brecha en sus defensas, creando una puerta trasera que elude todas sus medidas de seguridad y deja expuestos sus sistemas internos.

Rastreo de paquetes (Packet Sniffing): Esto es como usar un dispositivo de escucha de alta tecnología para capturar todos los datos que vuelan por el aire. En una red no cifrada o mal asegurada, los "rastreadores de paquetes" pueden aspirar fácilmente nombres de usuario, contraseñas y otra información enviada en texto plano por usuarios desprevenidos.

Estos peligros solo se magnifican cuando se utilizan Captive Portal inseguros y contraseñas compartidas. Una sola contraseña comprometida puede darle a un atacante las llaves de todo el reino, haciendo imposible rastrear quién está haciendo qué en su red.

Amenazas comunes de WiFi y su impacto comercial

Para comprender realmente lo que está en juego, es útil ver cómo estas amenazas digitales se traducen en problemas comerciales tangibles. Para un hotel, minorista o cualquier lugar público, las consecuencias pueden ser graves.

Como puede ver, lo que comienza como una vulnerabilidad técnica puede convertirse rápidamente en una crisis financiera y de reputación.

El impacto en el mundo real para su empresa

Comprender estas amenazas es muy importante porque su impacto es directo y perjudicial. Un ataque exitoso puede provocar pérdidas financieras, daños graves a la reputación e incluso multas regulatorias.

Una red WiFi insegura no es solo un problema técnico; es una responsabilidad comercial. Cada contraseña interceptada o dato de cliente robado erosiona directamente la confianza y expone a la organización a un riesgo significativo.

Afortunadamente, hay buenas noticias. La creciente concienciación y las medidas de seguridad proactivas están comenzando a cambiar el rumbo. Datos recientes muestran una tendencia positiva en el Reino Unido, con una disminución en los incidentes de brechas cibernéticas identificados. Por ejemplo, el 74% de las grandes empresas identificó un ataque, una ligera caída desde el 75% del año anterior, mientras que las pequeñas empresas vieron una caída más significativa del 49% al 42%.

Esta mejora está directamente vinculada a un creciente énfasis en la higiene cibernética. Hoy en día, el 72% de las empresas ahora prioriza la ciberseguridad a nivel directivo y está modernizando activamente sus defensas de red, un paso crítico para las redes inalámbricas seguras. Puede explorar más información sobre estas tendencias de ciberseguridad en el Reino Unido y lo que significan para el mercado. Las soluciones que discutiremos a continuación son fundamentales para continuar esta tendencia a la baja y construir una defensa verdaderamente resiliente.

Las tecnologías centrales de las redes inalámbricas seguras

Ahora que hemos analizado las amenazas, podemos pasar a las tecnologías que forman la columna vertebral de una red inalámbrica moderna y segura. Ir más allá de una contraseña compartida endeble requiere una defensa en capas. Estos componentes centrales trabajan juntos para garantizar que cada conexión no solo esté cifrada, sino también debidamente autenticada y autorizada.

Piense en ello como actualizar la seguridad de su edificio de una sola llave fácil de copiar a un sofisticado sistema de control de acceso con un guardia en la recepción que verifica la identificación de todos. Esto es precisamente lo que hacen los protocolos modernos de seguridad Wi-Fi por su red.

El nuevo estándar en cifrado: WPA3

Durante años, WPA2 fue el estándar de oro para asegurar el Wi-Fi. Pero a medida que los atacantes se volvieron más sofisticados, sus debilidades comenzaron a mostrarse. Esto llevó al desarrollo de WPA3, que ahora es la certificación de seguridad obligatoria para todos los nuevos dispositivos Wi-Fi. Trae varias actualizaciones cruciales que contrarrestan directamente los ataques comunes.

Una de sus mayores victorias es la protección contra ataques de diccionario fuera de línea. Con protocolos más antiguos, un atacante podía capturar un fragmento del tráfico de su red y luego usar computadoras potentes para adivinar su contraseña una y otra vez, completamente fuera de línea. El protocolo de enlace avanzado de WPA3 hace que esta técnica sea prácticamente imposible, lo que significa que los atacantes no pueden simplemente usar la "fuerza bruta" para ingresar a su red.

WPA3 fortalece la base misma del cifrado inalámbrico. Hace avanzar a la industria al cerrar brechas de seguridad críticas, lo que hace que sea mucho más difícil tanto para los atacantes casuales como para los decididos comprometer su red.

Sin embargo, un cifrado fuerte es solo la mitad de la batalla. Aún necesita una forma de verificar quién se está conectando. Ahí es donde entra la siguiente capa de seguridad.

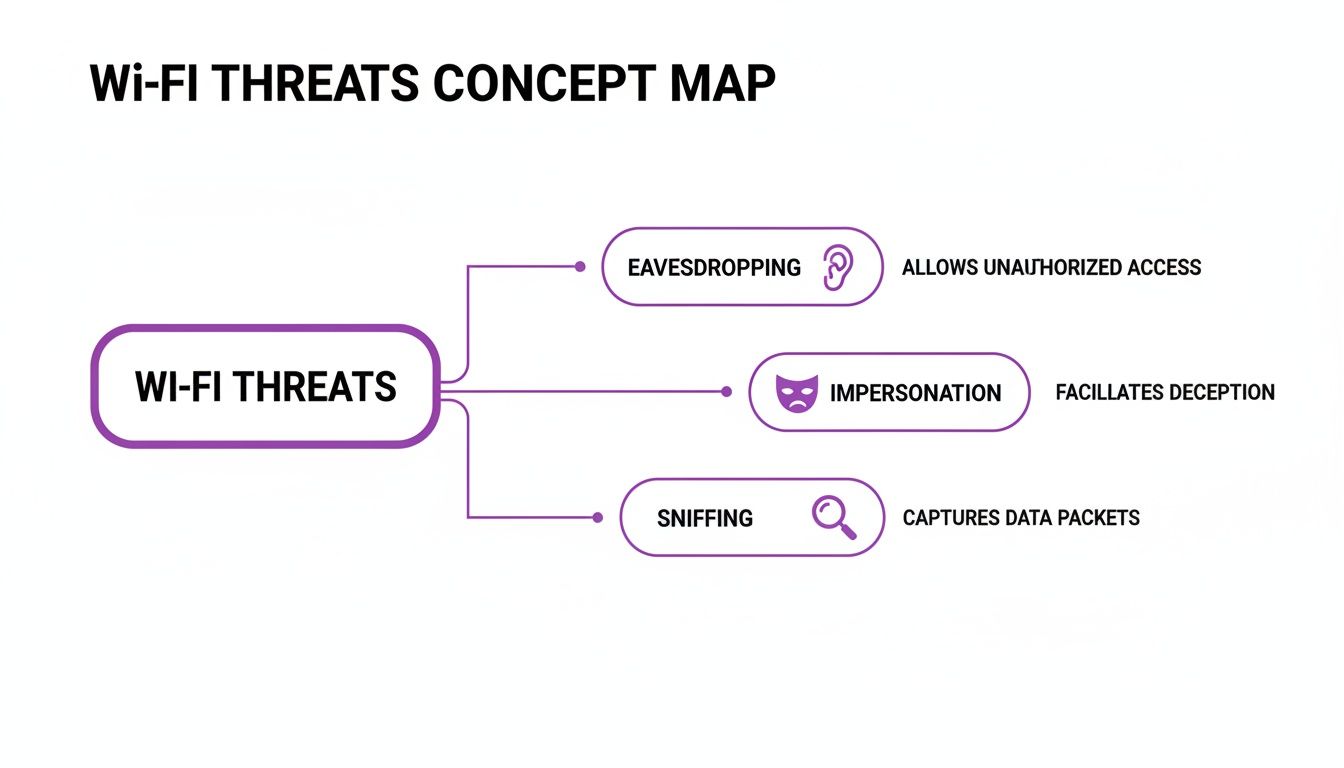

Este mapa conceptual describe algunas de las amenazas más comunes que las tecnologías de seguridad modernas están diseñadas para prevenir.

La imagen destaca cómo amenazas como el espionaje, la suplantación de identidad y el rastreo pueden explotar diferentes debilidades en una red inalámbrica.

Presentando 802.1X: Su guardia de seguridad digital

Si WPA3 es la cerradura reforzada e irrompible de su puerta, entonces 802.1X es el guardia de seguridad digital que vigila. En lugar de depender de una sola contraseña compartida entre todos los usuarios, 802.1X es un marco que obliga a cada dispositivo a presentar sus propias credenciales únicas antes de que se le permita ingresar a la red.

Aquí hay un desglose simple de cómo funciona:

- Un usuario intenta conectarse a la red Wi-Fi.

- El punto de acceso (el "guardia") lo detiene y le pide credenciales.

- Estas credenciales no son verificadas por el punto de acceso en sí, sino que se pasan a un servidor de autenticación central.

- Este servidor, a menudo utilizando un protocolo llamado RADIUS, verifica las credenciales contra un directorio de confianza (como una lista de empleados aprobados).

- Solo después de que el servidor da luz verde, se le otorga acceso al usuario.

Este enfoque ofrece una enorme ventaja de seguridad. Dado que cada usuario tiene un inicio de sesión único, puede otorgar o revocar el acceso a individuos sin afectar a nadie más. Si un empleado deja la empresa, simplemente desactiva su cuenta y su acceso a la red se corta al instante. Para obtener más información sobre cómo las plataformas modernas manejan la seguridad, puede leer nuestro resumen completo de datos y seguridad .

Certificados y SSO para una seguridad fluida

Si bien los inicios de sesión con nombre de usuario y contraseña con 802.1X son seguros, aún pueden ser un poco torpes para los usuarios. Un método más avanzado y fácil de usar implica el uso de certificados digitales. Piense en un certificado como una tarjeta de identificación digital no falsificable instalada en la computadora portátil o el teléfono inteligente de un empleado.

Cuando el dispositivo se conecta, presenta automáticamente este certificado a la red. El servidor de autenticación verifica que el certificado sea válido y haya sido emitido por una autoridad de confianza, luego otorga acceso, todo sin que el usuario tenga que escribir nada. Simplemente funciona.

Este proceso a menudo se combina con Single Sign-On (SSO). Los empleados utilizan su inicio de sesión principal de la empresa (como su cuenta de Microsoft 365 o Google Workspace) para configurar su dispositivo con un certificado. A partir de ese momento, su acceso Wi-Fi es completamente automático y seguro. Esto reduce drásticamente los tickets de soporte de TI y crea una experiencia sin fricciones para el personal, todo mientras eleva drásticamente su postura de redes inalámbricas seguras.

Implementando una arquitectura Zero Trust para su WiFi

Si bien tecnologías como WPA3 y 802.1X crean una sólida defensa técnica, las redes inalámbricas seguras verdaderamente modernas exigen un cambio fundamental en cómo pensamos sobre la confianza. Esta es la esencia misma de una arquitectura Zero Trust. No es una sola pieza de hardware o software que pueda comprar, sino una filosofía estratégica guiada por una regla simple: nunca confíe, siempre verifique.

Este enfoque le da la vuelta por completo al antiguo modelo de seguridad. Durante años, dependimos del método de "castillo y foso", que asumía que una vez que alguien estaba dentro del perímetro de la red, se podía confiar en él. Zero Trust funciona bajo la suposición más realista de que las amenazas pueden existir tanto fuera como dentro de la red en todo momento.

Piense en ello como un edificio gubernamental de alta seguridad. Un empleado no puede simplemente pasar su credencial una vez en la puerta principal y luego deambular libremente. Debe presentar sus credenciales en cada punto de control: para ingresar a su departamento específico, para acceder a una sala de registros segura y tal vez incluso para usar ciertos equipos. Así es precisamente como debería operar Zero Trust en su red WiFi.

Los principios fundamentales de Zero Trust WiFi

Aplicar esta filosofía significa que cada solicitud de conexión se trata como si proviniera de una fuente no confiable, incluso si el usuario ya está conectado a la red. Esta verificación continua se basa en tres pilares que trabajan en conjunto para crear un entorno dinámico y altamente seguro.

- Verificar explícitamente: Siempre autentique y autorice en función de todos los puntos de datos disponibles. Esto no se trata solo de una contraseña; incluye la identidad del usuario, el estado del dispositivo, la ubicación y el servicio específico al que se accede.

- Usar acceso de privilegios mínimos: Otorgue a los usuarios solo el nivel mínimo de acceso que necesitan para realizar su trabajo. Alguien del equipo de marketing no debería poder acceder a los mismos recursos de red que el departamento de finanzas.

- Asumir la brecha: Reconozca que los atacantes ya pueden estar dentro de su red. Esto lo obliga a minimizar el "radio de explosión" segmentando la red, cifrando todo el tráfico y monitoreando continuamente en busca de actividades sospechosas.

Al adoptar este modelo, se aleja de una defensa estática basada en el perímetro hacia una que es dinámica y está construida en torno a la identidad. Esto es absolutamente crítico para proteger los datos en el mundo actual de trabajo distribuido e innumerables dispositivos conectados.

Zero Trust no se trata de construir muros impenetrables; se trata de eliminar por completo la confianza ciega de la ecuación. Al verificar continuamente a cada usuario y dispositivo en cada paso, se asegura de que incluso si una amenaza ingresa, su capacidad para moverse y causar daños esté severamente restringida.

Poniendo Zero Trust en práctica

Entonces, ¿cómo traduce estos principios en una estrategia práctica de seguridad inalámbrica? Comienza con algunas acciones concretas, y una de las más importantes es la segmentación de la red. Esta es la práctica de dividir su red en zonas más pequeñas y aisladas.

Por ejemplo, siempre debe crear redes virtuales separadas para diferentes grupos de usuarios:

- Tráfico de invitados: Mantiene a los usuarios públicos completamente aislados de sus operaciones comerciales internas.

- Tráfico del personal: Proporciona acceso seguro basado en identidad para los empleados.

- Dispositivos IoT y sin interfaz (Headless): Contiene elementos como impresoras, termostatos inteligentes y cámaras de seguridad en su propio entorno aislado (sandbox).

Esta segmentación garantiza que una brecha en un área, como una bombilla inteligente comprometida en la red IoT, no pueda propagarse lateralmente para infectar sus sistemas críticos de punto de venta o las computadoras portátiles de los empleados.

El siguiente paso es automatizar el control de acceso integrándose con su proveedor de identidad. Plataformas como Microsoft Entra ID (anteriormente Azure AD) o Google Workspace actúan como la única fuente de verdad para todas sus identidades de usuario. Cuando conecta su sistema WiFi a estos directorios, desbloquea una potente automatización.

Por ejemplo, cuando un nuevo empleado se une a la empresa y se agrega a Entra ID, se le pueden aprovisionar automáticamente las credenciales para acceder al WiFi del personal. Más importante aún, cuando ese empleado se va y su cuenta se desactiva, su acceso WiFi se revoca instantánea y automáticamente. Esto cierra una brecha de seguridad común y peligrosa sin ningún trabajo manual por parte del equipo de TI, haciendo que su red sea más segura y sus operaciones mucho más eficientes.

Asegurando el WiFi en lugares públicos y espacios multiinquilino

Los principios de seguridad que hemos cubierto son universales, pero los lugares públicos como hoteles, aeropuertos y edificios multiinquilino se enfrentan a un conjunto muy específico de dolores de cabeza. ¿Cómo se ofrece una experiencia segura, casi como en casa, cuando miles de usuarios y dispositivos no confiables entran y salen todos los días?

Pegar una única contraseña compartida en la pared para todo un edificio es una pesadilla de seguridad. Ofrece cero aislamiento de usuario, lo que significa que el dispositivo de un huésped puede espiar fácilmente al de otro. Esto es simplemente inaceptable para las redes inalámbricas seguras modernas y crea riesgos masivos de privacidad, especialmente donde las personas esperan privacidad, como en un hotel o complejo residencial.

Recreando la experiencia de la red doméstica con iPSK

La solución ideal es darle a cada usuario, o a cada familia, su propia porción privada de la red, tal como la tienen en casa. Aquí es donde la tecnología de Clave Precompartida Individual ( iPSK ) demuestra su valor. En lugar de una contraseña para todos, iPSK le permite generar una clave única para cada inquilino, huésped o incluso para cada dispositivo individual.

Cuando un usuario se conecta con su iPSK única, se coloca instantáneamente en una burbuja de red segura. Todo su tráfico está completamente aislado de todos los demás en el edificio. Es la combinación perfecta de seguridad de alto nivel y simplicidad sin esfuerzo.

Un administrador de propiedades puede emitir una iPSK única a un nuevo residente que sea válida solo por la duración de su contrato de arrendamiento, dándole una red personal para su televisor inteligente, computadoras portátiles y teléfonos. Cuando se mudan, la clave simplemente se desactiva. Es aislamiento de nivel empresarial con la simplicidad del hogar.

El problema con la autenticación de WiFi público

Para los huéspedes más transitorios en lugares como cafeterías, estadios o centros comerciales, la simple fricción de iniciar sesión es un gran obstáculo. Todos hemos pasado por eso: lidiando con Captive Portal torpes y lentos que pueden ser fácilmente falsificados por atacantes que ejecutan estafas de "gemelo malvado". Crean una mala experiencia de usuario y un gran riesgo de seguridad.

Esta barrera de autenticación es un punto de dolor común tanto para los lugares como para los visitantes. Los clientes se frustran con formularios de inicio de sesión confusos y las empresas pierden la oportunidad de conectarse con ellos porque todo el proceso es demasiado engorroso.

La mejor seguridad es invisible. En un lugar público, el objetivo es que los huéspedes se conecten en línea de manera rápida y segura, sin obligarlos a navegar por páginas de inicio de sesión confusas ni a cuestionar la legitimidad de la red.

Este desafío empujó a la industria a desarrollar un estándar global que hace que el acceso a WiFi público sea fluido y altamente seguro.

OpenRoaming como un pasaporte WiFi global

Aquí entran OpenRoaming y Passpoint, dos tecnologías que trabajan en armonía para resolver este problema para siempre. Piense en OpenRoaming como un pasaporte WiFi global para su teléfono. Un usuario autentica su dispositivo solo una vez con un proveedor de identidad de confianza (como Purple).

A partir de ese momento, su teléfono inteligente se conectará de forma automática y segura a cualquier red habilitada para OpenRoaming, en cualquier parte del mundo. No más Captive Portal. No más escribir contraseñas. Y no más dudas sobre si "Free_Venue_WiFi" es la red real o una trampa. La conexión está cifrada desde el primer paquete.

- Para los huéspedes: Proporciona una experiencia que "simplemente funciona". Entran a su lugar y están instantáneamente en línea.

- Para los lugares: Usted proporciona una conexión premium y segura que mejora la experiencia del huésped al tiempo que elimina por completo los riesgos de seguridad de las redes abiertas.

Este protocolo de enlace automático y cifrado convierte un desafío de seguridad masivo en un beneficio fluido para el usuario. Permite a los administradores de propiedades y operadores de hoteles ofrecer un nivel de conectividad segura que antes estaba fuera de su alcance en entornos públicos a gran escala.

¿Administra una propiedad con diversas necesidades de conectividad? Puede obtener más información sobre cómo ofrecer una experiencia digital superior con soluciones dedicadas para WiFi multiinquilino . Las plataformas que combinan iPSK para residentes y OpenRoaming para visitantes ofrecen una solución completa y moderna.

El futuro es sin contraseñas y basado en la identidad

A medida que hemos recorrido la seguridad WiFi moderna, desde el cifrado fundamental hasta la arquitectura Zero Trust, cada señal apunta hacia una conclusión única y poderosa. El futuro de las redes inalámbricas seguras no se trata de inventar contraseñas cada vez más complejas; se trata de deshacerse de ellas por completo. Se trata de construir un sistema en torno a la identidad.

Este es un cambio fundamental de mentalidad. Nos estamos alejando del acceso anónimo y compartido hacia un modelo donde cada conexión está vinculada a un usuario o dispositivo verificado. Es un cambio que convierte el WiFi de una simple utilidad en un poderoso activo estratégico, creando un entorno que es profundamente seguro y notablemente fácil de administrar.

El motor que impulsa toda esta estrategia es una plataforma de identidad centralizada. Actúa como el cerebro de la operación, coordinando a la perfección el método de autenticación correcto para cada persona y cada dispositivo que necesita conectarse a su red. Así es como se logra tanto una seguridad de primer nivel como la excelencia operativa.

Un enfoque unificado para cada conexión

Imagine una única plataforma que maneje de manera inteligente el acceso para todos y para todo. Este no es un concepto lejano; es una realidad práctica hoy en día.

- Para huéspedes y visitantes: OpenRoaming ofrece acceso instantáneo y cifrado sin fricciones. Sus dispositivos se conectan de forma automática y segura, de manera muy similar a una red móvil, proporcionando una experiencia genuinamente premium.

- Para el personal y los empleados: Al integrarse con servicios de directorio como Entra ID o Google Workspace, puede habilitar el acceso seguro basado en certificados a través de SSO. Esto significa una incorporación automática y, lo que es igual de importante, una desvinculación instantánea, cerrando por completo la brecha de seguridad que dejan las credenciales persistentes.

- Para dispositivos heredados e IoT: Las Claves Precompartidas Individuales (iPSK) entran en juego para asegurar dispositivos que no pueden manejar la autenticación moderna, como impresoras, televisores inteligentes o sensores de edificios. Cada dispositivo obtiene su propia contraseña única y se aísla de manera efectiva en su propia burbuja segura. Para obtener una comprensión más profunda de esta tecnología crucial, explore nuestra guía completa sobre qué es iPSK y cómo impulsa la seguridad WiFi basada en identidad .

Este enfoque unificado toma lo que alguna vez fueron dolores de cabeza de seguridad separados y complejos y los consolida en un sistema único y manejable.

El objetivo final es hacer que el acceso seguro sea invisible. Para el usuario final, la conexión "simplemente funciona". Para el administrador de TI, la seguridad está automatizada, basada en la identidad y controlada de forma centralizada.

Este modelo transforma fundamentalmente su WiFi de un centro de costos a una valiosa herramienta comercial. Al asegurar cada conexión a través de la identidad, no solo protege a su organización de las amenazas, sino que también desbloquea valiosos datos de origen (first-party data). Obtiene información sobre quién está usando su red, con qué frecuencia la visitan y cómo se mueven por su espacio, todo mientras respeta la privacidad del usuario.

Ha llegado el momento de analizar detenidamente su estrategia WiFi actual. ¿Sigue atascado gestionando contraseñas compartidas obsoletas y portales de inicio de sesión torpes? ¿O está listo para adoptar un futuro sin contraseñas, basado en la identidad y seguro sin esfuerzo? Hacer este cambio es el paso definitivo para convertir su red en un motor de seguridad, simplicidad e inteligencia empresarial.

Preguntas frecuentes sobre redes inalámbricas seguras

Cuando planifica una implementación inalámbrica para su lugar, es natural que surjan preguntas específicas. Aquí hay algunas respuestas directas a las consultas que a menudo escuchamos de gerentes de TI, especialistas en marketing y operadores.

¿Es WPA3 suficiente para asegurar el WiFi de mi empresa?

Si bien WPA3 es un gran salto adelante con respecto a WPA2, brindándole un cifrado mucho más fuerte y protección contra ciertos ataques, debe pensar en él como una capa fundamental, no como todo el sistema de seguridad. Es como tener una cerradura increíblemente fuerte e imposible de forzar en la puerta principal. Esa cerradura es vital, pero aún necesita una forma de controlar quién obtiene una llave.

Para cualquier empresa, especialmente en hostelería o comercio minorista, WPA3 siempre debe combinarse con un método de autenticación basado en identidad como 802.1X. Esto garantiza que cada conexión esté vinculada a un usuario o dispositivo verificado, no solo a una contraseña anónima compartida entre muchos. Es este enfoque en capas el que ofrece redes inalámbricas verdaderamente seguras.

¿Cuál es la diferencia entre un Captive Portal y OpenRoaming?

Un Captive Portal es esa página web con la que se ve obligado a lidiar cuando se conecta a un WiFi público. Es la que le pide una dirección de correo electrónico o que marque una casilla aceptando los términos. Todo el proceso puede ser lento, frustrante para los usuarios y es notoriamente vulnerable a los ataques de "gemelo malvado" donde los delincuentes falsifican la página de inicio de sesión para robar datos.

Por el contrario, OpenRoaming ofrece una experiencia fundamentalmente diferente y mejor. Permite a un usuario autenticarse solo una vez con un proveedor de confianza.

Con OpenRoaming, el dispositivo de un huésped se conecta de forma automática y segura a cualquier red participante en todo el mundo, de manera muy similar a como su teléfono móvil se conecta a una red asociada cuando está en el extranjero. No hay formularios que completar ni contraseñas que ingresar; la conexión es fluida y está cifrada desde el primer paquete.

¿Cómo puedo asegurar dispositivos heredados que no son compatibles con 802.1X?

Este es un desafío muy real para los equipos de TI. Tiene dispositivos como impresoras, terminales de pago o televisores inteligentes que necesitan estar en línea pero carecen de capacidades de autenticación modernas. La mejor práctica aquí es utilizar una tecnología llamada Clave Precompartida Individual (iPSK).

En lugar de usar una sola contraseña riesgosa para todos estos dispositivos "sin interfaz" (headless), iPSK le permite generar una clave única para cada uno. Esta clave otorga al dispositivo acceso solo a una parte específica y segmentada de su red, aislándolo por completo de los sistemas críticos. Si alguna vez se compromete una clave, simplemente la revoca, y el resto de sus dispositivos y su red principal permanecen seguros. Elimina de manera efectiva el peligro masivo que representa una sola contraseña compartida.

¿Listo para reemplazar las contraseñas obsoletas con una plataforma de red segura basada en identidad? Purple facilita la implementación de acceso sin contraseña para huéspedes, personal y dispositivos. Descubra cómo Purple puede transformar el WiFi de su lugar .