Wi-Fi Protected Setup (WPS) se ideó para que conectar nuevos dispositivos fuera tan sencillo como pulsar un botón, evitándonos a todos tener que escribir contraseñas largas y complicadas. Piense en ello como una tarjeta de acceso universal para su edificio: increíblemente conveniente, pero un riesgo de seguridad masivo si cae en las manos equivocadas. Este equilibrio entre conveniencia y seguridad es donde comienzan los verdaderos problemas.

Los peligros ocultos del acceso fácil a Wi-Fi

Seamos sinceros, conectar un nuevo dispositivo a una red Wi-Fi puede ser una tarea tediosa. Tiene que buscar el nombre de la red, entrecerrar los ojos para leer la letra pequeña de su router y encontrar la contraseña, para luego escribirla con cuidado. Wi-Fi Protected Setup se introdujo en 2006 para resolver este mismo problema, ofreciendo lo que parecía un atajo mágico para conectarse a internet.

El objetivo era simple: facilitar la vida a los usuarios cotidianos que se enredaban en configuraciones de seguridad cada vez más complejas. Sin embargo, al crear este "botón fácil", el sistema introdujo fallas de diseño fundamentales sobre las que los expertos en seguridad nos han estado advirtiendo durante años. Esta es la clásica historia de la conveniencia inicial frente a la seguridad a largo plazo.

Comprendiendo el concepto central

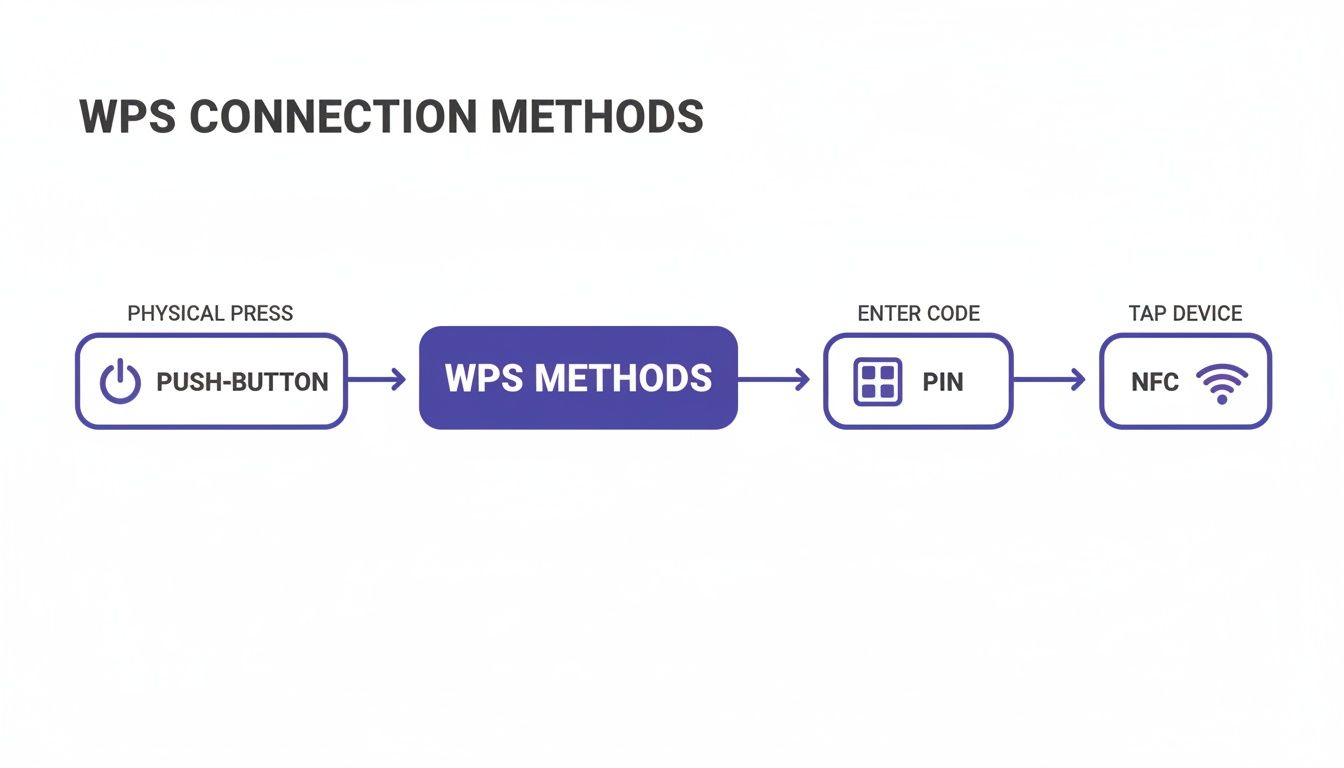

En esencia, WPS es un estándar de autorización de red que le permite agregar dispositivos a una red inalámbrica segura sin tener que escribir la contraseña. En lugar de la entrada manual, se basa en métodos mucho más simples para autenticar un dispositivo. Los dos que verá con más frecuencia son:

- Conexión por botón (PBC): Presiona un botón físico o virtual en su router y luego, dentro de un breve lapso de dos minutos, hace lo mismo en el dispositivo que intenta conectar. Simple.

- Entrada de PIN: El router o su dispositivo genera un PIN de ocho dígitos que usted ingresa en el otro extremo para establecer la conexión.

Aunque ambos parecen sencillos, el método del PIN, en particular, contiene una vulnerabilidad crítica que los atacantes pueden explotar con relativa facilidad. Familiarizarse con estos métodos es el primer paso para darse cuenta de por qué WPS a menudo es un riesgo, no una ayuda.

Por qué esto es importante para su empresa

Para los administradores de TI en hotelería, comercio minorista o incluso viviendas de múltiples inquilinos, los riesgos que conlleva un wifi protected setup se amplifican enormemente. Un solo punto de acceso comprometido puede exponer datos confidenciales de los huéspedes, sistemas empresariales internos y crear una vía para brechas de red generalizadas.

La realidad es que, aunque la mayoría de las personas usan contraseñas, su comprensión de la seguridad que las protege suele ser muy superficial. Una encuesta de 2023 reveló que, si bien el 97 % de los usuarios del Reino Unido protegen el Wi-Fi de su hogar con una contraseña, un asombroso 65 % no estaba familiarizado con los estándares de seguridad reales como WPA2 que los mantienen a salvo.

Esta brecha de conocimiento es exactamente la razón por la que depender de funciones de conveniencia obsoletas es tan peligroso. Construir una red verdaderamente segura significa ir más allá de estos atajos y adoptar alternativas modernas y más seguras. Si le interesa ampliar sus conocimientos sobre seguridad, nuestra guía sobre cómo mantenerse seguro al usar Wi-Fi público es un excelente punto de partida.

Para comprender por qué Wi-Fi Protected Setup puede ser un riesgo tan grande, debemos analizar a fondo cómo funcionan realmente sus métodos de conexión. Piense en ellos como diferentes formas de abrir una puerta: algunas son más resistentes que otras, pero una de ellas tiene una cerradura fundamentalmente rota. Todo el sistema fue diseñado para la simplicidad, permitiendo que los dispositivos se unan a una red sin la molestia de escribir frases de contraseña largas y complicadas.

Esta conveniencia proviene de varios enfoques diferentes, pero los métodos de botón y PIN son los que verá con más frecuencia. Cada uno está destinado a crear un enlace de confianza entre un nuevo dispositivo (como una impresora o un televisor inteligente) y su router, pero lo hacen de maneras muy diferentes. Al desglosar cómo operan, podemos ver exactamente dónde se infiltran los riesgos de seguridad.

Conexión por botón: la puerta abierta de dos minutos

El método más común y visualmente obvio es la conexión por botón (PBC). Está diseñado para ser tan simple como suena.

Imagine que su router es un guardia de seguridad en un club exclusivo. Normalmente, necesita la contraseña exacta para entrar. Con PBC, presionar el botón WPS en su router es como decirle al guardia: "Espero a un invitado. Deja entrar a la próxima persona que aparezca en los siguientes dos minutos, sin hacer preguntas".

Luego, presiona el botón WPS correspondiente en su nuevo dispositivo. Ese dispositivo se acerca al "guardia" dentro de ese corto período, pasa directamente y recibe automáticamente las claves de la red. Es rápido y funciona muy bien para dispositivos sin teclado, pero también crea una breve ventana en la que cualquier dispositivo dentro del alcance podría colarse si también inicia una solicitud WPS al mismo tiempo.

Aunque PBC generalmente se considera más seguro que el método del PIN, su seguridad depende completamente de lo corta que sea esa ventana de conexión. Un atacante que esté físicamente cerca y sincronice su intento en el momento justo podría, en teoría, obtener acceso.

El método del PIN: un candado de combinación defectuoso

El segundo método principal utiliza un número de identificación personal (PIN). A simple vista, esto suena más seguro: después de todo, un PIN es un tipo de contraseña. Desafortunadamente, la forma en que se implementó es la fuente de la vulnerabilidad más grave de WPS. En esta configuración, el router tiene un PIN estático de ocho dígitos que no se puede cambiar, a menudo impreso en una etiqueta en el propio dispositivo.

Para conectar un nuevo dispositivo, ingresa este PIN en su software. Luego, el dispositivo presenta este PIN al router. Si los números coinciden, el router otorga acceso y comparte la contraseña completa de Wi-Fi.

Aquí radica la falla crítica, en la que profundizaremos más adelante. El proceso en sí es sencillo, pero la verificación que ocurre en segundo plano es peligrosamente débil. Esta debilidad convierte lo que parece un candado de combinación seguro en uno que se puede descifrar a una velocidad alarmante.

Otros métodos WPS menos comunes

Más allá de estas dos opciones principales, la Wi-Fi Alliance también especificó un par de otros métodos para Wi-Fi Protected Setup. Estos fueron diseñados para usar tecnologías más nuevas, pero nunca llegaron a popularizarse.

- Comunicación de campo cercano (NFC): Este método requiere que acerque físicamente el nuevo dispositivo al router. Al tocar los dos dispositivos habilitados para NFC, pueden intercambiar credenciales de red de forma segura sin presionar botones ni usar PIN.

- Unidad flash USB: Un método más antiguo y engorroso consistía en guardar el archivo de configuración de la red desde el router en una memoria USB. Luego, conectaba esta unidad al nuevo dispositivo para transferir la configuración.

Si bien estos métodos son inherentemente más seguros porque requieren una acción física o proximidad, su falta de soporte universal significó que rara vez se implementaran. Como resultado, los métodos vulnerables de botón y PIN se convirtieron en los estándares de facto para las conexiones WPS.

Descubriendo las fallas críticas en la seguridad de WPS

Aunque un método de conexión simple suena genial en teoría, la realidad de la seguridad de Wi-Fi Protected Setup es profundamente preocupante. Las debilidades más evidentes del protocolo no son solo errores menores que se pueden parchear; son fallas de diseño fundamentales integradas en su núcleo. Estas fallas convierten una función creada para la conveniencia en un riesgo importante para cualquier red en la que esté habilitada.

El principal culpable es el método del PIN. A simple vista, un código de ocho dígitos parece lo suficientemente seguro. Después de todo, hay 100 millones de combinaciones posibles (10^8), lo que debería llevar muchísimo tiempo adivinar. El problema es que el sistema en realidad no verifica el PIN como un solo número de ocho dígitos.

En cambio, comete un error catastrófico en la forma en que valida el PIN. El router verifica el código en dos mitades separadas. Primero, observa los primeros cuatro dígitos. Luego, valida los siguientes tres. ¿Ese octavo y último dígito? Es solo una suma de comprobación: un valor matemático calculado a partir de los primeros siete que el software de un atacante puede deducir por sí solo.

El atajo de fuerza bruta

Este proceso de validación de dos pasos es lo que abre las puertas de par en par a un atacante. En lugar de probar hasta 100 millones de combinaciones, solo necesitan adivinar la primera mitad (10,000 posibilidades) y luego la segunda mitad (1,000 posibilidades).

Esta decisión de diseño aparentemente pequeña reduce el número total de intentos requeridos de 100,000,000 a solo 11,000. Es la diferencia entre intentar abrir la bóveda de un banco y adivinar el candado de cuatro dígitos de una bicicleta.

Esta vulnerabilidad significa que un atacante no necesita equipos sofisticados ni conocimientos internos. Todo lo que necesita es tiempo y estar físicamente lo suficientemente cerca de su red. No pasó mucho tiempo antes de que se crearan herramientas de software especializadas y de libre acceso para explotar esta misma debilidad.

Herramientas que explotan las fallas de WPS

El descubrimiento de esta falla de diseño condujo directamente al desarrollo de herramientas que automatizan todo el ataque, haciéndolo accesible a cualquier persona con una tarjeta inalámbrica compatible y un poco de curiosidad técnica. Dos de las herramientas más infames son:

- Reaver: Esta fue una de las primeras y más famosas herramientas diseñadas para ataques de fuerza bruta a WPS. Procesa metódicamente los 11,000 PIN posibles hasta que encuentra el correcto.

- Ataque Pixie Dust: Una evolución posterior y más eficiente. El ataque Pixie Dust a veces puede descifrar el PIN correcto en segundos o minutos, en lugar de horas, explotando las debilidades en la forma en que algunos routers generan sus números "aleatorios".

Una vez que se encuentra el PIN correcto, estas herramientas pueden recuperar la contraseña WPA/WPA2 real de la red, otorgando al atacante acceso completo. Incluso con una contraseña de Wi-Fi larga y compleja, la vulnerabilidad del PIN de WPS actúa como una puerta trasera débil, haciendo que su contraseña principal sea completamente inútil.

Este diagrama de flujo ilustra las diferentes formas de conectarse mediante WPS. Si bien el botón y NFC ofrecen vías alternativas, es la mecánica subyacente del método del PIN la que crea un riesgo de seguridad tan significativo.

Para darle una descripción general rápida de cómo se comparan estos métodos, aquí hay un desglose simple.

Métodos WPS y sus riesgos asociados

Cada método fue diseñado para facilitar las cosas, pero como puede ver, esta conveniencia a menudo se produce a expensas de una seguridad sólida, siendo el método del PIN el que presenta las fallas más críticas.

Este problema no hace más que aumentar con la explosión de los dispositivos domésticos inteligentes. Según un informe de techUK de 2022, el 77 % de los adultos del Reino Unido ahora posee al menos un dispositivo inteligente, muchos de los cuales dependen de métodos de configuración simples como WPS. Este crecimiento expone innumerables dispositivos IoT, desde cámaras de seguridad hasta monitores para bebés, a estos ataques bien documentados: una gran preocupación para empresas como hoteles que administran televisores inteligentes o cerraduras en las habitaciones de los huéspedes. Puede obtener más información sobre estas tendencias en el informe completo de techUK.

En última instancia, la inseguridad inherente del método del PIN no es algo que se pueda solucionar con una contraseña más segura o una actualización de firmware. Es un problema fundamental que justifica deshabilitar WPS en cualquier red donde la seguridad sea una prioridad.

Por qué WPS es un riesgo importante para las empresas

Una configuración débil de Wi-Fi Protected Setup en una red doméstica es un problema, pero en un entorno empresarial, es una catástrofe a punto de ocurrir. La conveniencia que ofrece WPS se ve completamente eclipsada por los riesgos amplificados que introduce en entornos comerciales como hoteles, tiendas minoristas y propiedades residenciales administradas.

Para una empresa, una brecha en la red no es solo un inconveniente; es una amenaza directa a las operaciones, la confianza del cliente y la estabilidad financiera.

Imagine un hotel donde los huéspedes esperan un acceso a internet seguro y privado. Si solo un punto de acceso tiene WPS habilitado, un atacante sentado en el estacionamiento podría forzar el PIN en cuestión de horas. Una vez dentro de la red de huéspedes, podría lanzar ataques de intermediario (man-in-the-middle) para interceptar datos no encriptados, capturando desde correos electrónicos personales hasta detalles de tarjetas de crédito mientras los huéspedes navegan en línea. Las repercusiones de una brecha de este tipo serían inmensas.

El impacto amplificado en entornos comerciales

En un entorno comercial, lo que está en juego es significativamente mayor. Un solo punto de acceso comprometido puede servir como puerta de entrada a toda la red corporativa, dependiendo de cómo esté segmentada la red.

Considere una cadena minorista donde los sistemas de punto de venta (POS), la gestión de inventario y las comunicaciones del personal se ejecutan en la misma red interna. Si un solo router olvidado en un almacén tiene un PIN WPS activo, un atacante podría vulnerarlo. Esto podría provocar:

- Robo de datos: Obtener acceso a información confidencial de pago de clientes, datos de programas de lealtad y registros de empleados.

- Espionaje de red: Monitorear comunicaciones internas y capturar información comercial patentada.

- Interrupción del servicio: Lanzar ataques que podrían derribar los sistemas de pago o interrumpir la logística de la cadena de suministro, lo que provocaría pérdidas financieras inmediatas.

El potencial de daño a la reputación es igual de grave. Un anuncio público de que se robaron datos de clientes debido a un descuido de seguridad básico puede erosionar años de lealtad del cliente de la noche a la mañana. En el mercado actual, la confianza es una moneda que las empresas no pueden permitirse perder.

El riesgo no es solo teórico. Muchos dispositivos heredados o de nivel de consumidor, a veces instalados sin la supervisión adecuada de TI, vienen con Wi-Fi Protected Setup habilitado de forma predeterminada. Esto crea una vulnerabilidad oculta pero significativa dentro de una infraestructura que de otro modo sería segura.

Construyendo el caso de negocio para deshabilitar WPS

Para cualquier organización responsable de administrar Wi-Fi público o privado, deshabilitar WPS debería ser una política de seguridad no negociable desde el primer día. El riesgo operativo supera con creces cualquier conveniencia menor que pueda ofrecer para conectar una impresora aislada o un dispositivo inteligente.

El argumento es sencillo: el protocolo está fundamentalmente roto y ninguna cantidad de monitoreo de red puede mitigar por completo el riesgo de un ataque rápido de fuerza bruta. Piense en ello como dejar una cerradura defectuosa y fácil de forzar en una puerta de escape de incendios. Si bien puede tener seguridad de alta tecnología en la entrada principal, ese único punto débil socava todo el sistema.

Escenarios y consecuencias del mundo real

Los escenarios son alarmantemente comunes. Un complejo de viviendas para estudiantes administrado podría usar routers de consumo en cada unidad, todos con WPS habilitado. Una sola unidad comprometida podría darle a un atacante un punto de apoyo para espiar el tráfico de cientos de otros residentes.

Del mismo modo, un quiosco minorista emergente o una red de eventos temporales podrían configurarse rápidamente utilizando hardware comercial. El enfoque está en conectarse rápido, y las funciones de seguridad como deshabilitar WPS a menudo se pasan por alto. Esto crea una oportunidad perfecta para los atacantes que se dirigen a áreas públicas de alto tráfico.

En última instancia, la conveniencia de un Wi-Fi Protected Setup es una reliquia de una era diferente. Las redes empresariales modernas exigen medidas de seguridad sólidas, escalables y verificables. Depender de un protocolo obsoleto y comprometido es una apuesta innecesaria con sus datos, su reputación y la confianza de sus clientes.

Pasos prácticos para proteger su red de ataques WPS

Conocer las fallas profundamente arraigadas en Wi-Fi Protected Setup es una cosa, pero tomar medidas decisivas es lo que realmente mantiene segura su red. Para cualquier administrador de TI, los siguientes pasos ofrecen una hoja de ruta clara y procesable para cerrar las vulnerabilidades de WPS y fortalecer su infraestructura inalámbrica.

El objetivo es simple: eliminar la amenaza por completo.

La acción más efectiva que puede tomar es deshabilitar WPS en todos y cada uno de sus routers y puntos de acceso. A menudo está activado de forma predeterminada, incluso en hardware de nivel profesional, creando un riesgo inmediato y completamente innecesario. Apagarlo cierra el vector de ataque más común vinculado a este protocolo defectuoso.

Encontrar y deshabilitar la configuración de WPS

Buscar la opción WPS en el panel de administración de su dispositivo suele ser sencillo, aunque el lugar exacto varía entre los fabricantes. En general, el proceso es algo así:

- Acceda al panel de administración de su router: Abra un navegador web y escriba la dirección IP de su router. Por lo general, es algo como

192.168.1.1o192.168.0.1. - Inicie sesión: Use su nombre de usuario y contraseña de administrador para ingresar a la interfaz de configuración.

- Navegue a la configuración inalámbrica: Busque un menú etiquetado como "Inalámbrico", "Wi-Fi" o "WLAN". A menudo encontrará un submenú "Avanzado" o "Seguridad" en su interior.

- Localice y deshabilite WPS: Encuentre el interruptor para Wi-Fi Protected Setup y cámbielo a "Deshabilitado" o "Apagado". Asegúrese de guardar los cambios antes de cerrar la sesión.

Para las organizaciones con toda una flota de puntos de acceso, este proceso debe repetirse para cada dispositivo. Las plataformas de gestión de red centralizadas pueden facilitar mucho esto, a menudo permitiéndole deshabilitar WPS en todo su hardware desde un solo panel.

Al desactivar esta función, está eliminando efectivamente la puerta trasera vulnerable del PIN. A partir de ahora, cada conexión tendrá que autenticarse correctamente utilizando la contraseña de su red principal.

Pasos esenciales para el fortalecimiento de la red

Deshabilitar WPS es un gran comienzo, pero también debe agregar varias otras mejores prácticas de seguridad para construir una red más resistente. Estas defensas adicionales ayudan a proteger contra una gama mucho más amplia de amenazas, no solo aquellas dirigidas a un wifi protected setup.

- Mantenga el firmware actualizado: Siempre busque e instale las últimas actualizaciones de firmware para todos sus equipos de red. Los fabricantes lanzan con frecuencia parches para corregir agujeros de seguridad recién descubiertos, mejorar el rendimiento y aumentar la estabilidad.

- Implemente el monitoreo de red: Use herramientas de monitoreo de red para vigilar los intentos de conexión y el tráfico general. Patrones extraños, como una tormenta de intentos fallidos de inicio de sesión desde un dispositivo, podrían ser una señal de alerta de un ataque de fuerza bruta en curso.

- Use un cifrado WPA3 fuerte: Si su hardware lo admite, actualice la seguridad de su red a WPA3. Es el estándar moderno por una razón, ya que ofrece una protección mucho mejor contra ataques de adivinación de contraseñas fuera de línea. Para una seguridad aún más avanzada, vale la pena explorar los beneficios de la autenticación 802.1X , que proporciona un control de acceso potente e individualizado.

Tomar estos pasos concretos le permite dejar atrás los riesgos inherentes de WPS para siempre. Al deshabilitar la función y reforzar las defensas de su red, puede construir una experiencia inalámbrica más segura y confiable para sus usuarios y proteger los datos críticos de su organización.

Explorando alternativas de Wi-Fi modernas y seguras

Dados los graves riesgos que conlleva cualquier forma de Wi-Fi Protected Setup, está muy claro que las empresas necesitan una mejor manera de administrar el acceso a la red. Afortunadamente, el mundo de la seguridad inalámbrica ha avanzado. Las tecnologías de autenticación modernas ofrecen una protección muy superior sin dificultar la vida de sus usuarios, brindándole lo mejor de ambos mundos.

Alejarse de las vulnerabilidades de WPS significa adoptar estándares modernos y sólidos creados para el panorama de seguridad actual. Estas alternativas no solo protegen su red de ataques de fuerza bruta; crean una conexión más profesional y fluida para los huéspedes y el personal. Para cualquiera que busque dejar atrás los riesgos de WPS, explorar alternativas de Wi-Fi seguras, como adoptar sistemas modernos de WiFi en malla como Eero Pro 6e , es el primer paso crítico.

Adoptando WPA3 y la autenticación simultánea de iguales (SAE)

La actualización más directa de los protocolos de seguridad más antiguos es WPA3 (Wi-Fi Protected Access 3). Este estándar trae a la mesa una nueva y poderosa función llamada Autenticación simultánea de iguales (SAE), que cambia por completo la forma en que los dispositivos se unen a una red. Puede pensar en ello como un apretón de manos secreto que ocurre antes de que se intercambie cualquier información confidencial.

A diferencia del defectuoso sistema de PIN en WPS, SAE establece un canal seguro y encriptado entre el dispositivo y el punto de acceso antes de que se envíe la contraseña. Esto lo hace increíblemente resistente contra los ataques de diccionario fuera de línea que plagan los estándares más antiguos. Incluso si un atacante logra capturar el apretón de manos de la conexión, no puede simplemente irse y adivinar la contraseña más tarde.

Este nivel de protección es vital para cualquier empresa que maneje información confidencial, asegurando que incluso si una contraseña no tiene la complejidad de Fort Knox, la conexión en sí permanezca estrictamente bloqueada.

El futuro es sin contraseñas con Passpoint y OpenRoaming

Para lugares con mucho tráfico peatonal (piense en hoteles, centros comerciales o aeropuertos), la conexión perfecta es aquella que requiere cero esfuerzo por parte del usuario. Aquí es exactamente donde brillan tecnologías como Passpoint y OpenRoaming, creando una experiencia Wi-Fi sin contraseñas verdaderamente fluida y segura.

Estos sistemas permiten que el dispositivo de un usuario se conecte a una red participante de forma automática y segura, sin ver nunca un portal de inicio de sesión ni escribir una contraseña. El dispositivo se autentica mediante un certificado digital o credenciales existentes (como el perfil de un operador de telefonía móvil), lo que significa que la conexión está encriptada y es segura desde el primer paquete.

Este enfoque elimina los dolores de cabeza de seguridad de las redes abiertas y la fricción del usuario de los Captive Portals , brindando una experiencia premium y segura por defecto. Es como tener un pase VIP que funciona automáticamente en miles de lugares en todo el mundo.

Seguridad avanzada para entornos empresariales

En un edificio corporativo o de múltiples inquilinos, las demandas de seguridad son aún mayores. Aquí, las redes modernas a menudo dependen de métodos de autenticación avanzados que vinculan el acceso a la red directamente a la identidad de un usuario, proporcionando un control detallado y visibilidad sobre quién está haciendo qué.

Las tecnologías clave en este espacio incluyen:

- Autenticación basada en certificados: En lugar de una contraseña compartida, cada usuario o dispositivo obtiene un certificado digital único. Esto actúa como una identificación digital intransferible, otorgando acceso solo a personas autorizadas y sus dispositivos.

- Integración de inicio de sesión único (SSO): Al conectarse con proveedores de identidad como Entra ID, Google Workspace u Okta, el acceso a la red puede regirse por los inicios de sesión existentes de la empresa. Cuando un empleado se va y su cuenta se cierra, su acceso a Wi-Fi se revoca al instante.

Soluciones como Purple se basan en estos principios modernos y seguros. Al usar Passpoint, métodos basados en certificados e integraciones de SSO, Purple ofrece una alternativa segura y sin fricciones a sistemas obsoletos como WPS. Para profundizar en cómo la identidad puede proteger su red, podría interesarle nuestra guía completa sobre seguridad Wi-Fi basada en identidad . Este enfoque permite a las empresas proporcionar tanto una seguridad férrea como un viaje sin esfuerzo para sus usuarios.

¿Tiene preguntas sobre Wi-Fi Protected Setup?

Incluso cuando sabe que tiene fallas, Wi-Fi Protected Setup aún puede ser confuso. Aclaremos las cosas y abordemos algunas de las preguntas más comunes para asegurarnos de que su red se mantenga segura.

¿Es el método de botón más seguro que el método del PIN?

Sí, el método de botón es menos riesgoso que el PIN, pero eso es un poco como decir que una puerta trasera está un poco menos abierta que otra. No es verdaderamente seguro.

Su única protección es la ventana muy corta de dos minutos que abre para que se conecte un nuevo dispositivo. Un atacante tendría que estar físicamente cerca y tener una sincronización perfecta para explotar esta breve oportunidad. El método del PIN, por otro lado, puede ser forzado a distancia durante horas o días. Así que, si bien el botón es el menor de dos males, ambos métodos son parte de un sistema roto. El único movimiento verdaderamente seguro es deshabilitar WPS por completo.

¿Una contraseña de Wi-Fi segura me protege de los ataques WPS?

Desafortunadamente, no. Una contraseña WPA2 o WPA3 fuerte y compleja es una parte crítica de la seguridad de su red, pero no hace absolutamente nada para detener un ataque al PIN de WPS.

Este es el núcleo del problema: la vulnerabilidad del PIN de WPS es una entrada separada que elude por completo su contraseña de red principal.

Un atacante que explota el PIN de WPS no necesita adivinar su contraseña de Wi-Fi. Una vez que descifran el PIN de ocho dígitos, el router simplemente les entrega las credenciales de la red. Su contraseña cuidadosamente elegida se vuelve completamente inútil.

¿Puedo usar WPS de forma segura para dispositivos simples como una impresora?

Esta es una razón común por la que las personas dejan WPS habilitado, especialmente para dispositivos que no tienen pantalla o teclado para escribir contraseñas. Puede parecer un riesgo pequeño para un dispositivo simple, pero aún deja expuesta toda su red.

Incluso un dispositivo "simple" como una impresora es un punto de entrada. Si un atacante obtiene acceso a través de esa impresora, tiene un punto de apoyo en su red. Desde allí, pueden intentar moverse lateralmente para atacar objetivos más valiosos como servidores, sistemas de punto de venta o bases de datos de huéspedes. La breve conveniencia de conectar un dispositivo simplemente no vale el riesgo permanente que crea para toda su infraestructura. La única opción segura es apagarlo.

En Purple, creemos en reemplazar sistemas obsoletos como WPS con redes seguras basadas en identidad. Nuestra plataforma utiliza autenticación moderna sin contraseñas como Passpoint y SSO, brindándole tanto una seguridad férrea como una experiencia de conexión fluida para sus usuarios. Descubra cómo Purple puede modernizar la seguridad de su red .