Cisco Meraki vs. Aruba: Una Comparación Técnica para Guest WiFi

Una comparación técnica autorizada de Cisco Meraki y HPE Aruba para implementaciones de Guest WiFi empresariales. Esta guía proporciona información práctica para gerentes de TI y arquitectos sobre arquitectura, autenticación, segmentación de red e integración de análisis independiente del hardware.

Escucha esta guía

Ver transcripción del podcast

- Resumen Ejecutivo

- Análisis Técnico Detallado: Arquitectura y Autenticación

- Arquitectura del Plano de Gestión

- Autenticación de Invitados y Control de Acceso a la Red

- Guía de Implementación: Mejores Prácticas para Despliegues Empresariales

- 1. Segmentación de Red y Diseño de VLAN

- 2. Diseño RF de Alta Densidad

- Solución de Problemas y Mitigación de Riesgos

- Modos de Fallo Comunes

- ROI e Impacto Comercial

- Escuche el Informe Técnico

Resumen Ejecutivo

Para CTOs y arquitectos de red en entornos de hotelería, comercio minorista y sector público, seleccionar la infraestructura inalámbrica empresarial adecuada es una decisión crítica que determina los gastos operativos y la experiencia del huésped para el próximo ciclo de actualización. Esta guía técnica compara a los dos líderes del mercado: Cisco Meraki y HPE Aruba.

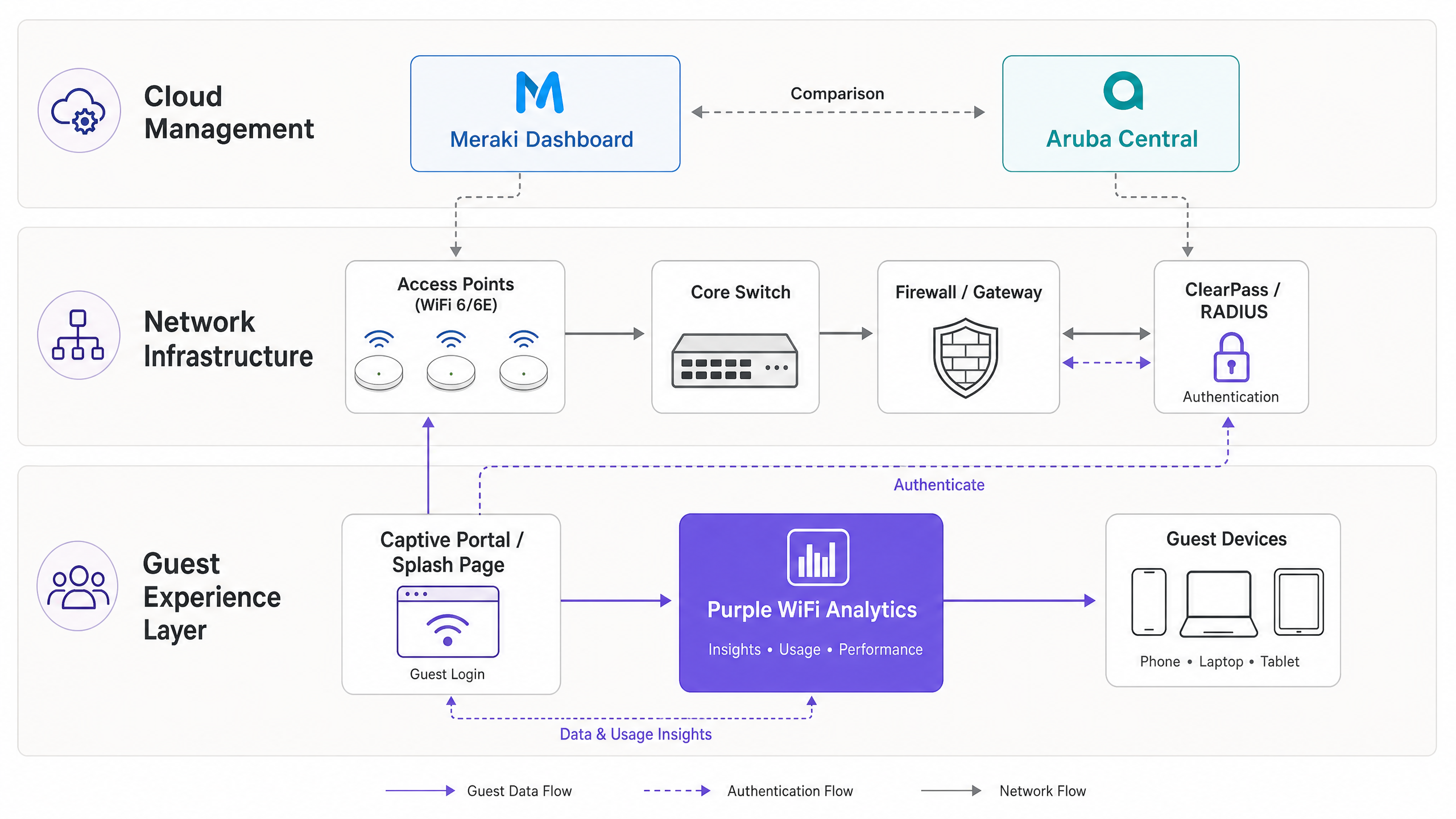

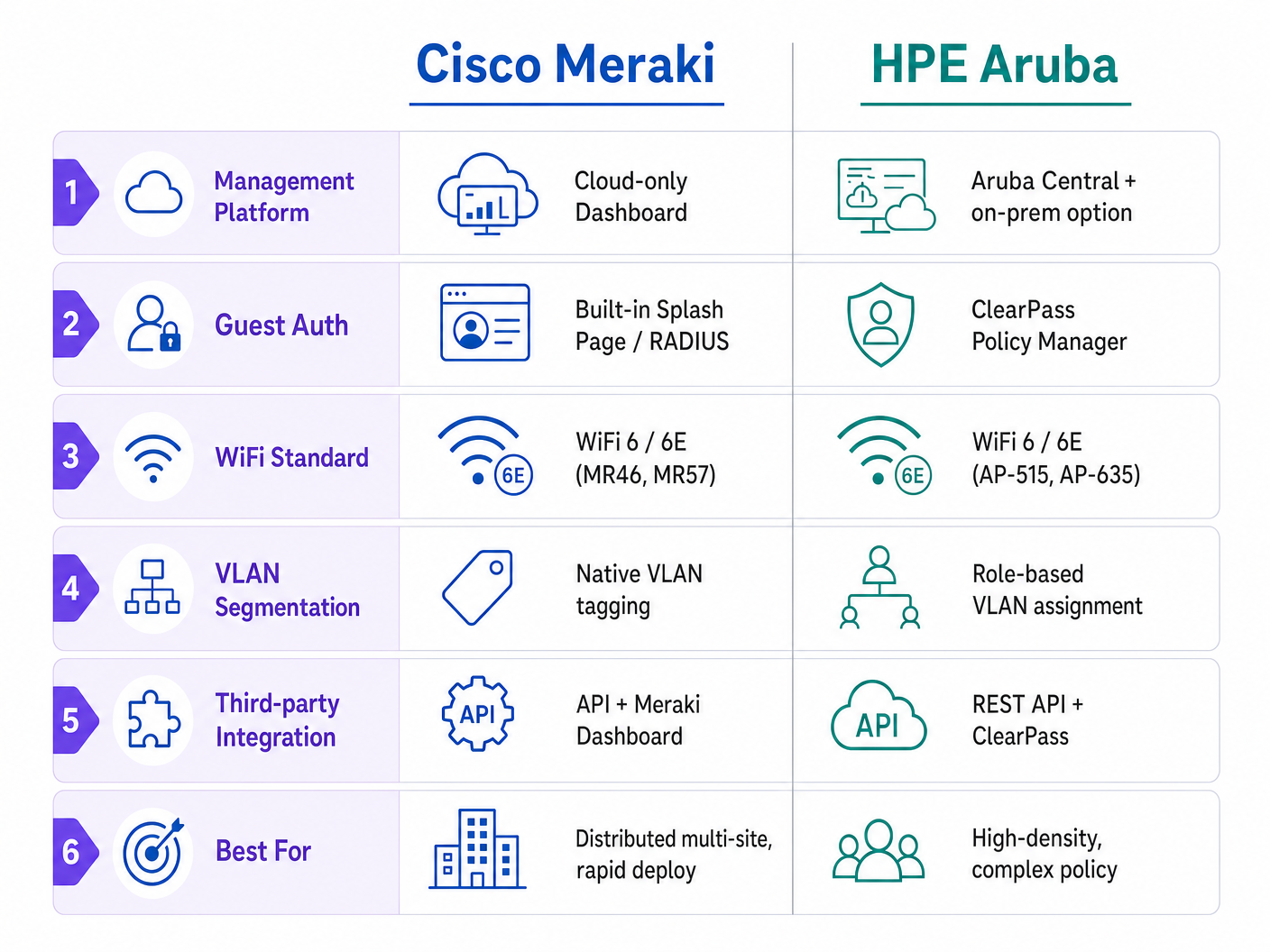

Si bien ambas plataformas ofrecen un rendimiento robusto de WiFi 6/6E, divergen fundamentalmente en su arquitectura de gestión y enfoque para el control de acceso a la red. Cisco Meraki se basa en un modelo de aprovisionamiento "cloud-first" y "zero-touch" que destaca en implementaciones distribuidas en múltiples sitios. HPE Aruba ofrece flexibilidad de implementación híbrida y una sofisticada aplicación de políticas basada en roles a través de ClearPass, lo que la convierte en el estándar para entornos RF complejos y de alta densidad.

Independientemente del hardware subyacente elegido, los operadores empresariales deben abstraer su capa de inteligencia de invitados. Al integrar una plataforma independiente del hardware como Purple , las organizaciones garantizan el cumplimiento, preservan la continuidad de sus WiFi Analytics y habilitan el aprovisionamiento avanzado de identidades en cualquier ciclo de actualización de hardware.

Análisis Técnico Detallado: Arquitectura y Autenticación

Arquitectura del Plano de Gestión

La divergencia arquitectónica más significativa entre los dos proveedores radica en sus planos de gestión.

Cisco Meraki emplea una arquitectura estrictamente gestionada en la nube. El Dashboard de Meraki sirve como un único panel de control para toda la configuración, monitoreo y gestión de firmware. Los puntos de acceso (APs) son "sin cabeza" y requieren conectividad a la nube de Meraki para recibir actualizaciones de políticas. Este modelo permite un verdadero aprovisionamiento "zero-touch": los APs pueden enviarse a sucursales remotas de Retail , conectarse a switches PoE y automáticamente obtendrán sus plantillas de configuración.

HPE Aruba ofrece un enfoque híbrido. Si bien Aruba Central ofrece gestión en la nube comparable a Meraki, Aruba también es compatible con controladores locales (Mobility Controllers). Este es un requisito obligatorio para muchas implementaciones en Healthcare y el sector público donde la soberanía de los datos o la estricta gobernanza del NHS impide el enrutamiento del tráfico de gestión a través de una nube pública.

Autenticación de Invitados y Control de Acceso a la Red

La incorporación de invitados es donde la política de red se encuentra con la experiencia del usuario.

Meraki gestiona el acceso de invitados a través de páginas de bienvenida integradas o integración RADIUS externa. El Captive Portal nativo es funcional pero carece de la sofisticada captura de datos y gestión de consentimiento requerida para el cumplimiento moderno del GDPR. Para implementaciones empresariales, la arquitectura estándar implica configurar el SSID de Meraki con un requisito de "Iniciar sesión con", apuntando a una URL de Captive Portal externa (como Purple) y autenticando a través de RADIUS.

Aruba aborda esto a través de ClearPass Policy Manager, un dispositivo dedicado de Control de Acceso a la Red (NAC). ClearPass Guest ofrece amplias capacidades para el auto-registro, la aprobación de patrocinadores y el control de acceso basado en roles (RBAC) granular. Sin embargo, ClearPass es un producto complejo y separado que requiere licencias y experiencia específicas para gestionarlo eficazmente.

Guía de Implementación: Mejores Prácticas para Despliegues Empresariales

1. Segmentación de Red y Diseño de VLAN

Una segmentación de red adecuada es innegociable para la seguridad y el cumplimiento de PCI DSS. El tráfico de invitados debe aislarse de las redes corporativas, de IoT y de punto de venta (PoS).

- Implementación de Meraki: Cree un SSID de invitado dedicado y asígnelo a una VLAN específica (por ejemplo, VLAN 100). Utilice las reglas de firewall de Capa 3/7 de Meraki para denegar explícitamente el tráfico a las subredes LAN locales, asegurando que los invitados solo tengan salida a internet.

- Implementación de Aruba: Utilice el firewall basado en roles de Aruba. Asigne el rol 'Invitado' al SSID y defina políticas que descarten cualquier tráfico destinado al espacio IP privado RFC 1918 antes de permitir el tráfico HTTP/HTTPS a la WAN.

Para una inmersión más profunda en las estrategias de segmentación, consulte nuestra guía sobre Comparación de Puntos de Acceso Basados en Controlador vs. Gestionados en la Nube .

2. Diseño RF de Alta Densidad

En entornos de Hospitality (centros de conferencias) o centros de Transport , la ubicación de los APs y la planificación de canales son críticas.

- Implemente APs WiFi 6E (6 GHz) como el Meraki MR57 o Aruba AP-635 para aliviar la congestión en la banda de 5 GHz.

- Limite las radios de 2.4 GHz para proporcionar cobertura básica a dispositivos IoT heredados, mientras dirige los dispositivos de invitados a las bandas de 5 GHz y 6 GHz.

- La tecnología ClientMatch de Aruba históricamente proporciona una excelente dirección de clientes en entornos extremadamente densos, mientras que el Auto RF de Meraki gestiona eficazmente la asignación dinámica de canales y potencia para sitios distribuidos.

Solución de Problemas y Mitigación de Riesgos

Modos de Fallo Comunes

- Fallos de Redirección del Captive Portal: A menudo causados por una intercepción HTTPS agresiva (HSTS) o problemas de resolución de DNS antes de la autenticación. Asegúrese de que su Walled Garden incluya los dominios necesarios para la plataforma del Captive Portal, los proveedores de identidad (Apple, Google, Facebook) y las listas de revocación de certificados (CRLs).

- Fuga de VLAN: Los puertos troncales de switch mal configurados pueden permitir que el tráfico de invitados se conecte a las redes corporativas. Siempre utilice VLANs etiquetadas explícitamente para los enlaces ascendentes de AP y evite usar la VLAN nativa para el tráfico de invitados.ic.

- Enrutamiento Asimétrico en Entornos Híbridos: Al migrar o combinar proveedores, asegúrese de que la puerta de enlace predeterminada para la subred de invitados sea consistente y maneje NAT correctamente para evitar la pérdida de conexiones con estado.

ROI e Impacto Comercial

Implementar WiFi empresarial es una inversión significativa de CapEx y OpEx. Para generar ROI, la red debe hacer más que proporcionar conectividad básica.

Al superponer la plataforma agnóstica de hardware de Purple sobre Meraki o Aruba, los recintos transforman un centro de costos en un activo generador de ingresos. La autenticación basada en perfiles de Purple (con más de 440 millones de usuarios globales) reduce la fricción, al tiempo que captura datos de primera parte. Esto permite la monetización de medios minoristas, marketing dirigido y análisis detallado del tráfico peatonal.

Como se señaló en nuestro reciente manual sobre Cómo mejorar la satisfacción del cliente: El manual definitivo , la conectividad sin interrupciones es la base; el compromiso inteligente es el diferenciador.

Escuche el Informe Técnico

Para una inmersión profunda de 10 minutos en esta comparación, escuche nuestro podcast de informe del arquitecto sénior:

Definiciones clave

Zero-Touch Provisioning (ZTP)

The ability to configure network hardware via the cloud before it arrives on site, allowing it to download its configuration automatically upon connecting to the internet.

Critical for IT teams deploying WiFi across hundreds of retail branches without sending engineers to each site.

Network Access Control (NAC)

A security solution that enforces policy on devices and users attempting to access the network, ensuring only authorized entities gain entry.

Aruba ClearPass is a dedicated NAC; it determines what a user can access based on their role, device type, and location.

Walled Garden

A limited list of IP addresses or domains that a user can access before they have fully authenticated on the captive portal.

Essential for allowing devices to reach the Purple splash page, identity providers (like Google/Facebook for social login), and certificate validation servers before granting full internet access.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service.

The standard protocol used by Meraki and Aruba to communicate with Purple or ClearPass to verify if a guest should be allowed on the WiFi.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs, isolating their broadcast traffic.

The primary method for keeping guest WiFi traffic completely separate from sensitive back-office or Point of Sale (PoS) systems.

WiFi 6E (802.11ax in 6 GHz)

An extension of the WiFi 6 standard that utilizes the newly available 6 GHz spectrum, providing wider channels and less interference.

Crucial for future-proofing high-density venues like stadiums, ensuring the network can handle thousands of concurrent connections without legacy device congestion.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

The primary guest touchpoint where terms are accepted, marketing consent is gathered, and brand engagement occurs.

Profile-Based Authentication

A method where users authenticate once and are subsequently recognized seamlessly across a network of venues without repeatedly entering credentials.

Purple's approach to creating a frictionless guest experience, leveraging a global network of over 440 million users.

Ejemplos resueltos

A 400-room resort hotel needs to deploy guest WiFi across accommodation blocks, a high-density conference centre, and outdoor pool areas. They have a lean IT team of two engineers and require GDPR-compliant marketing data capture.

Deploy Cisco Meraki MR46 APs in the accommodation blocks and MR57 (WiFi 6E) APs in the conference centre for high-density support. Use Meraki Dashboard for zero-touch provisioning and unified management, reducing the burden on the lean IT team. For the marketing requirement, configure the Meraki Guest SSID to use a custom splash URL pointing to Purple WiFi. Purple will handle the captive portal, GDPR consent, and data capture, integrating with Meraki via RADIUS for authentication.

A large public-sector hospital trust requires guest WiFi for patients and visitors. Strict NHS data governance mandates that no network management traffic can traverse a public cloud. They also need to integrate with existing Active Directory for staff BYOD access on a separate SSID.

Deploy HPE Aruba AP-515 access points managed by on-premises Aruba Mobility Controllers. This ensures all management and control plane traffic remains within the hospital's data centre. Deploy ClearPass Policy Manager to handle the complex NAC requirements: integrating with AD for staff BYOD, and providing a secure, segmented guest portal for patients. Purple can still be integrated via ClearPass to provide advanced analytics and seamless roaming (like OpenRoaming) without violating the on-prem management constraint.

Preguntas de práctica

Q1. A retail chain with 150 small branches needs to deploy guest WiFi. They have no dedicated IT staff at the branch level and rely on a small central team. Which platform architecture is more suitable?

Sugerencia: Consider the operational overhead of deploying hardware to 150 locations without on-site technical expertise.

Ver respuesta modelo

Cisco Meraki is the recommended approach. Its cloud-only architecture and zero-touch provisioning allow the central IT team to configure templates in the Dashboard. Hardware can be shipped directly to branches, plugged in by store staff, and it will automatically download its configuration, significantly reducing deployment complexity and costs.

Q2. You are configuring a guest WiFi network in a hotel. You need to ensure that guests cannot access the hotel's reservation system servers located on the same physical network infrastructure. What is the standard approach?

Sugerencia: Think about Layer 2 isolation and Layer 3 boundary control.

Ver respuesta modelo

The standard approach is strict network segmentation. The Guest SSID must be mapped to a dedicated VLAN (e.g., VLAN 200), completely separate from the corporate VLAN (e.g., VLAN 10). Additionally, Layer 3/7 firewall rules must be applied at the AP or gateway level to explicitly deny any traffic from the Guest VLAN destined for RFC 1918 private IP addresses (the internal network), allowing only traffic destined for the public internet.

Q3. A venue wants to capture guest data for marketing purposes and ensure GDPR compliance. Why is relying solely on the native splash pages provided by hardware vendors often insufficient for enterprise requirements?

Sugerencia: Consider the difference between network access control and data privacy/consent management.

Ver respuesta modelo

Native vendor splash pages are designed primarily for basic network access control (accepting terms and conditions). They generally lack the sophisticated features required for modern marketing and compliance, such as granular consent management, data retention policies, right-to-erasure workflows, social login integrations, and seamless CRM synchronization. An overlay platform like Purple is required to handle the complex compliance burden and abstract the guest intelligence layer from the underlying hardware.