El Futuro de la Seguridad Wi-Fi: NAC Impulsado por IA y Detección de Amenazas

Esta guía autorizada explora la evolución de la seguridad Wi-Fi empresarial, desde el WPA2 heredado hasta el Control de Acceso a la Red (NAC) impulsado por IA y la detección de amenazas. Diseñada para líderes de TI, proporciona estrategias de implementación prácticas para asegurar entornos de alta densidad como comercios minoristas, hostelería y estadios utilizando las redes basadas en identidad de Purple.

Listen to this guide

View podcast transcript

- Resumen Ejecutivo

- Análisis Técnico Profundo: La Transición a NAC Impulsado por IA

- El Fracaso de la Seguridad Inalámbrica Heredada

- Arquitectura de NAC Impulsado por IA

- Guía de Implementación: Un Enfoque por Fases

- Fase 1: Auditoría y Segmentación de la Red

- Fase 2: Identidad y Autenticación

- Fase 3: Configuración del Motor de Políticas AI-NAC

- Fase 4: Monitoreo Continuo y Cumplimiento

- Mejores prácticas para la seguridad Wi-Fi empresarial

- Solución de problemas y mitigación de riesgos

- ROI e impacto empresarial

Resumen Ejecutivo

Para los gerentes de TI y arquitectos de red que administran entornos de alta densidad —como cadenas minoristas, estadios y establecimientos de hostelería— la importancia de la seguridad inalámbrica nunca ha sido mayor. Los métodos de autenticación heredados como WPA2 Personal y las Claves Pre-Compartidas (PSKs) estáticas están fundamentalmente obsoletos, ofreciendo visibilidad nula sobre la postura del dispositivo y exponiendo las redes al intercambio de credenciales y ataques de movimiento lateral.

El futuro de la seguridad inalámbrica empresarial está impulsado por la identidad y la IA. Esta guía proporciona un análisis técnico profundo sobre la implementación de Control de Acceso a la Red (NAC) impulsado por IA y la detección continua de amenazas. Al cambiar a 802.1X, la dirección dinámica de VLAN y la detección de anomalías basada en aprendizaje automático, los equipos de TI pueden lograr un acceso a la red de confianza cero (ZTNA) en el borde. Exploraremos cómo plataformas como Guest WiFi y WiFi Analytics de Purple se integran con estos marcos de seguridad avanzados para ofrecer conectividad fluida, compatible y altamente segura sin aumentar la carga de trabajo de TI.

Análisis Técnico Profundo: La Transición a NAC Impulsado por IA

El Fracaso de la Seguridad Inalámbrica Heredada

Las redes empresariales tradicionales a menudo dependen de asignaciones estáticas de VLAN y credenciales compartidas. En un entorno extenso de Hostelería o Comercio Minorista , este enfoque falla en tres frentes:

- Falta de Contexto de Identidad: Un dispositivo conectado a través de una PSK compartida es solo una dirección MAC. No existe un vínculo criptográfico con una identidad de usuario.

- Vulnerabilidad al Movimiento Lateral: Una vez que un atacante compromete una clave compartida, obtiene acceso sin restricciones al dominio de difusión.

- Sobrecarga Operativa: Administrar listas de permitidos de MAC y rotar claves manualmente en cientos de ubicaciones es insostenible.

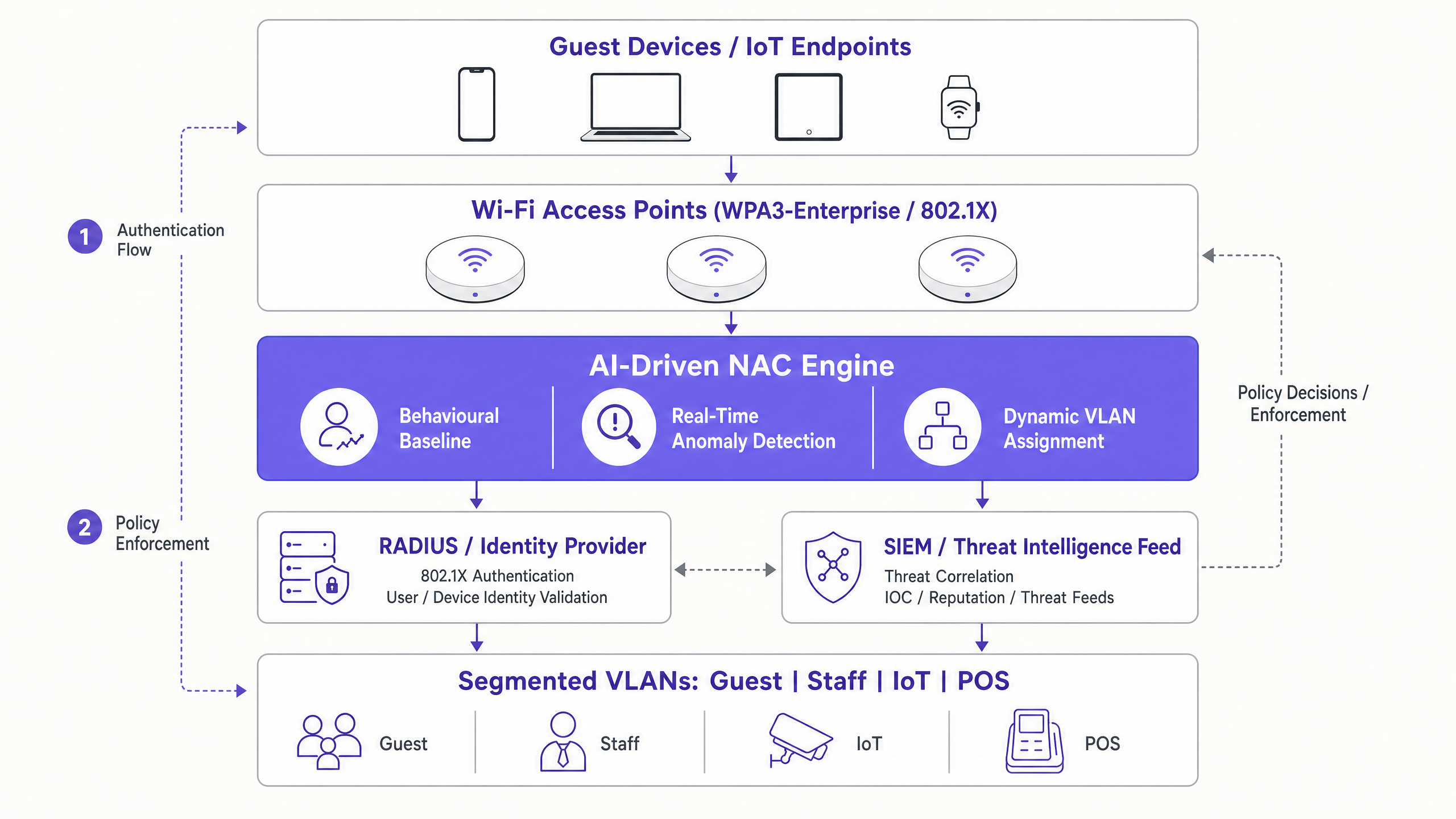

Arquitectura de NAC Impulsado por IA

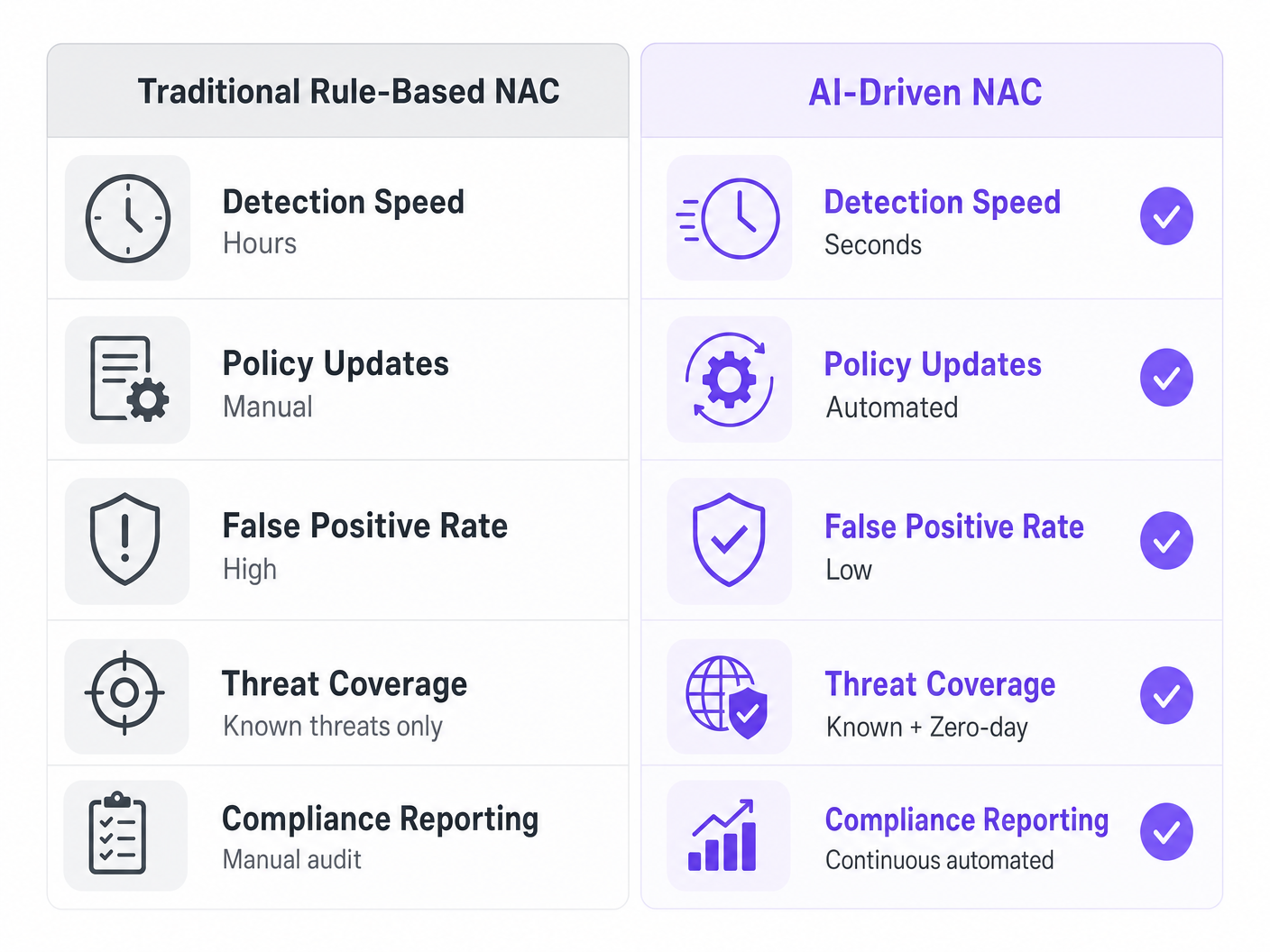

El Control de Acceso a la Red moderno reemplaza las reglas estáticas con políticas dinámicas y conscientes del contexto. Cuando se integra con IA y aprendizaje automático, el motor NAC no solo autentica al usuario; evalúa continuamente el comportamiento del dispositivo.

Componentes Principales:

- 802.1X / WPA3-Enterprise: La base del acceso seguro. Utiliza EAP (Extensible Authentication Protocol) para validar credenciales contra un servidor RADIUS o un Proveedor de Identidad (IdP) antes de otorgar acceso a la red.

- Dirección Dinámica de VLAN: Tras una autenticación exitosa, el servidor RADIUS devuelve atributos específicos (por ejemplo, Filter-Id o Tunnel-Private-Group-Id). El punto de acceso o switch utiliza estos atributos para colocar dinámicamente el dispositivo en el segmento de red correcto (por ejemplo, Personal, Invitado, IoT). Para implementaciones de proveedores específicos, consulte nuestra guía sobre Cómo Configurar Políticas NAC para la Dirección de VLAN en Cisco Meraki .

- Establecimiento de Línea Base de Comportamiento: Los algoritmos de aprendizaje automático establecen una línea base de comportamiento normal para diferentes tipos de dispositivos. Por ejemplo, un termostato inteligente solo debe comunicarse con su controlador en la nube designado.

- Detección de Amenazas en Tiempo Real: Si el termostato inicia repentinamente una conexión SSH a un terminal de Punto de Venta (POS), el motor de IA marca esta anomalía en milisegundos y activa una respuesta de política automatizada, como poner en cuarentena el dispositivo o terminar la sesión.

Guía de Implementación: Un Enfoque por Fases

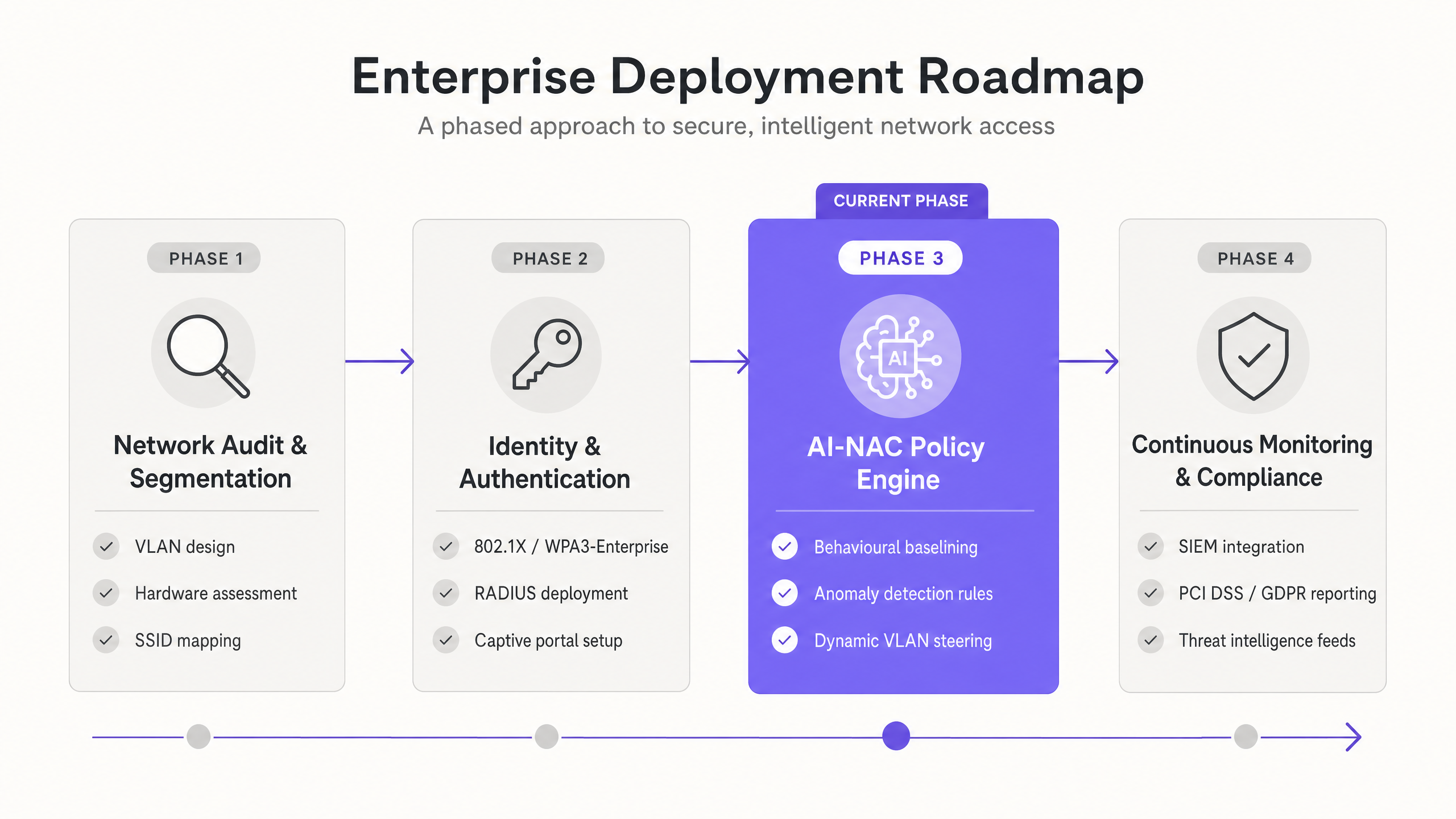

La implementación de NAC impulsado por IA en una empresa distribuida requiere un enfoque estructurado para evitar interrupciones en el negocio.

Fase 1: Auditoría y Segmentación de la Red

Antes de implementar NAC, la arquitectura de red subyacente debe soportar una segmentación granular.

- Mapear todos los SSIDs y VLANs existentes.

- Diseñar un esquema de VLAN robusto que aísle a Invitados, Personal, dispositivos IoT y puntos finales regulados por PCI.

- Asegurar que los puntos de acceso y switches existentes soporten 802.1X y RADIUS Change of Authorization (CoA).

Fase 2: Identidad y Autenticación

Dejar de usar contraseñas compartidas para un acceso basado en identidad.

- Implementar una infraestructura RADIUS nativa de la nube (como RADIUS-as-a-Service de Purple) para eliminar el hardware local.

- Integrar con IdPs corporativos (por ejemplo, Microsoft Entra ID, Okta) para la autenticación del personal utilizando EAP-TLS (basado en certificados) o PEAP-MSCHAPv2.

- Implementar un onboarding seguro para visitantes utilizando un Captive Portal compatible.

Fase 3: Configuración del Motor de Políticas AI-NAC

Habilitar las funciones de enrutamiento inteligente y monitoreo.

- Configurar los atributos de retorno de RADIUS para aplicar la dirección dinámica de VLAN basada en el grupo de usuarios o el perfilado de dispositivos.

- Habilitar el análisis de tráfico de aprendizaje automático en el controlador inalámbrico o la plataforma de superposición.

- Definir políticas de cuarentena automatizadas para dispositivos que exhiban comportamientos de alto riesgo (por ejemplo, escaneo de puertos o autenticaciones fallidas excesivas).

Fase 4: Monitoreo Continuo y Cumplimiento

Integrar la postura de seguridad inalámbrica con las operaciones de seguridad empresarial más amplias.

- Reenviar la telemetría inalámbrica y los registros de autenticación a una plataforma SIEM (Security Information and Event Management).

- Automatizar la generación de informes de cumplimiento para PCI DSS y GDPR. La plataforma de Purple, por ejemplo, asegura que la recopilación de datos de invitados se adhiera estrictamente a "Marcos de UK GDPR y PECR.

Mejores prácticas para la seguridad Wi-Fi empresarial

- Implementar autenticación basada en certificados (EAP-TLS): Para el personal y los dispositivos corporativos, EAP-TLS es el estándar de oro. Elimina el robo de credenciales porque la autenticación se basa en un certificado criptográfico instalado en el dispositivo a través de MDM (Mobile Device Management), en lugar de una contraseña.

- Aprovechar el Wi-Fi para invitados basado en identidad: Para el acceso público en centros de Transporte o tiendas minoristas, utilice un Captive Portal gestionado que vincule la dirección MAC a una identidad verificada (correo electrónico, SMS o inicio de sesión social). Esto proporciona un registro de auditoría y permite potentes análisis de marketing.

- Implementar microsegmentación: No dependa de una única VLAN 'IoT'. Segmente los dispositivos por función (por ejemplo, HVAC, cámaras de seguridad, señalización digital) para limitar el radio de impacto de un punto final comprometido.

- Adoptar WPA3: Exija WPA3 para todas las nuevas implementaciones. WPA3-Enterprise introduce los marcos de gestión protegidos (PMF) obligatorios, que defienden contra los ataques de desautenticación.

Solución de problemas y mitigación de riesgos

Incluso con sistemas automatizados, los equipos de TI deben anticipar los modos de fallo:

- Tiempo de espera/Fallo de RADIUS: Si el motor NAC no puede alcanzar el servidor RADIUS en la nube, los dispositivos no podrán autenticarse. Mitigación: Implemente una política de 'fail-open' para infraestructura crítica en una VLAN restringida, o asegure la conmutación por error de RADIUS multirregión.

- Falsos positivos en la detección de anomalías: Los modelos de IA excesivamente agresivos pueden poner en cuarentena dispositivos legítimos, causando tiempo de inactividad operativo. Mitigación: Ejecute el motor de IA en modo 'solo monitoreo' durante los primeros 14-30 días para construir una línea de base precisa antes de habilitar la aplicación automatizada.

- Incompatibilidad con dispositivos heredados: Los dispositivos IoT más antiguos (por ejemplo, escáneres de códigos de barras heredados) pueden no ser compatibles con 802.1X. Mitigación: Utilice Identity PSK (iPSK) o MAC Authentication Bypass (MAB) específicamente para estos dispositivos, asignándoles frases de contraseña únicas y restringiendo su acceso mediante ACL estrictas.

ROI e impacto empresarial

La transición a una arquitectura NAC impulsada por IA ofrece un valor empresarial medible más allá de la reducción de riesgos:

- Reducción de OpEx de TI: La automatización de la incorporación de dispositivos y la asignación de VLAN reduce significativamente los tickets de la mesa de ayuda relacionados con la conectividad Wi-Fi y los restablecimientos de contraseña.

- Cumplimiento simplificado: Los informes automatizados y la segmentación estricta agilizan las auditorías PCI DSS, a menudo reduciendo el alcance de la auditoría y ahorrando miles en costos de cumplimiento.

- Información mejorada del cliente: Al integrar la validación segura de identidad con plataformas como Purple, los establecimientos pueden recopilar de forma segura datos demográficos y tiempos de permanencia, impulsando campañas de marketing dirigidas mientras mantienen el cumplimiento de GDPR.

Key Definitions

Network Access Control (NAC)

A security solution that enforces policy on devices attempting to access a network, ensuring only authenticated and compliant endpoints are granted entry.

Crucial for IT teams moving away from static passwords to identity-based, zero-trust network architectures.

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundation of enterprise Wi-Fi security, requiring a RADIUS server to validate credentials before allowing network traffic.

Dynamic VLAN Steering

The process of automatically assigning a device to a specific Virtual Local Area Network (VLAN) based on its identity or role, rather than the SSID it connected to.

Allows venues to broadcast a single SSID while securely segmenting staff, guests, and IoT devices on the backend.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The engine room of enterprise Wi-Fi, often deployed as a cloud service (RADIUS-as-a-Service) to reduce on-premise infrastructure.

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security. An authentication method that uses digital certificates on both the client and the server for highly secure, mutual authentication.

The most secure authentication method for corporate devices, eliminating the vulnerabilities associated with passwords.

Identity PSK (iPSK)

A feature that allows multiple unique Pre-Shared Keys to be used on a single SSID, with each key tied to a specific device MAC address and policy.

Essential for securing headless IoT devices (like printers or smart TVs) that cannot support 802.1X authentication.

Behavioural Baselining

The use of machine learning to establish a normal pattern of network activity for a specific device or user over time.

Enables AI-driven threat detection systems to identify anomalies, such as a thermostat suddenly attempting to access a database.

Protected Management Frames (PMF)

A Wi-Fi security feature that encrypts management action frames, preventing attackers from spoofing them to disconnect clients.

Mandatory in WPA3, it mitigates deauthentication attacks commonly used by hackers to capture handshakes or disrupt service.

Worked Examples

A 400-room hotel needs to secure its network. Currently, staff, guests, and smart TVs all share the same WPA2-Personal network with a single password. How should the IT Director redesign this architecture using AI-driven NAC?

- Deploy a cloud RADIUS server and configure the access points for 802.1X authentication.

- Integrate the RADIUS server with the hotel's Azure AD for staff access via PEAP or EAP-TLS.

- Implement Purple Guest WiFi with a captive portal for visitors, placing them on an isolated Guest VLAN (e.g., VLAN 100) with client isolation enabled.

- Use Identity PSK (iPSK) for the smart TVs. The NAC engine assigns a unique pre-shared key to each TV and automatically steers them to a restricted IoT VLAN (e.g., VLAN 200) that can only communicate with the IPTV management server.

- Enable AI behavioural baselining to monitor the smart TVs for anomalous outbound traffic.

A retail chain is rolling out mobile Point of Sale (mPOS) tablets across 50 locations. How can they ensure these devices remain secure and compliant with PCI DSS on the wireless network?

- Enroll all mPOS tablets in an MDM solution and push unique client certificates to each device.

- Configure the wireless network to require WPA3-Enterprise with EAP-TLS authentication.

- Configure the NAC engine to perform a posture check (e.g., verifying the MDM profile and OS version) during authentication.

- Upon successful authentication and posture validation, dynamically steer the tablets to a dedicated, highly restricted PCI VLAN.

- Use AI threat detection to continuously monitor the tablets. If a tablet attempts to connect to an unauthorized external IP, the NAC engine automatically issues a RADIUS CoA to quarantine the device.

Practice Questions

Q1. A hospital IT director is upgrading the wireless network. They have 500 legacy infusion pumps that only support WPA2-Personal and cannot be upgraded to support 802.1X. How should these devices be secured while moving the rest of the network to WPA3-Enterprise?

Hint: Consider how to apply unique credentials to devices that don't support enterprise authentication protocols.

View model answer

The IT director should implement Identity PSK (iPSK) or MAC Authentication Bypass (MAB) for the infusion pumps. By assigning a unique passphrase to each pump's MAC address via the NAC/RADIUS server, the network can dynamically steer these legacy devices into a heavily restricted Medical IoT VLAN. The rest of the network (staff laptops, tablets) can securely use WPA3-Enterprise with EAP-TLS on the same physical infrastructure.

Q2. After deploying an AI-driven NAC solution, the network operations team receives alerts that several smart TVs in the conference centre are being automatically quarantined, disrupting a major event. What is the likely cause and how should it be resolved?

Hint: Think about the lifecycle of deploying machine learning anomaly detection.

View model answer

The likely cause is that the AI anomaly detection was enabled in 'enforcement' mode before it had time to establish an accurate behavioural baseline for the smart TVs. To resolve this, the IT team should immediately move the AI policy engine into 'monitor-only' mode, unquarantine the TVs, and allow the system to learn the normal traffic patterns of the devices for 14-30 days before re-enabling automated enforcement.

Q3. A retail business wants to offer free Guest Wi-Fi across 200 stores while capturing customer data for marketing. They also need to ensure that this public network does not compromise their PCI DSS compliance for the point-of-sale terminals. What is the recommended architecture?

Hint: Focus on segmentation and the role of the captive portal.

View model answer

The business should deploy a managed captive portal solution, like Purple Guest WiFi, on an open SSID to handle user onboarding, consent capture (GDPR), and authentication. Crucially, the underlying network infrastructure must use VLAN segmentation. Guest traffic must be placed on an isolated Guest VLAN that routes directly to the internet, with client isolation enabled. The POS terminals must reside on a completely separate, restricted PCI VLAN, secured via 802.1X or iPSK, ensuring the Guest network is entirely out of scope for the PCI DSS audit.