Gestión de la seguridad de dispositivos IoT con NAC y MPSK

Esta guía técnica detalla cómo las empresas pueden proteger dispositivos IoT sin interfaz de usuario utilizando la arquitectura de Clave Precompartida Múltiple (MPSK) y el Control de Acceso a la Red (NAC). Proporciona pasos de implementación prácticos para lograr la microsegmentación, contener los radios de impacto de seguridad y mantener el cumplimiento sin sacrificar la escalabilidad.

Listen to this guide

View podcast transcript

- Resumen Ejecutivo

- Análisis Técnico Detallado

- La Limitación de PSK Tradicional y 802.1X

- La Arquitectura MPSK y NAC

- Sesión Informativa en Audio

- Guía de Implementación

- Paso 1: Evaluación de la Preparación de la Infraestructura

- Paso 2: Definir Políticas de Microsegmentación

- Paso 3: Perfilado de Dispositivos y Generación de Claves

- Paso 4: Integración con Análisis y Redes de Invitados

- Mejores Prácticas

- Solución de Problemas y Mitigación de Riesgos

- Modos de Falla Comunes

- ROI e Impacto Comercial

Resumen Ejecutivo

Las redes empresariales en los sectores de Venta al por menor , Hostelería y Transporte están experimentando una explosión de dispositivos IoT sin interfaz de usuario, desde sensores ambientales y termostatos inteligentes hasta cámaras IP y terminales de punto de venta. El desafío fundamental para los gerentes de TI y los arquitectos de red es que la gran mayoría de estos dispositivos no son compatibles con la autenticación IEEE 802.1X de nivel empresarial.

Históricamente, las organizaciones han recurrido a una única Clave Precompartida (PSK) global para todo su SSID de IoT. Esto crea una postura de seguridad inaceptable donde un solo dispositivo comprometido o una contraseña filtrada vulnera todo el segmento de red IoT.

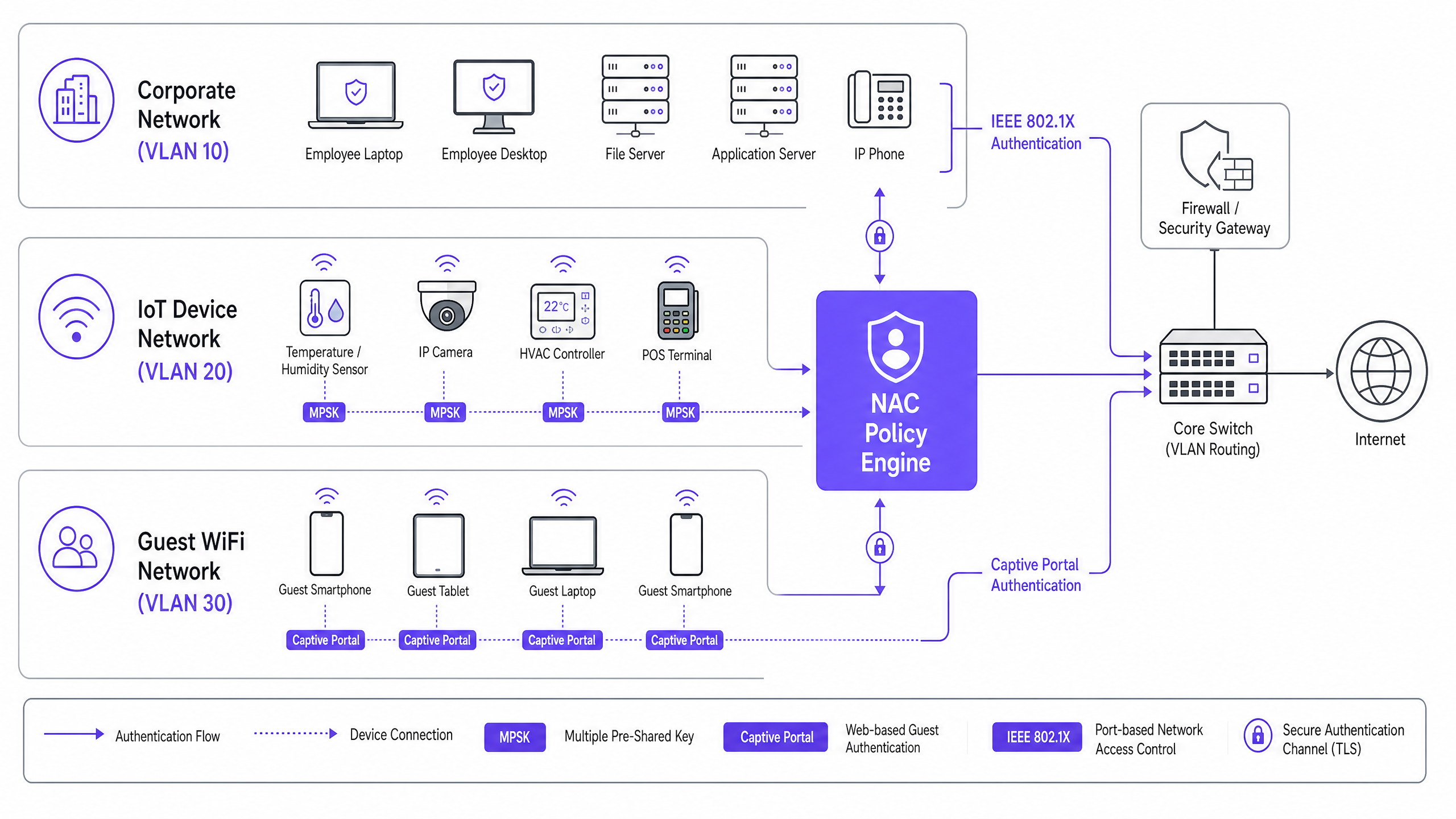

Esta guía de referencia técnica detalla cómo la implementación de una arquitectura de Clave Precompartida Múltiple (MPSK) junto con un robusto motor de políticas de Control de Acceso a la Red (NAC) resuelve este desafío. Al emitir credenciales únicas por dispositivo y aprovechar la asignación dinámica de VLAN, los equipos de red pueden lograr la microsegmentación, contener los radios de impacto y mantener un estricto cumplimiento (como PCI DSS) sin sacrificar la escalabilidad requerida para miles de puntos finales. Cuando se integra con plataformas como Guest WiFi y WiFi Analytics de Purple, este enfoque garantiza operaciones de red fluidas, seguras y altamente visibles.

Análisis Técnico Detallado

La Limitación de PSK Tradicional y 802.1X

En un entorno empresarial estándar, los dispositivos se autentican a través de IEEE 802.1X utilizando certificados (EAP-TLS) o credenciales (PEAP). Sin embargo, los dispositivos IoT sin interfaz de usuario suelen carecer del software suplicante necesario para 802.1X. La alternativa tradicional ha sido WPA2/WPA3-Personal utilizando una única PSK.

La realidad operativa de una PSK global es grave:

- Segmentación Cero: Todos los dispositivos en la PSK comparten el mismo dominio de difusión a menos que se mapeen manualmente por dirección MAC, lo cual es insostenible operativamente.

- Alto Radio de Impacto: Una bombilla inteligente comprometida proporciona acceso de movimiento lateral a toda la VLAN.

- Pesadilla de Rotación de Claves: Revocar el acceso para un dispositivo comprometido requiere cambiar la PSK global y actualizar manualmente todos los demás dispositivos en la red.

La Arquitectura MPSK y NAC

MPSK (también conocido por los proveedores como Identity PSK o iPSK) altera fundamentalmente este paradigma. Permite que un único SSID acepte miles de contraseñas únicas. Sin embargo, la inteligencia reside en la integración con un servidor NAC o RADIUS.

Cuando un dispositivo se asocia con el SSID MPSK, el controlador de LAN inalámbrica (WLC) reenvía la solicitud de autenticación al NAC. El motor NAC evalúa la contraseña específica utilizada, la correlaciona con la identidad del dispositivo (dirección MAC, datos de perfilado) y devuelve un mensaje RADIUS Access-Accept que contiene atributos específicos, principalmente el ID de VLAN y las políticas de Lista de Control de Acceso (ACL).

Esta arquitectura permite la Asignación Dinámica de VLAN. Un termostato inteligente y una cámara IP pueden conectarse al mismo SSID utilizando diferentes contraseñas, y la infraestructura de red asignará el termostato a la VLAN 50 (restringida al acceso a la puerta de enlace en la nube) y la cámara a la VLAN 40 (restringida al servidor NVR local).

Sesión Informativa en Audio

Escuche la sesión informativa técnica de nuestro consultor sénior sobre esta arquitectura:

Guía de Implementación

La implementación de MPSK con NAC requiere una planificación cuidadosa para garantizar la escalabilidad y la seguridad. Siga estos pasos para un despliegue exitoso.

Paso 1: Evaluación de la Preparación de la Infraestructura

Asegúrese de que sus controladores inalámbricos y puntos de acceso sean compatibles con MPSK/iPSK. La mayoría de los proveedores modernos de redes empresariales (Cisco, Aruba, Meraki, Ruckus) lo admiten de forma nativa, siempre que el firmware esté actualizado. Verifique que su solución NAC pueda manejar la carga anticipada de solicitudes RADIUS y admita la asignación dinámica de VLAN basada en la coincidencia de contraseñas.

Paso 2: Definir Políticas de Microsegmentación

Antes de generar una sola clave, defina su arquitectura de VLAN. Agrupe los dispositivos IoT por función y acceso requerido.

- VLAN 40 (Cámaras de Seguridad): Permita el tráfico solo a la IP del NVR local y a servidores NTP específicos. Bloquee el acceso a internet.

- VLAN 50 (Sensores Ambientales): Permita el tráfico HTTPS saliente a puntos finales específicos de la nube del proveedor. Bloquee el enrutamiento entre VLAN.

- VLAN 60 (Punto de Venta): Estricto cumplimiento de PCI DSS. Deniegue todo el tráfico entrante; permita el saliente solo a pasarelas de pago.

Paso 3: Perfilado de Dispositivos y Generación de Claves

No genere claves manualmente. Utilice la API del NAC o un portal de autoservicio para generar claves únicas por dispositivo. Vincule cada clave a la dirección MAC del dispositivo. Esto garantiza que, incluso si se extrae una MPSK de un termostato, no pueda ser utilizada por una laptop maliciosa que suplante la red.

Paso 4: Integración con Análisis y Redes de Invitados

Aunque las redes IoT están aisladas, la gestión general debe ser unificada. Asegúrese de que su implementación de NAC se alinee con su estrategia de red más amplia, incluyendo el aprovisionamiento de Guest WiFi . Las plataformas que proporcionan WiFi Analytics pueden ofrecer información valiosa sobre la densidad de dispositivos y la salud de la red en todos los segmentos. Paramás sobre los fundamentos de la red, revise Frecuencias Wi-Fi: Una guía de frecuencias Wi-Fi en 2026 .

Mejores Prácticas

- Aplicar Enlace MAC: Siempre vincule el MPSK a la dirección MAC específica del dispositivo. Si una MAC diferente intenta usar la clave, el NAC debe rechazar la autenticación.

- Implementar Huella Digital DHCP: Utilice el perfilado DHCP dentro del NAC para verificar los tipos de dispositivos. Si un MPSK asignado a una 'Smart TV' es repentinamente utilizado por un dispositivo con huella digital como 'Windows 11', active una cuarentena automática.

- Automatizar la Gestión del Ciclo de Vida: Integre la generación de MPSK con su plataforma de Gestión de Servicios de TI (ITSM). Cuando un dispositivo es dado de baja en el registro de activos, el MPSK correspondiente debe ser revocado automáticamente a través de API.

- Auditoría Regular: Realice auditorías trimestrales de los MPSKs activos contra su inventario de activos para identificar y eliminar claves huérfanas.

Solución de Problemas y Mitigación de Riesgos

Modos de Falla Comunes

- Problemas de Tiempo de Espera de RADIUS: Si el motor NAC está sobrecargado o la latencia es alta, los dispositivos sin interfaz pueden agotar el tiempo de espera y no conectarse.

- Mitigación: Asegure alta disponibilidad y proxies RADIUS localizados si se trata de entornos altamente distribuidos como grandes cadenas minoristas.

- Suplantación de MAC: Un atacante clona la dirección MAC de un dispositivo IoT autorizado y extrae su MPSK.

- Mitigación: Confíe en la inspección profunda de paquetes y el perfilado de comportamiento. Si el "termostato" de repente comienza a escanear la red en el puerto 22 (SSH), el NAC o IDS debe aislar inmediatamente el puerto.

- Desconexiones por Roaming: Algunos dispositivos IoT mal diseñados pierden la conexión al hacer roaming entre APs usando MPSK.

- Mitigación: Ajuste las tasas básicas mínimas y asegure una superposición adecuada de celdas RF. Para consideraciones más profundas sobre el diseño inalámbrico, consulte BLE Low Energy Explicado para Empresas .

ROI e Impacto Comercial

La transición a una arquitectura MPSK/NAC ofrece un valor comercial medible:

- Reducción del Gasto Operativo (OpEx): Elimina los cientos de horas que los equipos de TI dedican a actualizar manualmente los PSKs globales cuando un solo dispositivo se ve comprometido o es reemplazado.

- Garantía de Cumplimiento: Para establecimientos minoristas y de hostelería, la micro-segmentación estricta es un requisito fundamental de PCI DSS. MPSK proporciona un mecanismo comprobable y auditable para aislar terminales de pago, evitando costosas multas por incumplimiento.

- Mitigación de Riesgos: Al contener el radio de impacto de cualquier dispositivo comprometido a su micro-segmento específico, el daño financiero y reputacional potencial de un ataque de ransomware de movimiento lateral se reduce drásticamente.

- Preparación para el Futuro: A medida que las redes empresariales evolucionan, la integración de la seguridad de IoT con estrategias WAN más amplias se vuelve crítica. Para obtener contexto sobre arquitecturas de red más amplias, consulte SD WAN vs MPLS: La Guía de Red Empresarial 2026 y El Rol de SCEP y NAC en la Infraestructura MDM Moderna .

Key Definitions

MPSK (Multiple Pre-Shared Key)

A wireless security feature allowing multiple unique passwords to be used on a single SSID, with each password capable of triggering different network policies.

Crucial for securing headless IoT devices that cannot support enterprise 802.1X authentication.

NAC (Network Access Control)

A security solution that enforces policy on devices attempting to access the network, ensuring they meet security requirements before granting access.

Acts as the intelligence engine behind MPSK, determining VLAN assignment based on the password used.

Dynamic VLAN Assignment

The process where a network switch or wireless controller assigns a device to a specific VLAN based on authentication credentials rather than the physical port or SSID.

Enables micro-segmentation of IoT devices broadcasting on the same wireless network.

Blast Radius

The extent of damage or lateral movement an attacker can achieve after compromising a single device or system.

MPSK and NAC drastically reduce the blast radius by isolating compromised IoT devices within strict micro-segments.

Headless Device

A computing device, typical in IoT deployments, that operates without a monitor, keyboard, or user interface.

These devices cannot prompt a user for credentials, making traditional 802.1X authentication impossible.

MAC Binding

A security control that restricts the use of a specific credential (like an MPSK) to a single, authorized MAC address.

Prevents an attacker from stealing an MPSK from a smart bulb and using it on a malicious laptop.

DHCP Fingerprinting

A profiling technique used by NAC systems to identify a device's operating system and type based on the specific sequence of DHCP options it requests.

Used to verify that a device connecting with an IoT MPSK is actually an IoT device and not a spoofed endpoint.

Micro-segmentation

A security technique that divides the network into granular, isolated zones to maintain strict access control and limit lateral movement.

The primary architectural goal of deploying MPSK and NAC for IoT security.

Worked Examples

A 300-room hotel is deploying new smart TVs, IP-based door locks, and environmental sensors. The current infrastructure uses a single global PSK for all non-corporate devices. How should the network architect redesign this for optimal security and manageability?

The architect should deploy an MPSK SSID ('Hotel-IoT'). The NAC policy engine must be configured with three distinct device profiles. Smart TVs receive unique MPSKs and are dynamically assigned to VLAN 100 (Internet only, client isolation enabled). Door locks receive unique MPSKs, are bound to their specific MAC addresses, and assigned to VLAN 110 (restricted access only to the local security server). Sensors receive unique MPSKs and are assigned to VLAN 120 (access only to the HVAC management cloud). All keys are generated via API during device onboarding.

A large retail chain needs to connect hundreds of wireless Point-of-Sale (POS) scanners and digital signage displays across 50 locations. How can they ensure PCI DSS compliance while minimizing IT overhead?

Implement a centralized NAC architecture with MPSK. The POS scanners are issued unique MPSKs and profiled into a highly restricted PCI-compliant VLAN that denies all lateral traffic and only permits outbound connections to the payment processing gateway. Digital signage displays use separate MPSKs and are dropped into a different VLAN with internet-only access for content updates. Key lifecycle management is integrated with the central asset management system.

Practice Questions

Q1. A stadium IT team needs to deploy 200 new wireless point-of-sale terminals. They plan to use MPSK. To ensure maximum security, what two profiling checks must the NAC perform before assigning the POS terminal to the secure VLAN?

Hint: Consider how to prevent a stolen MPSK from being used on a non-POS device.

View model answer

The NAC must perform MAC Binding (verifying the specific MPSK is being used by the authorized MAC address) and DHCP Fingerprinting (verifying the device requesting an IP address exhibits the characteristics of the expected POS terminal OS, not a generic laptop or smartphone).

Q2. During an audit, it is discovered that an MPSK assigned to a smart thermostat was successfully used by a contractor's laptop to gain network access. The NAC assigned the laptop to the thermostat's VLAN. What configuration failure allowed this?

Hint: Think about the relationship between the key and the device identity.

View model answer

The primary failure was a lack of MAC Binding. The MPSK was not restricted to the specific MAC address of the thermostat. Additionally, the NAC failed to enforce device profiling (e.g., DHCP fingerprinting), which would have identified the contractor's laptop as an anomalous device type for that specific key and VLAN.

Q3. A retail chain is migrating from a global PSK to MPSK. They have 5,000 legacy barcode scanners that support WPA2-Personal but cannot be updated to support newer protocols. Can MPSK be used to secure these devices, and if so, how?

Hint: Consider the client-side requirements for MPSK.

View model answer

Yes, MPSK can be used. From the perspective of the client device (the barcode scanner), MPSK is identical to standard WPA2-Personal PSK. The intelligence and differentiation happen entirely on the infrastructure side (WLC and NAC). The scanners simply need to be configured with their newly assigned, unique passwords.