¿Qué es una Solicitud de Sondeo? Entendiendo Cómo los Dispositivos Descubren Redes

Esta guía de referencia técnica ofrece un análisis profundo de las solicitudes de sondeo IEEE 802.11, el escaneo activo versus pasivo, y el impacto de la aleatorización de MAC en el análisis de ubicaciones. Proporciona estrategias de implementación prácticas para que los arquitectos de red optimicen despliegues de alta densidad, mitiguen las tormentas de sondeo y aseguren una recopilación de datos precisa y compatible con GDPR utilizando capas de identidad autenticadas.

Escucha esta guía

Ver transcripción del podcast

- Resumen Ejecutivo

- Análisis Técnico Detallado: La Mecánica del Descubrimiento

- La Máquina de Estados IEEE 802.11

- Solicitudes de Sondeo de Difusión vs. Dirigidas

- Anatomía de una Trama de Solicitud de Sondeo

- El Impacto de la Aleatorización de MAC

- El Fin del Seguimiento No Autenticado

- El I"Solución Basada en la Identidad

- Guía de Implementación: Optimización para Alta Densidad

- Mitigación de Tormentas de Sondas

- Seguridad y Cumplimiento

- La Exposición a la Privacidad de las Sondas Dirigidas

- GDPR e Interés Legítimo

- ROI e Impacto Comercial

Resumen Ejecutivo

Para los arquitectos de redes empresariales y directores de operaciones de ubicaciones, la solicitud de sondeo es el mecanismo fundamental del descubrimiento de dispositivos inalámbricos. Es una trama de gestión de Capa 2 que dicta cómo los dispositivos no conectados identifican y se asocian con puntos de acceso en entornos de Comercio Minorista , Hostelería y Transporte . Sin embargo, el panorama del análisis basado en sondeos ha cambiado fundamentalmente. Con la implementación ubicua de la aleatorización de direcciones MAC en iOS y Android, el seguimiento de afluencia y la medición del tiempo de permanencia heredados que se basan únicamente en datos de sondeo no autenticados ya no son viables ni conformes.

Esta guía desglosa la mecánica técnica del ciclo de solicitud y respuesta de sondeo, explora la distinción crítica entre el escaneo activo y pasivo, y detalla el impacto operativo de las tormentas de sondeo en despliegues de alta densidad. Más importante aún, proporciona una hoja de ruta estratégica para la transición del seguimiento basado en hardware a un análisis autenticado y basado en la identidad utilizando plataformas de Guest WiFi y WiFi Analytics , asegurando un rendimiento de red robusto e inteligencia de negocio accionable.

Análisis Técnico Detallado: La Mecánica del Descubrimiento

La Máquina de Estados IEEE 802.11

Antes de que un dispositivo pueda transmitir tráfico IP, debe atravesar la máquina de estados de conexión 802.11: Descubrimiento, Autenticación y Asociación. La solicitud de sondeo opera exclusivamente en la fase de Descubrimiento. Se clasifica como una Trama de Gestión de Subtipo 4, transmitida por el dispositivo cliente (STA) para localizar Conjuntos de Servicios Básicos (BSS) disponibles.

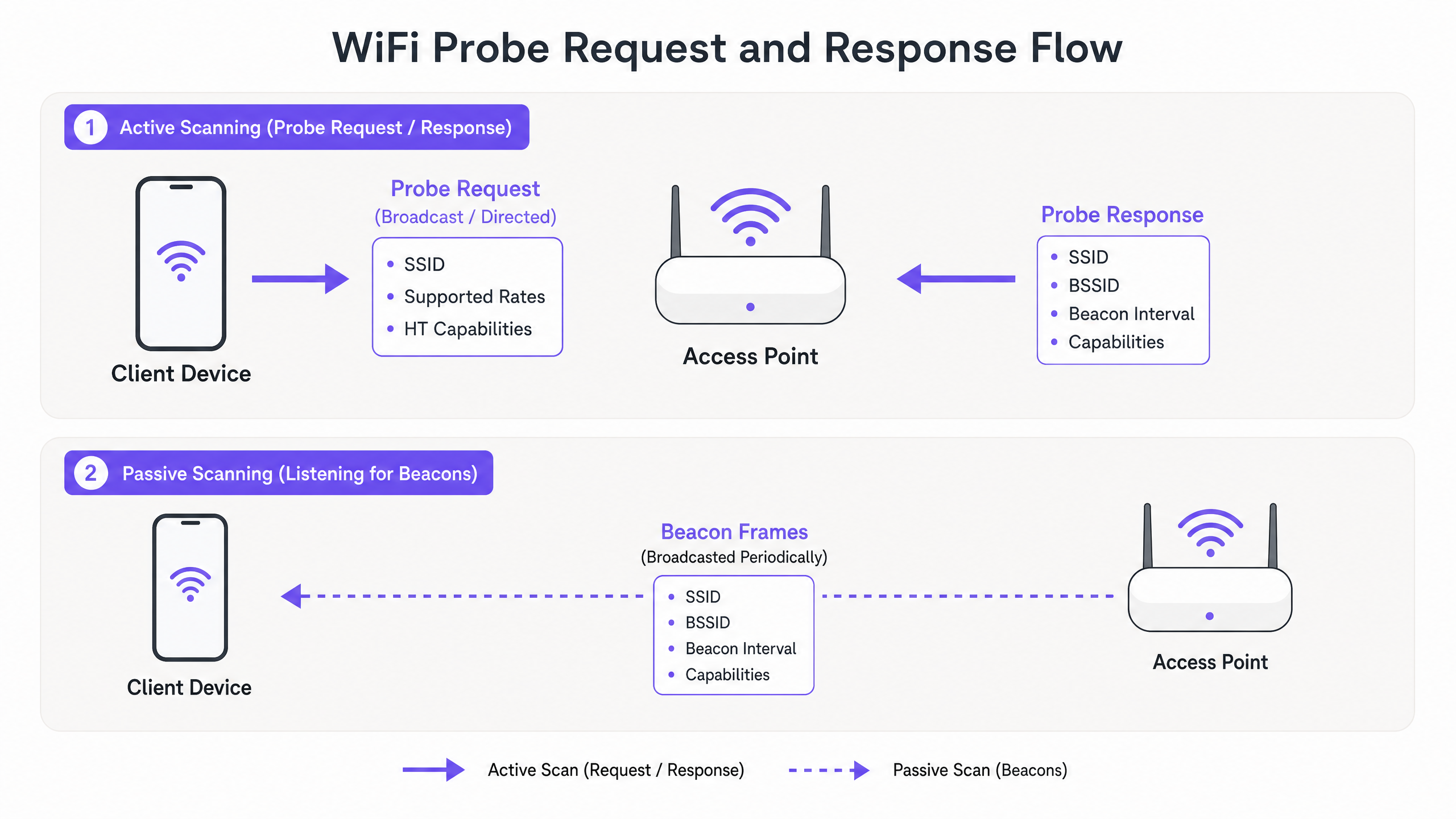

Existen dos métodos principales de descubrimiento:

- Escaneo Pasivo: El dispositivo cliente sintoniza su radio a un canal específico y escucha las tramas Beacon transmitidas periódicamente (típicamente cada 100 ms) por el Punto de Acceso (AP). Este método conserva la vida útil de la batería pero aumenta la latencia de descubrimiento.

- Escaneo Activo: El dispositivo cliente transmite proactivamente tramas de Solicitud de Sondeo en varios canales y espera tramas de Respuesta de Sondeo de los APs. Esto acelera el descubrimiento pero consume tiempo de aire y energía.

Solicitudes de Sondeo de Difusión vs. Dirigidas

El escaneo activo utiliza dos tipos distintos de solicitudes de sondeo:

- Solicitud de Sondeo de Difusión (Comodín): El campo del Identificador de Conjunto de Servicios (SSID) se establece en nulo (longitud cero). El dispositivo está transmitiendo a cualquier AP dentro del alcance, preguntando efectivamente: "¿Quién está ahí fuera?" Todos los APs que reciban esta trama, siempre que no estén configurados para ocultar su SSID, responderán con una Respuesta de Sondeo.

- Solicitud de Sondeo Dirigida: El campo SSID contiene un nombre de red específico. El dispositivo está consultando por una red conocida de su Lista de Redes Preferidas (PNL). Solo los APs que alojen ese SSID específico responderán. Este mecanismo es crucial para los dispositivos que intentan conectarse automáticamente a redes ocultas.

Anatomía de una Trama de Solicitud de Sondeo

Una trama de solicitud de sondeo estándar contiene Elementos de Información (IEs) críticos que informan al AP sobre las capacidades del cliente. Los campos clave incluyen:

- Encabezado MAC: Contiene el Control de Trama, Duración, Dirección de Destino (generalmente la dirección de difusión

ff:ff:ff:ff:ff:ff), Dirección de Origen (la MAC del cliente) y BSSID. - SSID: El nombre de la red objetivo (o nulo para difusión).

- Tasas Soportadas: Define las tasas de datos básicas y operativas que el cliente soporta (por ejemplo, 1, 2, 5.5, 11 Mbps para 802.11b heredado, hasta tasas OFDM modernas).

- Tasas Soportadas Extendidas: Tasas de datos adicionales soportadas por el cliente.

- Capacidades HT/VHT/HE: Indica soporte para Alta Velocidad (802.11n), Muy Alta Velocidad (802.11ac) o Alta Eficiencia (802.11ax/WiFi 6), incluyendo flujos espaciales y anchos de canal.

Comprender estas capacidades es esencial para que los APs negocien los parámetros de conexión óptimos durante la fase de asociación subsiguiente.

El Impacto de la Aleatorización de MAC

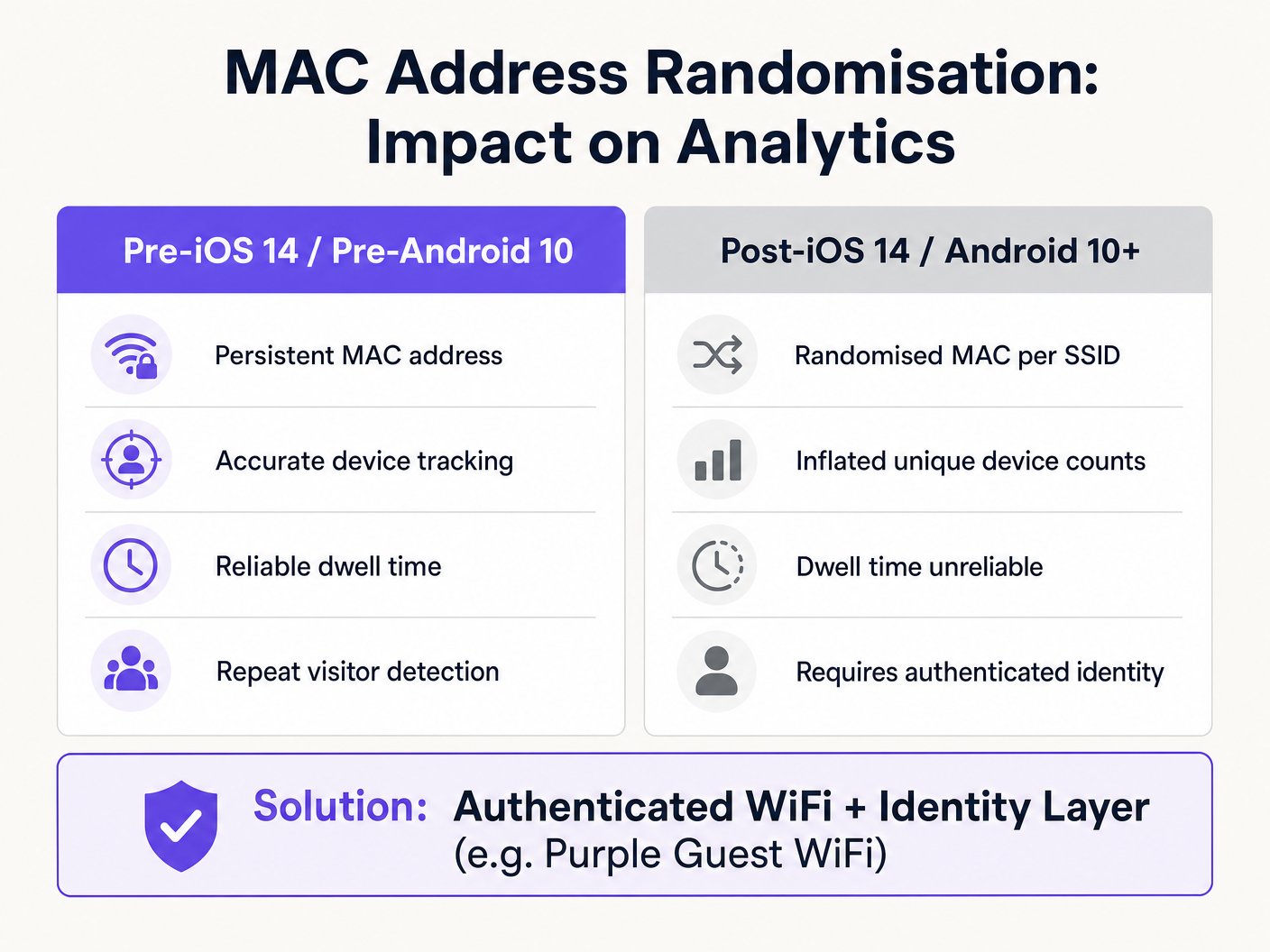

Históricamente, la Dirección de Origen en la solicitud de sondeo era la dirección MAC única globalmente y grabada del dispositivo. Esta persistencia permitía a los operadores de ubicaciones rastrear dispositivos no conectados, medir tiempos de permanencia y construir mapas de calor de afluencia simplemente escuchando pasivamente las solicitudes de sondeo.

Sin embargo, las preocupaciones sobre la privacidad con respecto a la difusión de identificadores persistentes llevaron a la implementación de la aleatorización de MAC. Introducidos en iOS 14 y Android 10, los sistemas operativos modernos ahora generan una dirección MAC aleatorizada y administrada localmente al transmitir solicitudes de sondeo.

El Fin del Seguimiento No Autenticado

El impacto operativo es profundo:

- Recuentos de Dispositivos Inflados: Un solo dispositivo puede generar múltiples direcciones MAC aleatorizadas con el tiempo, inflando artificialmente las métricas de visitantes únicos en los sistemas de análisis heredados.

- Tiempo de Permanencia Roto: Rastrear el recorrido de un dispositivo a través de una ubicación es imposible si su identificador cambia a mitad de la visita.

- Pérdida de Datos de Visitantes Recurrentes: Sin un identificador persistente, distinguir un nuevo visitante de uno que regresa a través de datos de sondeo es inviable.

El I"Solución Basada en la Identidad

Para restaurar la precisión analítica, el paradigma de seguimiento debe pasar de los identificadores de hardware de Capa 2 a las identidades autenticadas de Capa 7. Al implementar un robusto Captive Portal o un flujo de incorporación sin interrupciones (como Cómo un asistente de Wi-Fi habilita el acceso sin contraseña en 2026 ), los establecimientos capturan una identidad persistente y consentida (por ejemplo, correo electrónico, perfil social o ID de lealtad).

Una vez que un usuario se autentica, la plataforma Purple correlaciona la dirección MAC actual (incluso si está aleatorizada para ese SSID específico) con el perfil persistente del usuario. Esto asegura que las visitas y movimientos posteriores se rastreen con precisión contra la identidad autenticada, eludiendo por completo las limitaciones de la aleatorización de MAC. Este enfoque es fundamental para ejecutar las estrategias descritas en Cómo mejorar la satisfacción del huésped: el manual definitivo .

Guía de Implementación: Optimización para Alta Densidad

En entornos como estadios o grandes espacios comerciales, el gran volumen de solicitudes de sondeo de miles de dispositivos puede degradar gravemente el rendimiento de la red. Este fenómeno, conocido como Tormenta de Sondas, consume tiempo de aire valioso, dejando menos capacidad para la transmisión de datos real.

Mitigación de Tormentas de Sondas

Los arquitectos de red deben implementar estrategias de configuración proactivas para gestionar la sobrecarga de tramas de gestión:

- Supresión de Respuesta de Sonda: Configure los AP para ignorar las solicitudes de sondeo de difusión de dispositivos con un Indicador de Intensidad de Señal Recibida (RSSI) por debajo de un umbral específico (por ejemplo, -75 dBm). Si un dispositivo está demasiado lejos para establecer una conexión fiable, el AP no debe desperdiciar tiempo de aire respondiendo a sus sondas.

- Deshabilitar Tasas de Datos Bajas: Al deshabilitar las tasas de datos heredadas (por ejemplo, 1, 2, 5.5, 11 Mbps) y establecer la tasa básica mínima obligatoria en 12 Mbps o 24 Mbps, las tramas de gestión (que se transmiten a la tasa básica más baja) consumen significativamente menos tiempo de aire.

- Direccionamiento de Banda: Dirija activamente a los clientes capaces a las bandas de 5 GHz o 6 GHz. La banda de 2.4 GHz tiene canales no superpuestos limitados y es altamente susceptible a la congestión por tormentas de sondas.

- Limitar SSIDs: Cada SSID transmitido por un AP requiere su propio conjunto de tramas Beacon y respuestas de sonda. Restrinja el número de SSIDs a un mínimo absoluto (idealmente no más de tres por AP) para reducir la sobrecarga de gestión.

Seguridad y Cumplimiento

La Exposición a la Privacidad de las Sondas Dirigidas

Las solicitudes de sonda dirigidas plantean un riesgo de seguridad único. Debido a que transmiten los nombres de redes previamente conectadas (la PNL), un atacante que capture estas tramas puede construir un perfil de los movimientos de un usuario (por ejemplo, identificando su red doméstica, empleador o cafés frecuentados).

Además, esto expone el dispositivo a ataques Evil Twin. Un atacante puede desplegar un AP malicioso que transmita un SSID de la PNL de la víctima. El dispositivo de la víctima, al reconocer el SSID familiar en su respuesta de sonda dirigida, puede asociarse automáticamente con el AP malicioso, exponiendo el tráfico a la interceptación.

Mitigación: La implementación de WPA3-Enterprise o WPA3-Enhanced Open (OWE) mitiga el riesgo de intercepción post-asociación, pero la higiene de la red (los usuarios olvidan manualmente las redes públicas) sigue siendo la defensa principal contra la exposición de PNL.

GDPR e Interés Legítimo

Según el GDPR del Reino Unido y el GDPR de la UE, la recopilación de direcciones MAC —incluso si están cifradas o aleatorizadas— puede constituir el procesamiento de datos personales si se pueden vincular a un individuo. Al implementar análisis basados en sondas, las organizaciones deben:

- Establecer una base legal clara (típicamente Interés Legítimo para el recuento de personas anonimizado, o Consentimiento para marketing dirigido).

- Implementar señalización prominente que informe a los visitantes que el escaneo WiFi está en funcionamiento.

- Proporcionar un mecanismo claro de exclusión voluntaria.

La transición a un modelo de Guest WiFi autenticado simplifica el cumplimiento, ya que el consentimiento explícito se captura durante el proceso de incorporación.

ROI e Impacto Comercial

Comprender y gestionar las solicitudes de sonda no es meramente un ejercicio técnico; impacta directamente en el resultado final.

- Rendimiento de la Red: La mitigación adecuada de las tormentas de sondas garantiza un alto rendimiento y baja latencia para los usuarios conectados, influyendo directamente en la satisfacción del huésped y la eficiencia operativa.

- Análisis Precisos: La transición del seguimiento defectuoso basado en sondas a capas de identidad autenticadas asegura que los equipos de marketing y operaciones basen sus decisiones en datos fiables. Esto es fundamental para medir la atribución de campañas, optimizar los niveles de personal basados en el recuento de personas real y generar ingresos a través de un compromiso dirigido.

- Mitigación de Riesgos: La gestión proactiva de las tramas de gestión y el cumplimiento de las regulaciones de privacidad protegen a la organización de multas por incumplimiento y daños a la reputación.

Al dominar la mecánica del descubrimiento de dispositivos, los líderes de TI pueden diseñar redes que no solo sean resilientes y de alto rendimiento, sino que también sirvan como activos fundamentales para la inteligencia empresarial. Para obtener más información sobre el seguimiento basado en la ubicación, revise La mecánica de la orientación WiFi: trilateración y RSSI explicados .

Definiciones clave

Probe Request

A Layer 2 management frame transmitted by a client device to discover available 802.11 networks in its vicinity.

The fundamental mechanism for network discovery before a device authenticates or associates.

Probe Response

A management frame transmitted by an Access Point in reply to a Probe Request, containing network capabilities and configuration parameters.

Provides the client with the necessary information to initiate the association process.

MAC Randomisation

A privacy feature where a device generates a temporary, locally administered MAC address instead of its permanent hardware address when scanning for networks.

Renders legacy, unauthenticated footfall analytics inaccurate by inflating unique device counts.

Probe Storm

A condition in high-density environments where the sheer volume of probe requests and responses consumes a significant percentage of available airtime.

Causes severe network performance degradation, requiring specific AP configuration mitigations.

Preferred Network List (PNL)

A list maintained by a client device containing the SSIDs of networks it has previously connected to.

Devices broadcast these SSIDs in Directed Probe Requests, creating potential privacy and security risks.

RSSI (Received Signal Strength Indicator)

A measurement of the power present in a received radio signal.

Used in Probe Response Suppression to filter out requests from distant devices.

Management Frame

802.11 frames used to establish and maintain communications between clients and APs (e.g., Beacons, Probes, Authentication frames).

Unlike data frames, they carry network control information and must be carefully managed to preserve airtime.

Band Steering

A technique used by APs to encourage dual-band clients to connect to the less congested 5 GHz or 6 GHz bands rather than 2.4 GHz.

A key strategy for mitigating the impact of probe storms on legacy bands.

Ejemplos resueltos

A 400-store retail chain is experiencing severe WiFi performance degradation during peak weekend hours. The IT dashboard shows high channel utilisation on the 2.4 GHz band, but data throughput is low. How should the network architect address this?

- Conduct a packet capture to confirm the presence of a probe storm. 2. Implement Probe Response Suppression, configuring APs to ignore probe requests with an RSSI weaker than -75 dBm. 3. Disable legacy 802.11b data rates (1, 2, 5.5, 11 Mbps) to force management frames to transmit at higher speeds, consuming less airtime. 4. Enable aggressive band steering to push dual-band clients to 5 GHz.

A marketing director at a large conference centre reports that their footfall analytics dashboard shows 50,000 unique visitors, but ticket sales indicate only 15,000 attendees. What is causing this discrepancy and how can it be resolved?

The discrepancy is caused by MAC address randomisation. Unconnected devices are transmitting probe requests with rotating MAC addresses, causing the legacy analytics platform to count single devices multiple times. The solution is to deploy an authenticated Guest WiFi portal. By requiring users to log in (e.g., via email or social SSO), the venue ties analytics to a persistent identity rather than a rotating hardware identifier.

Preguntas de práctica

Q1. You are designing the WiFi network for a 50,000-seat stadium. During a test event, you observe 60% channel utilisation on 2.4 GHz, but very little actual data traffic. Which configuration change will have the most immediate positive impact?

Sugerencia: Consider how management frames are transmitted and how to reduce their footprint on the airtime.

Ver respuesta modelo

Disable the lowest mandatory basic data rates (1, 2, 5.5, 11 Mbps) and implement Probe Response Suppression for clients with an RSSI weaker than -75 dBm. This forces management frames to transmit faster (taking up less airtime) and stops the APs from responding to devices too far away to connect reliably.

Q2. A client requests a footfall tracking solution that does not require users to connect to the WiFi, citing a desire for 'frictionless analytics'. How should you advise them?

Sugerencia: Factor in modern mobile OS privacy features and the limitations of Layer 2 tracking.

Ver respuesta modelo

Advise the client that unauthenticated, probe-based footfall tracking is no longer reliable due to MAC address randomisation in iOS 14+ and Android 10+. Unconnected devices will appear as multiple unique visitors, severely inflating the data. The recommended architecture is to deploy a seamless, authenticated Guest WiFi portal to capture persistent Layer 7 identities, ensuring accurate data and GDPR compliance.

Q3. An executive is concerned about the security implications of devices broadcasting their Preferred Network Lists (PNL). What is the specific attack vector they are worried about, and how is it executed?

Sugerencia: Think about how an attacker might use the information contained in a Directed Probe Request.

Ver respuesta modelo

The executive is concerned about an Evil Twin attack. An attacker captures a Directed Probe Request containing an SSID from the device's PNL. The attacker then stands up a rogue access point broadcasting that exact SSID. Because the device trusts the network name, it may automatically associate with the rogue AP, allowing the attacker to intercept traffic or launch man-in-the-middle attacks.