O que é um Pedido de Sondagem? Compreender Como os Dispositivos Descobrem Redes

Este guia de referência técnica oferece uma análise aprofundada dos pedidos de sondagem IEEE 802.11, da varredura ativa versus passiva e do impacto da aleatorização de MAC na análise de locais. Apresenta estratégias de implementação acionáveis para arquitetos de rede otimizarem implementações de alta densidade, mitigarem tempestades de sondagem e garantirem a recolha de dados precisa e em conformidade com o GDPR, utilizando camadas de identidade autenticadas.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Aprofundada: A Mecânica da Descoberta

- A Máquina de Estados IEEE 802.11

- Pedidos de Sondagem de Broadcast vs. Direcionados

- Anatomia de um Frame de Pedido de Sondagem

- O Impacto da Aleatorização de MAC

- O Fim do Rastreamento Não Autenticado

- O ISolução Orientada pela Identidade

- Guia de Implementação: Otimização para Alta Densidade

- Mitigação de Probe Storms

- Segurança e Conformidade

- A Exposição de Privacidade de Sondas Direcionadas

- GDPR e Interesse Legítimo

- ROI e Impacto no Negócio

Resumo Executivo

Para arquitetos de rede empresarial e diretores de operações de locais, o pedido de sondagem é o mecanismo fundamental de descoberta de dispositivos sem fios. É um frame de gestão da Camada 2 que dita como os dispositivos não conectados identificam e se associam a pontos de acesso em ambientes de Retalho , Hotelaria e Transportes . No entanto, o panorama da análise baseada em sondagens mudou fundamentalmente. Com a implementação ubíqua da aleatorização de endereços MAC em iOS e Android, o rastreamento de fluxo de pessoas e a medição do tempo de permanência que dependem exclusivamente de dados de sondagem não autenticados já não são viáveis nem conformes.

Este guia desvenda a mecânica técnica do ciclo de pedido e resposta de sondagem, explora a distinção crítica entre varredura ativa e passiva, e detalha o impacto operacional das tempestades de sondagem em implementações de alta densidade. Mais importante, fornece um roteiro estratégico para a transição do rastreamento baseado em hardware para análises autenticadas e orientadas por identidade, utilizando plataformas de Guest WiFi e WiFi Analytics , garantindo um desempenho de rede robusto e inteligência de negócios acionável.

Análise Técnica Aprofundada: A Mecânica da Descoberta

A Máquina de Estados IEEE 802.11

Antes que um dispositivo possa transmitir tráfego IP, ele deve atravessar a máquina de estados de conexão 802.11: Descoberta, Autenticação e Associação. O pedido de sondagem opera exclusivamente na fase de Descoberta. É classificado como um Frame de Gestão Subtipo 4, transmitido pelo dispositivo cliente (STA) para localizar Basic Service Sets (BSS) disponíveis.

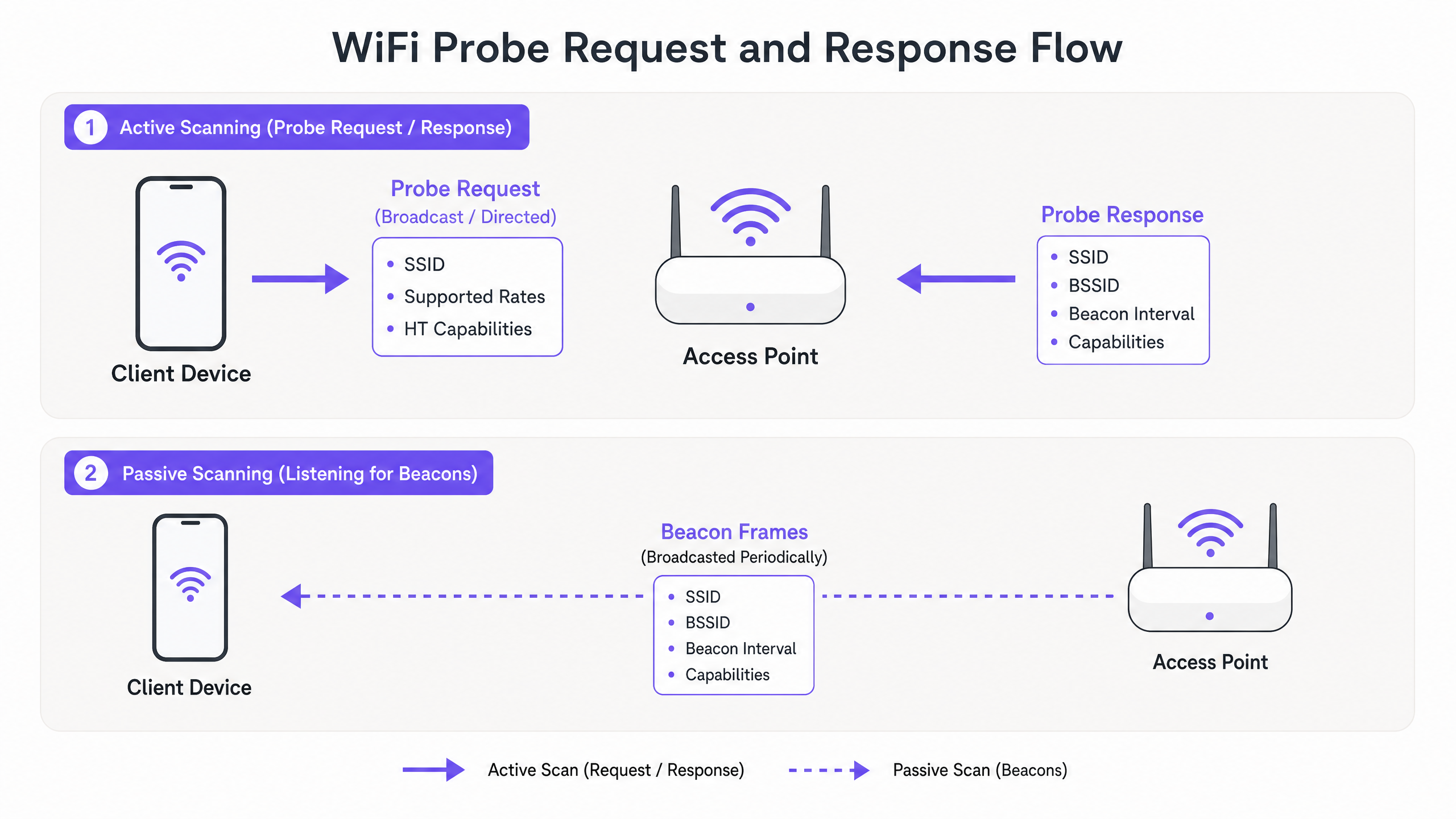

Existem dois métodos principais de descoberta:

- Varredura Passiva: O dispositivo cliente sintoniza o seu rádio num canal específico e escuta os frames Beacon transmitidos periodicamente (tipicamente a cada 100ms) pelo Ponto de Acesso (AP). Este método conserva a vida útil da bateria, mas aumenta a latência da descoberta.

- Varredura Ativa: O dispositivo cliente transmite proativamente frames de Pedido de Sondagem em vários canais e aguarda frames de Resposta de Sondagem dos APs. Isto acelera a descoberta, mas consome tempo de antena e energia.

Pedidos de Sondagem de Broadcast vs. Direcionados

A varredura ativa utiliza dois tipos distintos de pedidos de sondagem:

- Pedido de Sondagem de Broadcast (Wildcard): O campo Service Set Identifier (SSID) é definido como nulo (comprimento zero). O dispositivo está a transmitir para qualquer AP dentro do alcance, perguntando efetivamente: "Quem está aí?" Todos os APs que receberem este frame, desde que não estejam configurados para ocultar o seu SSID, responderão com uma Resposta de Sondagem.

- Pedido de Sondagem Direcionado: O campo SSID contém um nome de rede específico. O dispositivo está a consultar uma rede conhecida da sua Lista de Redes Preferidas (PNL). Apenas os APs que alojam esse SSID específico responderão. Este mecanismo é crucial para dispositivos que tentam conectar-se automaticamente a redes ocultas.

Anatomia de um Frame de Pedido de Sondagem

Um frame de pedido de sondagem padrão contém Elementos de Informação (IEs) críticos que informam o AP sobre as capacidades do cliente. Os campos chave incluem:

- Cabeçalho MAC: Contém o Controlo de Frame, Duração, Endereço de Destino (geralmente o endereço de broadcast

ff:ff:ff:ff:ff:ff), Endereço de Origem (o MAC do cliente) e BSSID. - SSID: O nome da rede alvo (ou nulo para broadcast).

- Taxas Suportadas: Define as taxas de dados básicas e operacionais que o cliente suporta (por exemplo, 1, 2, 5.5, 11 Mbps para 802.11b legado, até taxas OFDM modernas).

- Taxas Suportadas Estendidas: Taxas de dados adicionais suportadas pelo cliente.

- Capacidades HT/VHT/HE: Indica suporte para funcionalidades de High Throughput (802.11n), Very High Throughput (802.11ac) ou High Efficiency (802.11ax/WiFi 6), incluindo fluxos espaciais e larguras de canal.

Compreender estas capacidades é essencial para que os APs negociem os parâmetros de conexão ideais durante a fase de associação subsequente.

O Impacto da Aleatorização de MAC

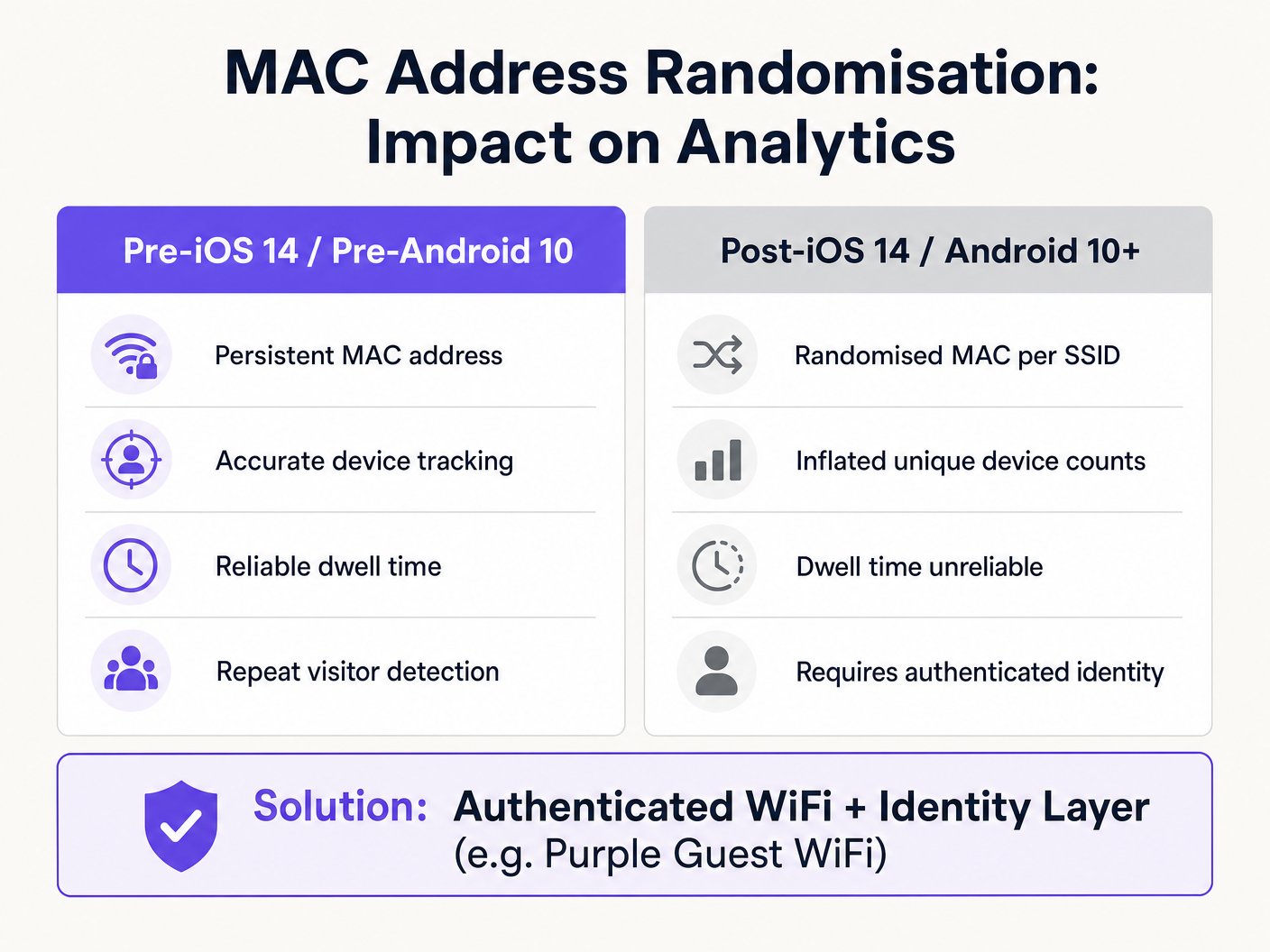

Historicamente, o Endereço de Origem no pedido de sondagem era o endereço MAC globalmente único e gravado do dispositivo. Esta persistência permitia aos operadores de locais rastrear dispositivos não conectados, medir tempos de permanência e construir mapas de calor de fluxo de pessoas simplesmente ouvindo passivamente os pedidos de sondagem.

No entanto, as preocupações com a privacidade em relação à transmissão de identificadores persistentes levaram à implementação da aleatorização de MAC. Introduzidos no iOS 14 e Android 10, os sistemas operativos modernos agora geram um endereço MAC aleatório e administrado localmente ao transmitir pedidos de sondagem.

O Fim do Rastreamento Não Autenticado

O impacto operacional é profundo:

- Contagens de Dispositivos Inflacionadas: Um único dispositivo pode gerar múltiplos endereços MAC aleatórios ao longo do tempo, inflando artificialmente as métricas de visitantes únicos em sistemas de análise legados.

- Tempo de Permanência Quebrado: Rastrear a jornada de um dispositivo num local é impossível se o seu identificador mudar a meio da visita.

- Perda de Dados de Visitantes Recorrentes: Sem um identificador persistente, distinguir um novo visitante de um que regressa através de dados de sondagem é inviável.

O ISolução Orientada pela Identidade

Para restaurar a precisão analítica, o paradigma de rastreamento deve mudar de identificadores de hardware da Camada 2 para identidades autenticadas da Camada 7. Ao implementar um captive portal robusto ou um fluxo de integração contínuo (como How a wi fi assistant Enables Passwordless Access in 2026 ), os locais capturam uma identidade persistente e consentida (por exemplo, e-mail, perfil social ou ID de fidelidade).

Assim que um utilizador se autentica, a plataforma Purple correlaciona o endereço MAC atual (mesmo que aleatório para aquele SSID específico) com o perfil persistente do utilizador. Isso garante que as visitas e movimentos subsequentes sejam rastreados com precisão em relação à identidade autenticada, contornando completamente as limitações da aleatorização de MAC. Esta abordagem é fundamental para executar as estratégias delineadas em How To Improve Guest Satisfaction: The Ultimate Playbook .

Guia de Implementação: Otimização para Alta Densidade

Em ambientes como estádios ou grandes espaços de retalho, o grande volume de pedidos de sonda de milhares de dispositivos pode degradar severamente o desempenho da rede. Este fenómeno, conhecido como Probe Storm, consome tempo de antena valioso, deixando menos capacidade para a transmissão real de dados.

Mitigação de Probe Storms

Os arquitetos de rede devem implementar estratégias de configuração proativas para gerir a sobrecarga de quadros de gestão:

- Supressão de Resposta de Sonda: Configure os APs para ignorar pedidos de sonda de difusão de dispositivos com um Indicador de Força de Sinal Recebido (RSSI) abaixo de um limiar específico (por exemplo, -75 dBm). Se um dispositivo estiver muito longe para estabelecer uma ligação fiável, o AP não deve desperdiçar tempo de antena a responder às suas sondas.

- Desativar Taxas de Dados Mais Baixas: Ao desativar as taxas de dados legadas (por exemplo, 1, 2, 5.5, 11 Mbps) e definir a taxa básica mínima obrigatória para 12 Mbps ou 24 Mbps, os quadros de gestão (que são transmitidos à taxa básica mais baixa) consomem significativamente menos tempo de antena.

- Direcionamento de Banda: Direcione ativamente os clientes capazes para as bandas de 5 GHz ou 6 GHz. A banda de 2.4 GHz tem canais não sobrepostos limitados e é altamente suscetível a congestionamento devido a probe storms.

- Limitar SSIDs: Cada SSID transmitido por um AP requer o seu próprio conjunto de quadros Beacon e Respostas de Sonda. Restrinja o número de SSIDs a um mínimo absoluto (idealmente não mais de três por AP) para reduzir a sobrecarga de gestão.

Segurança e Conformidade

A Exposição de Privacidade de Sondas Direcionadas

Os pedidos de sonda direcionados representam um risco de segurança único. Como transmitem os nomes de redes previamente conectadas (o PNL), um atacante que capture estes quadros pode construir um perfil dos movimentos de um utilizador (por exemplo, identificando a sua rede doméstica, empregador ou cafés frequentados).

Além disso, isto expõe o dispositivo a ataques Evil Twin. Um atacante pode implementar um AP malicioso a transmitir um SSID do PNL da vítima. O dispositivo da vítima, reconhecendo o SSID familiar na sua resposta de sonda direcionada, pode associar-se automaticamente ao AP malicioso, expondo o tráfego à interceção.

Mitigação: A implementação de WPA3-Enterprise ou WPA3-Enhanced Open (OWE) mitiga o risco de interceção pós-associação, mas a higiene da rede (utilizadores a esquecerem manualmente as redes públicas) continua a ser a principal defesa contra a exposição do PNL.

GDPR e Interesse Legítimo

Ao abrigo do UK GDPR e EU GDPR, a recolha de endereços MAC — mesmo que hash ou aleatórios — pode constituir processamento de dados pessoais se puder ser ligada a um indivíduo. Ao implementar análises baseadas em sondas, as organizações devem:

- Estabelecer uma base legal clara (tipicamente Interesse Legítimo para contagem de pessoas anonimizada, ou Consentimento para marketing direcionado).

- Implementar sinalização proeminente informando os visitantes que a análise de WiFi está em operação.

- Fornecer um mecanismo claro de opt-out.

A transição para um modelo de Guest WiFi autenticado simplifica a conformidade, uma vez que o consentimento explícito é capturado durante o processo de integração.

ROI e Impacto no Negócio

Compreender e gerir os pedidos de sonda não é meramente um exercício técnico; impacta diretamente os resultados financeiros.

- Desempenho da Rede: A mitigação adequada de probe storms garante alto débito e baixa latência para os utilizadores conectados, influenciando diretamente a satisfação dos hóspedes e a eficiência operacional.

- Análise Precisa: A transição do rastreamento falho baseado em sondas para camadas de identidade autenticadas garante que as equipas de marketing e operações baseiem as decisões em dados fiáveis. Isto é crítico para medir a atribuição de campanhas, otimizar os níveis de pessoal com base no fluxo de pessoas genuíno e impulsionar a receita através de um envolvimento direcionado.

- Mitigação de Riscos: A gestão proativa de quadros de gestão e a adesão às regulamentações de privacidade protegem a organização de multas de conformidade e danos à reputação.

Ao dominar a mecânica da descoberta de dispositivos, os líderes de TI podem arquitetar redes que não são apenas resilientes e de alto desempenho, mas que também servem como ativos fundamentais para a inteligência empresarial. Para mais informações sobre rastreamento baseado em localização, consulte The Mechanics of WiFi Wayfinding: Trilateration and RSSI Explained .

Definições Principais

Probe Request

A Layer 2 management frame transmitted by a client device to discover available 802.11 networks in its vicinity.

The fundamental mechanism for network discovery before a device authenticates or associates.

Probe Response

A management frame transmitted by an Access Point in reply to a Probe Request, containing network capabilities and configuration parameters.

Provides the client with the necessary information to initiate the association process.

MAC Randomisation

A privacy feature where a device generates a temporary, locally administered MAC address instead of its permanent hardware address when scanning for networks.

Renders legacy, unauthenticated footfall analytics inaccurate by inflating unique device counts.

Probe Storm

A condition in high-density environments where the sheer volume of probe requests and responses consumes a significant percentage of available airtime.

Causes severe network performance degradation, requiring specific AP configuration mitigations.

Preferred Network List (PNL)

A list maintained by a client device containing the SSIDs of networks it has previously connected to.

Devices broadcast these SSIDs in Directed Probe Requests, creating potential privacy and security risks.

RSSI (Received Signal Strength Indicator)

A measurement of the power present in a received radio signal.

Used in Probe Response Suppression to filter out requests from distant devices.

Management Frame

802.11 frames used to establish and maintain communications between clients and APs (e.g., Beacons, Probes, Authentication frames).

Unlike data frames, they carry network control information and must be carefully managed to preserve airtime.

Band Steering

A technique used by APs to encourage dual-band clients to connect to the less congested 5 GHz or 6 GHz bands rather than 2.4 GHz.

A key strategy for mitigating the impact of probe storms on legacy bands.

Exemplos Práticos

A 400-store retail chain is experiencing severe WiFi performance degradation during peak weekend hours. The IT dashboard shows high channel utilisation on the 2.4 GHz band, but data throughput is low. How should the network architect address this?

- Conduct a packet capture to confirm the presence of a probe storm. 2. Implement Probe Response Suppression, configuring APs to ignore probe requests with an RSSI weaker than -75 dBm. 3. Disable legacy 802.11b data rates (1, 2, 5.5, 11 Mbps) to force management frames to transmit at higher speeds, consuming less airtime. 4. Enable aggressive band steering to push dual-band clients to 5 GHz.

A marketing director at a large conference centre reports that their footfall analytics dashboard shows 50,000 unique visitors, but ticket sales indicate only 15,000 attendees. What is causing this discrepancy and how can it be resolved?

The discrepancy is caused by MAC address randomisation. Unconnected devices are transmitting probe requests with rotating MAC addresses, causing the legacy analytics platform to count single devices multiple times. The solution is to deploy an authenticated Guest WiFi portal. By requiring users to log in (e.g., via email or social SSO), the venue ties analytics to a persistent identity rather than a rotating hardware identifier.

Perguntas de Prática

Q1. You are designing the WiFi network for a 50,000-seat stadium. During a test event, you observe 60% channel utilisation on 2.4 GHz, but very little actual data traffic. Which configuration change will have the most immediate positive impact?

Dica: Consider how management frames are transmitted and how to reduce their footprint on the airtime.

Ver resposta modelo

Disable the lowest mandatory basic data rates (1, 2, 5.5, 11 Mbps) and implement Probe Response Suppression for clients with an RSSI weaker than -75 dBm. This forces management frames to transmit faster (taking up less airtime) and stops the APs from responding to devices too far away to connect reliably.

Q2. A client requests a footfall tracking solution that does not require users to connect to the WiFi, citing a desire for 'frictionless analytics'. How should you advise them?

Dica: Factor in modern mobile OS privacy features and the limitations of Layer 2 tracking.

Ver resposta modelo

Advise the client that unauthenticated, probe-based footfall tracking is no longer reliable due to MAC address randomisation in iOS 14+ and Android 10+. Unconnected devices will appear as multiple unique visitors, severely inflating the data. The recommended architecture is to deploy a seamless, authenticated Guest WiFi portal to capture persistent Layer 7 identities, ensuring accurate data and GDPR compliance.

Q3. An executive is concerned about the security implications of devices broadcasting their Preferred Network Lists (PNL). What is the specific attack vector they are worried about, and how is it executed?

Dica: Think about how an attacker might use the information contained in a Directed Probe Request.

Ver resposta modelo

The executive is concerned about an Evil Twin attack. An attacker captures a Directed Probe Request containing an SSID from the device's PNL. The attacker then stands up a rogue access point broadcasting that exact SSID. Because the device trusts the network name, it may automatically associate with the rogue AP, allowing the attacker to intercept traffic or launch man-in-the-middle attacks.