Resolución de Problemas de Roaming en WLANs Corporativas

Esta guía proporciona a arquitectos de red y gerentes de TI una referencia técnica definitiva para diagnosticar y resolver problemas de roaming de WiFi en WLANs corporativas. Cubre la mecánica de IEEE 802.11r Fast BSS Transition, 802.11k Radio Resource Measurement y 802.11v BSS Transition Management, con orientación de configuración neutral al proveedor para implementaciones de VoIP y fuerza laboral móvil. Escenarios de implementación del mundo real de entornos de hotelería, comercio minorista y sector público demuestran resultados medibles y el caso de negocio para invertir en infraestructura de roaming rápido.

Escucha esta guía

Ver transcripción del podcast

- Resumen Ejecutivo

- Análisis Técnico Detallado

- La Causa Raíz de los Problemas de Roaming de WiFi

- 802.11r — Transición Rápida de BSS (FT)

- 802.11k — Medición de Recursos de Radio

- 802.11v — Gestión de Transición BSS

- La Triple Pila en la Práctica

- Guía de Implementación

- Fase 1: Diseño RF y Validación de Cobertura

- Fase 2: Configuración de SSID y Dominio de Movilidad

- Fase 3: Dirección de Clientes y Umbrales de Roaming

- Fase 4: Infraestructura 802.1X y RADIUS

- Mejores Prácticas

- Solución de Problemas y Mitigación de Riesgos

- Modo de Fallo Común 1: Dispositivos Heredados que Fallan al Asociarse Después de Habilitar 802.11r

- Modo de Fallo Común 2: Clientes Pegajosos que Persisten a Pesar de las Solicitudes BTM de 802.11v

- Modo de Fallo Común 3: Bucles de Roaming

- Mitigación de Riesgos: Gestión de Cambios

- ROI e Impacto Comercial

- Cuantificando el Costo de un Roaming Deficiente

- Midiendo el Éxito

- Costo Total de Propiedad

Resumen Ejecutivo

Los problemas de roaming de WiFi son uno de los problemas más perjudiciales operativamente y frecuentemente mal diagnosticados en las redes inalámbricas empresariales. Cuando un dispositivo móvil transiciona entre puntos de acceso —ya sea un huésped de hotel en una llamada Wi-Fi, una enfermera llevando una tableta entre salas, o un operario de almacén en un vehículo motorizado— la calidad de esa transferencia determina si la aplicación se mantiene activa o falla. El roaming estándar 802.11, incluso con autenticación WPA2-Enterprise y 802.1X, introduce una latencia de transferencia de 500ms a más de 1,000ms. Esto es catastrófico para la voz en tiempo real e inaceptable para aplicaciones operativas sensibles a la latencia.

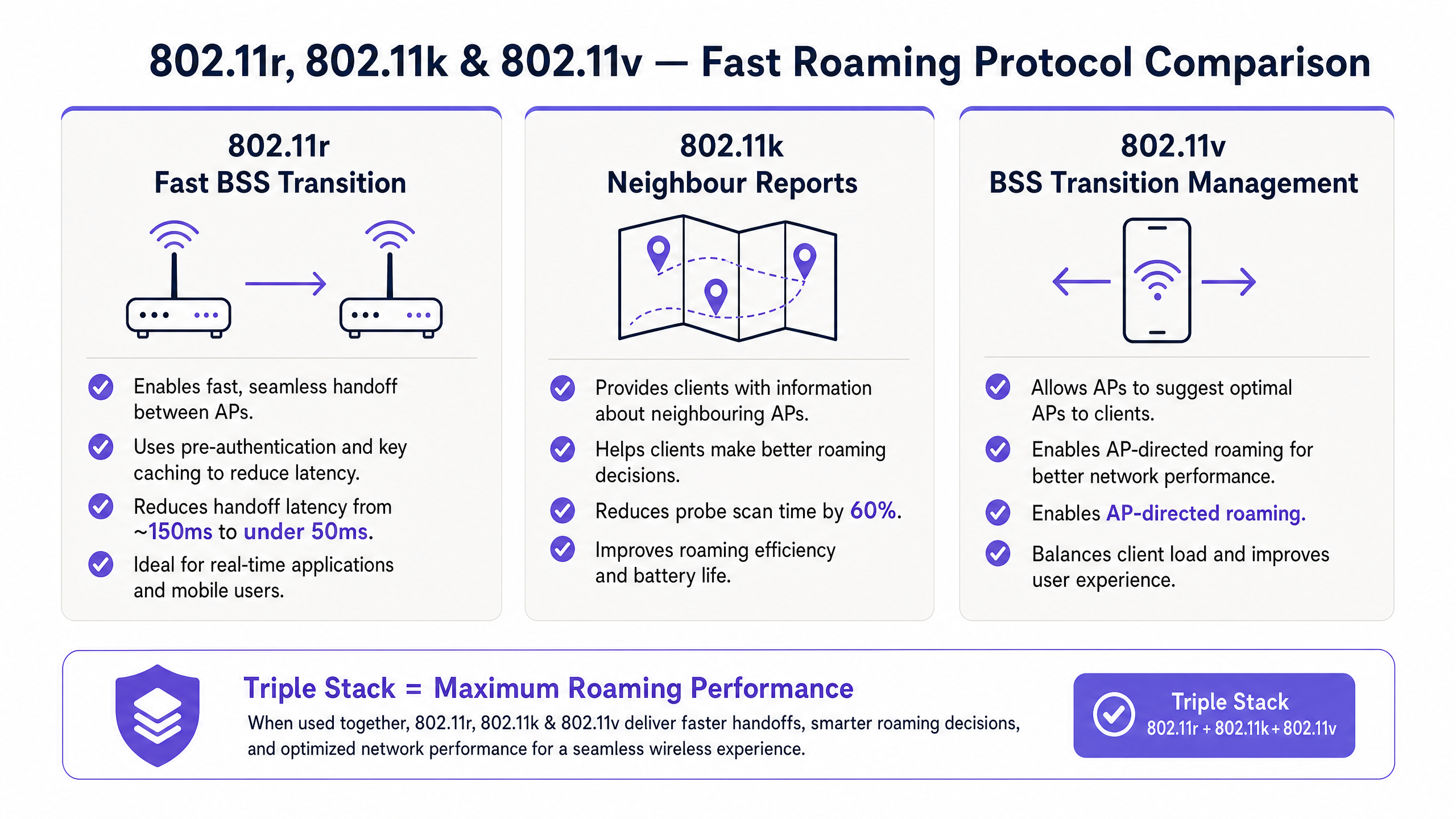

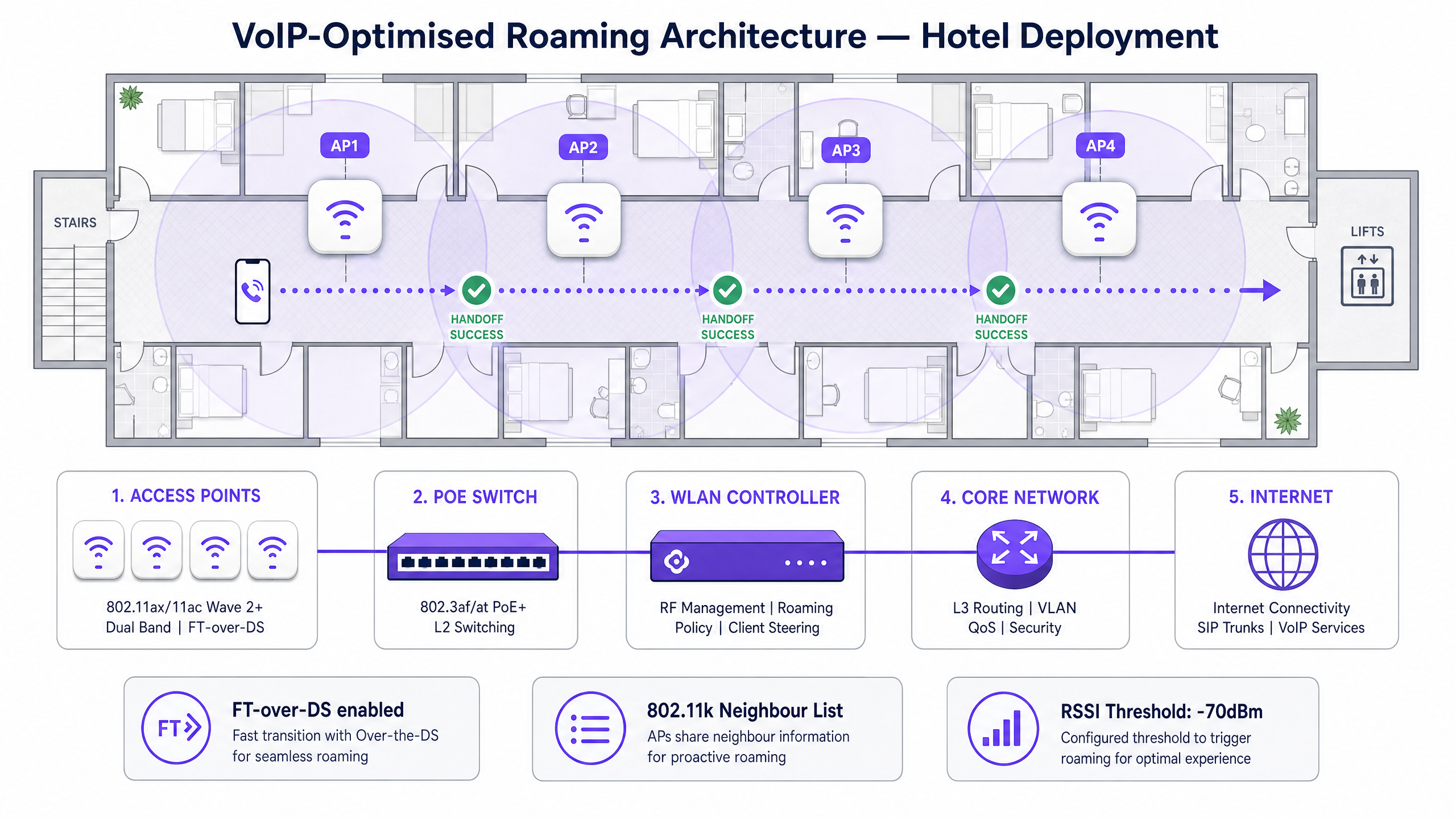

El conjunto de enmiendas IEEE 802.11 —específicamente 802.11r (Fast BSS Transition), 802.11k (Radio Resource Measurement) y 802.11v (BSS Transition Management)— fue diseñado para abordar esto directamente. Implementados como una "Pila Triple" coordinada, estos tres protocolos reducen la latencia de transferencia a menos de 50ms, aceleran el descubrimiento de AP y permiten la dirección de clientes controlada por la red. Esta guía detalla la arquitectura, configuración e implicaciones operativas de cada protocolo, con orientación de implementación para entornos de hotelería, comercio minorista y sector público donde la conectividad de Guest WiFi y la fuerza laboral móvil son críticas para el negocio.

Análisis Técnico Detallado

La Causa Raíz de los Problemas de Roaming de WiFi

Antes de abordar la solución, vale la pena ser precisos sobre el problema. En una WLAN estándar 802.11, la decisión de roaming es completamente impulsada por el cliente. La infraestructura no tiene un mecanismo para instruir a un dispositivo a moverse a un AP mejor. El cliente mantiene su asociación actual hasta que el indicador de fuerza de señal recibida (RSSI) se degrada hasta un punto en el que el algoritmo de roaming interno del dispositivo decide buscar una alternativa. Esto resulta en dos modos de falla bien documentados.

El primero es el problema del cliente pegajoso: un dispositivo permanece asociado a un AP distante y degradado en lugar de transicionar a uno más cercano y fuerte. Esto es particularmente común con sistemas operativos más antiguos y teléfonos empresariales que tienen umbrales de roaming conservadores. El segundo es la latencia de transferencia: incluso cuando el cliente decide hacer roaming, el proceso de reautenticación en un entorno 802.1X requiere un intercambio EAP completo con el servidor RADIUS, lo que introduce la latencia que interrumpe las aplicaciones en tiempo real.

Comprender las frecuencias de Wi-Fi es un requisito previo para el diseño de roaming — las bandas de 5 GHz y 6 GHz ofrecen más canales no superpuestos y menos interferencia de co-canal, lo que las convierte en las bandas preferidas para voz y tráfico sensible a la latencia, pero su menor alcance de propagación significa que se requieren más APs, lo que a su vez aumenta la frecuencia de los eventos de roaming.

802.11r — Transición Rápida de BSS (FT)

802.11r, ratificado en 2008 e incorporado al estándar consolidado 802.11-2012, resuelve el problema de la latencia de reautenticación introduciendo una jerarquía de caché de claves. Durante la autenticación inicial 802.1X, el servidor RADIUS deriva una clave de sesión maestra (MSK). En una implementación estándar, esta clave se utiliza para derivar la Pairwise Master Key (PMK), que luego se usa en un handshake de cuatro vías para derivar la Pairwise Transient Key (PTK) para la sesión.

Con 802.11r, la PMK se utiliza para derivar una PMK-R0 (clave raíz), que es mantenida por el controlador WLAN o el ancla del dominio de movilidad. A partir de esta, las claves PMK-R1 se pre-distribuyen a los APs vecinos dentro del mismo Dominio de Movilidad. Cuando el cliente hace roaming, presenta su identidad de poseedor de PMK-R1 al AP de destino, que ya posee el material de clave relevante. El handshake de cuatro vías se reemplaza por un intercambio de transición rápida de dos mensajes, reduciendo la sobrecarga criptográfica a casi cero.

El resultado es un tiempo de transferencia de menos de 50ms — dentro de la recomendación ITU-T G.114 de 150ms de retardo unidireccional para la calidad de voz, y bien dentro del umbral para mantener una sesión SIP activa sin pérdida de paquetes.

802.11r soporta dos modos de transición:

| Mode | Mechanism | Use Case |

|---|---|---|

| FT over-the-Air | El cliente se comunica directamente con el AP de destino durante la transición | Implementaciones estándar con comunicación directa de AP a AP |

| FT over-the-DS | El cliente se comunica con el AP de destino a través del AP actual y el sistema de distribución | Implementaciones donde los APs no pueden comunicarse directamente; más dependiente del controlador |

FT over-the-DS es generalmente preferido en arquitecturas basadas en controlador, ya que permite al controlador WLAN gestionar la distribución de claves de forma centralizada.

802.11k — Medición de Recursos de Radio

Mientras que 802.11r acelera la transición en sí, 802.11k aborda el problema del descubrimiento de AP. Sin 802.11k, un cliente que busca un nuevo AP debe realizar un escaneo activo o pasivo a través de todos los canales soportados. En un entorno empresarial denso que opera en las bandas de 2.4 GHz, 5 GHz y potencialmente 6 GHz, esto puede tomar 200-400ms — añadiendo una latencia significativa antes de que la transición 802.11r siquiera comience.

802.11k permite a los APs proporcionar a los clientes un Informe de Vecinos: una lista estructurada de BSSIDs cercanos, sus canales operativos e información de capacidad. Cuando un cliente solicita un Informe de Vecinos (o recibe uno no solicitado), puede dirigir su escaneo solo a los canales y BSSIDs listados, reduciendo el tiempo de descubrimiento hasta en un 60% en implementaciones empresariales típicas.

Además, 802.11k soporta Informes de Beacon, donde el AP solicita que el cliente mida e informe los niveles de señal de los APs circundantes. Esto le da al controlador WLAN visibilidad en tiempo real del entorno de RF desde la perspectiva del cliente — invaluable para la optimización de RFy la resolución de problemas persistentes de roaming.

Para entornos de atención médica donde enfermeras y médicos llevan dispositivos con Wi-Fi entre salas, la capacidad de 802.11k para reducir el tiempo de escaneo es operativamente significativa. Un retraso de escaneo de 400 ms en un sistema de notificación de alarmas clínicas no es aceptable; un escaneo dirigido de 40 ms sí lo es.

802.11v — Gestión de Transición BSS

802.11v invierte el modelo de roaming tradicional al dar a la infraestructura una voz en la decisión de roaming. El protocolo define un marco de solicitud de gestión de transición BSS (BTM), que el AP o el controlador WLAN puede enviar a un cliente para sugerir —o recomendar encarecidamente— que haga la transición a un AP objetivo específico.

Este es el mecanismo que permite el balanceo de carga dirigido por AP. Si un AP en particular se acerca a su umbral de capacidad de clientes (típicamente 25-30 clientes por radio para implementaciones de grado de voz), el controlador puede enviar solicitudes BTM a los clientes con el RSSI más bajo en ese AP, dirigiéndolos hacia APs vecinos menos cargados. Esto evita la experiencia degradada que ocurre cuando un solo AP se convierte en un punto de acceso (hotspot), común en salas de conferencias, vestíbulos de hoteles y áreas de pago minoristas.

802.11v también admite notificaciones de Disociación Inminente, donde el AP informa a un cliente que será disociado dentro de un plazo especificado, dándole tiempo al cliente para hacer la transición de manera elegante en lugar de experimentar una desconexión abrupta. Esto es particularmente útil durante las ventanas de mantenimiento planificadas o cuando un AP detecta una falla de hardware.

Es importante tener en cuenta que 802.11v es consultivo, no obligatorio. El dispositivo cliente toma la decisión final de roaming. Los dispositivos Apple iOS (iOS 11 y posteriores) responden de manera fiable a las solicitudes BTM. El comportamiento de Android varía significativamente según el fabricante y la versión del sistema operativo, y algunos teléfonos empresariales requieren configuraciones de firmware específicas para respetar las solicitudes BTM de manera consistente.

La Triple Pila en la Práctica

Los tres protocolos son complementarios y deben implementarse juntos para obtener el máximo efecto. El flujo operativo es el siguiente: 802.11k proporciona al cliente una lista seleccionada de APs candidatos, eliminando la necesidad de un escaneo completo de canales. 802.11v permite a la infraestructura dirigir proactivamente al cliente hacia el candidato óptimo basándose en la carga y la calidad de la señal. 802.11r asegura que cuando el cliente ejecuta la transición, el handshake criptográfico se complete en menos de 50 ms.

Implementado de forma aislada, cada protocolo proporciona un beneficio parcial. Implementados juntos, ofrecen una experiencia de roaming que es efectivamente transparente para la capa de aplicación, lo cual es el objetivo operativo para voz, herramientas de colaboración en tiempo real y aplicaciones empresariales móviles.

Guía de Implementación

Fase 1: Diseño RF y Validación de Cobertura

Ninguna cantidad de configuración de protocolo compensa un diseño RF inadecuado. Antes de habilitar los protocolos de roaming rápido, valide que su capa física cumpla con los siguientes criterios.

Para implementaciones de grado de voz, diseñe para una fuerza de señal recibida mínima de -65 dBm en el borde de la celda, con una superposición de celda mínima del 15-20% entre APs adyacentes. Esta superposición es la ventana física durante la cual ocurre el evento de roaming; una superposición insuficiente significa que el cliente ya se encuentra en un estado de señal degradada antes de iniciar la transición. Utilice una herramienta profesional de estudio RF —no una calculadora de planificación de un proveedor— para validar la cobertura real, particularmente en entornos con materiales de construcción densos como concreto reforzado, estanterías metálicas o particiones de vidrio comunes en establecimientos de venta minorista y hotelería .

La gestión de la potencia de transmisión es igualmente crítica. Los APs que transmiten a máxima potencia crean celdas grandes y superpuestas que fomentan el comportamiento de cliente "pegajoso". Habilite el control automático de potencia de transmisión (TPC) en su controlador WLAN, apuntando a un RSSI en el borde de la celda de -65 a -67 dBm. Esto crea celdas de tamaño apropiado que fomentan el roaming oportuno sin crear brechas de cobertura.

Fase 2: Configuración de SSID y Dominio de Movilidad

Todos los APs que participan en el roaming rápido deben compartir el mismo Identificador de Dominio de Movilidad (MDID) — un valor de dos bytes configurado en el controlador WLAN que agrupa los APs en un único dominio de transición rápida. Los clientes que se han autenticado dentro de un Dominio de Movilidad pueden realizar transiciones rápidas entre cualquier AP de ese dominio sin volver a autenticarse con el servidor RADIUS.

Para entornos con múltiples SSIDs (por ejemplo, un SSID corporativo, un SSID de guest WiFi y un SSID de IoT), configure Dominios de Movilidad separados por SSID cuando sea apropiado. La red de invitados no debe compartir un Dominio de Movilidad con la red corporativa, tanto por aislamiento de seguridad como para evitar que el material clave se distribuya a APs que atienden a clientes no confiables.

Habilite 802.11r Adaptativo (también conocido como FT de Modo Mixto) en todos los SSIDs donde la compatibilidad con dispositivos heredados sea una preocupación. Esta configuración hace que el AP incluya elementos de información RSN estándar y FT en sus tramas de baliza, permitiendo que los clientes compatibles con 802.11r utilicen la transición rápida mientras que los clientes heredados recurren a la asociación estándar. Este es el valor predeterminado recomendado para la mayoría de las implementaciones empresariales.

Fase 3: Dirección de Clientes y Umbrales de Roaming

Configure umbrales mínimos de RSSI en su controlador WLAN para abordar el problema del cliente "pegajoso". La mayoría de las plataformas empresariales admiten un RSSI mínimo de asociación (evitando que los clientes se asocien por debajo de un umbral, típicamente -80 dBm) y un RSSI mínimo operativo (activando una solicitud BTM o disociación cuando la señal de un cliente cae por debajo de un umbral, típicamente -75 a -80 dBm para datos, -70 dBm para voz).

Para SSIDs específicos de VoIP, configure políticas de QoS para marcar el tráfico de voz con DSCP EF (Expedited Forwarding, DSCP 46) y asegúrese de que su controlador WLAN lo asigne a WMM AC_VO (Categoría de Acceso de Voz). Esto garantiza que los paquetes de voz reciban una cola de prioridad a nivel de radio del AP, reduciendo la fluctuación (jitter) durante el breve período de carga aumentada que puede ocurrir durante un evento de roaming.

Habilite Band Steering para animar a los clientes de doble banda a asociarse en 5 GHz en lugar de 2.4 GHz. El menor alcance de la banda de 5 GHz crea naturalmente celdas más pequeñas, lo que significa eventos de roaming más frecuentes pero más rápidos, un mejor resultado para la calidad de voz que las celdas grandes y propensas a interferencias de la banda de 2.4 GHz. Para entornos que implementan hardware Wi-Fi 6E o Wi-Fi 7, la banda de 6 GHz debe ser la banda principal para aplicaciones de voz y sensibles a la latencia.

Fase 4: Infraestructura 802.1X y RADIUS

En implementaciones 802.1X, asegúrese de que su infraestructura RADIUS esté dimensionada para la carga de autenticación. Incluso con 802.11r reduciendo los eventos de reautenticación durante el roaming, la autenticación inicial y cualquier reautenticación completa (por ejemplo, después de que un dispositivo se reconecta desde el modo de suspensión) deben completarse rápidamente. Los tiempos de respuesta de RADIUS superiores a 100 ms impactarán notablemente la experiencia del usuario en el momento de la asociación.

Para implementaciones a gran escala, considere desplegar servidores RADIUS en un clúster activo-activo con almacenamiento en caché local de datos de sesión. El almacenamiento en caché de PMK (OKC — Opportunistic Key Caching) es un mecanismo complementario a 802.11r que almacena en caché el PMK a nivel de AP, permitiendo una reasociación rápida cuando un cliente regresa a un AP visitado previamente sin requerir un intercambio 802.1X completo. OKC y 802.11r no son mutuamente excluyentes y ambos deben estar habilitados.

Para entornos donde la segmentación de red es un requisito de cumplimiento, particularmente aquellos sujetos a PCI DSS para entornos de datos de titulares de tarjetas o requisitos NHS DSPT en el sector de la salud, asegúrese de que los límites de su Dominio de Movilidad se alineen con los límites de su VLAN y zona de seguridad. Consulte la guía Micro-Segmentation Best Practices for Shared WiFi Networks para obtener recomendaciones detalladas de arquitectura de VLAN y segmentación.

Mejores Prácticas

Las siguientes recomendaciones neutrales al proveedor representan el consenso actual de la industria para implementaciones de roaming rápido empresarial, alineadas con los estándares IEEE 802.11 y los requisitos de certificación de Wi-Fi Alliance.

Implemente el Triple Stack por defecto para cualquier SSID crítico para voz o movilidad. 802.11r, 802.11k y 802.11v han sido compatibles con todos los principales proveedores de WLAN empresariales desde 2015 y con los sistemas operativos de cliente principales (iOS, Android, Windows 10+, macOS) desde 2017. Ya no hay una razón válida para dejar estos protocolos deshabilitados en la infraestructura moderna.

Utilice 802.11r Adaptativo universalmente. El riesgo de incompatibilidad de dispositivos heredados con 802.11r estricto es real, particularmente en entornos de dispositivos mixtos. El modo adaptativo elimina este riesgo sin penalización de rendimiento para los clientes compatibles.

Valide el rendimiento del roaming con un analizador de protocolos, no solo con una prueba de velocidad. Herramientas como Wireshark con un adaptador de captura inalámbrica, o herramientas específicas del proveedor como Ekahau Sidekick, le permiten medir la latencia real de la transferencia e identificar fallos de autenticación que serían invisibles para una prueba de conectividad estándar. Apunte a un tiempo de transferencia medido de menos de 50 ms para implementaciones de voz.

Alinee sus umbrales de roaming con los SLA de su aplicación. Un umbral de roaming de -70 dBm es apropiado para voz. Un SSID solo de datos puede tolerar un umbral de -75 dBm. Los dispositivos IoT con bajos requisitos de movilidad pueden no necesitar dirección de cliente en absoluto. Aplicar un único umbral en todos los SSIDs es una configuración errónea común.

Documente los límites de su Dominio de Movilidad y revíselos después de cualquier cambio de infraestructura. Añadir un nuevo AP al Dominio de Movilidad incorrecto, o no añadirlo en absoluto, es una causa frecuente de fallos inesperados de roaming en implementaciones en expansión. Para entornos de transporte como aeropuertos y estaciones de tren donde los cambios de infraestructura son frecuentes, esto es particularmente importante.

Solución de Problemas y Mitigación de Riesgos

Modo de Fallo Común 1: Dispositivos Heredados que Fallan al Asociarse Después de Habilitar 802.11r

Síntoma: Después de habilitar 802.11r en un SSID, un subconjunto de dispositivos —típicamente teléfonos Android antiguos, teléfonos VoIP heredados o escáneres industriales— ya no pueden conectarse.

Causa Raíz: Estos dispositivos no incluyen el Elemento de Información FT RSN en sus solicitudes de asociación, lo que indica que no son compatibles con 802.11r. En el modo 802.11r estricto, algunas implementaciones de AP rechazan las asociaciones de clientes que no son FT.

Resolución: Cambie a 802.11r Adaptativo. Si su proveedor no es compatible con el modo Adaptativo, cree un SSID paralelo sin 802.11r para dispositivos heredados y aplique la asignación de SSID basada en el tipo de dispositivo a través de atributos RADIUS o filtrado MAC OUI.

Modo de Fallo Común 2: Clientes Pegajosos que Persisten a Pesar de las Solicitudes BTM de 802.11v

Síntoma: Los registros del controlador WLAN muestran que se envían Solicitudes BTM a los clientes, pero los clientes no están realizando roaming. Los usuarios de esos dispositivos reportan un rendimiento deficiente.

Causa Raíz: El sistema operativo del cliente está ignorando las Solicitudes BTM. Esto es común con ciertas compilaciones de firmware OEM de Android y algunas configuraciones de Windows 10.

Resolución: Habilite Disociación Inminente en su configuración de Solicitud BTM. Esto establece un temporizador después del cual el AP disociará forzosamente al cliente, obligándolo a reasociarse con un AP mejor. Utilice esto como último recurso, ya que la disociación forzada interrumpirá brevemente la conexión. Para dispositivos Windows, verifique que el servicio WLAN AutoConfig no esté configurado con una preferencia de AP estática.

Modo de Fallo Común 3: Bucles de Roaming

Síntoma: Un cliente realiza roaming repetidamente entre dos APs adyacentes en rápida sucesión, causando desconexiones breves y repetidas.

Causa Raíz: La diferencia de RSSI entre los dos APs está dentro del margen de histéresis, lo que provoca que el cliente oscile. Esto a menudo es causado por una potencia de transmisión mal configurada que resulta en una superposición excesiva de celdas, o por una obstrucción física que crea un nulo de RF entre dos APs.

Resolución: Reduzca la potencia de transmisión en los APs afectados para crear límites de celda más distintos. Aumente el umbral de histéresis de roaming en su controlador WLAN (típicamente se recomienda un margen de histéresis de 5 a 10 dBm). Realice un estudio de RF para identificar cualquier obstrucción física o superficie reflectante que cause interferencia multitrayecto.

Mitigación de Riesgos: Gestión de Cambios

Los cambios en el protocolo de fast roaming deben probarse en un entorno de laboratorio representativo antes de su implementación en producción. Cree un plan de reversión que incluya la capacidad de restaurar las configuraciones de SSID en 15 minutos. En entornos sujetos a marcos de cumplimiento como PCI DSS o ISO 27001, documente todos los cambios de configuración de WLAN en su sistema de gestión de cambios y obtenga la aprobación del equipo de seguridad de la información antes de la implementación. Los cambios en los límites del Dominio de Movilidad o la configuración de RADIUS deben tratarse como cambios significativos con ventanas de prueba apropiadas.

ROI e Impacto Comercial

Cuantificando el Costo de un Roaming Deficiente

El caso de negocio para invertir en infraestructura de fast roaming es sencillo cuando se cuantifica el costo del fallo. En un hotel de 300 habitaciones, si el 10% de los huéspedes experimentan una llamada Wi-Fi caída durante su estancia y el 5% de esos huéspedes dejan una reseña negativa citando la conectividad, el impacto en la reputación y los ingresos es medible. En un centro de distribución minorista donde los operarios de almacén utilizan terminales móviles conectados a Wi-Fi para operaciones de picking y empaque, un retraso de roaming de 500 ms multiplicado por miles de eventos de escaneo al día se traduce directamente en una reducción del rendimiento y un aumento del costo de mano de obra.

Para los operadores de hotelería , la experiencia Wi-Fi es ahora un factor principal en las puntuaciones de satisfacción del huésped. Las propiedades que invierten en infraestructura WLAN de grado empresarial con fast roaming correctamente configurado superan consistentemente a sus competidores en métricas de reseñas relacionadas con la conectividad.

Midiendo el Éxito

Establezca métricas de referencia antes de implementar las optimizaciones de fast roaming, y mídalas después de la implementación. Los indicadores clave de rendimiento deben incluir:

| KPI | Línea de Base (Pre-Optimización) | Objetivo (Post-Optimización) |

|---|---|---|

| Latencia promedio de transferencia de roaming | 500–1,200ms | < 50ms |

| Puntuación MOS de VoIP (Mean Opinion Score) | 2.5–3.0 | > 4.0 |

| Incidentes de cliente "pegajoso" por día | 15–30 | < 5 |

| Tickets de soporte técnico: conectividad WiFi | Conteo de línea de base | Reducción del 40–60% |

| Puntuación de satisfacción WiFi de huéspedes/personal | NPS de línea de base | +15–25 puntos |

Para las organizaciones que utilizan plataformas de WiFi Analytics , los datos de eventos de roaming y las métricas de asociación de clientes pueden visualizarse en tiempo real, lo que permite la identificación proactiva de áreas problemáticas antes de que generen tickets de soporte. La capacidad de correlacionar eventos de fallo de roaming con ubicaciones específicas de AP, hora del día y tipos de dispositivos es una ventaja operativa significativa sobre la resolución de problemas reactiva.

Costo Total de Propiedad

El costo incremental de habilitar los protocolos de fast roaming en la infraestructura existente de grado empresarial es prácticamente cero; se trata de cambios en la configuración del software. La inversión radica en el estudio de RF, el trabajo de validación del analizador de protocolos y el tiempo de ingeniería para configurar y probar. Para una implementación empresarial típica de 50 APs, presupueste de 3 a 5 días de tiempo de un ingeniero inalámbrico sénior para un compromiso completo de optimización de fast roaming. El período de recuperación del ROI, medido en función de la reducción de la carga del soporte técnico y la mejora de la eficiencia operativa, suele ser inferior a seis meses.

Definiciones clave

Fast BSS Transition (FT / 802.11r)

An IEEE 802.11 amendment that pre-distributes cryptographic key material to neighbouring access points within a Mobility Domain, allowing a client device to complete a roaming handoff in under 50ms by bypassing the full 802.1X RADIUS re-authentication process.

Essential for any deployment supporting VoIP, Wi-Fi calling, or real-time collaboration applications. Without 802.11r, 802.1X re-authentication during a roam can take 500ms–1,200ms, which is sufficient to drop a voice call.

Mobility Domain

A logical grouping of access points, identified by a two-byte Mobility Domain Identifier (MDID), within which a client device can perform fast BSS transitions without re-authenticating with the RADIUS server. All APs sharing a MDID must be managed by the same WLAN controller or mobility anchor.

Network architects must define Mobility Domain boundaries carefully. A Mobility Domain should align with a single security zone — do not span guest and corporate SSIDs across the same Mobility Domain.

Neighbour Report (802.11k)

A structured data frame provided by an access point to a client device, listing nearby BSSIDs, their operating channels, and capability information. Enables the client to perform a targeted scan of only the listed channels rather than a full channel sweep, reducing AP discovery time by up to 60%.

Neighbour Reports are the 802.11k feature most directly relevant to roaming performance. They are typically requested by the client after association and can also be sent unsolicited by the AP when the client's RSSI begins to degrade.

BSS Transition Management Request (802.11v)

A management frame sent by an access point or WLAN controller to a client device, suggesting or directing the client to transition to a specified target AP. Can include a list of candidate APs ranked by preference, and optionally a Disassociation Imminent flag that sets a timer after which the AP will forcibly disassociate the client.

The primary mechanism for AP-directed load balancing in enterprise WLANs. Effectiveness depends on client OS support — iOS responds reliably; Android behaviour varies by manufacturer and firmware version.

Sticky Client

A client device that remains associated with a distant or degraded access point rather than roaming to a closer, stronger AP. Caused by conservative client-side roaming algorithms and excessively large AP cells created by high transmit power.

One of the most common causes of poor Wi-Fi performance in enterprise environments. Addressed through a combination of transmit power reduction, minimum RSSI thresholds, and 802.11v BTM Requests.

Opportunistic Key Caching (OKC)

A mechanism complementary to 802.11r that caches the Pairwise Master Key (PMK) at the access point level. When a client returns to a previously visited AP, it can re-associate using the cached PMK without a full 802.1X exchange. Unlike 802.11r, OKC does not pre-distribute keys to neighbouring APs.

Useful in environments where clients frequently return to the same APs (e.g., retail store staff following regular routes). Should be enabled alongside 802.11r, not as a replacement for it.

RSSI Threshold

A configurable signal strength value (expressed in dBm) at which the WLAN controller takes action — either preventing new associations below the threshold (minimum association RSSI) or triggering a BTM Request or disassociation for existing clients (minimum operational RSSI).

Critical for addressing sticky client behaviour. For voice deployments, a minimum operational RSSI of -70 dBm is the standard recommendation. Setting this threshold too aggressively (e.g., -60 dBm) can cause excessive roaming events; too conservatively (e.g., -80 dBm) allows clients to degrade before roaming.

WMM AC_VO (Wi-Fi Multimedia Access Category Voice)

A QoS access category defined in the IEEE 802.11e amendment and Wi-Fi Alliance WMM certification that provides the highest priority queuing for voice traffic at the AP radio level. Maps to DSCP EF (Expedited Forwarding, DSCP 46) in the wired network.

Must be enabled on any SSID carrying VoIP traffic. Without WMM AC_VO, voice packets compete equally with data traffic at the AP radio queue, resulting in jitter and packet loss during periods of high network utilisation — including the brief period of increased overhead during a roaming event.

Adaptive 802.11r (Mixed-Mode FT)

A vendor-specific implementation of 802.11r that includes both standard RSN and FT Information Elements in AP beacon frames, allowing 802.11r-capable clients to use fast transition while legacy clients that do not support 802.11r can still associate using standard authentication.

The recommended default configuration for any enterprise SSID with a mixed device fleet. Eliminates the risk of legacy device incompatibility without any performance penalty for capable clients.

Ejemplos resueltos

A 400-room full-service hotel has deployed a new WLAN using 802.11ax (Wi-Fi 6) APs throughout all guest floors, conference facilities, and public areas. The hotel uses a cloud-managed WLAN controller. Staff use Wi-Fi calling on iOS and Android devices for internal communications, and guests frequently report dropped calls when moving between the lobby and restaurant areas. The existing SSID configuration has WPA3-Personal for guests and WPA2-Enterprise with 802.1X for staff. Neither SSID has fast roaming protocols enabled. How should the network architect approach this?

Step 1 — RF Validation: Before any protocol changes, conduct a post-installation RF survey to validate coverage. Target -65 dBm at all cell edges with 15–20% overlap. Verify that transmit power is not set to maximum — in a dense hotel environment, this almost certainly creates excessively large cells and sticky client conditions. Enable TPC targeting -67 dBm cell edge.

Step 2 — Staff SSID (WPA2-Enterprise / 802.1X): This is the highest priority. Enable 802.11r in Adaptive (Mixed) mode on the staff SSID. Configure the Mobility Domain to include all APs across the property. Enable 802.11k Neighbour Reports and 802.11v BTM Requests. Set a minimum operational RSSI of -70 dBm for voice, with Disassociation Imminent enabled at -75 dBm. Verify RADIUS server response times are under 100ms.

Step 3 — Guest SSID (WPA3-Personal): WPA3 with SAE (Simultaneous Authentication of Equals) supports fast transition via SAE-FT. Enable 802.11r Adaptive, 802.11k, and 802.11v on the guest SSID. Note that WPA3-Personal with 802.11r requires SAE-FT support on both the AP and client — verify this is supported on your cloud controller platform.

Step 4 — QoS: Configure DSCP EF marking for voice traffic on the staff SSID and ensure WMM AC_VO prioritisation is enabled. This is critical for maintaining voice quality during the brief transition period.

Step 5 — Validation: Use a Wi-Fi protocol analyser to capture a roaming event on both iOS and Android staff devices. Measure the actual handoff time. Target under 50ms. If handoff times are 50–150ms, investigate RADIUS latency. If over 150ms, check that 802.11r is actually being used (look for FT Authentication frames in the capture).

A large retail chain operates 120 stores, each with 8–12 APs managed by a centralised cloud WLAN controller. Each store uses a single SSID for both staff mobile devices (modern Android handsets running a warehouse management application) and legacy barcode scanners (Zebra TC51 series, approximately 40% of the device fleet, running Android 8.1). The WMS application is latency-sensitive but not voice. The scanners frequently lose connectivity when staff move between the stockroom and the shop floor, causing WMS session timeouts. How should fast roaming be configured?

Step 1 — Device Audit: Confirm 802.11r support on the Zebra TC51 running Android 8.1. Zebra's LifeGuard security update for Android 8.1 includes 802.11r support, but it must be explicitly enabled via Zebra's StageNow MDM tool or via the WLAN configuration profile. Do not assume it is enabled by default.

Step 2 — SSID Strategy: Given the mixed device fleet, enable Adaptive 802.11r on the existing SSID. This protects any devices that do not support 802.11r while enabling fast transition for capable devices. If the Zebra TC51 devices are confirmed to support 802.11r after the firmware audit, they will benefit from fast transition automatically.

Step 3 — Roaming Thresholds: For a WMS application (not voice), a roaming threshold of -72 to -75 dBm is appropriate. Set a minimum association RSSI of -80 dBm to prevent devices from associating with distant APs. Enable 802.11v BTM Requests to steer devices proactively.

Step 4 — Channel Planning: In a retail environment with metal shelving, RF propagation is highly directional and attenuated. Ensure that the stockroom-to-shop-floor transition area has adequate AP coverage with proper overlap. A common mistake is placing APs only in the sales floor and relying on signal bleed into the stockroom — this creates exactly the coverage gap that causes the observed session timeouts.

Step 5 — OKC: Enable Opportunistic Key Caching as a complement to 802.11r. If a device returns to a previously visited AP (common in store environments where staff follow regular routes), OKC allows fast re-association without a full 802.1X exchange, even for devices that do not support 802.11r.

Step 6 — WMS Session Timeout: Review the WMS application's TCP keepalive and session timeout settings. Even with fast roaming, a brief connectivity interruption during a roaming event can cause a TCP session to time out if the application's timeout is set too aggressively. Work with the WMS vendor to increase the session timeout to at least 30 seconds.

Preguntas de práctica

Q1. A conference centre hosts events with up to 5,000 attendees. During a recent large event, the event coordinator reported that staff using Wi-Fi calling on iOS devices experienced dropped calls when moving between the main hall and the breakout rooms. The WLAN uses WPA2-Enterprise with 802.1X. 802.11r is enabled in strict mode. Post-event logs show that 23% of client associations during the event were on 2.4 GHz. What are the three most likely contributing factors to the dropped calls, and what specific changes would you make?

Sugerencia: Consider the interaction between strict 802.11r mode, 2.4 GHz band characteristics, and high-density event environments. Think about what happens to cell boundaries when hundreds of devices are competing for airtime.

Ver respuesta modelo

The three most likely contributing factors are: (1) Strict 802.11r mode causing legacy device failures — if any iOS devices are running older firmware that does not fully support FT, strict mode may cause association failures or fallback to slower authentication paths. Switch to Adaptive 802.11r immediately. (2) 23% of clients on 2.4 GHz — in a high-density event environment, 2.4 GHz cells are large and heavily congested. The limited non-overlapping channels (1, 6, 11) mean significant co-channel interference, which degrades RSSI readings and makes roaming decisions unreliable. Enable aggressive band steering to push capable clients to 5 GHz, and consider disabling 2.4 GHz radios entirely for event SSIDs if all staff devices support 5 GHz. (3) Cell boundary distortion under high load — in a 5,000-person event, the RF environment changes dramatically compared to an empty venue. High client density increases airtime utilisation and interference, effectively shrinking usable cell sizes. The roaming thresholds configured during the initial deployment may be too conservative for event conditions. Reduce AP transmit power to create tighter cells, and lower the minimum operational RSSI threshold to -68 dBm for event SSIDs to encourage earlier roaming. Additionally, verify that QoS with WMM AC_VO is enabled for the staff SSID to protect voice traffic from data congestion.

Q2. You are advising a 600-bed NHS hospital trust on upgrading their WLAN to support clinical mobility — nurses and doctors carrying iOS and Android devices running a clinical communications platform (similar to Vocera or Ascom). The trust's information security team has mandated that all clinical devices must use 802.1X with certificate-based EAP-TLS authentication. The trust also has a significant fleet of legacy nurse call handsets that do not support 802.11r. How do you architect the SSID and fast roaming configuration to meet both the clinical performance requirements and the security mandate?

Sugerencia: Consider how to segment the device fleet across SSIDs while maintaining security compliance. Think about the RADIUS infrastructure requirements for EAP-TLS at scale, and how Mobility Domain boundaries interact with VLAN segmentation.

Ver respuesta modelo

The correct architecture separates the device fleet into two SSIDs on the same physical infrastructure: (1) Clinical SSID (WPA2-Enterprise / EAP-TLS): For all modern iOS and Android clinical devices. Enable Adaptive 802.11r with FT-EAP, 802.11k Neighbour Reports, and 802.11v BTM Requests. Configure a dedicated Mobility Domain covering all clinical floor APs. Set minimum operational RSSI at -70 dBm with Disassociation Imminent at -75 dBm. Ensure the RADIUS infrastructure (Microsoft NPS or FreeRADIUS in an active-active cluster) is sized for EAP-TLS certificate validation — this is more computationally intensive than PEAP-MSCHAPv2. Target RADIUS response times under 80ms. (2) Legacy Nurse Call SSID: For legacy handsets that do not support 802.11r. Use WPA2-Personal with a complex PSK (or WPA2-Enterprise with PEAP if the handsets support it), with 802.11r disabled. Enable OKC to provide some key caching benefit. Keep this SSID on a separate VLAN from the clinical SSID. The Mobility Domain for the clinical SSID must not include APs serving the legacy SSID — this is both a security and a compatibility requirement. From a compliance perspective, this architecture satisfies NHS DSPT requirements by maintaining network segmentation between clinical and non-clinical traffic, and aligns with the principle of least privilege by ensuring legacy devices cannot access clinical data VLANs. Refer to the micro-segmentation guidance for detailed VLAN architecture recommendations.

Q3. A retail chain's IT director reports that since upgrading their WLAN controller firmware last month, warehouse staff using Android-based mobile terminals are experiencing 2–3 second connectivity gaps when crossing between the warehouse and the dispatch bay. Before the firmware upgrade, roaming was seamless. The WLAN configuration has not changed. 802.11r Adaptive, 802.11k, and 802.11v are all enabled. What is your diagnostic approach?

Sugerencia: The firmware upgrade is the most significant recent change. Consider what aspects of the WLAN controller firmware could affect roaming behaviour without a configuration change. Think about Mobility Domain key distribution and PMK-R1 pre-distribution mechanisms.

Ver respuesta modelo

The firmware upgrade is almost certainly the root cause, even though the configuration has not changed. The diagnostic approach is: (1) Check vendor release notes for the firmware version applied, specifically looking for changes to 802.11r key distribution, Mobility Domain handling, or PMK-R1 pre-distribution behaviour. Many firmware updates include changes to fast roaming implementation that are not prominently documented. (2) Capture a roaming event using a Wi-Fi protocol analyser. Determine whether FT Authentication frames are present in the capture. If they are absent, the Android devices are falling back to full 802.1X re-authentication — this would explain the 2–3 second gap. (3) Check the Mobility Domain configuration in the controller post-upgrade. Some firmware updates reset MDID values or change the default Mobility Domain scope. Verify that all APs in the warehouse and dispatch bay are in the same Mobility Domain. (4) Test with a known-good device: If an iOS device roams seamlessly between the same APs, the issue is Android-specific. Check whether the firmware update changed the BTM Request format or the Neighbour Report structure in a way that is incompatible with the Android OEM firmware on the mobile terminals. (5) Rollback test: If the above steps do not identify the cause, arrange a maintenance window to roll back the firmware to the previous version and test. If roaming is restored, raise a support case with the WLAN vendor with the protocol capture as evidence.