WPA2-Enterprise vs Personal para Apartamentos y Espacios de Co-Working

Esta guía de referencia técnica autorizada evalúa WPA2-Enterprise frente a WPA2-Personal para entornos multi-inquilino como apartamentos y espacios de co-working. Proporciona a arquitectos de red y gerentes de TI información práctica sobre la autenticación 802.1X, la asignación dinámica de VLAN y el cumplimiento de seguridad, demostrando por qué las contraseñas compartidas introducen un riesgo inaceptable en los lugares compartidos modernos. Los operadores de recintos encontrarán orientación de implementación concreta, estudios de caso reales y análisis de ROI para respaldar una decisión de migración este trimestre.

Escucha esta guía

Ver transcripción del podcast

- Resumen Ejecutivo

- Análisis Técnico Detallado: WPA2-Personal vs. WPA2-Enterprise

- La Vulnerabilidad de la Clave Pre-Compartida (PSK)

- La Arquitectura 802.1X: Seguridad Individualizada

- Asignación Dinámica de VLAN y Micro-Segmentación

- Guía de Implementación

- Paso 1: Establecer el Proveedor de Identidad (IdP)

- Paso 2: Implementar y configurar la infraestructura RADIUS

- Paso 3: Configurar la infraestructura inalámbrica

- Paso 4: Aprovisionamiento e incorporación de clientes

- Mejores prácticas

- Resolución de problemas y mitigación de riesgos

- Modos de fallo comunes

- Mitigación de riesgos: El desafío del roaming

- ROI e impacto empresarial

Resumen Ejecutivo

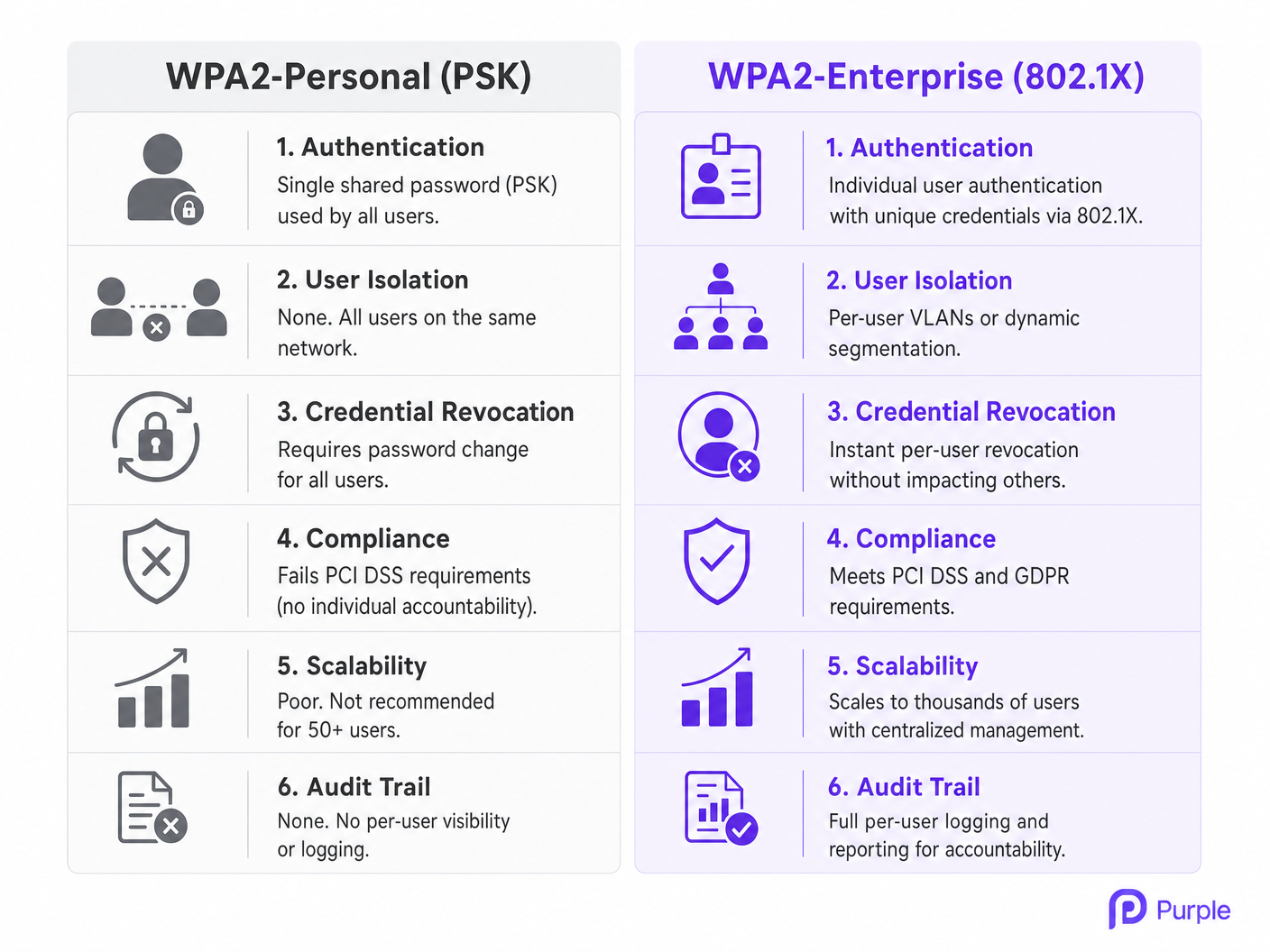

Para CTOs, arquitectos de red y directores de operaciones de recintos que gestionan entornos multi-inquilino — como espacios de co-working y complejos de apartamentos de alta densidad — depender de WPA2-Personal (Pre-Shared Key o PSK) es una responsabilidad operativa y de seguridad. Si bien WPA2-Personal es suficiente para una vivienda unifamiliar, implementarlo en entornos donde múltiples usuarios no afiliados comparten el mismo espacio físico introduce vulnerabilidades críticas. Contraseñas compartidas significan riesgo compartido: una sola clave comprometida compromete todo el segmento de red, incumpliendo los estándares de cumplimiento básicos como PCI DSS y GDPR.

Esta guía proporciona una comparación técnica exhaustiva entre WPA2-Personal y WPA2-Enterprise (802.1X). Detalla la necesidad arquitectónica de una autenticación individualizada, la mecánica de la asignación dinámica de VLAN para el aislamiento de inquilinos y el impacto comercial tangible de migrar a una postura de seguridad de nivel empresarial. Al integrar la gestión de identidades con el acceso a la red, los equipos de TI pueden lograr un control granular, la revocación instantánea de credenciales y una auditabilidad completa, protegiendo en última instancia tanto la reputación del recinto como los datos de los inquilinos.

Análisis Técnico Detallado: WPA2-Personal vs. WPA2-Enterprise

La Vulnerabilidad de la Clave Pre-Compartida (PSK)

WPA2-Personal se basa en una única Clave Pre-Compartida (PSK) para autenticar a todos los usuarios que se conectan a un Service Set Identifier (SSID) específico. En un entorno multi-inquilino, esta arquitectura es fundamentalmente defectuosa. Cuando un miembro de co-working o un residente de apartamento se conecta, comparten la misma base criptográfica que cualquier otro usuario en esa red. Esta falta de aislamiento significa que cualquier usuario con la PSK puede potencialmente descifrar el tráfico de otros, interceptar datos sensibles o lanzar ataques laterales contra dispositivos en la misma subred.

Además, la sobrecarga operativa de la gestión de PSK es insostenible a escala. Cuando un inquilino se va, la única forma de revocar su acceso es cambiar la PSK para toda la red, obligando a todos los inquilinos restantes a volver a autenticarse. Esta fricción conduce a una práctica común y peligrosa: la contraseña nunca se cambia, otorgando acceso perpetuo a antiguos inquilinos y visitantes no autorizados. Para propietarios de Retail y operadores de Hospitality que gestionan docenas de inquilinos, esto no es un riesgo teórico, es un modo de fallo operativo rutinario.

La Arquitectura 802.1X: Seguridad Individualizada

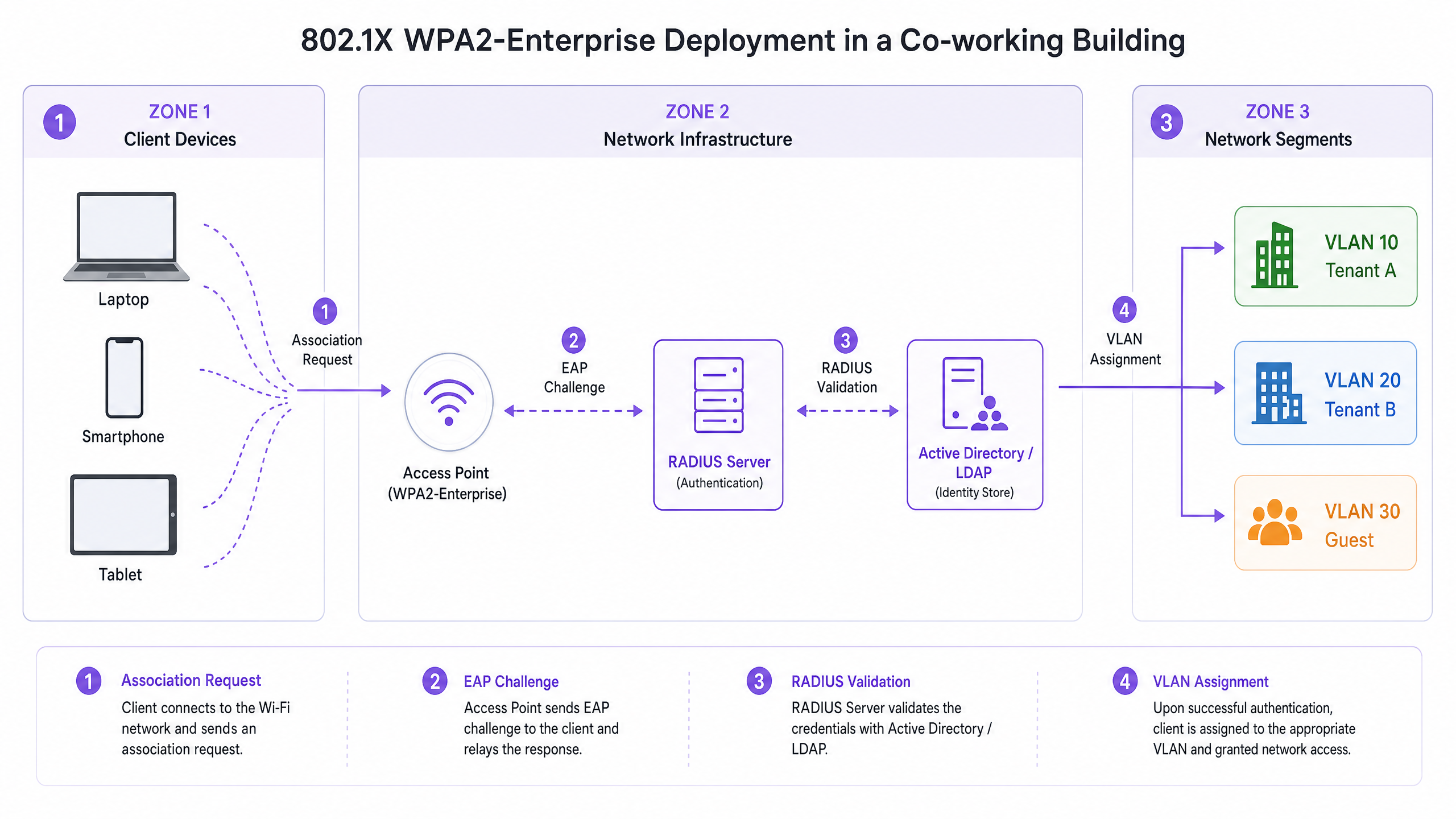

WPA2-Enterprise, construido sobre el estándar IEEE 802.1X, cambia fundamentalmente el modelo de seguridad de la autenticación a nivel de red a la autenticación a nivel de usuario. En lugar de una contraseña compartida, cada usuario (o dispositivo) se autentica utilizando credenciales únicas — típicamente un nombre de usuario y contraseña, o un certificado digital — validadas contra un almacén de identidades central como Active Directory, LDAP o un servicio RADIUS basado en la nube.

Esta arquitectura implica tres componentes principales:

Solicitante: El dispositivo cliente (laptop, smartphone) que intenta conectarse.

Autenticador: El punto de acceso inalámbrico (AP) o switch de red que controla el acceso físico a la red.

Servidor de Autenticación: El servidor RADIUS que valida las credenciales y autoriza el acceso.

Cuando un solicitante se asocia con el AP, el AP bloquea todo el tráfico excepto los mensajes del Protocolo de Autenticación Extensible (EAP). El AP reenvía las credenciales del usuario al servidor RADIUS. Solo tras una validación exitosa, el servidor RADIUS instruye al AP para que abra el puerto y permita el tráfico de red. Esto asegura que cada sesión esté cifrada con una clave única generada dinámicamente, evitando que los usuarios se espíen entre sí.

Asignación Dinámica de VLAN y Micro-Segmentación

Una de las capacidades más potentes de WPA2-Enterprise en un entorno multi-inquilino es la asignación dinámica de VLAN. Cuando el servidor RADIUS autentica a un usuario, puede devolver atributos específicos al AP, incluyendo un ID de VLAN. Esto permite que la infraestructura de red coloque dinámicamente al usuario en una Virtual Local Area Network (VLAN) específica basada en su identidad, rol o afiliación de inquilino, independientemente del AP físico al que se conecten.

En un espacio de co-working, por ejemplo, el Inquilino A y el Inquilino B pueden conectarse al mismo SSID físico (por ejemplo, "CoWorking_Secure"). Sin embargo, tras la autenticación, el servidor RADIUS asigna los dispositivos del Inquilino A a la VLAN 10 y los dispositivos del Inquilino B a la VLAN 20. Esto proporciona un robusto aislamiento de Capa 2, asegurando que el Inquilino A no pueda acceder a los servidores, impresoras o dispositivos cliente del Inquilino B. Esta micro-segmentación es crítica para cumplir con los requisitos de cumplimiento y proteger la propiedad intelectual del inquilino. Para recintos que gestionan inquilinos de Healthcare o empresas de servicios financieros, este nivel de aislamiento es innegociable.

Guía de Implementación

La implementación de WPA2-Enterprise requiere una planificación cuidadosa y la integración entre la infraestructura inalámbrica y el sistema de gestión de identidades. Los siguientes pasos describen una estrategia de implementación neutral respecto al proveedor.

Paso 1: Establecer el Proveedor de Identidad (IdP)

La base de WPA2-Enterprise es un almacén de identidades robusto. Para implementaciones modernas, los directorios basados en la nube (por ejemplo, Microsoft Entra ID, Google Workspace) se prefieren sobre los Active Directory locales debido a su escalabilidad y facilidad de integración. Asegúrese de que el IdP elegido sea compatible con los protocolos necesarios (por ejemplo, SAML, LDAP) para comunicarse con la infraestructura RADIUS.

Purple puede actuar como un proveedor de identidad gratuito para servicios como OpenRoaming bajo la licencia Connect, simplificando la implementación para los recintos que buscan optimizar el acceso sin gestionar directorios locales complejos.

Paso 2: Implementar y configurar la infraestructura RADIUS

El servidor RADIUS actúa como puente entre los AP y el IdP. Las soluciones Cloud RADIUS eliminan la necesidad de hardware local y proporcionan alta disponibilidad. Configure el servidor RADIUS para que se comunique de forma segura con el IdP y defina las políticas de autenticación.

Seleccione el método EAP apropiado según los requisitos de seguridad y las capacidades del dispositivo cliente. PEAP-MSCHAPv2 es común para entornos que utilizan autenticación de nombre de usuario/contraseña, estableciendo un túnel TLS seguro antes de transmitir las credenciales. EAP-TLS es el método más seguro, que requiere certificados digitales tanto en el servidor como en el dispositivo cliente, eliminando por completo las contraseñas y proporcionando una autenticación fluida, aunque requiere una solución de Infraestructura de Clave Pública (PKI) o de Gestión de Dispositivos Móviles (MDM) para la distribución de certificados.

Paso 3: Configurar la infraestructura inalámbrica

Configure los controladores WLAN o los AP gestionados en la nube para que apunten al servidor RADIUS para la autenticación. Defina el SSID WPA2-Enterprise y configure los atributos RADIUS necesarios para la asignación dinámica de VLAN. Defina las direcciones IP del servidor RADIUS, los puertos (normalmente 1812 para autenticación, 1813 para contabilidad) y los secretos compartidos en los AP o controladores. Habilite la asignación dinámica de VLAN (a menudo denominada "AAA Override" o terminología similar específica del proveedor) en la configuración del SSID.

Paso 4: Aprovisionamiento e incorporación de clientes

El desafío más importante en las implementaciones de WPA2-Enterprise es la incorporación de clientes. Los usuarios deben configurar sus dispositivos correctamente para conectarse a la red 802.1X. La configuración manual es propensa a errores y genera tickets de soporte técnico. Implemente una solución de incorporación automatizada —normalmente un portal de incorporación seguro al que se accede a través de un SSID de incorporación abierto— que guíe al usuario a través de la instalación de un perfil o certificado en su dispositivo. Una vez aprovisionado, el dispositivo se conecta automáticamente al SSID seguro WPA2-Enterprise. Para obtener más orientación sobre la optimización de implementaciones inalámbricas de nivel de oficina, consulte nuestra guía sobre Wi-Fi de oficina: Optimice su red Wi-Fi moderna de oficina .

Mejores prácticas

La validación obligatoria de certificados es la decisión de configuración más importante en una implementación de WPA2-Enterprise. Asegúrese de que los dispositivos cliente estén configurados para validar el certificado del servidor RADIUS. No hacerlo expone a los usuarios a ataques de "Evil Twin", donde un AP malicioso imita la red legítima para obtener credenciales.

Combine la autenticación 802.1X con el perfilado de dispositivos para identificar dispositivos sin interfaz —impresoras, sensores IoT, sistemas de gestión de edificios— que no pueden soportar 802.1X. Utilice MAC Authentication Bypass (MAB) para estos dispositivos, pero restrinja su acceso a VLAN aisladas con políticas de firewall estrictas. Configure los AP para enviar mensajes de contabilidad RADIUS al servidor y proporcionar un registro de auditoría detallado de las sesiones de usuario, incluyendo tiempos de conexión, uso de datos y razones de terminación, lo cual es crucial para la resolución de problemas y el cumplimiento.

Mantenga una red Guest WiFi separada y aislada para los visitantes. Esta red debe utilizar un Captive Portal para la aceptación de los términos de servicio y la captura de datos, integrándose con WiFi Analytics para generar información sobre el recinto, manteniendo el tráfico de invitados completamente separado de la red empresarial. Para centros de Transporte y centros de conferencias, esta separación es un requisito normativo bajo GDPR.

Resolución de problemas y mitigación de riesgos

Modos de fallo comunes

La caducidad del certificado es la causa más común de fallos de autenticación repentinos y generalizados en entornos WPA2-Enterprise. Si el certificado del servidor RADIUS caduca o es emitido por una Autoridad de Certificación (CA) no confiable, los dispositivos cliente se negarán a conectarse. Implemente monitoreo proactivo y alertas de caducidad de certificados con un aviso mínimo de 60 días de antelación.

La indisponibilidad del servidor RADIUS es el segundo modo de fallo más crítico. Si los AP no pueden alcanzar el servidor RADIUS, ningún usuario podrá autenticarse. Implemente servidores RADIUS redundantes en diferentes regiones geográficas o zonas de disponibilidad para garantizar una alta disponibilidad. La mala configuración del cliente es la fuente más frecuente de tickets de soporte técnico: los usuarios que configuran manualmente sus dispositivos a menudo seleccionan el método EAP incorrecto o no confían en el certificado del servidor. Confíe en herramientas de incorporación automatizadas o soluciones MDM para aplicar configuraciones de cliente consistentes.

Mitigación de riesgos: El desafío del roaming

En grandes recintos, los usuarios se desplazan con frecuencia entre AP. Con WPA2-Enterprise, un ciclo completo de autenticación 802.1X puede tardar varios cientos de milisegundos, causando interrupciones notables en aplicaciones en tiempo real como VoIP o videoconferencias. Para mitigar esto, implemente protocolos de roaming rápido como 802.11r (Fast BSS Transition) y Opportunistic Key Caching (OKC). Estos estándares permiten al cliente y a la red almacenar en caché las claves de autenticación, reduciendo significativamente el tiempo necesario para desplazarse entre AP. Para una explicación técnica detallada sobre la optimización del rendimiento del roaming en WLAN empresariales, consulte nuestra guía sobre Resolución de problemas de roaming en WLAN corporativas . Comprender el comportamiento subyacente de la RF también es esencial; nuestra guía sobre Frecuencias Wi-Fi: Una guía de frecuencias Wi-Fi en 2026 proporciona el contexto fundamental.

ROI e impacto empresarial

La migración de WPA2-Personal a WPA2-Enterprise reqrequiere una inversión inicial en infraestructura RADIUS y soluciones de incorporación, pero el Retorno de la Inversión (ROI) a largo plazo es sustancial, particularmente en los sectores de Venta al por menor , Hostelería y bienes raíces comerciales.

| Factor de ROI | WPA2-Personal | WPA2-Enterprise |

|---|---|---|

| Revocación de Credenciales | Interrupción total de la red | Instantánea, por usuario |

| Sobrecarga de Mesa de Ayuda | Alta (restablecimiento de contraseñas) | Baja (incorporación automatizada) |

| Postura de Cumplimiento | No cumple PCI DSS / GDPR | Cumple PCI DSS / GDPR |

| Aislamiento de Inquilinos | Ninguno | Microsegmentación VLAN completa |

| Ruta de Auditoría | Ninguno | Registro completo de sesiones por usuario |

| Escalabilidad | Deficiente (más de 50 usuarios) | Escala a miles |

Eliminar la necesidad de actualizar manualmente las PSK cuando los inquilinos se van reduce significativamente los tickets de mesa de ayuda y la carga administrativa. La incorporación automatizada agiliza el proceso de aprovisionamiento, liberando al personal de TI para que se centre en iniciativas estratégicas. Al proporcionar responsabilidad individual y segmentación de red, WPA2-Enterprise permite a los establecimientos cumplir con estrictos mandatos de cumplimiento como PCI DSS y GDPR, mitigando el riesgo de costosas filtraciones de datos y multas regulatorias.

Ofrecer seguridad de nivel empresarial es un diferenciador competitivo para espacios de co-working y apartamentos premium. Los inquilinos exigen conectividad segura y confiable para proteger su propiedad intelectual. Una implementación robusta de WPA2-Enterprise mejora la propuesta de valor del establecimiento, apoyando una mayor retención de inquilinos y modelos de precios premium. A medida que la demanda de espacios de trabajo seguros y flexibles sigue creciendo, depender de modelos de seguridad heredados ya no es viable. WPA2-Enterprise proporciona la base escalable y segura necesaria para soportar el entorno multi-inquilino moderno.

Definiciones clave

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN. It defines the encapsulation of EAP over IEEE 802 networks.

The foundational protocol that enables WPA2-Enterprise, shifting security from a shared password to individual user authentication via a three-party model: Supplicant, Authenticator, and Authentication Server.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service. Defined in RFC 2865.

The central server that validates user credentials against an identity store and instructs the AP whether to grant access and which VLAN to assign.

Dynamic VLAN Assignment

The process of assigning a user to a specific Virtual Local Area Network (VLAN) based on their identity or role, returned as a RADIUS attribute (Tunnel-Private-Group-ID) during the 802.1X authentication process.

Crucial for multi-tenant environments to ensure that different companies or residents are isolated on separate network segments without requiring separate SSIDs.

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections, supporting multiple authentication methods including EAP-TLS, PEAP, and EAP-TTLS.

The protocol used to transport authentication messages between the client device (Supplicant) and the RADIUS server, encapsulated within the 802.1X framework.

Supplicant

A software client on a device (laptop, smartphone) that communicates with the Authenticator to gain network access via 802.1X. Built into all modern operating systems including Windows, macOS, iOS, and Android.

The end-user device attempting to connect to the enterprise WiFi network. Its correct configuration — particularly RADIUS server certificate validation — is critical to security.

MAB (MAC Authentication Bypass)

A method of granting network access based on the device's MAC address, used as a fallback for devices that do not support 802.1X authentication. The MAC address is sent to the RADIUS server as both the username and password.

Used to secure headless devices like printers, IoT sensors, and point-of-sale terminals in an enterprise environment. These devices should always be placed in a restricted, isolated VLAN.

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate Wi-Fi access point by broadcasting the same SSID, used to eavesdrop on wireless communications or harvest user credentials.

A primary threat in WPA2-Enterprise deployments. Mitigated by requiring client devices to validate the RADIUS server's digital certificate, which a rogue AP cannot replicate.

EAP-TLS (EAP-Transport Layer Security)

The most secure EAP method, requiring mutual authentication via digital certificates on both the RADIUS server and the client device. Eliminates password-based authentication entirely.

The recommended authentication method for high-security environments. Requires a PKI or MDM solution for certificate distribution to client devices, but provides seamless, passwordless authentication.

PEAP-MSCHAPv2 (Protected EAP with Microsoft Challenge Handshake Authentication Protocol v2)

A widely deployed EAP method that establishes a TLS tunnel using only a server-side certificate, then authenticates the user via username and password within that tunnel.

A pragmatic choice for environments where deploying client-side certificates is not feasible. Secure when combined with mandatory server certificate validation on client devices.

Ejemplos resueltos

A 200-room premium apartment complex currently uses a single WPA2-Personal network for all residents. The property manager reports that former tenants are still accessing the network from the street, and residents are complaining about slow speeds due to unauthorised devices. They need to secure the network without requiring IT staff to manually configure every resident's laptop and smartphone.

Deploy a cloud-based RADIUS server integrated with a property management system (PMS) or a dedicated tenant directory. Configure the wireless controllers to use WPA2-Enterprise (802.1X) with PEAP-MSCHAPv2. Implement a self-service onboarding portal accessible via a temporary open onboarding SSID. When a new resident moves in, they receive an email with a link to the onboarding portal. The portal guides them to download a secure network profile that configures their devices for the 802.1X network using their unique credentials. When their lease expires, their account in the directory is disabled, instantly revoking their WiFi access without affecting other residents. Headless devices such as smart TVs and IoT sensors are handled via MAC Authentication Bypass, placed into a per-unit IoT VLAN.

A large co-working space hosts 15 different startup companies, each with 5-20 employees. They need to ensure that devices belonging to Startup A cannot communicate with devices belonging to Startup B, even though they are all connecting to the same physical Access Points. They also need to be able to instantly revoke access for a company that fails to pay its monthly membership fee.

Implement WPA2-Enterprise with dynamic VLAN assignment. Create a central identity directory (e.g., Google Workspace or Microsoft Entra ID) and organise users into groups based on their startup affiliation. Configure the RADIUS server to return a specific VLAN ID attribute based on the user's group membership during the 802.1X authentication process. Configure the network switches and APs to map these VLAN IDs to isolated subnets with strict firewall rules preventing inter-VLAN routing. When a company's membership lapses, disable their group in the directory. All active sessions are terminated and no new sessions can be established. The remaining 14 companies are completely unaffected.

Preguntas de práctica

Q1. A retail complex provides WiFi to its individual store tenants. They want to implement WPA2-Enterprise but are concerned that point-of-sale (POS) terminals and barcode scanners do not support 802.1X authentication. How should the network architect design the access policy to accommodate these devices while maintaining security?

Sugerencia: Consider how to handle devices that lack a supplicant while maintaining security and isolation.

Ver respuesta modelo

The architect should implement MAC Authentication Bypass (MAB) alongside 802.1X. The RADIUS server should be configured to first attempt 802.1X authentication. If the device times out (because it lacks a supplicant), the AP falls back to sending the device's MAC address to the RADIUS server. The RADIUS server checks the MAC address against a pre-approved database of known POS terminals and scanners. If a match is found, the device is authorised and placed into a highly restricted, isolated VLAN designated for POS equipment, with firewall rules permitting only payment gateway traffic. This ensures POS devices are on the network without being co-mingled with tenant user data, meeting PCI DSS segmentation requirements.

Q2. During a WPA2-Enterprise deployment at a co-working space, users report that they are frequently prompted to 'Accept Certificate' when connecting to the network for the first time. The IT manager is concerned this will lead to users accepting rogue certificates in an Evil Twin attack. What is the most effective way to resolve this?

Sugerencia: Relying on users to manually validate certificates is a security risk. How can this process be automated to enforce the correct trust anchor?

Ver respuesta modelo

The IT manager should implement an automated onboarding solution (such as a secure onboarding portal or an MDM-distributed network profile). This solution automatically configures the client device's supplicant settings, including explicitly defining which RADIUS server certificate to trust and which Certificate Authority (CA) issued it. By pre-configuring the trust anchor, the device will silently and securely authenticate to the legitimate network and automatically reject any rogue APs presenting a different certificate, without prompting the user. The onboarding portal should be delivered over HTTPS on a temporary open SSID, and the profile should lock down the supplicant configuration to prevent users from overriding it.

Q3. A stadium executive suite requires secure, isolated WiFi for high-profile corporate clients during events. The current design uses a separate WPA2-Personal SSID and password for each of the 50 suites, resulting in 50 SSIDs broadcasting simultaneously. The WiFi performance is poor. What is the technical root cause, and how does WPA2-Enterprise resolve it?

Sugerencia: Consider the physical limitations of the RF spectrum and the overhead generated by management frames.

Ver respuesta modelo

Broadcasting 50 separate SSIDs creates severe management frame overhead. Each SSID requires the APs to broadcast beacon frames at regular intervals (typically every 102.4ms). With 50 SSIDs, the APs are consuming a significant portion of available RF airtime transmitting beacons before any actual data traffic is sent. This directly degrades throughput and increases latency for all users. WPA2-Enterprise resolves this by consolidating all suites onto a single, secure SSID. Using dynamic VLAN assignment, the RADIUS server authenticates the corporate client's credentials and dynamically places them into an isolated VLAN specific to their suite. This provides the required security and isolation while optimising RF performance by eliminating SSID bloat. The recommended maximum is 3-4 SSIDs per AP in high-density environments.