10 सर्वश्रेष्ठ WiFi स्प्लैश पेज उदाहरण (और क्या चीज़ उन्हें कारगर बनाती है)

IT प्रबंधकों, नेटवर्क आर्किटेक्ट्स और वेन्यू ऑपरेशंस निदेशकों के लिए एक तकनीकी संदर्भ गाइड जो उच्च-रूपांतरण वाले WiFi स्प्लैश पेजों के डिज़ाइन, आर्किटेक्चर और तैनाती को कवर करती है। यह गाइड हॉस्पिटैलिटी, रिटेल, इवेंट्स और सार्वजनिक-क्षेत्र के वातावरण में 10 वास्तविक दुनिया की कार्यान्वयन रणनीतियों का विश्लेषण करती है, जिसमें प्रमाणीकरण विधियों, GDPR अनुपालन, वॉल्ड गार्डन कॉन्फ़िगरेशन और MAC रैंडमाइज़ेशन न्यूनीकरण पर विशिष्ट मार्गदर्शन शामिल है।

इस गाइड को सुनें

पॉडकास्ट ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी डीप-डाइव: Captive Portals वास्तव में कैसे काम करते हैं

- सुरक्षा और अनुपालन आर्किटेक्चर

- कार्यान्वयन गाइड: 10 सर्वश्रेष्ठ स्प्लैश पेज रणनीतियाँ

- 1. निर्बाध सोशल लॉगिन (रिटेल)

- 2. टियर बैंडविड्थ मॉडल (हॉस्पिटैलिटी)

- 3. ऐप डाउनलोड प्रोत्साहन (परिवहन)

- 4. लक्षित प्रायोजन (इवेंट्स और स्टेडियम)

- 5. प्रोग्रेसिव प्रोफाइलिंग दृष्टिकोण (हेल्थकेयर)

- 6. हाइपर-लोकलाइज़्ड अनुभव (रिटेल चेन)

- 7. घर्षण रहित SMS सत्यापन (सार्वजनिक क्षेत्र)

- 8. लॉयल्टी प्रोग्राम एकीकरण (हॉस्पिटैलिटी)

- 9. मिनिमलिस्ट डिज़ाइन (कॉर्पोरेट गेस्ट नेटवर्क)

- 10. बहुभाषी पोर्टल (पर्यटन और अंतर्राष्ट्रीय वेन्यू)

- सर्वोत्तम प्रथाएँ

- समस्या निवारण और जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

आधुनिक एंटरप्राइज़ स्थानों के लिए, गेस्ट WiFi नेटवर्क अब केवल एक लागत केंद्र नहीं है — यह एक महत्वपूर्ण डेटा अधिग्रहण चैनल है। हालाँकि, इस चैनल की सफलता पूरी तरह से Captive Portal पर निर्भर करती है, विशेष रूप से WiFi स्प्लैश पेज पर। खराब डिज़ाइन वाले स्प्लैश पेज के कारण परित्याग दर (abandonment rates) अधिक होती है, मेहमान निराश होते हैं और मार्केटिंग के अवसर खो जाते हैं। यह गाइड IT प्रबंधकों, नेटवर्क आर्किटेक्ट्स और वेन्यू ऑपरेशंस निदेशकों के लिए डिज़ाइन की गई है, और यह हॉस्पिटैलिटी , रिटेल और अन्य क्षेत्रों में उच्च-रूपांतरण (high-converting) वाले स्प्लैश पेजों के तकनीकी और डिज़ाइन तत्वों का विश्लेषण करती है。

आगे बढ़ने से पहले, WiFi लैंडिंग पेज बनाम स्प्लैश पेज: क्या अंतर है? के बीच के अंतर को स्पष्ट करना उचित है — एक ऐसी बारीकी जिसका आपके आर्किटेक्चर निर्णयों पर सीधा प्रभाव पड़ता है। चाहे आप एक नया नेटवर्क तैनात कर रहे हों या मौजूदा नेटवर्क को अनुकूलित कर रहे हों, इस अंतर को समझना एक सफल गेस्ट WiFi रणनीति बनाने की दिशा में पहला कदम है जो मापने योग्य ROI प्रदान करती है।

तकनीकी डीप-डाइव: Captive Portals वास्तव में कैसे काम करते हैं

एक WiFi स्प्लैश पेज, या Captive Portal, अनधिकृत (unauthenticated) डिवाइसों से HTTP/HTTPS ट्रैफ़िक को इंटरसेप्ट करके और उन्हें एक वॉल्ड गार्डन (walled garden) वातावरण में रीडायरेक्ट करके काम करता है। यह इंटरसेप्शन वायरलेस LAN कंट्रोलर (WLC) या एक्सेस पॉइंट (AP) द्वारा DNS हाईजैकिंग और IP रीडायरेक्शन के संयोजन का उपयोग करके नियंत्रित किया जाता है। जब कोई क्लाइंट डिवाइस किसी खुले SSID से कनेक्ट होता है, तो OS एक Captive Portal डिटेक्शन चेक करता है — iOS डिवाइस captive.apple.com को पिंग करते हैं, Android डिवाइस connectivitycheck.gstatic.com को हिट करते हैं। यदि WLC इस अनुरोध को इंटरसेप्ट और रीडायरेक्ट करता है, तो OS एक मिनी-ब्राउज़र में स्प्लैश पेज प्रदर्शित करता है।

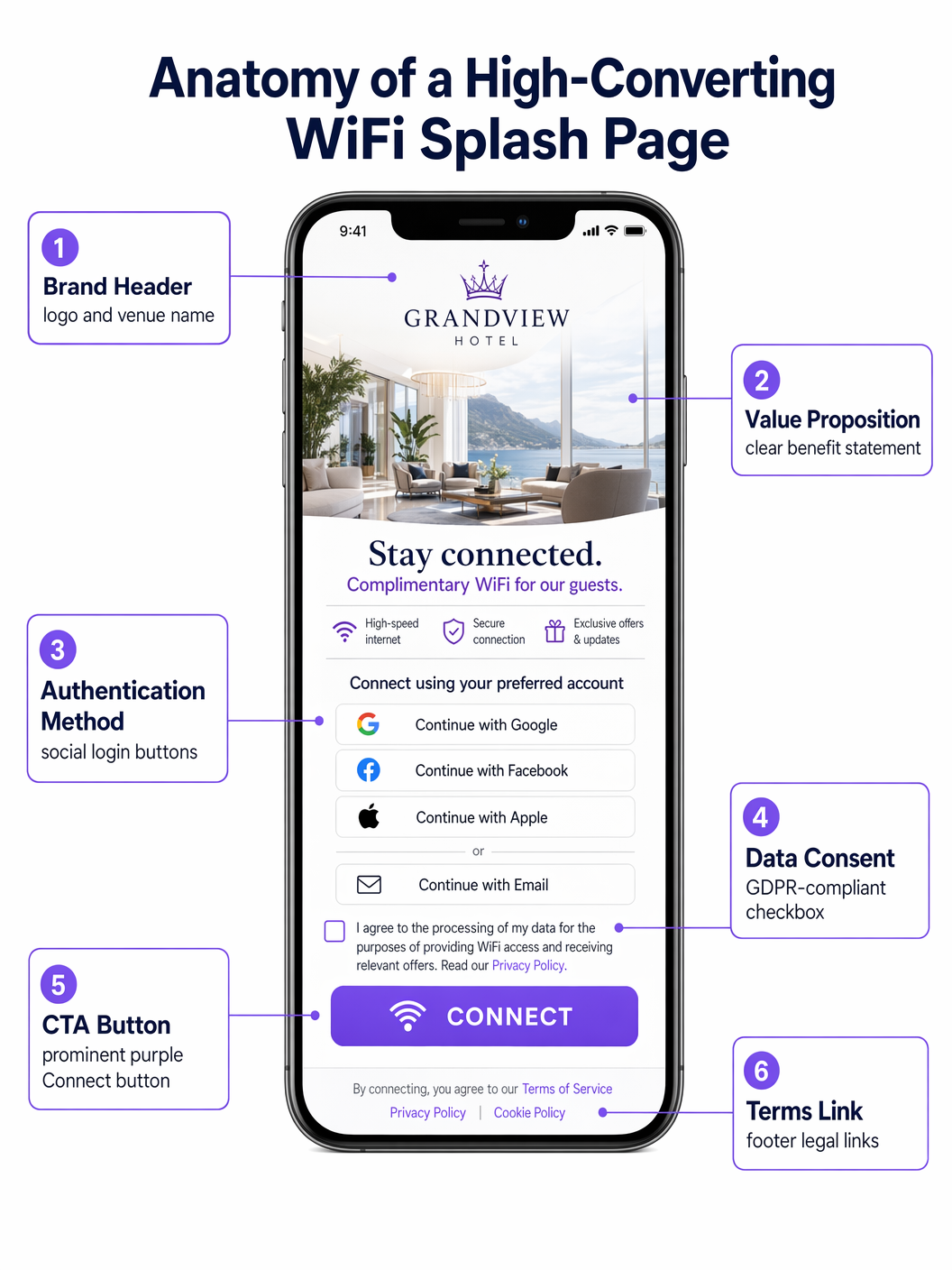

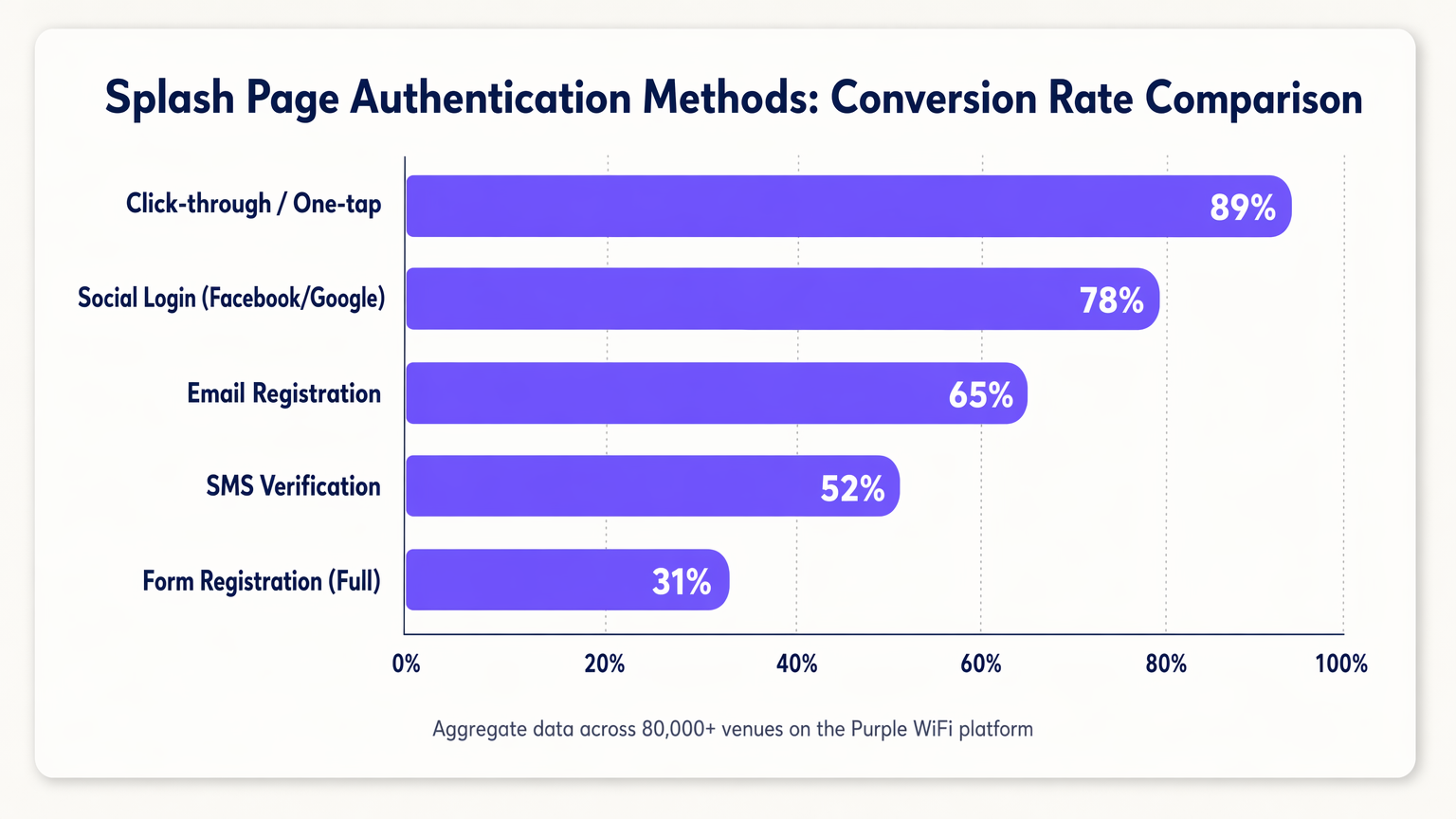

स्प्लैश पेज का मुख्य कार्य प्रमाणीकरण (authentication) है। प्रमाणीकरण विधि का चुनाव सीधे सुरक्षा स्थिति और रूपांतरण दर (conversion rates) दोनों को प्रभावित करता है, और ये दोनों उद्देश्य अक्सर तनाव में होते हैं।

| प्रमाणीकरण विधि | विशिष्ट रूपांतरण दर | डेटा गुणवत्ता | अनुपालन जटिलता |

|---|---|---|---|

| क्लिक-थ्रू / वन-टैप | ~89% | निम्न (कोई PII नहीं) | निम्न |

| सोशल लॉगिन (OAuth 2.0) | ~78% | उच्च (सत्यापित) | मध्यम |

| ईमेल पंजीकरण | ~65% | मध्यम | मध्यम |

| SMS सत्यापन (OTP) | ~52% | उच्च (सत्यापित फोन) | मध्यम |

| पूर्ण फॉर्म पंजीकरण | ~31% | बहुत उच्च | उच्च |

MAC ऑथेंटिकेशन बायपास (MAB) को अलग से संबोधित करना उचित है। ऐतिहासिक रूप से, MAB ने लौटने वाले डिवाइसों को उनके MAC पते को पहचानकर स्प्लैश पेज को बायपास करने की अनुमति दी थी। iOS 14+, Android 10+ और Windows 11 में MAC रैंडमाइज़ेशन को व्यापक रूप से अपनाए जाने के साथ, एक विश्वसनीय रिटर्निंग-गेस्ट अनुभव के लिए MAB पर निर्भर रहना अब व्यवहार्य नहीं है। इसका सही समाधान सेशन टोकन का उपयोग करके पहचान-आधारित प्रमाणीकरण की ओर बढ़ना है या OpenRoaming जैसे मानकों का मूल्यांकन करना है, जिसका Purple एक पहचान प्रदाता (identity provider) के रूप में समर्थन करता है।

सुरक्षा और अनुपालन आर्किटेक्चर

Captive Portal को तैनात करने से विशिष्ट सुरक्षा और अनुपालन आवश्यकताएं सामने आती हैं जिन्हें आर्किटेक्चर चरण में ही संबोधित किया जाना चाहिए, न कि तैनाती के बाद।

HTTPS और प्रमाणपत्र प्रबंधन: आधुनिक ब्राउज़र HTTPS को सख्ती से लागू करते हैं। Captive Portal रीडायरेक्ट चरण के दौरान, WLC को एक वैध SSL/TLS प्रमाणपत्र प्रस्तुत करना होगा। ऐसा करने में विफलता के परिणामस्वरूप ब्राउज़र सुरक्षा चेतावनियाँ आती हैं जिन्हें अधिकांश उपयोगकर्ता बायपास नहीं करेंगे। अनुशंसित दृष्टिकोण यह है कि अपने Captive Portal के लिए एक समर्पित, विश्वसनीय सबडोमेन का उपयोग करें जिसका वैध प्रमाणपत्र आपके पोर्टल प्रदाता द्वारा प्रबंधित किया जाता हो।

वॉल्ड गार्डन कॉन्फ़िगरेशन: प्रमाणीकरण से पहले, डिवाइस केवल वॉल्ड गार्डन में स्पष्ट रूप से व्हाइटलिस्ट किए गए संसाधनों तक ही पहुँच सकते हैं। इसमें शामिल होना चाहिए: आपके पोर्टल के CDN एसेट्स, OAuth प्रदाता एंडपॉइंट्स (accounts.google.com, graph.facebook.com, appleid.apple.com), और OS Captive Portal डिटेक्शन URL। गलत तरीके से कॉन्फ़िगर किए गए वॉल्ड गार्डन स्प्लैश पेज विफलताओं का सबसे आम कारण हैं।

GDPR/CCPA अनुपालन: स्प्लैश पेज एक डेटा संग्रह बिंदु है और इसलिए यह डेटा गोपनीयता नियमों के अधीन है। प्रमुख आवश्यकताओं में शामिल हैं: मार्केटिंग संचार के लिए स्पष्ट, अन-टिक किए गए सहमति चेकबॉक्स; गोपनीयता नीति का एक स्पष्ट लिंक; विस्तृत सहमति विकल्प (जैसे, ईमेल और SMS मार्केटिंग के लिए अलग-अलग चेकबॉक्स); और आपके CRM में संग्रहीत एक लॉग किया गया, टाइमस्टैम्प वाला सहमति रिकॉर्ड। पहले से टिक किए गए बॉक्स GDPR अनुच्छेद 7 के तहत गैर-अनुपालन वाले हैं।

कार्यान्वयन गाइड: 10 सर्वश्रेष्ठ स्प्लैश पेज रणनीतियाँ

1. निर्बाध सोशल लॉगिन (रिटेल)

तेज़ गति वाले रिटेल वातावरण में, गति सर्वोपरि है। उच्चतम-रूपांतरण वाले स्प्लैश पेज OAuth 2.0 के माध्यम से वन-टैप सोशल लॉगिन को प्राथमिकता देते हैं। Google और Apple लॉगिन बटन को प्रमुखता से रखना — बिना स्क्रॉल किए दिखाई देने वाले हिस्से (above the fold) में — कनेक्ट होने के समय को मिनटों से घटाकर सेकंड कर देता है। यह दृष्टिकोण उपयोगकर्ता के डिवाइस पर मौजूदा प्रमाणित सत्रों (authenticated sessions) का लाभ उठाता है, जो मैन्युअल फॉर्म प्रविष्टि की तुलना में रूपांतरण को काफी बढ़ाता है। इसके काम करने के लिए वॉल्ड गार्डन में प्रासंगिक OAuth एंडपॉइंट्स शामिल होने चाहिए।

2. टियर बैंडविड्थ मॉडल (हॉस्पिटैलिटी)

हॉस्पिटैलिटी नेटवर्क संचालित करने वाले होटल अक्सर एक टियर मॉडल तैनात करते हैं। स्प्लैश पेज एक मुफ़्त, गति-सीमित टियर (ब्राउज़िंग और मैसेजिंग के लिए उपयुक्त) और एक प्रीमियम, हाई-थ्रूपुट टियर (स्ट्रीमिंग या VPN के लिए उपयुक्त) प्रस्तुत करता है। प्रीमियम टियर को सीधे मुद्रीकृत (monetized) किया जा सकता है या लॉयल्टी प्रोग्राम के सदस्यों के लिए एक लाभ के रूप में पेश किया जा सकता है। इसके लिए अतिथि की स्थिति के आधार पर बैंडविड्थ नीतियों को गतिशील रूप से असाइन करने के लिए Captive Portal, Radius सर्वर और प्रॉपर्टी मैनेजमेंट सिस्टम (PMS) के बीच एकीकरण की आवश्यकता होती है।

3. ऐप डाउनलोड प्रोत्साहन (परिवहन)

हवाई अड्डों और ट्रेन स्टेशनों जैसे परिवहन केंद्रों में, स्प्लैश पेज ऐप को अपनाने के लिए एक शक्तिशाली उपकरण है। वेन्यू का ऐप डाउनलोड करने के बदले में उच्च थ्रूपुट या विस्तारित सत्र समय की पेशकश करना — जिसमें आमतौर पर इनडोर मैपिंग, प्रस्थान बोर्ड और रिटेल ऑफ़र शामिल होते हैं — एक पारस्परिक रूप से लाभकारी विनिमय बनाता है। घर्षण (friction) को कम करने के लिए स्प्लैश पेज को सीधे App Store या Google Play लिस्टिंग से डीप-लिंक होना चाहिए।

4. लक्षित प्रायोजन (इवेंट्स और स्टेडियम)

स्टेडियमों और सम्मेलन केंद्रों के लिए, स्प्लैश पेज प्रीमियम डिजिटल रियल एस्टेट है। एक्सेस देने से पहले रोटेटिंग स्पॉन्सरशिप या इंटरस्टीशियल विज्ञापन लागू करने से प्रत्यक्ष राजस्व उत्पन्न होता है। महत्वपूर्ण डिज़ाइन बाधा यह है कि उच्च-घनत्व वाले वातावरण में मेहमानों को निराश होने से बचाने के लिए प्राथमिक कॉल-टू-एक्शन ("WiFi से कनेक्ट करें") एक निश्चित अंतराल — आमतौर पर 5 से 10 सेकंड — के बाद स्पष्ट रूप से दिखाई देना और सुलभ रहना चाहिए।

5. प्रोग्रेसिव प्रोफाइलिंग दृष्टिकोण (हेल्थकेयर)

हेल्थकेयर सेटिंग्स में, रोगी की प्रतिक्रिया और संपर्क विवरण एकत्र करना परिचालन रूप से मूल्यवान है। हालाँकि, अग्रिम रूप से व्यापक जानकारी का अनुरोध करने से परित्याग (abandonment) होता है। प्रोग्रेसिव प्रोफाइलिंग पहली विज़िट पर न्यूनतम डेटा (जैसे, केवल ईमेल) का अनुरोध करती है, फिर बाद की विज़िट पर वृद्धिशील रूप से अतिरिक्त जानकारी (जैसे, संतुष्टि रेटिंग, विज़िट का कारण) का अनुरोध करती है। यह दृष्टिकोण एक्सेस के बिंदु पर बाधा उत्पन्न किए बिना समय के साथ एक व्यापक प्रोफ़ाइल बनाता है।

6. हाइपर-लोकलाइज़्ड अनुभव (रिटेल चेन)

मल्टी-साइट रिटेल चेन के लिए, स्प्लैश पेज को विशिष्ट वेन्यू के आधार पर गतिशील रूप से अनुकूलित होना चाहिए। WLC से पोर्टल पर पास किए गए स्थान डेटा का उपयोग करके, पेज स्टोर-विशिष्ट प्रचार, स्थानीय ईवेंट या क्षेत्र-विशिष्ट सेवा की शर्तें प्रदर्शित कर सकता है। इसके लिए एक केंद्रीकृत पोर्टल प्रबंधन प्लेटफ़ॉर्म — जैसे Purple — की आवश्यकता होती है जो वेन्यू मेटाडेटा के आधार पर डायनामिक कंटेंट इंजेक्शन का समर्थन करता हो।

7. घर्षण रहित SMS सत्यापन (सार्वजनिक क्षेत्र)

जब सत्यापित पहचान की आवश्यकता होती है लेकिन सोशल लॉगिन उपयुक्त नहीं होता है — उदाहरण के लिए, सार्वजनिक पुस्तकालय या परिषद भवन में — SMS OTP सत्यापन एक सुरक्षित विकल्प प्रदान करता है। उपयोगकर्ता अपना फोन नंबर दर्ज करता है, वन-टाइम पासवर्ड प्राप्त करता है, और एक्सेस प्राप्त करता है। यह सुनिश्चित करता है कि अपेक्षाकृत सुचारू उपयोगकर्ता यात्रा को बनाए रखते हुए एक वैध, सत्यापित संपर्क विधि कैप्चर की गई है। हर विज़िट पर पुनः सत्यापन की आवश्यकता से बचने के लिए सेशन प्रबंधन को कॉन्फ़िगर किया जाना चाहिए।

8. लॉयल्टी प्रोग्राम एकीकरण (हॉस्पिटैलिटी)

स्प्लैश पेज को सीधे CRM और लॉयल्टी प्लेटफ़ॉर्म के साथ एकीकृत करने से लौटने वाले मेहमानों को एक सुरक्षित सेशन टोकन के माध्यम से तुरंत पहचाना जा सकता है। एक व्यक्तिगत अभिवादन ("वापसी पर स्वागत है, सारा") और एलीट सदस्यों के लिए स्वचालित कनेक्शन अतिथि अनुभव को काफी बढ़ाता है और ब्रांड निष्ठा को मजबूत करता है। यह एकीकरण WiFi एनालिटिक्स प्लेटफ़ॉर्म को वेन्यू विज़िट को सीधे लॉयल्टी प्रोफाइल से जोड़ने में भी सक्षम बनाता है।

9. मिनिमलिस्ट डिज़ाइन (कॉर्पोरेट गेस्ट नेटवर्क)

कॉर्पोरेट गेस्ट नेटवर्क में, व्यावसायिकता और गति पर ध्यान केंद्रित किया जाना चाहिए। एक साधारण नियम-स्वीकृति बटन और कंपनी के लोगो के साथ एक स्वच्छ, मिनिमलिस्ट डिज़ाइन अक्सर इष्टतम दृष्टिकोण होता है। लक्ष्य अनावश्यक मार्केटिंग सामग्री के बिना 10 सेकंड से कम समय में एक्सेस प्रदान करना है। यह डिज़ाइन पैटर्न वॉल्ड गार्डन की जटिलता को भी कम करता है, क्योंकि व्हाइटलिस्ट करने के लिए कोई OAuth एंडपॉइंट या बाहरी CDN नहीं होते हैं।

10. बहुभाषी पोर्टल (पर्यटन और अंतर्राष्ट्रीय वेन्यू)

पर्यटक हॉटस्पॉट या अंतर्राष्ट्रीय सम्मेलन केंद्रों में वेन्यू के लिए, Accept-Language HTTP हेडर के माध्यम से उपयोगकर्ता की ब्राउज़र भाषा का स्वचालित रूप से पता लगाना और स्प्लैश पेज को उनकी मूल भाषा में प्रस्तुत करना प्रवेश के लिए एक महत्वपूर्ण बाधा को दूर करता है। इसके लिए एक ऐसे पोर्टल प्लेटफ़ॉर्म की आवश्यकता होती है जो अनुपालन उद्देश्यों के लिए बहु-भाषा सामग्री प्रबंधन और स्थान-विशिष्ट कानूनी पाठ (सेवा की शर्तें, गोपनीयता नीति) का समर्थन करता हो।

सर्वोत्तम प्रथाएँ

मोबाइल-फर्स्ट डिज़ाइन दर्शन गैर-परक्राम्य (non-negotiable) है: 80% से अधिक गेस्ट WiFi कनेक्शन मोबाइल डिवाइस पर होते हैं। स्प्लैश पेज पूरी तरह से उत्तरदायी (responsive) होना चाहिए, जिसमें बड़े, आसानी से टैप करने योग्य बटन (WCAG 2.1 दिशानिर्देशों के अनुसार न्यूनतम 44x44px टच लक्ष्य) और मानक मोबाइल फ़ॉन्ट आकार पर सुपाठ्य पाठ हो। लोड समय भी उतना ही महत्वपूर्ण है — एक स्प्लैश पेज जिसे रेंडर होने में तीन सेकंड से अधिक समय लगता है, उसमें महत्वपूर्ण परित्याग (abandonment) देखा जाएगा, विशेष रूप से उच्च-घनत्व वाले वातावरण में।

निरंतर अनुकूलन के लिए WiFi एनालिटिक्स प्लेटफ़ॉर्म द्वारा सक्षम निरंतर A/B परीक्षण आवश्यक है। परीक्षण चर (variables) में बटन का रंग, प्रमाणीकरण विधि का क्रम, मूल्य प्रस्ताव (value proposition) कॉपी, और पृष्ठभूमि छवि की उपस्थिति या अनुपस्थिति शामिल होनी चाहिए। यहां तक कि छोटे बदलाव — जैसे Facebook के ऊपर Google को रखने के लिए सोशल लॉगिन बटन को पुनर्व्यवस्थित करना — मापने योग्य रूपांतरण सुधार उत्पन्न कर सकते हैं।

समस्या निवारण और जोखिम न्यूनीकरण

अंतिम उपयोगकर्ताओं की सबसे आम शिकायत यह है कि Captive Portal स्वचालित रूप से पॉप अप नहीं होता है। यह DNS कॉन्फ़िगरेशन त्रुटियों, गलत तरीके से कॉन्फ़िगर किए गए वॉल्ड गार्डन, या उपयोगकर्ता के डिवाइस में कैश्ड DNS प्रविष्टि होने के कारण होता है। समाधान का मार्ग यह है: सत्यापित करें कि WLC पर DNS इंटरसेप्शन सक्रिय है, पुष्टि करें कि सभी OS Captive Portal डिटेक्शन डोमेन वॉल्ड गार्डन में हैं, और किसी भी क्लाइंट-साइड VPN या DNS-over-HTTPS सेटिंग्स की जांच करें जो इंटरसेप्शन को बायपास कर सकती हैं।

MAC रैंडमाइज़ेशन, जैसा कि चर्चा की गई है, आज Captive Portal तैनाती के सामने सबसे महत्वपूर्ण संरचनात्मक चुनौती है। अनुशंसित न्यूनीकरण रणनीति विस्तारित सत्र टाइमआउट (पुनः प्रमाणीकरण की आवृत्ति को कम करना) और पहचान-आधारित प्रमाणीकरण की ओर संक्रमण का एक संयोजन है। Purple का OpenRoaming समर्थन उन लौटने वाले उपयोगकर्ताओं के लिए Captive Portal को पूरी तरह से समाप्त करने की दिशा में एक मानक-आधारित मार्ग प्रदान करता है जिन्होंने पहले प्रमाणित किया है।

ROI और व्यावसायिक प्रभाव

एक अच्छी तरह से अनुकूलित स्प्लैश पेज गेस्ट WiFi नेटवर्क को डूबी हुई लागत (sunk cost) से राजस्व उत्पन्न करने वाली संपत्ति में बदल देता है। प्राथमिक ROI चालक प्रथम-पक्ष डेटा अधिग्रहण है: प्रत्येक प्रमाणित कनेक्शन एक सत्यापित संपर्क रिकॉर्ड उत्पन्न करता है जिसे लक्षित ईमेल अभियानों, लॉयल्टी प्रोग्राम नामांकन और व्यक्तिगत इन-वेन्यू अनुभवों के माध्यम से सक्रिय किया जा सकता है। 80,000+ स्थानों पर Purple के गेस्ट WiFi प्लेटफ़ॉर्म को तैनात करने वाले वेन्यू लगातार केवल WiFi साइन-अप से प्रति माह 15-25% की ईमेल सूची वृद्धि दर की रिपोर्ट करते हैं।

टियर बैंडविड्थ मॉडल या स्पॉन्सरशिप इन्वेंट्री के माध्यम से प्रत्यक्ष मुद्रीकरण एक द्वितीयक राजस्व स्ट्रीम प्रदान करता है। WiFi एनालिटिक्स प्लेटफ़ॉर्म से प्राप्त परिचालन बुद्धिमत्ता (Operational intelligence) — फुट ट्रैफ़िक पैटर्न, ड्वेल टाइम, ज़ोन उपयोग — स्टाफिंग निर्णयों, स्टोर लेआउट अनुकूलन और पूंजीगत व्यय योजना को सूचित करती है, जो ऐसा ROI प्रदान करती है जो मार्केटिंग फ़ंक्शन से कहीं आगे तक फैला हुआ है।

मुख्य परिभाषाएं

Captive Portal

एक नेटवर्क एक्सेस कंट्रोल तंत्र जो अनधिकृत HTTP/HTTPS ट्रैफ़िक को इंटरसेप्ट करता है और इसे एक वेब पेज (स्प्लैश पेज) पर रीडायरेक्ट करता है जहाँ उपयोगकर्ता को पूर्ण नेटवर्क एक्सेस प्राप्त करने से पहले एक कार्रवाई पूरी करनी होती है।

अंतर्निहित बुनियादी ढांचा जो WiFi स्प्लैश पेज को कार्यशील बनाता है। IT टीमों को WLC, एक्सेस पॉइंट या क्लाउड-प्रबंधित नेटवर्क प्लेटफ़ॉर्म कॉन्फ़िगर करते समय इसका सामना करना पड़ता है।

वॉल्ड गार्डन

IP पतों और डोमेन नामों की एक सूची जो Captive Portal प्रमाणीकरण प्रक्रिया को पूरा करने से पहले अनधिकृत डिवाइसों के लिए सुलभ होती है।

डिवाइसों को स्प्लैश पेज एसेट्स लोड करने और तृतीय-पक्ष OAuth प्रदाताओं के माध्यम से प्रमाणित करने की अनुमति देने के लिए महत्वपूर्ण है। गलत कॉन्फ़िगरेशन स्प्लैश पेज विफलताओं का प्राथमिक कारण है।

MAC रैंडमाइज़ेशन

आधुनिक मोबाइल ऑपरेटिंग सिस्टम (iOS 14+, Android 10+, Windows 11) में एक गोपनीयता सुविधा जो प्रत्येक Wi-Fi नेटवर्क कनेक्शन के लिए एक नया, यादृच्छिक MAC पता उत्पन्न करती है, जो लगातार डिवाइस ट्रैकिंग को रोकती है।

लौटने वाले अतिथि की पहचान के लिए पारंपरिक MAC ऑथेंटिकेशन बायपास (MAB) रणनीतियों को तोड़ता है, जिसके लिए पहचान-आधारित प्रमाणीकरण में बदलाव की आवश्यकता होती है।

OAuth 2.0

एक उद्योग-मानक प्राधिकरण प्रोटोकॉल जो उपयोगकर्ताओं को अपने क्रेडेंशियल्स को उजागर किए बिना किसी पहचान प्रदाता (जैसे, Google, Facebook) से तृतीय-पक्ष एप्लिकेशन (जैसे, Captive Portal) को अपने खाते की जानकारी तक पहुंच प्रदान करने में सक्षम बनाता है।

स्प्लैश पेजों पर सोशल लॉगिन को आधार देने वाली तकनीक। इसके लिए वॉल्ड गार्डन में विशिष्ट OAuth एंडपॉइंट्स को व्हाइटलिस्ट करने की आवश्यकता होती है।

प्रोग्रेसिव प्रोफाइलिंग

एक डेटा संग्रह रणनीति जो एकल फॉर्म सबमिशन में सभी डेटा का अनुरोध करने के बजाय कई इंटरैक्शन में वृद्धिशील रूप से उपयोगकर्ता की जानकारी एकत्र करती है।

समय के साथ व्यापक उपयोगकर्ता प्रोफ़ाइल बनाते हुए स्प्लैश पेज रूपांतरण दरों को बढ़ाने के लिए उपयोग किया जाता है। लौटने वाले उपयोगकर्ताओं को पहचानने के लिए सेशन टोकन प्रबंधन की आवश्यकता होती है।

RADIUS सर्वर

रिमोट ऑथेंटिकेशन डायल-इन यूज़र सर्विस; एक नेटवर्किंग प्रोटोकॉल जो नेटवर्क एक्सेस के लिए केंद्रीकृत प्रमाणीकरण, प्राधिकरण और लेखांकन (AAA) प्रबंधन प्रदान करता है।

बैकएंड सिस्टम जो WLC से प्रमाणीकरण अनुरोध प्राप्त करता है, उपयोगकर्ता निर्देशिका या CRM के विरुद्ध क्रेडेंशियल्स को मान्य करता है, और एक्सेस-ग्रांट या एक्सेस-डिनाय प्रतिक्रिया देता है।

IEEE 802.1X

पोर्ट-आधारित नेटवर्क एक्सेस कंट्रोल के लिए एक IEEE मानक जो LAN या WLAN से जुड़ने के इच्छुक डिवाइसों के लिए एक प्रमाणीकरण तंत्र प्रदान करता है।

सुरक्षित, प्रमाणपत्र-आधारित प्रमाणीकरण के लिए एंटरप्राइज़ वातावरण में उपयोग किया जाता है। आमतौर पर कर्मचारियों के लिए Captive Portal की आवश्यकता को प्रतिस्थापित करता है, जबकि मेहमान स्प्लैश पेज के साथ एक अलग SSID का उपयोग करते हैं।

OpenRoaming

एक Wi-Fi रोमिंग फेडरेशन सेवा (Hotspot 2.0/Passpoint मानक पर निर्मित) जो उपयोगकर्ताओं को Captive Portal के साथ इंटरैक्ट करने की आवश्यकता के बिना भाग लेने वाले वेन्यू में स्वचालित, सुरक्षित Wi-Fi ऑनबोर्डिंग सक्षम करती है।

पारंपरिक Captive Portals का एक आधुनिक विकल्प जो एक निर्बाध कनेक्शन अनुभव प्रदान करता है। Purple OpenRoaming फेडरेशन के भीतर एक पहचान प्रदाता के रूप में कार्य करता है।

MAC ऑथेंटिकेशन बायपास (MAB)

एक नेटवर्क एक्सेस कंट्रोल विधि जो मानक प्रमाणीकरण प्रक्रिया को बायपास करने के लिए डिवाइस के MAC पते का उपयोग उसके पहचान क्रेडेंशियल के रूप में करती है।

ऐतिहासिक रूप से लौटने वाले मेहमानों के लिए निर्बाध री-कनेक्शन प्रदान करने के लिए उपयोग किया जाता था। आधुनिक मोबाइल ऑपरेटिंग सिस्टम में MAC रैंडमाइज़ेशन द्वारा अविश्वसनीय बना दिया गया है।

सेशन टोकन

ब्राउज़र कुकी के रूप में संग्रहीत एक अद्वितीय, समय-सीमित पहचानकर्ता जो Captive Portal को पहले से प्रमाणित उपयोगकर्ता को फिर से प्रमाणित करने की आवश्यकता के बिना पहचानने की अनुमति देता है।

पोस्ट-MAC-रैंडमाइज़ेशन वातावरण में रिटर्निंग-गेस्ट पहचान प्रदान करने के लिए सही तंत्र। वेन्यू की परिचालन आवश्यकताओं के आधार पर सेशन की समाप्ति को कॉन्फ़िगर किया जाना चाहिए।

हल किए गए उदाहरण

एक 200 कमरों वाला बुटीक होटल अपने नए लॉयल्टी प्रोग्राम के लिए साइन-अप बढ़ाना चाहता है। वर्तमान में, वे एक सामान्य साझा-पासवर्ड (shared-password) WiFi लॉगिन का उपयोग करते हैं। उन्हें अपने स्प्लैश पेज और सहायक बुनियादी ढांचे को फिर से कैसे डिज़ाइन करना चाहिए?

चरण 1 — साझा पासवर्ड को पूरी तरह से हटा दें और होटल के PMS और CRM के साथ एकीकृत एक Captive Portal तैनात करें। चरण 2 — दो प्राथमिक प्रमाणीकरण पथों के साथ स्प्लैश पेज डिज़ाइन करें: 'लॉयल्टी खाते के साथ लॉग इन करें' (प्रमुख, कुकी-आधारित, लौटने वाले सदस्यों के लिए घर्षण रहित) और 'मुफ़्त WiFi के लिए लॉयल्टी प्रोग्राम में शामिल हों' (केवल ईमेल और प्रथम नाम की आवश्यकता है)। चरण 3 — गैर-सदस्यों के लिए एक निवारक और प्रत्यक्ष राजस्व स्ट्रीम के रूप में एक सशुल्क प्रीमियम टियर (जैसे, 50 Mbps बनाम 10 Mbps मुफ़्त) की पेशकश करें। चरण 4 — CRM प्रतिक्रिया के आधार पर बैंडविड्थ नीतियों को गतिशील रूप से असाइन करने के लिए Radius सर्वर को कॉन्फ़िगर करें। चरण 5 — 30-दिन की समाप्ति के साथ सेशन टोकन लागू करें ताकि लौटने वाले मेहमानों को प्रत्येक विज़िट पर फिर से संकेत न दिया जाए।

एक राष्ट्रीय रिटेल चेन अपने WiFi स्प्लैश पेज पर 68% परित्याग दर का अनुभव कर रही है, जिसके लिए वर्तमान में उपयोगकर्ताओं को 5-फ़ील्ड पंजीकरण फॉर्म (प्रथम नाम, अंतिम नाम, ईमेल, जन्म तिथि, पोस्टकोड) पूरा करने की आवश्यकता होती है। मार्केटिंग टीम डेटा फ़ील्ड को कम करने में संकोच कर रही है। आप डेटा कैप्चर और रूपांतरण के बीच के तनाव को कैसे हल करते हैं?

दो चरणों वाली रणनीति लागू करें। चरण 1 — 5-फ़ील्ड फॉर्म को प्राथमिक प्रमाणीकरण विधि के रूप में सोशल लॉगिन (Google, Facebook, Apple) से बदलें, जिसे 1-फ़ील्ड केवल-ईमेल विकल्प द्वारा पूरक किया गया हो। सुनिश्चित करें कि सभी OAuth एंडपॉइंट्स तक पहुंच की अनुमति देने के लिए वॉल्ड गार्डन सही ढंग से कॉन्फ़िगर किया गया है। इससे रूपांतरण दर तुरंत बढ़ जाएगी। चरण 2 — प्रोग्रेसिव प्रोफाइलिंग लागू करें। दूसरी विज़िट पर, सिस्टम सेशन टोकन के माध्यम से लौटने वाले उपयोगकर्ता को पहचानता है और छूट या लॉयल्टी पॉइंट के बदले में एक अतिरिक्त प्रश्न (जैसे, 'आपका पोस्टकोड क्या है?') प्रस्तुत करता है। तीसरी विज़िट पर, यह जन्म तिथि का अनुरोध करता है। 90 दिनों में, सिस्टम कभी भी 5-फ़ील्ड फॉर्म प्रस्तुत किए बिना वही 5-फ़ील्ड प्रोफ़ाइल बनाता है।

अभ्यास प्रश्न

Q1. आपका वेन्यू 5,000 उपस्थित लोगों के साथ एक प्रमुख प्रौद्योगिकी सम्मेलन की मेज़बानी कर रहा है। आपको एक साथ सभी उपस्थित लोगों को WiFi एक्सेस प्रदान करने की आवश्यकता है। ईवेंट प्रायोजक की आवश्यकता है कि सभी उपस्थित लोग एक ब्रांडेड स्प्लैश पेज देखें और ईवेंट के बाद की मार्केटिंग के लिए ईमेल पते कैप्चर किए जाएं। आप नेटवर्क लॉगिन चरण में किसी भी देरी या बाधा को वहन नहीं कर सकते। इष्टतम स्प्लैश पेज कॉन्फ़िगरेशन क्या है, और कौन से बुनियादी ढांचे के विचार महत्वपूर्ण हैं?

संकेत: उच्च-घनत्व वाले वातावरण में डेटा कैप्चर और थ्रूपुट के बीच संतुलन पर विचार करें। कौन सी प्रमाणीकरण विधि सत्यापित संपर्क को कैप्चर करते हुए प्रति-उपयोगकर्ता कनेक्शन समय को कम करती है? कौन सी वॉल्ड गार्डन प्रविष्टियाँ आवश्यक हैं?

मॉडल उत्तर देखें

प्राथमिक प्रमाणीकरण विधि के रूप में सोशल लॉगिन (Google और Apple) तैनात करें, जिसमें फ़ॉलबैक के रूप में सिंगल-फ़ील्ड ईमेल फ़ॉर्म हो। यह सत्यापित संपर्क डेटा कैप्चर करते हुए प्रति-उपयोगकर्ता कनेक्शन समय को कम करता है। सुनिश्चित करें कि वॉल्ड गार्डन में Google और Apple के लिए सभी OAuth एंडपॉइंट्स शामिल हैं। समवर्ती प्रमाणीकरण अनुरोधों को संभालने के लिए Radius सर्वर को प्री-स्केल करें — 5,000-व्यक्तियों का ईवेंट पंजीकरण अवधि के दौरान सैकड़ों एक साथ प्रमाणीकरण अनुरोध उत्पन्न कर सकता है। ईवेंट के दौरान पुनः प्रमाणीकरण से बचने के लिए कम से कम 8 घंटे के सेशन टाइमआउट को कॉन्फ़िगर करें। SMS सत्यापन से बचें, जो प्रति-उपयोगकर्ता देरी का परिचय देता है और खराब मोबाइल सिग्नल वाले क्षेत्रों में बाधा बन सकता है।

Q2. एक अस्पताल के IT निदेशक रिपोर्ट करते हैं कि मरीज़ शिकायत कर रहे हैं कि हर बार जब वे वार्डों के बीच जाते हैं तो WiFi डिस्कनेक्ट हो जाता है और स्प्लैश पेज पर पुनः प्रमाणीकरण की आवश्यकता होती है। वर्तमान सेटअप 1-घंटे के सेशन टाइमआउट के साथ MAC ऑथेंटिकेशन बायपास का उपयोग करता है। आप इसका निदान और समाधान कैसे करते हैं?

संकेत: यह समस्या सेशन प्रबंधन और डिवाइस पहचान से संबंधित है। MAC रैंडमाइज़ेशन के प्रभाव और सेशन टाइमआउट और रोगी के ड्वेल टाइम के बीच बातचीत पर विचार करें。

मॉडल उत्तर देखें

मूल कारण MAC रैंडमाइज़ेशन (जिसका अर्थ है कि WLC लौटने वाले डिवाइस की मज़बूती से पहचान नहीं कर सकता है) और अत्यधिक छोटे सेशन टाइमआउट का संयोजन है। समाधान: (1) Radius सर्वर पर सेशन टाइमआउट को 24 घंटे तक बढ़ाएं, जो विशिष्ट रोगी के ठहरने की अवधि से मेल खाता हो। (2) MAB से सेशन-टोकन-आधारित पहचान में बदलाव करें — जब कोई रोगी प्रमाणित करता है, तो 24-घंटे की समाप्ति के साथ एक सेशन कुकी संग्रहीत करें। (3) लंबे समय तक रहने वाले रोगियों के लिए, अस्पताल के रोगी पोर्टल ऐप के माध्यम से एक हल्का ऑनबोर्डिंग प्रोफ़ाइल (Passpoint/Hotspot 2.0) तैनात करने का मूल्यांकन करें, जो Captive Portal के बिना निर्बाध, प्रमाणपत्र-आधारित प्रमाणीकरण प्रदान करता है।

Q3. आप UK और EU में काम करने वाली एक राष्ट्रीय रिटेल चेन के लिए Captive Portal तैनात कर रहे हैं। मार्केटिंग टीम ऑप्ट-इन दरों को बढ़ाने के लिए सभी WiFi उपयोगकर्ताओं को साप्ताहिक प्रचार न्यूज़लेटर की स्वचालित रूप से सदस्यता देना चाहती है और मार्केटिंग सहमति चेकबॉक्स को पहले से टिक करना चाहती है। आप उन्हें कैसे सलाह देते हैं, और सही तकनीकी कार्यान्वयन क्या है?

संकेत: GDPR अनुच्छेद 7 और रीसाइटल 32 के तहत सहमति के लिए कानूनी आवश्यकताओं पर विचार करें। वैध सहमति क्या है, और गैर-अनुपालन के परिणाम क्या हैं?

मॉडल उत्तर देखें

मार्केटिंग टीम को सलाह दें कि पहले से टिक किए गए सहमति चेकबॉक्स GDPR अनुच्छेद 7 और रीसाइटल 32 के तहत स्पष्ट रूप से गैर-अनुपालन वाले हैं, जिसके लिए आवश्यक है कि सहमति स्वतंत्र रूप से दी गई हो, विशिष्ट, सूचित और स्पष्ट हो, और यह कि मौन, पहले से टिक किए गए बॉक्स या निष्क्रियता को सहमति नहीं माना जाना चाहिए। सही कार्यान्वयन यह है: (1) मार्केटिंग ईमेल संचार के लिए एक स्पष्ट रूप से लेबल किया गया, अन-टिक किया गया चेकबॉक्स, जो अनिवार्य सेवा की शर्तों की स्वीकृति से अलग हो। (2) चेकबॉक्स के निकट एक सम्मोहक मूल्य प्रस्ताव (जैसे, विशेष ऑफ़र और अपनी अगली खरीदारी पर 10% की छूट प्राप्त करने के लिए टिक करें)। (3) CRM में संग्रहीत एक लॉग किया गया, टाइमस्टैम्प वाला सहमति रिकॉर्ड, जिसमें वह विशिष्ट सहमति पाठ संस्करण शामिल है जिससे उपयोगकर्ता सहमत हुआ था। (4) बाद के सभी संचारों में एक स्पष्ट और सुलभ सदस्यता समाप्त (unsubscribe) तंत्र।

इस श्रृंखला में आगे पढ़ें

iPhone पर आपका कैप्टिव पोर्टल लोड क्यों नहीं हो रहा है

एक आधिकारिक तकनीकी संदर्भ मार्गदर्शिका जो बताती है कि iOS उपकरणों पर कैप्टिव पोर्टल लोड होने में क्यों विफल रहते हैं। यह Apple के Captive Network Assistant (CNA) डेमन डिटेक्शन लॉजिक का गहराई से विश्लेषण करती है, iCloud Private Relay और Private MAC पते जैसे प्रमुख iOS-विशिष्ट हस्तक्षेप कारकों की पहचान करती है, और नेटवर्क इंजीनियरों और वेन्यू ऑपरेटरों के लिए व्यापक समाधान रणनीतियों की रूपरेखा तैयार करती है।

कस्टम कैप्टिव पोर्टल: HTML और CSS गाइड

यह आधिकारिक तकनीकी संदर्भ गाइड एक कस्टम कैप्टिव पोर्टल लैंडिंग पेज को डिज़ाइन और कोड करने के लिए आवश्यक विकास मानकों, CSS आर्किटेक्चर और नेटवर्क-स्तरीय बाधाओं को रेखांकित करती है। यह फ़्रंटएंड डेवलपर्स और नेटवर्क आर्किटेक्ट्स को Apple CNA और Android वेबव्यू वातावरण को नेविगेट करने के लिए व्यावहारिक रणनीतियाँ प्रदान करती है, जिससे पिक्सेल-परफेक्ट, अनुपालन और अत्यधिक प्रदर्शन करने वाले अतिथि WiFi अनुभवों को सुनिश्चित किया जा सके।

कैप्टिव पोर्टल बनाम स्प्लैश पेज

यह आधिकारिक गाइड गेस्ट WiFi नेटवर्क में कैप्टिव पोर्टल और स्प्लैश पेज के बीच महत्वपूर्ण अंतर को विस्तार से बताती है। यह स्पष्ट करती है कि कैसे अंतर्निहित नेटवर्क इंटरसेप्शन तंत्र विज़ुअल गेस्ट इंटरफ़ेस के साथ मिलकर काम करता है, जिससे IT लीडर्स और वेन्यू ऑपरेटरों को सूचित आर्किटेक्चरल और खरीद निर्णय लेने में मदद मिलती है।