Os 10 Melhores Exemplos de Páginas de Boas-Vindas WiFi (e o que os torna eficazes)

Um guia de referência técnica para gestores de TI, arquitetos de rede e diretores de operações de espaços, cobrindo o design, a arquitetura e a implementação de páginas de boas-vindas WiFi de alta conversão. O guia analisa 10 estratégias de implementação reais em ambientes de hotelaria, retalho, eventos e setor público, com orientação específica sobre métodos de autenticação, conformidade com o GDPR, configuração de walled garden e mitigação da aleatorização de MAC.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Detalhada: Como os Captive Portals Funcionam na Prática

- Arquitetura de Segurança e Conformidade

- Guia de Implementação: As 10 Melhores Estratégias de Páginas de Boas-Vindas

- 1. O Login Social Sem Interrupções (Retalho)

- 2. O Modelo de Largura de Banda por Níveis (Hotelaria)

- 3. O Incentivo de Download da Aplicação (Transport)

- 4. O Patrocínio Direcionado (Eventos e Estádios)

- 5. A Abordagem de Criação de Perfil Progressiva (Healthcare)

- 6. A Experiência Hiperlocalizada (Cadeias de Retalho)

- 7. A Verificação SMS Sem Atrito (Setor Público)

- 8. A Integração do Programa de Fidelidade (Hospitality)

- 9. O Design Minimalista (Redes de Convidados Corporativas)

- 10. O Portal Multilingue (Turismo e Locais Internacionais)

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

Para os espaços empresariais modernos, a rede WiFi para convidados deixou de ser apenas um centro de custos — é um canal crítico de aquisição de dados. No entanto, o sucesso deste canal depende inteiramente do Captive Portal, especificamente da página de boas-vindas WiFi. Uma página de boas-vindas mal concebida leva a altas taxas de abandono, convidados frustrados e oportunidades de marketing perdidas. Este guia foi concebido para gestores de TI, arquitetos de rede e diretores de operações de espaços, e detalha os elementos técnicos e de design de páginas de boas-vindas de alta conversão em Hotelaria , Retalho e outros setores.

Antes de aprofundar, vale a pena clarificar a distinção entre uma Página de Destino WiFi vs. Página de Boas-Vindas: Qual a Diferença? — uma nuance que tem implicações diretas nas suas decisões de arquitetura. Quer esteja a implementar uma nova rede ou a otimizar uma existente, compreender esta distinção é o primeiro passo para construir uma estratégia de Guest WiFi bem-sucedida que proporcione um ROI mensurável.

Análise Técnica Detalhada: Como os Captive Portals Funcionam na Prática

Uma página de boas-vindas WiFi, ou Captive Portal, opera intercetando o tráfego HTTP/HTTPS de dispositivos não autenticados e redirecionando-os para um ambiente de walled garden. Esta interceção é gerida pelo controlador de LAN sem fios (WLC) ou ponto de acesso (AP) usando uma combinação de sequestro de DNS e redirecionamento de IP. Quando um dispositivo cliente se conecta a um SSID aberto, o sistema operativo executa uma verificação de deteção de Captive Portal — dispositivos iOS fazem ping a captive.apple.com, dispositivos Android acedem a connectivitycheck.gstatic.com. Se o WLC intercetar e redirecionar este pedido, o sistema operativo exibe a página de boas-vindas num mini-navegador.

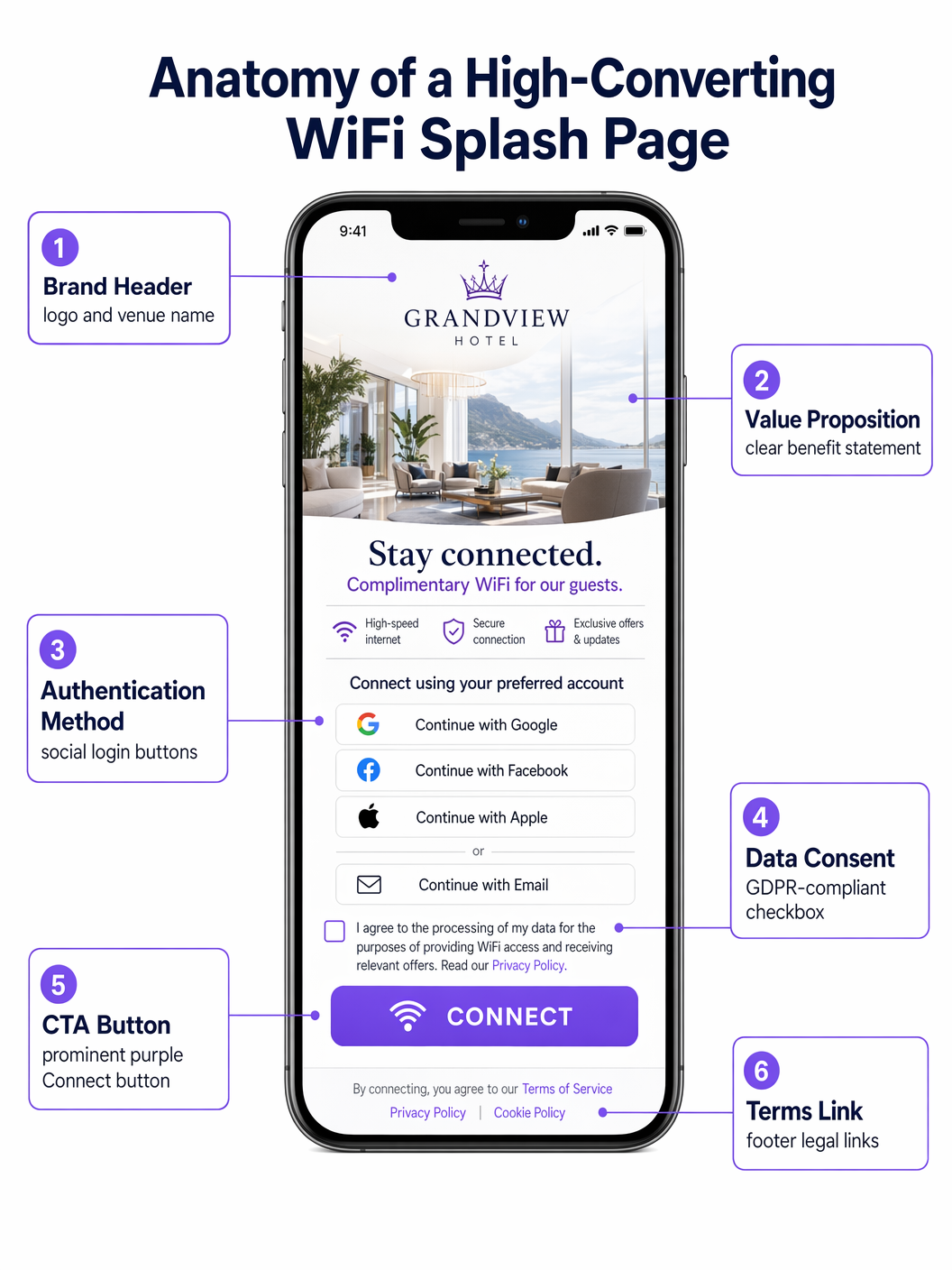

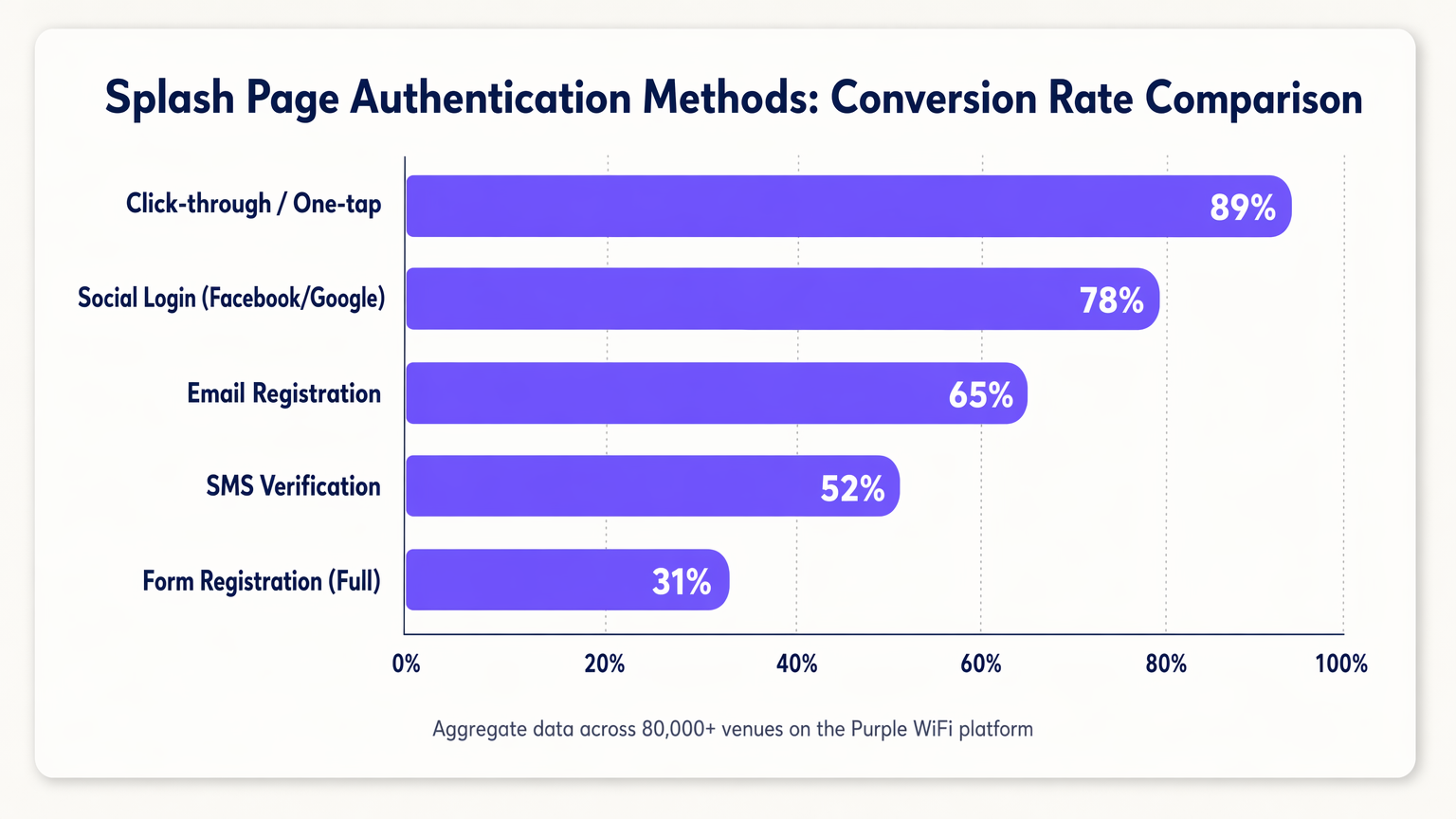

A função principal da página de boas-vindas é a autenticação. A escolha do método de autenticação impacta diretamente tanto a postura de segurança quanto as taxas de conversão, e estes dois objetivos estão frequentemente em tensão.

| Authentication Method | Typical Conversion Rate | Data Quality | Compliance Complexity |

|---|---|---|---|

| Clique / Um toque | ~89% | Baixa (sem PII) | Baixa |

| Login Social (OAuth 2.0) | ~78% | Alta (verificada) | Média |

| Registo por E-mail | ~65% | Média | Média |

| Verificação por SMS (OTP) | ~52% | Alta (telefone verificado) | Média |

| Registo com Formulário Completo | ~31% | Muito Alta | Alta |

MAC Authentication Bypass (MAB) merece ser abordado separadamente. Historicamente, o MAB permitia que dispositivos recorrentes contornassem a página de boas-vindas ao reconhecer o seu endereço MAC. Com a adoção generalizada da aleatorização de MAC no iOS 14+, Android 10+ e Windows 11, depender do MAB já não é viável para uma experiência fiável de convidado recorrente. A resposta correta é mudar para a autenticação baseada em identidade usando tokens de sessão ou avaliar padrões como o OpenRoaming, que a Purple suporta como fornecedor de identidade.

Arquitetura de Segurança e Conformidade

A implementação de um Captive Portal introduz requisitos específicos de segurança e conformidade que devem ser abordados na fase de arquitetura, e não adaptados após a implementação.

HTTPS e Gestão de Certificados: Os navegadores modernos impõem o HTTPS de forma rigorosa. Durante a fase de redirecionamento do Captive Portal, o WLC deve apresentar um certificado SSL/TLS válido. A falha em fazê-lo resulta em avisos de segurança do navegador que a maioria dos utilizadores não irá ignorar. A abordagem recomendada é usar um subdomínio dedicado e fidedigno para o seu Captive Portal com um certificado válido gerido pelo seu fornecedor de portal.

Configuração de Walled Garden: Antes da autenticação, os dispositivos só podem aceder a recursos explicitamente na lista branca do walled garden. Isto deve incluir: os ativos CDN do seu portal, os endpoints do fornecedor OAuth (accounts.google.com, graph.facebook.com, appleid.apple.com) e os URLs de deteção de Captive Portal do sistema operativo. Walled gardens mal configurados são a causa mais comum de falhas nas páginas de boas-vindas.

Conformidade com GDPR/CCPA: A página de boas-vindas é um ponto de recolha de dados e, portanto, está sujeita a regulamentos de privacidade de dados. Os requisitos chave incluem: caixas de seleção de consentimento explícitas e não pré-selecionadas para comunicações de marketing; um link claro para a política de privacidade; opções de consentimento granular (por exemplo, caixas de seleção separadas para marketing por e-mail e SMS); e um registo de consentimento com carimbo de data/hora armazenado no seu CRM. Caixas pré-selecionadas não estão em conformidade com o Artigo 7 do GDPR.

Guia de Implementação: As 10 Melhores Estratégias de Páginas de Boas-Vindas

1. O Login Social Sem Interrupções (Retalho)

Em ambientes de Retalho de ritmo acelerado, a velocidade é primordial. As páginas de boas-vindas com maior conversão priorizam logins sociais de um toque via OAuth 2.0. Colocar os botões de login do Google e da Apple de forma proeminente — acima da dobra, sem necessidade de scroll — reduz o tempo de conexão de minutos para segundos. Esta abordagem aproveita as sessões autenticadas existentes no dispositivo do utilizador, aumentando significativamente a conversão em comparação com a entrada manual de formulários. O walled garden deve incluir os endpoints OAuth relevantes para que isto funcione.

2. O Modelo de Largura de Banda por Níveis (Hotelaria)

Hotéis que operam redes de Hotelaria frequentemente implementam um modelo por níveis. A página de boas-vindas apresenta um nível gratuito, com limite de velocidade (adequado para navegação e mensagens) e um premium, nível de alto débito (adequado para streaming ou VPN). O nível premium pode ser monetizado diretamente ou oferecido como um benefício para membros de programas de fidelidade. Isto requer a integração entre o Captive Portal, o servidor Radius e o sistema de gestão de propriedades (PMS) para atribuir dinamicamente políticas de largura de banda com base no estado do hóspede.

3. O Incentivo de Download da Aplicação (Transport)

Em centros de Transporte como aeroportos e estações de comboio, a página de apresentação é uma ferramenta poderosa para impulsionar a adoção de aplicações. Oferecer maior débito ou tempos de sessão alargados em troca do download da aplicação do local — que tipicamente inclui mapas interiores, painéis de partidas e ofertas de retalho — cria uma troca mutuamente benéfica. A página de apresentação deve ter um deep-link direto para a listagem da App Store ou Google Play para minimizar o atrito.

4. O Patrocínio Direcionado (Eventos e Estádios)

Para estádios e centros de conferências, a página de apresentação é um espaço digital premium. A implementação de patrocínios rotativos ou anúncios intersticiais antes de conceder acesso gera receita direta. A restrição crítica de design é que a principal chamada para ação ("Ligar ao WiFi") deve permanecer claramente visível e acessível após um intervalo definido — tipicamente 5 a 10 segundos — para evitar frustrar os hóspedes num ambiente de alta densidade.

5. A Abordagem de Criação de Perfil Progressiva (Healthcare)

Em ambientes de Saúde , recolher feedback de pacientes e detalhes de contacto é operacionalmente valioso. No entanto, solicitar informações extensas de imediato causa abandono. A criação de perfil progressiva solicita dados mínimos na primeira visita (por exemplo, apenas e-mail), e depois solicita incrementalmente informações adicionais em visitas subsequentes (por exemplo, classificação de satisfação, motivo da visita). Esta abordagem constrói um perfil abrangente ao longo do tempo sem criar um gargalo no ponto de acesso.

6. A Experiência Hiperlocalizada (Cadeias de Retalho)

Para cadeias de retalho com múltiplos locais, a página de apresentação deve adaptar-se dinamicamente com base no local específico. Utilizando dados de localização passados do WLC para o portal, a página pode exibir promoções específicas da loja, eventos locais ou termos de serviço específicos da região. Isto requer uma plataforma de gestão de portal centralizada — como a Purple — que suporte a injeção dinâmica de conteúdo com base nos metadados do local.

7. A Verificação SMS Sem Atrito (Setor Público)

Quando é necessária uma identidade verificada, mas o login social não é apropriado — por exemplo, numa biblioteca pública ou edifício municipal — a verificação SMS OTP oferece uma alternativa segura. O utilizador insere o seu número de telefone, recebe uma palavra-passe única e obtém acesso. Isto garante que um método de contacto válido e verificado é capturado, mantendo uma jornada do utilizador relativamente fluida. A gestão de sessão deve ser configurada para evitar a necessidade de reverificação em cada visita.

8. A Integração do Programa de Fidelidade (Hospitality)

Integrar a página de apresentação diretamente com o CRM e a plataforma de fidelidade permite que os hóspedes que regressam sejam reconhecidos imediatamente através de um token de sessão seguro. Uma saudação personalizada ("Bem-vindo de volta, Sarah") e a conexão automática para membros de elite melhoram significativamente a experiência do hóspede e reforçam a lealdade à marca. Esta integração também permite que a plataforma WiFi Analytics atribua visitas ao local diretamente a perfis de fidelidade.

9. O Design Minimalista (Redes de Convidados Corporativas)

Em redes de convidados corporativas, o foco deve ser no profissionalismo e na velocidade. Um design limpo e minimalista com um simples botão de aceitação de termos e o logótipo da empresa é frequentemente a abordagem ideal. O objetivo é fornecer acesso em menos de 10 segundos, sem conteúdo de marketing desnecessário. Este padrão de design também reduz a complexidade do walled garden, uma vez que não há endpoints OAuth ou CDNs externos para adicionar à lista branca.

10. O Portal Multilingue (Turismo e Locais Internacionais)

Para locais em pontos turísticos ou centros de conferências internacionais, detetar automaticamente o idioma do navegador do utilizador através do cabeçalho HTTP Accept-Language e apresentar a página de apresentação na sua língua nativa remove uma barreira significativa à entrada. Isto requer uma plataforma de portal que suporte a gestão de conteúdo multi-idioma e texto legal específico do local (termos de serviço, política de privacidade) para fins de conformidade.

Melhores Práticas

Uma filosofia de design mobile-first é inegociável: mais de 80% das conexões WiFi de convidados ocorrem em dispositivos móveis. A página de apresentação deve ser totalmente responsiva, com botões grandes e fáceis de tocar (alvos de toque mínimos de 44x44px, de acordo com as diretrizes WCAG 2.1) e texto legível em tamanhos de fonte móveis padrão. O tempo de carregamento é igualmente crítico — uma página de apresentação que demore mais de três segundos a renderizar verá um abandono significativo, particularmente em ambientes de alta densidade.

Testes A/B contínuos, ativados pela plataforma WiFi Analytics , são essenciais para a otimização contínua. As variáveis de teste devem incluir a cor do botão, a ordem do método de autenticação, o texto da proposta de valor e a presença ou ausência de uma imagem de fundo. Mesmo pequenas alterações — como reordenar os botões de login social para colocar o Google acima do Facebook — podem produzir melhorias mensuráveis na conversão.

Resolução de Problemas e Mitigação de Riscos

A queixa mais comum dos utilizadores finais é que o Captive Portal não aparece automaticamente. Isto resulta de erros de configuração de DNS, walled gardens mal configurados ou do dispositivo do utilizador ter uma entrada DNS em cache. O caminho de resolução é: verificar se a interceção de DNS está ativa no WLC, confirmar que todos os domínios de deteção de Captive Portal do SO estão no walled garden e verificar se há alguma configuração de VPN ou DNS-over-HTTPS do lado do cliente que possa contornar a interceção.

A randomização de MAC, como discutido, é o desafio estrutural mais significativo que os deployments de Captive Portal enfrentam atualmente. A estratégia de mitigação recomendada é uma combinação de tempos limite de sessão alargados (reduzindo a frequência de re-authentication) e uma transição para a autenticação baseada em identidade. O suporte OpenRoaming da Purple oferece um caminho baseado em padrões para eliminar o Captive Portal por completo para utilizadores recorrentes que já se autenticaram.

ROI e Impacto no Negócio

Uma página de apresentação bem otimizada transforma a rede WiFi de convidados de um custo irrecuperável num ativo gerador de receita. O principal motor de ROI é a aquisição de dados primários: cada ligação autenticada gera um registo de contacto verificado que pode ser ativado através de campanhas de email direcionadas, inscrição em programas de fidelidade e experiências personalizadas no local. Locais que implementam a plataforma Guest WiFi da Purple em mais de 80.000 localizações reportam consistentemente taxas de crescimento da lista de email de 15-25% por mês apenas a partir de registos WiFi.

A monetização direta através de modelos de largura de banda por níveis ou inventário de patrocínio proporciona um fluxo de receita secundário. A inteligência operacional — padrões de tráfego de pessoas, tempos de permanência, utilização de zonas — derivada da plataforma WiFi Analytics informa decisões de pessoal, otimização do layout da loja e planeamento de despesas de capital, proporcionando um ROI que se estende muito além da função de marketing.

Definições Principais

Captive Portal

A network access control mechanism that intercepts unauthenticated HTTP/HTTPS traffic and redirects it to a web page (the splash page) where the user must complete an action before gaining full network access.

The underlying infrastructure that makes a WiFi splash page function. IT teams encounter this when configuring WLCs, access points, or cloud-managed network platforms.

Walled Garden

A list of IP addresses and domain names that are accessible to unauthenticated devices before they complete the captive portal authentication process.

Critical for allowing devices to load the splash page assets and authenticate via third-party OAuth providers. Misconfiguration is the primary cause of splash page failures.

MAC Randomization

A privacy feature in modern mobile operating systems (iOS 14+, Android 10+, Windows 11) that generates a new, random MAC address for each Wi-Fi network connection, preventing persistent device tracking.

Breaks traditional MAC Authentication Bypass (MAB) strategies for returning guest recognition, requiring a shift to identity-based authentication.

OAuth 2.0

An industry-standard authorization protocol that enables users to grant third-party applications (e.g., a captive portal) access to their account information from an identity provider (e.g., Google, Facebook) without exposing their credentials.

The technology underpinning Social Login on splash pages. Requires specific OAuth endpoints to be whitelisted in the walled garden.

Progressive Profiling

A data collection strategy that gathers user information incrementally across multiple interactions, rather than requesting all data in a single form submission.

Used to increase splash page conversion rates while still building comprehensive user profiles over time. Requires session token management to recognize returning users.

RADIUS Server

Remote Authentication Dial-In User Service; a networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for network access.

The backend system that receives authentication requests from the WLC, validates credentials against the user directory or CRM, and returns an access-grant or access-deny response.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism for devices wishing to attach to a LAN or WLAN.

Used in enterprise environments for secure, certificate-based authentication. Typically replaces the need for a captive portal for employees, while guests use a separate SSID with a splash page.

OpenRoaming

A Wi-Fi roaming federation service (built on the Hotspot 2.0/Passpoint standard) that enables automatic, secure Wi-Fi onboarding across participating venues without requiring users to interact with a captive portal.

A modern alternative to traditional captive portals that provides a seamless connection experience. Purple operates as an identity provider within the OpenRoaming federation.

MAC Authentication Bypass (MAB)

A network access control method that uses a device's MAC address as its identity credential to bypass the standard authentication process.

Historically used to provide seamless re-connection for returning guests. Rendered unreliable by MAC randomization in modern mobile operating systems.

Session Token

A unique, time-limited identifier stored as a browser cookie that allows a captive portal to recognize a previously authenticated user without requiring them to re-authenticate.

The correct mechanism for providing returning-guest recognition in a post-MAC-randomization environment. Session expiry should be configured based on the venue's operational requirements.

Exemplos Práticos

A 200-room boutique hotel wants to increase sign-ups for its new loyalty programme. Currently, they use a generic shared-password WiFi login. How should they redesign their splash page and supporting infrastructure?

Phase 1 — Remove the shared password entirely and deploy a captive portal integrated with the hotel's PMS and CRM. Phase 2 — Design the splash page with two primary authentication paths: 'Log in with Loyalty Account' (prominent, cookie-based, frictionless for returning members) and 'Join Loyalty Programme for Free WiFi' (requires email and first name only). Phase 3 — Offer a paid premium tier (e.g., 50 Mbps vs. 10 Mbps free) as a deterrent for non-members and a direct revenue stream. Phase 4 — Configure the Radius server to dynamically assign bandwidth policies based on the CRM response. Phase 5 — Implement session tokens with a 30-day expiry so returning guests are not re-prompted on each visit.

A national retail chain is experiencing a 68% abandonment rate on their WiFi splash page, which currently requires users to complete a 5-field registration form (first name, last name, email, date of birth, postcode). The marketing team is reluctant to reduce the data fields. How do you resolve the tension between data capture and conversion?

Implement a two-phase strategy. Phase 1 — Replace the 5-field form with Social Login (Google, Facebook, Apple) as the primary authentication method, supplemented by a 1-field email-only option. Ensure the walled garden is correctly configured to allow access to all OAuth endpoints. This will immediately increase conversion rates. Phase 2 — Implement progressive profiling. On the second visit, the system recognises the returning user via session token and presents a single additional question (e.g., 'What is your postcode?') in exchange for a discount or loyalty points. On the third visit, it requests date of birth. Over 90 days, the system builds the same 5-field profile without ever presenting a 5-field form.

Perguntas de Prática

Q1. Your venue is hosting a major technology conference with 5,000 attendees. You need to provide WiFi access to all attendees simultaneously. The event sponsor requires that all attendees see a branded splash page and that email addresses are captured for post-event marketing. You cannot afford any delays or bottlenecks at the network login stage. What is the optimal splash page configuration, and what infrastructure considerations are critical?

Dica: Consider the balance between data capture and throughput in a high-density environment. What authentication method minimizes per-user connection time while still capturing a verified contact? What walled garden entries are essential?

Ver resposta modelo

Deploy Social Login (Google and Apple) as the primary authentication method, with a single-field email form as a fallback. This minimizes per-user connection time while capturing verified contact data. Ensure the walled garden includes all OAuth endpoints for Google and Apple. Pre-scale the Radius server to handle concurrent authentication requests — a 5,000-person event can generate hundreds of simultaneous auth requests during registration periods. Configure session timeouts of at least 8 hours to avoid re-authentication during the event. Avoid SMS verification, which introduces per-user delays and can bottleneck in areas with poor mobile signal.

Q2. A hospital IT director reports that patients are complaining about the WiFi disconnecting and requiring re-authentication on the splash page every time they move between wards. The current setup uses MAC Authentication Bypass with a 1-hour session timeout. How do you diagnose and resolve this?

Dica: The issue relates to session management and device identity. Consider the impact of MAC randomization and the interaction between session timeout and patient dwell times.

Ver resposta modelo

The root cause is a combination of MAC randomization (meaning the WLC cannot reliably identify the returning device) and an excessively short session timeout. Resolution: (1) Extend the session timeout to 24 hours on the Radius server, matching typical patient stay duration. (2) Shift from MAB to session-token-based recognition — when a patient authenticates, store a session cookie with a 24-hour expiry. (3) For longer-stay patients, evaluate deploying a lightweight onboarding profile (Passpoint/Hotspot 2.0) via the hospital's patient portal app, which provides seamless, certificate-based authentication without a captive portal.

Q3. You are deploying a captive portal for a national retail chain operating across the UK and EU. The marketing team wants to automatically subscribe all WiFi users to the weekly promotional newsletter and pre-tick the marketing consent checkbox to increase opt-in rates. How do you advise them, and what is the correct technical implementation?

Dica: Consider the legal requirements for consent under GDPR Article 7 and Recital 32. What constitutes valid consent, and what are the consequences of non-compliance?

Ver resposta modelo

Advise the marketing team that pre-ticked consent checkboxes are explicitly non-compliant under GDPR Article 7 and Recital 32, which require that consent be freely given, specific, informed and unambiguous, and that silence, pre-ticked boxes or inactivity should not constitute consent. The correct implementation is: (1) A clearly labelled, un-ticked checkbox for marketing email communications, separate from the mandatory Terms of Service acceptance. (2) A compelling value proposition adjacent to the checkbox (e.g., Tick to receive exclusive offers and 10% off your next purchase). (3) A logged, timestamped consent record stored in the CRM, including the specific consent text version the user agreed to. (4) A clear and accessible unsubscribe mechanism in all subsequent communications.

Continue a ler esta série

Captive Portal vs Splash Page

Este guia de referência analisa a distinção crítica entre captive portals e splash pages em redes WiFi de convidados. Clarifica como o mecanismo subjacente de interceção de rede funciona em conjunto com a interface visual do convidado, ajudando os líderes de TI e os operadores de espaços a tomar decisões informadas de arquitetura e aquisição.

Como Configurar um Hotspot WiFi para o Seu Negócio

Este guia autorizado fornece a líderes de TI, arquitetos de rede e diretores de operações de espaços um plano prático e neutro em relação a fornecedores para implementar hotspots WiFi para convidados seguros, conformes e que melhoram o negócio. Abrange decisões arquitetónicas críticas — desde a segmentação de VLAN e configuração de Captive Portal até à conformidade com o GDPR e modelagem de tráfego — e demonstra como transformar a infraestrutura de rede de um centro de custos numa plataforma de análise geradora de receita, utilizando as capacidades de Guest WiFi e análise da Purple.

Purple vs. Cisco Spaces (DNA Spaces): Quando Escolher Cada Um

Este guia de referência técnica fornece uma comparação abrangente entre Purple e Cisco Spaces (anteriormente DNA Spaces) para implementações de Captive Portal empresarial e WiFi para convidados. Avalia as diferenças arquitetónicas, a profundidade da automação de marketing e a questão crítica do bloqueio de fornecedor de hardware para ajudar os líderes de TI a tomar decisões informadas sobre infraestruturas.