सामान्य ॲक्सेस पॉइंट प्लॅटफॉर्मवर (Cisco, Aruba, Ubiquiti) WPA2-Enterprise कसे कॉन्फिगर करावे

हे तांत्रिक संदर्भ मार्गदर्शक वरिष्ठ IT व्यावसायिकांना आणि नेटवर्क आर्किटेक्टना Cisco, Aruba आणि Ubiquiti प्लॅटफॉर्मवर WPA2-Enterprise तैनात करण्यासाठी निश्चित, विक्रेता-विशिष्ट मार्गदर्शन प्रदान करते. यात आर्किटेक्चर, RADIUS एकत्रीकरण, अनुपालन आवश्यकता आणि एंटरप्राइझ तसेच ठिकाणांच्या वातावरणातील वास्तविक-जगातील उपयोजन परिस्थितींचे तपशील आहेत.

GuidesSlugPage.podcastTitle

GuidesSlugPage.podcastTranscript

कार्यकारी सारांश

WPA2-Enterprise तैनात करणे आता ऐच्छिक सुरक्षा अपग्रेड राहिलेले नाही; ते कोणत्याही एंटरप्राइझ वायरलेस नेटवर्कसाठी मूलभूत आधार आहे. आदरातिथ्य, किरकोळ आणि सार्वजनिक क्षेत्रातील वातावरणात काम करणाऱ्या IT व्यवस्थापक आणि नेटवर्क आर्किटेक्टसाठी, प्री-शेअर्ड कीजवरून 802.1X प्रमाणीकरणामध्ये बदल PCI DSS आणि GDPR सह कठोर अनुपालन आदेशांमुळे होतो. हे तांत्रिक संदर्भ मार्गदर्शक तीन प्रमुख ॲक्सेस पॉइंट विक्रेत्यांसाठी (Cisco, Aruba आणि Ubiquiti) कृती करण्यायोग्य, प्लॅटफॉर्म-विशिष्ट कॉन्फिगरेशन पायऱ्या प्रदान करते.

WPA2-Enterprise मध्ये संक्रमण केल्याने, संस्था सामायिक क्रेडेन्शियल्सशी संबंधित धोके दूर करतात, प्रति-सत्र ऑडिट ट्रेल्स मिळवतात आणि डायनॅमिक नेटवर्क सेगमेंटेशन सक्षम करतात. योग्यरित्या अंमलात आणल्यास, हे आर्किटेक्चर केवळ कॉर्पोरेट परिमिती सुरक्षित करत नाही, तर एका सर्वसमावेशक Guest WiFi प्लॅटफॉर्मद्वारे व्यवस्थापित केलेल्या व्हिजिटर नेटवर्कसह अखंडपणे एकत्रित होते. खालील विभाग तांत्रिक आर्किटेक्चर, उपयोजन पायऱ्या आणि यशस्वी अंमलबजावणीसाठी आवश्यक असलेल्या जोखीम कमी करण्याच्या धोरणांचे तपशील देतात.

तांत्रिक सखोल विश्लेषण

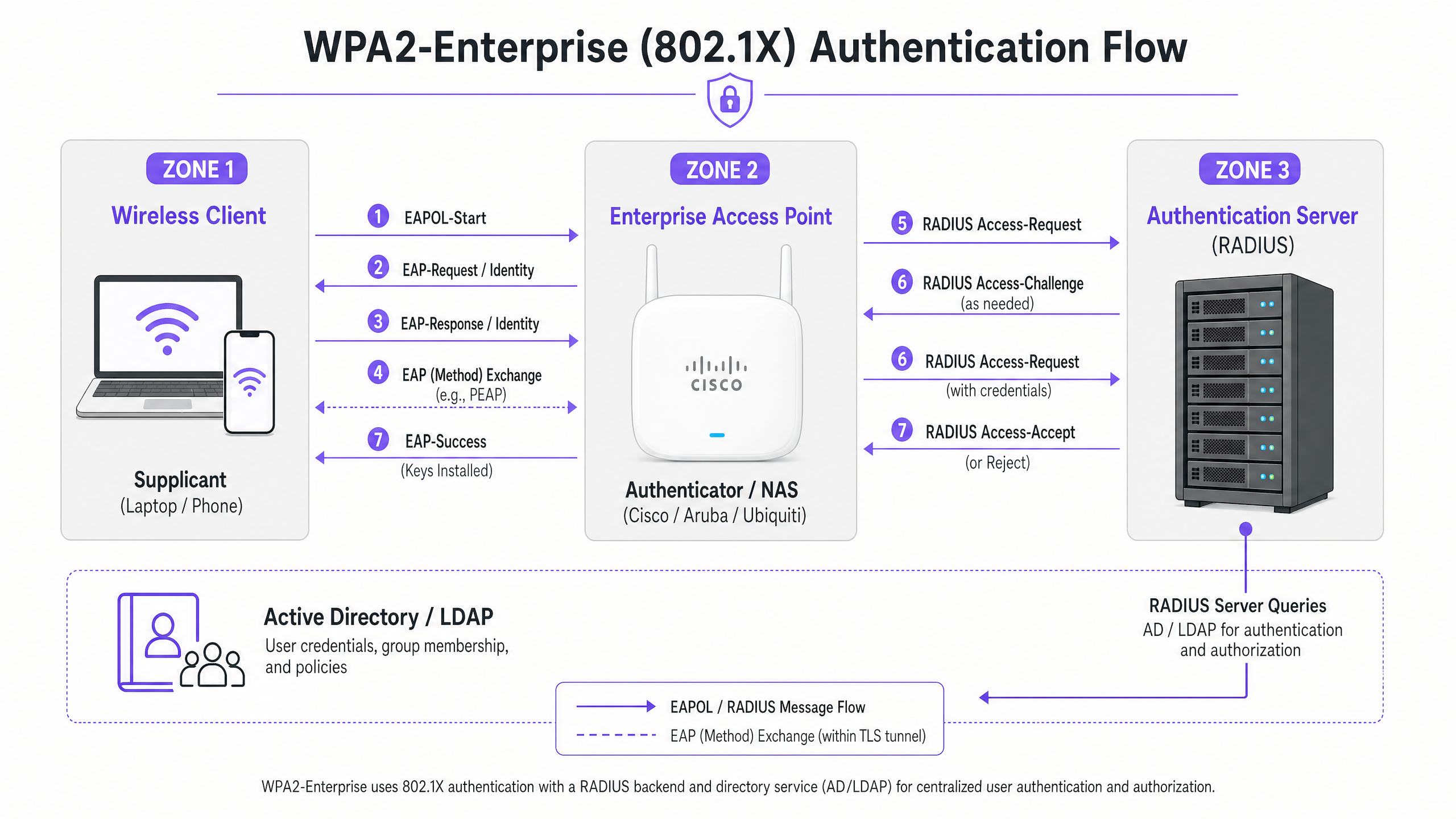

WPA2-Enterprise पोर्ट-आधारित नेटवर्क ॲक्सेस कंट्रोल प्रदान करण्यासाठी IEEE 802.1X मानकावर अवलंबून असते. WPA2-Personal, जे स्टॅटिक प्री-शेअर्ड की (PSK) वापरते, याच्या विपरीत, WPA2-Enterprise ला प्रत्येक सप्लिकंटला (क्लायंट डिव्हाइस) नेटवर्क ॲक्सेस देण्यापूर्वी बाह्य प्रमाणीकरण सर्व्हर (सामान्यतः RADIUS सर्व्हर) विरुद्ध वैयक्तिकरित्या प्रमाणीकरण करणे आवश्यक आहे.

आर्किटेक्चरमध्ये तीन प्राथमिक घटक असतात:

- सप्लिकंट: नेटवर्कशी कनेक्ट करण्याचा प्रयत्न करणारे क्लायंट डिव्हाइस.

- प्रमाणीकरणकर्ता: प्रमाणीकरण प्रक्रियेस सुलभ करणारा एंटरप्राइझ ॲक्सेस पॉइंट किंवा वायरलेस LAN कंट्रोलर (उदा. Cisco WLC, Aruba Mobility Controller).

- प्रमाणीकरण सर्व्हर: बॅकएंड RADIUS सर्व्हर (उदा. Cisco ISE, Aruba ClearPass, Windows NPS) जो Active Directory किंवा LDAP सारख्या डिरेक्टरी सेवेविरुद्ध क्रेडेन्शियल्स प्रमाणित करतो.

EAP एक्सचेंज प्रक्रिया

प्रमाणीकरण प्रक्रिया LAN (EAPOL) वर एन्कॅप्सुलेटेड एक्स्टेंसिबल ऑथेंटिकेशन प्रोटोकॉल (EAP) वापरते. प्रमाणीकरणकर्ता प्रारंभिक टप्प्यात केवळ पास-थ्रू प्रॉक्सी म्हणून कार्य करतो. एकदा RADIUS सर्व्हर क्रेडेन्शियल्स प्रमाणित केल्यावर, ते प्रमाणीकरणकर्त्याला Access-Accept संदेश परत पाठवते, जो नंतर वायरलेस सत्र सुरक्षित करण्यासाठी आवश्यक एन्क्रिप्शन कीज मिळवतो.

EAP पद्धतीची निवड महत्त्वपूर्ण आहे. PEAP-MSCHAPv2 ही सर्वात जास्त वापरली जाणारी पद्धत आहे कारण ती लेगसी Active Directory पासवर्ड प्रमाणीकरणास समर्थन देते, तसेच सर्व्हरच्या प्रमाणपत्राद्वारे स्थापित केलेल्या TLS टनेलमध्ये एक्सचेंज सुरक्षित करते. तथापि, जास्तीत जास्त सुरक्षिततेसाठी, EAP-TLS ची शिफारस केली जाते. EAP-TLS ला परस्पर प्रमाणपत्र प्रमाणीकरण आवश्यक आहे—सर्व्हर आणि क्लायंट दोघांनाही वैध प्रमाणपत्रे सादर करावी लागतात—जे क्रेडेन्शियल चोरी कमी करते परंतु प्रमाणपत्र वितरणासाठी मजबूत पब्लिक की इन्फ्रास्ट्रक्चर (PKI) किंवा मोबाइल डिव्हाइस मॅनेजमेंट (MDM) सोल्यूशनची आवश्यकता असते.

अंमलबजावणी मार्गदर्शक

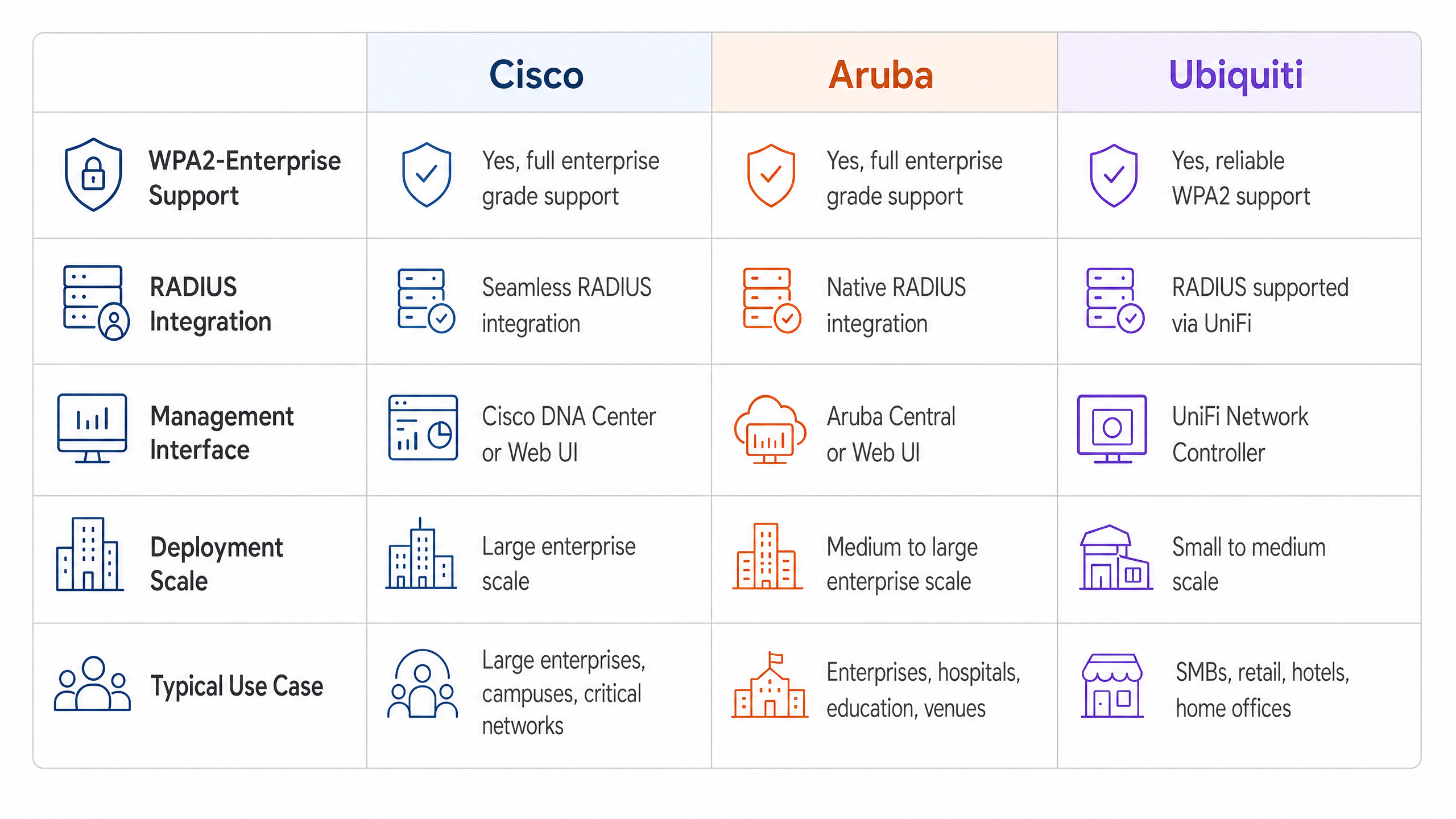

WPA2-Enterprise कॉन्फिगर करण्याची मूलभूत तत्त्वे विक्रेत्यांमध्ये सुसंगत आहेत, परंतु व्यवस्थापन इंटरफेस आणि इकोसिस्टमवर आधारित अंमलबजावणी बदलते.

Cisco (Catalyst आणि Meraki)

Cisco वातावरण सामान्यतः कॅम्पस उपयोजनांपासून ते वितरित एंटरप्राइझ नेटवर्कपर्यंत वाढतात.

Cisco Catalyst (WLC/DNA Center):

- RADIUS सर्व्हर परिभाषित करा: सुरक्षा टॅबवर नेव्हिगेट करा, AAA निवडा आणि प्राथमिक व दुय्यम RADIUS प्रमाणीकरण आणि अकाउंटिंग सर्व्हर कॉन्फिगर करा. सामायिक रहस्य RADIUS सर्व्हर कॉन्फिगरेशनशी जुळते याची खात्री करा.

- WLAN प्रोफाइल तयार करा: WLANs टॅबखाली, एक नवीन प्रोफाइल तयार करा.

- सुरक्षा धोरणे कॉन्फिगर करा: लेयर 2 सुरक्षा WPA+WPA2 वर सेट करा आणि प्रमाणीकरण की व्यवस्थापन (AKM) पद्धत म्हणून 802.1X सक्षम करा.

- AAA सर्व्हर बांधा: पूर्वी परिभाषित RADIUS सर्व्हर WLAN प्रोफाइलशी मॅप करा. डायनॅमिक VLAN असाइनमेंट आवश्यक असल्यास 'AAA ओव्हरराइड' सक्षम करा.

Cisco Meraki:

- SSID कॉन्फिगरेशन: Meraki डॅशबोर्डमध्ये, Wireless > SSIDs वर नेव्हिगेट करा आणि लक्ष्य नेटवर्क निवडा.

- ॲक्सेस कंट्रोल: असोसिएशनची आवश्यकता 'माझ्या RADIUS सर्व्हरसह WPA2-Enterprise' वर सेट करा.

- RADIUS सेटिंग्ज: तुमच्या RADIUS इन्फ्रास्ट्रक्चरसाठी IP ॲड्रेस, प्रमाणीकरण पोर्ट (सामान्यतः 1812), अकाउंटिंग पोर्ट (1813) आणि सामायिक रहस्ये प्रविष्ट करा. Meraki च्या डॅशबोर्डमध्ये उपयोजनापूर्वी RADIUS कनेक्टिव्हिटी सत्यापित करण्यासाठी एक अंगभूत चाचणी साधन समाविष्ट आहे.

Aruba Networks

Aruba Hospitality आणि उच्च शिक्षणातील प्रमुख प्लॅटफॉर्म आहे, जे प्रगत ॲक्सेस कंट्रोलसाठी त्याच्या ClearPass पॉलिसी मॅनेजरचा मोठ्या प्रमाणावर वापर करते.

- AAA प्रोफाइल परिभाषित करा: Aruba Central किंवा Mobility Controller UI मध्ये, एक नवीन AAA प्रोफाइल तयार करा. हे प्रोफाइल प्रमाणीकरण कसे हाताळले जाते हे ठरवते.

- RADIUS सर्व्हर गट कॉन्फिगर करा: तुमच्या RADIUS सर्व्हरना सर्व्हर गटामध्ये जोडा, फेलओव्हर नियम आणि टाइमआउट मूल्ये निर्दिष्ट करा. हा गट AAA प्रोफाइलला जोडा.

- व्हर्च्युअल AP कॉन्फिगरेशन: एक व्हर्च्युअल AP (SSID) प्रोफाइल तयार करा किंवा सुधारित करा. सुरक्षा प्रकार WPA2-Enterprise वर सेट करा.

- प्रोफाइल जोडा: AAA प्रोफाइल व्हर्च्युअल AP प्रोफाइलशी बांधा. ClearPass वापरत असल्यास, डायनॅमिक पॉलिसी अंमलबजावणीस अनुमती देण्यासाठी RADIUS CoA (Change of Authorization) पोर्ट (3799) कोणत्याही मध्यस्थ फायरवॉलमधून परवानगी आहे याची खात्री करा.

Ubiquiti (UniFi)

Ubiquiti UniFi नेटवर्क कंट्रोलरद्वारे Retail आणि SMB वातावरणासाठी किफायतशीर उपाय प्रदान करते.

- RADIUS प्रोफाइल निर्मिती: सेटिंग्ज > प्रोफाईल्स > RADIUS येथे जा. तुमच्या बाह्य RADIUS सर्व्हरचा IP ॲड्रेस, पोर्ट्स (1812/1813) आणि शेअर केलेला सिक्रेट वापरून नवीन प्रोफाईल तयार करा.

- SSID Configuration: सेटिंग्ज > WiFi येथे जा आणि नवीन वायरलेस नेटवर्क तयार करा.

- सुरक्षा सेटिंग्ज: सुरक्षा प्रोटोकॉल म्हणून 'WPA2 Enterprise' निवडा आणि नवीन तयार केलेले RADIUS प्रोफाईल संलग्न करा.

- RADIUS इन्फ्रास्ट्रक्चरवरील टीप: एंटरप्राइझ कंट्रोलर्स जे स्थानिक टिकाऊ RADIUS देऊ शकतात, त्यांच्या विपरीत, UniFi बाह्य सर्व्हरवर (उदा. FreeRADIUS, Windows NPS) मोठ्या प्रमाणात अवलंबून असते. UniFi APs आणि RADIUS बॅकएंड दरम्यान विश्वसनीय कनेक्टिव्हिटी सुनिश्चित करा.

सर्वोत्तम पद्धती

एक लवचिक आणि सुरक्षित डिप्लॉयमेंट सुनिश्चित करण्यासाठी, नेटवर्क आर्किटेक्ट्सनी अनेक महत्त्वपूर्ण सर्वोत्तम पद्धतींचे पालन करणे आवश्यक आहे:

- प्रमाणपत्र प्रमाणीकरण सक्तीचे करा: क्लायंट डिव्हाइसेसना विश्वसनीय प्रमाणपत्र प्राधिकरणाविरुद्ध (CA) RADIUS सर्व्हरचे प्रमाणपत्र प्रमाणित करण्यासाठी स्पष्टपणे कॉन्फिगर करणे आवश्यक आहे. असे करण्यात अयशस्वी झाल्यास नेटवर्क 'एव्हिल ट्विन' हल्ल्यांना बळी पडते, जिथे दुर्भावनापूर्ण ॲक्सेस पॉइंट्स वापरकर्त्यांची क्रेडेन्शियल्स गोळा करतात.

- RADIUS रिडंडंसी लागू करा: नेटवर्क ॲक्सेससाठी RADIUS सर्व्हर महत्त्वपूर्ण मार्गावर आहे. नेहमी प्राथमिक आणि दुय्यम RADIUS सर्व्हर कॉन्फिगर करा. वितरित वातावरणात, उच्च उपलब्धतेसाठी क्लाउड-होस्टेड RADIUS सोल्यूशन्सचा विचार करा.

- डायनॅमिक VLAN असाइनमेंटचा लाभ घ्या: वापरकर्त्यांना त्यांच्या Active Directory गट सदस्यत्वावर आधारित विशिष्ट VLANs मध्ये डायनॅमिकली नियुक्त करण्यासाठी RADIUS ॲट्रिब्यूट्स (उदा.

Tunnel-Pvt-Group-ID) वापरा. हे अनेक SSIDs प्रसारित न करता नेटवर्क सेगमेंटेशन सक्तीचे करते. - RADIUS अकाउंटिंग सक्षम करा: केवळ प्रमाणीकरण कॉन्फिगर करू नका. कंप्लायन्स फ्रेमवर्कसाठी आवश्यक असलेले ऑडिट ट्रेल्स तयार करण्यासाठी RADIUS अकाउंटिंग (पोर्ट 1813) अनिवार्य आहे.

- नेटवर्क एजचे संरक्षण करा: तुमच्या इन्फ्रास्ट्रक्चरला सुरक्षित करण्याबद्दल अधिक माहितीसाठी आमचे मार्गदर्शक मजबूत DNS आणि सुरक्षेसह तुमच्या नेटवर्कचे संरक्षण कसे करावे वाचा.

समस्यानिवारण आणि जोखीम कमी करणे

काळजीपूर्वक नियोजन करूनही, डिप्लॉयमेंट्समध्ये समस्या येऊ शकतात. सामान्य अपयश मोडमध्ये हे समाविष्ट आहे:

- शेअर केलेल्या सिक्रेटमधील विसंगती: RADIUS शेअर केलेल्या सिक्रेटमधील एक साधी टायपो देखील शांत प्रमाणीकरण अपयशास कारणीभूत ठरू शकते. प्रमाणीकरणकर्ता आणि RADIUS सर्व्हर दोन्हीवर सिक्रेट्स सत्यापित करा.

- वेळेच्या सिंक्रोनायझेशनमधील त्रुटी: प्रमाणपत्र प्रमाणीकरणासाठी अचूक वेळ पाळणे आवश्यक आहे. सर्व APs, कंट्रोलर्स आणि RADIUS सर्व्हर विश्वसनीय NTP स्त्रोताद्वारे सिंक्रोनाइझ केलेले असल्याची खात्री करा.

- फायरवॉल RADIUS ट्रॅफिक ब्लॉक करत आहे: APs/कंट्रोलर्स आणि RADIUS सर्व्हर दरम्यान UDP पोर्ट 1812 (प्रमाणीकरण) आणि 1813 (अकाउंटिंग) खुले असल्याची खात्री करा. जर CoA वापरत असाल, तर UDP 3799 खुले असल्याची खात्री करा.

- क्लायंट सप्लिकंटची चुकीची कॉन्फिगरेशन: सर्वात सामान्य समस्या म्हणजे क्लायंट डिव्हाइस RADIUS सर्व्हरचे प्रमाणपत्र जारी करणाऱ्या CA वर विश्वास ठेवण्यासाठी कॉन्फिगर केलेले नसणे. कॉर्पोरेट डिव्हाइसेसवर योग्य वायरलेस प्रोफाईल्स पुश करण्यासाठी MDM किंवा ग्रुप पॉलिसी वापरा.

प्रमाणीकरण प्रोटोकॉलच्या व्यापक समजासाठी, 802.1X WiFi प्रमाणीकरण कसे कॉन्फिगर करावे: एक स्टेप-बाय-स्टेप मार्गदर्शक याचे पुनरावलोकन करा.

ROI आणि व्यवसायावर परिणाम

WPA2-Enterprise मध्ये संक्रमण केल्याने केवळ सुरक्षा सुधारणांपेक्षा अधिक महत्त्वपूर्ण व्यावसायिक मूल्य मिळते.

- जोखीम कमी करणे: शेअर केलेले पासवर्ड काढून टाकल्याने हल्ल्याची शक्यता आणि डेटा उल्लंघनाचा धोका मोठ्या प्रमाणात कमी होतो, ज्यामुळे गंभीर आर्थिक आणि प्रतिष्ठेचे नुकसान होऊ शकते.

- कार्यक्षम कार्यप्रणाली: WiFi प्रमाणीकरण विद्यमान ओळख प्रदात्यांसह (जसे की Active Directory) एकत्रित केल्याने कर्मचाऱ्यांचे ऑनबोर्डिंग आणि ऑफबोर्डिंग स्वयंचलित होते. जेव्हा एखादा कर्मचारी कंपनी सोडतो, तेव्हा त्याचे AD खाते अक्षम केल्याने त्याचा WiFi ॲक्सेस त्वरित रद्द होतो.

- अनुपालन सक्षम करणे: PCI DSS आणि ISO 27001 अनुपालनासाठी ग्रॅन्युलर ऑडिट ट्रेल्स आणि प्रति-वापरकर्ता प्रमाणीकरण आवश्यक आहे.

- एकत्रित इन्फ्रास्ट्रक्चर: डायनॅमिक VLAN असाइनमेंट वापरून, ठिकाणे कॉर्पोरेट, बॅक-ऑफ-हाऊस आणि IoT ट्रॅफिक गेस्ट ॲक्सेससाठी वापरल्या जाणाऱ्या त्याच भौतिक हार्डवेअरवर सुरक्षितपणे चालवू शकतात. गेस्ट नेटवर्क नंतर समर्पित WiFi Analytics सोल्यूशन वापरून कमाई आणि विश्लेषण केले जाऊ शकते, ज्यामुळे हार्डवेअर गुंतवणुकीवरील परतावा वाढतो. लीज्ड लाइन म्हणजे काय? समर्पित व्यवसाय इंटरनेट समजून घेऊन तुमच्याकडे आवश्यक बँडविड्थ असल्याची खात्री करा.

GuidesSlugPage.keyDefinitionsTitle

WPA2-Enterprise

A security protocol for wireless networks that uses IEEE 802.1X to provide per-user authentication via an external server, rather than a single shared password.

The mandatory standard for securing corporate and operational WiFi networks in enterprise environments.

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The underlying framework that makes WPA2-Enterprise work.

RADIUS

Remote Authentication Dial-In User Service; a networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The server component that validates user credentials against a database like Active Directory.

Supplicant

The software client on a device (laptop, smartphone) that communicates with the authenticator to request network access.

The endpoint that must be configured with the correct EAP settings and certificate trust.

Authenticator

The network device (Access Point or Switch) that facilitates the authentication process by passing messages between the supplicant and the authentication server.

The Cisco, Aruba, or Ubiquiti hardware managed by the IT team.

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections, supporting multiple authentication methods.

The protocol used to encapsulate the credential exchange.

PEAP-MSCHAPv2

An EAP method that encapsulates the MSCHAPv2 password exchange within a secure TLS tunnel established by the server's certificate.

The most common deployment method as it balances security with the convenience of using standard AD passwords.

Dynamic VLAN Assignment

The process where a RADIUS server instructs the access point to place an authenticated user onto a specific VLAN based on their identity or group membership.

Crucial for network segmentation, allowing different user types to share the same physical APs securely.

GuidesSlugPage.workedExamplesTitle

A 200-room hotel needs to deploy secure WiFi for its back-of-house staff (housekeeping, management) using existing Aruba access points, while keeping the staff traffic strictly separated from the guest network.

The IT team configures a single 'Hotel_Staff' SSID using WPA2-Enterprise. They integrate Aruba ClearPass with the hotel's Active Directory. In ClearPass, they configure enforcement policies: if a user is in the 'Management' AD group, ClearPass returns a RADIUS attribute assigning them to VLAN 10 (Management Network). If the user is in the 'Housekeeping' group, they are assigned to VLAN 20 (Operations Network). The APs are configured to enforce these dynamic VLAN assignments.

A national retail chain with 50 locations uses Cisco Meraki. They need to secure their point-of-sale (POS) terminals over WiFi to meet PCI DSS compliance, replacing their old WPA2-Personal setup.

The network architect deploys a cloud-hosted RADIUS service to avoid deploying local servers at each store. In the Meraki dashboard, they configure the 'Retail_POS' SSID for WPA2-Enterprise and point it to the cloud RADIUS IPs. They generate unique client certificates for each POS terminal via their MDM platform and configure the RADIUS server to require EAP-TLS. The Meraki APs are configured to send both RADIUS Authentication and Accounting data to the cloud service.

GuidesSlugPage.practiceQuestionsTitle

Q1. Your organisation is deploying WPA2-Enterprise using Ubiquiti UniFi access points. During testing, clients can connect successfully, but the compliance team notes that there are no logs of user session durations or data usage in the central logging system. What is the most likely configuration omission?

GuidesSlugPage.hintPrefixAuthentication grants access, but another process tracks usage.

GuidesSlugPage.viewModelAnswer

The RADIUS Accounting port (1813) has not been configured or is being blocked by a firewall. While Authentication (port 1812) is working, Accounting must be explicitly enabled to generate session audit trails.

Q2. A user reports they cannot connect to the corporate WPA2-Enterprise network. You check the Cisco WLC logs and see the AP is passing the EAP-Request, but the RADIUS server logs show an 'Access-Reject' due to 'Unknown CA'. What needs to be fixed?

GuidesSlugPage.hintPrefixThink about the trust relationship established during the TLS tunnel setup.

GuidesSlugPage.viewModelAnswer

The client device's supplicant is not configured to trust the Certificate Authority (CA) that issued the RADIUS server's certificate. The client is terminating the connection to prevent a potential Evil Twin attack. The CA certificate must be pushed to the client device.

Q3. You are designing a network for a stadium. You need to support corporate staff, ticketing terminals, and guest WiFi. How should you architect the SSIDs to minimize RF interference while maintaining security?

GuidesSlugPage.hintPrefixAvoid broadcasting an SSID for every single use case.

GuidesSlugPage.viewModelAnswer

Deploy a maximum of two SSIDs. One SSID for Guests using a captive portal (like Purple). A second SSID for all corporate operations using WPA2-Enterprise. Use Dynamic VLAN Assignment via the RADIUS server to segment the corporate staff onto one VLAN and the ticketing terminals onto another based on their authentication credentials.