मल्टी-टेनंट इमारतींमध्ये डायनॅमिक VLAN असाइनमेंट कसे कार्य करते

हे तांत्रिक संदर्भ मार्गदर्शक मल्टी-टेनंट वातावरणात 802.1X आणि RADIUS वापरून डायनॅमिक VLAN असाइनमेंटची रचना आणि अंमलबजावणी तपशीलवार स्पष्ट करते. हे IT व्यवस्थापक आणि नेटवर्क आर्किटेक्ट्सना SSID ओव्हरहेड कमी करण्यासाठी, लेयर 2 आयसोलेशन लागू करण्यासाठी आणि सामायिक इमारतींमध्ये सुरक्षित, स्केलेबल कनेक्टिव्हिटी सुनिश्चित करण्यासाठी कृतीयोग्य मार्गदर्शन प्रदान करते.

हे मार्गदर्शक ऐका

पॉडकास्ट ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल माहिती

- अनेक SSID सह समस्या

- 802.1X आणि RADIUS आर्किटेक्चर

- प्रमाणीकरण प्रवाह

- अंमलबजावणी मार्गदर्शक

- टप्पा 1: नेटवर्क पायाभूत सुविधांची तयारी

- टप्पा 2: RADIUS आणि ओळख एकत्रीकरण

- टप्पा 3: चाचणी आणि टप्प्याटप्प्याने अंमलबजावणी

- सर्वोत्तम पद्धती

- समस्यानिवारण आणि धोका कमी करणे

- सामान्य अपयश पद्धती

- धोका कमी करण्याच्या रणनीती

- ROI आणि व्यावसायिक परिणाम

कार्यकारी सारांश

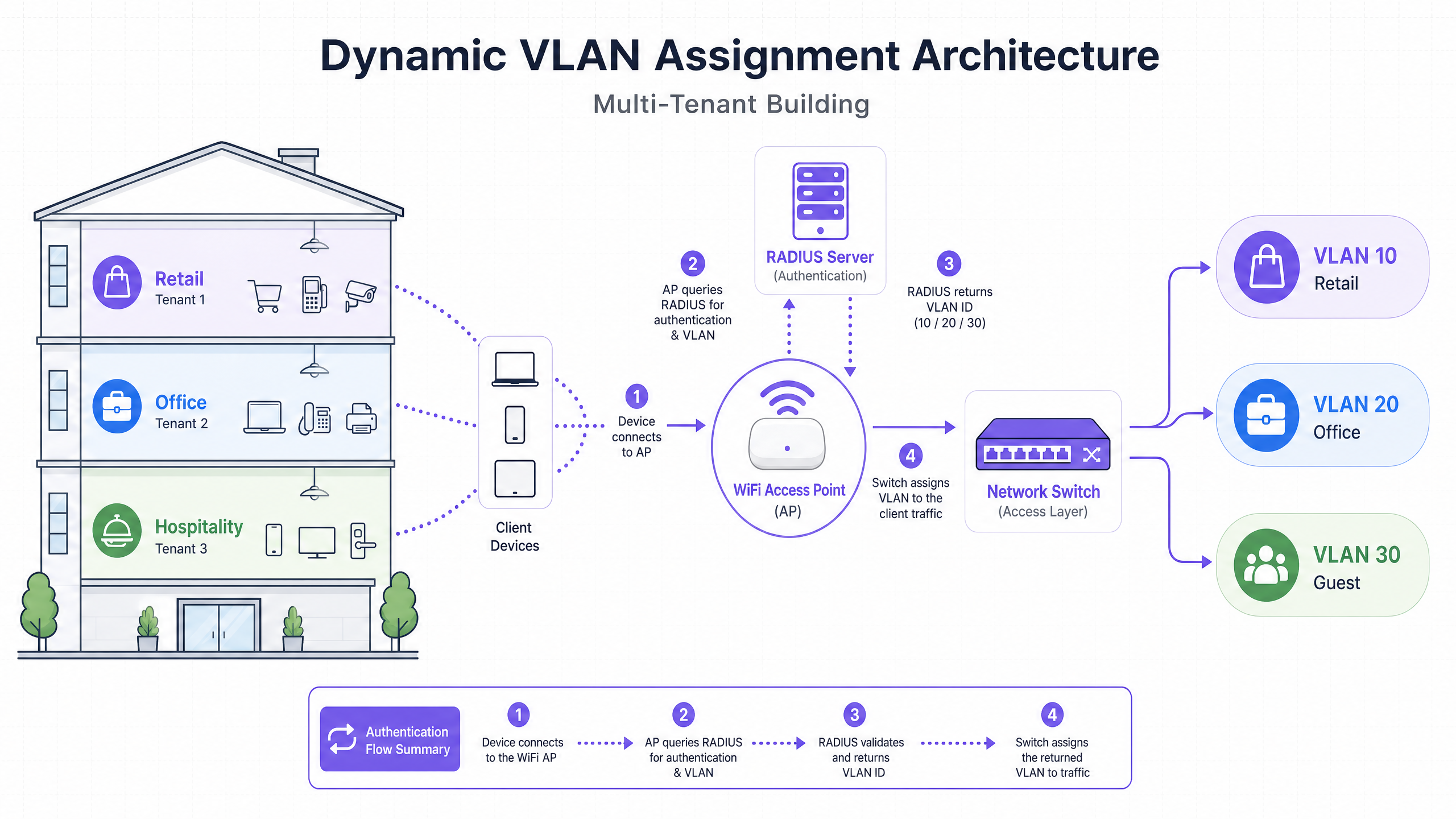

व्यावसायिक कार्यालये, किरकोळ संकुले किंवा मोठ्या हॉस्पिटॅलिटी ठिकाणांसारख्या मल्टी-टेनंट इमारतींचे निरीक्षण करणाऱ्या IT व्यवस्थापक आणि नेटवर्क आर्किटेक्ट्ससाठी, नेटवर्क सेगमेंटेशन व्यवस्थापित करणे हे एक महत्त्वाचे आव्हान आहे. ऐतिहासिकदृष्ट्या, टेनंट ट्रॅफिक वेगळे ठेवण्यासाठी स्वतंत्र भौतिक पायाभूत सुविधा तैनात करणे किंवा प्रत्येक टेनंटसाठी एक अद्वितीय SSID प्रसारित करणे आवश्यक होते. दोन्ही दृष्टिकोन मूलभूतपणे सदोष आहेत. भौतिक पृथक्करण खर्चिक आणि लवचिक नाही, तर अनेक SSID प्रसारित केल्याने जास्त व्यवस्थापन फ्रेम ओव्हरहेडमुळे RF कार्यक्षमतेत गंभीरपणे घट होते.

डायनॅमिक VLAN असाइनमेंट वायरलेस वातावरणाला एकाच, सुरक्षित SSID मध्ये एकत्रित करून ही समस्या सोडवते. IEEE 802.1X प्रमाणीकरण आणि RADIUS चा लाभ घेऊन, नेटवर्क वापरकर्त्यांना त्यांच्या निवडलेल्या नेटवर्कवर आधारित नसून त्यांच्या ओळखीवर आधारित त्यांच्या समर्पित व्हर्च्युअल लोकल एरिया नेटवर्क (VLAN) मध्ये डायनॅमिकली नियुक्त करते. हे मार्गदर्शक डायनॅमिक VLAN असाइनमेंटची रचना, अंमलबजावणी आणि समस्यानिवारण यामध्ये सखोल तांत्रिक माहिती प्रदान करते, ज्यामुळे सुरक्षित लेयर 2 आयसोलेशन, PCI DSS आणि GDPR सारख्या मानकांचे पालन आणि ठिकाण चालकांसाठी मजबूत ROI सुनिश्चित होते.

तांत्रिक सखोल माहिती

अनेक SSID सह समस्या

सामायिक इमारतीमध्ये, डझनभर SSID प्रसारित केलेले दिसणे सामान्य आहे (उदा. "TenantA_Corp", "TenantB_Secure", "Building_Guest"). एक्सेस पॉइंट (AP) द्वारे प्रसारित केलेला प्रत्येक SSID सर्वात कमी अनिवार्य डेटा दराने (सामान्यतः 1 Mbps किंवा 6 Mbps) बीकन फ्रेम्स प्रसारित करणे आवश्यक आहे. SSID ची संख्या वाढल्याने, व्यवस्थापन ओव्हरहेडद्वारे वापरल्या जाणाऱ्या एअरटाइमचे प्रमाण वेगाने वाढते, ज्यामुळे प्रत्यक्ष डेटा ट्रान्समिशनसाठी कमी एअरटाइम शिल्लक राहतो. यामुळे उच्च लेटन्सी, कमी थ्रूपुट आणि खराब वापरकर्ता अनुभव मिळतो, अंतर्निहित इंटरनेट कनेक्शनच्या गतीची पर्वा न करता.

802.1X आणि RADIUS आर्किटेक्चर

डायनॅमिक VLAN असाइनमेंट सेगमेंटेशन लॉजिक RF लेयरमधून प्रमाणीकरण लेयरमध्ये बदलते. हे पोर्ट-आधारित नेटवर्क ऍक्सेस कंट्रोलसाठी IEEE 802.1X मानकावर अवलंबून असते, जे RADIUS (रिमोट ऑथेंटिकेशन डायल-इन यूजर सर्व्हिस) सर्व्हरसह एकत्रित केले जाते.

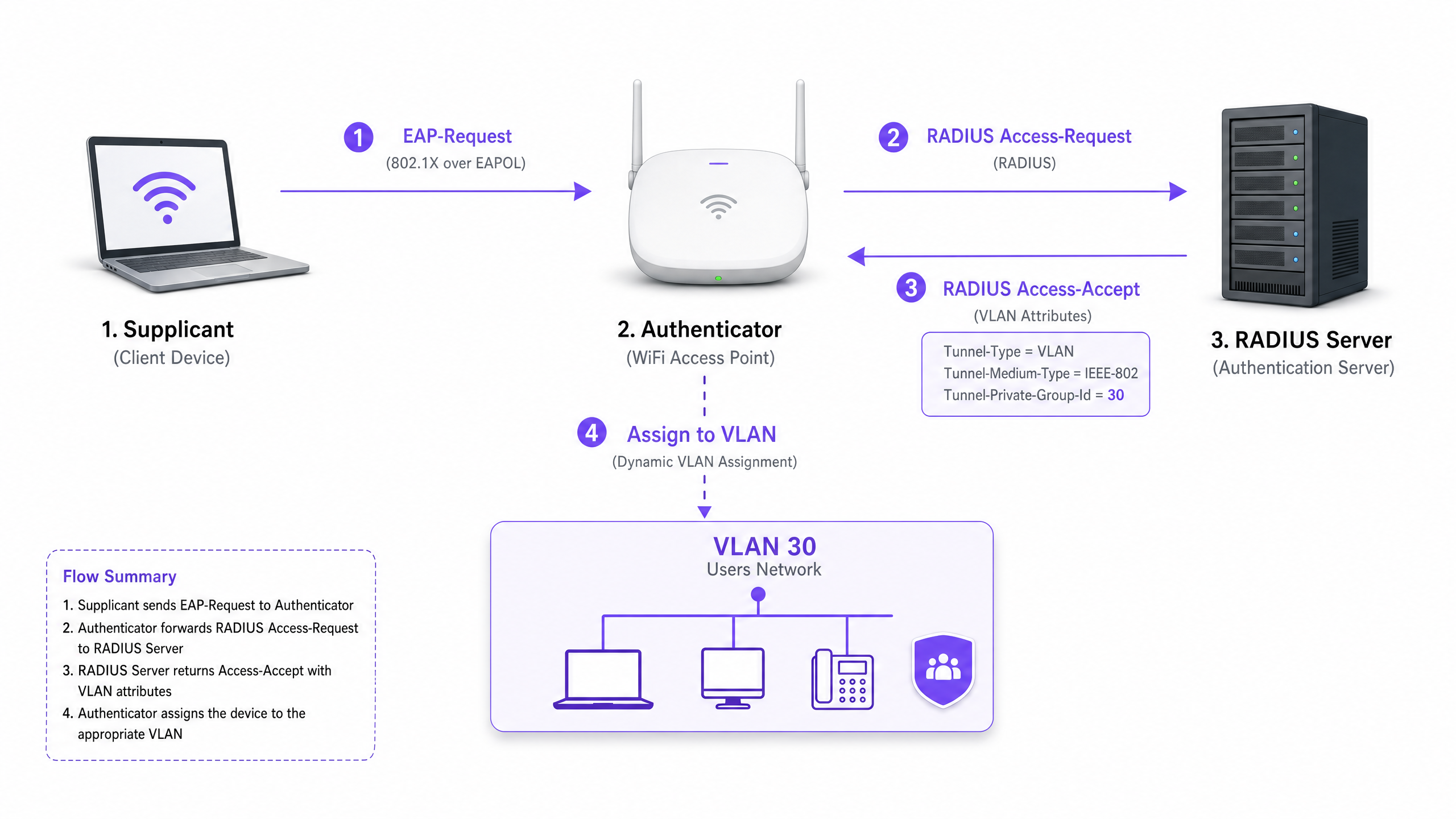

आर्किटेक्चरमध्ये तीन प्राथमिक घटक असतात:

- सप्लिकंट: नेटवर्क ऍक्सेसची विनंती करणारे क्लायंट डिव्हाइस (लॅपटॉप, स्मार्टफोन).

- ऑथेंटिकेटर: नेटवर्क ऍक्सेस डिव्हाइस, सामान्यतः WiFi ऍक्सेस पॉइंट किंवा वायरलेस कंट्रोलर, जे प्रमाणीकरण यशस्वी होईपर्यंत ट्रॅफिक ब्लॉक करते.

- प्रमाणीकरण सर्व्हर: RADIUS सर्व्हर जो ओळख स्टोअर (उदा. Active Directory, LDAP) विरुद्ध क्रेडेन्शियल्स प्रमाणित करतो आणि नेटवर्क धोरणे ठरवतो.

प्रमाणीकरण प्रवाह

जेव्हा सप्लिकंट युनिफाइड SSID शी कनेक्ट करण्याचा प्रयत्न करतो, तेव्हा खालील प्रवाह घडतो:

- EAPOL इनिशिएलायझेशन: सप्लिकंट AP शी कनेक्ट होतो. AP एक्स्टेंसिबल ऑथेंटिकेशन प्रोटोकॉल ओव्हर LAN (EAPOL) पॅकेट्स वगळता सर्व ट्रॅफिक ब्लॉक करतो.

- RADIUS ऍक्सेस-रिक्वेस्ट: AP EAP डेटा एन्कॅप्सुलेट करतो आणि

Access-Requestम्हणून RADIUS सर्व्हरला फॉरवर्ड करतो. - क्रेडेन्शियल प्रमाणीकरण: RADIUS सर्व्हर वापरकर्त्याची क्रेडेन्शियल्स (EAP-TLS, PEAP इत्यादीद्वारे) सत्यापित करतो.

- RADIUS ऍक्सेस-अक्सेप्ट: यशस्वी प्रमाणीकरणानंतर, RADIUS सर्व्हर

Access-Acceptसंदेशासह प्रतिसाद देतो. महत्त्वाचे म्हणजे, या संदेशात विशिष्ट IETF मानक RADIUS ॲट्रिब्यूट्स समाविष्ट असतात जे AP ला वापरकर्त्याला कोणत्या VLAN मध्ये नियुक्त करावे हे सांगतात.

डायनॅमिक VLAN असाइनमेंटसाठी आवश्यक असलेले महत्त्वाचे RADIUS ॲट्रिब्यूट्स असे आहेत:

Tunnel-Type(64):VLAN(मूल्य 13) वर सेट कराTunnel-Medium-Type(65):802(मूल्य 6) वर सेट कराTunnel-Private-Group-ID(81): विशिष्ट VLAN ID वर सेट करा (उदा. टेनंट A साठी "20", टेनंट B साठी "30")

एकदा AP ला हे ॲट्रिब्यूट्स मिळाल्यावर, ते वापरकर्त्याचे ट्रॅफिक थेट निर्दिष्ट VLAN मध्ये टाकते. अपस्ट्रीम नेटवर्क स्विचेस नंतर ट्रॅफिक हाताळतात जणू काही वापरकर्ता त्या टेनंटसाठी समर्पित पोर्टमध्ये भौतिकरित्या प्लग इन केलेला आहे, ज्यामुळे संपूर्ण लेयर 2 आयसोलेशन सुनिश्चित होते.

अंमलबजावणी मार्गदर्शक

डायनॅमिक VLAN असाइनमेंट तैनात करण्यासाठी वायरलेस पायाभूत सुविधा, एज स्विचेस आणि ओळख प्रदात्यामध्ये काळजीपूर्वक समन्वय आवश्यक आहे. या विक्रेता-तटस्थ अंमलबजावणी क्रमाचे अनुसरण करा.

टप्पा 1: नेटवर्क पायाभूत सुविधांची तयारी

- VLAN प्रोव्हिजनिंग: तुमच्या कोअर राउटिंग पायाभूत सुविधा आणि DHCP सर्व्हरवर आवश्यक VLANs परिभाषित करा आणि तयार करा. प्रत्येक टेनंट VLAN ला त्याचे स्वतःचे वेगळे सबनेट आणि योग्य राउटिंग धोरणे (उदा. इंटरनेटवर राउटिंग, परंतु इंटर-VLAN ट्रॅफिक ड्रॉप करणे) असल्याची खात्री करा.

- स्विच ट्रंकिंग: हे एक महत्त्वाचे पाऊल आहे. तुमच्या ऍक्सेस पॉइंट्सशी कनेक्ट होणारे स्विच पोर्ट्स 802.1Q ट्रंक पोर्ट्स म्हणून कॉन्फिगर केलेले असणे आवश्यक आहे. AP ला नियुक्त करण्याची आवश्यकता असलेल्या सर्व संभाव्य टेनंट VLANs ला तुम्ही टॅग करणे आवश्यक आहे. जर RADIUS सर्व्हरने VLAN 40 नियुक्त केले, परंतु VLAN 40 स्विच पोर्टवर टॅग केलेले नसेल, तर क्लायंट प्रमाणीकरण करेल परंतु IP ॲड्रेस प्राप्त करण्यात अयशस्वी होईल.

- AP कॉन्फिगरेशन: APs ला एकच 802.1X-सक्षम SSID (उदा. WPA3-एंटरप्राइझ) प्रसारित करण्यासाठी कॉन्फिगर करा. तुमच्या वायरलेस कंट्रोलर किंवा APs वर विशिष्ट सेटिंग सक्षम करा जे त्यांना RADIUS ओव्हरराइड ॲट्रिब्यूट्स स्वीकारण्याची परवानगी देते (अनेकदा "AAA ओव्हरराइड" किंवा "डायनॅमिक VLAN" असे लेबल केलेले असते).

टप्पा 2: RADIUS आणि ओळख एकत्रीकरण

- ओळख स्टोअर एकत्रीकरण: तुमच्या RADIUS सर्व्हरला वापरकर्ता ओळख आणि त्यांच्या टेनंट असोसिएशन असलेल्या डिरेक्टरी सेवेशी कनेक्ट करा.

- नेटवर्क धोरण निर्मिती: RADIUS सर्व्हरमध्ये धोरणे तयार करा जी वापरकर्ता गटांना VLAN IDs शी मॅप करतात. उदाहरणार्थ, एक धोरण असे सांगते: जर वापरकर्ता 'Retail_Staff' गटाशी संबंधित असेल, तर Tunnel-Private-Group-ID = 10 परत करा.

- प्रमाणपत्र व्यवस्थापन: EAP-TLS (कॉर्पोरेट डिव्हाइसेससाठी शिफारस केलेले), क्लायंट प्रमाणपत्रे तैनात करा. PEAP-MSCHAPv2 (BYOD साठी सामान्य) वापरत असल्यास, RADIUS सर्व्हरवर वैध, विश्वसनीय सर्व्हर प्रमाणपत्र स्थापित केले असल्याची खात्री करा.

टप्पा 3: चाचणी आणि टप्प्याटप्प्याने अंमलबजावणी

- पायलट चाचणी: वेगवेगळ्या भाडेकरूंमधील डिव्हाइसेसच्या लहान गटासह चाचणी करा. कनेक्शन झाल्यावर, डिव्हाइसला योग्य सबनेटमधून IP पत्ता मिळतो आणि इतर भाडेकरू VLANs मधील डिव्हाइसेसना पिंग करू शकत नाही याची पडताळणी करा.

- IoT आणि हेडलेस डिव्हाइसेस: 802.1X ला समर्थन न देणाऱ्या डिव्हाइसेससाठी (प्रिंटर, स्मार्ट टीव्ही), MAC Authentication Bypass (MAB) लागू करा. RADIUS सर्व्हर डिव्हाइसला त्याच्या MAC पत्त्यावर आधारित प्रमाणीकृत करतो आणि योग्य VLAN नियुक्त करतो. टीप: या डिव्हाइसेसना काटेकोरपणे वेगळ्या VLANs मध्ये ठेवा कारण MAC पत्ते स्पूफ केले जाऊ शकतात.

सर्वोत्तम पद्धती

- SSIDs एकत्रित करा: जास्तीत जास्त तीन SSIDs चे लक्ष्य ठेवा: सर्व भाडेकरूंसाठी एक 802.1X SSID, लेगसी IoT डिव्हाइसेससाठी एक (PSK किंवा MAB वापरून), आणि Guest WiFi साठी एक (Captive Portal वापरून).

- क्लायंट आयसोलेशन लागू करा: गेस्ट नेटवर्क आणि अविश्वसनीय भाडेकरू नेटवर्कमध्ये, डिव्हाइसेसना एकमेकांशी संवाद साधण्यापासून रोखण्यासाठी AP स्तरावर लेयर 2 क्लायंट आयसोलेशन सक्षम करा, ज्यामुळे लॅटरल मूव्हमेंटचे धोके कमी होतील.

- प्रगत विश्लेषणे वापरा: ठिकाणाच्या वापराची दृश्यमानता, थांबण्याचा वेळ आणि भाडेकरू नेटवर्क कार्यप्रदर्शन मिळवण्यासाठी तुमच्या प्रमाणीकरण प्रवाहाचे मजबूत WiFi Analytics प्लॅटफॉर्मसह एकत्रीकरण करा.

- WPA3 वर मानकीकरण करा: जिथे क्लायंट समर्थन अनुमती देते, तिथे 802.1X SSID साठी WPA3-Enterprise अनिवार्य करा जेणेकरून उच्च स्तरावरील एन्क्रिप्शन आणि डिक्शनरी हल्ल्यांपासून संरक्षण सुनिश्चित होईल.

- उद्योग संदर्भ: उपयोजन उभ्या क्षेत्राला अनुरूप करा. Retail वातावरणात, PCI DSS अनुपालन राखण्यासाठी POS प्रणाली काटेकोरपणे वेगळ्या VLAN वर असल्याची खात्री करा. Hospitality मध्ये, गेस्ट VLANs बॅक-ऑफ-हाऊस ऑपरेशन्सपासून पूर्णपणे वेगळे असल्याची खात्री करा.

समस्यानिवारण आणि धोका कमी करणे

सामान्य अपयश पद्धती

"प्रमाणीकृत परंतु IP नाही" परिस्थिती:

- लक्षण: क्लायंट कनेक्ट होतो, प्रमाणीकरण यशस्वी होते, परंतु डिव्हाइस स्वतःला APIPA पत्ता (169.254.x.x) नियुक्त करते.

- मूळ कारण: RADIUS सर्व्हरने एक VLAN नियुक्त केले, परंतु ते VLAN एकतर DHCP सर्व्हरवर तयार केलेले नाही, किंवा अधिक सामान्यपणे, स्विचला AP शी जोडणाऱ्या ट्रंक पोर्टवर VLAN टॅग केलेले नाही.

- निश्चित करा: एज स्विचवरील 802.1Q ट्रंक कॉन्फिगरेशन सत्यापित करा.

RADIUS टाइमआउट / पोहोचण्यायोग्य नाही:

- लक्षण: क्लायंट "कनेक्ट होत आहे..." वर अडकलेले आहेत किंवा त्यांना वारंवार क्रेडेन्शियल्ससाठी विचारले जात आहे.

- मूळ कारण: AP RADIUS सर्व्हरपर्यंत पोहोचू शकत नाही, किंवा AP आणि सर्व्हरमधील RADIUS सामायिक रहस्य जुळत नाही.

- निश्चित करा: AP व्यवस्थापन IP आणि RADIUS सर्व्हरमधील नेटवर्क कनेक्टिव्हिटी सत्यापित करा. सामायिक रहस्य पुन्हा तपासा.

प्रमाणपत्र कालबाह्यता:

- लक्षण: PEAP किंवा EAP-TLS वरील सर्व वापरकर्त्यांसाठी व्यापक अचानक प्रमाणीकरण अपयश.

- मूळ कारण: RADIUS सर्व्हर प्रमाणपत्र कालबाह्य झाले आहे, ज्यामुळे क्लायंट कनेक्शन नाकारतात.

- निश्चित करा: RADIUS प्रमाणपत्रांसाठी आक्रमक निरीक्षण आणि अलर्टिंग लागू करा. मुदतवाढीच्या किमान 30 दिवस आधी प्रमाणपत्रे नूतनीकरण करा.

धोका कमी करण्याच्या रणनीती

- फेल-ओपन वि. फेल-क्लोज्ड: RADIUS सर्व्हर पोहोचण्यायोग्य नसताना स्पष्ट धोरण परिभाषित करा. भाडेकरू कॉर्पोरेट नेटवर्कसाठी, सुरक्षिततेसाठी फेल-क्लोज्ड (प्रवेश नाकारा) आवश्यक आहे. गेस्ट ॲक्सेससाठी, तुम्ही फेल-ओपन धोरण कॉन्फिगर करू शकता जे वापरकर्त्यांना अत्यंत प्रतिबंधित, केवळ इंटरनेट "क्वारंटाईन" VLAN मध्ये टाकते.

- अतिरिक्तता: RADIUS सर्व्हर नेहमी उच्च उपलब्ध (HA) जोडीमध्ये तैनात करा, शक्यतो अनेक साइट्सना समर्थन देत असल्यास भौगोलिकदृष्ट्या वितरित करा.

ROI आणि व्यावसायिक परिणाम

डायनॅमिक VLAN असाइनमेंट लागू केल्याने ठिकाण चालकांसाठी महत्त्वपूर्ण, मोजता येण्याजोगे व्यावसायिक परिणाम मिळतात:

- कमी केलेला OpEx: एकाच SSID चे केंद्रीकृत व्यवस्थापन वैयक्तिक भाडेकरू नेटवर्कच्या तरतुदी, अद्यतने आणि समस्यानिवारणाशी संबंधित IT खर्च मोठ्या प्रमाणात कमी करते.

- ऑप्टिमाइझ्ड RF स्पेक्ट्रम: SSID फुगवटा काढून टाकल्याने मौल्यवान एअरटाइम परत मिळतो. स्पेक्ट्रम व्यवस्थापनावरील मार्गदर्शनासाठी, Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 वरील आमचा लेख पहा. यामुळे उच्च थ्रुपुट आणि "स्लो WiFi" संबंधित कमी सपोर्ट तिकिटे मिळतात.

- वर्धित सुरक्षा आणि अनुपालन: कठोर लेयर 2 आयसोलेशन हे सुनिश्चित करते की एका भाडेकरूच्या नेटवर्कमधील तडजोड इतरांपर्यंत पसरत नाही. PCI DSS आणि GDPR सारख्या नियामक आवश्यकता पूर्ण करण्यासाठी हे महत्त्वाचे आहे.

- स्केलेबिलिटी: नवीन भाडेकरू जोडण्यासाठी भौतिक पायाभूत सुविधा किंवा वायरलेस कॉन्फिगरेशनमध्ये शून्य बदल आवश्यक आहेत; ही केवळ RADIUS सर्व्हरमध्ये नवीन धोरण तयार करण्याची बाब आहे.

सामायिक जागांसाठी नेटवर्क डिझाइन करण्यावरील अधिक व्यापक रणनीतींसाठी, Designing a Multi-Tenant WiFi Architecture for MDU वरील आमचे मार्गदर्शक पुनरावलोकन करा.

महत्वाच्या व्याख्या

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol that allows the network to demand identity before granting access, enabling dynamic policies.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The decision engine that validates credentials and tells the network which VLAN to assign to a user.

Supplicant

The client device (e.g., laptop, smartphone) or software that requests access to the network and provides credentials.

The endpoint that must be configured to support 802.1X (e.g., selecting PEAP or EAP-TLS in WiFi settings).

Authenticator

The network device (e.g., WiFi Access Point or switch) that facilitates the authentication process by relaying messages between the supplicant and the authentication server.

The gatekeeper that blocks traffic until RADIUS gives the green light, and then applies the assigned VLAN.

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections, supporting multiple authentication methods (e.g., EAP-TLS, PEAP).

The language spoken between the supplicant and the RADIUS server to securely exchange credentials.

MAB (MAC Authentication Bypass)

A technique used to authenticate devices that do not support 802.1X by using their MAC address as the credential.

Used for onboarding legacy IoT devices, printers, or smart TVs in a multi-tenant environment.

Tunnel-Private-Group-ID

The specific RADIUS attribute (Attribute 81) used to transmit the VLAN ID from the RADIUS server to the Authenticator.

The critical piece of data that actually dictates which network segment the user is dropped into.

Layer 2 Isolation

A security measure that prevents devices on the same network segment or VLAN from communicating directly with each other.

Essential for guest networks and untrusted tenant networks to prevent lateral movement of malware or unauthorized access.

सोडवलेली उदाहरणे

A large conference centre hosts three simultaneous events. Event A requires secure corporate access, Event B requires open access for attendees, and Event C requires access to specific internal presentation servers. How should the network architect deploy this using dynamic VLANs?

The architect configures a single 802.1X SSID for staff and secure attendees, and a separate open SSID with a captive portal for general guests.

For the 802.1X SSID, the RADIUS server is configured with three policies:

- If User Group = 'Event_A_Staff', assign VLAN 100 (Internet + Corporate VPN access).

- If User Group = 'Event_C_Presenters', assign VLAN 102 (Internet + Presentation Server access).

For Event B, attendees use the open Guest SSID, which drops them into VLAN 101 (Internet only, client isolation enabled).

A retail chain operates a shared building with a coffee shop, a clothing store, and a pharmacy. The pharmacy must comply with HIPAA, and the clothing store requires PCI DSS compliance for its wireless POS terminals. How is isolation guaranteed?

The IT team deploys a single WPA3-Enterprise SSID.

- Pharmacy staff authenticate via 802.1X, and RADIUS assigns them to VLAN 50, which has strict firewall rules preventing access to any other internal subnets.

- The clothing store's POS terminals authenticate using EAP-TLS (certificate-based) and are assigned to VLAN 60. VLAN 60 is routed directly to the payment processor gateway and isolated from all other traffic.

- The coffee shop uses a separate Guest SSID for patrons, terminating on VLAN 70 with client isolation.

सराव प्रश्न

Q1. A tenant reports that they can successfully authenticate to the 802.1X SSID, but their device self-assigns an IP address (169.254.x.x) and cannot reach the internet. What is the most likely configuration error?

टीप: Think about the path between the Access Point and the core network services.

नमुना उत्तर पहा

The most likely cause is that the VLAN assigned by the RADIUS server is not tagged on the 802.1Q trunk port connecting the edge switch to the Access Point. The AP is trying to drop the traffic onto the correct VLAN, but the switch drops the frames because it is not configured to accept them on that port.

Q2. You are designing a multi-tenant network for a shared office space. The client wants to broadcast a unique SSID for each of the 15 tenants to 'make it easy for them to find their network'. How do you advise the client?

टीप: Consider the impact of management frame overhead on RF performance.

नमुना उत्तर पहा

Advise the client strongly against this approach. Broadcasting 15 SSIDs will consume a massive amount of airtime with beacon frames, severely degrading network performance, increasing latency, and reducing throughput for all users. Recommend deploying a single 802.1X SSID and using Dynamic VLAN Assignment via RADIUS to securely segment the tenants on the backend.

Q3. A multi-tenant building requires network access for several headless IoT devices (e.g., smart thermostats, digital signage) that do not support 802.1X supplicants. How can these devices be securely onboarded onto the correct tenant VLANs?

टीप: Consider alternative authentication methods supported by RADIUS.

नमुना उत्तर पहा

Implement MAC Authentication Bypass (MAB). The Access Point will send the device's MAC address to the RADIUS server as the username and password. The RADIUS server can be configured to recognize these specific MAC addresses and return the appropriate VLAN ID. Because MAC addresses can be spoofed, these devices should be placed in strictly isolated VLANs with limited network access.