Event WiFi: तात्पुरत्या वायरलेस नेटवर्क्सचे नियोजन आणि उपयोजन

हे मार्गदर्शक IT व्यवस्थापक, नेटवर्क आर्किटेक्ट आणि स्थळ संचालन संचालकांना कोणत्याही स्तरावरील कार्यक्रमांमध्ये तात्पुरते WiFi नेटवर्क नियोजित आणि उपयोजित करण्यासाठी एक संपूर्ण तांत्रिक संदर्भ प्रदान करते. यात क्षमता नियोजन, हार्डवेअर निवड, VLAN आर्किटेक्चर, Captive Portal एकत्रीकरण, GDPR अनुपालन आणि कार्यक्रमोत्तर विश्लेषण यांचा समावेश आहे — आदरातिथ्य आणि मोठ्या प्रमाणावरील परिषदेच्या वातावरणातील ठोस केस स्टडीजसह. कार्यक्रम निर्माते आणि AV कंपन्यांसाठी, हे प्रारंभिक साइट सर्वेक्षणापासून ते नेटवर्क काढून टाकणे आणि अहवाल देण्यापर्यंतच्या Event WiFi सहभागाचे संपूर्ण जीवनचक्र दर्शवते.

🎧 हे मार्गदर्शक ऐका

ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल विश्लेषण

- Event WiFi वेगळे का आहे

- क्षमता नियोजन: महत्त्वाचे आकडे

- बॅकहॉल: न टाळता येणारा पाया

- नेटवर्क आर्किटेक्चर आणि VLAN डिझाइन

- रेडिओ फ्रिक्वेन्सी नियोजन

- Captive Portal आर्किटेक्चर आणि GDPR Compliance

- अंमलबजावणी मार्गदर्शक

- टप्पा 1: साइट सर्वेक्षण आणि क्षमता मॉडेलिंग (कार्यक्रमापूर्वी 8 आठवडे)

- टप्पा 2: हार्डवेअर खरेदी आणि बॅकहॉल ऑर्डरिंग (कार्यक्रमापूर्वी 6–8 आठवडे)

- टप्पा 3: कार्यक्रमापूर्वीची कॉन्फिगरेशन आणि चाचणी (कार्यक्रमापूर्वी 1–2 आठवडे)

- टप्पा 4: ऑन-साइट डिप्लॉयमेंट (कार्यक्रमाच्या आदल्या दिवशी)

- टप्पा 5: ऑन-साइट व्यवस्थापन आणि निरीक्षण

- सर्वोत्तम पद्धती

- समस्या निवारण आणि धोका कमी करणे

- DHCP पूल संपणे

- प्रमाणीकरण सर्व्हर ओव्हरलोड

- को-चॅनल हस्तक्षेप

- Captive Portal रीडायरेक्ट अयशस्वी होणे

- अपलिंक बिघाड

- ROI आणि व्यावसायिक परिणाम

कार्यकारी सारांश

Event WiFi ही एक वेगळी अभियांत्रिकी शाखा आहे. कायमस्वरूपी एंटरप्राइझ उपयोजनांच्या विपरीत, तात्पुरत्या वायरलेस नेटवर्क्सना कमी वेळेत अत्यंत क्लायंट घनता सामावून घ्यावी लागते, उधार घेतलेल्या किंवा भाड्याने घेतलेल्या पायाभूत सुविधांवर कार्य करावे लागते आणि अनुपालन जबाबदाऱ्या पूर्ण कराव्या लागतात — हे सर्व करताना एक अखंड वापरकर्ता अनुभव प्रदान करणे आवश्यक आहे जो थेट कार्यक्रमाच्या ब्रँडवर प्रतिबिंबित होतो. 3,000 लोकांच्या परिषदेतील अयशस्वी नेटवर्क ही केवळ गैरसोय नाही; ती एक प्रतिष्ठेची आणि व्यावसायिक घटना आहे.

हे मार्गदर्शक संपूर्ण उपयोजन जीवनचक्रावर लक्ष केंद्रित करते: क्षमता मॉडेलिंग, हार्डवेअर भाड्याने घेणे, बॅकहॉलची तरतूद, VLAN आर्किटेक्चर, Captive Portal डिझाइन आणि ऑन-साइट व्यवस्थापन. हे त्या IT व्यावसायिकांसाठी लिहिले आहे ज्यांना या तिमाहीत खरेदी आणि आर्किटेक्चरचे निर्णय घ्यायचे आहेत, वायरलेस मानकांचे केवळ सैद्धांतिक विहंगावलोकन नाही. जिथे Purple चे Guest WiFi आणि WiFi Analytics प्लॅटफॉर्म विशिष्ट मूल्य वाढवते — विशेषतः Captive Portal व्यवस्थापन, GDPR-अनुरूप डेटा संकलन आणि कार्यक्रमोत्तर अहवाल यांच्या संदर्भात — ते एकत्रीकरण बिंदू स्पष्टपणे नमूद केले आहेत.

तांत्रिक सखोल विश्लेषण

Event WiFi वेगळे का आहे

Event WiFi चे मूलभूत आव्हान म्हणजे एकाच वेळी होणारी घनता आणि समकालिकता. एका सामान्य कार्यालयीन उपयोजनामध्ये, तुमच्याकडे 1,000 चौरस मीटरमध्ये 100 उपकरणे पसरलेली असू शकतात, ज्यात कामाच्या वेळेत कनेक्शनच्या वेळा वेगवेगळ्या असतात. एका परिषदेच्या मुख्य भाषणादरम्यान, सभागृहात उपस्थित लोक येत असताना पाच मिनिटांच्या आत 2,000 उपकरणे कनेक्ट होण्याचा प्रयत्न करू शकतात. RF वातावरण, DHCP पायाभूत सुविधा आणि प्रमाणीकरण बॅकएंड हे सर्व सरासरी लोडसाठी नव्हे, तर त्या उच्च लोडसाठी तयार केले जाणे आवश्यक आहे.

कार्यक्रमाच्या उपयोजनातील प्रत्येक आर्किटेक्चरल निर्णयामागे तीन चल असतात: क्लायंट संख्या, प्रति वापरकर्ता थ्रुपुट आवश्यकता आणि कार्यक्रमाचा कालावधी. नियोजन टप्प्यावर यात चूक झाल्यास, ऑन-साइट समस्यानिवारण करूनही परिस्थिती सुधारता येणार नाही.

क्षमता नियोजन: महत्त्वाचे आकडे

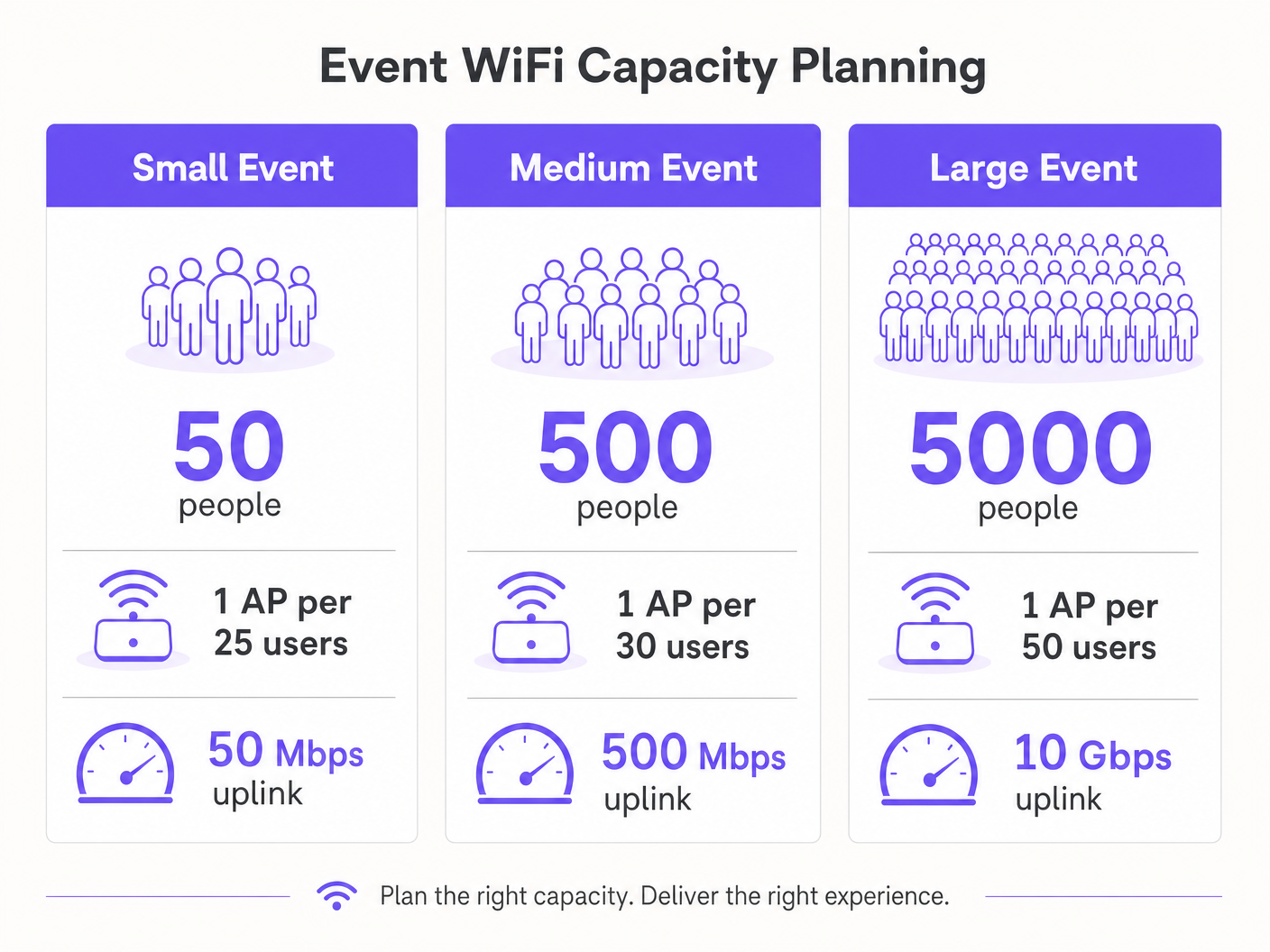

उच्च-घनतेच्या WiFi साठी उद्योगाचा आधारभूत नियम म्हणजे 25-50 समवर्ती वापरकर्त्यांसाठी एक ॲक्सेस पॉइंट, परंतु या आकृतीला महत्त्वपूर्ण स्पष्टीकरण आवश्यक आहे. हे प्रमाण AP च्या रेडिओ क्षमतांवर, 2.4 GHz आणि 5 GHz क्लायंटच्या अपेक्षित मिश्रणावर आणि कार्यक्रमात मोठ्या प्रमाणात मीडिया वापर (लाइव्ह स्ट्रीमिंग, व्हिडिओ कॉल) आहे की हलके ब्राउझिंग आणि मेसेजिंग ट्रॅफिक आहे यावर अवलंबून असते.

थ्रुपुट नियोजनासाठी, सामान्य परिषद किंवा प्रदर्शन वापरासाठी प्रति सक्रिय वापरकर्ता 1–2 Mbps चा एक पुराणमतवादी अंदाज योग्य आहे. लाइव्ह स्ट्रीमिंग किंवा ब्रॉडकास्ट-गुणवत्तेच्या व्हिडिओ आवश्यकता असलेल्या कार्यक्रमांसाठी — जसे की उत्पादन लॉन्च किंवा प्रेस कार्यक्रम — उत्पादन VLAN वर प्रति सक्रिय वापरकर्ता 5–10 Mbps चे बजेट ठेवा. तुमचा अपलिंक सर्व VLANs च्या एकूण मागणीला एकाच वेळी सामावून घेण्याइतका मोठा असावा, किमान 20% अतिरिक्त क्षमता (हेडरूम) सह.

| कार्यक्रमाचा स्तर | उपस्थित | शिफारस केलेले APs | किमान अपलिंक | DHCP स्कोप |

|---|---|---|---|---|

| लहान | 100 पर्यंत | 4–6 | 50 Mbps | /24 |

| मध्यम | 100–500 | 15–25 | 200–500 Mbps | /23 |

| मोठा | 500–2,000 | 50–100 | 1–2 Gbps | /21 |

| एंटरप्राइझ | 2,000+ | 100+ | 5–10 Gbps | /20 किंवा त्याहून मोठा |

बॅकहॉल: न टाळता येणारा पाया

कितीही चांगल्या प्रकारे डिझाइन केलेली वायरलेस पायाभूत सुविधा अपुऱ्या बॅकहॉलची भरपाई करू शकत नाही. 200 पेक्षा जास्त उपस्थित असलेल्या कार्यक्रमांसाठी, एक समर्पित leased line हा एकमेव योग्य अपलिंक उपाय आहे. एक leased line एक समकालिक, अखंडित कनेक्शन हमीभूत SLA सह प्रदान करते — सामान्यतः 99.95% अपटाइम — जे बहुतेक ठिकाणी त्यांच्या स्वतःच्या कार्यांसाठी स्थापित केलेल्या सामायिक, असममित ब्रॉडबँडपेक्षा मूलभूतपणे वेगळे आहे.

Leased line च्या तरतुदीसाठी सामान्यतः चार ते सहा आठवड्यांचा कालावधी लागतो. Event WiFi उपयोजनांमध्ये ही सर्वात सामान्य नियोजन त्रुटी आहे: ज्या टीम्स कार्यक्रमाच्या दोन आठवड्यांपूर्वी नेटवर्क डिझाइन सुरू करतात आणि त्यांना वेळेत समर्पित सर्किट मिळू शकत नाही हे लक्षात येते. जिथे leased line खरोखरच अव्यवहार्य आहे अशा कार्यक्रमांसाठी — मैदानी उत्सव, तात्पुरत्या संरचना — विविध कॅरिअर्समधील अनेक SIM कार्ड्स वापरून एक बॉन्डेड 4G/5G सोल्यूशन एक व्यवहार्य पर्याय प्रदान करते, जरी कमी हमीभूत थ्रुपुट आणि जास्त लेटन्सीसह.

नेटवर्क आर्किटेक्चर आणि VLAN डिझाइन

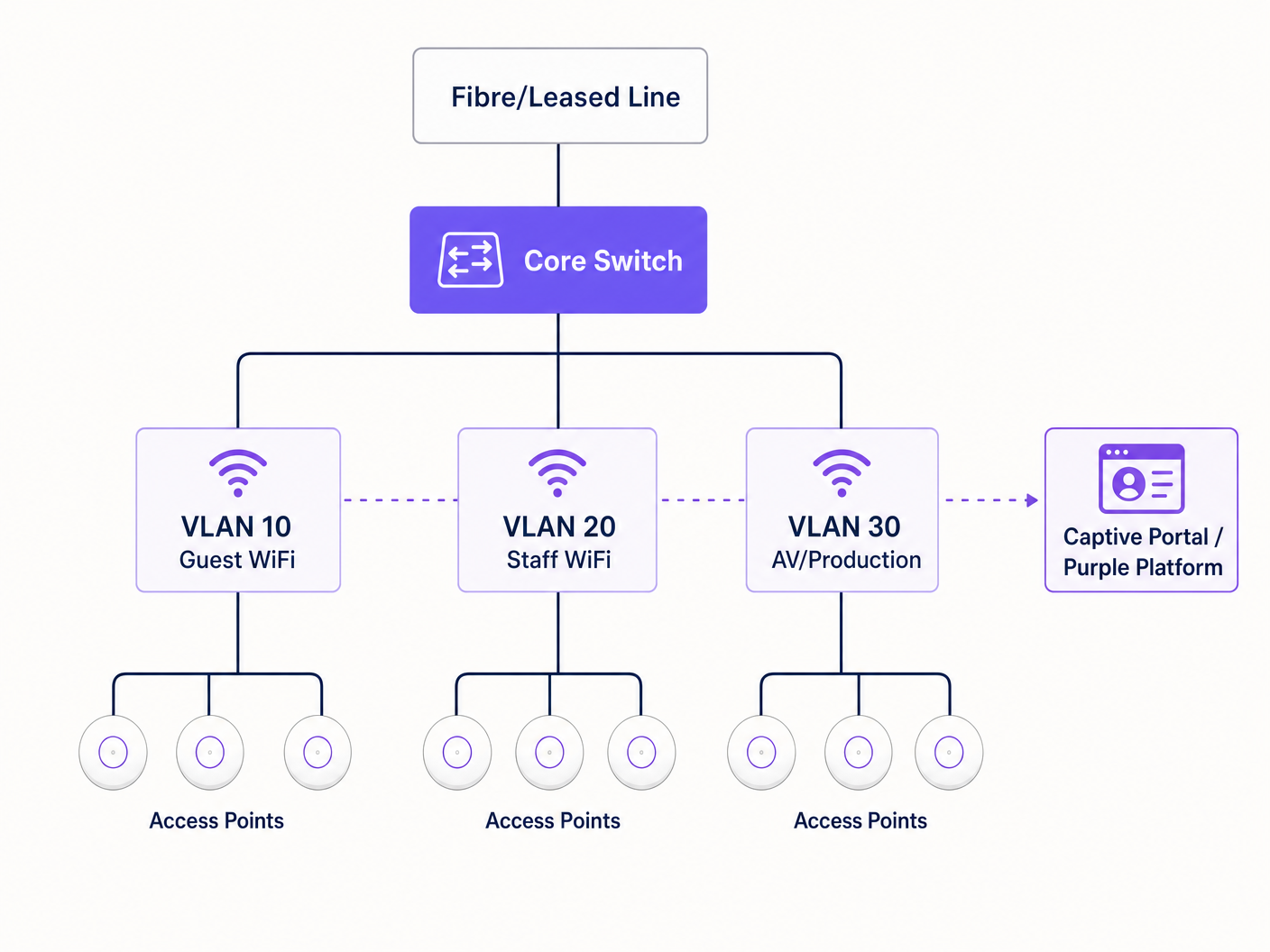

कठोर नेटवर्क सेगमेंटेशन ही कार्यप्रदर्शन आणि अनुपालन दोन्हीची आवश्यकता आहे. कोणत्याही कार्यक्रम उपयोजनासाठी शिफारस केलेले किमान आर्किटेक्चर तीन VLANs वापरते:

VLAN 10 — Guest WiFi: सर्व सार्वजनिक उपस्थिती ट्रॅफिक. हे VLAN प्रमाणीकरण आणि डेटा संकलनासाठी Captive Portal शी कनेक्ट होते. उपकरणांमधील बाजूकडील हालचाल रोखण्यासाठी क्लायंट आयसोलेशन सक्षम करणे आवश्यक आहे. दुर्भावनापूर्ण डोमेन ब्लॉक करण्यासाठी DNS फिल्टरिंग लागू केले पाहिजे — अंमलबजावणीच्या तपशिलांसाठी मजबूत DNS आणि सुरक्षिततेसह आपले नेटवर्क कसे सुरक्षित करावे यावरील Purple चे मार्गदर्शक पहा.

VLAN 20 — कर्मचारी आणि पॉइंट ऑफ सेल: कार्यक्रम कर्मचारी, तिकीट प्रणाली आणि कार्ड पेमेंट टर्मिनल्ससाठी ऑपरेशनल ट्रॅफिक. या VLAN वर कार्ड पेमेंट प्रक्रिया केली जात असल्यास, PCI DSS स्कोप लागू होतो आणि VLAN गेस्ट नेटवर्कपासून पूर्णपणे वेगळे केले पाहिजे, त्यांच्यामध्ये कोणतेही राउटिंग नसावे.

VLAN 30 — AV आणि उत्पादन: ब्रॉडकास्ट उपकरणे, सादरीकरण प्रणाली आणि उत्पादन क्रूसाठी समर्पित. या VLAN ला सामान्यतः सर्वाधिक हमीभूत थ्रुपुट आणि सर्वात कमी लेटन्सीची आवश्यकता असते आणि ते प्रदान केले पाहिजेQoS धोरणांसह डिझाइन केलेले आहे जे अतिथी ट्रॅफिकपेक्षा त्याला प्राधान्य देतात.

मोठ्या कार्यक्रमांसाठी, प्रदर्शक, प्रेस आणि सुरक्षा प्रणालींसाठी अतिरिक्त VLANs सामान्य आहेत. प्रत्येक SSID एकाच VLAN शी मॅप केले पाहिजे आणि स्पष्टपणे आवश्यक असल्याशिवाय कोर स्विचवर इंटर-VLAN राउटिंग अक्षम केले पाहिजे.

रेडिओ फ्रिक्वेन्सी नियोजन

उच्च-घनतेच्या वातावरणात, बहुतेक एंटरप्राइझ APs चे डीफॉल्ट वर्तन — स्वयंचलित चॅनेल निवड आणि कमाल ट्रान्समिट पॉवर — सक्रियपणे हानिकारक आहे. एकाच चॅनेलवरील शेजारील APs मधील सह-चॅनेल हस्तक्षेपामुळे कव्हरेज क्षेत्रात किंचित घट होण्यापेक्षा कार्यक्षमतेत खूप जास्त घट होते.

योग्य दृष्टीकोन म्हणजे चॅनेल मॅन्युअली नियुक्त करणे आणि ट्रान्समिट पॉवर कमी करणे. 5 GHz बँडवर, UNII-1 (36, 40, 44, 48), UNII-2 (52–64), आणि UNII-3 (149–165) बँडमध्ये उपलब्ध असलेले नॉन-ओव्हरलॅपिंग चॅनेल वापरा. दाट डिप्लॉयमेंटमध्ये AP ट्रान्समिट पॉवर 8–12 dBm पर्यंत कमी करा. यामुळे कमी हस्तक्षेपासह लहान, स्वच्छ सेल तयार होतात, ज्यामुळे संपूर्ण ठिकाणी एकूण थ्रूपुट सुधारते.

5 GHz-सक्षम क्लायंट्सना — जे आधुनिक स्मार्टफोन आणि लॅपटॉपचा मोठा भाग आहेत — गर्दीच्या 2.4 GHz स्पेक्ट्रमपासून दूर ठेवण्यासाठी सर्व APs वर बँड स्टीयरिंग सक्षम केले पाहिजे. 2.4 GHz हे जुन्या IoT डिव्हाइसेस आणि 5 GHz शी कनेक्ट होऊ न शकणाऱ्या ॲक्सेसिबिलिटी उपकरणांसाठी राखीव ठेवावे.

मैदानी कार्यक्रमांसाठी, RF वातावरण मूलभूतपणे वेगळे असते. सिग्नल रोखण्यासाठी भिंती आणि छत नसल्यामुळे, कव्हरेज सेल मोठे असतात आणि शेजारील डिप्लॉयमेंट किंवा ग्राहक हॉटस्पॉटमधील हस्तक्षेप नियंत्रित करणे अधिक कठीण असते. मैदानी ठिकाणी सर्वव्यापी APs पेक्षा दिशात्मक सेक्टर अँटेना अधिक श्रेयस्कर असतात, कारण ते तुम्हाला विशिष्ट क्षेत्रांवर — मुख्य स्टेज क्षेत्र, फूड कोर्ट, नोंदणी रांग — कव्हरेज केंद्रित करण्यास अनुमती देतात, अनियंत्रितपणे प्रसारित करण्याऐवजी. सर्व मैदानी हार्डवेअरमध्ये किमान IP55 प्रवेश संरक्षण रेटिंग असणे आवश्यक आहे; उत्सव किंवा उघड्या वातावरणासाठी IP67 अधिक श्रेयस्कर आहे.

Captive Portal आर्किटेक्चर आणि GDPR Compliance

Captive Portal हे तुमच्या इव्हेंट नेटवर्कशी वापरकर्त्याची पहिली संवाद आहे आणि अनुपालन तसेच डेटा कॅप्चरसाठी तुमची प्राथमिक यंत्रणा आहे. खराब डिझाइन केलेले पोर्टल जे टाइम आउट होते, iOS वर योग्यरित्या रीडायरेक्ट होत नाही किंवा अस्पष्ट संमती वर्कफ्लो सादर करते, ते मोठ्या प्रमाणात सपोर्ट विनंत्या निर्माण करेल आणि नेटवर्कवरील उपस्थितांचा विश्वास कमी करेल.

GDPR च्या दृष्टिकोनातून, वैयक्तिक डेटाचे कोणतेही संकलन — ईमेल पत्ते, सोशल लॉगिन टोकन किंवा डिव्हाइस आयडेंटिफायर्स — यासाठी कायदेशीर आधार, स्पष्ट गोपनीयता सूचना आणि कोणत्याही मार्केटिंग वापरासाठी स्पष्ट संमती आवश्यक आहे. संमती तपशीलवार असणे आवश्यक आहे: WiFi वापरण्याची संमती ही मार्केटिंग संप्रेषणे प्राप्त करण्याच्या संमतीसारखी नाही. Purple चे Guest WiFi प्लॅटफॉर्म हे संमती वर्कफ्लो मूळतः हाताळते, GDPR च्या कलम 7 नुसार आवश्यक असलेल्या टाइमस्टॅम्प आणि IP पत्त्यांसह संमती रेकॉर्ड संग्रहित करते आणि अनुपालन करणारे ऑप्ट-इन फ्लो सादर करते.

Captive Portal ची तांत्रिक रचना कार्यक्षमतेसाठी महत्त्वाची आहे. क्लाउड-होस्टेड पोर्टल जे प्रमाणीकरण विनंत्या बाह्य सर्व्हरवर रीडायरेक्ट करते, ते लॉगिन फ्लोमध्ये विलंब निर्माण करते. पीक लोडवर — जेव्हा शेकडो वापरकर्ते एकाच वेळी प्रमाणीकरण करत असतात — तेव्हा हा विलंब टाइमआउट्स आणि अयशस्वी लॉगिनला कारणीभूत ठरू शकतो. Purple चे प्लॅटफॉर्म नेमक्या याच वापरासाठी डिझाइन केलेले आहे, ज्यात ऑटो-स्केलिंग इन्फ्रास्ट्रक्चर आहे जे कार्यक्षमतेत घट न होता अचानक येणारे प्रमाणीकरण लोड हाताळते.

अंमलबजावणी मार्गदर्शक

टप्पा 1: साइट सर्वेक्षण आणि क्षमता मॉडेलिंग (कार्यक्रमापूर्वी 8 आठवडे)

भौतिक साइट सर्वेक्षणाने सुरुवात करा. उपस्थित राहणाऱ्या प्रत्येक भागात फिरा आणि छताची उंची, भिंतीचे साहित्य, संरचनात्मक अडथळे आणि सध्याची पायाभूत सुविधा (कंड्युट रन, पॉवर आउटलेट, डेटा पोर्ट्स) दस्तऐवज करा. हार्डवेअर ऑर्डर करण्यापूर्वी अंदाजित कव्हरेज मॉडेल करण्यासाठी आणि डेड झोन ओळखण्यासाठी WiFi सर्वेक्षण साधन — Ekahau Site Survey किंवा iBwave हे उद्योग मानक आहेत — वापरा.

त्याच वेळी, ठिकाणाच्या सध्याच्या नेटवर्क पायाभूत सुविधांची पुष्टी करा. उपलब्ध डेटा पोर्ट्स, मुख्य वितरण फ्रेमचे स्थान आणि कोणत्याही सध्याच्या स्विचची क्षमता ओळखा. ठिकाणाचे सध्याचे केबलिंग तुम्ही डिप्लॉय करू इच्छित असलेल्या APs साठी PoE+ (802.3at) ला समर्थन देऊ शकते की नाही, किंवा तुम्हाला तुमचे स्वतःचे PoE स्विच आणि केबलिंग आणावे लागेल हे निश्चित करा.

अपेक्षित उपस्थिती संख्या, कार्यक्रमाचा कार्यक्रम (एक कीनोट सत्र नेटवर्किंग रिसेप्शनपेक्षा खूप वेगळा लोड प्रोफाइल तयार करते) आणि कोणत्याही उत्पादन प्रणालींच्या थ्रूपुट आवश्यकतांवर आधारित तुमचे क्षमता मॉडेल अंतिम करा.

टप्पा 2: हार्डवेअर खरेदी आणि बॅकहॉल ऑर्डरिंग (कार्यक्रमापूर्वी 6–8 आठवडे)

साइट सर्वेक्षणानंतर लगेच तुमची लीज्ड लाइन ऑर्डर करा. चार ते सहा आठवड्यांची प्रोव्हिजनिंग विंडो संपूर्ण डिप्लॉयमेंटसाठी महत्त्वपूर्ण मार्ग आहे. जर कार्यक्रमाच्या ठिकाणी आधीच लीज्ड लाइन असेल, तर ठिकाणाच्या IT टीमसोबत समर्पित बँडविड्थ वाटपासाठी वाटाघाटी करा — सध्याची पायाभूत सुविधा उपलब्ध करून दिली जाईल असे गृहीत धरू नका.

हार्डवेअरसाठी, खरेदी आणि भाड्याने घेण्याची निवड तुमच्या कार्यक्रमांच्या वारंवारतेवर अवलंबून असते. वर्षातून चारपेक्षा जास्त वेळा इव्हेंट WiFi डिप्लॉय करणाऱ्या संस्थांसाठी, पोर्टेबल किटची मालकी — एंटरप्राइझ APs, व्यवस्थापित PoE स्विच, रॅक-माउंट राउटर आणि केबलिंग — वारंवार भाड्याने घेण्यापेक्षा अधिक किफायतशीर आहे. एकवेळच्या कार्यक्रमांसाठी, विशेषज्ञ इव्हेंट WiFi भाड्याने देणाऱ्या कंपन्या ऑन-साइट सपोर्टसह पूर्व-कॉन्फिगर केलेले हार्डवेअर प्रदान करतात, ज्यामुळे डिप्लॉयमेंटचा धोका लक्षणीयरीत्या कमी होतो.

भाड्याने किंवा खरेदीसाठी APs निर्दिष्ट करताना, 200 पेक्षा जास्त वापरकर्त्यांसाठी कोणत्याही डिप्लॉयमेंटसाठी WiFi 6 (802.11ax) हार्डवेअरला प्राधान्य द्या. WiFi 6 ची OFDMA आणि BSS Colouring वैशिष्ट्ये WiFi 5 (802.11ac) च्या तुलनेत उच्च-घनतेच्या वातावरणात महत्त्वपूर्ण कार्यक्षमतेत सुधारणा देतात.

टप्पा 3: कार्यक्रमापूर्वीची कॉन्फिगरेशन आणि चाचणी (कार्यक्रमापूर्वी 1–2 आठवडे)

स्थळावर पोहोचण्यापूर्वी सर्व नेटवर्क उपकरणे स्टेजिंग वातावरणात कॉन्फिगर करा. यात कोर स्विचवरील VLAN कॉन्फिगरेशन, वायरलेस कंट्रोलरवरील SSID-ते-VLAN मॅपिंग, DHCP स्कोप कॉन्फिगरेशन आणि Captive Portal एकत्रीकरण समाविष्ट आहे. स्टेजिंग वातावरणात चाचणी करणे हे कार्यक्रमाच्या दिवशी समस्या निवारण करण्यापेक्षा खूप अधिक कार्यक्षम आहे.

साठी captiव्ह पोर्टल कॉन्फिगरेशन, या टप्प्यावर Purple चे प्लॅटफॉर्म समाकलित करा. ब्रँडेड स्प्लॅश पेज, प्रमाणीकरण पद्धत (ईमेल, सोशल लॉगिन किंवा SMS), संमती कार्यप्रवाह आणि प्रमाणीकरणानंतरचे कोणतेही रीडायरेक्ट कॉन्फिगर करा. अनेक डिव्हाइस प्रकारांवर संपूर्ण वापरकर्ता प्रवासाची चाचणी घ्या — iOS, Android, Windows आणि macOS हे सर्व Captive Portal डिटेक्शन वेगवेगळ्या प्रकारे हाताळतात आणि रीडायरेक्ट यंत्रणा योग्यरित्या कार्य करण्यासाठी प्रत्येकाची विशिष्ट आवश्यकता असते.

DHCP स्कोप, प्रमाणीकरण बॅकएंड आणि अपलिंक अपेक्षित पीक लोड हाताळू शकतात हे प्रमाणित करण्यासाठी WiFi क्लायंट सिम्युलेटर वापरून लोड चाचणी करा. Spirent किंवा Ixia सारखी साधने या उद्देशासाठी शेकडो समवर्ती WiFi क्लायंटचे अनुकरण करू शकतात.

टप्पा 4: ऑन-साइट डिप्लॉयमेंट (कार्यक्रमाच्या आदल्या दिवशी)

कार्यक्रमाचे ठिकाण उपस्थितांसाठी उघडण्यापूर्वी इन्स्टॉलेशन आणि चाचणी पूर्ण करण्यासाठी पुरेसा वेळ घेऊन साइटवर पोहोचा. साइट सर्वेक्षण योजनेनुसार APs माउंट करा — सर्वदिशात्मक कव्हरेजसाठी सीलिंग माउंटिंगला प्राधान्य दिले जाते; जिथे सीलिंग ॲक्सेस उपलब्ध नाही तिथे वॉल माउंटिंग स्वीकार्य आहे. सर्व केबलिंग करा आणि लेबल लावा, तसेच प्रत्येक AP चे भौतिक स्थान फोटो आणि फ्लोअर प्लॅन ॲनोटेशनसह दस्तऐवजीकरण करा.

सर्व हार्डवेअर स्थापित झाल्यानंतर, कव्हरेज प्रमाणित करण्यासाठी लॅपटॉप किंवा समर्पित सर्वेक्षण डिव्हाइस वापरून इन्स्टॉलेशननंतरचे सर्वेक्षण करा. संपूर्ण उपस्थिती क्षेत्रात फिरा आणि सर्वत्र -65 dBm किंवा त्याहून अधिक सिग्नल सामर्थ्य असल्याची खात्री करा. कार्यक्रम सुरू होण्यापूर्वी कोणतीही कव्हरेज गॅप्स ओळखा आणि त्यांचे निराकरण करा.

एंड-टू-एंड वापरकर्ता प्रवासाची चाचणी घ्या: प्रत्येक SSID शी चाचणी डिव्हाइस कनेक्ट करा, Captive Portal प्रमाणीकरण पूर्ण करा आणि इंटरनेट ॲक्सेस उपलब्ध असल्याची पडताळणी करा. स्टाफ VLAN वर कार्ड पेमेंट टर्मिनल्सची चाचणी घ्या. उत्पादन VLAN वरील AV उपकरणे सर्व आवश्यक गंतव्यस्थानांपर्यंत पोहोचू शकतात याची खात्री करा.

टप्पा 5: ऑन-साइट व्यवस्थापन आणि निरीक्षण

कार्यक्रमादरम्यान, वायरलेस कंट्रोलरच्या व्यवस्थापन डॅशबोर्डचा वापर करून नेटवर्कचे रिअल टाइममध्ये निरीक्षण करा. पाहण्यासाठी महत्त्वाची मेट्रिक्स आहेत: AP असोसिएशन संख्या (शिफारस केलेल्या क्लायंट क्षमतेच्या 80% पेक्षा जास्त असलेल्या कोणत्याही AP ला ध्वजांकित करा), चॅनल वापर, DHCP पूल वापर आणि अपलिंक थ्रूपुट. Purple चे WiFi Analytics प्लॅटफॉर्म वापरकर्त्याच्या वर्तनामध्ये (ड्वेल टाइम, पीक कनेक्शन कालावधी आणि पोर्टल रूपांतरण दर) दृश्यमानतेचा एक अतिरिक्त स्तर प्रदान करते — जे रिअल-टाइम व्यवस्थापनासाठी आणि कार्यक्रमोत्तर अहवालासाठी दोन्हीसाठी मौल्यवान आहे.

नेटवर्क समस्यांसाठी एक स्पष्ट एस्केलेशन प्रक्रिया ठेवा. कार्यक्रम कर्मचाऱ्यांकडून नेटवर्क-संबंधित सर्व सपोर्ट विनंत्यांसाठी एकच संपर्क बिंदू नियुक्त करा आणि ऑन-साइट नेटवर्क इंजिनियरला गेस्ट नेटवर्कपासून स्वतंत्र असलेल्या आउट-ऑफ-बँड व्यवस्थापन कनेक्शनद्वारे सर्व उपकरणांवर रिमोट ॲक्सेस असल्याची खात्री करा.

सर्वोत्तम पद्धती

खालील शिफारसी हॉस्पिटॅलिटी , रिटेल आणि कॉन्फरन्स वातावरणातील मोठ्या प्रमाणावर केलेल्या कार्यक्रम डिप्लॉयमेंट्समधून मिळालेल्या विक्रेता-तटस्थ सर्वोत्तम पद्धती दर्शवतात.

स्टाफ आणि उत्पादन नेटवर्कसाठी SSID ब्रॉडकास्टिंग अक्षम करा. हे SSIDs उपस्थितांना दिसण्याचे कोणतेही कार्यात्मक कारण नाही. त्यांना लपवल्याने हल्ल्याचा पृष्ठभाग कमी होतो आणि अपघाती कनेक्शन टाळता येतात.

गेस्ट VLAN वर आक्रमक DHCP लीज वेळ सेट करा. 30-60 मिनिटांची लीज वेळ डिस्कनेक्ट झालेल्या डिव्हाइसेसमधील IP ॲड्रेस त्वरित परत मिळवण्याची खात्री करते. हे विशेषतः बहु-दिवसीय कार्यक्रमांमध्ये महत्त्वाचे आहे जिथे सत्रांदरम्यान उपस्थितीची लोकसंख्या लक्षणीयरीत्या बदलते.

स्टाफ आणि उत्पादन VLANs वर 802.1X प्रमाणीकरण लागू करा. 802.1X सह WPA3-Enterprise प्रति-वापरकर्ता प्रमाणीकरण प्रदान करते आणि सामायिक प्री-शेअर्ड की धोक्यात येण्याचा धोका दूर करते. गेस्ट नेटवर्कसाठी, WPA3-Personal किंवा Captive Portal सह एक ओपन नेटवर्क हा मानक दृष्टिकोन आहे.

गेस्ट VLAN वर DNS-over-HTTPS किंवा DNS फिल्टरिंग वापरा. सार्वजनिक कार्यक्रम नेटवर्क DNS हायजॅकिंग आणि फिशिंग हल्ल्यांचे लक्ष्य असतात. DNS फिल्टरिंग लागू करणे — एकतर तुमच्या अपस्ट्रीम प्रदात्याद्वारे किंवा समर्पित DNS सुरक्षा सेवेद्वारे — उपस्थितांसाठी संरक्षणाचा एक महत्त्वाचा स्तर प्रदान करते. Purple चे प्लॅटफॉर्म Captive Portal स्तरावर हे फिल्टरिंग लागू करण्यासाठी DNS सुरक्षा प्रदात्यांशी समाकलित होते.

सर्वकाही दस्तऐवजीकरण करा. तुम्ही साइटवर पोहोचण्यापूर्वी नेटवर्क डायग्राम, केबलिंग शेड्यूल आणि AP प्लेसमेंट नकाशा तयार करा. हे दस्तऐवजीकरण कार्यक्रमादरम्यान समस्या निवारणासाठी आणि त्याच ठिकाणी भविष्यातील डिप्लॉयमेंट्सचे नियोजन करण्यासाठी अमूल्य आहे.

विमानतळ आणि वाहतूक हब डिप्लॉयमेंट्ससाठी, अतिरिक्त सुरक्षा विचारांची आवश्यकता असते — Purple चे airport WiFi security वरील मार्गदर्शक उच्च-पाऊल सार्वजनिक वातावरणाशी संबंधित विशिष्ट धोका मॉडेल आणि शमन धोरणे समाविष्ट करते.

समस्या निवारण आणि धोका कमी करणे

DHCP पूल संपणे

इव्हेंट WiFi मधील ही सर्वात सामान्य बिघाड पद्धत आहे. लक्षणांमध्ये WiFi शी कनेक्ट होणारी परंतु IP ॲड्रेस मिळवू न शकणारी डिव्हाइसेस, किंवा APIPA ॲड्रेस (169.254.x.x) प्राप्त करणारी डिव्हाइसेस यांचा समावेश होतो. उपाय म्हणजे DHCP स्कोपचा आकार वाढवणे आणि लीज वेळ कमी करणे. प्रतिबंध सोपा आहे: तुमच्या DHCP स्कोपचा आकार अपेक्षित पीक क्लायंट संख्येच्या किमान दुप्पट ठेवा आणि लीज वेळ 30-60 मिनिटांपर्यंत सेट करा.

प्रमाणीकरण सर्व्हर ओव्हरलोड

पीक लोडवर, मोठ्या संख्येने एकाच वेळी प्रमाणीकरण विनंत्या ऑन-प्रिमाइसेस RADIUS सर्व्हर किंवा Captive Portal बॅकएंडला ओव्हरलोड करू शकतात. हे धीमे किंवा अयशस्वी लॉगिन म्हणून दिसून येते. Purple सारखे क्लाउड-होस्टेड प्लॅटफॉर्म बर्स्ट लोड हाताळण्यासाठी ऑटो-स्केल होतात, जो इव्हेंट वापराच्या प्रकरणांसाठी ऑन-प्रिमाइसेस डिप्लॉयमेंट्सपेक्षा एक महत्त्वपूर्ण आर्किटेक्चरल फायदा आहे.

को-चॅनल हस्तक्षेप

एकाधिक APs जवळच्या अंतरावर एकाच चॅनलवर कार्यरत असल्यास, कार्यक्षमतेत लक्षणीय घट होते. लक्षणांमध्ये चांगल्या सिग्नल सामर्थ्या असूनही कमी थ्रूपुट आणि वायरलेस कंट्रोलरमध्ये दिसणारे उच्च रिट्राई दर यांचा समावेश होतो. उपाय म्हणजे चॅनल असाइनमेंट्सचे पुनरावलोकन करणे आणि शेजारील APs नॉन-ओव्हरलॅपिंग चॅनलवर असल्याची खात्री करणे. ट्रान्समिट पॉवर कमी केल्याने प्रत्येक AP चा हस्तक्षेप त्रिज्या कमी करून देखील मदत होते.

Captive Portal रीडायरेक्ट अयशस्वी होणे

वेगवेगळे ऑपरेटिंग सिस्टीम Captive Portal शोधण्यासाठी वेगवेगळ्या यंत्रणा वापरतात. iOS समर्पित CNA (Captive Network Assistant) वापरते जे विशिष्ट Apple URL वर HTTP विनंत्या करते. Android Google च्या कनेक्टिव्हिटी चेक सर्व्हरसह अशीच यंत्रणा वापरते. जर तुमचा Captive Portal या प्रोबला योग्यरित्या प्रतिसाद देत नसेल, तर पोर्टल आपोआप उघडणार नाही आणि वापरकर्त्यांना पोर्टल URL वर मॅन्युअली नेव्हिगेट करावे लागेल. तुमचा Captive Portal या विशिष्ट प्रोब विनंत्यांना अडवण्यासाठी आणि प्रतिसाद देण्यासाठी कॉन्फिगर केलेला असल्याची खात्री करा.

अपलिंक बिघाड

इव्हेंट डिप्लॉयमेंटमध्ये अपलिंकवरील एकच बिघाड बिंदू हा सर्वाधिक परिणाम करणारा धोका आहे. प्राथमिक लीज्ड लाइन अयशस्वी झाल्यास आपोआप सक्रिय होणारे 4G/5G बॅकअप कनेक्शन प्रदान करून हे कमी करा. बहुतेक एंटरप्राइझ राउटर सब-सेकंद स्विचओव्हर वेळेसह ड्युअल-WAN फेलओव्हरला समर्थन देतात. इव्हेंटच्या आधीच्या सेटअप दरम्यान फेलओव्हर यंत्रणेची चाचणी घ्या, इव्हेंट दरम्यान नाही.

ROI आणि व्यावसायिक परिणाम

इव्हेंट WiFi ला केवळ एक उपयुक्तता म्हणून नव्हे, तर डेटा मालमत्ता म्हणून अधिकाधिक ओळखले जात आहे. तुमच्या इव्हेंट नेटवर्कशी कनेक्ट होणारा आणि Captive Portal द्वारे प्रमाणीकरण करणारा प्रत्येक उपस्थित फर्स्ट-पार्टी डेटा — ईमेल पत्ता, लोकसंख्याशास्त्रीय माहिती आणि वर्तणूक डेटा — प्रदान करतो, ज्याला इव्हेंट आयोजक, ठिकाण ऑपरेटर आणि प्रायोजकांसाठी महत्त्वपूर्ण व्यावसायिक मूल्य आहे.

Purple चे WiFi Analytics प्लॅटफॉर्म या मूल्याचे थेट परिमाण करते. इव्हेंटनंतरचे अहवाल एकूण अद्वितीय कनेक्शन, सर्वाधिक समवर्ती वापरकर्ते, सरासरी सत्र कालावधी, पोर्टल रूपांतरण दर आणि मार्केटिंग संप्रेषणांसाठी ऑप्ट-इन दरांवर डेटा प्रदान करतात. 70% पोर्टल ऑप्ट-इन दरासह 2,000 उपस्थित असलेल्या परिषदेसाठी, हे एकाच इव्हेंटमध्ये 1,400 नवीन, संमती घेतलेले मार्केटिंग संपर्क दर्शवते — इतर कोणत्याही चॅनेलद्वारे जुळवणे कठीण असलेला अधिग्रहण खर्च.

हॉस्पिटॅलिटी क्षेत्रातील ठिकाण ऑपरेटरसाठी, विश्लेषण स्तर फूटफॉल विश्लेषण आणि ड्वेल टाइम मॅपिंगद्वारे अतिरिक्त मूल्य प्रदान करतो. ठिकाणाच्या कोणत्या क्षेत्रांमध्ये सर्वाधिक सहभाग आकर्षित होतो — आणि किती काळासाठी — हे समजून घेतल्याने भविष्यातील इव्हेंटसाठी लेआउट निर्णय, F&B प्लेसमेंट आणि प्रायोजक स्थिती निश्चित करण्यात मदत होते.

इव्हेंट WiFi गुंतवणुकीसाठी ROI गणनेमध्ये तीन प्रकारच्या परताव्याचा विचार केला पाहिजे: ऑपरेशनल (चांगल्या डिझाइन केलेल्या नेटवर्कमुळे कमी झालेले समर्थन खर्च विरुद्ध तात्पुरते नेटवर्क), व्यावसायिक (फर्स्ट-पार्टी डेटा कॅप्चर आणि मार्केटिंग ऑप्ट-इन्स), आणि प्रतिष्ठात्मक (उपस्थितीचा अनुभव वाढवणाऱ्या विश्वसनीय, वेगवान नेटवर्कचे ब्रँड मूल्य). मोठ्या प्रमाणावरच्या इव्हेंटसाठी, केवळ व्यावसायिक परतावा दोन किंवा तीन इव्हेंटमध्ये पायाभूत सुविधांच्या गुंतवणुकीचे समर्थन करतो.

महत्त्वाच्या संज्ञा आणि व्याख्या

Access Point (AP)

A hardware device that creates a wireless local area network (WLAN) by transmitting and receiving WiFi signals. In event deployments, enterprise-grade APs are used rather than consumer devices, as they support multiple SSIDs, VLAN tagging, centralised management, and higher concurrent client counts.

IT teams encounter AP specifications when sizing a deployment. Key parameters are the maximum concurrent client count (typically 100–200 for enterprise APs), the supported WiFi standard (802.11ax/WiFi 6 is current best practice), and the ingress protection rating (IP55+ for outdoor use).

VLAN (Virtual Local Area Network)

A logical network segment created within a physical network infrastructure using IEEE 802.1Q tagging. VLANs allow multiple isolated networks to share the same physical switches and cabling, with traffic between VLANs controlled by routing policies.

VLANs are the primary mechanism for network segmentation in event deployments. Separating guest, staff, and production traffic onto different VLANs is both a performance best practice and a PCI DSS compliance requirement where card payments are involved.

Captive Portal

A web page presented to users when they first connect to a WiFi network, requiring authentication or acceptance of terms before internet access is granted. Captive portals are the standard mechanism for guest WiFi access control, GDPR consent capture, and first-party data collection.

The captive portal is the user's first interaction with the event network. Its performance under load — particularly during peak authentication bursts — directly affects the attendee experience. Cloud-hosted portals like Purple's platform scale automatically to handle burst loads.

DHCP (Dynamic Host Configuration Protocol)

A network protocol that automatically assigns IP addresses to devices when they connect to a network. The DHCP server maintains a pool of available addresses (the scope) and assigns them to clients for a defined period (the lease time).

DHCP pool exhaustion — where all available IP addresses are in use and new devices cannot connect — is the most common failure mode in event WiFi. Correct scope sizing and lease time configuration are critical planning steps.

Leased Line

A dedicated, synchronous, uncontended data connection between two points, provided by a telecommunications carrier with a guaranteed Service Level Agreement (SLA). Unlike broadband, a leased line provides equal upload and download speeds and is not shared with other customers.

A leased line is the recommended uplink for event WiFi deployments above 200 attendees. The key differentiator from broadband is the SLA guarantee and the uncontended nature of the connection. Provisioning typically takes 4–6 weeks.

802.11ax (WiFi 6)

The current generation WiFi standard, introducing OFDMA (Orthogonal Frequency Division Multiple Access) and MU-MIMO (Multi-User Multiple Input Multiple Output) to improve performance in high-density environments. WiFi 6 allows an AP to serve multiple clients simultaneously on the same channel, rather than sequentially.

WiFi 6 is the recommended standard for event deployments above 200 users. Its high-density performance improvements over WiFi 5 (802.11ac) are most pronounced in exactly the kind of environment that event WiFi creates: many clients, high contention, mixed device types.

GDPR (General Data Protection Regulation)

EU regulation (2016/679) governing the collection, processing, and storage of personal data. For event WiFi, GDPR requires a lawful basis for data collection, a clear privacy notice, explicit and granular consent for marketing use, and the ability to demonstrate compliance through consent records.

Any event WiFi deployment that collects personal data — email addresses, social login tokens, or device identifiers — must comply with GDPR. The captive portal is the primary compliance enforcement point. Consent for WiFi access and consent for marketing communications must be separate, granular opt-ins.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandating how organisations that process, store, or transmit card payment data must protect that data. PCI DSS requires that cardholder data environments are network-segmented from any public-facing systems.

Any event that processes card payments — ticketing, F&B, merchandise — must ensure that payment systems are on a network segment that is completely isolated from the guest WiFi network. Placing payment terminals on the same VLAN as public WiFi is a PCI DSS compliance failure.

Band Steering

A wireless network feature that actively encourages dual-band capable client devices to connect to the 5 GHz band rather than 2.4 GHz, by delaying or declining association requests on 2.4 GHz from clients that are capable of 5 GHz.

In high-density event environments, the 2.4 GHz spectrum quickly becomes saturated. Band steering is a standard configuration on enterprise APs that reduces 2.4 GHz congestion by pushing capable clients to the less congested 5 GHz band.

QoS (Quality of Service)

Network traffic management techniques that prioritise certain types of traffic over others, ensuring that high-priority applications receive the bandwidth and latency they require even when the network is congested.

QoS is used in event deployments to guarantee bandwidth for production and press VLANs, and to limit the per-user throughput on the guest VLAN to prevent individual heavy users from degrading the experience for all attendees.

केस स्टडीज

A 3,000-seat conference centre is hosting a two-day technology summit. The event includes a 2,500-person keynote hall, 12 breakout rooms of 50–150 people each, an exhibition floor with 80 exhibitor stands, and a press room with 30 journalists requiring reliable high-throughput connectivity. The venue has existing Cat6 cabling throughout but only a 200 Mbps shared broadband connection. How should the network be designed?

The first priority is backhaul. A 200 Mbps shared broadband connection is wholly inadequate for this event. A dedicated leased line of at least 2 Gbps should be ordered immediately — this is the critical path item with a 4–6 week lead time. A 4G/5G bonded backup should be provisioned as a failover.

For the wireless architecture, the keynote hall requires the most careful planning. With 2,500 potential concurrent users, plan for 60–80 APs in the hall alone, deployed at high density with reduced transmit power (8–10 dBm) and manually assigned channels. WiFi 6 APs are essential at this scale.

VLAN design: VLAN 10 (Guest/Attendee), VLAN 20 (Staff/Registration), VLAN 30 (Exhibitor), VLAN 40 (Press/Production), VLAN 50 (AV/Broadcast). The press VLAN should have guaranteed bandwidth allocation via QoS — budget 5 Mbps per journalist for video upload capability.

For exhibitors, provision a separate SSID on VLAN 30 with WPA2-PSK and a unique password per stand distributed at registration. This prevents exhibitors from accessing each other's networks while keeping the provisioning process manageable.

DHCP: Use a /20 scope for the guest VLAN (4,094 usable addresses), /24 for each operational VLAN. Set guest lease time to 30 minutes.

Captive portal: Deploy Purple's Guest WiFi platform on the attendee VLAN with email or social login authentication, a branded splash page, and explicit GDPR consent for post-event marketing. Estimated opt-in yield at 65–70%: approximately 1,600–1,750 consented marketing contacts.

A major retail chain is running a three-day outdoor pop-up event in a city centre square. Expected footfall is 500–800 visitors per day. The event includes a product demonstration area, a payment kiosk, and a social media activation zone where visitors are encouraged to share content. There is no fixed infrastructure — no cabling, no power, no existing network. How do you provision connectivity?

With no fixed infrastructure, the deployment must be entirely self-contained. The network stack consists of: a 5G bonded router (using SIM cards from two different carriers for resilience) providing the uplink; a managed PoE switch powered from a generator or portable UPS; and outdoor-rated WiFi 6 APs with IP67 ingress protection mounted on temporary rigging or event structures.

For an outdoor environment, use directional sector antennas rather than omnidirectional APs to focus coverage on the event footprint and minimise interference with the surrounding area. Position APs at height — 4–6 metres — to maximise coverage radius while reducing ground-level interference.

VLAN design: VLAN 10 (Visitor WiFi with captive portal), VLAN 20 (Staff and Payment Kiosk — PCI DSS scoped), VLAN 30 (Social Media Activation Zone — higher bandwidth allocation). The payment kiosk VLAN must be completely isolated from visitor traffic and should use a wired connection to the PoE switch rather than WiFi where possible.

For the social media activation zone, configure QoS to prioritise upload traffic (Instagram, TikTok uploads are upload-heavy) and ensure the uplink has sufficient headroom. At 800 concurrent visitors with 10% actively uploading content at any given time, budget 5 Mbps per active uploader: 80 users × 5 Mbps = 400 Mbps upload capacity required.

Captive portal: Deploy Purple's platform with a branded splash page tied to the campaign. Collect email addresses and social handles, with opt-in for post-event follow-up. The social media activation zone can be configured to automatically redirect authenticated users to the campaign hashtag page.

For weather resilience, all equipment should be housed in weatherproof enclosures rated to IP65 or above. Have a spare AP and spare PoE injector on site for rapid replacement.

परिस्थिती विश्लेषण

Q1. You are the IT director for a conference centre that hosts 20 events per year, ranging from 50-person boardroom meetings to 1,500-person annual conferences. The venue currently has a 500 Mbps shared broadband connection and a mix of consumer-grade WiFi routers installed by the previous IT team. Attendee complaints about WiFi quality are increasing. What is your infrastructure upgrade roadmap, and what is the business case for the investment?

💡 संकेत:Consider the range of event sizes and the different network requirements for each. Think about whether a single infrastructure can serve all event types, or whether a tiered approach is needed. The business case should address both the cost of the current situation (complaints, lost business) and the revenue opportunity (data capture, premium WiFi as a service offering).

शिफारस केलेला दृष्टिकोन दाखवा

The upgrade roadmap has three components. First, replace the shared broadband with a dedicated leased line of at least 1 Gbps — this is the single highest-impact change and addresses the root cause of most performance complaints. Second, replace the consumer WiFi routers with a managed enterprise wireless infrastructure: a wireless controller, enterprise-grade APs deployed according to a proper site survey, and a managed PoE switch. For a venue of this size, 20–30 APs covering all event spaces is a reasonable starting point. Third, deploy a captive portal platform — Purple's Guest WiFi solution — to provide branded authentication, GDPR-compliant data capture, and analytics reporting.

The business case has two components. The cost of the current situation includes reputational damage from poor WiFi (quantifiable through attendee feedback scores), potential lost bookings from event organisers who specify WiFi quality in their venue requirements, and the IT team time spent responding to complaints. The revenue opportunity includes first-party data capture from every event (at 20 events per year with average 500 attendees and 65% opt-in, that is 6,500 new marketing contacts per year), the ability to offer premium WiFi as a billable service to event organisers, and the analytics data that informs venue layout and F&B decisions.

Q2. An outdoor music festival with 8,000 attendees has hired your company to provide event WiFi services. The site is a greenfield location with no existing infrastructure — no power, no cabling, no fixed structures. The event runs for three days. What are the five highest-risk items in this deployment, and how do you mitigate each one?

💡 संकेत:Think about the dependencies that are most likely to fail in an outdoor, infrastructure-free environment. Consider weather, power, connectivity, hardware failure, and human factors. For each risk, think about both prevention and contingency.

शिफारस केलेला दृष्टिकोन दाखवा

Risk 1 — Uplink failure: With no fixed infrastructure, a leased line is not an option. The mitigation is a bonded 5G solution using SIM cards from at least two different carriers, with automatic failover. Budget for 4–5 SIM cards across carriers with the best coverage at the specific site location (verify this with a site visit before the event). Risk 2 — Power failure: All network equipment runs from generators. The mitigation is a UPS (uninterruptible power supply) between the generator and the network equipment, providing 15–30 minutes of runtime during generator transitions or refuelling. Have a spare generator on site. Risk 3 — Hardware failure: In an outdoor environment, hardware failure rates are higher due to weather, vibration, and physical damage. Bring 20% spare hardware — spare APs, spare PoE injectors, spare patch cables. Document the configuration of every device so that a replacement can be provisioned in under 10 minutes. Risk 4 — Weather damage: All outdoor hardware must be IP67 rated. All cabling must be run in conduit or cable management rated for outdoor use. All equipment enclosures must be sealed and elevated off the ground to prevent water ingress. Risk 5 — DHCP exhaustion: At 8,000 attendees, a standard DHCP scope will fail. Configure a /19 subnet (8,190 usable addresses) with a 30-minute lease time. Monitor the DHCP pool utilisation in real time and have a plan to expand the scope if utilisation exceeds 80%.

Q3. A legal conference is using your event WiFi service. The event organiser wants to collect attendee email addresses through the captive portal and use them for post-event marketing. The event has attendees from both the UK and the EU. What GDPR compliance requirements apply, and how should the captive portal be configured to meet them?

💡 संकेत:Consider the distinction between the lawful basis for providing WiFi access and the lawful basis for marketing communications. Think about what information must be presented to users, what consent records must be kept, and how the rights of data subjects are handled.

शिफारस केलेला दृष्टिकोन दाखवा

Under GDPR (and the UK GDPR post-Brexit), the collection of email addresses and their use for marketing requires explicit, informed, and freely given consent. The captive portal must be configured as follows. First, the splash page must include a clear privacy notice that identifies the data controller (the event organiser), specifies what data is collected, how it will be used, and how long it will be retained. Second, consent for WiFi access and consent for marketing communications must be separate opt-ins — a single checkbox that conflates the two is non-compliant. Users must be able to access the WiFi without consenting to marketing. Third, the marketing opt-in checkbox must be unchecked by default (no pre-ticked boxes). Fourth, the consent record — including the timestamp, the IP address, and the specific consent text presented — must be stored and retrievable, as required by Article 7(1) GDPR. Fifth, the privacy notice must include information about data subject rights (access, erasure, portability) and provide a contact mechanism for exercising those rights. Purple's Guest WiFi platform handles all of these requirements natively, storing consent records with full audit trail and providing a compliant consent workflow out of the box. For a UK/EU mixed audience, the same GDPR standard applies to both — UK GDPR and EU GDPR are substantively identical in their consent requirements.