हेल्थकेअर WiFi: HIPAA, DSPT आणि WiFi अनुपालन स्पष्टीकरण

हे मार्गदर्शक हेल्थकेअर वातावरणात वायरलेस नेटवर्क तैनात करणाऱ्या IT व्यवस्थापक, नेटवर्क आर्किटेक्चर आणि अनुपालन अधिकाऱ्यांसाठी एक निश्चित तांत्रिक संदर्भ प्रदान करते. हे HIPAA (यूएस) आणि NHS डेटा सुरक्षा आणि संरक्षण टूलकिट (DSPT, यूके) च्या विशिष्ट आवश्यकतांना ठोस नेटवर्क आर्किटेक्चर निर्णयांशी जोडते — ज्यामध्ये सेगमेंटेशन, ओळख-आधारित प्रवेश, एन्क्रिप्शन मानके आणि IoMT डिव्हाइस हाताळणी समाविष्ट आहे. Purple चे गेस्ट WiFi आणि ॲनालिटिक्स प्लॅटफॉर्म, नियंत्रित वायरलेस इस्टेटमध्ये रुग्ण आणि अभ्यागतांच्या कनेक्टिव्हिटीचे व्यवस्थापन करण्यासाठी एक अनुरूप, एंटरप्राइझ-ग्रेड समाधान म्हणून सादर केले आहे.

🎧 हे मार्गदर्शक ऐका

ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल विश्लेषण

- नियामक परिस्थिती

- नेटवर्क आर्किटेक्चर: चार विश्वास क्षेत्रे

- ओळख-आधारित प्रवेश: सामायिक PSKs च्या पलीकडे जाणे

- ट्रान्समिशन सुरक्षा आणि एन्क्रिप्शन मानके

- IoMT डिव्हाइस व्यवस्थापन: सर्वात कठीण समस्या

- रुग्ण आणि अभ्यागत WiFi: घर्षणाशिवाय अनुपालन

- अंमलबजावणी मार्गदर्शक

- टप्पा 1: शोध आणि जोखीम मूल्यांकन (आठवडे 1–3)

- टप्पा 2: आर्किटेक्चर डिझाइन (आठवडे 4–6)

- टप्पा 3: उपयोजन आणि स्थलांतर (आठवडे 7–12)

- टप्पा 4: ऑडिट लॉगिंग आणि मॉनिटरिंग (सुरू)

- सर्वोत्तम पद्धती

- समस्यानिवारण आणि जोखीम कमी करणे

- सामान्य अपयश मोड 1: VLAN लीकेज

- सामान्य अपयश मोड 2: प्रमाणपत्र कालबाह्यता ज्यामुळे क्लिनिकल व्यत्यय येतो

- सामान्य अपयश मोड 3: iOS/Android वर Captive Portal बायपास

- सामान्य अपयश मोड 4: नेटवर्क बदलांनंतर IoMT उपकरणे अयशस्वी होणे

- सामान्य अपयश मोड 5: अपुरे ऑडिट लॉग रिटेन्शन

- ROI आणि व्यवसायावर परिणाम

कार्यकारी सारांश

हेल्थकेअर WiFi अनुपालन ही कॉन्फिगरेशन सेटिंग नाही — ती एक आर्किटेक्चरल शिस्त आहे. तुमची संस्था युनायटेड स्टेट्समध्ये HIPAA अंतर्गत कार्यरत असो किंवा युनायटेड किंगडममध्ये NHS डेटा सुरक्षा आणि संरक्षण टूलकिट (DSPT) अंतर्गत, नियामक अपेक्षा समान आहे: तुमच्या वायरलेस इस्टेटवरील प्रत्येक डिव्हाइस, प्रत्येक वापरकर्ता आणि प्रत्येक डेटा प्रवाह नोंदणीकृत, नियंत्रित आणि ऑडिट करण्यायोग्य असणे आवश्यक आहे.

अमेरिकेत हेल्थकेअर डेटा उल्लंघनाचा सरासरी खर्च आता प्रति घटनेमागे $10.9 दशलक्ष पेक्षा जास्त आहे, ज्यामुळे सलग तेराव्या वर्षी उल्लंघनासाठी हा सर्वात महागडा क्षेत्र बनला आहे. यूकेमध्ये, ज्या NHS ट्रस्ट्स त्यांच्या वार्षिक DSPT सबमिशनमध्ये अयशस्वी होतात, त्यांना राष्ट्रीय प्रणालींमध्ये प्रवेश गमावण्याचा आणि अनिवार्य सुधारणा कार्यक्रमांना सामोरे जावे लागते. वायरलेस नेटवर्क दोन्ही वातावरणात वारंवार सर्वात कमकुवत दुवा असते — तंत्रज्ञान अपुरे असल्यामुळे नाही, तर अनुपालन फ्रेमवर्क विचारात न घेता तैनातीचे निर्णय घेतल्यामुळे.

हे मार्गदर्शक तांत्रिक आर्किटेक्चर, नियामक मॅपिंग आणि दोन्ही फ्रेमवर्क पूर्ण करणारे हेल्थकेअर -ग्रेड वायरलेस नेटवर्क तैनात करण्यासाठी आवश्यक अंमलबजावणीच्या चरणांचा समावेश करते. हे रुग्ण आणि अभ्यागतांच्या गेस्ट WiFi च्या विशिष्ट आव्हानाला देखील संबोधित करते — जी एक सेवा एकाच वेळी सुलभ, अनुरूप आणि क्लिनिकल प्रणालींपासून पूर्णपणे वेगळी असणे आवश्यक आहे.

तांत्रिक सखोल विश्लेषण

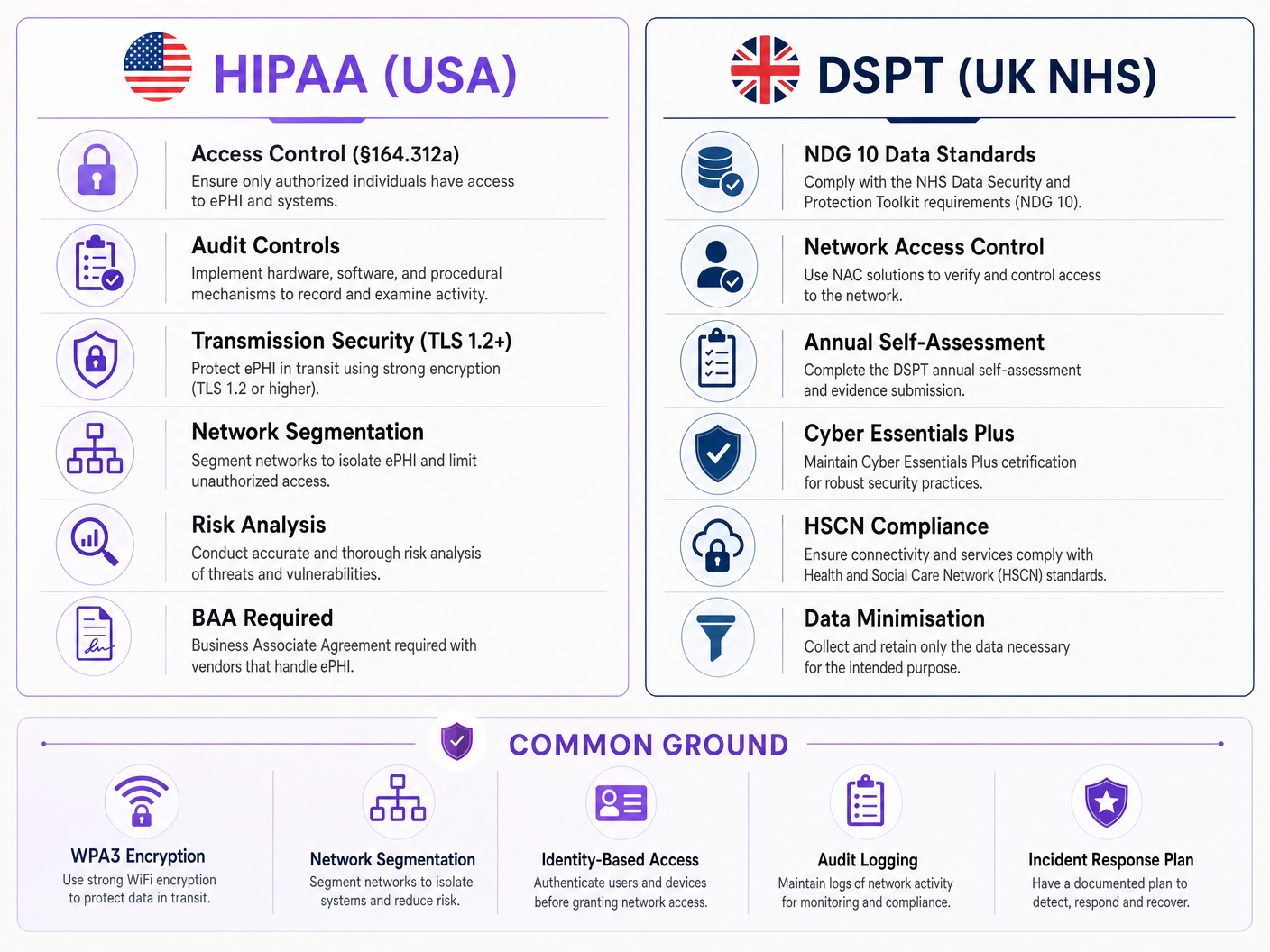

नियामक परिस्थिती

HIPAA चा सुरक्षा नियम (45 CFR भाग 164) इलेक्ट्रॉनिक संरक्षित आरोग्य माहिती (ePHI) साठी तीन प्रकारच्या सुरक्षा उपाययोजना स्थापित करतो: प्रशासकीय, भौतिक आणि तांत्रिक. वायरलेस नेटवर्कसाठी, §164.312 अंतर्गत तांत्रिक सुरक्षा उपाय सर्वात थेट लागू आहेत. यामध्ये प्रवेश नियंत्रणे (§164.312(a)(1)), ऑडिट नियंत्रणे (§164.312(b)), अखंडता नियंत्रणे (§164.312(c)(1)), आणि ट्रान्समिशन सुरक्षा (§164.312(e)(1)) अनिवार्य आहेत. महत्त्वाचे म्हणजे, सुरक्षा नियम तंत्रज्ञान-तटस्थ आहे — तो विशिष्ट प्रोटोकॉलची शिफारस करत नाही, परंतु संस्थांनी मानक पूर्ण करणारे यंत्रणा लागू करणे आवश्यक आहे.

NHS DSPT दहा राष्ट्रीय डेटा गार्डियन (NDG) डेटा सुरक्षा मानकांभोवती संरचित आहे. वायरलेस नेटवर्कसाठी, सर्वात संबंधित मानक 1 (वैयक्तिक गोपनीय डेटा केवळ आवश्यक असलेल्या कर्मचाऱ्यांसाठी उपलब्ध आहे), मानक 6 (सर्व वैयक्तिक डेटा कायदेशीर आणि न्याय्यपणे प्रक्रिया केला जातो), आणि मानक 9 (असमर्थित प्रणाली ओळखल्या जातात आणि व्यवस्थापित केल्या जातात) आहेत. DSPT मध्ये सायबर एसेन्शियल्स प्लस आवश्यकता देखील समाविष्ट आहेत, ज्यामध्ये नेटवर्क बाउंड्री फायरवॉल, सुरक्षित कॉन्फिगरेशन, प्रवेश नियंत्रण, मालवेअर संरक्षण आणि पॅच व्यवस्थापन यासह विशिष्ट तांत्रिक नियंत्रणे अनिवार्य आहेत — या सर्वांचे थेट वायरलेस नेटवर्कवर परिणाम होतात.

दोन फ्रेमवर्कमधील मुख्य फरक अंमलबजावणी यंत्रणा आहे. HIPAA ची अंमलबजावणी HHS ऑफिस फॉर सिव्हिल राईट्स (OCR) द्वारे केली जाते, ज्यामध्ये प्रति उल्लंघन श्रेणी प्रति वर्ष $100 ते $50,000 पर्यंत आर्थिक दंड आकारला जातो. DSPT अनुपालन NHS इंग्लंडद्वारे लागू केले जाते, ज्यामध्ये गैर-अनुपालक संस्थांना NHS राष्ट्रीय प्रणालींमध्ये प्रवेश गमावण्याचा आणि अनिवार्य सुधारणा योजनांना सामोरे जावे लागण्याची शक्यता असते. दोन्ही फ्रेमवर्कसाठी वार्षिक पुनरावलोकन आणि पुरावे सादर करणे आवश्यक आहे.

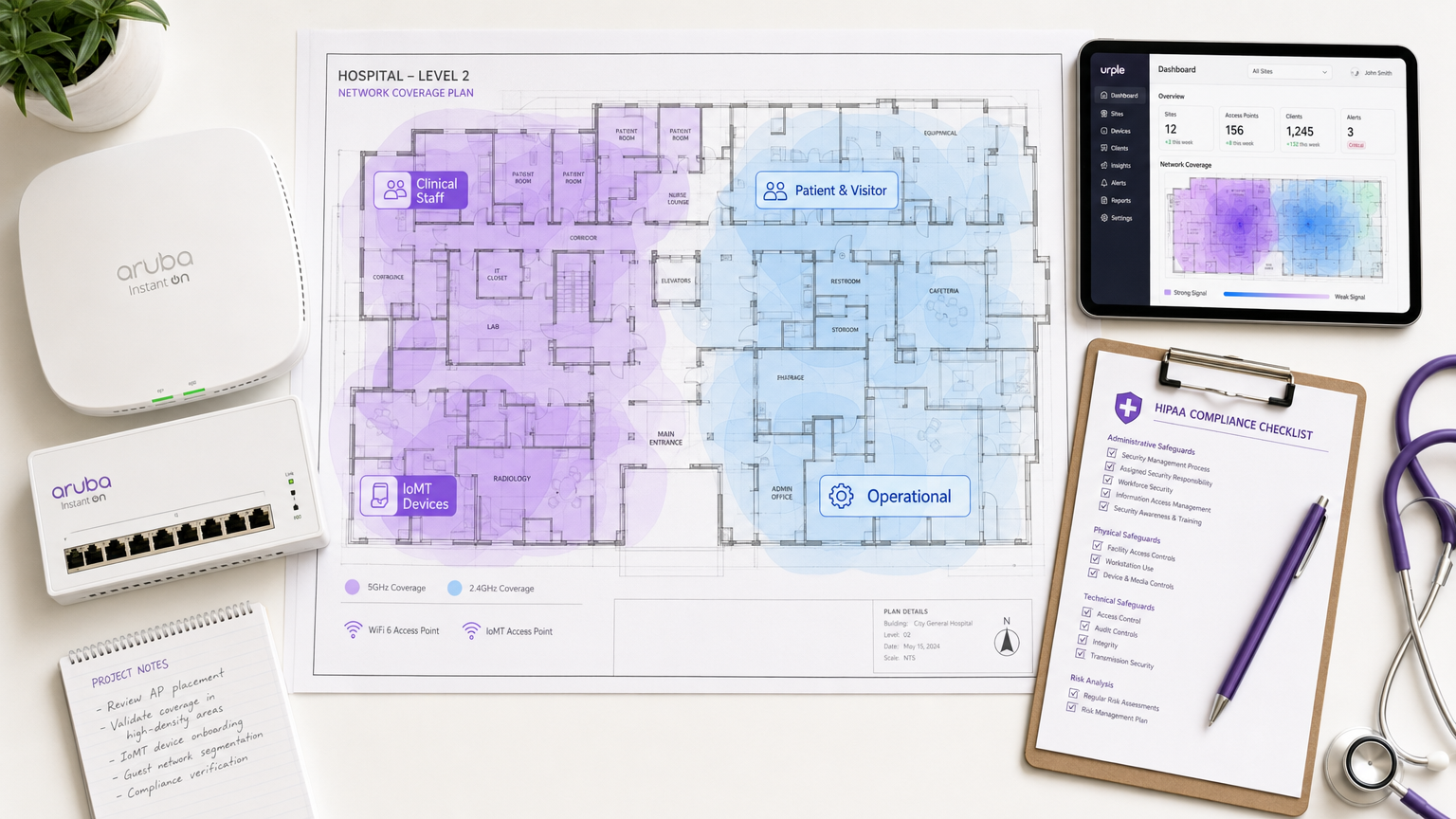

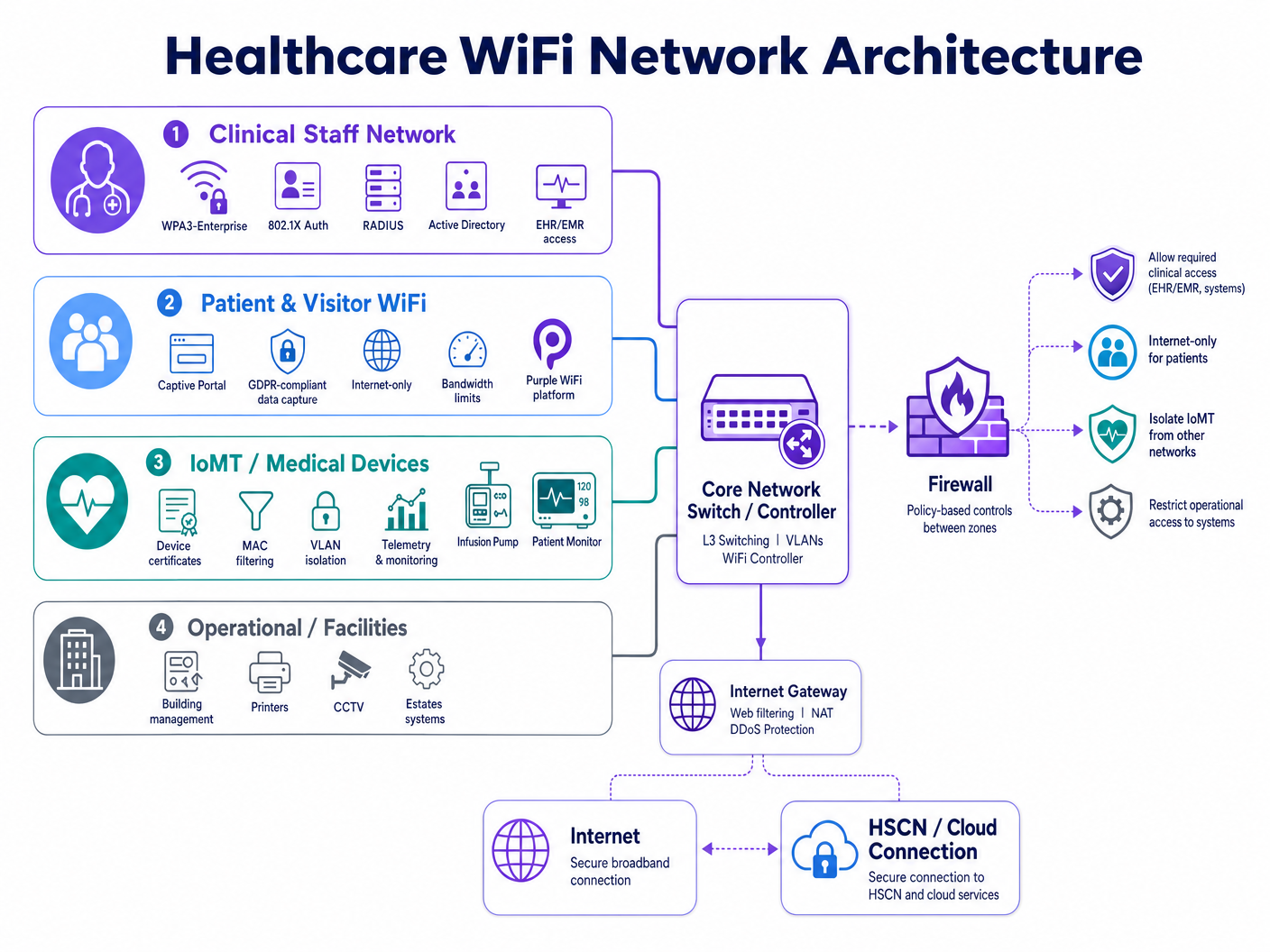

नेटवर्क आर्किटेक्चर: चार विश्वास क्षेत्रे

हेल्थकेअर WiFi अनुपालनाचे मूलभूत तत्त्व म्हणजे नेटवर्कचे विशिष्ट विश्वास क्षेत्रांमध्ये विभाजन. एक सपाट नेटवर्क — अनेक SSIDs असलेले नेटवर्क देखील — जर अंतर्निहित धोरण अंमलबजावणी कमकुवत असेल तर कोणत्याही फ्रेमवर्कच्या प्रवेश नियंत्रण आवश्यकता पूर्ण करत नाही.

अनुपालक हॉस्पिटल वायरलेस इस्टेटला चार भिन्न धोरण डोमेनची आवश्यकता असते:

| क्षेत्र | वापरकर्ता/डिव्हाइस प्रकार | प्रमाणीकरण पद्धत | प्रवेश व्याप्ती | अनुपालन चालक |

|---|---|---|---|---|

| क्लिनिकल कर्मचारी | चिकित्सक, परिचारिका, प्रशासक | WPA3-Enterprise, 802.1X, RADIUS | EHR/EMR, क्लिनिकल ॲप्स, अंतर्गत सेवा | HIPAA §164.312(a), DSPT मानक 1 |

| रुग्ण आणि अभ्यागत | रुग्ण, कुटुंबे, अभ्यागत | Captive portal (GDPR-अनुरूप) | केवळ इंटरनेट, अंतर्गत राउटिंग नाही | HIPAA §164.312(e), GDPR कलम 5 |

| IoMT / वैद्यकीय उपकरणे | इन्फ्युजन पंप, मॉनिटर्स, टेलीमेट्री | डिव्हाइस प्रमाणपत्रे, MAC फिल्टरिंग | प्रति डिव्हाइस प्रकार मायक्रो-सेगमेंटेड | HIPAA किमान आवश्यक, DSPT मानक 9 |

| ऑपरेशनल / सुविधा | प्रिंटर, CCTV, BMS, इस्टेट्स | समर्पित VLAN, व्यवस्थापित क्रेडेन्शियल्स | केवळ ऑपरेशनल प्रणाली | DSPT मानक 6, HIPAA §164.312(a) |

विभाजन नेटवर्क स्तरावर लागू केले पाहिजे — केवळ SSID लेबलवर नाही. प्रत्येक क्षेत्राला स्वतःचे VLAN, समर्पित फायरवॉल धोरण आणि इंटर-झोन ॲक्सेस कंट्रोल लिस्ट (ACLs) आवश्यक आहेत जे डीफॉल्टनुसार नाकारतात. क्लिनिकल स्टाफ झोनमध्ये गेस्ट झोनकडे कोणताही राउटेबल मार्ग नसावा आणि IoMT झोनमध्ये प्रत्येक डिव्हाइस प्रकाराला आवश्यक असलेल्या विशिष्ट सर्व्हर आणि पोर्ट्सपर्यंतच संप्रेषण मार्ग प्रतिबंधित असावेत.

ओळख-आधारित प्रवेश: सामायिक PSKs च्या पलीकडे जाणे

सामायिक प्री-शेअर्ड की (PSKs) हेल्थकेअर वायरलेस तैनातीमध्ये सर्वात सामान्य अनुपालन अपयश आहेत. ते ऑपरेशनलदृष्ट्या सोयीस्कर आहेत परंतु तीन गंभीर समस्या निर्माण करतात: ते विशिष्ट वापरकर्ता किंवा डिव्हाइसला दिले जाऊ शकत नाहीत, कर्मचाऱ्यांच्या उलाढालीशी जुळणाऱ्या वेळापत्रकानुसार ते क्वचितच फिरवले जातात आणि जेव्हा एखादा कर्मचारी निघून जातो किंवा डिव्हाइस बंद केले जाते तेव्हा त्वरित रद्द करण्याची कोणतीही यंत्रणा ते प्रदान करत नाहीत.

EAP-TLS (एक्स्टेंसिबल ऑथेंटिकेशन प्रोटोकॉल — ट्रान्सपोर्ट लेयर सिक्युरिटी) सह IEEE 802.1X हे हेल्थकेअरमध्ये ओळख-आधारित वायरलेस प्रवेशासाठी सध्याचे मानक आहे. या मॉडेल अंतर्गत, प्रत्येक वापरकर्ता किंवा व्यवस्थापित डिव्हाइस संस्थेच्या PKI (पब्लिक की इन्फ्रास्ट्रक्चर) द्वारे जारी केलेले प्रमाणपत्र सादर करते. RADIUS सर्व्हर प्रमाणीप्रमाणपत्र Active Directory किंवा LDAP डिरेक्टरीविरुद्ध प्रमाणित करते, योग्य VLAN आणि धोरण नियुक्त करते आणि टाइमस्टॅम्प, डिव्हाइस आयडेंटिफायर आणि वापरकर्ता ओळखीसह प्रमाणीकरण इव्हेंट लॉग करते. जेव्हा Active Directory मध्ये कर्मचाऱ्याचे खाते अक्षम केले जाते, तेव्हा त्यांचा wireless access पुढील री-प्रमाणीकरण चक्रात रद्द केला जातो — सामान्यतः काही मिनिटांत.

WPA3-Enterprise, IEEE 802.11ax (Wi-Fi 6) स्पेसिफिकेशनमध्ये सादर केलेले, संवेदनशील वातावरणासाठी 192-बिट सुरक्षा मोड अनिवार्य करून आणि Simultaneous Authentication of Equals (SAE) हँडशेकद्वारे फॉरवर्ड सिक्रेसी प्रदान करून हे आणखी मजबूत करते. नवीन डिप्लॉयमेंट्ससाठी, WPA3-Enterprise सर्व क्लिनिकल आणि ऑपरेशनल झोनसाठी मूलभूत मानक असावे.

ट्रान्समिशन सुरक्षा आणि एन्क्रिप्शन मानके

HIPAA §164.312(e)(2)(ii) नुसार, संस्थांनी ePHI ट्रान्झिटमध्ये असताना योग्य वाटेल तेव्हा एन्क्रिप्ट करण्यासाठी एक यंत्रणा लागू करणे आवश्यक आहे. व्यवहारात, ePHI चे कोणतेही wireless transmission एन्क्रिप्टेड असणे आवश्यक आहे. ॲप्लिकेशन-लेयर एन्क्रिप्शनसाठी किमान स्वीकार्य मानक TLS 1.2 आहे, नवीन डिप्लॉयमेंट्ससाठी TLS 1.3 ची जोरदार शिफारस केली जाते. wireless layer वर, WPA3 CCMP-256 (Counter Mode Cipher Block Chaining Message Authentication Code Protocol) एन्क्रिप्शन प्रदान करते, जे जुन्या TKIP आणि AES-CCMP-128 मानकांची जागा घेते.

NHS संस्थांसाठी, HSCN (Health and Social Care Network) सेवांकडे ट्रान्झिटमधील डेटा HSCN सुरक्षा आवश्यकतांचे पालन करणे आवश्यक आहे, ज्यात किमान TLS 1.2 अनिवार्य आहे आणि SSL 3.0, TLS 1.0 आणि TLS 1.1 च्या वापरास प्रतिबंध आहे. HSCN-बाउंड ट्रॅफिक समाप्त करणारा कोणताही wireless access point किंवा कंट्रोलर या सायफर सूट निर्बंधांची अंमलबजावणी करण्यासाठी कॉन्फिगर केलेला असणे आवश्यक आहे.

IoMT डिव्हाइस व्यवस्थापन: सर्वात कठीण समस्या

The Internet of Medical Things आरोग्य सेवा wireless deployments मध्ये सर्वात तांत्रिकदृष्ट्या जटिल अनुपालन आव्हान सादर करते. जुनी वैद्यकीय उपकरणे — इन्फ्यूजन पंप, पेशंट मॉनिटर्स, टेलीमेट्री सिस्टिम्स, इमेजिंग उपकरणे — वारंवार एम्बेडेड ऑपरेटिंग सिस्टिम्सवर चालतात जी 802.1X प्रमाणीकरण किंवा आधुनिक TLS आवृत्त्यांना समर्थन देऊ शकत नाहीत. व्यवस्थापित एंडपॉइंट्सच्या समान वेळापत्रकानुसार त्यांना पॅच केले जाऊ शकत नाही आणि त्यांचे उत्पादक अनेकदा डिव्हाइस प्रमाणपत्रावर परिणाम करणाऱ्या बदलांना प्रतिबंधित करतात.

अनुपालन करणारा दृष्टीकोन म्हणजे कठोर कम्युनिकेशन पाथ नियंत्रणांसह मायक्रो-सेगमेंटेशन. प्रत्येक डिव्हाइस प्रकार किंवा डिव्हाइस फॅमिलीला समर्पित sub-VLAN नियुक्त केले जाते. Firewall ACLs केवळ विशिष्ट स्त्रोत/गंतव्य IP जोड्या, प्रोटोकॉल आणि पोर्ट्सना परवानगी देतात जे डिव्हाइसला त्याच्या क्लिनिकल कार्यासाठी आवश्यक आहेत. इतर सर्व ट्रॅफिक ब्लॉक केले जाते आणि लॉग केले जाते. Network Access Control (NAC) सोल्यूशन्स डिव्हाइस प्रोफाइलिंग लागू करू शकतात — हे सुनिश्चित करतात की इन्फ्यूजन पंप असल्याचा दावा करणारे डिव्हाइस त्याची नियुक्त पॉलिसी मंजूर करण्यापूर्वी खरोखरच तसे वर्तन करते.

DSPT Standard 9 विशेषतः असमर्थित सिस्टिम्सना संबोधित करते: संस्थांनी सध्याच्या सुरक्षा मानकांपर्यंत अद्यतनित न करता येणाऱ्या सर्व सिस्टिम्सची यादी राखली पाहिजे आणि भरपाई नियंत्रणे लागू केली पाहिजेत. IoMT डिव्हाइसेससाठी, भरपाई नियंत्रण म्हणजे वर्धित मॉनिटरिंगसह नेटवर्क आयसोलेशन.

रुग्ण आणि अभ्यागत WiFi: घर्षणाशिवाय अनुपालन

रुग्ण आणि अभ्यागत guest WiFi ही एक क्लिनिकल अनुभवाची आवश्यकता आहे, ऐच्छिक सुविधा नाही. संशोधनातून सातत्याने दिसून येते की कनेक्टिव्हिटी ॲक्सेस रुग्णाची चिंता कमी करतो, दीर्घकाळ दाखल असताना कुटुंबातील संवाद सुधारतो आणि एकूण रुग्ण समाधानामध्ये योगदान देतो. अनुपालनाचे आव्हान हे आहे की क्लिनिकल नेटवर्कमध्ये कोणताही धोका निर्माण न करता ही सेवा प्रदान करणे.

अनुपालन करणाऱ्या रुग्ण WiFi डिप्लॉयमेंटसाठी तीन घटक आवश्यक आहेत. प्रथम, संपूर्ण नेटवर्क आयसोलेशन: guest SSID ने समर्पित गेटवेद्वारे थेट इंटरनेटवर ट्रॅफिक रूट केले पाहिजे, ज्यामध्ये अंतर्गत क्लिनिकल सिस्टिम्स, EHR प्लॅटफॉर्म किंवा प्रशासकीय नेटवर्ककडे कोणताही मार्ग नसावा. दुसरे, GDPR-अनुरूप डेटा हाताळणी: Captive Portal वर कॅप्चर केलेला कोणताही डेटा — ईमेल ॲड्रेस, डिव्हाइस आयडेंटिफायर्स, अटींची स्वीकृती — UK GDPR (NHS संस्थांसाठी) किंवा HIPAA च्या किमान आवश्यक मानकांनुसार (यूएस आरोग्यसेवेसाठी) हाताळला पाहिजे. तिसरे, बँडविड्थ व्यवस्थापन: quality of service (QoS) पॉलिसीजने हे सुनिश्चित केले पाहिजे की अभ्यागत ट्रॅफिक wireless medium ला संतृप्त करू शकत नाही आणि क्लिनिकल ॲप्लिकेशनची कार्यक्षमता कमी करू शकत नाही.

Purple चे guest WiFi प्लॅटफॉर्म विशेषतः या वापरासाठी डिझाइन केलेले आहे. ते GDPR-अनुरूप संमती प्रवाहांसह कॉन्फिगर करण्यायोग्य Captive Portal, रुग्ण संप्रेषणासाठी फर्स्ट-पार्टी डेटा कॅप्चर आणि WiFi analytics प्रदान करते जे ऑपरेशन टीम्सना अभ्यागतांच्या थांबण्याच्या वेळा, पीक वापराचे कालावधी आणि access point लोडची दृश्यमानता देते — हे सर्व क्लिनिकल नेटवर्कमध्ये कोणताही डेटा पाथ तयार न करता. NHS Trusts साठी, Purple च्या डेटा हाताळणी पद्धती DSPT पुरावा सबमिशनला समर्थन देण्यासाठी दस्तऐवजीकरण केलेल्या आहेत.

NHS-विशिष्ट आवश्यकता समाविष्ट असलेल्या तपशीलवार डिप्लॉयमेंट मार्गदर्शकासाठी, NHS Staff WiFi: How to Deploy Secure Wireless Networks in Healthcare पहा.

अंमलबजावणी मार्गदर्शक

टप्पा 1: शोध आणि जोखीम मूल्यांकन (आठवडे 1–3)

एका व्यापक wireless site survey आणि डिव्हाइस इन्व्हेंटरीने सुरुवात करा. सध्या कार्यरत असलेले प्रत्येक SSID, नेटवर्कशी कनेक्ट होणारा प्रत्येक डिव्हाइस प्रकार आणि wireless layer मधून जाणारा प्रत्येक डेटा फ्लो मॅप करा. जुन्या वैद्यकीय उपकरणांकडे विशेष लक्ष द्या — त्यांच्या ऑपरेटिंग सिस्टिम आवृत्त्या, प्रमाणीकरण क्षमता आणि उत्पादक समर्थन स्थितीची नोंद करा. ही इन्व्हेंटरी तुमच्या DSPT पुरावा पॅक आणि तुमच्या HIPAA जोखीम विश्लेषण दस्तऐवजीकरणाचा आधार बनेल.

तुमच्या लक्ष्यित अनुपालन फ्रेमवर्कविरुद्ध गॅप ॲनालिसिस करा. HIPAA साठी, सध्याची नियंत्रणे Technical Safeguards चेकलिस्टविरुद्ध मॅप करा. DSPT साठी, NDG 10 मानकांविरुद्ध पूर्व-मूल्यांकन पूर्ण करा. जिथे सामायिक PSKs वापरले जात आहेत, जिथे नेटवर्क सेगमेंटेशन अनुपस्थित किंवा अपूर्ण आहे आणि जिथे ऑडिट लॉगिंगमध्ये पुरेशी माहिती कॅप्चर केली जात नाही अशा प्रत्येक उदाहरणाची ओळख करा.

टप्पा 2: आर्किटेक्चर डिझाइन (आठवडे 4–6)

वर वर्णन केलेले चार-झोन सेगमेंटेशन मॉडेल डिझाइन करा. DVLAN असाइनमेंट, फायरवॉल धोरण नियम आणि इंटर-झोन ACLs परिभाषित करा. RADIUS इन्फ्रास्ट्रक्चर निर्दिष्ट करा — ते ऑन-प्रिमाइसेस (Microsoft NPS, FreeRADIUS) असो किंवा क्लाउड-होस्टेड (RADIUS-as-a-Service). प्रमाणपत्र-आधारित प्रमाणीकरणासाठी PKI रचना डिझाइन करा, ज्यात प्रमाणपत्र जीवनचक्र व्यवस्थापन आणि रद्द करण्याच्या प्रक्रियांचा समावेश आहे.

अतिथी WiFi झोनसाठी, Captive Portal प्लॅटफॉर्म निवडा आणि कॉन्फिगर करा. डेटा कॅप्चर फील्ड, संमती भाषा आणि डेटा रिटेन्शन धोरण परिभाषित करा. पोर्टलची गोपनीयता सूचना GDPR कलम 13 च्या आवश्यकता (UK/EU उपयोजनांसाठी) किंवा HIPAA च्या गोपनीयता पद्धतींच्या सूचनांच्या आवश्यकता (US उपयोजनांसाठी) पूर्ण करते याची खात्री करा.

टप्पा 3: उपयोजन आणि स्थलांतर (आठवडे 7–12)

झोन क्रमाने उपयोजित करा: प्रथम ऑपरेशनल आणि IoMT झोन (क्लिनिकल ऑपरेशन्ससाठी सर्वात कमी धोका), नंतर कर्मचारी झोन, नंतर अतिथी. प्रत्येक झोनसाठी, चाचणी उपकरणांमधून क्रॉस-झोन ट्रॅफिकचा प्रयत्न करून सेगमेंटेशन प्रमाणित करा — फायरवॉल ACLs अपेक्षित ट्रॅफिकला ब्लॉक करत आहेत याची पुष्टी करा. प्रमाणपत्र रद्द करण्याची चाचणी करून प्रमाणीकरण प्रमाणित करा — Active Directory मध्ये चाचणी खाते अक्षम करा आणि अपेक्षित री-प्रमाणीकरण विंडोमध्ये वायरलेस ॲक्सेस नाकारला जातो याची पुष्टी करा.

टप्प्याटप्प्याने रोलआउट वापरून कर्मचारी उपकरणांना 802.1X प्रमाणीकरणावर स्थलांतरित करा. तुमच्या MDM (Mobile Device Management) प्लॅटफॉर्मद्वारे व्यवस्थापित एंडपॉइंट्सवर डिव्हाइस प्रमाणपत्रे उपयोजित करा. BYOD उपकरणांसाठी, एक वेगळा ऑनबोर्डिंग SSID लागू करा जो कर्मचाऱ्यांच्या झोनमध्ये प्रवेश देण्यापूर्वी वापरकर्त्यांना प्रमाणपत्र स्थापनेद्वारे मार्गदर्शन करतो.

टप्पा 4: ऑडिट लॉगिंग आणि मॉनिटरिंग (सुरू)

तुमचा RADIUS सर्व्हर आणि वायरलेस कंट्रोलर तुमच्या SIEM (Security Information and Event Management) प्लॅटफॉर्मवर प्रमाणीकरण लॉग फॉरवर्ड करण्यासाठी कॉन्फिगर करा. लॉगमध्ये हे समाविष्ट असल्याची खात्री करा: टाइमस्टॅम्प, वापरकर्ता ओळख, डिव्हाइस MAC ॲड्रेस, SSID, VLAN असाइनमेंट, सत्र कालावधी आणि हस्तांतरित बाइट्स. HIPAA अनुपालनासाठी, लॉग किमान सहा वर्षांसाठी ठेवा. DSPT साठी, लॉग नियमितपणे तपासले जातात आणि पुनरावलोकन प्रक्रिया दस्तऐवजीकरण केलेली आहे याची खात्री करा.

असामान्य वर्तनासाठी स्वयंचलित अलर्टिंग लागू करा: व्यवसायाच्या वेळेबाहेर कनेक्ट होणारी उपकरणे, असामान्य डेटा व्हॉल्यूम, उंबरठा ओलांडणारे अयशस्वी प्रमाणीकरण प्रयत्न आणि अनपेक्षित VLANs वर दिसणारी उपकरणे.

सर्वोत्तम पद्धती

सर्व नवीन ॲक्सेस पॉइंट उपयोजनांसाठी WPA3-Enterprise ला मूलभूत मानक म्हणून स्वीकारा. WPA3 WPA2 च्या तुलनेत लक्षणीयरीत्या मजबूत एन्क्रिप्शन आणि फॉरवर्ड सिक्रेसी प्रदान करते आणि Wi-Fi 6 आणि Wi-Fi 6E प्रमाणित उपकरणांसाठी आवश्यक आहे. जुन्या WPA2 उपयोजनांचे निश्चित वेळेत स्थलांतर करण्याचे नियोजन केले पाहिजे.

क्लिनिकल किंवा ऑपरेशनल नेटवर्कवर कधीही सामायिक PSKs वापरू नका. जर जुनी उपकरणे 802.1X ला समर्थन देऊ शकत नसतील, तर कठोर फायरवॉल मायक्रो-सेगमेंटेशनसह एकत्रितपणे, भरपाई नियंत्रण म्हणून MAC-आधारित प्रमाणीकरण लागू करा. तुमच्या जोखीम नोंदणीमध्ये भरपाई नियंत्रणाचे दस्तऐवजीकरण करा.

लहान NHS ट्रस्ट्स आणि GP प्रॅक्टिसेससाठी RADIUS-as-a-Service लागू करा ज्यांच्याकडे ऑन-प्रिमाइसेस RADIUS सर्व्हर चालवण्यासाठी पायाभूत सुविधा नाहीत. क्लाउड-होस्टेड RADIUS सिंगल पॉइंट ऑफ फेल्युअरचा धोका दूर करते आणि प्रमाणपत्र जीवनचक्र व्यवस्थापन सोपे करते.

सेगमेंटेशन सीमांना लक्ष्य करून त्रैमासिक वायरलेस भेदक चाचण्या (penetration tests) करा. विशेषतः VLAN हॉपिंग, रोग ॲक्सेस पॉइंट डिटेक्शन आणि Captive Portal बायपास भेद्यतांसाठी चाचणी करा. तुमचे DSPT पुरावा पॅक किंवा HIPAA जोखीम विश्लेषणामध्ये निष्कर्ष आणि उपाययोजना दस्तऐवजीकरण करा.

तुमच्या NAC प्लॅटफॉर्मसह एकत्रित केलेली सक्रिय डिव्हाइस इन्व्हेंटरी ठेवा. वायरलेस इस्टेटवरील प्रत्येक डिव्हाइसचा ज्ञात मालक, परिभाषित धोरण आणि दस्तऐवजीकरण केलेली पुनरावलोकन तारीख असावी. अज्ञात उपकरणांनी स्वयंचलित अलर्ट ट्रिगर केला पाहिजे आणि तपासणी होईपर्यंत त्यांना क्वारंटाइन केले पाहिजे.

क्षेत्रांमध्ये लागू होणाऱ्या व्यापक एंटरप्राइझ WiFi सुरक्षा तत्त्वांसाठी, Wi-Fi in Auto: The Complete 2026 Enterprise Guide मधील मार्गदर्शन आरोग्य सेवा वातावरणांना थेट लागू होणारे अनेक आर्किटेक्चर नमुने समाविष्ट करते.

समस्यानिवारण आणि जोखीम कमी करणे

सामान्य अपयश मोड 1: VLAN लीकेज

सर्वात वारंवार सेगमेंटेशन अपयश म्हणजे ॲक्सेस लेयरवरील VLAN चुकीचे कॉन्फिगरेशन. सर्व VLANs पास करण्यासाठी चुकीचे कॉन्फिगर केलेला ट्रंक पोर्ट, किंवा जास्त परवानगी असलेल्या गंतव्यस्थानासह फायरवॉल नियम, क्रॉस-झोन ट्रॅफिकला शांतपणे परवानगी देऊ शकतो. उपाय: प्रत्येक कॉन्फिगरेशन बदलानंतर सक्रिय भेदक चाचणीसह सेगमेंटेशन प्रमाणित करा. अनपेक्षित इंटर-VLAN मार्ग शोधण्यासाठी स्वयंचलित नेटवर्क स्कॅनिंग साधने वापरा.

सामान्य अपयश मोड 2: प्रमाणपत्र कालबाह्यता ज्यामुळे क्लिनिकल व्यत्यय येतो

जेव्हा डिव्हाइस प्रमाणपत्रे स्वयंचलित नूतनीकरणाशिवाय कालबाह्य होतात, तेव्हा क्लिनिकल उपकरणांचा वायरलेस ॲक्सेस गमावला जातो — संभाव्यतः शिफ्टच्या मध्यभागी. उपाय: तुमच्या MDM प्लॅटफॉर्मद्वारे किमान 30 दिवसांच्या नूतनीकरण विंडोसह स्वयंचलित प्रमाणपत्र नूतनीकरण लागू करा. 60 दिवसांच्या आत कालबाह्य होणाऱ्या प्रमाणपत्रांसाठी अलर्टिंग कॉन्फिगर करा. कठोर ॲक्सेस लॉगिंगसह, आपत्कालीन क्लिनिकल डिव्हाइस ॲक्सेससाठी ब्रेक-ग्लास PSK ठेवा.

सामान्य अपयश मोड 3: iOS/Android वर Captive Portal बायपास

आधुनिक मोबाइल ऑपरेटिंग सिस्टम Captive Network Assist (CNA) वापरतात — एक हलके ब्राउझर जे Captive Portal रीडायरेक्ट्सला अडवते. iOS किंवा Android CNA वर्तनातील बदल पोर्टल प्रवाह खंडित करू शकतात. उपाय: प्रत्येक OS अपडेट सायकल नंतर सध्याच्या iOS आणि Android आवृत्त्यांवर Captive Portal प्रवाह तपासा. Purple सारखे प्लॅटफॉर्म वापरा जे OS आवृत्त्यांमध्ये पोर्टल सुसंगतता सक्रियपणे राखते.

सामान्य अपयश मोड 4: नेटवर्क बदलांनंतर IoMT उपकरणे अयशस्वी होणे

जुनी वैद्यकीय उपकरणे नेटवर्क बदलांसाठी अत्यंत संवेदनशील असतात. VLAN चे पुनर्क्रमांकन, फायरवॉल धोरण अपडेट किंवा DHCP स्कोप बदल डिव्हाइस कनेक्टिव्हिटी खंडित करू शकतात. उपाय: क्लिनिकल वेळेत IoMT VLANs साठी बदल फ्रीझ विंडो ठेवा. उत्पादन उपयोजनापूर्वी प्रातिनिधिक डिव्हाइस प्रकारांविरुद्ध प्रयोगशाळा वातावरणात सर्व बदलांची चाचणी करा. IoMT VLANs वर परिणाम करणाऱ्या कोणत्याही नेटवर्क बदलापूर्वी डिव्हाइस उत्पादकांच्या क्लिनिकल अभियांत्रिकी संघांशी संपर्क साधा.

सामान्य अपयश मोड 5: अपुरे ऑडिट लॉग रिटेन्शन

HIPAA ला सहा वर्षांच्या लॉग रिटेन्शनची आवश्यकता आहे. अनेक वायरलेस कंट्रोलर 30 किंवा 90 दिवसांच्या लॉग रिटेन्शनवर डीफॉल्ट करतात. उपाय: कॉन्फिगरसर्व वायरलेस इन्फ्रास्ट्रक्चरने योग्य धारणा धोरणांसह केंद्रीकृत SIEM ला लॉग फॉरवर्ड करावेत. तुमच्या HIPAA जोखीम विश्लेषण किंवा DSPT स्वयं-मूल्यांकनाचा भाग म्हणून धारणा संरूपणाची वार्षिक पडताळणी करा.

ROI आणि व्यवसायावर परिणाम

अनुरूप आरोग्यसेवा WiFi साठी व्यवसाय प्रकरण सरळ आहे जेव्हा गैर-अनुपालनाच्या खर्चाच्या तुलनेत मोजले जाते. आरोग्यसेवा संस्थेतील एका HIPAA उल्लंघनामुळे सरासरी $10.9 दशलक्ष एकूण खर्च येतो — ज्यात नियामक दंड, कायदेशीर शुल्क, उपाययोजना आणि प्रतिष्ठेचे नुकसान यांचा समावेश आहे. DSPT अपयशामुळे NHS राष्ट्रीय प्रणालींमध्ये प्रवेश गमावल्यास नैदानिक कार्यवाही अनेक दिवस किंवा आठवडे थांबवू शकते, ज्यामुळे रुग्णाच्या सुरक्षिततेवर थेट परिणाम होतो.

जोखीम कमी करण्यापलीकडे, चांगल्या प्रकारे डिझाइन केलेले वायरलेस एस्टेट मोजता येण्याजोगे कार्यात्मक फायदे देते. नैदानिक कर्मचारी कनेक्टिव्हिटीच्या तात्पुरत्या उपायांवर कमी वेळ घालवतात — 2023 च्या NHS डिजिटल सर्वेक्षणानुसार, 67% नैदानिक कर्मचाऱ्यांनी खराब कनेक्टिव्हिटीला उत्पादकतेतील अडथळा म्हणून उद्धृत केले. MDM द्वारे स्वयंचलित डिव्हाइस ऑनबोर्डिंग वायरलेस ॲक्सेस समस्यांसाठी IT सेवा डेस्क तिकिटे कमी करते. आणि एक अनुरूप, सुव्यवस्थित गेस्ट WiFi सेवा — Purple च्या WiFi Analytics सारख्या प्लॅटफॉर्मद्वारे प्रदान केलेली — प्रथम-पक्षीय रुग्णांचा डेटा तयार करते जो संप्रेषण, समाधान सर्वेक्षण आणि कार्यात्मक नियोजनास समर्थन देऊ शकतो.

NHS ट्रस्टसाठी, यशस्वी DSPT सबमिशनमुळे NHS शेअर्ड बिझनेस सर्व्हिसेस फ्रेमवर्क आणि राष्ट्रीय खरेदी मार्गांमध्ये देखील प्रवेश मिळतो, ज्यामुळे भविष्यातील तंत्रज्ञान खरेदीचा खर्च कमी होतो. अनुरूप वायरलेस आर्किटेक्चरमधील गुंतवणूक संपूर्ण डिजिटल एस्टेटमध्ये लाभांश देते.

तुमच्या आरोग्यसेवा वातावरणात अंमलबजावणी समर्थन आणि अनुरूप गेस्ट WiFi उपयोजनासाठी, Purple च्या आरोग्यसेवा WiFi सोल्यूशन्स एक्सप्लोर करा किंवा तपशीलवार NHS Staff WiFi deployment guide पुनरावलोकन करा.

महत्त्वाच्या संज्ञा आणि व्याख्या

ePHI (Electronic Protected Health Information)

Any individually identifiable health information that is created, received, maintained, or transmitted in electronic form. Under HIPAA, this includes patient names, dates of service, medical record numbers, and any other data that could be used to identify a patient in connection with their health status or care.

IT teams encounter this when designing network segmentation and data handling policies. Any system or network path that could carry ePHI — including wireless networks used by clinical staff — falls under HIPAA's Technical Safeguards requirements.

DSPT (Data Security and Protection Toolkit)

An annual self-assessment framework mandated by NHS England for all organisations that access NHS patient data or connect to NHS systems. Based on the ten National Data Guardian (NDG) Data Security Standards, it requires organisations to demonstrate that personal data is handled securely and that appropriate technical and organisational controls are in place.

NHS Trusts, GP practices, and third-party suppliers with access to NHS systems must complete an annual DSPT submission. For wireless networks, the most relevant standards are Standard 1 (access control), Standard 6 (lawful processing), and Standard 9 (unsupported systems management).

802.1X

An IEEE standard for port-based network access control. It provides an authentication framework that requires devices to present valid credentials (typically a certificate or username/password) to a RADIUS server before being granted network access. In wireless deployments, 802.1X is used with EAP (Extensible Authentication Protocol) to authenticate individual users and devices.

The replacement for shared PSKs in enterprise and healthcare environments. When a staff member's account is disabled in Active Directory, their 802.1X-authenticated wireless access is automatically revoked — providing the access control accountability required by both HIPAA and DSPT.

WPA3-Enterprise

The current Wi-Fi Alliance security certification for enterprise wireless networks, introduced with Wi-Fi 6 (802.11ax). It mandates 192-bit security mode using GCMP-256 encryption and HMAC-SHA-384 for authentication, providing significantly stronger protection than WPA2-Enterprise. It also provides forward secrecy, meaning that compromise of a long-term key does not expose past session traffic.

The baseline encryption standard for new healthcare wireless deployments. Required for Wi-Fi 6 and Wi-Fi 6E certified equipment. Legacy WPA2 deployments should be scheduled for migration as part of the organisation's technology refresh programme.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised authentication, authorisation, and accounting (AAA) for network access. In wireless deployments, the RADIUS server validates 802.1X credentials, assigns VLAN and policy based on user or device identity, and logs every authentication event with a timestamp and device identifier.

The core infrastructure component for identity-based wireless access. Can be deployed on-premises (Microsoft NPS, FreeRADIUS) or as a cloud service (RADIUS-as-a-Service). The RADIUS authentication log is a primary source of evidence for HIPAA audit controls and DSPT access accountability requirements.

IoMT (Internet of Medical Things)

The ecosystem of connected medical devices that communicate over IP networks, including infusion pumps, patient monitors, telemetry systems, imaging equipment, and wearable sensors. IoMT devices typically run embedded operating systems with limited security capabilities and long replacement cycles, creating specific challenges for healthcare network compliance.

The most technically complex compliance challenge in healthcare wireless deployments. IoMT devices frequently cannot support 802.1X authentication or modern TLS versions, requiring compensating controls such as MAC-based authentication, micro-segmentation, and enhanced monitoring. DSPT Standard 9 specifically requires that unsupported systems (which includes many IoMT devices) are inventoried and managed with documented compensating controls.

Network Segmentation / VLAN

The practice of dividing a physical network into multiple logical networks (Virtual Local Area Networks, or VLANs) that are isolated from each other at the network layer. Traffic between VLANs is controlled by firewall policies and access control lists. In healthcare, segmentation is used to isolate clinical, guest, IoMT, and operational traffic into separate policy domains.

The foundational technical control for healthcare WiFi compliance. Both HIPAA and DSPT require that access to sensitive data is restricted to authorised users and systems. Network segmentation enforces this at the infrastructure layer, ensuring that a guest device on the visitor WiFi cannot route traffic to clinical systems even if the application-layer controls fail.

Captive Portal

A web page that intercepts a user's initial HTTP/HTTPS request when they connect to a WiFi network, requiring them to complete an action (accept terms of service, enter credentials, or provide contact details) before granting full network access. In healthcare, captive portals are used to manage patient and visitor WiFi onboarding, collect GDPR-compliant consent, and enforce acceptable use policies.

The primary user-facing component of a compliant guest WiFi deployment. A captive portal alone does not make a guest network compliant — the underlying network must still be properly segmented and isolated. However, a well-configured portal (such as Purple's platform) handles GDPR consent management, data minimisation, and audit logging for the guest access layer.

HSCN (Health and Social Care Network)

The NHS's managed network service that provides connectivity between health and social care organisations and national NHS systems. HSCN replaced N3 in 2019 and provides a secure, managed IP network for accessing national services including NHS Spine, NHSmail, and clinical information systems. Organisations connecting to HSCN must meet specific security requirements.

Relevant for NHS organisations whose wireless estate provides access to HSCN-connected systems. Wireless access points or controllers that terminate traffic destined for HSCN services must be configured to enforce HSCN security requirements, including TLS 1.2 minimum and approved cipher suites.

केस स्टडीज

A 450-bed NHS Trust is preparing its annual DSPT submission and has identified that clinical staff are currently using a shared WPA2 PSK on the staff SSID. The IT director needs to migrate to identity-based access without disrupting clinical operations. The estate includes 280 managed Windows laptops, 120 iOS devices enrolled in Jamf, and approximately 60 legacy medical devices (infusion pumps and bedside monitors) that cannot support 802.1X.

Phase the migration across four workstreams running in parallel. First, deploy a cloud-hosted RADIUS service (or configure Microsoft NPS on existing domain controllers) and integrate it with Active Directory. Second, use Jamf to push EAP-TLS profiles and device certificates to all 120 iOS devices — this can be completed silently without user intervention. Third, deploy certificates to the 280 Windows laptops via Group Policy, configuring the wireless profile to use EAP-TLS with the new RADIUS server. Run both the legacy PSK SSID and the new 802.1X SSID simultaneously during the migration window, using a dedicated onboarding SSID for devices that need manual certificate installation. Fourth, place the 60 legacy medical devices on a dedicated IoMT VLAN using MAC-based authentication as a compensating control, with firewall ACLs restricting each device type to its required communication paths only. Document the MAC-based authentication as a compensating control in the DSPT risk register, with a review date tied to the device replacement programme. Once all managed devices are migrated, disable the shared PSK SSID and document the migration in the DSPT evidence pack.

A US healthcare system operating three community hospitals needs to deploy compliant patient and visitor WiFi across all sites. Each site has between 150 and 300 beds, with high visitor volumes in waiting areas, outpatient clinics, and cafeterias. The CIO wants to use the guest WiFi to capture patient contact data for post-visit satisfaction surveys, but the legal team has flagged HIPAA concerns about data collection on a healthcare network.

Deploy a dedicated guest WiFi SSID on a separate VLAN at each site, with traffic routed directly to the internet via a dedicated gateway — no routing path to internal clinical systems, EHR platforms, or administrative networks. Implement a captive portal platform (such as Purple) that handles the user onboarding flow. The portal should present a clear privacy notice explaining what data is collected, how it will be used, and how users can opt out — this satisfies HIPAA's Notice of Privacy Practices requirement for any data collection. Critically, the data collected at the portal (email address, device identifier, connection timestamp) does not constitute ePHI because it is not linked to any health information — it is simply contact data collected from a visitor. Configure the portal to collect only the minimum data required for the satisfaction survey use case: email address and optional name. Ensure the data is stored in the guest WiFi platform's cloud environment, not on any system connected to the clinical network. Implement bandwidth QoS policies to cap guest traffic at 10 Mbps per device and 100 Mbps aggregate per site, preventing visitor usage from impacting clinical application performance. Document the network isolation architecture and data handling practices in the HIPAA risk analysis.

A private hospital group in the UK is deploying Wi-Fi 6E across a newly built facility. The network architect needs to design the wireless estate to support both DSPT compliance and CQC (Care Quality Commission) inspection readiness, while also providing a premium patient WiFi experience that supports the hospital's private pay model.

Design a four-zone architecture as described in the Technical Deep-Dive section, leveraging Wi-Fi 6E's 6 GHz band for clinical and IoMT zones (less interference, higher throughput) and the 5 GHz and 2.4 GHz bands for patient/visitor coverage. Deploy WPA3-Enterprise on clinical zones with EAP-TLS authentication integrated with the hospital's Active Directory. For the patient WiFi zone, implement a premium captive portal with branded onboarding, room-number-based authentication (allowing the hospital to associate WiFi sessions with patient records for billing and communications purposes, with explicit GDPR consent), and tiered bandwidth packages. Deploy Purple's guest WiFi platform to handle the captive portal, GDPR-compliant consent management, and analytics. The analytics dashboard provides the operations team with real-time visibility into access point load, patient connectivity rates, and peak usage periods — data that supports both operational planning and CQC evidence on patient experience. Ensure the patient WiFi data is handled under a GDPR-compliant data processing agreement with the platform provider. Document the network architecture, segmentation controls, and data handling practices in the DSPT self-assessment evidence pack.

परिस्थिती विश्लेषण

Q1. Your NHS Trust's IT security team has just completed a wireless site survey and discovered that the radiology department is using a shared WPA2 PSK for all wireless devices in the department, including both managed Windows workstations and three legacy DICOM imaging workstations running Windows 7 (out of support). The DSPT submission is due in six weeks. What is your immediate action plan, and how do you document this for the DSPT?

💡 संकेत:Consider that DSPT Standard 9 specifically addresses unsupported systems. You have two separate problems here: the shared PSK (access control) and the unsupported OS (system management). They require different remediation approaches and different DSPT evidence entries.

शिफारस केलेला दृष्टिकोन दाखवा

Immediate actions: (1) Migrate the managed Windows workstations to 802.1X authentication using existing domain certificates — this can be completed within the six-week window via Group Policy. (2) Place the three Windows 7 DICOM workstations on a dedicated IoMT VLAN with MAC-based authentication and strict firewall ACLs permitting only DICOM traffic to the PACS server. (3) Document the Windows 7 systems in the DSPT risk register under Standard 9 as 'unsupported systems with compensating controls', specifying the network isolation as the compensating control and including a planned replacement date. (4) Disable the shared PSK SSID once all managed devices are migrated. For the DSPT evidence pack: provide the network architecture diagram showing the new segmentation, the RADIUS authentication logs showing named user authentication for managed devices, the risk register entry for the Windows 7 systems, and the firewall ACL configuration for the IoMT VLAN. The key DSPT insight is that Standard 9 does not require immediate replacement of unsupported systems — it requires that they are identified, risk-assessed, and managed with documented compensating controls.

Q2. A US healthcare system's CISO has received a request from the marketing team to use the hospital's patient WiFi data to send promotional emails about new services to patients who connected during their visit. The marketing team argues that patients provided their email address when connecting to the guest WiFi, so consent was already given. Is this HIPAA-compliant? What controls need to be in place?

💡 संकेत:Consider the distinction between the data collected at the WiFi portal (contact data) and the context in which it was collected (a healthcare facility). Also consider whether the email address, combined with the fact that the person was at a hospital, constitutes ePHI.

शिफारस केलेला दृष्टिकोन दाखवा

This is a nuanced HIPAA question. An email address collected on a guest WiFi portal is not, by itself, ePHI. However, combining that email address with the fact that the individual was present at a healthcare facility on a specific date could constitute ePHI — because it reveals that the person received or sought healthcare services. This is the 'facility visit' problem in HIPAA: the mere fact of being at a hospital is health information. For the marketing use case to be compliant: (1) The captive portal consent language must explicitly state that the email address will be used for marketing communications about hospital services — generic 'terms of service' acceptance is not sufficient. (2) The consent must be separate from the WiFi access grant — patients must be able to access WiFi without consenting to marketing emails (opt-in, not opt-out). (3) The data handling must be documented in the HIPAA Privacy Notice. (4) If the marketing emails will reference the patient's visit or health services, a HIPAA authorisation (not just consent) may be required. The safest architecture is to treat any email address collected at a healthcare facility WiFi portal as potentially ePHI and handle it accordingly — with a BAA with the WiFi platform provider and explicit opt-in consent for marketing use.

Q3. You are the network architect for a new 200-bed private hospital being built in the UK. The clinical director wants to deploy a 'smart ward' with 45 IoMT devices per ward (infusion pumps, vital signs monitors, nurse call systems, and smart beds), all wireless. The estates team also wants to connect building management systems (BMS), CCTV, and access control to the same wireless infrastructure to reduce cabling costs. How do you design the wireless estate to meet DSPT requirements while accommodating all these use cases?

💡 संकेत:Think carefully about the number of distinct policy domains you need. Smart beds and nurse call systems have different security profiles from infusion pumps. BMS and CCTV have different risk profiles from clinical devices. Consider whether sharing physical infrastructure (access points) while maintaining logical separation (VLANs) is sufficient, or whether some device types require physical separation.

शिफारस केलेला दृष्टिकोन दाखवा

Design a six-zone architecture for this environment: (1) Clinical Staff — WPA3-Enterprise, 802.1X, Active Directory integration. (2) Patient & Visitor — captive portal, internet-only, GDPR-compliant. (3) Critical IoMT (infusion pumps, vital signs monitors) — dedicated VLAN, device certificates where supported, strict ACLs, enhanced monitoring, no shared infrastructure with non-clinical zones. (4) Non-critical IoMT (smart beds, nurse call) — separate VLAN from critical IoMT, less restrictive ACLs but still isolated from clinical staff and guest zones. (5) Building Management Systems — dedicated VLAN, physically separate from clinical zones where possible, no routing to clinical networks. (6) CCTV / Access Control — dedicated VLAN, consider whether this should be on a physically separate network given the security sensitivity of access control data. The key DSPT consideration is that CCTV and access control data is personal data under UK GDPR, and BMS data may be sensitive operational data — these must not be accessible from the patient WiFi zone or from clinical systems that handle patient data. For the critical IoMT zone, consider whether the 45-device-per-ward density justifies dedicated access points for that zone rather than shared APs with VLAN separation — this provides stronger physical isolation and eliminates the risk of misconfiguration creating cross-zone paths. Document the zone architecture, the rationale for each design decision, and the compensating controls for any devices that cannot support modern authentication in the DSPT evidence pack.