फर्स्ट-पार्टी डेटा म्हणजे काय आणि तो व्यवसायांसाठी महत्त्वाचा का आहे?

हे मार्गदर्शक फर्स्ट-पार्टी डेटावर एक निश्चित तांत्रिक संदर्भ प्रदान करते — तो काय आहे, तो सेकंड-पार्टी आणि थर्ड-पार्टी डेटापेक्षा कसा वेगळा आहे, आणि थर्ड-पार्टी कुकीजची घट आणि कडक होत असलेले गोपनीयता नियम फर्स्ट-पार्टी डेटा धोरण ठिकाण चालकांसाठी अपरिहार्य का बनवतात. यात गेस्ट WiFi ची रचना एक सुसंगत, उच्च-उत्पन्न संकलन यंत्रणा म्हणून समाविष्ट आहे, आदरातिथ्य, किरकोळ विक्री, कार्यक्रम आणि सार्वजनिक क्षेत्रातील वातावरणासाठी अंमलबजावणी मार्गदर्शनासह, आणि Purple च्या गेस्ट WiFi आणि ॲनालिटिक्स प्लॅटफॉर्मशी थेट जुळते.

🎧 हे मार्गदर्शक ऐका

ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल विश्लेषण

- फर्स्ट-पार्टी डेटाची व्याख्या: एक अचूक वर्गीकरण

- थर्ड-पार्टी डेटा मॉडेल का अपयशी ठरत आहे

- फर्स्ट-पार्टी डेटा संकलन आर्किटेक्चर म्हणून गेस्ट WiFi

- अंमलबजावणी मार्गदर्शक

- टप्पा 1: पायाभूत सुविधा मूल्यांकन आणि संमती फ्रेमवर्क डिझाइन (आठवडे 1–4)

- टप्पा 2: प्लॅटफॉर्म डिप्लॉयमेंट आणि एकत्रीकरण (आठवडे 5–10)

- टप्पा 3: डेटा गुणवत्ता आणि प्रशासन (सुरू)

- सर्वोत्तम पद्धती

- समस्यानिवारण आणि जोखीम कमी करणे

- ROI आणि व्यावसायिक परिणाम

- फर्स्ट-पार्टी डेटा मालमत्तेचे मूल्य मोजणे

- केस स्टडी 1: प्रादेशिक हॉटेल साखळी — आदरातिथ्य

- केस स्टडी 2: रिटेल इस्टेट — मल्टी-साइट रिटेल

- स्थळाच्या प्रकारानुसार अपेक्षित परिणाम

कार्यकारी सारांश

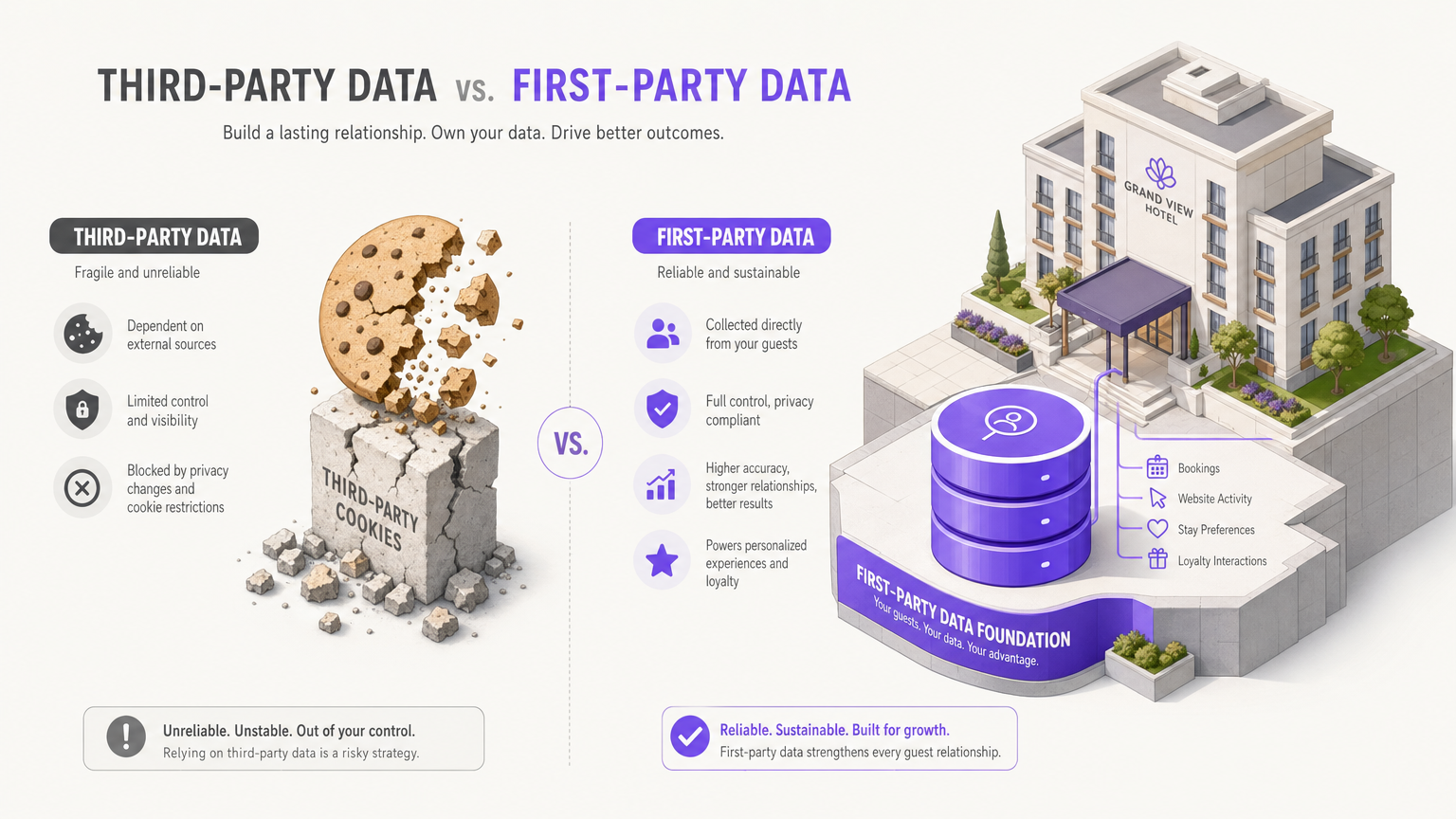

थर्ड-पार्टी डेटा मॉडेल संरचनात्मकदृष्ट्या तुटलेले आहे. Chrome मधील थर्ड-पार्टी कुकीजची Google द्वारे घट, Apple चे ॲप ट्रॅकिंग ट्रान्सपरन्सी फ्रेमवर्क, आणि GDPR व UK डेटा प्रोटेक्शन ॲक्ट 2018 च्या अंमलबजावणीच्या मार्गाने एकत्रितपणे डेटा इन्फ्रास्ट्रक्चर नष्ट केले आहे ज्यावर बहुतेक मार्केटिंग आणि ॲनालिटिक्स टीम्स गेल्या दशकात अवलंबून होत्या. ज्या संस्थांनी अजून फर्स्ट-पार्टी डेटा धोरण तयार केले नाही, त्या उधार घेतलेल्या वेळेवर काम करत आहेत.

फर्स्ट-पार्टी डेटा — तुमच्या पाहुण्यांकडून आणि ग्राहकांकडून थेट, स्पष्ट संमतीने, तुमच्या स्वतःच्या चॅनेलद्वारे गोळा केलेला — कोणत्याही पर्यायापेक्षा अधिक अचूक, अधिक टिकाऊ आणि अधिक सुसंगत आहे. आदरातिथ्य , किरकोळ विक्री , वाहतूक , आणि आरोग्यसेवा मधील भौतिक ठिकाण चालकांसाठी, गेस्ट WiFi नेटवर्क हे उपलब्ध सर्वात कार्यक्षम फर्स्ट-पार्टी डेटा संकलन यंत्रणांपैकी एक आहे. प्रत्येक प्रमाणीकृत कनेक्शन ही एक संमतीने केलेली डेटा कॅप्चर घटना आहे जी एक कायमस्वरूपी, कृतीयोग्य पाहुण्यांची प्रोफाइल तयार करते.

हे मार्गदर्शक गेस्ट WiFi द्वारे फर्स्ट-पार्टी डेटा संकलनाची तांत्रिक रचना, GDPR-सुरक्षित उपयोजनासाठी आवश्यक असलेले अनुपालन फ्रेमवर्क, ठिकाणांच्या प्रकारांमध्ये अंमलबजावणीचे नमुने, आणि तुमच्या फर्स्ट-पार्टी डेटासेटसाठी सक्रियकरण स्तर म्हणून WiFi Analytics मध्ये गुंतवणूक करण्याच्या ROI प्रकरणाचा समावेश करते.

तांत्रिक सखोल विश्लेषण

फर्स्ट-पार्टी डेटाची व्याख्या: एक अचूक वर्गीकरण

उद्योग "first-party data" चा वापर ढोबळपणे करतो, परंतु आर्किटेक्चर आणि अनुपालन हेतूंसाठी, अचूकता महत्त्वाची आहे. डेटा लँडस्केप तीन स्तरांमध्ये विभागलेला आहे:

| Data Type | Source | Consent Trail | Compliance Risk | Durability |

|---|---|---|---|---|

| फर्स्ट-पार्टी | तुमच्या संस्थेद्वारे थेट संबंध असलेल्या व्यक्तींकडून थेट गोळा केलेला | पूर्ण, ऑडिट करण्यायोग्य, तुमच्या मालकीचा | कमी | उच्च — थर्ड-पार्टी धोरण बदलांच्या अधीन नाही |

| सेकंड-पार्टी | थेट भागीदारीद्वारे दुसऱ्या संस्थेच्या फर्स्ट-पार्टी डेटाला प्रवेश | आंशिक — भागीदाराच्या संमती फ्रेमवर्कवर अवलंबून | मध्यम | मध्यम — भागीदारीच्या अटींच्या अधीन |

| थर्ड-पार्टी | डेटा ब्रोकर्सद्वारे अनेक स्त्रोतांकडून एकत्रित केलेला | कमकुवत किंवा अनुपस्थित — थेट संबंध नाही | उच्च — GDPR अंतर्गत अधिकाधिक अस्थिर | कमी — कुकी घट, प्लॅटफॉर्म निर्बंध |

फर्स्ट-पार्टी डेटामध्ये, चार भिन्न डेटा वर्ग आहेत जे एका चांगल्या-रचना केलेल्या संकलन प्रणालीने कॅप्चर केले पाहिजेत:

ओळख डेटा प्रमाणीकरणावेळी गोळा केलेले मुख्य ओळखकर्ते समाविष्ट करतो: नाव, ईमेल पत्ता, फोन नंबर आणि नोंदणी दरम्यान स्वेच्छेने प्रदान केलेले लोकसंख्याशास्त्रीय गुणधर्म. हा तो आधार आहे जो त्यानंतरच्या सर्व वर्तणुकीच्या निरीक्षणांना ज्ञात व्यक्तीशी जोडतो.

वर्तणुकीचा डेटा नेटवर्क परस्परसंवादाद्वारे निष्क्रियपणे तयार होतो: कनेक्शन टाइमस्टॅम्प, सत्र कालावधी, भेटीची वारंवारता, झोननुसार थांबण्याचा वेळ, डिव्हाइस प्रकार आणि ऑपरेटिंग सिस्टम. ठिकाण चालकांसाठी, हा अनेकदा सर्वात कार्यात्मकदृष्ट्या मौल्यवान डेटा वर्ग असतो कारण तो पाहुणे तुमची जागा प्रत्यक्षात कशी वापरतात हे दर्शवतो, केवळ ते त्यांच्या आवडी कशा वर्णन करतात हे नाही.

व्यवहारात्मक डेटा पॉइंट-ऑफ-सेल सिस्टम, बुकिंग इंजिन, लॉयल्टी प्रोग्राम परस्परसंवाद आणि ई-कॉमर्स प्लॅटफॉर्ममधून येतो. WiFi-व्युत्पन्न ओळख आणि वर्तणुकीच्या डेटासह एकत्रित केल्यावर, ते खरे ॲट्रिब्यूशन सक्षम करते — भौतिक उपस्थितीला व्यावसायिक परिणामाशी जोडते.

घोषित प्राधान्य डेटा पाहुणे तुम्हाला सर्वेक्षण, प्राधान्य केंद्रे आणि नोंदणी फॉर्मद्वारे थेट सांगतात तो डेटा आहे. वैयक्तिकरणासाठी हा सर्वोच्च-गुणवत्तेचा सिग्नल आहे परंतु तो गोळा करण्यासाठी सक्रिय पाहुण्यांच्या सहभागाची आवश्यकता असते.

थर्ड-पार्टी डेटा मॉडेल का अपयशी ठरत आहे

थर्ड-पार्टी डेटाचा संरचनात्मक पतन ही एकच घटना नाही — तर अनेक वर्षांपासून वाढत असलेल्या नियामक, तांत्रिक आणि व्यावसायिक दबावांचा संगम आहे.

नियामक बाजूने, GDPR च्या मुक्तपणे दिलेली, विशिष्ट, माहितीपूर्ण आणि संदिग्ध नसलेल्या संमतीच्या गरजेमुळे थर्ड-पार्टी इकोसिस्टमच्या अप्रत्यक्ष डेटा संकलन पद्धती कायदेशीरदृष्ट्या धोकादायक बनल्या आहेत. यूके इन्फॉर्मेशन कमिशनरच्या कार्यालयाने संमती उल्लंघनासाठी मोठ्या प्रमाणात दंड आकारला आहे आणि अंमलबजावणी तीव्र होत आहे. ई-प्रायव्हसी डायरेक्टिव्हच्या कुकी संमतीच्या गरजांनी थर्ड-पार्टी ट्रॅकिंगची व्यावहारिक उपयुक्तता आणखी कमी केली आहे.

तांत्रिक बाजूने, Apple च्या इंटेलिजेंट ट्रॅकिंग प्रिव्हेंशन आणि ॲप ट्रॅकिंग ट्रान्सपरन्सी फ्रेमवर्कने iOS डिव्हाइसेसवरील क्रॉस-साइट ट्रॅकिंगची अचूकता लक्षणीयरीत्या कमी केली आहे. सफारीच्या आक्रमक कुकी पार्टिशनिंगमुळे काही वापराच्या प्रकरणांसाठी थर्ड-पार्टी कुकीजचे प्रभावी आयुष्य सात दिवसांचे असते. Android ची प्रायव्हसी सँडबॉक्स पहल देखील अशाच मार्गावर आहे.

ठिकाण चालकांसाठी, व्यावहारिक परिणाम सरळ आहे: तुम्ही थर्ड-पार्टी ब्रोकर्सकडून खरेदी केलेला प्रेक्षक डेटा प्रत्येक तिमाहीत कमी अचूक, कमी पूर्ण आणि कायदेशीरदृष्ट्या अधिक असुरक्षित होत आहे. पुढील दशकात यशस्वी होणाऱ्या संस्था त्या आहेत ज्या आता मालकीचे फर्स्ट-पार्टी डेटासेट तयार करत आहेत.

फर्स्ट-पार्टी डेटा संकलन आर्किटेक्चर म्हणून गेस्ट WiFi

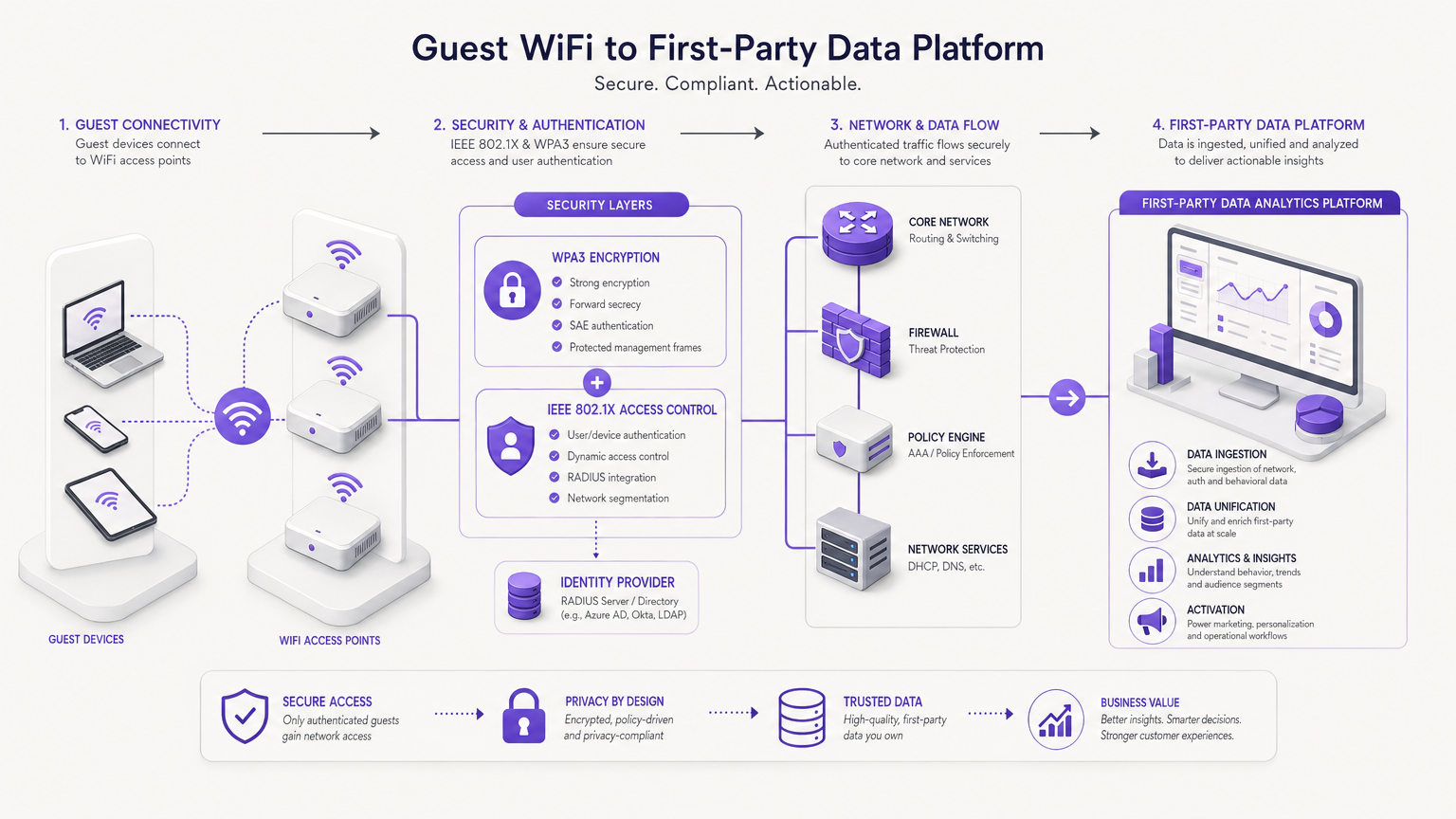

भौतिक ठिकाणांसाठी गेस्ट WiFi नेटवर्क फर्स्ट-पार्टी डेटा संकलन यंत्रणा म्हणून अद्वितीयपणे स्थित आहे. मोबाइल ॲपच्या विपरीत — ज्यासाठी डाउनलोड, इन्स्टॉलेशन आणि सक्रिय सहभाग आवश्यक असतो — WiFi कनेक्टिव्हिटी ही एक उपयुक्तता आहे जी पाहुणे सक्रियपणे शोधतात. कनेक्शनची घटना हा संमती कॅप्चर करण्याचा नैसर्गिक क्षण आहे.

अनुरूप WiFi फर्स्ट-पार्टी डेटा संकलन प्रणालीची तांत्रिक रचना चार स्तरांवर कार्य करते:

स्तर 1 — नेटवर्क ॲक्सेस कंट्रोल: IEEE 802.1X पोर्ट-आधारित नेटवर्क ॲक्सेस कंट्रोल प्रदान करते, ज्यामुळे उपकरणे प्रमाणीकरण प्रक्रिया पूर्ण करेपर्यंत नेटवर्क संसाधनांमध्ये प्रवेश करू शकत नाहीत. हे तांत्रिक गेट आहे जे प्रमाणीकृत डेटा संकलन शक्य करते. Simultaneous Authentication of Equals (SAE) सह WPA3 एन्क्रिप्शन हे सुनिश्चित करते की ट्रान्झिटमधील सेशन डेटा फॉरवर्ड सिक्रेसीसह संरक्षित आहे, याचा अर्थ असा की जरी सेशन कीशी तडजोड झाली तरी, ऐतिहासिक सेशन डेटा डिक्रिप्ट केला जाऊ शकत नाही.

स्तर 2 — Captive Portal आणि संमती कॅप्चर: Captive Portal — किंवा स्प्लॅश पेज — हा इंटरफेस आहे ज्याद्वारे पाहुणे प्रमाणीकरण करतात आणि संमती देतात. योग्यरित्या कॉन्फिगर केलेला Captive Portal एक स्पष्ट गोपनीयता सूचना सादर करतो, विशिष्ट डेटा वापरासाठी (विपणन संवाद, विश्लेषण, तृतीय-पक्ष शेअरिंग) स्पष्ट संमती कॅप्चर करतो, संमतीचा टाइमस्टॅम्प आणि गोपनीयता सूचनेची आवृत्ती रेकॉर्ड करतो आणि पाहुण्यांना संमती मागे घेण्यासाठी एक स्पष्ट यंत्रणा प्रदान करतो. Purple चे प्लॅटफॉर्म हे संमती वर्कफ्लो मूळतः हाताळते, ज्यामध्ये संमती रेकॉर्ड ऑडिट करण्यायोग्य लॉगमध्ये संग्रहित केले जातात.

स्तर 3 — आयडेंटिटी रिझोल्यूशन आणि MAC ॲड्रेस हाताळणी: आधुनिक iOS आणि Android उपकरणे गोपनीयता संरक्षण उपाय म्हणून डीफॉल्टनुसार त्यांचे MAC ॲड्रेस रँडमाइज करतात. याचा अर्थ असा की नेटवर्क स्तरावर दिसणारा डिव्हाइस आयडेंटिफायर भेटींमध्ये बदलू शकतो, जर MAC ॲड्रेस प्राथमिक की म्हणून वापरला गेला तर सततच्या अभ्यागत ओळखीमध्ये अडथळा निर्माण होतो. योग्य आर्किटेक्चरल प्रतिसाद म्हणजे डिव्हाइस आयडेंटिफायरऐवजी प्रमाणीकृत ओळखीला — लॉगिन करताना प्रदान केलेला ईमेल ॲड्रेस किंवा फोन नंबर — सततची ओळख अँकर करणे. एकदा पाहुण्याने प्रमाणीकरण केले की, त्यांच्या डिव्हाइसचा रँडमाइज्ड MAC त्यांच्या सततच्या प्रोफाइलशी मॅप केला जातो आणि त्याच डिव्हाइसवरून पुढील कनेक्शन हार्डवेअर आयडेंटिफायरऐवजी प्रमाणीकरण क्रेडेन्शियलद्वारे ओळखले जातात.

स्तर 4 — डेटा इनजेशन आणि एकत्रीकरण: कनेक्शन इव्हेंट्स, सेशन डेटा आणि ॲक्सेस पॉइंट ट्रायंगुलेशनमधून मिळणारे स्थान सिग्नल ॲनालिटिक्स प्लॅटफॉर्ममध्ये इनजेस्ट केले जातात आणि पाहुण्यांच्या प्रोफाइलनुसार सामान्य केले जातात. अनेक ठिकाणांवर काम करणाऱ्या ऑपरेटरसाठी, हा स्तर आहे जिथे क्रॉस-लोकेशन इंटेलिजन्स तयार केले जाते. सोमवारी तुमच्या लंडन येथील ठिकाणी आणि गुरुवारी तुमच्या एडिनबर्ग येथील ठिकाणी ओळखला गेलेला पाहुणा दोन स्वतंत्र अज्ञात अभ्यागत नसून दोन वर्तणूक इव्हेंट्स असलेला एकच प्रोफाइल आहे.

मूलभूत WiFi कव्हरेज मॅपिंगच्या पलीकडे स्थान इंटेलिजन्स वाढविण्यात स्वारस्य असलेल्या संस्थांसाठी, Indoor Positioning System: UWB, BLE, & WiFi Guide अल्ट्रा-वाइडबँड आणि ब्लूटूथ लो एनर्जीसह WiFi एकत्र करून सब-मीटर पोझिशनिंग अचूकतेसाठी तपशीलवार तांत्रिक संदर्भ प्रदान करते.

अंमलबजावणी मार्गदर्शक

टप्पा 1: पायाभूत सुविधा मूल्यांकन आणि संमती फ्रेमवर्क डिझाइन (आठवडे 1–4)

कोणतीही डेटा संकलन क्षमता तैनात करण्यापूर्वी, अनुपालन आणि कायदेशीर फ्रेमवर्क तयार असणे आवश्यक आहे. तुमच्या Captive Portal साठी गोपनीयता सूचनेच्या भाषेचे पुनरावलोकन आणि मंजूरी घेण्यासाठी तुमच्या डेटा संरक्षण अधिकारी किंवा कायदेशीर सल्लागाराला सामील करा. सूचनेमध्ये हे निर्दिष्ट करणे आवश्यक आहे: गोळा केल्या जाणाऱ्या डेटाच्या श्रेणी, प्रक्रियेसाठी कायदेशीर आधार (विश्लेषणासाठी सामान्यतः कायदेशीर हितसंबंध, मार्केटिंगसाठी स्पष्ट संमती), प्रत्येक डेटा श्रेणीसाठी धारणा कालावधी, ज्यांच्यासोबत डेटा शेअर केला जाऊ शकतो असे तृतीय पक्ष आणि GDPR अंतर्गत पाहुण्यांचे अधिकार ज्यात प्रवेश, दुरुस्ती, मिटवणे आणि पोर्टेबिलिटीचा अधिकार समाविष्ट आहे.

त्याच वेळी, पायाभूत सुविधांचे ऑडिट करा. तुमच्या सध्याच्या ॲक्सेस पॉइंटची माहिती दस्तऐवज करा: विक्रेता, फर्मवेअर आवृत्ती, VLAN कॉन्फिगरेशन आणि RADIUS सर्व्हर एकत्रीकरण स्थिती. अपूर्ण डेटा कॅप्चरमध्ये परिणाम करणारे कव्हरेजमधील अंतर ओळखा. किरकोळ वातावरणासाठी, तुमच्या ॲक्सेस पॉइंटची जागा अर्थपूर्ण ड्वेल टाइम मापनासाठी पुरेशी घनता प्रदान करते याची खात्री करा — ॲनालिटिक्सच्या उद्देशांसाठी प्रति 1,000 ते 1,500 चौरस मीटरसाठी एक ॲक्सेस पॉइंट हा एक सामान्य नियम आहे, जो तुमच्या शुद्ध कनेक्टिव्हिटी आवश्यकतांपेक्षा अधिक घन असू शकतो.

टप्पा 2: प्लॅटफॉर्म डिप्लॉयमेंट आणि एकत्रीकरण (आठवडे 5–10)

Captive Portal तैनात करा आणि प्रमाणीकरण वर्कफ्लो कॉन्फिगर करा. Purple अनेक प्रमाणीकरण पद्धतींना समर्थन देते — ईमेल नोंदणी, OAuth द्वारे सोशल लॉगिन (Google, Facebook, Apple), SMS OTP द्वारे फोन नंबर पडताळणी आणि लॉयल्टी प्रोग्राम एकत्रीकरण. प्रमाणीकरण पद्धतीची निवड तुमच्या डेटा कॅप्चर दरावर आणि गोळा केलेल्या ओळख डेटाच्या समृद्धीवर थेट परिणाम करते. ईमेल नोंदणी CRM एकत्रीकरणासाठी सर्वात टिकाऊ आयडेंटिफायर प्रदान करते. सोशल लॉगिन उच्च रूपांतरण दर प्रदान करते परंतु प्लॅटफॉर्मच्या API परवानग्यांवर अवलंबून मर्यादित प्रोफाइल डेटा परत करू शकते.

गेस्ट WiFi ट्रॅफिक कॉर्पोरेट आणि पेमेंट कार्ड नेटवर्कपासून वेगळे केले आहे याची खात्री करण्यासाठी तुमचे VLAN सेगमेंटेशन कॉन्फिगर करा. ही एक अनिवार्य PCI DSS आवश्यकता आणि पेमेंट कार्डच्या व्याप्तीची पर्वा न करता एक सुरक्षा सर्वोत्तम पद्धत आहे. गेस्ट VLAN ने योग्य सामग्री फिल्टरिंग आणि बँडविड्थ व्यवस्थापन धोरणांसह समर्पित इंटरनेट ब्रेकआउटद्वारे मार्गक्रमण केले पाहिजे.

WiFi ॲनालिटिक्स प्लॅटफॉर्मला तुमच्या डाउनस्ट्रीम सिस्टमसह समाकलित करा: गेस्ट प्रोफाइल सिंक्रोनायझेशनसाठी CRM, मोहीम सक्रिय करण्यासाठी ईमेल मार्केटिंग प्लॅटफॉर्म आणि पॉइंट्स आणि रिवॉर्ड्स एकत्रीकरणासाठी लॉयल्टी सिस्टम. Purple प्रमुख CRM आणि मार्केटिंग ऑटोमेशन प्लॅटफॉर्मसाठी पूर्व-निर्मित कनेक्टर प्रदान करते, ज्यामुळे एकत्रीकरण विकास वेळ लक्षणीयरीत्या कमी होतो.

टप्पा 3: डेटा गुणवत्ता आणि प्रशासन (सुरू)

पहिल्या दिवसापासून डेटा गुणवत्ता निरीक्षण स्थापित करा. ट्रॅक करण्यासाठी प्रमुख मेट्रिक्समध्ये हे समाविष्ट आहे: प्रमाणीकरण दर (लॉगिन फ्लो पूर्ण करणाऱ्या कनेक्टेड डिव्हाइसेसची टक्केवारी), डेटा पूर्णता (वैध ईमेल ॲड्रेस असलेल्या प्रोफाइलची टक्केवारी), संमती दर (विपणन संवादांना संमती देणाऱ्या प्रमाणीकृत पाहुण्यांची टक्केवारी) आणि परत आलेल्या अभ्यागत ओळख दर (पाहुणा परत आल्यावर ओळखल्या गेलेल्या भेटींची टक्केवारी) यशस्वीरित्या विद्यमान प्रोफाइलशी जुळले).

डेटा रिटेन्शन ऑटोमेशन लागू करा. आपल्या प्लॅटफॉर्मला आपल्या परिभाषित रिटेन्शन कालावधीनंतर सत्र लॉग आपोआप साफ करण्यासाठी आणि GDPR द्वारे आवश्यक असलेल्या 30-दिवसांच्या विंडोमध्ये हटवण्याच्या विनंत्यांचा सन्मान करण्यासाठी कॉन्फिगर करा. सर्व डेटा विषय प्रवेश विनंत्या आणि हटवण्याच्या कृतींचा ऑडिट लॉग ठेवा.

ग्राहकांचा अनुभव सुधारण्यासाठी आपला फर्स्ट-पार्टी डेटासेट सक्रिय करण्याच्या मार्गदर्शनासाठी, Wie man WiFi Analytics nutzt, um die Kundenerfahrung zu verbessern आणि त्याचे स्पॅनिश समतुल्य Cómo utilizar WiFi Analytics para mejorar la experiencia del cliente हे तपशीलवार ऑपरेशनल प्लेबुक प्रदान करतात.

सर्वोत्तम पद्धती

संमती आर्किटेक्चर: मार्केटिंग संमतीसाठी नेहमी दुहेरी ऑप्ट-इन यंत्रणा वापरा — स्प्लॅश पेजवरील चेकबॉक्स आणि त्यानंतर एक पुष्टीकरण ईमेल. हे एक मजबूत संमती रेकॉर्ड प्रदान करते आणि आपल्या CRM मध्ये अवैध ईमेल पत्ते प्रविष्ट होण्याचा धोका कमी करते. IP पत्ता, टाइमस्टॅम्प आणि गोपनीयता सूचना आवृत्ती हॅशसह संमती रेकॉर्ड संग्रहित करा.

डेटा कमी करणे: आपल्याकडे परिभाषित वापर प्रकरण असलेल्या डेटाचेच संकलन करा. GDPR चे डेटा कमी करण्याचे तत्त्व केवळ अनुपालनाची आवश्यकता नाही — ती चांगली डेटा स्वच्छता आहे. न वापरलेल्या गुणधर्मांनी फुगलेली प्रोफाइल राखणे अधिक कठीण असते, संग्रहित करणे अधिक महाग असते आणि अनावश्यक अनुपालन पृष्ठभाग क्षेत्र तयार करते.

नेटवर्क सेगमेंटेशन: अतिथी WiFi, कॉर्पोरेट नेटवर्क आणि पेमेंट कार्ड डेटा वाहून नेणाऱ्या कोणत्याही नेटवर्क सेगमेंटमध्ये कठोर VLAN पृथक्करण ठेवा. तपशीलवार नेटवर्क सेगमेंटेशन मार्गदर्शनासाठी PCI DSS आवश्यकता 1.3 चा संदर्भ घ्या. डायनॅमिक VLAN असाइनमेंटसह IEEE 802.1X हे अनेक वापरकर्ता वर्ग असलेल्या वातावरणासाठी शिफारस केलेले अंमलबजावणी नमुना आहे.

MAC रँडमायझेशन कमी करणे: तांत्रिक माध्यमांद्वारे MAC पत्ता रँडमायझेशनला पराभूत करण्याचा प्रयत्न करू नका — हे गोपनीयतेचे संरक्षण आहे आणि ते टाळल्यास GDPR चे उल्लंघन होऊ शकते. त्याऐवजी, आपल्या प्रमाणीकरण प्रवाहाची रचना अशी करा की पहिल्या-कनेक्शन लॉगिन दर वाढतील, कारण प्रमाणीकृत ओळख कोणत्याही डिव्हाइस-स्तरीय सिग्नलपेक्षा अधिक विश्वसनीय कायमस्वरूपी ओळखकर्ता आहे.

क्रॉस-स्थळ ओळख निराकरण: अनेक स्थळे असलेल्या ऑपरेटरसाठी, स्थळ-विशिष्ट वर्तणूक उप-रेकॉर्डसह मास्टर अतिथी ओळख रेकॉर्ड लागू करा. हे आर्किटेक्चर आपल्याला "या अतिथीचे आमच्या सर्व स्थळांवरील वर्तन काय आहे" यासारख्या प्रश्नांची उत्तरे देण्यास अनुमती देते, तसेच वैयक्तिक स्थळ स्तरावर वैयक्तिकृत करण्याची क्षमता राखते.

WiFi IoT सेन्सर नेटवर्क आणि बिल्डिंग मॅनेजमेंट सिस्टमसह कसे समाकलित होते याबद्दल अधिक व्यापक संदर्भासाठी, Internet of Things Architecture: A Complete Guide एक उपयुक्त संदर्भ आर्किटेक्चर प्रदान करते.

समस्यानिवारण आणि जोखीम कमी करणे

कमी प्रमाणीकरण दर: जर 40% पेक्षा कमी कनेक्टेड डिव्हाइसेस लॉगिन प्रवाह पूर्ण करत असतील, तर सर्वात सामान्य कारणे अशी आहेत: स्प्लॅश पेज लोड होण्याचा वेळ तीन सेकंदांपेक्षा जास्त (ॲसेट्स आणि CDN कॉन्फिगरेशन ऑप्टिमाइझ करा), फॉर्म फील्डमध्ये जास्त माहिती मागणे (प्रारंभिक कॅप्चरसाठी फक्त ईमेल पत्त्यापर्यंत कमी करा), आणि स्प्लॅश पेजवर अस्पष्ट मूल्य प्रस्ताव (विनामूल्य, जलद WiFi वर जोर देणारे मेसेजिंग तपासा). आपल्या स्प्लॅश पेज डिझाइनची A/B चाचणी करा — कॉपी आणि लेआउटमधील लहान बदल प्रमाणीकरण दर 10-15 टक्के गुणांनी वाढवू शकतात.

MAC रँडमायझेशनमुळे परत आलेल्या अभ्यागतांची ओळख बिघडणे: जर तुमचा परत आलेल्या अभ्यागतांचा ओळख दर 60% पेक्षा कमी असेल, तर तुमच्याकडे iOS 14+ आणि Android 10+ डिव्हाइसेसचा मोठा प्रमाण असण्याची शक्यता आहे जे रँडमाइज्ड MAC वापरत आहेत. तुमचा प्रमाणीकरण प्रवाह अतिथींना प्रत्येक भेटीवर लॉगिन करण्यास प्रवृत्त करत असल्याची खात्री करा, केवळ त्यांच्या पहिल्या भेटीवर नाही. MAC पत्त्यावर अवलंबून न राहता पुन्हा प्रमाणीकरण सुलभ करण्यासाठी डिव्हाइसच्या ब्राउझरच्या स्थानिक स्टोरेजमध्ये संग्रहित केलेला "मला लक्षात ठेवा" टोकन लागू करण्याचा विचार करा.

GDPR संमती रेकॉर्डमधील अंतर: जर तुमच्या संमती ऑडिटमध्ये अंतर आढळले — मार्केटिंग संमती ध्वज असलेले प्रोफाइल परंतु संबंधित संमती टाइमस्टॅम्प किंवा गोपनीयता सूचना आवृत्ती नसलेले — तर तुम्हाला अनुपालनाचा धोका आहे. आपल्या ऐतिहासिक डेटाचे ऑडिट करा, वैध संमती रेकॉर्ड नसलेले कोणतेही प्रोफाइल मार्केटिंग पाठवण्यापासून वगळा आणि स्वच्छ कायदेशीर आधारावर आपले ऑप्ट-इन केलेले प्रेक्षक पुन्हा तयार करण्यासाठी पुन्हा-संमती मोहीम लागू करा.

डेटा सायलोमुळे सक्रियकरण थांबणे: फर्स्ट-पार्टी डेटा ROI प्रदान करण्यात अयशस्वी होण्याचे सर्वात सामान्य कारण म्हणजे ते WiFi ॲनालिटिक्स प्लॅटफॉर्ममध्ये निष्क्रिय राहते आणि डाउनस्ट्रीम सिस्टममध्ये सक्रिय केले जात नाही. आपल्या उपयोजन योजनेत CRM एकत्रीकरणाला प्राधान्य द्या. केवळ आपल्या WiFi प्लॅटफॉर्ममध्ये अस्तित्वात असलेले अतिथी प्रोफाइल ईमेल मोहिमा, लॉयल्टी रिवॉर्ड्स किंवा वैयक्तिकृत ऑफर चालवू शकत नाही. डेटा अशा सिस्टममध्ये प्रवाहित होणे आवश्यक आहे जिथे त्यावर कारवाई केली जाऊ शकते.

PCI DSS व्याप्ती वाढणे: जर आपले अतिथी WiFi नेटवर्क आपल्या पेमेंट प्रोसेसिंग नेटवर्कच्या समान भौतिक पायाभूत सुविधांवर असेल, तर आपण नकळतपणे आपल्या WiFi पायाभूत सुविधांना PCI DSS च्या कक्षेत आणू शकता. उपयोजनापूर्वी आपल्या नेटवर्क सेगमेंटेशनचे पुनरावलोकन करण्यासाठी पात्र सुरक्षा मूल्यांककाची (Qualified Security Assessor) नियुक्ती करा. QSA पुनरावलोकनाचा खर्च PCI DSS दुरुस्ती प्रकल्पाच्या खर्चापेक्षा लक्षणीयरीत्या कमी आहे.

ROI आणि व्यावसायिक परिणाम

फर्स्ट-पार्टी डेटा मालमत्तेचे मूल्य मोजणे

फर्स्ट-पार्टी डेटा प्रोग्रामचा ROI तीन आयामांमध्ये मोजला जातो: डेटा-आधारित मोहिमांमधून थेट महसूल परिणाम, वर्तणूक बुद्धिमत्तेतून कार्यात्मक कार्यक्षमतेत वाढ, आणि कमी झालेल्या अनुपालन प्रदर्शनातून जोखीम कमी करण्याचे मूल्य.

थेट महसूल परिणाम मोजण्यासाठी सर्वात सोपा आहे. लक्ष्यीकरण किंवा वैयक्तिकरणासाठी फर्स्ट-पार्टी WiFi डेटा वापरणाऱ्या मोहिमांमुळे मिळालेल्या वाढीव महसुलाचा मागोवा घ्या, सामान्य संप्रेषणे प्राप्त करणाऱ्या नियंत्रण गटाच्या तुलनेत. हॉस्पिटॅलिटी वातावरणात, WiFi-प्रमाणीकृत अतिथींना पाठवलेल्या वैयक्तिकृत ईमेल मोहिमा, Purple प्लॅटफॉर्मवरील इस्टेटमधील डेटावर आधारित, ओपन रेटवर दोन ते तीन पट आणि रूपांतरण दरावर चार ते सहा पट सामान्य ब्रॉडकास्ट मोहिमांपेक्षा सातत्याने सरस कामगिरी करतात.

कार्यात्मक कार्यक्षमता स्थळ ऑप्टिमायझेशनच्या दृष्टिकोनातून मोजली जाते. WiFi ॲनालिटिक्समधील ड्वेल टाइम डेटा कर्मचाऱ्यांच्या निर्णयांना सक्षम करतो — जर तुमचा ॲनालविश्लेषण दर्शविते की गुरुवारी 12:00 ते 14:00 दरम्यान पादचारी संख्या सर्वाधिक असते, त्यानुसार तुम्ही कर्मचाऱ्यांच्या कामाचे वेळापत्रक अनुकूल करू शकता. झोन-स्तरीय रहदारी डेटा किरकोळ वातावरणातील व्यापारीकरण निर्णयांना माहिती देतो. रांगेतील वेळेचा डेटा वाहतूक आणि आरोग्य सेवा सेटिंग्जमधील सेवा डिझाइनला माहिती देतो.

जोखीम कमी करण्याचे मूल्य मोजणे कठीण आहे परंतु ते महत्त्वपूर्ण आहे. GDPR अंमलबजावणी कारवाईचा खर्च — जो कलम 83(5) अंतर्गत जागतिक वार्षिक उलाढालीच्या 4% पर्यंत पोहोचू शकतो — योग्यरित्या लागू केलेल्या फर्स्ट-पार्टी डेटा प्रोग्रामच्या खर्चापेक्षा खूप जास्त आहे. थर्ड-पार्टी डेटावरून फर्स्ट-पार्टी डेटाकडे वळल्याने बेकायदेशीर डेटा प्रक्रियेमुळे उद्भवणाऱ्या अंमलबजावणी कारवाईचा तुमचा धोका कमी होतो.

केस स्टडी 1: प्रादेशिक हॉटेल साखळी — आदरातिथ्य

यूकेमध्ये बारा मालमत्ता चालवणाऱ्या एका प्रादेशिक हॉटेल साखळीने आपल्या सर्व मालमत्तांमध्ये Purple चे गेस्ट WiFi प्लॅटफॉर्म तैनात केले. तैनातीपूर्वी, साखळीकडे मालमत्ता स्तरावर अतिथी संपर्क डेटा कॅप्चर करण्यासाठी कोणतीही पद्धतशीर यंत्रणा नव्हती — लॉयल्टी प्रोग्रामची नोंदणी फ्रंट डेस्कवर हाताळली जात होती आणि त्यात 15% कॅप्चर दर प्राप्त झाला होता.

ईमेल नोंदणीसह Purple च्या captive portal च्या तैनातीनंतर, साखळीने कनेक्ट केलेल्या डिव्हाइसेसवर 68% प्रमाणीकरण दर प्राप्त केला, ज्यामध्ये 54% प्रमाणीकृत अतिथींनी मार्केटिंग संमती दिली. सहा महिन्यांच्या आत, साखळीने 47,000 निवडक अतिथी प्रोफाइलचा फर्स्ट-पार्टी डेटाबेस तयार केला, तर तैनातीपूर्वी 8,200 लॉयल्टी प्रोग्राम सदस्य होते.

साखळीने WiFi-व्युत्पन्न डेटासेटचा वापर करून अशा अतिथींना लक्ष्य करणारी री-एंगेजमेंट मोहीम चालवली, जे एकदा थांबले होते परंतु बारा महिन्यांच्या आत परत आले नव्हते. या मोहिमेने 34% ओपन रेट आणि 6.2% बुकिंग रूपांतरण दर प्राप्त केला, ज्यामुळे एकाच मोहीम पाठवण्यामधून £180,000 अतिरिक्त खोली महसूल मिळाला. वार्षिक प्लॅटफॉर्म परवान्यावरील ROI पहिल्या मोहीम चक्रातच प्राप्त झाला.

केस स्टडी 2: रिटेल इस्टेट — मल्टी-साइट रिटेल

यूके आणि आयर्लंडमध्ये 45 स्टोअर्स चालवणाऱ्या एका फॅशन रिटेलरने एका विशिष्ट कार्यात्मक समस्येचे निराकरण करण्यासाठी Purple चे WiFi ॲनालिटिक्स प्लॅटफॉर्म लागू केले: मार्केटिंग टीमला स्टोअरमधील वर्तनाबद्दल कोणतीही माहिती नव्हती आणि डिजिटल जाहिरात मोहिमांचा प्रत्यक्ष स्टोअर भेटींवर होणारा परिणाम मोजता येत नव्हता.

या तैनातीमुळे रिटेलरला क्रॉस-चॅनल ॲट्रिब्यूशन मॉडेल तयार करता आले. ज्या ग्राहकांनी सशुल्क सोशल मोहिमेवर क्लिक केले आणि त्यानंतर सात दिवसांच्या आत स्टोअरला भेट दिली, त्यांना CRM रेकॉर्डशी WiFi प्रमाणीकरण जुळवून ओळखले गेले. या ॲट्रिब्यूशन डेटामुळे असे दिसून आले की सशुल्क सोशलमुळे पूर्वीच्या तुलनेत 23% अधिक स्टोअर भेटी होत होत्या, ज्यामुळे कमी कार्यक्षम चॅनेलवरून वार्षिक मीडिया खर्चातील £400,000 ची पुनर्वितरण थेट सूचित झाले.

निवास वेळेच्या डेटामधून एक महत्त्वपूर्ण अंतर्दृष्टी देखील समोर आली: ज्या ग्राहकांनी स्टोअरमध्ये बारा मिनिटांपेक्षा जास्त वेळ घालवला, त्यांची सरासरी व्यवहार किंमत सहा मिनिटांपेक्षा कमी वेळ घालवणाऱ्या ग्राहकांपेक्षा 3.4 पट जास्त होती. या अंतर्दृष्टीमुळे पाच प्रायोगिक ठिकाणी स्टोअर लेआउटची पुनर्रचना करण्यात आली, ज्यामध्ये सरासरी निवास वेळ वाढवण्यासाठी फिटिंग रूम्सची जागा बदलण्यात आली. पुढील तिमाहीत प्रायोगिक स्टोअर्समध्ये सरासरी व्यवहार मूल्यात 18% वाढ दिसून आली.

रिटेल क्षेत्राला WiFi ॲनालिटिक्स विशेषतः कसे लागू होते याबद्दल अधिक माहितीसाठी, Purple चे उद्योग पृष्ठ तपशीलवार वापर प्रकरणे आणि तैनाती नमुने प्रदान करते.

स्थळाच्या प्रकारानुसार अपेक्षित परिणाम

| स्थळाचा प्रकार | सामान्य प्रमाणीकरण दर | कृतीयोग्य डेटासेटसाठी वेळ | प्राथमिक ROI चालक |

|---|---|---|---|

| हॉटेल (200+ खोल्या) | 55–70% | 4–8 आठवडे | री-एंगेजमेंट मोहिमा, अपसेल वैयक्तिकरण |

| रिटेल स्टोअर (मुख्य बाजारपेठ) | 35–50% | 6–10 आठवडे | क्रॉस-चॅनल ॲट्रिब्यूशन, निवास वेळ अनुकूलन |

| स्टेडियम / ॲरिना | 60–75% | प्रति-कार्यक्रम | प्रायोजक सक्रियकरण, F&B अपसेल, कार्यक्रमोत्तर री-एंगेजमेंट |

| कॉन्फरन्स सेंटर | 70–85% | प्रति-कार्यक्रम | प्रतिनिधी प्रोफाइलिंग, प्रदर्शक लीड निर्मिती |

| सार्वजनिक क्षेत्र / वाहतूक केंद्र | 40–60% | 8–12 आठवडे | पादचारी नियोजन, सेवा डिझाइन, सुलभता अंतर्दृष्टी |

Wi-Fi in Auto: The Complete 2026 Enterprise Guide हे ऑटोमोटिव्ह आणि वाहतूक संदर्भात फर्स्ट-पार्टी डेटा संकलनाचा विचार करणाऱ्या संस्थांसाठी एक उपयुक्त समांतर संदर्भ प्रदान करते, जिथे मोबाइल वातावरणात समान स्थापत्यशास्त्रीय तत्त्वे लागू होतात.

महत्त्वाच्या संज्ञा आणि व्याख्या

First-Party Data

Data collected directly by an organisation from individuals with whom it has a direct relationship, through its own channels and touchpoints, with explicit consent. The organisation owns the data and controls its use.

IT teams encounter this when architecting data collection systems for guest WiFi, mobile apps, loyalty programmes, and website analytics. It matters because it is the only data class that is fully compliant under GDPR and immune to third-party platform policy changes.

Captive Portal

A web page presented to a network user before they are granted access to the internet. In the context of guest WiFi, it serves as the authentication interface and the primary mechanism for consent capture and identity data collection.

Network architects configure captive portals through access point management platforms (e.g., Cisco Meraki, Aruba, Ruckus) or overlay platforms like Purple. The portal's design directly affects authentication rate and data quality.

MAC Address Randomisation

A privacy feature implemented in iOS 14+, Android 10+, and Windows 10+ that causes devices to use a different, randomly generated MAC address for each WiFi network, preventing persistent tracking via hardware identifier.

IT teams must account for MAC randomisation when designing return visitor recognition systems. The correct mitigation is to anchor persistent identification to an authenticated credential (email address) rather than the device MAC address.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism for devices wishing to attach to a LAN or WLAN. It uses the Extensible Authentication Protocol (EAP) and typically integrates with a RADIUS server for credential validation.

Network architects use 802.1X to ensure that only authenticated devices gain network access, which is the technical prerequisite for tying behavioural data to a known identity. It is also a requirement for enterprise-grade network security and is referenced in PCI DSS network segmentation guidance.

WPA3

The third generation of the Wi-Fi Protected Access security protocol, introducing Simultaneous Authentication of Equals (SAE) for stronger password-based authentication and mandatory forward secrecy, ensuring that session keys cannot be retroactively decrypted even if the long-term key is compromised.

IT teams should require WPA3 on all new access point deployments. For guest WiFi specifically, WPA3-Personal with SAE provides significantly stronger protection for guest session data than WPA2-PSK, which is vulnerable to offline dictionary attacks.

GDPR Consent Record

A structured data record that documents the fact of a data subject's consent, including: the identity of the data subject, the specific processing activities consented to, the timestamp of consent, the version of the privacy notice presented, and the mechanism through which consent was given.

Under GDPR Article 7(1), the data controller bears the burden of demonstrating that consent was obtained. IT teams must ensure that the consent record is stored as a first-class data object, retrievable on demand for data subject access requests and regulatory audits.

Data Minimisation

The GDPR principle (Article 5(1)(c)) that personal data collected must be adequate, relevant, and limited to what is necessary in relation to the purposes for which it is processed.

IT architects should apply data minimisation when designing captive portal registration forms and analytics data schemas. Collecting data fields without a defined use case creates unnecessary compliance surface area and increases the cost of data management.

Identity Resolution

The process of matching and unifying data records that refer to the same individual across multiple data sources, channels, or touchpoints into a single, coherent profile.

For multi-venue operators, identity resolution is the technical challenge of recognising that a guest who visited your London property last month and your Edinburgh property this week is the same person. Email address is the most reliable cross-channel identifier for first-party identity resolution in physical venue contexts.

Dwell Time

The duration for which a guest's device remains connected to a WiFi access point or within range of a set of access points, used as a proxy for the time the guest spends in a specific zone or venue.

Venue operations directors use dwell time data to optimise staffing, layout, and service design. In retail, dwell time correlates strongly with transaction value. In hospitality, zone-level dwell time data informs F&B placement and amenity utilisation decisions.

PCI DSS Network Segmentation

The practice of isolating the cardholder data environment (CDE) from other network segments using firewalls, VLANs, or other access controls, as required by PCI DSS Requirement 1.3, to reduce the scope of PCI DSS compliance assessment.

IT teams deploying guest WiFi in retail or hospitality environments must ensure that the guest VLAN is completely isolated from any network segment that processes, stores, or transmits payment card data. Failure to maintain this segmentation can bring the entire guest WiFi infrastructure into PCI DSS scope.

केस स्टडीज

A 350-room hotel group with four properties wants to build a first-party guest database to replace its reliance on OTA (Online Travel Agency) booking data. The group currently has no CRM and no systematic guest contact capture. The IT team has Cisco Meraki access points deployed across all properties. What is the recommended deployment approach?

Step 1 — Compliance foundation (Week 1–2): Engage legal counsel to draft a GDPR-compliant privacy notice covering WiFi data collection. Define consent categories: analytics (legitimate interests basis), marketing email (explicit consent), third-party sharing (explicit consent). Establish data retention periods: session logs 90 days, guest profiles with marketing consent 3 years, profiles without consent 12 months.

Step 2 — Infrastructure configuration (Week 2–4): Configure Cisco Meraki access points to redirect unauthenticated clients to Purple's captive portal. Create a dedicated guest VLAN (e.g., VLAN 100) isolated from the corporate and PMS networks. Configure RADIUS integration between Meraki and Purple's authentication service. Test MAC address randomisation handling — ensure that returning guests are prompted to re-authenticate and that the authentication credential (email) is used as the persistent identifier.

Step 3 — Captive portal design (Week 3–4): Design the splash page with email registration as the primary authentication method. Include a clear value proposition ('Free high-speed WiFi — takes 30 seconds to connect'). Place the marketing consent checkbox below the fold with clear opt-in language. A/B test two versions of the splash page to optimise authentication rate before full rollout.

Step 4 — CRM integration (Week 4–6): Select and deploy a CRM platform (e.g., HubSpot, Salesforce, or a hospitality-specific PMS with CRM capability). Configure Purple's API integration to sync authenticated guest profiles to the CRM in real time. Map the data fields: email address, first name, visit date, property, device type, marketing consent flag, consent timestamp.

Step 5 — First campaign and measurement (Week 8–12): Once the database reaches 1,000+ opted-in profiles, run a first re-engagement campaign targeting guests who stayed 3–12 months ago. Measure open rate, click rate, and booking conversion. Use this as the baseline ROI measurement for the programme.

A retail chain with 80 stores wants to measure the offline impact of its digital advertising campaigns. The marketing team currently attributes all conversions to the last digital click, which they suspect is significantly undercounting the value of upper-funnel channels. The IT team has Aruba access points deployed. How should they architect a WiFi-based attribution solution?

Step 1 — Identity bridge design: The core of the attribution solution is an identity bridge between the digital advertising ecosystem and the in-store WiFi dataset. Customers who authenticate to the store WiFi with their email address create a first-party identifier. The same email address used for online account registration, loyalty programme membership, or email marketing opt-in becomes the matching key.

Step 2 — CRM unification: Ensure that the WiFi-derived guest profiles are synchronised to the central CRM with a consistent email-based primary key. Configure deduplication logic to merge profiles where the same email address appears in both the WiFi dataset and the existing CRM. This unified profile is the foundation for attribution.

Step 3 — Campaign tagging and UTM configuration: Tag all digital advertising campaigns with UTM parameters that are captured in the CRM when a customer clicks through to the website or app. Record the campaign source, medium, and campaign name against the customer's CRM record.

Step 4 — Attribution window configuration: Define the attribution window — the maximum time between a digital ad interaction and an in-store WiFi connection that counts as an attributed visit. A 7-day window is standard for fashion retail; a 30-day window may be appropriate for considered purchases. Configure the attribution logic in your analytics platform.

Step 5 — Measurement and reporting: Build a dashboard that shows, for each campaign: total digital clicks, attributed in-store visits (WiFi connections within the attribution window from customers with a matching CRM record), and in-store transaction value for attributed visitors. Compare the average transaction value of attributed visitors versus non-attributed visitors to quantify the in-store revenue impact of digital campaigns.

परिस्थिती विश्लेषण

Q1. Your organisation operates a chain of 25 conference centres across the UK. The marketing director wants to use WiFi data to send personalised follow-up emails to event delegates after each event. The IT team has flagged that the current captive portal only asks for a name and accepts anonymous access. What changes are required before the marketing use case can be lawfully implemented?

💡 संकेत:Consider both the technical changes to the authentication flow and the legal changes to the consent framework. GDPR requires that consent for marketing communications is explicit, specific, and freely given — it cannot be bundled with the terms of service for WiFi access.

शिफारस केलेला दृष्टिकोन दाखवा

Three changes are required. First, the captive portal must be updated to require email address capture as a mandatory field for authentication — anonymous access must be removed or made a separate, non-marketing-consented path. Second, a clearly worded marketing consent checkbox must be added to the splash page, separate from the WiFi terms of service, with language such as 'I agree to receive marketing communications from [Organisation Name] about future events and offers.' This checkbox must be unchecked by default. Third, the consent record infrastructure must be updated to store the timestamp, privacy notice version, and specific consent flag for each profile. Only profiles with a valid marketing consent record should be included in post-event email sends. The privacy notice must also be updated to describe the marketing use case specifically. Once these changes are in place, the marketing use case is lawfully implementable.

Q2. A stadium operator is preparing for a major concert series. The venue has 45,000 capacity and expects 80% of attendees to attempt WiFi connection. The current infrastructure uses WPA2-PSK with a shared password published on event programmes. The IT director wants to implement a first-party data capture solution for the series. What are the key architectural decisions and what is the recommended approach?

💡 संकेत:Consider the authentication method that maximises both data capture rate and data quality at scale. Also consider the network capacity requirements for 36,000 simultaneous connection attempts and the specific compliance requirements for event-based data collection.

शिफारस केलेला दृष्टिकोन दाखवा

The recommended approach involves four key decisions. First, replace WPA2-PSK with an open network plus captive portal architecture — WPA2-PSK with a shared password provides no per-user authentication and cannot support first-party data capture. The captive portal should use email registration with a single field to maximise completion rate at scale. Second, pre-provision the network for peak load: 36,000 simultaneous connections requires careful DHCP pool sizing (minimum /15 subnet for the guest VLAN), RADIUS server capacity planning, and access point density review — stadium environments typically require higher AP density than the manufacturer's coverage specifications suggest due to RF interference from crowd density. Third, implement event-specific consent language that references the specific event and the operator's identity — generic venue WiFi consent language may not be specific enough for GDPR purposes when the data will be used for post-event marketing. Fourth, configure data retention to align with the event marketing use case — post-event email campaigns should be sent within 30 days of the event, and profiles without subsequent engagement should be suppressed or deleted within 12 months. The WPA3 transition should be planned for the following season to improve session security.

Q3. A retail IT director has been told by the marketing team that their paid social campaigns are 'not working' because in-store sales have not increased despite significant digital ad spend. The IT team has Purple WiFi deployed across all 60 stores with email authentication. How would you design a measurement framework to test whether the paid social campaigns are actually driving in-store visits that are not being attributed?

💡 संकेत:The key is the identity bridge between the digital advertising ecosystem and the in-store WiFi dataset. Consider what identifier exists in both environments and how you would construct the attribution logic.

शिफारस केलेला दृष्टिकोन दाखवा

The measurement framework requires three components. First, build the identity bridge: export the hashed email addresses of customers who clicked on paid social ads from your ad platform (Facebook/Meta and Google both support customer list matching with hashed emails). Match these against the WiFi authentication dataset — customers who clicked an ad and subsequently authenticated to store WiFi within a defined attribution window (7 days recommended for fashion retail) are attributed visits. Second, define the control group: customers in the CRM who did not receive the paid social ad (or who were in a holdout group) serve as the control. Compare the in-store visit rate of the exposed group versus the control group within the attribution window. The difference is the incremental visit rate attributable to the campaign. Third, layer transaction data: for attributed visitors, pull their in-store transaction value from the POS system (matched via loyalty card or email at checkout). Calculate the revenue per attributed visit and multiply by the incremental visit count to get the total incremental revenue. Compare this to the campaign spend to calculate ROAS. This framework will typically reveal that paid social is driving 20–40% more in-store visits than last-click digital attribution suggests, which has direct implications for media budget allocation.