Was sind Erstanbieterdaten und warum sind sie für Unternehmen wichtig?

Dieser Leitfaden bietet eine definitive technische Referenz zu Erstanbieterdaten – was sie sind, wie sie sich von Zweit- und Drittanbieterdaten unterscheiden und warum die Abschaffung von Drittanbieter-Cookies und strengere Datenschutzbestimmungen eine Erstanbieterdatenstrategie für Betreiber von Veranstaltungsorten unerlässlich machen. Er behandelt die Architektur von Gast-WiFi als konformen, ertragreichen Erfassungsmechanismus, mit Implementierungsrichtlinien für Gastgewerbe, Einzelhandel, Veranstaltungen und den öffentlichen Sektor, und ist direkt auf die Gast-WiFi- und Analyseplattform von Purple abgestimmt.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für die Geschäftsleitung

- Technischer Tiefen-Einblick

- Definition von Erstanbieterdaten: Eine präzise Taxonomie

- Warum das Drittanbieter-Datenmodell scheitert

- Gast-WiFi als Architektur zur Erfassung von Erstanbieterdaten

- Implementierungsleitfaden

- Phase 1: Infrastrukturbewertung und Design des Einwilligungsrahmens (Wochen 1–4)

- Phase 2: Plattformbereitstellung und Integration (Wochen 5–10)

- Phase 3: Datenqualität und Governance (Laufend)

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

- Messung des Wertes eines Erstanbieter-Datenbestands

- Fallstudie 1: Regionale Hotelkette – Gastgewerbe

- Fallstudie 2: Einzelhandelsimmobilien – Multi-Site Retail

- Erwartete Ergebnisse nach Veranstaltungsorttyp

Zusammenfassung für die Geschäftsleitung

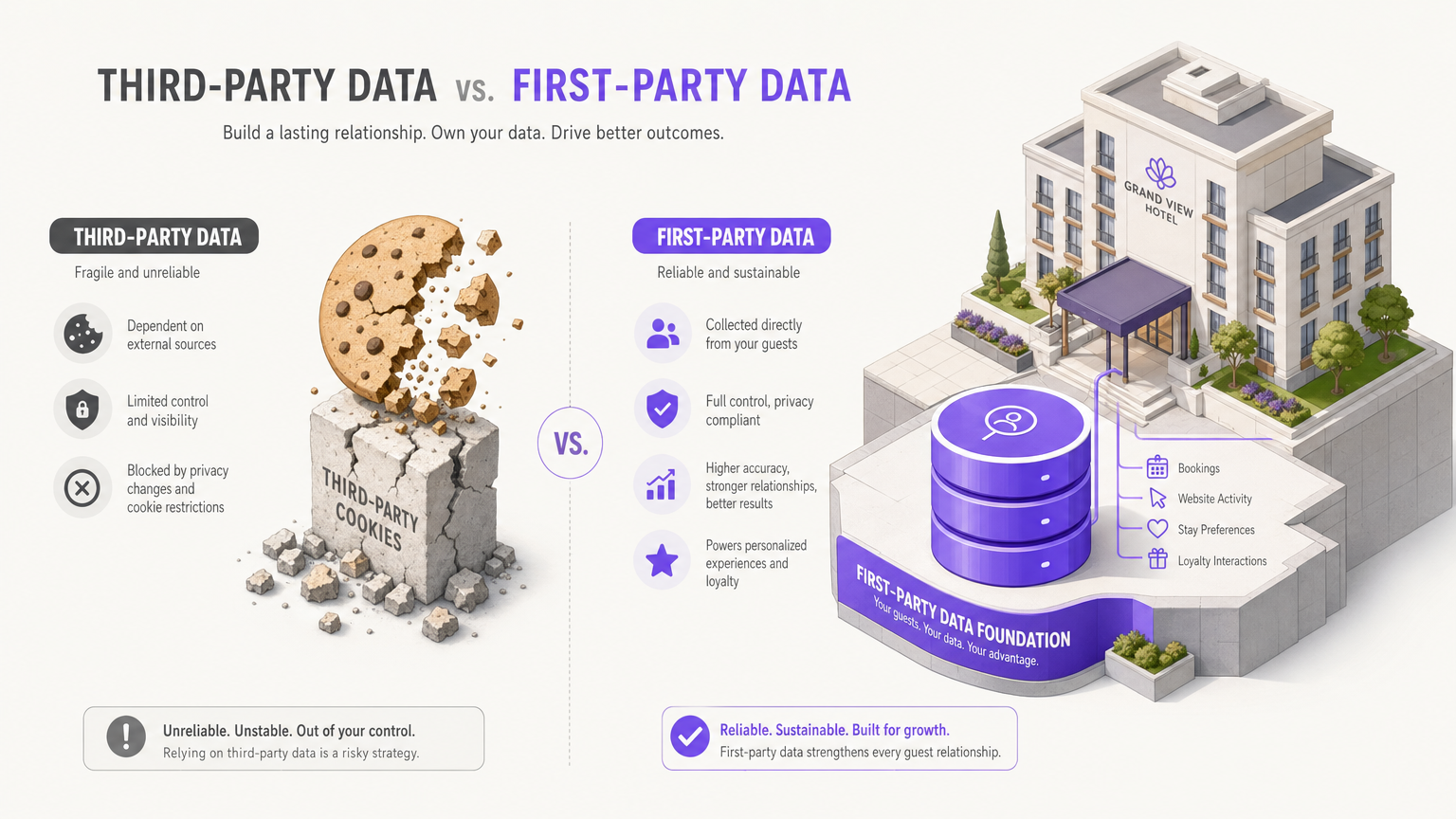

Das Drittanbieter-Datenmodell ist strukturell fehlerhaft. Googles Abschaffung von Drittanbieter-Cookies in Chrome, Apples App Tracking Transparency Framework und die Durchsetzungstendenz der GDPR und des UK Data Protection Act 2018 haben gemeinsam die Dateninfrastruktur demontiert, auf die sich die meisten Marketing- und Analyseteams im letzten Jahrzehnt verlassen haben. Organisationen, die noch keine Erstanbieterdatenstrategie entwickelt haben, arbeiten auf geliehene Zeit.

Erstanbieterdaten – direkt von Ihren Gästen und Kunden, mit ausdrücklicher Zustimmung, über Ihre eigenen Kanäle gesammelt – sind genauer, langlebiger und konformer als jede Alternative. Für Betreiber physischer Veranstaltungsorte im Gastgewerbe , Einzelhandel , Transportwesen und im Gesundheitswesen ist das Gast-WiFi-Netzwerk einer der effizientesten verfügbaren Erstanbieterdaten-Erfassungsmechanismen. Jede authentifizierte Verbindung ist ein zugestimmtes Datenerfassungsereignis, das ein persistentes, umsetzbares Gastprofil erstellt.

Dieser Leitfaden behandelt die technische Architektur der Erstanbieterdatenerfassung über Gast-WiFi , das für eine GDPR-sichere Bereitstellung erforderliche Compliance-Framework, Implementierungsmuster für verschiedene Veranstaltungsorttypen und den ROI-Fall für Investitionen in WiFi Analytics als Aktivierungsebene für Ihren Erstanbieterdatensatz.

Technischer Tiefen-Einblick

Definition von Erstanbieterdaten: Eine präzise Taxonomie

Die Branche verwendet den Begriff „Erstanbieterdaten“ lose, doch für Architektur- und Compliance-Zwecke ist Präzision entscheidend. Die Datenlandschaft gliedert sich in drei Ebenen:

| Datentyp | Quelle | Einwilligungspfad | Compliance-Risiko | Beständigkeit |

|---|---|---|---|---|

| Erstanbieter | Direkt von Ihrer Organisation von Personen mit direkter Beziehung gesammelt | Vollständig, auditierbar, in Ihrem Besitz | Niedrig | Hoch — nicht von Richtlinienänderungen Dritter betroffen |

| Zweitanbieter | Erstanbieterdaten einer anderen Organisation, die über eine direkte Partnerschaft zugänglich sind | Teilweise — abhängig vom Einwilligungsrahmen des Partners | Mittel | Mittel — abhängig von den Partnerschaftsbedingungen |

| Drittanbieter | Von Datenbrokern aus mehreren Quellen aggregiert | Schwach oder fehlend — keine direkte Beziehung | Hoch — zunehmend unhaltbar unter GDPR | Niedrig — Cookie-Abschaffung, Plattformbeschränkungen |

Innerhalb der Erstanbieterdaten gibt es vier unterschiedliche Datenklassen, die ein gut strukturiertes Erfassungssystem erfassen sollte:

Identitätsdaten umfassen die bei der Authentifizierung gesammelten Kernidentifikatoren: Name, E-Mail-Adresse, Telefonnummer und demografische Merkmale, die freiwillig während der Registrierung angegeben werden. Dies ist der Anker, der alle nachfolgenden Verhaltensbeobachtungen mit einer bekannten Person verknüpft.

Verhaltensdaten werden passiv durch Netzwerkinteraktion generiert: Verbindungszeitstempel, Sitzungsdauer, Besuchsfrequenz, Verweildauer pro Zone, Gerätetyp und Betriebssystem. Für Betreiber von Veranstaltungsorten ist dies oft die operativ wertvollste Datenklasse, da sie aufzeigt, wie Gäste Ihren Raum tatsächlich nutzen, und nicht nur, wie sie ihre Präferenzen beschreiben.

Transaktionsdaten stammen aus Kassensystemen, Buchungsmaschinen, Interaktionen mit Treueprogrammen und E-Commerce-Plattformen. Wenn sie mit WiFi-abgeleiteten Identitäts- und Verhaltensdaten integriert werden, ermöglichen sie eine echte Attribution – die Verbindung physischer Präsenz mit kommerziellem Ergebnis.

Erklärte Präferenzdaten sind das, was Gäste Ihnen direkt durch Umfragen, Präferenzzentren und Registrierungsformulare mitteilen. Sie sind das hochwertigste Signal für die Personalisierung, erfordern jedoch die aktive Teilnahme der Gäste zur Erfassung.

Warum das Drittanbieter-Datenmodell scheitert

Der strukturelle Zusammenbruch von Drittanbieterdaten ist kein einmaliges Ereignis – es ist eine Konvergenz regulatorischer, technischer und kommerzieller Zwänge, die sich über mehrere Jahre aufgebaut haben.

Auf regulatorischer Seite hat die GDPR-Anforderung einer freiwilligen, spezifischen, informierten und eindeutigen Einwilligung die impliziten Datenerfassungspraktiken des Drittanbieter-Ökosystems rechtlich prekär gemacht. Das UK Information Commissioner's Office hat erhebliche Bußgelder für Einwilligungsverstöße verhängt, und die Durchsetzung wird intensiviert. Die Anforderungen der ePrivacy-Richtlinie an die Cookie-Einwilligung haben den praktischen Nutzen des Drittanbieter-Trackings weiter untergraben.

Auf technischer Seite haben Apples Intelligent Tracking Prevention und das App Tracking Transparency Framework die Genauigkeit des websiteübergreifenden Trackings auf iOS-Geräten erheblich beeinträchtigt. Safaris aggressive Cookie-Partitionierung bedeutet, dass Drittanbieter-Cookies für einige Anwendungsfälle eine effektive Lebensdauer von sieben Tagen haben. Androids Privacy Sandbox-Initiative folgt einem ähnlichen Kurs.

Für Betreiber von Veranstaltungsorten ist die praktische Implikation einfach: Die Zielgruppendaten, die Sie von Drittanbieter-Brokern kaufen, werden mit jedem Quartal ungenauer, unvollständiger und rechtlich exponierter. Die Organisationen, die das nächste Jahrzehnt gewinnen werden, sind diejenigen, die jetzt proprietäre Erstanbieterdatensätze aufbauen.

Gast-WiFi als Architektur zur Erfassung von Erstanbieterdaten

Das Gast-WiFi-Netzwerk ist einzigartig als Erstanbieterdaten-Erfassungsmechanismus für physische Veranstaltungsorte positioniert. Im Gegensatz zu einer mobilen App – die Download, Installation und aktive Nutzung erfordert – ist die WiFi-Konnektivität ein Dienstprogramm, das Gäste aktiv suchen. Das Verbindungsereignis ist der natürliche Moment der Einwilligungserfassung.

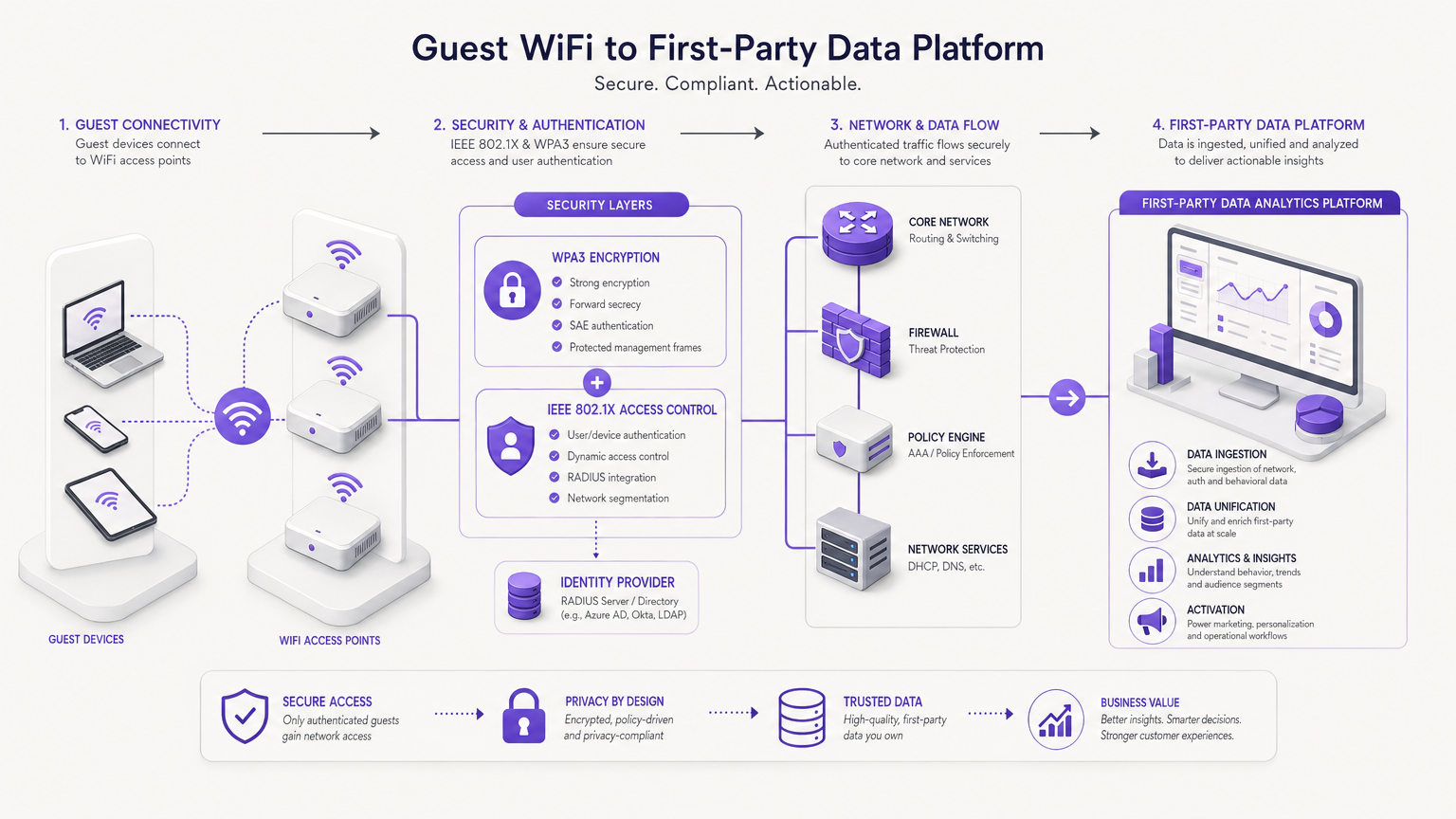

Die technische Architektur eines konformen WiFi-First-Party-Datenerfassungssystems arbeitet über vier Schichten hinweg:

Schicht 1 — Netzwerkzugangskontrolle: IEEE 802.1X bietet portbasierte Netzwerkzugangskontrolle und stellt sicher, dass Geräte erst auf Netzwerkressourcen zugreifen können, nachdem sie den Authentifizierungsprozess abgeschlossen haben. Dies ist das technische Tor, das eine authentifizierte Datenerfassung ermöglicht. Die WPA3-Verschlüsselung mit Simultaneous Authentication of Equals (SAE) stellt sicher, dass Sitzungsdaten während der Übertragung mit Vorwärtssicherheit geschützt sind, was bedeutet, dass selbst wenn ein Sitzungsschlüssel kompromittiert wird, historische Sitzungsdaten nicht entschlüsselt werden können.

Schicht 2 — Captive Portal und Einwilligungserfassung: Das Captive Portal – oder die Splash Page – ist die Schnittstelle, über die Gäste sich authentifizieren und ihre Einwilligung erteilen. Ein ordnungsgemäß konfiguriertes Captive Portal präsentiert eine klare Datenschutzerklärung, erfasst die explizite Einwilligung für spezifische Datennutzungen (Marketingkommunikation, Analysen, Weitergabe an Dritte), zeichnet den Zeitstempel der Einwilligung und die Version der Datenschutzerklärung auf und bietet einen klaren Mechanismus für Gäste, ihre Einwilligung zu widerrufen. Die Plattform von Purple handhabt diesen Einwilligungsworkflow nativ, wobei die Einwilligungsdatensätze in einem auditierbaren Protokoll gespeichert sind.

Schicht 3 — Identitätsauflösung und MAC-Adressen-Handhabung: Moderne iOS- und Android-Geräte randomisieren ihre MAC-Adresse standardmäßig als Maßnahme zum Schutz der Privatsphäre. Dies bedeutet, dass der auf der Netzwerkschicht sichtbare Geräteidentifikator zwischen den Besuchen wechseln kann, was die persistente Besucheridentifikation unterbricht, wenn die MAC-Adresse als Primärschlüssel verwendet wird. Die korrekte architektonische Antwort besteht darin, die persistente Identifikation an die authentifizierte Identität – die beim Login angegebene E-Mail-Adresse oder Telefonnummer – zu koppeln, anstatt an den Geräteidentifikator. Sobald sich ein Gast authentifiziert, wird die randomisierte MAC seines Geräts seinem persistenten Profil zugeordnet, und nachfolgende Verbindungen vom selben Gerät werden über die Authentifizierungsdaten und nicht über den Hardware-Identifikator erkannt.

Schicht 4 — Datenerfassung und -vereinheitlichung: Verbindungsereignisse, Sitzungsdaten und Standortsignale aus der Access Point-Triangulation werden in die Analyseplattform aufgenommen und mit dem Gastprofil normalisiert. Für Betreiber mehrerer Standorte ist dies die Schicht, in der standortübergreifende Intelligenz aufgebaut wird. Ein Gast, der am Montag an Ihrem Londoner Standort und am Donnerstag an Ihrem Edinburgher Standort erkannt wird, ist ein einziges Profil mit zwei Verhaltensereignissen, nicht zwei separate anonyme Besucher.

Für Organisationen, die Standortintelligenz über die grundlegende WiFi-Abdeckungskartierung hinaus erweitern möchten, bietet der Indoor Positioning System: UWB, BLE, & WiFi Guide eine detaillierte technische Referenz zur Kombination von WiFi mit Ultra-Wideband und Bluetooth Low Energy für eine Positionsgenauigkeit im Submeterbereich.

Implementierungsleitfaden

Phase 1: Infrastrukturbewertung und Design des Einwilligungsrahmens (Wochen 1–4)

Bevor eine Datenerfassungsfunktion implementiert wird, muss der Compliance- und Rechtsrahmen vorhanden sein. Beauftragen Sie Ihren Datenschutzbeauftragten oder Rechtsbeistand, die Sprache der Datenschutzerklärung für Ihr Captive Portal zu überprüfen und zu genehmigen. Die Erklärung muss Folgendes festlegen: die Kategorien der gesammelten Daten, die Rechtsgrundlage für die Verarbeitung (typischerweise berechtigte Interessen für Analysen, explizite Einwilligung für Marketing), die Aufbewahrungsfristen für jede Datenkategorie, die Dritten, mit denen Daten geteilt werden dürfen, und die Rechte des Gastes gemäß GDPR, einschließlich des Rechts auf Zugang, Berichtigung, Löschung und Datenübertragbarkeit.

Führen Sie gleichzeitig ein Infrastruktur-Audit durch. Dokumentieren Sie Ihre bestehende Access Point-Infrastruktur: Anbieter, Firmware-Version, VLAN-Konfiguration und den Integrationsstatus des RADIUS-Servers. Identifizieren Sie Abdeckungslücken, die zu einer unvollständigen Datenerfassung führen würden. Stellen Sie in Einzelhandelsumgebungen sicher, dass die Platzierung Ihrer Access Points eine ausreichende Dichte für eine aussagekräftige Verweildauermessung bietet – eine Faustregel ist ein Access Point pro 1.000 bis 1.500 Quadratmeter für Analysezwecke, was dichter sein kann als Ihre reinen Konnektivitätsanforderungen.

Phase 2: Plattformbereitstellung und Integration (Wochen 5–10)

Stellen Sie das Captive Portal bereit und konfigurieren Sie den Authentifizierungsworkflow. Purple unterstützt mehrere Authentifizierungsmethoden – E-Mail-Registrierung, Social Login über OAuth (Google, Facebook, Apple), Telefonnummernverifizierung über SMS OTP und Integration von Treueprogrammen. Die Wahl der Authentifizierungsmethode beeinflusst direkt Ihre Datenerfassungsrate und die Reichhaltigkeit der gesammelten Identitätsdaten. Die E-Mail-Registrierung bietet den dauerhaftesten Identifikator für die CRM-Integration. Social Login bietet höhere Konversionsraten, kann jedoch je nach API-Berechtigungen der Plattform begrenzte Profildaten zurückgeben.

Konfigurieren Sie Ihre VLAN-Segmentierung, um sicherzustellen, dass der Gast-WiFi-Verkehr von Unternehmens- und Zahlungskartennetzwerken isoliert ist. Dies ist eine obligatorische PCI DSS-Anforderung und eine bewährte Sicherheitspraxis, unabhängig vom Umfang der Zahlungskarten. Das Gast-VLAN sollte über einen dedizierten Internet-Breakout mit entsprechenden Inhaltsfilterungs- und Bandbreitenmanagementrichtlinien geleitet werden.

Integrieren Sie die WiFi-Analyseplattform in Ihre nachgelagerten Systeme: CRM für die Synchronisierung von Gastprofilen, E-Mail-Marketingplattform für die Kampagnenaktivierung und Treuesystem für die Integration von Punkten und Belohnungen. Purple bietet vorgefertigte Konnektoren für wichtige CRM- und Marketing-Automatisierungsplattformen, wodurch die Integrationsentwicklungszeit erheblich reduziert wird.

Phase 3: Datenqualität und Governance (Laufend)

Etablieren Sie von Tag eins an die Überwachung der Datenqualität. Zu den wichtigsten zu verfolgenden Metriken gehören: Authentifizierungsrate (der Prozentsatz der verbundenen Geräte, die den Anmeldevorgang abschließen), Datenvollständigkeit (der Prozentsatz der Profile mit einer gültigen E-Mail-Adresse), Einwilligungsrate (der Prozentsatz der authentifizierten Gäste, die Marketingkommunikation zustimmen) und Wiedererkennungsrate von wiederkehrenden Besuchern (der Prozentsatz der wiederkehrenden Besuche, bei denen der Gast erfolgreich einem bestehenden Profil zugeordnet).

Implementieren Sie die Automatisierung der Datenaufbewahrung. Konfigurieren Sie Ihre Plattform so, dass Sitzungsprotokolle nach Ihrer definierten Aufbewahrungsfrist automatisch gelöscht werden und Löschanträge innerhalb des von der GDPR vorgeschriebenen 30-Tage-Fensters berücksichtigt werden. Führen Sie ein Audit-Protokoll aller Zugriffsanfragen von betroffenen Personen und Löschvorgänge.

Für Anleitungen zur Aktivierung Ihres Erstanbieter-Datensatzes zur Verbesserung der Kundenerfahrung bieten der Leitfaden Wie man WiFi Analytics nutzt, um die Kundenerfahrung zu verbessern und sein spanisches Äquivalent Cómo utilizar WiFi Analytics para mejorar la experiencia del cliente detaillierte operative Handbücher.

Best Practices

Einwilligungsarchitektur: Verwenden Sie immer einen Double-Opt-in-Mechanismus für die Marketing-Einwilligung – ein Kontrollkästchen auf der Splash-Seite, gefolgt von einer Bestätigungs-E-Mail. Dies bietet eine stärkere Einwilligungserklärung und reduziert das Risiko, dass ungültige E-Mail-Adressen in Ihr CRM gelangen. Speichern Sie die Einwilligungserklärung zusammen mit der IP-Adresse, dem Zeitstempel und dem Hash der Version der Datenschutzerklärung.

Datenminimierung: Erfassen Sie nur die Daten, für die Sie einen definierten Anwendungsfall haben. Das Datenminimierungsprinzip der GDPR ist nicht nur eine Compliance-Anforderung – es ist gute Datenhygiene. Profile, die mit ungenutzten Attributen überladen sind, sind schwieriger zu pflegen, teurer zu speichern und schaffen unnötige Angriffsflächen für die Compliance.

Netzwerksegmentierung: Sorgen Sie für eine strikte VLAN-Trennung zwischen Gast-WiFi, Unternehmensnetzwerk und allen Netzwerksegmenten, die Zahlungskartendaten übertragen. Beachten Sie PCI DSS Anforderung 1.3 für detaillierte Anleitungen zur Netzwerksegmentierung. IEEE 802.1X mit dynamischer VLAN-Zuweisung ist das empfohlene Implementierungsmuster für Umgebungen mit mehreren Benutzerklassen.

Minderung der MAC-Randomisierung: Versuchen Sie nicht, die MAC-Adressen-Randomisierung mit technischen Mitteln zu umgehen – dies ist ein Datenschutzmechanismus, und dessen Umgehung kann einen GDPR-Verstoß darstellen. Gestalten Sie stattdessen Ihren Authentifizierungsablauf so, dass die Anmelderaten bei der ersten Verbindung maximiert werden, da eine authentifizierte Identität ein zuverlässigerer persistenter Identifikator ist als jedes gerätebasierte Signal.

Standortübergreifende Identitätsauflösung: Für Betreiber mehrerer Standorte implementieren Sie einen Master-Gastidentitätsdatensatz mit standortspezifischen Verhaltensunterdatensätzen. Diese Architektur ermöglicht es Ihnen, Fragen wie „Wie verhält sich dieser Gast an all unseren Standorten?“ zu beantworten, während die Möglichkeit zur Personalisierung auf individueller Standortebene erhalten bleibt.

Für einen breiteren Kontext, wie WiFi in IoT-Sensornetzwerke und Gebäudemanagementsysteme integriert wird, bietet die Internet of Things Architecture: A Complete Guide eine nützliche Referenzarchitektur.

Fehlerbehebung & Risikominderung

Niedrige Authentifizierungsraten: Wenn weniger als 40 % der verbundenen Geräte den Anmeldevorgang abschließen, sind die häufigsten Ursachen: Ladezeit der Splash-Seite von mehr als drei Sekunden (Assets und CDN-Konfiguration optimieren), Formularfelder, die zu viele Informationen anfordern (für die erste Erfassung auf E-Mail-Adresse reduzieren), und ein unklarer Nutzenversprechen auf der Splash-Seite (Testen von Botschaften, die kostenloses, schnelles WiFi betonen). Führen Sie A/B-Tests für Ihr Splash-Seiten-Design durch – kleine Änderungen an Text und Layout können die Authentifizierungsraten um 10–15 Prozentpunkte verschieben.

MAC-Randomisierung beeinträchtigt die Wiedererkennung von wiederkehrenden Besuchern: Wenn Ihre Wiedererkennungsrate für wiederkehrende Besucher unter 60 % liegt, haben Sie wahrscheinlich einen hohen Anteil an iOS 14+- und Android 10+-Geräten, die randomisierte MACs verwenden. Stellen Sie sicher, dass Ihr Authentifizierungsablauf Gäste bei jedem Besuch zur Anmeldung auffordert, nicht nur beim ersten. Erwägen Sie die Implementierung eines „Angemeldet bleiben“-Tokens, das im lokalen Speicher des Gerätebrowsers gespeichert wird, um die erneute Authentifizierung zu optimieren, ohne sich auf die MAC-Adresse zu verlassen.

Lücken in den GDPR-Einwilligungsdatensätzen: Wenn Ihr Einwilligungs-Audit Lücken aufzeigt – Profile mit Marketing-Einwilligungs-Flags, aber ohne entsprechenden Einwilligungs-Zeitstempel oder Datenschutzerklärung-Version – besteht ein Compliance-Risiko. Überprüfen Sie Ihre historischen Daten, unterdrücken Sie alle Profile ohne gültige Einwilligungserklärung von Marketing-Aussendungen und implementieren Sie eine erneute Einwilligungs-Kampagne, um Ihr Opt-in-Publikum auf einer sauberen rechtlichen Grundlage wieder aufzubauen.

Datensilos verhindern die Aktivierung: Der häufigste Grund, warum Erstanbieterdaten keinen ROI liefern, ist, dass sie in der WiFi-Analyseplattform verbleiben, ohne in nachgelagerten Systemen aktiviert zu werden. Priorisieren Sie die CRM-Integration in Ihrem Bereitstellungsplan. Ein Gastprofil, das nur in Ihrer WiFi-Plattform existiert, kann keine E-Mail-Kampagnen, Treueprämien oder personalisierte Angebote vorantreiben. Die Daten müssen in die Systeme fließen, in denen sie genutzt werden können.

PCI DSS Geltungsbereichserweiterung: Wenn Ihr Gast-WiFi-Netzwerk auf derselben physischen Infrastruktur wie Ihr Zahlungsverarbeitungsnetzwerk betrieben wird, könnten Sie unbeabsichtigt Ihre WiFi-Infrastruktur in den PCI DSS Geltungsbereich bringen. Beauftragen Sie einen Qualified Security Assessor (QSA), um Ihre Netzwerksegmentierung vor der Bereitstellung zu überprüfen. Die Kosten für eine QSA-Überprüfung sind erheblich geringer als die Kosten eines PCI DSS Sanierungsprojekts.

ROI & Geschäftsauswirkungen

Messung des Wertes eines Erstanbieter-Datenbestands

Der ROI eines Erstanbieter-Datenprogramms wird anhand von drei Dimensionen gemessen: direkter Umsatzbeitrag aus datengesteuerten Kampagnen, operative Effizienzgewinne durch Verhaltensintelligenz und Risikominderungswert durch reduzierte Compliance-Exposition.

Direkter Umsatzbeitrag ist am einfachsten zu messen. Verfolgen Sie den zusätzlichen Umsatz, der Kampagnen zugeschrieben werden kann, die Erstanbieter-WiFi-Daten für Targeting oder Personalisierung verwendet haben, im Vergleich zu einer Kontrollgruppe, die generische Mitteilungen erhielt. In Gastgewerbeumgebungen übertreffen personalisierte E-Mail-Kampagnen an WiFi-authentifizierte Gäste generische Broadcast-Kampagnen konsistent um den Faktor zwei bis drei bei der Öffnungsrate und um den Faktor vier bis sechs bei der Konversionsrate, basierend auf Purple Plattformdaten über alle Standorte hinweg.

Operative Effizienz wird durch die Optimierung des Standorts gemessen. Verweildaten aus WiFi-Analysen ermöglichen Personalentscheidungen – wenn Ihre Analytics zeigen, dass die Besucherfrequenz donnerstags zwischen 12:00 und 14:00 Uhr ihren Höhepunkt erreicht, können Sie die Personalpläne entsprechend optimieren. Verkehrsdaten auf Zonenebene informieren Merchandising-Entscheidungen in Einzelhandelsumgebungen. Warteschlangendaten informieren die Servicegestaltung in Transport- und Gesundheitseinrichtungen.

Der Wert der Risikominderung ist schwerer zu quantifizieren, aber signifikant. Die Kosten einer GDPR-Durchsetzungsmaßnahme – die gemäß Artikel 83(5) bis zu 4 % des weltweiten Jahresumsatzes erreichen können – übersteigen die Kosten eines ordnungsgemäß implementierten First-Party-Datenprogramms bei Weitem. Die Umstellung von Third-Party- auf First-Party-Daten reduziert Ihr Risiko von Durchsetzungsmaßnahmen, die sich aus unrechtmäßiger Datenverarbeitung ergeben.

Fallstudie 1: Regionale Hotelkette – Gastgewerbe

Eine regionale Hotelkette, die zwölf Häuser in ganz Großbritannien betreibt, implementierte die Gast-WiFi-Plattform von Purple in ihrem gesamten Bestand. Vor der Implementierung hatte die Kette keinen systematischen Mechanismus zur Erfassung von Gästekontaktdaten auf Objektebene – die Anmeldung zum Treueprogramm wurde an der Rezeption abgewickelt und erreichte eine Erfassungsrate von 15 %.

Nach der Implementierung des Captive Portal von Purple mit E-Mail-Registrierung erreichte die Kette eine Authentifizierungsrate von 68 % bei verbundenen Geräten, wobei 54 % der authentifizierten Gäste ihre Marketingzustimmung gaben. Innerhalb von sechs Monaten hatte die Kette eine First-Party-Datenbank mit 47.000 zugestimmten Gästeprofilen aufgebaut, verglichen mit 8.200 Mitgliedern des Treueprogramms vor der Implementierung.

Die Kette nutzte den aus WiFi abgeleiteten Datensatz, um eine Re-Engagement-Kampagne durchzuführen, die auf Gäste abzielte, die einmal übernachtet, aber innerhalb von zwölf Monaten nicht zurückgekehrt waren. Die Kampagne erreichte eine Öffnungsrate von 34 % und eine Buchungskonversionsrate von 6,2 %, wodurch 180.000 £ an zusätzlichem Zimmerumsatz aus einem einzigen Kampagnenversand generiert wurden. Der ROI auf die jährliche Plattformlizenz wurde innerhalb des ersten Kampagnenzyklus erzielt.

Fallstudie 2: Einzelhandelsimmobilien – Multi-Site Retail

Ein Modehändler mit 45 Filialen in Großbritannien und Irland implementierte die WiFi-Analytics-Plattform von Purple, um ein spezifisches operatives Problem zu lösen: Das Marketingteam hatte keine Einblicke in das In-Store-Verhalten und konnte die Auswirkungen digitaler Werbekampagnen auf physische Ladenbesuche nicht messen.

Die Implementierung ermöglichte es dem Einzelhändler, ein kanalübergreifendes Attributionsmodell zu erstellen. Kunden, die auf eine bezahlte Social-Media-Kampagne klickten und anschließend innerhalb von sieben Tagen ein Geschäft besuchten, wurden durch den WiFi-Authentifizierungsabgleich mit dem CRM-Datensatz identifiziert. Diese Attributionsdaten zeigten, dass bezahlte soziale Medien 23 % mehr Ladenbesuche generierten als zuvor angenommen, was direkt zu einer Umverteilung von 400.000 £ der jährlichen Medienausgaben von weniger leistungsstarken Kanälen führte.

Die Verweildauerdaten lieferten auch eine wichtige Erkenntnis: Kunden, die mehr als zwölf Minuten im Geschäft verbrachten, hatten einen 3,4-mal höheren durchschnittlichen Transaktionswert als Kunden, die weniger als sechs Minuten verbrachten. Diese Erkenntnis führte zu einer Neugestaltung des Ladenlayouts an fünf Pilotstandorten, wobei Umkleidekabinen verlegt wurden, um die durchschnittliche Verweildauer zu erhöhen. Die Pilotgeschäfte zeigten im folgenden Quartal einen Anstieg des durchschnittlichen Transaktionswerts um 18 %.

Weitere Informationen zur Anwendung von WiFi-Analytics speziell im Einzelhandel finden Sie auf der Branchenseite von Purple, die detaillierte Anwendungsfälle und Bereitstellungsmuster bietet.

Erwartete Ergebnisse nach Veranstaltungsorttyp

| Veranstaltungsorttyp | Typische Authentifizierungsrate | Zeit bis zum verwertbaren Datensatz | Primärer ROI-Treiber |

|---|---|---|---|

| Hotel (200+ Zimmer) | 55–70% | 4–8 Wochen | Re-Engagement-Kampagnen, Upsell-Personalisierung |

| Einzelhandelsgeschäft (Einkaufsstraße) | 35–50% | 6–10 Wochen | Kanalübergreifende Attribution, Verweildaueroptimierung |

| Stadion / Arena | 60–75% | Pro Veranstaltung | Sponsorenaktivierung, F&B-Upsell, Re-Engagement nach der Veranstaltung |

| Konferenzzentrum | 70–85% | Pro Veranstaltung | Delegiertenprofilierung, Aussteller-Lead-Generierung |

| Öffentlicher Sektor / Verkehrsknotenpunkt | 40–60% | 8–12 Wochen | Besucherfrequenzplanung, Servicegestaltung, Barrierefreiheitsanalyse |

Der Wi-Fi in Auto: The Complete 2026 Enterprise Guide bietet eine nützliche parallele Referenz für Organisationen, die die Erfassung von First-Party-Daten in Automobil- und Transportkontexten in Betracht ziehen, wo dieselben architektonischen Prinzipien in einer mobilen Umgebung gelten.

Schlüsselbegriffe & Definitionen

First-Party Data

Data collected directly by an organisation from individuals with whom it has a direct relationship, through its own channels and touchpoints, with explicit consent. The organisation owns the data and controls its use.

IT teams encounter this when architecting data collection systems for guest WiFi, mobile apps, loyalty programmes, and website analytics. It matters because it is the only data class that is fully compliant under GDPR and immune to third-party platform policy changes.

Captive Portal

A web page presented to a network user before they are granted access to the internet. In the context of guest WiFi, it serves as the authentication interface and the primary mechanism for consent capture and identity data collection.

Network architects configure captive portals through access point management platforms (e.g., Cisco Meraki, Aruba, Ruckus) or overlay platforms like Purple. The portal's design directly affects authentication rate and data quality.

MAC Address Randomisation

A privacy feature implemented in iOS 14+, Android 10+, and Windows 10+ that causes devices to use a different, randomly generated MAC address for each WiFi network, preventing persistent tracking via hardware identifier.

IT teams must account for MAC randomisation when designing return visitor recognition systems. The correct mitigation is to anchor persistent identification to an authenticated credential (email address) rather than the device MAC address.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism for devices wishing to attach to a LAN or WLAN. It uses the Extensible Authentication Protocol (EAP) and typically integrates with a RADIUS server for credential validation.

Network architects use 802.1X to ensure that only authenticated devices gain network access, which is the technical prerequisite for tying behavioural data to a known identity. It is also a requirement for enterprise-grade network security and is referenced in PCI DSS network segmentation guidance.

WPA3

The third generation of the Wi-Fi Protected Access security protocol, introducing Simultaneous Authentication of Equals (SAE) for stronger password-based authentication and mandatory forward secrecy, ensuring that session keys cannot be retroactively decrypted even if the long-term key is compromised.

IT teams should require WPA3 on all new access point deployments. For guest WiFi specifically, WPA3-Personal with SAE provides significantly stronger protection for guest session data than WPA2-PSK, which is vulnerable to offline dictionary attacks.

GDPR Consent Record

A structured data record that documents the fact of a data subject's consent, including: the identity of the data subject, the specific processing activities consented to, the timestamp of consent, the version of the privacy notice presented, and the mechanism through which consent was given.

Under GDPR Article 7(1), the data controller bears the burden of demonstrating that consent was obtained. IT teams must ensure that the consent record is stored as a first-class data object, retrievable on demand for data subject access requests and regulatory audits.

Data Minimisation

The GDPR principle (Article 5(1)(c)) that personal data collected must be adequate, relevant, and limited to what is necessary in relation to the purposes for which it is processed.

IT architects should apply data minimisation when designing captive portal registration forms and analytics data schemas. Collecting data fields without a defined use case creates unnecessary compliance surface area and increases the cost of data management.

Identity Resolution

The process of matching and unifying data records that refer to the same individual across multiple data sources, channels, or touchpoints into a single, coherent profile.

For multi-venue operators, identity resolution is the technical challenge of recognising that a guest who visited your London property last month and your Edinburgh property this week is the same person. Email address is the most reliable cross-channel identifier for first-party identity resolution in physical venue contexts.

Dwell Time

The duration for which a guest's device remains connected to a WiFi access point or within range of a set of access points, used as a proxy for the time the guest spends in a specific zone or venue.

Venue operations directors use dwell time data to optimise staffing, layout, and service design. In retail, dwell time correlates strongly with transaction value. In hospitality, zone-level dwell time data informs F&B placement and amenity utilisation decisions.

PCI DSS Network Segmentation

The practice of isolating the cardholder data environment (CDE) from other network segments using firewalls, VLANs, or other access controls, as required by PCI DSS Requirement 1.3, to reduce the scope of PCI DSS compliance assessment.

IT teams deploying guest WiFi in retail or hospitality environments must ensure that the guest VLAN is completely isolated from any network segment that processes, stores, or transmits payment card data. Failure to maintain this segmentation can bring the entire guest WiFi infrastructure into PCI DSS scope.

Fallstudien

A 350-room hotel group with four properties wants to build a first-party guest database to replace its reliance on OTA (Online Travel Agency) booking data. The group currently has no CRM and no systematic guest contact capture. The IT team has Cisco Meraki access points deployed across all properties. What is the recommended deployment approach?

Step 1 — Compliance foundation (Week 1–2): Engage legal counsel to draft a GDPR-compliant privacy notice covering WiFi data collection. Define consent categories: analytics (legitimate interests basis), marketing email (explicit consent), third-party sharing (explicit consent). Establish data retention periods: session logs 90 days, guest profiles with marketing consent 3 years, profiles without consent 12 months.

Step 2 — Infrastructure configuration (Week 2–4): Configure Cisco Meraki access points to redirect unauthenticated clients to Purple's captive portal. Create a dedicated guest VLAN (e.g., VLAN 100) isolated from the corporate and PMS networks. Configure RADIUS integration between Meraki and Purple's authentication service. Test MAC address randomisation handling — ensure that returning guests are prompted to re-authenticate and that the authentication credential (email) is used as the persistent identifier.

Step 3 — Captive portal design (Week 3–4): Design the splash page with email registration as the primary authentication method. Include a clear value proposition ('Free high-speed WiFi — takes 30 seconds to connect'). Place the marketing consent checkbox below the fold with clear opt-in language. A/B test two versions of the splash page to optimise authentication rate before full rollout.

Step 4 — CRM integration (Week 4–6): Select and deploy a CRM platform (e.g., HubSpot, Salesforce, or a hospitality-specific PMS with CRM capability). Configure Purple's API integration to sync authenticated guest profiles to the CRM in real time. Map the data fields: email address, first name, visit date, property, device type, marketing consent flag, consent timestamp.

Step 5 — First campaign and measurement (Week 8–12): Once the database reaches 1,000+ opted-in profiles, run a first re-engagement campaign targeting guests who stayed 3–12 months ago. Measure open rate, click rate, and booking conversion. Use this as the baseline ROI measurement for the programme.

A retail chain with 80 stores wants to measure the offline impact of its digital advertising campaigns. The marketing team currently attributes all conversions to the last digital click, which they suspect is significantly undercounting the value of upper-funnel channels. The IT team has Aruba access points deployed. How should they architect a WiFi-based attribution solution?

Step 1 — Identity bridge design: The core of the attribution solution is an identity bridge between the digital advertising ecosystem and the in-store WiFi dataset. Customers who authenticate to the store WiFi with their email address create a first-party identifier. The same email address used for online account registration, loyalty programme membership, or email marketing opt-in becomes the matching key.

Step 2 — CRM unification: Ensure that the WiFi-derived guest profiles are synchronised to the central CRM with a consistent email-based primary key. Configure deduplication logic to merge profiles where the same email address appears in both the WiFi dataset and the existing CRM. This unified profile is the foundation for attribution.

Step 3 — Campaign tagging and UTM configuration: Tag all digital advertising campaigns with UTM parameters that are captured in the CRM when a customer clicks through to the website or app. Record the campaign source, medium, and campaign name against the customer's CRM record.

Step 4 — Attribution window configuration: Define the attribution window — the maximum time between a digital ad interaction and an in-store WiFi connection that counts as an attributed visit. A 7-day window is standard for fashion retail; a 30-day window may be appropriate for considered purchases. Configure the attribution logic in your analytics platform.

Step 5 — Measurement and reporting: Build a dashboard that shows, for each campaign: total digital clicks, attributed in-store visits (WiFi connections within the attribution window from customers with a matching CRM record), and in-store transaction value for attributed visitors. Compare the average transaction value of attributed visitors versus non-attributed visitors to quantify the in-store revenue impact of digital campaigns.

Szenarioanalyse

Q1. Your organisation operates a chain of 25 conference centres across the UK. The marketing director wants to use WiFi data to send personalised follow-up emails to event delegates after each event. The IT team has flagged that the current captive portal only asks for a name and accepts anonymous access. What changes are required before the marketing use case can be lawfully implemented?

💡 Hinweis:Consider both the technical changes to the authentication flow and the legal changes to the consent framework. GDPR requires that consent for marketing communications is explicit, specific, and freely given — it cannot be bundled with the terms of service for WiFi access.

Empfohlenen Ansatz anzeigen

Three changes are required. First, the captive portal must be updated to require email address capture as a mandatory field for authentication — anonymous access must be removed or made a separate, non-marketing-consented path. Second, a clearly worded marketing consent checkbox must be added to the splash page, separate from the WiFi terms of service, with language such as 'I agree to receive marketing communications from [Organisation Name] about future events and offers.' This checkbox must be unchecked by default. Third, the consent record infrastructure must be updated to store the timestamp, privacy notice version, and specific consent flag for each profile. Only profiles with a valid marketing consent record should be included in post-event email sends. The privacy notice must also be updated to describe the marketing use case specifically. Once these changes are in place, the marketing use case is lawfully implementable.

Q2. A stadium operator is preparing for a major concert series. The venue has 45,000 capacity and expects 80% of attendees to attempt WiFi connection. The current infrastructure uses WPA2-PSK with a shared password published on event programmes. The IT director wants to implement a first-party data capture solution for the series. What are the key architectural decisions and what is the recommended approach?

💡 Hinweis:Consider the authentication method that maximises both data capture rate and data quality at scale. Also consider the network capacity requirements for 36,000 simultaneous connection attempts and the specific compliance requirements for event-based data collection.

Empfohlenen Ansatz anzeigen

The recommended approach involves four key decisions. First, replace WPA2-PSK with an open network plus captive portal architecture — WPA2-PSK with a shared password provides no per-user authentication and cannot support first-party data capture. The captive portal should use email registration with a single field to maximise completion rate at scale. Second, pre-provision the network for peak load: 36,000 simultaneous connections requires careful DHCP pool sizing (minimum /15 subnet for the guest VLAN), RADIUS server capacity planning, and access point density review — stadium environments typically require higher AP density than the manufacturer's coverage specifications suggest due to RF interference from crowd density. Third, implement event-specific consent language that references the specific event and the operator's identity — generic venue WiFi consent language may not be specific enough for GDPR purposes when the data will be used for post-event marketing. Fourth, configure data retention to align with the event marketing use case — post-event email campaigns should be sent within 30 days of the event, and profiles without subsequent engagement should be suppressed or deleted within 12 months. The WPA3 transition should be planned for the following season to improve session security.

Q3. A retail IT director has been told by the marketing team that their paid social campaigns are 'not working' because in-store sales have not increased despite significant digital ad spend. The IT team has Purple WiFi deployed across all 60 stores with email authentication. How would you design a measurement framework to test whether the paid social campaigns are actually driving in-store visits that are not being attributed?

💡 Hinweis:The key is the identity bridge between the digital advertising ecosystem and the in-store WiFi dataset. Consider what identifier exists in both environments and how you would construct the attribution logic.

Empfohlenen Ansatz anzeigen

The measurement framework requires three components. First, build the identity bridge: export the hashed email addresses of customers who clicked on paid social ads from your ad platform (Facebook/Meta and Google both support customer list matching with hashed emails). Match these against the WiFi authentication dataset — customers who clicked an ad and subsequently authenticated to store WiFi within a defined attribution window (7 days recommended for fashion retail) are attributed visits. Second, define the control group: customers in the CRM who did not receive the paid social ad (or who were in a holdout group) serve as the control. Compare the in-store visit rate of the exposed group versus the control group within the attribution window. The difference is the incremental visit rate attributable to the campaign. Third, layer transaction data: for attributed visitors, pull their in-store transaction value from the POS system (matched via loyalty card or email at checkout). Calculate the revenue per attributed visit and multiply by the incremental visit count to get the total incremental revenue. Compare this to the campaign spend to calculate ROAS. This framework will typically reveal that paid social is driving 20–40% more in-store visits than last-click digital attribution suggests, which has direct implications for media budget allocation.