O que são dados primários e por que eles são importantes para as empresas?

Este guia oferece uma referência técnica definitiva sobre dados primários — o que são, como diferem de dados secundários e de terceiros, e por que a descontinuação de cookies de terceiros e o endurecimento das regulamentações de privacidade tornam uma estratégia de dados primários inegociável para operadores de locais. Ele aborda a arquitetura do WiFi para visitantes como um mecanismo de coleta compatível e de alto rendimento, com orientações de implementação para ambientes de hospitalidade, varejo, eventos e setor público, e se alinha diretamente com a plataforma de WiFi para visitantes e análise da Purple.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada

- Definindo Dados Primários: Uma Taxonomia Precisa

- Por Que o Modelo de Dados de Terceiros Está Falhando

- WiFi para Visitantes como Arquitetura de Coleta de Dados Primários

- Guia de Implementação

- Fase 1: Avaliação da Infraestrutura e Design do Framework de Consentimento (Semanas 1–4)

- Fase 2: Implantação e Integração da Plataforma (Semanas 5–10)

- Fase 3: Qualidade e Governança de Dados (Contínuo)

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

- Medindo o Valor de um Ativo de Dados Primários

- Estudo de Caso 1: Rede Hoteleira Regional — Hospitalidade

- Estudo de Caso 2: Propriedade de Varejo — Varejo Multissite

- Resultados Esperados por Tipo de Local

Resumo Executivo

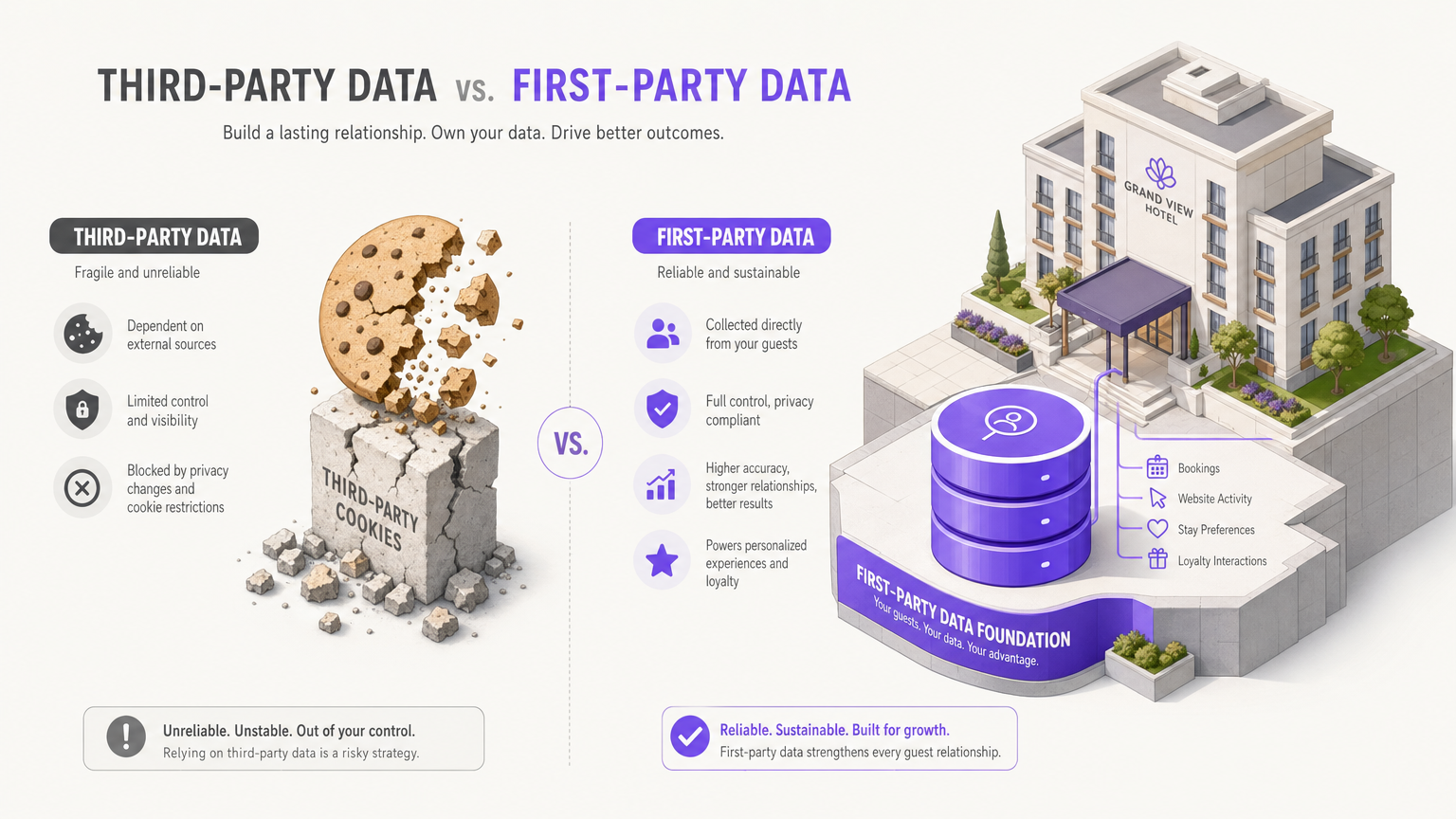

O modelo de dados de terceiros está estruturalmente quebrado. A descontinuação dos cookies de terceiros pelo Google no Chrome, a estrutura de Transparência de Rastreamento de Aplicativos da Apple e a trajetória de aplicação do GDPR e da Lei de Proteção de Dados do Reino Unido de 2018 desmantelaram coletivamente a infraestrutura de dados na qual a maioria das equipes de marketing e análise confiava na última década. Organizações que ainda não construíram uma estratégia de dados primários estão operando com tempo emprestado.

Dados primários — coletados diretamente de seus visitantes e clientes, com consentimento explícito, por meio de seus próprios canais — são mais precisos, mais duráveis e mais compatíveis do que qualquer alternativa. Para operadores de locais físicos em hospitalidade , varejo , transporte e saúde , a rede WiFi para visitantes é um dos mecanismos de coleta de dados primários mais eficientes disponíveis. Cada conexão autenticada é um evento de captura de dados consentido que constrói um perfil de visitante persistente e acionável.

Este guia aborda a arquitetura técnica da coleta de dados primários via WiFi para visitantes , a estrutura de conformidade necessária para uma implantação segura com o GDPR, padrões de implementação em diferentes tipos de locais e o caso de ROI para investir em Análise de WiFi como a camada de ativação para seu conjunto de dados primários.

Análise Técnica Aprofundada

Definindo Dados Primários: Uma Taxonomia Precisa

A indústria usa o termo "dados primários" de forma vaga, mas para fins de arquitetura e conformidade, a precisão é importante. O cenário de dados se divide em três níveis:

| Tipo de Dados | Fonte | Rastro de Consentimento | Risco de Conformidade | Durabilidade |

|---|---|---|---|---|

| Primários | Coletados diretamente pela sua organização de indivíduos com um relacionamento direto | Completo, auditável, de sua propriedade | Baixo | Alto — não sujeito a mudanças de política de terceiros |

| Secundários | Dados primários de outra organização acessados via parceria direta | Parcial — depende da estrutura de consentimento do parceiro | Médio | Médio — sujeito aos termos da parceria |

| Terceiros | Agregados por corretores de dados de múltiplas fontes | Fraco ou ausente — sem relacionamento direto | Alto — cada vez mais insustentável sob o GDPR | Baixo — descontinuação de cookies, restrições de plataforma |

Dentro dos dados primários, existem quatro classes de dados distintas que um sistema de coleta bem arquitetado deve capturar:

Dados de identidade englobam os identificadores principais coletados na autenticação: nome, endereço de e-mail, número de telefone e atributos demográficos fornecidos voluntariamente durante o registro. Este é o elo que conecta todas as observações comportamentais subsequentes a um indivíduo conhecido.

Dados comportamentais são gerados passivamente através da interação na rede: registros de tempo de conexão, duração da sessão, frequência de visitas, tempo de permanência por zona, tipo de dispositivo e sistema operacional. Para operadores de locais, esta é frequentemente a classe de dados mais valiosa operacionalmente porque revela como os visitantes realmente usam seu espaço, e não apenas como descrevem suas preferências.

Dados transacionais fluem de sistemas de ponto de venda, motores de reserva, interações de programas de fidelidade e plataformas de e-commerce. Quando integrados com dados de identidade e comportamentais derivados do WiFi, permitem uma verdadeira atribuição — conectando a presença física ao resultado comercial.

Dados de preferência declarada são o que os visitantes informam diretamente por meio de pesquisas, centros de preferência e formulários de registro. É o sinal de mais alta qualidade para personalização, mas requer a participação ativa do visitante para ser coletado.

Por Que o Modelo de Dados de Terceiros Está Falhando

O colapso estrutural dos dados de terceiros não é um evento isolado — é uma convergência de pressões regulatórias, técnicas e comerciais que vêm se acumulando há vários anos.

No lado regulatório, a exigência do GDPR por consentimento livremente dado, específico, informado e inequívoco tornou as práticas implícitas de coleta de dados do ecossistema de terceiros legalmente precárias. O Gabinete do Comissário de Informação do Reino Unido emitiu multas substanciais por violações de consentimento, e a fiscalização está se intensificando. Os requisitos da Diretiva ePrivacy para o consentimento de cookies corroeram ainda mais a utilidade prática do rastreamento de terceiros.

No lado técnico, a Prevenção Inteligente de Rastreamento da Apple e a estrutura de Transparência de Rastreamento de Aplicativos degradaram significativamente a precisão do rastreamento entre sites em dispositivos iOS. O particionamento agressivo de cookies do Safari significa que os cookies de terceiros têm uma vida útil efetiva de sete dias para alguns casos de uso. A iniciativa Privacy Sandbox do Android está seguindo uma trajetória semelhante.

Para operadores de locais, a implicação prática é direta: os dados de público que você compra de corretores de terceiros estão se tornando menos precisos, menos completos e mais expostos legalmente a cada trimestre que passa. As organizações que vencerão a próxima década são aquelas que estão construindo conjuntos de dados primários proprietários agora.

WiFi para Visitantes como Arquitetura de Coleta de Dados Primários

A rede WiFi para visitantes está posicionada de forma única como um mecanismo de coleta de dados primários para locais físicos. Ao contrário de um aplicativo móvel — que requer download, instalação e engajamento ativo — a conectividade WiFi é uma utilidade que os visitantes buscam ativamente. O evento de conexão é o momento natural da captura de consentimento.

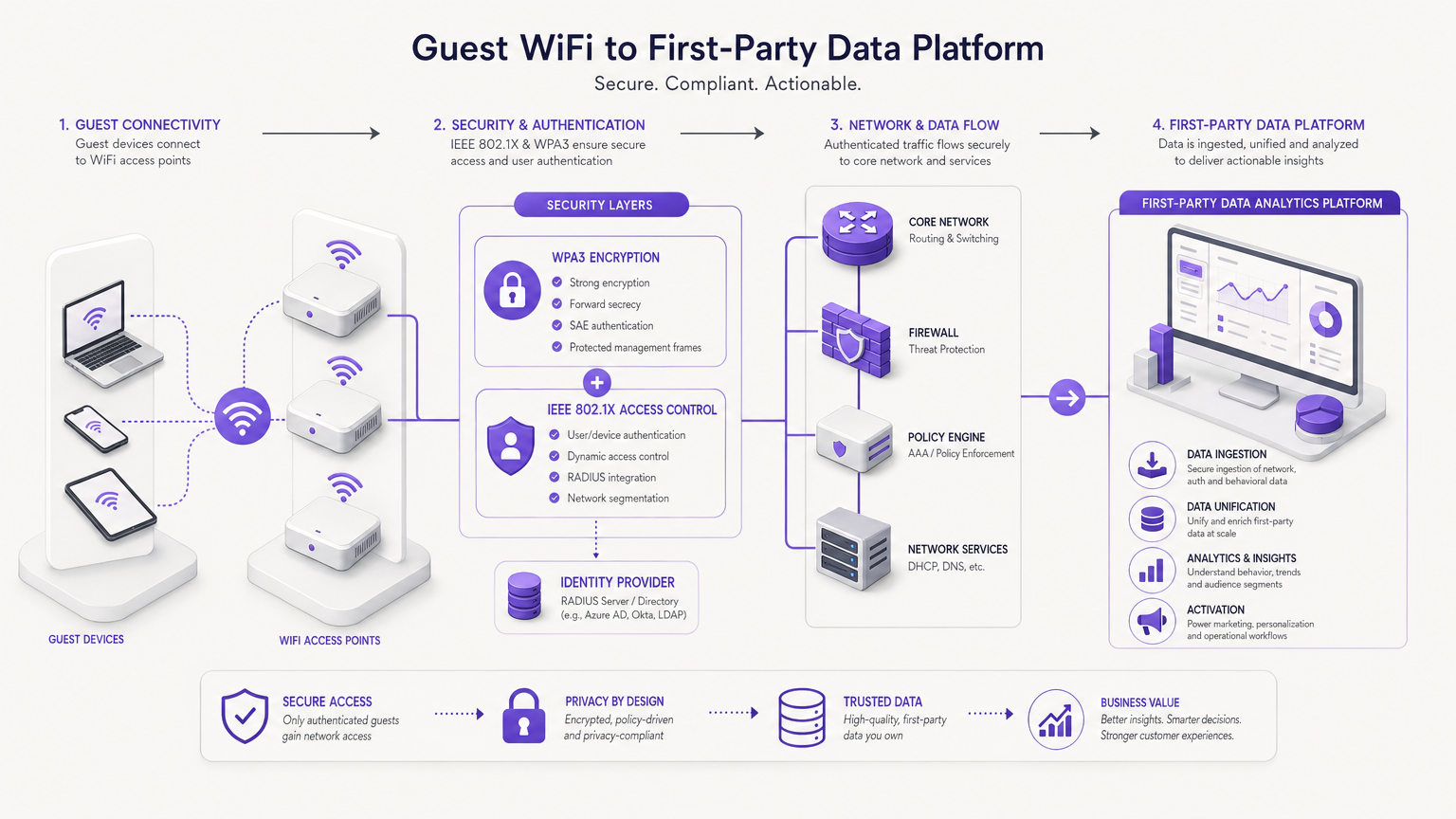

A arquitetura técnica de um sistema de coleta de dados primários de WiFi compatível opera em quatro camadas:

Camada 1 — Controle de Acesso à Rede: O IEEE 802.1X fornece controle de acesso à rede baseado em porta, garantindo que os dispositivos não possam acessar os recursos da rede até que tenham concluído o processo de autenticação. Este é o portão técnico que torna possível a coleta de dados autenticados. A criptografia WPA3 com Autenticação Simultânea de Iguais (SAE) garante que os dados da sessão em trânsito sejam protegidos com sigilo de encaminhamento, o que significa que, mesmo que uma chave de sessão seja comprometida, os dados históricos da sessão não podem ser descriptografados.

Camada 2 — Captive Portal e Captura de Consentimento: O Captive Portal — ou página de splash — é a interface através da qual os convidados se autenticam e fornecem consentimento. Um Captive Portal configurado corretamente apresenta um aviso de privacidade claro, captura o consentimento explícito para usos específicos de dados (comunicações de marketing, análises, compartilhamento com terceiros), registra o carimbo de data/hora do consentimento e a versão do aviso de privacidade, e fornece um mecanismo claro para os convidados retirarem o consentimento. A plataforma da Purple lida com este fluxo de trabalho de consentimento nativamente, com registros de consentimento armazenados em um log auditável.

Camada 3 — Resolução de Identidade e Tratamento de Endereços MAC: Dispositivos iOS e Android modernos randomizam seu endereço MAC por padrão como uma medida de proteção de privacidade. Isso significa que o identificador do dispositivo visível na camada de rede pode mudar entre as visitas, quebrando a identificação persistente do visitante se o endereço MAC for usado como chave primária. A resposta arquitetônica correta é ancorar a identificação persistente à identidade autenticada — o endereço de e-mail ou número de telefone fornecido no login — em vez do identificador do dispositivo. Uma vez que um convidado se autentica, o MAC randomizado de seu dispositivo é mapeado para seu perfil persistente, e as conexões subsequentes do mesmo dispositivo são reconhecidas através da credencial de autenticação, e não do identificador de hardware.

Camada 4 — Ingestão e Unificação de Dados: Eventos de conexão, dados de sessão e sinais de localização da triangulação de pontos de acesso são ingeridos na plataforma de análise e normalizados em relação ao perfil do convidado. Para operadores de múltiplos locais, esta camada é onde a inteligência de localização cruzada é construída. Um convidado reconhecido em seu local de Londres na segunda-feira e em seu local de Edimburgo na quinta-feira é um único perfil com dois eventos comportamentais, não dois visitantes anônimos separados.

Para organizações interessadas em estender a inteligência de localização além do mapeamento básico de cobertura WiFi, o Sistema de Posicionamento Interno: Guia UWB, BLE e WiFi fornece uma referência técnica detalhada sobre a combinação de WiFi com Ultra-Wideband e Bluetooth Low Energy para precisão de posicionamento sub-metro.

Guia de Implementação

Fase 1: Avaliação da Infraestrutura e Design do Framework de Consentimento (Semanas 1–4)

Antes de implantar qualquer capacidade de coleta de dados, a estrutura de conformidade e legal deve estar em vigor. Envolva seu Encarregado de Proteção de Dados ou consultor jurídico para revisar e aprovar a linguagem do aviso de privacidade para seu Captive Portal. O aviso deve especificar: as categorias de dados sendo coletados, a base legal para o processamento (tipicamente interesses legítimos para análises, consentimento explícito para marketing), os períodos de retenção para cada categoria de dados, os terceiros com quem os dados podem ser compartilhados e os direitos do convidado sob o GDPR, incluindo o direito de acesso, retificação, exclusão e portabilidade.

Concomitantemente, conduza uma auditoria de infraestrutura. Documente seu parque de pontos de acesso existente: fornecedor, versão do firmware, configuração de VLAN e status de integração do servidor RADIUS. Identifique lacunas na cobertura que resultariam em captura de dados incompleta. Para ambientes de varejo, garanta que o posicionamento de seus pontos de acesso forneça densidade suficiente para uma medição significativa do tempo de permanência — uma regra geral é um ponto de acesso por 1.000 a 1.500 metros quadrados para fins de análise, o que pode ser mais denso do que seus requisitos de conectividade pura.

Fase 2: Implantação e Integração da Plataforma (Semanas 5–10)

Implante o Captive Portal e configure o fluxo de trabalho de autenticação. A Purple suporta múltiplos métodos de autenticação — registro por e-mail, login social via OAuth (Google, Facebook, Apple), verificação de número de telefone via SMS OTP e integração com programas de fidelidade. A escolha do método de autenticação afeta diretamente sua taxa de captura de dados e a riqueza dos dados de identidade coletados. O registro por e-mail fornece o identificador mais durável para integração com CRM. O login social oferece taxas de conversão mais altas, mas pode retornar dados de perfil limitados, dependendo das permissões da API da plataforma.

Configure sua segmentação de VLAN para garantir que o tráfego WiFi de convidados seja isolado das redes corporativas e de cartões de pagamento. Este é um requisito obrigatório do PCI DSS e uma boa prática de segurança, independentemente do escopo do cartão de pagamento. A VLAN de convidados deve ser roteada através de um breakout de internet dedicado com políticas apropriadas de filtragem de conteúdo e gerenciamento de largura de banda.

Integre a plataforma de análise de WiFi com seus sistemas downstream: CRM para sincronização de perfil de convidado, plataforma de e-mail marketing para ativação de campanhas e sistema de fidelidade para integração de pontos e recompensas. A Purple oferece conectores pré-construídos para as principais plataformas de CRM e automação de marketing, reduzindo significativamente o tempo de desenvolvimento da integração.

Fase 3: Qualidade e Governança de Dados (Contínuo)

Estabeleça o monitoramento da qualidade dos dados desde o primeiro dia. As principais métricas a serem rastreadas incluem: taxa de autenticação (a porcentagem de dispositivos conectados que completam o fluxo de login), completude dos dados (a porcentagem de perfis com um endereço de e-mail válido), taxa de consentimento (a porcentagem de convidados autenticados que consentem com comunicações de marketing) e taxa de reconhecimento de visitantes recorrentes (a porcentagem de visitas de retorno onde o convidado écorrespondido com sucesso a um perfil existente).

Implemente a automação de retenção de dados. Configure sua plataforma para purgar automaticamente os logs de sessão após o período de retenção definido e para atender às solicitações de exclusão dentro da janela de 30 dias exigida pelo GDPR. Mantenha um log de auditoria de todas as solicitações de acesso e ações de exclusão de dados do titular.

Para obter orientação sobre como ativar seu conjunto de dados primários para melhorar a experiência do cliente, o guia Wie man WiFi Analytics nutzt, um die Kundenerfahrung zu verbessern e seu equivalente em espanhol Cómo utilizar WiFi Analytics para mejorar la experiencia del cliente fornecem manuais operacionais detalhados.

Melhores Práticas

Arquitetura de consentimento: Sempre utilize um mecanismo de dupla confirmação (double opt-in) para o consentimento de marketing — uma caixa de seleção na página inicial (splash page) seguida por um e-mail de confirmação. Isso fornece um registro de consentimento mais robusto e reduz o risco de endereços de e-mail inválidos entrarem em seu CRM. Armazene o registro de consentimento com o endereço IP, carimbo de data/hora e hash da versão do aviso de privacidade.

Minimização de dados: Colete apenas os dados para os quais você tem um caso de uso definido. O princípio de minimização de dados do GDPR não é apenas um requisito de conformidade — é uma boa higiene de dados. Perfis inflados com atributos não utilizados são mais difíceis de manter, mais caros de armazenar e criam uma área de superfície de conformidade desnecessária.

Segmentação de rede: Mantenha uma separação VLAN rigorosa entre o WiFi de convidados, a rede corporativa e quaisquer segmentos de rede que transportem dados de cartão de pagamento. Consulte o Requisito 1.3 do PCI DSS para obter orientações detalhadas sobre segmentação de rede. O IEEE 802.1X com atribuição dinâmica de VLAN é o padrão de implementação recomendado para ambientes com múltiplas classes de usuários.

Mitigação de randomização de MAC: Não tente contornar a randomização de endereço MAC por meios técnicos — esta é uma proteção de privacidade e contorná-la pode constituir uma violação do GDPR. Em vez disso, projete seu fluxo de autenticação para maximizar as taxas de login na primeira conexão, pois a identidade autenticada é um identificador persistente mais confiável do que qualquer sinal em nível de dispositivo.

Resolução de identidade entre locais: Para operadores com múltiplos locais, implemente um registro mestre de identidade de convidado com sub-registros comportamentais específicos do local. Esta arquitetura permite responder a perguntas como "qual é o comportamento deste convidado em todos os nossos locais", mantendo a capacidade de personalizar no nível do local individual.

Para um contexto mais amplo sobre como o WiFi se integra com redes de sensores IoT e sistemas de gerenciamento de edifícios, o Internet of Things Architecture: A Complete Guide fornece uma arquitetura de referência útil.

Solução de Problemas e Mitigação de Riscos

Baixas taxas de autenticação: Se menos de 40% dos dispositivos conectados estão completando o fluxo de login, as causas mais comuns são: tempo de carregamento da página inicial (splash page) excedendo três segundos (otimize ativos e configuração de CDN), campos de formulário solicitando muita informação (reduza para apenas o endereço de e-mail para captura inicial) e proposta de valor pouco clara na página inicial (teste mensagens que enfatizem WiFi gratuito e rápido). Faça testes A/B no design da sua página inicial — pequenas mudanças no texto e layout podem aumentar as taxas de autenticação em 10 a 15 pontos percentuais.

Randomização de MAC quebrando o reconhecimento de visitantes recorrentes: Se sua taxa de reconhecimento de visitantes recorrentes estiver abaixo de 60%, você provavelmente tem uma alta proporção de dispositivos iOS 14+ e Android 10+ usando MACs randomizados. Certifique-se de que seu fluxo de autenticação esteja solicitando que os convidados façam login em todas as visitas, não apenas na primeira. Considere implementar um token "lembrar-me" armazenado no armazenamento local do navegador do dispositivo para otimizar a reautenticação sem depender do endereço MAC.

Lacunas no registro de consentimento GDPR: Se sua auditoria de consentimento revelar lacunas — perfis com sinalizadores de consentimento de marketing, mas sem carimbo de data/hora de consentimento ou versão do aviso de privacidade correspondente — você tem um risco de conformidade. Audite seus dados históricos, suprima quaisquer perfis sem um registro de consentimento válido de envios de marketing e implemente uma campanha de re-consentimento para reconstruir sua audiência opt-in em uma base legal limpa.

Silos de dados impedindo a ativação: A razão mais comum pela qual os dados primários não geram ROI é que eles permanecem na plataforma de análise WiFi sem serem ativados em sistemas downstream. Priorize a integração com o CRM em seu plano de implantação. Um perfil de convidado que existe apenas em sua plataforma WiFi não pode impulsionar campanhas de e-mail, recompensas de fidelidade ou ofertas personalizadas. Os dados devem fluir para os sistemas onde podem ser utilizados.

Expansão do escopo PCI DSS: Se sua rede WiFi de convidados estiver na mesma infraestrutura física que sua rede de processamento de pagamentos, você pode inadvertidamente estar trazendo sua infraestrutura WiFi para o escopo do PCI DSS. Contrate um Avaliador de Segurança Qualificado (QSA) para revisar sua segmentação de rede antes da implantação. O custo de uma revisão QSA é significativamente menor do que o custo de um projeto de remediação PCI DSS.

ROI e Impacto nos Negócios

Medindo o Valor de um Ativo de Dados Primários

O ROI de um programa de dados primários é medido em três dimensões: impacto direto na receita de campanhas baseadas em dados, ganhos de eficiência operacional a partir da inteligência comportamental e valor de mitigação de riscos pela redução da exposição à conformidade.

Impacto direto na receita é o mais simples de medir. Rastreie a receita incremental atribuível a campanhas que usaram dados WiFi primários para segmentação ou personalização, em comparação com um grupo de controle que recebeu comunicações genéricas. Em ambientes de hospitalidade, campanhas de e-mail personalizadas para convidados autenticados via WiFi superam consistentemente as campanhas de transmissão genéricas por um fator de duas a três vezes na taxa de abertura e de quatro a seis vezes na taxa de conversão, com base nos dados da plataforma Purple em toda a propriedade.

Eficiência operacional é medida através da otimização do local. Dados de tempo de permanência de análises WiFi permitem decisões de pessoal — se sua análmostram que o fluxo de pessoas atinge o pico entre 12:00 e 14:00 às quintas-feiras, você pode otimizar as escalas de pessoal de acordo. Dados de tráfego em nível de zona informam decisões de merchandising em ambientes de varejo. Dados de tempo de fila informam o design de serviços em ambientes de transporte e saúde.

O valor da mitigação de riscos é mais difícil de quantificar, mas significativo. O custo de uma ação de fiscalização da GDPR — que pode atingir 4% do faturamento anual global sob o Artigo 83(5) — supera o custo de um programa de dados primários (first-party data) devidamente implementado. A mudança de dados de terceiros (third-party) para dados primários (first-party) reduz sua exposição a ações de fiscalização decorrentes de processamento de dados ilícito.

Estudo de Caso 1: Rede Hoteleira Regional — Hospitalidade

Uma rede hoteleira regional, operando doze propriedades em todo o Reino Unido, implementou a plataforma de WiFi para hóspedes da Purple em suas instalações. Antes da implementação, a rede não possuía um mecanismo sistemático para capturar dados de contato de hóspedes no nível da propriedade — o registro no programa de fidelidade era feito na recepção e alcançava uma taxa de captura de 15%.

Após a implementação do captive portal da Purple com registro por e-mail, a rede alcançou uma taxa de autenticação de 68% em dispositivos conectados, com 54% dos hóspedes autenticados fornecendo consentimento de marketing. Em seis meses, a rede construiu um banco de dados primário (first-party) de 47.000 perfis de hóspedes com opt-in, em comparação com 8.200 membros do programa de fidelidade antes da implementação.

A rede utilizou o conjunto de dados derivado do WiFi para executar uma campanha de reengajamento direcionada a hóspedes que haviam se hospedado uma vez, mas não retornaram em doze meses. A campanha alcançou uma taxa de abertura de 34% e uma taxa de conversão de reservas de 6,2%, gerando £180.000 em receita incremental de quartos com um único envio de campanha. O ROI da licença anual da plataforma foi alcançado dentro do primeiro ciclo da campanha.

Estudo de Caso 2: Propriedade de Varejo — Varejo Multissite

Um varejista de moda, operando 45 lojas em todo o Reino Unido e Irlanda, implementou a plataforma de análise de WiFi da Purple para resolver um problema operacional específico: a equipe de marketing não tinha visibilidade do comportamento na loja e não conseguia medir o impacto das campanhas de publicidade digital nas visitas às lojas físicas.

A implementação permitiu ao varejista construir um modelo de atribuição cross-channel. Clientes que clicaram em uma campanha social paga e subsequentemente visitaram uma loja em sete dias foram identificados através da correspondência de autenticação WiFi com o registro do CRM. Esses dados de atribuição revelaram que o social pago estava gerando 23% mais visitas à loja do que o atribuído anteriormente, o que informou diretamente uma realocação de £400.000 em gastos anuais com mídia de canais de menor desempenho.

Os dados de tempo de permanência também revelaram uma percepção significativa: clientes que passaram mais de doze minutos na loja tiveram um valor médio de transação 3,4 vezes maior do que clientes que passaram menos de seis minutos. Essa percepção impulsionou um redesenho do layout da loja em cinco locais piloto, com provadores realocados para aumentar o tempo médio de permanência. As lojas piloto mostraram um aumento de 18% no valor médio de transação no trimestre seguinte.

Para mais informações sobre como a análise de WiFi se aplica especificamente ao setor de Varejo , a página da indústria da Purple oferece casos de uso detalhados e padrões de implementação.

Resultados Esperados por Tipo de Local

| Tipo de Local | Taxa de Autenticação Típica | Tempo para Conjunto de Dados Acionável | Principal Impulsionador de ROI |

|---|---|---|---|

| Hotel (mais de 200 quartos) | 55–70% | 4–8 semanas | Campanhas de reengajamento, personalização de upsell |

| Loja de varejo (rua principal) | 35–50% | 6–10 semanas | Atribuição cross-channel, otimização do tempo de permanência |

| Estádio / arena | 60–75% | Por evento | Ativação de patrocinadores, upsell de A&B, reengajamento pós-evento |

| Centro de conferências | 70–85% | Por evento | Criação de perfil de delegados, geração de leads para expositores |

| Setor público / centro de transporte | 40–60% | 8–12 semanas | Planejamento de fluxo de pessoas, design de serviço, insights de acessibilidade |

O Wi-Fi no Automóvel: O Guia Completo para Empresas 2026 oferece uma referência paralela útil para organizações que consideram a coleta de dados primários (first-party) em contextos automotivos e de transporte, onde os mesmos princípios arquitetônicos se aplicam em um ambiente móvel.

Termos-Chave e Definições

First-Party Data

Data collected directly by an organisation from individuals with whom it has a direct relationship, through its own channels and touchpoints, with explicit consent. The organisation owns the data and controls its use.

IT teams encounter this when architecting data collection systems for guest WiFi, mobile apps, loyalty programmes, and website analytics. It matters because it is the only data class that is fully compliant under GDPR and immune to third-party platform policy changes.

Captive Portal

A web page presented to a network user before they are granted access to the internet. In the context of guest WiFi, it serves as the authentication interface and the primary mechanism for consent capture and identity data collection.

Network architects configure captive portals through access point management platforms (e.g., Cisco Meraki, Aruba, Ruckus) or overlay platforms like Purple. The portal's design directly affects authentication rate and data quality.

MAC Address Randomisation

A privacy feature implemented in iOS 14+, Android 10+, and Windows 10+ that causes devices to use a different, randomly generated MAC address for each WiFi network, preventing persistent tracking via hardware identifier.

IT teams must account for MAC randomisation when designing return visitor recognition systems. The correct mitigation is to anchor persistent identification to an authenticated credential (email address) rather than the device MAC address.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism for devices wishing to attach to a LAN or WLAN. It uses the Extensible Authentication Protocol (EAP) and typically integrates with a RADIUS server for credential validation.

Network architects use 802.1X to ensure that only authenticated devices gain network access, which is the technical prerequisite for tying behavioural data to a known identity. It is also a requirement for enterprise-grade network security and is referenced in PCI DSS network segmentation guidance.

WPA3

The third generation of the Wi-Fi Protected Access security protocol, introducing Simultaneous Authentication of Equals (SAE) for stronger password-based authentication and mandatory forward secrecy, ensuring that session keys cannot be retroactively decrypted even if the long-term key is compromised.

IT teams should require WPA3 on all new access point deployments. For guest WiFi specifically, WPA3-Personal with SAE provides significantly stronger protection for guest session data than WPA2-PSK, which is vulnerable to offline dictionary attacks.

GDPR Consent Record

A structured data record that documents the fact of a data subject's consent, including: the identity of the data subject, the specific processing activities consented to, the timestamp of consent, the version of the privacy notice presented, and the mechanism through which consent was given.

Under GDPR Article 7(1), the data controller bears the burden of demonstrating that consent was obtained. IT teams must ensure that the consent record is stored as a first-class data object, retrievable on demand for data subject access requests and regulatory audits.

Data Minimisation

The GDPR principle (Article 5(1)(c)) that personal data collected must be adequate, relevant, and limited to what is necessary in relation to the purposes for which it is processed.

IT architects should apply data minimisation when designing captive portal registration forms and analytics data schemas. Collecting data fields without a defined use case creates unnecessary compliance surface area and increases the cost of data management.

Identity Resolution

The process of matching and unifying data records that refer to the same individual across multiple data sources, channels, or touchpoints into a single, coherent profile.

For multi-venue operators, identity resolution is the technical challenge of recognising that a guest who visited your London property last month and your Edinburgh property this week is the same person. Email address is the most reliable cross-channel identifier for first-party identity resolution in physical venue contexts.

Dwell Time

The duration for which a guest's device remains connected to a WiFi access point or within range of a set of access points, used as a proxy for the time the guest spends in a specific zone or venue.

Venue operations directors use dwell time data to optimise staffing, layout, and service design. In retail, dwell time correlates strongly with transaction value. In hospitality, zone-level dwell time data informs F&B placement and amenity utilisation decisions.

PCI DSS Network Segmentation

The practice of isolating the cardholder data environment (CDE) from other network segments using firewalls, VLANs, or other access controls, as required by PCI DSS Requirement 1.3, to reduce the scope of PCI DSS compliance assessment.

IT teams deploying guest WiFi in retail or hospitality environments must ensure that the guest VLAN is completely isolated from any network segment that processes, stores, or transmits payment card data. Failure to maintain this segmentation can bring the entire guest WiFi infrastructure into PCI DSS scope.

Estudos de Caso

A 350-room hotel group with four properties wants to build a first-party guest database to replace its reliance on OTA (Online Travel Agency) booking data. The group currently has no CRM and no systematic guest contact capture. The IT team has Cisco Meraki access points deployed across all properties. What is the recommended deployment approach?

Step 1 — Compliance foundation (Week 1–2): Engage legal counsel to draft a GDPR-compliant privacy notice covering WiFi data collection. Define consent categories: analytics (legitimate interests basis), marketing email (explicit consent), third-party sharing (explicit consent). Establish data retention periods: session logs 90 days, guest profiles with marketing consent 3 years, profiles without consent 12 months.

Step 2 — Infrastructure configuration (Week 2–4): Configure Cisco Meraki access points to redirect unauthenticated clients to Purple's captive portal. Create a dedicated guest VLAN (e.g., VLAN 100) isolated from the corporate and PMS networks. Configure RADIUS integration between Meraki and Purple's authentication service. Test MAC address randomisation handling — ensure that returning guests are prompted to re-authenticate and that the authentication credential (email) is used as the persistent identifier.

Step 3 — Captive portal design (Week 3–4): Design the splash page with email registration as the primary authentication method. Include a clear value proposition ('Free high-speed WiFi — takes 30 seconds to connect'). Place the marketing consent checkbox below the fold with clear opt-in language. A/B test two versions of the splash page to optimise authentication rate before full rollout.

Step 4 — CRM integration (Week 4–6): Select and deploy a CRM platform (e.g., HubSpot, Salesforce, or a hospitality-specific PMS with CRM capability). Configure Purple's API integration to sync authenticated guest profiles to the CRM in real time. Map the data fields: email address, first name, visit date, property, device type, marketing consent flag, consent timestamp.

Step 5 — First campaign and measurement (Week 8–12): Once the database reaches 1,000+ opted-in profiles, run a first re-engagement campaign targeting guests who stayed 3–12 months ago. Measure open rate, click rate, and booking conversion. Use this as the baseline ROI measurement for the programme.

A retail chain with 80 stores wants to measure the offline impact of its digital advertising campaigns. The marketing team currently attributes all conversions to the last digital click, which they suspect is significantly undercounting the value of upper-funnel channels. The IT team has Aruba access points deployed. How should they architect a WiFi-based attribution solution?

Step 1 — Identity bridge design: The core of the attribution solution is an identity bridge between the digital advertising ecosystem and the in-store WiFi dataset. Customers who authenticate to the store WiFi with their email address create a first-party identifier. The same email address used for online account registration, loyalty programme membership, or email marketing opt-in becomes the matching key.

Step 2 — CRM unification: Ensure that the WiFi-derived guest profiles are synchronised to the central CRM with a consistent email-based primary key. Configure deduplication logic to merge profiles where the same email address appears in both the WiFi dataset and the existing CRM. This unified profile is the foundation for attribution.

Step 3 — Campaign tagging and UTM configuration: Tag all digital advertising campaigns with UTM parameters that are captured in the CRM when a customer clicks through to the website or app. Record the campaign source, medium, and campaign name against the customer's CRM record.

Step 4 — Attribution window configuration: Define the attribution window — the maximum time between a digital ad interaction and an in-store WiFi connection that counts as an attributed visit. A 7-day window is standard for fashion retail; a 30-day window may be appropriate for considered purchases. Configure the attribution logic in your analytics platform.

Step 5 — Measurement and reporting: Build a dashboard that shows, for each campaign: total digital clicks, attributed in-store visits (WiFi connections within the attribution window from customers with a matching CRM record), and in-store transaction value for attributed visitors. Compare the average transaction value of attributed visitors versus non-attributed visitors to quantify the in-store revenue impact of digital campaigns.

Análise de Cenário

Q1. Your organisation operates a chain of 25 conference centres across the UK. The marketing director wants to use WiFi data to send personalised follow-up emails to event delegates after each event. The IT team has flagged that the current captive portal only asks for a name and accepts anonymous access. What changes are required before the marketing use case can be lawfully implemented?

💡 Dica:Consider both the technical changes to the authentication flow and the legal changes to the consent framework. GDPR requires that consent for marketing communications is explicit, specific, and freely given — it cannot be bundled with the terms of service for WiFi access.

Mostrar Abordagem Recomendada

Three changes are required. First, the captive portal must be updated to require email address capture as a mandatory field for authentication — anonymous access must be removed or made a separate, non-marketing-consented path. Second, a clearly worded marketing consent checkbox must be added to the splash page, separate from the WiFi terms of service, with language such as 'I agree to receive marketing communications from [Organisation Name] about future events and offers.' This checkbox must be unchecked by default. Third, the consent record infrastructure must be updated to store the timestamp, privacy notice version, and specific consent flag for each profile. Only profiles with a valid marketing consent record should be included in post-event email sends. The privacy notice must also be updated to describe the marketing use case specifically. Once these changes are in place, the marketing use case is lawfully implementable.

Q2. A stadium operator is preparing for a major concert series. The venue has 45,000 capacity and expects 80% of attendees to attempt WiFi connection. The current infrastructure uses WPA2-PSK with a shared password published on event programmes. The IT director wants to implement a first-party data capture solution for the series. What are the key architectural decisions and what is the recommended approach?

💡 Dica:Consider the authentication method that maximises both data capture rate and data quality at scale. Also consider the network capacity requirements for 36,000 simultaneous connection attempts and the specific compliance requirements for event-based data collection.

Mostrar Abordagem Recomendada

The recommended approach involves four key decisions. First, replace WPA2-PSK with an open network plus captive portal architecture — WPA2-PSK with a shared password provides no per-user authentication and cannot support first-party data capture. The captive portal should use email registration with a single field to maximise completion rate at scale. Second, pre-provision the network for peak load: 36,000 simultaneous connections requires careful DHCP pool sizing (minimum /15 subnet for the guest VLAN), RADIUS server capacity planning, and access point density review — stadium environments typically require higher AP density than the manufacturer's coverage specifications suggest due to RF interference from crowd density. Third, implement event-specific consent language that references the specific event and the operator's identity — generic venue WiFi consent language may not be specific enough for GDPR purposes when the data will be used for post-event marketing. Fourth, configure data retention to align with the event marketing use case — post-event email campaigns should be sent within 30 days of the event, and profiles without subsequent engagement should be suppressed or deleted within 12 months. The WPA3 transition should be planned for the following season to improve session security.

Q3. A retail IT director has been told by the marketing team that their paid social campaigns are 'not working' because in-store sales have not increased despite significant digital ad spend. The IT team has Purple WiFi deployed across all 60 stores with email authentication. How would you design a measurement framework to test whether the paid social campaigns are actually driving in-store visits that are not being attributed?

💡 Dica:The key is the identity bridge between the digital advertising ecosystem and the in-store WiFi dataset. Consider what identifier exists in both environments and how you would construct the attribution logic.

Mostrar Abordagem Recomendada

The measurement framework requires three components. First, build the identity bridge: export the hashed email addresses of customers who clicked on paid social ads from your ad platform (Facebook/Meta and Google both support customer list matching with hashed emails). Match these against the WiFi authentication dataset — customers who clicked an ad and subsequently authenticated to store WiFi within a defined attribution window (7 days recommended for fashion retail) are attributed visits. Second, define the control group: customers in the CRM who did not receive the paid social ad (or who were in a holdout group) serve as the control. Compare the in-store visit rate of the exposed group versus the control group within the attribution window. The difference is the incremental visit rate attributable to the campaign. Third, layer transaction data: for attributed visitors, pull their in-store transaction value from the POS system (matched via loyalty card or email at checkout). Calculate the revenue per attributed visit and multiply by the incremental visit count to get the total incremental revenue. Compare this to the campaign spend to calculate ROAS. This framework will typically reveal that paid social is driving 20–40% more in-store visits than last-click digital attribution suggests, which has direct implications for media budget allocation.