ডিভাইসে WiFi সার্টিফিকেট পুশ করতে Microsoft Intune কীভাবে ব্যবহার করবেন

Microsoft Intune এর মাধ্যমে 802.1X WiFi সার্টিফিকেট স্থাপন করার বিষয়ে আইটি নেতাদের জন্য একটি বিস্তারিত প্রযুক্তিগত রেফারেন্স। এতে SCEP বনাম PKCS আর্কিটেকচার, বাস্তবায়ন ধাপ, কমপ্লায়েন্স ম্যাপিং এবং এন্টারপ্রাইজ পরিবেশের জন্য বাস্তব-বিশ্ব স্থাপনার পরিস্থিতি অন্তর্ভুক্ত রয়েছে।

GuidesSlugPage.podcastTitle

GuidesSlugPage.podcastTranscript

- কার্যনির্বাহী সারসংক্ষেপ

- প্রযুক্তিগত গভীর-পর্যালোচনা: আর্কিটেকচার এবং প্রোটোকল

- 802.1X প্রমাণীকরণ কাঠামো

- EAP-TLS এবং পারস্পরিক প্রমাণীকরণ

- Intune সার্টিফিকেট স্থাপনার প্রক্রিয়া: SCEP বনাম PKCS

- বাস্তবায়ন নির্দেশিকা: ধাপে ধাপে স্থাপন

- ধাপ 1: পাবলিক কী ইনফ্রাস্ট্রাকচার (PKI) প্রস্তুত করুন

- ধাপ 2: বিশ্বস্ত রুট সার্টিফিকেট স্থাপন করুন

- ধাপ ৩: ক্লায়েন্ট সার্টিফিকেট প্রোফাইল স্থাপন করুন

- ধাপ ৪: Wi-Fi প্রোফাইল কনফিগার করুন

- সর্বোত্তম অনুশীলন এবং কৌশলগত সুপারিশ

- ডিভাইস বনাম ব্যবহারকারী সার্টিফিকেট

- নেটওয়ার্ক বিভাজন এবং অতিথি অ্যাক্সেস

- NPS সার্টিফিকেট ম্যাপিং প্রয়োজনীয়তা মোকাবেলা

- সমস্যা সমাধান এবং ঝুঁকি প্রশমন

- সাধারণ ব্যর্থতার মোড

- ROI এবং ব্যবসায়িক প্রভাব

কার্যনির্বাহী সারসংক্ষেপ

যারা Hospitality , Retail , বা পাবলিক-সেক্টর ভেন্যু জুড়ে বৃহৎ আকারের পরিবেশ পরিচালনা করেন, সেই এন্টারপ্রাইজ আইটি নেতাদের জন্য নিরাপদ ওয়্যারলেস অ্যাক্সেস একটি মৌলিক অপারেশনাল প্রয়োজন। শেয়ার্ড PSK (Pre-Shared Keys) বা ইউজারনেম/পাসওয়ার্ড অথেন্টিকেশন (PEAP-MSCHAPv2) এর উপর নির্ভর করা নেটওয়ার্ককে ক্রেডেনশিয়াল চুরি, ফিশিং এবং কমপ্লায়েন্স ব্যর্থতার ঝুঁকিতে ফেলে। শক্তিশালী এন্টারপ্রাইজ WiFi নিরাপত্তার জন্য শিল্প মান হলো 802.1X EAP-TLS (Extensible Authentication Protocol with Transport Layer Security) সহ, যা ডিভাইস এবং নেটওয়ার্কের মধ্যে পারস্পরিক সার্টিফিকেট-ভিত্তিক প্রমাণীকরণ বাধ্যতামূলক করে।

তবে, EAP-TLS গ্রহণের প্রধান বাধা ঐতিহাসিকভাবে সার্টিফিকেট লাইফসাইকেল ব্যবস্থাপনার অপারেশনাল ওভারহেড ছিল। Microsoft Intune বৃহৎ পরিসরে পরিচালিত ডিভাইসে ডিজিটাল সার্টিফিকেট বিতরণ, নবায়ন এবং বাতিলকরণ স্বয়ংক্রিয় করে এই সমস্যার সমাধান করে।

এই প্রযুক্তিগত রেফারেন্সটি আর্কিটেকচার, স্থাপনার পদ্ধতি (SCEP বনাম PKCS) এবং বাস্তবায়ন ধাপগুলি বিশদভাবে বর্ণনা করে যা Microsoft Intune এর মাধ্যমে WiFi সার্টিফিকেট পুশ করার জন্য প্রয়োজন। এটি নেটওয়ার্ক আর্কিটেক্ট এবং সিস্টেম ইঞ্জিনিয়ারদের জন্য কার্যকরী নির্দেশনা প্রদান করে যাদের কর্পোরেট যোগাযোগ সুরক্ষিত করার দায়িত্ব রয়েছে এবং ভিজিটর নেটওয়ার্ক থেকে কঠোর বিচ্ছিন্নতা বজায় রেখে, যেমন Guest WiFi প্ল্যাটফর্ম দ্বারা পরিচালিত নেটওয়ার্ক।

প্রযুক্তিগত গভীর-পর্যালোচনা: আর্কিটেকচার এবং প্রোটোকল

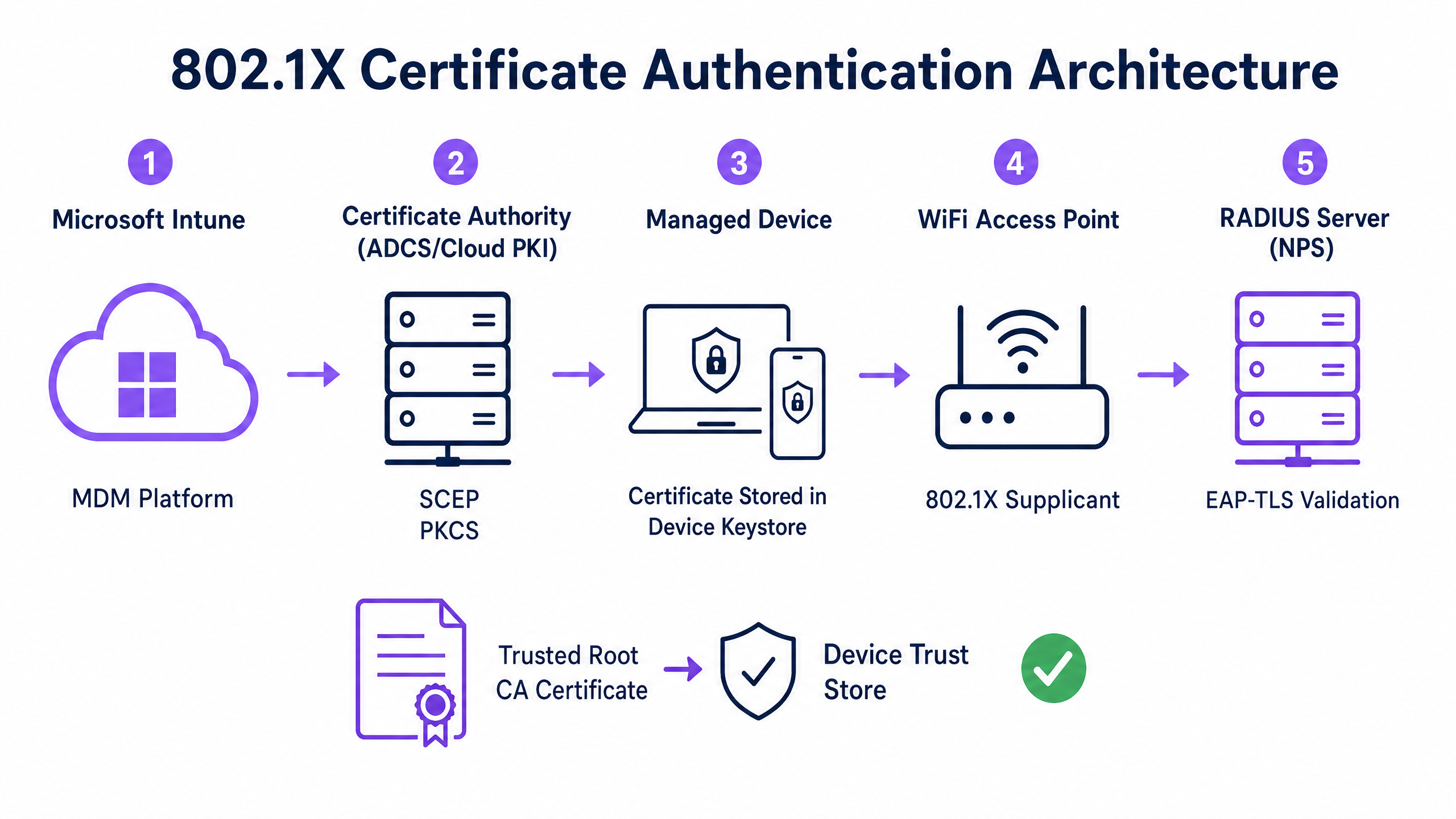

সার্টিফিকেট-ভিত্তিক প্রমাণীকরণ কার্যকরভাবে বাস্তবায়ন করতে, আইটি দলগুলিকে মোবাইল ডিভাইস ম্যানেজমেন্ট (MDM) প্ল্যাটফর্ম, পাবলিক কী ইনফ্রাস্ট্রাকচার (PKI) এবং নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল স্তরের মধ্যে মিথস্ক্রিয়া বুঝতে হবে।

802.1X প্রমাণীকরণ কাঠামো

IEEE 802.1X স্ট্যান্ডার্ড পোর্ট-ভিত্তিক নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল সংজ্ঞায়িত করে। একটি ওয়্যারলেস প্রসঙ্গে, এটি একটি ডিভাইসকে কোনো ট্র্যাফিক (EAP প্রমাণীকরণ ফ্রেম ছাড়া) পাস করা থেকে বাধা দেয় যতক্ষণ না তার পরিচয় যাচাই করা হয়। আর্কিটেকচারটি তিনটি উপাদান নিয়ে গঠিত:

- সাপ্লিক্যান্ট: নেটওয়ার্ক অ্যাক্সেসের অনুরোধকারী ক্লায়েন্ট ডিভাইস (ল্যাপটপ, স্মার্টফোন, ট্যাবলেট)।

- অথেন্টিকেটর: ওয়্যারলেস অ্যাক্সেস পয়েন্ট বা ওয়্যারলেস ল্যান কন্ট্রোলার যা প্রমাণীকরণ সফল না হওয়া পর্যন্ত ট্র্যাফিক ব্লক করে।

- প্রমাণীকরণ সার্ভার: RADIUS (Remote Authentication Dial-In User Service) সার্ভার, যেমন Microsoft Network Policy Server (NPS) বা Cisco ISE, যা ক্রেডেনশিয়াল যাচাই করে এবং অ্যাক্সেস অনুমোদন করে।

EAP-TLS এবং পারস্পরিক প্রমাণীকরণ

EAP-TLS সবচেয়ে সুরক্ষিত EAP পদ্ধতি কারণ এটি পারস্পরিক প্রমাণীকরণ প্রয়োজন। RADIUS সার্ভার সাপ্ল্যান্টের কাছে তার সার্টিফিকেট উপস্থাপন করে প্রমাণ করার জন্য যে এটি বৈধ কর্পোরেট নেটওয়ার্ক (ইভিল-টুইন আক্রমণ প্রতিরোধ করে), এবং সাপ্ল্যান্ট RADIUS সার্ভারের কাছে তার ক্লায়েন্ট সার্টিফিকেট উপস্থাপন করে প্রমাণ করার জন্য যে এটি একটি অনুমোদিত ডিভাইস বা ব্যবহারকারী।

Intune সার্টিফিকেট স্থাপনার প্রক্রিয়া: SCEP বনাম PKCS

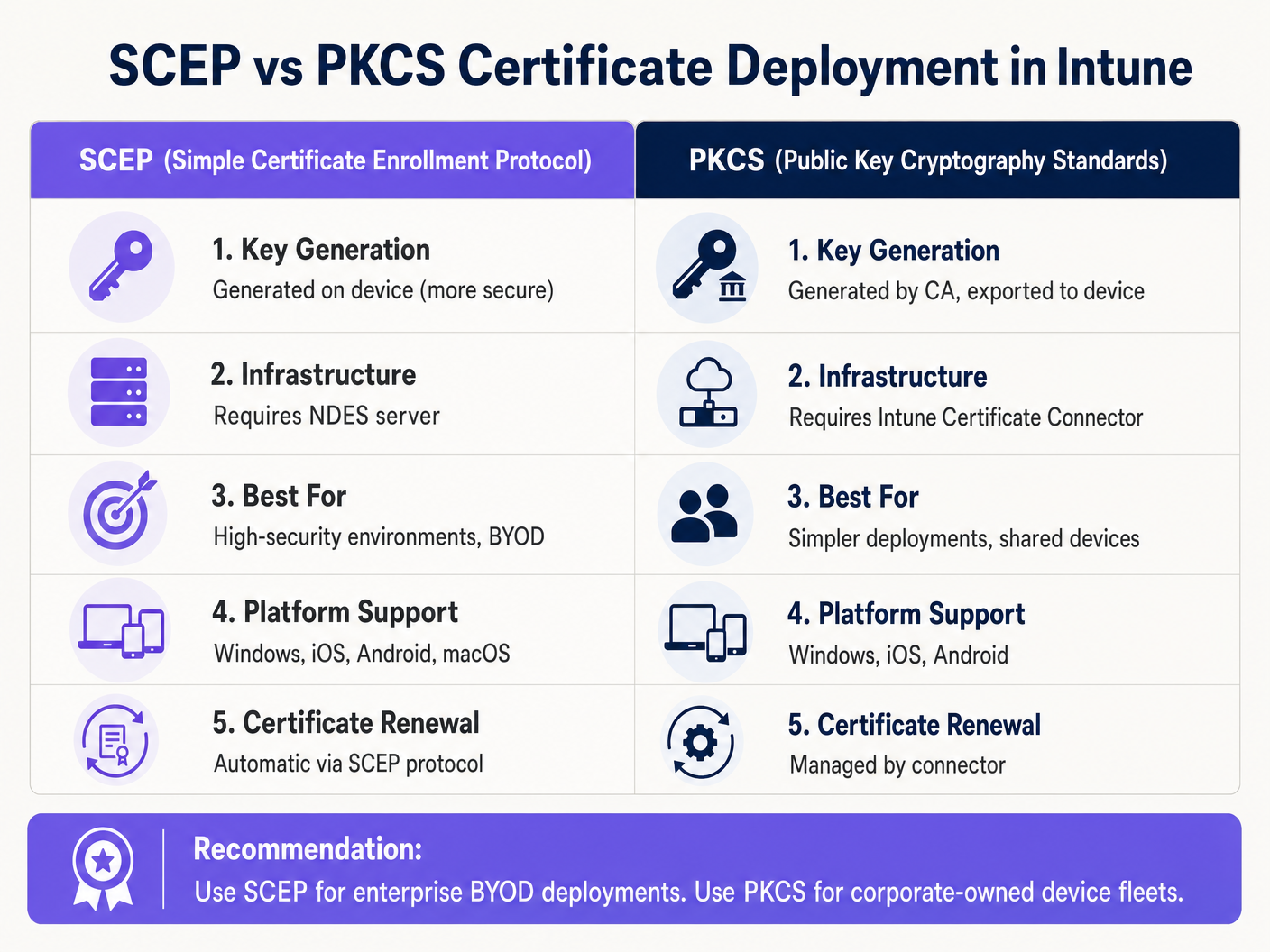

Microsoft Intune ডিভাইসে ক্লায়েন্ট সার্টিফিকেট স্থাপনের জন্য দুটি প্রাথমিক প্রোটোকল সমর্থন করে। উপযুক্ত প্রক্রিয়া নির্বাচন একটি গুরুত্বপূর্ণ স্থাপত্যগত সিদ্ধান্ত।

সিম্পল সার্টিফিকেট এনরোলমেন্ট প্রোটোকল (SCEP)

SCEP এর মাধ্যমে, প্রাইভেট কী সরাসরি ক্লায়েন্ট ডিভাইসে তৈরি হয়। ডিভাইস একটি সার্টিফিকেট সাইনিং রিকোয়েস্ট (CSR) তৈরি করে এবং Intune এর মাধ্যমে নেটওয়ার্ক ডিভাইস এনরোলমেন্ট সার্ভিস (NDES) সার্ভারে জমা দেয়, যা Active Directory Certificate Services (ADCS) অবকাঠামোর জন্য একটি প্রক্সি হিসাবে কাজ করে। CA সার্টিফিকেট ইস্যু করে, যা ডিভাইসে ফেরত পাঠানো হয়।

যেহেতু প্রাইভেট কী কখনও ডিভাইস ছেড়ে যায় না, SCEP অত্যন্ত সুরক্ষিত বলে বিবেচিত হয় এবং BYOD (Bring Your Own Device) স্থাপনা এবং জিরো-ট্রাস্ট আর্কিটেকচারের জন্য প্রস্তাবিত পদ্ধতি।

পাবলিক কী ক্রিপ্টোগ্রাফি স্ট্যান্ডার্ডস (PKCS)

PKCS এর মাধ্যমে, Intune সার্টিফিকেট কানেক্টর ডিভাইসের পক্ষ থেকে CA থেকে সার্টিফিকেট অনুরোধ করে। CA পাবলিক সার্টিফিকেট এবং প্রাইভেট কী উভয়ই তৈরি করে, যা কানেক্টর Intune এর মাধ্যমে ডিভাইসে নিরাপদে পৌঁছে দেয়।

যদিও PKCS অবকাঠামোগত প্রয়োজনীয়তা সহজ করে (কোন NDES সার্ভারের প্রয়োজন নেই), প্রাইভেট কী নেটওয়ার্ক জুড়ে স্থানান্তরিত হয়। এই মডেলটি সাধারণত কর্পোরেট-মালিকানাধীন, সম্পূর্ণ পরিচালিত ডিভাইস ফ্লিটের জন্য গ্রহণযোগ্য যেখানে MDM প্ল্যাটফর্ম ইতিমধ্যেই একটি অত্যন্ত বিশ্বস্ত উপাদান।

বাস্তবায়ন নির্দেশিকা: ধাপে ধাপে স্থাপন

Intune এর মাধ্যমে WiFi সার্টিফিকেট স্থাপন করার জন্য সুনির্দিষ্ট ক্রম প্রয়োজন। প্রোফাইলগুলি ভুল ক্রমে স্থাপন করা বাস্তবায়ন ব্যর্থতার সবচেয়ে সাধারণ কারণ।

ধাপ 1: পাবলিক কী ইনফ্রাস্ট্রাকচার (PKI) প্রস্তুত করুন

অন-প্রিমিজ ADCS বা Microsoft Cloud PKI এর মতো ক্লাউড-নেটিভ সমাধান ব্যবহার করা হোক না কেন, সার্টিফিকেট অথরিটিকে উপযুক্ত টেমপ্লেট দিয়ে কনফিগার করতে হবে।

- কী ব্যবহার: টেমপ্লেটে

Client AuthenticationOID (1.3.6.1.5.5.7.3.2) অন্তর্ভুক্ত থাকতে হবে। - কী সাইজ: আধুনিক ক্রিপ্টোগ্রাফিক মানগুলির সাথে সামঞ্জস্যপূর্ণ হতে সর্বনিম্ন 2048 বিট (RSA) কী সাইজ কনফিগার করুন।

- সাবজেক্ট নেম: ব্যবহারকারী সার্টিফিকেটের জন্য, সাবজেক্ট অল্টারনেটিভ নেম (SAN) User Principal Name (UPN) ব্যবহার করার জন্য কনফিগার করা উচিত। ডিভাইস সার্টিফিকেটের জন্য, Azure AD Device ID ব্যবহার করুন।

ধাপ 2: বিশ্বস্ত রুট সার্টিফিকেট স্থাপন করুন

একটি ডিভাইস প্রমাণীকরণ করার আগে, তাকে অবশ্যই CA কে বিশ্বাস করতে হবে যা RADIUS সার্ভারের সার্টিফিকেট ইস্যু করেছে।

- রুট CA সার্টিফিকেট (এবং যেকোনো ইন্টারমিডিয়েট CA সার্টিফিকেট)

.cerফরম্যাট। ২. Intune অ্যাডমিন সেন্টারে, Devices > Configuration profiles > Create profile-এ যান। ৩. প্ল্যাটফর্ম নির্বাচন করুন এবং Trusted certificate প্রোফাইল টাইপটি বেছে নিন। ৪..cerফাইলটি আপলোড করুন এবং লক্ষ্য ডিভাইস বা ব্যবহারকারী গ্রুপগুলিতে প্রোফাইলটি অ্যাসাইন করুন।

দ্রষ্টব্য: পরবর্তী ধাপগুলিতে যাওয়ার আগে এই প্রোফাইলটি অবশ্যই ডিভাইসগুলিতে সফলভাবে প্রয়োগ হতে হবে।

ধাপ ৩: ক্লায়েন্ট সার্টিফিকেট প্রোফাইল স্থাপন করুন

সাপ্লিক্যান্টের কাছে পরিচয় সার্টিফিকেট সরবরাহ করতে একটি SCEP বা PKCS সার্টিফিকেট প্রোফাইল তৈরি করুন।

১. Devices > Configuration profiles > Create profile-এ যান। ২. প্ল্যাটফর্ম নির্বাচন করুন এবং SCEP certificate অথবা PKCS certificate বেছে নিন। ৩. আপনার পরিচয়ের প্রয়োজনীয়তা (ব্যবহারকারী বনাম ডিভাইস) অনুযায়ী সাবজেক্ট নেম ফরম্যাট এবং SAN কনফিগার করুন। ৪. কী স্টোরেজ প্রোভাইডার (KSP) নির্দিষ্ট করুন — সাধারণত হার্ডওয়্যার-সমর্থিত নিরাপত্তার জন্য Trusted Platform Module (TPM)। ৫. ধাপ ২-এ লক্ষ্য করা একই গ্রুপগুলিতে প্রোফাইলটি অ্যাসাইন করুন।

ধাপ ৪: Wi-Fi প্রোফাইল কনফিগার করুন

চূড়ান্ত উপাদানটি সার্টিফিকেটগুলিকে ওয়্যারলেস নেটওয়ার্ক সেটিংসের সাথে সংযুক্ত করে।

১. Devices > Configuration profiles > Create profile-এ যান। ২. প্ল্যাটফর্ম নির্বাচন করুন এবং Wi-Fi প্রোফাইল টাইপটি বেছে নিন। ৩. Wi-Fi টাইপ Enterprise সেট করুন এবং সঠিক SSID লিখুন। ৪. EAP টাইপ EAP-TLS সেট করুন। ৫. Server Trust-এর অধীনে, RADIUS সার্ভার সার্টিফিকেটের সঠিক নামটি নির্দিষ্ট করুন এবং ধাপ ২-এ স্থাপন করা Trusted Root সার্টিফিকেট প্রোফাইলটি নির্বাচন করুন। ৬. Client Authentication-এর অধীনে, ধাপ ৩-এ স্থাপন করা SCEP বা PKCS সার্টিফিকেট প্রোফাইলটি নির্বাচন করুন। ৭. লক্ষ্য গ্রুপগুলিতে প্রোফাইলটি অ্যাসাইন করুন।

সর্বোত্তম অনুশীলন এবং কৌশলগত সুপারিশ

ডিভাইস বনাম ব্যবহারকারী সার্টিফিকেট

নেটওয়ার্ক স্থপতিদের সিদ্ধান্ত নিতে হবে যে সার্টিফিকেটগুলি ডিভাইসে (মেশিন প্রমাণীকরণ) নাকি ব্যবহারকারীকে (ব্যবহারকারী প্রমাণীকরণ) ইস্যু করা হবে।

- ডিভাইস সার্টিফিকেট: ব্যবহারকারী লগ ইন করার আগে মেশিনকে WiFi নেটওয়ার্কের সাথে সংযোগ করার অনুমতি দিন। এটি প্রাথমিক ডিভাইস প্রভিশনিং, গ্রুপ পলিসি প্রসেসিং এবং লগইন স্ক্রিনে পাসওয়ার্ড রিসেটের জন্য অত্যন্ত গুরুত্বপূর্ণ। কর্পোরেট-মালিকানাধীন ডিভাইসগুলির জন্য প্রস্তাবিত।

- ব্যবহারকারী সার্টিফিকেট: নেটওয়ার্ক অ্যাক্সেসকে ব্যক্তির পরিচয়ের সাথে সংযুক্ত করুন। এটি সুনির্দিষ্ট নিরীক্ষা এবং ভূমিকা-ভিত্তিক অ্যাক্সেস নিয়ন্ত্রণ সরবরাহ করে। BYOD পরিস্থিতির জন্য প্রস্তাবিত।

নেটওয়ার্ক বিভাজন এবং অতিথি অ্যাক্সেস

একটি মৌলিক নিরাপত্তা নীতি হল কর্পোরেট 802.1X নেটওয়ার্ককে ভিজিটর বা পাবলিক অ্যাক্সেস নেটওয়ার্ক থেকে কঠোরভাবে যৌক্তিকভাবে পৃথক করা। Intune-পরিচালিত পরিকাঠামো শুধুমাত্র কর্পোরেট ডিভাইস এবং প্রমাণীকৃত কর্মীদের জন্য নিবেদিত হওয়া উচিত।

ভিজিটর অ্যাক্সেসের জন্য, সংস্থাগুলির একটি ডেডিকেটেড Guest WiFi SSID স্থাপন করা উচিত যা একটি Captive Portal দ্বারা সমর্থিত। এটি নিশ্চিত করে যে অপ্রबंधित ডিভাইসগুলি বিচ্ছিন্ন থাকে, যখন ব্যবসাটি একটি WiFi Analytics প্ল্যাটফর্মের মাধ্যমে ভিজিটর অ্যানালিটিক্স ক্যাপচার করতে পারে। উভয় সেগমেন্ট জুড়ে DNS পরিকাঠামো সুরক্ষিত করার বিষয়ে আরও জানতে, Protect Your Network with Strong DNS and Security বিষয়ে আমাদের নির্দেশিকা পর্যালোচনা করুন।

NPS সার্টিফিকেট ম্যাপিং প্রয়োজনীয়তা মোকাবেলা

Azure AD-যুক্ত ডিভাইসগুলির সাথে Microsoft Network Policy Server (NPS) ব্যবহারকারী সংস্থাগুলির জন্য, Microsoft দ্বারা একটি গুরুত্বপূর্ণ কনফিগারেশন পরিবর্তন চালু করা হয়েছিল। NPS এখন শক্তিশালী সার্টিফিকেট ম্যাপিং প্রয়োজন।

ডিভাইস সার্টিফিকেট ব্যবহার করার সময়, অন-প্রিমিজ Active Directory-এর কম্পিউটার অবজেক্টের altSecurityIdentities অ্যাট্রিবিউটটি সার্টিফিকেটের বিবরণ (সাধারণত X509IssuerSerialNumber) দিয়ে পূরণ করা আবশ্যক। IT দলগুলিকে একটি নির্ধারিত স্ক্রিপ্ট বা ইভেন্ট-চালিত ওয়ার্কফ্লো প্রয়োগ করতে হবে এই অ্যাট্রিবিউটটি আপডেট করার জন্য যখন Intune একটি নতুন সার্টিফিকেট ইস্যু করে, অন্যথায় প্রমাণীকরণ ব্যর্থ হবে।

সমস্যা সমাধান এবং ঝুঁকি প্রশমন

যখন একটি 802.1X স্থাপন ব্যর্থ হয়, তখন সমস্যাটি প্রায় সবসময় সার্টিফিকেট চেইন বা Intune প্রোফাইল সিকোয়েন্সিংয়ে থাকে।

সাধারণ ব্যর্থতার মোড

১. নীরব Wi-Fi প্রোফাইল ব্যর্থতা: যদি ক্লায়েন্ট সার্টিফিকেট সফলভাবে প্রভিশন করার আগে Intune Wi-Fi প্রোফাইল একটি ডিভাইসে প্রয়োগ করা হয়, তাহলে Wi-Fi প্রোফাইল প্রায়শই ইনস্টল করতে ব্যর্থ হবে বা নীরবে ব্যর্থ হবে। Wi-Fi কনফিগারেশন সমস্যা সমাধানের আগে সর্বদা ডিভাইসের ব্যক্তিগত স্টোরে (certmgr.msc উইন্ডোজে) সার্টিফিকেটের উপস্থিতি যাচাই করুন।

২. সার্ভার ট্রাস্ট বৈধতা ত্রুটি: যদি ডিভাইসটি RADIUS সার্ভারকে প্রত্যাখ্যান করে, তবে যাচাই করুন যে Intune Wi-Fi প্রোফাইলে নির্দিষ্ট সার্ভারের নামটি RADIUS সার্ভারের সার্টিফিকেটের সাবজেক্ট নেম বা SAN-এর সাথে হুবহু মিলে যায়। এছাড়াও, নিশ্চিত করুন যে সম্পূর্ণ সার্টিফিকেট চেইন (রুট এবং ইন্টারমিডিয়েট) ডিভাইসের Trusted Root Certification Authorities স্টোরে উপস্থিত আছে।

৩. সার্টিফিকেট রিভোকেশন লিস্ট (CRL) অনুপলব্ধতা: যদি RADIUS সার্ভার ক্লায়েন্ট সার্টিফিকেটের স্থিতি যাচাই করার জন্য CA-এর CRL ডিস্ট্রিবিউশন পয়েন্টে পৌঁছাতে না পারে, তাহলে প্রমাণীকরণ অস্বীকার করা হবে। নিশ্চিত করুন যে CRL URL উচ্চ উপলব্ধ এবং RADIUS সার্ভার থেকে অ্যাক্সেসযোগ্য।

ROI এবং ব্যবসায়িক প্রভাব

Intune-এর মাধ্যমে সার্টিফিকেট-ভিত্তিক Wi-Fi প্রমাণীকরণে রূপান্তর উল্লেখযোগ্য অপারেশনাল এবং নিরাপত্তা সুবিধা প্রদান করে।

- ঝুঁকি প্রশমন: ক্রেডেনশিয়াল হার্ভেস্টিং, পাস-দ্য-হ্যাশ আক্রমণ এবং শেয়ার করা PSK-এর মাধ্যমে অননুমোদিত নেটওয়ার্ক অ্যাক্সেসের ঝুঁকি দূর করে।

- অপারেশনাল দক্ষতা: পাসওয়ার্ড মেয়াদোত্তীর্ণ এবং Wi-Fi সংযোগ সংক্রান্ত IT হেল্পডেস্ক টিকিট হ্রাস করে। স্বয়ংক্রিয় লাইফসাইকেল ব্যবস্থাপনার অর্থ হল ব্যবহারকারীর হস্তক্ষেপ ছাড়াই সার্টিফিকেটগুলি স্বচ্ছভাবে নবায়ন করা হয়।

- কমপ্লায়েন্স সক্ষমতা: কঠোর নিয়ন্ত্রক প্রয়োজনীয়তা পূরণ করে। খুচরা পরিবেশের জন্য, এটি শক্তিশালী ওয়্যারলেস এনক্রিপশন এবং প্রমাণীকরণের জন্য PCI DSS প্রয়োজনীয়তা সরাসরি পূরণ করে। পাবলিক সেক্টর এবং স্বাস্থ্যসেবার জন্য, এটি জিরো-ট্রাস্ট নেটওয়ার্ক অ্যাক্সেস (ZTNA) নীতির সাথে সামঞ্জস্যপূর্ণ।

সার্টিফিকেট স্থাপনের জন্য Microsoft Intune ব্যবহার করে, IT দলগুলি একটি ঘর্ষণহীন, অত্যন্ত সুরক্ষিত ওয়্যারলেস অভিজ্ঞতা অর্জন করতে পারে যা নীরবে ব্যাকগ্রাউন্ডে কাজ করে, ব্যবসাকে মূল কার্যক্রমে মনোযোগ দিতে দেয়।

GuidesSlugPage.keyDefinitionsTitle

802.1X

An IEEE standard for port-based network access control that prevents unauthorized devices from accessing a LAN or WLAN until they successfully authenticate.

The foundational security protocol that replaces shared WiFi passwords with enterprise-grade authentication in corporate environments.

EAP-TLS

Extensible Authentication Protocol with Transport Layer Security. An authentication framework that requires both the client and the server to prove their identities using digital certificates.

The specific protocol configured in the Intune WiFi profile to enforce mutual certificate authentication, eliminating the risk of credential theft.

SCEP

Simple Certificate Enrollment Protocol. A mechanism where the client device generates its own private key and requests a certificate from the CA via an intermediary server.

The preferred deployment method for BYOD environments because the private key is never transmitted across the network.

PKCS

Public Key Cryptography Standards. In the context of Intune, a deployment method where the CA generates the private key and the Intune Connector securely delivers it to the device.

A simpler deployment architecture often used for corporate-owned device fleets, as it removes the need for an NDES server.

NDES

Network Device Enrollment Service. A Microsoft server role that acts as a proxy, allowing devices running without domain credentials to obtain certificates from an Active Directory Certificate Authority.

A mandatory infrastructure component when deploying certificates via SCEP in an on-premises ADCS environment.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The server (like Microsoft NPS or Cisco ISE) that receives the authentication request from the WiFi access point and validates the device's certificate.

Supplicant

The software client on the end-user device (laptop, smartphone) that initiates the 802.1X authentication process.

The Intune WiFi profile configures the native OS supplicant (e.g., Windows WLAN AutoConfig) to use the correct certificates and EAP methods.

Certificate Revocation List (CRL)

A digitally signed list published by the Certificate Authority containing the serial numbers of certificates that have been revoked and should no longer be trusted.

Crucial for security compliance; the RADIUS server must check the CRL to ensure a connecting device hasn't been reported lost or stolen.

GuidesSlugPage.workedExamplesTitle

A 400-location retail chain is deploying corporate-owned tablets for inventory management. The devices are fully managed via Intune and joined to Azure AD. They need immediate network access upon boot to sync inventory databases, before any specific user logs in. The network infrastructure uses Cisco ISE as the RADIUS server. What is the optimal certificate deployment strategy?

The IT team should implement PKCS device certificates.

- Configure a device certificate template on the CA.

- Deploy the Root CA certificate to the tablets via Intune.

- Create a PKCS certificate profile in Intune, setting the Subject Name format to the Azure AD Device ID ({{AAD_Device_ID}}).

- Create an Enterprise WiFi profile specifying EAP-TLS, referencing the ISE server's certificate name and the deployed PKCS profile.

- Assign all profiles to the device group containing the tablets.

A large teaching hospital allows medical staff to use their personal smartphones (BYOD) to access clinical scheduling applications. The devices are enrolled in Intune via a Work Profile. Security policy mandates that no corporate credentials be stored on personal devices, and network access must be revoked immediately if a device is compromised. How should the WiFi authentication be designed?

The hospital must implement SCEP user certificates combined with Intune Compliance Policies.

- Deploy an NDES server to proxy requests to the CA.

- Create a SCEP user certificate profile in Intune, with the SAN configured to the User Principal Name ({{UserPrincipalName}}).

- Create an Intune Compliance Policy requiring a minimum OS version, an active screen lock, and no jailbreak/root access.

- Configure the CA to publish a highly available Certificate Revocation List (CRL).

- Configure the RADIUS server to strictly enforce CRL checking on every authentication attempt.

GuidesSlugPage.practiceQuestionsTitle

Q1. Your organisation is migrating from PEAP-MSCHAPv2 (username/password) to EAP-TLS for the corporate WiFi. During the pilot phase, several Windows 11 laptops receive the Intune configuration profiles successfully but fail to connect to the network. Reviewing the Windows Event Logs shows Event ID 20271 indicating the RADIUS server certificate was rejected. What is the most likely cause?

GuidesSlugPage.hintPrefixConsider the chain of trust required for mutual authentication.

GuidesSlugPage.viewModelAnswer

The devices lack the Trusted Root CA certificate that issued the RADIUS server's certificate. In EAP-TLS, the device must validate the RADIUS server's identity. The IT team must ensure the 'Trusted certificate' profile containing the Root CA (and any Intermediate CAs) is deployed to the devices via Intune and successfully installed before the WiFi profile attempts to connect.

Q2. A public sector venue is deploying 802.1X for staff devices using Intune and PKCS certificates. They also operate a separate visitor network managed by a Guest WiFi platform. An auditor notes that if a staff laptop is stolen, the certificate remains valid for 12 months. How should the network architect address this risk?

GuidesSlugPage.hintPrefixHow does the authentication server know a certificate is no longer valid before it expires?

GuidesSlugPage.viewModelAnswer

The architect must implement a robust Certificate Revocation workflow. First, ensure the CA publishes a Certificate Revocation List (CRL) to a highly available distribution point. Second, configure the RADIUS server (e.g., NPS) to mandate CRL checking during every authentication attempt. Finally, establish an Intune operational procedure to explicitly revoke the certificate of any device marked as lost or stolen, which updates the CRL and blocks network access.

Q3. You are designing the Intune deployment for a fleet of shared kiosk devices in a retail environment. These devices reboot daily and must immediately connect to the corporate network to download updates before any user interacts with them. Should you deploy User certificates or Device certificates, and what Subject Alternative Name (SAN) format should be used?

GuidesSlugPage.hintPrefixConsider the state of the device immediately after a reboot.

GuidesSlugPage.viewModelAnswer

You must deploy Device certificates. Because the kiosks need network access before a user logs in, a User certificate would be unavailable at boot time. The Subject Alternative Name (SAN) in the Intune certificate profile should be configured to use the Azure AD Device ID ({{AAD_Device_ID}}) or the device's fully qualified domain name, allowing the RADIUS server to authenticate the specific hardware asset.