ব্যবসায়িক ভ্রমণকারীদের জন্য হোটেল WiFi অপ্টিমাইজ করা

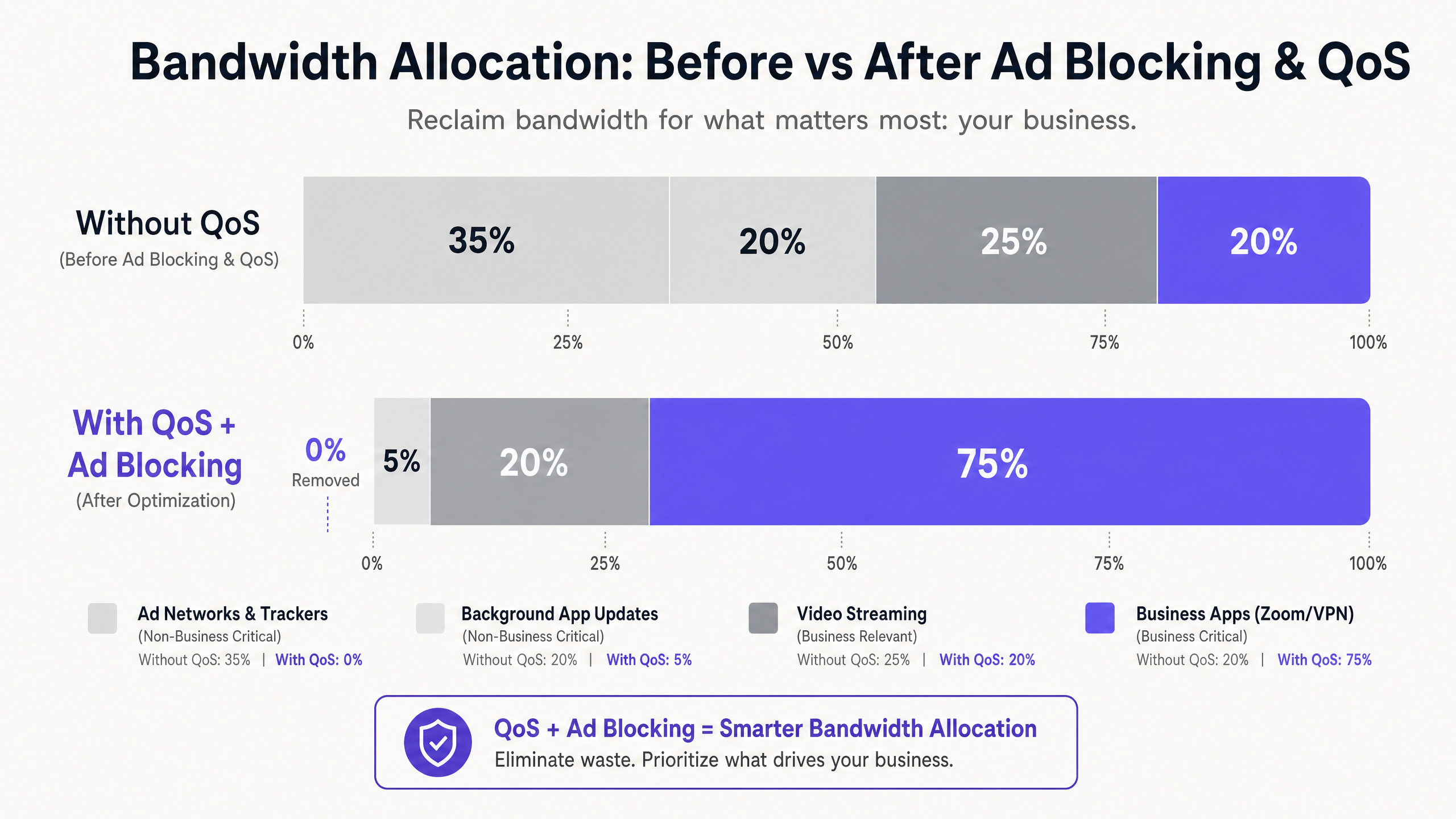

এই নির্দেশিকাটি হসপিটালিটি আইটি নেতাদের জন্য ব্যবসায়িক ভ্রমণকারীদের জন্য হোটেল WiFi অপ্টিমাইজ করার জন্য কার্যকর, বিক্রেতা-নিরপেক্ষ কৌশল সরবরাহ করে, যা DNS-স্তরের বিজ্ঞাপন ব্লকিংকে এন্ড-টু-এন্ড Quality of Service (QoS) নীতির সাথে একত্রিত করে। এটি প্রযুক্তিগত স্থাপত্য, VLAN বিভাজন, নিরাপত্তা সম্মতি এবং বাস্তব-বিশ্বের কেস স্টাডি কভার করে যা দেখায় কিভাবে ব্যাকগ্রাউন্ড নয়েজ দূর করে 35% পর্যন্ত অপচয় হওয়া ব্যান্ডউইথ পুনরুদ্ধার করা যায়। ভেন্যু অপারেশনস ডিরেক্টর এবং নেটওয়ার্ক আর্কিটেক্টরা এই ত্রৈমাসিকে স্থাপনাটি সমর্থন ও কার্যকর করার জন্য সুনির্দিষ্ট বাস্তবায়ন পদক্ষেপ, সিদ্ধান্ত কাঠামো এবং পরিমাপযোগ্য ROI বেঞ্চমার্ক পাবেন।

এই গাইডটি শুনুন

পডকাস্ট ট্রান্সক্রিপ্ট দেখুন

- নির্বাহী সারসংক্ষেপ

- প্রযুক্তিগত গভীর বিশ্লেষণ

- Layer 1: DNS-ভিত্তিক বিজ্ঞাপন এবং ট্র্যাকার ব্লকিং

- Layer 2: ডিপ প্যাকেট ইন্সপেকশন এবং QoS ট্যাগিং

- Layer 3: WMM এর মাধ্যমে ওয়্যারলেস QoS

- VLAN বিভাজন এবং নিরাপত্তা স্থাপত্য

- বাস্তবায়ন নির্দেশিকা

- সর্বোত্তম অনুশীলন

- সমস্যা সমাধান এবং ঝুঁকি প্রশমন

- ROI এবং ব্যবসায়িক প্রভাব

নির্বাহী সারসংক্ষেপ

Hospitality সেক্টরের আইটি ম্যানেজার এবং ভেন্যু অপারেশনস ডিরেক্টরদের জন্য, নির্ভরযোগ্য WiFi সরবরাহ করা আর কোনো পার্থক্য সৃষ্টিকারী বিষয় নয় — এটি একটি মৌলিক অপারেশনাল প্রয়োজন। ব্যবসায়িক ভ্রমণকারীরা এন্টারপ্রাইজ VPNs, ভিডিও কনফারেন্সিং এবং ক্লাউড-হোস্টেড অ্যাপ্লিকেশনগুলির জন্য উচ্চ-পারফরম্যান্স সংযোগের দাবি করে। তবুও বেশিরভাগ হোটেল নেটওয়ার্ক অদৃশ্য ব্যাকগ্রাউন্ড ট্রাফিকের কাছে নীরবে ক্ষমতা হারাচ্ছে: বিজ্ঞাপন ট্র্যাকার, টেলিমেট্রি বীকন এবং স্বয়ংক্রিয় অ্যাপ্লিকেশন আপডেট যা একটি একক ব্যবসায়িক অ্যাপ্লিকেশন শুরু হওয়ার আগেই মোট উপলব্ধ ব্যান্ডউইথের 35% পর্যন্ত ব্যবহার করতে পারে।

এই নির্দেশিকাটি সেই অপচয় হওয়া ক্ষমতা পুনরুদ্ধার করার জন্য একটি প্রমাণিত, বিক্রেতা-নিরপেক্ষ স্থাপত্যের বিশদ বিবরণ দেয়। নেটওয়ার্ক গেটওয়েতে DNS-স্তরের বিজ্ঞাপন ব্লকিং স্থাপন করে এবং Deep Packet Inspection (DPI) এর মাধ্যমে ম্যাপ করা এন্ড-টু-এন্ড Quality of Service (QoS) নীতিগুলি প্রয়োগ করে, নেটওয়ার্ক আর্কিটেক্টরা নিশ্চিত করতে পারেন যে ল্যাটেন্সি-সংবেদনশীল অ্যাপ্লিকেশনগুলি — Zoom, Microsoft Teams, IPsec VPNs, এবং SSL টানেল — নিশ্চিত অগ্রাধিকার থ্রুপুট পায়। এই পদ্ধতিটি বেশিরভাগ ক্ষেত্রে বিদ্যমান অবকাঠামোতে বাস্তবায়নযোগ্য, যা স্থগিত ISP লিঙ্ক আপগ্রেড এবং উন্নত কর্পোরেট অতিথি সন্তুষ্টি স্কোরের মাধ্যমে পরিমাপযোগ্য ROI প্রদান করে।

প্রযুক্তিগত গভীর বিশ্লেষণ

আধুনিক হোটেল WiFi পরিবেশে মূল চ্যালেঞ্জ হল অযাচিত ব্যাকগ্রাউন্ড ট্রাফিকের বিস্তার। যখন কোনো আধুনিক ডিভাইস — একটি ব্যবসায়িক ল্যাপটপ, একটি স্মার্টফোন, একটি ট্যাবলেট — একটি নেটওয়ার্কের সাথে সংযুক্ত হয়, তখন এটি তাৎক্ষণিকভাবে কয়েক ডজন ব্যাকগ্রাউন্ড সংযোগ শুরু করে। এর মধ্যে রয়েছে ইনস্টল করা অ্যাপ্লিকেশন থেকে বিজ্ঞাপন SDK পোলিং, অপারেটিং সিস্টেম টেলিমেট্রি, ক্লাউড সিঙ্ক পরিষেবা এবং স্বয়ংক্রিয় আপডেট চেক। 200 জন সমসাময়িক অতিথি সহ একটি ফ্ল্যাট, অপরিবর্তিত নেটওয়ার্কে, এই ব্যাকগ্রাউন্ড চ্যাটারটি কেবল অসুবিধাজনক নয়; এটি একটি কাঠামোগত ব্যান্ডউইথ সমস্যা।

এন্টারপ্রাইজ গেস্ট নেটওয়ার্ক ট্র্যাফিক প্রোফাইল নিয়ে গবেষণা ধারাবাহিকভাবে দেখায় যে বিজ্ঞাপন নেটওয়ার্ক এবং তৃতীয় পক্ষের ট্র্যাকারগুলি অপরিবর্তিত হোটেল নেটওয়ার্কগুলিতে DNS কোয়েরি ভলিউমের 25% থেকে 40% এর জন্য দায়ী। প্রতিটি সমাধান করা কোয়েরি একটি ডেটা স্থানান্তর শুরু করতে পারে, এবং যদিও পৃথক পেলোডগুলি ছোট, শত শত একযোগে সংযোগ জুড়ে সম্মিলিত প্রভাব তাৎপর্যপূর্ণ। এটি সেই ব্যান্ডউইথ যা একজন CFO-এর Zoom বোর্ড কল বা একজন পরামর্শকের কর্পোরেট ডেটা সেন্টারে VPN সেশন পরিবেশন করা উচিত।

Layer 1: DNS-ভিত্তিক বিজ্ঞাপন এবং ট্র্যাকার ব্লকিং

সবচেয়ে কার্যকর হস্তক্ষেপের স্থান হল DNS রেজোলিউশন। একটি ফিল্টারিং রিজলভারের মাধ্যমে সমস্ত অতিথি DNS কোয়েরি রাউট করে — তা একটি অন-প্রিমিজ অ্যাপ্লায়েন্স হোক বা একটি ক্লাউড-ভিত্তিক DNS নিরাপত্তা পরিষেবা হোক — নেটওয়ার্কটি পরিচিত বিজ্ঞাপন সার্ভার, ট্র্যাকার ডোমেন এবং টেলিমেট্রি এন্ডপয়েন্টগুলিতে অনুরোধগুলি নীরবে বাদ দিতে পারে কোনো পেলোড ডেটা WAN লিঙ্ক অতিক্রম করার আগেই। এখানে দক্ষতার লাভ কাঠামোগত: একটি ব্লক করা DNS কোয়েরি একটি সম্পূর্ণ HTTP/S সংযোগের তুলনায় নগণ্য সংস্থান ব্যবহার করে যা এটি অন্যথায় শুরু করত।

উৎপাদন হোটেল স্থাপনার জন্য, পরিচালিত DNS ফিল্টারিং পরিষেবাগুলি এন্টারপ্রাইজ SLAs সহ নিয়মিত আপডেট হওয়া ব্লক তালিকা সরবরাহ করে, যা এমন পরিবেশে স্ব-পরিচালিত ওপেন-সোর্স সমাধানগুলির চেয়ে বেশি পছন্দনীয় যেখানে আপটাইম অত্যন্ত গুরুত্বপূর্ণ। মূল কনফিগারেশন প্রয়োজন হল নিশ্চিত করা যে ওয়াল্ড গার্ডেন — ক্যাপটিভ পোর্টাল প্রমাণীকরণের আগে অ্যাক্সেসযোগ্য ডোমেনগুলির সেট — স্পষ্টভাবে শ্বেত তালিকাভুক্ত এবং সাধারণ ফিল্টারিং নীতির অধীন নয়। এটি করতে ব্যর্থ হওয়া স্থাপনার পরবর্তী অতিথি অভিযোগের সবচেয়ে সাধারণ কারণ।

Layer 2: ডিপ প্যাকেট ইন্সপেকশন এবং QoS ট্যাগিং

একবার DNS স্তরে ব্যাকগ্রাউন্ড নয়েজ কমে গেলে, অবশিষ্ট ট্র্যাফিককে অগ্রাধিকারের ভিত্তিতে সক্রিয়ভাবে পরিচালনা করতে হবে। এজ ফায়ারওয়াল বা Unified Threat Management (UTM) অ্যাপ্লায়েন্সে Deep Packet Inspection (DPI) নির্দিষ্ট অ্যাপ্লিকেশন প্রোটোকল সনাক্ত করে। আধুনিক DPI ইঞ্জিনগুলি Zoom, Microsoft Teams, Cisco Webex, RTP/SIP ভয়েস ট্র্যাফিক, IPsec, এবং SSL VPN সেশনগুলিকে তাদের প্যাকেট স্বাক্ষর এবং পোর্ট প্যাটার্ন দ্বারা নির্ভরযোগ্যভাবে শ্রেণীবদ্ধ করতে পারে, এমনকি যখন স্ট্যান্ডার্ড পোর্ট ব্যবহার করা হয় না তখনও।

শনাক্তকৃত ব্যবসায়িক-গুরুত্বপূর্ণ ট্র্যাফিক IP হেডারে Differentiated Services Code Point (DSCP) মান দিয়ে ট্যাগ করা হয়। DSCP ফিল্ড 64টি সম্ভাব্য প্রতি-হপ আচরণ প্রদান করে, তবে বাস্তবে, বেশিরভাগ হোটেল স্থাপনা একটি সরলীকৃত তিন-স্তরের মডেল ব্যবহার করে: ভয়েস এবং ভিডিও কনফারেন্সিংয়ের জন্য Expedited Forwarding (EF, DSCP 46); VPN এবং ব্যবসায়িক অ্যাপ্লিকেশন ডেটার জন্য Assured Forwarding Class 4 (AF41, DSCP 34); এবং সাধারণ ওয়েব ব্রাউজিং এবং স্ট্রিমিংয়ের জন্য Best Effort (BE, DSCP 0)।

Layer 3: WMM এর মাধ্যমে ওয়্যারলেস QoS

তারযুক্ত QoS কনফিগারেশন তখনই কার্যকর হয় যদি ওয়্যারলেস অ্যাক্সেস পয়েন্টগুলি DSCP ট্যাগগুলিকে সঠিক Wi-Fi Multimedia (WMM) অ্যাক্সেস ক্যাটাগরিতে সঠিকভাবে ম্যাপ করে। WMM চারটি অ্যাক্সেস ক্যাটাগরি সংজ্ঞায়িত করে: Voice (AC_VO), Video (AC_VI), Best Effort (AC_BE), এবং Background (AC_BK)। DSCP থেকে WMM-এর ম্যাপিং AP-তে স্পষ্টভাবে কনফিগার করা আবশ্যক, কারণ ডিফল্ট আচরণ বিক্রেতাভেদে ভিন্ন হয়। আপনার AP ম্যানেজমেন্ট কনসোলে এই কনফিগারেশনটি যাচাই করুন; এটি একটি সাধারণ ফাঁক যা অন্যথায় সুপরিকল্পিত QoS নীতিকে শেষ হপে অকার্যকর করে তোলে।

VLAN বিভাজন এবং নিরাপত্তা স্থাপত্য

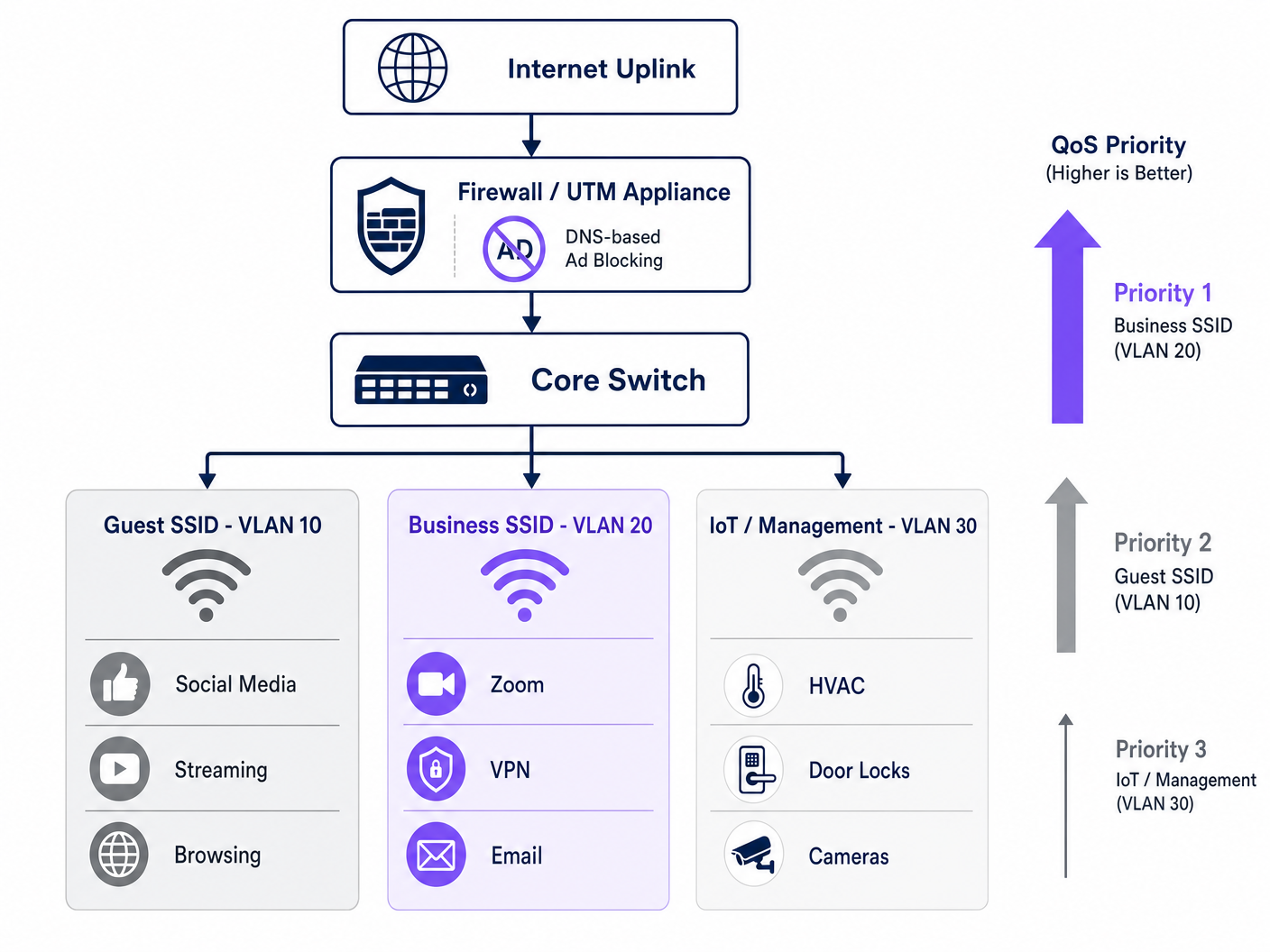

একটি সঠিকভাবে অপ্টিমাইজ করা হোটেল নেটওয়ার্ক ন্যূনতম তিনটি লজিক্যাল সেগমেন্ট জুড়ে কাজ করে। Guest SSID (VLAN 10) অবসর ভ্রমণকারী এবং সম্মেলন অংশগ্রহণকারীদের জন্য স্ট্যান্ডার্ড ইন্টারনেট অ্যাক্সেস সরবরাহ করে, যা DNS ফিল্টারিং এবং রেট লিমিটিং এর অধীন। Business SSID (VLAN 20) সর্বোচ্চ QoS অগ্রাধিকার বহন করে এবং IEEE 802.1X সহ WPA3-Enterprise এর মাধ্যমে প্রমাণীকৃত হয়, যা প্রতি-ব্যবহারকারী শংসাপত্রের জন্য একটি RADIUS সার্ভারের সাথে একত্রিত হয়। IoT এবং ম্যানেজমেন্ট VLAN (VLAN 30) স্মার্ট রুম ডিভাইস, HVAC সেন্সর, ইলেকট্রনিক ডোর লক এবং IP ক্যামেরাগুলিকে সমস্ত গেস্ট ট্র্যাফিক থেকে আলাদা করে।

এই বিভাজন শুধুমাত্র একটি পারফরম্যান্স অপ্টিমাইজেশন নয় — এটি একটি কমপ্লায়েন্সের প্রয়োজনীয়তা। PCI DSS এর অধীনে, পেমেন্ট কার্ড ডেটা স্পর্শ করে এমন যেকোনো নেটওয়ার্ক সেগমেন্টকে সাধারণ-উদ্দেশ্যের নেটওয়ার্ক থেকে নথিভুক্ত ফায়ারওয়াল নিয়ম এবং অ্যাক্সেস কন্ট্রোল সহ বিচ্ছিন্ন করতে হবে। GDPR এর অধীনে, Guest WiFi প্রমাণীকরণের মাধ্যমে সংগৃহীত ব্যক্তিগত ডেটা অবশ্যই উপযুক্ত প্রযুক্তিগত সুরক্ষা ব্যবস্থা সহ পরিচালনা করতে হবে, এবং নেটওয়ার্ক বিভাজন একটি মৌলিক নিয়ন্ত্রণ যা যথাযথ অধ্যবসায় প্রদর্শন করে। সমস্ত VLAN জুড়ে IT সুরক্ষার জন্য একটি ব্যাপক audit trail for IT Security in 2026 বজায় রাখা মূল্যায়নের সময় কমপ্লায়েন্স প্রদর্শনের জন্য অপরিহার্য।

বাস্তবায়ন নির্দেশিকা

এই আর্কিটেকচার স্থাপন করার জন্য লাইভ গেস্ট পরিষেবাগুলিতে ব্যাঘাত এড়াতে একটি কাঠামোগত পদ্ধতির প্রয়োজন। পর্যায়ক্রমিক রোলআউটের জন্য নিম্নলিখিত ক্রমটি সুপারিশ করা হচ্ছে।

পর্যায় 1 — ট্র্যাফিক প্রোফাইলিং (সপ্তাহ 1)। কোনো পরিবর্তন করার আগে, আপনার কোর সুইচের একটি SPAN পোর্টে একটি ট্র্যাফিক বিশ্লেষণ টুল স্থাপন করুন যাতে 72-ঘণ্টার একটি বেসলাইন ক্যাপচার করা যায়। শীর্ষ 20টি ব্যান্ডউইথ-ব্যবহারকারী ডোমেন এবং অ্যাপ্লিকেশন ক্যাটাগরি চিহ্নিত করুন। এই ডেটা বিনিয়োগকে সমর্থন করে এবং স্থাপনার পরবর্তী উন্নতির পরিমাপের জন্য একটি বেসলাইন সরবরাহ করে। অনেক অপারেটর তাদের এস্টেট জুড়ে ডিভাইসের ধরন, থাকার ধরণ এবং অ্যাপ্লিকেশন ব্যবহার বোঝার জন্য WiFi Analytics ক্ষমতা ব্যবহার করে।

পর্যায় 2 — পাইলট DNS ফিল্টারিং (সপ্তাহ 2)। একটি একক বিচ্ছিন্ন VLAN-এ — আদর্শভাবে একটি স্টাফ বা ব্যাক-অফিস সেগমেন্টে — একটি রক্ষণশীল ব্লক-লিস্ট ব্যবহার করে DNS ফিল্টারিং প্রয়োগ করুন। গেস্ট সেগমেন্টে প্রসারিত করার আগে 48 ঘন্টার বেশি সময় ধরে মিথ্যা পজিটিভগুলি পর্যবেক্ষণ করুন। ওয়াল্ড গার্ডেন হোয়াইটলিস্টে যোগ করা সমস্ত ডোমেন নথিভুক্ত করুন।

পর্যায় 3 — QoS নীতি স্থাপন (সপ্তাহ 3)। এজ ফায়ারওয়ালে DPI নিয়ম এবং DSCP ট্যাগিং কনফিগার করুন। ডিস্ট্রিবিউশন লেয়ারে প্যাকেট ক্যাপচার করে প্রতিটি সুইচ হপের মাধ্যমে DSCP ট্যাগগুলি সংরক্ষিত আছে কিনা তা যাচাই করুন। সমস্ত অ্যাক্সেস পয়েন্টে WMM সক্ষম করুন এবং DSCP-to-WMM ম্যাপিং সঠিকভাবে প্রয়োগ করা হয়েছে কিনা তা নিশ্চিত করুন। এই পর্যায়ে ফ্রিকোয়েন্সি পরিকল্পনা এবং চ্যানেল ব্যবস্থাপনার নির্দেশনার জন্য, Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 দেখুন।

পর্যায় 4 — VLAN পুনর্গঠন (সপ্তাহ 4)। IoT ডিভাইসগুলিকে একটি ডেডিকেটেড ম্যানেজমেন্ট VLAN-এ স্থানান্তরিত করুন। WPA3-Enterprise প্রমাণীকরণ সহ Business SSID চালু করুন। কর্পোরেট অ্যাকাউন্ট এবং কনফারেন্স আয়োজকদের কাছে নতুন SSID সম্পর্কে জানান।

পর্যায় 5 — পর্যবেক্ষণ এবং অপ্টিমাইজেশন (চলমান)। KPI স্থাপন করুন: গড় জুম কল মানের স্কোর, VPN সংযোগ সাফল্যের হার, পিক-আওয়ার থ্রুপুট ব্যবহার, এবং গেস্ট WiFi সন্তুষ্টি রেটিং। মাসিক DNS ব্লক-লিস্ট পর্যালোচনা এবং আপডেট করুন।

সর্বোত্তম অনুশীলন

নিম্নলিখিত বিক্রেতা-নিরপেক্ষ সুপারিশগুলি বর্তমান শিল্প মানগুলিকে প্রতিফলিত করে এবং Cisco Meraki, Ubiquiti UniFi, Aruba Networks, এবং Ruckus সহ প্রধান হার্ডওয়্যার প্ল্যাটফর্মগুলিতে প্রযোজ্য।

| অনুশীলন | মান / রেফারেন্স | অগ্রাধিকার |

|---|---|---|

| Business SSID-এ WPA3-Enterprise | IEEE 802.11i / WPA3 | গুরুতর |

| 802.1X RADIUS প্রমাণীকরণ | IEEE 802.1X | গুরুতর |

| এন্ড-টু-এন্ড DSCP সংরক্ষণ | RFC 2474 | উচ্চ |

| সমস্ত AP-তে WMM সক্ষম | Wi-Fi Alliance WMM | উচ্চ |

| Airtime Fairness সক্ষম | বিক্রেতা-নির্দিষ্ট | মাঝারি |

| পরিচালিত ব্লক-লিস্ট সহ DNS ফিল্টারিং | NIST SP 800-81 | উচ্চ |

| VLAN বিভাজন (Guest/Business/IoT) | IEEE 802.1Q | গুরুতর |

| PCI DSS নেটওয়ার্ক বিচ্ছিন্নকরণ | PCI DSS v4.0 Req. 1 | গুরুতর (যদি প্রযোজ্য হয়) |

হোটেল লবি শপ বা ইন্টিগ্রেটেড কনফারেন্স রিটেলের মতো আতিথেয়তা স্থানগুলির পাশাপাশি Retail পরিবেশ পরিচালনা করা ভেন্যুগুলির জন্য — একই VLAN এবং QoS নীতিগুলি প্রযোজ্য, সাথে POS ট্র্যাফিকের জন্য নিজস্ব উচ্চ-অগ্রাধিকার কিউ যোগ করা হয়। Office Wi Fi: Optimize Your Modern Office Wi-Fi Network -এ আলোচিত নীতিগুলি সরাসরি হোটেল বিজনেস সেন্টার এবং কনফারেন্স রুম স্থাপনায় স্থানান্তরযোগ্য।

সমস্যা সমাধান এবং ঝুঁকি প্রশমন

হোটেল WiFi অপ্টিমাইজেশন স্থাপনায় সবচেয়ে সাধারণ ব্যর্থতার মোডগুলি তিনটি বিভাগে পড়ে।

Captive Portal Breakage। লক্ষণ: DNS ফিল্টারিং সক্ষম করার পরে অতিথিরা লগইন পৃষ্ঠায় পৌঁছাতে পারে না। মূল কারণ: ফিল্টারিং নীতি Captive Portal রিডাইরেক্ট বা ওয়াল্ড গার্ডেনের জন্য প্রয়োজনীয় ডোমেনগুলিকে ব্লক করছে। প্রশমন: প্রমাণীকরণ প্রবাহের জন্য প্রয়োজনীয় সমস্ত ডোমেন নিরীক্ষা করুন এবং সাধারণ ফিল্টার সক্ষম করার আগে সেগুলিকে প্রি-প্রমাণীকরণ হোয়াইটলিস্টে যুক্ত করুন। যদি আপনি ব্যাপক কনজেশন সমস্যা নির্ণয় করেন, তাহলে Why is Our Guest WiFi So Slow? Diagnosing Network Congestion নির্দেশিকা একটি কাঠামোগত ডায়াগনস্টিক কাঠামো সরবরাহ করে। স্প্যানিশ-ভাষী অপারেটরদের জন্য, সমতুল্য সংস্থান ¿Por qué nuestro WiFi para invitados es tan lento? Diagnóstico de la congestión de la red -এ উপলব্ধ।

DSCP Tag Stripping। লক্ষণ: ফায়ারওয়াল এবং AP-গুলিতে QoS কনফিগার করা আছে, কিন্তু লোডের অধীনে ব্যবসায়িক অ্যাপ্লিকেশন পারফরম্যান্স উন্নত হয় না। মূল কারণ: একটি মধ্যবর্তী সুইচ DSCP ট্যাগগুলি স্ট্রিপিং বা রিমার্কিং করছে। প্রশমন: Wireshark বা সমতুল্য ব্যবহার করে নেটওয়ার্ক পাথের একাধিক পয়েন্টে প্যাকেট ক্যাপচার করুন। যাচাই করুন যে প্রতিটি সুইচের QoS ট্রাস্ট নীতি আপস্ট্রিম ডিভাইসগুলি থেকে DSCP বিশ্বাস করার জন্য সেট করা আছে।

Airtime Fairness এর পরে IoT ডিভাইসের অস্থিরতা। লক্ষণ: এয়ারটাইম ফেয়ারনেস সক্ষম করার পরে স্মার্ট রুম ডিভাইসগুলি (থার্মোস্ট্যাট, ডোর লক) মাঝে মাঝে অফলাইন হয়ে যায়। মূল কারণ: লিগ্যাসি 802.11b/g IoT ডিভাইসগুলি ধীরে ধীরে ডেটা প্রেরণ করে এবং ফেয়ারনেস নীতির অধীনে অপর্যাপ্ত এয়ারটাইম পায়। প্রশমন: IoT ডিভাইসগুলিকে VLAN 30-এ একটি ডেডিকেটেড 2.4GHz SSID-তে সরান যেখানে এয়ারটাইম ফেয়ারনেস অক্ষম করা আছে। শুধুমাত্র 5GHz গেস্ট এবং বিজনেস SSID-গুলিতে এয়ারটাইম ফেয়ারনেস প্রয়োগ করুন।

ROI এবং ব্যবসায়িক প্রভাব

এই বিনিয়োগের আর্থিক যুক্তি সহজবোধ্য। শুধুমাত্র DNS ফিল্টারিংয়ের মাধ্যমে 20-35% অপচয়কৃত ব্যান্ডউইথ পুনরুদ্ধার করে, বেশিরভাগ হোটেল সম্পত্তি ১২ থেকে ১৮ মাসের জন্য একটি ISP লিঙ্ক আপগ্রেড স্থগিত করতে পারে। একটি 1Gbps ডেডিকেটেড ফাইবার সার্কিটের জন্য সাধারণ এন্টারপ্রাইজ ব্রডব্যান্ড মূল্যে, এটি বাজার এবং চুক্তির শর্তাবলী অনুসারে £15,000 থেকে £40,000 মূলধন স্থগিতকরণকে বোঝায়।

অবকাঠামো সঞ্চয় ছাড়াও, কর্পোরেট অতিথিদের সন্তুষ্টির উপর এর প্রভাব পরিমাপযোগ্য। যেসব হোটেল নির্ভরযোগ্য, ব্যবসায়িক-গ্রেডের WiFi-এর বিশ্বাসযোগ্য বাজারজাত করতে পারে, তারা কর্পোরেট ভ্রমণ বিভাগে একটি প্রিমিয়াম অর্জন করে। WiFi সন্তুষ্টি স্কোরের ধারাবাহিক উন্নতি — সাধারণত পোস্ট-স্টে সার্ভেগুলির মাধ্যমে পরিমাপ করা হয় — কর্পোরেট অ্যাকাউন্টগুলি থেকে পুনরাবৃত্ত বুকিং হারের সাথে সরাসরি সম্পর্কযুক্ত, যা বেশিরভাগ পূর্ণ-পরিষেবা হোটেলের জন্য সর্বোচ্চ-মার্জিন বিভাগকে প্রতিনিধিত্ব করে।

অতিথি বা রোগীর WiFi পরিচালনা করা Healthcare এবং Transport স্থানগুলির জন্য, সম্মতি সুবিধাগুলিও সমানভাবে গুরুত্বপূর্ণ। নেটওয়ার্ক নিরাপত্তা এবং ডেটা হ্যান্ডলিংয়ের জন্য একটি নথিভুক্ত, নিরীক্ষণযোগ্য পদ্ধতি প্রদর্শন করা নিয়ন্ত্রক ঝুঁকি হ্রাস করে এবং সম্মতি মূল্যায়নকে সহজ করে।

মূল সংজ্ঞাসমূহ

DNS Filtering

The process of blocking access to specified domains at the DNS resolution stage, preventing devices from establishing connections to those destinations.

Deployed at the gateway to prevent guest devices from reaching ad networks and tracker domains, reclaiming bandwidth before any payload data is transmitted.

Quality of Service (QoS)

A set of network mechanisms that prioritise certain types of traffic over others to guarantee performance for latency-sensitive applications.

Essential for ensuring that Zoom, VoIP, and VPN traffic receive guaranteed throughput and low latency on a congested hotel network shared by hundreds of users.

Deep Packet Inspection (DPI)

An advanced form of packet filtering that examines the data content of a packet beyond its header to identify the specific application or protocol.

Used by edge firewalls to accurately classify application traffic (e.g., distinguishing a Zoom call from generic HTTPS traffic) so it can be tagged for QoS prioritisation.

DSCP (Differentiated Services Code Point)

A 6-bit field in the IP packet header used to classify and mark packets for per-hop QoS treatment across network devices.

The industry-standard mechanism for tagging packets so that switches, routers, and access points know which traffic is business-critical and should be processed first.

WMM (Wi-Fi Multimedia)

A Wi-Fi Alliance certification that implements QoS on wireless networks by defining four access categories: Voice, Video, Best Effort, and Background.

The wireless equivalent of wired QoS. Must be enabled on all access points and correctly mapped to DSCP values to ensure that wired QoS policies are honoured at the last hop.

Airtime Fairness

A wireless scheduling feature that allocates equal transmission time to all connected clients, rather than equal packet counts, preventing slow legacy devices from monopolising channel capacity.

Critical in hotel environments where a mix of modern business laptops and older devices share the same AP. Prevents a single slow device from degrading the experience for all others.

VLAN (Virtual Local Area Network)

A logical network segment created on a physical switch infrastructure using IEEE 802.1Q tagging to isolate traffic between groups of devices.

Used to separate guest, business, and IoT traffic on the same physical infrastructure. A mandatory control for PCI DSS compliance and a best practice for network security and performance management.

Captive Portal

A web-based authentication gateway that intercepts a new device's HTTP traffic and redirects it to a login or registration page before granting full network access.

The primary touchpoint for guest WiFi authentication and first-party data collection. Must be carefully managed to ensure DNS filtering policies do not block the authentication flow.

Walled Garden

A set of domains and IP addresses that a device can access before completing captive portal authentication, typically including the portal itself and any required third-party authentication services.

Must be explicitly configured when deploying DNS filtering to ensure the authentication flow is not disrupted by the general blocking policy.

IEEE 802.1X

An IEEE standard for port-based Network Access Control that provides an authentication mechanism for devices wishing to connect to a network.

The authentication framework underpinning WPA3-Enterprise deployments. Integrates with a RADIUS server to provide per-user credentials and is the recommended standard for business-grade hotel SSIDs.

সমাধানকৃত উদাহরণসমূহ

A 400-room city-centre hotel is hosting a major technology conference with 600 registered delegates. The venue has a 1Gbps symmetric fibre uplink. During the first morning of the conference, the network operations team receives a flood of complaints: Zoom calls are dropping, VPN connections are timing out, and the conference app is failing to load. A traffic capture shows the 1Gbps link is at 94% utilisation. How should the IT team respond, both immediately and structurally?

Immediate response (within 30 minutes): Deploy an emergency DNS sinkhole for the top 50 ad network and telemetry domains identified in the traffic capture. This alone should shed 25–35% of current load. Simultaneously, configure emergency QoS rules on the edge firewall to hard-prioritise traffic on UDP ports 8801-8802 (Zoom) and TCP 443 with Zoom's IP ranges, and to rate-limit traffic to known streaming CDN IP ranges to 10Mbps aggregate.

Structural response (post-event): Segment the network into dedicated conference delegate and speaker VLANs. Deploy a managed DNS filtering service with a maintained blocklist. Implement DPI-based QoS with DSCP tagging for all future events. Negotiate a burst capacity agreement with the ISP for high-density event periods. Consider a dedicated 10Gbps event uplink for conferences exceeding 300 delegates.

A 120-room boutique hotel group with properties across three cities wants to standardise their WiFi infrastructure. Each property has a mix of leisure and business guests. The IT director wants to ensure that business guests get a premium experience without investing in new hardware at each site. The existing infrastructure is a mix of Ubiquiti UniFi APs and Cisco Meraki firewalls. What architecture should be recommended?

Recommend a centralised cloud-managed architecture leveraging the existing Meraki firewalls for DNS filtering (via Meraki's built-in content filtering and Umbrella integration) and DPI-based QoS. Configure two SSIDs per property: a standard Guest SSID (WPA3-Personal with captive portal) and a Business SSID (WPA3-Enterprise with 802.1X). Map the Business SSID to a dedicated VLAN with the highest QoS priority tier. On the UniFi APs, enable WMM and configure the DSCP-to-WMM mapping to match the Meraki firewall's tagging policy. Deploy a centralised RADIUS server (or use a cloud RADIUS service) for 802.1X authentication across all three properties. Provide corporate account guests with Business SSID credentials at check-in.

অনুশীলনী প্রশ্নসমূহ

Q1. You have just enabled DNS filtering on your hotel's guest VLAN. Within 10 minutes, the front desk receives calls from guests saying they cannot connect to WiFi — they are not seeing the login page and are getting a 'No Internet Connection' error. What is the most likely cause and how do you resolve it?

ইঙ্গিত: Consider the sequence of events when a new device joins an open network and attempts to reach the captive portal.

মডেল উত্তর দেখুন

The DNS filtering policy is blocking one or more domains required for the captive portal redirect or the walled garden. When a device joins the network, it sends an HTTP probe request to detect the captive portal. If the DNS resolver cannot resolve the redirect domain (because it is on the blocklist or the filter is too aggressive), the device never sees the login page. Resolution: immediately identify the captive portal's redirect domain, authentication server domain, and any social login provider domains (e.g., accounts.google.com for Google login), and add them to the walled garden whitelist. The walled garden must bypass the DNS filter entirely for unauthenticated devices.

Q2. A network architect has configured DPI on the edge firewall to tag Zoom traffic with DSCP EF (46) and has verified the configuration is correct. However, during peak conference hours, business guests still report jitter and dropped calls. A packet capture at the AP shows Zoom traffic arriving with DSCP 0 (Best Effort). What is the most likely cause?

ইঙ্গিত: Remember that QoS is an end-to-end requirement and that each device in the path must be configured to trust and forward priority markings.

মডেল উত্তর দেখুন

A switch between the firewall and the access point is stripping or remarking the DSCP tags to 0 (Best Effort). This is a common issue when switches are configured with a default 'untrusted' QoS policy that resets all incoming DSCP values. Resolution: identify the switch(es) in the path between the firewall and the APs, and configure their QoS trust policy to 'trust DSCP' on the uplink ports. Additionally, verify that the access points are configured to map DSCP EF to WMM AC_VO (Voice) and not defaulting to AC_BE.

Q3. You are advising a 250-room hotel that wants to implement Airtime Fairness to improve WiFi performance for business guests. The hotel also has 80 smart room devices (thermostats, motorised blinds) that use 802.11b/g and are currently on the same SSID as guests. What is the risk of enabling Airtime Fairness in this configuration, and what is the recommended approach?

ইঙ্গিত: Consider how Airtime Fairness allocates resources and how the transmission rate of legacy 802.11b devices compares to modern 802.11ac/Wi-Fi 6 devices.

মডেল উত্তর দেখুন

Airtime Fairness allocates equal transmission time to all clients, regardless of their data rate. A legacy 802.11b device transmitting at 1–11 Mbps receives the same time slice as a modern Wi-Fi 6 device transmitting at 600+ Mbps. In practice, the legacy device transmits far less data in its time slice, which is acceptable for the device itself, but the problem is that the access point must wait for the slow device to finish its transmission before serving the next client. This can cause the smart room devices to miss their polling windows, leading to intermittent disconnections. The recommended approach is to migrate all IoT devices to a dedicated 2.4GHz SSID on VLAN 30 (IoT/Management) with Airtime Fairness disabled, and enable Airtime Fairness only on the 5GHz guest and business SSIDs where all clients are modern devices.

Q4. A hotel group's CTO asks you to justify the cost of deploying a managed DNS filtering service (£8,000/year) versus continuing with the current unmanaged network. The hotel has a 1Gbps fibre uplink costing £24,000/year. How would you structure the ROI argument?

ইঙ্গিত: Consider both direct infrastructure savings and indirect revenue impact.

মডেল উত্তর দেখুন

Structure the ROI argument in two parts. Direct savings: if DNS filtering reclaims 30% of wasted bandwidth, the effective throughput of the existing 1Gbps link increases to the equivalent of approximately 1.3Gbps. This defers the need for a 10Gbps upgrade (typically £45,000–£80,000 capital cost plus increased annual line rental) by at least 18–24 months. The £8,000/year filtering service cost is recovered within the first year through deferred capital expenditure alone. Indirect revenue impact: improved WiFi satisfaction scores in the corporate segment — typically a 15–25% improvement based on comparable deployments — directly influence repeat booking rates from corporate accounts. For a 250-room hotel with 40% corporate occupancy at an average rate of £180/night, even a 2% improvement in corporate repeat bookings represents approximately £65,000 in additional annual revenue. The combined ROI case is compelling and quantifiable within a single financial year.