হাইব্রিড কাজ সুরক্ষিত করা: নিরবচ্ছিন্ন অ্যাক্সেসের জন্য NAC এবং ZTNA একত্রিত করা

এই প্রামাণিক প্রযুক্তিগত নির্দেশিকাটি কর্পোরেট, খুচরা, আতিথেয়তা এবং পাবলিক-সেক্টর ভেন্যু জুড়ে হাইব্রিড কাজের পরিবেশ সুরক্ষিত করতে নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল (NAC) এবং জিরো ট্রাস্ট নেটওয়ার্ক অ্যাক্সেস (ZTNA)-এর স্থাপত্যগত অভিসার কভার করে। এটি IT স্থপতি এবং CTO-দের জন্য একটি পর্যায়ক্রমিক স্থাপনার ব্লুপ্রিন্ট, বাস্তব-বিশ্বের কেস স্টাডি এবং সম্মতি নির্দেশিকা প্রদান করে, যাদের বিচ্ছিন্ন অন-প্রিমিজ এবং ক্লাউড অ্যাক্সেস ডোমেন দ্বারা সৃষ্ট নিরাপত্তা ফাঁক দূর করতে হবে।

এই গাইডটি শুনুন

পডকাস্ট ট্রান্সক্রিপ্ট দেখুন

- কার্যনির্বাহী সারাংশ

- প্রযুক্তিগত গভীর-পর্যালোচনা: অভিসার স্থাপত্য

- বিচ্ছিন্ন নিরাপত্তা ডোমেনগুলির সীমাবদ্ধতা

- সমন্বিত পরিচয় এবং প্রসঙ্গ ব্রোকারেজ

- বাস্তবায়ন নির্দেশিকা: ধাপে ধাপে স্থাপনা

- পর্যায় 1: পরিচয় এবং সম্পদ আবিষ্কার

- পর্যায় 2: নীতি সংজ্ঞা এবং মাইক্রো-সেগমেন্টেশন

- পর্যায় 3: বাস্তবায়ন এবং অপ্টিমাইজেশন

- এন্টারপ্রাইজ পরিবেশের জন্য সেরা অনুশীলন

- সমস্যা সমাধান এবং ঝুঁকি প্রশমন

- ROI এবং ব্যবসায়িক প্রভাব

কার্যনির্বাহী সারাংশ

বিতরণকৃত পরিবেশ পরিচালনাকারী এন্টারপ্রাইজ নেটওয়ার্ক স্থপতি এবং CTO-দের জন্য, পরিধি অপরিবর্তনীয়ভাবে বিলীন হয়ে গেছে। শক্তিশালী Network Access Control (NAC) দিয়ে একটি কর্পোরেট সদর দফতর সুরক্ষিত করার ঐতিহ্যবাহী মডেল, যখন দূরবর্তী অ্যাক্সেসের জন্য উত্তরাধিকারসূত্রে প্রাপ্ত VPN-এর উপর নির্ভর করা হয়, তা আর কার্যকর নয়। আধুনিক এন্টারপ্রাইজগুলির একটি সমন্বিত নিরাপত্তা অবস্থান প্রয়োজন যা অন-প্রিমিজ অবকাঠামোকে ক্লাউড-নেটিভ অ্যাপ্লিকেশনগুলির সাথে নির্বিঘ্নে সংযুক্ত করে। এই নির্দেশিকাটি NAC এবং Zero Trust Network Access (ZTNA)-এর স্থাপত্যগত একীকরণ বিশদভাবে বর্ণনা করে, যা ব্যবহারকারীর অভিজ্ঞতা বা নেটওয়ার্ক থ্রুপুটকে প্রভাবিত না করে হাইব্রিড কাজের পরিবেশ সুরক্ষিত করার জন্য একটি ব্লুপ্রিন্ট প্রদান করে।

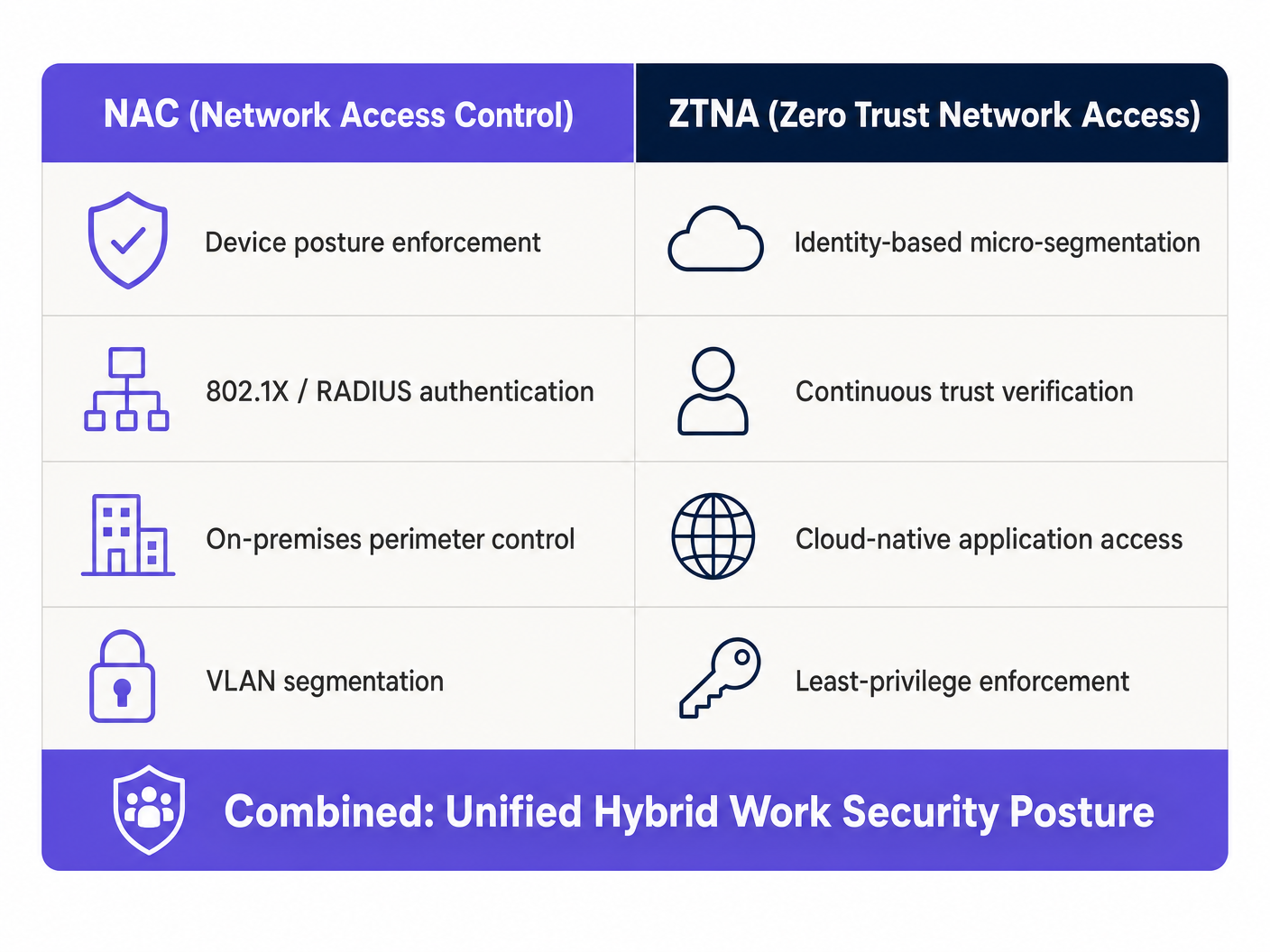

NAC-এর ডিভাইস-স্তরের অবস্থান প্রয়োগের সাথে ZTNA-এর পরিচয়-কেন্দ্রিক মাইক্রো-সেগমেন্টেশন একত্রিত করে, সংস্থাগুলি ব্যবহারকারীর অবস্থান নির্বিশেষে অবিচ্ছিন্ন বিশ্বাস যাচাইকরণ অর্জন করতে পারে। এই অভিসারটি উচ্চ পদচারণা এবং জটিল সম্মতি প্রয়োজনীয়তাযুক্ত সেক্টরগুলির জন্য বিশেষভাবে গুরুত্বপূর্ণ, যেমন খুচরা , স্বাস্থ্যসেবা , এবং আতিথেয়তা । এছাড়াও, Purple-এর Guest WiFi অবকাঠামোর মতো প্ল্যাটফর্মগুলি ব্যবহার করে এই জিরো-ট্রাস্ট নীতিগুলি গেস্ট নেটওয়ার্কগুলিতে প্রসারিত করা যেতে পারে, যা GDPR এবং PCI DSS বাধ্যবাধকতাগুলির সাথে সামঞ্জস্যপূর্ণ শক্তিশালী বিচ্ছিন্নতা এবং ডেটা সুরক্ষা নিশ্চিত করে।

প্রযুক্তিগত গভীর-পর্যালোচনা: অভিসার স্থাপত্য

বিচ্ছিন্ন নিরাপত্তা ডোমেনগুলির সীমাবদ্ধতা

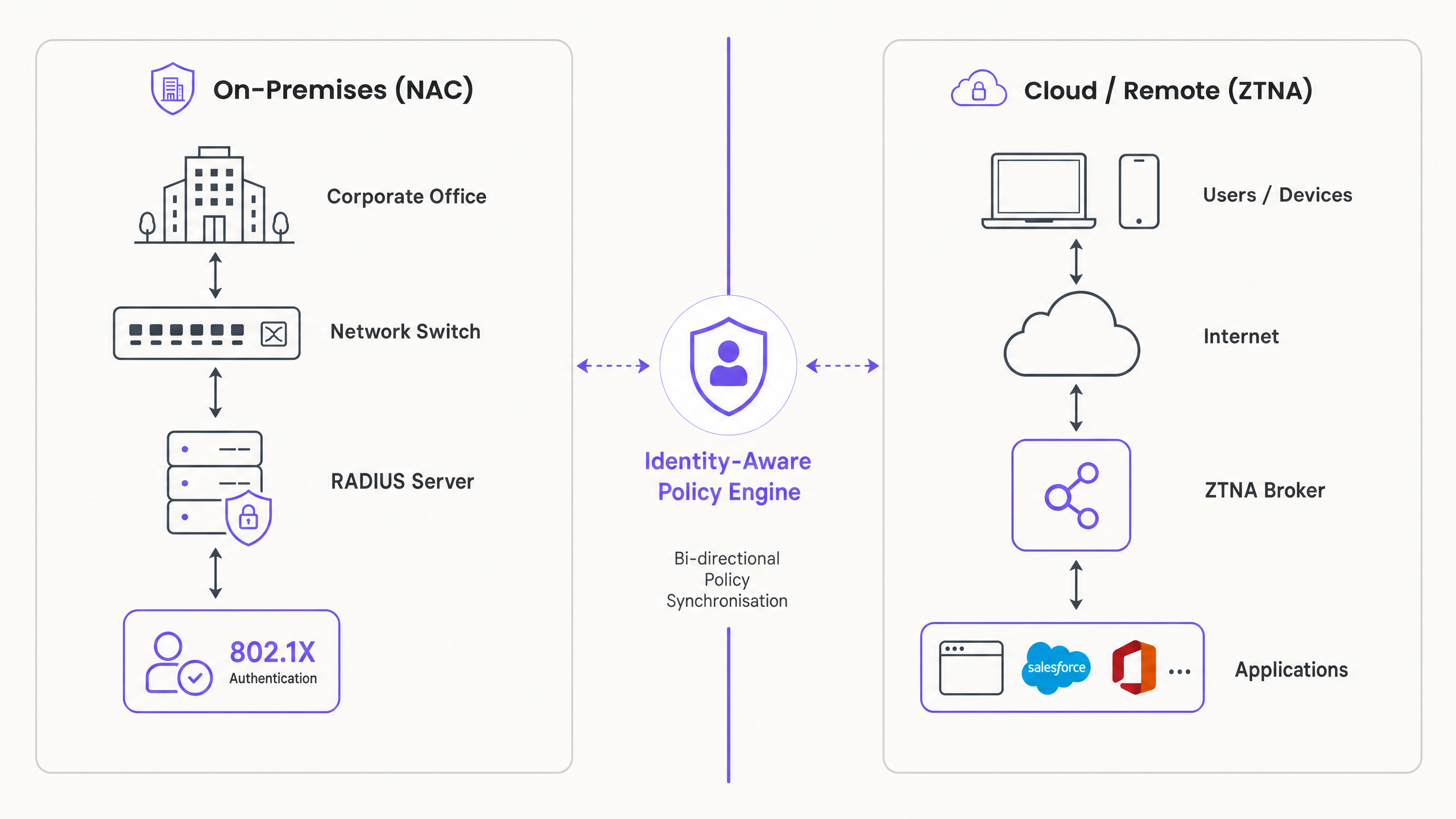

ঐতিহাসিকভাবে, NAC এবং ZTNA বিচ্ছিন্ন নিরাপত্তা ডোমেন হিসাবে পরিচালিত হত। NAC, IEEE 802.1X এবং RADIUS ব্যবহার করে, কর্পোরেট পরিধির মধ্যে শারীরিক এবং ওয়্যারলেস অ্যাক্সেস নিয়ন্ত্রণে পারদর্শী ছিল। এটি শক্তিশালী ডিভাইস প্রোফাইলিং, অবস্থান মূল্যায়ন এবং VLAN অ্যাসাইনমেন্ট প্রদান করেছিল। বিপরীতভাবে, ZTNA ক্লাউড এবং অন-প্রিমিজ অ্যাপ্লিকেশনগুলিতে দূরবর্তী অ্যাক্সেস সুরক্ষিত করার জন্য উদ্ভূত হয়েছিল, যা নেটওয়ার্ক অবস্থানের পরিবর্তে ব্যবহারকারীর পরিচয় এবং প্রসঙ্গের উপর ভিত্তি করে "কখনও বিশ্বাস করবেন না, সর্বদা যাচাই করুন" নীতিতে কাজ করে।

হাইব্রিড কর্মীরা যখন এই ডোমেনগুলির মধ্যে স্থানান্তরিত হয় তখন ঘর্ষণ সৃষ্টি হয়। বাড়িতে ZTNA-এর মাধ্যমে নির্বিঘ্নে প্রমাণীকরণকারী একজন ব্যবহারকারী প্রায়শই কর্পোরেট অফিসে প্রবেশ করার সময় একটি বিচ্ছিন্ন অভিজ্ঞতার সম্মুখীন হন, যেখানে NAC নীতিগুলি তাদের ZTNA প্রসঙ্গের সাথে সঙ্গতিপূর্ণ নাও হতে পারে। এই বিভাজন নিরাপত্তা অন্ধ স্থান এবং অপারেশনাল ওভারহেড তৈরি করে যা সরাসরি IT দক্ষতা এবং শেষ-ব্যবহারকারীর উৎপাদনশীলতা উভয়কেই প্রভাবিত করে।

সমন্বিত পরিচয় এবং প্রসঙ্গ ব্রোকারেজ

স্থাপত্যগত সমাধানটি একটি সমন্বিত পরিচয় এবং প্রসঙ্গ ব্রোকারেজ স্তর স্থাপনে নিহিত, যা NAC এবং ZTNA নীতি ইঞ্জিনগুলির মধ্যে টেলিমেট্রি সিঙ্ক্রোনাইজ করে। এই একীকরণ অবিচ্ছিন্ন অবস্থান মূল্যায়নের অনুমতি দেয় যা নেটওয়ার্ক সীমানা জুড়ে বজায় থাকে।

একীকরণ তিনটি প্রধান প্রক্রিয়ার মাধ্যমে কাজ করে। প্রথমত, অবিচ্ছিন্ন অবস্থান মূল্যায়ন: যখন একটি ডিভাইস কর্পোরেট নেটওয়ার্কের সাথে সংযুক্ত হয়, তখন NAC সমাধান OS সংস্করণ, AV স্থিতি এবং সার্টিফিকেট যাচাইকরণ কভার করে একটি ব্যাপক অবস্থান পরীক্ষা করে। এই প্রসঙ্গটি অবিলম্বে API একীকরণের মাধ্যমে ZTNA ব্রোকারের সাথে শেয়ার করা হয়। দ্বিতীয়ত, গতিশীল নীতি প্রয়োগ: যদি ডিভাইসের অবস্থান অবনমিত হয় — উদাহরণস্বরূপ, ম্যালওয়্যার সনাক্ত করা হয় — NAC সিস্টেম স্থানীয় নেটওয়ার্কে ডিভাইসটিকে কোয়ারেন্টাইন করে, একই সাথে ZTNA ব্রোকারকে গুরুত্বপূর্ণ ক্লাউড অ্যাপ্লিকেশনগুলিতে অ্যাক্সেস প্রত্যাহার করার নির্দেশ দেয়। তৃতীয়ত, নির্বিঘ্ন রূপান্তর: ব্যবহারকারী যখন অফিস থেকে দূরবর্তী স্থানে স্থানান্তরিত হয়, তখন ZTNA ক্লায়েন্ট প্রতিষ্ঠিত বিশ্বাস প্রসঙ্গ বজায় রাখে, পুনরায় প্রমাণীকরণের প্রয়োজনীয়তা দূর করে এবং অনুমোদিত সংস্থানগুলিতে নিরবচ্ছিন্ন অ্যাক্সেস নিশ্চিত করে।

এই স্থাপনাগুলিকে সমর্থনকারী অন্তর্নিহিত ওয়্যারলেস প্রযুক্তিগুলির গভীরতর বোঝার জন্য, Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 সম্পর্কিত আমাদের নির্দেশিকাটি দেখুন।

বাস্তবায়ন নির্দেশিকা: ধাপে ধাপে স্থাপনা

একটি একত্রিত NAC/ZTNA স্থাপত্য স্থাপন করতে ব্যাঘাত কমাতে এবং শক্তিশালী নীতি প্রয়োগ নিশ্চিত করতে একটি পর্যায়ক্রমিক পদ্ধতির প্রয়োজন।

পর্যায় 1: পরিচয় এবং সম্পদ আবিষ্কার

প্রয়োগ নীতিগুলি বাস্তবায়নের আগে, আপনাকে আপনার নেটওয়ার্ক পরিবেশে সম্পূর্ণ দৃশ্যমানতা অর্জন করতে হবে। আপনার NAC সমাধানটি শুধুমাত্র মনিটর মোডে স্থাপন করুন — অ্যাক্সেস ব্লক না করে কর্পোরেট ল্যাপটপ, BYOD, IoT এবং গেস্ট ডিভাইস সহ সমস্ত সংযুক্ত ডিভাইস আবিষ্কার এবং প্রোফাইল করার জন্য এটি কনফিগার করুন। Azure AD বা Okta-এর মতো একটি কেন্দ্রীয় Identity Provider-এর সাথে NAC এবং ZTNA উভয় সমাধানকে একত্রিত করে ব্যবহারকারীর পরিচয় একত্রিত করুন। এটি উভয় ডোমেন জুড়ে সামঞ্জস্যপূর্ণ প্রমাণীকরণ নীতি নিশ্চিত করে। একই সাথে, আপনার ZTNA সমাধান ব্যবহার করে অ্যাপ্লিকেশন অ্যাক্সেস প্যাটার্নগুলি নিরীক্ষণ করুন, কোন ব্যবহারকারীদের নির্দিষ্ট অ্যাপ্লিকেশনগুলিতে অ্যাক্সেসের প্রয়োজন তা চিহ্নিত করুন এবং আপনার মাইক্রো-সেগমেন্টেশন নীতিগুলির ভিত্তি তৈরি করুন।

পর্যায় 2: নীতি সংজ্ঞা এবং মাইক্রো-সেগমেন্টেশন

সর্বনিম্ন সুবিধার নীতির উপর ভিত্তি করে দানাদার অ্যাক্সেস নীতিগুলি সংজ্ঞায়িত করে দৃশ্যমানতা থেকে নিয়ন্ত্রণে রূপান্তর করুন। কর্পোরেট ডিভাইসগুলির জন্য ন্যূনতম OS সংস্করণ এবং সক্রিয় EDR এজেন্ট প্রয়োজনীয়তা সহ বেসলাইন নিরাপত্তা প্রয়োজনীয়তা স্থাপন করুন এবং অন-প্রিমিজ অ্যাক্সেসের জন্য এই প্রয়োজনীয়তাগুলি প্রয়োগ করতে NAC সমাধানটি কনফিগার করুন। ব্যবহারকারীর ভূমিকা এবং ডিভাইসের প্রসঙ্গের উপর ভিত্তি করে অ্যাপ্লিকেশনগুলিতে অ্যাক্সেস সীমাবদ্ধ করে এমন ZTNA নীতিগুলি সংজ্ঞায়িত করুন, NAC সমাধানে সংজ্ঞায়িত অবস্থান প্রয়োজনীয়তাগুলির সাথে সঙ্গতি নিশ্চিত করুন। গুরুত্বপূর্ণভাবে, আপনার NAC এবং ZTNA প্ল্যাটফর্মগুলির মধ্যে API একীকরণ কনফিগার করুন যাতে দ্বি-নির্দেশমূলক প্রসঙ্গ ভাগ করে নেওয়া সক্ষম হয়, এটি নিশ্চিত করে যে NAC দ্বারা সনাক্ত করা ডিভাইসের অবস্থানে একটি পরিবর্তন imঅবিলম্বে ZTNA ব্রোকারে একটি নীতি আপডেট ট্রিগার করে।

পর্যায় 3: বাস্তবায়ন এবং অপ্টিমাইজেশন

ধীরে ধীরে প্রয়োগ মোড সক্ষম করুন, অস্বাভাবিকতা নিরীক্ষণ করুন এবং প্রয়োজন অনুযায়ী নীতিগুলি পরিমার্জন করুন। NAC সমাধানকে মনিটর মোড থেকে প্রয়োগ মোডে রূপান্তর করুন, ব্যবহারকারী বা অবস্থানের একটি পাইলট গ্রুপ দিয়ে শুরু করুন এবং প্রমাণীকরণ ব্যর্থতা নিরীক্ষণ করুন। সমস্ত কর্পোরেট এন্ডপয়েন্টে ZTNA ক্লায়েন্ট চালু করুন, ক্লাউড এবং অন-প্রিমিজ অ্যাপ্লিকেশনগুলিতে নির্বিঘ্ন অ্যাক্সেস নিশ্চিত করুন। Purple-এর Guest WiFi -এর মতো প্ল্যাটফর্ম ব্যবহার করে শক্তিশালী গেস্ট অ্যাক্সেস নীতিগুলি প্রসারিত করুন, অতিথি ট্র্যাফিক কর্পোরেট সংস্থান থেকে কঠোরভাবে বিচ্ছিন্ন থাকে তা নিশ্চিত করুন। WiFi Analytics ব্যবহার করুন ব্যবহারের ধরণ নিরীক্ষণ করতে এবং গেস্ট এস্টেট জুড়ে সম্ভাব্য অস্বাভাবিকতা সনাক্ত করতে।

এন্টারপ্রাইজ পরিবেশের জন্য সেরা অনুশীলন

পুরো স্থাপনা জুড়ে ব্যবহারকারীর অভিজ্ঞতাকে অগ্রাধিকার দিন। নিরাপত্তা উৎপাদনশীলতাকে বাধাগ্রস্ত করবে না, এবং অন-প্রিমিজ ও রিমোট অ্যাক্সেসের মধ্যে রূপান্তর ব্যবহারকারীর কাছে স্বচ্ছ হতে হবে, একক সাইন-অন এবং অবিচ্ছিন্ন প্রমাণীকরণ প্রক্রিয়া ব্যবহার করে। অন-প্রিমিজ অ্যাক্সেসের জন্য, সমস্ত কর্পোরেট ডিভাইসের জন্য IEEE 802.1X প্রমাণীকরণ বাধ্যতামূলক করুন, কারণ এটি পোর্ট স্তরে ডিভাইসের পরিচয়ের শক্তিশালী ক্রিপ্টোগ্রাফিক বৈধতা প্রদান করে।

আপনার NAC এবং ZTNA সমাধানগুলিতে AI-চালিত হুমকি সনাক্তকরণ ক্ষমতাগুলিকে একীভূত করুন অস্বাভাবিক আচরণ সনাক্ত করতে এবং স্বয়ংক্রিয়ভাবে আপসকৃত ডিভাইসগুলিকে কোয়ারেন্টাইন করতে। এই ক্ষমতার একটি দূরদর্শী দৃষ্টিভঙ্গির জন্য, দেখুন The Future of Wi-Fi Security: AI-Driven NAC and Threat Detection এবং স্প্যানিশ ভাষার সমতুল্য El Futuro de la Seguridad Wi-Fi: NAC Impulsado por IA y Detección de Amenazas । বিতরণকৃত এন্টারপ্রাইজগুলির জন্য, SD-WAN-এর সাথে ZTNA একীভূত করা অ্যাপ্লিকেশন রাউটিং অপ্টিমাইজ করতে পারে এবং একাধিক সাইট জুড়ে কর্মক্ষমতা উন্নত করতে পারে — SD WAN vs MPLS: The 2026 Enterprise Network Guide এ আমাদের তুলনা পর্যালোচনা করুন।

সমস্যা সমাধান এবং ঝুঁকি প্রশমন

প্রসঙ্গ সিঙ্ক্রোনাইজেশন বিলম্ব সবচেয়ে গুরুত্বপূর্ণ ব্যর্থতার মোডকে প্রতিনিধিত্ব করে। যদি NAC এবং ZTNA-এর মধ্যে API ইন্টিগ্রেশনে বিলম্ব হয়, একটি আপসকৃত ডিভাইস গ্রহণযোগ্য সময়ের চেয়ে বেশি সময় ধরে ক্লাউড অ্যাপ্লিকেশনগুলিতে অ্যাক্সেস ধরে রাখতে পারে। প্রতিকার হল ওয়েবহুক-ভিত্তিক পুশ নোটিফিকেশন প্রয়োগ করা, শুধুমাত্র পোলিং মেকানিজমের উপর নির্ভর না করে, প্রায় রিয়েল-টাইম নীতি আপডেট নিশ্চিত করা।

অতিরিক্ত বিধিনিষেধমূলক নীতিগুলি পর্যাপ্ত ব্যবহারকারী যোগাযোগ ছাড়াই কঠোর পোজার চেক প্রয়োগ করার সময় উল্লেখযোগ্য হেল্পডেস্ক টিকিট বৃদ্ধি ঘটাতে পারে। ক্যাপটিভ পোর্টাল ব্যবহার করুন ব্যবহারকারীদের অ-সম্মতি সম্পর্কে অবহিত করতে এবং সম্পূর্ণরূপে অ্যাক্সেস ব্লক করার আগে স্ব-পরিষেবা প্রতিকার নির্দেশাবলী প্রদান করতে।

IoT ডিভাইস প্রমাণীকরণ ব্যর্থতা ভেন্যু পরিবেশে অনিবার্য। হেডলেস IoT ডিভাইসগুলি 802.1X বা ZTNA ক্লায়েন্ট সমর্থন করতে পারে না। সমাধান হল MAC Authentication Bypass (MAB) কঠোর ডিভাইস প্রোফাইলিং এবং কঠোর VLAN বিভাজনের সাথে মিলিত হয়ে কর্পোরেট সংস্থান থেকে IoT ট্র্যাফিককে বিচ্ছিন্ন করা।

API ইন্টিগ্রেশন স্বাস্থ্য পর্যবেক্ষণ প্রায়শই উপেক্ষা করা হয়। যদি NAC এবং ZTNA-এর মধ্যে সিঙ্ক্রোনাইজেশন ভেঙে যায়, একটি নিরাপত্তা ব্যবধান তৈরি হয় যা কোনো সিস্টেমই স্বাধীনভাবে সমাধান করতে পারে না। ইন্টিগ্রেশন স্বাস্থ্যের উপর নিবেদিত পর্যবেক্ষণ এবং সতর্কতা প্রয়োগ করুন, এবং ব্যর্থ-নিরাপদ নীতিগুলি সংজ্ঞায়িত করুন যা একটি নির্দিষ্ট থ্রেশহোল্ডের বেশি সময় ধরে সিঙ্ক হারিয়ে গেলে স্বয়ংক্রিয় অ্যাক্সেস সীমাবদ্ধতা ট্রিগার করে।

ROI এবং ব্যবসায়িক প্রভাব

NAC এবং ZTNA-এর অভিসার ঝুঁকি প্রশমনের বাইরে পরিমাপযোগ্য ব্যবসায়িক মূল্য প্রদান করে। নীতি ব্যবস্থাপনা একত্রিত করা আইটি দলগুলির উপর প্রশাসনিক বোঝা কমায়, তাদের বিচ্ছিন্ন নিরাপত্তা সাইলো পরিচালনা করার পরিবর্তে কৌশলগত উদ্যোগগুলিতে মনোযোগ দিতে দেয়। লেগ্যাসি VPNগুলি বাদ দেওয়া হাইব্রিড কাজের অভিজ্ঞতাকে উল্লেখযোগ্যভাবে উন্নত করে, ডাউনটাইম এবং হতাশা হ্রাস করে এবং দূরবর্তী ব্যবহারকারীদের জন্য অ্যাপ্লিকেশন কর্মক্ষমতা উন্নত করে।

অবিচ্ছিন্ন পোজার অ্যাসেসমেন্ট এবং পরিচয়-ভিত্তিক অ্যাক্সেস নিয়ন্ত্রণ প্রদর্শনের ক্ষমতা PCI DSS এবং GDPR-এর মতো কাঠামোতে সম্মতি প্রতিবেদনকে সহজ করে, বিশেষ করে Transport এবং খুচরা পরিবেশে প্রাসঙ্গিক যেখানে কার্ডহোল্ডার ডেটা এবং ব্যক্তিগত ডেটা সুরক্ষার বাধ্যবাধকতা কঠোর। যে সংস্থাগুলি একত্রিত আর্কিটেকচার স্থাপন করেছে তারা ধারাবাহিকভাবে নিরাপত্তা ঘটনা ধারণ করার গড় সময় (MTTC) হ্রাসের কথা জানায়, কারণ দ্বিমুখী নীতি প্রয়োগ ম্যানুয়াল হস্তক্ষেপের প্রয়োজন ছাড়াই স্বয়ংক্রিয় কোয়ারেন্টাইন সক্ষম করে।

মূল সংজ্ঞাসমূহ

Network Access Control (NAC)

A security solution that enforces policy on devices seeking access to a network infrastructure, typically utilising IEEE 802.1X for authentication and posture assessment to determine VLAN assignment and access rights.

Critical for securing on-premises environments, ensuring only compliant and authorised devices can connect to corporate switches and wireless access points. IT teams encounter this when managing physical office and venue networks.

Zero Trust Network Access (ZTNA)

An IT security solution that provides secure remote access to applications and services based on defined access control policies, operating on the principle of least privilege and continuous identity verification rather than network location.

Replaces legacy VPNs by providing identity-based micro-segmentation, granting access only to specific applications rather than the entire network. Relevant when securing remote workers and cloud application access.

Micro-segmentation

The practice of dividing a network into isolated segments to reduce the attack surface and prevent lateral movement by threat actors, applied at the application or workload level rather than the network perimeter.

ZTNA applies this concept at the application level, ensuring a compromised endpoint cannot pivot to access unauthorised resources. IT teams encounter this when designing zero-trust architectures.

Posture Assessment

The process of evaluating a device's security state — including OS version, active antivirus, installed certificates, and patch level — before granting network or application access.

A core function of NAC, ensuring that vulnerable or compromised devices are quarantined or remediated before they can interact with the corporate network. Relevant during device onboarding and continuous monitoring.

IEEE 802.1X

An IEEE standard for port-based Network Access Control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN, using EAP (Extensible Authentication Protocol) over the network medium.

The gold standard for enterprise network authentication, providing robust cryptographic validation of device identity. IT teams encounter this when configuring switches, wireless controllers, and RADIUS servers.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service, acting as the communication layer between NAC and identity providers.

The backend protocol utilised by NAC solutions to communicate with identity providers and enforce access policies. Relevant when integrating NAC with Active Directory or cloud IdPs.

MAC Authentication Bypass (MAB)

A fallback authentication method used by NAC solutions for devices that do not support 802.1X, relying on the device's MAC address as an identifier to assign network access policies.

Necessary for accommodating headless devices — printers, IoT sensors, digital signage — in enterprise environments. Less secure than 802.1X and requires strict VLAN segmentation to mitigate MAC spoofing risks.

Identity Provider (IdP)

A system entity that creates, maintains, and manages identity information for principals while providing authentication services to relying applications within a federation or distributed network.

The central source of truth for user identities, integrating with both NAC and ZTNA to ensure consistent authentication policies. IT teams encounter this when configuring SSO and MFA across enterprise systems.

VLAN (Virtual Local Area Network)

A logical subdivision of a physical network that groups devices into isolated broadcast domains, enabling traffic segmentation without requiring separate physical infrastructure.

The primary mechanism for isolating different device classes — corporate, guest, IoT — within a shared physical network. Critical for compliance with PCI DSS requirements for cardholder data environment isolation.

সমাধানকৃত উদাহরণসমূহ

A global retail chain with 500 locations needs to secure access for regional managers who frequently travel between stores, corporate headquarters, and remote home offices. They currently experience frequent VPN disconnects and inconsistent access to cloud-hosted inventory management applications.

Implement a converged NAC/ZTNA architecture across all locations. Deploy 802.1X via NAC for seamless, secure access when managers are physically in-store or at HQ, authenticating against a centralised RADIUS server integrated with Azure AD. Deploy a ZTNA client on all corporate laptops. Integrate the NAC and ZTNA policy engines via API, configuring webhook notifications for immediate posture updates. When a manager connects to the in-store network, the NAC authenticates the device and shares the 'trusted internal' context with the ZTNA broker. The ZTNA broker then grants direct, optimised access to the cloud-hosted inventory application without requiring a VPN tunnel, reducing latency and eliminating disconnection issues. When the manager works from home, the ZTNA client establishes a secure micro-tunnel to the application, maintaining the same access policies without relying on the corporate network perimeter. Guest and IoT devices in-store are isolated on separate VLANs managed via Purple's Guest WiFi platform.

A large conference centre needs to provide secure WiFi for corporate staff while isolating thousands of daily guest connections and third-party vendor IoT devices including digital signage, BLE beacons, and environmental sensors.

Deploy a robust NAC solution configured with strict VLAN segmentation across three distinct tiers. Tier one: corporate staff devices authenticate via 802.1X and are assigned to a secure internal VLAN with full access to internal management systems. Tier two: implement Purple's Guest WiFi platform to manage public access, capturing valuable analytics while ensuring complete isolation from the corporate network via a dedicated guest VLAN with internet-only access. Tier three: for vendor IoT devices, utilise MAC Authentication Bypass (MAB) combined with deep device profiling — analysing DHCP fingerprints, HTTP user agents, and traffic patterns — to accurately identify device types and assign them to restricted, internet-only VLANs. Integrate ZTNA for corporate staff to access internal management applications securely from any location within the venue or remotely. For BLE beacon infrastructure, refer to the guide on BLE Low Energy Explained for Enterprise for integration considerations.

অনুশীলনী প্রশ্নসমূহ

Q1. Your organisation is deploying ZTNA to replace a legacy VPN. However, users returning to the corporate office are experiencing latency when accessing applications hosted locally in the on-premises data centre, as ZTNA traffic is routing through a cloud-hosted broker. What is the recommended architectural solution?

ইঙ্গিত: Consider how the ZTNA client determines the optimal path to the application based on the user's physical network context.

মডেল উত্তর দেখুন

Implement a Local Edge or On-Premises ZTNA Broker within the corporate data centre. Configure the ZTNA client to detect when the device is authenticated on the internal corporate network via NAC and route traffic directly to the local application via the internal broker, rather than hair-pinning through the cloud-hosted broker. This reduces latency for on-premises applications while maintaining the same identity-based access controls. The NAC context sharing via API should signal to the ZTNA broker that the device is on a trusted internal network, enabling the local routing decision.

Q2. A hospital IT team needs to secure hundreds of connected medical devices — infusion pumps, patient monitors, imaging equipment — that cannot run 802.1X supplicants or ZTNA clients. How should these devices be secured within a converged NAC/ZTNA architecture?

ইঙ্গিত: Consider fallback authentication methods and the principle of network-level isolation for devices that cannot participate in identity-based controls.

মডেল উত্তর দেখুন

Utilise MAC Authentication Bypass (MAB) on the NAC solution, combined with deep device profiling using DHCP fingerprints, HTTP user agents, and traffic behaviour analysis to accurately identify and classify each medical device type. Once identified, the NAC dynamically assigns these devices to highly restricted, isolated VLANs that only permit communication with specific, required medical servers and systems — blocking all other traffic by default. ZTNA is not applicable to these devices; security relies entirely on strict network segmentation and continuous traffic monitoring for anomalous behaviour. Ensure the medical device VLANs are completely isolated from the cardholder data environment to maintain PCI DSS compliance.

Q3. During a production deployment, the API integration between your NAC and ZTNA solutions fails silently — no alerts are triggered. A user's laptop on the corporate network subsequently becomes infected with malware. Describe the expected security outcome and identify the architectural gap that allowed it.

ইঙ্গিত: Analyse the impact of broken context synchronisation on each policy engine independently, and consider what monitoring should have been in place.

মডেল উত্তর দেখুন

The NAC solution will detect the degraded posture via EDR integration and quarantine the device on the local network, preventing lateral movement within the corporate environment. However, because the API integration has failed silently, the ZTNA broker has not received the updated posture context. If the user attempts to access a cloud application, the ZTNA client may still establish a connection if the initial identity authentication token remains valid and has not expired. The architectural gap is twofold: first, the absence of health monitoring on the API integration itself; second, the lack of a fail-safe policy that triggers automatic access restrictions if context synchronisation is lost beyond a defined threshold. The remediation is to implement dedicated monitoring with alerting on integration health, configure the ZTNA broker to require periodic posture re-validation (not just initial authentication), and define a default-deny policy that activates if the NAC context feed is unavailable for more than a specified interval.