WPA2 Enterprise: সম্পূর্ণ নির্দেশিকা

এই নির্দেশিকাটি WPA2-Enterprise-এর জন্য একটি ব্যাপক প্রযুক্তিগত রেফারেন্স প্রদান করে, যা 802.1X আর্কিটেকচার, EAP পদ্ধতি নির্বাচন এবং এন্টারপ্রাইজ পরিবেশের জন্য পর্যায়ক্রমিক স্থাপনার কৌশলগুলি কভার করে। এটি আইটি ম্যানেজার, নেটওয়ার্ক আর্কিটেক্ট এবং ভেন্যু অপারেশনস ডিরেক্টরদের জন্য ডিজাইন করা হয়েছে যারা শেয়ার্ড-কী WiFi থেকে একটি পরিমাপযোগ্য, নিরীক্ষণযোগ্য এবং সম্মতি-প্রস্তুত প্রমাণীকরণ মডেলে যেতে চান। Purple-এর প্ল্যাটফর্মটি বৃহৎ পরিসরে সুরক্ষিত অতিথি এবং কর্মীদের WiFi স্থাপনকারী ভেন্যুগুলির জন্য একটি ব্যবহারিক পরিচয় ব্যবস্থাপনা স্তর হিসাবে অবস্থান করছে।

🎧 এই গাইডটি শুনুন

ট্রান্সক্রিপ্ট দেখুন

- নির্বাহী সারসংক্ষেপ

- প্রযুক্তিগত গভীর-পর্যালোচনা: 802.1X আর্কিটেকচার বোঝা

- EAP পদ্ধতি: সঠিক প্রোটোকল নির্বাচন করা

- বাস্তবায়ন নির্দেশিকা: WPA2-Enterprise-এ রূপান্তর

- পর্যায় 1: অবকাঠামোগত প্রস্তুতি

- পর্যায় 2: সার্টিফিকেট ব্যবস্থাপনা

- পর্যায় 3: পাইলট এবং পর্যায়ক্রমিক রোলআউট

- ভেন্যু অপারেটরদের জন্য সেরা অনুশীলন

- সমস্যা সমাধান এবং ঝুঁকি প্রশমন

- ROI এবং ব্যবসায়িক প্রভাব

নির্বাহী সারসংক্ষেপ

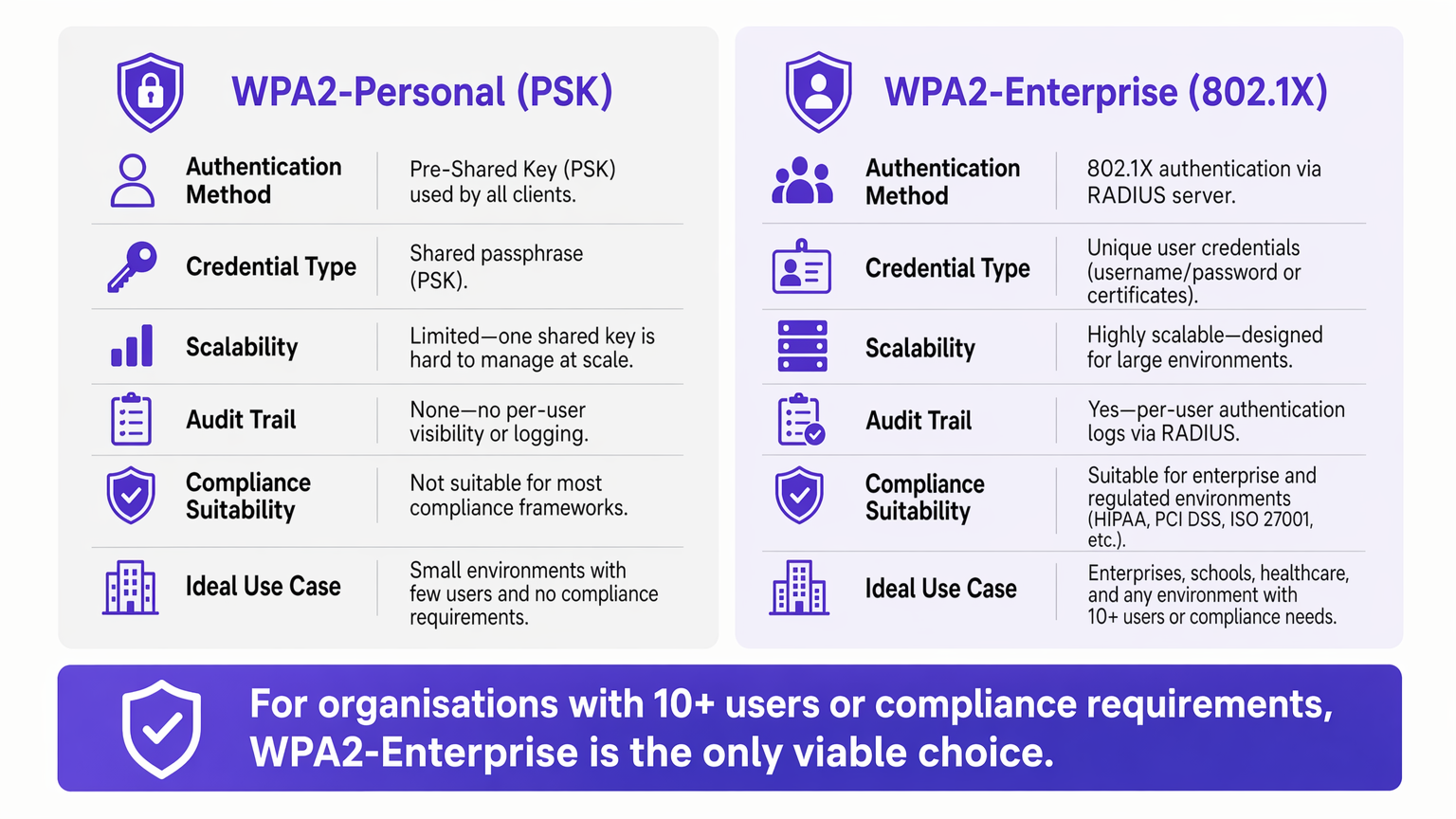

এন্টারপ্রাইজ পরিবেশের জন্য, WPA2-Personal (Pre-Shared Key) এর উপর নির্ভরতা একটি অগ্রহণযোগ্য নিরাপত্তা এবং অপারেশনাল ঝুঁকি তৈরি করে। নেটওয়ার্কগুলি একাধিক সাইট জুড়ে স্কেল করার সাথে সাথে, শেয়ার্ড পাসওয়ার্ডগুলি পরিচালনা করা একটি প্রশাসনিক বোঝা হয়ে দাঁড়ায়, যখন ব্যক্তিগত জবাবদিহিতার অভাব PCI DSS এবং ISO 27001 এর মতো সম্মতি কাঠামোকে সরাসরি লঙ্ঘন করে।

IEEE 802.1X স্ট্যান্ডার্ডের উপর নির্মিত WPA2-Enterprise, একটি RADIUS সার্ভারের মাধ্যমে ব্যবহারকারী বা ডিভাইসগুলিকে পৃথকভাবে প্রমাণীকরণ করে নিরাপত্তার দৃষ্টান্তকে মৌলিকভাবে পরিবর্তন করে। এই নির্দেশিকাটি আইটি ম্যানেজার, নেটওয়ার্ক আর্কিটেক্ট এবং ভেন্যু অপারেশনস ডিরেক্টরদের WPA2-Enterprise বোঝা, স্থাপন এবং পরিচালনার জন্য একটি ব্যবহারিক নীলনকশা প্রদান করে। আমরা প্রযুক্তিগত আর্কিটেকচার অন্বেষণ করি, PEAP এবং EAP-TLS এর মতো প্রমাণীকরণ প্রোটোকলগুলির তুলনা করি এবং বিস্তারিতভাবে ব্যাখ্যা করি কিভাবে Purple-এর মতো আধুনিক প্ল্যাটফর্মগুলি Retail , Hospitality এবং পাবলিক-সেক্টর পরিবেশ জুড়ে সুরক্ষিত, সম্মতিপূর্ণ Guest WiFi স্থাপনার জন্য নির্বিঘ্ন পরিচয় ব্যবস্থাপনা প্রদান করে।

প্রযুক্তিগত গভীর-পর্যালোচনা: 802.1X আর্কিটেকচার বোঝা

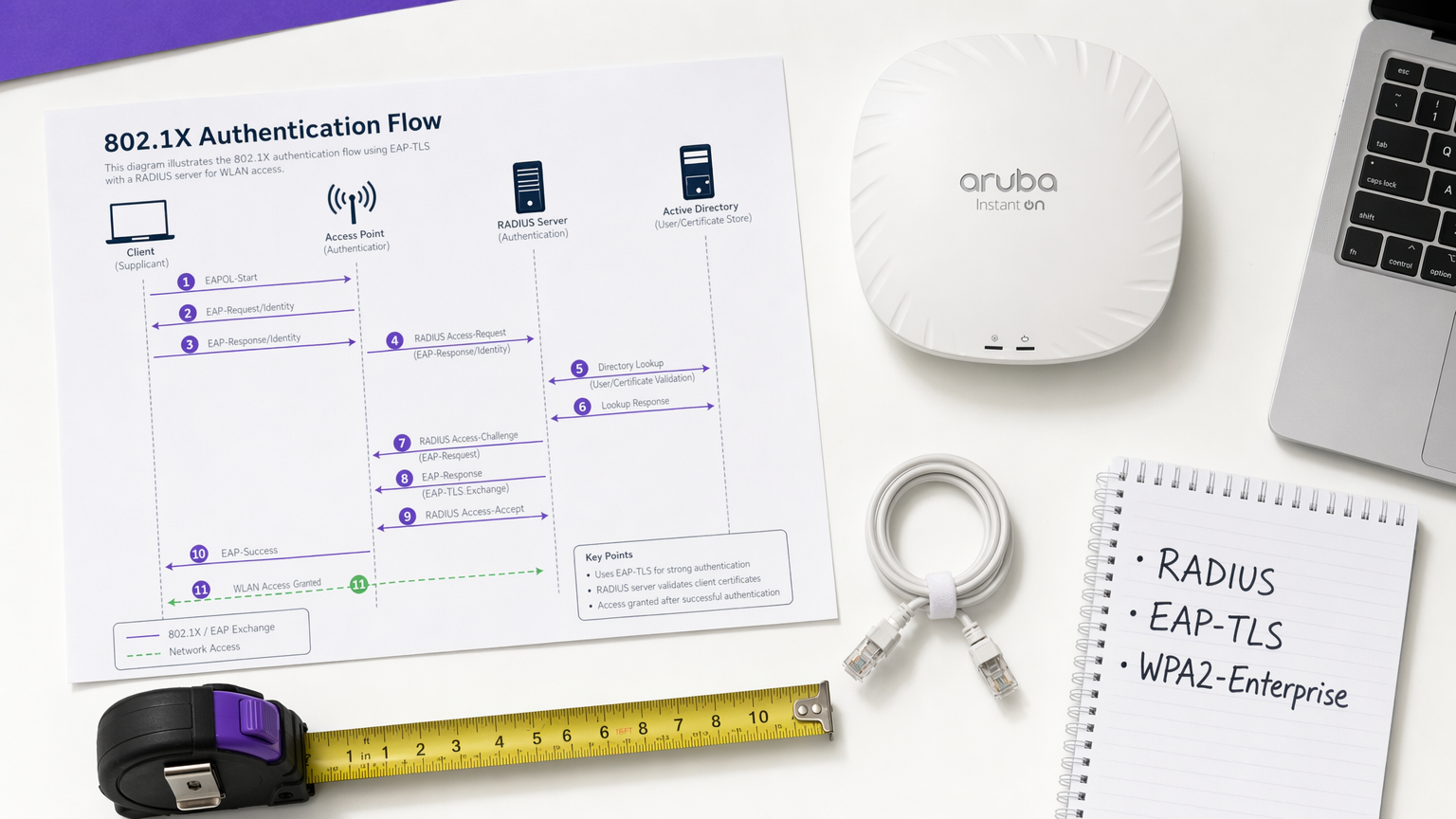

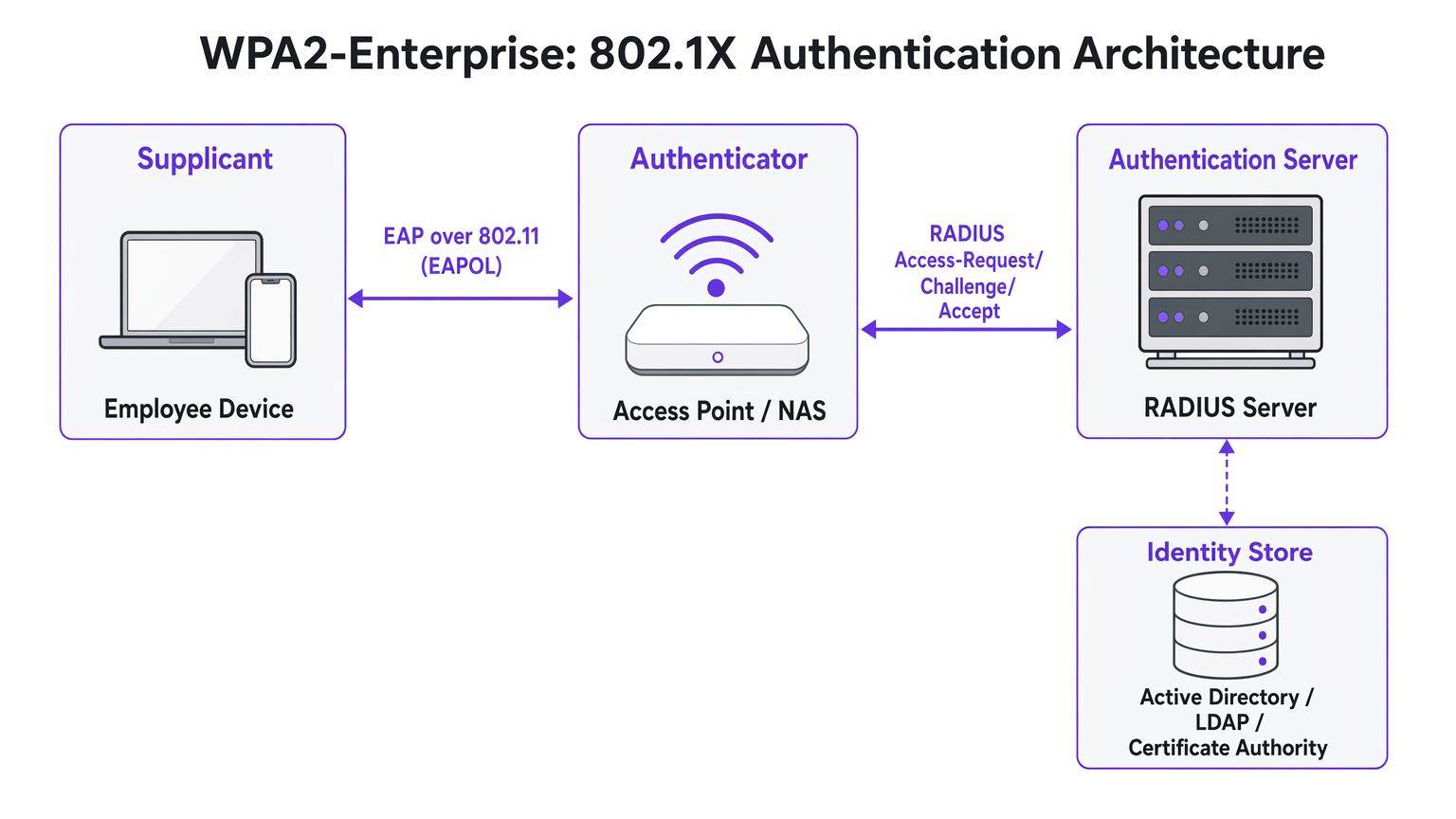

WPA2-Enterprise-এর মূল পার্থক্যকারী হল প্রমাণীকরণ থেকে এনক্রিপশনের বিচ্ছেদ। একটি PSK পরিবেশে, পাসওয়ার্ড প্রমাণীকরণ শংসাপত্র এবং এনক্রিপশন বীজ উভয় হিসাবে কাজ করে। একটি এন্টারপ্রাইজ পরিবেশে, নেটওয়ার্ক 802.1X কাঠামোর উপর নির্ভর করে, যা তিনটি প্রাথমিক উপাদান নিয়ে গঠিত একটি ডেডিকেটেড প্রমাণীকরণ স্তর প্রবর্তন করে।

Supplicant হল ক্লায়েন্ট ডিভাইস — একটি ল্যাপটপ, স্মার্টফোন বা IoT সেন্সর — যা নেটওয়ার্ক অ্যাক্সেসের অনুরোধ করে। Authenticator হল নেটওয়ার্ক অ্যাক্সেস ডিভাইস, সাধারণত একটি ওয়্যারলেস অ্যাক্সেস পয়েন্ট বা পরিচালিত সুইচ, যা প্রমাণীকরণ সফলভাবে সম্পন্ন না হওয়া পর্যন্ত সমস্ত ট্র্যাফিক ব্লক করে। Authentication Server হল RADIUS (Remote Authentication Dial-In User Service) সার্ভার, যা Active Directory, LDAP, বা একটি ক্লাউড ডিরেক্টরি সার্ভিসের মতো একটি পরিচয় স্টোরের বিরুদ্ধে শংসাপত্রগুলি যাচাই করে।

গুরুত্বপূর্ণ স্থাপত্যগত অন্তর্দৃষ্টি হল যে অ্যাক্সেস পয়েন্ট সরাসরি শংসাপত্রগুলি যাচাই করে না। এটি একটি রিলে হিসাবে কাজ করে, Supplicant এবং RADIUS সার্ভারের মধ্যে এনক্রিপ্ট করা প্রমাণীকরণ বিনিময় ফরওয়ার্ড করে। উদ্বেগের এই বিচ্ছেদই স্থাপত্যকে পরিমাপযোগ্য এবং নিরীক্ষণযোগ্য করে তোলে।

EAP পদ্ধতি: সঠিক প্রোটোকল নির্বাচন করা

Extensible Authentication Protocol (EAP) 802.1X কাঠামোর মধ্যে প্রমাণীকরণ ডেটা বহন করে। EAP পদ্ধতির পছন্দ পুরো সিস্টেমের নিরাপত্তা অবস্থান এবং স্থাপনার জটিলতা উভয়ই নির্ধারণ করে।

PEAP-MSCHAPv2 (Protected EAP) হল এন্টারপ্রাইজ পরিবেশে সবচেয়ে ব্যাপকভাবে ব্যবহৃত পদ্ধতি। RADIUS সার্ভার একটি সুরক্ষিত TLS টানেল স্থাপনের জন্য একটি ডিজিটাল সার্টিফিকেট উপস্থাপন করে। সেই টানেলের ভিতরে, ব্যবহারকারী একটি স্ট্যান্ডার্ড ব্যবহারকারীর নাম এবং পাসওয়ার্ড দিয়ে প্রমাণীকরণ করে — সাধারণত তাদের Active Directory শংসাপত্র। PEAP জনপ্রিয় কারণ এটির জন্য কোনও ক্লায়েন্ট-সাইড সার্টিফিকেট অবকাঠামোর প্রয়োজন হয় না এবং এটি বিদ্যমান পরিচয় প্রদানকারীদের সাথে সরাসরি একত্রিত হয়। তবে, Evil Twin আক্রমণের সময় ব্যবহারকারীরা যদি প্রতারণামূলক সার্ভার সার্টিফিকেট গ্রহণ করে তবে এটি শংসাপত্র চুরির ঝুঁকিতে থাকে।

EAP-TLS (Transport Layer Security) উচ্চ-নিরাপত্তা স্থাপনার জন্য স্বর্ণমান। এটির জন্য পারস্পরিক সার্টিফিকেট প্রমাণীকরণ প্রয়োজন: সার্ভার এবং ক্লায়েন্ট ডিভাইস উভয়কেই বৈধ সার্টিফিকেট উপস্থাপন করতে হবে। যেহেতু কোনও পাসওয়ার্ড প্রেরণ করা হয় না, তাই ফিশিং আক্রমণ সম্পূর্ণরূপে নিষ্ক্রিয় করা হয়। এর বিনিময়ে স্থাপনার জটিলতা বাড়ে — বৃহৎ পরিসরে ক্লায়েন্ট সার্টিফিকেট বিতরণের জন্য একটি শক্তিশালী পাবলিক কী ইনফ্রাস্ট্রাকচার (PKI) এবং একটি মোবাইল ডিভাইস ম্যানেজমেন্ট (MDM) প্ল্যাটফর্মের প্রয়োজন।

| মানদণ্ড | PEAP-MSCHAPv2 | EAP-TLS |

|---|---|---|

| ক্লায়েন্ট সার্টিফিকেট প্রয়োজন | না | হ্যাঁ |

| পাসওয়ার্ড প্রকাশের ঝুঁকি | মধ্যম (যদি সার্টিফিকেট যাচাইকরণ বাইপাস করা হয়) | নেই |

| স্থাপনার জটিলতা | কম থেকে মধ্যম | উচ্চ |

| MDM প্রয়োজন | ঐচ্ছিক | দৃঢ়ভাবে সুপারিশকৃত |

| BYOD এর জন্য উপযুক্ত | হ্যাঁ | অনবোর্ডিং পোর্টাল সহ |

| সম্মতি উপযুক্ততা | ভালো | চমৎকার |

বাস্তবায়ন নির্দেশিকা: WPA2-Enterprise-এ রূপান্তর

ব্যবহারকারীর বিঘ্ন এড়াতে WPA2-Enterprise স্থাপন করার জন্য সতর্ক পরিকল্পনা প্রয়োজন। যেকোনো মাপের এন্টারপ্রাইজ স্থাপনার জন্য নিম্নলিখিত পর্যায়ক্রমিক পদ্ধতি সুপারিশ করা হয়।

পর্যায় 1: অবকাঠামোগত প্রস্তুতি

802.1X সক্ষম করার আগে, আপনার RADIUS অবকাঠামো স্থিতিস্থাপক কিনা তা নিশ্চিত করুন। আপনার RADIUS সার্ভার এখন একটি গুরুত্বপূর্ণ পথ নির্ভরতা — যদি এটি অনুপলব্ধ হয়ে যায়, ব্যবহারকারীরা প্রমাণীকরণ করতে পারবে না। বৃহৎ Retail চেইন বা Healthcare সুবিধার মতো বিতরণ করা পরিবেশের জন্য, ক্লাউড-হোস্টেড RADIUS পরিষেবাগুলি প্রতিটি স্থানে অন-প্রিমিজ সার্ভার পরিচালনার অতিরিক্ত বোঝা ছাড়াই অন্তর্নির্মিত রিডানডেন্সি সরবরাহ করে। আপনার কেন্দ্রীয় পরিচয় প্রদানকারীর সাথে RADIUS সার্ভারকে একত্রিত করুন এবং যাচাই করুন যে ফায়ারওয়াল নিয়মগুলি সমস্ত অ্যাক্সেস পয়েন্ট এবং RADIUS সার্ভারের মধ্যে পোর্ট 1812 (প্রমাণীকরণ) এবং 1813 (অ্যাকাউন্টিং) এ UDP ট্র্যাফিকের অনুমতি দেয়।

পর্যায় 2: সার্টিফিকেট ব্যবস্থাপনা

EAP-TLS স্থাপনার জন্য, সার্টিফিকেট সরবরাহ সম্পূর্ণরূপে স্বয়ংক্রিয় করুন। ম্যানুয়ালি সার্টিফিকেট ইনস্টল করার জন্য ব্যবহারকারীদের উপর নির্ভর করা উচ্চ সাপোর্ট ডেস্ক ভলিউম এবং অসামঞ্জস্যপূর্ণ নিরাপত্তা অবস্থানের কারণ হয়। আপনার MDM প্ল্যাটফর্ম — Microsoft Intune, Jamf, বা সমতুল্য — ব্যবহার করুন কর্পোরেট-মালিকানাধীন ডিভাইসগুলিতে নীরবে সার্টিফিকেট পুশ করতে। BYOD পরিস্থিতির জন্য, অনবোর্ডিং পোর্টালSecureW2 বা Foxpass-এর মতো সমাধান, যা ব্যক্তিগত ডিভাইসের জন্য কনফিগারেশন প্রোফাইল ইনস্টলেশন স্বয়ংক্রিয় করে, হেল্পডেস্কের বোঝা নাটকীয়ভাবে কমিয়ে দেয়।

PEAP স্থাপনার জন্য, নিশ্চিত করুন যে RADIUS সার্ভারের সার্টিফিকেট একটি পাবলিক Certificate Authority দ্বারা জারি করা হয়েছে যা সমস্ত ক্লায়েন্ট অপারেটিং সিস্টেমের বিশ্বস্ত রুট স্টোরে ইতিমধ্যেই বিদ্যমান। উৎপাদনে স্ব-স্বাক্ষরিত সার্টিফিকেট ব্যবহার করা এড়িয়ে চলুন, কারণ এগুলি এমন ট্রাস্ট সতর্কতা তৈরি করে যা ব্যবহারকারীদের সার্টিফিকেট ত্রুটি গ্রহণ করতে শেখায় — যা একটি উল্লেখযোগ্য নিরাপত্তা ঝুঁকি।

পর্যায় 3: পাইলট এবং পর্যায়ক্রমিক রোলআউট

কখনও ফ্ল্যাশ কাটওভার করবেন না। একটি পাইলট গ্রুপ — সাধারণত IT বিভাগ — একটি ডেডিকেটেড SSID বা VLAN-এ শুরু করুন। RADIUS লগগুলি নিবিড়ভাবে পর্যবেক্ষণ করুন প্রমাণীকরণ টাইমআউটের জন্য, যা নেটওয়ার্ক রাউটিং সমস্যা নির্দেশ করে, অথবা সার্টিফিকেট ট্রাস্ট ত্রুটির জন্য, যা PKI স্থাপনার ফাঁক নির্দেশ করে। পাইলট স্থিতিশীল হলে, একটি একক সাইট বা ফ্লোরে প্রসারিত করুন, তারপর সাইট বাই সাইট এগিয়ে যান। মাইগ্রেশন জুড়ে সমান্তরালভাবে লিগ্যাসি PSK নেটওয়ার্ক বজায় রাখুন এবং সমস্ত ডিভাইস সফলভাবে স্থানান্তরিত হওয়ার পরেই এটি বন্ধ করুন।

ভেন্যু অপারেটরদের জন্য সেরা অনুশীলন

স্টেডিয়াম, সম্মেলন কেন্দ্র এবং Hospitality ভেন্যুর মতো জনমুখী পরিবেশের জন্য, WPA2-Enterprise শুধুমাত্র স্টাফ নেটওয়ার্কের জন্যই নয়, পরিচালিত অতিথি অ্যাক্সেসের জন্যও ক্রমবর্ধমান প্রাসঙ্গিক।

Dynamic VLAN Assignment হল 802.1X-এর সবচেয়ে শক্তিশালী এবং কম ব্যবহৃত বৈশিষ্ট্যগুলির মধ্যে একটি। বিভিন্ন ব্যবহারকারী গোষ্ঠীর জন্য একাধিক SSID সম্প্রচার করার পরিবর্তে — যার প্রতিটি RF ওভারহেড যোগ করে — আপনি একটি একক WPA2-Enterprise SSID সম্প্রচার করেন। যখন একজন ব্যবহারকারী প্রমাণীকরণ করে, তখন RADIUS সার্ভার Access Point-এ VLAN অ্যাসাইনমেন্ট অ্যাট্রিবিউট ফেরত পাঠায়, ব্যবহারকারীর গ্রুপ সদস্যতার উপর ভিত্তি করে সেশনটিকে উপযুক্ত নেটওয়ার্ক সেগমেন্টে স্থাপন করে। EAP-TLS এর মাধ্যমে প্রমাণীকরণকারী একটি Point of Sale টার্মিনাল PCI-compliant VLAN-এ আসে; PEAP এর মাধ্যমে প্রমাণীকরণকারী একজন স্টোর ম্যানেজার corporate VLAN-এ আসে। এই পদ্ধতি ঘন পরিবেশে RF কনজেশন উল্লেখযোগ্যভাবে হ্রাস করে।

Purple-এর সাথে ইন্টিগ্রেশন: Purple-এর প্ল্যাটফর্ম সুরক্ষিত WiFi অ্যাক্সেসের জন্য একটি নির্বিঘ্ন পরিচয় প্রদানকারী হিসাবে কাজ করে। Connect লাইসেন্সের অধীনে, Purple OpenRoaming সমর্থন করে — একটি শিল্প মান যা ব্যবহারকারীদের পুনরায় প্রমাণীকরণ ছাড়াই অংশগ্রহণকারী নেটওয়ার্কগুলির মধ্যে নিরাপদে রোম করতে দেয়। এটি Transport হাব এবং মাল্টি-ভেন্যু অপারেটরদের জন্য বিশেষভাবে মূল্যবান। প্রমাণীকরণ ডেটা সরাসরি Purple-এর WiFi Analytics ড্যাশবোর্ডে ফিড করে, যা ক্ষমতা পরিকল্পনা এবং সম্মতি প্রতিবেদনের জন্য প্রতি-ব্যবহারকারী দৃশ্যমানতা প্রদান করে।

IoT-এর জন্য নেটওয়ার্ক সেগমেন্টেশন: অনেক লিগ্যাসি IoT ডিভাইস — HVAC কন্ট্রোলার, অ্যাক্সেস কন্ট্রোল রিডার, লিগ্যাসি প্রিন্টার — 802.1X সমর্থন করে না। এই ডিভাইসগুলির জন্য, MAC Authentication Bypass (MAB) সহ WPA2-PSK ব্যবহার করে একটি পৃথক লুকানো SSID প্রয়োগ করুন, অথবা আপনার Access Point বিক্রেতা দ্বারা সমর্থিত হলে Multi-PSK (MPSK) ব্যবহার করুন। লিগ্যাসি IoT ডিভাইসগুলিকে 802.1X নেটওয়ার্কে জোর করে আনার চেষ্টা করবেন না; অপারেশনাল খরচ সুবিধার চেয়ে বেশি।

পরিপূরক নেটওয়ার্ক আর্কিটেকচার সিদ্ধান্তের নির্দেশনার জন্য, দেখুন The Core SD WAN Benefits for Modern Businesses , যা SD-WAN ওভারলেগুলি কীভাবে বিতরণ করা সাইটগুলিতে RADIUS পৌঁছানোর ক্ষমতা উন্নত করতে পারে তা কভার করে।

সমস্যা সমাধান এবং ঝুঁকি প্রশমন

WPA2-Enterprise স্থাপনায় সবচেয়ে সাধারণ ব্যর্থতার মোডগুলি সার্টিফিকেট ট্রাস্ট, নেটওয়ার্ক পৌঁছানোর ক্ষমতা এবং ডিভাইস সামঞ্জস্যের সাথে সম্পর্কিত।

"Untrusted Server" প্রম্পট: যদি ক্লায়েন্টরা একটি সতর্কতা পায় যে সার্ভার সার্টিফিকেট যাচাই করা যাচ্ছে না, তাহলে RADIUS সার্ভার সম্ভবত একটি স্ব-স্বাক্ষরিত সার্টিফিকেট ব্যবহার করছে অথবা একটি অভ্যন্তরীণ CA দ্বারা জারি করা হয়েছে যার রুট সমস্ত এন্ডপয়েন্টে স্থাপন করা হয়নি। সমাধান: Group Policy বা MDM এর মাধ্যমে CA রুট সার্টিফিকেট স্থাপন করুন, অথবা একটি পাবলিক CA থেকে সার্টিফিকেটে স্যুইচ করুন।

RADIUS টাইমআউট: ক্লায়েন্টরা ব্যর্থ হওয়ার আগে প্রমাণীকরণ স্ক্রিনে আটকে থাকে। কারণ প্রায় সবসময়ই একটি নেটওয়ার্ক পাথ সমস্যা — Access Point RADIUS সার্ভারে পৌঁছাতে পারে না, অথবা UDP ট্র্যাফিক একটি মধ্যবর্তী firewall দ্বারা বাদ দেওয়া হচ্ছে। ports 1812 এবং 1813 এর জন্য firewall নিয়মগুলি পরীক্ষা করুন এবং Access Point এবং RADIUS সার্ভারের মধ্যে রাউটিং যাচাই করুন।

Android কনফিগারেশন জটিলতা: Android PEAP এর জন্য RADIUS সার্ভারের ডোমেইন নাম এবং CA সার্টিফিকেটের সুস্পষ্ট কনফিগারেশন প্রয়োজন। Windows এর বিপরীতে, যা Group Policy এর মাধ্যমে এই সেটিংস স্বয়ংক্রিয়ভাবে সনাক্ত করতে পারে, Android ব্যবহারকারীদের ম্যানুয়ালি কনফিগার করতে হবে অথবা একটি অনবোর্ডিং পোর্টালের মাধ্যমে একটি কনফিগারেশন প্রোফাইল গ্রহণ করতে হবে। এটি প্রাথমিক রোলআউটের সময় হেল্পডেস্ক টিকিটের একটি সাধারণ উৎস।

ক্লক স্কিউ এবং সার্টিফিকেট বৈধতা: সার্টিফিকেট-ভিত্তিক প্রমাণীকরণ (EAP-TLS) সময় সিঙ্ক্রোনাইজেশনের প্রতি সংবেদনশীল। যদি একটি ডিভাইসের ঘড়ি উল্লেখযোগ্যভাবে সিঙ্কের বাইরে থাকে, তাহলে সার্টিফিকেট যাচাইকরণ ব্যর্থ হবে। সমস্ত নেটওয়ার্ক ডিভাইস এবং এন্ডপয়েন্টে NTP সঠিকভাবে কনফিগার করা আছে তা নিশ্চিত করুন।

ROI এবং ব্যবসায়িক প্রভাব

WPA2-Enterprise-এ রূপান্তর শুধুমাত্র ঝুঁকি প্রশমনের বাইরে পরিমাপযোগ্য ব্যবসায়িক মূল্য প্রদান করে।

সবচেয়ে তাৎক্ষণিক ROI আসে পাসওয়ার্ড ঘূর্ণনের অপারেশনাল ওভারহেড দূর করা থেকে। একটি 50-অবস্থানের খুচরা চেইনে, একটি শেয়ার্ড WiFi পাসওয়ার্ড ঘোরানোর জন্য প্রতিটি অবস্থানে প্রতিটি ডিভাইস আপডেট করার প্রয়োজন হয় — সম্ভাব্য হাজার হাজার স্বতন্ত্র পরিবর্তন। WPA2-Enterprise এর সাথে, একজন কর্মচারীকে ডিপ্রোভিশন করা Active Directory-তে একটি একক ক্রিয়া, যা সমস্ত সাইটে তাৎক্ষণিক প্রভাব ফেলে।

কমপ্লায়েন্সের দৃষ্টিকোণ থেকে, প্রতি-ব্যবহারকারী RADIUS লগ দ্বারা প্রদত্ত গ্রানুলার অডিট ট্রেইল PCI DSS, HIPAA এবং ISO 27001 মূল্যায়নের সময় একটি উল্লেখযোগ্য সুবিধা। অডিটররা ঠিক দেখতে পারেন কোন ব্যবহারকারী প্রমাণীকরণ করেছেন, কোন ডিভাইস থেকে, কোন সময়ে এবং কতক্ষণ ধরে — এমন একটি দৃশ্যমানতার স্তর যা শেয়ার্ড কীগুলির সাথে সহজভাবে অসম্ভব।

অবশেষে, প্রতি-ব্যবহারকারী প্রমাণীকরণ দ্বারা উৎপন্ন নেটওয়ার্ক ইন্টেলিজেন্স সরাসরি ক্ষমতা পরিকল্পনা এবং অস্বাভাবিকতা সনাক্তকরণে ফিড করে। Purple-এর WiFi Analytics -এর মতো প্ল্যাটফর্মগুলি ডিভাইসের আচরণ, পিক ব্যবহারের সময়কাল এবং অবস্থান-নির্দিষ্ট চাহিদার ধরণগুলি প্রকাশ করতে পারে — এমন ডেটা যা অপারেশনাল পরিকল্পনা এবং খুচরা ও হসপিটালিটিতে উভয় ক্ষেত্রেই অমূল্য।প্রেক্ষাপট, ভিজিটরদের আচরণ বোঝা। আপনার গেস্ট অ্যাক্সেস কৌশলকে পরিপূরক করে এমন স্প্ল্যাশ পেজ ডিজাইনের বিবেচনার জন্য, দেখুন সেরা ১০টি WiFi স্প্ল্যাশ পেজ উদাহরণ (এবং কেন তারা কাজ করে) ।

মূল শব্দ ও সংজ্ঞা

802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides an authentication mechanism for devices attempting to connect to a LAN or WLAN. It defines the roles of Supplicant, Authenticator, and Authentication Server.

This is the underlying framework that makes WPA2-Enterprise possible. When an IT team says they are 'deploying 802.1X', they mean they are implementing this standard on their network infrastructure.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) management for users connecting to a network service.

The central server that validates credentials. Access Points do not check passwords; they ask the RADIUS server. RADIUS is the critical infrastructure component that must be made highly available.

Supplicant

The software client on an endpoint device that handles the 802.1X authentication negotiation. Built into modern operating systems including Windows, macOS, iOS, and Android.

When a user selects a WPA2-Enterprise network, the supplicant software on their device initiates the EAP exchange. Configuration of the supplicant — particularly certificate trust settings — is the most common source of end-user issues.

Authenticator

The network device — typically a wireless access point or managed switch — that enforces access control by blocking traffic until the RADIUS server returns an Access-Accept response.

The Access Point acts as a relay between the client and the RADIUS server. It enforces the policy but does not make the authentication decision itself.

EAP-TLS

Extensible Authentication Protocol — Transport Layer Security. An authentication method requiring both a server-side and a client-side digital certificate, providing mutual authentication without transmitting passwords.

The most secure EAP method. Recommended for managed corporate devices, PCI-scoped systems, and any environment where credential phishing is a significant threat vector.

PEAP

Protected Extensible Authentication Protocol. An authentication method that creates a server-authenticated TLS tunnel inside which standard username/password credentials are transmitted securely.

The most common EAP method for enterprise deployments due to its compatibility with existing Active Directory credentials and its relatively straightforward deployment. Vulnerable to Evil Twin attacks if server certificate validation is not enforced.

Dynamic VLAN Assignment

A capability of 802.1X whereby the RADIUS server instructs the Access Point to place an authenticated session onto a specific Virtual LAN based on the user's identity or group membership, using RADIUS tunnel attributes.

Enables network segmentation without multiple SSIDs. Critical for environments that need to separate PCI-scoped devices, corporate users, and IoT devices on a single wireless infrastructure.

Certificate Authority (CA)

A trusted entity that issues and manages digital certificates used to verify the identity of servers and clients in certificate-based authentication systems.

Required for EAP-TLS deployments. Organisations can use a public CA (whose root is pre-trusted by all devices) or an internal CA (whose root must be deployed to all endpoints via Group Policy or MDM).

OpenRoaming

A Wi-Fi Alliance standard that enables seamless, secure, and automatic WiFi connectivity across participating networks using identity federation, eliminating the need for manual re-authentication.

Increasingly relevant for venue operators and transport hubs. Purple supports OpenRoaming under its Connect licence, allowing venues to offer secure automatic connectivity to returning visitors.

কেস স্টাডিজ

A 200-room hotel currently uses a single WPA2-Personal password for all back-of-house staff across housekeeping, maintenance, and management. When staff leave, the password is rarely changed due to the operational difficulty of updating all devices. The IT Director needs to secure the network without disrupting daily operations.

Deploy WPA2-Enterprise using PEAP-MSCHAPv2 integrated with the hotel's existing Azure Active Directory tenant. Staff authenticate using their individual corporate email address and password — credentials they already know. When an employee is terminated, disabling their Azure AD account instantly revokes WiFi access across all properties, with no device updates required. For shared devices such as housekeeping tablets that are not tied to a named user, deploy EAP-TLS with certificates pushed via Microsoft Intune. The certificates are bound to the device, not a user, so there is no password for staff to know or share. Run both the legacy PSK SSID and the new Enterprise SSID in parallel for four weeks during the migration, then decommission the PSK network once all devices are confirmed migrated.

A retail chain with 50 locations needs to ensure that Point of Sale (PoS) terminals are strictly isolated from the staff WiFi network to meet PCI DSS requirements. However, the network team wants to reduce RF overhead by broadcasting fewer SSIDs. Currently they broadcast four separate SSIDs per store.

Implement WPA2-Enterprise with Dynamic VLAN Assignment across all 50 locations. Configure the RADIUS server with two Network Policies: one matching PoS device certificates (issued via an internal CA and pushed via MDM) that returns VLAN 10 attributes, and one matching staff Active Directory group membership that returns VLAN 20 attributes. Broadcast a single corporate WPA2-Enterprise SSID at each location. When a PoS terminal authenticates via EAP-TLS, the RADIUS server instructs the Access Point to place that session on VLAN 10 — the PCI-scoped segment with restricted internet routing. When a store manager authenticates via PEAP, they land on VLAN 20 with standard corporate access. Reduce from four SSIDs to two (one Enterprise, one for legacy IoT devices on a hidden PSK SSID).

দৃশ্যপট বিশ্লেষণ

Q1. Your organisation is migrating from WPA2-Personal to WPA2-Enterprise using PEAP. The helpdesk is receiving calls from Android users who cannot connect and are being prompted to enter a 'Domain' and to 'Validate CA certificate'. Windows devices are connecting without issue. What is the most likely cause, and how do you resolve it?

💡 ইঙ্গিত:Consider how Android handles server certificate validation compared to Windows, and what Group Policy can do that Android cannot receive automatically.

প্রস্তাবিত পদ্ধতি দেখুন

Android requires explicit manual configuration of the RADIUS server's domain name and the CA certificate for PEAP, unlike Windows which can receive these settings automatically via Group Policy. The resolution is to deploy an onboarding portal (such as SecureW2 or Foxpass) that generates and pushes a configuration profile to Android devices, automating the PEAP settings. Alternatively, if the RADIUS server uses a certificate from a public CA already trusted by Android, the CA certificate field can be set to 'Use system certificates' and the domain field populated with the RADIUS server's FQDN.

Q2. A stadium venue needs to provide secure WiFi to media and press during events. These are unmanaged personal laptops from dozens of different news organisations. MDM profiles cannot be installed. The IT team needs individual accountability and the ability to revoke access after the event. How should they design the authentication?

💡 ইঙ্গিত:EAP-TLS requires client certificates, which cannot be pushed to unmanaged devices without an onboarding portal. Consider what credential type is practical for short-term, unmanaged BYOD access.

প্রস্তাবিত পদ্ধতি দেখুন

Deploy WPA2-Enterprise using PEAP-MSCHAPv2. Generate unique, time-limited credentials (username and password) for each media organisation or individual journalist, stored in a temporary Active Directory OU or a cloud RADIUS user directory. Distribute credentials via a secure pre-event communication. Configure the RADIUS server to automatically disable these accounts after the event date. This provides individual accountability and instant revocation without requiring certificate installation on unmanaged devices.

Q3. During a network audit, it is confirmed that WPA2-Enterprise is functioning and users are authenticating successfully. However, the finance team's devices are appearing on the general staff subnet (VLAN 20) rather than the secure finance VLAN (VLAN 30). Where is the configuration error most likely located?

💡 ইঙ্গিত:Authentication success and authorisation policy enforcement are two separate functions. Which component is responsible for enforcing the VLAN assignment after authentication succeeds?

প্রস্তাবিত পদ্ধতি দেখুন

The error is in the RADIUS server's Network Policy configuration. For Dynamic VLAN Assignment to work, the RADIUS server must be configured to return three specific RADIUS attributes upon successful authentication for the finance group: Tunnel-Type (value: VLAN), Tunnel-Medium-Type (value: 802), and Tunnel-Private-Group-ID (value: 30). Additionally, the Access Point must be configured to accept and apply dynamic VLAN overrides from the RADIUS server — some AP configurations require this to be explicitly enabled. Verify both the RADIUS policy attributes and the AP's 802.1X VLAN override setting.