WPA2 Enterprise: Der vollständige Leitfaden

Dieser Leitfaden bietet eine umfassende technische Referenz für WPA2-Enterprise, die die 802.1X-Architektur, die Auswahl der EAP-Methode und gestufte Bereitstellungsstrategien für Unternehmensumgebungen abdeckt. Er richtet sich an IT-Manager, Netzwerkarchitekten und Betriebsleiter von Veranstaltungsorten, die über geteilte Schlüssel für WiFi hinaus zu einem skalierbaren, auditierbaren und compliance-fähigen Authentifizierungsmodell wechseln möchten. Die Plattform von Purple ist als praktische Identitätsverwaltungsschicht für Veranstaltungsorte positioniert, die sicheres Gast- und Mitarbeiter-WiFi in großem Maßstab bereitstellen.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für Führungskräfte

- Technischer Deep-Dive: Die 802.1X-Architektur verstehen

- EAP-Methoden: Das richtige Protokoll auswählen

- Implementierungsleitfaden: Umstellung auf WPA2-Enterprise

- Phase 1: Infrastruktur-Bereitschaft

- Phase 2: Zertifikatsverwaltung

- Phase 3: Pilot und gestaffelte Einführung

- Best Practices für Veranstaltungsbetreiber

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

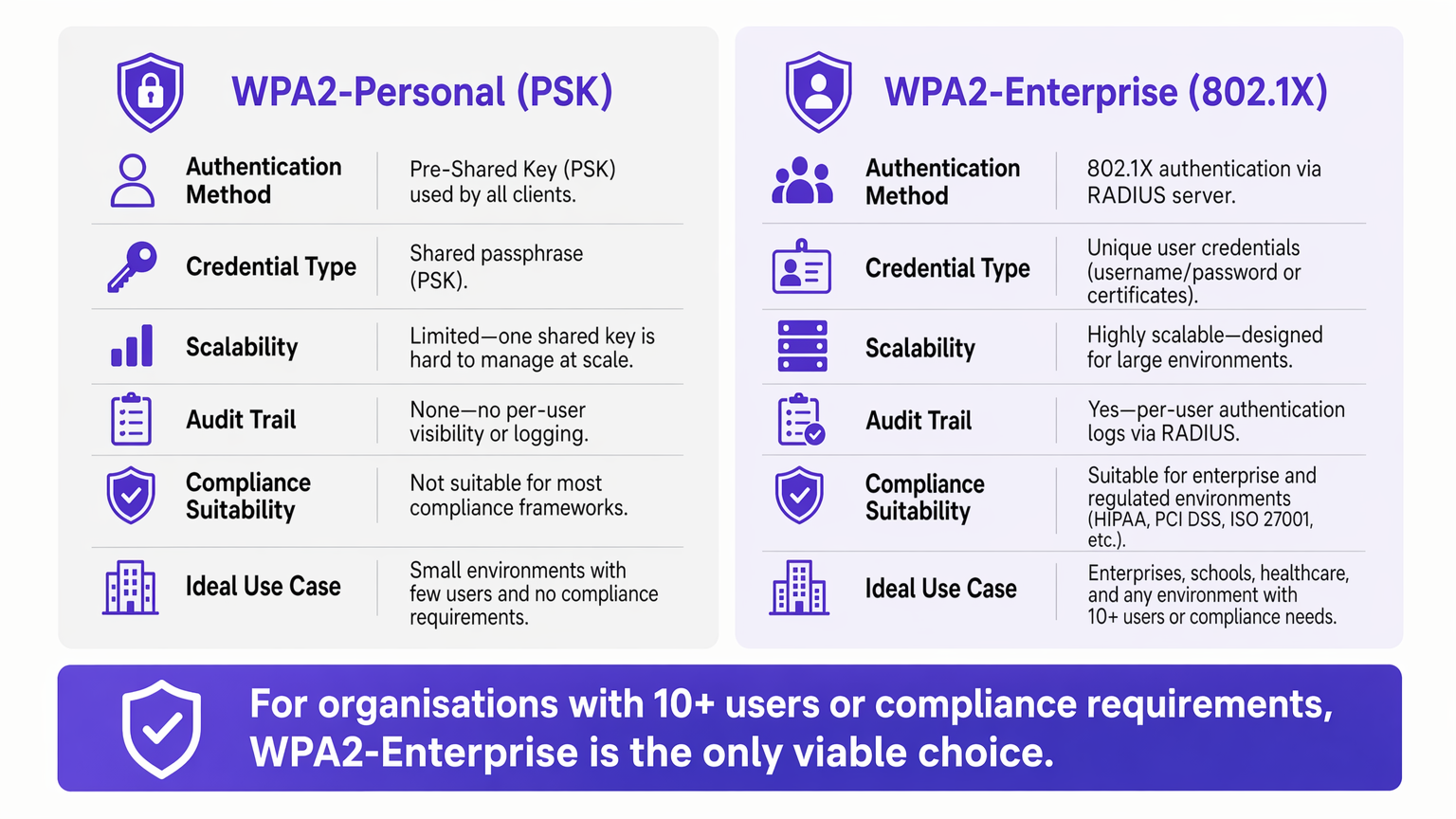

Für Unternehmensumgebungen stellt die Abhängigkeit von WPA2-Personal (Pre-Shared Key) ein inakzeptables Sicherheits- und Betriebsrisiko dar. Wenn Netzwerke über mehrere Standorte skaliert werden, wird die Verwaltung gemeinsamer Passwörter zu einer administrativen Belastung, während das Fehlen individueller Verantwortlichkeit Compliance-Frameworks wie PCI DSS und ISO 27001 direkt verletzt.

WPA2-Enterprise, basierend auf dem IEEE 802.1X-Standard, verändert das Sicherheitsparadigma grundlegend, indem Benutzer oder Geräte individuell über einen RADIUS-Server authentifiziert werden. Dieser Leitfaden bietet IT-Managern, Netzwerkarchitekten und Betriebsleitern von Veranstaltungsorten einen praktischen Leitfaden zum Verständnis, zur Bereitstellung und zur Verwaltung von WPA2-Enterprise. Wir untersuchen die technische Architektur, vergleichen Authentifizierungsprotokolle wie PEAP und EAP-TLS und erläutern, wie moderne Plattformen wie Purple eine nahtlose Identitätsverwaltung für sichere, konforme Guest WiFi -Bereitstellungen in den Bereichen Retail , Hospitality und im öffentlichen Sektor bieten.

Technischer Deep-Dive: Die 802.1X-Architektur verstehen

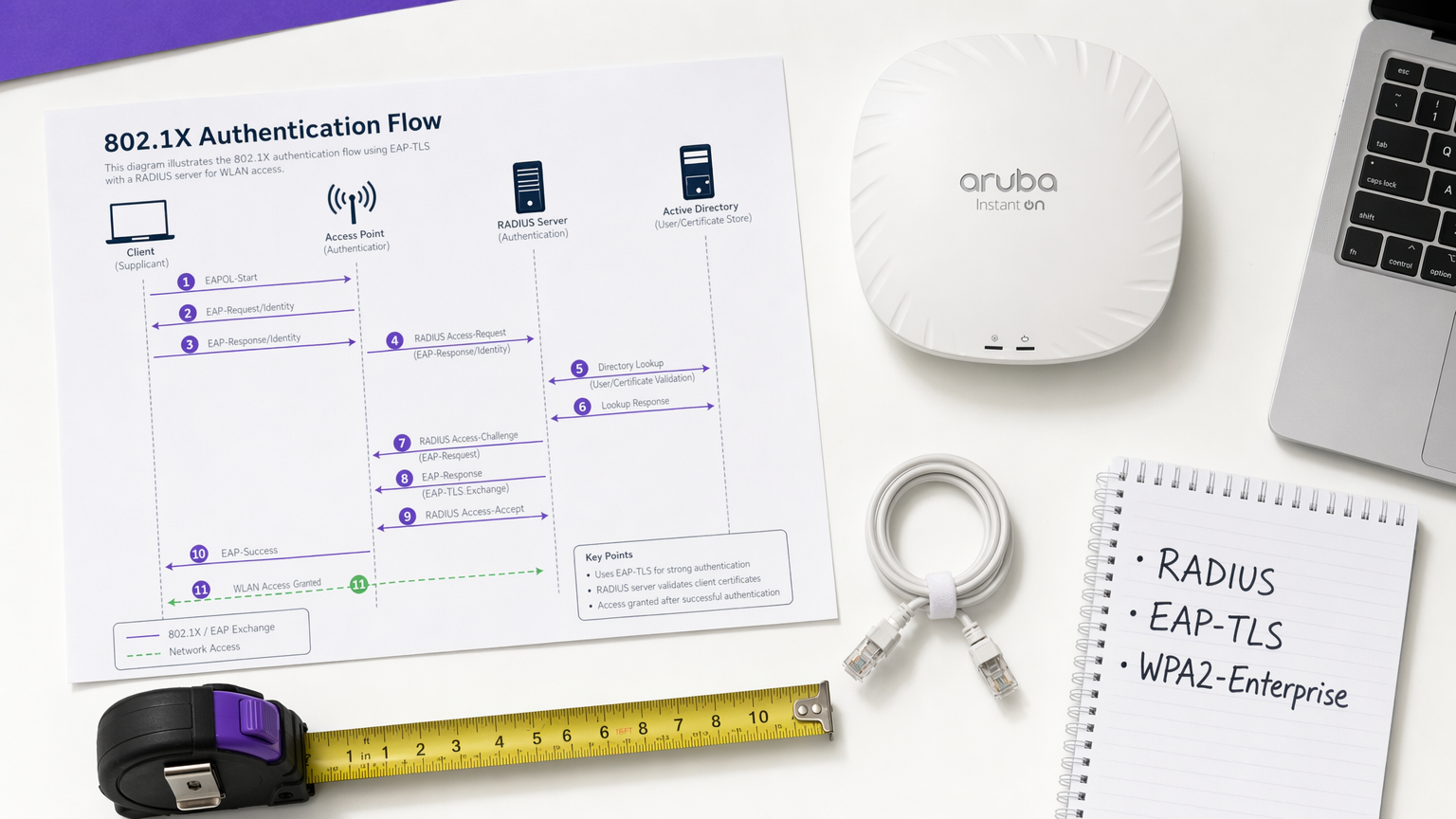

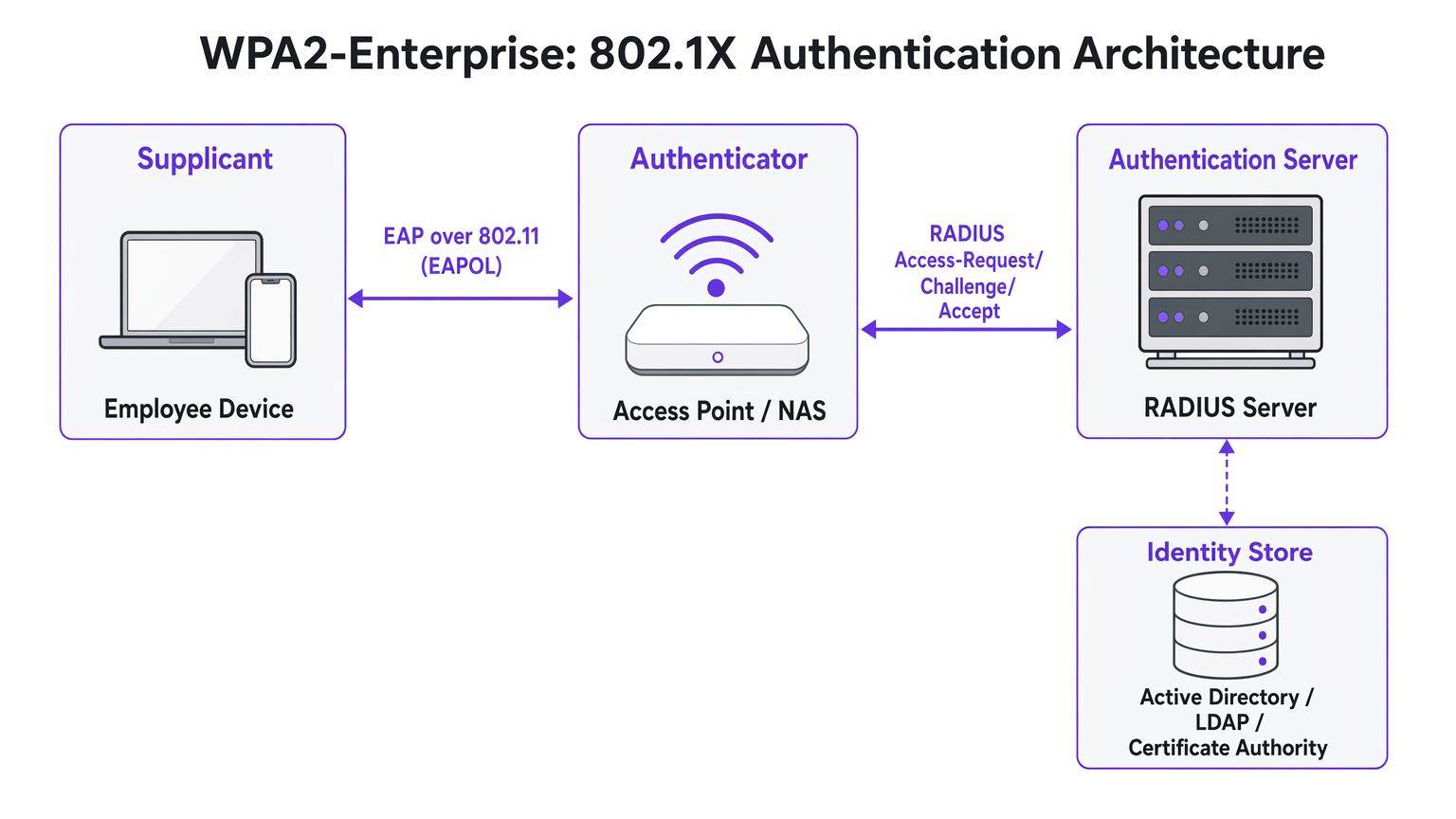

Das zentrale Unterscheidungsmerkmal von WPA2-Enterprise ist die Entkopplung von Verschlüsselung und Authentifizierung. In einer PSK-Umgebung dient das Passwort sowohl als Authentifizierungsnachweis als auch als Verschlüsselungsschlüssel. In einer Enterprise-Umgebung basiert das Netzwerk auf dem 802.1X-Framework, das eine dedizierte Authentifizierungsschicht mit drei Hauptkomponenten einführt.

Der Supplicant ist das Client-Gerät – ein Laptop, Smartphone oder IoT-Sensor –, das Netzwerkzugriff anfordert. Der Authenticator ist das Netzwerkzugriffsgerät, typischerweise ein WLAN-Access Point oder ein Managed Switch, das den gesamten Datenverkehr blockiert, bis die Authentifizierung erfolgreich abgeschlossen ist. Der Authentication Server ist der RADIUS-Server (Remote Authentication Dial-In User Service), der Anmeldeinformationen anhand eines Identitätsspeichers wie Active Directory, LDAP oder eines Cloud-Verzeichnisdienstes validiert.

Die entscheidende architektonische Erkenntnis ist, dass der Access Point Anmeldeinformationen niemals direkt validiert. Er fungiert als Relais und leitet den verschlüsselten Authentifizierungsaustausch zwischen dem Supplicant und dem RADIUS-Server weiter. Diese Trennung der Verantwortlichkeiten macht die Architektur sowohl skalierbar als auch auditierbar.

EAP-Methoden: Das richtige Protokoll auswählen

Das Extensible Authentication Protocol (EAP) überträgt die Authentifizierungsdaten innerhalb des 802.1X-Frameworks. Die Wahl der EAP-Methode definiert sowohl die Sicherheitslage als auch die Bereitstellungskomplexität des gesamten Systems.

PEAP-MSCHAPv2 (Protected EAP) ist die am weitesten verbreitete Methode in Unternehmensumgebungen. Der RADIUS-Server präsentiert ein digitales Zertifikat, um einen sicheren TLS-Tunnel aufzubauen. Innerhalb dieses Tunnels authentifiziert sich der Benutzer mit einem Standard-Benutzernamen und -Passwort – typischerweise seinen Active Directory-Anmeldeinformationen. PEAP ist beliebt, da es keine clientseitige Zertifikatsinfrastruktur erfordert und sich direkt in bestehende Identitätsanbieter integrieren lässt. Es bleibt jedoch anfällig für den Diebstahl von Anmeldeinformationen, wenn Benutzer während eines Evil Twin-Angriffs betrügerische Serverzertifikate akzeptieren.

EAP-TLS (Transport Layer Security) ist der Goldstandard für Hochsicherheitsbereitstellungen. Es erfordert eine gegenseitige Zertifikatsauthentifizierung: Sowohl der Server als auch das Client-Gerät müssen gültige Zertifikate vorlegen. Da keine Passwörter übertragen werden, werden Phishing-Angriffe vollständig neutralisiert. Der Kompromiss ist die Bereitstellungskomplexität – eine robuste Public Key Infrastructure (PKI) und eine Mobile Device Management (MDM)-Plattform sind erforderlich, um Client-Zertifikate in großem Maßstab zu verteilen.

| Kriterium | PEAP-MSCHAPv2 | EAP-TLS |

|---|---|---|

| Client-Zertifikat erforderlich | Nein | Ja |

| Risiko der Passwortpreisgabe | Mittel (wenn Zertifikatsvalidierung umgangen wird) | Keine |

| Bereitstellungskomplexität | Niedrig bis Mittel | Hoch |

| MDM-Anforderung | Optional | Dringend empfohlen |

| Geeignet für BYOD | Ja | Mit Onboarding-Portal |

| Compliance-Eignung | Gut | Exzellent |

Implementierungsleitfaden: Umstellung auf WPA2-Enterprise

Die Bereitstellung von WPA2-Enterprise erfordert eine sorgfältige Planung, um Benutzerunterbrechungen zu vermeiden. Der folgende gestufte Ansatz wird für Unternehmensbereitstellungen jeder Größenordnung empfohlen.

Phase 1: Infrastruktur-Bereitschaft

Bevor Sie 802.1X aktivieren, stellen Sie sicher, dass Ihre RADIUS-Infrastruktur resilient ist. Ihr RADIUS-Server ist nun eine kritische Pfadabhängigkeit – wenn er nicht verfügbar ist, können sich Benutzer nicht authentifizieren. Für verteilte Umgebungen wie große Retail -Ketten oder Healthcare -Einrichtungen bieten cloud-gehostete RADIUS-Dienste eine integrierte Redundanz ohne den Overhead der Verwaltung von On-Premise-Servern an jedem Standort. Integrieren Sie den RADIUS-Server in Ihren zentralen Identitätsanbieter und überprüfen Sie, ob Firewall-Regeln UDP-Verkehr auf den Ports 1812 (Authentifizierung) und 1813 (Accounting) zwischen allen Access Points und dem RADIUS-Server zulassen.

Phase 2: Zertifikatsverwaltung

Für EAP-TLS-Bereitstellungen automatisieren Sie die Zertifikatsbereitstellung vollständig. Sich darauf zu verlassen, dass Benutzer Zertifikate manuell installieren, führt zu einem hohen Support-Aufkommen und einer inkonsistenten Sicherheitslage. Verwenden Sie Ihre MDM-Plattform – Microsoft Intune, Jamf oder Äquivalente –, um Zertifikate stillschweigend auf unternehmenseigene Geräte zu übertragen. Für BYOD-Szenarien sollten Sie ein Onboarding-Portal in Betracht ziehenwie SecureW2 oder Foxpass, die die Installation von Konfigurationsprofilen für persönliche Geräte automatisieren und den Aufwand für den Helpdesk drastisch reduzieren.

Für PEAP-Bereitstellungen stellen Sie sicher, dass das Zertifikat des RADIUS-Servers von einer öffentlichen Zertifizierungsstelle ausgestellt wurde, die bereits im vertrauenswürdigen Root-Store aller Client-Betriebssysteme vorhanden ist. Vermeiden Sie selbstsignierte Zertifikate in der Produktion, da sie Vertrauenswarnungen erzeugen, die Benutzer dazu trainieren, Zertifikatsfehler zu akzeptieren – ein erhebliches Sicherheitsrisiko.

Phase 3: Pilot und gestaffelte Einführung

Führen Sie niemals eine sofortige Umstellung durch. Beginnen Sie mit einer Pilotgruppe – typischerweise der IT-Abteilung – auf einer dedizierten SSID oder einem VLAN. Überwachen Sie die RADIUS-Protokolle genau auf Authentifizierungs-Timeouts, die auf Netzwerk-Routing-Probleme hinweisen, oder auf Zertifikatsvertrauensfehler, die auf Lücken in der PKI-Bereitstellung hindeuten. Sobald der Pilot stabil ist, erweitern Sie auf einen einzelnen Standort oder eine Etage und fahren dann Standort für Standort fort. Behalten Sie das alte PSK-Netzwerk während der gesamten Migration parallel bei und nehmen Sie es erst außer Betrieb, wenn alle Geräte erfolgreich migriert wurden.

Best Practices für Veranstaltungsbetreiber

Für öffentliche Umgebungen wie Stadien, Konferenzzentren und Hospitality -Veranstaltungsorte wird WPA2-Enterprise zunehmend relevant, nicht nur für Personalnetzwerke, sondern auch für den verwalteten Gastzugang.

Dynamische VLAN-Zuweisung ist eine der leistungsstärksten und am wenigsten genutzten Funktionen von 802.1X. Anstatt mehrere SSIDs für verschiedene Benutzergruppen zu senden – jede erhöht den RF-Overhead – senden Sie eine einzige WPA2-Enterprise SSID. Wenn sich ein Benutzer authentifiziert, gibt der RADIUS-Server VLAN-Zuweisungsattribute an den Access Point zurück, wodurch die Sitzung basierend auf der Gruppenzugehörigkeit des Benutzers dem entsprechenden Netzwerksegment zugewiesen wird. Ein Point of Sale-Terminal, das sich über EAP-TLS authentifiziert, landet im PCI-konformen VLAN; ein Filialleiter, der sich über PEAP authentifiziert, landet im Unternehmens-VLAN. Dieser Ansatz reduziert die RF-Überlastung in dichten Umgebungen erheblich.

Integration mit Purple: Die Plattform von Purple fungiert als nahtloser Identitätsanbieter für sicheren WiFi-Zugang. Unter der Connect-Lizenz unterstützt Purple OpenRoaming – einen Industriestandard, der es Benutzern ermöglicht, sicher zwischen teilnehmenden Netzwerken zu wechseln, ohne sich erneut authentifizieren zu müssen. Dies ist besonders wertvoll für Transport -Hubs und Betreiber mehrerer Veranstaltungsorte. Die Authentifizierungsdaten fließen direkt in das WiFi Analytics -Dashboard von Purple ein und bieten eine Sichtbarkeit pro Benutzer für die Kapazitätsplanung und Compliance-Berichterstattung.

Netzwerksegmentierung für IoT: Viele ältere IoT-Geräte – HVAC-Controller, Zutrittskontrollleser, ältere Drucker – unterstützen 802.1X nicht. Implementieren Sie für diese Geräte eine separate versteckte SSID mit WPA2-PSK und MAC Authentication Bypass (MAB) oder nutzen Sie Multi-PSK (MPSK), falls dies von Ihrem Access Point-Anbieter unterstützt wird. Versuchen Sie nicht, ältere IoT-Geräte in ein 802.1X-Netzwerk zu zwingen; die Betriebskosten überwiegen den Nutzen.

Anleitungen zu ergänzenden Netzwerkarchitekturentscheidungen finden Sie unter Die wichtigsten SD WAN-Vorteile für moderne Unternehmen , wo erläutert wird, wie SD-WAN-Overlays die RADIUS-Erreichbarkeit über verteilte Standorte hinweg verbessern können.

Fehlerbehebung & Risikominderung

Die häufigsten Fehlerursachen bei WPA2-Enterprise-Bereitstellungen beziehen sich auf Zertifikatsvertrauen, Netzwerkerreichbarkeit und Gerätekompatibilität.

Die Meldung „Nicht vertrauenswürdiger Server“: Wenn Clients eine Warnung erhalten, dass das Serverzertifikat nicht überprüft werden kann, verwendet der RADIUS-Server wahrscheinlich ein selbstsigniertes Zertifikat oder eines, das von einer internen CA ausgestellt wurde, deren Root nicht auf allen Endpunkten bereitgestellt wurde. Lösung: Stellen Sie das CA-Root-Zertifikat über Gruppenrichtlinien oder MDM bereit oder wechseln Sie zu einem Zertifikat einer öffentlichen CA.

RADIUS-Timeouts: Clients bleiben am Authentifizierungsbildschirm hängen, bevor sie fehlschlagen. Die Ursache ist fast immer ein Netzwerkpfadproblem – der Access Point kann den RADIUS-Server nicht erreichen, oder UDP-Verkehr wird von einer zwischengeschalteten Firewall blockiert. Überprüfen Sie die Firewall-Regeln für die Ports 1812 und 1813 und verifizieren Sie das Routing zwischen Access Points und dem RADIUS-Server.

Android-Konfigurationskomplexität: Android erfordert eine explizite Konfiguration des Domänennamens des RADIUS-Servers und des CA-Zertifikats für PEAP. Im Gegensatz zu Windows, das diese Einstellungen über Gruppenrichtlinien automatisch erkennen kann, müssen Android-Benutzer sie manuell konfigurieren oder ein Konfigurationsprofil über ein Onboarding-Portal erhalten. Dies ist eine häufige Ursache für Helpdesk-Tickets während der ersten Einführung.

Uhrzeitversatz und Zertifikatsgültigkeit: Die zertifikatbasierte Authentifizierung (EAP-TLS) ist empfindlich gegenüber der Zeitsynchronisation. Wenn die Uhr eines Geräts erheblich abweicht, schlägt die Zertifikatsvalidierung fehl. Stellen Sie sicher, dass NTP auf allen Netzwerkgeräten und Endpunkten korrekt konfiguriert ist.

ROI & Geschäftsauswirkungen

Der Übergang zu WPA2-Enterprise liefert messbaren Geschäftswert, der über die reine Risikominderung hinausgeht.

Der unmittelbarste ROI ergibt sich aus der Eliminierung des operativen Overheads der Passwortrotation. In einer Einzelhandelskette mit 50 Standorten erfordert die Rotation eines gemeinsam genutzten WiFi-Passworts die Aktualisierung jedes Geräts an jedem Standort – potenziell Tausende von einzelnen Änderungen. Mit WPA2-Enterprise ist die Deaktivierung eines Mitarbeiters eine einzige Aktion in Active Directory, mit sofortiger Wirkung an allen Standorten.

Aus Compliance-Sicht ist der granulare Audit-Trail, der durch RADIUS-Protokolle pro Benutzer bereitgestellt wird, ein erheblicher Vorteil bei PCI DSS-, HIPAA- und ISO 27001-Bewertungen. Auditoren können genau sehen, welcher Benutzer sich wann, von welchem Gerät und wie lange authentifiziert hat – ein Maß an Sichtbarkeit, das mit gemeinsam genutzten Schlüsseln einfach unmöglich ist.

Schließlich fließen die durch die Authentifizierung pro Benutzer generierten Netzwerkdaten direkt in die Kapazitätsplanung und Anomalieerkennung ein. Plattformen wie Purple's WiFi Analytics können Muster im Geräteverhalten, Spitzenlastzeiten und standortspezifische Nachfrage aufdecken – Daten, die sowohl für die Betriebsplanung als auch im Einzelhandel und Gastgewerbe von unschätzbarem Wert sind.Kontexte, um das Besucherverhalten zu verstehen. Für Designüberlegungen zur Splash Page, die Ihre Gastzugangsstrategie ergänzen, siehe Die 10 besten WiFi Splash Page Beispiele (und was sie erfolgreich macht) .

Schlüsselbegriffe & Definitionen

802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides an authentication mechanism for devices attempting to connect to a LAN or WLAN. It defines the roles of Supplicant, Authenticator, and Authentication Server.

This is the underlying framework that makes WPA2-Enterprise possible. When an IT team says they are 'deploying 802.1X', they mean they are implementing this standard on their network infrastructure.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) management for users connecting to a network service.

The central server that validates credentials. Access Points do not check passwords; they ask the RADIUS server. RADIUS is the critical infrastructure component that must be made highly available.

Supplicant

The software client on an endpoint device that handles the 802.1X authentication negotiation. Built into modern operating systems including Windows, macOS, iOS, and Android.

When a user selects a WPA2-Enterprise network, the supplicant software on their device initiates the EAP exchange. Configuration of the supplicant — particularly certificate trust settings — is the most common source of end-user issues.

Authenticator

The network device — typically a wireless access point or managed switch — that enforces access control by blocking traffic until the RADIUS server returns an Access-Accept response.

The Access Point acts as a relay between the client and the RADIUS server. It enforces the policy but does not make the authentication decision itself.

EAP-TLS

Extensible Authentication Protocol — Transport Layer Security. An authentication method requiring both a server-side and a client-side digital certificate, providing mutual authentication without transmitting passwords.

The most secure EAP method. Recommended for managed corporate devices, PCI-scoped systems, and any environment where credential phishing is a significant threat vector.

PEAP

Protected Extensible Authentication Protocol. An authentication method that creates a server-authenticated TLS tunnel inside which standard username/password credentials are transmitted securely.

The most common EAP method for enterprise deployments due to its compatibility with existing Active Directory credentials and its relatively straightforward deployment. Vulnerable to Evil Twin attacks if server certificate validation is not enforced.

Dynamic VLAN Assignment

A capability of 802.1X whereby the RADIUS server instructs the Access Point to place an authenticated session onto a specific Virtual LAN based on the user's identity or group membership, using RADIUS tunnel attributes.

Enables network segmentation without multiple SSIDs. Critical for environments that need to separate PCI-scoped devices, corporate users, and IoT devices on a single wireless infrastructure.

Certificate Authority (CA)

A trusted entity that issues and manages digital certificates used to verify the identity of servers and clients in certificate-based authentication systems.

Required for EAP-TLS deployments. Organisations can use a public CA (whose root is pre-trusted by all devices) or an internal CA (whose root must be deployed to all endpoints via Group Policy or MDM).

OpenRoaming

A Wi-Fi Alliance standard that enables seamless, secure, and automatic WiFi connectivity across participating networks using identity federation, eliminating the need for manual re-authentication.

Increasingly relevant for venue operators and transport hubs. Purple supports OpenRoaming under its Connect licence, allowing venues to offer secure automatic connectivity to returning visitors.

Fallstudien

A 200-room hotel currently uses a single WPA2-Personal password for all back-of-house staff across housekeeping, maintenance, and management. When staff leave, the password is rarely changed due to the operational difficulty of updating all devices. The IT Director needs to secure the network without disrupting daily operations.

Deploy WPA2-Enterprise using PEAP-MSCHAPv2 integrated with the hotel's existing Azure Active Directory tenant. Staff authenticate using their individual corporate email address and password — credentials they already know. When an employee is terminated, disabling their Azure AD account instantly revokes WiFi access across all properties, with no device updates required. For shared devices such as housekeeping tablets that are not tied to a named user, deploy EAP-TLS with certificates pushed via Microsoft Intune. The certificates are bound to the device, not a user, so there is no password for staff to know or share. Run both the legacy PSK SSID and the new Enterprise SSID in parallel for four weeks during the migration, then decommission the PSK network once all devices are confirmed migrated.

A retail chain with 50 locations needs to ensure that Point of Sale (PoS) terminals are strictly isolated from the staff WiFi network to meet PCI DSS requirements. However, the network team wants to reduce RF overhead by broadcasting fewer SSIDs. Currently they broadcast four separate SSIDs per store.

Implement WPA2-Enterprise with Dynamic VLAN Assignment across all 50 locations. Configure the RADIUS server with two Network Policies: one matching PoS device certificates (issued via an internal CA and pushed via MDM) that returns VLAN 10 attributes, and one matching staff Active Directory group membership that returns VLAN 20 attributes. Broadcast a single corporate WPA2-Enterprise SSID at each location. When a PoS terminal authenticates via EAP-TLS, the RADIUS server instructs the Access Point to place that session on VLAN 10 — the PCI-scoped segment with restricted internet routing. When a store manager authenticates via PEAP, they land on VLAN 20 with standard corporate access. Reduce from four SSIDs to two (one Enterprise, one for legacy IoT devices on a hidden PSK SSID).

Szenarioanalyse

Q1. Your organisation is migrating from WPA2-Personal to WPA2-Enterprise using PEAP. The helpdesk is receiving calls from Android users who cannot connect and are being prompted to enter a 'Domain' and to 'Validate CA certificate'. Windows devices are connecting without issue. What is the most likely cause, and how do you resolve it?

💡 Hinweis:Consider how Android handles server certificate validation compared to Windows, and what Group Policy can do that Android cannot receive automatically.

Empfohlenen Ansatz anzeigen

Android requires explicit manual configuration of the RADIUS server's domain name and the CA certificate for PEAP, unlike Windows which can receive these settings automatically via Group Policy. The resolution is to deploy an onboarding portal (such as SecureW2 or Foxpass) that generates and pushes a configuration profile to Android devices, automating the PEAP settings. Alternatively, if the RADIUS server uses a certificate from a public CA already trusted by Android, the CA certificate field can be set to 'Use system certificates' and the domain field populated with the RADIUS server's FQDN.

Q2. A stadium venue needs to provide secure WiFi to media and press during events. These are unmanaged personal laptops from dozens of different news organisations. MDM profiles cannot be installed. The IT team needs individual accountability and the ability to revoke access after the event. How should they design the authentication?

💡 Hinweis:EAP-TLS requires client certificates, which cannot be pushed to unmanaged devices without an onboarding portal. Consider what credential type is practical for short-term, unmanaged BYOD access.

Empfohlenen Ansatz anzeigen

Deploy WPA2-Enterprise using PEAP-MSCHAPv2. Generate unique, time-limited credentials (username and password) for each media organisation or individual journalist, stored in a temporary Active Directory OU or a cloud RADIUS user directory. Distribute credentials via a secure pre-event communication. Configure the RADIUS server to automatically disable these accounts after the event date. This provides individual accountability and instant revocation without requiring certificate installation on unmanaged devices.

Q3. During a network audit, it is confirmed that WPA2-Enterprise is functioning and users are authenticating successfully. However, the finance team's devices are appearing on the general staff subnet (VLAN 20) rather than the secure finance VLAN (VLAN 30). Where is the configuration error most likely located?

💡 Hinweis:Authentication success and authorisation policy enforcement are two separate functions. Which component is responsible for enforcing the VLAN assignment after authentication succeeds?

Empfohlenen Ansatz anzeigen

The error is in the RADIUS server's Network Policy configuration. For Dynamic VLAN Assignment to work, the RADIUS server must be configured to return three specific RADIUS attributes upon successful authentication for the finance group: Tunnel-Type (value: VLAN), Tunnel-Medium-Type (value: 802), and Tunnel-Private-Group-ID (value: 30). Additionally, the Access Point must be configured to accept and apply dynamic VLAN overrides from the RADIUS server — some AP configurations require this to be explicitly enabled. Verify both the RADIUS policy attributes and the AP's 802.1X VLAN override setting.