WPA2 Enterprise: O Guia Completo

Este guia oferece uma referência técnica abrangente para WPA2-Enterprise, cobrindo a arquitetura 802.1X, seleção de método EAP e estratégias de implantação faseada para ambientes corporativos. Ele é projetado para gerentes de TI, arquitetos de rede e diretores de operações de locais que precisam ir além do WiFi de chave compartilhada para um modelo de autenticação escalável, auditável e pronto para conformidade. A plataforma da Purple é posicionada como uma camada prática de gerenciamento de identidade para locais que implementam WiFi seguro para convidados e funcionários em escala.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada: Entendendo a Arquitetura 802.1X

- Métodos EAP: Selecionando o Protocolo Correto

- Guia de Implementação: Transição para WPA2-Enterprise

- Fase 1: Preparação da Infraestrutura

- Fase 2: Gerenciamento de Certificados

- Fase 3: Piloto e Lançamento Faseado

- Melhores Práticas para Operadores de Locais

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

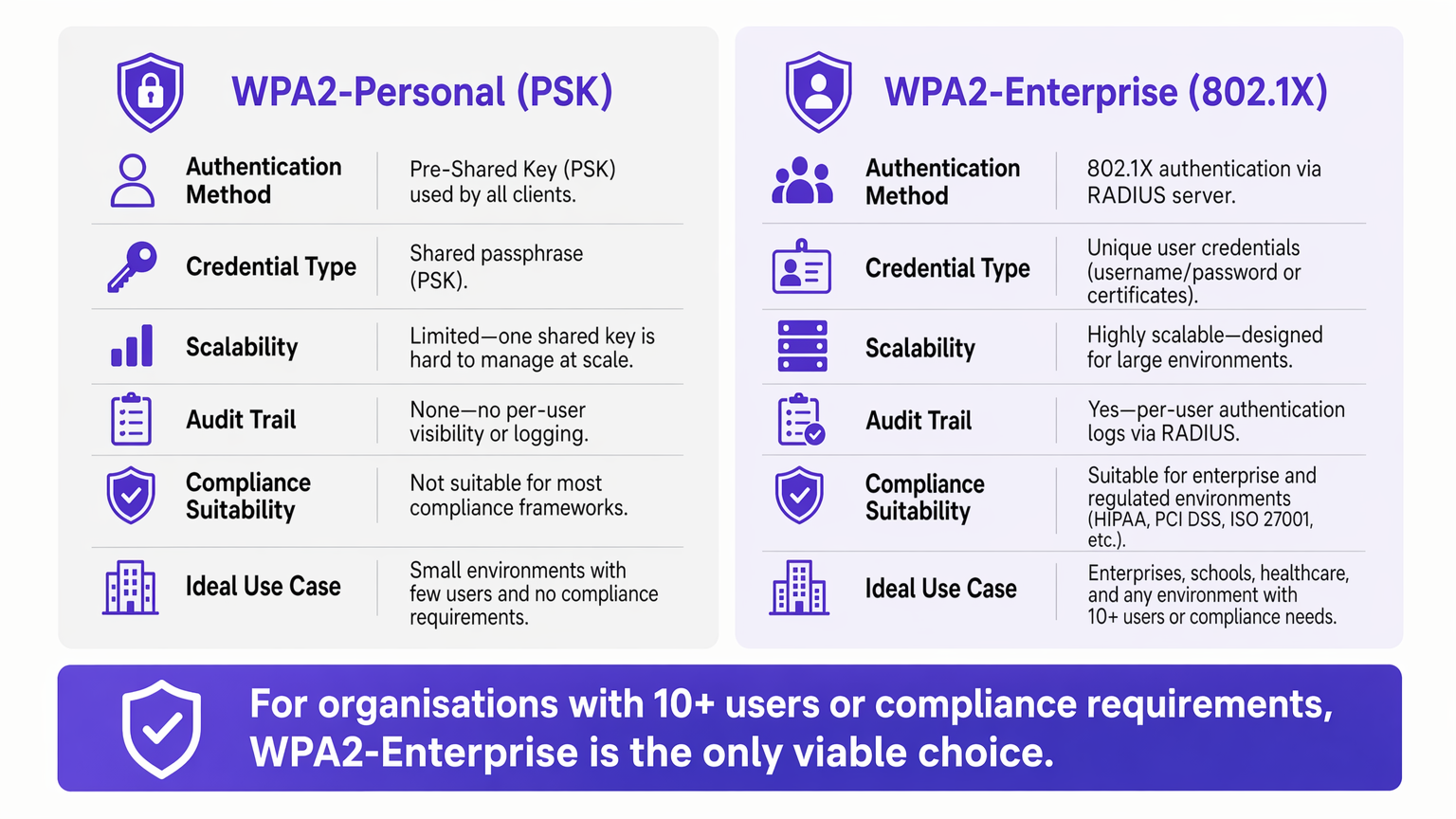

Para ambientes corporativos, a dependência do WPA2-Personal (Chave Pré-Compartilhada) apresenta um risco de segurança e operacional inaceitável. À medida que as redes escalam em vários locais, o gerenciamento de senhas compartilhadas torna-se um fardo administrativo, enquanto a falta de responsabilidade individual viola diretamente estruturas de conformidade como PCI DSS e ISO 27001.

WPA2-Enterprise, construído sobre o padrão IEEE 802.1X, muda fundamentalmente o paradigma de segurança ao autenticar usuários ou dispositivos individualmente via um servidor RADIUS. Este guia fornece a gerentes de TI, arquitetos de rede e diretores de operações de locais um plano prático para entender, implantar e gerenciar o WPA2-Enterprise. Exploramos a arquitetura técnica, comparamos protocolos de autenticação como PEAP e EAP-TLS, e detalhamos como plataformas modernas como a Purple fornecem gerenciamento de identidade contínuo para implantações de Guest WiFi seguras e em conformidade em ambientes de Varejo , Hotelaria e setor público.

Análise Técnica Aprofundada: Entendendo a Arquitetura 802.1X

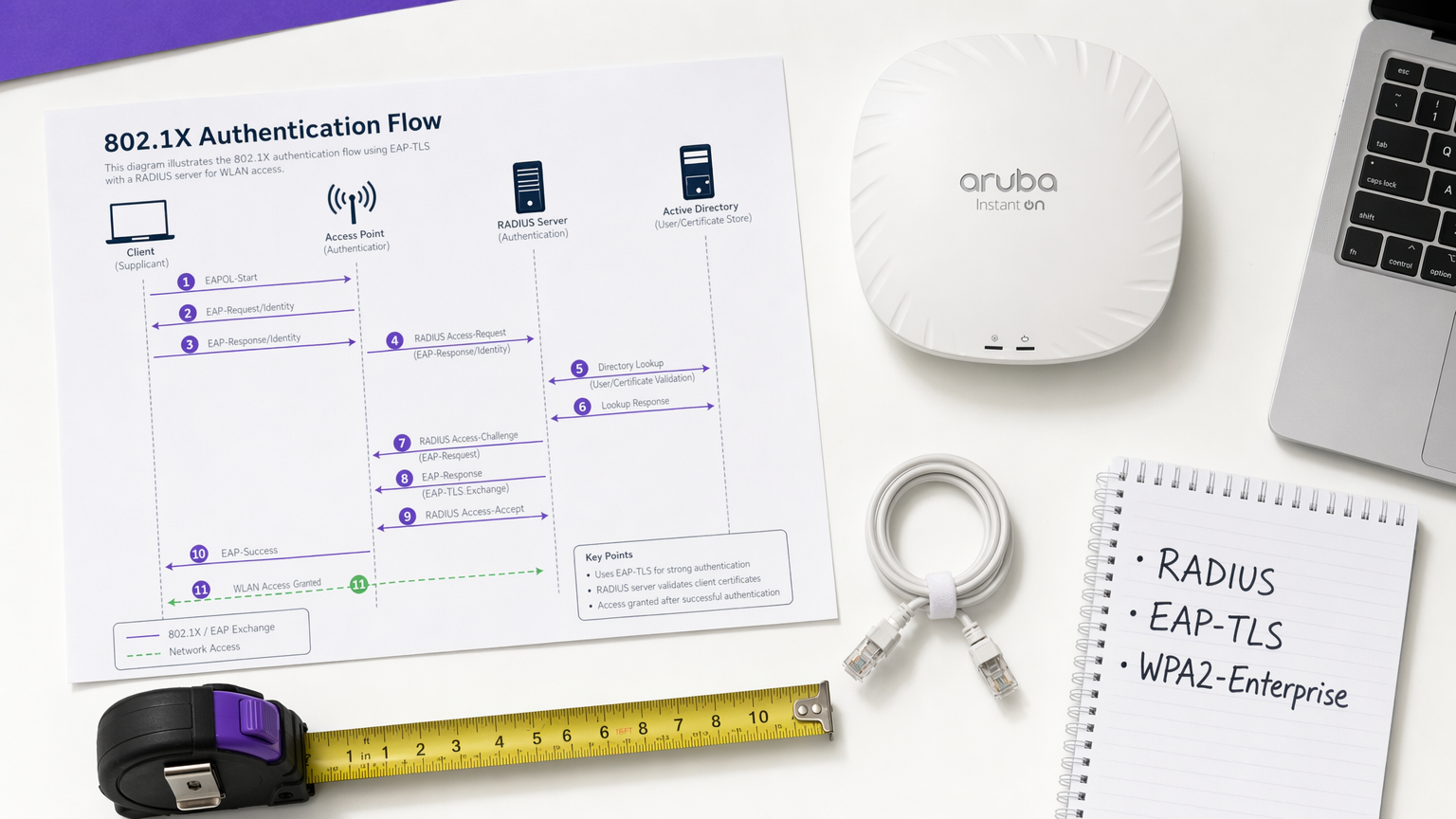

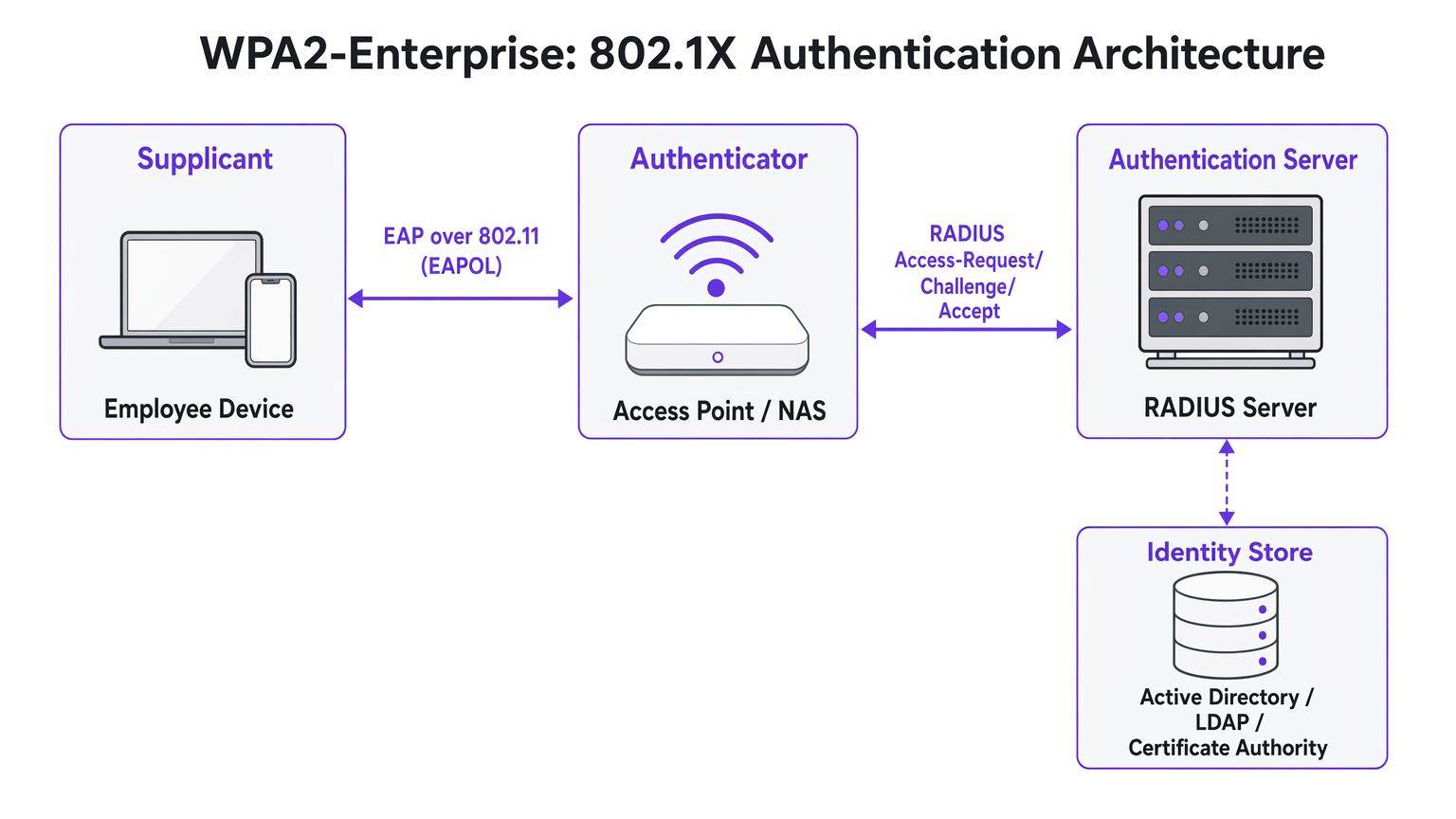

O principal diferencial do WPA2-Enterprise é o desacoplamento da criptografia da autenticação. Em um ambiente PSK, a senha serve tanto como credencial de autenticação quanto como semente de criptografia. Em um ambiente Enterprise, a rede depende da estrutura 802.1X, que introduz uma camada de autenticação dedicada composta por três componentes principais.

O Suplicante é o dispositivo cliente — um laptop, smartphone ou sensor IoT — solicitando acesso à rede. O Autenticador é o dispositivo de acesso à rede, tipicamente um ponto de acesso sem fio ou switch gerenciado, que bloqueia todo o tráfego até que a autenticação seja concluída com sucesso. O Servidor de Autenticação é o servidor RADIUS (Remote Authentication Dial-In User Service), que valida as credenciais contra um armazenamento de identidade como Active Directory, LDAP ou um serviço de diretório em nuvem.

A percepção arquitetônica crítica é que o Ponto de Acesso nunca valida diretamente as credenciais. Ele atua como um relé, encaminhando a troca de autenticação criptografada entre o Suplicante e o servidor RADIUS. Essa separação de preocupações é o que torna a arquitetura escalável e auditável.

Métodos EAP: Selecionando o Protocolo Correto

O Extensible Authentication Protocol (EAP) transporta os dados de autenticação dentro da estrutura 802.1X. A escolha do método EAP define tanto a postura de segurança quanto a complexidade de implantação de todo o sistema.

PEAP-MSCHAPv2 (Protected EAP) é o método mais amplamente implantado em ambientes corporativos. O servidor RADIUS apresenta um certificado digital para estabelecer um túnel TLS seguro. Dentro desse túnel, o usuário se autentica com um nome de usuário e senha padrão — tipicamente suas credenciais do Active Directory. O PEAP é popular porque não requer infraestrutura de certificado no lado do cliente e se integra diretamente com provedores de identidade existentes. No entanto, ele permanece vulnerável ao roubo de credenciais se os usuários aceitarem certificados de servidor fraudulentos durante um ataque Evil Twin.

EAP-TLS (Transport Layer Security) é o padrão ouro para implantações de alta segurança. Ele requer autenticação mútua de certificado: tanto o servidor quanto o dispositivo cliente devem apresentar certificados válidos. Como nenhuma senha é transmitida, os ataques de phishing são completamente neutralizados. A desvantagem é a complexidade da implantação — uma robusta Infraestrutura de Chave Pública (PKI) e uma plataforma de Gerenciamento de Dispositivos Móveis (MDM) são necessárias para distribuir certificados de cliente em escala.

| Critério | PEAP-MSCHAPv2 | EAP-TLS |

|---|---|---|

| Certificado de cliente necessário | Não | Sim |

| Risco de exposição de senha | Moderado (se a validação do certificado for ignorada) | Nenhum |

| Complexidade de implantação | Baixa a Média | Alta |

| Requisito de MDM | Opcional | Fortemente recomendado |

| Adequado para BYOD | Sim | Com portal de integração |

| Adequação à conformidade | Boa | Excelente |

Guia de Implementação: Transição para WPA2-Enterprise

A implantação do WPA2-Enterprise requer planejamento cuidadoso para evitar interrupções para o usuário. A seguinte abordagem faseada é recomendada para implantações corporativas de qualquer escala.

Fase 1: Preparação da Infraestrutura

Antes de habilitar o 802.1X, garanta que sua infraestrutura RADIUS seja resiliente. Seu servidor RADIUS é agora uma dependência de caminho crítico — se ele ficar indisponível, os usuários não poderão se autenticar. Para ambientes distribuídos, como grandes redes de Varejo ou instalações de Saúde , os serviços RADIUS hospedados em nuvem oferecem redundância integrada sem a sobrecarga de gerenciar servidores on-premise em cada local. Integre o servidor RADIUS com seu provedor de identidade central e verifique se as regras do firewall permitem tráfego UDP nas portas 1812 (autenticação) e 1813 (contabilidade) entre todos os Pontos de Acesso e o servidor RADIUS.

Fase 2: Gerenciamento de Certificados

Para implantações EAP-TLS, automatize completamente o provisionamento de certificados. Contar com usuários para instalar certificados manualmente resulta em alto volume de chamados de suporte e postura de segurança inconsistente. Use sua plataforma MDM — Microsoft Intune, Jamf ou equivalente — para enviar certificados silenciosamente para dispositivos corporativos. Para cenários BYOD, considere o portal de integraçãos como SecureW2 ou Foxpass que automatizam a instalação do perfil de configuração para dispositivos pessoais, reduzindo drasticamente a carga de trabalho do helpdesk.

Para implantações PEAP, certifique-se de que o certificado do servidor RADIUS seja emitido por uma Autoridade Certificadora pública já presente no armazenamento raiz confiável de todos os sistemas operacionais clientes. Evite certificados autoassinados em produção, pois eles geram avisos de confiança que treinam os usuários a aceitar erros de certificado — um risco de segurança significativo.

Fase 3: Piloto e Lançamento Faseado

Nunca execute uma transição abrupta. Comece com um grupo piloto — tipicamente o departamento de TI — em um SSID ou VLAN dedicado. Monitore os logs do RADIUS de perto para timeouts de autenticação, que indicam problemas de roteamento de rede, ou erros de confiança de certificado, que indicam lacunas na implantação de PKI. Uma vez que o piloto esteja estável, expanda para um único local ou andar, e então prossiga local por local. Mantenha a rede PSK legada em paralelo durante toda a migração e desative-a somente depois que todos os dispositivos tiverem sido migrados com sucesso.

Melhores Práticas para Operadores de Locais

Para ambientes de atendimento ao público, como estádios, centros de conferências e locais de Hospitalidade , o WPA2-Enterprise é cada vez mais relevante não apenas para redes de funcionários, mas também para acesso de convidados gerenciado.

Atribuição Dinâmica de VLAN é uma das características mais poderosas e subutilizadas do 802.1X. Em vez de transmitir múltiplos SSIDs para diferentes grupos de usuários — cada um adicionando sobrecarga de RF — você transmite um único SSID WPA2-Enterprise. Quando um usuário se autentica, o servidor RADIUS retorna atributos de atribuição de VLAN ao Access Point, colocando a sessão no segmento de rede apropriado com base na associação do usuário ao grupo. Um terminal de Ponto de Venda autenticando via EAP-TLS aterrissa na VLAN compatível com PCI; um gerente de loja autenticando via PEAP aterrissa na VLAN corporativa. Essa abordagem reduz significativamente o congestionamento de RF em ambientes densos.

Integração com Purple: A plataforma da Purple atua como um provedor de identidade contínuo para acesso seguro a WiFi. Sob a licença Connect, a Purple suporta OpenRoaming — um padrão da indústria que permite aos usuários roaming seguro entre redes participantes sem reautenticação. Isso é particularmente valioso para hubs de Transporte e operadores de múltiplos locais. Os dados de autenticação são alimentados diretamente no painel WiFi Analytics da Purple, fornecendo visibilidade por usuário para planejamento de capacidade e relatórios de conformidade.

Segmentação de Rede para IoT: Muitos dispositivos IoT legados — controladores HVAC, leitores de controle de acesso, impressoras legadas — não suportam 802.1X. Para esses dispositivos, implemente um SSID oculto separado usando WPA2-PSK com MAC Authentication Bypass (MAB), ou utilize Multi-PSK (MPSK) se suportado pelo seu fornecedor de Access Point. Não tente forçar dispositivos IoT legados para uma rede 802.1X; o custo operacional supera o benefício.

Para orientação sobre decisões complementares de arquitetura de rede, consulte Os Principais Benefícios do SD WAN para Empresas Modernas , que aborda como as sobreposições SD-WAN podem melhorar a acessibilidade RADIUS em locais distribuídos.

Solução de Problemas e Mitigação de Riscos

Os modos de falha mais comuns em implantações WPA2-Enterprise estão relacionados à confiança de certificado, acessibilidade da rede e compatibilidade de dispositivos.

O Aviso de "Servidor Não Confiável": Se os clientes receberem um aviso de que o certificado do servidor não pode ser verificado, o servidor RADIUS provavelmente está usando um certificado autoassinado ou um emitido por uma CA interna cuja raiz não foi implantada em todos os endpoints. Resolução: implante o certificado raiz da CA via Política de Grupo ou MDM, ou mude para um certificado de uma CA pública.

Timeouts RADIUS: Os clientes travam na tela de autenticação antes de falhar. A causa é quase sempre um problema de caminho de rede — o Access Point não consegue alcançar o servidor RADIUS, ou o tráfego UDP está sendo descartado por um firewall intermediário. Verifique as regras do firewall para as portas 1812 e 1813, e verifique o roteamento entre os Access Points e o servidor RADIUS.

Complexidade de Configuração do Android: O Android requer configuração explícita do nome de domínio do servidor RADIUS e do certificado CA para PEAP. Ao contrário do Windows, que pode detectar automaticamente essas configurações via Política de Grupo, os usuários Android devem configurá-las manualmente ou receber um perfil de configuração via um portal de integração. Esta é uma fonte comum de tickets de helpdesk durante o lançamento inicial.

Desvio de Relógio e Validade do Certificado: A autenticação baseada em certificado (EAP-TLS) é sensível à sincronização de tempo. Se o relógio de um dispositivo estiver significativamente dessincronizado, a validação do certificado falhará. Certifique-se de que o NTP esteja configurado corretamente em todos os dispositivos de rede e endpoints.

ROI e Impacto nos Negócios

A transição para WPA2-Enterprise oferece valor de negócio mensurável além da pura mitigação de riscos.

O ROI mais imediato vem da eliminação da sobrecarga operacional da rotação de senhas. Em uma cadeia de varejo com 50 locais, a rotação de uma senha WiFi compartilhada exige a atualização de cada dispositivo em cada local — potencialmente milhares de mudanças individuais. Com o WPA2-Enterprise, desprovisionar um funcionário é uma única ação no Active Directory, com efeito imediato em todos os locais.

Do ponto de vista da conformidade, o rastro de auditoria granular fornecido pelos logs RADIUS por usuário é uma vantagem significativa durante as avaliações PCI DSS, HIPAA e ISO 27001. Os auditores podem ver exatamente qual usuário se autenticou, de qual dispositivo, em que horário e por quanto tempo — um nível de visibilidade que é simplesmente impossível com chaves compartilhadas.

Finalmente, a inteligência de rede gerada pela autenticação por usuário alimenta diretamente o planejamento de capacidade e a detecção de anomalias. Plataformas como o WiFi Analytics da Purple podem revelar padrões no comportamento do dispositivo, períodos de pico de uso e demanda específica por local — dados que são inestimáveis tanto para o planejamento operacional quanto, no varejo e hospitalidade contextos, compreendendo o comportamento do visitante. Para considerações de design de splash page que complementam sua estratégia de acesso de convidado, consulte Os 10 Melhores Exemplos de Splash Page de WiFi (e o que os torna eficazes) .

Termos-Chave e Definições

802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides an authentication mechanism for devices attempting to connect to a LAN or WLAN. It defines the roles of Supplicant, Authenticator, and Authentication Server.

This is the underlying framework that makes WPA2-Enterprise possible. When an IT team says they are 'deploying 802.1X', they mean they are implementing this standard on their network infrastructure.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) management for users connecting to a network service.

The central server that validates credentials. Access Points do not check passwords; they ask the RADIUS server. RADIUS is the critical infrastructure component that must be made highly available.

Supplicant

The software client on an endpoint device that handles the 802.1X authentication negotiation. Built into modern operating systems including Windows, macOS, iOS, and Android.

When a user selects a WPA2-Enterprise network, the supplicant software on their device initiates the EAP exchange. Configuration of the supplicant — particularly certificate trust settings — is the most common source of end-user issues.

Authenticator

The network device — typically a wireless access point or managed switch — that enforces access control by blocking traffic until the RADIUS server returns an Access-Accept response.

The Access Point acts as a relay between the client and the RADIUS server. It enforces the policy but does not make the authentication decision itself.

EAP-TLS

Extensible Authentication Protocol — Transport Layer Security. An authentication method requiring both a server-side and a client-side digital certificate, providing mutual authentication without transmitting passwords.

The most secure EAP method. Recommended for managed corporate devices, PCI-scoped systems, and any environment where credential phishing is a significant threat vector.

PEAP

Protected Extensible Authentication Protocol. An authentication method that creates a server-authenticated TLS tunnel inside which standard username/password credentials are transmitted securely.

The most common EAP method for enterprise deployments due to its compatibility with existing Active Directory credentials and its relatively straightforward deployment. Vulnerable to Evil Twin attacks if server certificate validation is not enforced.

Dynamic VLAN Assignment

A capability of 802.1X whereby the RADIUS server instructs the Access Point to place an authenticated session onto a specific Virtual LAN based on the user's identity or group membership, using RADIUS tunnel attributes.

Enables network segmentation without multiple SSIDs. Critical for environments that need to separate PCI-scoped devices, corporate users, and IoT devices on a single wireless infrastructure.

Certificate Authority (CA)

A trusted entity that issues and manages digital certificates used to verify the identity of servers and clients in certificate-based authentication systems.

Required for EAP-TLS deployments. Organisations can use a public CA (whose root is pre-trusted by all devices) or an internal CA (whose root must be deployed to all endpoints via Group Policy or MDM).

OpenRoaming

A Wi-Fi Alliance standard that enables seamless, secure, and automatic WiFi connectivity across participating networks using identity federation, eliminating the need for manual re-authentication.

Increasingly relevant for venue operators and transport hubs. Purple supports OpenRoaming under its Connect licence, allowing venues to offer secure automatic connectivity to returning visitors.

Estudos de Caso

A 200-room hotel currently uses a single WPA2-Personal password for all back-of-house staff across housekeeping, maintenance, and management. When staff leave, the password is rarely changed due to the operational difficulty of updating all devices. The IT Director needs to secure the network without disrupting daily operations.

Deploy WPA2-Enterprise using PEAP-MSCHAPv2 integrated with the hotel's existing Azure Active Directory tenant. Staff authenticate using their individual corporate email address and password — credentials they already know. When an employee is terminated, disabling their Azure AD account instantly revokes WiFi access across all properties, with no device updates required. For shared devices such as housekeeping tablets that are not tied to a named user, deploy EAP-TLS with certificates pushed via Microsoft Intune. The certificates are bound to the device, not a user, so there is no password for staff to know or share. Run both the legacy PSK SSID and the new Enterprise SSID in parallel for four weeks during the migration, then decommission the PSK network once all devices are confirmed migrated.

A retail chain with 50 locations needs to ensure that Point of Sale (PoS) terminals are strictly isolated from the staff WiFi network to meet PCI DSS requirements. However, the network team wants to reduce RF overhead by broadcasting fewer SSIDs. Currently they broadcast four separate SSIDs per store.

Implement WPA2-Enterprise with Dynamic VLAN Assignment across all 50 locations. Configure the RADIUS server with two Network Policies: one matching PoS device certificates (issued via an internal CA and pushed via MDM) that returns VLAN 10 attributes, and one matching staff Active Directory group membership that returns VLAN 20 attributes. Broadcast a single corporate WPA2-Enterprise SSID at each location. When a PoS terminal authenticates via EAP-TLS, the RADIUS server instructs the Access Point to place that session on VLAN 10 — the PCI-scoped segment with restricted internet routing. When a store manager authenticates via PEAP, they land on VLAN 20 with standard corporate access. Reduce from four SSIDs to two (one Enterprise, one for legacy IoT devices on a hidden PSK SSID).

Análise de Cenário

Q1. Your organisation is migrating from WPA2-Personal to WPA2-Enterprise using PEAP. The helpdesk is receiving calls from Android users who cannot connect and are being prompted to enter a 'Domain' and to 'Validate CA certificate'. Windows devices are connecting without issue. What is the most likely cause, and how do you resolve it?

💡 Dica:Consider how Android handles server certificate validation compared to Windows, and what Group Policy can do that Android cannot receive automatically.

Mostrar Abordagem Recomendada

Android requires explicit manual configuration of the RADIUS server's domain name and the CA certificate for PEAP, unlike Windows which can receive these settings automatically via Group Policy. The resolution is to deploy an onboarding portal (such as SecureW2 or Foxpass) that generates and pushes a configuration profile to Android devices, automating the PEAP settings. Alternatively, if the RADIUS server uses a certificate from a public CA already trusted by Android, the CA certificate field can be set to 'Use system certificates' and the domain field populated with the RADIUS server's FQDN.

Q2. A stadium venue needs to provide secure WiFi to media and press during events. These are unmanaged personal laptops from dozens of different news organisations. MDM profiles cannot be installed. The IT team needs individual accountability and the ability to revoke access after the event. How should they design the authentication?

💡 Dica:EAP-TLS requires client certificates, which cannot be pushed to unmanaged devices without an onboarding portal. Consider what credential type is practical for short-term, unmanaged BYOD access.

Mostrar Abordagem Recomendada

Deploy WPA2-Enterprise using PEAP-MSCHAPv2. Generate unique, time-limited credentials (username and password) for each media organisation or individual journalist, stored in a temporary Active Directory OU or a cloud RADIUS user directory. Distribute credentials via a secure pre-event communication. Configure the RADIUS server to automatically disable these accounts after the event date. This provides individual accountability and instant revocation without requiring certificate installation on unmanaged devices.

Q3. During a network audit, it is confirmed that WPA2-Enterprise is functioning and users are authenticating successfully. However, the finance team's devices are appearing on the general staff subnet (VLAN 20) rather than the secure finance VLAN (VLAN 30). Where is the configuration error most likely located?

💡 Dica:Authentication success and authorisation policy enforcement are two separate functions. Which component is responsible for enforcing the VLAN assignment after authentication succeeds?

Mostrar Abordagem Recomendada

The error is in the RADIUS server's Network Policy configuration. For Dynamic VLAN Assignment to work, the RADIUS server must be configured to return three specific RADIUS attributes upon successful authentication for the finance group: Tunnel-Type (value: VLAN), Tunnel-Medium-Type (value: 802), and Tunnel-Private-Group-ID (value: 30). Additionally, the Access Point must be configured to accept and apply dynamic VLAN overrides from the RADIUS server — some AP configurations require this to be explicitly enabled. Verify both the RADIUS policy attributes and the AP's 802.1X VLAN override setting.