¿Alguna vez se ha preguntado cómo las redes a gran escala gestionan quién puede conectarse a su Wi-Fi o VPN? Imagine que su red es un club exclusivo. Un servidor RADIUS es el portero digital en la puerta, que decide quién entra, a qué puede acceder y mantiene un registro de su visita.

RADIUS significa Remote Authentication Dial-In User Service, un nombre que refleja su antigüedad pero no su importancia actual. Proporciona un marco centralizado para gestionar el acceso seguro a la red y es una pieza fundamental del rompecabezas para muchas empresas.

Comprendiendo la esencia de RADIUS

En esencia, un servidor RADIUS está diseñado para gestionar quién se conecta a su red. En lugar de configurar laboriosamente contraseñas y reglas de acceso en cada punto de acceso Wi-Fi, puerta de enlace VPN o switch de red, se utiliza una autoridad central para tomar todas las decisiones de seguridad.

Piénselo de esta manera: sin RADIUS, cada punto de acceso es su propio portero con una lista de invitados completamente separada. Esto se convierte rápidamente en una pesadilla administrativa. Con un servidor RADIUS, todos los porteros consultan a un único jefe de seguridad que tiene la lista maestra. Este enfoque se basa en un marco conocido como AAA.

Explicación del marco AAA de RADIUS

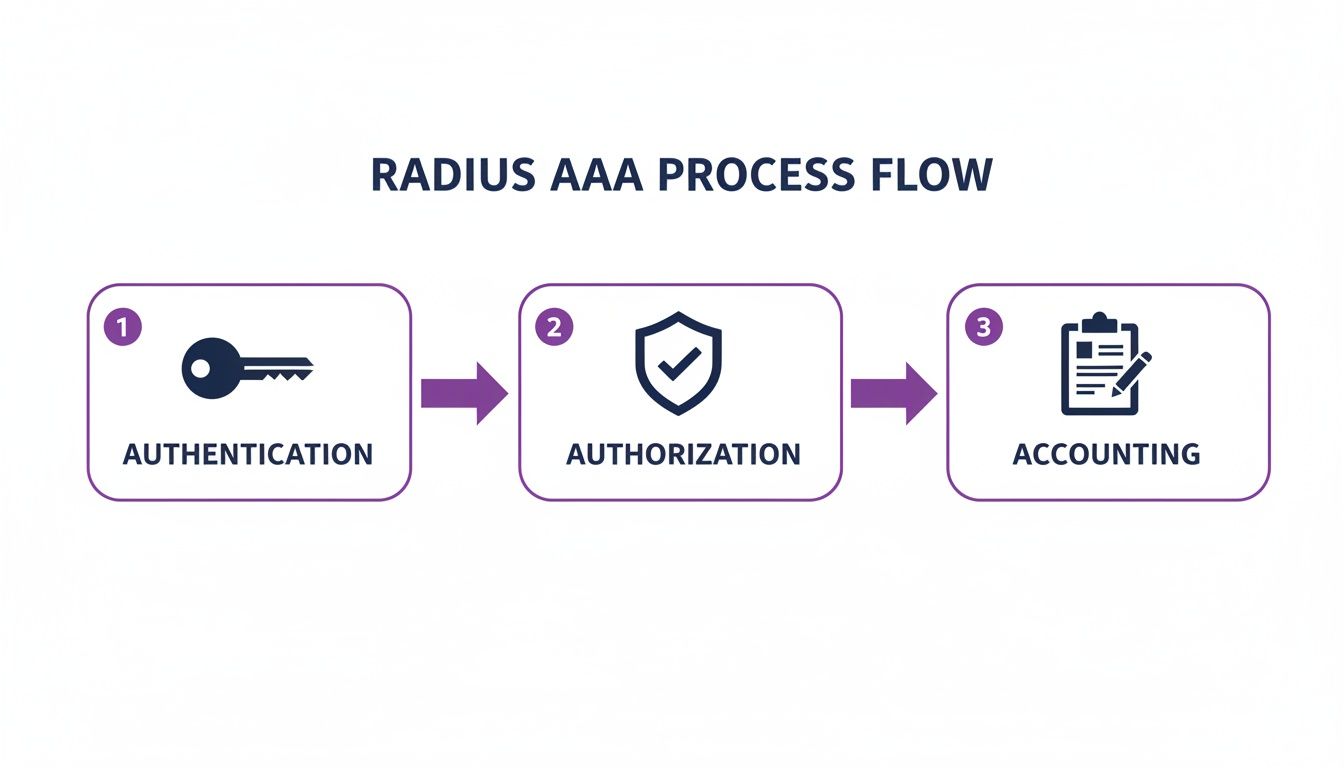

El verdadero poder de RADIUS proviene de sus tres funciones principales, a menudo llamadas el marco AAA. Este sencillo acrónimo desglosa exactamente lo que hace el servidor cada vez que alguien intenta conectarse.

La siguiente tabla ofrece un breve resumen de lo que hace cada componente en el proceso de autenticación, utilizando nuestra analogía del portero digital.

Este modelo AAA es la base de la seguridad de red moderna y escalable. Garantiza que el acceso no solo se conceda de forma segura, sino que también se gestione y supervise de forma eficaz, ofreciéndole una imagen completa de la actividad de la red desde un único punto de control central.

En última instancia, entender qué es un servidor RADIUS significa ver su papel como el guardián central de toda su red. Aplica sus reglas de seguridad de manera consistente para cada usuario y cada dispositivo, en todo momento.

Cómo funciona realmente la autenticación RADIUS

Para entender realmente lo que hace un servidor RADIUS, es necesario observar la rápida conversación que ocurre tras bambalinas cada vez que alguien intenta conectarse. Piense en ello como un apretón de manos secreto entre el dispositivo del usuario, el hardware de la red y el servidor RADIUS.

Todo este proceso, desde que un usuario escribe su contraseña hasta que se conecta, termina en segundos. Es una forma rápida, segura y centralizada de gestionar todas las decisiones de seguridad de su red.

Los actores clave en el proceso de autenticación

Antes de entrar en el paso a paso, conozcamos a los tres personajes principales involucrados en cada autenticación RADIUS. Cada uno tiene un trabajo muy específico que hacer.

- El suplicante (Supplicant): Es simplemente el dispositivo del usuario que intenta conectarse a la red, como una computadora portátil o un teléfono inteligente. Es el que suplica, o pide permiso para unirse.

- El servidor de acceso a la red (NAS): Es el guardián: el hardware al que se conecta primero su suplicante. Podría ser un punto de acceso Wi-Fi o un concentrador VPN. No toma la decisión de acceso por sí mismo; en cambio, actúa como un portero, pasando la solicitud al servidor RADIUS.

- El servidor RADIUS: Es el cerebro de toda la operación. Toma la solicitud del NAS, comprueba los datos del usuario en su base de datos y da el veredicto final: dejarlos entrar o mantenerlos fuera.

El flujo de comunicación paso a paso

Ahora, sigamos un único intento de conexión de principio a fin. Imagine a un usuario intentando conectarse al Wi-Fi de su empresa.

- La solicitud de conexión: El usuario encuentra la red Wi-Fi en su dispositivo y escribe sus datos de inicio de sesión (como un nombre de usuario y contraseña). Su dispositivo (el suplicante) envía esta información al punto de acceso Wi-Fi más cercano (el NAS).

- El mensaje de solicitud de acceso (Access-Request): El NAS no tiene idea de si estos detalles son correctos. Por lo tanto, agrupa la información del usuario en un mensaje RADIUS especial llamado Access-Request y lo reenvía al servidor RADIUS. Es fundamental destacar que la contraseña siempre está encriptada para que no pueda ser interceptada.

- Verificación y decisión: El servidor RADIUS recibe el Access-Request. Primero, verifica una clave secreta compartida previamente para asegurarse de que el mensaje proviene realmente de un NAS de confianza y no de un impostor. Luego, desencripta la contraseña y comprueba las credenciales en su directorio de usuarios (que podría ser una lista simple o un proveedor de identidad importante como Entra ID).

- Si los detalles son correctos, devuelve un mensaje de aceptación de acceso (Access-Accept) al NAS, que luego concede al usuario acceso a la red.

- Si los detalles son incorrectos, envía un mensaje de rechazo de acceso (Access-Reject) y se bloquea la conexión del usuario.

Protocolos heredados (PAP/CHAP): El Protocolo de Autenticación de Contraseña (PAP) es el más básico de todos, ya que envía contraseñas en texto sin formato o con una protección muy débil. Ahora se considera una importante brecha de seguridad y debe evitarse a toda costa. El Protocolo de Autenticación por Desafío Mutuo (CHAP) es un pequeño paso adelante, pero sigue sin ser rival para los métodos de ataque modernos.

Protocolos modernos (EAP): El Protocolo de Autenticación Extensible (EAP) es el estándar actual de la industria para el acceso seguro a la red, especialmente a través de Wi-Fi. EAP no es solo un protocolo; es un marco flexible que admite varios métodos altamente seguros. EAP-TLS se considera ampliamente el estándar de oro, utilizando certificados digitales tanto en el servidor como en el dispositivo del cliente para forjar una conexión de confianza fuertemente encriptada. Esta es la tecnología que impulsa la robusta autenticación 802.1X.

- Configuración compleja: Cada nuevo punto de acceso debe configurarse manualmente con la dirección IP del servidor RADIUS y el secreto compartido.

- Limitaciones de hardware: Es posible que su servidor no tenga la capacidad para manejar el aumento de la carga, lo que le obliga a realizar costosas actualizaciones de hardware.

- Gestión de usuarios lenta: La incorporación de un nuevo empleado o, lo que es más crítico, la revocación del acceso de alguien que se ha ido, puede ser un trabajo manual tedioso que crea retrasos en la seguridad.

- Gestión radicalmente simplificada: No hay más hardware que mantener ni configuraciones manuales que implementar.

- Postura de seguridad mejorada: ZTNA y las sincronizaciones automáticas de directorios reducen su riesgo.

- Experiencia de usuario superior: Acceso sin esfuerzo y sin contraseñas para todos.

Este flujo directo y seguro es el corazón del marco AAA del protocolo RADIUS: Autenticación, Autorización y Contabilidad.

Como muestra el diagrama, RADIUS se encarga de la Autenticación (¿quién es usted?), la Autorización (¿qué se le permite hacer?) y la Contabilidad (¿qué hizo?). Para muchas empresas, este proceso se inicia a través de una página de inicio de sesión de marca; puede obtener más información sobre esto en nuestra guía sobre qué es un Captive Portal . Toda esta secuencia es lo que hace de RADIUS un guardián tan confiable para las redes modernas.

Explorando diferentes configuraciones y protocolos RADIUS

Entender qué hace un servidor RADIUS es el primer paso. El siguiente, y posiblemente más crítico, es averiguar cómo configurarlo. No todas las implementaciones de RADIUS son iguales, y sus elecciones en torno a los protocolos y la ubicación del servidor tendrán un efecto masivo en la seguridad de su red y en la gestión diaria.

Estas decisiones se reducen realmente a qué tan segura debe ser su autenticación y cuánto tiempo puede dedicar su equipo de TI de manera realista a mantener todo en funcionamiento.

Piense en los protocolos que utiliza un servidor RADIUS como diferentes tipos de cerraduras en una puerta. Algunas son antiguas y fáciles de forzar, mientras que otras son modernas y casi impenetrables. Elegir la correcta es esencial.

Elegir el protocolo de autenticación adecuado

El protocolo de autenticación es simplemente el método utilizado para comprobar la identidad de un usuario. A lo largo de los años, estos métodos han evolucionado de estar peligrosamente obsoletos a ser increíblemente seguros.

Para cualquier empresa moderna, especialmente una que maneja datos confidenciales, el uso de un protocolo sólido basado en EAP no es negociable. Es la diferencia entre un candado endeble y la puerta de la bóveda de un banco para su red. Puede explorar los beneficios con más detalle aprendiendo sobre los beneficios de la autenticación 802.1X y cómo protege las redes corporativas.

Modelos de implementación local (On-Premise) frente a la nube

Más allá de los protocolos, su mayor decisión es dónde residirá realmente su servidor RADIUS. En realidad, tiene dos caminos principales: un servidor local tradicional que usted mismo gestiona o una solución moderna nativa de la nube. Los servidores RADIUS son fundamentales para controlar el acceso a la red en diversos entornos, incluidas aplicaciones especializadas como la gestión segura de servicios de hotspot Wi-Fi para invitados .

Un servidor RADIUS local tradicional significa que usted es responsable de todo. Tiene que configurar y mantener el hardware del servidor físico o virtual en su propio centro de datos. Esto conlleva una gran inversión inicial, requiere personal de TI especializado para la configuración y la aplicación de parches, y necesita una supervisión constante para mantenerlo en línea y seguro.

Por otro lado, una plataforma de autenticación nativa de la nube como Purple elimina por completo la necesidad de cualquier hardware en sus instalaciones. Todo el servicio AAA se gestiona para usted en la nube, lo que le brinda mucha más flexibilidad, escalado automático y una gestión increíblemente sencilla.

Tomar la decisión correcta entre un servidor RADIUS local y una plataforma nativa de la nube es una decisión crítica para cualquier administrador de TI o propietario de una empresa. La siguiente tabla desglosa las diferencias clave para ayudarle a ver qué modelo se alinea mejor con sus recursos y objetivos.

RADIUS local frente a autenticación nativa de la nube

En última instancia, la elección entre estos modelos a menudo se reduce a lo que prioriza una empresa. Si bien RADIUS local le brinda control directo, viene con el gran peso del costo y la complejidad. Para la mayoría de las empresas actuales, las soluciones en la nube ofrecen una alternativa mucho más ágil, segura y rentable, liberando a su equipo de TI para que se centre en cosas más importantes que simplemente mantener los servidores en funcionamiento.

Los dolores ocultos de los servidores RADIUS tradicionales

Si bien un servidor RADIUS es una gran mejora en la gestión de contraseñas de red individuales, el modelo local tradicional trae sus propios dolores de cabeza graves. Para muchos administradores de TI, el término 'RADIUS heredado' evoca imágenes de trasnochos, tickets de soporte frustrantes y un ciclo constante de mantenimiento.

Esta es simplemente la realidad de mantener en funcionamiento un servidor de autenticación en las instalaciones. Estos sistemas exigen una atención infinita. Necesitan parches de software regulares, actualizaciones del sistema operativo y supervisión del hardware solo para evitar que fallen. Cuando algo sale mal, y siempre sucede, la resolución de problemas puede convertirse en una pesadilla, exigiendo un conocimiento profundo y especializado que cada vez es más difícil de encontrar.

El impacto en el mundo real de RADIUS heredado

Los problemas con RADIUS local no son solo molestias técnicas; tienen un impacto directo en su negocio y en la experiencia de sus clientes. Imagine el caos cuando el Wi-Fi para invitados se cae durante la hora pico de registro de un hotel porque el servidor RADIUS ha fallado.

Los huéspedes se frustran, el personal de recepción se ve abrumado y el equipo de TI se queda luchando por arreglar un punto de falla único y complejo. Este escenario es demasiado común.

Una encuesta reciente en el sector hotelero del Reino Unido reveló que el 67 % de los operadores nombró el mantenimiento de RADIUS como uno de los principales dolores de cabeza de TI. El tiempo de inactividad promedió cuatro horas al mes por sitio, lo que afectó directamente al 15 % de los registros en horas pico y causó un daño real a la reputación. Puede leer más sobre los desafíos a los que se enfrentan las empresas del Reino Unido con la infraestructura de red en ispreview.co.uk .

El problema central es que un servidor RADIUS tradicional actúa como un cuello de botella. Es un sistema único y complejo del que depende todo, lo que lo hace frágil y difícil de gestionar a medida que su organización crece.

Por qué escalar es tan difícil

Los puntos débiles de RADIUS local solo empeoran a medida que su negocio se expande. Agregar una nueva ubicación de oficina o incluso solo más usuarios a un sitio existente no es una tarea sencilla. A menudo implica un proceso lento y manual que puede incluir:

Estas cargas operativas convierten lo que debería ser un activo de seguridad en una fuente constante de fricción. El alto mantenimiento, la falta de flexibilidad y la experiencia especializada requerida son precisamente la razón por la que tantas organizaciones buscan ahora una alternativa más inteligente y confiable para la autenticación de red.

El futuro de la autenticación está en la nube

Los continuos dolores de cabeza que supone gestionar un servidor RADIUS local tradicional han empujado a muchas empresas a buscar una forma mejor. Está claro que el futuro de la autenticación de red no consiste en apilar más hardware en una sala de servidores; se trata de pasar a la nube. Las plataformas modernas como Purple muestran un camino claro para alejarse de esa configuración torpe y de alto mantenimiento.

Estos servicios eliminan por completo la necesidad de un servidor en las instalaciones. En lugar de que su equipo de TI dedique su tiempo a actualizaciones de seguridad, mantenimiento y a preocuparse por la capacidad, toda esa responsabilidad se traslada a un proveedor dedicado. Esto libera a su personal capacitado para que se centre en proyectos que realmente impulsen el negocio.

Gestión simplificada y mayor seguridad

Las soluciones nativas de la nube aportan un nivel refrescante de simplicidad y seguridad. Se basan en ideas poderosas como el Acceso a la red de confianza cero (ZTNA), que funciona según un principio simple pero efectivo: "nunca confíes, siempre verifica". Cada intento de conexión se trata como una amenaza potencial hasta que se demuestre que es seguro.

Esta postura de seguridad está respaldada por integraciones directas con los proveedores de identidad que ya utiliza, como Microsoft Entra ID, Okta y Google Workspace. Cuando el estado de un empleado cambia en el directorio principal de su empresa (por ejemplo, si deja la empresa), su acceso a la red se revoca de forma instantánea y automática. Es un cambio simple que cierra una enorme brecha de seguridad y le brinda ganancias operativas masivas.

Por ejemplo, una plataforma nativa de la nube que se integra con Google Workspace redujo el tiempo de aprovisionamiento de usuarios de días a segundos en 300 sitios del Reino Unido, al tiempo que aumentó el tiempo de actividad al 99.99 %. Con una estimación de que los ayuntamientos del Reino Unido gastaron £450 millones en infraestructura RADIUS en 2025, está demostrado que plataformas como Purple reducen estos costos hasta en un 75 % a través de la autenticación en la nube. Para tener una mejor idea de las tendencias de conectividad en el Reino Unido, puede explorar la investigación completa sobre 5G e infraestructura de red de juniperresearch.com .

Creando una mejor experiencia de usuario

Dejando a un lado la seguridad, las plataformas en la nube ofrecen una experiencia mucho mejor para sus usuarios. Tecnologías como OpenRoaming hacen realidad una autenticación sin contraseñas fluida y segura. Después de una configuración única, los usuarios pueden conectarse de forma automática y segura en miles de lugares sin volver a ver una pantalla de inicio de sesión.

Esto crea un viaje sin fricciones tanto para los invitados como para los empleados, reemplazando los frustrantes Captive Portals con una conectividad encriptada y sin esfuerzo. Para cualquier empresa lista para modernizar su red, la nube ofrece un conjunto convincente de beneficios:

Esta evolución es parte de un cambio más amplio hacia soluciones de TI más flexibles y basadas en servicios. Puede obtener más información sobre esto leyendo nuestra guía sobre Networking as a Service .

Preguntas frecuentes sobre RADIUS

Abordemos algunas de las preguntas más comunes que escuchamos sobre RADIUS y cómo encaja en el panorama de TI moderno.

¿Sigue siendo relevante RADIUS hoy en día?

Los principios básicos que estableció RADIUS (Autenticación, Autorización y Contabilidad [AAA]) son más vitales que nunca para la seguridad de la red. Estableció el estándar de cómo controlamos el acceso a la red.

Sin embargo, el servidor RADIUS local tradicional es una tecnología de otra época. A menudo tiene dificultades para mantenerse al día con las demandas de seguridad actuales y simplemente carece de la agilidad que necesitan las empresas modernas. Las plataformas nativas de la nube han tomado el relevo, evolucionando esos principios AAA originales para ofrecer mejor seguridad, confiabilidad y una gestión mucho más sencilla, todo sin el costo y la complejidad del hardware físico.

¿Cuál es la diferencia entre RADIUS y Active Directory?

Ayuda pensar en ellos en términos de roles. Active Directory (o un equivalente moderno como Entra ID) es el directorio maestro: es la lista definitiva de quiénes son sus usuarios y qué se les permite hacer.

Un servidor RADIUS tradicional actúa como el guardián. Cuando alguien intenta conectarse al Wi-Fi, el servidor RADIUS comprueba sus credenciales con esa lista maestra en Active Directory. Sin embargo, las plataformas modernas en la nube como Purple se integran directamente con su proveedor de identidad, convirtiéndose efectivamente en el guardián y el verificador de directorios, todo en uno. Esto elimina la necesidad de un servidor RADIUS local separado como intermediario.

¿Puedo reemplazar mi servidor RADIUS sin reemplazar mi hardware de red?

Sí, absolutamente. Esta es una de las mayores ventajas de pasar a la nube. Las plataformas de autenticación modernas están diseñadas para ser independientes del hardware.

Se integran sin problemas con los puntos de acceso Wi-Fi y los switches que ya posee de proveedores líderes como Meraki , Aruba y Ruckus . Esto significa que puede deshacerse del costo y los dolores de cabeza de su servidor RADIUS local sin necesidad de una revisión de red disruptiva y costosa.

¿Listo para ir más allá de las limitaciones de RADIUS heredado? Descubra cómo Purple ofrece una autenticación segura y sin contraseñas, sin hardware y con una integración perfecta con el proveedor de identidad. Obtenga más información en purple.ai .