Cómo Conectar con Clientes: Estrategias Digitales para Negocios Físicos

Esta guía técnica de referencia autorizada detalla cómo los negocios con ubicación física —hoteles, cadenas minoristas, estadios y recintos del sector público— pueden implementar infraestructura WiFi empresarial como un motor de captura de datos de primera parte y de interacción con el cliente. Cubre la arquitectura completa, desde el diseño del Captive Portal y la autenticación sin interrupciones (IEEE 802.11u/Passpoint) hasta la integración con CRM, el cumplimiento de GDPR y un ROI medible. Los líderes de TI y los operadores de recintos encontrarán orientación de implementación práctica, estudios de caso reales y un marco de mitigación de riesgos que prioriza el cumplimiento.

🎧 Escucha esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado: Arquitectura de Conexión

- La Capa de Acceso: Autenticación e Incorporación

- La Capa de Inteligencia: Procesamiento de Datos y Análisis

- La Capa de Integración: Activación de los Datos

- Guía de implementación: Estrategia de despliegue neutral al proveedor

- Mejores prácticas para operadores de recintos

- Solución de problemas y mitigación de riesgos

- ROI e Impacto Empresarial

Resumen Ejecutivo

Para los líderes de TI que gestionan recintos físicos —ya sea un hotel de 500 habitaciones, un extenso complejo minorista o un estadio de alta capacidad— la red ya no es solo un centro de costos que proporciona acceso a internet. Es el conducto principal para comprender el comportamiento del cliente y generar ingresos. Los negocios físicos enfrentan un déficit crítico de datos en comparación con los competidores de comercio electrónico: un minorista en línea conoce cada clic, cada desplazamiento y cada carrito abandonado. Un recinto físico puede conocer a un cliente solo si utiliza una tarjeta de lealtad al pagar.

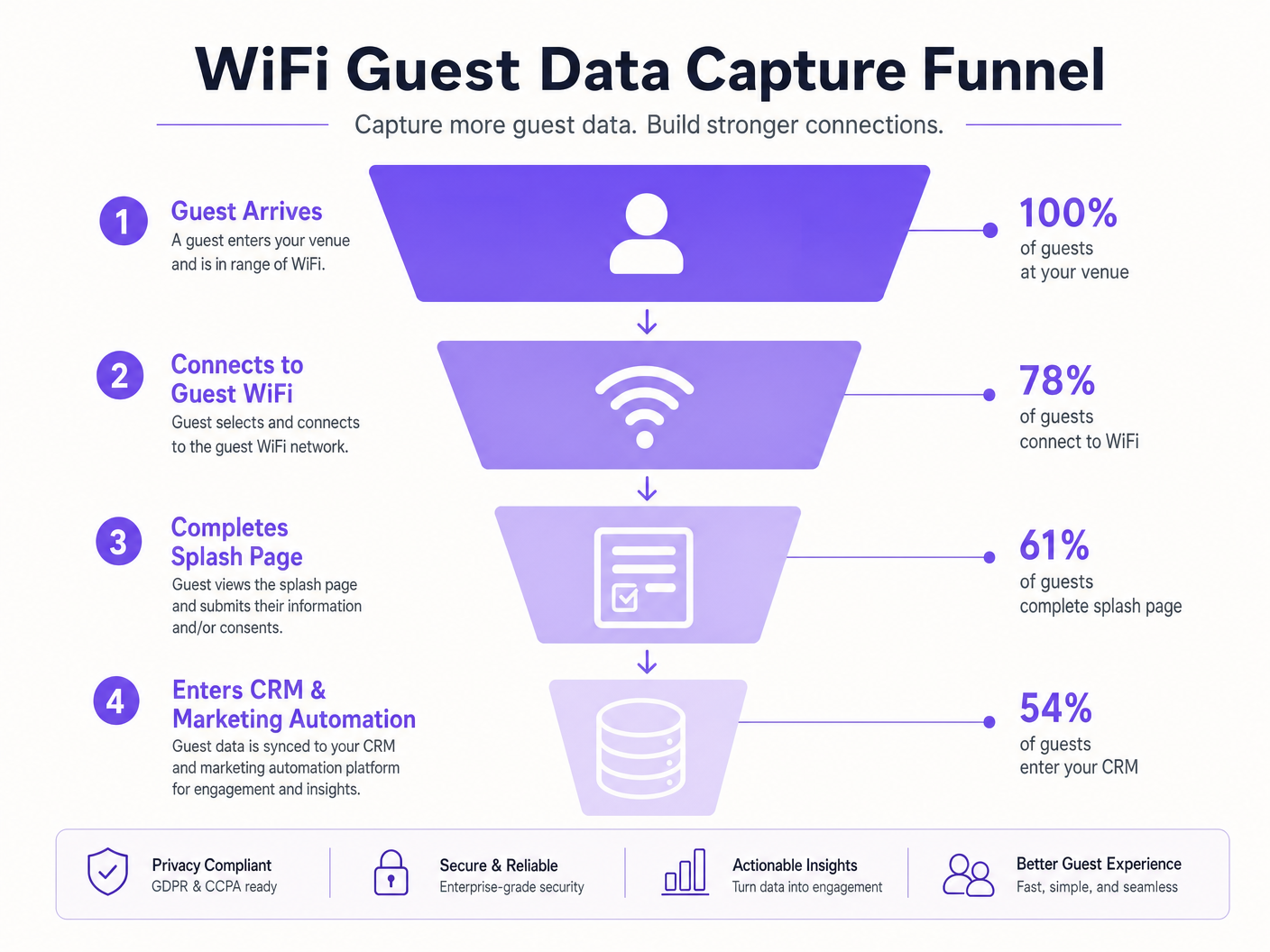

Esta guía detalla cómo cerrar esa brecha transformando la infraestructura pasiva de Guest WiFi en un motor activo y conforme de captura de datos. La implementación de una estrategia de conexión con el cliente de nivel empresarial requiere alinear la arquitectura de red con los objetivos de marketing. Al aprovechar los Captive Portals, los protocolos de autenticación sin interrupciones como Passpoint/OpenRoaming y las sólidas integraciones de API con sistemas CRM, los equipos de TI pueden ofrecer un ROI medible. Cubrimos los requisitos técnicos, las estrategias de implementación y las tácticas de mitigación de riesgos necesarias para construir una relación digital segura y escalable con sus visitantes físicos — en entornos de Retail , Hospitality , Healthcare y Transport .

Análisis Técnico Detallado: Arquitectura de Conexión

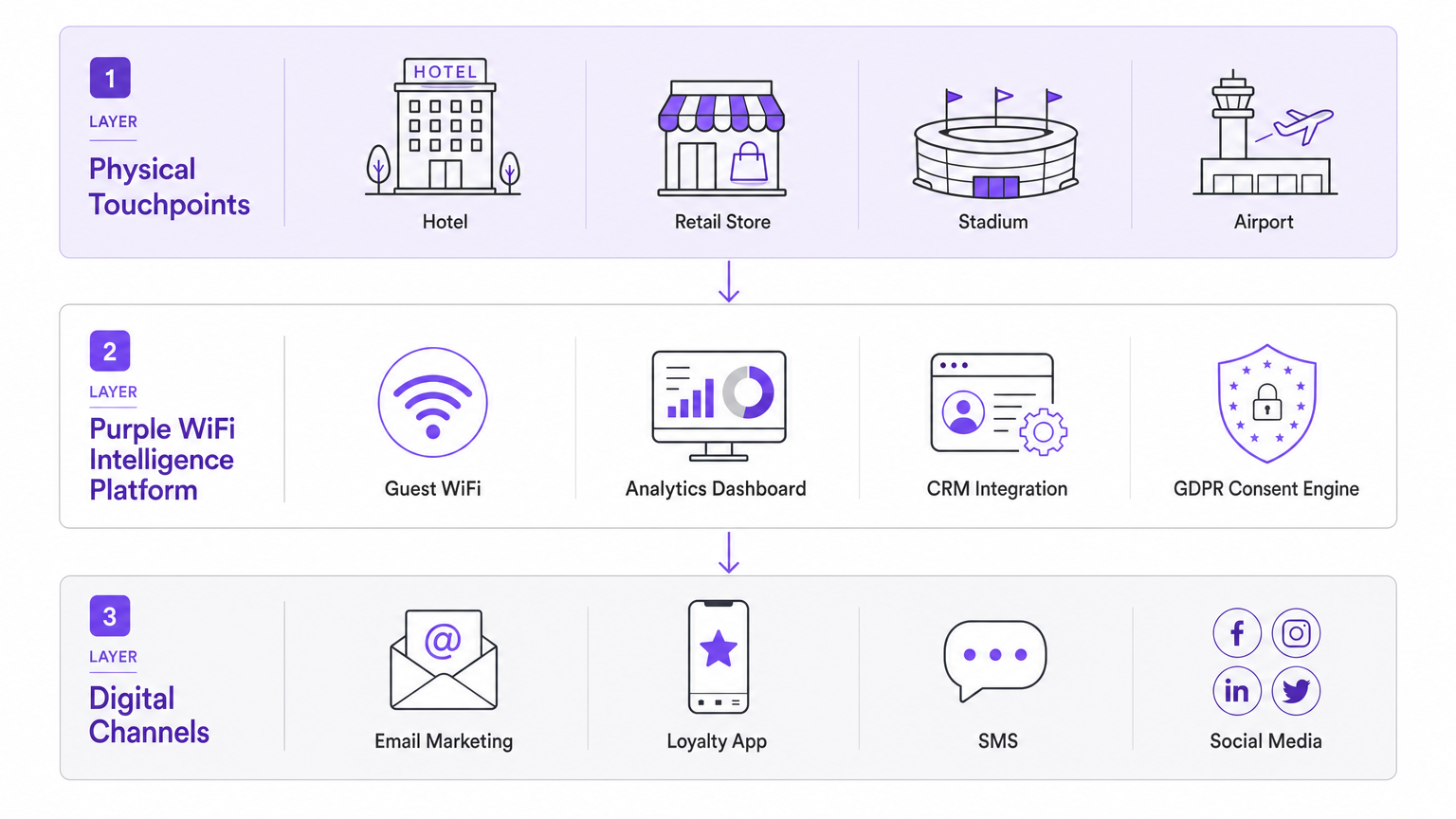

Conectar con los clientes digitalmente dentro de un espacio físico se basa en una arquitectura de múltiples niveles que equilibra una experiencia de usuario sin interrupciones con estrictos requisitos de seguridad y cumplimiento. La arquitectura se puede descomponer en tres capas funcionales: la Capa de Acceso, la Capa de Inteligencia y la Capa de Integración.

La Capa de Acceso: Autenticación e Incorporación

El Captive Portal tradicional sigue siendo un elemento fundamental, pero su ejecución debe evolucionar. Una implementación moderna aprovecha una página de bienvenida responsiva y renderizada dinámicamente que autentica a los usuarios mientras captura datos de primera parte. El portal debe ser "mobile-first" —la mayoría de los usuarios estarán en smartphones— y debe cargar en menos de dos segundos para evitar el abandono.

Optimización del Captive Portal: La página de bienvenida sirve como punto de contacto inicial, capturando el consentimiento explícito para el procesamiento de datos (cumplimiento de GDPR/CCPA) y recopilando datos demográficos básicos. Críticamente, debe implementar un perfilado progresivo —solicitando datos mínimos en la primera visita (por ejemplo, dirección de correo electrónico) y recopilando datos de perfil más ricos en visitas posteriores. Los recintos que exigen datos excesivos por adelantado ven consistentemente tasas de abandono que superan el 60%.

Autenticación sin Interrupciones (Passpoint/OpenRoaming): Para los visitantes recurrentes o clientes leales, la incorporación sin fricciones es fundamental. La implementación de IEEE 802.11u (Passpoint/Hotspot 2.0) permite que los dispositivos se autentiquen automáticamente de forma segura — utilizando WPA2/WPA3-Enterprise — sin intervención del usuario, replicando la experiencia de roaming celular. OpenRoaming extiende esto a través de una federación de redes participantes. Purple actúa como proveedor de identidad en este ecosistema, facilitando conexiones seguras y automáticas bajo su licencia Connect. Esto elimina el Captive Portal por completo para los usuarios registrados, ofreciendo una experiencia de nivel de operador.

La Capa de Inteligencia: Procesamiento de Datos y Análisis

Una vez que un dispositivo es autenticado, la infraestructura de red —puntos de acceso y controladores— genera una gran cantidad de datos de telemetría. Aquí es donde las plataformas de WiFi Analytics proporcionan un valor sustancial, transformando los eventos de red brutos en inteligencia de negocio accionable.

Análisis de Presencia y Ubicación: Al analizar las solicitudes de sondeo y los datos RSSI (Received Signal Strength Indicator), la plataforma calcula los tiempos de permanencia, las tasas de retorno y los patrones de tráfico peatonal en todo el recinto. Las implementaciones avanzadas utilizan la trilateración a través de múltiples puntos de acceso, o superposiciones de balizas BLE, para un posicionamiento interior granular con una precisión de pocos metros.

Hashing de MAC y Cumplimiento de Privacidad: Este es el límite crítico de cumplimiento. Antes de que un usuario proporcione consentimiento explícito a través del Captive Portal, el sistema no debe almacenar Información de Identificación Personal (PII). Las direcciones MAC sin procesar deben anonimizarse inmediatamente utilizando un hash criptográfico unidireccional (por ejemplo, HMAC-SHA256). Esto permite a la plataforma rastrear el comportamiento agregado —tiempo de permanencia, frecuencia de visitas de retorno— sin almacenar ninguna PII, manteniendo el cumplimiento con el Artículo 5 de GDPR y CCPA. Una vez que un usuario se autentica y proporciona su consentimiento, los datos de la red se unifican con su perfil de usuario completo.

La Capa de Integración: Activación de los Datos

Los datos que residen únicamente en un panel de control de red proporcionan un valor comercial limitado. La arquitectura debe admitir la exportación de datos en tiempo real a la pila de tecnología de marketing más amplia.

Arquitectura de API y Webhook: Las API RESTful y los webhooks robustos son esenciales para enviar perfiles de usuario autenticados y eventos de ubicación a plataformas CRM, herramientas de automatización de marketing y aplicaciones de lealtad. La integración debe ser bidireccional —la plataforma WiFi también debe recibir datos de clientes enriquecidos del CRM para personalizar la experiencia del portal para los visitantes recurrentes.

Interacción Basada en Disparadores: La integración permite flujos de trabajo automatizados y en tiempo real. Un webhook activado por un invitado que se conecta al WiFi puede iniciar una wcorreo electrónico de bienvenida o una oferta por SMS a segundos de la conexión. Un evento de ubicación activado por un cliente VIP que ingresa a una zona premium puede enviar una notificación personalizada a su aplicación móvil. Este es el mecanismo que convierte un evento de red pasivo en una acción de ingresos medible. Como se explora en nuestra guía sobre Cómo la personalización aumenta la lealtad del cliente y las ventas , la relevancia contextual es el principal impulsor de la conversión.

Guía de implementación: Estrategia de despliegue neutral al proveedor

Un despliegue exitoso requiere la colaboración interfuncional entre TI, marketing y operaciones. La siguiente secuencia se aplica en entornos de hostelería, comercio minorista y sector público.

Paso 1 — Definir la estrategia de datos: Antes de configurar los SSIDs, determine qué datos son realmente necesarios y qué objetivo comercial cumplen. ¿Está creando una lista de marketing por correo electrónico, impulsando descargas de aplicaciones, rastreando el tiempo de permanencia para la optimización operativa o reduciendo la dependencia de OTA? La respuesta dicta el diseño del Captive Portal, las integraciones requeridas y los KPI con los que se medirá el despliegue.

Paso 2 — Evaluación de la red y validación de la infraestructura: Asegúrese de que la infraestructura WLAN subyacente pueda soportar entornos de clientes de alta densidad. Esto implica estudios de sitio de RF, planificación de capacidad (con el objetivo de un mínimo de 25 clientes por punto de acceso en carga máxima) y validación del ancho de banda de backhaul. Para lugares de alto tráfico, evalúe si una Línea Dedicada es necesaria para garantizar los SLA de rendimiento y latencia.

Paso 3 — Configuración del Captive Portal: Diseñe una página de bienvenida móvil con una propuesta de valor clara. Implemente la creación de perfiles progresiva. Asegúrese de que el "walled garden" esté configurado correctamente para permitir el tráfico de preautenticación a todos los servicios requeridos (APIs de inicio de sesión social, URLs de tiendas de aplicaciones, pasarelas de pago). Implemente mecanismos de consentimiento claros e inequívocos para las comunicaciones de marketing — las casillas de verificación separadas para correo electrónico, SMS y uso compartido con terceros son la mejor práctica bajo GDPR.

Paso 4 — Configuración de la integración: Establezca conexiones API seguras entre la plataforma WiFi y el CRM. Mapee los campos de datos con precisión. Implemente puntos finales de webhook con manejo de errores robusto, lógica de reintento y confirmación de entrega. Valide que la marca de tiempo de Última Vista, la frecuencia de visita y los datos de ubicación del lugar estén llenando los campos correctos del CRM.

Paso 5 — Pruebas y validación: Realice pruebas rigurosas de extremo a extremo en todos los principales tipos de dispositivos (iOS, Android, Windows, macOS) y navegadores. Pruebe cada ruta de autenticación (correo electrónico, inicio de sesión social, Passpoint). Verifique el flujo de datos desde el borde de la red hasta el CRM utilizando perfiles de prueba. Documente y resuelva todos los problemas del "walled garden" antes del lanzamiento.

Paso 6 — Monitoreo y optimización continua: Después del despliegue, establezca paneles de control que rastreen la tasa de conversión del portal, la tasa de captura de datos, las tasas de error de la API y el éxito de la entrega de webhooks. Revíselos semanalmente durante el primer mes. Realice pruebas A/B de los diseños del portal para optimizar la conversión.

Mejores prácticas para operadores de recintos

Priorice el acceso sin fricciones: Cada paso adicional en el proceso de incorporación reduce la conversión. Utilice opciones de inicio de sesión social (OAuth 2.0) o protocolos de autenticación sin interrupciones cuando corresponda. El objetivo para un portal bien optimizado es un tiempo de conexión inferior a 30 segundos.

Articule el intercambio de valor: Los clientes esperan un beneficio tangible a cambio de sus datos. Indique claramente el beneficio en la página de bienvenida, ya sea acceso de alta velocidad, un descuento exclusivo o servicios mejorados del lugar. Los mensajes vagos o genéricos reducen significativamente las tasas de suscripción.

El engagement contextual impulsa el ROI: Aproveche los datos de ubicación para entregar mensajes relevantes en el momento adecuado. Un boletín semanal genérico es mucho menos efectivo que un SMS activado cuando un cliente entra en un departamento específico de una tienda minorista o en una zona específica de un establecimiento de hostelería. Este es el principio fundamental de cómo construir una conexión con los clientes en el comercio minorista y otros entornos físicos.

Segmente y personalice: Utilice la frecuencia de visita, el tiempo de permanencia y los datos demográficos capturados a través del portal para segmentar a su audiencia. Los visitantes por primera vez, los visitantes frecuentes y los visitantes inactivos deben recibir comunicaciones diferenciadas. Consulte nuestra guía Wie Personalisierung Kundenbindung und Umsatz steigert para obtener un marco detallado sobre la estrategia de personalización.

Monitoreo continuo: La estrategia de conexión digital no es un despliegue de "configurar y olvidar". Revise regularmente los análisis de conexión, las tasas de abandono del portal, los registros de integración y el rendimiento de la campaña. Las actualizaciones del sistema operativo de Apple y Google alteran con frecuencia el comportamiento de detección del Captive Portal, lo que requiere ajustes en el portal.

Solución de problemas y mitigación de riesgos

| Riesgo | Causa Raíz | Mitigación |

|---|---|---|

| Alta tasa de abandono del portal | "Walled garden" mal configurado; solicitudes de datos excesivas; tiempo de carga lento del portal | Auditar la lista blanca del "walled garden"; implementar la creación de perfiles progresiva; optimizar los activos del portal |

| Fallos en el inicio de sesión social | Servidores del proveedor de autenticación no incluidos en la lista blanca | Agregar todas las IPs/dominios de los puntos finales de OAuth al "walled garden" |

| Incumplimiento de GDPR | Consentimiento implícito; política de retención de datos faltante | Implementar casillas de verificación de consentimiento explícito; definir y hacer cumplir los períodos de retención; realizar auditorías DPA regulares |

| Fallos de sincronización de datos del CRM | Límites de tasa de API; cambios de esquema; fallos de entrega de webhook | Implementar alertas de error; usar lógica de reintento con retroceso exponencial; monitorear las tasas de entrega de webhook |

| Poca precisión de ubicación | Densidad de AP insuficiente; interferencia multitrayecto | Realizar estudio de RF; aumentar la densidad de AP en zonas objetivo; considerar superposición de balizas BLE |

| Alcance de PCI DSS intrusión | Red WiFi de invitados no segmentada correctamente de la red de pagos | Implementar una segmentación de red estricta (VLANs separadas); asegurar que el tráfico de invitados no pueda acceder a los sistemas POS |

ROI e Impacto Empresarial

La transición de una red de centro de costos a una plataforma generadora de ingresos es medible. Los siguientes KPIs proporcionan un marco para demostrar el impacto empresarial a la alta dirección.

| KPI | Definición | Referencia |

|---|---|---|

| Tasa de Captura de Datos | Porcentaje de visitantes del establecimiento que se autentican y proporcionan información de contacto | 40-65% (varía según el tipo de establecimiento y el diseño del portal) |

| Tasa de Crecimiento de la Lista de Correos | Nuevos contactos con consentimiento explícito por mes atribuidos al WiFi | Depende del establecimiento; seguir la tendencia mes a mes |

| Ingresos Atribuidos a Campañas | Ingresos de clientes adquiridos a través del portal WiFi, rastreados vía CRM | Requiere seguimiento UTM y atribución de CRM |

| Tasa de Visitas Recurrentes | Porcentaje de usuarios de WiFi que regresan en 30/60/90 días | La línea base varía; seguir el aumento post-campaña |

| Tiempo de Permanencia | Tiempo promedio que los usuarios conectados pasan en el establecimiento | Referencia operativa; usar para optimizar la distribución y el personal |

| Tasa de Descarga de la App | Porcentaje de usuarios del portal que descargan la aplicación del establecimiento | Objetivo 15-25% con un fuerte incentivo |

Caso de Estudio: Grupo Hotelero Boutique (200 habitaciones, 3 propiedades)

Un grupo hotelero boutique implementó la plataforma de WiFi para invitados de Purple en tres propiedades, integrándola con su PMS y plataforma de email marketing existentes. El Captive Portal se configuró para identificar a los huéspedes que habían reservado a través de OTAs y ofrecerles una oferta personalizada para una reserva directa en su próxima estancia. En seis meses, el grupo reportó un aumento del 22% en las consultas de reserva directa de huéspedes recurrentes, un crecimiento del 41% en su base de datos de correos electrónicos con consentimiento explícito, y una reducción medible en los costos de comisión de OTA. La implementación se amortizó en el primer trimestre.

Caso de Estudio: Cadena Minorista Regional (45 tiendas)

Una cadena minorista regional implementó WiFi para invitados en 45 tiendas, integrando la plataforma con su CRM de lealtad. El análisis de ubicación identificó que una proporción significativa de clientes que visitaron la sección de artículos para el hogar no procedieron a la compra. Una campaña de SMS activada — enviada a clientes que habían permanecido en esa sección por más de tres minutos sin realizar una transacción — ofreciendo un 10% de descuento, impulsó un aumento del 17% en la conversión para esa categoría específica. La campaña fue diseñada, implementada y generó resultados en las primeras cuatro semanas desde la puesta en marcha de la plataforma WiFi.

Términos clave y definiciones

Captive Portal

A web page that a user of a public-access network is required to interact with before full internet access is granted. Used for authentication, payment processing, or capturing consent and demographic data.

The primary interface for converting an anonymous physical visitor into a known digital profile. Portal design and load speed directly impact data capture rates.

MAC Hashing

A cryptographic process (typically HMAC-SHA256) that irreversibly anonymises a device's Media Access Control (MAC) address. Allows venues to track aggregate footfall and dwell time without storing Personally Identifiable Information (PII) prior to explicit user consent.

Crucial for maintaining GDPR Article 5 and CCPA compliance while still gathering valuable operational analytics from unauthenticated devices.

Passpoint (Hotspot 2.0 / IEEE 802.11u)

An industry standard that streamlines network access, allowing devices to automatically and securely connect to participating WiFi networks using WPA2/WPA3-Enterprise credentials without requiring user interaction or captive portal completion.

Essential for delivering a frictionless, cellular-like roaming experience for loyal customers and mobile app users. Eliminates the captive portal for enrolled devices.

OpenRoaming

A Wireless Broadband Alliance (WBA) federation that enables users to seamlessly and securely roam between participating WiFi networks and cellular networks without repeated manual authentication. Built on Passpoint/IEEE 802.11u.

Provides a seamless connectivity experience across multiple venues and operators. Purple acts as an identity provider within the OpenRoaming federation under its Connect licence.

Walled Garden

A network configuration on the controller or firewall that permits unauthenticated users access to a specific, restricted set of IP addresses or domains before full network access is granted.

Required for enabling social logins (OAuth), promoting app downloads, or providing access to payment pages on the captive portal. Misconfiguration is the leading cause of portal authentication failures.

RSSI (Received Signal Strength Indicator)

A measurement of the power level of a received radio signal, expressed in dBm. Used by analytics platforms to estimate the proximity of a device to a specific access point.

The foundational metric for calculating dwell time, footfall density, and basic indoor location tracking. Accuracy improves significantly when trilateration is applied across three or more access points.

Progressive Profiling

A data collection strategy that gathers customer information incrementally across multiple interactions or visits, rather than requesting a comprehensive profile upfront.

Improves captive portal conversion rates by reducing friction during initial onboarding. Particularly effective in retail and hospitality environments where repeat visits are common.

Webhook

An HTTP callback mechanism that sends a real-time data payload to a specified endpoint URL when a defined event occurs in the source system.

Used to trigger real-time actions in external systems (CRM updates, SMS sends, push notifications) the moment a specific network event occurs (user connection, zone entry, dwell threshold exceeded).

First-Party Data

Data collected directly from customers through owned channels and interactions, with explicit consent. Includes email addresses, demographic information, and behavioural data captured via the captive portal.

Increasingly valuable as third-party cookie deprecation limits digital advertising targeting. WiFi-captured first-party data is a strategic asset for physical-location businesses.

Casos de éxito

A 200-room boutique hotel wants to increase direct bookings and reduce reliance on OTAs (Online Travel Agencies). They currently offer an open, unauthenticated guest WiFi network with no data capture.

- Deploy a captive portal requiring email authentication or social login (OAuth 2.0). 2. Integrate with the Property Management System (PMS) via API to identify which guests booked via OTAs at the point of WiFi authentication. 3. Configure an API integration with the marketing automation platform to sync authenticated guest profiles. 4. Set up an automated trigger workflow: when a guest authenticates, the system checks the PMS booking source. If the source is an OTA, a personalised email is triggered offering a direct-booking discount or loyalty perk for their next stay. 5. Configure a post-stay automated email sequence (triggered 48 hours after check-out) reinforcing the direct booking value proposition. 6. Track conversion via UTM parameters on all direct booking links in the email campaigns.

A large stadium (capacity 60,000) wants to improve the fan experience and drive in-seat food and beverage ordering via their mobile app, but app adoption is currently below 8% of attendees.

- Implement OpenRoaming/Passpoint for enrolled app users to provide automatic, frictionless connectivity in the high-density environment — this also provides a strong incentive for app download. 2. Configure the captive portal (for non-roaming users) to feature the app download as the primary call-to-action, with a clear incentive (e.g., a free drink on first in-seat order). 3. Utilise location analytics to identify congested areas (concourse bars, specific concession stands) based on real-time dwell time data. 4. Configure location-based push notifications (via the app) or SMS messages — triggered when a recognised user device is detected in a high-congestion zone — directing fans to less crowded concessions or offering in-seat delivery. 5. Post-event, trigger a re-engagement email to all authenticated attendees with a personalised highlight reel link and a prompt to pre-register for the next event.

Análisis de escenarios

Q1. A retail chain is experiencing a 70% drop-off rate on their captive portal. Users connect to the SSID but abandon the splash page before authenticating. The portal offers Facebook and Google login options. What is the most likely architectural or configuration issue, and how would you diagnose and resolve it?

💡 Sugerencia:Consider what network access is required before authentication is complete, and what services the portal depends on.

Mostrar enfoque recomendado

The most likely issue is a misconfigured walled garden. The captive portal is attempting to load Facebook and Google OAuth authentication endpoints, but those domains and IP ranges have not been whitelisted in the pre-authentication walled garden. The browser silently fails to load the login scripts, presenting the user with a broken or unresponsive portal. Diagnosis: inspect browser developer tools on a test device connected to the guest SSID — look for blocked requests (HTTP 403 or connection timeout) to oauth.facebook.com, accounts.google.com, and associated CDN domains. Resolution: add all required OAuth endpoint domains and IP ranges to the walled garden whitelist on the network controller. Also audit for any CDN assets (JavaScript, CSS) loaded by the portal itself that may be blocked. Secondary consideration: if the form is also too long, implement progressive profiling to reduce friction further.

Q2. A public sector venue (a large municipal library) needs to track visitor dwell time and return visit frequency to justify staffing levels and opening hours to the council. They cannot require users to register or log in due to their public access mandate. How do you deliver this analytics capability while strictly adhering to GDPR?

💡 Sugerencia:Consider how to identify returning devices without storing any Personally Identifiable Information.

Mostrar enfoque recomendado

Deploy passive presence analytics using MAC hashing. The access points detect probe requests from all devices in range — including those that never connect to the WiFi. The analytics platform immediately applies a one-way cryptographic hash (e.g., HMAC-SHA256 with a rotating salt) to each detected MAC address. The resulting hash is stored, not the original MAC address. This allows the system to recognise a returning hashed identifier (calculating return visit frequency and dwell time) without ever storing PII. Under GDPR, a properly implemented hashed MAC address is considered pseudonymous data rather than personal data, provided the original MAC cannot be reverse-engineered — which a one-way hash with a secure salt ensures. The venue should document this processing activity in their Record of Processing Activities (RoPA) and include it in their privacy notice as a legitimate interest basis for operational analytics.

Q3. A stadium IT director wants to trigger a personalised SMS offer to VIP season ticket holders the moment they enter the premium hospitality lounge, offering them a complimentary drink. Design the technical architecture required to deliver this in real time.

💡 Sugerencia:Think about how the system identifies the user, determines their location, and triggers the outbound communication.

Mostrar enfoque recomendado

This requires a four-component integration architecture. First, identity resolution: the CRM/ticketing system must be synchronised with the WiFi platform, mapping VIP season ticket holder records to their authenticated WiFi device profiles (MAC address or Passpoint credential). Second, zone definition: the premium lounge must be defined as a named location zone in the WiFi analytics platform, using access point trilateration or a BLE beacon overlay to create a precise geographic boundary. Third, event triggering: a webhook must be configured on the WiFi platform to fire when a recognised VIP device is detected within the lounge zone. Fourth, SMS dispatch: the webhook payload (containing the user identifier and zone entry timestamp) is sent to the SMS gateway API, which looks up the user's mobile number from the CRM and dispatches the personalised offer message. End-to-end latency from zone entry to SMS delivery should target under 30 seconds. Ensure the user has provided explicit SMS marketing consent in their CRM profile before dispatching.

Q4. Your organisation is deploying guest WiFi across a 45-store retail chain. The CISO has raised concerns about PCI DSS scope creep — specifically, that guest WiFi traffic could potentially reach the payment card network. How do you architect the network to address this risk?

💡 Sugerencia:Consider network segmentation standards and the principle of least privilege.

Mostrar enfoque recomendado

Strict network segmentation is the primary control. The guest WiFi SSID must be isolated on a dedicated VLAN that has no Layer 2 or Layer 3 connectivity to the payment card network (the Cardholder Data Environment, or CDE). This is enforced at the network controller and validated at the firewall. Specifically: 1) The guest VLAN must be terminated on a separate firewall zone with an explicit deny-all rule for any traffic destined for CDE IP ranges. 2) The guest SSID should route directly to the internet via a separate uplink or a DMZ, bypassing the internal corporate network entirely. 3) Conduct a network segmentation test (penetration test) as part of the PCI DSS assessment to verify that a device on the guest VLAN cannot reach any CDE system. 4) Document the segmentation architecture in the PCI DSS scoping documentation. This approach removes the guest WiFi network from PCI DSS scope entirely, provided the segmentation is robust and validated.