Cómo Recopilar Datos de Clientes en Tienda: Una Guía para Minoristas

Esta guía de referencia técnica proporciona a los gerentes de TI, arquitectos de red y directores de operaciones de locales un marco práctico para construir conjuntos de datos de clientes de primera mano en ubicaciones físicas de venta minorista. Cubre la arquitectura de implementación, las obligaciones de cumplimiento y las estrategias de integración para Guest WiFi, sistemas POS, programas de lealtad y quioscos de encuestas. La guía relaciona cada método de recopilación con resultados comerciales medibles, con escenarios de implementación concretos de entornos minoristas, hoteleros y de eventos.

🎧 Escucha esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado

- El Ecosistema de Recopilación de Datos en Tienda

- Arquitectura de Red y Estándares de Seguridad

- Aleatorización de MAC Address: El Desafío Técnico Crítico

- Guía de Implementación

- Fase 1: Evaluación de Infraestructura y Mapeo de Datos

- Fase 2: Configuración y Optimización del Captive Portal

- Fase 3: Integración y Automatización de Flujos de Trabajo

- Mejores Prácticas

- Solución de Problemas y Mitigación de Riesgos

- ROI e Impacto Comercial

Resumen Ejecutivo

Para los minoristas y operadores de locales modernos, la tienda física representa la mayor fuente sin explotar de datos de clientes de primera mano. Mientras que las plataformas de comercio electrónico capturan de forma nativa cada clic, tiempo de permanencia y evento de conversión, las ubicaciones físicas a menudo operan con brechas críticas de visibilidad: sabiendo lo que se vendió en la caja, pero no quién lo compró, cuánto tiempo se quedaron o si regresarán. Esta guía proporciona la arquitectura técnica y las estrategias de implementación necesarias para capturar, asegurar y activar datos de clientes en tienda a escala.

Los gerentes de TI y los arquitectos de red deben equilibrar experiencias de usuario fluidas con estrictos requisitos de cumplimiento bajo GDPR y PCI DSS, junto con sólidos estándares de seguridad de red que incluyen WPA3 e IEEE 802.1X. Al implementar soluciones integradas en Guest WiFi , sistemas de punto de venta y programas de lealtad, las organizaciones pueden transformar el tráfico anónimo en inteligencia accionable. Esta referencia proporciona un marco neutral para el proveedor para implementar estas tecnologías, con puntos de integración específicos para la plataforma WiFi Analytics de Purple.

Análisis Técnico Detallado

El Ecosistema de Recopilación de Datos en Tienda

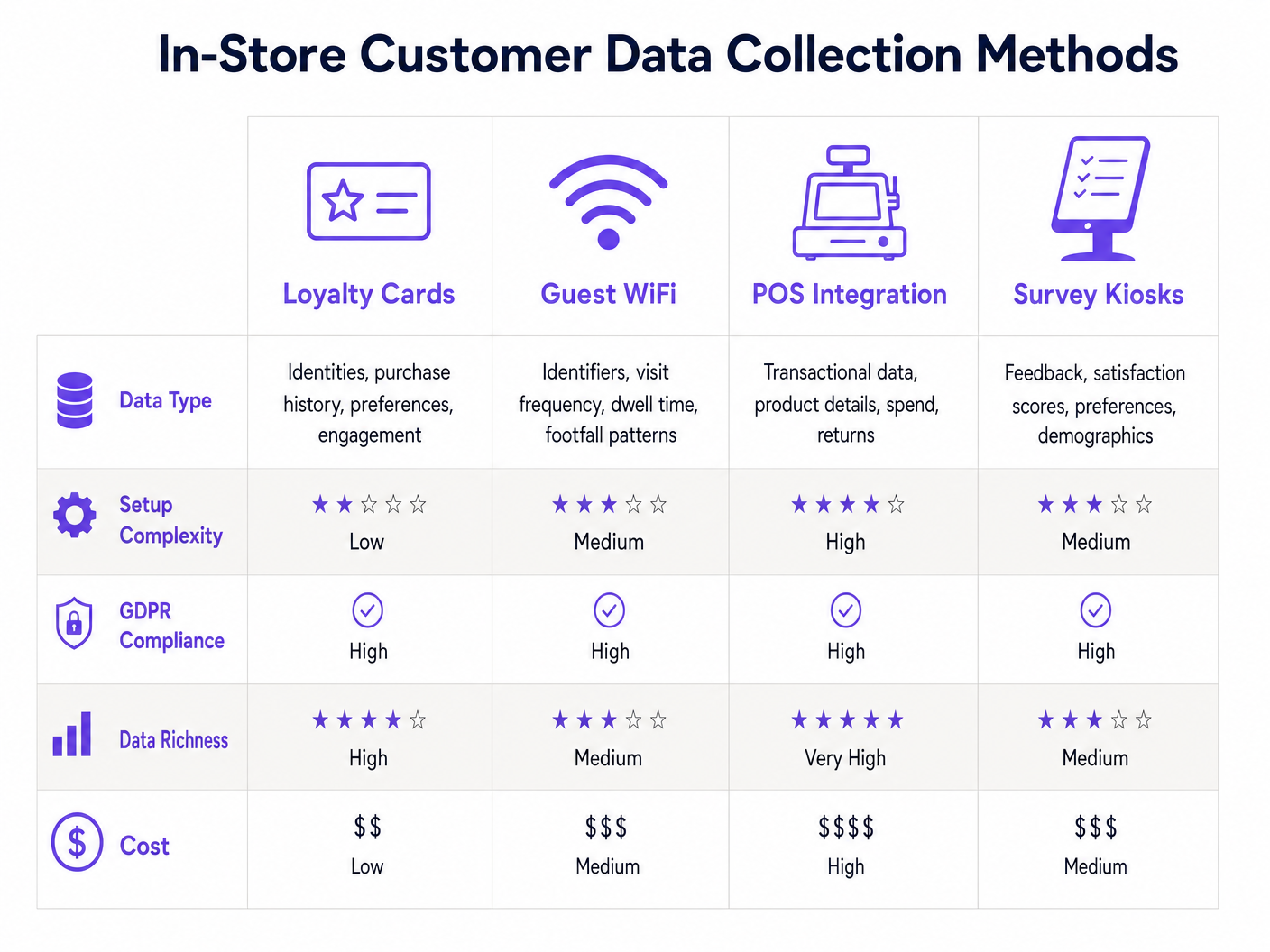

Construir un conjunto de datos de primera mano completo en una ubicación física requiere un enfoque de múltiples capas. Ningún método de recopilación individual proporciona una imagen completa; las implementaciones más sólidas combinan vectores complementarios que capturan diferentes dimensiones de la relación con el cliente.

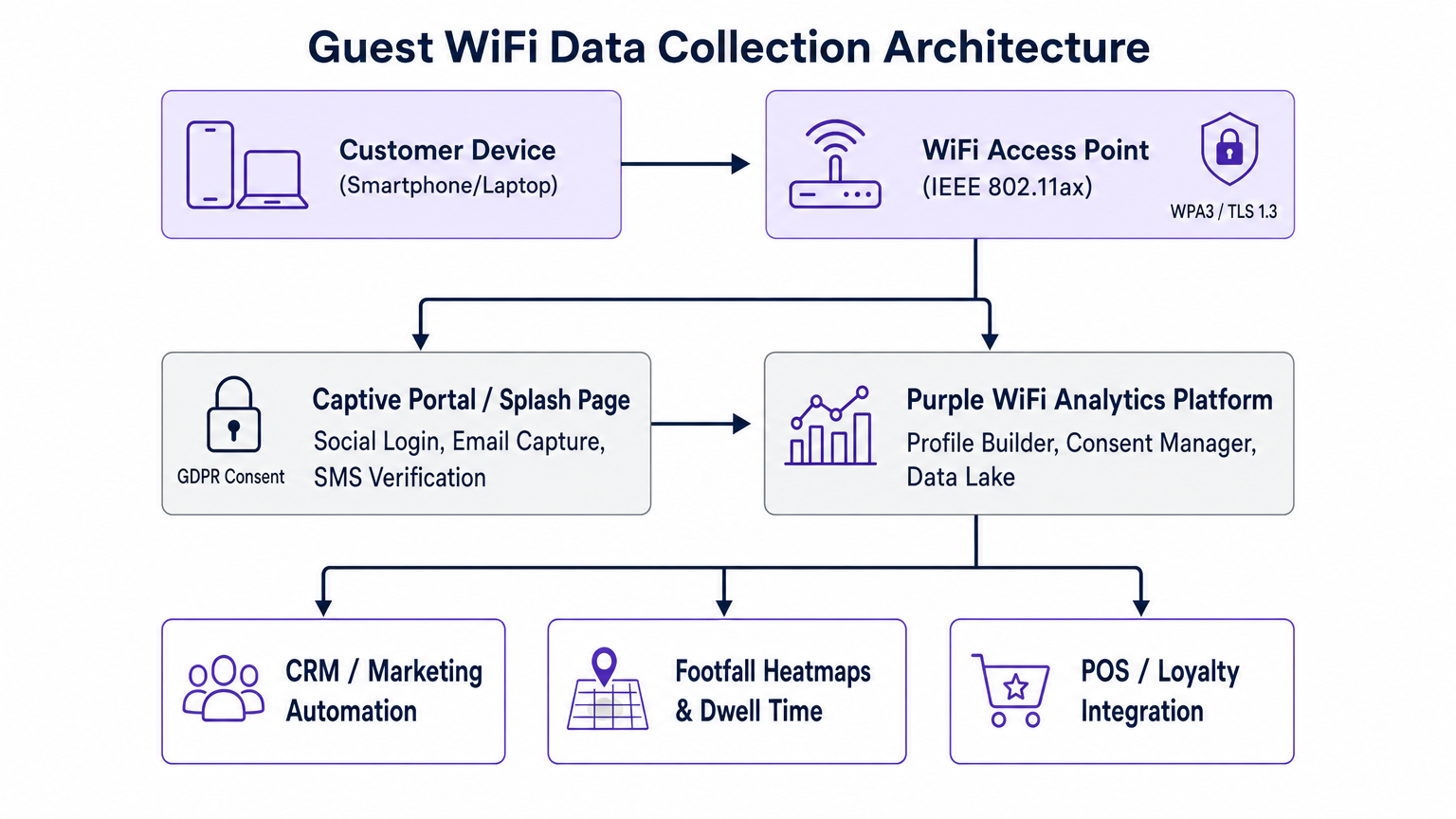

El ecosistema comprende cuatro vectores de recopilación principales. Primero, la Autenticación de Guest WiFi captura identidades de usuario verificadas —direcciones de correo electrónico, números de teléfono y perfiles sociales— junto con identificadores de dispositivo cuando los usuarios se conectan a la red del local. Segundo, el Análisis de Ubicación y Presencia utiliza puntos de acceso WiFi y balizas Bluetooth de Baja Energía (BLE) para rastrear el movimiento del dispositivo, los tiempos de permanencia y los mapas de calor de afluencia, incluso para usuarios que no se autentican. Tercero, la Integración de POS y Lealtad vincula datos transaccionales —tamaño de la cesta, compras a nivel de SKU, comportamiento de devolución— a identidades de clientes a través de tarjetas de lealtad, monederos digitales o recibos electrónicos. Cuarto, los Quioscos Interactivos y Encuestas capturan datos explícitos de cero parte sobre la satisfacción del cliente, preferencias y demografía en el punto de experiencia.

Para una perspectiva más amplia sobre cómo estas tecnologías se intersecan con la infraestructura de locales conectados, consulte nuestra Arquitectura del Internet de las Cosas: Una Guía Completa .

Arquitectura de Red y Estándares de Seguridad

La implementación de la recopilación de datos de nivel empresarial requiere una arquitectura de red robusta y bien segmentada. Una implementación estándar en entornos de Venta Minorista u Hostelería exige una estricta separación del tráfico corporativo y de invitados utilizando VLANs distintas tanto a nivel de switch como de punto de acceso. Esta es una base de seguridad no negociable: los dispositivos de invitados nunca deben tener visibilidad de capa 2 de los terminales POS, servidores de back-office o infraestructura de pago.

Estándares de Puntos de Acceso: Las implementaciones modernas deben apuntar a puntos de acceso IEEE 802.11ax (Wi-Fi 6) para entornos de alta densidad de clientes. Wi-Fi 6 introduce OFDMA y BSS Colouring, que mejoran significativamente el rendimiento en entornos densos como pisos de tiendas, pasillos de estadios y centros de conferencias. Para locales con requisitos de cobertura exterior, Wi-Fi 6E se extiende a la banda de 6 GHz, reduciendo la interferencia de dispositivos heredados.

Protocolos de Autenticación: Las implementaciones de Captive Portal utilizan RADIUS (Remote Authentication Dial-In User Service) para gestionar la autorización de sesiones de invitados. Cuando un usuario intenta conectarse, el punto de acceso redirige el tráfico HTTP a un Captive Portal alojado en la nube. Tras una autenticación exitosa a través de OAuth (Inicio de Sesión Social) o el envío de un formulario estándar, el servidor RADIUS autoriza la MAC address del dispositivo por una duración de sesión definida y registra el evento en la plataforma de análisis. WPA3-SAE debe aplicarse en el SSID de invitados donde la compatibilidad del dispositivo lo permita, con WPA2-PSK como alternativa para dispositivos heredados.

Privacidad de Datos y Cumplimiento: La recopilación de datos de clientes introduce obligaciones significativas bajo GDPR (para implementaciones en el Reino Unido y la UE) y marcos equivalentes. Las implementaciones deben incluir mecanismos explícitos de consentimiento para comunicaciones de marketing, claramente separados del consentimiento de acceso a la red. Se aplican los principios de minimización de datos: recopile solo lo necesario para el propósito declarado. Las políticas de retención deben ser automatizadas, con registros eliminados después de un período definido de inactividad. Para un tratamiento exhaustivo de la arquitectura de cumplimiento, consulte nuestra guía sobre Cómo Proteger los Datos del Cliente Recopilados a través de WiFi .

Aleatorización de MAC Address: El Desafío Técnico Crítico

Todo arquitecto de red que implemente análisis de presencia debe tener en cuenta la aleatorización de MAC address. Apple introdujo la aleatorización de MAC por red por defecto en iOS 14 (2020), y Android le siguió en Android 10. En la práctica, esto significa que la MAC address de hardware de un dispositivo de cliente cambia periódicamente, lo que lo hace un identificador a largo plazo poco fiable para usuarios no autenticados.

La respuesta arquitectónica es diseñar el sistema para priorizar las sesiones autenticadas. Para el análisis de presencia no autenticada, concéntrese en métricas agregadas —recuento total de dispositivos, tiempo promedio de permanencia, patrones de mapas de calor— en lugar del seguimiento individual de dispositivos. Para la atribución entre visitas y los recorridos individuales del cliente, se debe incentivar al cliente a autenticarse. Por eso el intercambio de valor es un requisito técnico, no solo una consideración de marketing.

Guía de Implementación

La implementación de una estrategia integral de recopilación de datos en la tienda requiere un esfuerzo coordinado entre los equipos de TI, marketing y operaciones. El siguiente marco de tres fases proporciona una ruta de implementación estructurada.

Fase 1: Evaluación de Infraestructura y Mapeo de Datos

Antes de implementar cualquier herramienta de recopilación de datos, realice una auditoría exhaustiva de la infraestructura de red existente. Verifique que los puntos de acceso soporten la densidad de clientes requerida y los estándares de seguridad modernos. Confirme que la segmentación de VLAN esté configurada correctamente a nivel de switch y aplicada en el punto de acceso. Evalúe las reglas del firewall para asegurar que el tráfico de redirección del Captive Portal esté permitido mientras los dispositivos de invitados estén bloqueados de los segmentos de red internos.

Simultáneamente, complete un ejercicio de mapeo de datos. Documente cada elemento de datos que pretenda recopilar, la base legal para su procesamiento, dónde se almacenará, cuánto tiempo se conservará y qué sistemas posteriores lo recibirán. Este documento constituye la base de su Registro de Actividades de Procesamiento (RoPA) de GDPR y es un requisito previo para cualquier implementación conforme.

Fase 2: Configuración y Optimización del Captive Portal

El Captive Portal —la página de bienvenida de marca que se presenta a los usuarios que se conectan— es la interfaz de usuario principal para su estrategia de recopilación de datos. Su diseño determina directamente el volumen y la calidad de los datos capturados.

El error de implementación más común es solicitar demasiados campos de datos en la pantalla de inicio de sesión inicial. Presentar un formulario con cinco o más campos resultará en un abandono significativo, reduciendo la adopción general de la red y las tasas de captura de datos. El enfoque recomendado es el perfilado progresivo: solicite un nombre y una dirección de correo electrónico (u ofrezca inicio de sesión social con un solo clic) en la primera visita. En visitas posteriores, el sistema reconoce al usuario recurrente y solicita un punto de datos adicional —una fecha de nacimiento, un código postal o una preferencia de producto. A lo largo de múltiples visitas, se construye un perfil de cliente completo sin presentar nunca un formulario abrumador.

La selección del método de autenticación también es importante. El inicio de sesión social a través de Google o Apple ID ofrece consistentemente las tasas de conversión más altas porque elimina la necesidad de recordar una contraseña y precarga datos verificados. El inicio de sesión basado en correo electrónico proporciona un identificador de marketing directamente accionable. La verificación por SMS proporciona un número de teléfono para marketing por SMS, pero introduce fricción adicional.

Fase 3: Integración y Automatización de Flujos de Trabajo

Los datos recopilados en la tienda tienen un valor comercial limitado si permanecen aislados. La plataforma de análisis de WiFi debe integrarse con el CRM, las herramientas de automatización de marketing y el lago de datos central. La plataforma de Purple ofrece integraciones preconstruidas con Salesforce, HubSpot, Microsoft Dynamics y Mailchimp, junto con una API REST y un marco de webhook para integraciones personalizadas.

Configure flujos de trabajo basados en eventos para activar datos en tiempo real. Un visitante primerizo debe activar un correo electrónico de bienvenida a los pocos minutos de conectarse. Un cliente que no ha visitado en 60 días debe entrar en una campaña de reenganche. Un cliente que se conecta al WiFi dentro de las 24 horas de recibir un correo electrónico promocional proporciona un evento de atribución de visita a la tienda confirmado — cerrando el ciclo del gasto en marketing digital.

Mejores Prácticas

Haga cumplir el Intercambio de Valor: Los clientes solo proporcionarán datos de primera parte si el valor percibido de la recompensa supera el costo percibido de la privacidad. El acceso a WiFi de alta velocidad, los descuentos exclusivos en la tienda y los puntos de fidelidad son incentivos efectivos. Haga explícita la propuesta de valor en la página de bienvenida — no asuma que los usuarios entienden el intercambio.

Segmente por Tipo de Ubicación: Las estrategias de recopilación de datos deben calibrarse según el contexto de la ubicación. Un centro de Transporte como una estación de tren requiere un flujo de autenticación sin fricciones y de alto rendimiento para manejar el tráfico peatonal máximo. Un hotel o establecimiento de Hospitalidad puede permitirse un flujo de incorporación más detallado porque los huéspedes tienen más tiempo y una relación más larga con la propiedad.

Implemente la Gobernanza del Ancho de Banda: Los límites de ancho de banda por usuario y los topes de tiempo de sesión deben aplicarse mediante atributos RADIUS para evitar el abuso de la red. Nunca se debe permitir que el consumo de ancho de banda de los invitados degrade el rendimiento de los terminales POS, los sistemas de procesamiento de pagos o las aplicaciones de back-office.

Audite los Registros de Consentimiento Regularmente: Los registros de consentimiento deben ser auditables. Para cualquier registro de cliente dado, debe poder demostrar cuándo se obtuvo el consentimiento, a través de qué canal y para qué actividades de procesamiento específicas. Los flujos de trabajo automatizados de caducidad y re-consentimiento deben configurarse para registros de más de 24 meses.

Solución de Problemas y Mitigación de Riesgos

Bajas Tasas de Autenticación: Si los usuarios se conectan al SSID pero abandonan el Captive Portal, las causas más probables son campos de formulario excesivos, tiempos de carga lentos del portal o una propuesta de valor poco clara. Audite el tiempo de carga de la página de bienvenida (objetivo de menos de dos segundos en una conexión 3G), reduzca los campos requeridos al mínimo y realice pruebas A/B del texto del encabezado. Las opciones de inicio de sesión social siempre deben presentarse como la llamada a la acción principal.

Silos de Datos y Registros de Clientes Fragmentados: Si los datos de WiFi en la tienda no se integran con los perfiles de comercio electrónico y los registros de POS, la vista del cliente permanece fragmentada y comercialmente inutilizable. Priorice la implementación de un identificador de cliente común —típicamente la dirección de correo electrónico— que sea normalizados y deduplicados en todos los sistemas. Una Plataforma de Datos de Clientes (CDP) puede servir como la capa unificadora.

Desviación de Cumplimiento: La conformidad con GDPR no es una configuración única. Realice auditorías trimestrales de las políticas de retención de datos, registros de consentimiento y flujos de trabajo de solicitudes de acceso de interesados (DSAR). Asegúrese de que las solicitudes de Derecho al Olvido se propaguen a través de todos los sistemas integrados — la plataforma WiFi, el CRM, la herramienta de automatización de marketing y el lago de datos — no solo el punto de recopilación principal.

Degradación del Rendimiento de la Red: Si el tráfico de WiFi de invitados está afectando el rendimiento del sistema POS, revise la configuración de VLAN y las políticas de QoS. El tráfico de POS debe asignarse a la cola de mayor prioridad. El tráfico de invitados debe tener un límite de velocidad a nivel de usuario a través de atributos RADIUS.

ROI e Impacto Comercial

La implementación de una estrategia robusta de recopilación de datos en tienda ofrece retornos medibles en tres dimensiones principales.

Valor de Vida del Cliente: Al comprender el comportamiento en tienda y vincularlo con el historial de compras, los minoristas pueden ofrecer campañas de marketing personalizadas que impulsan visitas repetidas y valores de pedido promedio más altos. Los establecimientos que operan la plataforma de Purple reportan tasas de apertura de correo electrónico promedio del 35-40% para audiencias capturadas por WiFi, en comparación con los promedios de la industria del 20-25% para listas compradas, lo que refleja la mayor calidad y el estado de consentimiento de los datos de primera parte.

Eficiencia Operativa: Los mapas de calor de afluencia y el análisis del tiempo de permanencia permiten a los operadores de establecimientos tomar decisiones basadas en evidencia sobre la programación del personal, el diseño de la tienda y la ubicación de los productos. Un minorista que identifica una zona de alta permanencia y baja conversión en su tienda puede probar cambios de diseño y medir el impacto en tiempo real — una capacidad que antes solo estaba disponible para los equipos de comercio electrónico.

Atribución de Marketing: Al rastrear cuándo un cliente recibe un correo electrónico promocional y posteriormente se conecta al WiFi en tienda, los minoristas pueden cerrar el ciclo de atribución del gasto en marketing digital para las visitas a tiendas físicas. Esta es una brecha de capacidad significativa para la mayoría de las organizaciones minoristas hoy en día, y una que una implementación de análisis de WiFi bien integrada puede abordar directamente.

Para organizaciones que operan en múltiples tipos de establecimientos, las páginas de la industria de Retail y Hospitality en la plataforma de Purple proporcionan orientación de implementación específica del sector y datos de referencia.

Términos clave y definiciones

Captive Portal

A web page that a user of a public-access network is required to view and interact with before network access is granted. It serves as the primary interface for capturing customer identity and consent.

The captive portal is the most important UX touchpoint in a Guest WiFi data collection deployment. Its design directly determines authentication conversion rates and data quality.

MAC Address Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+) that periodically changes the device's hardware MAC address to prevent passive cross-venue tracking.

Forces IT architects to design data collection systems that rely on authenticated user sessions rather than hardware device identifiers for long-term customer identification and cross-visit attribution.

First-Party Data

Information a company collects directly from its own customers through direct interactions, which the company owns and controls.

The primary commercial asset generated by in-store data collection. Increasingly critical as third-party cookies are deprecated and data brokers face regulatory pressure.

Zero-Party Data

Data that a customer intentionally and proactively shares with a brand, such as preferences, survey responses, and declared interests.

Collected via in-store survey kiosks or questions embedded in the captive portal flow. Highly valuable because it is explicit, consensual, and directly actionable for personalisation.

Dwell Time

The length of time a visitor's device remains detectable within a defined zone of a store or venue, used as a proxy for engagement with that area.

A key operational metric for retail layout optimisation, staff scheduling, and measuring the effectiveness of in-store displays and promotions.

Presence Analytics

The use of WiFi probe request detection or BLE beacon signals to measure the count, location, and movement of devices within a physical space, without requiring user authentication.

Provides aggregate footfall and heatmap data for operational decision-making. Subject to accuracy limitations due to MAC randomisation in modern devices.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users connecting to a network.

The backend protocol used to manage Guest WiFi sessions, enforce bandwidth policies, and log session data. The integration point between the captive portal and the access point infrastructure.

Progressive Profiling

The practice of gradually collecting customer information across multiple interactions rather than requesting all data fields at a single point of contact.

The recommended approach for captive portal design. Reduces initial login friction while enabling the construction of rich customer profiles over time.

VLAN (Virtual Local Area Network)

A logical segmentation of a physical network that isolates traffic between different groups of devices, even when they share the same physical infrastructure.

Essential for separating Guest WiFi traffic from corporate systems, POS terminals, and payment infrastructure. A baseline security requirement for any venue deploying public WiFi.

WPA3-SAE (Simultaneous Authentication of Equals)

The current generation of WiFi security protocol, replacing WPA2-PSK. Provides stronger encryption and resistance to offline dictionary attacks.

Should be enforced on Guest SSIDs where device compatibility permits. Protects customer data in transit between the device and the access point.

Casos de éxito

A national fashion retail chain with 50 locations wants to understand the conversion rate of window shoppers to actual store visitors, and then correlate that with in-store purchase behaviour. They currently only track POS transactions and have no visibility of footfall.

Deploy presence analytics using the existing enterprise WiFi access points across all 50 locations. Configure the access points to detect unauthenticated device probe requests and define a geofence at each storefront entrance. By comparing the count of devices detected in the storefront zone (passerby traffic) against devices that enter the store and dwell for more than two minutes (engaged traffic), the platform calculates a capture rate per location. Simultaneously, deploy a captive portal to authenticate connecting users, linking their WiFi profile to POS transaction records via a shared email identifier. After 90 days of data collection, the retailer can segment stores by capture rate, identify underperforming locations, and correlate WiFi dwell time with average basket size.

A large conference centre hosting 5,000-delegate events needs to collect verified attendee data for sponsors, but faces severe network congestion during peak registration periods and has GDPR obligations to manage consent on behalf of multiple event organisers.

Implement a tiered bandwidth model via the captive portal. Offer a basic, speed-limited tier (5 Mbps per user) in exchange for an email address and event registration confirmation. Offer a premium, high-speed tier (25 Mbps per user) for delegates who complete a detailed demographic survey or authenticate via LinkedIn, providing higher-quality B2B data for sponsors. Use RADIUS attributes to enforce bandwidth policies dynamically per user tier. For GDPR compliance, configure separate consent flows per event organiser, with consent records stored against the event identifier. Implement a data export API that allows each event organiser to retrieve only the records for their specific event, with consent status clearly flagged.

Análisis de escenarios

Q1. A retail client wants to track the exact path of individual customers through their store using only WiFi presence analytics, without requiring any login. Their marketing director argues this is technically straightforward. How do you advise them?

💡 Sugerencia:Consider the impact of MAC address randomisation on passive device tracking in modern smartphones.

Mostrar enfoque recomendado

Advise the client that tracking the exact path of individual unauthenticated users is highly unreliable on modern devices due to MAC address randomisation, which is enabled by default on iOS 14+ and Android 10+. Passive presence analytics is reliable for aggregate metrics — total footfall, average dwell time, zone-level heatmaps — but not for individual customer journey reconstruction. To track individual journeys, the customer must be incentivised to authenticate to the Guest WiFi. Once authenticated, the session is tied to a verified identity rather than a hardware MAC address, enabling accurate cross-visit tracking. Recommend designing a compelling value exchange on the captive portal to maximise authentication rates.

Q2. The marketing team wants to ask for Name, Email, Phone Number, Date of Birth, and Postcode on the initial WiFi login screen to build comprehensive customer profiles from day one. What is your architectural recommendation?

💡 Sugerencia:Balance data richness with user friction and authentication conversion rates.

Mostrar enfoque recomendado

Recommend implementing Progressive Profiling. Presenting five required fields on the initial connection will result in high abandonment rates, reducing overall network adoption and data capture volume. The net result is fewer profiles, not richer ones. Advise capturing only Name and Email (or offering Social Login as the primary option) on the first visit. On subsequent visits, the captive portal recognises the returning user and prompts for one additional data point — Date of Birth on visit two, Postcode on visit three. This approach builds rich profiles over time while keeping the initial friction minimal. Configure the platform to track profile completeness and trigger re-engagement campaigns when a profile reaches a defined completeness threshold.

Q3. A venue operator is concerned that offering free Guest WiFi will result in bandwidth abuse by a small number of users, degrading the performance of their POS systems, which share the same physical access point infrastructure.

💡 Sugerencia:Focus on network segmentation, Quality of Service policies, and RADIUS-based session management.

Mostrar enfoque recomendado

Address this with a two-part solution. First, ensure strict VLAN segmentation: POS systems must be on a dedicated corporate VLAN, completely isolated from the Guest SSID at both the switch and access point level. Guest devices must have no layer-2 visibility of POS terminals. Second, implement per-user bandwidth throttling via RADIUS attributes — a limit of 5-10 Mbps per guest user is sufficient for typical browsing and streaming while preventing any single user from saturating the uplink. Configure QoS policies to assign POS traffic to the highest priority queue, ensuring it is never pre-empted by guest traffic even during peak periods. Additionally, set session time limits (e.g., 4-hour maximum sessions) to prevent devices from holding connections indefinitely.

Q4. Six months after deploying a Guest WiFi data collection system, the data protection officer flags that the organisation has received a Right to be Forgotten request from a customer. The IT team deletes the record from the WiFi platform but the DPO is not satisfied. What has been missed?

💡 Sugerencia:Consider all downstream systems that may have received the customer's data via API integrations or webhooks.

Mostrar enfoque recomendado

The Right to be Forgotten obligation under GDPR Article 17 requires deletion of the customer's personal data from all systems in which it is held, not just the primary collection point. The IT team must identify every system that received the customer's data via integration: the CRM, the marketing automation platform, the email marketing tool, the data lake or CDP, and any third-party analytics platforms. Each system must process the deletion request independently. The organisation should have a documented DSAR (Data Subject Access Request) workflow that maps the data flow from the WiFi platform to all downstream systems and provides a checklist for complete deletion. This workflow should be tested quarterly as part of the compliance audit cadence.