Cómo Recopilar Datos de Primera Parte a Través de WiFi

Esta guía autorizada proporciona a los líderes de TI y operadores de recintos un plan técnico para transformar la infraestructura de WiFi para invitados en un motor de recopilación de datos de primera parte conforme y de alto rendimiento. Cubre la arquitectura de Captive Portal, la optimización de la página de inicio (splash page), la integración de CRM y estrategias para maximizar el rendimiento de los datos manteniendo el cumplimiento de GDPR. Diseñado para gerentes de TI, arquitectos de red y CTOs en entornos de hostelería, comercio minorista y sector público.

🎧 Escucha esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Profundo: Arquitectura y Estándares

- El Captive Portal y el Flujo de Autenticación

- Mecanismos y Protocolos de Recopilación de Datos

- Estándares de Seguridad y Cumplimiento

- Guía de Implementación: Del Despliegue a la Integración

- Paso 1: Configuración de Red y Configuración del Jardín Vallado (Walled Garden)

- Paso 2: Diseño y Optimización de la Página de Bienvenida

- Paso 3: Integración de CRM y Automatización de Marketing

- Mejores Prácticas para Maximizar la Recopilación de Datos

- Solución de Problemas y Mitigación de Riesgos

- Captive Portal No se Muestra

- Bajas Tasas de Captura de Datos

- Aleatorización de Direcciones MAC

- ROI e Impacto Comercial

- Eficiencia de Marketing y Generación de Ingresos

- Inteligencia Operacional

- Mejorando la Experiencia del Cliente

Resumen Ejecutivo

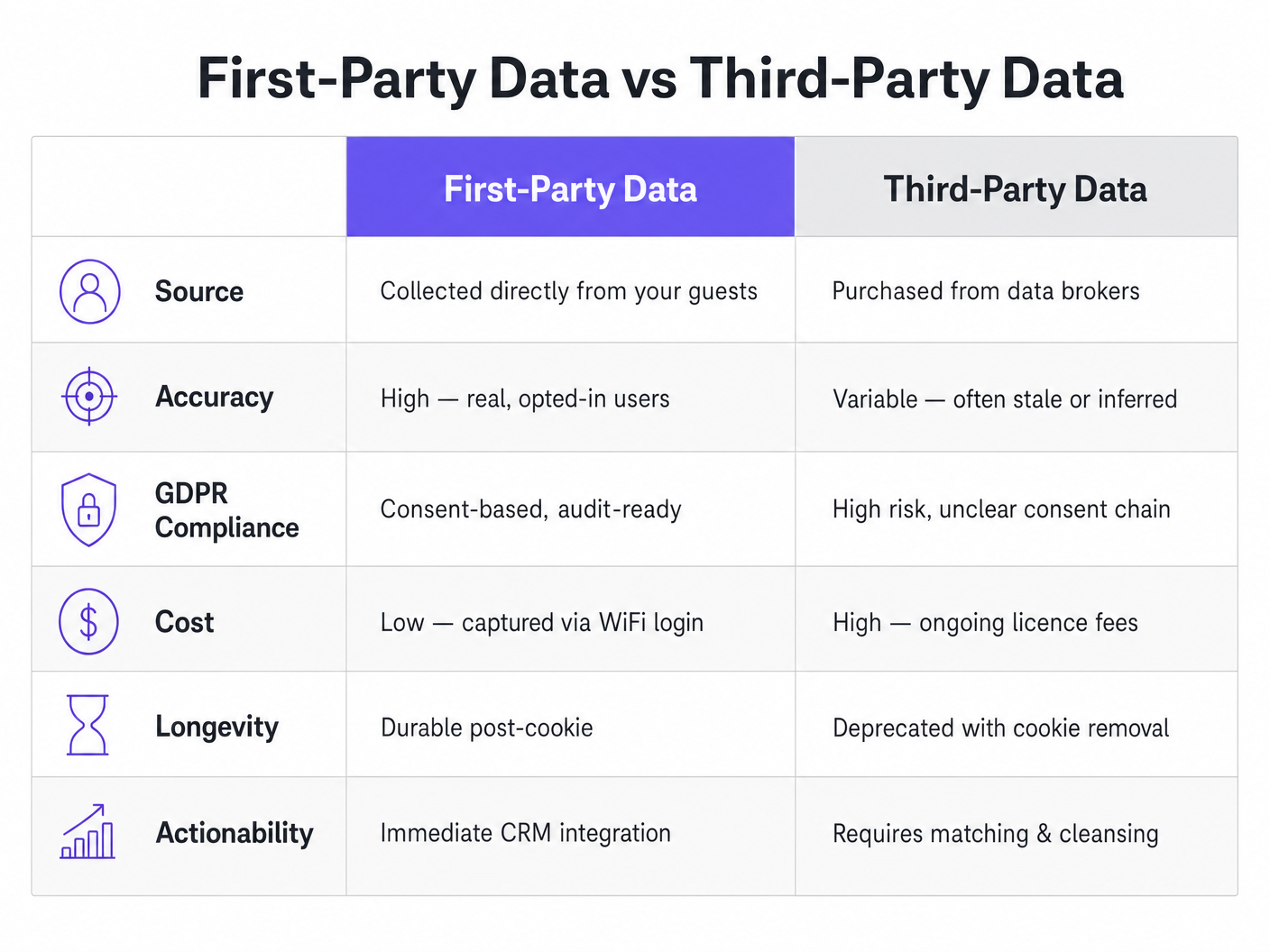

Para los recintos físicos modernos —desde el comercio minorista de la calle principal y los aeropuertos internacionales hasta los grandes grupos hoteleros— el WiFi para invitados ya no es simplemente un centro de costos o una utilidad básica. Cuando se diseña correctamente, es el motor más eficiente para la recopilación de datos de primera parte disponible para las operaciones físicas. En una era definida por la eliminación gradual de las cookies de terceros y las estrictas regulaciones de privacidad como GDPR y CCPA, adquirir datos de clientes directos y consentidos es un imperativo estratégico.

Esta guía proporciona un plan técnico integral para líderes de TI, arquitectos de red y directores de operaciones de recintos. Detalla cómo transformar la infraestructura inalámbrica existente en una plataforma de captura de datos segura, conforme y de alto rendimiento utilizando soluciones de Guest WiFi . Exploraremos la arquitectura técnica necesaria para capturar estos datos, el despliegue de Captive Portals para una autenticación sin interrupciones y las vías de integración necesarias para canalizar datos limpios y accionables directamente a sus plataformas de CRM y automatización de marketing. Al implementar las estrategias aquí descritas, las organizaciones pueden lograr un ROI significativo a través de una inteligencia de cliente mejorada, marketing dirigido y eficiencia operativa, manteniendo al mismo tiempo posturas sólidas de seguridad y cumplimiento.

Análisis Técnico Profundo: Arquitectura y Estándares

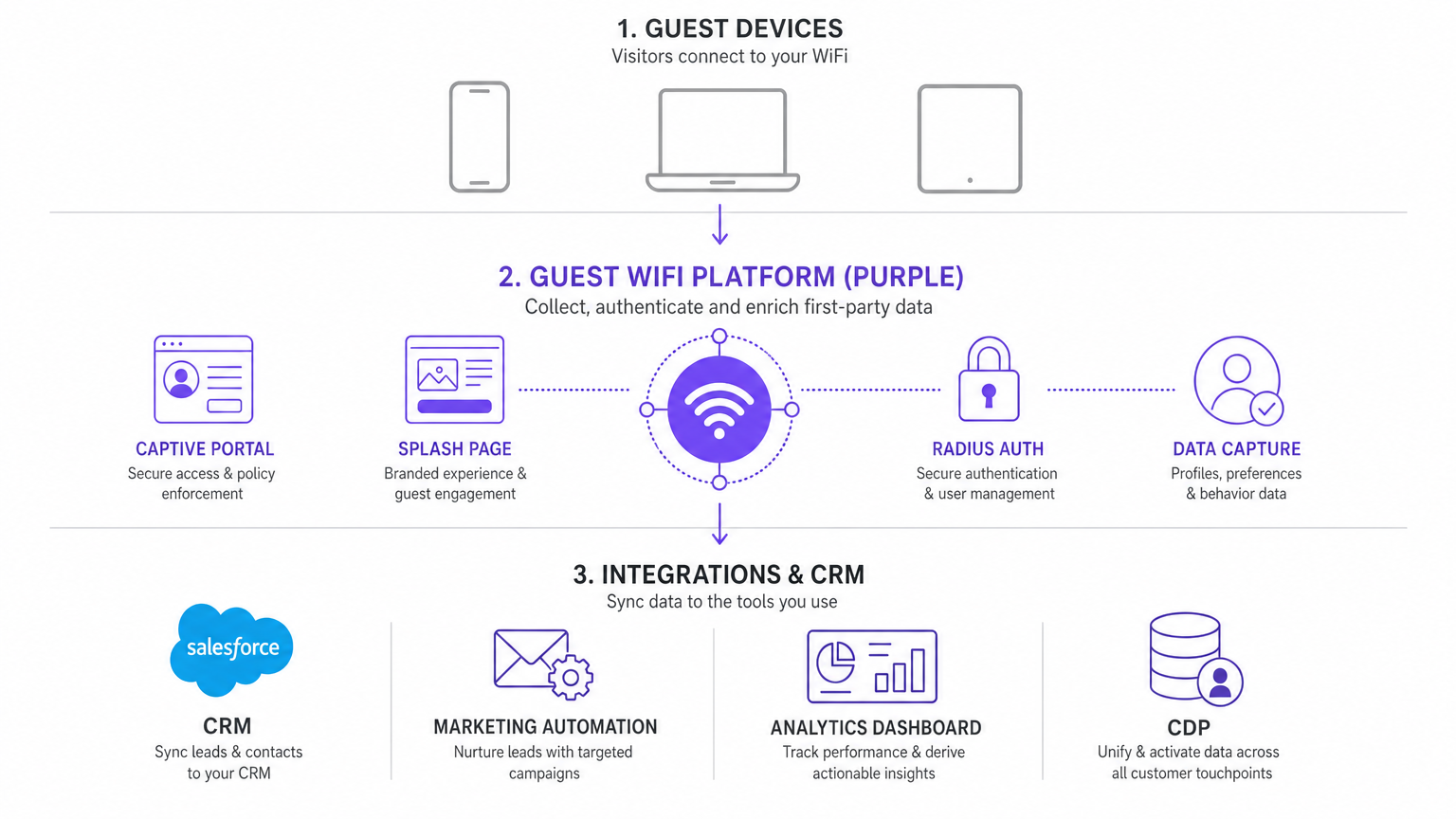

La base de una recopilación eficaz de datos de primera parte a través de WiFi reside en una arquitectura técnica robusta, segura y bien integrada. Esta sección desglosa los componentes centrales y los estándares de la industria que rigen estas implementaciones.

El Captive Portal y el Flujo de Autenticación

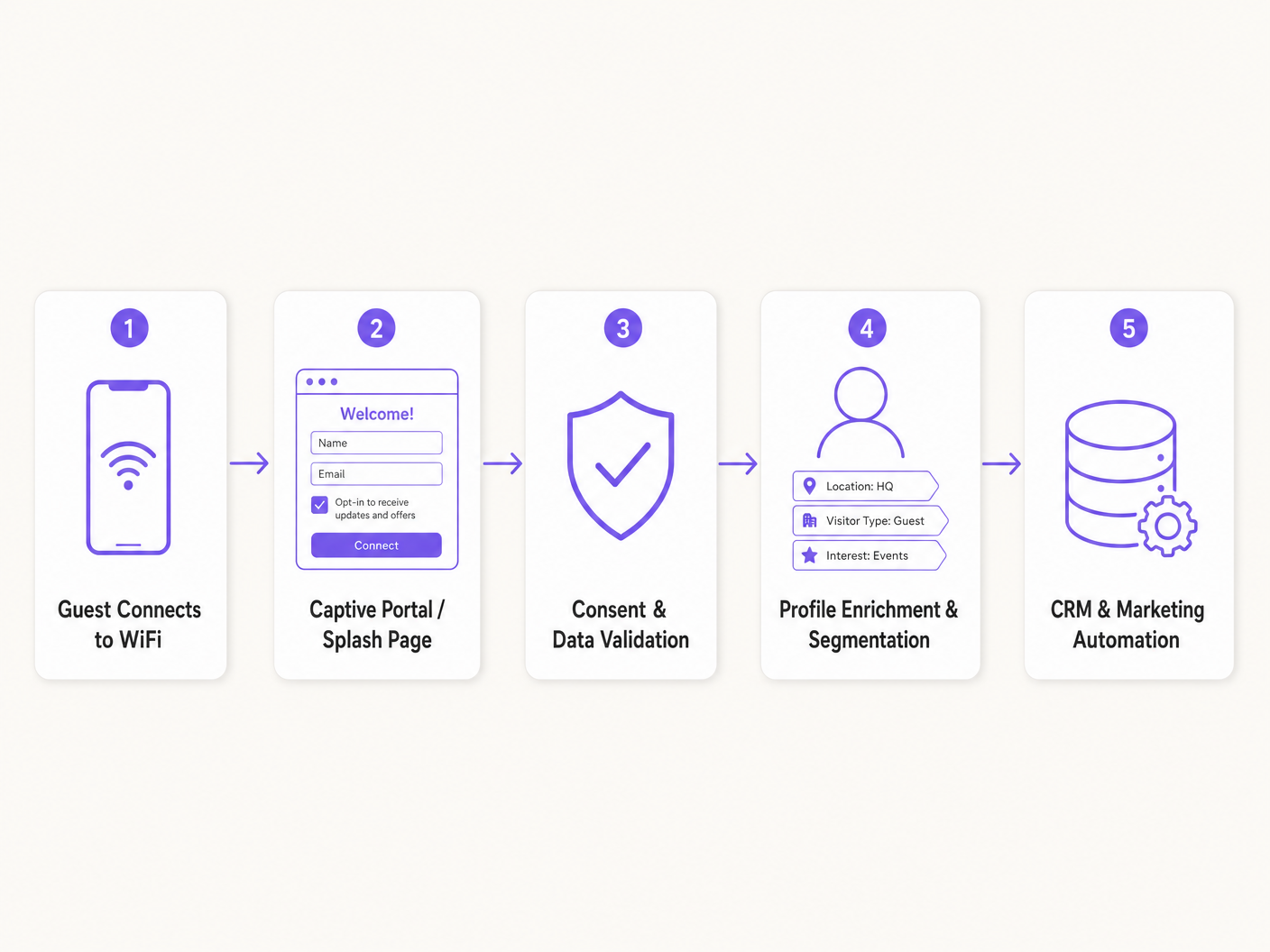

El mecanismo principal para la captura de datos es el Captive Portal — una página web que intercepta las solicitudes HTTP/HTTPS de dispositivos no autenticados y los redirige a una página de inicio de sesión o splash page. Esta interceptación es típicamente manejada por el Wireless LAN Controller (WLC) o el propio punto de acceso (AP), actuando como un jardín vallado (walled garden).

Cuando un dispositivo invitado se asocia con el Service Set Identifier (SSID), recibe una dirección IP a través de DHCP. Al intentar acceder a internet, la infraestructura de red intercepta el tráfico y presenta el Captive Portal. Aquí es donde ocurre el intercambio de valor: acceso a internet a cambio de datos y consentimiento del usuario.

La autenticación se gestiona generalmente a través de RADIUS (Remote Authentication Dial-In User Service). El Captive Portal se comunica con un servidor RADIUS, que autentica las credenciales del usuario (por ejemplo, dirección de correo electrónico, token de redes sociales) y autoriza el acceso. El servidor RADIUS luego envía un mensaje Access-Accept al WLC/AP, junto con atributos como límites de sesión o restricciones de ancho de banda, permitiendo que el dispositivo omita el jardín vallado (walled garden).

Mecanismos y Protocolos de Recopilación de Datos

Las plataformas modernas de WiFi Analytics emplean varios métodos para recopilar datos:

Captura de Datos Explícita: Son los datos proporcionados activamente por el usuario a través del formulario de la splash page. Típicamente incluye Información de Identificación Personal (PII) como nombre, dirección de correo electrónico, número de teléfono y detalles demográficos.

Captura de Datos Implícita (Análisis de Dispositivos): Esto implica la recopilación de metadatos del dispositivo invitado, como la dirección MAC, el tipo de dispositivo, el sistema operativo y la información del navegador. Si bien las direcciones MAC están cada vez más sujetas a la aleatorización (por ejemplo, direcciones Private Wi-Fi de iOS 14+), siguen siendo útiles para la gestión de sesiones dentro de una sola visita.

Análisis de Ubicación y Presencia: Al analizar los datos del Indicador de Fuerza de Señal Recibida (RSSI) de múltiples APs, el sistema puede triangular la ubicación del dispositivo. Esto permite la recopilación de tiempo de permanencia, patrones de afluencia y análisis basados en zonas, proporcionando datos de comportamiento ricos sin requerir la entrada activa del usuario. Para implementaciones más avanzadas, considere explorar la Guía de Sistema de Posicionamiento Interior: UWB, BLE, & WiFi .

Estándares de Seguridad y Cumplimiento

La recopilación de datos debe adherirse a estrictos estándares de seguridad y privacidad para mitigar riesgos y asegurar el cumplimiento.

Cumplimiento de GDPR y CCPA: El Captive Portal debe presentar mecanismos de opt-in claros e inequívocos para las comunicaciones de marketing. El consentimiento debe ser granular, permitiendo a los usuarios aceptar los términos de servicio sin necesariamente optar por el marketing. La plataforma también debe admitir solicitudes de acceso de los interesados (DSARs) y el derecho al olvido.

Cifrado de Datos: Todos los datos transmitidos entre el dispositivo invitado, el Captive Portal y las bases de datos de backend deben cifrarse utilizando TLS 1.2 o superior. Los datos en reposo deben cifrarse utilizando algoritmos estándar de la industria (por ejemplo, AES-256).

PCI DSS: Si el Captive Portal procesa pagos (por ejemplo, para WiFi de nivel premium), la arquitectura debe cumplir con el Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago (Payment Card Industry Data Security Standard) para garantizar el manejo seguro de la información de las tarjetas de pago.

Guía de Implementación: Del Despliegue a la Integración

Desplegar una estrategia de recopilación de datos de primera parte requiere un enfoque sistemático, desde la configuración de la red hasta la integración perfecta con los sistemas empresariales.

Paso 1: Configuración de Red y Configuración del Jardín Vallado (Walled Garden)

El primer paso es configurar la infraestructura de red para soportar el Captive Portal. Esto implica definir el SSID de invitado y configurar el Jardín Vallado (Walled Garden) — una lista de direcciones IP o dominios a los que los usuarios no autenticados pueden acceder. Esto es crucial para permitir que los dispositivos carguen el recursos del Captive Portal (por ejemplo, imágenes, CSS) y para llegar a proveedores de autenticación externos (por ejemplo, Facebook, Google) antes de que se conceda el acceso completo a internet.

Consejo Práctico: Asegúrese de que el Walled Garden incluya los dominios necesarios para sus métodos de autenticación elegidos y cualquier CDN que aloje los activos de su página de bienvenida. No hacerlo resultará en una experiencia de usuario deficiente y un flujo de autenticación fallido.

Paso 2: Diseño y Optimización de la Página de Bienvenida

La página de bienvenida es el punto de conversión crítico. Su diseño impacta directamente la tasa de captura de datos.

Incorporación sin Fricción: Mantenga los campos del formulario al mínimo absoluto. Pida solo los datos que realmente necesita (por ejemplo, dirección de correo electrónico y nombre). Los formularios largos causan altas tasas de abandono.

Perfilado Progresivo: En lugar de pedir toda la información de antemano, utilice el perfilado progresivo. Pida una dirección de correo electrónico en la primera visita y, en visitas posteriores, solicite detalles adicionales como la fecha de nacimiento o intereses.

Optimización Móvil: La gran mayoría de las conexiones WiFi de invitados se inician desde dispositivos móviles. La página de bienvenida debe ser totalmente responsiva y cargarse rápidamente a través de conexiones iniciales potencialmente lentas.

Paso 3: Integración de CRM y Automatización de Marketing

Los datos recopilados solo son valiosos si son accionables. Integrar la plataforma WiFi para invitados con su CRM (por ejemplo, Salesforce, HubSpot) y herramientas de automatización de marketing es esencial. Esta integración se logra típicamente a través de REST APIs o Webhooks. Cuando un usuario se autentica, un Webhook puede activar una transferencia de datos inmediata al CRM, creando un nuevo registro de contacto o actualizando uno existente.

Mapeo de Datos: Mapee cuidadosamente los campos del Captive Portal a los campos correspondientes en su CRM. Asegúrese de que los tipos de datos se alineen y que los indicadores de consentimiento se sincronicen con precisión.

Segmentación: Utilice los datos recopilados (por ejemplo, ubicación visitada, frecuencia de visitas, información demográfica) para segmentar su audiencia dentro del CRM. Esto permite campañas de marketing altamente dirigidas y relevantes. Para aplicaciones específicas de la industria, consulte nuestras guías sobre Comercio Minorista , Salud , Hostelería y Transporte .

Mejores Prácticas para Maximizar la Recopilación de Datos

Para maximizar el volumen y la calidad de los datos de primera mano recopilados, considere las siguientes mejores prácticas.

Ofrezca un Intercambio de Valor Claro: Es más probable que los invitados proporcionen sus datos si perciben un valor a cambio. Esto podría ser acceso a internet de alta velocidad, descuentos exclusivos o acceso a un programa de lealtad.

Aproveche la Autenticación Social: Ofrecer opciones de inicio de sesión social (por ejemplo, Google, Facebook, Apple) reduce la fricción y a menudo produce datos más precisos, ya que es menos probable que los usuarios ingresen direcciones de correo electrónico falsas al autenticarse a través de una cuenta confiable existente.

Implemente la Reautenticación Sin Interrupciones: Utilice la autenticación basada en tokens para reconocer a los invitados que regresan y conectarlos automáticamente, mejorando la experiencia del usuario mientras se registran sus datos de visita.

Localice la Experiencia: Para implementaciones multinacionales, asegúrese de que el Captive Portal detecte automáticamente el idioma del usuario y presente la página de bienvenida en consecuencia. Esto mejora significativamente las tasas de conversión. Por ejemplo, puede revisar nuestras guías en español y alemán: Cómo utilizar WiFi Analytics para mejorar la experiencia del cliente y Wie man WiFi Analytics nutzt, um die Kundenerfahrung zu verbessern .

Solución de Problemas y Mitigación de Riesgos

Incluso con una planificación cuidadosa, las implementaciones pueden encontrar problemas. Aquí están los modos de falla más comunes y sus estrategias de mitigación.

Captive Portal No se Muestra

Este es el problema más frecuente. A menudo es causado por configuraciones incorrectas del Walled Garden o fallas en la resolución de DNS. Mitigación: Verifique las entradas del Walled Garden. Asegúrese de que el servidor DNS asignado a través de DHCP sea accesible y funcione correctamente. Compruebe que el AP/WLC pueda comunicarse con el servidor del Captive Portal a través de los puertos requeridos (típicamente 80 y 443).

Bajas Tasas de Captura de Datos

Si el Captive Portal se muestra pero los usuarios no se autentican, la fricción es demasiado alta. Mitigación: Revise el diseño de la página de bienvenida. ¿Hay demasiados campos? ¿La propuesta de valor no es clara? Realice pruebas A/B con diferentes diseños y métodos de autenticación para optimizar la tasa de conversión.

Aleatorización de Direcciones MAC

La introducción de la aleatorización de MAC en los sistemas operativos móviles modernos complica el seguimiento de dispositivos en múltiples visitas. Mitigación: Cambie el enfoque del seguimiento centrado en el dispositivo al seguimiento centrado en la identidad. Anime a los usuarios a autenticarse a través de correo electrónico o inicio de sesión social, y utilice estos identificadores persistentes (por ejemplo, un hash de correo electrónico) para rastrear el comportamiento a través de las sesiones, en lugar de depender únicamente de la dirección MAC.

ROI e Impacto Comercial

Eficiencia de Marketing y Generación de Ingresos

Al construir una sólida base de datos de primera mano, las organizaciones pueden reducir significativamente su dependencia de datos de terceros y redes publicitarias costosas. Las campañas de correo electrónico o SMS dirigidas, basadas en el historial de visitas verificado y datos demográficos, superan consistentemente a las campañas de difusión genéricas. Por ejemplo, una cadena minorista puede activar una oferta promocional para un cliente que ha permanecido en un departamento específico durante más de diez minutos, impulsando una conversión inmediata.

Inteligencia Operacional

Más allá del marketing, los datos recopilados proporcionan inteligencia operacional crítica. Mapas de calor y análisis de afluencia permiten a los operadores de locales optimizar los niveles de personal en función de las horas pico de tráfico, mejorar la distribución de las tiendas para reducir los cuellos de botella y medir el impacto de las exhibiciones de marketing físico.

Mejorando la Experiencia del Cliente

En última instancia, el objetivo es utilizar estos datos para mejorar la experiencia del cliente. Reconocer a los clientes leales que regresan, comprender sus preferencias y proporcionar una conexión fluida y segura construye la afinidad con la marca e impulsa las visitas repetidas. A medida que la industria evoluciona, la integración de estas capacidades con iniciativas de IoT más amplias será cada vez más importante. Para una perspectiva más amplia, revise nuestra Arquitectura de Internet de las Cosas: Una Guía Completa y explore tendencias emergentes como Wi Fi in Auto: The Complete 2026 Enterprise Guide .

Términos clave y definiciones

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before full internet access is granted. It acts as the primary interface for the data collection value exchange.

This is the primary user interface for data collection and the point where the value exchange occurs between the venue and the guest.

Walled Garden

A restricted network environment that allows access only to specific, pre-approved websites or IP addresses prior to full authentication.

Crucial for allowing devices to load the splash page assets and communicate with social login providers (like Google or Facebook) before the user has internet access.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service.

The backend engine that validates user credentials collected on the splash page and instructs the network controller to grant or deny internet access.

Progressive Profiling

The practice of collecting user information gradually over multiple interactions, rather than requesting a large amount of data upfront at the initial login.

Used to reduce friction on the initial WiFi login while still building a comprehensive customer profile over time through repeat visits.

First-Party Data

Information a company collects directly from its customers and owns entirely, typically gathered through direct interactions such as WiFi login, purchases, or loyalty programme enrolment.

Highly valuable, accurate, and compliant data that forms the foundation of modern targeted marketing, contrasting with purchased third-party data which is increasingly restricted.

MAC Address Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+) where a device uses a temporary, randomised MAC address when scanning for or connecting to networks.

IT teams must understand this to realise why tracking unique visitors based solely on hardware MAC addresses is no longer reliable for cross-session analytics.

RSSI (Received Signal Strength Indicator)

A measurement of the power level present in a received radio signal, expressed in decibels relative to a milliwatt (dBm).

Used by WiFi analytics platforms to estimate the distance between a guest device and multiple access points, enabling location triangulation and footfall tracking.

Webhook

An HTTP callback mechanism that allows a web application to send real-time data to another application as soon as a specific event occurs.

The mechanism used to push data from the WiFi platform to a CRM or marketing automation tool in real-time as soon as a guest authenticates, enabling event-driven marketing workflows.

SSID (Service Set Identifier)

The name assigned to a wireless network, used by devices to identify and connect to a specific WiFi network.

Venues typically configure a dedicated guest SSID separate from their corporate network to isolate guest traffic and apply captive portal policies.

Casos de éxito

A 200-room hotel needs to increase its direct marketing database but is currently seeing a 60% drop-off rate on its guest WiFi splash page, which asks for Name, Email, Phone Number, Date of Birth, and Room Number.

The IT team should implement a Progressive Profiling strategy. The initial splash page should be simplified to ask only for Email Address and a mandatory Terms of Service checkbox, with an optional Marketing Opt-in. On subsequent visits (recognised via a persistent token), the portal can prompt for one additional piece of information — such as Date of Birth for birthday offers — before granting access. This reduces the initial barrier to entry while building a richer profile over time.

A large retail chain wants to trigger real-time, in-store promotional emails to customers when they enter specific departments, but their current WiFi data is siloed and only exported manually once a week.

The network architecture must be updated to utilise Webhooks. When a guest authenticates on the WiFi and their device is located in a specific zone (determined by AP triangulation using RSSI data), the WiFi platform triggers a Webhook containing the user's ID and location data. This Webhook is received by the marketing automation platform, which immediately evaluates the data against campaign rules and dispatches the targeted email or push notification.

Análisis de escenarios

Q1. Your marketing team wants to implement a splash page that requires users to log in using their Google account to capture rich demographic data. What network configuration is absolutely necessary for this to work, and what will happen if it is not in place?

💡 Sugerencia:Consider how the device communicates with Google's authentication servers before it has full internet access.

Mostrar enfoque recomendado

You must configure the Walled Garden on the Wireless LAN Controller or Access Point to include the specific IP addresses and domains required by Google's OAuth authentication API (e.g., accounts.google.com, oauth2.googleapis.com). If the device cannot reach Google's servers while in the pre-authenticated state, the OAuth flow will fail silently or display an error, and the user will be unable to log in. This is the single most common cause of failed social login deployments.

Q2. A venue is seeing a high number of 'unique visitors' in their analytics dashboard, but the actual footfall in the physical location is significantly lower. What technical factor is most likely causing this discrepancy, and how should it be addressed?

💡 Sugerencia:Think about how modern mobile operating systems handle network probing to protect user privacy.

Mostrar enfoque recomendado

This is most likely caused by MAC address randomisation. Modern iOS and Android devices frequently change their MAC addresses when scanning for networks. If the analytics platform relies solely on MAC addresses to identify unique devices, a single device randomising its MAC address across multiple scans will be counted as multiple unique visitors. The solution is to rely on authenticated sessions — specifically, the persistent user identifier (e.g., email address or hashed email) — for accurate unique visitor counts, rather than hardware MAC addresses.

Q3. You need to ensure that customer data captured via the guest WiFi is immediately available in your Salesforce CRM to trigger a welcome email within 30 seconds of a guest connecting. Which integration method is most appropriate, and why is a nightly batch export insufficient?

💡 Sugerencia:Consider the difference between scheduled data synchronisation and event-driven architecture.

Mostrar enfoque recomendado

The most appropriate method is using Webhooks configured on the WiFi platform to trigger on the authentication event. A Webhook sends an HTTP POST request with the user's data payload directly to the Salesforce API the moment authentication succeeds, achieving near-real-time data transfer. A nightly batch export is insufficient because it introduces a latency of up to 24 hours, making it impossible to trigger timely, contextually relevant communications like a welcome email or an in-venue offer.